GSP1317

개요

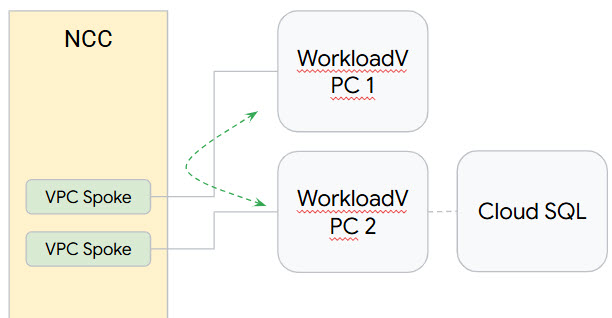

Network Connectivity Center(NCC)를 사용하면 VPC 스포크를 통해 VPC 간 연결을 대규모로 설정할 수 있습니다. VPC가 VPC 스포크로 정의되면 NCC 허브를 통해 여러 VPC 네트워크를 서로 연결할 수 있습니다.

NCC는 Google Cloud 내 네트워크 연결 관리를 위한 허브 및 스포크 컨트롤 플레인 모델입니다. 허브 리소스는 스포크를 상호 연결하기 위한 중앙화된 연결 관리 모델을 제공합니다.

이 실습에서는 gcloud 명령어를 사용하여 NCC 허브를 구성하고 콘솔에서 변경사항을 검토합니다. NCC 허브는 각 VPC 스포크 간의 라우팅 구성을 빌드하는 역할을 하는 컨트롤 플레인으로 작동합니다. Cloud SQL에 대한 Private Service Connect도 설정합니다.

학습할 내용

이 실습에서는 다음 작업을 수행하는 방법을 알아봅니다.

- NCC를 사용하여 풀 메시 VPC 연결을 설정합니다.

- Private Service Connect를 설정합니다.

- 스포크를 통해 트래픽을 전송하여 Cloud SQL에 대한 연결을 확인합니다.

설정 및 요건

실습 시작 버튼을 클릭하기 전에

다음 안내를 확인하세요. 실습에는 시간 제한이 있으며 일시중지할 수 없습니다. 실습 시작을 클릭하면 타이머가 시작됩니다. 이 타이머는 Google Cloud 리소스를 사용할 수 있는 시간이 얼마나 남았는지를 표시합니다.

실무형 실습을 통해 시뮬레이션이나 데모 환경이 아닌 실제 클라우드 환경에서 실습 활동을 진행할 수 있습니다. 실습 시간 동안 Google Cloud에 로그인하고 액세스하는 데 사용할 수 있는 새로운 임시 사용자 인증 정보가 제공됩니다.

이 실습을 완료하려면 다음을 준비해야 합니다.

- 표준 인터넷 브라우저 액세스 권한(Chrome 브라우저 권장)

참고: 이 실습을 실행하려면 시크릿 모드(권장) 또는 시크릿 브라우저 창을 사용하세요. 개인 계정과 학습자 계정 간의 충돌로 개인 계정에 추가 요금이 발생하는 일을 방지해 줍니다.

- 실습을 완료하기에 충분한 시간(실습을 시작하고 나면 일시중지할 수 없음)

참고: 이 실습에는 학습자 계정만 사용하세요. 다른 Google Cloud 계정을 사용하는 경우 해당 계정에 비용이 청구될 수 있습니다.

실습을 시작하고 Google Cloud 콘솔에 로그인하는 방법

-

실습 시작 버튼을 클릭합니다. 실습 비용을 결제해야 하는 경우 결제 수단을 선택할 수 있는 대화상자가 열립니다.

왼쪽에는 다음과 같은 항목이 포함된 실습 세부정보 창이 있습니다.

- Google Cloud 콘솔 열기 버튼

- 남은 시간

- 이 실습에 사용해야 하는 임시 사용자 인증 정보

- 필요한 경우 실습 진행을 위한 기타 정보

-

Google Cloud 콘솔 열기를 클릭합니다(Chrome 브라우저를 실행 중인 경우 마우스 오른쪽 버튼으로 클릭하고 시크릿 창에서 링크 열기를 선택합니다).

실습에서 리소스가 가동되면 다른 탭이 열리고 로그인 페이지가 표시됩니다.

팁: 두 개의 탭을 각각 별도의 창으로 나란히 정렬하세요.

참고: 계정 선택 대화상자가 표시되면 다른 계정 사용을 클릭합니다.

-

필요한 경우 아래의 사용자 이름을 복사하여 로그인 대화상자에 붙여넣습니다.

{{{user_0.username | "Username"}}}

실습 세부정보 창에서도 사용자 이름을 확인할 수 있습니다.

-

다음을 클릭합니다.

-

아래의 비밀번호를 복사하여 시작하기 대화상자에 붙여넣습니다.

{{{user_0.password | "Password"}}}

실습 세부정보 창에서도 비밀번호를 확인할 수 있습니다.

-

다음을 클릭합니다.

중요: 실습에서 제공하는 사용자 인증 정보를 사용해야 합니다. Google Cloud 계정 사용자 인증 정보를 사용하지 마세요.

참고: 이 실습에 자신의 Google Cloud 계정을 사용하면 추가 요금이 발생할 수 있습니다.

-

이후에 표시되는 페이지를 클릭하여 넘깁니다.

- 이용약관에 동의합니다.

- 임시 계정이므로 복구 옵션이나 2단계 인증을 추가하지 않습니다.

- 무료 체험판을 신청하지 않습니다.

잠시 후 Google Cloud 콘솔이 이 탭에서 열립니다.

참고: Google Cloud 제품 및 서비스에 액세스하려면 탐색 메뉴를 클릭하거나 검색창에 제품 또는 서비스 이름을 입력합니다.

Cloud Shell 활성화

Cloud Shell은 다양한 개발 도구가 탑재된 가상 머신으로, 5GB의 영구 홈 디렉터리를 제공하며 Google Cloud에서 실행됩니다. Cloud Shell을 사용하면 명령줄을 통해 Google Cloud 리소스에 액세스할 수 있습니다.

-

Google Cloud 콘솔 상단에서 Cloud Shell 활성화  를 클릭합니다.

를 클릭합니다.

-

다음 창을 클릭합니다.

- Cloud Shell 정보 창을 통해 계속 진행합니다.

- 사용자 인증 정보를 사용하여 Google Cloud API를 호출할 수 있도록 Cloud Shell을 승인합니다.

연결되면 사용자 인증이 이미 처리된 것이며 프로젝트가 학습자의 PROJECT_ID, (으)로 설정됩니다. 출력에 이 세션의 PROJECT_ID를 선언하는 줄이 포함됩니다.

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud는 Google Cloud의 명령줄 도구입니다. Cloud Shell에 사전 설치되어 있으며 명령줄 자동 완성을 지원합니다.

- (선택사항) 다음 명령어를 사용하여 활성 계정 이름 목록을 표시할 수 있습니다.

gcloud auth list

-

승인을 클릭합니다.

출력:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (선택사항) 다음 명령어를 사용하여 프로젝트 ID 목록을 표시할 수 있습니다.

gcloud config list project

출력:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

참고: gcloud 전체 문서는 Google Cloud에서 gcloud CLI 개요 가이드를 참고하세요.

시작하기 전에

실습에서는 두 프로젝트 사이를 여러 번 전환해야 합니다. 올바른 프로젝트에 있는지 확인합니다. 프로젝트별로 하나씩 총 2개의 Cloud Shell 창을 사용하는 것이 좋습니다.

Network Connectivity API 사용 설정

Network Connectivity Center를 사용하는 작업을 수행하기 전에 다음을 실행하여 Network Connectivity API를 사용 설정합니다.

gcloud services enable networkconnectivity.googleapis.com

기존 Google Cloud 리소스 확인

이 실습에서는 네트워킹 리소스가 빌드되어 있습니다. 잠시 시간을 내어 사용 가능한 VPC 네트워크와 VM을 살펴보세요. Google Cloud 콘솔이나 명령줄을 사용하여 검토할 수 있습니다.

다음과 같은 항목이 표시됩니다.

- VPC 2개

- Private Service Connect가 사용 설정된 Cloud SQL Postgres 인스턴스

데이터 전송 연결 구성

데이터 전송 연결을 설정하기 위해 NCC를 이용해 허브와 스포크를 빌드하여 Google Cloud를 통해 한 사이트에서 다른 사이트로 데이터를 전송할 수 있게 합니다.

작업 1. 허브 만들기

- 다음을 실행하여 NCC 허브를 만듭니다.

gcloud network-connectivity hubs create ncc-hub

- 새로 만든 NCC 허브를 설명합니다.

gcloud network-connectivity hubs describe ncc-hub

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

NCC 허브 만들기

작업 2. VPC를 NCC 스포크로 구성

관리자는 VPC 스포크에서 NCC 허브의 경로 테이블로 내보내지 못하도록 서브넷 경로를 제외할 수 있습니다. 요약 프리픽스를 기반으로 내보내기 제외 규칙을 만들어 VPC1의 서브넷을 NCC 허브 경로 테이블로 내보내는 일을 방지합니다.

- 이

gcloud 명령어를 사용하여 VPC1에 속한 모든 서브넷을 나열합니다.

gcloud config set accessibility/screen_reader false

gcloud compute networks subnets list --network=vpc1-ncc

- VPC1을 NCC 스포크로 구성하고,

export-exclude-ranges 키워드를 사용하여 해당 범위에서 /24 요약 경로를 필터링하여 /25 서브넷 쌍을 허브 라우팅 테이블로 가져오지 못하도록 제외합니다.

gcloud network-connectivity spokes linked-vpc-network create vpc1-spoke1 \

--hub=ncc-hub \

--vpc-network=vpc1-ncc \

--exclude-export-ranges=10.1.2.0/24 \

--global

- NCC 허브 기본 라우팅 테이블의 콘텐츠를 나열합니다.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default --filter="NEXT_HOP:vpc1-ncc"

- VPC2를 NCC 스포크로 구성합니다.

gcloud network-connectivity spokes linked-vpc-network create vpc2-spoke2 \

--hub=ncc-hub \

--vpc-network=vpc2-ncc \

--exclude-export-ranges=10.3.3.0/24 \

--global

- NCC 허브 기본 라우팅 테이블의 콘텐츠를 나열하고 출력을 확인합니다.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

VPC를 NCC 스포크로 구성

작업 3. IPv4 데이터 경로 연결 확인

-

Compute Engine > VM 인스턴스로 이동한 다음 vm1-vpc1-ncc에 SSH를 사용합니다. 다음을 실행하여 vm2-vpc2-ncc에서 ICMP 패킷을 추적하기 위한 TCP 덤프를 시작합니다. 참고로 이 VM은 VPC2에 있습니다.

vm1-vpc1-ncc

sudo tcpdump -i any icmp -v -e -n

-

vm2-vpc2-ncc에 SSH 세션을 설정하고 vm1-vpc1-ncc의 IP 주소를

ping합니다.

vm2-vpc2-ncc

ping 10.1.1.2

작업 4. Private Service Connect 설정

Private Service Connect(PSC)는 자체 내부 IP 주소를 사용하여 가상 프라이빗 클라우드(VPC) 네트워크 간의 안전한 비공개 통신을 구현하는 기능입니다.

내부 IP 주소 예약

- 환경 변수 REGION에 언급된 Google Cloud 리전에서 VPC 서브넷 CIDR 범위를 찾고, Private Service Connect 엔드포인트에 사용할 수 있는 무료 IP 주소를 이 CIDR 범위에서 선택합니다.

gcloud compute networks subnets describe vpc2-ncc-subnet1 \

--region={{{project_0.default_region | REGION}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(ipCidrRange)"

- 위에서 파생된 VPC 서브넷 CIDR 범위에서 Private Service Connect 엔드포인트의 내부 IP 주소를 예약합니다.

[ADDRESS]를 이전 명령어의 출력 IP 주소에 있는 CIDR 범위의 IP 주소로 바꿉니다.

gcloud compute addresses create cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--subnet=vpc2-ncc-subnet1 \

--addresses=[ADDRESS]

참고: `Could not fetch resource: IP 'X.X.X.X' is already being used by another resource` 오류가 발생하는 경우 동일한 CIDR 범위 내의 다른 IP 주소를 사용해 보세요. 또한 Compute Engine > VM 인스턴스로 이동하여 vm2-vpc2-ncc 및 cloudsql-client VM 인스턴스의 내부 IP와 다른 IP 주소를 사용합니다.

- 내부 IP 주소가 예약되어 있고 IP 주소에 RESERVED 상태가 표시되는지 확인합니다. 나중에 필요하니 [ADDRESS/RANGE]를 기록해 둡니다.

gcloud compute addresses list \

--project={{{project_0.project_id|PROJECT_ID}}} \

--filter="name=cloudsql-psc"

서비스 연결 URI 가져오기

Private Service Connect가 사용 설정된 Cloud SQL 인스턴스를 만든 후, 서비스 연결 URI를 가져오고 이를 이용해 위의 예약된 내부 IP 주소로 Private Service Connect 엔드포인트를 만듭니다.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(pscServiceAttachmentLink)"

Private Service Connect 만들기

- Private Service Connect 엔드포인트를 만들고 Cloud SQL 서비스 연결 URI를 가리킵니다.

[Service_Attachment_URI]를 이전 명령어의 출력에 있는 서비스 연결 URI로 바꿉니다.

gcloud compute forwarding-rules create cloudsql-psc-ep \

--address=cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--network=vpc2-ncc \

--target-service-attachment=[Service_Attachment_URI] \

--allow-psc-global-access

- 엔드포인트를 서비스 연결에 연결할 수 있는지 확인합니다.

gcloud compute forwarding-rules describe cloudsql-psc-ep \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--format="value(pscConnectionStatus)"

DNS 관리형 영역 구성

Cloud SQL 인스턴스의 추천 DNS 이름을 추가하려면 해당 VPC 네트워크에 비공개 DNS 영역을 만드는 것이 좋습니다.

gcloud dns managed-zones create cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--description="DNS zone for the Cloud SQL instances" \

--dns-name={{{project_0.default_region | REGION}}}.sql.goog. \

--networks=vpc2-ncc \

--visibility=private

Private Service Connect용 DNS 레코드 추가

- Cloud SQL 인스턴스의 추천 DNS 레코드를 가져옵니다.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(dnsName)"

출력에서 DNS 레코드를 찾습니다. 다음 단계에서 필요합니다.

- 추천 DNS 레코드를 DNS 관리형 영역에 추가

[DNS_RECORD]를 suggested DNS record로 바꾸고 [ADDRESS/RANGE]를 위의 설명에 따라 이전 명령어의 출력으로 바꿉니다.

gcloud dns record-sets create [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--rrdatas=[ADDRESS/RANGE] \

--zone=cloudsql-dns

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

Private Service Connect 설정

작업 5. Private Service Connect를 통해 Cloud SQL에 연결

-

cloudsql-client VM 인스턴스에 연결합니다.

gcloud compute ssh --zone {{{project_0.default_zone | ZONE}}} "cloudsql-client" \

--tunnel-through-iap --project {{{project_0.project_id|PROJECT_ID}}}

- 인스턴스에 연결하고,

[DNS_RECORD]를 바꾸고, changeme를 비밀번호로 사용합니다.

psql "sslmode=disable dbname=postgres user=postgres host=[DNS_RECORD]"

- 데이터베이스를 만듭니다.

CREATE DATABASE company;

- 이제 모든 데이터베이스를 나열합니다.

\l

- 직원 데이터베이스에 연결합니다.

\c company

- 회사 데이터베이스에 테이블을 만듭니다.

CREATE TABLE employees (

id SERIAL PRIMARY KEY,

first VARCHAR(255) NOT NULL,

last VARCHAR(255) NOT NULL,

salary DECIMAL (10, 2)

);

- 회사 데이터베이스의 직원 테이블에 데이터를 삽입합니다.

INSERT INTO employees (first, last, salary) VALUES

('Max', 'Mustermann', 5000.00),

('Anna', 'Schmidt', 7000.00),

('Peter', 'Mayer', 6000.00);

- 직원 테이블을 쿼리합니다.

SELECT * FROM employees;

- Postgres 데이터베이스와 VM을 종료하고 Cloud Shell로 돌아갑니다.

\q

exit

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

Private Service Connect를 통해 Cloud SQL에 연결

작업 6. 리소스 삭제

프로덕션 환경에서는 요금이 청구되지 않도록 사용하지 않는 리소스를 삭제해야 합니다. 이 실습에서는 스포크와 허브를 삭제하는 간단한 단계를 알아봅니다.

스포크 및 허브 삭제

- NCC 스포크를 삭제합니다.

gcloud network-connectivity spokes delete vpc1-spoke1 --global --quiet

gcloud network-connectivity spokes delete vpc2-spoke2 --global --quiet

- NCC 허브를 삭제합니다.

gcloud network-connectivity hubs delete ncc-hub --quiet

- DNS 레코드를 삭제합니다.

gcloud dns record-sets delete [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--zone=cloudsql-dns

- DNS 관리형 영역을 삭제합니다.

gcloud dns managed-zones delete cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--quiet

수고하셨습니다

기존 Google Cloud 리소스의 허브와 스포크를 Network Connectivity Center를 사용하여 빌드하는 방법을 알아보고, NIC를 사용하여 NCC를 통해 데이터를 전송할 수 있는지 확인했습니다.

Google Cloud 교육 및 자격증

Google Cloud 기술을 최대한 활용하는 데 도움이 됩니다. Google 강의에는 빠른 습득과 지속적인 학습을 지원하는 기술적인 지식과 권장사항이 포함되어 있습니다. 기초에서 고급까지 수준별 학습을 제공하며 바쁜 일정에 알맞은 주문형, 실시간, 가상 옵션이 포함되어 있습니다. 인증은 Google Cloud 기술에 대한 역량과 전문성을 검증하고 입증하는 데 도움이 됩니다.

설명서 최종 업데이트: 2025년 6월 12일

실습 최종 테스트: 2025년 6월 12일

Copyright 2026 Google LLC. All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.