GSP1317

Présentation

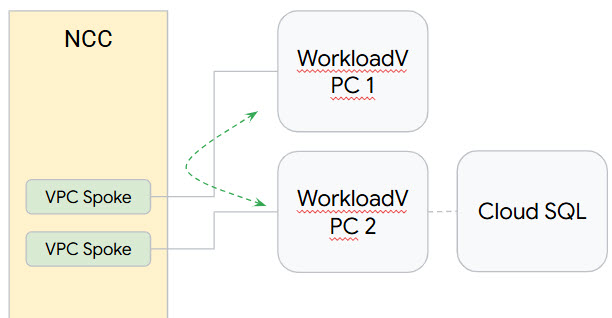

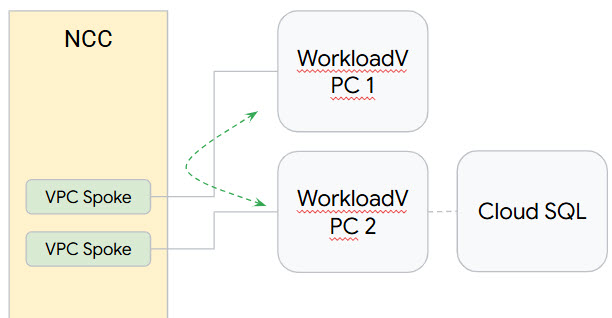

Network Connectivity Center (NCC) peut être utilisé pour établir une connectivité inter-VPC à grande échelle par l'intermédiaire de spokes VPC. Lorsqu'un VPC est défini en tant que spoke VPC, plusieurs réseaux VPC peuvent être connectés entre eux via le hub NCC.

NCC est un modèle de plan de contrôle en étoile (hub-and-spoke) permettant de gérer la connectivité réseau dans Google Cloud. La ressource de hub fournit un modèle de gestion de la connectivité centralisé pour interconnecter les spokes.

Dans cet atelier, vous allez apprendre à configurer un hub NCC à l'aide de commandes gcloud et à examiner les modifications dans la console. Le hub NCC servira de plan de contrôle chargé de créer la configuration de routage entre chaque VPC spoke. Vous allez également configurer une connexion Private Service Connect vers Cloud SQL.

Points abordés

Dans cet atelier, vous allez apprendre à effectuer les tâches suivantes :

- Établir une connectivité VPC maillée complète avec NCC

- Configurer Private Service Connect

- Envoyer du trafic par un spoke pour vérifier la connectivité à Cloud SQL

Préparation

Avant de cliquer sur le bouton "Démarrer l'atelier"

Lisez ces instructions. Les ateliers sont minutés, et vous ne pouvez pas les mettre en pause. Le minuteur, qui démarre lorsque vous cliquez sur Démarrer l'atelier, indique combien de temps les ressources Google Cloud resteront accessibles.

Cet atelier pratique vous permet de suivre les activités dans un véritable environnement cloud, et non dans un environnement de simulation ou de démonstration. Des identifiants temporaires vous sont fournis pour vous permettre de vous connecter à Google Cloud le temps de l'atelier.

Pour réaliser cet atelier :

- Vous devez avoir accès à un navigateur Internet standard (nous vous recommandons d'utiliser Chrome).

Remarque : Ouvrez une fenêtre de navigateur en mode incognito (recommandé) ou de navigation privée pour effectuer cet atelier. Vous éviterez ainsi les conflits entre votre compte personnel et le compte temporaire de participant, qui pourraient entraîner des frais supplémentaires facturés sur votre compte personnel.

- Vous disposez d'un temps limité. N'oubliez pas qu'une fois l'atelier commencé, vous ne pouvez pas le mettre en pause.

Remarque : Utilisez uniquement le compte de participant pour cet atelier. Si vous utilisez un autre compte Google Cloud, des frais peuvent être facturés à ce compte.

Démarrer l'atelier et se connecter à la console Google Cloud

-

Cliquez sur le bouton Démarrer l'atelier. Si l'atelier est payant, une boîte de dialogue s'affiche pour vous permettre de sélectionner un mode de paiement.

Sur la gauche, vous trouverez le panneau "Détails concernant l'atelier", qui contient les éléments suivants :

- Le bouton "Ouvrir la console Google Cloud"

- Le temps restant

- Les identifiants temporaires que vous devez utiliser pour cet atelier

- Des informations complémentaires vous permettant d'effectuer l'atelier

-

Cliquez sur Ouvrir la console Google Cloud (ou effectuez un clic droit et sélectionnez Ouvrir le lien dans la fenêtre de navigation privée si vous utilisez le navigateur Chrome).

L'atelier lance les ressources, puis ouvre la page "Se connecter" dans un nouvel onglet.

Conseil : Réorganisez les onglets dans des fenêtres distinctes, placées côte à côte.

Remarque : Si la boîte de dialogue Sélectionner un compte s'affiche, cliquez sur Utiliser un autre compte.

-

Si nécessaire, copiez le nom d'utilisateur ci-dessous et collez-le dans la boîte de dialogue Se connecter.

{{{user_0.username | "Username"}}}

Vous trouverez également le nom d'utilisateur dans le panneau "Détails concernant l'atelier".

-

Cliquez sur Suivant.

-

Copiez le mot de passe ci-dessous et collez-le dans la boîte de dialogue Bienvenue.

{{{user_0.password | "Password"}}}

Vous trouverez également le mot de passe dans le panneau "Détails concernant l'atelier".

-

Cliquez sur Suivant.

Important : Vous devez utiliser les identifiants fournis pour l'atelier. Ne saisissez pas ceux de votre compte Google Cloud.

Remarque : Si vous utilisez votre propre compte Google Cloud pour cet atelier, des frais supplémentaires peuvent vous être facturés.

-

Accédez aux pages suivantes :

- Acceptez les conditions d'utilisation.

- N'ajoutez pas d'options de récupération ni d'authentification à deux facteurs (ce compte est temporaire).

- Ne vous inscrivez pas à des essais sans frais.

Après quelques instants, la console Cloud s'ouvre dans cet onglet.

Remarque : Pour accéder aux produits et services Google Cloud, cliquez sur le menu de navigation ou saisissez le nom du service ou du produit dans le champ Recherche.

Activer Cloud Shell

Cloud Shell est une machine virtuelle qui contient de nombreux outils pour les développeurs. Elle comprend un répertoire d'accueil persistant de 5 Go et s'exécute sur Google Cloud. Cloud Shell vous permet d'accéder via une ligne de commande à vos ressources Google Cloud.

-

Cliquez sur Activer Cloud Shell  en haut de la console Google Cloud.

en haut de la console Google Cloud.

-

Passez les fenêtres suivantes :

- Accédez à la fenêtre d'informations de Cloud Shell.

- Autorisez Cloud Shell à utiliser vos identifiants pour effectuer des appels d'API Google Cloud.

Une fois connecté, vous êtes en principe authentifié et le projet est défini sur votre ID_PROJET : . Le résultat contient une ligne qui déclare l'ID_PROJET pour cette session :

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud est l'outil de ligne de commande pour Google Cloud. Il est préinstallé sur Cloud Shell et permet la complétion par tabulation.

- (Facultatif) Vous pouvez lister les noms des comptes actifs à l'aide de cette commande :

gcloud auth list

- Cliquez sur Autoriser.

Résultat :

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (Facultatif) Vous pouvez lister les ID de projet à l'aide de cette commande :

gcloud config list project

Résultat :

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Remarque : Pour consulter la documentation complète sur gcloud, dans Google Cloud, accédez au guide de présentation de la gcloud CLI.

Avant de commencer

Dans cet atelier, vous travaillerez sur deux projets, et passerez de l'un à l'autre à plusieurs reprises. Assurez-vous de vous trouver dans le bon projet. Il est utile d'utiliser deux fenêtres Cloud Shell, une pour chaque projet.

Activer l'API Network Connectivity

Avant de pouvoir effectuer des tâches à l'aide de Network Connectivity Center, activez l'API Network Connectivity en exécutant la commande suivante :

gcloud services enable networkconnectivity.googleapis.com

Vérifier les ressources Google Cloud existantes

Pour cet atelier, les ressources de mise en réseau ont été créées pour vous. Prenez une minute pour examiner les réseaux VPC et les VM disponibles. Vous pouvez les consulter dans la console Google Cloud ou à l'aide de la ligne de commande.

Vous verrez que vous disposez des éléments suivants :

- 2 VPC

- Une instance PostgreSQL Cloud SQL avec Private Service Connect activé

Configurer la connectivité du transfert de données

Pour configurer la connectivité de transfert de données, vous allez utiliser NCC pour créer un hub et des spokes. Cela permettra de transférer des données d'un site à un autre par Google Cloud.

Tâche 1 : Créer un hub

- Exécutez la commande suivante pour créer le hub NCC :

gcloud network-connectivity hubs create ncc-hub

- Décrivez le hub NCC que vous venez de créer.

gcloud network-connectivity hubs describe ncc-hub

Cliquez sur Vérifier ma progression pour valider l'objectif.

Créer le hub NCC

Tâche 2 : Configurer des VPC en tant que spokes NCC

Les administrateurs peuvent exclure l'exportation de routes de sous-réseau d'un spoke VPC vers la table de routage du hub NCC. Vous allez créer une règle d'exclusion d'exportation basée sur un préfixe récapitulatif pour empêcher l'exportation du sous-réseau de VPC1 dans la table de routage du hub NCC.

- Utilisez cette commande

gcloud pour répertorier tous les sous-réseaux appartenant à VPC1.

gcloud config set accessibility/screen_reader false

gcloud compute networks subnets list --network=vpc1-ncc

- Configurez VPC1 en tant que spoke NCC et excluez la paire de sous-réseaux /25 de l'importation dans la table de routage du hub à l'aide du mot clé

export-exclude-ranges pour filtrer la route récapitulative /24 de cette plage spécifique :

gcloud network-connectivity spokes linked-vpc-network create vpc1-spoke1 \

--hub=ncc-hub \

--vpc-network=vpc1-ncc \

--exclude-export-ranges=10.1.2.0/24 \

--global

- Listez le contenu de la table de routage par défaut du hub NCC.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default --filter="NEXT_HOP:vpc1-ncc"

- Configurez VPC2 en tant que spoke NCC :

gcloud network-connectivity spokes linked-vpc-network create vpc2-spoke2 \

--hub=ncc-hub \

--vpc-network=vpc2-ncc \

--exclude-export-ranges=10.3.3.0/24 \

--global

- Listez le contenu de la table de routage par défaut du hub NCC et examinez le résultat.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default

Cliquez sur Vérifier ma progression pour valider l'objectif.

Configurer des VPC en tant que spokes NCC

Tâche 3 : Vérifier la connectivité du chemin de données IPv4

- Accédez à Compute Engine > Instances de VM, puis connectez-vous en SSH à vm1-vpc1-ncc. Exécutez la commande suivante pour lancer tcpdump afin de tracer les paquets ICMP provenant de vm2-vpc2-ncc. Pour rappel, cette VM réside sur le VPC2.

vm1-vpc1-ncc

sudo tcpdump -i any icmp -v -e -n

- Établissez une session SSH vers vm2-vpc2-ncc et

pinguez l'adresse IP de vm1-vpc1-ncc.

vm2-vpc2-ncc

ping 10.1.1.2

Tâche 4 : Configurer Private Service Connect

Private Service Connect (PSC) est une fonctionnalité qui permet d'établir une communication privée et sécurisée entre les réseaux VPC (cloud privé virtuel) à l'aide de votre propre adresse IP interne.

Réserver une adresse IP interne

- Recherchez la plage CIDR du sous-réseau VPC dans la région Google Cloud référencée dans la variable d'environnement REGION et choisissez une adresse IP libre dans cette plage CIDR pour le point de terminaison Private Service Connect.

gcloud compute networks subnets describe vpc2-ncc-subnet1 \

--region={{{project_0.default_region | REGION}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(ipCidrRange)"

- Réservez une adresse IP interne pour le point de terminaison Private Service Connect dans la plage CIDR du sous-réseau VPC dérivé ci-dessus.

Remplacez [ADDRESS] par l'adresse IP de la plage CIDR affichée dans le résultat de la commande précédente.

gcloud compute addresses create cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--subnet=vpc2-ncc-subnet1 \

--addresses=[ADDRESS]

Remarque : Si vous rencontrez l'erreur "Could not fetch resource: IP 'X.X.X.X' is already being used by another resource" (Impossible de récupérer la ressource : l'adresse IP "X.X.X.X" est déjà utilisée par une autre ressource), essayez d'utiliser une autre adresse IP dans la même plage CIDR. Accédez également à Compute Engine > Instances de VM et utilisez une adresse IP différente de l'adresse IP interne de l'instance de VM vm2-vpc2-ncc et cloudsql-client.

- Vérifiez que l'adresse IP interne est réservée et que l'état "RESERVED" s'affiche pour l'adresse IP. Notez la valeur [ADRESSE/PLAGE], qui sera nécessaire plus tard.

gcloud compute addresses list \

--project={{{project_0.project_id|PROJECT_ID}}} \

--filter="name=cloudsql-psc"

Obtenir l'URI du rattachement de service

Après avoir créé une instance Cloud SQL avec Private Service Connect activé, obtenez l'URI du rattachement de service et utilisez-le pour créer le point de terminaison Private Service Connect avec l'adresse IP interne réservée ci-dessus.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(pscServiceAttachmentLink)"

Créer le point de terminaison Private Service Connect

- Créez le point de terminaison Private Service Connect et faites-le pointer vers l'URI du rattachement de service Cloud SQL.

Remplacez [Service_Attachment_URI] par l'URI du rattachement de service affiché dans le résultat de la commande précédente.

gcloud compute forwarding-rules create cloudsql-psc-ep \

--address=cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--network=vpc2-ncc \

--target-service-attachment=[Service_Attachment_URI] \

--allow-psc-global-access

- Vérifiez que le point de terminaison peut se connecter au rattachement de service.

gcloud compute forwarding-rules describe cloudsql-psc-ep \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--format="value(pscConnectionStatus)"

Configurer une zone gérée DNS

Pour ajouter le nom DNS suggéré pour l'instance Cloud SQL, il est préférable de créer une zone DNS privée dans le réseau VPC correspondant.

gcloud dns managed-zones create cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--description="DNS zone for the Cloud SQL instances" \

--dns-name={{{project_0.default_region | REGION}}}.sql.goog. \

--networks=vpc2-ncc \

--visibility=private

Ajouter un enregistrement DNS pour Private Service Connect

- Obtenez l'enregistrement DNS suggéré pour l'instance Cloud SQL.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(dnsName)"

Dans le résultat, recherchez l'enregistrement DNS. Vous en aurez besoin à l'étape suivante.

- Ajoutez l'enregistrement DNS suggéré à la zone DNS gérée.

Remplacez [DNS_RECORD] par suggested DNS record et [ADDRESS/RANGE] par le résultat de la commande précédente, comme décrit ci-dessus.

gcloud dns record-sets create [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--rrdatas=[ADDRESS/RANGE] \

--zone=cloudsql-dns

Cliquez sur Vérifier ma progression pour valider l'objectif.

Configurer Private Service Connect

Tâche 5 : Se connecter à Cloud SQL avec Private Service Connect

- Connectez-vous à l'instance de VM

cloudsql-client.

gcloud compute ssh --zone {{{project_0.default_zone | ZONE}}} "cloudsql-client" \

--tunnel-through-iap --project {{{project_0.project_id|PROJECT_ID}}}

- Connectez-vous à l'instance en remplaçant

[DNS_RECORD] et en utilisant changeme comme mot de passe.

psql "sslmode=disable dbname=postgres user=postgres host=[DNS_RECORD]"

- Créez une base de données :

CREATE DATABASE company;

- Répertoriez maintenant toutes les bases de données :

\l

- Connectez-vous à la base de données "employees" :

\c company

- Créez une table dans la base de données de l'entreprise :

CREATE TABLE employees (

id SERIAL PRIMARY KEY,

first VARCHAR(255) NOT NULL,

last VARCHAR(255) NOT NULL,

salary DECIMAL (10, 2)

);

- Insérez des données dans la table "employees" de la base de données "company" :

INSERT INTO employees (first, last, salary) VALUES

('Max', 'Mustermann', 5000.00),

('Anna', 'Schmidt', 7000.00),

('Peter', 'Mayer', 6000.00);

- Interrogez la table "employees" :

SELECT * FROM employees;

- Quittez la base de données Postgres et la VM, puis revenez à Cloud Shell :

\q

exit

Cliquez sur Vérifier ma progression pour valider l'objectif.

Se connecter à Cloud SQL avec Private Service Connect

Tâche 6 : Supprimer les ressources

Dans un environnement de production, vous devez supprimer les ressources que vous n'utilisez pas pour éviter des frais inutiles. Pour cet atelier, vous allez apprendre à supprimer facilement le hub et les spokes :

Supprimer les spokes et le hub

- Supprimez les spokes NCC :

gcloud network-connectivity spokes delete vpc1-spoke1 --global --quiet

gcloud network-connectivity spokes delete vpc2-spoke2 --global --quiet

- Supprimez le hub NCC :

gcloud network-connectivity hubs delete ncc-hub --quiet

- Supprimez l'enregistrement DNS :

gcloud dns record-sets delete [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--zone=cloudsql-dns

- Supprimez la zone gérée DNS :

gcloud dns managed-zones delete cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--quiet

Félicitations !

Vous avez appris à utiliser Network Connectivity Center pour créer un hub et des spokes pour des ressources Google Cloud existantes, et vous avez vérifié que les données peuvent être transférées par NCC à l'aide d'une carte d'interface réseau.

Formations et certifications Google Cloud

Les formations et certifications Google Cloud vous aident à tirer pleinement parti des technologies Google Cloud. Nos cours portent sur les compétences techniques et les bonnes pratiques à suivre pour être rapidement opérationnel et poursuivre votre apprentissage. Nous proposons des formations pour tous les niveaux, à la demande, en salle et à distance, pour nous adapter aux emplois du temps de chacun. Les certifications vous permettent de valider et de démontrer vos compétences et votre expérience en matière de technologies Google Cloud.

Dernière mise à jour du manuel : 12 juin 2025

Dernier test de l'atelier : 12 juin 2025

Copyright 2026 Google LLC. Tous droits réservés. Google et le logo Google sont des marques de Google LLC. Tous les autres noms d'entreprises et de produits peuvent être des marques des entreprises auxquelles ils sont associés.

en haut de la console Google Cloud.

en haut de la console Google Cloud.