GSP1317

Descripción general

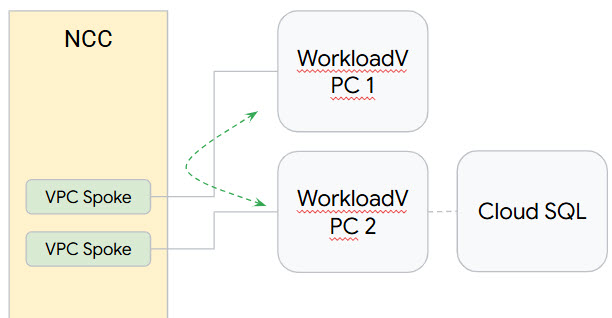

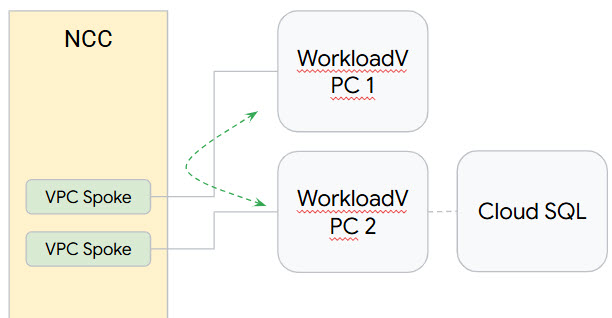

Network Connectivity Center (NCC) se puede usar para establecer la conectividad entre VPC a gran escala a través de radios de VPC. Cuando una VPC se define como un radio de VPC, se pueden conectar varias redes de VPC a través del concentrador de NCC.

NCC es un modelo de plano de control de concentrador y radio para la administración de la conectividad de red en Google Cloud. El recurso de concentrador proporciona un modelo de administración de conectividad centralizado para interconectar radios.

En este lab, aprenderás a configurar un concentrador de NCC con comandos de gcloud y revisar los cambios en la consola. El concentrador de NCC actuará como el plano de control responsable de crear la configuración de enrutamiento entre cada radio de VPC. También configurarás Private Service Connect para Cloud SQL.

Qué aprenderás

En este lab, aprenderás a realizar las siguientes tareas:

- Establecer la conectividad de VPC de malla completa con NCC

- Configurar Private Service Connect

- Envíar tráfico a través de un radio para verificar la conectividad a Cloud SQL

Configuración y requisitos

Antes de hacer clic en el botón Comenzar lab

Lee estas instrucciones. Los labs cuentan con un temporizador que no se puede pausar. El temporizador, que comienza a funcionar cuando haces clic en Comenzar lab, indica por cuánto tiempo tendrás a tu disposición los recursos de Google Cloud.

Este lab práctico te permitirá realizar las actividades correspondientes en un entorno de nube real, no en uno de simulación o demostración. Para ello, se te proporcionan credenciales temporales nuevas que utilizarás para acceder a Google Cloud durante todo el lab.

Para completar este lab, necesitarás lo siguiente:

- Acceso a un navegador de Internet estándar. Se recomienda el navegador Chrome.

Nota: Usa una ventana del navegador privada o de incógnito (opción recomendada) para ejecutar el lab. Así evitarás conflictos entre tu cuenta personal y la cuenta de estudiante, lo que podría generar cargos adicionales en tu cuenta personal.

- Tiempo para completar el lab (recuerda que, una vez que comienzas un lab, no puedes pausarlo).

Nota: Usa solo la cuenta de estudiante para este lab. Si usas otra cuenta de Google Cloud, es posible que se apliquen cargos a esa cuenta.

Cómo iniciar tu lab y acceder a la consola de Google Cloud

-

Haz clic en el botón Comenzar lab. Si debes pagar por el lab, se abrirá un diálogo para que selecciones la forma de pago.

A la izquierda, se encuentra el panel Detalles del lab, que tiene estos elementos:

- El botón para abrir la consola de Google Cloud

- El tiempo restante

- Las credenciales temporales que debes usar para el lab

- Otra información para completar el lab, si es necesaria

-

Haz clic en Abrir la consola de Google Cloud (o haz clic con el botón derecho y selecciona Abrir el vínculo en una ventana de incógnito si ejecutas el navegador Chrome).

El lab inicia recursos y abre otra pestaña en la que se muestra la página de acceso.

Sugerencia: Ordena las pestañas en ventanas separadas, una junto a la otra.

Nota: Si ves el diálogo Elegir una cuenta, haz clic en Usar otra cuenta.

-

De ser necesario, copia el nombre de usuario a continuación y pégalo en el diálogo Acceder.

{{{user_0.username | "Username"}}}

También puedes encontrar el nombre de usuario en el panel Detalles del lab.

-

Haz clic en Siguiente.

-

Copia la contraseña que aparece a continuación y pégala en el diálogo Te damos la bienvenida.

{{{user_0.password | "Password"}}}

También puedes encontrar la contraseña en el panel Detalles del lab.

-

Haz clic en Siguiente.

Importante: Debes usar las credenciales que te proporciona el lab. No uses las credenciales de tu cuenta de Google Cloud.

Nota: Usar tu propia cuenta de Google Cloud para este lab podría generar cargos adicionales.

-

Haz clic para avanzar por las páginas siguientes:

- Acepta los Términos y Condiciones.

- No agregues opciones de recuperación o autenticación de dos factores (esta es una cuenta temporal).

- No te registres para obtener pruebas gratuitas.

Después de un momento, se abrirá la consola de Google Cloud en esta pestaña.

Nota: Para acceder a los productos y servicios de Google Cloud, haz clic en el menú de navegación o escribe el nombre del servicio o producto en el campo Buscar.

Activa Cloud Shell

Cloud Shell es una máquina virtual que cuenta con herramientas para desarrolladores. Ofrece un directorio principal persistente de 5 GB y se ejecuta en Google Cloud. Cloud Shell proporciona acceso de línea de comandos a tus recursos de Google Cloud.

-

Haz clic en Activar Cloud Shell  en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.

-

Haz clic para avanzar por las siguientes ventanas:

- Continúa en la ventana de información de Cloud Shell.

- Autoriza a Cloud Shell para que use tus credenciales para realizar llamadas a la API de Google Cloud.

Cuando te conectes, habrás completado la autenticación, y el proyecto estará configurado con tu Project_ID, . El resultado contiene una línea que declara el Project_ID para esta sesión:

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud es la herramienta de línea de comandos de Google Cloud. Viene preinstalada en Cloud Shell y es compatible con la función de autocompletado con tabulador.

- Puedes solicitar el nombre de la cuenta activa con este comando (opcional):

gcloud auth list

- Haz clic en Autorizar.

Resultado:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- Puedes solicitar el ID del proyecto con este comando (opcional):

gcloud config list project

Resultado:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Nota: Para obtener toda la documentación de gcloud, en Google Cloud, consulta la guía con la descripción general de gcloud CLI.

Antes de comenzar

En el lab, deberás cambiar entre los dos proyectos varias veces. Asegúrate de estar en el proyecto correcto. Es útil usar 2 ventanas de Cloud Shell, una para cada proyecto.

Habilita la API de Network Connectivity

Antes de que puedas realizar cualquier tarea con Network Connectivity Center, habilita la API de Network Connectivity ejecutando lo siguiente:

gcloud services enable networkconnectivity.googleapis.com

Verifica los recursos existentes de Google Cloud

En este lab, se crearon recursos de redes para ti. Tómate un minuto para ver las redes de VPC y las VMs que están disponibles. Puedes usar la consola de Google Cloud o la línea de comandos para revisarlas.

Verás que tienes lo siguiente:

- 2 VPC

- Instancia de Postgres de Cloud SQL con Private Service Connect habilitado

Configura la conectividad de transferencia de datos

Para configurar la conectividad de transferencia de datos, usarás NCC para crear un concentrador y radios que permitan transferir datos de un sitio a otro a través de Google Cloud.

Tarea 1: Crea un concentrador

- Ejecuta lo siguiente para crear el concentrador de NCC:

gcloud network-connectivity hubs create ncc-hub

- Describe el concentrador de NCC recién creado.

gcloud network-connectivity hubs describe ncc-hub

Haz clic en Revisar mi progreso para verificar el objetivo.

Crear el concentrador de NCC

Tarea 2: Configura las VPC como radios de NCC

Los administradores pueden excluir las rutas de subredes de la exportación desde un radio de VPC a la tabla de rutas del concentrador de NCC. Crearás una regla de exclusión de exportación basada en un prefijo de resumen para evitar que la subred de VPC1 se exporte a la tabla de rutas del concentrador de NCC.

- Usa este comando de

gcloud para enumerar todas las subredes que pertenecen a VPC1.

gcloud config set accessibility/screen_reader false

gcloud compute networks subnets list --network=vpc1-ncc

- Configura VPC1 como un radio de NCC y excluye el par de subredes /25 de la importación en la tabla de enrutamiento del concentrador con la palabra clave

export-exclude-ranges para filtrar la ruta de resumen /24 de ese rango específico:

gcloud network-connectivity spokes linked-vpc-network create vpc1-spoke1 \

--hub=ncc-hub \

--vpc-network=vpc1-ncc \

--exclude-export-ranges=10.1.2.0/24 \

--global

- Enumera el contenido de la tabla de enrutamiento predeterminada del concentrador de NCC.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default --filter="NEXT_HOP:vpc1-ncc"

- Configura VPC2 como un radio de NCC:

gcloud network-connectivity spokes linked-vpc-network create vpc2-spoke2 \

--hub=ncc-hub \

--vpc-network=vpc2-ncc \

--exclude-export-ranges=10.3.3.0/24 \

--global

- Enumera el contenido de la tabla de enrutamiento predeterminada del concentrador de NCC y examina el resultado.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default

Haz clic en Revisar mi progreso para verificar el objetivo.

Configurar las VPC como un radio de NCC

Tarea 3: Verifica la conectividad de la ruta de datos IPv4

- Navega a Compute Engine > Instancias de VM y, luego, establece una conexión SSH a vm1-vpc1-ncc. Ejecuta lo siguiente para iniciar el volcado TCP y hacer un seguimiento de los paquetes ICMP de vm2-vpc2-ncc. Como recordatorio, esta VM reside en VPC2.

vm1-vpc1-ncc

sudo tcpdump -i any icmp -v -e -n

- Establece una sesión SSH en vm2-vpc2-ncc y haz

ping a la dirección IP de vm1-vpc1-ncc.

vm2-vpc2-ncc

ping 10.1.1.2

Tarea 4: Configura Private Service Connect

Private Service Connect (PSC) es una función que permite la comunicación privada y segura entre redes de nube privada virtual (VPC) con tu propia dirección IP interna.

Reserva una dirección IP interna

- Encuentra el rango CIDR de la subred de VPC en la región de Google Cloud a la que se hace referencia en la variable de entorno REGION y elige una dirección IP libre en este rango CIDR para el extremo de Private Service Connect.

gcloud compute networks subnets describe vpc2-ncc-subnet1 \

--region={{{project_0.default_region | REGION}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(ipCidrRange)"

- Reserva una dirección IP interna para el extremo de Private Service Connect en el rango CIDR derivado de la subred de VPC anterior.

Reemplaza [ADDRESS] por la dirección IP en el rango CIDR de la dirección IP de salida del comando anterior.

gcloud compute addresses create cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--subnet=vpc2-ncc-subnet1 \

--addresses=[ADDRESS]

Nota: Si aparece el error “Could not fetch resource: IP 'X.X.X.X' is already being used by another resource”, intenta usar una dirección IP diferente dentro del mismo rango CIDR. Además, navega a Compute Engine > Instancias de VM y usa una dirección IP que sea diferente de la IP interna de la instancia de VM vm2-vpc2-ncc y cloudsql-client.

- Verifica que la dirección IP interna esté reservada y que aparezca el estado RESERVED para la dirección IP. Anota el valor de [ADDRESS/RANGE] que se requiere más adelante.

gcloud compute addresses list \

--project={{{project_0.project_id|PROJECT_ID}}} \

--filter="name=cloudsql-psc"

Obtén el URI del adjunto de servicio

Después de crear una instancia de Cloud SQL con Private Service Connect habilitado, obtén el URI del adjunto de servicio y úsalo para crear el extremo de Private Service Connect con la dirección IP interna reservada anterior.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(pscServiceAttachmentLink)"

Crea Private Service Connect

- Crea el extremo de Private Service Connect y apúntalo al URI del adjunto de servicio de Cloud SQL.

Reemplaza [Service_Attachment_URI] por el URI del adjunto de servicio del resultado del comando anterior.

gcloud compute forwarding-rules create cloudsql-psc-ep \

--address=cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--network=vpc2-ncc \

--target-service-attachment=[Service_Attachment_URI] \

--allow-psc-global-access

- Verifica que el extremo pueda conectarse al adjunto de servicio.

gcloud compute forwarding-rules describe cloudsql-psc-ep \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--format="value(pscConnectionStatus)"

Configura una zona administrada de DNS

Para agregar el nombre de DNS sugerido para la instancia de Cloud SQL, lo mejor es crear una zona del DNS privado en la red de VPC correspondiente.

gcloud dns managed-zones create cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--description="DNS zone for the Cloud SQL instances" \

--dns-name={{{project_0.default_region | REGION}}}.sql.goog. \

--networks=vpc2-ncc \

--visibility=private

Agrega un registro DNS para Private Service Connect

- Obtén el registro DNS sugerido para la instancia de Cloud SQL.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(dnsName)"

En el resultado, busca el registro DNS. Lo necesitarás en el siguiente paso.

- Agrega el registro DNS sugerido a la zona administrada del DNS.

Reemplaza [DNS_RECORD] por suggested DNS record y [ADDRESS/RANGE] por el resultado del comando anterior, como se describió anteriormente.

gcloud dns record-sets create [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--rrdatas=[ADDRESS/RANGE] \

--zone=cloudsql-dns

Haz clic en Revisar mi progreso para verificar el objetivo.

Configurar Private Service Connect

Tarea 5: Conéctate a Cloud SQL a través de Private Service Connect

- Conéctate a la instancia de VM

cloudsql-client.

gcloud compute ssh --zone {{{project_0.default_zone | ZONE}}} "cloudsql-client" \

--tunnel-through-iap --project {{{project_0.project_id|PROJECT_ID}}}

- Conéctate a la instancia, reemplaza

[DNS_RECORD] y usa changeme como contraseña.

psql "sslmode=disable dbname=postgres user=postgres host=[DNS_RECORD]"

- Crea una base de datos:

CREATE DATABASE company;

- Ahora, enumera todas las bases de datos:

\l

- Conéctate a la base de datos de empleados:

\c company

- Crea una tabla en la base de datos de la empresa:

CREATE TABLE employees (

id SERIAL PRIMARY KEY,

first VARCHAR(255) NOT NULL,

last VARCHAR(255) NOT NULL,

salary DECIMAL (10, 2)

);

- Inserta datos en la tabla employees de la base de datos de la empresa:

INSERT INTO employees (first, last, salary) VALUES

('Max', 'Mustermann', 5000.00),

('Anna', 'Schmidt', 7000.00),

('Peter', 'Mayer', 6000.00);

- Consulta la tabla employees:

SELECT * FROM employees;

- Sal de la base de datos de Postgres y de la VM, y vuelve a Cloud Shell:

\q

exit

Haz clic en Revisar mi progreso para verificar el objetivo.

Conectarse a Cloud SQL a través de Private Service Connect

Tarea 6: Borra los recursos

En un entorno de producción, debes borrar los recursos que no usas para evitar que se te cobre por ellos. En este lab, aprenderás los pasos sencillos para quitar los radios y el concentrador:

Borra los radios y el concentrador

- Borra los radios de NCC:

gcloud network-connectivity spokes delete vpc1-spoke1 --global --quiet

gcloud network-connectivity spokes delete vpc2-spoke2 --global --quiet

- Borra el concentrador de NCC:

gcloud network-connectivity hubs delete ncc-hub --quiet

- Borrar el registro DNS:

gcloud dns record-sets delete [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--zone=cloudsql-dns

- Borrar la zona administrada del DNS:

gcloud dns managed-zones delete cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--quiet

¡Felicitaciones!

Aprendiste a usar Network Connectivity Center para crear un concentrador y radios para los recursos existentes de Google Cloud y verificaste que los datos se pueden transferir a través de NCC con NIC.

Capacitación y certificación de Google Cloud

Recibe la formación que necesitas para aprovechar al máximo las tecnologías de Google Cloud. Nuestras clases incluyen habilidades técnicas y recomendaciones para ayudarte a avanzar rápidamente y a seguir aprendiendo. Para que puedas realizar nuestros cursos cuando más te convenga, ofrecemos distintos tipos de capacitación de nivel básico a avanzado: a pedido, presenciales y virtuales. Las certificaciones te ayudan a validar y demostrar tus habilidades y tu conocimiento técnico respecto a las tecnologías de Google Cloud.

Última actualización del manual: 12 de junio de 2025

Prueba más reciente del lab: 12 de junio de 2025

Copyright 2026 Google LLC. All rights reserved. Google y el logotipo de Google son marcas de Google LLC. Los demás nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que estén asociados.

en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.