GSP1184

개요

소프트웨어 취약점은 우발적인 시스템 장애를 일으키거나 악의적인 행위자가 소프트웨어를 손상시킬 수 있는 수단을 제공하는 약점을 말합니다. Artifact Analysis는 컨테이너의 취약점을 찾기 위해 두 종류의 OS 스캔을 제공합니다.

-

On-Demand Scanning API를 사용하면 컴퓨터에서 로컬로 또는 Artifact Registry에서 원격으로 컨테이너 이미지를 수동으로 스캔하여 OS 취약점을 확인할 수 있습니다. 이렇게 하면 취약점을 스캔할 컨테이너를 세밀하게 제어할 수 있습니다.

-

Container Scanning API를 사용하면 Artifact Registry에 이미지를 푸시할 때마다 자동으로 OS 취약점을 감지하고 스캔할 수 있습니다. On-Demand Scanning을 사용하면 CI/CD 파이프라인에서 이미지를 스캔한 후 이를 레지스트리에 저장할지 여부를 결정할 수 있습니다. 이 API를 사용 설정하면 Go 및 Java 취약점에 대한 언어 패키지 스캔도 사용 설정됩니다.

이 실습에서는 Cloud Build를 사용하여 Artifact Registry에 저장된 컨테이너 이미지를 빌드하고 취약점을 스캔하는 방법을 알아봅니다.

학습할 내용

이 실습에서는 다음 작업을 수행하는 방법을 배웁니다.

- Cloud Build로 이미지 빌드

- 컨테이너에 Artifact Registry 사용

- 자동 취약점 스캔 활용

- On-Demand Scanning 구성

- Cloud Build의 CI/CD에 이미지 스캔 추가

설정 및 요구사항

실습 시작 버튼을 클릭하기 전에

다음 안내를 확인하세요. 실습에는 시간 제한이 있으며 일시중지할 수 없습니다. 실습 시작을 클릭하면 타이머가 시작됩니다. 이 타이머는 Google Cloud 리소스를 사용할 수 있는 시간이 얼마나 남았는지를 표시합니다.

실무형 실습을 통해 시뮬레이션이나 데모 환경이 아닌 실제 클라우드 환경에서 직접 실습 활동을 진행할 수 있습니다. 실습 시간 동안 Google Cloud에 로그인하고 액세스하는 데 사용할 수 있는 새로운 임시 사용자 인증 정보가 제공됩니다.

이 실습을 완료하려면 다음을 준비해야 합니다.

- 표준 인터넷 브라우저 액세스 권한(Chrome 브라우저 권장)

참고: 이 실습을 실행하려면 시크릿 모드 또는 시크릿 브라우저 창을 사용하세요. 개인 계정과 학습자 계정 간의 충돌로 개인 계정에 추가 요금이 발생하는 일을 방지해 줍니다.

- 실습을 완료하기에 충분한 시간(실습을 시작하고 나면 일시중지할 수 없음)

참고: 계정에 추가 요금이 발생하지 않도록 하려면 개인용 Google Cloud 계정이나 프로젝트가 이미 있어도 이 실습에서는 사용하지 마세요.

실습을 시작하고 Google Cloud 콘솔에 로그인하는 방법

-

실습 시작 버튼을 클릭합니다. 실습 비용을 결제해야 하는 경우 결제 수단을 선택할 수 있는 팝업이 열립니다.

왼쪽에는 다음과 같은 항목이 포함된 실습 세부정보 패널이 있습니다.

-

Google Cloud 콘솔 열기 버튼

- 남은 시간

- 이 실습에 사용해야 하는 임시 사용자 인증 정보

- 필요한 경우 실습 진행을 위한 기타 정보

-

Google Cloud 콘솔 열기를 클릭합니다(Chrome 브라우저를 실행 중인 경우 마우스 오른쪽 버튼으로 클릭하고 시크릿 창에서 링크 열기를 선택합니다).

실습에서 리소스가 가동되면 다른 탭이 열리고 로그인 페이지가 표시됩니다.

팁: 두 개의 탭을 각각 별도의 창으로 나란히 정렬하세요.

참고: 계정 선택 대화상자가 표시되면 다른 계정 사용을 클릭합니다.

-

필요한 경우 아래의 사용자 이름을 복사하여 로그인 대화상자에 붙여넣습니다.

{{{user_0.username | "Username"}}}

실습 세부정보 패널에서도 사용자 이름을 확인할 수 있습니다.

-

다음을 클릭합니다.

-

아래의 비밀번호를 복사하여 시작하기 대화상자에 붙여넣습니다.

{{{user_0.password | "Password"}}}

실습 세부정보 패널에서도 비밀번호를 확인할 수 있습니다.

-

다음을 클릭합니다.

중요: 실습에서 제공하는 사용자 인증 정보를 사용해야 합니다. Google Cloud 계정 사용자 인증 정보를 사용하지 마세요.

참고: 이 실습에 자신의 Google Cloud 계정을 사용하면 추가 요금이 발생할 수 있습니다.

-

이후에 표시되는 페이지를 클릭하여 넘깁니다.

- 이용약관에 동의하세요.

- 임시 계정이므로 복구 옵션이나 2단계 인증을 추가하지 마세요.

- 무료 체험판을 신청하지 마세요.

잠시 후 Google Cloud 콘솔이 이 탭에서 열립니다.

참고: Google Cloud 제품 및 서비스 목록이 있는 메뉴를 보려면 왼쪽 상단의 탐색 메뉴를 클릭합니다.

Cloud Shell 활성화

Cloud Shell은 다양한 개발 도구가 탑재된 가상 머신으로, 5GB의 영구 홈 디렉터리를 제공하며 Google Cloud에서 실행됩니다. Cloud Shell을 사용하면 명령줄을 통해 Google Cloud 리소스에 액세스할 수 있습니다.

- Google Cloud 콘솔 상단에서 Cloud Shell 활성화

를 클릭합니다.

를 클릭합니다.

연결되면 사용자 인증이 이미 처리된 것이며 프로젝트가 학습자의 PROJECT_ID, (으)로 설정됩니다. 출력에 이 세션의 PROJECT_ID를 선언하는 줄이 포함됩니다.

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud는 Google Cloud의 명령줄 도구입니다. Cloud Shell에 사전 설치되어 있으며 명령줄 자동 완성을 지원합니다.

- (선택사항) 다음 명령어를 사용하여 활성 계정 이름 목록을 표시할 수 있습니다.

gcloud auth list

-

승인을 클릭합니다.

출력:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (선택사항) 다음 명령어를 사용하여 프로젝트 ID 목록을 표시할 수 있습니다.

gcloud config list project

출력:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

참고: gcloud 전체 문서는 Google Cloud에서 gcloud CLI 개요 가이드를 참고하세요.

환경 설정

- Cloud Shell에서 프로젝트의 프로젝트 ID와 프로젝트 번호를 설정합니다.

PROJECT_ID 및 PROJECT_NUMBER 변수로 저장합니다.

export PROJECT_ID=$(gcloud config get-value project)

export PROJECT_NUMBER=$(gcloud projects describe $PROJECT_ID \

--format='value(projectNumber)')

- 필요한 모든 서비스를 사용 설정합니다.

gcloud services enable \

cloudkms.googleapis.com \

cloudbuild.googleapis.com \

container.googleapis.com \

containerregistry.googleapis.com \

artifactregistry.googleapis.com \

containerscanning.googleapis.com \

ondemandscanning.googleapis.com \

binaryauthorization.googleapis.com

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

필요한 API 사용 설정

작업 1. Cloud Build로 이미지 빌드

이 섹션에서는 컨테이너 이미지를 빌드하고 스캔한 후 결과를 평가하는 자동화된 빌드 파이프라인을 만듭니다. '심각(CRITICAL)' 등급 취약점이 발견되지 않으면 이미지가 저장소로 푸시됩니다. '심각' 등급 취약점이 발견되는 경우 빌드가 실패하고 종료됩니다.

- Cloud Build 서비스 계정에 액세스 권한을 제공합니다.

gcloud projects add-iam-policy-binding ${PROJECT_ID} \

--member="serviceAccount:${PROJECT_NUMBER}@cloudbuild.gserviceaccount.com" \

--role="roles/iam.serviceAccountUser"

gcloud projects add-iam-policy-binding ${PROJECT_ID} \

--member="serviceAccount:${PROJECT_NUMBER}@cloudbuild.gserviceaccount.com" \

--role="roles/ondemandscanning.admin"

Cloud Build에는 On-Demand Scanning API에 액세스할 권한이 필요합니다. 다음 명령어를 사용하여 액세스 권한을 제공합니다.

- 작업 디렉터리를 만들고 해당 디렉터리로 변경합니다.

mkdir vuln-scan && cd vuln-scan

- 샘플 이미지를 정의합니다.

다음 콘텐츠로 Dockerfile이라는 파일을 만듭니다.

cat > ./Dockerfile << EOF

FROM gcr.io/google-appengine/debian11

# System

RUN apt update && apt install python3-pip -y

# App

WORKDIR /app

COPY . ./

RUN pip3 install Flask==1.1.4

RUN pip3 install gunicorn==20.1.0

CMD exec gunicorn --bind :$PORT --workers 1 --threads 8 --timeout 0 main:app

EOF

- 다음 콘텐츠로 main.py라는 파일을 만듭니다.

cat > ./main.py << EOF

import os

from flask import Flask

app = Flask(__name__)

@app.route("/")

def hello_world():

name = os.environ.get("NAME", "Worlds")

return "Hello {}!".format(name)

if __name__ == "__main__":

app.run(debug=True, host="0.0.0.0", port=int(os.environ.get("PORT", 8080)))

EOF

Cloud Build 파이프라인 만들기

디렉터리에 자동화된 프로세스에 사용될 cloudbuild.yaml 파일을 만듭니다. 이 실습에서는 단계가 컨테이너 빌드 프로세스로 제한됩니다. 하지만 실제로는 컨테이너 단계 외에도 애플리케이션별 안내와 테스트가 포함됩니다.

- 다음 명령어를 사용하여 파일을 만듭니다.

cat > ./cloudbuild.yaml << EOF

steps:

# build

- id: "build"

name: 'gcr.io/cloud-builders/docker'

args: ['build', '-t', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image', '.']

waitFor: ['-']

EOF

- CI 파이프라인을 실행합니다.

처리를 위해 빌드를 제출합니다.

gcloud builds submit

- 빌드 프로세스가 시작되면 Cloud 콘솔에서 Cloud Build 대시보드를 열어 콘텐츠를 확인합니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

Cloud Build로 이미지 빌드

작업 2. 컨테이너에 Artifact Registry 사용

Artifact Registry 저장소 만들기

Artifact Registry를 사용하여 이미지를 저장하고 스캔합니다.

- 다음 명령어를 사용하여 저장소를 만듭니다.

gcloud artifacts repositories create artifact-scanning-repo \

--repository-format=docker \

--location={{{ project_0.default_region | "REGION" }}} \

--description="Docker repository"

- Artifact Registry에 액세스할 때 gcloud 사용자 인증 정보를 활용하도록 Docker를 구성합니다.

gcloud auth configure-docker {{{ project_0.default_region | "REGION" }}}-docker.pkg.dev

- Cloud Build 파이프라인을 수정하여 결과 이미지를 Artifact Registry로 푸시합니다.

cat > ./cloudbuild.yaml << EOF

steps:

# build

- id: "build"

name: 'gcr.io/cloud-builders/docker'

args: ['build', '-t', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image', '.']

waitFor: ['-']

# push to artifact registry

- id: "push"

name: 'gcr.io/cloud-builders/docker'

args: ['push', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image']

images:

- {{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image

EOF

- CI 파이프라인을 실행합니다.

gcloud builds submit

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

Artifact Registry 저장소 만들기

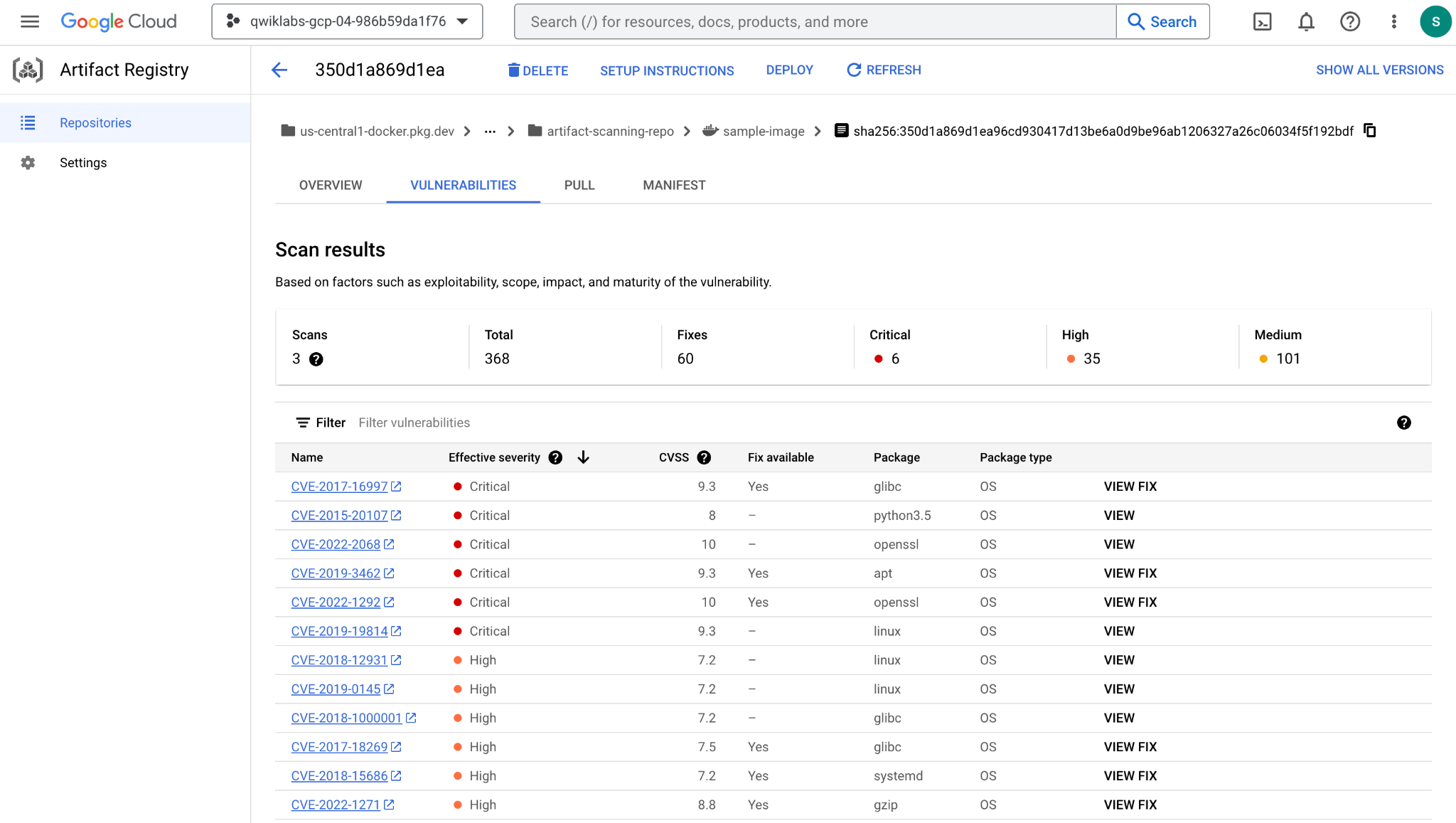

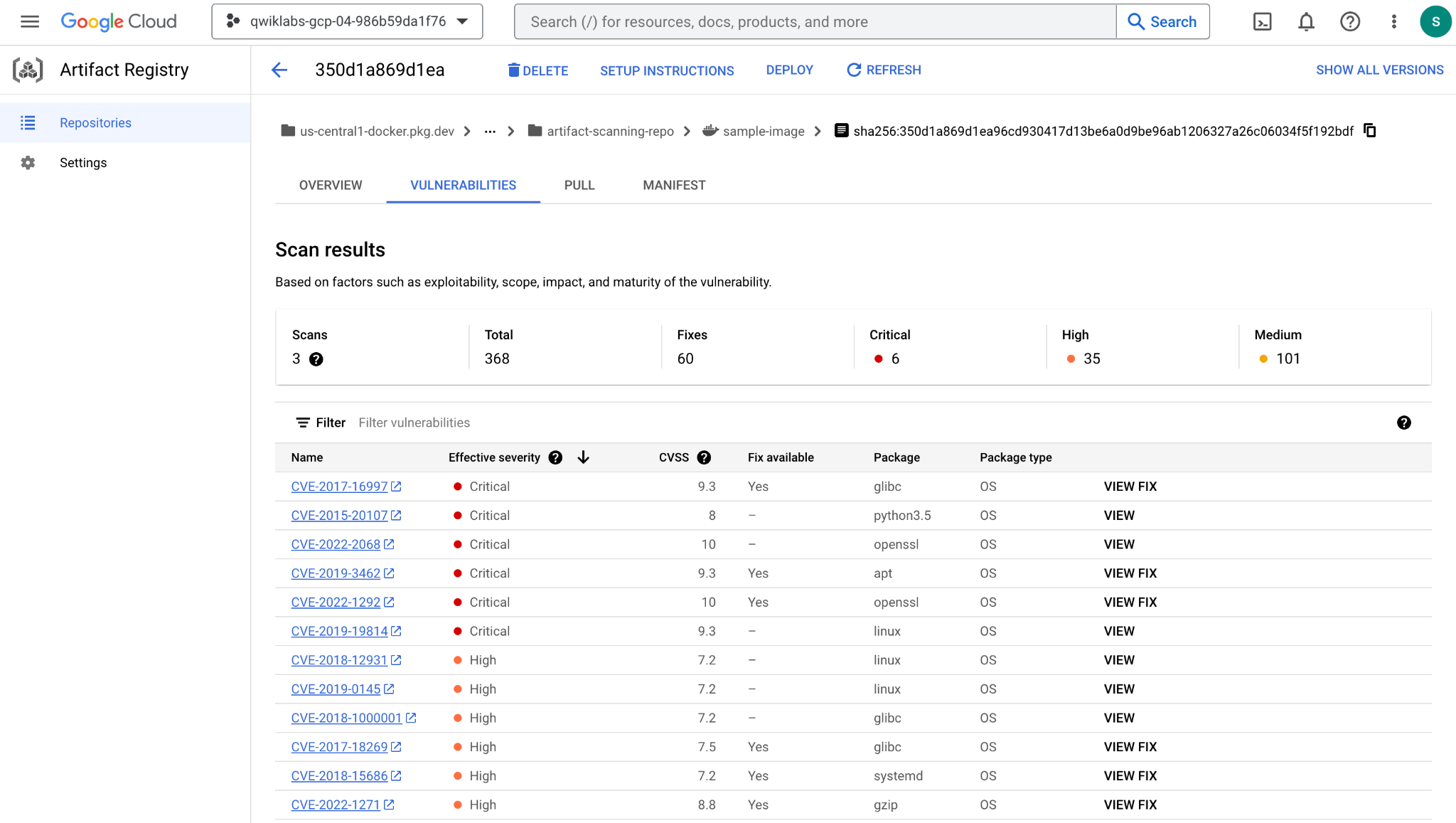

작업 3. 자동 취약점 스캔

Artifact Registry에 새 이미지를 푸시할 때마다 스캔이 자동으로 트리거됩니다. 취약점 정보는 새로운 취약점이 발견될 때 지속적으로 업데이트됩니다.

이 섹션에서는 방금 빌드하여 Artifact Registry에 푸시한 이미지를 검토하고 취약점 결과를 살펴봅니다.

이미지 세부정보 검토

빌드 프로세스가 완료되면 Artifact Registry 대시보드에서 이미지 및 취약점 결과를 검토합니다.

- Cloud 콘솔에서 Artifact Registry를 엽니다.

-

artifact-scanning-repo를 클릭하여 콘텐츠를 확인합니다.

- 이미지 세부정보를 클릭합니다.

- 이미지의 최신 다이제스트를 클릭합니다.

- 스캔이 완료되면 이미지의 취약점 탭을 클릭합니다.

취약점 탭에는 방금 빌드한 이미지의 자동 스캔 결과가 표시됩니다.

자동 스캔은 기본적으로 사용 설정되어 있습니다. Artifact Registry 설정을 살펴보고 자동 스캔을 사용 중지/사용 설정하는 방법을 알아보세요.

작업 4. On-Demand Scanning

저장소에 이미지를 푸시하기 전에 스캔을 실행해야 하는 다양한 시나리오가 있습니다. 예를 들어 컨테이너 개발자는 소스 제어에 코드를 푸시하기 전에 이미지를 스캔하고 발견된 문제를 해결할 수 있습니다.

아래 예시에서는 이미지를 로컬로 빌드하고 분석한 후 결과를 바탕으로 조치를 취합니다.

- 로컬 Docker를 사용하여 이미지를 로컬 캐시에 빌드합니다.

docker build -t {{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image .

- 이미지가 빌드되면 이미지 스캔을 요청합니다.

gcloud artifacts docker images scan \

{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image \

--format="value(response.scan)" > scan_id.txt

스캔 결과는 메타데이터 서버에 저장됩니다. 작업이 완료되면 메타데이터 서버의 결과 위치가 표시됩니다.

-

scan_id.txt 파일에 저장된 출력을 검토합니다.

cat scan_id.txt

메타데이터 서버에서 스캔 결과의 보고서 위치를 확인합니다.

- 스캔의 실제 결과를 보려면 출력 파일에 표시된 보고서 위치에서

list-vulnerabilities 명령어를 사용하세요.

gcloud artifacts docker images list-vulnerabilities $(cat scan_id.txt)

출력에는 이미지의 모든 취약점에 관한 상당한 양의 데이터가 포함되어 있습니다. 보고서에 저장된 데이터를 사람이 직접 사용하는 경우는 거의 없습니다. 일반적으로 자동화된 프로세스에서 결과를 사용합니다.

- 아래 명령어를 사용하여 보고서 세부정보를 읽고 '심각' 등급 취약점이 발견된 경우 로깅합니다.

export SEVERITY=CRITICAL

gcloud artifacts docker images list-vulnerabilities $(cat scan_id.txt) --format="value(vulnerability.effectiveSeverity)" | if grep -Fxq ${SEVERITY}; then echo "Failed vulnerability check for ${SEVERITY} level"; else echo "No ${SEVERITY} Vulnerabilities found"; fi

이 명령어의 출력은 다음과 같습니다.

Failed vulnerability check for CRITICAL level('심각' 등급의 취약점 검사에 실패했습니다)

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

On-Demand Scanning을 사용하여 이미지 스캔

작업 5. Cloud Build의 CI/CD에서 Artifact Scanning 사용

먼저 On-Demand Scanning API에 액세스할 수 있는 Cloud Build 권한을 제공합니다.

- 다음 명령어를 사용하여 액세스 권한을 제공합니다.

gcloud projects add-iam-policy-binding ${PROJECT_ID} \

--member="serviceAccount:${PROJECT_NUMBER}@cloudbuild.gserviceaccount.com" \

--role="roles/iam.serviceAccountUser"

gcloud projects add-iam-policy-binding ${PROJECT_ID} \

--member="serviceAccount:${PROJECT_NUMBER}@cloudbuild.gserviceaccount.com" \

--role="roles/ondemandscanning.admin"

- 다음 명령어를 사용하여 Cloud Build 파이프라인을 업데이트하면 자동화된 프로세스에 사용될

cloudbuild.yaml 파일이 생성됩니다.

cat > ./cloudbuild.yaml << EOF

steps:

# build

- id: "build"

name: 'gcr.io/cloud-builders/docker'

args: ['build', '-t', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image', '.']

waitFor: ['-']

#Run a vulnerability scan at _SECURITY level

- id: scan

name: 'gcr.io/cloud-builders/gcloud'

entrypoint: 'bash'

args:

- '-c'

- |

(gcloud artifacts docker images scan \

{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image \

--location us \

--format="value(response.scan)") > /workspace/scan_id.txt

#Analyze the result of the scan

- id: severity check

name: 'gcr.io/cloud-builders/gcloud'

entrypoint: 'bash'

args:

- '-c'

- |

gcloud artifacts docker images list-vulnerabilities \$(cat /workspace/scan_id.txt) \

--format="value(vulnerability.effectiveSeverity)" | if grep -Fxq CRITICAL; \

then echo "Failed vulnerability check for CRITICAL level" && exit 1; else echo "No CRITICAL vulnerability found, congrats !" && exit 0; fi

#Retag

- id: "retag"

name: 'gcr.io/cloud-builders/docker'

args: ['tag', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image:good']

#pushing to artifact registry

- id: "push"

name: 'gcr.io/cloud-builders/docker'

args: ['push', '{{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image:good']

images:

- {{{ project_0.default_region | "REGION" }}}-docker.pkg.dev/${PROJECT_ID}/artifact-scanning-repo/sample-image

EOF

이 예시에서는 단계가 컨테이너 빌드 프로세스로 제한됩니다. 실제로는 컨테이너 단계 외에도 애플리케이션별 안내와 테스트가 포함됩니다.

- 빌드를 처리하도록 제출하여 심각도가 '심각' 등급인 취약점이 발견될 때 빌드가 중단되는지 확인합니다.

gcloud builds submit

-

Cloud Build 기록 페이지에서 빌드 실패를 검토합니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

심각도가 '심각' 등급인 취약점이 발견될 때 빌드가 중단되는지 확인

취약점 해결

'심각' 등급 취약점이 포함되지 않은 기본 이미지를 사용하도록 Dockerfile을 업데이트합니다.

- 다음 명령어를 사용하여 Debian 10 이미지를 사용하도록 Dockerfile을 덮어씁니다.

cat > ./Dockerfile << EOF

FROM python:3.8-alpine

# App

WORKDIR /app

COPY . ./

RUN pip3 install Flask==2.1.0

RUN pip3 install gunicorn==20.1.0

RUN pip3 install Werkzeug==2.2.2

CMD exec gunicorn --bind :\$PORT --workers 1 --threads 8 main:app

EOF

- 빌드를 처리하도록 제출하여 심각도가 '심각' 등급인 취약점이 발견되지 않을 때 빌드가 성공하는지 확인합니다.

gcloud builds submit

- Cloud 콘솔에서 Cloud Build > Cloud Build 기록으로 이동하여 빌드 성공 여부를 검토합니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

취약점 해결

스캔 결과 검토

Artifact Registry에서 정상 이미지를 검토합니다.

- Cloud 콘솔에서 Artifact Registry를 엽니다.

-

artifact-scanning-repo를 클릭하여 콘텐츠를 확인합니다.

- 이미지 세부정보를 클릭합니다.

- 이미지의 최신 다이제스트를 클릭합니다.

- 이미지의 취약점 탭을 클릭합니다.

수고하셨습니다

Cloud Build로 이미지를 빌드하고 Artifact Registry에 이미지를 저장하는 방법을 알아보고 Artifact Scanning이 자동으로 트리거되는 방법을 확인했습니다. 또한 소스 제어에 푸시하기 전에 이미지를 '주문형'으로 스캔하는 방법을 살펴보았습니다.

다음 단계/더 학습하기

Google Cloud 교육 및 인증

Google Cloud 기술을 최대한 활용하는 데 도움이 됩니다. Google 강의에는 빠른 습득과 지속적인 학습을 지원하는 기술적인 지식과 권장사항이 포함되어 있습니다. 기초에서 고급까지 수준별 학습을 제공하며 바쁜 일정에 알맞은 주문형, 실시간, 가상 옵션이 포함되어 있습니다. 인증은 Google Cloud 기술에 대한 역량과 전문성을 검증하고 입증하는 데 도움이 됩니다.

설명서 최종 업데이트: 2025년 7월 23일

실습 최종 테스트: 2025년 7월 23일

Copyright 2024 Google LLC All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.

를 클릭합니다.

를 클릭합니다.