시작하기 전에

- 실습에서는 정해진 기간 동안 Google Cloud 프로젝트와 리소스를 만듭니다.

- 실습에는 시간 제한이 있으며 일시중지 기능이 없습니다. 실습을 종료하면 처음부터 다시 시작해야 합니다.

- 화면 왼쪽 상단에서 실습 시작을 클릭하여 시작합니다.

Create a continuous export pipeline to Pub/Sub

/ 20

Export findings to a BigQuery dataset

/ 50

Export findings to a Cloud Storage bucket and create a BigQuery table

/ 30

Create a continuous export pipeline to Pub/Sub

/ 20

Export findings to a BigQuery dataset

/ 50

Export findings to a Cloud Storage bucket and create a BigQuery table

/ 30

Security Command Center(SCC)는 보안 모니터링 플랫폼으로, 다음과 같은 작업에 유용합니다.

이 실습에서는 서비스의 분석된 애셋과 내보내기 기능을 살펴보면서 Security Command Center에 대해 알아봅니다.

이 실습에서는 다음 작업을 수행하는 방법을 알아봅니다.

이 실습을 시작하기 전에 다음 사항을 숙지하는 것이 좋습니다.

다음 안내를 확인하세요. 실습에는 시간 제한이 있으며 일시중지할 수 없습니다. 실습 시작을 클릭하면 타이머가 시작됩니다. 이 타이머는 Google Cloud 리소스를 사용할 수 있는 시간이 얼마나 남았는지를 표시합니다.

실무형 실습을 통해 시뮬레이션이나 데모 환경이 아닌 실제 클라우드 환경에서 실습 활동을 진행할 수 있습니다. 실습 시간 동안 Google Cloud에 로그인하고 액세스하는 데 사용할 수 있는 새로운 임시 사용자 인증 정보가 제공됩니다.

이 실습을 완료하려면 다음을 준비해야 합니다.

실습 시작 버튼을 클릭합니다. 실습 비용을 결제해야 하는 경우 결제 수단을 선택할 수 있는 대화상자가 열립니다. 왼쪽에는 다음과 같은 항목이 포함된 실습 세부정보 창이 있습니다.

Google Cloud 콘솔 열기를 클릭합니다(Chrome 브라우저를 실행 중인 경우 마우스 오른쪽 버튼으로 클릭하고 시크릿 창에서 링크 열기를 선택합니다).

실습에서 리소스가 가동되면 다른 탭이 열리고 로그인 페이지가 표시됩니다.

팁: 두 개의 탭을 각각 별도의 창으로 나란히 정렬하세요.

필요한 경우 아래의 사용자 이름을 복사하여 로그인 대화상자에 붙여넣습니다.

실습 세부정보 창에서도 사용자 이름을 확인할 수 있습니다.

다음을 클릭합니다.

아래의 비밀번호를 복사하여 시작하기 대화상자에 붙여넣습니다.

실습 세부정보 창에서도 비밀번호를 확인할 수 있습니다.

다음을 클릭합니다.

이후에 표시되는 페이지를 클릭하여 넘깁니다.

잠시 후 Google Cloud 콘솔이 이 탭에서 열립니다.

Cloud Shell은 다양한 개발 도구가 탑재된 가상 머신으로, 5GB의 영구 홈 디렉터리를 제공하며 Google Cloud에서 실행됩니다. Cloud Shell을 사용하면 명령줄을 통해 Google Cloud 리소스에 액세스할 수 있습니다.

Google Cloud 콘솔 상단에서 Cloud Shell 활성화

다음 창을 클릭합니다.

연결되면 사용자 인증이 이미 처리된 것이며 프로젝트가 학습자의 PROJECT_ID,

gcloud는 Google Cloud의 명령줄 도구입니다. Cloud Shell에 사전 설치되어 있으며 명령줄 자동 완성을 지원합니다.

출력:

출력:

gcloud 전체 문서는 Google Cloud에서 gcloud CLI 개요 가이드를 참고하세요.

Cymbal Bank는 50개 주에 2,000개 이상의 지점을 소유한 미국 소매 은행입니다. 이 은행은 강력한 결제 플랫폼을 기반으로 종합 입출금 서비스를 제공하고 있으며, 현재 기존의 금융 서비스 시스템을 디지털화하고 있습니다.

Cymbal Bank는 원래 1920년 설립된 Troxler라는 이름의 은행이었습니다. 1975년, 독자적인 ATM에 집중 투자하던 Cymbal Group에 인수되면서 Cymbal Bank로 재탄생했습니다. 이후 미국 내 선두 은행으로 성장했으며, 2014년 앱을 출시해 디지털 고객 경험 및 오프라인 영업점 고객 경험을 현대화하는 데 전략적으로 집중하고 있습니다. 현재 미국 전역에 42,000명의 직원을 보유, 2019년 기준 매출은 240억 달러입니다.

Cymbal Bank는 중앙 집중식 보안 모니터링 플랫폼을 통합하여 기업 뱅킹 애플리케이션의 Google Cloud 리소스 전반에서 위협을 모니터링하고 취약점을 개선하고자 합니다. 여러분은 클라우드 보안 엔지니어로서 Security Command Center의 내보내기 및 분석 기능을 숙지하여 이 서비스의 이점을 CTO에게 발표하는 과제를 수행해야 합니다.

Security Command Center에서는 다음을 비롯한 여러 가지 방법을 사용하여 보안 발견 사항을 외부 리소스로 내보낼 수 있습니다.

이 작업에서는 Pub/Sub에 발견 사항을 지속적으로 내보내도록 구성하는 방법을 살펴봅니다.

Pub/Sub 지속적 내보내기는 일반적으로 Splunk 또는 QRadar와 같은 외부 보안 관리 시스템으로 발견 사항을 전달하는 데 사용됩니다.

이 실습에서는 Pub/Sub 주제로 발견 사항을 내보낸 다음, Pub/Sub 구독에서 메시지를 가져와 애플리케이션을 시뮬레이션합니다.

SCC 내보내기를 구성하기 전에 먼저 Pub/Sub 주제와 구독을 만들어야 합니다.

Pub/Sub을 입력하고

Enter 키를 누릅니다. 그런 다음 최상단의 검색 결과인

Pub/Sub을 클릭합니다.

export-findings-pubsub-topic을 입력합니다.이렇게 하면 Pub/Sub 주제와 여기에 연결된 구독이 모두 자동으로 생성됩니다.

왼쪽 메뉴에서 구독을 클릭합니다.

export-findings-pubsub-topic-sub을 클릭합니다. 구독이 표시되지 않으면 브라우저 페이지를 새로고침합니다.

이렇게 하면 이 구독에 게시된 메시지와 관련된 통계 및 측정항목의 대시보드가 제공됩니다.

Cloud 콘솔의 탐색 메뉴(

지속적 내보내기 탭을 클릭합니다.

Pub/Sub 내보내기 만들기 버튼을 클릭합니다.

지속적 내보내기 이름에

export-findings-pubsub을 입력합니다.

지속적 내보내기 설명에

Continuous exports of Findings to Pub/Sub and BigQuery를

입력합니다.

프로젝트 이름에서 작업 중인 프로젝트의 프로젝트 ID인

Cloud Pub/Sub 주제 선택 필드에서

projects/

발견 사항 쿼리를 다음과 같이 설정합니다.

이 쿼리는 새로 생성된 Pub/Sub 주제로 모든 새로운 ACTIVE 및

NOT MUTED 발견 사항이 전달되도록 합니다.

이제 Security Command Center에서 Pub/Sub으로 지속적 내보내기를 만들었습니다.

이 섹션에서는 새로운 발견 사항을 만들고 어떻게 Pub/Sub으로 내보내는지 알아봅니다.

새 Cloud Shell 세션(

다음 명령어를 실행하여 새 가상 머신을 만듭니다.

출력:

ERROR: (gcloud.compute.instances.create) You do not currently have an

active account selected라는 오류 메시지가 표시되면 명령어를 다시 실행합니다.이 명령어는 공개 IP 주소와 기본 서비스 계정이 연결된 새 VM 인스턴스를 만듭니다.

이 활동을 수행하면 즉시 3개의 새로운 취약점 발견 사항이 생성됩니다.

Google Cloud 콘솔 제목 표시줄의 검색창에 Pub/Sub을 입력하고

Enter 키를 누릅니다. 그런 다음 최상단의 검색 결과인

Pub/Sub을 클릭합니다. 그런 다음 왼쪽 메뉴에서

구독을 클릭합니다.

export-findings-pubsub-topic-sub 구독을 선택합니다.

메시지 탭을 클릭합니다.

확인 메시지 사용 설정 체크박스를 선택합니다.

가져오기 버튼을 클릭합니다.

이렇게 하면 이 구독에 메시지 목록이 표시됩니다. 공개 IP 주소, 사용된 기본 서비스 계정, 컴퓨팅 보안 부트 사용 중지 취약점과 관련된 메시지입니다.

Pub/Sub 구독에서 메시지를 가져오는 방식을 사용해 이러한 메시지를 Splunk 같은 다른 보안 모니터링 시스템으로 전달할 수 있는 애플리케이션의 동작을 시뮬레이션해 보았습니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

SCC 발견 사항을 BigQuery 데이터 세트로 내보낼 수도 있습니다. 이는 조직 내에서 어떤 유형의 발견 사항이 가장 자주 발생하는지 확인할 수 있는 분석용 대시보드를 빌드하는 데 유용합니다.

현재 지속적 내보내기 구성은 명령어로만 설정할 수 있습니다(즉, 콘솔에서는 설정할 수 없음).

)을 엽니다.

)을 엽니다.

다음과 비슷한 출력 메시지가 표시되어야 합니다.

출력:

새로운 발견 사항이 BigQuery로 내보내지면 SCC가 새 테이블을 만듭니다. 이제 새로운 SCC 발견 사항을 생성할 수 있습니다.

SCC에서 새로운 발견 사항이 생성되면 BigQuery로 내보내집니다. 내보내기

파이프라인은 이러한 발견 사항을 저장하기 위해 findings라는 새

테이블을 만듭니다.

잠시 후 다음과 비슷한 출력이 표시됩니다.

출력:

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

Security Command Center는 일반적으로 기존의 성숙한 Google Cloud 인프라에서 사용 설정됩니다. SCC는 사용 설정되는 즉시 기존 취약점을 스캔하며, 최종적으로 기존 인프라에 대한 수천 개의 발견 사항을 보고할 수 있습니다.

SCC 인터페이스는 이러한 발견 사항을 정렬하고 필터링하기 위한 최적의 방법을 제공하지 않을 수 있으므로, 발견 사항을 BigQuery 데이터베이스로 내보내 분석을 실행하는 것이 일반적인 방법입니다.

발견 사항을 BigQuery로 직접 내보내는 기능은 아직 지원되지 않습니다. 대신 Google Cloud Storage 버킷을 임시 스토리지 솔루션으로 사용할 수 있습니다.

기존 발견 사항을 BigQuery 인터페이스로 내보내려면 먼저 Cloud Storage 버킷으로 내보내야 합니다. 이 섹션에서는 스토리지 버킷을 만듭니다.

Cloud 콘솔의 탐색 메뉴(

만들기 버튼을 클릭합니다.

Google Cloud의 모든 버킷 이름은 고유해야 합니다. 버킷 이름을

scc-export-bucket-

계속을 클릭합니다.

위치 유형을 리전으로 설정합니다.

위치로

다른 설정은 변경하지 않습니다. 페이지를 아래로 스크롤하고 만들기를 클릭합니다.

이 버킷에 '공개 액세스 방지 적용' 여부를 묻는 메시지가 표시되면 확인 버튼을 클릭합니다.

이 섹션에서는 BigQuery 데이터베이스에서 사용할 발견 사항을 내보냅니다.

Cloud 콘솔의 탐색 메뉴(

내보내기 버튼을 클릭합니다.

드롭다운 목록에서 Cloud Storage를 선택합니다.

프로젝트 이름의 경우 프로젝트 ID로

그런 다음 찾아보기 버튼을 클릭하여 내보내기 경로를 선택합니다.

scc-export-bucket-

파일 이름을 findings.jsonl로 설정하고 선택을

클릭합니다.

형식 드롭다운 목록에서 JSONL을 선택합니다.

기간을 전체 기간으로 변경합니다.

기본 발견 사항 쿼리는 수정하지 않습니다.

내보내기 버튼을 클릭합니다.

이 섹션에서는 내보낸 발견 사항 데이터를 사용하여 BigQuery에서 테이블을 만듭니다.

Cloud 콘솔의 탐색 메뉴(

왼쪽 탐색 메뉴에서 + 데이터 추가 버튼을 클릭합니다.

참고: 데이터 추가 버튼이 표시되지 않으면 페이지 왼쪽 상단에서 탐색기 버튼을 선택해 보세요.

새로운 데이터 추가 창에서 가장 인기 있는 데이터 소스인 Google Cloud Storage를 클릭합니다.

외부 또는 Lakehouse 테이블을 클릭하여 GCS 데이터에 대한 Lakehouse/외부 테이블을 수동으로 만들고 다음 파라미터를 설정합니다.

| 설정 | 값 |

|---|---|

| 테이블을 만들 소스 | Google Cloud Storage |

| GCS 버킷에서 파일 선택 |

scc-export-bucket-

|

| 파일 형식 | JSONL |

| 데이터 세트 | continuous_export_dataset |

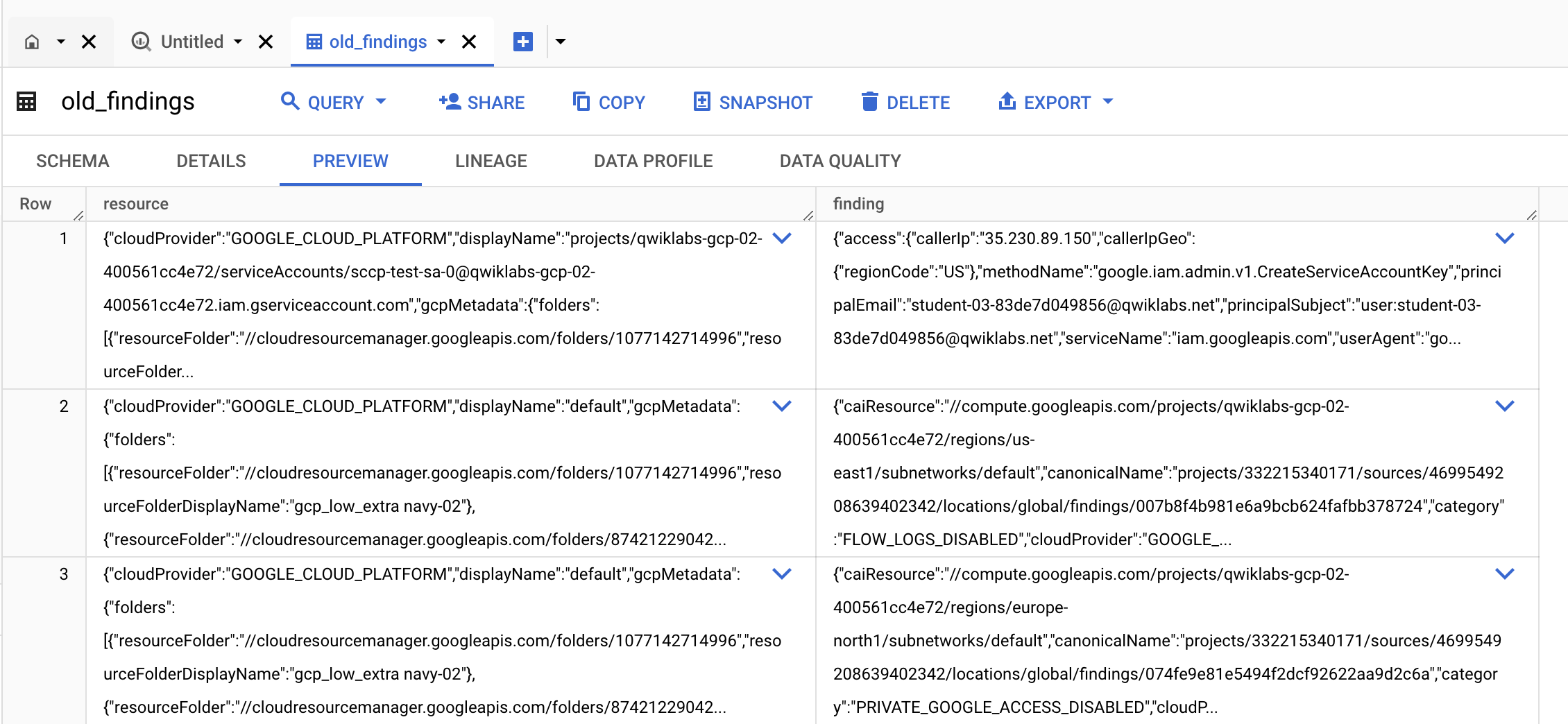

| 테이블 | old_findings |

| 테이블 유형 | Native table |

| 스키마 | '텍스트로 편집' 전환 사용 설정 |

테이블 만들기 버튼을 클릭합니다.

새 테이블이 생성되면 테이블로 이동이라고 표시된 알림의 링크를 클릭합니다.

미리보기 탭을 클릭하고 기존 발견 사항이 표시되는지 확인합니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

이 실습에서는 Security Command Center에 대해 알아보고 애셋을 분석했으며 발견 사항을 BigQuery로 내보냈습니다.

Google Cloud 기술을 최대한 활용하는 데 도움이 됩니다. Google 강의에는 빠른 습득과 지속적인 학습을 지원하는 기술적인 지식과 권장사항이 포함되어 있습니다. 기초에서 고급까지 수준별 학습을 제공하며 바쁜 일정에 알맞은 주문형, 실시간, 가상 옵션이 포함되어 있습니다. 인증은 Google Cloud 기술에 대한 역량과 전문성을 검증하고 입증하는 데 도움이 됩니다.

설명서 최종 업데이트: 2026년 3월 11일

실습 최종 테스트: 2026년 3월 11일

Copyright 2026 Google LLC. All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.

현재 이 콘텐츠를 이용할 수 없습니다

이용할 수 있게 되면 이메일로 알려드리겠습니다.

감사합니다

이용할 수 있게 되면 이메일로 알려드리겠습니다.

한 번에 실습 1개만 가능

모든 기존 실습을 종료하고 이 실습을 시작할지 확인하세요.

실습을 시작하려면 이 간단한 단계를 완료하세요.