GSP864

總覽

Cloud Data Loss Prevention (DLP) API 是全代管服務 Sensitive Data Protection 提供的工具,可協助您探索、分類及保護機密資訊。

您可以使用 DLP API,依資料類型、機密程度和類別等多種方式分類資料。

DLP API 提供多種機密資料保護機制,包括:

-

遮擋:遮擋文件或檔案中的機密資料。

-

遮蓋:使用預留位置 (例如

*) 遮蓋機密資料。

-

代碼化:以專屬識別碼取代機密資料。

-

加密:加密機密資料。

本實驗室將介紹 DLP API 的基本功能,並指引您使用各種 API 功能來保護資料。

課程內容

在本實驗室,您將使用 DLP API 執行下列操作:

- 檢查字串和檔案中是否有相符的資訊類型

- 瞭解去識別化技術,並將資料去識別化

- 遮蓋字串和圖片中的特定類型資訊

設定和需求

瞭解以下事項後,再點選「Start Lab」按鈕

請詳閱以下操作說明。實驗室活動會計時,且中途無法暫停。點選「Start Lab」後就會開始計時,顯示可使用 Google Cloud 資源的時間。

您將在真正的雲端環境完成實作實驗室活動,而不是模擬或示範環境。為此,我們會提供新的暫時憑證,供您在實驗室活動期間登入及存取 Google Cloud。

為了順利完成這個實驗室,請先確認:

- 可以使用標準的網際網路瀏覽器 (Chrome 瀏覽器為佳)。

注意事項:請使用無痕模式 (建議選項) 或私密瀏覽視窗執行此實驗室,這可以防止個人帳戶和學員帳戶之間的衝突,避免個人帳戶產生額外費用。

- 是時候完成實驗室活動了!別忘了,活動一旦開始將無法暫停。

注意事項:務必使用實驗室專用的學員帳戶。如果使用其他 Google Cloud 帳戶,可能會產生額外費用。

如何開始研究室及登入 Google Cloud 控制台

-

點選「Start Lab」按鈕。如果實驗室會產生費用,畫面上會出現選擇付款方式的對話方塊。左側的「Lab Details」窗格會顯示下列項目:

- 「Open Google Cloud console」按鈕

- 剩餘時間

- 必須在這個研究室中使用的臨時憑證

- 完成這個實驗室所需的其他資訊 (如有)

-

點選「Open Google Cloud console」;如果使用 Chrome 瀏覽器,也能按一下滑鼠右鍵,選取「在無痕視窗中開啟連結」。

接著,實驗室會啟動相關資源,並開啟另一個分頁,顯示「登入」頁面。

提示:您可以在不同的視窗中並排開啟分頁。

注意:如果頁面中顯示「選擇帳戶」對話方塊,請點選「使用其他帳戶」。

-

如有必要,請將下方的 Username 貼到「登入」對話方塊。

{{{user_0.username | "Username"}}}

您也可以在「Lab Details」窗格找到 Username。

-

點選「下一步」。

-

複製下方的 Password,並貼到「歡迎使用」對話方塊。

{{{user_0.password | "Password"}}}

您也可以在「Lab Details」窗格找到 Password。

-

點選「下一步」。

重要事項:請務必使用實驗室提供的憑證,而非自己的 Google Cloud 帳戶憑證。

注意:如果使用自己的 Google Cloud 帳戶來進行這個實驗室,可能會產生額外費用。

-

按過後續的所有頁面:

- 接受條款及細則。

- 由於這是臨時帳戶,請勿新增救援選項或雙重驗證機制。

- 請勿申請免費試用。

Google Cloud 控制台稍後會在這個分頁開啟。

注意:如要使用 Google Cloud 產品和服務,請點選「導覽選單」,或在「搜尋」欄位輸入服務或產品名稱。

啟動 Cloud Shell

Cloud Shell 是搭載多項開發工具的虛擬機器,提供永久的 5 GB 主目錄,而且在 Google Cloud 中運作。Cloud Shell 提供指令列存取權,方便您使用 Google Cloud 資源。

-

點按 Google Cloud 控制台頂端的「啟用 Cloud Shell」圖示  。

。

-

系統顯示視窗時,請按照下列步驟操作:

- 繼續操作 Cloud Shell 視窗。

- 授權 Cloud Shell 使用您的憑證發出 Google Cloud API 呼叫。

連線建立完成即代表已通過驗證,而且專案已設為您的 Project_ID:。輸出內容中有一行文字,宣告本工作階段的 Project_ID:

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud 是 Google Cloud 的指令列工具,已預先安裝於 Cloud Shell,並支援 Tab 鍵自動完成功能。

- (選用) 您可以執行下列指令來列出使用中的帳戶:

gcloud auth list

- 點按「授權」。

輸出內容:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (選用) 您可以使用下列指令來列出專案 ID:

gcloud config list project

輸出內容:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

注意:如需 gcloud 的完整說明,請前往 Google Cloud 參閱 gcloud CLI 總覽指南。

設定區域

設定專案區域:

gcloud config set compute/region {{{project_0.default_region | Region}}}

工作 1:複製存放區並啟用 API

- 在 Cloud Shell 執行下列指令,下載 Cloud Data Loss Prevention Node.js 用戶端存放區:

git clone https://github.com/googleapis/synthtool

- 下載專案程式碼後,請切換至

samples 目錄,然後安裝必要的 Node.js 套件:

cd synthtool/tests/fixtures/nodejs-dlp/samples/ && npm install

注意:請忽略所有警告訊息。

- 請執行下列

gcloud 指令,設定正確的專案:

export PROJECT_ID={{{project_0.project_id | "filled in at lab start"}}}

gcloud config set project $PROJECT_ID

啟用 API

啟用專案所需的 API 如下:

-

DLP API:提供多種功能,可偵測文字、圖像和 Google Cloud 儲存空間存放區中的隱私敏感內容,並進行風險分析和去識別化。

-

Cloud Key Management Service (KMS) API:Google Cloud KMS 可管理加密金鑰,並使用這些金鑰執行加密編譯作業。

- 執行下列

gcloud 指令,啟用必要的 API:

gcloud services enable dlp.googleapis.com cloudkms.googleapis.com \

--project $PROJECT_ID

點選「Check my progress」,確認目標已達成。

啟用 API

工作 2:檢查字串和檔案

前一個步驟下載的專案樣本目錄中,有多個 JavaScript 檔案,這些檔案能執行 DLP API 的不同功能。inspectString.js 檔案會檢查提供的字串是否含有機密資訊類型。

- 提供字串選項和含有潛在機密資訊的字串範例:

node inspectString.js $PROJECT_ID "My email address is jenny@somedomain.com and you can call me at 555-867-5309" > inspected-string.txt

輸出內容會顯示每個相符資訊類型的發現項目,包括:

-

InfoType:從該字串偵測到的資訊類型。請按這裡查看可能出現的資訊類型完整清單。根據預設,inspectString.js 只會檢查以下幾種資訊類型:CREDIT_CARD_NUMBER、PHONE_NUMBER、PERSON_NAME 和 EMAIL_ADDRESS

-

Likelihood:系統會根據各結果代表相符項目的可能程度分類;範圍從 VERY_UNLIKELY (極不可能) 到 VERY_LIKELY (極有可能)。

請使用下列指令檢查輸出內容:

cat inspected-string.txt

上述要求的結果如下:

Findings:

Info type: PERSON_NAME

Likelihood: POSSIBLE

Info type: EMAIL_ADDRESS

Likelihood: LIKELY

Info type: PHONE_NUMBER

Likelihood: VERY_LIKELY

- 同樣地,您也可以檢查檔案中的資訊類型。請執行下列指令,查看範例

accounts.txt 檔案:

cat resources/accounts.txt

檔案包含以下文字:

My credit card number is 1234 5678 9012 3456, and my CVV is 789.

- 使用

inspectFile.js 檔案檢查提供的檔案是否含有機密資訊類型:

node inspectFile.js $PROJECT_ID resources/accounts.txt > inspected-file.txt

請使用下列指令檢查輸出內容:

cat inspected-file.txt

結果:

Findings:

Info type: CREDIT_CARD_NUMBER

Likelihood: VERY_LIKELY

以下非同步函式會使用 API 檢查輸入的字串:

async function inspectString(

ProjectId,

string,

minLikelihood,

maxFindings,

infoTypes,

customInfoTypes,

includeQuote

) {

...

}

系統會使用上述參數的引數建構要求物件,再將該要求提供給 inspectContent 函式,以取得回應並產生輸出內容:

// Construct item to inspect

const item = {value: string};

// Construct request

const request = {

parent: `projects/${projectId}/locations/global`,

inspectConfig: {

infoTypes: infoTypes,

customInfoTypes: customInfoTypes,

minLikelihood: minLikelihood,

includeQuote: includeQuote,

limits: {

maxFindingsPerRequest: maxFindings,

},

},

item: item,

};

// Run request

const [response] = await dlp.inspectContent(request);

將輸出內容上傳至 Cloud Storage

執行下列指令,將回應上傳至 Cloud Storage,驗證活動追蹤功能:

gsutil cp inspected-string.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp inspected-file.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

點選「Check my progress」,確認目標已達成。

檢查字串和檔案

工作 3:去識別化

除了檢查及偵測機密資料,您還能透過 Sensitive Data Protection 的 DLP API 執行去識別化作業。去識別化是從資料移除識別資訊的程序。API 會偵測資訊類型定義的機密資料,然後使用去識別化轉換來遮蔽、刪除或隱藏資料。

- 執行下列指令,使用

deidentifyWithMask.js 檔案遮蓋資料,藉此去識別化:

node deidentifyWithMask.js $PROJECT_ID "My order number is F12312399. Email me at anthony@somedomain.com" > de-identify-output.txt

請使用下列指令檢查輸出內容:

cat de-identify-output.txt

API 會遮蓋相符資訊類型的字元,並替換為其他字元,預設為「*」。輸出內容範例:

My order number is F12312399. Email me at *****************************

您會發現字串中的電子郵件地址已經過模糊化處理,任意訂單編號則維持不變。(您也能自訂資訊類型,但這不在本實驗室的範圍)。

請查看使用 DLP API 進行遮蓋去識別化的函式。這些引數會再次用於建構要求物件,但這次要求物件會提供給 deidentifyContent 函式:

async function deidentifyWithMask() {

const request = {

parent: `projects/${projectId}/locations/global`,

deidentifyConfig: {

infoTypeTransformations: {

transformations: [

{

primitiveTransformation: {

characterMaskConfig: {

maskingCharacter: maskingCharacter,

numberToMask: numberToMask,

},

},

},

],

},

},

item: item,

};

// Run deidentification request

const [response] = await dlp.deidentifyContent(request);

將輸出內容上傳至 Cloud Storage

執行下列指令,將回應上傳至 Cloud Storage,驗證活動追蹤功能:

gsutil cp de-identify-output.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

點選「Check my progress」,確認目標已達成。

去識別化

工作 4:遮蓋字串和圖片

遮蓋是另一種將機密資訊模糊化處理的方法。這項功能會將偵測到的內容替換為相符的資訊類型。

- 使用

redactText.js 檔案來遮蓋範例輸入文字:

node redactText.js $PROJECT_ID "Please refund the purchase to my credit card 4012888888881881" CREDIT_CARD_NUMBER > redacted-string.txt

請使用下列指令檢查輸出內容:

cat redacted-string.txt

輸出內容會將範例信用卡號碼替換為資訊類型 CREDIT_CARD_NUMBER:

Please refund the purchase on my credit card [CREDIT_CARD_NUMBER]

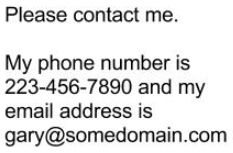

如果想隱藏機密資訊,但仍需識別移除的資訊類型,這項功能就非常實用。DLP API 也能遮蓋圖片中的文字資訊。請查看範例圖片 (位於 samples/resources 目錄):

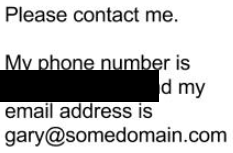

- 執行下列指令來遮蓋上圖中的電話號碼:

node redactImage.js $PROJECT_ID resources/test.png "" PHONE_NUMBER ./redacted-phone.png

系統會根據指令將要求遮蓋的資訊塗黑,並生成一張新圖片 redacted-phone.png。在 Cloud Shell 程式碼編輯器開啟 samples/redacted-phone.png 檔案,即可驗證結果:

附註:在 Cloud Shell 程式碼編輯器中,使用左側的「Explorer」窗格,依序前往「synthtool」>「tests」>「fixtures」>「nodejs-dlp」>「samples」>「redacted-phone.png」。

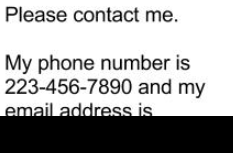

- 接著,試著遮蓋圖中的電子郵件地址:

node redactImage.js $PROJECT_ID resources/test.png "" EMAIL_ADDRESS ./redacted-email.png

系統會根據指令將要求遮蓋的資訊塗黑,並生成一張新圖片 redacted-email.png。在 Cloud Shell 程式碼編輯器開啟 samples/redacted-email.png 檔案,即可驗證結果:

以下是用於遮蓋字串的函式:

async function redactText(

callingProjectId,

string,

minLikelihood,

infoTypes

) {

...}

以下是提供給 deidentifyContent 函式的要求:

const request = {

parent: `projects/${projectId}/locations/global`,

item: {

value: string,

},

deidentifyConfig: {

infoTypeTransformations: {

transformations: [replaceWithInfoTypeTransformation],

},

},

inspectConfig: {

minLikelihood: minLikelihood,

infoTypes: infoTypes,

},

};

const [response] = await dlp.deidentifyContent(request);

以下則是用於遮蓋圖中資訊的函式:

async function redactImage(

callingProjectId,

filepath,

minLikelihood,

infoTypes,

outputPath

) {

...}

以下是提供給 redactImage 函式的要求:

// Construct image redaction request

const request = {

parent: `projects/${projectId}/locations/global`,

byteItem: {

type: fileTypeConstant,

data: fileBytes,

},

inspectConfig: {

minLikelihood: minLikelihood,

infoTypes: infoTypes,

},

imageRedactionConfigs: imageRedactionConfigs,

};

將輸出內容上傳至 Cloud Storage

執行下列指令,將回應上傳至 Cloud Storage,驗證活動追蹤功能:

gsutil cp redacted-string.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp redacted-phone.png gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp redacted-email.png gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

點選「Check my progress」,確認目標已達成。

遮蓋字串和圖片

恭喜!

Cloud Data Loss Prevention (DLP) API 是功能強大的平台,可用來檢查和分類機密資料,並執行去識別化作業。透過本實驗室,您成功使用 DLP API 檢查了字串和檔案中的多種資訊類型,並遮蓋字串和圖中的資料。

後續步驟/瞭解詳情

別忘了查看下列說明文件,獲得更多 DLP API 練習機會:

Google Cloud 教育訓練與認證

協助您瞭解如何充分運用 Google Cloud 的技術。我們的課程會介紹專業技能和最佳做法,讓您可以快速掌握要領並持續進修。我們提供從基本到進階等級的訓練課程,並有隨選、線上和虛擬課程等選項,方便您抽空參加。認證可協助您驗證及證明自己在 Google Cloud 技術方面的技能和專業知識。

使用手冊上次更新日期:2025 年 4 月 22 日

實驗室上次測試日期:2025 年 4 月 22 日

Copyright 2026 Google LLC 保留所有權利。Google 和 Google 標誌是 Google LLC 的商標,其他公司和產品名稱則有可能是其關聯公司的商標。