GSP864

개요

Cloud Data Loss Prevention(DLP) API는 민감한 정보를 검색, 분류, 보호할 수 있도록 설계된 완전 관리형 서비스인 Sensitive Data Protection의 일부입니다.

DLP API를 사용하면 데이터 유형, 민감도 수준, 카테고리 등 다양한 방식으로 데이터를 분류할 수 있습니다.

DLP API는 다음과 같은 다양한 방식으로 민감한 정보를 보호합니다.

-

수정: 문서 또는 파일에서 민감한 정보를 수정합니다.

-

마스킹:

*와 같은 자리표시자로 민감한 정보를 마스크 처리합니다.

-

토큰화: 민감한 정보를 고유 식별자로 바꿉니다.

-

암호화: 민감한 정보를 암호화합니다.

이 실습에서는 DLP API의 기본 기능을 알아보고 API를 사용하여 데이터를 보호하는 다양한 방법을 시도해 봅니다.

학습할 내용

이 실습에서는 DLP API를 사용하여 다음 작업을 수행합니다.

- 문자열과 파일에서 일치하는 정보 유형 검사

- 익명화 기법을 익히고 데이터 익명화

- 문자열과 이미지의 정보 유형 수정

설정 및 요건

실습 시작 버튼을 클릭하기 전에

다음 안내를 확인하세요. 실습에는 시간 제한이 있으며 일시중지할 수 없습니다. 실습 시작을 클릭하면 타이머가 시작됩니다. 이 타이머는 Google Cloud 리소스를 사용할 수 있는 시간이 얼마나 남았는지를 표시합니다.

실무형 실습을 통해 시뮬레이션이나 데모 환경이 아닌 실제 클라우드 환경에서 실습 활동을 진행할 수 있습니다. 실습 시간 동안 Google Cloud에 로그인하고 액세스하는 데 사용할 수 있는 새로운 임시 사용자 인증 정보가 제공됩니다.

이 실습을 완료하려면 다음을 준비해야 합니다.

- 표준 인터넷 브라우저 액세스 권한(Chrome 브라우저 권장)

참고: 이 실습을 실행하려면 시크릿 모드(권장) 또는 시크릿 브라우저 창을 사용하세요. 개인 계정과 학습자 계정 간의 충돌로 개인 계정에 추가 요금이 발생하는 일을 방지해 줍니다.

- 실습을 완료하기에 충분한 시간(실습을 시작하고 나면 일시중지할 수 없음)

참고: 이 실습에는 학습자 계정만 사용하세요. 다른 Google Cloud 계정을 사용하는 경우 해당 계정에 비용이 청구될 수 있습니다.

실습을 시작하고 Google Cloud 콘솔에 로그인하는 방법

-

실습 시작 버튼을 클릭합니다. 실습 비용을 결제해야 하는 경우 결제 수단을 선택할 수 있는 대화상자가 열립니다.

왼쪽에는 다음과 같은 항목이 포함된 실습 세부정보 창이 있습니다.

- Google Cloud 콘솔 열기 버튼

- 남은 시간

- 이 실습에 사용해야 하는 임시 사용자 인증 정보

- 필요한 경우 실습 진행을 위한 기타 정보

-

Google Cloud 콘솔 열기를 클릭합니다(Chrome 브라우저를 실행 중인 경우 마우스 오른쪽 버튼으로 클릭하고 시크릿 창에서 링크 열기를 선택합니다).

실습에서 리소스가 가동되면 다른 탭이 열리고 로그인 페이지가 표시됩니다.

팁: 두 개의 탭을 각각 별도의 창으로 나란히 정렬하세요.

참고: 계정 선택 대화상자가 표시되면 다른 계정 사용을 클릭합니다.

-

필요한 경우 아래의 사용자 이름을 복사하여 로그인 대화상자에 붙여넣습니다.

{{{user_0.username | "Username"}}}

실습 세부정보 창에서도 사용자 이름을 확인할 수 있습니다.

-

다음을 클릭합니다.

-

아래의 비밀번호를 복사하여 시작하기 대화상자에 붙여넣습니다.

{{{user_0.password | "Password"}}}

실습 세부정보 창에서도 비밀번호를 확인할 수 있습니다.

-

다음을 클릭합니다.

중요: 실습에서 제공하는 사용자 인증 정보를 사용해야 합니다. Google Cloud 계정 사용자 인증 정보를 사용하지 마세요.

참고: 이 실습에 자신의 Google Cloud 계정을 사용하면 추가 요금이 발생할 수 있습니다.

-

이후에 표시되는 페이지를 클릭하여 넘깁니다.

- 이용약관에 동의합니다.

- 임시 계정이므로 복구 옵션이나 2단계 인증을 추가하지 않습니다.

- 무료 체험판을 신청하지 않습니다.

잠시 후 Google Cloud 콘솔이 이 탭에서 열립니다.

참고: Google Cloud 제품 및 서비스에 액세스하려면 탐색 메뉴를 클릭하거나 검색창에 제품 또는 서비스 이름을 입력합니다.

Cloud Shell 활성화

Cloud Shell은 다양한 개발 도구가 탑재된 가상 머신으로, 5GB의 영구 홈 디렉터리를 제공하며 Google Cloud에서 실행됩니다. Cloud Shell을 사용하면 명령줄을 통해 Google Cloud 리소스에 액세스할 수 있습니다.

-

Google Cloud 콘솔 상단에서 Cloud Shell 활성화  를 클릭합니다.

를 클릭합니다.

-

다음 창을 클릭합니다.

- Cloud Shell 정보 창을 통해 계속 진행합니다.

- 사용자 인증 정보를 사용하여 Google Cloud API를 호출할 수 있도록 Cloud Shell을 승인합니다.

연결되면 사용자 인증이 이미 처리된 것이며 프로젝트가 학습자의 PROJECT_ID, (으)로 설정됩니다. 출력에 이 세션의 PROJECT_ID를 선언하는 줄이 포함됩니다.

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud는 Google Cloud의 명령줄 도구입니다. Cloud Shell에 사전 설치되어 있으며 명령줄 자동 완성을 지원합니다.

- (선택사항) 다음 명령어를 사용하여 활성 계정 이름 목록을 표시할 수 있습니다.

gcloud auth list

-

승인을 클릭합니다.

출력:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (선택사항) 다음 명령어를 사용하여 프로젝트 ID 목록을 표시할 수 있습니다.

gcloud config list project

출력:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

참고: gcloud 전체 문서는 Google Cloud에서 gcloud CLI 개요 가이드를 참고하세요.

리전 설정

프로젝트의 리전을 설정합니다.

gcloud config set compute/region {{{project_0.default_region | Region}}}

작업 1. 저장소를 클론하고 API를 사용 설정합니다.

- Cloud Shell에서 다음 명령어를 실행하여 Cloud Data Loss Prevention Node.js 클라이언트 저장소를 다운로드합니다.

git clone https://github.com/googleapis/synthtool

- 프로젝트 코드를 다운로드한 후

samples 디렉터리로 변경하고 필요한 Node.js 패키지를 설치합니다.

cd synthtool/tests/fixtures/nodejs-dlp/samples/ && npm install

참고: 경고 메시지는 무시해도 됩니다.

- 다음

gcloud 명령어를 사용하여 올바른 프로젝트를 설정합니다.

export PROJECT_ID={{{project_0.project_id | "filled in at lab start"}}}

gcloud config set project $PROJECT_ID

API 사용 설정

프로젝트를 사용 설정하는 데 필요한 API는 다음과 같습니다.

-

DLP API - 텍스트, 이미지, Google Cloud Storage 저장소에서 민감한 개인 정보 보호 프래그먼트를 감지, 위험 분석, 익명화하는 방법을 제공합니다.

-

Cloud Key Management Service(KMS) API - Google Cloud KMS를 사용하면 암호화 키를 관리하고 해당 키로 암호화 작업을 수행할 수 있습니다.

- 다음

gcloud 명령어를 사용하여 필요한 API를 사용 설정합니다.

gcloud services enable dlp.googleapis.com cloudkms.googleapis.com \

--project $PROJECT_ID

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

API 사용 설정

작업 2. 문자열 및 파일 검사

이전 단계에서 다운로드한 프로젝트의 samples 디렉터리에는 DLP API의 다양한 기능을 활용하는 여러 JavaScript 파일이 포함되어 있습니다. inspectString.js 파일은 제공된 문자열에서 민감한 정보 유형을 검사합니다.

- 문자열 옵션과 잠재적으로 민감한 정보가 포함된 샘플 문자열을 제공합니다.

node inspectString.js $PROJECT_ID "My email address is jenny@somedomain.com and you can call me at 555-867-5309" > inspected-string.txt

출력은 일치하는 각 정보 유형에 대한 발견 항목을 알려줍니다. 여기에는 다음이 포함됩니다.

-

InfoType: 문자열의 해당 부분에 대해 감지된 정보 유형입니다. 가능한 정보 유형의 전체 목록은 여기에서 확인할 수 있습니다. 기본적으로 inspectString.js는 CREDIT_CARD_NUMBER, PHONE_NUMBER, PERSON_NAME, EMAIL_ADDRESS infoType만 검사합니다.

-

가능성: 결과는 일치할 가능성에 따라 분류됩니다. 가능성은 VERY_UNLIKELY부터 VERY_LIKELY까지의 범위에 해당합니다.

아래 명령어를 사용하여 출력을 확인합니다.

cat inspected-string.txt

위 요청에 대한 결과는 다음과 같습니다.

Findings:

Info type: PERSON_NAME

Likelihood: POSSIBLE

Info type: EMAIL_ADDRESS

Likelihood: LIKELY

Info type: PHONE_NUMBER

Likelihood: VERY_LIKELY

- 마찬가지로 파일에서 정보 유형을 검사할 수 있습니다. 다음 명령어를 실행하여 샘플

accounts.txt 파일을 검토합니다.

cat resources/accounts.txt

파일에는 다음 텍스트가 포함되어 있습니다.

My credit card number is 1234 5678 9012 3456, and my CVV is 789.

-

inspectFile.js 파일을 사용하여 제공된 파일에서 민감한 정보 유형을 검사합니다.

node inspectFile.js $PROJECT_ID resources/accounts.txt > inspected-file.txt

아래 명령어를 사용하여 출력을 확인합니다.

cat inspected-file.txt

결과:

Findings:

Info type: CREDIT_CARD_NUMBER

Likelihood: VERY_LIKELY

아래는 API를 사용하여 문자열 입력을 검사하는 비동기 함수입니다.

async function inspectString(

ProjectId,

string,

minLikelihood,

maxFindings,

infoTypes,

customInfoTypes,

includeQuote

) {

...

}

위의 파라미터에 제공된 인수는 요청 객체를 구성하는 데 사용됩니다. 그런 다음 해당 요청이 inspectContent 함수에 제공되어 다음과 같은 출력을 생성하는 응답을 얻습니다.

// Construct item to inspect

const item = {value: string};

// Construct request

const request = {

parent: `projects/${projectId}/locations/global`,

inspectConfig: {

infoTypes: infoTypes,

customInfoTypes: customInfoTypes,

minLikelihood: minLikelihood,

includeQuote: includeQuote,

limits: {

maxFindingsPerRequest: maxFindings,

},

},

item: item,

};

// Run request

const [response] = await dlp.inspectContent(request);

Cloud Storage에 출력 업로드

다음 명령어를 실행하여 활동 추적 검증을 위해 Cloud Storage에 응답을 업로드합니다.

gsutil cp inspected-string.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp inspected-file.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

문자열 및 파일 검사

작업 3. 익명화

Sensitive Data Protection을 사용하면 민감한 정보를 검사하고 감지하는 것 외에도 DLP API를 사용하여 익명화를 수행할 수 있습니다. 익명화는 데이터에서 식별 정보를 삭제하는 프로세스입니다. API는 정보 유형에 따라 정의된 민감한 정보를 감지한 다음 익명화 변환을 사용하여 데이터를 마스킹, 삭제하거나 다른 방법으로 알아보기 어렵게 만듭니다.

- 다음 명령어를 실행하여

deidentifyWithMask.js를 사용하여 마스크로 익명화를 시도합니다.

node deidentifyWithMask.js $PROJECT_ID "My order number is F12312399. Email me at anthony@somedomain.com" > de-identify-output.txt

아래 명령어를 사용하여 출력을 확인합니다.

cat de-identify-output.txt

마스크를 사용하면 API가 일치하는 정보 유형의 문자를 다른 문자(기본적으로 *)로 바꿉니다. 출력 예시:

My order number is F12312399. Email me at *****************************

문자열의 이메일 주소는 난독화되었지만 임의의 주문 번호는 그대로 유지됩니다. (맞춤 정보 유형도 가능하지만 이 실습에서는 다루지 않습니다.)

DLP API를 사용하여 마스크로 익명화하는 함수를 살펴보겠습니다. 다시 한번 말하지만 이러한 인수는 요청 객체를 구성하는 데 사용됩니다. 이번에는 deidentifyContent 함수에 제공됩니다.

async function deidentifyWithMask() {

const request = {

parent: `projects/${projectId}/locations/global`,

deidentifyConfig: {

infoTypeTransformations: {

transformations: [

{

primitiveTransformation: {

characterMaskConfig: {

maskingCharacter: maskingCharacter,

numberToMask: numberToMask,

},

},

},

],

},

},

item: item,

};

// Run deidentification request

const [response] = await dlp.deidentifyContent(request);

Cloud Storage에 출력 업로드

다음 명령어를 실행하여 활동 추적 검증을 위해 Cloud Storage에 응답을 업로드합니다.

gsutil cp de-identify-output.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

익명화

작업 4. 문자열 및 이미지 수정

민감한 정보를 난독화하는 또 다른 방법은 수정입니다. 수정은 일치하는 항목을 일치하는 것으로 식별된 정보 유형으로 대체합니다.

-

redactText.js를 사용하여 샘플 입력에서 텍스트를 수정합니다.

node redactText.js $PROJECT_ID "Please refund the purchase to my credit card 4012888888881881" CREDIT_CARD_NUMBER > redacted-string.txt

아래 명령어를 사용하여 출력을 확인합니다.

cat redacted-string.txt

출력은 샘플 신용카드 번호를 infoType CREDIT_CARD_NUMBER로 바꿉니다.

Please refund the purchase on my credit card [CREDIT_CARD_NUMBER]

이는 민감한 정보를 숨기면서도 삭제되는 정보의 유형을 식별하려는 경우에 유용합니다. DLP API는 텍스트가 포함된 이미지에서도 이와 유사하게 정보를 수정할 수 있습니다. 샘플 이미지(samples/resources 디렉터리에 있음)를 살펴보세요.

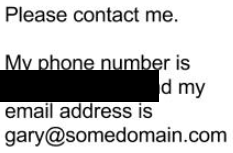

- 위 이미지에서 전화번호를 수정하려면 다음 명령어를 실행합니다.

node redactImage.js $PROJECT_ID resources/test.png "" PHONE_NUMBER ./redacted-phone.png

요청한 대로 redacted-phone.png이라는 새 이미지가 생성되고 요청한 정보가 가려집니다. 확인하려면 Cloud Shell 코드 편집기를 사용하여 samples/redacted-phone.png 파일을 엽니다.

참고: Cloud Shell 코드 편집기에서 왼쪽(탐색기) 창을 사용하여 synthtool > tests > fixtures > nodejs-dlp > samples > redacted-phone.png로 이동합니다.

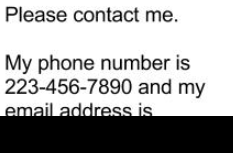

- 다시 시도하여 이미지에서 이메일 주소를 수정합니다.

node redactImage.js $PROJECT_ID resources/test.png "" EMAIL_ADDRESS ./redacted-email.png

지정된 대로 요청된 정보가 가려진 redacted-email.png이라는 새 이미지가 생성됩니다. 확인하려면 Cloud Shell 코드 편집기에서 samples/redacted-email.png 파일을 엽니다.

문자열에서 수정하는 데 사용되는 함수는 다음과 같습니다.

async function redactText(

callingProjectId,

string,

minLikelihood,

infoTypes

) {

...}

다음은 deidentifyContent 함수에 제공된 요청입니다.

const request = {

parent: `projects/${projectId}/locations/global`,

item: {

value: string,

},

deidentifyConfig: {

infoTypeTransformations: {

transformations: [replaceWithInfoTypeTransformation],

},

},

inspectConfig: {

minLikelihood: minLikelihood,

infoTypes: infoTypes,

},

};

const [response] = await dlp.deidentifyContent(request);

마찬가지로 이미지 수정을 위한 함수는 다음과 같습니다.

async function redactImage(

callingProjectId,

filepath,

minLikelihood,

infoTypes,

outputPath

) {

...}

다음은 redactImage 함수에 제공된 요청입니다.

// Construct image redaction request

const request = {

parent: `projects/${projectId}/locations/global`,

byteItem: {

type: fileTypeConstant,

data: fileBytes,

},

inspectConfig: {

minLikelihood: minLikelihood,

infoTypes: infoTypes,

},

imageRedactionConfigs: imageRedactionConfigs,

};

Cloud Storage에 출력 업로드

다음 명령어를 실행하여 활동 추적 검증을 위해 Cloud Storage에 응답을 업로드합니다.

gsutil cp redacted-string.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp redacted-phone.png gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp redacted-email.png gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

문자열 및 이미지 수정

수고하셨습니다

Cloud Data Loss Prevention(DLP) API는 강력한 민감한 정보 검사, 분류, 익명화 플랫폼에 대한 액세스를 제공하는 강력한 도구입니다. DLP API를 사용하여 여러 정보 유형에 대한 문자열과 파일을 검사한 다음 문자열과 이미지에서 데이터를 수정했습니다.

다음 단계/더 학습하기

DLP API와 관련된 더 많은 실습이 궁금하다면 아래 문서를 확인해 보세요.

Google Cloud 교육 및 자격증

Google Cloud 기술을 최대한 활용하는 데 도움이 됩니다. Google 강의에는 빠른 습득과 지속적인 학습을 지원하는 기술적인 지식과 권장사항이 포함되어 있습니다. 기초에서 고급까지 수준별 학습을 제공하며 바쁜 일정에 알맞은 주문형, 실시간, 가상 옵션이 포함되어 있습니다. 인증은 Google Cloud 기술에 대한 역량과 전문성을 검증하고 입증하는 데 도움이 됩니다.

설명서 최종 업데이트: 2025년 4월 22일

실습 최종 테스트: 2025년 4월 22일

Copyright 2026 Google LLC. All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.