GSP1008

개요

Cloud DNS 라우팅 정책을 사용하면 사용자가 DNS 기반 트래픽 조정 기능을 구성할 수 있습니다. 사용자는 가중치가 적용된 라운드 로빈(WRR) 라우팅 정책 또는 위치정보(GEO) 라우팅 정책을 만들 수 있습니다. 특별한 라우팅 정책 값으로 특별한 ResourceRecordSets를 만들어 라우팅 정책을 구성할 수 있습니다.

WRR을 사용하여 도메인 이름 확인을 위한 ResourceRecordSet별로 다른 가중치를 지정합니다. Cloud DNS 라우팅 정책은 구성된 가중치에 따라 DNS 요청을 해결하여 트래픽이 여러 IP 주소에 분산되도록 합니다.

이 실습에서는 위치정보 라우팅 정책을 구성하고 테스트합니다. GEO를 사용하여 소스 위치정보를 지정하고 해당 지역에 해당하는 DNS 답변을 제공합니다. 위치정보 라우팅 정책은 트래픽 소스 위치가 정책 항목과 정확하게 일치하지 않으면 소스 위치와 가장 가까운 일치 항목을 적용합니다.

학습할 내용

이 실습에서는 다음 작업을 수행하는 방법을 알아봅니다.

- 각 리전에 하나씩 클라이언트 VM을 실행합니다.

-

를 제외한 각 리전에서 서버 VM을 하나씩 실행합니다.

-

example.com의 비공개 영역을 만듭니다.

- gcloud 명령어를 사용하여 위치정보 라우팅 정책을 만듭니다.

- 구성을 테스트합니다.

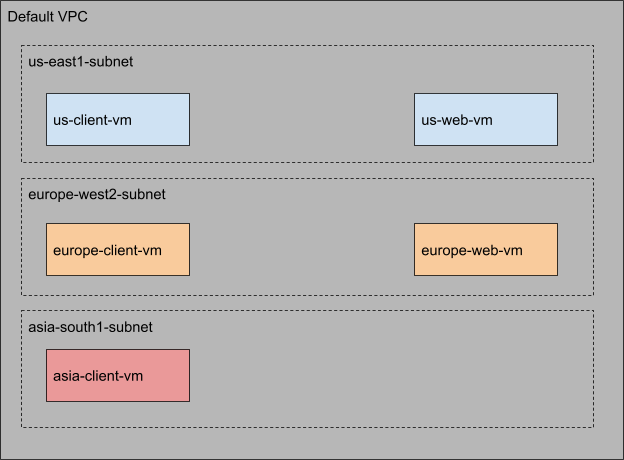

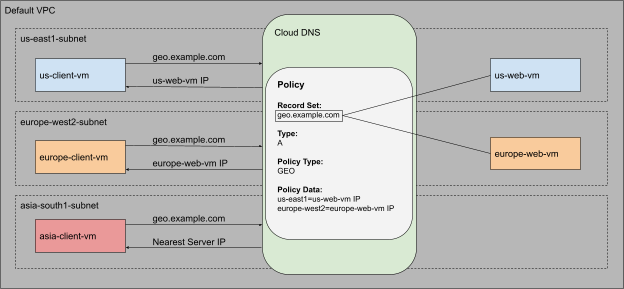

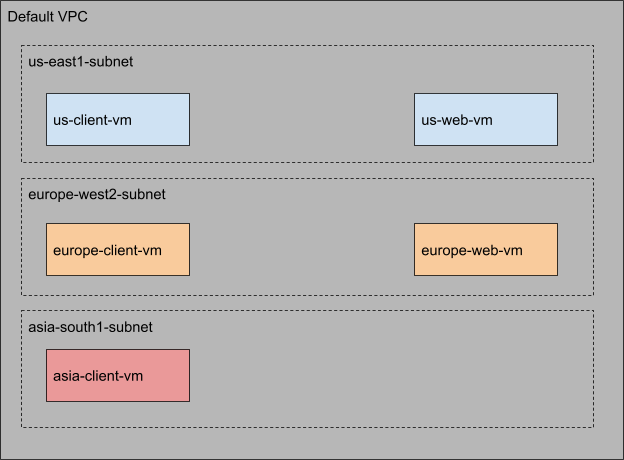

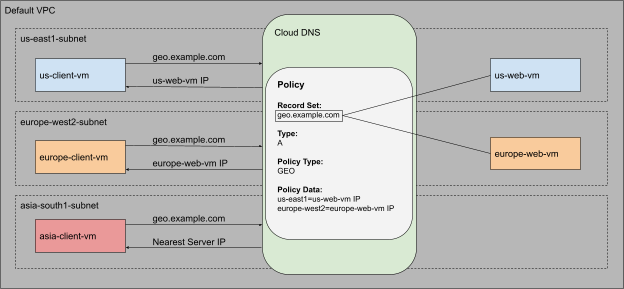

아키텍처

기본 VPC 네트워크를 사용하여 모든 가상 머신(VM)을 만들고

Cloud DNS 라우팅 정책을 사용하고 geo.example.com에 대한 ResourceRecordSets를 생성하고 위치정보 정책을 구성하여 클라이언트 요청이 클라이언트의 가장 가까운 리전에 있는 서버로 라우팅되도록 합니다.

설정 및 요건

실습 시작 버튼을 클릭하기 전에

다음 안내를 확인하세요. 실습에는 시간 제한이 있으며 일시중지할 수 없습니다. 실습 시작을 클릭하면 타이머가 시작됩니다. 이 타이머는 Google Cloud 리소스를 사용할 수 있는 시간이 얼마나 남았는지를 표시합니다.

실무형 실습을 통해 시뮬레이션이나 데모 환경이 아닌 실제 클라우드 환경에서 실습 활동을 진행할 수 있습니다. 실습 시간 동안 Google Cloud에 로그인하고 액세스하는 데 사용할 수 있는 새로운 임시 사용자 인증 정보가 제공됩니다.

이 실습을 완료하려면 다음을 준비해야 합니다.

- 표준 인터넷 브라우저 액세스 권한(Chrome 브라우저 권장)

참고: 이 실습을 실행하려면 시크릿 모드(권장) 또는 시크릿 브라우저 창을 사용하세요. 개인 계정과 학습자 계정 간의 충돌로 개인 계정에 추가 요금이 발생하는 일을 방지해 줍니다.

- 실습을 완료하기에 충분한 시간(실습을 시작하고 나면 일시중지할 수 없음)

참고: 이 실습에는 학습자 계정만 사용하세요. 다른 Google Cloud 계정을 사용하는 경우 해당 계정에 비용이 청구될 수 있습니다.

실습을 시작하고 Google Cloud 콘솔에 로그인하는 방법

-

실습 시작 버튼을 클릭합니다. 실습 비용을 결제해야 하는 경우 결제 수단을 선택할 수 있는 대화상자가 열립니다.

왼쪽에는 다음과 같은 항목이 포함된 실습 세부정보 창이 있습니다.

- Google Cloud 콘솔 열기 버튼

- 남은 시간

- 이 실습에 사용해야 하는 임시 사용자 인증 정보

- 필요한 경우 실습 진행을 위한 기타 정보

-

Google Cloud 콘솔 열기를 클릭합니다(Chrome 브라우저를 실행 중인 경우 마우스 오른쪽 버튼으로 클릭하고 시크릿 창에서 링크 열기를 선택합니다).

실습에서 리소스가 가동되면 다른 탭이 열리고 로그인 페이지가 표시됩니다.

팁: 두 개의 탭을 각각 별도의 창으로 나란히 정렬하세요.

참고: 계정 선택 대화상자가 표시되면 다른 계정 사용을 클릭합니다.

-

필요한 경우 아래의 사용자 이름을 복사하여 로그인 대화상자에 붙여넣습니다.

{{{user_0.username | "Username"}}}

실습 세부정보 창에서도 사용자 이름을 확인할 수 있습니다.

-

다음을 클릭합니다.

-

아래의 비밀번호를 복사하여 시작하기 대화상자에 붙여넣습니다.

{{{user_0.password | "Password"}}}

실습 세부정보 창에서도 비밀번호를 확인할 수 있습니다.

-

다음을 클릭합니다.

중요: 실습에서 제공하는 사용자 인증 정보를 사용해야 합니다. Google Cloud 계정 사용자 인증 정보를 사용하지 마세요.

참고: 이 실습에 자신의 Google Cloud 계정을 사용하면 추가 요금이 발생할 수 있습니다.

-

이후에 표시되는 페이지를 클릭하여 넘깁니다.

- 이용약관에 동의합니다.

- 임시 계정이므로 복구 옵션이나 2단계 인증을 추가하지 않습니다.

- 무료 체험판을 신청하지 않습니다.

잠시 후 Google Cloud 콘솔이 이 탭에서 열립니다.

참고: Google Cloud 제품 및 서비스에 액세스하려면 탐색 메뉴를 클릭하거나 검색창에 제품 또는 서비스 이름을 입력합니다.

Cloud Shell 활성화

Cloud Shell은 다양한 개발 도구가 탑재된 가상 머신으로, 5GB의 영구 홈 디렉터리를 제공하며 Google Cloud에서 실행됩니다. Cloud Shell을 사용하면 명령줄을 통해 Google Cloud 리소스에 액세스할 수 있습니다.

-

Google Cloud 콘솔 상단에서 Cloud Shell 활성화  를 클릭합니다.

를 클릭합니다.

-

다음 창을 클릭합니다.

- Cloud Shell 정보 창을 통해 계속 진행합니다.

- 사용자 인증 정보를 사용하여 Google Cloud API를 호출할 수 있도록 Cloud Shell을 승인합니다.

연결되면 사용자 인증이 이미 처리된 것이며 프로젝트가 학습자의 PROJECT_ID, (으)로 설정됩니다. 출력에 이 세션의 PROJECT_ID를 선언하는 줄이 포함됩니다.

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud는 Google Cloud의 명령줄 도구입니다. Cloud Shell에 사전 설치되어 있으며 명령줄 자동 완성을 지원합니다.

- (선택사항) 다음 명령어를 사용하여 활성 계정 이름 목록을 표시할 수 있습니다.

gcloud auth list

-

승인을 클릭합니다.

출력:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (선택사항) 다음 명령어를 사용하여 프로젝트 ID 목록을 표시할 수 있습니다.

gcloud config list project

출력:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

참고: gcloud 전체 문서는 Google Cloud에서 gcloud CLI 개요 가이드를 참고하세요.

작업 1. API 사용 설정

Compute 및 Cloud DNS API가 사용 설정되어 있는지 확인합니다. 이 섹션에서는 gcloud 명령어를 사용하여 수동으로 API를 사용 설정합니다.

Compute Engine API 사용 설정

-

gcloud services enable 명령어를 실행하여 Compute Engine API를 사용 설정합니다.

gcloud services enable compute.googleapis.com

이 명령어를 완료하는 데 몇 분이 걸릴 수 있습니다.

Cloud DNS API 사용 설정

-

gcloud services enable 명령어를 실행하여 Cloud DNS API를 사용 설정합니다.

gcloud services enable dns.googleapis.com

이 명령어를 완료하는 데 몇 분이 걸릴 수 있습니다.

API가 사용 설정되어 있는지 확인

-

gcloud services list 명령어를 실행하여 사용 설정된 모든 API를 나열합니다. 출력 목록에 compute.googleapis.com과 dns.googleapis.com이 표시되어야 합니다.

gcloud services list | grep -E 'compute|dns'

출력:

NAME: compute.googleapis.com

NAME: dns.googleapis.com

작업 2. 방화벽 구성

클라이언트 VM과 웹 서버를 만들기 전에 두 개의 방화벽 규칙을 만들어야 합니다.

참고: firewall-rules create 명령어를 완료하는 데 몇 분 정도 걸릴 수 있습니다. 다음 단계로 진행하기 전에 '방화벽 생성...완료' 메시지가 표시될 때까지 기다리세요.

- 클라이언트 VM에 SSH로 연결할 수 있도록 다음을 실행하여 IAP(Identity Aware Proxy)에서 SSH 트래픽을 허용하는 방화벽 규칙을 만듭니다.

gcloud compute firewall-rules create fw-default-iapproxy \

--direction=INGRESS \

--priority=1000 \

--network=default \

--action=ALLOW \

--rules=tcp:22,icmp \

--source-ranges=35.235.240.0/20

출력:

Creating firewall...working..Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-01-c5d669dffb06/global/firewalls/fw-default-iapproxy].

Creating firewall...done.

NAME: fw-default-iapproxy

NETWORK: default

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:22,icmp

DENY:

DISABLED: False

- 웹 서버에서 HTTP 트래픽을 허용하려면 각 웹 서버에 'http-server' 태그가 연결되어 있어야 합니다. 이 태그를 사용하여 방화벽 규칙을 웹 서버에만 적용합니다.

gcloud compute firewall-rules create allow-http-traffic --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:80 --source-ranges=0.0.0.0/0 --target-tags=http-server

출력:

Creating firewall...working..Created [https://www.googleapis.com/compute/v1/projects/routing-policy-lab/global/firewalls/allow-http-traffic].

Creating firewall...done.

NAME: allow-http-traffic

NETWORK: default

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:80

DENY:

DISABLED: False

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

방화벽 구성

작업 3. 클라이언트 VM 실행

이제 API가 사용 설정되고 방화벽 규칙이 적용되었으므로 다음 단계는 환경을 설정하는 것입니다. 이 섹션에서는 각 리전에 하나씩 3개의 클라이언트 VM을 만듭니다.

에서 클라이언트 실행

-

gcloud compute instances create 명령어를 실행하여 클라이언트 VM을 만듭니다.

gcloud compute instances create us-client-vm --machine-type e2-micro --zone {{{project_0.default_zone|ZONE1}}}

이 명령어를 완료하는 데 몇 분이 걸릴 수 있습니다. '생성됨' 메시지가 표시될 때까지 기다fls ekdma 다음 단계로 이동합니다.

출력:

Created [https://www.googleapis.com/compute/v1/projects/routing-policy-lab/zones/{{{project_0.default_zone|ZONE1}}}/instances/us-client-vm].

NAME: us-client-vm

ZONE: {{{project_0.default_zone|ZONE1}}}

MACHINE_TYPE: e2-micro

PREEMPTIBLE:

INTERNAL_IP: 10.142.0.2

EXTERNAL_IP: 34.138.90.216

STATUS: RUNNING

에서 클라이언트 실행

gcloud compute instances create europe-client-vm --machine-type e2-micro --zone {{{project_0.default_zone_2|ZONE2}}}

출력:

Created [https://www.googleapis.com/compute/v1/projects/routing-policy-lab/zones/{{{project_0.default_zone_2|ZONE2}}}/instances/europe-client-vm].

NAME: europe-client-vm

ZONE: {{{project_0.default_zone_2|ZONE2}}}

MACHINE_TYPE: e2-micro

PREEMPTIBLE:

INTERNAL_IP: 10.154.0.2

EXTERNAL_IP: 35.242.164.177

STATUS: RUNNING

에서 클라이언트 실행

gcloud compute instances create asia-client-vm --machine-type e2-micro --zone {{{project_0.default_zone_3|ZONE3}}}

출력:

Created [https://www.googleapis.com/compute/v1/projects/routing-policy-lab/zones/{{{project_0.default_zone_3|ZONE3}}}/instances/asia-client-vm].

NAME: asia-client-vm

ZONE: {{{project_0.default_zone_3|ZONE3}}}

MACHINE_TYPE: e2-micro

PREEMPTIBLE:

INTERNAL_IP: 10.160.0.2

EXTERNAL_IP: 34.93.179.212

STATUS: RUNNING

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

클라이언트 VM 실행

작업 4. 서버 VM 실행

이제 클라이언트 VM이 실행 중이므로 다음 단계는 서버 VM을 만드는 것입니다. 시작 스크립트를 사용하여 웹 서버를 구성하고 설정합니다. 앞서 언급했듯이 및 의 2개 리전에서만 서버 VM을 생성합니다.

-

gcloud compute instances create 명령어를 실행하여 서버 VM을 만듭니다. 컴퓨팅 인스턴스 생성 명령어로 작업을 완료하는 데 몇 분 정도 걸릴 수 있습니다. '생성됨' 메시지가 표시될 때까지 기다fls ekdma 다음 단계로 이동합니다.

에서 서버 실행

gcloud compute instances create us-web-vm \

--zone={{{project_0.default_zone|ZONE1}}} \

--machine-type=e2-micro \

--network=default \

--subnet=default \

--tags=http-server \

--metadata=startup-script='#! /bin/bash

apt-get update

apt-get install apache2 -y

echo "Page served from: {{{project_0.default_region|REGION1}}}" | \

tee /var/www/html/index.html

systemctl restart apache2'

출력:

Created [https://www.googleapis.com/compute/v1/projects/routing-policy-lab/zones/{{{project_0.default_zone|ZONE1}}}/instances/us-web-vm].

NAME: us-web-vm

ZONE: {{{project_0.default_zone|ZONE1}}}

MACHINE_TYPE: e2-micro

PREEMPTIBLE:

INTERNAL_IP: 10.142.0.3

EXTERNAL_IP: 34.73.110.151

STATUS: RUNNING

에서 서버 실행

gcloud compute instances create europe-web-vm \

--zone={{{project_0.default_zone_2|ZONE2}}} \

--machine-type=e2-micro \

--network=default \

--subnet=default \

--tags=http-server \

--metadata=startup-script='#! /bin/bash

apt-get update

apt-get install apache2 -y

echo "Page served from: {{{project_0.default_region_2|REGION2}}}" | \

tee /var/www/html/index.html

systemctl restart apache2'

출력:

Created [https://www.googleapis.com/compute/v1/projects/routing-policy-lab/zones/{{{project_0.default_zone_2|ZONE2}}}/instances/europe-web-vm].

NAME: europe-web-vm

ZONE: {{{project_0.default_zone_2|ZONE2}}}

MACHINE_TYPE: e2-micro

PREEMPTIBLE:

INTERNAL_IP: 10.154.0.3

EXTERNAL_IP: 35.234.156.62

STATUS: RUNNING

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

서버 VM 시작

작업 5. 환경 변수 설정

Cloud DNS를 구성하기 전에 웹 서버의 내부 IP 주소를 기록해 둡니다. 라우팅 정책을 만들려면 이 IP가 필요합니다. 이 섹션에서는 gcloud compute instances describe 명령어를 사용하여 내부 IP 주소를 환경 변수로 저장합니다.

-

의 VM에 대한 IP 주소를 저장하는 명령어:

export US_WEB_IP=$(gcloud compute instances describe us-web-vm --zone={{{project_0.default_zone|ZONE1}}} --format="value(networkInterfaces.networkIP)")

-

에서 VM의 IP 주소를 저장하는 명령어:

export EUROPE_WEB_IP=$(gcloud compute instances describe europe-web-vm --zone={{{project_0.default_zone_2|ZONE2}}} --format="value(networkInterfaces.networkIP)")

작업 6. 비공개 영역 만들기

이제 클라이언트 및 서버 VM이 실행 중이므로 DNS 설정을 구성할 차례입니다. 웹 서버의 A 레코드를 만들기 전에 Cloud DNS 비공개 영역을 만들어야 합니다.

이 실습에서는 Cloud DNS 영역에 example.com 도메인 이름을 사용합니다.

-

gcloud dns managed-zones create 명령어를 사용하여 영역을 만듭니다.

gcloud dns managed-zones create example --description=test --dns-name=example.com --networks=default --visibility=private

출력:

Created [https://dns.googleapis.com/dns/v1/projects/routing-policy-lab/managedZones/example].

작업 7. Cloud DNS 라우팅 정책 만들기

이 섹션에서는 Cloud DNS 위치정보 라우팅 정책을 구성합니다. 이전 섹션에서 만든 example.com 영역에 레코드 세트를 만듭니다.

만들기

-

gcloud dns record-sets create 명령어를 사용하여 geo.example.com 레코드 세트를 만듭니다.

gcloud dns record-sets create geo.example.com \

--ttl=5 --type=A --zone=example \

--routing-policy-type=GEO \

--routing-policy-data="{{{project_0.default_region|REGION1}}}=$US_WEB_IP;{{{project_0.default_region_2|REGION2}}}=$EUROPE_WEB_IP"

TTL(수명)이 5초인 A 레코드를 만듭니다. 정책 유형은 GEO이며 routing_policy_data 필드에는 '$${region}:$${rrdata},${rrdata}' 형식의 세미콜론으로 구분된 목록을 사용할 수 있습니다.

출력:

NAME: geo.example.com.

TYPE: A

TTL: 5

DATA: {{{project_0.default_region|REGION1}}}: 10.142.0.3; {{{project_0.default_region_2|REGION2}}}: 10.154.0.3

확인

-

dns record-sets list 명령어를 사용하여 geo.example.com DNS 레코드가 예상대로 구성되었는지 확인합니다.

gcloud dns record-sets list --zone=example

출력은 TTL이 5인 A 레코드가 geo.example.com에 대해 생성되었으며 데이터가 각 리전에서 서버 설정과 일치함을 보여줍니다.

출력:

NAME: example.com.

TYPE: NS

TTL: 21600

DATA: ns-gcp-private.googledomains.com.

NAME: example.com.

TYPE: SOA

TTL: 21600

DATA: ns-gcp-private.googledomains.com. cloud-dns-hostmaster.google.com. 1 21600 3600 259200 300

NAME: geo.example.com.

TYPE: A

TTL: 5

DATA: {{{project_0.default_region|REGION1}}}: 10.142.0.3; {{{project_0.default_region_2|REGION2}}}: 10.154.0.3

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

비공개 영역 만들기

작업 8. 테스트

이제 구성을 테스트할 차례입니다. 이 섹션에서는 모든 클라이언트 VM에 SSH를 통해 연결합니다. 모든 웹 서버 VM이 geo.example.com 도메인 뒤에 있으므로 cURL 명령어를 사용하여 이 엔드포인트에 액세스합니다.

위치정보 정책을 사용하고 있으므로 예상되는 결과는 다음과 같습니다.

- 미국의 클라이언트는 항상 리전에서 응답을 받아야 합니다.

- 유럽의 클라이언트는 항상 리전에서 응답을 받아야 합니다.

의 클라이언트 VM에서 테스트

-

gcloud compute ssh 명령어를 사용하여 클라이언트 VM에 로그인합니다.

gcloud compute ssh europe-client-vm --zone {{{project_0.default_zone_2|ZONE2}}} --tunnel-through-iap

- 표시되는 메시지에 따라 머신에 SSH로 연결합니다. 암호를 입력하라는 메시지가 표시되면 필드를 비워두고 Enter 키를 두 번 누릅니다.

완료되면 명령줄이 'user_name@europe-client-vm:~$'로 변경됩니다.

출력:

Warning: Permanently added 'compute.4621780534809863836' (ECDSA) to the list of known hosts.

Linux europe-client-vm 4.19.0-18-cloud-amd64 #1 SMP Debian 4.19.208-1 (2021-09-29) x86_64

The programs included with the Debian GNU/Linux system are free software;

the exact distribution terms for each program are described in the

individual files in /usr/share/doc/*/copyright.

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent

permitted by applicable law.

user_name@europe-client-vm:~$

curl을 사용하여 웹 서버에 액세스

- 이제 클라이언트 VM에 있으므로

cURL 명령어를 사용하여 geo.example.com 엔드포인트에 액세스합니다. 루프는 6초의 절전 타이머를 사용하여 명령어를 10번 실행하도록 구성됩니다.

for i in {1..10}; do echo $i; curl geo.example.com; sleep 6; done

DNS 레코드의 TTL이 5초로 설정되어 있으므로 6초의 슬립 타이머가 추가되었습니다. 슬립 타이머는 각 cURL 요청에 대해 캐시되지 않은 DNS 응답을 가져오도록 합니다. 이 명령어를 완료하는 데 약 1분이 걸립니다.

예상되는 출력은 'Page served from: '입니다.

1

Page served from: {{{project_0.default_region_2|REGION2}}}

2

Page served from: {{{project_0.default_region_2|REGION2}}}

3

Page served from: {{{project_0.default_region_2|REGION2}}}

4

Page served from: {{{project_0.default_region_2|REGION2}}}

5

Page served from: {{{project_0.default_region_2|REGION2}}}

6

Page served from: {{{project_0.default_region_2|REGION2}}}

7

Page served from: {{{project_0.default_region_2|REGION2}}}

8

Page served from: {{{project_0.default_region_2|REGION2}}}

9

Page served from: {{{project_0.default_region_2|REGION2}}}

10

Page served from: {{{project_0.default_region_2|REGION2}}}

- 이 테스트를 여러 번 실행하고 출력을 분석하여 어느 서버가 요청에 응답하는지 확인합니다. 클라이언트는 항상 클라이언트 리전의 서버로부터 응답을 받아야 합니다.

Cloud Shell로 돌아가기

- 테스트를 여러 번 실행한 후 VM의 명령 프롬프트에 '

exit'를 입력하여 유럽의 클라이언트 VM을 종료합니다. 그러면 Cloud Shell 콘솔로 돌아갑니다.

의 클라이언트 VM에서 테스트

이제 미국에 있는 클라이언트 VM에서 동일한 테스트를 수행합니다.

- 아래의

gcloud 명령어를 사용하여 us-client-vm에 SSH로 연결합니다.

gcloud compute ssh us-client-vm --zone {{{project_0.default_zone|ZONE1}}} --tunnel-through-iap

-

curl 명령어를 사용하여 geo.example.com에 액세스합니다.

for i in {1..10}; do echo $i; curl geo.example.com; sleep 6; done

-

이제 출력을 분석하여 어느 서버가 요청에 응답하는지 확인합니다. 클라이언트는 항상 클라이언트 리전의 서버로부터 응답을 받아야 합니다. 예상되는 출력은 'Page served from: '입니다.

-

테스트를 여러 번 실행한 후 VM의 명령 프롬프트에 'exit'를 입력하여 미국의 클라이언트 VM을 종료합니다.

의 클라이언트 VM에서 테스트

지금까지

위치정보 정책은 트래픽의 소스가 정책 항목과 정확하게 일치하지 않으면 소스 위치와 가장 가까운 일치 항목을 적용합니다. 즉,

이 섹션에서는 아시아의 클라이언트 VM에서 geo.example.com 도메인을 확인하고 응답을 분석합니다.

- us-client-vm에 SSH로 연결합니다.

gcloud compute ssh asia-client-vm --zone {{{project_0.default_zone_3|ZONE3}}} --tunnel-through-iap

- 그런 다음 geo.example.com에 액세스합니다.

for i in {1..10}; do echo $i; curl geo.example.com; sleep 6; done

-

출력을 분석하여 어느 서버가 요청에 응답하는지 확인합니다. 에 대한 정책 항목이 없으므로 Cloud DNS는 클라이언트를 가장 가까운 서버로 안내합니다.

-

테스트를 여러 번 실행한 후 VM의 명령 프롬프트에 'exit'를 입력하여 아시아의 클라이언트 VM을 종료합니다.

작업 9. 실습 리소스 삭제

이 실습에서 사용한 모든 리소스는 실습을 마치면 삭제되지만, 불필요한 요금이 청구되지 않도록 더 이상 필요하지 않은 리소스를 삭제하는 습관을 들이는 것이 좋습니다.

- 다음

gcloud 명령어는 실습에서 생성된 모든 리소스를 삭제합니다.

#delete VMS

gcloud compute instances delete -q us-client-vm --zone {{{project_0.default_zone|ZONE1}}}

gcloud compute instances delete -q us-web-vm --zone {{{project_0.default_zone|ZONE1}}}

gcloud compute instances delete -q europe-client-vm --zone {{{project_0.default_zone_2|ZONE2}}}

gcloud compute instances delete -q europe-web-vm --zone {{{project_0.default_zone_2|ZONE2}}}

gcloud compute instances delete -q asia-client-vm --zone {{{project_0.default_zone_3|ZONE3}}}

#delete FW rules

gcloud compute firewall-rules delete -q allow-http-traffic

gcloud compute firewall-rules delete fw-default-iapproxy

#delete record set

gcloud dns record-sets delete geo.example.com --type=A --zone=example

#delete private zone

gcloud dns managed-zones delete example

수고하셨습니다.

이 실습에서는 위치정보 라우팅 정책을 사용하여 Cloud DNS 라우팅 정책을 구성하고 사용했습니다. 또한 웹 서버에 액세스할 때 HTTP 응답을 관찰하여 Cloud DNS 라우팅 정책의 구성과 동작을 확인했습니다.

다음 단계/더 학습하기

Google Cloud 교육 및 자격증

Google Cloud 기술을 최대한 활용하는 데 도움이 됩니다. Google 강의에는 빠른 습득과 지속적인 학습을 지원하는 기술적인 지식과 권장사항이 포함되어 있습니다. 기초에서 고급까지 수준별 학습을 제공하며 바쁜 일정에 알맞은 주문형, 실시간, 가상 옵션이 포함되어 있습니다. 인증은 Google Cloud 기술에 대한 역량과 전문성을 검증하고 입증하는 데 도움이 됩니다.

설명서 최종 업데이트: 2026년 1월 23일

실습 최종 테스트: 2026년 1월 23일

Copyright 2026 Google LLC. All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.