개요

이 실습에서는 Identity and Access Management(IAM)를 구성하여 역할을 부여하고 커스텀 역할을 만듭니다. IAM을 사용하면 Google Cloud 리소스에 대한 권한을 만들고 관리할 수 있습니다. IAM은 Google Cloud 서비스의 액세스 제어를 단일 시스템으로 통합하고 일관성 있는 작업 집합을 제공합니다.

목표

이 실습에서는 다음 작업을 수행하는 방법을 배웁니다.

- IAM을 사용하여 액세스 제어를 구현합니다.

- 특정 기능 또는 리소스에 대한 액세스를 제한합니다.

- 사전 정의된 역할을 사용하여 Google Cloud 액세스 권한을 제공합니다.

- 커스텀 IAM 역할을 만들어 직종에 따라 권한을 제공합니다.

- 커스텀 역할을 수정합니다.

설정 및 요건

각 실습에서는 정해진 기간 동안 새 Google Cloud 프로젝트와 리소스 집합이 무료로 제공됩니다.

-

시크릿 창을 사용하여 Google Skills에 로그인합니다.

-

실습 사용 가능 시간(예: 1:15:00)을 참고하여 해당 시간 내에 완료합니다.

일시중지 기능은 없습니다. 필요한 경우 다시 시작할 수 있지만 처음부터 시작해야 합니다.

-

준비가 되면 실습 시작을 클릭합니다.

-

실습 사용자 인증 정보(사용자 이름 및 비밀번호)를 기록해 두세요. Google Cloud Console에 로그인합니다.

-

Google Console 열기를 클릭합니다.

-

다른 계정 사용을 클릭한 다음, 안내 메시지에 이 실습에 대한 사용자 인증 정보를 복사하여 붙여넣습니다.

다른 사용자 인증 정보를 사용하는 경우 오류가 발생하거나 요금이 부과됩니다.

-

약관에 동의하고 리소스 복구 페이지를 건너뜁니다.

작업 1. 두 개의 사용자 계정으로 로그인하기

이 작업에서는 두 개의 서로 다른 사용자 계정을 사용하여 로그인합니다. 이러한 계정은 실습 후반부에서 특정 리소스에 대한 IAM 액세스를 살펴보는 데 사용됩니다.

첫 번째 사용자로 Google Cloud 콘솔에 로그인하기

이 실습을 위해 Google Skills는 연결 세부정보 대화상자에서 사용 가능한 사용자 이름 두 개를 프로비저닝했습니다.

- Chrome 시크릿 창을 사용하고 Google Skills에서 제공한 사용자 이름 1로 Cloud 콘솔에 로그인합니다. 두 사용자 이름 모두 동일한 비밀번호를 사용한다는 점에 유의합니다.

- 임시 Google 계정의 이용약관에 동의합니다.

- 임시 계정이므로 복구 옵션 데이터를 추가하거나 무료 체험판을 신청하지 마세요.

- 메시지가 표시되면 Google Cloud 이용약관에 동의합니다.

두 번째 사용자로 Cloud 콘솔에 로그인하기

- 시크릿 창에서 브라우저 탭을 하나 더 엽니다.

-

Cloud 콘솔로 이동합니다.

- 화면의 오른쪽 상단에 있는 사용자 아이콘을 클릭한 다음 계정 추가를 클릭합니다.

- Google Skills에서 제공한 사용자 이름 2로 Cloud 콘솔에 로그인합니다.

참고: 실습 중간에 사용자 이름 1 계정에서 로그아웃하는 경우 Google Skills에서 사용자 이름 2 계정을 삭제합니다. 따라서 사용자 이름 1에 로그인한 상태를 유지하세요.

작업 2. IAM 콘솔에서 현재 역할 살펴보기

이 작업에서는 사용자 이름 1과 사용자 이름 2의 현재 역할을 살펴봅니다.

IAM 콘솔로 이동하여 역할 살펴보기

사용자 이름 1 Cloud 콘솔 탭이 표시되었는지 확인합니다.

-

IAM 콘솔을 보려면 탐색 메뉴에서 IAM 및 관리자 > IAM을 클릭합니다.

- IAM 콘솔에서 사용자 이름 1의 줄을 찾습니다.

사용자 이름 1에는 프로젝트 소유자를 포함한 몇 가지 역할이 있습니다.

-

사용자 이름 2의 줄을 찾습니다.

사용자 이름 2에는 프로젝트 뷰어 역할이 있습니다.

참고: 다음 세 단계에서는 권한을 변경하지 마세요. 수정 기능은 할당된 역할을 확인하는 용도로만 사용합니다.

-

사용자 이름 2 줄에서 보안 주체 수정 버튼

을 클릭합니다.

을 클릭합니다.

-

뷰어를 클릭하여 가능한 역할 목록을 펼칩니다.

사용자 이름 1이 프로젝트 소유자이므로 역할을 변경할 권한이 있지만 아직 역할은 변경하지 마세요.

- 역할 목록 바깥을 클릭하여 목록을 접은 다음, 취소를 클릭합니다.

-

사용자 이름 2의 Cloud 콘솔 탭으로 전환합니다.

-

탐색 메뉴에서 IAM 및 관리자 > IAM을 클릭합니다.

-

사용자 이름 2 줄에서 보안 주체 수정 버튼

을 클릭합니다.

이 역할을 수정할 수 없습니다. 사용자 이름 2는 현재 프로젝트를 볼 수 있는 액세스 권한(프로젝트 뷰어)이 있지만 변경할 수 있는 권한은 없습니다.

을 클릭합니다.

이 역할을 수정할 수 없습니다. 사용자 이름 2는 현재 프로젝트를 볼 수 있는 액세스 권한(프로젝트 뷰어)이 있지만 변경할 수 있는 권한은 없습니다.

작업 3. 액세스 테스트를 위한 리소스 준비하기

이 작업에서는 Cloud Storage 버킷과 샘플 텍스트 파일을 만듭니다. 사용자 이름 2를 사용하여 샘플 파일에 대한 액세스를 테스트합니다.

버킷을 만들고 샘플 파일 업로드하기

-

사용자 이름 1 Cloud 콘솔 탭으로 전환합니다.

- Google Cloud 콘솔 제목 표시줄에서 Cloud Shell 활성화(

)를 클릭합니다. 메시지가 표시되면 계속을 클릭합니다.

)를 클릭합니다. 메시지가 표시되면 계속을 클릭합니다.

- 다음 명령어를 실행하여 에 새 스토리지 버킷을 만듭니다.

gcloud storage buckets create -l {{{project_0.default_region | Region}}} gs://$DEVSHELL_PROJECT_ID

- 다음 명령어를 실행하여 Cloud Shell에 샘플 텍스트 파일을 만듭니다.

echo "this is a sample file" > sample.txt

- 다음 명령어를 실행하여 방금 만든 버킷에 파일을 복사합니다.

gcloud storage cp sample.txt gs://$DEVSHELL_PROJECT_ID

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

액세스 테스트를 위한 리소스 준비

프로젝트 뷰어 역할 액세스 확인하기

-

사용자 이름 2 Cloud 콘솔 탭으로 전환합니다.

-

Cloud Shell 활성화(

)를 클릭하여 Cloud Shell을 엽니다. 메시지가 표시되면 계속을 클릭합니다.

)를 클릭하여 Cloud Shell을 엽니다. 메시지가 표시되면 계속을 클릭합니다.

- 다음 명령어를 실행하여 사용자 이름 2가 버킷의 파일을 볼 수 있는지 확인합니다.

gcloud storage ls gs://$DEVSHELL_PROJECT_ID

- 다음 명령어를 실행하여 파일을 만들고 버킷에 업로드해 봅니다.

echo "this is another file" > sample2.txt

gcloud storage cp sample2.txt gs://$DEVSHELL_PROJECT_ID

사용자 이름 2는 프로젝트 뷰어 역할만 있기 때문에 Cloud Storage에 파일을 업로드할 수 없습니다.

출력:

Copying file://sample2.txt

ERROR: User xxx does not have permission to access b instance (or it may not exist): student-xx-xxxx@qwiklabs.net does not have storage.objects.create access to the Google Cloud Storage object.

작업 4. 프로젝트 액세스 권한 삭제하기

이 작업에서는 사용자 이름 2의 프로젝트 뷰어 역할을 삭제합니다. 사용자 이름 2가 Cloud Storage 버킷에 액세스할 수 없는지 확인합니다.

사용자 이름 2의 프로젝트 뷰어 역할 삭제하기

-

사용자 이름 1 Cloud 콘솔 탭으로 전환합니다.

-

탐색 메뉴에서 IAM 및 관리자 > IAM을 클릭합니다.

-

사용자 이름 2의 수정 버튼(

)(연필 아이콘)을 클릭합니다.

)(연필 아이콘)을 클릭합니다.

- 할당된 역할 옆에 있는 삭제 아이콘을 클릭합니다.

-

저장을 클릭합니다.

사용자 이름 2 사용자가 목록에서 사라진 것을 알 수 있습니다. 이제 이 사용자에게는 액세스 권한이 없습니다. 사용자 이름 2는 여전히 Google Cloud 계정을 가지고 있지만 프로젝트에 액세스할 수 없습니다.

사용자 이름 2의 액세스 권한 상실 확인

-

사용자 이름 2 Cloud 콘솔 탭으로 전환합니다.

- Cloud Shell에서 다음 명령어를 실행하여 사용자 이름 2가 더 이상 버킷의 파일을 볼 수 없는지 확인합니다.

gcloud storage ls gs://$DEVSHELL_PROJECT_ID

출력:

ERROR: User xxx does not have permission to access b instance (or it may not exist): student-xx-xxxx@qwiklabs.net does not have storage.objects.list access to the Google Cloud Storage bucket.

- 파일이 여전히 표시된다면 액세스 변경사항이 아직 적용되지 않은 것입니다.

Permission denied on resource 라는 메시지가 표시될 때까지 잠시 기다렸다가 명령어를 다시 시도합니다.

-

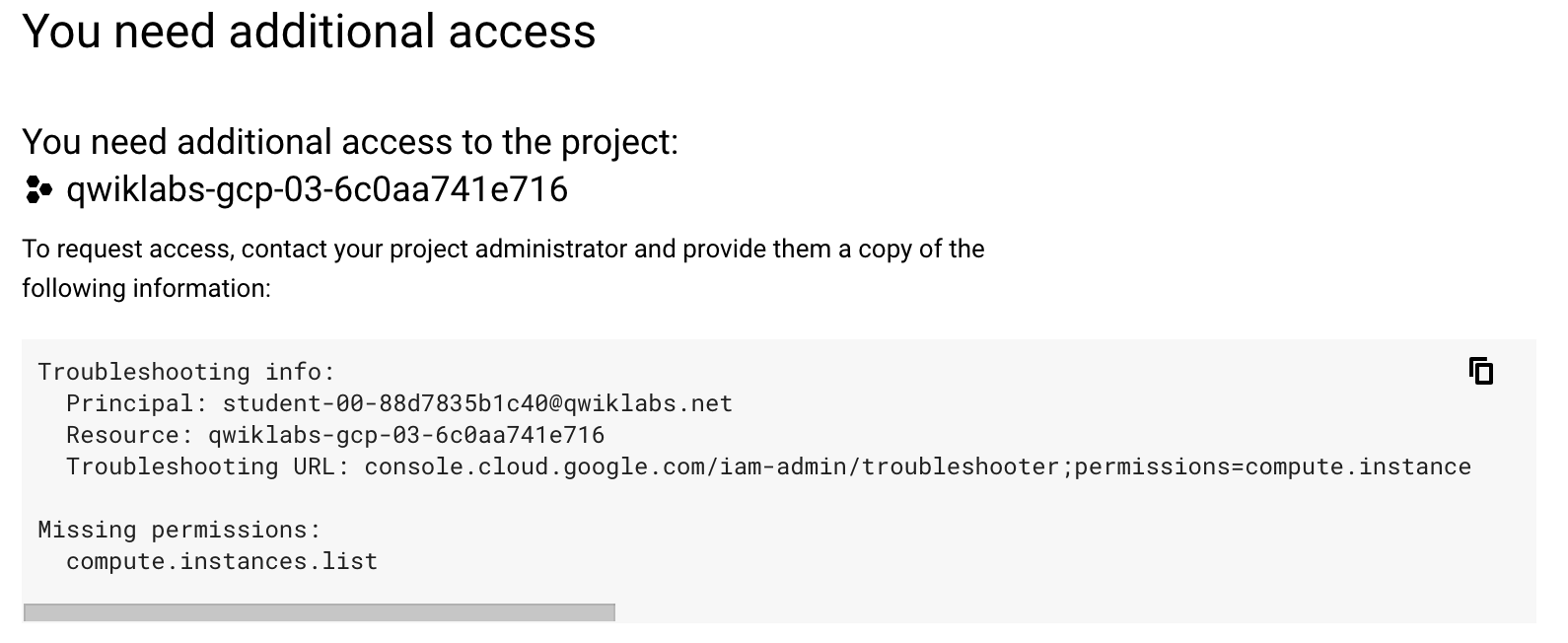

사용자 이름 2 콘솔에서 Compute Engine 서비스에 액세스해 봅니다. 탐색 메뉴에서 Compute Engine > VM 인스턴스를 클릭합니다. 이제 Compute Engine 대시보드도 볼 수 없게 됩니다.

참고: 사용자 이름 2는 여전히 Google Cloud 계정을 가지고 있지만 Cloud 콘솔이나 CLI에서 프로젝트에 액세스할 수 없습니다.

작업 5. 스토리지 액세스 권한 추가하기

이 작업에서는 사용자 이름 2에 스토리지 객체 뷰어 권한을 추가하고 사용자가 Cloud Storage 버킷의 콘텐츠를 볼 수 있는지 확인합니다.

사용자 이름 2에 스토리지 객체 뷰어 전용 권한 추가하기

- Google Skills 연결 세부정보 대화상자에서 사용자 이름 2의 값을 복사합니다.

-

사용자 이름 1 Cloud 콘솔 탭으로 전환합니다.

-

탐색 메뉴에서 IAM 및 관리자 > IAM을 클릭합니다.

-

액세스 권한 부여를 클릭하여 사용자를 추가합니다.

-

새 보안 주체에 Google Skills 연결 세부정보 대화상자에서 복사한 사용자 이름 2 값을 붙여넣습니다.

다음 단계에서는 사전 정의된 역할을 사용하여 사용자 이름 2에 스토리지 객체 뷰어 권한을 부여합니다. 사용 가능한 사전 정의된 역할을 자유롭게 살펴보세요.

-

역할 선택에서 Cloud Storage > 스토리지 객체 뷰어를 선택합니다.

-

저장을 클릭합니다.

사용자 이름 2에게 스토리지 액세스 권한이 있음을 확인하기

-

사용자 이름 2 Cloud 콘솔 탭으로 전환합니다.

참고: 사용자 이름 2에는 프로젝트 뷰어 역할이 없으므로 사용자는 여전히 Cloud 콘솔에서 프로젝트 또는 프로젝트의 리소스를 볼 수 없습니다. 예를 들어 사용자 이름 2는 여전히 Compute Engine 대시보드를 볼 수 없습니다. 하지만 사용자 이름 2는 Cloud Storage를 볼 수 있는 특정 액세스 권한이 있으며 API 호출을 통해 스토리지를 볼 수 있습니다.

- Cloud Shell에서 다음 명령어를 실행하여 이전에 만든 버킷의 콘텐츠를 확인합니다.

gcloud storage ls gs://$DEVSHELL_PROJECT_ID

이제 사용자 이름 2에 Cloud Storage를 볼 수 있는 제한적 액세스 권한이 있는 것을 볼 수 있습니다.

작업 6. 커스텀 역할 만들기

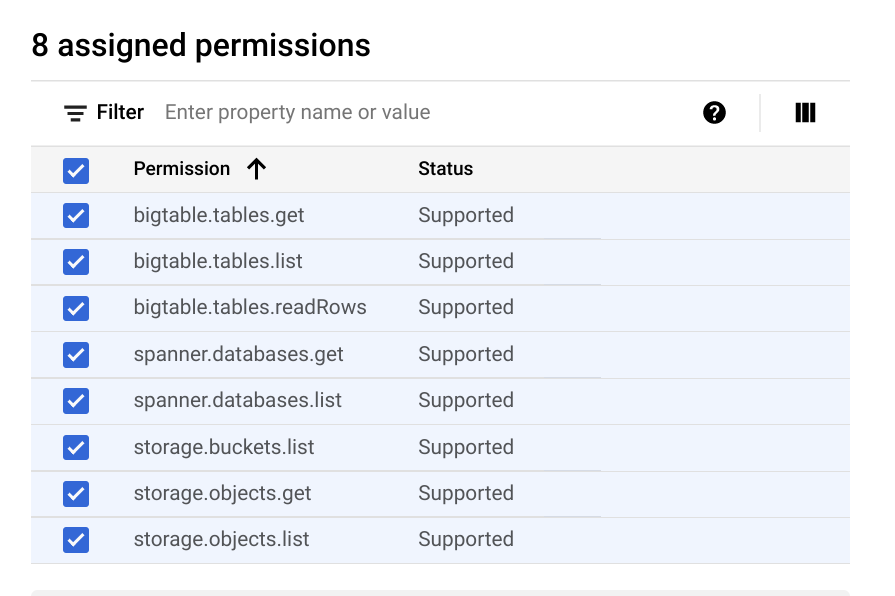

이 작업에서는 개인 정보 보호 검토자 직종을 위한 커스텀 역할을 만듭니다. 이 역할은 데이터 개인 정보 보호 검토를 수행하며 Cloud Storage, Cloud Bigtable, Cloud Spanner 등 다양한 서비스에서 데이터를 볼 수 있는 권한이 필요합니다.

Google Cloud에서는 커스텀 역할을 만들 수도 있습니다. 커스텀 역할을 사용하면 조직의 특정 직종을 Google Cloud 권한에 매핑할 수 있습니다. 커스텀 역할은 여러 Google Cloud 서비스의 권한을 하나의 역할로 결합한 다음, 조직 전체에 새로운 역할을 공유할 수 있습니다.

참고: 사전 정의된 역할은 Google에서 관리하므로 일반적으로 먼저 사전 정의된 역할을 사용하는 것이 좋습니다. 커스텀 역할을 만들고 사용하면 특정 권한을 설정할 수 있지만 수동으로 관리해야 하므로 운영 오버헤드가 추가됩니다.

기존의 사전 정의된 역할을 기반으로 커스텀 역할을 만들 수도 있습니다. 그러나 커스텀 역할을 만든 후 커스텀 역할의 기반이 되는 사전 정의된 역할이 변경되면 이러한 변경사항은 커스텀 역할에 상속되지 않습니다.

커스텀 역할을 만들려면 호출자에게 iam.roles.createpermission이 있어야 합니다. 프로젝트 또는 조직의 소유자는 이 권한을 기본으로 보유하고 있기 때문에 커스텀 역할을 만들고 관리할 수 있습니다. 이 실습에서 사용자 이름 1은 프로젝트 소유자입니다.

Cloud 콘솔을 사용하여 커스텀 역할 만들기

-

사용자 이름 1 Cloud 콘솔 탭으로 전환합니다.

-

탐색 메뉴에서 IAM 및 관리자 > 역할을 클릭합니다.

이 페이지에는 현재 모든 사전 정의된 역할이 표시됩니다. 수백 페이지에 달할 정도로 사전 정의된 역할 수가 많다는 점에 유의하세요.

-

역할 만들기를 클릭합니다.

- 역할 속성에 다음 값을 사용합니다.

|

직무

|

설명

|

ID

|

역할 출시 단계

|

|

Privacy Reviewer

|

Custom role to perform data reviews

|

privacyreviewer

|

Alpha

|

다음은 각 플레이스홀더 값에 대한 설명입니다.

-

직무는 역할의 별칭(예: "Role Viewer")입니다.

-

설명은 역할에 대한 간단한 설명(예: "My custom role description")입니다.

-

ID는 고유해야 합니다.

-

역할 출시 단계는 출시 수명 주기에서 역할의 단계(예: Alpha, Beta, GA, Disabled)를 나타냅니다.

-

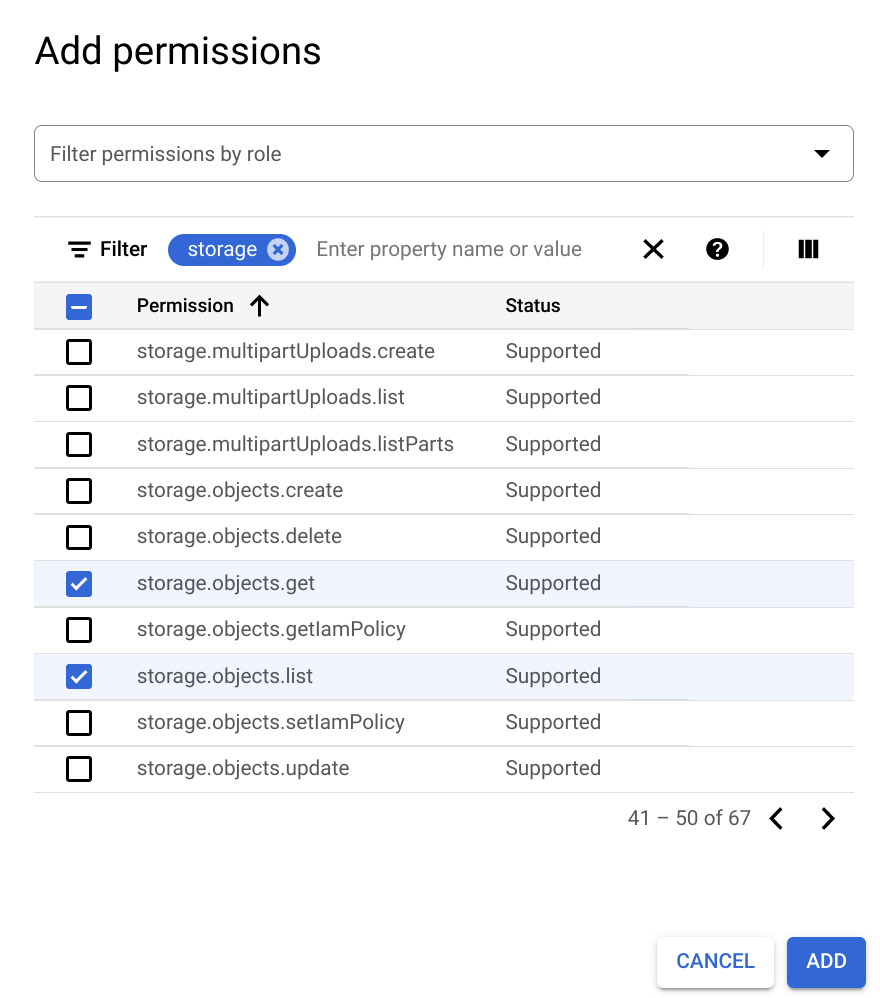

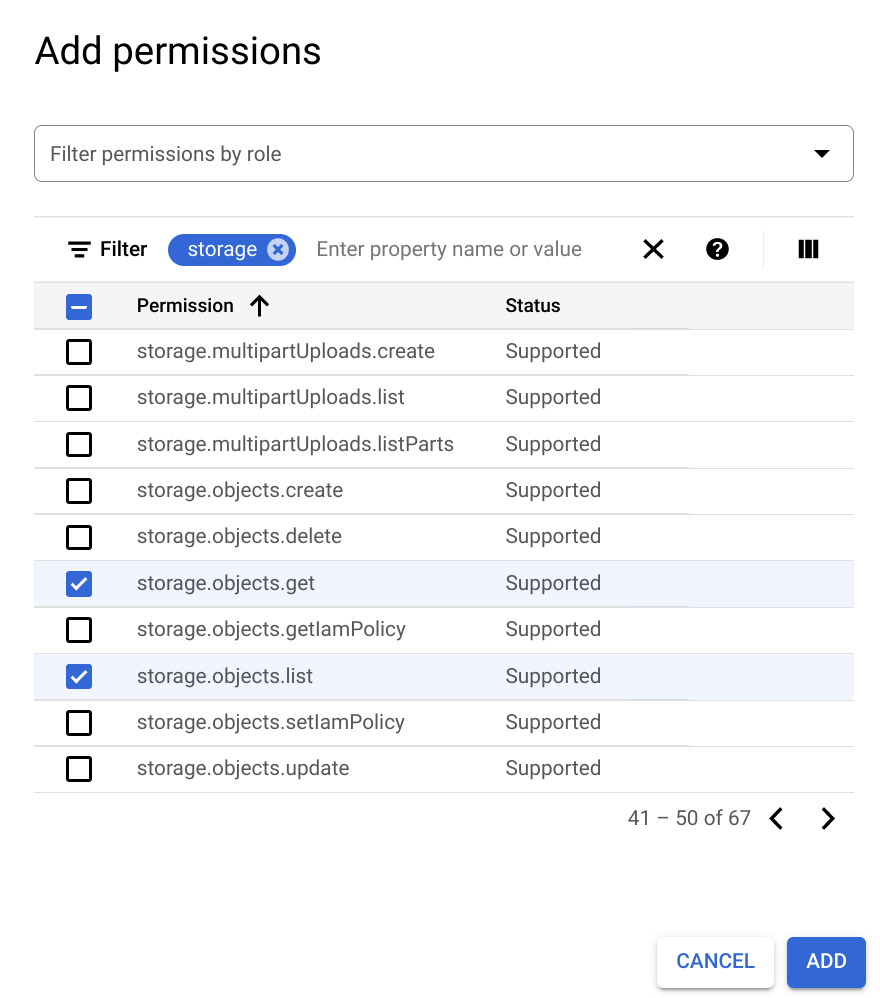

권한 추가를 클릭합니다.

-

필터 필드에

storage를 입력한 다음 Enter 키를 누릅니다.

-

storage.buckets.list, storage.objects.list, storage.objects.get을 선택한 다음 추가를 클릭합니다.

참고: 필수 권한을 추가하려면 다음 페이지를 확인해야 할 수 있습니다.

-

권한 추가를 다시 클릭합니다.

-

필터 필드에

spanner를 입력한 다음 Enter 키를 누릅니다.

-

spanner.databases.get 및 spanner.databases.list를 선택한 다음 추가를 클릭합니다.

-

권한 추가를 다시 클릭합니다.

-

필터 필드에

bigtable을 입력한 다음 Enter 키를 누릅니다.

-

bigtable.tables.get, bigtable.tables.list, bigtable.tables.readRows를 선택한 다음, 추가를 클릭합니다.

권한은 다음과 같이 표시됩니다.

-

만들기를 클릭합니다.

이제 새 커스텀 역할이 역할 테이블의 상단에 표시됩니다.

CLI 및 YAML 파일을 사용하여 커스텀 역할 만들기

- CLI와 YAML 파일을 사용하여 역할을 만들 수도 있습니다. YAML 파일에는 역할 정의가 포함되어 있으며 형식은 다음과 같습니다.

title: [ROLE_TITLE]

description: [ROLE_DESCRIPTION]

stage: [LAUNCH_STAGE]

includedPermissions:

- [PERMISSION_1]

- [PERMISSION_2]

- 따라서 Cloud 콘솔에서 방금 만든 역할의 YAML은 다음과 같습니다.

title: Privacy Reviewer

description: Custom role to perform data reviews

stage: ALPHA

includedPermissions:

- storage.buckets.list

- storage.objects.list

- storage.objects.get

- spanner.databases.get- spanner.databases.list

- bigtable.tables.get

- bigtable.tables.list

- bigtable.tables.readRows

위의 YAML 파일을 복사하지 마세요. CLI를 사용하여 다른 역할을 만듭니다.

-

사용자 이름 1의 브라우저 탭이 여전히 열려 있는지 확인하고 Cloud Shell이 아직 열려 있지 않다면 엽니다.

-

role.yaml이라는 새 파일을 만들려면 다음 명령어를 실행합니다.

nano role.yaml

- 다음 역할 정의를 복사하여 Cloud Shell의 nano 편집기에 붙여넣습니다.

title: App Viewer

description: Custom role to view apps

stage: ALPHA

includedPermissions:

- compute.instances.get

- compute.instances.list

- appengine.versions.get

- appengine.versions.list

-

Ctrl+X 키를 누르고 Y 키를 누른 다음, Enter 키를 눌러 파일을 저장합니다.

- 다음 명령어를 실행하여 새 역할을 만듭니다.

gcloud iam roles create app_viewer --project \

$DEVSHELL_PROJECT_ID --file role.yaml

다음과 같은 출력이 표시됩니다.

출력:

Created role [app_viewer].

description: Custom role to view apps

etag: BwVshqVuvBs=

includedPermissions:

- appengine.versions.get

- appengine.versions.list

- compute.instances.get

- compute.instances.list

name: projects/xxxxxxxxxx/roles/app_viewer

stage: ALPHA

title: App Viewer

- 다음 명령어를 실행하여 프로젝트의 모든 커스텀 역할을 나열합니다.

gcloud iam roles list --project $DEVSHELL_PROJECT_ID

생성한 두 역할이 모두 표시됩니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

커스텀 역할 만들기

작업 7. 커스텀 역할 사용하기

이 작업에서는 커스텀 역할을 만들고 사용자 이름 2에 할당합니다.

-

사용자 이름 1 Cloud 콘솔 탭이 표시되었는지 확인합니다.

-

탐색 메뉴에서 IAM 및 관리자 > IAM을 클릭합니다.

- IAM 콘솔에서 사용자 이름 2의 줄을 찾고 보안 주체 수정(

) 버튼을 클릭합니다.

사용자 이름 2에는 현재 스토리지 객체 뷰어 역할이 있어야 합니다.

) 버튼을 클릭합니다.

사용자 이름 2에는 현재 스토리지 객체 뷰어 역할이 있어야 합니다.

-

다른 역할 추가를 클릭한 다음, 역할 선택을 클릭합니다.

-

커스텀 카테고리에서 방금 만든 역할 중 하나를 선택합니다.

-

저장을 클릭합니다.

커스텀 역할 중 하나에 사용자 이름 2를 할당했습니다.

작업 8. 커스텀 역할 유지하기

이 작업에서는 커스텀 역할을 수정, 중지, 삭제, 삭제 취소합니다.

커스텀 역할을 사용할 때는 만든 역할과 연결된 권한을 추적하는 것이 중요합니다. Google Cloud 서비스에 사용할 수 있는 권한은 시간이 지남에 따라 발전하고 변경되기 때문입니다. Google Cloud 사전 정의된 역할과 달리 권한을 추가하거나 삭제할지 여부와 시기를 제어할 수 있습니다.

역할 권한 수정하기

기존 역할을 수정하려면 먼저 역할의 정의를 가져오고, 정의를 업데이트한 다음, 역할을 업데이트해야 합니다.

-

사용자 이름 1 Cloud 콘솔 탭이 표시되었는지 확인합니다.

- Cloud Shell에서 다음 명령어를 실행하여 app_viewer 역할의 정의를 검색합니다.

gcloud iam roles describe app_viewer --project \

$DEVSHELL_PROJECT_ID

describe 명령어는 다음과 같은 출력을 반환합니다.

출력:

description: Custom role to view apps

etag: [Etag value]

includedPermissions:

- appengine.versions.get

- appengine.versions.list

- compute.instances.get

- compute.instances.list

name: projects/[Project_ID]/roles/app_viewer

stage: DISABLED

title: App Viewer

- describe 명령어의 출력을 복사합니다.

description 줄에서 title 줄까지 복사합니다.

- 다음 명령어를 실행하여 새 YAML 파일을 만듭니다.

nano update-role.yaml

- describe 명령어의 출력을 nano 편집기에 붙여넣습니다.

-

includedPermissions: 줄 바로 아래에 다음 두 줄을 추가합니다.

- container.clusters.get

- container.clusters.list

-

Ctrl+X 키를 누르고 Y 키를 누른 다음, Enter 키를 눌러 파일을 저장합니다.

- 다음 명령어를 실행하여 app_viewer 역할을 업데이트합니다.

gcloud iam roles update app_viewer --project \

$DEVSHELL_PROJECT_ID --file update-role.yaml

app_viewer 역할이 업데이트되었으며 두 가지 권한이 추가되었습니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

역할 권한 수정

역할 중지하기

커스텀 역할을 중지할 수 있습니다. 역할을 중지하면 역할과 관련된 정책 바인딩이 비활성화됩니다. 즉, 사용자에게 역할을 부여해도 역할의 권한이 부여되지 않습니다.

-

사용자 이름 1 Cloud 콘솔 탭이 표시되었는지 확인합니다.

- Cloud Shell에서 다음 명령어를 실행하여 이 실습의 앞부분에서 만든 app_viewer 역할을 중지합니다.

gcloud iam roles update app_viewer --project \

$DEVSHELL_PROJECT_ID --stage DISABLED

역할 삭제하기

삭제된 역할은 정지되며 이 역할을 사용하여 새 IAM 정책 바인딩을 만들 수 없습니다. 역할이 삭제된 후에도 기존 바인딩은 유지되지만 비활성 상태입니다. 7일 이내에 역할을 삭제 취소할 수 있습니다. 7일이 지나면 이후로 30일 동안 역할이 영구 삭제 프로세스에 들어갑니다.

-

사용자 이름 1 Cloud 콘솔 탭이 표시되었는지 확인합니다.

- Cloud Shell에서 다음 명령어를 실행하여 이 실습의 앞부분에서 만든 app_viewer 역할을 삭제합니다.

gcloud iam roles delete app_viewer --project \

$DEVSHELL_PROJECT_ID

- 다음 명령어를 실행하여 프로젝트의 모든 역할을 나열합니다.

gcloud iam roles list --project $DEVSHELL_PROJECT_ID

삭제된 app_viewer 역할이 더 이상 나열되지 않습니다.

- 다음 명령어를 실행하여 삭제된 역할을 포함하여 프로젝트의 모든 역할을 나열합니다.

gcloud iam roles list --project $DEVSHELL_PROJECT_ID \

--show-deleted

역할 삭제 취소하기

역할은 삭제 후 7일 이내에 삭제 취소할 수 있습니다.

- Cloud Shell에서 다음 명령어를 실행하여 app_viewer 역할을 삭제 취소합니다.

gcloud iam roles undelete app_viewer --project \

$DEVSHELL_PROJECT_ID

- 다음 명령어를 실행하여 프로젝트의 모든 역할을 나열합니다.

gcloud iam roles list --project $DEVSHELL_PROJECT_ID

app_viewer 역할이 다시 나열된 것을 확인할 수 있습니다.

검토

이 실습에서는 다음 작업을 수행했습니다.

-

IAM을 사용하여 액세스 제어를 구현했습니다.

-

특정 기능 또는 리소스에 대한 액세스를 제한했습니다.

-

사전 정의된 역할을 사용하여 Google Cloud 액세스 권한을 제공했습니다.

-

커스텀 IAM 역할을 만들어 직종에 따라 권한을 제공했습니다.

-

커스텀 역할을 수정했습니다.

실습 종료하기

실습을 완료하면 실습 종료를 클릭합니다. Google Skills에서 사용된 리소스를 자동으로 삭제하고 계정을 지웁니다.

실습 경험을 평가할 수 있습니다. 해당하는 별표 수를 선택하고 의견을 입력한 후 제출을 클릭합니다.

별점의 의미는 다음과 같습니다.

- 별표 1개 = 매우 불만족

- 별표 2개 = 불만족

- 별표 3개 = 중간

- 별표 4개 = 만족

- 별표 5개 = 매우 만족

의견을 제공하고 싶지 않다면 대화상자를 닫으면 됩니다.

의견이나 제안 또는 수정할 사항이 있다면 지원 탭을 사용하세요.

Copyright 2026 Google LLC All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.

을 클릭합니다.

을 클릭합니다. 을 클릭합니다.

이 역할을 수정할 수 없습니다. 사용자 이름 2는 현재 프로젝트를 볼 수 있는 액세스 권한(프로젝트 뷰어)이 있지만 변경할 수 있는 권한은 없습니다.

을 클릭합니다.

이 역할을 수정할 수 없습니다. 사용자 이름 2는 현재 프로젝트를 볼 수 있는 액세스 권한(프로젝트 뷰어)이 있지만 변경할 수 있는 권한은 없습니다. )를 클릭합니다. 메시지가 표시되면 계속을 클릭합니다.

)를 클릭합니다. 메시지가 표시되면 계속을 클릭합니다. )를 클릭하여 Cloud Shell을 엽니다. 메시지가 표시되면 계속을 클릭합니다.

)를 클릭하여 Cloud Shell을 엽니다. 메시지가 표시되면 계속을 클릭합니다. )(연필 아이콘)을 클릭합니다.

)(연필 아이콘)을 클릭합니다.

) 버튼을 클릭합니다.

사용자 이름 2에는 현재 스토리지 객체 뷰어 역할이 있어야 합니다.

) 버튼을 클릭합니다.

사용자 이름 2에는 현재 스토리지 객체 뷰어 역할이 있어야 합니다.