시작하기 전에

- 실습에서는 정해진 기간 동안 Google Cloud 프로젝트와 리소스를 만듭니다.

- 실습에는 시간 제한이 있으며 일시중지 기능이 없습니다. 실습을 종료하면 처음부터 다시 시작해야 합니다.

- 화면 왼쪽 상단에서 실습 시작을 클릭하여 시작합니다.

Create vpc-transit network

/ 10

Create remote branch office VPCs namely vpc-a and vpc-b

/ 10

Create Cloud routers and HA VPN gateways

/ 20

Create a pair of VPN tunnels between vpc-transit to vpc-a and vpc-b

/ 20

Create NCC hub resources and attach the HA VPNs as spokes

/ 20

Create VMs in the remote branch office VPCs

/ 20

Network Connectivity Center(NCC)를 사용하면 Google의 네트워크를 활용하여 Google Cloud 외부에 있는 여러 기업 네트워크를 함께 연결할 수 있으므로 기업에서 전 세계적 규모의 도달범위와 높은 안정성을 즉시 확보할 수 있습니다. Google 외 네트워크 간의 트래픽을 데이터 전송 트래픽이라고 하며, 전송 트래픽은 Cloud VPN, Dedicated Interconnect 또는 Partner Interconnect 같은 기존의 표준 클라우드 네트워크 연결 리소스를 사용할 때 발생할 수 있습니다.

이 실습에서는 Google의 백본 네트워크를 사용하여 Google 네트워크가 아닌 두 네트워크 간에 트래픽을 라우팅하기 위한 전송 허브로 NCC를 설정하는 과정을 살펴봅니다.

NCC는 허브 및 스포크 리소스로 구성됩니다.

허브

허브는 연결된 여러 스포크를 지원하는 전역 Google Cloud 리소스로, 스포크를 서로 연결하여 스포크 간에 데이터 전송을 사용 설정할 수 있는 간단한 방법을 제공합니다. 허브는 연결된 스포크를 통해 서로 다른 온프레미스 위치와 가상 프라이빗 클라우드(VPC) 네트워크 간에 데이터 전송을 제공할 수 있습니다.

스포크

스포크는 허브에 연결된 Google Cloud 네트워크 리소스입니다. 허브의 일부이므로 허브를 먼저 만들어야 스포크를 만들 수 있습니다. 스포크는 트래픽을 원격 네트워크 주소 블록으로 라우팅하고 여러 원격 네트워크에 대한 연결을 사용 설정합니다.

스포크는 다음과 같은 유형으로 나뉩니다.

앞으로 나올 네트워크 토폴로지는 지리적으로 분리된 두 위치에 지사가 있는 전형적인 고객 배포와 유사합니다. 이 실습에서는

지사는 HA VPN 쌍을 종료하는 중앙 허브인 vpc-transit VPC에 연결됩니다. 이러한 VPN은 지사에 가장 가까운 리전에 구성됩니다. 실제로는 이러한 VPN을 Interconnect로 대체할 수 있습니다.

vpc-transit 네트워크에서 NCC 허브를 구성하게 되며, 두 원격 지사는 HA VPN 터널을 스포크로 사용하여 연결됩니다.

이 실습의 목표는 다음과 같습니다.

)에서 VPC 네트워크로 이동합니다.

)에서 VPC 네트워크로 이동합니다.내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

Google Cloud 콘솔의 탐색 메뉴에서 VPC 네트워크로 이동합니다.

VPC 네트워크 만들기를 클릭합니다.

네트워크 이름으로 vpc-a를 입력합니다.

서브넷 생성 모드에서 커스텀을 선택합니다.

새 서브넷 섹션에서 서브넷에 다음 구성 파라미터를 지정합니다.

완료를 클릭합니다.

VPC 네트워크의 동적 라우팅 모드로 리전을 선택합니다.

만들기를 클릭합니다.

두 번째 원격 지사 VPC를 추가하려면 VPC 네트워크 만들기를 클릭합니다.

네트워크 이름으로 vpc-b를 입력합니다.

서브넷 생성 모드에서 커스텀을 선택합니다.

새 서브넷 섹션에서 서브넷에 다음 구성 파라미터를 지정합니다.

서브넷 이름을 vpc-b-sub1-usw2로 지정합니다.

리전으로

IP 주소 범위로 10.20.20.0/24를 입력합니다.

완료를 클릭합니다.

VPC 네트워크의 동적 라우팅 모드로 리전을 선택합니다.

만들기를 클릭합니다.

이제 VPC 네트워크 콘솔에서 다음과 같이 3개의 VPC가 모두 표시됩니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

이 섹션에서는 원격 지사 VPC(vpc-a 및 vpc-b)와 전송 허브 VPC(vpc-transit) 간에 HA VPN을 구성합니다. HA VPN은 BGP를 사용하여 Google Cloud와 피어 네트워크 간에 경로를 동적으로 교환합니다. HA VPN을 구성하기 전에 각 VPC 네트워크와 연결된 Cloud Router를 만들어야 합니다.

각 VPC에 대해 새 Cloud Router를 만들려면 다음을 지정합니다.

|

이름 |

네트워크 |

리전 |

Cloud Router ASN |

|

cr-vpc-transit-usw2-1 |

vpc-transit |

|

65000 |

|

cr-vpc-a-use4-1 |

vpc-a |

|

65001 |

|

cr-vpc-b-usw2-1 |

vpc-b |

|

65002 |

다음 단계에 따라

|

VPN 게이트웨이 이름 |

VPC 네트워크 |

리전 |

|

vpc-transit-gw1-usw2 |

vpc-transit |

|

|

vpc-a-gw1-use4 |

vpc-a |

|

|

vpc-b-gw1-usw2 |

vpc-b |

|

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

다음 단계에 따라 VPN 터널 쌍을 만듭니다.

VPN 페이지에서 Cloud VPN 게이트웨이를 클릭하고 vpc-transit-gw1-use4를 선택합니다.

VPN 터널 추가를 클릭합니다.

피어 VPN 게이트웨이의 경우 Google Cloud VPN 게이트웨이를 선택합니다.

실습과 관련된 프로젝트 ID를 선택합니다.

원격 VPN 게이트웨이로 vpc-a-gw1-use4를 선택합니다.

고가용성을 위해 VPN 터널 쌍 만들기를 선택합니다.

Cloud Router로 cr-vpc-transit-use4-1을 선택합니다.

VPN 터널을 클릭하여 터널 세부정보를 입력합니다.

완료를 클릭합니다.

두 번째 터널에 대해 단계를 반복합니다.

완료를 클릭합니다.

만들기 및 계속을 클릭합니다.

다음 단계는 VPN 터널 transit-to-vpc-a-tu1의 BGP 세션을 구성하는 것입니다.

이제 다음 단계에 따라 양방향 터널 구성을 완료하기 위해 vpc-a에서 vpc-transit으로 VPN 터널 쌍을 만듭니다.

VPN 페이지에서 Cloud VPN 게이트웨이로 vpc-a-gw1-use4를 선택합니다.

VPN 터널 추가를 클릭합니다.

피어 VPN 게이트웨이의 경우 Google Cloud VPN 게이트웨이를 선택합니다.

실습과 관련된 프로젝트 ID를 선택합니다.

원격 VPN 게이트웨이로 vpc-transit-gw1-use4를 선택합니다.

고가용성을 위해 VPN 터널 쌍 만들기를 선택합니다.

Cloud Router로 cr-vpc-a-use4-1을 선택합니다.

VPN 터널을 클릭하여 터널 세부정보를 입력합니다.

완료를 클릭합니다.

두 번째 터널에 대해 단계를 반복합니다.

완료를 클릭합니다.

만들기 및 계속을 클릭합니다.

다음 단계는 VPN 터널 transit-to-vpc-a-tu1의 BGP 세션을 구성하는 것입니다.

단계를 반복하여 VPN 터널 transit-to-vpc-a-tu2의 BGP 세션을 구성합니다.

이 단계를 완료하면 VPN 터널 상태가 설정됨으로 표시되고 BGP 상태가 BGP 설정됨으로 표시됩니다.

|

피어 VPN 게이트웨이 이름 |

vpc-b-gw1-usw2 |

|

Cloud Router |

cr-vpc-transit-usw2-1 |

|

VPN 터널 1 |

transit-to-vpc-b-tu1 |

|

사전 공유 키 |

gcprocks |

|

VPN 터널 2 |

transit-to-vpc-b-tu2 |

|

사전 공유 키 |

gcprocks |

터널 transit-to-vpc-b-tu1의 BGP 세션:

|

BGP 세션 |

transit-to-vpc-b-bgp1 |

|

피어 ASN |

65002 |

|

Cloud Router BGP IPv4 주소 |

169.254.1.9 |

|

BGP 피어 IPv4 주소 |

169.254.1.10 |

터널 transit-to-vpc-b-tu2의 BGP 세션:

|

BGP 세션 |

transit-to-vpc-b-bgp2 |

|

피어 ASN |

65002 |

|

Cloud Router BGP IPv4 주소 |

169.254.1.13 |

|

BGP 피어 IPv4 주소 |

169.254.1.14 |

|

피어 VPN 게이트웨이 이름 |

vpc-transit-gw1-usw2 |

|

Cloud Router |

cr-vpc-b-usw2-1 |

|

VPN 터널 1 |

vpc-b-to-transit-tu1 |

|

사전 공유 키 |

gcprocks |

|

VPN 터널 2 |

vpc-b-to-transit-tu2 |

|

사전 공유 키 |

gcprocks |

터널 vpc-b-to-transit-tu1의 BGP 세션:

|

BGP 세션 |

vpc-b-to-transit-bgp1 |

|

피어 ASN |

65000 |

|

Cloud Router BGP IPv4 주소 |

169.254.1.10 |

|

BGP 피어 IPv4 주소 |

169.254.1.9 |

터널 vpc-b-to-transit-tu2의 BGP 세션:

|

BGP 세션 |

vpc-b-to-transit-bgp2 |

|

피어 ASN |

65000 |

|

Cloud Router BGP IPv4 주소 |

169.254.1.14 |

|

BGP 피어 IPv4 주소 |

169.254.1.13 |

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

이 섹션에서는 VPC 1개를 만들고 해당 VPC 내에 서브넷 2개를 만듭니다. 모든 작업은 Google Cloud Shell 내에서 gcloud CLI 명령어를 사용하여 수행됩니다.

Network Connectivity Center를 사용하는 작업을 수행하려면 먼저 Network Connectivity API를 사용 설정해야 합니다.

아직 API를 사용 설정하지 않았다면 사용 설정을 클릭합니다.

이 실습에서는 gcloud 명령어를 사용하여 Network Connectivity Center를 구성합니다. Cloud Shell이 gcloud 명령어를 실행하도록 승인하려면 Cloud Shell 활성화(

다음 명령어를 실행하여 활성 계정을 나열합니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

허브와 해당 스포크를 구성한 후에는 branch office1의 가상 머신(VM) 인스턴스에서 branch office2의 VM 인스턴스로 트래픽을 전달할 수 있습니다. 이렇게 하려면 vpc-a에 vpc-a-vm-1을 만들고 vpc-b에 vpc-b-vm-1을 만듭니다.

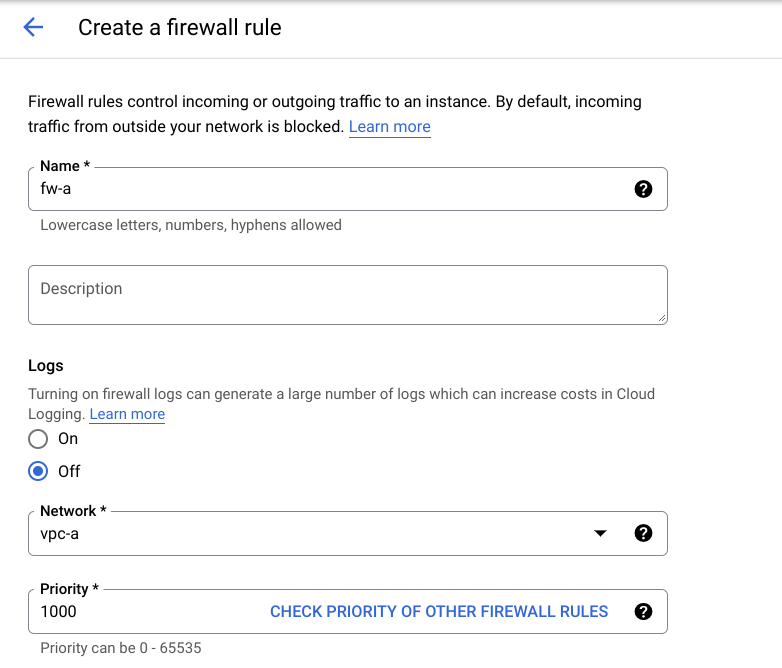

먼저 인그레스 SSH 및 ICMP 트래픽을 허용하기 위해 vpc-a-sub1-use4 서브넷의 vpc-a-vm-1에 대한 fw-a 방화벽 규칙, 그리고 vpc-b-sub1-usw2 서브넷의 vpc-b-vm-1에 대한 fw-b 방화벽 규칙을 만듭니다.

Cloud Platform 콘솔의 화면 왼쪽 상단에서 탐색 메뉴(

그런 다음 VPC 네트워크 > 방화벽으로 이동합니다.

방화벽 규칙 만들기를 클릭하고 표시된 대로 세부정보를 지정합니다.

새 인스턴스를 만들 때 다양한 매개변수를 구성할 수 있습니다. 이 실습에서는 다음 매개변수를 사용하세요.

머신 구성에서

다음 필드에 값을 입력합니다.

| 필드 | 값 |

|---|---|

| 이름 | vpc-a-vm-1 |

| 리전 | |

| 영역 | |

| 시리즈 | E2 |

| 머신 | e2-medium |

OS 및 스토리지를 클릭합니다.

변경을 클릭하여 부팅 디스크 구성을 시작하고 다음 값을 선택합니다.

| 필드 | 값 |

|---|---|

| 운영체제 | Debian |

| 버전 | Debian GNU/Linux 12(bookworm) x86/64 |

| 부팅 디스크 유형 | 균형 있는 영구 디스크 |

| 크기(GB) | 10GB |

네트워킹을 클릭합니다.

기본값을 클릭하여 수정합니다.

vpc-a

vpc-a-sub1-use4

모든 섹션 구성을 완료한 다음 아래로 스크롤하고 만들기를 클릭하여 가상 머신 인스턴스를 실행합니다.

완료되면 VM 인스턴스 페이지에 새 가상 머신이 표시됩니다.

마찬가지로 다음 파라미터를 사용하여 vpc-b에 또 다른 VM을 만듭니다.

머신 구성에서

다음 필드에 값을 입력합니다.

| 필드 | 값 |

|---|---|

| 이름 | vpc-b-vm-1 |

| 리전 | |

| 영역 | |

| 시리즈 | E2 |

| 머신 | e2-medium |

OS 및 스토리지를 클릭합니다.

변경을 클릭하여 부팅 디스크 구성을 시작하고 다음 값을 선택합니다.

| 필드 | 값 |

|---|---|

| 운영체제 | Debian |

| 버전 | Debian GNU/Linux 12(bookworm) x86/64 |

| 부팅 디스크 유형 | 균형 있는 영구 디스크 |

| 크기(GB) | 10GB |

네트워킹을 클릭합니다.

기본값을 클릭하여 수정합니다.

vpc-b

vpc-b-sub1-usw2

모든 섹션 구성을 완료한 다음 아래로 스크롤하고 만들기를 클릭하여 가상 머신 인스턴스를 실행합니다.

완료되면 VM 인스턴스 페이지에 두 개의 가상 머신이 표시됩니다.

내 진행 상황 확인하기를 클릭하여 목표를 확인합니다.

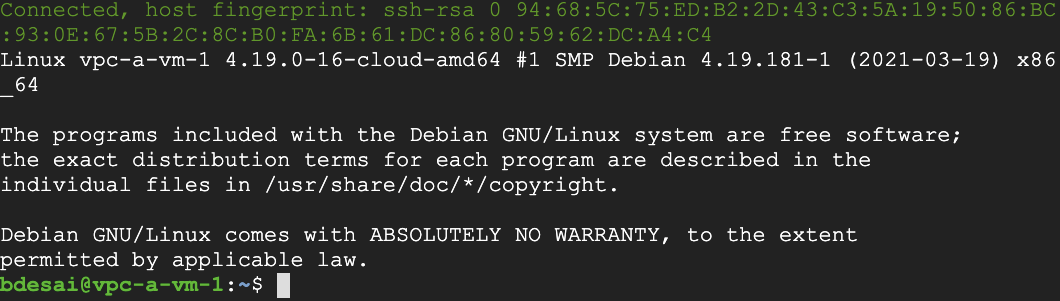

엔드 투 엔드 연결을 확인하려면 다음 단계에 따라 vpc-a-vm-1과 vpc-b-vm-1 간에 핑 테스트를 실행합니다.

vpc-a-vm-1에서 vpc-b-vm-1의 내부 IP로 핑 테스트를 실행합니다.

텍스트 상자의 오른쪽 상단에 있는 '클립보드' 아이콘을 클릭하여 내용을 복사할 수 있습니다.

이것으로 HA VPN을 스포크로 사용하는 전송 허브로서의 Network Connectivity Center에 대한 실습을 마칩니다.

설명서 최종 업데이트: 2025년 9월 16일

실습 최종 테스트: 2025년 9월 16일

Copyright 2026 Google LLC. All rights reserved. Google 및 Google 로고는 Google LLC의 상표입니다. 기타 모든 회사명 및 제품명은 해당 업체의 상표일 수 있습니다.

현재 이 콘텐츠를 이용할 수 없습니다

이용할 수 있게 되면 이메일로 알려드리겠습니다.

감사합니다

이용할 수 있게 되면 이메일로 알려드리겠습니다.

한 번에 실습 1개만 가능

모든 기존 실습을 종료하고 이 실습을 시작할지 확인하세요.