始める前に

- ラボでは、Google Cloud プロジェクトとリソースを一定の時間利用します

- ラボには時間制限があり、一時停止機能はありません。ラボを終了した場合は、最初からやり直す必要があります。

- 画面左上の [ラボを開始] をクリックして開始します

セキュリティ アナリストとして、ネットワーク トラフィックを分析して、ネットワーク上のシステム間でどのようなトラフィックが送受信されているのかを知る必要があります。

これまでに、パケット キャプチャと分析について学びました。パケットの分析は、セキュリティ チームがネットワーク通信を解釈し理解する際に役立ちます。Wireshark のようなネットワーク プロトコル アナライザは、グラフィカル ユーザー インターフェース(GUI)を備えており、調査時に使用するとパケットデータを調べやすくなります。ネットワーク パケットデータは複雑です。そのため、Wireshark のようなネットワーク プロトコル アナライザ(パケット スニファ)は、パターンを見つけたりデータをフィルタして、セキュリティ調査に最も関連性の高いネットワーク トラフィックに注目できるように作られています。

今回は、Wireshark を使用してパケットデータを検査し、フィルタを適用してパケット情報を効率的に調べます。

このラボのアクティビティでは、Wireshark を使用してサンプルのパケット キャプチャ ファイルを調べ、ネットワーク トラフィック データをフィルタします。

このシナリオでは、セキュリティ アナリストとしてウェブサイトのトラフィックを調査します。

インターネット サイトに接続しているユーザーに関連したトラフィック データが含まれる、ネットワーク パケット キャプチャ ファイルを分析します。パケット スニファを使用してネットワーク トラフィックをフィルタする能力は、セキュリティ アナリストとして不可欠なスキルです。

以下の目的でデータをフィルタする必要があります。

方法は次のとおりです。まず、パケット キャプチャ ファイルを開き、Wireshark の基本的なグラフィカル ユーザー インターフェースの詳細を確認します。次に、1 つのパケットの詳細ビューを開き、ネットワーク パケット内のさまざまなプロトコル レイヤとデータレイヤを調べる方法について確認します。その後、フィルタを適用して、特定の条件に基づいてパケットを選択し、精査します。そして、UDP DNS トラフィックをフィルタして精査し、プロトコル データについて調べます。最後に、TCP パケットデータにフィルタを適用して、具体的なペイロード テキストデータを検索します。

それでは、Wireshark を使用してネットワーク パケット データを検査してみましょう。

資料にアクセスするには、まずラボを開始する必要があります。ラボを開始するには、画面上部にある緑色の [ラボを開始] ボタンをクリックします。

[ラボを開始] ボタンをクリックすると、そのボタンの下に、[Windows VM を開く] というボタンがあるパネルが表示されます。

[Windows VM を開く] ボタンをクリックすると、新しいタブが開き、Windows OS のビジュアル インターフェースが表示されます。ラボの以降のステップはここで進めます。

注: 仮想マシンが読み込まれると、クリップボードへのアクセス権限をリクエストするポップアップが VM の左上に表示されます。コマンドをコピーして貼り付けられるようにするには、[許可] を選択してください。

Windows のビジュアル インターフェースは次のように表示されます。

注: Windows VM が応答しなくなり、自動的に切断された場合は、次の手順で再接続できます。

| サーバー | localhost |

| ユーザー名 | qwiklabs |

| パスワード |

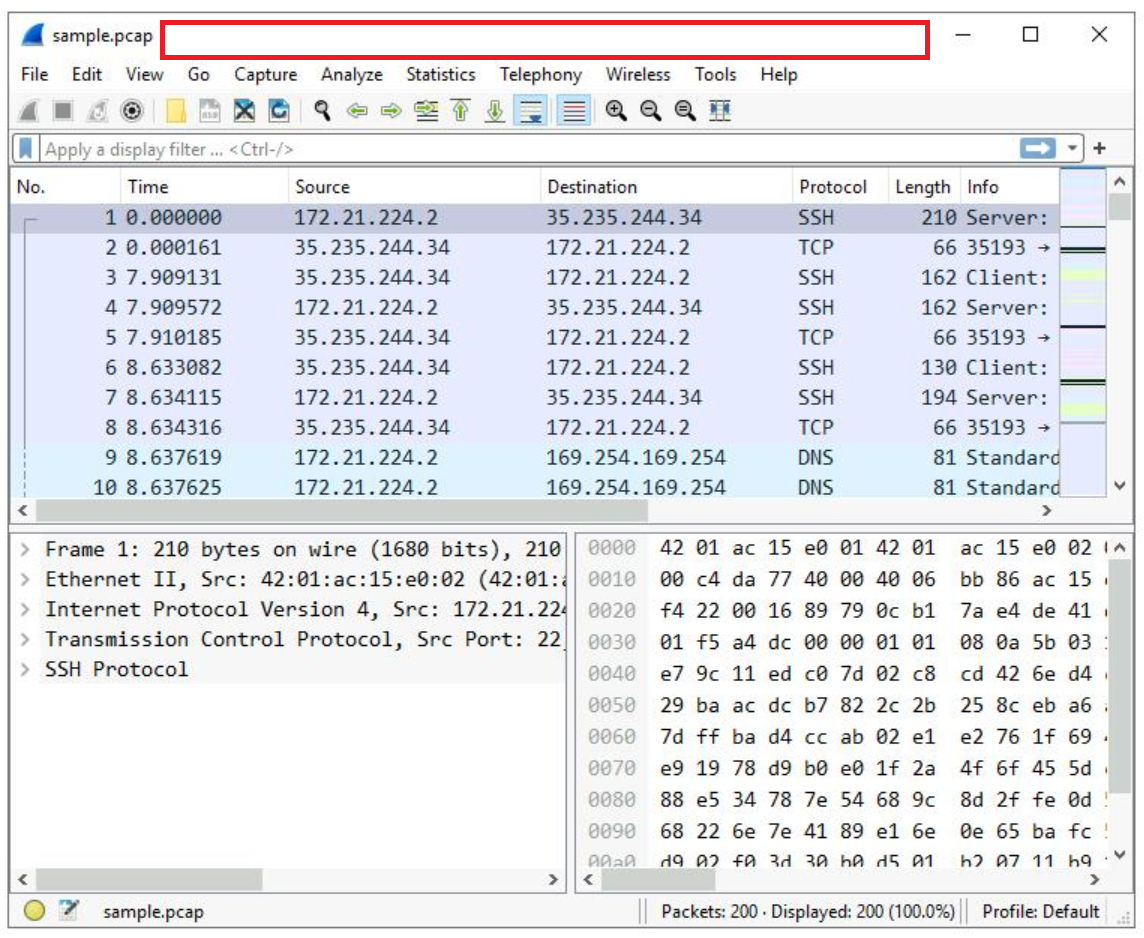

このタスクでは、あるサイトにウェブ リクエストを行ったシステムからキャプチャされたデータが含まれる、ネットワーク パケット キャプチャ ファイルを開く必要があります。このデータを Wireshark で開き、どのように表示されるのかを大まかに把握します。

このパケット キャプチャ ファイルには、3 行の 2 進数の上に泳いでいるサメのヒレが描かれた Wireshark パケット キャプチャ ファイル アイコンが表示されます。パケット キャプチャ ファイルの拡張子は .pcap であり、Windows Explorer やデスクトップ ビューではデフォルトで非表示になっています。

ネットワーク パケット トラフィックが多数リストされているため、この後のステップでは、フィルタを適用して必要な情報を探します。

以下に、パケットごとにリストされる主なプロパティ列の概要を示します。

すべてのデータパケットが同じ色というわけではありません。色付けルールで大まかに視覚的な手がかりを適用すると、種々のデータを素早く分類できます。ネットワーク パケット キャプチャ ファイルに大量のデータが含まれることがあるため、色付けルールを使用することで、関連するデータを素早く特定できます。このパケット例では、水色のパケットのグループ(すべてに DNS トラフィックが含まれている)に続いて、緑色のパケット(TCP と HTTP のプロトコル トラフィックが混在している)が表示されています。

このタスクでは、詳しく調べるために Wireshark でパケットを開き、データをフィルタしてパケットに含まれるネットワーク レイヤとプロトコルを精査します。

表示されるパケットリストが大幅に小さくなり、送信元または宛先 IP アドレスが入力したアドレスに一致するパケットのみが含まれるようになりました。パケットの色は 2 種類だけになりました。ICMP プロトコルのパケットは薄ピンク色、TCP(および TCP のサブセットである HTTP)のパケットは薄緑色です。

パケット詳細ペインのウィンドウが開きます。

このウィンドウの上側には、Wireshark がネットワーク パケットのさまざまな部分の分析を提供するサブツリーが表示されます。ウィンドウの下側には、パケットの元データが 16 進数と ASCII テキストで表示されます。また、文字データが適用されないフィールドには、プレースホルダ テキストがドット(「.」)で示されます。

ここで、フレーム長やパケットの到着時間など、全体的なネットワーク パケット(フレーム)の詳細がわかります。このレベルでは、データのパケット全体の情報が表示されます。

この項目には、送信元と宛先の MAC アドレス、イーサネット パケットに含まれる内部プロトコルのタイプなど、イーサネット レベルでのパケットの詳細が表示されます。

イーサネット パケットに含まれるインターネット プロトコル(IP)データに関するパケットデータが表示されます。送信元と宛先の IP アドレスや、内部プロトコル(例: TCP、UDP)など、IP パケット内で運ばれる情報が含まれます。

ここに表示される送信元と宛先の IP アドレスは、Wireshark のメイン ウィンドウに表示される、このパケットに関する概要表示の送信元と宛先の IP アドレスに一致します。

送信元と宛先の TCP ポート、TCP シーケンス番号、TCP フラグなど、TCP パケットの詳細情報が表示されます。

ここに表示される送信元ポートと宛先ポートは、Wireshark のメイン ウィンドウに表示される全パケットのリストで、このパケットに関する概要表示の [Info] 列にある送信元と宛先のポートと一致します。

このパケットに設定されている TCP フラグの詳細が表示されます。

[X] アイコンをクリックして、詳細なパケット検査ウィンドウを閉じます。

Wireshark フィルタバーの [X Clear display filter] アイコンをクリックして、IP アドレス フィルタを消去します。

再びすべてのパケットが表示されました。

Wireshark アプリケーションを誤って閉じた場合は、デスクトップの sample ファイルをダブルクリックするともう一度開くことができます。

このタスクでは、フィルタを使用し、パケットの送信元または宛先に基づいて特定のネットワーク パケットを分析します。物理的なイーサネットのメディア アクセス制御(MAC)アドレスまたはインターネット プロトコル(IP)アドレスを使用してパケットを選択する方法を確認します。

エントリが以前より少ない、フィルタされたリストが返されます。142.250.1.139 から来たパケットのみが含まれています。

Wireshark フィルタバーの [X Clear display filter] アイコンをクリックして、IP アドレス フィルタを消去します。

以下のフィルタを入力し、特定の宛先 IP アドレスのトラフィックのみを選択します。

フィルタされたリストが返され、142.250.1.139 へ送信されたパケットのみが含まれています。

Wireshark フィルタバーの [X Clear display filter] アイコンをクリックして、IP アドレス フィルタを消去します。

以下のフィルタを入力し、具体的なイーサネット MAC アドレスとの間のトラフィックを選択します。これにより、関係する他のプロトコルにかかわらず、ある MAC アドレスに関連するトラフィックをフィルタします。

ENTER キーを押すか、フィルタ テキスト ボックスの [Apply display filter] アイコンをクリックします。

リストの最初のパケットをダブルクリックします。フィルタされたリストの最初のパケットが表示されていない場合は、スクロールして戻ります。

[Ethernet II] サブツリーをダブルクリックします(まだ開いていない場合)。

フィルタで指定した MAC アドレスが、開いた Ethernet II サブツリーに送信元または宛先アドレスとしてリストされています。

[Ethernet II] サブツリーをダブルクリックして閉じます。

[Internet Protocol Version 4] サブツリーをダブルクリックして開き、[Time to Live] フィールドと [Protocol] フィールドが表示されるまで下にスクロールします。

どの IP 内部プロトコルがパケットに含まれているのかが、[Internet Protocol Version 4] サブツリーの [Protocol] フィールドに表示されます。

[X] アイコンをクリックして、詳細なパケット検査ウィンドウを閉じます。

Wireshark フィルタバーの [X Clear display filter] アイコンをクリックして、MAC アドレス フィルタを消去します。

このタスクでは、フィルタを使用して DNS トラフィックを選択し、詳細を確認します。サンプル DNS トラフィックを選択したら、プロトコルの詳細を掘り下げて、DNS パケットデータにクエリ(検索するインターネット サイトの名前)とその応答(名前が正常に解決したとき DNS サーバーから返される IP アドレス)がどのように含まれているかを確認します。

ENTER キーを押すか、フィルタ テキスト ボックスの [Apply display filter] アイコンをクリックします。

リストの最初のパケットをダブルクリックして、詳細なパケット ウィンドウを開きます。

下にスクロールし、[Domain Name System (query)] サブツリーをダブルクリックして開きます。

下にスクロールして [Queries] をダブルクリックします。

クエリしたウェブサイトの名前が opensource.google.com だとわかります。

[X] アイコンをクリックして、詳細なパケット検査ウィンドウを閉じます。

リストの 4 つ目のパケットをダブルクリックして、詳細なパケット ウィンドウを開きます。

下にスクロールし、[Domain Name System (query)] サブツリーをダブルクリックして開きます。

下にスクロールし、[Domain Name System (query)] サブツリー内の [Answers] をダブルクリックします。

[Answers] のデータには、クエリした名前(opensource.google.com)と、その名前に関連付けられているアドレスが含まれます。

[X] アイコンをクリックして、詳細なパケット検査ウィンドウを閉じます。

Wireshark フィルタバーの [X Clear display filter] アイコンをクリックして、フィルタを消去します。

このタスクでは、さらにフィルタを使用して TCP パケットを選択し、詳細を確認します。ネットワーク パケット内のペイロード データに存在するテキストの検索方法を学びます。名前や関心のある他のテキストなどに基づいてパケットを探します。

ユーザーがウェブページ http://opensource.google.com にアクセスしたとき、かなりのパケットが作成されていました。

[X] アイコンをクリックして、詳細なパケット検査ウィンドウを閉じます。

Wireshark フィルタバーの [X Clear display filter] アイコンをクリックして、フィルタを消去します。

以下のフィルタを入力し、特定のテキストデータを含む TCP パケットデータを選択します。

フィルタが適用されると、サンプルのパケット キャプチャ ファイルで、curl コマンドを使用して行ったウェブ リクエストを含むパケットに絞り込まれます。

おつかれさまでした。

これで、以下のような Wireshark を使用する実践的な経験を積むことができました。

これは、ネットワーク パケット分析ツールを使用してネットワーク トラフィックの詳細を確認する方法を理解するうえで、重要なマイルストーンになります。

すべてのタスクが問題なく完了したことを確認してから、以下の手順に沿ってラボを終了してください。

このコンテンツは現在ご利用いただけません

利用可能になりましたら、メールでお知らせいたします

ありがとうございます。

利用可能になりましたら、メールでご連絡いたします

1 回に 1 つのラボ

既存のラボをすべて終了して、このラボを開始することを確認してください

ラボを開始するには、この簡単な手順を完了してください。