Présentation de l'activité

En tant qu'analyste de sécurité, vous devrez analyser le trafic réseau afin de savoir quel type de trafic est envoyé vers et depuis des systèmes sur les réseaux sur lesquels vous travaillerez.

Précédemment, vous avez appris à capturer et à analyser des paquets. L'analyse des paquets peut aider les équipes de sécurité à mieux comprendre et interpréter les communications réseau. Les outils d'analyse de protocoles réseau tels que Wireshark, qui dispose d'une interface utilisateur graphique, peuvent vous aider à examiner les données des paquets dans le cadre de vos enquêtes. Comme les données des paquets réseau sont complexes, les outils d'analyse des protocoles réseau (renifleurs de paquets) tels que Wireshark sont conçus pour vous aider à identifier des tendances et à filtrer les données afin de vous concentrer sur le trafic réseau le plus pertinent pour vos enquêtes de sécurité.

Vous allez maintenant utiliser Wireshark pour inspecter les données des paquets et appliquer des filtres pour trier efficacement les informations des paquets.

Dans cet atelier, vous utiliserez Wireshark pour examiner un échantillon de fichier de capture de paquets et filtrer les données du trafic réseau.

Scénario

Dans ce scénario, vous êtes un analyste de sécurité qui enquête sur le trafic d'un site Web.

Vous analyserez un fichier de capture de paquets réseau contenant des données de trafic d'un utilisateur se connectant à un site Internet. Savoir filtrer le trafic réseau à l'aide de renifleurs de paquets afin de recueillir des informations pertinentes est une compétence essentielle pour un analyste de sécurité.

Vous devez filtrer les données pour pouvoir :

- identifier les adresses IP source et de destination associées à la session de navigation sur le Web ;

- examiner les protocoles utilisés lorsque l'utilisateur se connecte au site Web ;

- analyser certains des paquets de données pour identifier le type d'informations envoyées et reçues par les systèmes qui se connectent les uns aux autres lorsque les données réseau sont capturées.

Voici comment vous allez procéder : Pour commencer, vous ouvrirez le fichier de capture de paquets et explorerez l'interface utilisateur graphique de base de Wireshark. Ensuite, vous ouvrirez une vue détaillée d'un seul paquet et apprendrez comment examiner les différents protocoles et couches de données d'un paquet réseau. Puis, vous appliquerez des filtres pour sélectionner et inspecter les paquets en fonction de critères spécifiques. Par la suite, vous filtrerez et inspecterez le trafic DNS UDP afin d'examiner les données du protocole. Pour finir, vous appliquerez des filtres aux données des paquets TCP afin de rechercher des données de charge utile textuelles spécifiques.

Vous êtes désormais prêt à utiliser Wireshark pour inspecter les données des paquets réseau.

Avis de non-responsabilité : Pour des performances et une compatibilité optimales, nous vous recommandons d'utiliser Google Chrome ou Mozilla Firefox pour accéder aux ateliers.

Démarrer l'atelier

Vous devez démarrer l'atelier pour accéder aux supports de cours. Pour cela, cliquez sur le bouton vert "Démarrer l'atelier" en haut de l'écran.

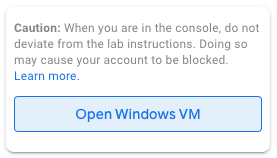

Après avoir cliqué sur le bouton "Démarrer l'atelier", vous verrez un panneau apparaître en dessous, avec un bouton Ouvrir une VM Windows.

Cliquez sur le bouton Ouvrir une VM Windows. Un nouvel onglet s'affichera, avec une interface visuelle pour l'OS Windows, où vous pourrez suivre les prochaines étapes de l'atelier.

Remarque : Pendant le chargement de la machine virtuelle, un pop-up s'affiche en haut à gauche de la VM pour vous demander l'autorisation d'accéder au presse-papiers. Veuillez sélectionner "Autoriser" pour pouvoir copier et coller les commandes.

Votre interface visuelle pour Windows devrait ressembler à ceci :

Remarque : Si la VM Windows se fige et vous déconnecte automatiquement, vous pouvez vous reconnecter de différentes manières :

- Retournez sur la page de l'atelier et cliquez à nouveau sur Ouvrir une VM Windows. Vous serez ainsi reconnecté à la même VM Windows.

- Utilisez les identifiants suivants sur la page de connexion, sans modifier les autres champs :

| Serveur |

localhost |

| Nom d'utilisateur |

qwiklabs |

| Mot de passe |

|

Tâche 1 : Explorer des données avec Wireshark

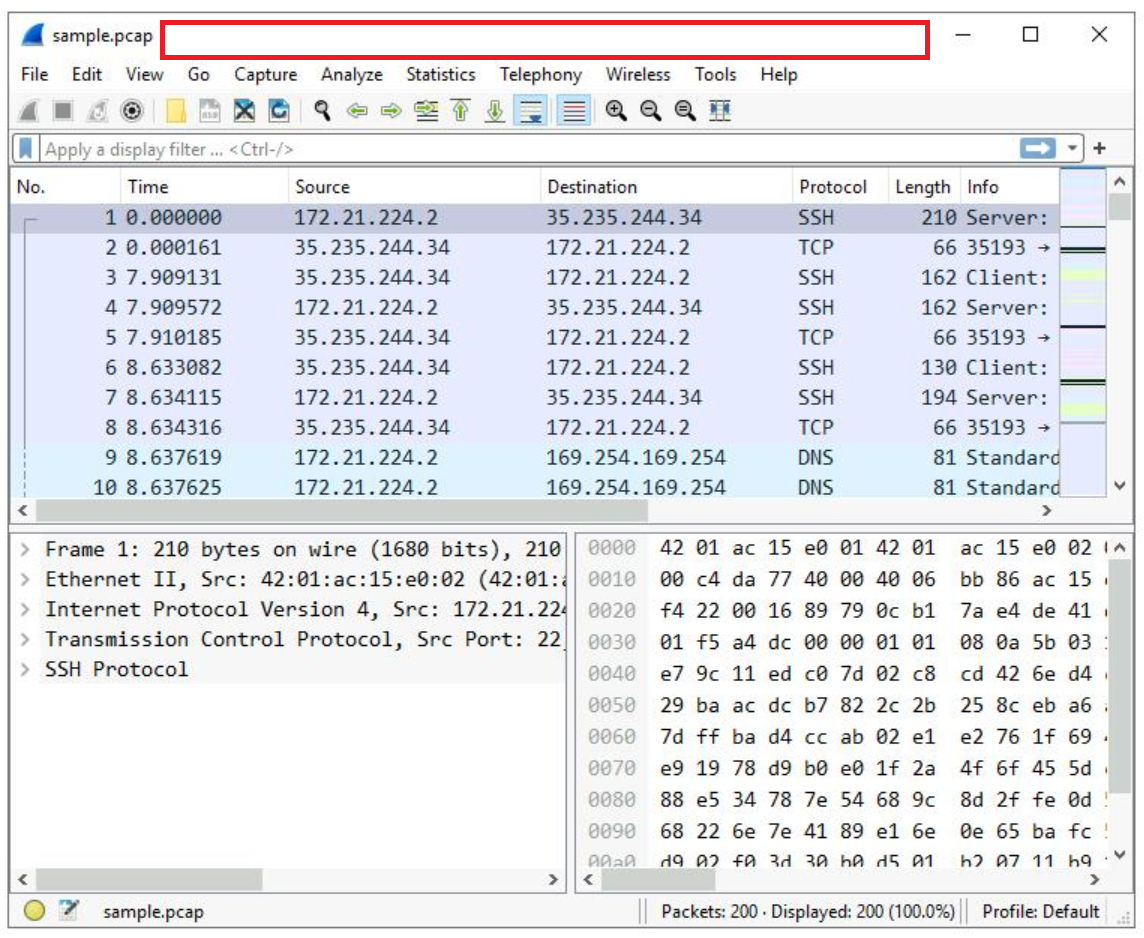

Dans cette tâche, vous allez ouvrir un fichier de capture de paquets réseau qui contient des données capturées à partir d'un système qui a envoyé des requêtes Web à un site. Vous devez ouvrir ces données dans Wireshark pour voir comment elles sont présentées dans l'application.

- Pour ouvrir le fichier de capture de paquets, double-cliquez sur le fichier sample sur le bureau Windows. Wireshark démarre.

Le fichier de capture de paquets porte l'icône du fichier de capture de paquets Wireshark, qui représente un aileron de requin nageant au-dessus de trois rangées de chiffres binaires. Le fichier de capture de paquets porte l'extension .pcap qui est cachée par défaut dans l'explorateur Windows et sur l'écran du bureau.

Remarque :

Une boîte de dialogue de mise à jour logicielle peut s'afficher, vous informant qu'une nouvelle version de Wireshark est disponible. Dans ce cas, cliquez sur Skip this version (Ignorer cette version).

- Double-cliquez sur la barre de titre de Wireshark à côté du nom de fichier sample.pcap pour agrandir la fenêtre de l'application.

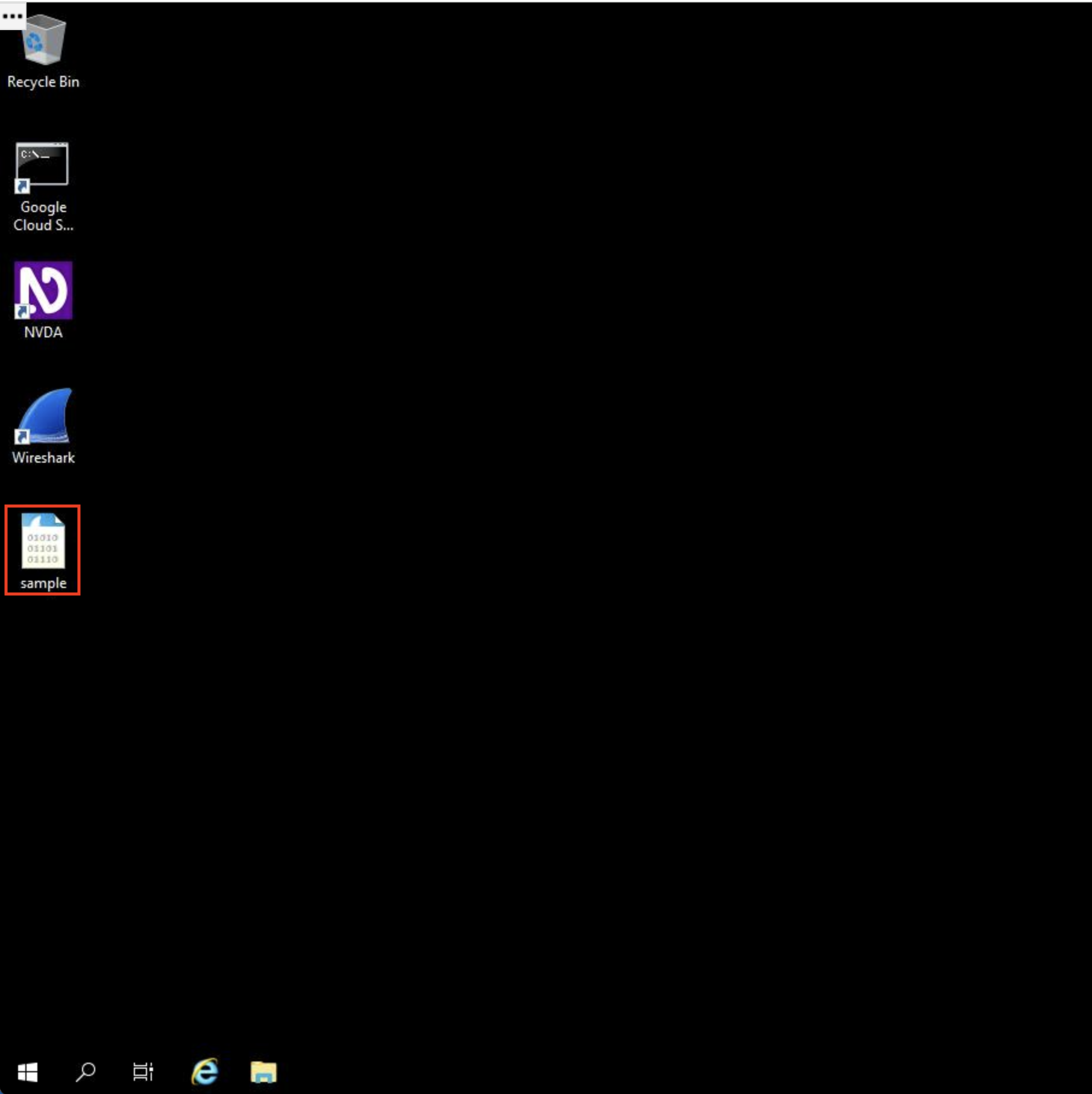

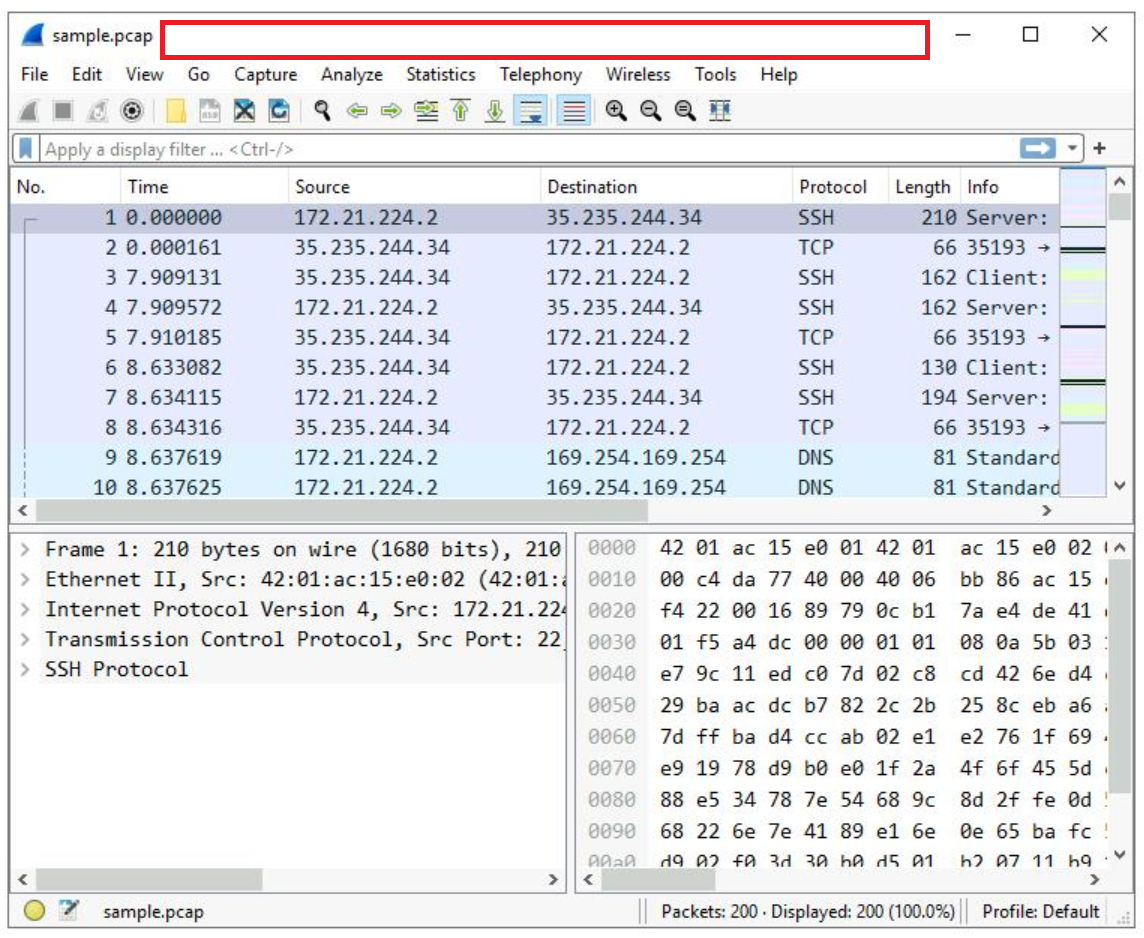

Une longue liste de trafics de paquets réseau s'affiche, c'est pourquoi vous appliquerez des filtres pour rechercher les informations nécessaires lors d'une prochaine étape.

Pour commencer, voici une vue d'ensemble des principales colonnes de propriétés indiquées pour chaque paquet :

-

No. : le numéro d'index du paquet dans ce fichier de capture de paquets

-

Time (Horodatage) : le code temporel du paquet

-

Source : l'adresse IP source

-

Destination : l'adresse IP de destination

-

Protocol (protocole) : le protocole contenu dans le paquet

-

Length (longueur) : la longueur totale du paquet

-

Info (informations) : Informations sur les données contenues dans le paquet (la charge utile) telles qu'elles sont interprétées par Wireshark.

Les paquets de données ne sont pas tous de la même couleur. Des règles de coloration sont utilisées pour fournir une indication visuelle générale qui vous aide à classer rapidement les différents types de données. Comme les fichiers de capture de paquets réseau peuvent contenir de grandes quantités de données, vous pouvez utiliser les règles de coloration pour identifier rapidement les données qui vous intéressent. Le fichier d'exemple comporte un groupe de paquets bleu clair qui contiennent tous du trafic DNS, suivi de paquets verts qui contiennent un mélange de trafic TCP et de protocole HTTP.

- Faites défiler la liste des paquets jusqu'à ce que vous trouviez un paquet dont la colonne "Info" commence par les mots "Echo (ping) request".

Tâche 2 : Appliquer un filtre Wireshark de base et inspecter un paquet

Dans cette tâche, vous allez ouvrir un paquet dans Wireshark pour un examen plus détaillé et vous filtrerez les données pour inspecter les couches réseau et les protocoles contenus dans le paquet.

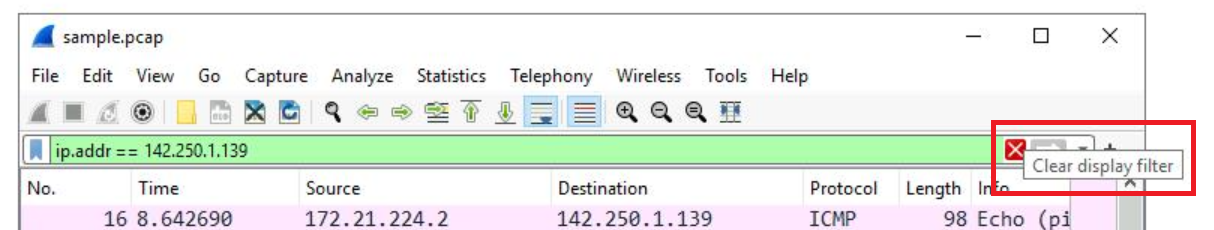

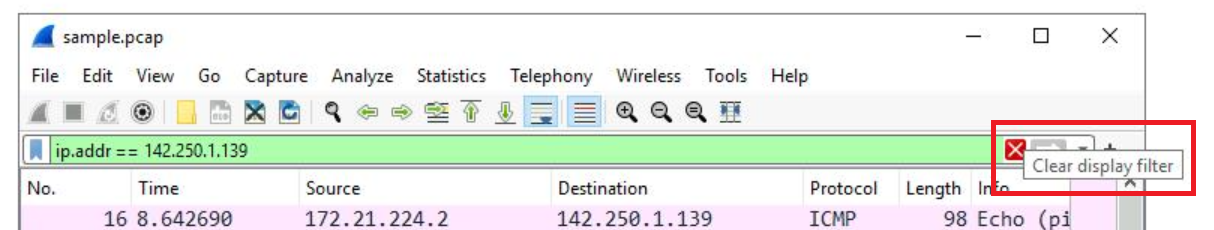

- Utilisez le filtre suivant pour filtrer le trafic associé à une adresse IP spécifique. Insérez ce qui suit dans la zone de texte Apply a display filter… (Appliquer un filtre d'affichage) juste au-dessus de la liste des paquets :

ip.addr == 142.250.1.139

- Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

La liste des paquets affichés est désormais considérablement réduite et ne contient que ceux dont l'adresse IP source ou de destination correspond à l'adresse que vous avez saisie. À présent, seules deux couleurs de paquets sont utilisées : rose clair pour les paquets du protocole ICMP et vert clair pour les paquets TCP (et HTTP, qui est un sous-ensemble de TCP).

- Double-cliquez sur le premier paquet qui mentionne TCP comme protocole.

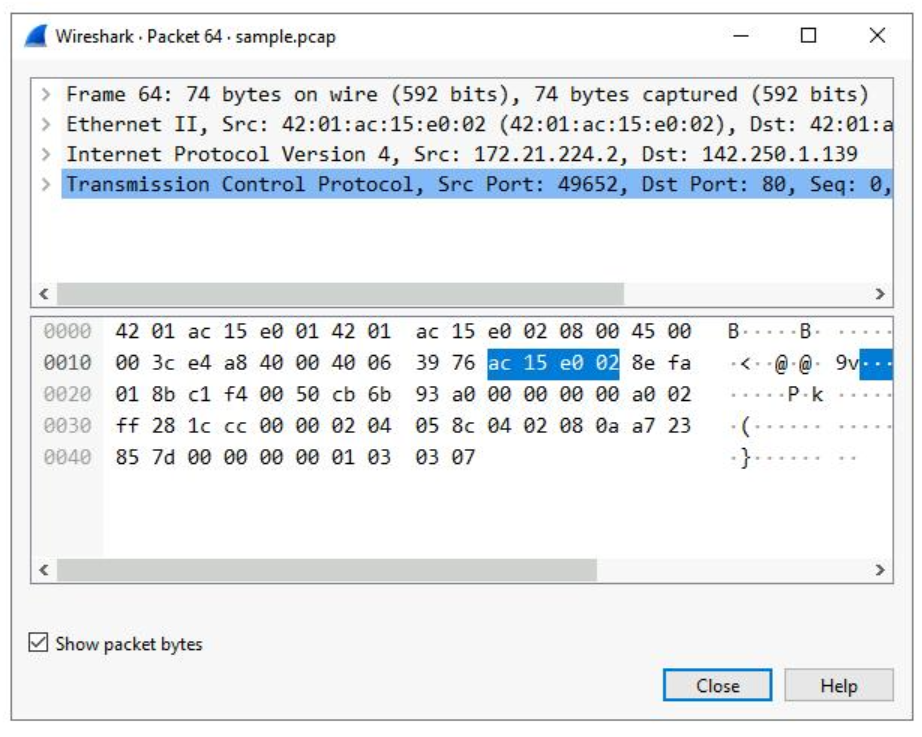

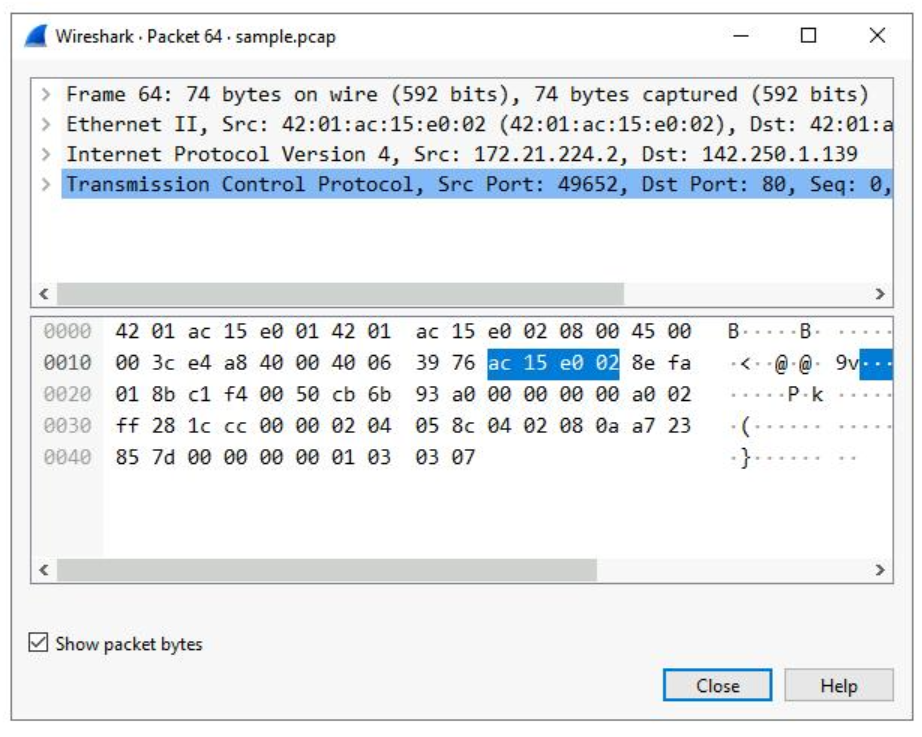

Cela ouvre un volet de vue détaillée des paquets :

La partie supérieure de ce volet contient des sous-arborescences dans lesquelles Wireshark fournit une analyse des différentes parties du paquet réseau. La partie inférieure contient les données brutes du paquet, affichées au format hexadécimal et ASCII. Il existe également un espace réservé pour les champs où les données de caractères ne s'appliquent pas, comme l'indique le point (".").

Remarque : Le volet de vue détaillée est situé dans la partie inférieure de la fenêtre principale de Wireshark. Il est également possible de l'ouvrir dans une nouvelle fenêtre en double-cliquant sur un paquet.

- Double-cliquez sur la première sous-arborescence dans la partie supérieure. Elle commence par le mot Frame (Trame).

Celle-ci fournit des détails sur l'ensemble du paquet réseau, ou trame, y compris la longueur de la trame et l'heure d'arrivée du paquet. À ce niveau, vous visualisez des informations sur l'ensemble du paquet de données.

- Double-cliquez à nouveau sur Frame (Trame) pour réduire la sous-arborescence, puis double-cliquez sur la sous-arborescence Ethernet II.

Cet élément contient des détails sur le paquet au niveau Ethernet, y compris les adresses MAC de la source et de la destination et le type de protocole interne que contient le paquet Ethernet.

- Double-cliquez à nouveau sur Ethernet II pour réduire cette sous-arborescence, puis double-cliquez sur la sous-arborescence Internet Protocol Version 4.

Elle fournit des données sur le protocole Internet (IP) contenues dans le paquet Ethernet. Elle comprend des informations telles que les adresses IP source et de destination et le protocole interne (par exemple, TCP ou UDP), qui est transporté à l'intérieur du paquet IP.

Remarque : La sous-arborescence "Internet Protocol Version 4" correspond au protocole Internet version 4 (IPv4). La troisième étiquette de sous-arborescence indique le protocole.

Les adresses IP source et de destination indiquées ici correspondent aux adresses IP source et de destination dans l'affichage récapitulatif de ce paquet dans la fenêtre principale de Wireshark.

- Double-cliquez à nouveau sur Internet Protocol Version 4 pour réduire cette sous-arborescence, puis double-cliquez sur la sous-arborescence Transmission Control Protocol.

Celle-ci fournit des informations détaillées sur le paquet TCP, y compris les ports TCP source et de destination, les numéros de séquence TCP et les indicateurs TCP.

Le port source et le port de destination indiqués ici correspondent aux ports source et de destination de la colonne "Info" de l'affichage récapitulatif du paquet dans la liste de tous les paquets de la fenêtre principale de Wireshark.

- Dans la sous-arborescence Transmission Control Protocol, faites défiler vers le bas et double-cliquez sur Flags (Indicateurs).

Ceci fournit une vue détaillée des indicateurs TCP définis dans ce paquet.

-

Cliquez sur l'icône X pour fermer la fenêtre d'inspection détaillée des paquets.

-

Cliquez sur l'icône X Clear display filter (Effacer le filtre d'affichage) dans la barre de filtre de Wireshark pour effacer le filtre d'adresse IP.

Tous les paquets sont à nouveau affichés à l'écran.

Si vous fermez accidentellement l'application Wireshark, vous pouvez la rouvrir en double-cliquant sur le fichier sample sur le bureau.

Tâche 3 : Utiliser des filtres pour sélectionner des paquets

Dans cette tâche, vous utiliserez des filtres pour analyser des paquets réseau spécifiques en fonction de leur origine ou de leur destination. Vous découvrirez comment sélectionner des paquets à l'aide de leur adresse MAC (Media Access Control) Ethernet physique ou de leur adresse IP (Internet Protocol).

- Saisissez le filtre suivant pour sélectionner uniquement le trafic d'une adresse IP source spécifique. Insérez ce qui suit dans la zone de texte Apply a display filter… (Appliquer un filtre d'affichage) juste au-dessus de la liste des paquets :

ip.src == 142.250.1.139

- Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

Une liste filtrée contenant moins d'entrées qu'auparavant est renvoyée. Elle ne contient que les paquets provenant de 142.250.1.139.

-

Cliquez sur l'icône X Clear display filter (Effacer le filtre d'affichage) dans la barre de filtre de Wireshark pour effacer le filtre d'adresse IP.

-

Saisissez le filtre suivant pour sélectionner uniquement le trafic d'une adresse IP de destination spécifique.

ip.dst == 142.250.1.139

- Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

Une liste filtrée contenant uniquement les paquets envoyés à 142.250.1.139 est renvoyée.

-

Cliquez sur l'icône X Clear display filter (Effacer le filtre d'affichage) dans la barre de filtre de Wireshark pour effacer le filtre d'adresse IP.

-

Saisissez le filtre suivant pour sélectionner le trafic vers ou depuis une adresse MAC Ethernet spécifique. Cela permet de filtrer le trafic associé à une adresse MAC, quels que soient les autres protocoles utilisés :

eth.addr == 42:01:ac:15:e0:02

-

Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

-

Double-cliquez sur le premier paquet de la liste. Vous devrez peut-être faire défiler vers l'arrière pour afficher le premier paquet de la liste filtrée.

-

Double-cliquez sur la sous-arborescence Ethernet II si elle n'est pas déjà développée.

L'adresse MAC que vous avez spécifiée dans le filtre est répertoriée comme adresse source ou de destination dans la sous-arborescence Ethernet II développée.

-

Double-cliquez sur la sous-arborescence Ethernet II pour la réduire.

-

Double-cliquez sur la sous-arborescence Internet Protocol Version 4 pour la développer et faites défiler vers le bas jusqu'à ce que les champs Time to Live (Valeur TTL) et Protocol (Protocole) s'affichent.

Le champ Protocol (Protocole) dans la sous-arborescence Internet Protocol Version 4 indique le protocole interne IP contenu dans le paquet.

-

Cliquez sur l'icône X pour fermer la fenêtre d'inspection détaillée des paquets.

-

Cliquez sur l'icône X Clear display filter (Effacer le filtre d'affichage) dans la barre de filtre de Wireshark pour effacer le filtre d'adresse MAC.

Tâche 4 : Utiliser des filtres pour examiner les paquets DNS

Dans cette tâche, vous utiliserez des filtres pour sélectionner et examiner le trafic DNS. Une fois que vous avez sélectionné l'échantillon de trafic DNS, vous afficherez une vue détaillée du protocole pour examiner comment les données des paquets DNS contiennent à la fois des requêtes (noms de sites Internet recherchés) et des réponses (adresses IP renvoyées par un serveur DNS lorsqu'un nom est résolu).

- Saisissez le filtre suivant pour sélectionner le trafic du port UDP 53. Le trafic DNS utilise le port UDP 53, ce qui permet de répertorier uniquement le trafic lié aux requêtes et réponses DNS. Insérez ce qui suit dans la zone de texte Apply a display filter… (Appliquer un filtre d'affichage) juste au-dessus de la liste des paquets :

udp.port == 53

-

Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

-

Double-cliquez sur le premier paquet de la liste pour ouvrir la fenêtre de vue détaillée des paquets.

-

Faites défiler vers le bas et double-cliquez sur la sous-arborescence Domain Name System (query) (Système de noms de domaine – requête) pour la développer.

-

Faites défiler vers le bas et double-cliquez sur Queries (Requêtes).

Vous remarquerez que le nom du site Web interrogé est opensource.google.com.

-

Cliquez sur l'icône X pour fermer la fenêtre d'inspection détaillée des paquets.

-

Double-cliquez sur le quatrième paquet de la liste pour ouvrir la fenêtre de vue détaillée des paquets.

-

Faites défiler vers le bas et double-cliquez sur la sous-arborescence Domain Name System (query) (Système de noms de domaine – requête) pour la développer.

-

Faites défiler vers le bas et double-cliquez sur Answers (Réponses), qui se trouve dans la sous-arborescence Domain Name System (query) (Système de noms de domaine – requête).

Les données Answers (Réponses) comprennent le nom qui a été interrogé (opensource.google.com) et les adresses qui lui sont associées.

-

Cliquez sur l'icône X pour fermer la fenêtre d'inspection détaillée des paquets.

-

Cliquez sur l'icône X Clear display filter (Effacer le filtre d'affichage) dans la barre de filtre de Wireshark pour effacer le filtre.

Tâche 5 : Utiliser des filtres pour examiner les paquets TCP

Dans cette tâche, vous utiliserez des filtres supplémentaires pour sélectionner et examiner les paquets TCP. Vous apprendrez à rechercher du texte présent dans les données de charge utile contenues dans les paquets réseau. Cela permet de filtrer des paquets sur la base d'un nom ou d'un autre texte qui vous intéresse.

- Saisissez le filtre suivant pour sélectionner le trafic du port TCP 80. Le port TCP 80 est le port par défaut associé au trafic Web :

tcp.port == 80

- Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

De nombreux paquets ont été créés lorsque l'utilisateur a accédé à la page Web http://opensource.google.com.

- Double-cliquez sur le premier paquet de la liste. L'adresse IP de destination de ce paquet est 169.254.169.254.

-

Cliquez sur l'icône X pour fermer la fenêtre d'inspection détaillée des paquets.

-

Cliquez sur l'icône X Clear display filter (Effacer le filtre d'affichage) dans la barre de filtre de Wireshark pour effacer le filtre.

-

Saisissez le filtre suivant pour sélectionner les données des paquets TCP qui contiennent des données textuelles spécifiques.

tcp contains "curl"

- Appuyez sur ENTRÉE ou cliquez sur l'icône Apply display filter (Appliquer le filtre d'affichage) dans la zone de texte de filtre.

Cela permet de filtrer les paquets contenant des requêtes Web effectuées à l'aide de la commande curl dans cet exemple de fichier de capture de paquets.

Conclusion

Bravo !

Vous venez de vous entraîner à utiliser Wireshark pour effectuer les opérations suivantes :

- Ouvrir des fichiers de capture de paquets enregistrés.

- Afficher les données générales des paquets.

- Utiliser des filtres pour inspecter les données détaillées des paquets.

C'est une étape importante de votre apprentissage des outils d'analyse des paquets réseau pour examiner le trafic réseau.

Terminer l'atelier

Avant de terminer l'atelier, assurez-vous d'avoir accompli toutes les tâches à votre convenance et prenez connaissance des étapes ci-dessous :

- Cliquez sur End Lab (Terminer l'atelier), puis sur Submit (Envoyer). La fermeture de l'atelier supprimera votre accès au shell bash. Vous ne pourrez plus accéder au travail que vous y avez accompli.

- Après la fermeture de l'atelier, une boîte de dialogue d'enquête apparaît. Vous pouvez y noter l'atelier et laisser vos commentaires, si vous le souhaitez.

- Fermez l'onglet de navigateur de l'atelier pour revenir à votre cours.

- Rafraîchissez l'onglet de navigateur du cours après avoir indiqué que cet élément est terminé.