IMPORTANT

IMPORTANT

Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable.

Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable.

Vous ne pouvez tenter l'atelier que cinq fois.

Vous ne pouvez tenter l'atelier que cinq fois.

Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage.

Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage.

Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer.

Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer.

Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

Présentation de l'activité

Les ressources d'un environnement cloud doivent être protégées contre tout accès non autorisé. Pour cela, les professionnels de la sécurité ont recours à la protection périmétrique, qui désigne les mesures de sécurité mises en œuvre pour défendre les limites d'un réseau ou d'un système contre les accès non autorisés et les cybermenaces. L'un des types de protection périmétrique consiste à utiliser des pare-feu pour gérer et sécuriser le trafic réseau entrant et sortant d'un environnement cloud. Les pare-feu contribuent à protéger les réseaux internes fiables (comme le réseau privé d'une entreprise) contre les réseaux externes non fiables (comme Internet). Les pare-feu examinent le trafic réseau entrant et sortant sur la base de règles prédéfinies afin d'autoriser ou de bloquer des paquets de données spécifiques. C'est essentiel pour aider à maintenir la sécurité des applications, le contrôle du trafic, la conformité et l'application des règles.

Dans cet atelier, vous allez accéder à un pare-feu et créer des règles pour tester la sécurité d'un serveur et apporter les modifications nécessaires.

Scénario

Cymbal Bank dispose d'un serveur Web de démonstration provisionné sur un réseau cloud privé virtuel (VPC) existant. Votre cheffe d'équipe, Chloé, voudrait vérifier les configurations de sécurité de ce serveur Web. Elle vous demande d'analyser le trafic réseau entrant vers le serveur Web et de bloquer les connexions aux ports inutiles à l'aide de règles de pare-feu. Vous allez donc devoir analyser les règles de pare-feu de ce serveur Web et tester sa connexion. Pour cela, vous devrez créer plusieurs règles de pare-feu, vous connecter au serveur Web et analyser les journaux associés aux connexions réseau.

Voici comment vous allez procéder : d'abord, vous allez créer une règle de pare-feu pour autoriser le trafic réseau vers le serveur Web de démonstration. Puis, vous générerez du trafic réseau HTTP vers le serveur et analyserez ses journaux réseau. Ensuite, vous créerez et testerez une règle de pare-feu pour refuser le trafic HTTP vers le serveur. Enfin, vous analyserez les journaux de pare-feu pour vérifier que la nouvelle règle de pare-feu fonctionne comme prévu.

Remarque : Dans cet atelier, vous disposez d'un réseau VPC en mode personnalisé, vpc-net, et d'un sous-réseau, vpc-subnet, configurés avec les journaux de flux VPC dans la région . Vous disposez également d'une instance de VM, web-server, sur laquelle est installé un serveur Web Apache dans le sous-réseau vpc-subnet avec le tag réseau associé http-server dans la zone .

Prérequis

Avant de cliquer sur "Démarrer l'atelier"

Lisez ces instructions. Les ateliers sont minutés, et vous ne pouvez pas les mettre en pause. Le minuteur, qui démarre lorsque vous cliquez sur Démarrer l'atelier, indique combien de temps les ressources Google Cloud resteront accessibles.

Cet atelier pratique vous permet de suivre vous-même les activités dans un véritable environnement cloud, et non dans un environnement de simulation ou de démonstration. Nous vous fournissons des identifiants temporaires pour vous connecter à Google Cloud le temps de l'atelier.

Pour réaliser cet atelier :

- Vous devez avoir accès à un navigateur Internet standard (nous vous recommandons d'utiliser Chrome).

Remarque : Ouvrez une fenêtre de navigateur en mode incognito/navigation privée pour effectuer cet atelier. Vous éviterez ainsi les conflits entre votre compte personnel et le compte temporaire de participant, qui pourraient entraîner des frais supplémentaires facturés sur votre compte personnel.

- Vous disposez d'un temps limité. N'oubliez pas qu'une fois l'atelier commencé, vous ne pouvez pas le mettre en pause.

Remarque : Si vous possédez déjà votre propre compte ou projet Google Cloud, veillez à ne pas l'utiliser pour réaliser cet atelier afin d'éviter que des frais supplémentaires ne vous soient facturés.

Démarrer l'atelier et se connecter à la console Google Cloud

-

Cliquez sur le bouton Démarrer l'atelier. Sur la gauche, vous trouverez le panneau Détails concernant l'atelier, qui contient les éléments suivants :

- Le temps restant

- Le bouton Ouvrir la console Google Cloud

- Les identifiants temporaires que vous devez utiliser pour cet atelier

- D'éventuelles informations complémentaires vous permettant d'effectuer l'atelier

Remarque : Si l'atelier est payant, un pop-up s'affiche pour vous permettre de sélectionner un mode de paiement.

-

Cliquez sur Ouvrir la console Google Cloud (ou effectuez un clic droit et sélectionnez Ouvrir le lien dans la fenêtre de navigation privée) si vous utilisez le navigateur Chrome. La page Se connecter s'ouvre dans un nouvel onglet du navigateur.

Conseil : Vous pouvez réorganiser les onglets dans des fenêtres distinctes, placées côte à côte, pour passer facilement de l'un à l'autre.

Remarque : Si la boîte de dialogue Sélectionner un compte s'affiche, cliquez sur Utiliser un autre compte.

-

Si nécessaire, copiez le nom d'utilisateur Google Cloud ci-dessous et collez-le dans la boîte de dialogue Se connecter. Cliquez sur Suivant.

{{{user_0.username | "Google Cloud username"}}}

Vous trouverez également le nom d'utilisateur Google Cloud dans le panneau Détails concernant l'atelier.

- Copiez le mot de passe Google Cloud ci-dessous et collez-le dans la boîte de dialogue Bienvenue. Cliquez sur Suivant.

{{{user_0.password | "Google Cloud password"}}}

Vous trouverez également le mot de passe Google Cloud dans le panneau Détails concernant l'atelier.

Important : Vous devez utiliser les identifiants qui vous ont été fournis pour l'atelier. N'utilisez pas ceux de votre compte Google Cloud.

Remarque : Si vous utilisez votre propre compte Google Cloud pour cet atelier, des frais supplémentaires peuvent vous être facturés.

- Parcourez les pages suivantes :

- Acceptez les conditions d'utilisation.

- N'ajoutez pas d'options de récupération ni d'authentification à deux facteurs (ce compte est temporaire).

- Ne vous inscrivez pas à des essais sans frais.

Après quelques instants, la console s'ouvre dans cet onglet.

Remarque : Vous pouvez afficher le menu qui contient la liste des produits et services Google Cloud en cliquant sur le menu de navigation en haut à gauche.

Tâche 1 : Créer une règle de pare-feu

Dans cette tâche, vous allez créer une règle de pare-feu qui autorise la connectivité HTTP et SSH. Vous allez également spécifier un tag cible pour la règle de pare-feu que vous venez de créer.

Dans Google Cloud, les règles de pare-feu doivent spécifier des cibles afin de définir les instances de VM auxquelles elles s'appliquent. Les tags cibles peuvent être utilisés pour appliquer une règle de pare-feu à un groupe spécifique de VM, ce qui simplifie la gestion des règles de pare-feu. Vous utiliserez des tags cibles pour activer cette règle de pare-feu uniquement sur le serveur Web.

- Dans la console Google Cloud, cliquez sur le menu de navigation (

).

).

- Sélectionnez Réseau VPC > Pare-feu. La page Stratégies de pare-feu s'affiche.

Remarque : Si un message s'affiche pour vous indiquer que vous ne disposez pas des autorisations nécessaires pour afficher les stratégies de pare-feu héritées par ce projet, vous pouvez l'ignorer et passer aux étapes suivantes.

-

Dans la barre d'outils, cliquez sur + Créer une règle de pare-feu. La boîte de dialogue Créer une règle de pare-feu s'affiche.

-

Spécifiez les paramètres suivants et conservez les valeurs par défaut des autres paramètres :

| Champ |

Valeur |

| Nom |

allow-http-ssh |

| Journaux |

On |

| Réseau |

vpc-net |

| Cibles |

Tags cibles spécifiés |

| Tags cibles |

http-server |

| Filtre source |

Plages IPv4 |

| Plages IPv4 sources |

0.0.0.0/0 |

| Dans la section Protocoles et ports

|

- Sélectionnez Protocoles et ports spécifiés.

- Cochez la case TCP.

- Dans le champ Ports, saisissez 80, 22.

|

- Cliquez sur Créer.

Remarque : Attendez que le message La règle de pare-feu "allow-http-ssh" a bien été créée s'affiche avant de continuer.

Cliquez sur Vérifier ma progression pour vérifier que vous avez correctement accompli cette tâche.

Créer une règle de pare-feu

Tâche 2 : Générer du trafic réseau HTTP

Dans cette tâche, vous allez générer du trafic réseau HTTP vers le serveur Web en accédant à son adresse IP externe. Le trafic réseau que vous générerez sera ensuite enregistré sous forme de journaux que vous pourrez analyser dans l'explorateur de journaux.

Tout d'abord, vous devez générer du trafic réseau.

-

Dans la console Google Cloud, cliquez sur le menu de navigation ( ).

).

-

Sélectionnez Compute Engine > Instances de VM. La page Instances de VM s'ouvre.

-

Pour web-server, cliquez sur l'adresse IP externe afin d'accéder au serveur.

(Vous pouvez également ajouter la valeur Adresse IP externe à http://EXTERNAL_IP/ dans une nouvelle fenêtre ou un nouvel onglet du navigateur.) Une page Web par défaut doit s'afficher.

Ensuite, vous devez trouver l'adresse IP de l'ordinateur que vous utilisez.

- Accédez à votre adresse IP en cliquant sur le lien suivant : whatismyip.com. Votre adresse IP s'affichera directement.

Remarque : Assurez-vous que l'adresse IP ne contient que des chiffres (IPv4) et n'est pas constituée de valeurs hexadécimales (IPv6).

- Copiez l'adresse IP et enregistrez-la dans un bloc-notes. Vous en aurez besoin lors de la tâche suivante.

Cliquez sur Vérifier ma progression pour vérifier que vous avez correctement accompli cette tâche.

Générer du trafic réseau HTTP

Tâche 3 : Analyser les journaux de flux du serveur Web

Dans cette tâche, vous allez accéder aux journaux de flux VPC du serveur Web et les analyser à l'aide de l'Explorateur de journaux.

-

Dans la barre de titre de la console Google Cloud, saisissez Explorateur de journaux dans le champ Recherche, puis cliquez sur Explorateur de journaux dans les résultats de recherche.

-

Cliquez sur Épingler à côté de Observabilité, Journalisation.

-

Sur la gauche de la page Explorateur de journaux, le volet Champs s'affiche. Les sections Gravité et Type de ressource sont disponibles. Dans la section Type de ressource, sélectionnez Sous-réseau.

Les entrées des journaux du sous-réseau s'affichent dans le volet Résultats de la requête à droite du volet Champs.

- Dans le volet Champs, dans la section Nom du journal, sélectionnez compute.googleapis.com/vpc_flows pour accéder aux journaux de flux VPC du réseau. Si cette option ne s'affiche pas, attendez quelques minutes que ce type de journal apparaisse.

Une fois sélectionnées, les entrées des journaux de flux VPC s'affichent dans le volet Résultats de la requête.

-

Dans le générateur de requêtes en haut de la page, à la fin de la ligne 2, appuyez sur ENTRÉE pour créer une nouvelle ligne.

-

À la ligne 3, saisissez ce qui suit :

jsonPayload.connection.src_ip=YOUR_IP

Votre requête doit ressembler à ce qui suit :

resource.type="gce_subnetwork"

log_name="projects/{{{project_0.project_id | PROJECT_ID}}}/logs/compute.googleapis.com%2Fvpc_flows"

jsonPayload.connection.src_ip=YOUR_IP

-

Remplacez YOUR_IP par l'adresse IP que vous avez enregistrée à la tâche 2. Cette requête recherchera les journaux de trafic réseau provenant de l'adresse IP que vous avez générée lors de la tâche précédente.

-

Cliquez sur Exécuter la requête. Les résultats de la requête doivent s'afficher dans le volet Résultats de la requête.

Remarque : Si l'option de filtre vpc_flows ne s'affiche pas ou s'il n'y a pas de journaux, vous devrez peut-être attendre quelques minutes et actualiser la page. Si, après quelques minutes, l'option de filtre vpc_flows n'apparaît toujours pas, accédez à la page Compute Engine et cliquez sur l'adresse IP externe du serveur Web à plusieurs reprises pour générer davantage de trafic et revenez consulter l'option de filtre vpc_flows.

-

Dans le volet Résultats de la requête, développez l'une des entrées de journal.

-

Dans l'entrée, développez jsonPayload en cliquant sur la flèche >. Développez ensuite le champ connection.

Vous pouvez examiner ici les détails de la connexion réseau au serveur Web :

-

dest_ip : l'adresse IP de destination du serveur Web.

-

dest_port : le numéro de port de destination du serveur Web, qui est le port HTTP 80.

-

protocol : le protocole est 6. Il s'agit du protocole IANA pour le trafic TCP.

-

src_ip : l'adresse IP source de votre ordinateur.

-

src_port : le numéro de port source attribué à votre ordinateur. Selon les normes de l'Internet Assigned Numbers Authority (IANA), il s'agit généralement d'un numéro de port aléatoire compris entre 49152 et 65535.

Après avoir analysé les détails de cette entrée de journal, vous devriez remarquer que le trafic réseau que vous avez généré (sur le port HTTP 80) a été autorisé en raison de la règle de pare-feu allow-http-ssh que vous avez créée précédemment. Cette règle autorisait le trafic entrant sur les ports 80 et 22.

Tâche 4 : Créer une règle de pare-feu pour refuser le trafic HTTP

Dans cette tâche, vous allez créer une règle de pare-feu qui refuse le trafic provenant du port 80.

-

Dans la console Google Cloud, cliquez sur le menu de navigation ( ).

).

-

Sélectionnez Réseau VPC > Pare-feu. La page Stratégies de pare-feu s'affiche.

-

Dans la barre d'outils, cliquez sur + Créer une règle de pare-feu.

-

Dans la boîte de dialogue Créer une règle de pare-feu, spécifiez les paramètres suivants et conservez les valeurs par défaut pour les autres champs :

| Champ |

Valeur |

| Nom |

deny-http |

| Journaux |

On |

| Réseau |

vpc-net |

| Action en cas de correspondance |

Refuser |

| Cibles |

Tags cibles spécifiés |

| Tags cibles |

http-server |

| Filtre source |

Plages IPv4 |

| Plages IPv4 sources |

0.0.0.0/0 |

| Dans la section Protocoles et ports

|

- Sélectionnez Protocoles et ports spécifiés.

- Cochez la case TCP.

- Dans le champ Ports, saisissez 80.

|

- Cliquez sur Créer.

Cliquez sur Vérifier ma progression pour vérifier que vous avez correctement accompli cette tâche.

Créer un pare-feu pour refuser le trafic HTTP

Tâche 5 : Analyser les journaux de pare-feu

Dans cette tâche, vous allez tester la règle de pare-feu deny-http que vous avez créée lors de la tâche précédente.

Tout d'abord, essayez de vous connecter au serveur Web.

- Cliquez sur le menu de navigation (

).

).

- Sélectionnez Compute Engine > Instances de VM. La page Instances de VM s'ouvre.

- Pour web-server, cliquez sur l'adresse IP externe afin d'accéder au serveur.

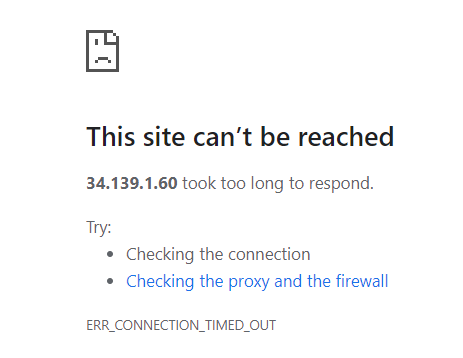

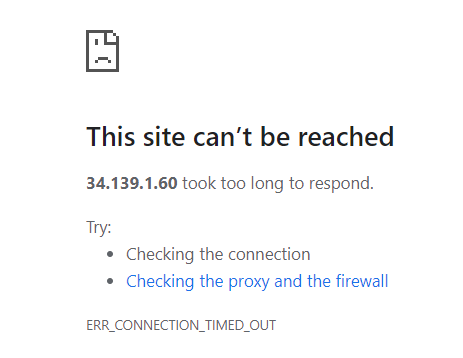

Le message d'erreur suivant doit s'afficher sur la page :

Cette erreur s'est produite en raison de la règle de pare-feu deny-http que vous avez créée lors de la tâche précédente. Pour le vérifier, accédez à l'explorateur de journaux afin d'analyser les journaux de pare-feu pour le serveur Web.

-

Dans la console Google Cloud, cliquez sur le menu de navigation ( ).

).

-

Sélectionnez Journalisation > Explorateur de journaux. La page Explorateur de journaux s'affiche.

-

Dans la section Type de ressource, sélectionnez Sous-réseau.

-

Dans le volet Champs de journal, dans la section Nom du journal, sélectionnez compute.googleapis.com/firewall pour accéder aux journaux de pare-feu du réseau.

-

Dans le générateur de requêtes en haut de la page, à la fin de la ligne 2, appuyez sur ENTRÉE pour créer une nouvelle ligne.

-

À la ligne 3, saisissez ce qui suit :

jsonPayload.connection.src_ip=YOUR_IP DENIED

Remplacez YOUR_IP par l'adresse IP que vous avez enregistrée à la tâche 2. Cette requête recherche les journaux de pare-feu qui ont refusé la connexion de votre adresse IP au serveur Web. Votre requête doit ressembler à ce qui suit :

resource.type="gce_subnetwork"

log_name="projects/{{{project_0.project_id | PROJECT_ID}}}/logs/compute.googleapis.com%2Ffirewall"

jsonPayload.connection.src_ip=YOUR_IP DENIED

-

Cliquez sur Exécuter la requête. Les résultats de la requête doivent s'afficher dans le volet "Résultats de la requête".

-

Dans le volet Résultats de la requête, développez l'une des entrées de journal.

-

Dans l'entrée de journal, développez le champ jsonPayload en cliquant sur la flèche >. Développez ensuite le champ connection. Vous pouvez examiner les détails de la connexion réseau au serveur Web pour vérifier si la règle de pare-feu a bien été déclenchée :

-

dest_ip : l'adresse IP de destination du serveur Web, qui est 10.1.3.2.

-

dest_port : le numéro de port de destination du serveur Web, qui est le port HTTP 80.

-

protocol : le protocole est 6. Il s'agit du protocole IANA pour le trafic TCP.

-

src_ip : l'adresse IP source de votre ordinateur.

-

src_port : le numéro de port source attribué à votre ordinateur.

-

disposition : ce champ indique si la connexion a été autorisée ou refusée. Ici, la réponse est denied, ce qui indique que la connexion au serveur a été refusée.

- Dans l'entrée de journal, développez le champ rule_details en cliquant sur la flèche >. Vous pouvez examiner les détails de la règle de pare-feu. Vous pouvez également extraire davantage d'informations des champs suivants de l'entrée de journal en les développant :

-

action : l'action effectuée par la règle, DENY dans ce cas.

-

direction : le sens du trafic de la règle peut être entrant ou sortant. Ici, il s'agit de INGRESS, ce qui signifie que l'action s'appliquera au trafic entrant.

-

ip_port_info : le protocole et les ports que cette règle contrôle. Les listes ip_protocol et port_range indiquent TCP port 80.

-

source_range : les sources de trafic auxquelles la règle de pare-feu s'applique. Il s'agit ici de 0.0.0.0/0.

-

target_tag : la liste de tous les tags cibles auxquels la règle de pare-feu s'applique. Ici, il s'agit de http-server, le tag cible que vous avez ajouté à la règle de pare-feu dans la tâche précédente.

En examinant les détails de cette entrée de journal de pare-feu, vous devriez remarquer que la règle de pare-feu deny-http que vous avez configurée pour refuser le trafic HTTP a bien été déclenchée. Cette règle refusait le trafic réseau entrant sur le port 80.

Cliquez sur Vérifier ma progression pour vérifier que vous avez correctement accompli cette tâche.

Analyser les journaux du pare-feu

Conclusion

Bravo !

Vous disposez désormais d'une expérience pratique dans la création et le test de règles de pare-feu pour un serveur Web dans un environnement cloud. En créant des règles de pare-feu et en analysant les entrées de journaux, vous vous êtes familiarisé avec les subtilités de la protection périmétrique. Cela vous sera utile pour surveiller et analyser les incidents ou menaces de sécurité potentiels, ce qui est essentiel pour un analyste de la sécurité.

Vous êtes en bonne voie pour comprendre comment modifier les règles de pare-feu afin d'assurer une sécurité maximale du réseau.

Terminer l'atelier

Avant de terminer l'atelier, assurez-vous d'avoir bien accompli toutes les tâches. Cliquez alors sur Terminer l'atelier, puis sur Envoyer.

Une fois l'atelier terminé, vous n'aurez plus accès à l'environnement de l'atelier ni au travail que vous avez effectué.

Copyright 2020 Google LLC Tous droits réservés. Google et le logo Google sont des marques de Google LLC. Tous les autres noms d'entreprises et de produits peuvent être des marques des entreprises auxquelles ils sont associés.

IMPORTANT

IMPORTANT Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable.

Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable. Vous ne pouvez tenter l'atelier que cinq fois.

Vous ne pouvez tenter l'atelier que cinq fois. Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage.

Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage. Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer.

Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer. Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

).

).