IMPORTANT

IMPORTANT

Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable.

Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable.

Vous ne pouvez tenter l'atelier que cinq fois.

Vous ne pouvez tenter l'atelier que cinq fois.

Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage.

Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage.

Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer.

Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer.

Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

Présentation de l'activité

L'IAM, ou Identity and Access Management (gestion de l'authentification et des accès), est un ensemble de processus et de technologies qui aident les organisations à gérer les identités numériques dans leur environnement. Avec l'IAM, le contrôle des accès est géré en définissant l'identité des utilisateurs et leurs rôles par rapport aux ressources disponibles. Les autorisations d'accès aux ressources ne sont pas accordées directement aux utilisateurs individuels. Au lieu de cela, les utilisateurs sont associés à des rôles qui sont ensuite attribués à des comptes principaux authentifiés. Notez que le terme "membres", utilisé par le passé pour désigner ces personnes, a été remplacé par celui de comptes principaux, même si certaines API utilisent encore l'ancienne terminologie. Il existe trois types de rôles IAM dans Google Cloud :

-

Rôles de base : ils sont toujours disponibles dans la console Google Cloud. Il s'agit des rôles Propriétaire, Éditeur et Lecteur.

-

Rôles prédéfinis : ils permettent un contrôle des accès plus précis que les rôles de base. Par exemple, le rôle prédéfini "Diffuseur Pub/Sub" (roles/pubsub.publisher) permet uniquement de publier des messages dans un sujet Pub/Sub.

-

Rôles personnalisés : il s'agit de rôles que vous créez pour adapter les autorisations aux besoins de votre organisation lorsque les rôles prédéfinis n'y répondent pas.

Dans cet atelier, vous allez apprendre à créer et à gérer des rôles personnalisés IAM (Identity and Access Management).

Scénario

Dans le cadre de son plan de migration, Cymbal Bank déploie progressivement ses workflows dans le cloud. L'un de ces déploiements inclut une base de données qui stocke des données sensibles sur la facturation et les factures des clients. Avant de pouvoir déployer cette base de données, celle-ci doit faire l'objet d'un audit complet par un tiers. Les auditeurs doivent avoir accès à la base de données pour réaliser l'audit, et ont donc besoin des autorisations nécessaires. Votre cheffe d'équipe, Chloé, vous a demandé d'utiliser l'IAM afin de mettre en place un contrôle d'accès à cette base de données pour le groupe d'audit.

L'IAM est un composant fondamental de la sécurité du cloud et jouera un rôle central dans votre mission. Les membres de l'équipe d'audit auront besoin de rôles désignés avec un accès restreint, exclusivement pour consulter et répertorier le contenu de la base de données. Votre mission, telle que définie par votre cheffe d'équipe, consiste à configurer précisément l'accès des utilisateurs afin de respecter ces exigences strictes.

Voici comment vous allez procéder : d'abord, vous allez créer un rôle et lui attribuer les autorisations requises. Ensuite, vous attribuerez le rôle que vous avez créé à un utilisateur. Enfin, vous vérifierez que le rôle que vous avez créé a bien été attribué.

Prérequis

Avant de cliquer sur "Démarrer l'atelier"

Lisez ces instructions. Les ateliers sont minutés, et vous ne pouvez pas les mettre en pause. Le minuteur, qui démarre lorsque vous cliquez sur Démarrer l'atelier, indique combien de temps les ressources Google Cloud resteront accessibles.

Cet atelier pratique vous permet de suivre vous-même les activités dans un véritable environnement cloud, et non dans un environnement de simulation ou de démonstration. Nous vous fournissons des identifiants temporaires pour vous connecter à Google Cloud le temps de l'atelier.

Pour réaliser cet atelier :

- Vous devez avoir accès à un navigateur Internet standard (nous vous recommandons d'utiliser Chrome).

Remarque : Ouvrez une fenêtre de navigateur en mode incognito/navigation privée pour effectuer cet atelier. Vous éviterez ainsi les conflits entre votre compte personnel et le compte temporaire de participant, qui pourraient entraîner des frais supplémentaires facturés sur votre compte personnel.

- Vous disposez d'un temps limité. N'oubliez pas qu'une fois l'atelier commencé, vous ne pouvez pas le mettre en pause.

Remarque : Si vous possédez déjà votre propre compte ou projet Google Cloud, veillez à ne pas l'utiliser pour réaliser cet atelier afin d'éviter que des frais supplémentaires ne vous soient facturés.

Démarrer l'atelier et se connecter à la console Google Cloud

-

Cliquez sur le bouton Démarrer l'atelier. Sur la gauche, vous trouverez le panneau Détails concernant l'atelier, qui contient les éléments suivants :

- Le temps restant

- Le bouton Ouvrir la console Google Cloud

- Les identifiants temporaires que vous devez utiliser pour cet atelier

- D'éventuelles informations complémentaires vous permettant d'effectuer l'atelier

Remarque : Si l'atelier est payant, un pop-up s'affiche pour vous permettre de sélectionner un mode de paiement.

-

Cliquez sur Ouvrir la console Google Cloud (ou effectuez un clic droit et sélectionnez Ouvrir le lien dans la fenêtre de navigation privée) si vous utilisez le navigateur Chrome. La page Se connecter de l'atelier s'ouvre dans un nouvel onglet du navigateur.

Conseil : Vous pouvez réorganiser les onglets dans des fenêtres distinctes, placées côte à côte, pour passer facilement de l'un à l'autre.

Remarque : Si la boîte de dialogue Sélectionner un compte s'affiche, cliquez sur Utiliser un autre compte.

-

Si nécessaire, copiez le nom d'utilisateur Google Cloud 1 ci-dessous et collez-le dans la boîte de dialogue Se connecter. Cliquez sur Suivant.

{{{user_0.username | "Google Cloud username 1"}}}

Vous trouverez également le nom d'utilisateur Google Cloud 1 dans le panneau Détails concernant l'atelier.

- Copiez le mot de passe Google Cloud ci-dessous et collez-le dans la boîte de dialogue Bienvenue. Cliquez sur Suivant.

{{{user_0.password | "Google Cloud password"}}}

Vous trouverez également le mot de passe Google Cloud dans le panneau Détails concernant l'atelier.

Important : Vous devez utiliser les identifiants fournis dans le panneau de gauche. Ne saisissez pas ceux de votre compte Google Cloud.

Remarque : Si vous utilisez votre propre compte Google Cloud pour cet atelier, des frais supplémentaires peuvent vous être facturés.

- Procédez tel qu'indiqué ci-dessous sur les pages suivantes :

- Acceptez les conditions d'utilisation.

- N'ajoutez pas d'options de récupération ni d'authentification à deux facteurs (ce compte est temporaire).

- Ne vous inscrivez pas à des essais sans frais.

Après quelques instants, la console Cloud s'ouvre dans cet onglet.

Remarque : Vous pouvez afficher le menu qui contient la liste des produits et services Google Cloud en cliquant sur le menu de navigation en haut à gauche.

Tâche 1 : Créer un rôle personnalisé

L'application du principe du moindre privilège fait partie intégrante de l'IAM. Cela garantit que les utilisateurs ne disposent que des autorisations nécessaires pour effectuer leurs tâches. Les rôles personnalisés permettent d'adapter les autorisations aux besoins d'une organisation, en veillant à ce que les utilisateurs ne disposent pas d'autorisations trop larges et excessives.

Dans cette tâche, vous allez créer un rôle personnalisé pour l'équipe d'audit de Cymbal. Vous accorderez ensuite à ce rôle personnalisé un accès restreint pour consulter le contenu de la base de données.

-

Dans la console Google Cloud, accédez au menu de navigation ( ), cliquez sur IAM et administration > IAM. La page Rôles s'ouvre.

), cliquez sur IAM et administration > IAM. La page Rôles s'ouvre.

-

Dans la barre de l'explorateur située en haut de la page Rôles, cliquez sur + Créer un rôle.

-

Dans la boîte de dialogue Créer un rôle, spécifiez les paramètres suivants et conservez les valeurs par défaut des autres paramètres :

| Propriété |

Valeur (saisir ou sélectionner) |

| Titre |

Réviseur de l'équipe d'audit |

| Description |

Rôle personnalisé permettant à l'équipe d'audit de mener ses activités d'examen Ce rôle accorde un accès en lecture seule aux ressources de la base de données Firebase. |

| ID |

CustomRole |

| Étape de lancement du rôle |

Disponibilité générale |

Chaque rôle personnalisé peut se voir attribuer une étape de lancement, qui reflète les différentes phases de développement, de test et de déploiement d'un rôle. Ces étapes aident les utilisateurs à comprendre l'état actuel d'un rôle et son adéquation à différents cas d'utilisation.

Google Cloud comporte plusieurs étapes de lancement. Voici les trois principales étapes de lancement d'un rôle à connaître :

Alpha : les rôles en phase alpha sont généralement expérimentaux et peuvent faire l'objet de modifications importantes. Ils ne sont pas recommandés pour les environnements de production. Les utilisateurs peuvent faire part de leur avis sur les rôles alpha pour influencer leur développement.

Bêta : les rôles en phase bêta sont plus aboutis que les rôles en phase alpha, mais ils peuvent encore faire l'objet de mises à jour et d'améliorations en fonction des commentaires des utilisateurs. Ils sont considérés comme adaptés à certains scénarios hors production, mais il est possible qu'ils ne soient pas totalement stables.

Disponibilité générale (DG) : les rôles en disponibilité générale ont fait l'objet d'un développement, de tests et d'une optimisation approfondis. Ils sont considérés comme stables, sûrs et adaptées à une utilisation généralisée dans les environnements de production. Les rôles DG ont été examinés en détail et sont conçus pour offrir un comportement cohérent et fiable.

-

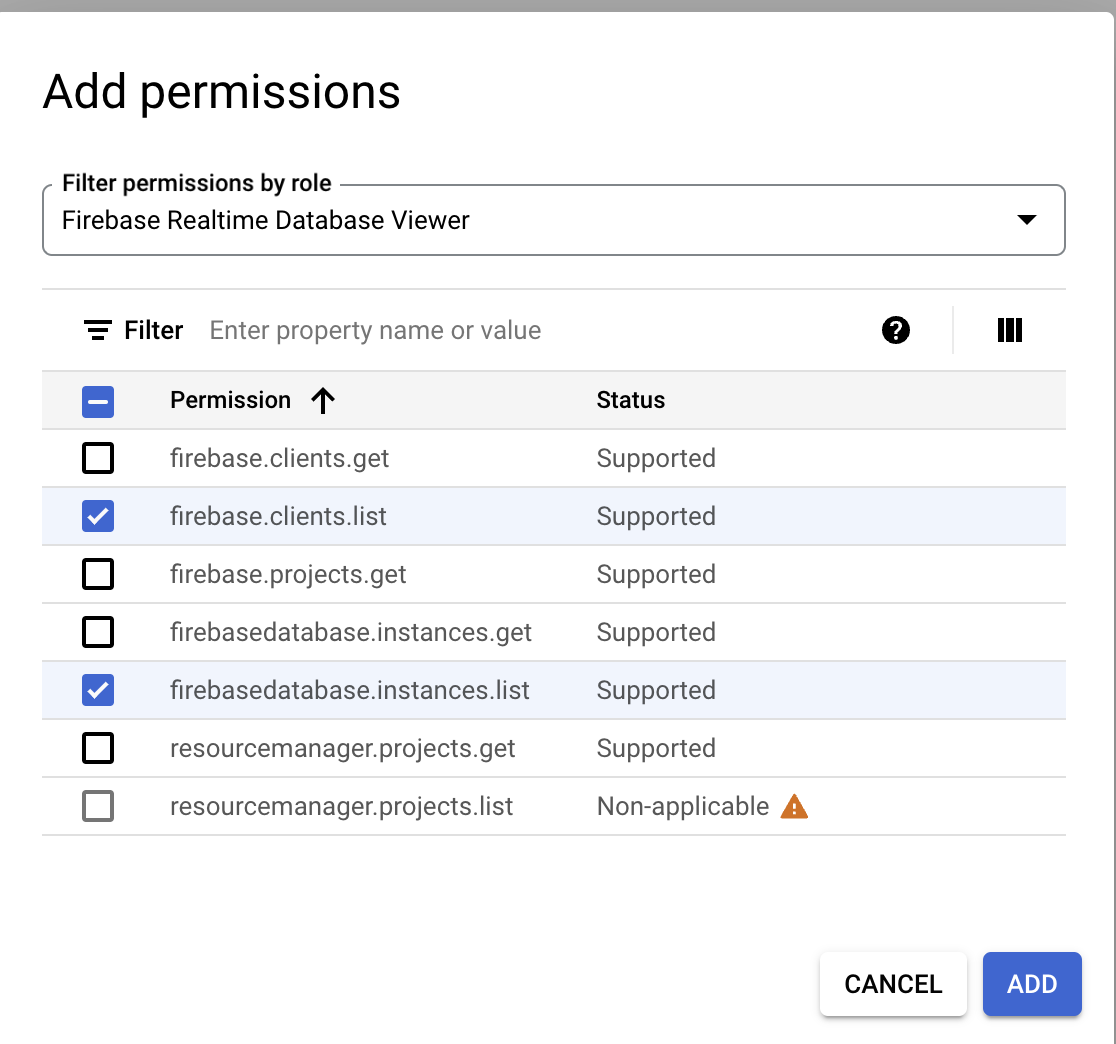

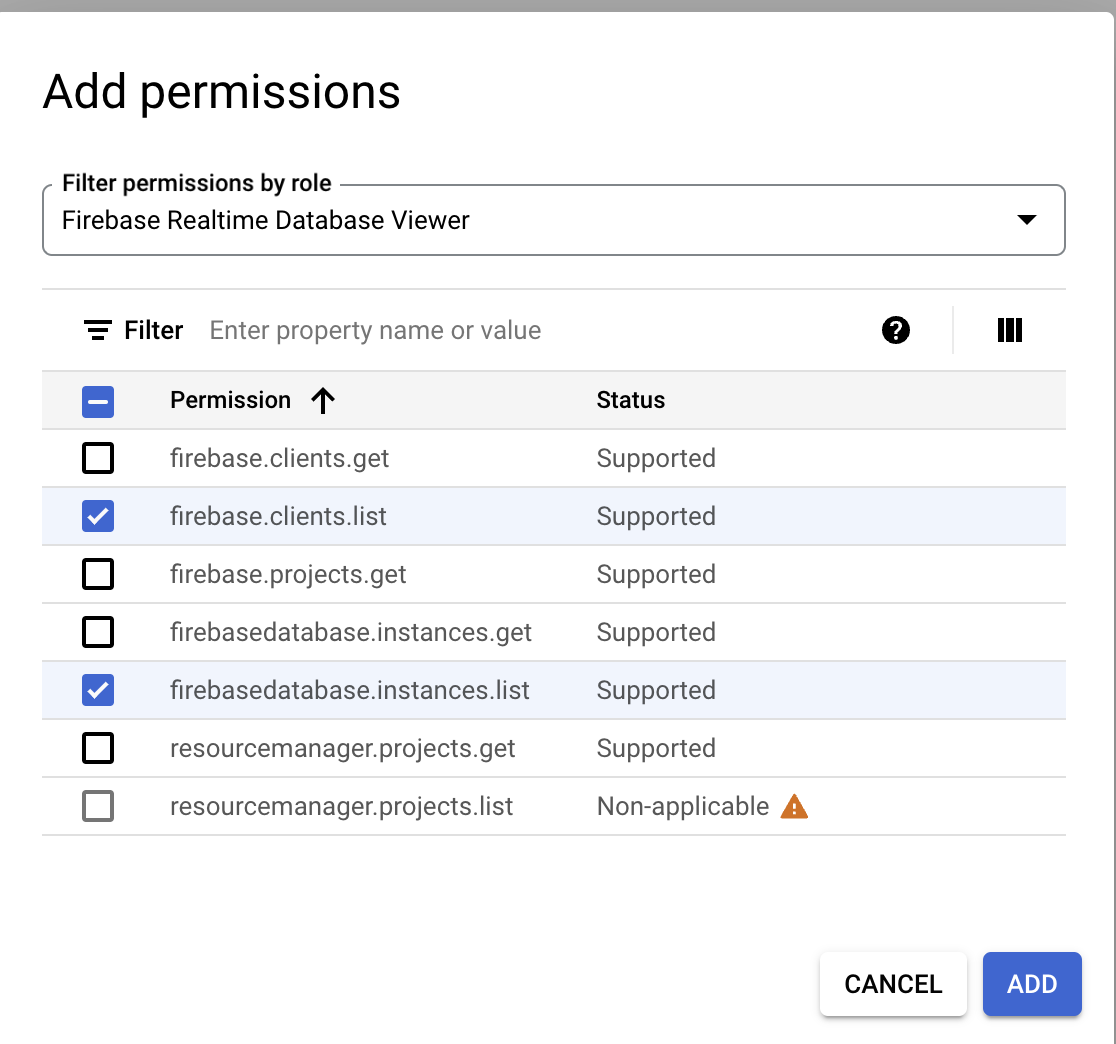

Cliquez sur + Ajouter des autorisations. La boîte de dialogue Ajouter des autorisations s'ouvre.

-

Dans le champ Filtrer les autorisations par rôle, saisissez Firebase Realtime.

-

Dans le champ de menu déroulant des résultats, cochez la case Lecteur Firebase Realtime Database.

-

Cliquez sur OK.

-

Sous Filtre, cochez les cases firebase.clients.list et firebasedatabase.instances.list pour ajouter ces autorisations au rôle personnalisé.

-

Cliquez sur Ajouter.

-

Dans la boîte de dialogue Créer un rôle, cliquez sur Créer.

Le nouveau rôle devrait maintenant être créé et ajouté aux rôles existants dans le projet.

Cliquez sur Vérifier ma progression pour vérifier que vous avez correctement accompli cette tâche.

Créer un rôle personnalisé

Tâche 2 : Attribuer un rôle à un utilisateur

Dans cette tâche, vous allez attribuer le rôle personnalisé que vous avez créé dans la tâche 1 à un utilisateur existant.

Remarque : Pour cet atelier, vous allez attribuer le nouveau rôle au nom d'utilisateur Google Cloud 2, qui figure dans le panneau Détails concernant l'atelier.

-

Dans la console Google Cloud, accédez au menu de navigation ( ), cliquez sur IAM et administration > IAM. La page IAM s'ouvre.

), cliquez sur IAM et administration > IAM. La page IAM s'ouvre.

-

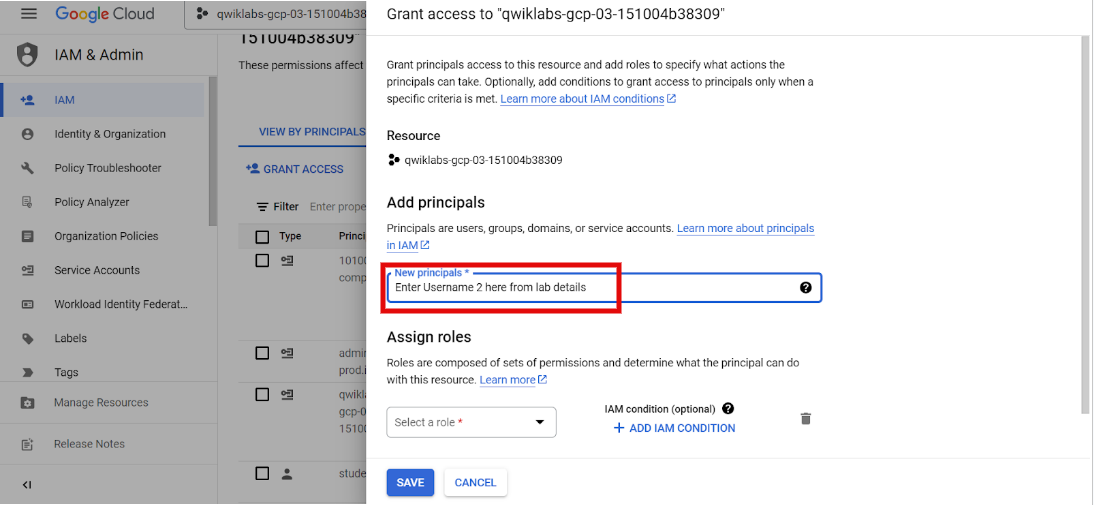

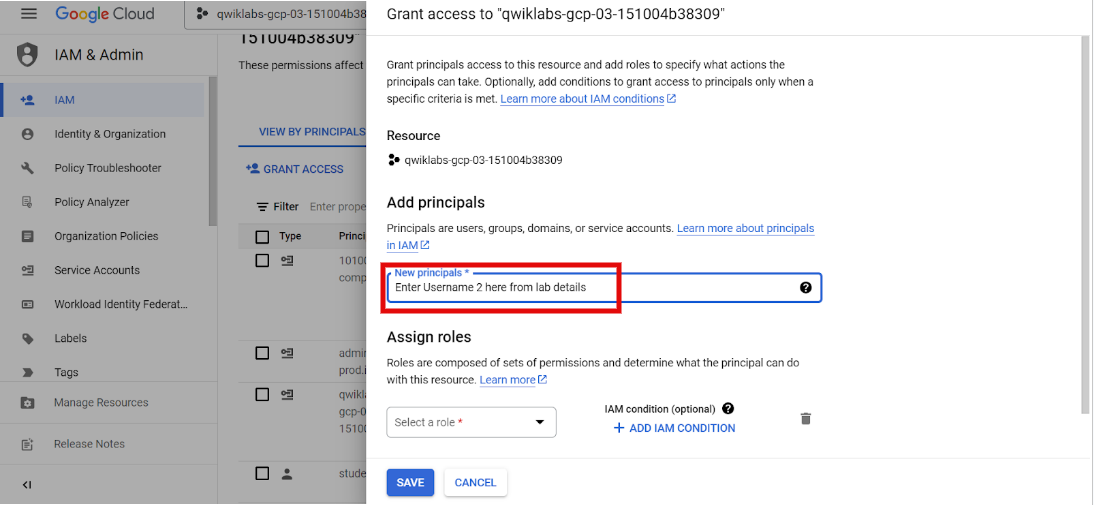

Dans l'onglet Afficher par compte principal, cliquez sur Accorder l'accès. La boîte de dialogue Accorder l'accès s'ouvre.

La boîte de dialogue Accorder l'accès est un composant essentiel du système IAM dans Google Cloud. Elle vous permet de définir et de gérer précisément ces autorisations pour les utilisateurs, les groupes et les comptes de service.

- Copiez le nom d'utilisateur Google Cloud 2 et collez-le dans le champ Nouveaux comptes principaux.

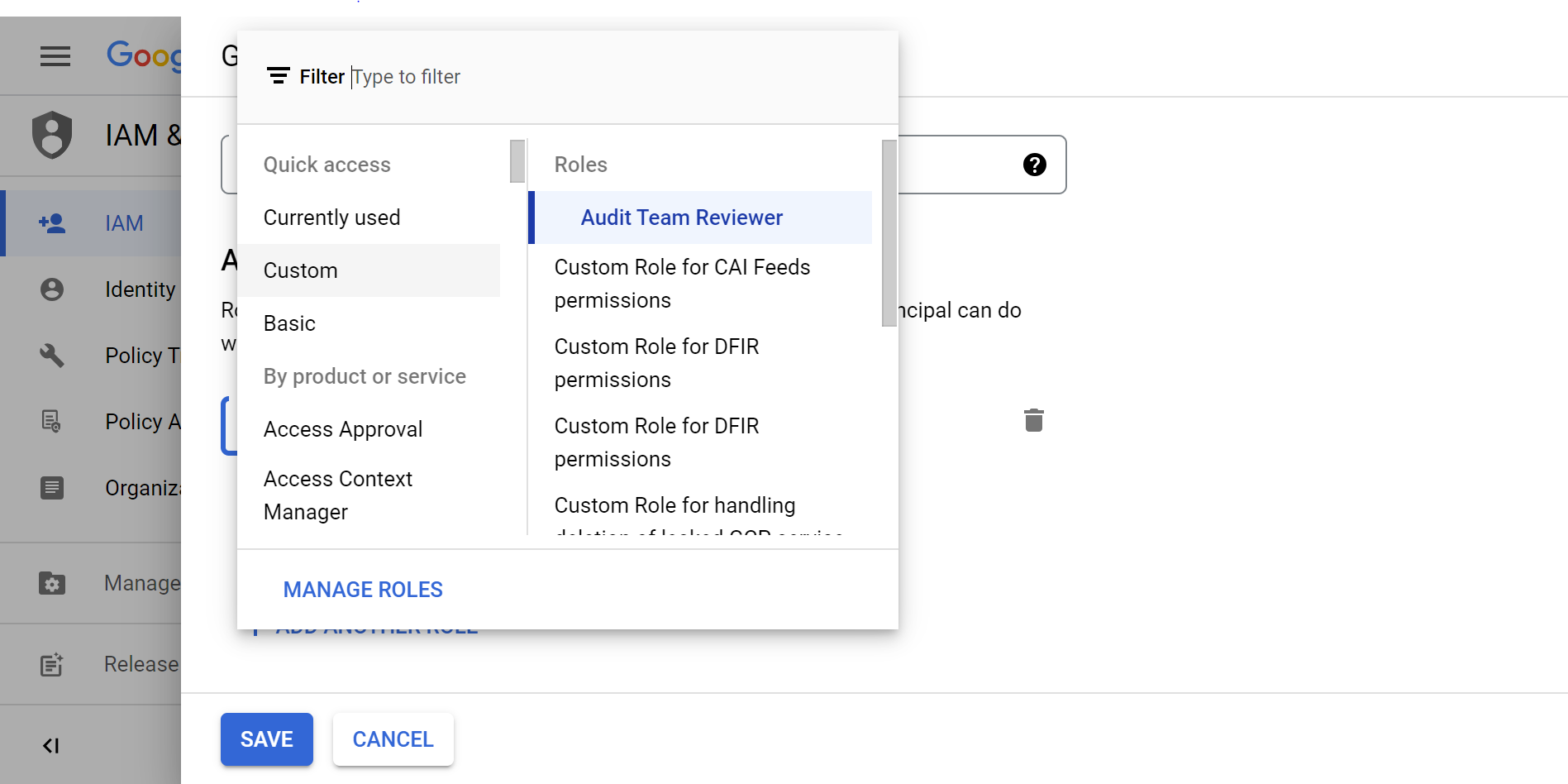

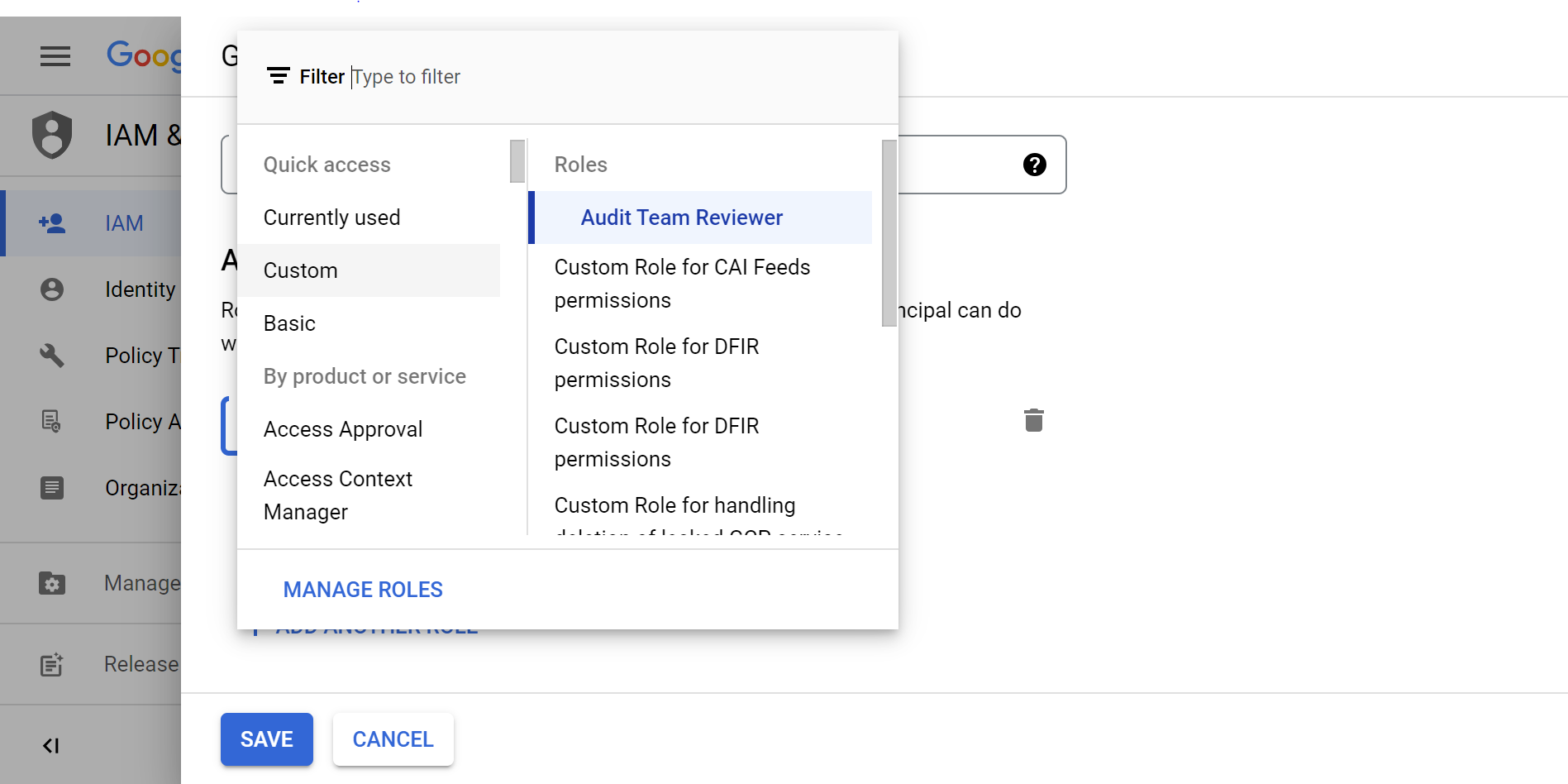

- Développez le menu déroulant Sélectionner un rôle, sélectionnez Personnalisé, puis Réviseur de l'équipe d'audit. Il s'agit du rôle que vous avez créé lors de la tâche précédente.

- Cliquez sur Enregistrer.

Le rôle personnalisé devrait maintenant être attribué à l'utilisateur.

Cliquez sur Vérifier ma progression pour vérifier que vous avez correctement accompli cette tâche.

Attribuer un rôle à un utilisateur

Tâche 3 : Vérifier le rôle

Jusqu'à présent, vous avez créé un rôle personnalisé avec les autorisations appropriées et vous l'avez attribué à l'utilisateur. Vous devez maintenant vérifier que le rôle que vous avez créé a bien été attribué à l'utilisateur. En tant qu'analyste de la sécurité cloud, vous devez vous assurer que les paramètres sont correctement configurés.

Dans cette tâche, vous allez utiliser l'outil Policy Analyzer de Google Cloud pour créer une requête permettant de vérifier les rôles attribués à l'utilisateur.

-

Dans la console Google Cloud, accédez au menu de navigation ( ), puis cliquez sur IAM et administration > Policy Analyzer. La page Policy Analyzer s'ouvre.

), puis cliquez sur IAM et administration > Policy Analyzer. La page Policy Analyzer s'ouvre.

-

Dans la section Analyser les stratégies, sur la tuile Requête personnalisée, cliquez sur Créer une requête personnalisée. Un pop-up peut s'afficher en haut à gauche du menu Google Cloud ( ) avec le texte "Cliquez sur le menu pour trouver des solutions pour votre entreprise". Sélectionnez OK et passez à l'étape suivante.

) avec le texte "Cliquez sur le menu pour trouver des solutions pour votre entreprise". Sélectionnez OK et passez à l'étape suivante.

-

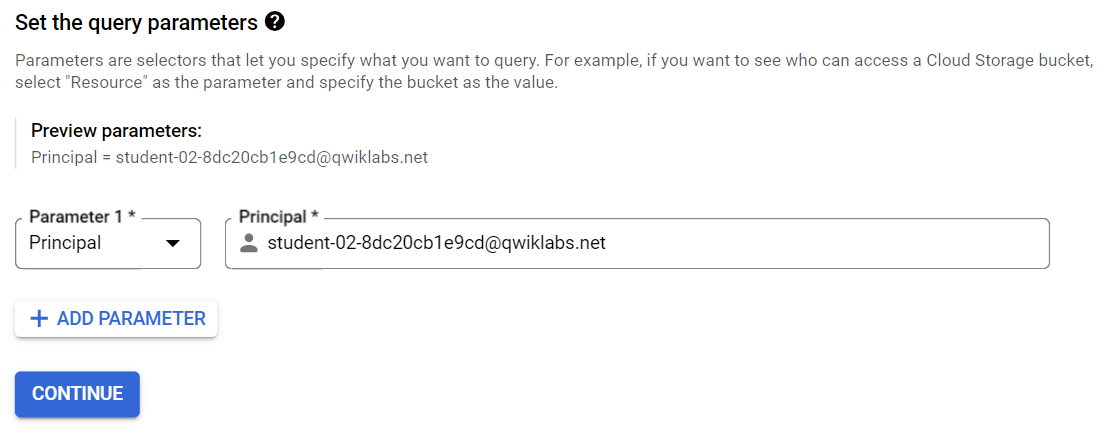

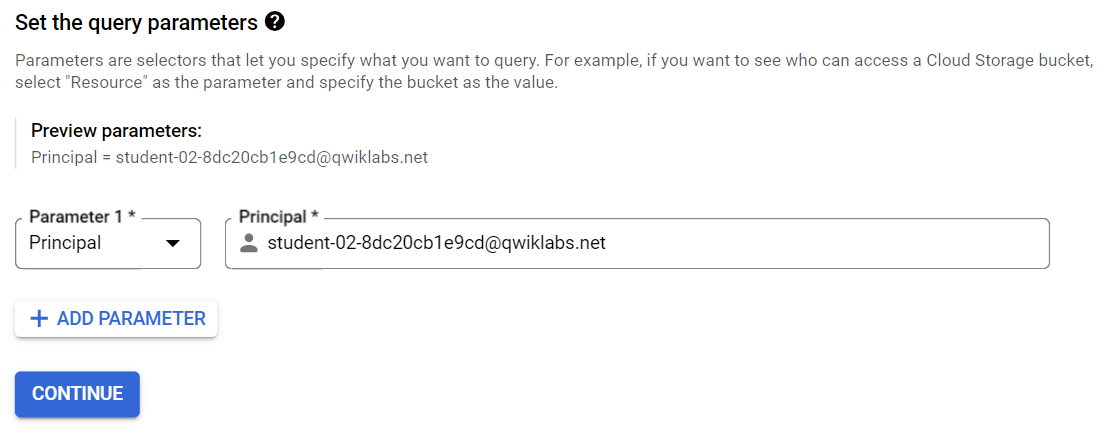

Dans la section Définir les paramètres de requête, développez le menu déroulant Paramètre 1 et sélectionnez Principal.

-

Copiez le nom d'utilisateur Google Cloud 2 et collez-le dans le champ Principal.

-

Cliquez sur Continuer.

-

Dans la section Options avancées pour les résultats de la requête, cochez la case Lister les ressources au sein des ressources correspondant à votre requête.

-

Cliquez sur Analyser, puis sélectionnez Exécuter la requête dans le menu déroulant.

Les résultats doivent indiquer le rôle attribué à l'utilisateur. Utilisez les résultats pour répondre à la ou aux questions suivantes.

Conclusion

Bravo ! Vous avez utilisé l'IAM pour créer un rôle personnalisé, accorder l'accès à un utilisateur pour ce rôle et vérifier les autorisations dans Google Cloud. L'équipe d'audit de Cymbal Bank peut maintenant commencer à auditer la base de données à l'aide du rôle personnalisé que vous avez créé.

L'IAM définit qui a accès à quelles ressources en fonction de son rôle. C'est essentiel pour gérer les identités numériques dans l'environnement d'une organisation, et cela fera partie intégrante de votre travail en tant qu'analyste de la sécurité cloud.

En utilisant les services IAM, vous êtes sur la bonne voie pour gérer efficacement les accès et les autorisations en lien avec les ressources de stockage.

Terminer l'atelier

Avant de terminer l'atelier, assurez-vous d'avoir bien accompli toutes les tâches. Cliquez alors sur Terminer l'atelier, puis sur Envoyer.

Une fois l'atelier terminé, vous n'aurez plus accès à l'environnement de l'atelier ni au travail que vous avez effectué.

Copyright 2026 Google LLC Tous droits réservés. Google et le logo Google sont des marques de Google LLC. Tous les autres noms de société et de produit peuvent être des marques des sociétés auxquelles ils sont associés.

IMPORTANT

IMPORTANT Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable.

Cet atelier pratique ne peut être réalisé que sur un ordinateur de bureau ou un ordinateur portable. Vous ne pouvez tenter l'atelier que cinq fois.

Vous ne pouvez tenter l'atelier que cinq fois. Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage.

Pour rappel, il est normal de ne pas répondre correctement à toutes les questions du premier coup, et même de devoir refaire un exercice. Cela fait partie du processus d'apprentissage. Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer.

Une fois l'atelier démarré, le minuteur ne peut pas être mis en pause. Au bout d'une heure et demie, l'atelier se terminera et vous devrez le recommencer. Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

Pour en savoir plus, consultez le document Conseils techniques pour les ateliers.

), cliquez sur IAM et administration > IAM. La page Rôles s'ouvre.

), cliquez sur IAM et administration > IAM. La page Rôles s'ouvre.