GSP1317

Visão geral

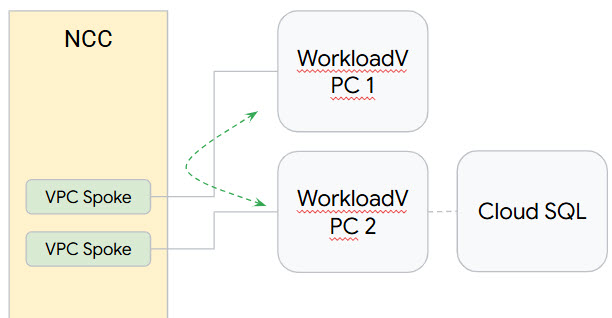

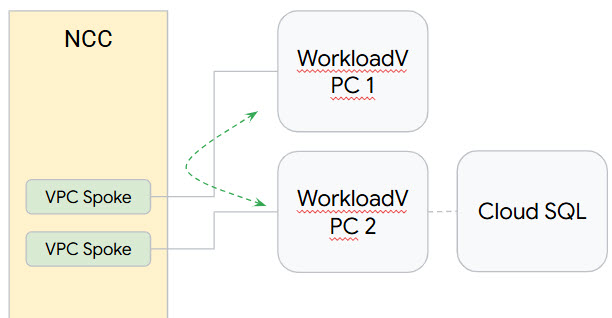

O Network Connectivity Center (NCC) pode ser usado para estabelecer conectividade entre VPCs em larga escala por meio de spokes de VPC. Quando uma VPC é definida como um spoke de VPC, várias redes VPC podem ser conectadas pelo hub do NCC.

O NCC é um modelo de plano de controle hub-and-spoke para gerenciamento de conectividade de rede no Google Cloud. O recurso de hub fornece um modelo de gerenciamento de conectividade centralizado para interconectar spokes.

Neste laboratório, você vai aprender a configurar um hub do NCC usando comandos gcloud e analisar as mudanças no console. O hub do NCC vai servir como plano de controle responsável por criar a configuração de roteamento entre cada spoke de VPC. Você também vai configurar o Private Service Connect para o Cloud SQL.

O que você vai aprender

Neste laboratório, você aprenderá a fazer o seguinte:

- Estabelecer a conectividade de VPCs de malha completa com o NCC.

- Configurar o Private Service Connect.

- Enviar tráfego por um spoke para verificar a conectividade com o Cloud SQL.

Configuração e requisitos

Antes de clicar no botão Começar o Laboratório

Leia estas instruções. Os laboratórios são cronometrados e não podem ser pausados. O timer é ativado quando você clica em Iniciar laboratório e mostra por quanto tempo os recursos do Google Cloud vão ficar disponíveis.

Este laboratório prático permite que você realize as atividades em um ambiente real de nuvem, e não em uma simulação ou demonstração. Você vai receber novas credenciais temporárias para fazer login e acessar o Google Cloud durante o laboratório.

Confira os requisitos para concluir o laboratório:

- Acesso a um navegador de Internet padrão (recomendamos o Chrome).

Observação: para executar este laboratório, use o modo de navegação anônima (recomendado) ou uma janela anônima do navegador. Isso evita conflitos entre sua conta pessoal e de estudante, o que poderia causar cobranças extras na sua conta pessoal.

- Tempo para concluir o laboratório: não se esqueça que, depois de começar, não será possível pausar o laboratório.

Observação: use apenas a conta de estudante neste laboratório. Se usar outra conta do Google Cloud, você poderá receber cobranças nela.

Como iniciar seu laboratório e fazer login no console do Google Cloud

-

Clique no botão Começar o laboratório. Se for preciso pagar por ele, uma caixa de diálogo vai aparecer para você selecionar a forma de pagamento.

No painel Detalhes do Laboratório, à esquerda, você vai encontrar o seguinte:

- O botão Abrir Console do Google Cloud

- O tempo restante

- As credenciais temporárias que você vai usar neste laboratório

- Outras informações, se forem necessárias

-

Se você estiver usando o navegador Chrome, clique em Abrir console do Google Cloud ou clique com o botão direito do mouse e selecione Abrir link em uma janela anônima.

O laboratório ativa os recursos e depois abre a página Fazer Login em outra guia.

Dica: coloque as guias em janelas separadas lado a lado.

Observação: se aparecer a caixa de diálogo Escolher uma conta, clique em Usar outra conta.

-

Se necessário, copie o Nome de usuário abaixo e cole na caixa de diálogo Fazer login.

{{{user_0.username | "Username"}}}

Você também encontra o nome de usuário no painel Detalhes do Laboratório.

-

Clique em Próxima.

-

Copie a Senha abaixo e cole na caixa de diálogo de Olá.

{{{user_0.password | "Password"}}}

Você também encontra a senha no painel Detalhes do Laboratório.

-

Clique em Próxima.

Importante: você precisa usar as credenciais fornecidas no laboratório, e não as da sua conta do Google Cloud.

Observação: se você usar sua própria conta do Google Cloud neste laboratório, é possível que receba cobranças adicionais.

-

Acesse as próximas páginas:

- Aceite os Termos e Condições.

- Não adicione opções de recuperação nem autenticação de dois fatores (porque essa é uma conta temporária).

- Não se inscreva em testes gratuitos.

Depois de alguns instantes, o console do Google Cloud será aberto nesta guia.

Observação: para acessar os produtos e serviços do Google Cloud, clique no Menu de navegação ou digite o nome do serviço ou produto no campo Pesquisar.

Ativar o Cloud Shell

O Cloud Shell é uma máquina virtual com várias ferramentas de desenvolvimento. Ele tem um diretório principal permanente de 5 GB e é executado no Google Cloud. O Cloud Shell oferece acesso de linha de comando aos recursos do Google Cloud.

-

Clique em Ativar o Cloud Shell  na parte de cima do console do Google Cloud.

na parte de cima do console do Google Cloud.

-

Clique nas seguintes janelas:

- Continue na janela de informações do Cloud Shell.

- Autorize o Cloud Shell a usar suas credenciais para fazer chamadas de APIs do Google Cloud.

Depois de se conectar, você verá que sua conta já está autenticada e que o projeto está configurado com seu Project_ID, . A saída contém uma linha que declara o projeto PROJECT_ID para esta sessão:

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

A gcloud é a ferramenta de linha de comando do Google Cloud. Ela vem pré-instalada no Cloud Shell e aceita preenchimento com tabulação.

- (Opcional) É possível listar o nome da conta ativa usando este comando:

gcloud auth list

- Clique em Autorizar.

Saída:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (Opcional) É possível listar o ID do projeto usando este comando:

gcloud config list project

Saída:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Observação: consulte a documentação completa da gcloud no Google Cloud no guia de visão geral da gcloud CLI.

Antes de começar

No laboratório, você precisa alternar os dois projetos várias vezes. Verifique se você está no projeto correto. Usar duas janelas do Cloud Shell, uma para cada projeto, é útil.

Ative a API Network Connectivity

Antes de executar qualquer tarefa usando o Network Connectivity Center, ative a API Network Connectivity executando o seguinte comando:

gcloud services enable networkconnectivity.googleapis.com

Verifique os recursos atuais do Google Cloud

Neste laboratório, os recursos de rede já foram criados para você. Reserve um minuto para conferir as redes VPC e as VMs disponíveis. Você pode usar o console do Google Cloud ou a linha de comando para analisá-los.

Você vai notar que há:

- 2 VPCs

- Instância do Cloud SQL Postgres com o Private Service Connect ativado

Configure a conectividade da transferência de dados

Para configurar a conectividade da transferência de dados, você vai usar o NCC para criar um hub e spokes para permitir que os dados sejam transferidos de um local para outro pelo Google Cloud.

Tarefa 1: Criar um hub

- Execute o comando a seguir para criar o hub do NCC:

gcloud network-connectivity hubs create ncc-hub

- Descreva o hub do NCC recém-criado:

gcloud network-connectivity hubs describe ncc-hub

Clique em Verificar meu progresso para conferir o objetivo.

Criar o hub do NCC.

Tarefa 2: Configurar VPCs como spokes do NCC

Os administradores podem excluir rotas de sub-redes da exportação de um spoke de VPC para a tabela de rotas do hub do NCC. Você vai criar uma regra de exclusão de exportação com base em um prefixo de agregação para impedir que a sub-rede da VPC1 seja exportada para a tabela de rotas do hub do NCC.

- Use este comando

gcloud para listar todas as sub-redes pertencentes à VPC1:

gcloud config set accessibility/screen_reader false

gcloud compute networks subnets list --network=vpc1-ncc

- Configure a VPC1 como um spoke do NCC e exclua o par de sub-redes /25 da importação para a tabela de roteamento do hub usando a palavra-chave

export-exclude-ranges para filtrar a rota de agregação /24 desse intervalo específico:

gcloud network-connectivity spokes linked-vpc-network create vpc1-spoke1 \

--hub=ncc-hub \

--vpc-network=vpc1-ncc \

--exclude-export-ranges=10.1.2.0/24 \

--global

- Liste o conteúdo da tabela de roteamento padrão do hub do NCC:

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default --filter="NEXT_HOP:vpc1-ncc"

- Configure a VPC2 como um spoke do NCC:

gcloud network-connectivity spokes linked-vpc-network create vpc2-spoke2 \

--hub=ncc-hub \

--vpc-network=vpc2-ncc \

--exclude-export-ranges=10.3.3.0/24 \

--global

- Liste o conteúdo da tabela de roteamento padrão do hub do NCC e examine a saída:

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default

Clique em Verificar meu progresso para conferir o objetivo.

Configurar VPCs como um spoke do NCC.

Tarefa 3: Verificar a conectividade do caminho de dados IPv4

- Acesse Compute Engine > Instâncias de VM e conecte-se a vm1-vpc1-ncc via SSH. Execute o comando a seguir para iniciar o despejo TCP e rastrear pacotes ICMP de vm2-vpc2-ncc. Lembre-se de que essa VM reside na VPC2.

vm1-vpc1-ncc

sudo tcpdump -i any icmp -v -e -n

- Estabeleça uma sessão SSH com vm2-vpc2-ncc e use

ping para testar a conectividade com o endereço IP de vm1-vpc1-ncc.

vm2-vpc2-ncc

ping 10.1.1.2

Tarefa 4: Configurar o Private Service Connect

O Private Service Connect (PSC) é um recurso que permite a comunicação particular e segura entre redes de nuvem privada virtual (VPC) usando seu próprio endereço IP interno.

Reserve um endereço IP interno

- Encontre o intervalo CIDR da sub-rede VPC na região do Google Cloud mencionada na variável de ambiente REGION e escolha um endereço IP livre nesse intervalo CIDR para o endpoint do Private Service Connect.

gcloud compute networks subnets describe vpc2-ncc-subnet1 \

--region={{{project_0.default_region | REGION}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(ipCidrRange)"

- Reserve um endereço IP interno para o endpoint do Private Service Connect no intervalo CIDR da sub-rede VPC derivada acima.

Substitua [ADDRESS] pelo endereço IP no intervalo CIDR do endereço IP de saída do comando anterior.

gcloud compute addresses create cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--subnet=vpc2-ncc-subnet1 \

--addresses=[ADDRESS]

Observação: se você encontrar o erro "Não foi possível buscar o recurso: o IP 'X.X.X.X' já está sendo usado por outro recurso", tente usar outro endereço IP no mesmo intervalo CIDR. Além disso, acesse Compute Engine > Instâncias de VM e use um endereço IP diferente do IP interno das instâncias de VM vm2-vpc2-ncc e cloudsql-client.

- Verifique se o endereço IP interno está reservado e se o status RESERVED aparece para o endereço IP. Observe o [ADDRESS/RANGE], que será necessário mais adiante.

gcloud compute addresses list \

--project={{{project_0.project_id|PROJECT_ID}}} \

--filter="name=cloudsql-psc"

Acesse o URI do anexo de serviço

Depois de criar uma instância do Cloud SQL com o Private Service Connect ativado, acesse o URI do anexo de serviço e use-o para criar o endpoint do Private Service Connect com o endereço IP interno reservado acima.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(pscServiceAttachmentLink)"

Crie o Private Service Connect

- Crie o endpoint do Private Service Connect e aponte-o para o URI do anexo de serviço do Cloud SQL.

Substitua [Service_Attachment_URI] pelo URI do anexo de serviço da saída do comando anterior.

gcloud compute forwarding-rules create cloudsql-psc-ep \

--address=cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--network=vpc2-ncc \

--target-service-attachment=[Service_Attachment_URI] \

--allow-psc-global-access

- Verifique se o endpoint pode se conectar ao anexo de serviço.

gcloud compute forwarding-rules describe cloudsql-psc-ep \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--format="value(pscConnectionStatus)"

Configure uma zona gerenciada de DNS

Para adicionar o nome DNS sugerido para a instância do Cloud SQL, é melhor criar uma zona DNS particular na rede VPC correspondente.

gcloud dns managed-zones create cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--description="DNS zone for the Cloud SQL instances" \

--dns-name={{{project_0.default_region | REGION}}}.sql.goog. \

--networks=vpc2-ncc \

--visibility=private

Adicione um registro DNS para o Private Service Connect

- Acesse o registro DNS sugerido para a instância do Cloud SQL.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(dnsName)"

Na saída, encontre o registro DNS. Você vai precisar dele na próxima etapa.

- Adicione o registro DNS sugerido à zona gerenciada de DNS

Substitua [DNS_RECORD] por suggested DNS record e [ADDRESS/RANGE] pela saída do comando anterior, conforme descrito acima.

gcloud dns record-sets create [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--rrdatas=[ADDRESS/RANGE] \

--zone=cloudsql-dns

Clique em Verificar meu progresso para conferir o objetivo.

Configurar o Private Service Connect.

Tarefa 5: Conectar-se ao Cloud SQL usando o Private Service Connect

- Conecte-se à instância de VM

cloudsql-client.

gcloud compute ssh --zone {{{project_0.default_zone | ZONE}}} "cloudsql-client" \

--tunnel-through-iap --project {{{project_0.project_id|PROJECT_ID}}}

- Conecte-se à instância, substituindo

[DNS_RECORD] e, para a senha, use changeme.

psql "sslmode=disable dbname=postgres user=postgres host=[DNS_RECORD]"

- Crie um banco de dados:

CREATE DATABASE company;

- Agora liste todos os bancos de dados:

\l

- Conecte-se ao banco de dados de funcionários:

\c company

- Crie uma tabela no banco de dados da empresa:

CREATE TABLE employees (

id SERIAL PRIMARY KEY,

first VARCHAR(255) NOT NULL,

last VARCHAR(255) NOT NULL,

salary DECIMAL (10, 2)

);

- Insira dados na tabela "employees" do banco de dados "company":

INSERT INTO employees (first, last, salary) VALUES

('Max', 'Mustermann', 5000.00),

('Anna', 'Schmidt', 7000.00),

('Peter', 'Mayer', 6000.00);

- Consulte a tabela de funcionários:

SELECT * FROM employees;

- Saia do banco de dados Postgres e da VM e volte ao Cloud Shell:

\q

exit

Clique em Verificar meu progresso para conferir o objetivo.

Conectar-se ao Cloud SQL usando o Private Service Connect.

Tarefa 6: Excluir recursos

Em um ambiente de produção, você precisa excluir os recursos que não está usando para evitar cobranças. Neste laboratório, siga as etapas abaixo para remover os spokes e o hub.

Exclua os spokes e o hub

- Exclua os spokes do NCC:

gcloud network-connectivity spokes delete vpc1-spoke1 --global --quiet

gcloud network-connectivity spokes delete vpc2-spoke2 --global --quiet

- Exclua o hub do NCC:

gcloud network-connectivity hubs delete ncc-hub --quiet

- Exclua o registro DNS:

gcloud dns record-sets delete [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--zone=cloudsql-dns

- Exclua a zona gerenciada de DNS:

gcloud dns managed-zones delete cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--quiet

Parabéns!

Você aprendeu a usar o Network Connectivity Center para criar um hub e spokes para recursos existentes do Google Cloud e verificou se os dados podem ser transferidos pelo NCC usando uma NIC.

Treinamento e certificação do Google Cloud

Esses treinamentos ajudam você a aproveitar as tecnologias do Google Cloud ao máximo. Nossas aulas incluem habilidades técnicas e práticas recomendadas para ajudar você a alcançar rapidamente o nível esperado e continuar sua jornada de aprendizado. Oferecemos treinamentos que vão do nível básico ao avançado, com opções de aulas virtuais, sob demanda e por meio de transmissões ao vivo para que você possa encaixá-las na correria do seu dia a dia. As certificações validam sua experiência e comprovam suas habilidades com as tecnologias do Google Cloud.

Manual atualizado em 12 de junho de 2025

Laboratório testado em 12 de junho de 2025

Copyright 2026 Google LLC. Todos os direitos reservados. Google e o logotipo do Google são marcas registradas da Google LLC. Todos os outros nomes de produtos e empresas podem ser marcas registradas das respectivas empresas a que estão associados.

na parte de cima do console do Google Cloud.

na parte de cima do console do Google Cloud.