GSP1317

Ringkasan

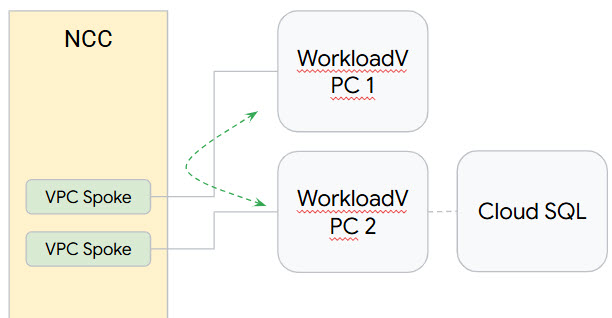

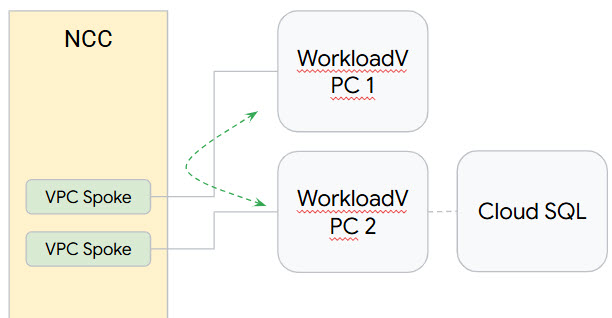

Network Connectivity Center (NCC) dapat digunakan untuk membuat konektivitas antar-VPC dalam skala besar melalui spoke VPC. Jika VPC ditentukan sebagai spoke VPC, beberapa jaringan VPC dapat dihubungkan bersama melalui Hub NCC.

NCC adalah model bidang kontrol hub-and-spoke untuk pengelolaan konektivitas jaringan di Google Cloud. Resource hub menyediakan model pengelolaan konektivitas terpusat untuk melakukan interkoneksi antar-spoke.

Di lab ini, Anda akan mempelajari cara mengonfigurasi hub NCC menggunakan perintah gcloud dan meninjau perubahan di konsol. Hub NCC akan berfungsi sebagai bidang kontrol yang bertanggung jawab untuk membangun konfigurasi perutean di antara setiap spoke VPC. Anda juga akan menyiapkan Private Service Connect ke Cloud SQL.

Yang akan Anda pelajari

Di lab ini, Anda akan mempelajari cara melakukan tugas berikut:

- Membuat konektivitas VPC mesh penuh dengan NCC.

- Menyiapkan Private Service Connect.

- Mengirim traffic melalui spoke untuk memverifikasi konektivitas ke Cloud SQL.

Penyiapan dan persyaratan

Sebelum mengklik tombol Start Lab

Baca petunjuk ini. Lab memiliki timer dan Anda tidak dapat menjedanya. Timer yang dimulai saat Anda mengklik Start Lab akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab interaktif ini dapat Anda gunakan untuk melakukan aktivitas lab di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran (direkomendasikan) atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Hanya gunakan akun siswa untuk lab ini. Jika Anda menggunakan akun Google Cloud yang berbeda, Anda mungkin akan dikenai tagihan ke akun tersebut.

Cara memulai lab dan login ke Google Cloud Console

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, dialog akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri ada panel Lab Details yang berisi hal-hal berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk mengakses produk dan layanan Google Cloud, klik Navigation menu atau ketik nama layanan atau produk di kolom Search.

Mengaktifkan Cloud Shell

Cloud Shell adalah mesin virtual yang dilengkapi dengan berbagai alat pengembangan. Mesin virtual ini menawarkan direktori beranda persisten berkapasitas 5 GB dan berjalan di Google Cloud. Cloud Shell menyediakan akses command-line untuk resource Google Cloud Anda.

-

Klik Activate Cloud Shell  di bagian atas Konsol Google Cloud.

di bagian atas Konsol Google Cloud.

-

Klik jendela berikut:

- Lanjutkan melalui jendela informasi Cloud Shell.

- Beri otorisasi ke Cloud Shell untuk menggunakan kredensial Anda guna melakukan panggilan Google Cloud API.

Setelah terhubung, Anda sudah diautentikasi, dan project ditetapkan ke Project_ID, . Output berisi baris yang mendeklarasikan Project_ID untuk sesi ini:

Project Cloud Platform Anda dalam sesi ini disetel ke {{{project_0.project_id | "PROJECT_ID"}}}

gcloud adalah alat command line untuk Google Cloud. Alat ini sudah terinstal di Cloud Shell dan mendukung pelengkapan command line.

- (Opsional) Anda dapat menampilkan daftar nama akun yang aktif dengan perintah ini:

gcloud auth list

- Klik Authorize.

Output:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

Untuk menetapkan akun aktif, jalankan:

$ gcloud config set account `ACCOUNT`

- (Opsional) Anda dapat menampilkan daftar ID project dengan perintah ini:

gcloud config list project

Output:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Catatan: Untuk mendapatkan dokumentasi gcloud yang lengkap di Google Cloud, baca panduan ringkasan gcloud CLI.

Sebelum memulai

Di lab, Anda harus beralih di antara dua project beberapa kali. Pastikan Anda berada dalam project yang benar. Menggunakan 2 jendela cloudshell, satu untuk tiap project, akan sangat membantu.

Mengaktifkan Network Connectivity API

Sebelum dapat melakukan tugas apa pun menggunakan Network Connectivity Center, aktifkan Network Connectivity API dengan menjalankan perintah berikut:

gcloud services enable networkconnectivity.googleapis.com

Memverifikasi resource Google Cloud yang ada

Untuk lab ini, resource jaringan telah dibuat untuk Anda. Luangkan waktu sejenak untuk melihat jaringan VPC dan VM yang tersedia. Anda dapat menggunakan Konsol Google Cloud atau command line untuk meninjaunya.

Anda akan melihat bahwa Anda memiliki:

- 2 VPC

- Instance Cloud SQL Postgres dengan Private Service Connect yang diaktifkan

Mengonfigurasi konektivitas transfer data

Untuk menyiapkan konektivitas transfer data, Anda akan menggunakan NCC untuk membangun hub dan spoke agar data dapat ditransfer dari satu situs ke situs lain melalui Google Cloud.

Tugas 1. Membuat hub

- Jalankan perintah berikut untuk membuat hub NCC:

gcloud network-connectivity hubs create ncc-hub

- Deskripsikan hub NCC yang baru dibuat.

gcloud network-connectivity hubs describe ncc-hub

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat hub NCC.

Tugas 2. Mengonfigurasi VPC sebagai spoke NCC

Administrator dapat mengecualikan rute subnet agar tidak diekspor dari spoke VPC ke tabel rute hub NCC. Anda akan membuat aturan pengecualian ekspor berdasarkan awalan ringkasan untuk mencegah subnet VPC1 diekspor ke tabel rute hub NCC.

- Gunakan perintah

gcloud ini untuk mencantumkan semua subnet VPC1.

gcloud config set accessibility/screen_reader false

gcloud compute networks subnets list --network=vpc1-ncc

- Konfigurasi VPC1 sebagai spoke NCC dan kecualikan pasangan subnet /25 agar tidak diimpor ke tabel perutean hub menggunakan kata kunci

export-exclude-ranges untuk memfilter rute ringkasan /24 dari rentang spesifik tersebut:

gcloud network-connectivity spokes linked-vpc-network create vpc1-spoke1 \

--hub=ncc-hub \

--vpc-network=vpc1-ncc \

--exclude-export-ranges=10.1.2.0/24 \

--global

- Cantumkan konten tabel perutean default hub NCC.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default --filter="NEXT_HOP:vpc1-ncc"

- Konfigurasi VPC2 sebagai spoke NCC:

gcloud network-connectivity spokes linked-vpc-network create vpc2-spoke2 \

--hub=ncc-hub \

--vpc-network=vpc2-ncc \

--exclude-export-ranges=10.3.3.0/24 \

--global

- Cantumkan konten tabel perutean default hub NCC dan periksa outputnya.

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default

Klik Periksa progres saya untuk memverifikasi tujuan.

Mengonfigurasi VPC sebagai spoke NCC.

Tugas 3. Memverifikasi Konektivitas Jalur Data IPv4

- Buka Compute Engine > VM instances, lalu tetapkan SSH ke vm1-vpc1-ncc. Jalankan perintah berikut untuk memulai TCP dump guna melacak paket ICMP dari vm2-vpc2-ncc. Sebagai pengingat, VM ini berada di VPC2.

vm1-vpc1-ncc

sudo tcpdump -i any icmp -v -e -n

- Buat sesi SSH ke vm2-vpc2-ncc dan

ping alamat IP vm1-vpc1-ncc.

vm2-vpc2-ncc

ping 10.1.1.2

Tugas 4. Menyiapkan Private Service Connect

Private Service Connect (PSC) adalah kemampuan yang memungkinkan komunikasi pribadi dan aman antara jaringan Virtual Private Cloud (VPC) menggunakan alamat IP internal Anda sendiri.

Mencadangkan alamat IP internal

- Temukan rentang CIDR subnet VPC di region Google Cloud yang dirujuk dalam variabel lingkungan REGION, lalu pilih alamat IP yang tidak digunakan dalam rentang CIDR ini untuk endpoint Private Service Connect.

gcloud compute networks subnets describe vpc2-ncc-subnet1 \

--region={{{project_0.default_region | REGION}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(ipCidrRange)"

- Cadangkan alamat IP internal untuk endpoint Private Service Connect dalam rentang CIDR subnet VPC turunan di atas.

Ganti [ADDRESS] dengan alamat IP dalam rentang CIDR dari alamat IP output perintah sebelumnya.

gcloud compute addresses create cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--subnet=vpc2-ncc-subnet1 \

--addresses=[ADDRESS]

Catatan: Jika Anda mengalami error `Could not fetch resource: IP 'X.X.X.X' is already being used by another resource`, coba gunakan alamat IP yang berbeda dalam rentang CIDR yang sama. Selain itu, buka Compute Engine > VM instances dan gunakan alamat IP yang berbeda dengan IP internal instance VM vm2-vpc2-ncc dan cloudsql-client.

- Pastikan alamat IP internal dicadangkan dan status RESERVED muncul untuk alamat IP tersebut. Catat [ADDRESS/RANGE] yang diperlukan untuk langkah selanjutnya.

gcloud compute addresses list \

--project={{{project_0.project_id|PROJECT_ID}}} \

--filter="name=cloudsql-psc"

Mendapatkan URI lampiran layanan

Setelah membuat instance Cloud SQL dengan Private Service Connect yang diaktifkan, dapatkan URI lampiran layanan dan gunakan untuk membuat endpoint Private Service Connect dengan alamat IP internal yang dicadangkan di atas.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(pscServiceAttachmentLink)"

Membuat Private Service Connect

- Buat endpoint Private Service Connect dan arahkan ke URI lampiran layanan Cloud SQL.

Ganti [Service_Attachment_URI] dengan URI lampiran layanan dari output perintah sebelumnya.

gcloud compute forwarding-rules create cloudsql-psc-ep \

--address=cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--network=vpc2-ncc \

--target-service-attachment=[Service_Attachment_URI] \

--allow-psc-global-access

- Pastikan endpoint dapat terhubung ke lampiran layanan.

gcloud compute forwarding-rules describe cloudsql-psc-ep \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--format="value(pscConnectionStatus)"

Mengonfigurasi zona terkelola DNS

Untuk menambahkan nama DNS yang disarankan untuk instance Cloud SQL, sebaiknya buat zona DNS pribadi di jaringan VPC yang sesuai.

gcloud dns managed-zones create cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--description="DNS zone for the Cloud SQL instances" \

--dns-name={{{project_0.default_region | REGION}}}.sql.goog. \

--networks=vpc2-ncc \

--visibility=private

Menambahkan data DNS untuk Private Service Connect

- Dapatkan data DNS yang disarankan untuk instance Cloud SQL.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(dnsName)"

Pada output, temukan data DNS yang akan Anda butuhkan untuk langkah berikutnya.

- Tambahkan data DNS yang disarankan ke zona terkelola DNS.

Ganti [DNS_RECORD] dengan suggested DNS record dan [ADDRESS/RANGE] dengan output perintah sebelumnya seperti yang dijelaskan di atas.

gcloud dns record-sets create [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--rrdatas=[ADDRESS/RANGE] \

--zone=cloudsql-dns

Klik Periksa progres saya untuk memverifikasi tujuan.

Menyiapkan Private Service Connect.

Tugas 5. Membuat Koneksi ke Cloud SQL melalui Private Service Connect

- Buat koneksi ke instance VM

cloudsql-client.

gcloud compute ssh --zone {{{project_0.default_zone | ZONE}}} "cloudsql-client" \

--tunnel-through-iap --project {{{project_0.project_id|PROJECT_ID}}}

- Buat koneksi ke instance, ganti

[DNS_RECORD], dan untuk sandinya, gunakan changeme.

psql "sslmode=disable dbname=postgres user=postgres host=[DNS_RECORD]"

- Buat database:

CREATE DATABASE company;

- Sekarang, cantumkan semua database:

\l

- Buat koneksi ke database karyawan:

\c company

- Buat tabel di database perusahaan:

CREATE TABLE employees (

id SERIAL PRIMARY KEY,

first VARCHAR(255) NOT NULL,

last VARCHAR(255) NOT NULL,

salary DECIMAL (10, 2)

);

- Masukkan data ke dalam tabel karyawan di database perusahaan:

INSERT INTO employees (first, last, salary) VALUES

('Max', 'Mustermann', 5000.00),

('Anna', 'Schmidt', 7000.00),

('Peter', 'Mayer', 6000.00);

- Kueri tabel karyawan:

SELECT * FROM employees;

- Keluar dari database Postgres dan VM, lalu kembali ke Cloud Shell:

\q

exit

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat koneksi ke Cloud SQL melalui Private Service Connect.

Tugas 6. Menghapus resource

Di lingkungan produksi, Anda perlu menghapus resource yang tidak digunakan untuk menghindari penagihan. Untuk lab ini, pelajari langkah-langkah mudah untuk menghapus spoke dan hub:

Menghapus spoke dan hub

- Hapus spoke NCC:

gcloud network-connectivity spokes delete vpc1-spoke1 --global --quiet

gcloud network-connectivity spokes delete vpc2-spoke2 --global --quiet

- Hapus hub NCC:

gcloud network-connectivity hubs delete ncc-hub --quiet

- Hapus data DNS

gcloud dns record-sets delete [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--zone=cloudsql-dns

- Hapus zona terkelola DNS:

gcloud dns managed-zones delete cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--quiet

Selamat!

Anda telah mempelajari cara menggunakan Network Connectivity Center untuk membangun hub dan spoke bagi resource Google Cloud yang ada dan memastikan data dapat ditransfer melalui NCC menggunakan NIC.

Sertifikasi dan pelatihan Google Cloud

...membantu Anda mengoptimalkan teknologi Google Cloud. Kelas kami mencakup keterampilan teknis dan praktik terbaik untuk membantu Anda memahami dengan cepat dan melanjutkan proses pembelajaran. Kami menawarkan pelatihan tingkat dasar hingga lanjutan dengan opsi on demand, live, dan virtual untuk menyesuaikan dengan jadwal Anda yang sibuk. Sertifikasi membantu Anda memvalidasi dan membuktikan keterampilan serta keahlian Anda dalam teknologi Google Cloud.

Manual Terakhir Diperbarui: 12 Juni 2025

Lab Terakhir Diuji: 12 Juni 2025

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

di bagian atas Konsol Google Cloud.

di bagian atas Konsol Google Cloud.