GSP1317

Übersicht

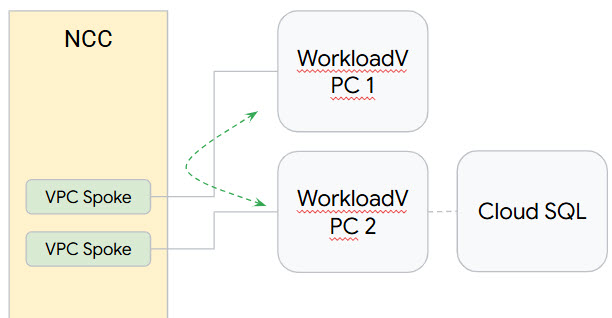

In Network Connectivity Center (NCC) können Sie mit VPC-Spokes skalierbare Konnektivität zwischen VPCs einrichten. Wenn eine VPC als VPC-Spoke definiert ist, können mehrere VPC-Netzwerke über den NCC-Hub miteinander verbunden werden.

NCC ist ein Hub-and-Spoke-Modell für die Steuerungsebene, mit dem Netzwerkverbindungen in Google Cloud verwaltet werden. Die Hub-Ressource ist ein Modell für die zentrale Konnektivitätsverwaltung der miteinander verbundenen Spokes.

In diesem Lab lernen Sie, einen NCC-Hub mit gcloud-Befehlen zu konfigurieren und die Änderungen in der Console zu überprüfen. Der NCC-Hub dient als Steuerungsebene, die für die Erstellung der Routingkonfiguration zwischen den einzelnen VPC-Spokes verantwortlich ist. Außerdem richten Sie in diesem Lab Private Service Connect für Cloud SQL ein.

Lerninhalte

Aufgaben in diesem Lab:

- Vollständige Mesh-VPC-Konnektivität mit NCC

- Private Service Connect einrichten

- Traffic über einen Spoke senden, um die Verbindung zu Cloud SQL zu überprüfen

Einrichtung und Anforderungen

Vor dem Klick auf „Start Lab“ (Lab starten)

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange Google Cloud-Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab können Sie die Lab-Aktivitäten in einer echten Cloud-Umgebung durchführen – nicht in einer Simulations- oder Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus (empfohlen), um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Verwenden Sie für dieses Lab nur das Teilnehmerkonto. Wenn Sie ein anderes Google Cloud-Konto verwenden, fallen dafür möglicherweise Kosten an.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Dialogfeld geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich „Details zum Lab“ mit diesen Informationen:

- Schaltfläche „Google Cloud Console öffnen“

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite „Anmelden“ geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie auf Google Cloud-Produkte und ‑Dienste zugreifen möchten, klicken Sie auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Cloud Shell aktivieren

Cloud Shell ist eine virtuelle Maschine, auf der Entwicklertools installiert sind. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft auf Google Cloud. Mit Cloud Shell erhalten Sie Befehlszeilenzugriff auf Ihre Google Cloud-Ressourcen.

-

Klicken Sie oben in der Google Cloud Console auf Cloud Shell aktivieren  .

.

-

Klicken Sie sich durch die folgenden Fenster:

- Fahren Sie mit dem Informationsfenster zu Cloud Shell fort.

- Autorisieren Sie Cloud Shell, Ihre Anmeldedaten für Google Cloud API-Aufrufe zu verwenden.

Wenn eine Verbindung besteht, sind Sie bereits authentifiziert und das Projekt ist auf Project_ID, eingestellt. Die Ausgabe enthält eine Zeile, in der die Project_ID für diese Sitzung angegeben ist:

Ihr Cloud-Projekt in dieser Sitzung ist festgelegt als {{{project_0.project_id | "PROJECT_ID"}}}

gcloud ist das Befehlszeilentool für Google Cloud. Das Tool ist in Cloud Shell vorinstalliert und unterstützt die Tab-Vervollständigung.

- (Optional) Sie können den aktiven Kontonamen mit diesem Befehl auflisten:

gcloud auth list

- Klicken Sie auf Autorisieren.

Ausgabe:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

Um das aktive Konto festzulegen, führen Sie diesen Befehl aus:

$ gcloud config set account `ACCOUNT`

- (Optional) Sie können die Projekt-ID mit diesem Befehl auflisten:

gcloud config list project

Ausgabe:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Hinweis: Die vollständige Dokumentation für gcloud finden Sie in Google Cloud in der Übersicht zur gcloud CLI.

Hinweis

Im Lab müssen Sie mehrmals zwischen den beiden Projekten wechseln. Achten Sie darauf, dass Sie sich im richtigen Projekt befinden. Es ist hilfreich, für jedes Projekt ein eigenes Cloud Shell-Fenster zu verwenden.

Network Connectivity API aktivieren

Bevor Sie Aufgaben mit Network Connectivity Center ausführen können, müssen Sie die Network Connectivity API aktivieren. Dazu führen Sie folgenden Befehl aus:

gcloud services enable networkconnectivity.googleapis.com

Vorhandene Google Cloud-Ressourcen überprüfen

Für dieses Lab wurden Netzwerkressourcen für Sie erstellt. Nehmen Sie sich jetzt eine Minute Zeit, um sich die verfügbaren VPC-Netzwerke und VMs anzusehen. Das ist über die Google Cloud Console oder die Befehlszeile möglich.

Sie sehen folgende Ressourcen:

- 2 VPCs

- Cloud SQL Postgres-Instanz mit aktiviertem Private Service Connect

Verbindung zur Datenübermittlung konfigurieren

Zu diesem Zweck erstellen Sie mit NCC einen Hub und Spokes, mit denen Daten über Google Cloud zwischen Standorten übertragen werden können.

Aufgabe 1: Hub erstellen

- Führen Sie den folgenden Befehl aus, um den NCC-Hub zu erstellen:

gcloud network-connectivity hubs create ncc-hub

- Beschreiben Sie den neu erstellten NCC-Hub:

gcloud network-connectivity hubs describe ncc-hub

Klicken Sie auf Fortschritt prüfen.

NCC-Hub erstellen

Aufgabe 2: VPCs als NCC-Spokes konfigurieren

Mit Administratorberechtigungen können Subnetzrouten vom Export aus einem VPC-Spoke in die Routentabelle des NCC-Hubs ausgeschlossen werden. Basierend auf einem zusammenfassenden Präfix erstellen Sie eine Ausschlussregel für den Export, sodass das Subnetz von VPC1 nicht in die Routentabelle des NCC-Hubs exportiert wird.

- Listen Sie mit diesem

gcloud-Befehl alle Subnetze auf, die zu VPC1 gehören.

gcloud config set accessibility/screen_reader false

gcloud compute networks subnets list --network=vpc1-ncc

- Konfigurieren Sie VPC1 als NCC-Spoke und schließen Sie das Paar von /25-Subnetzen vom Import in die Hub-Routing-Tabelle aus. Filtern Sie dazu mit dem Schlüsselwort

export-exclude-ranges die zusammenfassende Route /24 aus diesem bestimmten Bereich heraus:

gcloud network-connectivity spokes linked-vpc-network create vpc1-spoke1 \

--hub=ncc-hub \

--vpc-network=vpc1-ncc \

--exclude-export-ranges=10.1.2.0/24 \

--global

- Listen Sie den Inhalt der Standardroutingtabelle des NCC-Hubs auf:

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default --filter="NEXT_HOP:vpc1-ncc"

- Konfigurieren Sie VPC2 als NCC-Spoke:

gcloud network-connectivity spokes linked-vpc-network create vpc2-spoke2 \

--hub=ncc-hub \

--vpc-network=vpc2-ncc \

--exclude-export-ranges=10.3.3.0/24 \

--global

- Listen Sie den Inhalt der Standardroutingtabelle des NCC-Hubs auf und prüfen Sie die Ausgabe:

gcloud network-connectivity hubs route-tables routes list --hub=ncc-hub --route_table=default

Klicken Sie auf Fortschritt prüfen.

VPCs als NCC-Spoke konfigurieren.

Aufgabe 3: IPv4-Datenpfadkonnektivität prüfen

- Gehen Sie zu Compute Engine > VM-Instanzen und stellen Sie eine SSH-Verbindung zu vm1-vpc1-ncc her. Führen Sie den folgenden Befehl aus, um TCP-Dump zu starten und ICMP-Pakete von vm2-vpc2-ncc zu verfolgen. Zur Erinnerung: Diese VM befindet sich in VPC2.

vm1-vpc1-ncc

sudo tcpdump -i any icmp -v -e -n

- Stellen Sie eine SSH-Sitzung zu vm2-vpc2-ncc her und nutzen Sie

ping, um die IP-Adresse von vm1-vpc1-ncc anzupingen.

vm2-vpc2-ncc

ping 10.1.1.2

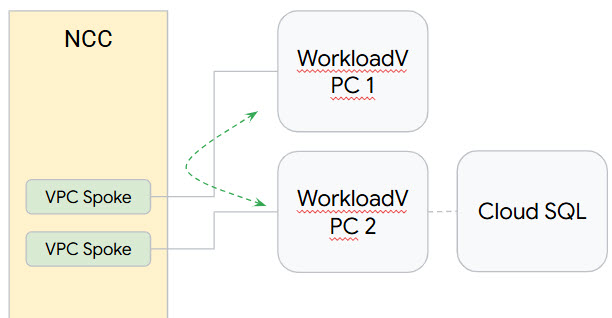

Aufgabe 4: Private Service Connect einrichten

Private Service Connect (PSC) ist eine Funktion, die über Ihre eigene interne IP-Adresse eine private und sichere Kommunikation zwischen VPC-Netzwerken (Virtual Private Cloud) ermöglicht.

Interne IP-Adresse reservieren

- Suchen Sie den CIDR-Bereich des VPC-Subnetzes in der Google Cloud-Region, auf die in der Umgebungsvariablen REGION verwiesen wird. Wählen Sie für den Private Service Connect-Endpunkt eine freie IP-Adresse in diesem CIDR-Bereich aus.

gcloud compute networks subnets describe vpc2-ncc-subnet1 \

--region={{{project_0.default_region | REGION}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(ipCidrRange)"

- Reservieren Sie eine interne IP-Adresse für den Private Service Connect-Endpunkt im oben abgeleiteten CIDR-Bereich des VPC-Subnetzes.

Ersetzen Sie [ADDRESS] (Adresse) durch die IP-Adresse im CIDR-Bereich aus der IP-Adresse der Ausgabe des vorherigen Befehls.

gcloud compute addresses create cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--subnet=vpc2-ncc-subnet1 \

--addresses=[ADDRESS]

Hinweis: Wenn der Fehler „Could not fetch resource: IP 'X.X.X.X' is already being used by another resource“ (Ressource konnte nicht abgerufen werden: IP-Adresse „X.X.X.X“ wird bereits von einer anderen Ressource verwendet) ausgegeben wird, versuchen Sie es mit einer anderen IP-Adresse innerhalb desselben CIDR-Bereichs. Rufen Sie außerdem Compute Engine > VM-Instanzen auf und verwenden Sie eine IP-Adresse, die sich von der internen IP-Adresse der VM-Instanzen vm2-vpc2-ncc und cloudsql-client unterscheidet.

- Prüfen Sie, ob die interne IP-Adresse reserviert ist und für die IP-Adresse der Status „RESERVED“ (Reserviert) angezeigt wird. Notieren Sie sich [ADDRESS/RANGE] (Adresse/Adressbereich), die Sie später benötigen.

gcloud compute addresses list \

--project={{{project_0.project_id|PROJECT_ID}}} \

--filter="name=cloudsql-psc"

URI des Dienstanhangs abrufen

Nachdem Sie eine Cloud SQL-Instanz mit aktiviertem Private Service Connect erstellt haben, rufen Sie die URI für den Dienstanhang ab. Mit ihr erstellen Sie den Private Service Connect-Endpunkt mit der oben reservierten internen IP-Adresse.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(pscServiceAttachmentLink)"

Private Service Connect erstellen

- Erstellen Sie den Private Service Connect-Endpunkt und verweisen Sie ihn auf den Cloud SQL-Dienstanhang.

Ersetzen Sie [Service_Attachment_URI] durch die URI des Dienstanhangs aus der Ausgabe des vorherigen Befehls.

gcloud compute forwarding-rules create cloudsql-psc-ep \

--address=cloudsql-psc \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--network=vpc2-ncc \

--target-service-attachment=[Service_Attachment_URI] \

--allow-psc-global-access

- Prüfen Sie, ob der Endpunkt eine Verbindung zum Dienstanhang herstellen kann.

gcloud compute forwarding-rules describe cloudsql-psc-ep \

--project={{{project_0.project_id|PROJECT_ID}}} \

--region={{{project_0.default_region | REGION}}} \

--format="value(pscConnectionStatus)"

Verwaltete DNS-Zone konfigurieren

Wenn Sie den vorgeschlagenen DNS-Namen für die Cloud SQL-Instanz hinzufügen möchten, erstellen Sie im entsprechenden VPC-Netzwerk am besten eine private DNS-Zone.

gcloud dns managed-zones create cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--description="DNS zone for the Cloud SQL instances" \

--dns-name={{{project_0.default_region | REGION}}}.sql.goog. \

--networks=vpc2-ncc \

--visibility=private

DNS-Eintrag für Private Service Connect hinzufügen

- Rufen Sie den vorgeschlagenen DNS-Eintrag für die Cloud SQL-Instanz ab.

gcloud sql instances describe {{{project_0.startup_script.postgres-instance}}} \

--project={{{project_0.project_id|PROJECT_ID}}} \

--format="value(dnsName)"

Suchen Sie in der Ausgabe nach dem DNS-Eintrag. Sie benötigen ihn im nächsten Schritt.

- Fügen Sie den vorgeschlagenen DNS-Eintrag zur verwalteten DNS-Zone hinzu.

Ersetzen Sie den DNS-Eintrag [DNS_RECORD] durch suggested DNS record (vorgeschlagener DNS-Eintrag) und die Kombination von Adresse und Adressbereich [ADDRESS/RANGE] wie oben beschrieben durch die Ausgabe des vorherigen Befehls.

gcloud dns record-sets create [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--rrdatas=[ADDRESS/RANGE] \

--zone=cloudsql-dns

Klicken Sie auf Fortschritt prüfen.

Private Service Connect einrichten.

Aufgabe 5: Verbindung zu Cloud SQL über Private Service Connect herstellen

- Stellen Sie eine Verbindung zur VM-Instanz

cloudsql-client her.

gcloud compute ssh --zone {{{project_0.default_zone | ZONE}}} "cloudsql-client" \

--tunnel-through-iap --project {{{project_0.project_id|PROJECT_ID}}}

- Stellen Sie eine Verbindung zur Instanz her. Ersetzen Sie dabei den DNS-Eintrag

[DNS_RECORD] und verwenden Sie als Passwort changeme.

psql "sslmode=disable dbname=postgres user=postgres host=[DNS_RECORD]"

- Erstellen Sie die Datenbank „company“:

CREATE DATABASE company;

- Listen Sie nun alle Datenbanken auf:

\l

- Stellen Sie eine Verbindung zur Datenbank „company“ her:

\c company

- Erstellen Sie eine Tabelle „employees“ in der Datenbank „company“:

CREATE TABLE employees (

id SERIAL PRIMARY KEY,

first VARCHAR(255) NOT NULL,

last VARCHAR(255) NOT NULL,

salary DECIMAL (10, 2)

);

- Fügen Sie Daten in die Tabelle „employees“ der Datenbank „company“ ein:

INSERT INTO employees (first, last, salary) VALUES

('Max', 'Mustermann', 5000.00),

('Anna', 'Schmidt', 7000.00),

('Peter', 'Mayer', 6000.00);

- Fragen Sie die Tabelle „employees“ ab:

SELECT * FROM employees;

- Beenden Sie die Postgres-Datenbank und VM und kehren Sie zur Cloud Shell zurück:

\q

exit

Klicken Sie auf Fortschritt prüfen.

Stellen Sie über Private Service Connect eine Verbindung zu Cloud SQL her.

Aufgabe 6: Ressourcen löschen

In einer Produktionsumgebung müssen nicht verwendete Ressourcen gelöscht werden, um Kosten zu vermeiden. In diesem Lab lernen Sie die einfachen Schritte zum Entfernen der Spokes und des Hubs kennen:

Spokes und Hub löschen

- Löschen Sie die NCC-Spokes:

gcloud network-connectivity spokes delete vpc1-spoke1 --global --quiet

gcloud network-connectivity spokes delete vpc2-spoke2 --global --quiet

- Löschen Sie den NCC-Hub:

gcloud network-connectivity hubs delete ncc-hub --quiet

- Löschen Sie den DNS-Eintrag:

gcloud dns record-sets delete [DNS_RECORD] \

--project={{{project_0.project_id|PROJECT_ID}}} \

--type=A \

--zone=cloudsql-dns

- Löschen Sie die verwaltete DNS-Zone:

gcloud dns managed-zones delete cloudsql-dns \

--project={{{project_0.project_id|PROJECT_ID}}} \

--quiet

Das wars! Sie haben das Lab erfolgreich abgeschlossen.

Sie haben gelernt, wie Sie mit dem Network Connectivity Center einen Hub und Spokes für vorhandene Google Cloud-Ressourcen erstellen. Anschließend haben Sie überprüft, ob Daten mithilfe von NIC über NCC übertragen werden können.

Google Cloud-Schulungen und -Zertifizierungen

In unseren Schulungen erfahren Sie alles zum optimalen Einsatz unserer Google Cloud-Technologien und können sich entsprechend zertifizieren lassen. Unsere Kurse vermitteln technische Fähigkeiten und Best Practices, damit Sie möglichst schnell mit Google Cloud loslegen und Ihr Wissen fortlaufend erweitern können. Wir bieten On-Demand-, Präsenz- und virtuelle Schulungen für Anfänger wie Fortgeschrittene an, die Sie individuell in Ihrem eigenen Zeitplan absolvieren können. Mit unseren Zertifizierungen weisen Sie nach, dass Sie Experte im Bereich Google Cloud-Technologien sind.

Anleitung zuletzt am 12. Juni 2025 aktualisiert

Lab zuletzt am 12. Juni 2025 getestet

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

.

.