GSP608

Présentation

Cloud Next Generation Firewall (Cloud NGFW) est un service de pare-feu cloud-first qui offre une protection avancée contre les menaces, une microsegmentation et une couverture omniprésente pour protéger vos charges de travail Google Cloud contre les attaques internes et externes.

Les stratégies de pare-feu réseau mondiales vous permettent d'effectuer des mises à jour groupées de toutes les règles de pare-feu en les regroupant en un seul objet de stratégie. Vous pouvez attribuer des stratégies de pare-feu réseau à un réseau cloud privé virtuel (VPC). Ces stratégies contiennent des règles qui peuvent explicitement refuser ou autoriser des connexions.

Si vous disposez actuellement de règles de pare-feu VPC, un outil de migration vous permet de passer des anciennes règles VPC aux stratégies de pare-feu de Cloud NGFW. L'outil de migration crée une stratégie de pare-feu réseau mondiale, convertit les règles de pare-feu VPC existantes en règles de stratégie de pare-feu et ajoute les nouvelles règles à la stratégie.

Dans cet atelier, vous allez migrer une règle de pare-feu VPC d'un réseau existant vers une stratégie de réseau mondiale, puis appliquer cette stratégie à deux réseaux VPC de votre projet Google Cloud.

Prérequis

Dans cet atelier, nous partons du principe que vous savez créer un réseau et appliquer des règles de pare-feu. Si vous ne savez pas comment faire, arrêtez cet atelier et effectuez d'abord l'atelier Créer un réseau personnalisé et appliquer des règles de pare-feu.

Points abordés

Dans cet atelier, vous allez apprendre à effectuer les tâches suivantes :

- Identifier les règles de pare-feu VPC existantes dans un projet Google Cloud

- Migrer les règles de pare-feu VPC vers une stratégie de pare-feu réseau mondiale

- Tester et vérifier que la migration a fonctionné en consultant les journaux

Préparation

Avant de cliquer sur le bouton "Démarrer l'atelier"

Lisez ces instructions. Les ateliers sont minutés, et vous ne pouvez pas les mettre en pause. Le minuteur, qui démarre lorsque vous cliquez sur Démarrer l'atelier, indique combien de temps les ressources Google Cloud resteront accessibles.

Cet atelier pratique vous permet de suivre les activités dans un véritable environnement cloud, et non dans un environnement de simulation ou de démonstration. Des identifiants temporaires vous sont fournis pour vous permettre de vous connecter à Google Cloud le temps de l'atelier.

Pour réaliser cet atelier :

- Vous devez avoir accès à un navigateur Internet standard (nous vous recommandons d'utiliser Chrome).

Remarque : Ouvrez une fenêtre de navigateur en mode incognito (recommandé) ou de navigation privée pour effectuer cet atelier. Vous éviterez ainsi les conflits entre votre compte personnel et le compte temporaire de participant, qui pourraient entraîner des frais supplémentaires facturés sur votre compte personnel.

- Vous disposez d'un temps limité. N'oubliez pas qu'une fois l'atelier commencé, vous ne pouvez pas le mettre en pause.

Remarque : Utilisez uniquement le compte de participant pour cet atelier. Si vous utilisez un autre compte Google Cloud, des frais peuvent être facturés à ce compte.

Démarrer l'atelier et se connecter à la console Google Cloud

-

Cliquez sur le bouton Démarrer l'atelier. Si l'atelier est payant, une boîte de dialogue s'affiche pour vous permettre de sélectionner un mode de paiement.

Sur la gauche, vous trouverez le panneau "Détails concernant l'atelier", qui contient les éléments suivants :

- Le bouton "Ouvrir la console Google Cloud"

- Le temps restant

- Les identifiants temporaires que vous devez utiliser pour cet atelier

- Des informations complémentaires vous permettant d'effectuer l'atelier

-

Cliquez sur Ouvrir la console Google Cloud (ou effectuez un clic droit et sélectionnez Ouvrir le lien dans la fenêtre de navigation privée si vous utilisez le navigateur Chrome).

L'atelier lance les ressources, puis ouvre la page "Se connecter" dans un nouvel onglet.

Conseil : Réorganisez les onglets dans des fenêtres distinctes, placées côte à côte.

Remarque : Si la boîte de dialogue Sélectionner un compte s'affiche, cliquez sur Utiliser un autre compte.

-

Si nécessaire, copiez le nom d'utilisateur ci-dessous et collez-le dans la boîte de dialogue Se connecter.

{{{user_0.username | "Username"}}}

Vous trouverez également le nom d'utilisateur dans le panneau "Détails concernant l'atelier".

-

Cliquez sur Suivant.

-

Copiez le mot de passe ci-dessous et collez-le dans la boîte de dialogue Bienvenue.

{{{user_0.password | "Password"}}}

Vous trouverez également le mot de passe dans le panneau "Détails concernant l'atelier".

-

Cliquez sur Suivant.

Important : Vous devez utiliser les identifiants fournis pour l'atelier. Ne saisissez pas ceux de votre compte Google Cloud.

Remarque : Si vous utilisez votre propre compte Google Cloud pour cet atelier, des frais supplémentaires peuvent vous être facturés.

-

Accédez aux pages suivantes :

- Acceptez les conditions d'utilisation.

- N'ajoutez pas d'options de récupération ni d'authentification à deux facteurs (ce compte est temporaire).

- Ne vous inscrivez pas à des essais sans frais.

Après quelques instants, la console Cloud s'ouvre dans cet onglet.

Remarque : Pour accéder aux produits et services Google Cloud, cliquez sur le menu de navigation ou saisissez le nom du service ou du produit dans le champ Recherche.

Activer Cloud Shell

Cloud Shell est une machine virtuelle qui contient de nombreux outils pour les développeurs. Elle comprend un répertoire d'accueil persistant de 5 Go et s'exécute sur Google Cloud. Cloud Shell vous permet d'accéder via une ligne de commande à vos ressources Google Cloud.

-

Cliquez sur Activer Cloud Shell  en haut de la console Google Cloud.

en haut de la console Google Cloud.

-

Passez les fenêtres suivantes :

- Accédez à la fenêtre d'informations de Cloud Shell.

- Autorisez Cloud Shell à utiliser vos identifiants pour effectuer des appels d'API Google Cloud.

Une fois connecté, vous êtes en principe authentifié et le projet est défini sur votre ID_PROJET : . Le résultat contient une ligne qui déclare l'ID_PROJET pour cette session :

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud est l'outil de ligne de commande pour Google Cloud. Il est préinstallé sur Cloud Shell et permet la complétion par tabulation.

- (Facultatif) Vous pouvez lister les noms des comptes actifs à l'aide de cette commande :

gcloud auth list

- Cliquez sur Autoriser.

Résultat :

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (Facultatif) Vous pouvez lister les ID de projet à l'aide de cette commande :

gcloud config list project

Résultat :

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Remarque : Pour consulter la documentation complète sur gcloud, dans Google Cloud, accédez au guide de présentation de la gcloud CLI.

Définir votre région et votre zone

Certaines ressources Compute Engine sont hébergées dans des régions et des zones. Une région est un emplacement géographique spécifique où vous pouvez exécuter vos ressources. Chaque région se compose d'une ou plusieurs zones.

- Exécutez les commandes

gcloud suivantes dans Cloud Shell pour définir la région et la zone par défaut de votre atelier :

gcloud config set compute/zone "{{{project_0.default_zone | Zone}}}"

export ZONE=$(gcloud config get compute/zone)

gcloud config set compute/region "{{{project_0.default_region | Region}}}"

export REGION=$(gcloud config get compute/region)

- Définissez l'ID de votre projet en tant que variable d'environnement :

export PROJECT_ID=$(gcloud config get-value project)

Dans cet atelier, au lieu de contrôler l'accès par le biais de comptes utilisateur individuels, nous allons utiliser des restrictions au niveau du réseau. Cela signifie que si vous vous trouvez sur les réseaux externes/partenaires "approuvés", vous pouvez accéder aux ressources. Si ce n'est pas le cas, vous êtes bloqué.

Tâche 1 : Évaluer l'environnement

Identifiez le nombre de règles de pare-feu VPC existantes dans votre réseau.

- Dans la console, accédez au menu de navigation, puis sélectionnez Réseau VPC et examinez les réseaux disponibles pour cet atelier.

- Ouvrez chaque réseau et examinez les règles de pare-feu.

- Notez les priorités associées à chaque règle de pare-feu VPC.

Tâche 2 : Créer des règles de pare-feu mondiales

Les règles des stratégies de pare-feu réseau mondiales doivent être créées dans une stratégie de pare-feu réseau au niveau mondial. Les règles ne sont actives que lorsque vous associez la stratégie qui les contient à un réseau VPC.

Chaque règle de stratégie de pare-feu réseau mondiale peut inclure des plages IPv4 ou IPv6, mais pas les deux.

- Créez quelques règles de pare-feu mondiales :

gcloud compute firewall-rules create allow-ssh-for-admins --direction=INGRESS --action=ALLOW --rules=tcp:22 --source-ranges=10.1.0.0/24,10.2.0.0/24 --description="allow only SSH access for their system administrators" --network=external-network

gcloud compute firewall-rules create allow-iap-ssh --direction=INGRESS --action=ALLOW --rules=tcp:22 --source-ranges=35.235.240.0/20 --description="allow traffic from IAP" --network=external-network

gcloud compute firewall-rules create allow-health-checks --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:80,tcp:443 --source-ranges=35.191.0.0/16,130.211.0.0/22 --description="allow health checks from Google Cloud Load Balancing" --network=external-network

gcloud compute firewall-rules create allow-internal-vpc --direction INGRESS --priority=65534 --allow all --source-ranges=10.0.0.0/8,172.16.0.0/12,192.168.0.0/16 --description="allow any intra-vpc traffic" --network=external-network

Remarque : Les règles Cloud Next Generation Firewall comportent une règle de refus implicite pour le trafic entrant. Vous devez donc définir ce qui est autorisé.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Créer des règles de pare-feu mondiales

Tâche 3 : Migrer les règles de pare-feu VPC

Après avoir évalué votre environnement, migrez vos règles de pare-feu VPC vers une stratégie de pare-feu réseau mondiale à l'aide de la commande compute firewall-rules migrate. L'outil de migration crée la stratégie de pare-feu réseau mondiale en fonction des règles de pare-feu VPC existantes.

Remplacez les éléments suivants :

NETWORK_NAME : nom du réseau VPC contenant les règles de pare-feu VPC à migrer. Pour cet atelier, utilisez external-network.

POLICY_NAME : indiquez un nom pour la stratégie de pare-feu réseau mondiale qui sera créée lors de la migration.

gcloud beta compute firewall-rules migrate \

--source-network="NETWORK_NAME" --target-firewall-policy="POLICY_NAME"

Remarque : Le flag --replace-association-on-target indique que toute association existante est supprimée lorsque vous créez la nouvelle association.

Remarque : La commande de migration ne s'applique pas aux règles de pare-feu VPC qui sont automatiquement créées par Google Kubernetes Engine (GKE).

Surveillez le résultat pour savoir quand les pare-feu VPC sont trouvés, quand la nouvelle stratégie de pare-feu réseau mondiale est créée et quand les règles de pare-feu VPC sont migrées vers cette stratégie. Une fois l'association effectuée, les règles de la stratégie de pare-feu mondiale deviennent actives pour les VM du réseau.

Résultat :

Looking for VPC Firewalls and Network Firewall Policies associated with VPC Network 'external-network'.

Found 0 Network Firewall Policies associated with the VPC Network 'external-network'.

Found 2 VPC Firewalls associated with the VPC Network 'external-network'.

...

Found 2 selected VPC Firewalls.

priority: name 'description'

1000: external-allow-http 'external-allow-http'

1010: external-allow-http-2 'external-allow-http'

Creating new Network Firewall Policy 'my-fw-policy'...done.

Migrating the following VPC Firewalls:

old-priority: rule-name 'rule-description'

1000: external-allow-http 'external-allow-http'

1010: external-allow-http-2 'external-allow-http'

Migrating...done.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Migrer les règles de pare-feu VPC

Tâche 4 : Associer la stratégie de pare-feu réseau mondiale à votre réseau

L'outil de migration crée la stratégie de pare-feu réseau mondiale en fonction des règles de pare-feu VPC existantes. Vous devez associer manuellement la stratégie au réseau VPC requis afin d'activer les règles de stratégie pour toutes les VM de ce réseau. Pour associer la stratégie de pare-feu réseau mondiale, utilisez la commande compute network-firewall-policies associations create.

- Pour associer la stratégie de pare-feu réseau mondiale, utilisez la commande compute network-firewall-policies associations create.

Remplacez les éléments suivants :

NETWORK_NAME : nom du réseau VPC contenant les règles de pare-feu que vous souhaitez migrer. Remplacez-le par external-network.

POLICY_NAME : utilisez la stratégie de pare-feu réseau mondiale que vous venez de créer.

gcloud compute network-firewall-policies associations create --firewall-policy=POLICY_NAME --network=NETWORK_NAME --global-firewall-policy --replace-association-on-target --project=$PROJECT_ID

Le flag --replace-association-on-target indique que toute association existante est supprimée lorsque vous créez la nouvelle association.

- Répertoriez maintenant toutes les stratégies de pare-feu réseau mondiales dans votre projet :

gcloud compute network-firewall-policies list --global

Le résultat confirmera que vous n'avez qu'une seule stratégie de pare-feu mondiale.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Associer la stratégie de pare-feu réseau mondiale à votre réseau

Tâche 5 : Modifier l'ordre d'évaluation des stratégies et des règles

Par défaut, Cloud Next Generation Firewall évalue les règles de pare-feu VPC avant d'évaluer une stratégie de pare-feu réseau mondiale. Pour vous assurer que les stratégies de pare-feu réseau mondiales prévalent sur les règles de pare-feu VPC, modifiez l'ordre d'évaluation des règles à l'aide de la commande compute networks update.

Priorisez la stratégie de pare-feu par rapport aux anciennes règles de pare-feu VPC.

- Remplacez NETWORK_NAME par le nom de votre réseau VPC,

external-network :

gcloud compute networks update NETWORK_NAME --network-firewall-policy-enforcement-order=BEFORE_CLASSIC_FIREWALL

- Pour vérifier si la stratégie de pare-feu réseau mondiale est évaluée avant les règles de pare-feu VPC, utilisez la commande

compute networks get-effective-firewalls.

gcloud compute networks get-effective-firewalls NETWORK_NAME | grep "TYPE:"

Dans le résultat de la commande précédente, si TYPE: network-firewall-policy est affiché avant TYPE: network-firewall, la stratégie de pare-feu réseau mondiale est évaluée en premier.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Modifier l'ordre d'évaluation des stratégies et des règles

Tâche 6 : Activer la journalisation des règles de pare-feu

La journalisation des règles de pare-feu vous permet de réaliser des audits, des vérifications et des analyses sur les effets de ces règles. Par exemple, vous pouvez déterminer si une règle de pare-feu conçue pour refuser le trafic fonctionne comme prévu. La journalisation des règles de pare-feu est également utile si vous devez déterminer le nombre de connexions affectées par une règle de pare-feu donnée.

La journalisation vous aide à déterminer si une règle de pare-feu fonctionne comme prévu. L'outil de migration conserve l'état de journalisation des règles de pare-feu VPC existantes lors de la création de la stratégie de pare-feu réseau mondiale. Pour activer la journalisation des règles de stratégie de pare-feu, utilisez la commande compute network-firewall-policies rules update et ajoutez un ordre de priorité pour vous assurer que la stratégie mondiale prévaut sur les anciennes règles de pare-feu VPC.

FIREWALL-POLICY : remplacez cette valeur par le nom de votre stratégie de pare-feu mondiale

gcloud compute network-firewall-policies rules update 1000 --firewall-policy=POLICY_NAME --enable-logging --global-firewall-policy

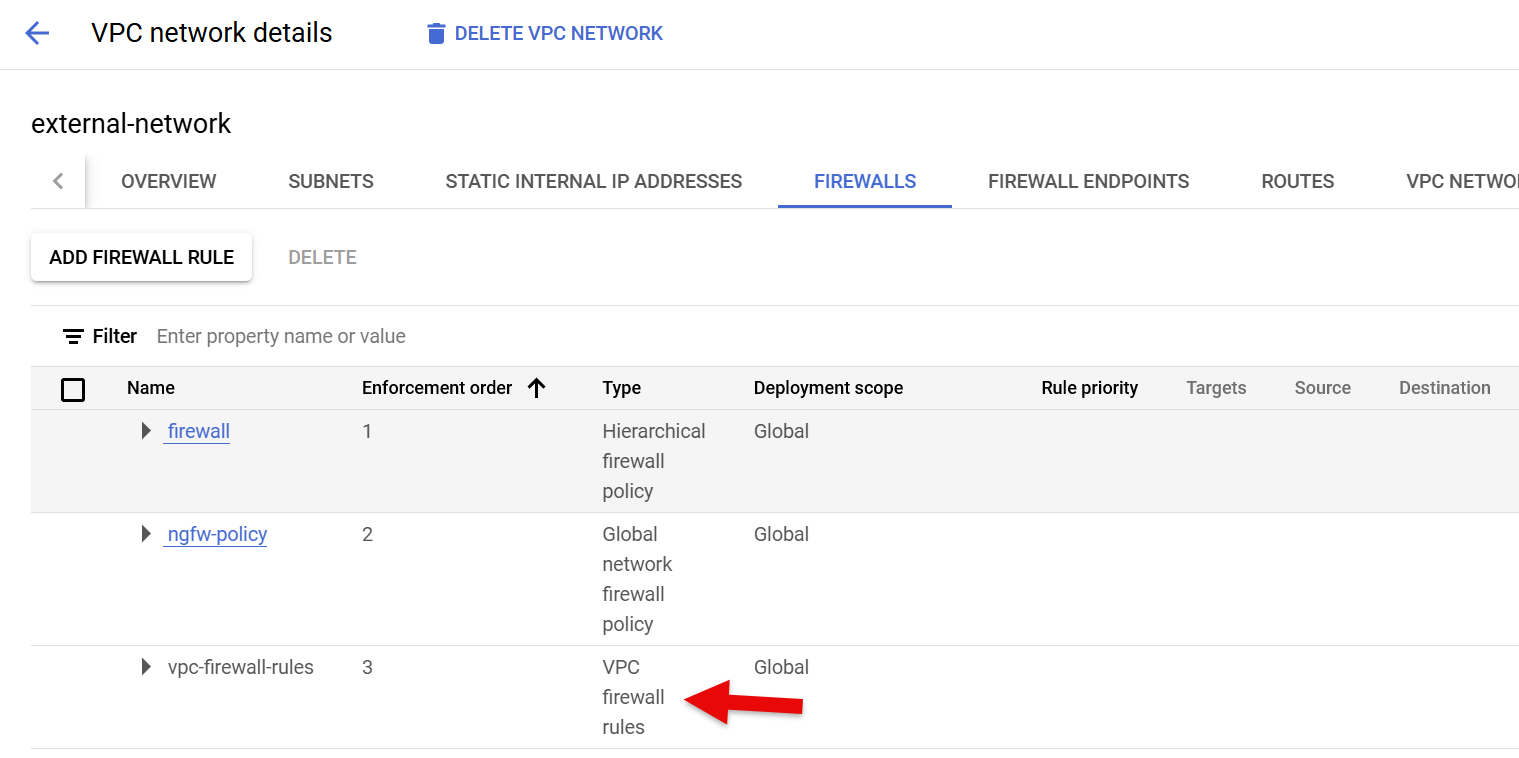

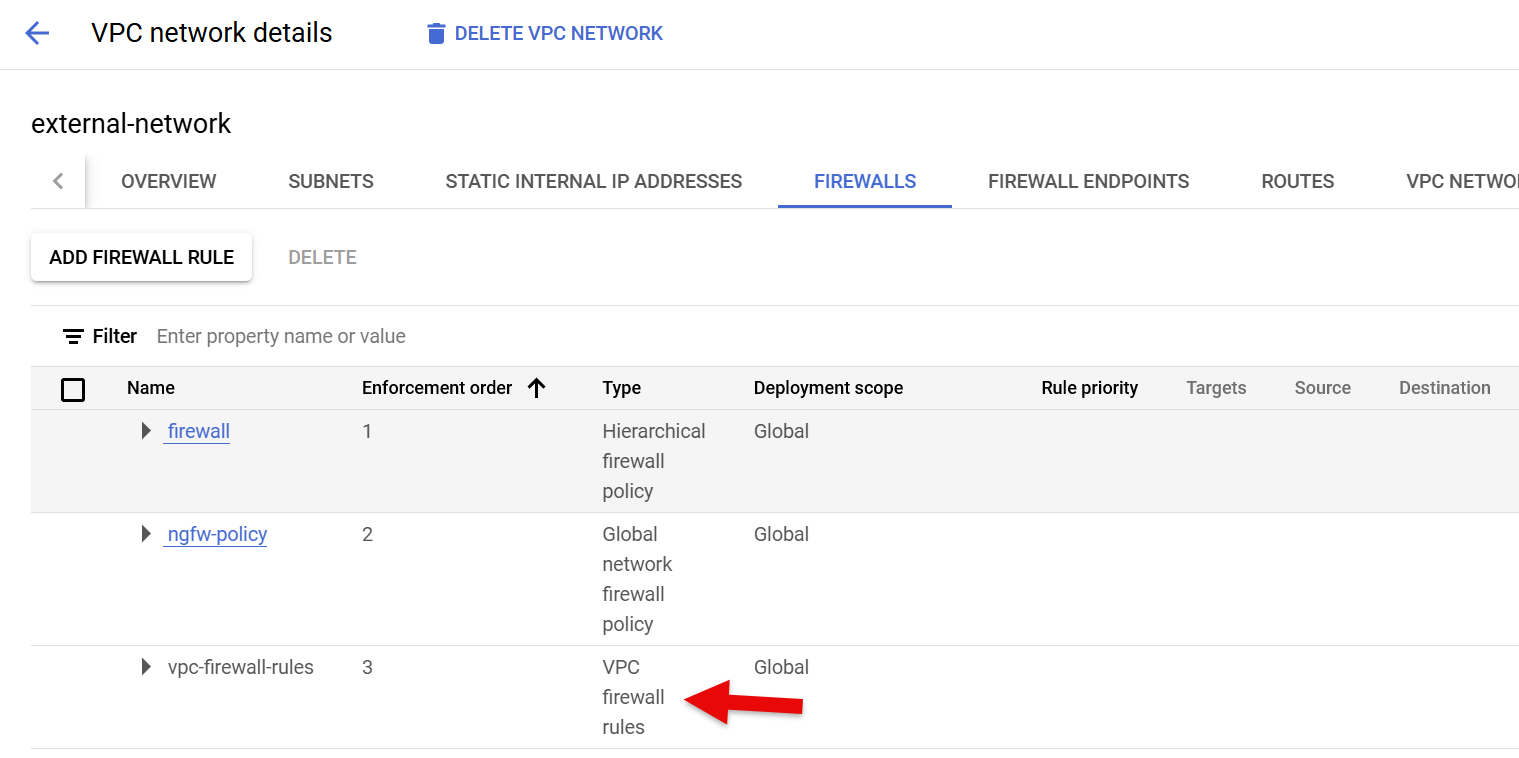

Pour vérifier que la stratégie de pare-feu est associée au réseau, revenez à Réseau VPC dans la console Cloud, puis cliquez sur external-network > Pare-feu.

Remarque : Vous verrez la stratégie de pare-feu hiérarchique, qui s'applique à l'organisation.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Activer la journalisation des règles de pare-feu

Tâche 7 : Tester la stratégie de pare-feu réseau mondiale

La surveillance continue du nombre d'appels révèle le passage progressif aux nouvelles règles, les anciennes règles finissant par ne plus recevoir aucun appel. À ce stade, vous devez pouvoir désactiver les anciennes règles, valider les éventuels impacts négatifs, puis supprimer les anciennes règles de pare-feu VPC.

Testez maintenant votre accès au niveau du réseau. Si vous vous trouvez sur les réseaux externes "approuvés", vous pouvez accéder aux ressources. Si ce n'est pas le cas, vous êtes bloqué.

Envoyez du trafic vers le réseau qui contient la règle de pare-feu mondiale. Vous devez obtenir l'adresse IP externe des VM qui se trouvent dans votre réseau VPC.

- Dans le menu de navigation, cliquez sur Compute Engine > Instances de VM.

- Copiez l'adresse IP externe de

external-server-1.

- Pinguez l'adresse IP externe pour envoyer du trafic :

ping -c 20 <Enter a external IP here>

Accédez maintenant à l'explorateur de journaux pour voir les résultats.

Vérifier les journaux

- Dans la barre de recherche Google Cloud, recherchez "logging", puis effectuez un clic droit sur Explorateur de journaux pour ouvrir un nouvel onglet.

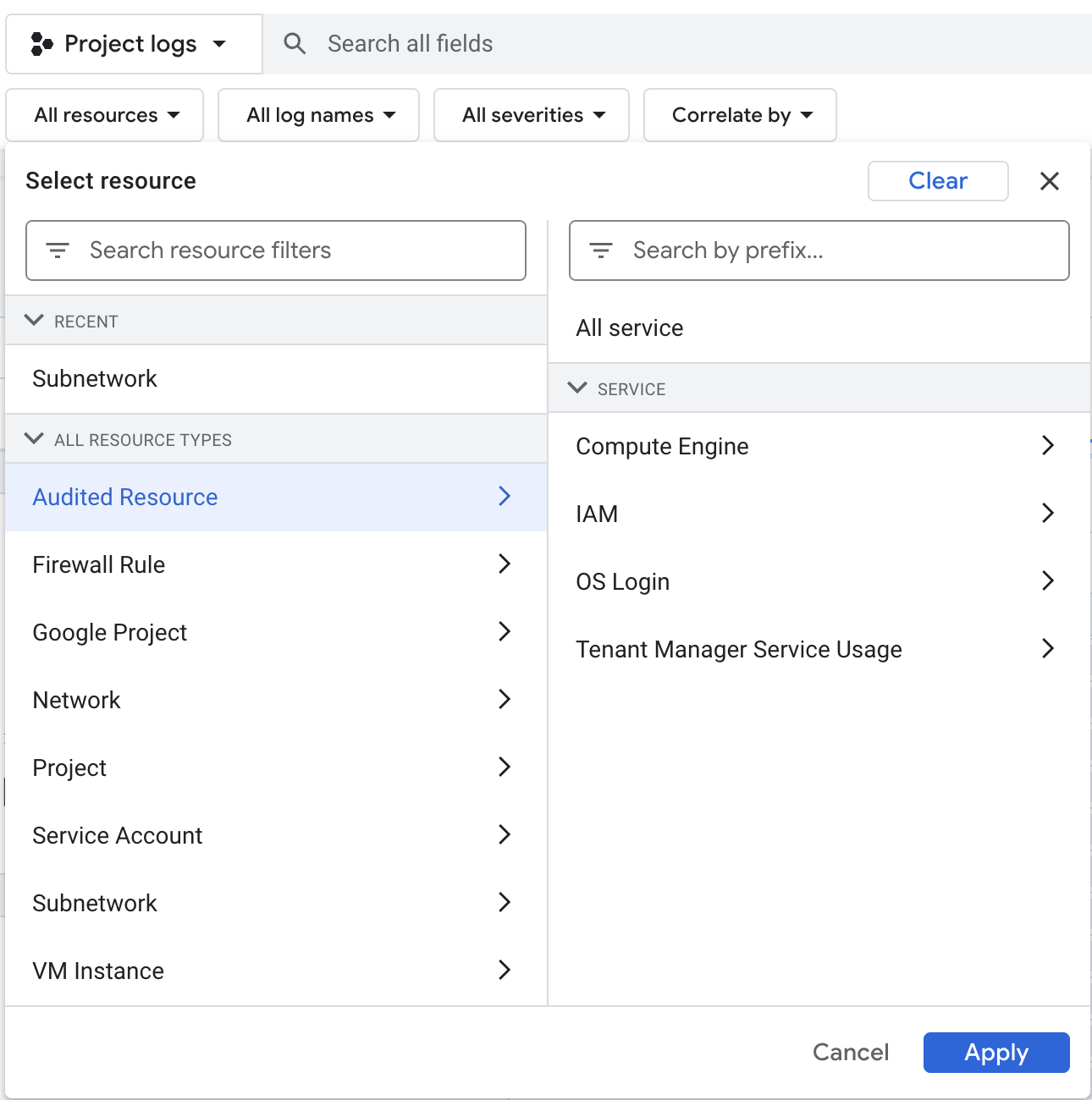

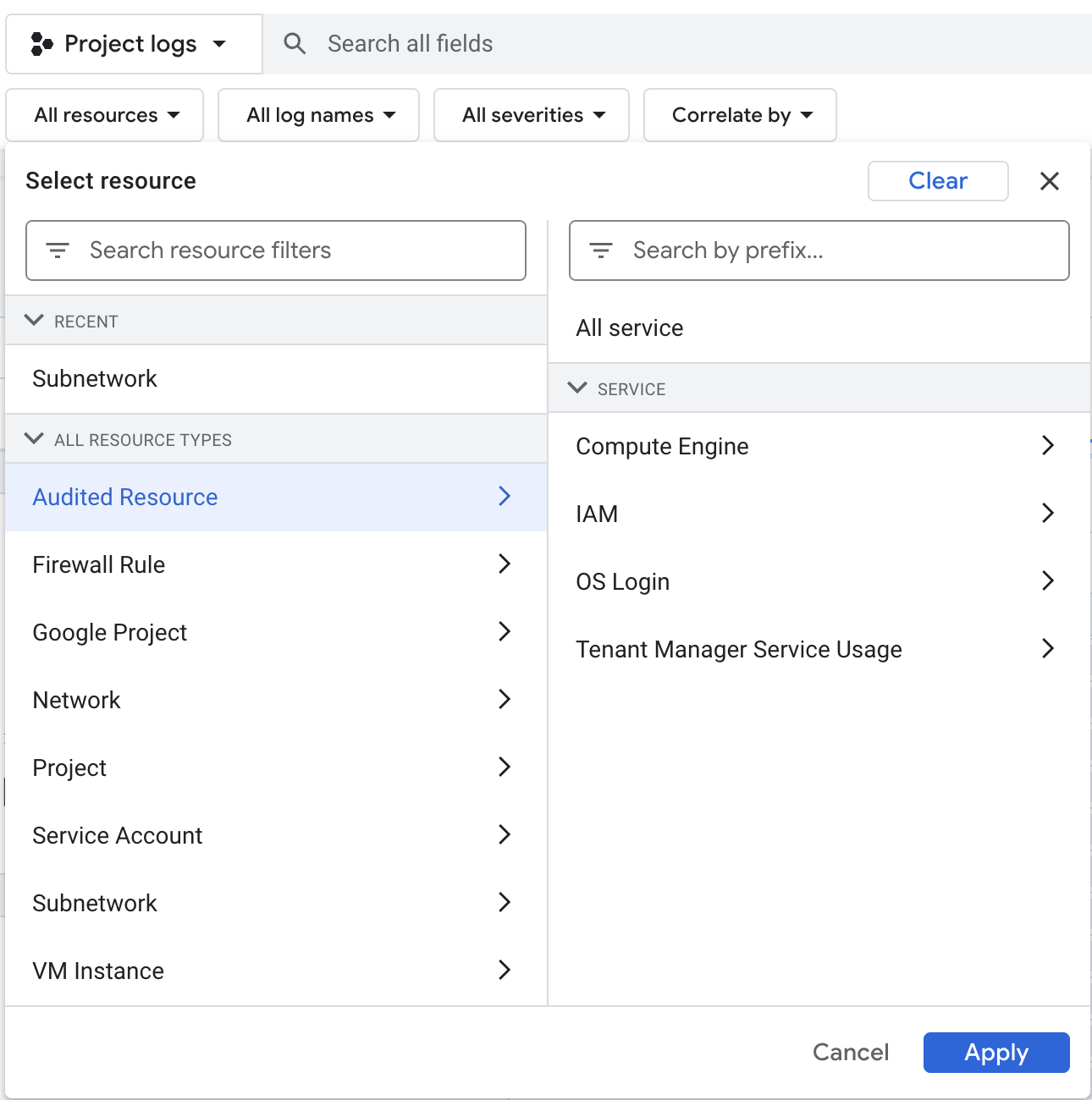

- Cliquez sur Toutes les ressources > Ressource auditée, puis sur Appliquer.

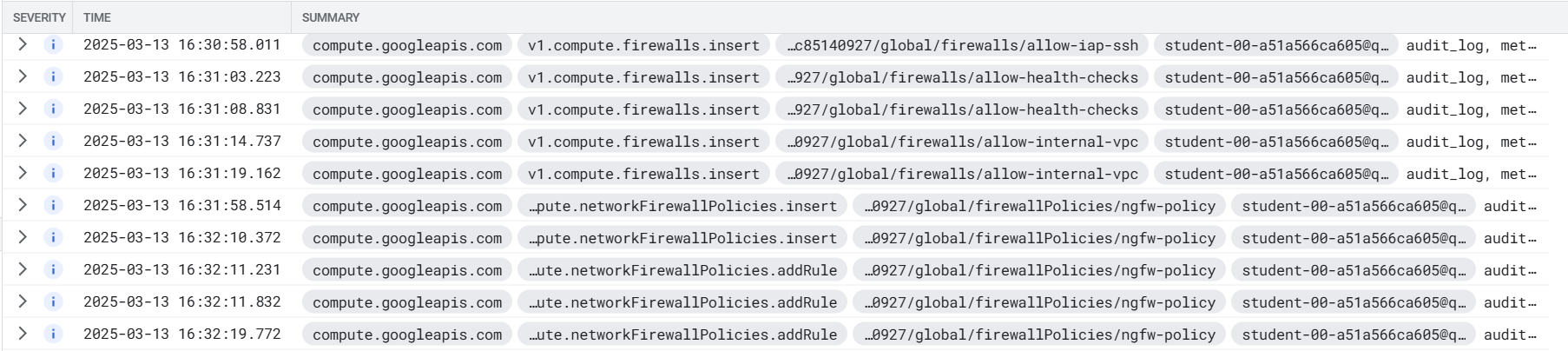

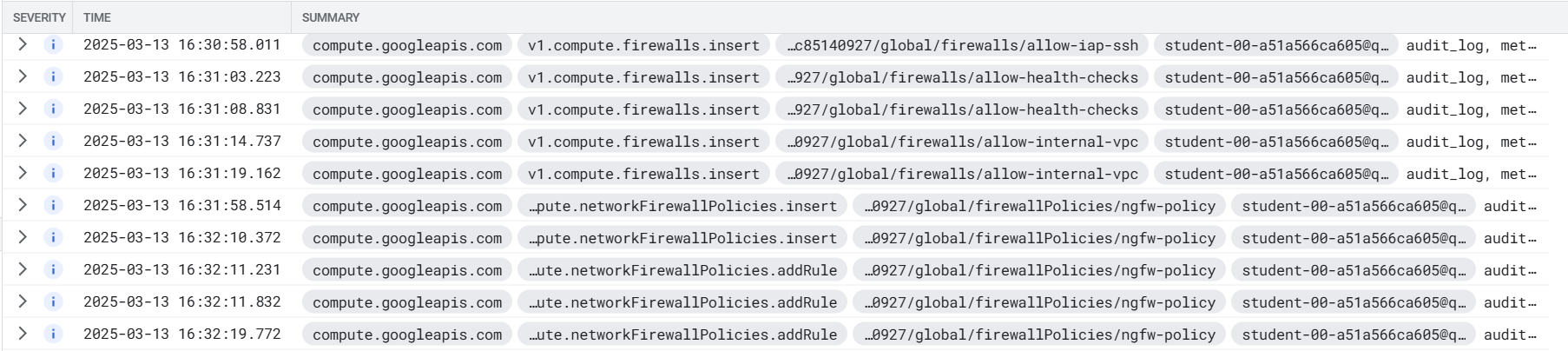

- Parcourez les résultats et recherchez le nom des pare-feu. Vous remarquerez que le nom passe du pare-feu VPC à la stratégie de pare-feu mondiale. Vos résultats doivent ressembler à ceci :

Vérifier la connectivité

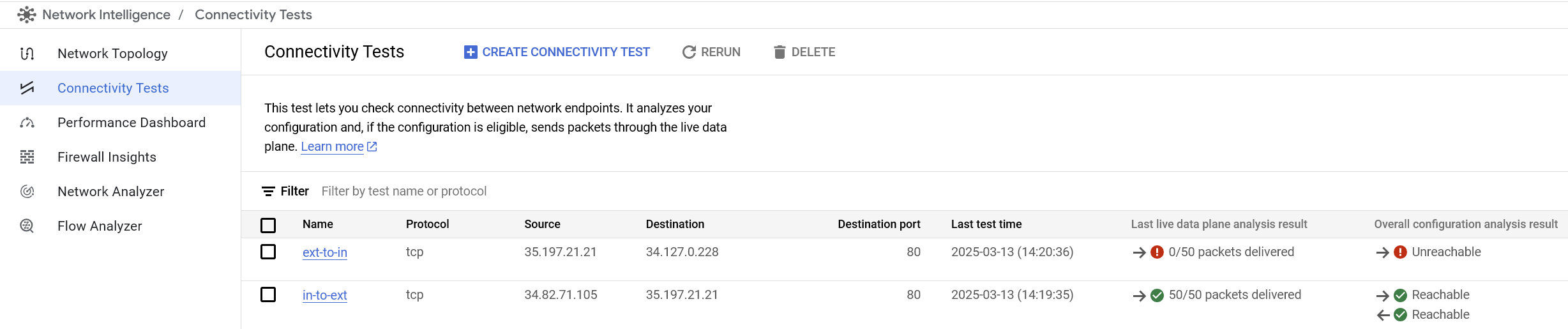

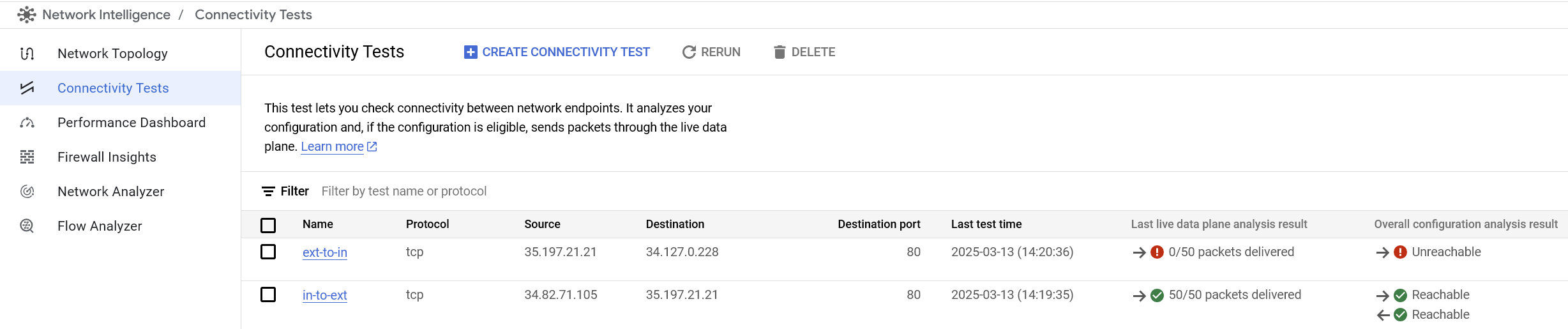

Pour ce test, vous allez utiliser Network Intelligence Center.

- Dans la barre de recherche Google Cloud, recherchez "connectivité", puis sélectionnez Test de connectivité dans les résultats.

- Activez l'API Network Management.

- Vous devez obtenir l'adresse IP externe des VM qui se trouvent dans votre réseau VPC. Dans le menu de navigation, effectuez un clic droit sur Compute Engine pour ouvrir une nouvelle fenêtre, puis cliquez sur Instances de VM.

- Copiez l'adresse IP externe de

external-server-1.

- Sur l'écran "Créer un test de connectivité", cliquez sur Créer un test de connectivité.

- Nommez le test, puis collez l'adresse IP dans le champ Adresse IP source.

- Revenez à l'onglet "Instances de VM", puis copiez l'adresse IP externe de

internal-server-1.

- Sur l'écran "Créer un test de connectivité", collez l'adresse IP dans le champ Destination.

- Cliquez sur Créer.

Vous verrez que le test échoue, car aucune stratégie de règles de pare-feu n'autorise le trafic TCP vers internal-server-1.

Répétez le test en inversant la direction. Ajoutez l'adresse IP de internal-server-1 comme adresse IP source et celle de external-server-1 comme destination.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Tester la stratégie de pare-feu réseau mondiale

Tâche 8 : Supprimer les règles de pare-feu VPC du réseau

Nous vous recommandons de désactiver les règles de pare-feu VPC avant de les supprimer complètement. Vous pouvez rétablir ces règles si la stratégie de pare-feu réseau mondiale créée par l'outil de migration ne fournit pas les résultats attendus. Pour cet atelier, passez directement à la suppression des règles de pare-feu VPC maintenant qu'elles ont été migrées vers la stratégie de pare-feu mondiale.

Veillez à utiliser les noms des règles de pare-feu individuelles.

- Pour désactiver une règle de pare-feu VPC, utilisez la commande

compute firewall-rules update.

Remplacez RULE_NAME par le nom de la règle de pare-feu VPC à désactiver.

gcloud compute firewall-rules update RULE_NAME --disabled

- Pour supprimer une règle de pare-feu VPC, utilisez la commande

compute firewall-rules delete.

gcloud compute firewall-rules delete RULE_NAME

Facultatif : Supprimer les règles de pare-feu dans la console

- Revenez à la console et accédez à Réseaux VPC.

- Cliquez sur

external-network, puis sur l'onglet Pare-feu.

- Développez le bouton à bascule "Règles de réseau VPC".

- Sélectionnez les quatre règles de pare-feu, puis cliquez sur Supprimer.

Cliquez sur Vérifier ma progression pour valider l'objectif.

Supprimer les règles de pare-feu VPC du réseau

Félicitations !

Vous avez appris à migrer une règle de pare-feu VPC vers une stratégie de pare-feu mondiale, à l'appliquer à deux réseaux, à vérifier qu'elle fonctionne et à désactiver les anciennes règles de pare-feu en vue de les supprimer.

Étapes suivantes

Formations et certifications Google Cloud

Les formations et certifications Google Cloud vous aident à tirer pleinement parti des technologies Google Cloud. Nos cours portent sur les compétences techniques et les bonnes pratiques à suivre pour être rapidement opérationnel et poursuivre votre apprentissage. Nous proposons des formations pour tous les niveaux, à la demande, en salle et à distance, pour nous adapter aux emplois du temps de chacun. Les certifications vous permettent de valider et de démontrer vos compétences et votre expérience en matière de technologies Google Cloud.

Dernière mise à jour du manuel : 4 avril 2025

Dernier test de l'atelier : 4 avril 2025

Copyright 2026 Google LLC. Tous droits réservés. Google et le logo Google sont des marques de Google LLC. Tous les autres noms d'entreprises et de produits peuvent être des marques des entreprises auxquelles ils sont associés.

en haut de la console Google Cloud.

en haut de la console Google Cloud.