GSP608

Descripción general

Cloud Next Generation Firewall (Cloud NGFW) es un servicio de firewall centrado en la nube con protección avanzada contra amenazas, microsegmentación y cobertura generalizada para proteger tus cargas de trabajo de Google Cloud de los ataques internos y externos.

Las políticas de firewall de red globales te permiten actualizar por lotes todas las reglas de firewall mediante su agrupación en un solo objeto de política. Puedes asignar políticas de firewall de red a una red de nube privada virtual (VPC). Estas políticas contienen reglas que pueden rechazar o permitir las conexiones de forma explícita.

Si actualmente tienes reglas de firewall de VPC, hay una herramienta de migración que te ayudará a pasar de las reglas de VPC heredadas a las políticas de firewall de Cloud NGFW. La herramienta de migración crea una política de firewall de red global, convierte las reglas de firewall de VPC existentes en reglas de políticas de firewall y agrega las reglas nuevas a la política.

En este lab, migrarás una regla de firewall de VPC de una red existente a una política de red global y, luego, aplicarás esa política a 2 redes de VPC en tu proyecto de Google Cloud.

Requisitos previos

Para completar este lab, debes saber cómo crear una red y aplicar reglas de firewall. Si no conoces estos conceptos, detén este lab y realiza primero el lab Crea una red personalizada y aplica reglas de firewall.

Qué aprenderás

En este lab, aprenderás a hacer lo siguiente:

- Identificar las reglas de firewall de VPC existentes en un proyecto de Google Cloud

- Migrar las reglas de firewall de VPC a una política de firewall de red global

- Probar y verificar que la migración haya funcionado comprobando los registros

Configuración y requisitos

Antes de hacer clic en el botón Comenzar lab

Lee estas instrucciones. Los labs cuentan con un temporizador que no se puede pausar. El temporizador, que comienza a funcionar cuando haces clic en Comenzar lab, indica por cuánto tiempo tendrás a tu disposición los recursos de Google Cloud.

Este lab práctico te permitirá realizar las actividades correspondientes en un entorno de nube real, no en uno de simulación o demostración. Para ello, se te proporcionan credenciales temporales nuevas que utilizarás para acceder a Google Cloud durante todo el lab.

Para completar este lab, necesitarás lo siguiente:

- Acceso a un navegador de Internet estándar. Se recomienda el navegador Chrome.

Nota: Usa una ventana del navegador privada o de incógnito (opción recomendada) para ejecutar el lab. Así evitarás conflictos entre tu cuenta personal y la cuenta de estudiante, lo que podría generar cargos adicionales en tu cuenta personal.

- Tiempo para completar el lab (recuerda que, una vez que comienzas un lab, no puedes pausarlo).

Nota: Usa solo la cuenta de estudiante para este lab. Si usas otra cuenta de Google Cloud, es posible que se apliquen cargos a esa cuenta.

Cómo iniciar tu lab y acceder a la consola de Google Cloud

-

Haz clic en el botón Comenzar lab. Si debes pagar por el lab, se abrirá un diálogo para que selecciones la forma de pago.

A la izquierda, se encuentra el panel Detalles del lab, que tiene estos elementos:

- El botón para abrir la consola de Google Cloud

- El tiempo restante

- Las credenciales temporales que debes usar para el lab

- Otra información para completar el lab, si es necesaria

-

Haz clic en Abrir la consola de Google Cloud (o haz clic con el botón derecho y selecciona Abrir el vínculo en una ventana de incógnito si ejecutas el navegador Chrome).

El lab inicia recursos y abre otra pestaña en la que se muestra la página de acceso.

Sugerencia: Ordena las pestañas en ventanas separadas, una junto a la otra.

Nota: Si ves el diálogo Elegir una cuenta, haz clic en Usar otra cuenta.

-

De ser necesario, copia el nombre de usuario a continuación y pégalo en el diálogo Acceder.

{{{user_0.username | "Username"}}}

También puedes encontrar el nombre de usuario en el panel Detalles del lab.

-

Haz clic en Siguiente.

-

Copia la contraseña que aparece a continuación y pégala en el diálogo Te damos la bienvenida.

{{{user_0.password | "Password"}}}

También puedes encontrar la contraseña en el panel Detalles del lab.

-

Haz clic en Siguiente.

Importante: Debes usar las credenciales que te proporciona el lab. No uses las credenciales de tu cuenta de Google Cloud.

Nota: Usar tu propia cuenta de Google Cloud para este lab podría generar cargos adicionales.

-

Haz clic para avanzar por las páginas siguientes:

- Acepta los Términos y Condiciones.

- No agregues opciones de recuperación o autenticación de dos factores (esta es una cuenta temporal).

- No te registres para obtener pruebas gratuitas.

Después de un momento, se abrirá la consola de Google Cloud en esta pestaña.

Nota: Para acceder a los productos y servicios de Google Cloud, haz clic en el menú de navegación o escribe el nombre del servicio o producto en el campo Buscar.

Activa Cloud Shell

Cloud Shell es una máquina virtual que cuenta con herramientas para desarrolladores. Ofrece un directorio principal persistente de 5 GB y se ejecuta en Google Cloud. Cloud Shell proporciona acceso de línea de comandos a tus recursos de Google Cloud.

-

Haz clic en Activar Cloud Shell  en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.

-

Haz clic para avanzar por las siguientes ventanas:

- Continúa en la ventana de información de Cloud Shell.

- Autoriza a Cloud Shell para que use tus credenciales para realizar llamadas a la API de Google Cloud.

Cuando te conectes, habrás completado la autenticación, y el proyecto estará configurado con tu Project_ID, . El resultado contiene una línea que declara el Project_ID para esta sesión:

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

gcloud es la herramienta de línea de comandos de Google Cloud. Viene preinstalada en Cloud Shell y es compatible con la función de autocompletado con tabulador.

- Puedes solicitar el nombre de la cuenta activa con este comando (opcional):

gcloud auth list

- Haz clic en Autorizar.

Resultado:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- Puedes solicitar el ID del proyecto con este comando (opcional):

gcloud config list project

Resultado:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Nota: Para obtener toda la documentación de gcloud, en Google Cloud, consulta la guía con la descripción general de gcloud CLI.

Configura tu región y zona

Algunos recursos de Compute Engine se encuentran en regiones y zonas. Una región es una ubicación geográfica específica donde puedes ejecutar tus recursos. Cada región tiene una o más zonas.

- Ejecuta los siguientes comandos de

gcloud en Cloud Shell para establecer la región y la zona predeterminadas de tu lab:

gcloud config set compute/zone "{{{project_0.default_zone | Zone}}}"

export ZONE=$(gcloud config get compute/zone)

gcloud config set compute/region "{{{project_0.default_region | Region}}}"

export REGION=$(gcloud config get compute/region)

- Exporta el ID de tu proyecto como una variable de entorno:

export PROJECT_ID=$(gcloud config get-value project)

En este lab, en lugar de controlar el acceso a través de cuentas de usuario individuales, se usan restricciones a nivel de red. Esto significa que, si estás en las redes externas o de socios “aprobadas”, puedes ingresar. Si no lo haces, se te bloqueará.

Tarea 1: Evalúa el entorno

Identifica la cantidad de reglas de firewall de VPC existentes en tu red

- En la consola, en el menú de navegación, selecciona Red de VPC y revisa las redes disponibles para este lab.

- Abre cada red y observa las reglas de firewall.

- Toma nota de las prioridades asociadas con cada regla de firewall de VPC.

Tarea 2: Crea reglas de firewall globales

Las reglas de las políticas de firewall de las redes globales deben crearse en una política de firewall de red global. Las reglas no se activarán hasta que asocies la política que contiene esas reglas con una red de VPC.

Cada regla de política de firewall de red global puede incluir rangos de IPv4 o IPv6, pero no ambos.

- Crea algunas reglas de firewall globales:

gcloud compute firewall-rules create allow-ssh-for-admins --direction=INGRESS --action=ALLOW --rules=tcp:22 --source-ranges=10.1.0.0/24,10.2.0.0/24 --description="allow only SSH access for their system administrators" --network=external-network

gcloud compute firewall-rules create allow-iap-ssh --direction=INGRESS --action=ALLOW --rules=tcp:22 --source-ranges=35.235.240.0/20 --description="allow traffic from IAP" --network=external-network

gcloud compute firewall-rules create allow-health-checks --direction=INGRESS --priority=1000 --network=default --action=ALLOW --rules=tcp:80,tcp:443 --source-ranges=35.191.0.0/16,130.211.0.0/22 --description="allow health checks from Google Cloud Load Balancing" --network=external-network

gcloud compute firewall-rules create allow-internal-vpc --direction INGRESS --priority=65534 --allow all --source-ranges=10.0.0.0/8,172.16.0.0/12,192.168.0.0/16 --description="allow any intra-vpc traffic" --network=external-network

Nota: Como las reglas de Cloud Next Generation Firewall tienen una regla de entrada de denegación implícita, debes definir lo que se permite.

Haz clic en Revisar mi progreso para verificar el objetivo.

Crear reglas de firewall globales

Tarea 3: Migra las reglas de firewall de VPC

Después de evaluar tu entorno, migra tus reglas de firewall de VPC a una política de firewall de red global con el comando compute firewall-rules migrate. La herramienta de migración crea la política de firewall de red global basada en las reglas de firewall de VPC existentes.

Reemplaza lo siguiente:

NETWORK_NAME: el nombre de tu red de VPC que contiene las reglas de firewall de VPC que quieres migrar. Para este lab, usa external-network.

POLICY_NAME: asigna un nombre a la política de firewall de red global que se creará durante la migración.

gcloud beta compute firewall-rules migrate \

--source-network="NETWORK_NAME" --target-firewall-policy="POLICY_NAME"

Nota: La marca --replace-association-on-target especifica que cualquier asociación existente se borra cuando creas la asociación nueva.

Nota: El comando de migración no se aplica a las reglas de firewall de VPC que Google Kubernetes Engine (GKE) crea automáticamente.

Observa el resultado cuando se encuentran los firewalls de VPC, cuando se crea la nueva política de firewall global de red y cuando se migran las reglas de firewall de VPC a ella. Una vez asociadas, las reglas de la política de firewall global se activan para las VMs que están en la red.

Resultado:

Buscando firewalls de VPC y políticas de firewall de red asociadas con la red de VPC “external-network”.

No se encontraron políticas de firewall de red asociadas con la red de VPC “external-network”.

Se encontraron 2 firewalls de VPC asociados con la red de VPC “external-network”.

…

Se encontraron 2 firewalls de VPC seleccionados.

priority: name 'description'

1000: external-allow-http 'external-allow-http'

1010: external-allow-http-2 'external-allow-http'

Se creó la política de firewall de red 'my-fw-policy'.

Migrando los siguientes firewalls de VPC:

old-priority: rule-name 'rule-description'

1000: external-allow-http 'external-allow-http'

1010: external-allow-http-2 'external-allow-http'

Migración lista.

Haz clic en Revisar mi progreso para verificar el objetivo.

Migrar las reglas de firewall de VPC

Tarea 4: Asocia la política de firewall de red global con tu red

La herramienta de migración crea la política de firewall de red global basada en las reglas de firewall de VPC existentes. Debes asociar la política de forma manual con la red de VPC requerida y activar las reglas de la política para cualquier VM dentro de esa red. Para asociar la política de firewall de red global, usa el comando compute network-firewall-policies associations create.

- Para asociar la política de firewall de red global, usa el comando compute network-firewall-policies associations create.

Reemplaza lo siguiente:

NETWORK_NAME: el nombre de tu red de VPC que contiene las reglas de firewall que quieres migrar. Reemplaza esto por external-network.

POLICY_NAME: usa la política de firewall de red global que acabas de crear.

gcloud compute network-firewall-policies associations create --firewall-policy=POLICY_NAME --network=NETWORK_NAME --global-firewall-policy --replace-association-on-target --project=$PROJECT_ID

La marca --replace-association-on-target especifica que cualquier asociación existente se borra cuando creas la asociación nueva.

- Ahora, enumera todas las políticas de firewall de red globales en tu proyecto:

gcloud compute network-firewall-policies list --global

El resultado confirmará que solo tienes una política de firewall global.

Haz clic en Revisar mi progreso para verificar el objetivo.

Asociar la política de firewall de red global con tu red

Tarea 5: Cambia el orden de evaluación de políticas y reglas

De forma predeterminada, Cloud Next Generation Firewall evalúa las reglas de firewall de VPC antes de evaluar una política de firewall de red global. Para asegurarte de que las políticas de firewall de red globales tengan prioridad sobre las reglas de firewall de VPC, usa el comando compute networks update para cambiar el orden de evaluación de la regla.

Prioriza la política de firewall sobre las reglas de firewall de VPC heredadas.

- Reemplaza NETWORK_NAME por el nombre de tu red de VPC,

external-network:

gcloud compute networks update NETWORK_NAME --network-firewall-policy-enforcement-order=BEFORE_CLASSIC_FIREWALL

- Para comprobar si la política de firewall de red global se evalúa antes que las reglas de firewall de VPC, usa el comando

compute networks get-effective-firewalls.

gcloud compute networks get-effective-firewalls NETWORK_NAME | grep "TYPE:"

En el resultado del comando anterior, si TYPE: network-firewall-policy se muestra antes de TYPE: network-firewall, primero se evalúa la política de firewall de red global.

Haz clic en Revisar mi progreso para verificar el objetivo.

Cambiar el orden de evaluación de políticas y reglas

Tarea 6: Habilita el registro de reglas de firewall

Los registros de reglas de firewall te permiten inspeccionar, verificar y analizar los efectos de tus reglas de firewall. Por ejemplo, puedes determinar si una regla de firewall diseñada para denegar tráfico está funcionando según lo previsto. El registro de reglas de firewall también es útil si necesitas determinar cuántas conexiones se ven afectadas por una regla de firewall determinada.

El registro te ayuda a determinar si una regla de firewall funciona según lo previsto. La herramienta de migración conserva el estado de registro de las reglas de firewall de VPC existentes cuando crea la nueva política de firewall de red global. Para habilitar el registro de las reglas de políticas de firewall, usa el comando compute network-firewall-policies rules update y agrega un orden de prioridad para garantizar que la política global tenga prioridad sobre las reglas de firewall de VPC heredadas.

FIREWALL-POLICY: reemplázalo con el nombre de tu política de firewall global

gcloud compute network-firewall-policies rules update 1000 --firewall-policy=POLICY_NAME --enable-logging --global-firewall-policy

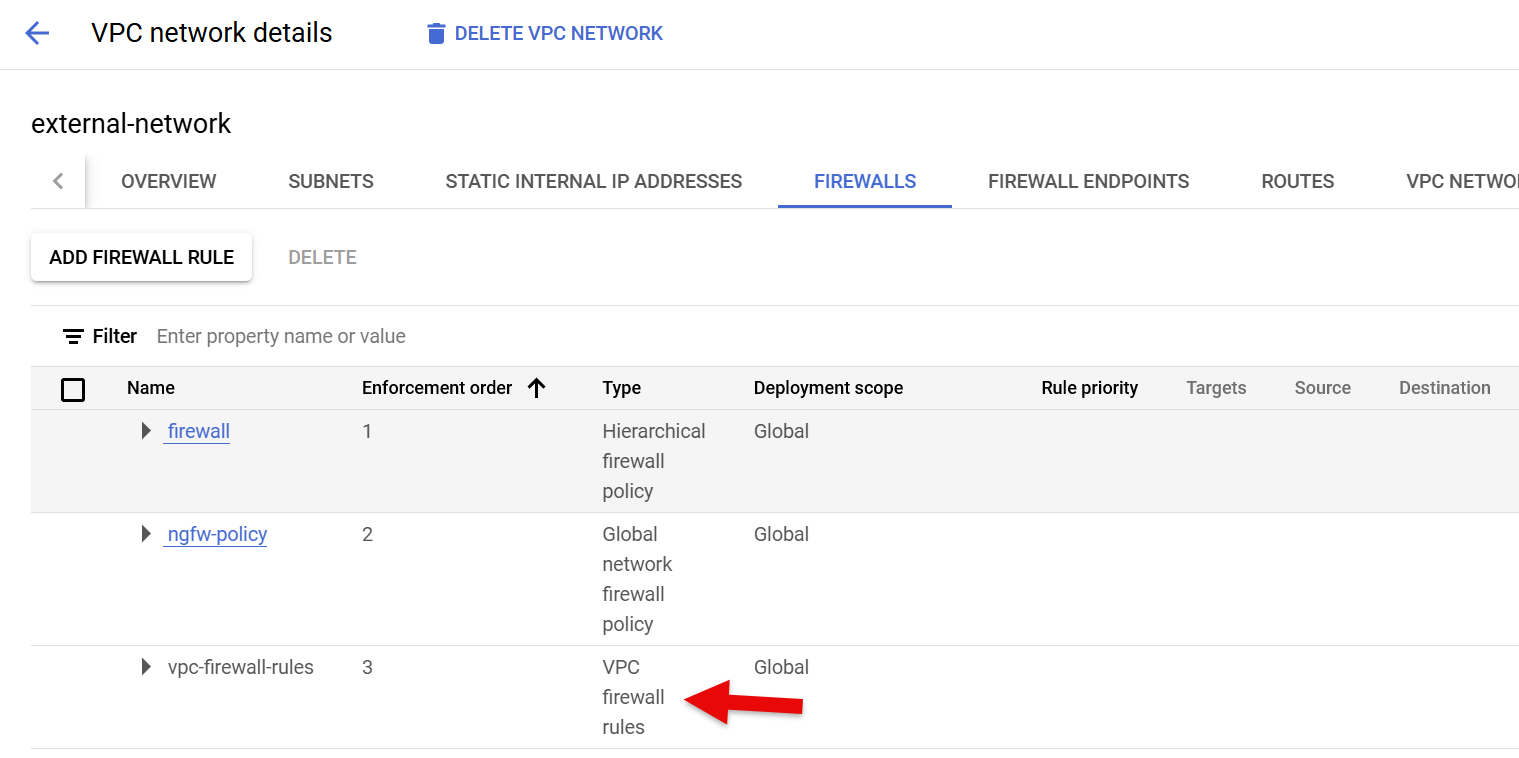

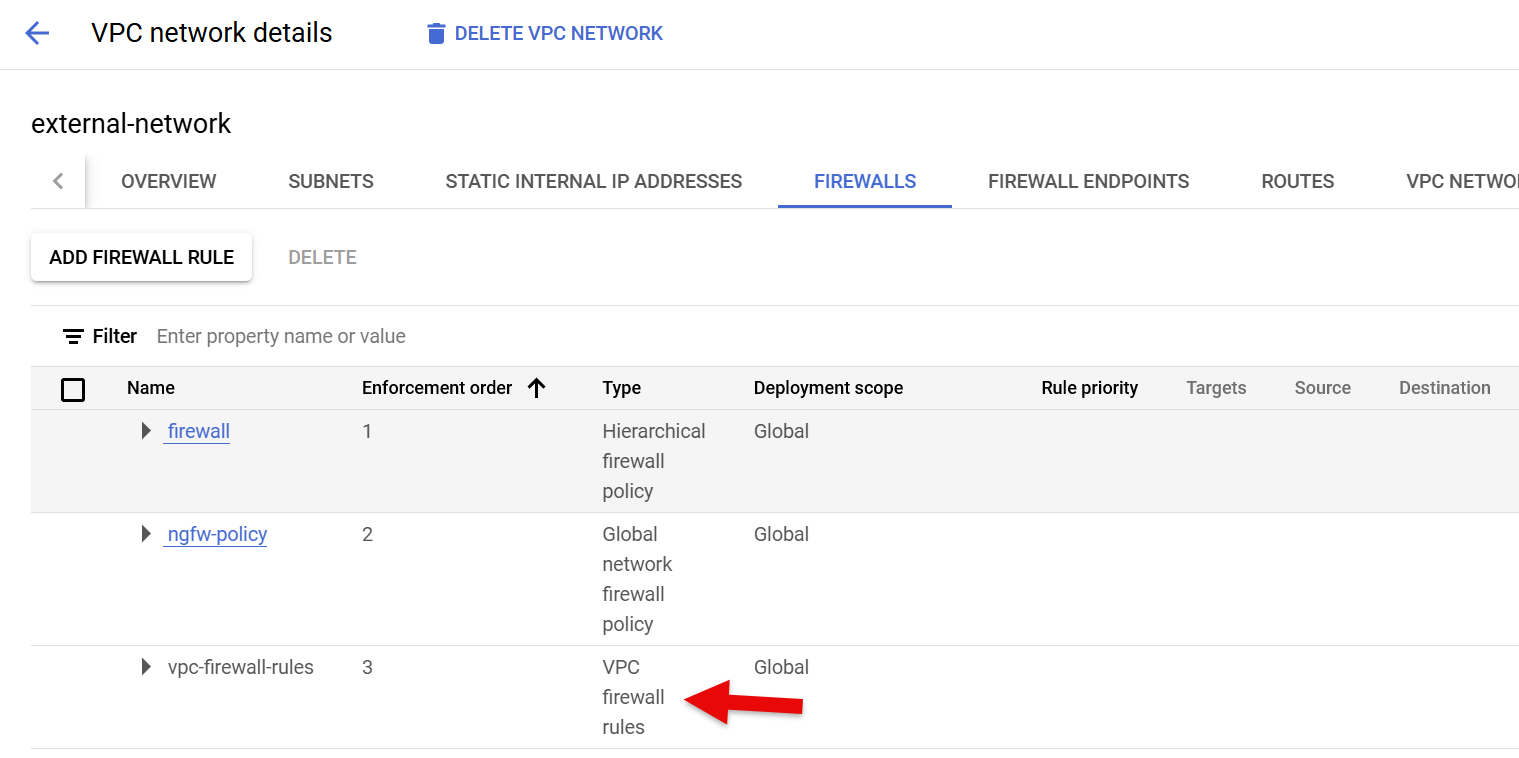

Para verificar que la política de firewall esté vinculada a la red, vuelve a Red de VPC en la consola de Cloud y haz clic en external-network > Firewalls.

Nota: Verás la política de firewall jerárquica, que se aplica a la organización.

Haz clic en Revisar mi progreso para verificar el objetivo.

Habilitar el registro de reglas de firewall

Tarea 7: Prueba la política de firewall de red global

La supervisión continua de los recuentos de hits revela el cambio gradual hacia las nuevas reglas, y las reglas heredadas finalmente reciben cero hits. En este punto, deberías poder inhabilitar las reglas antiguas, validar los posibles impactos negativos y, luego, borrar las reglas de firewall de VPC heredadas.

Ahora, prueba tu acceso a nivel de red. Si estás en las redes externas “aprobadas”, podrás ingresar. Si no lo haces, se te bloqueará.

Envía algo de tráfico a la red que tiene la regla de firewall global. Necesitas obtener la dirección IP externa de las VMs que están en tu red de VPC.

- En el menú de navegación, haz clic en Compute Engine > Instancias de VM.

- Copia la IP externa de

external-server-1.

- Haz ping a la IP externa para enviar algo de tráfico:

ping -c 20 <Enter a external IP here>

Ahora, ve al Explorador de registros para ver los resultados.

Verifica los registros

- En la barra de búsqueda de Google Cloud, busca “logging” y, luego, haz clic con el botón derecho en Explorador de registros para abrir una nueva pestaña.

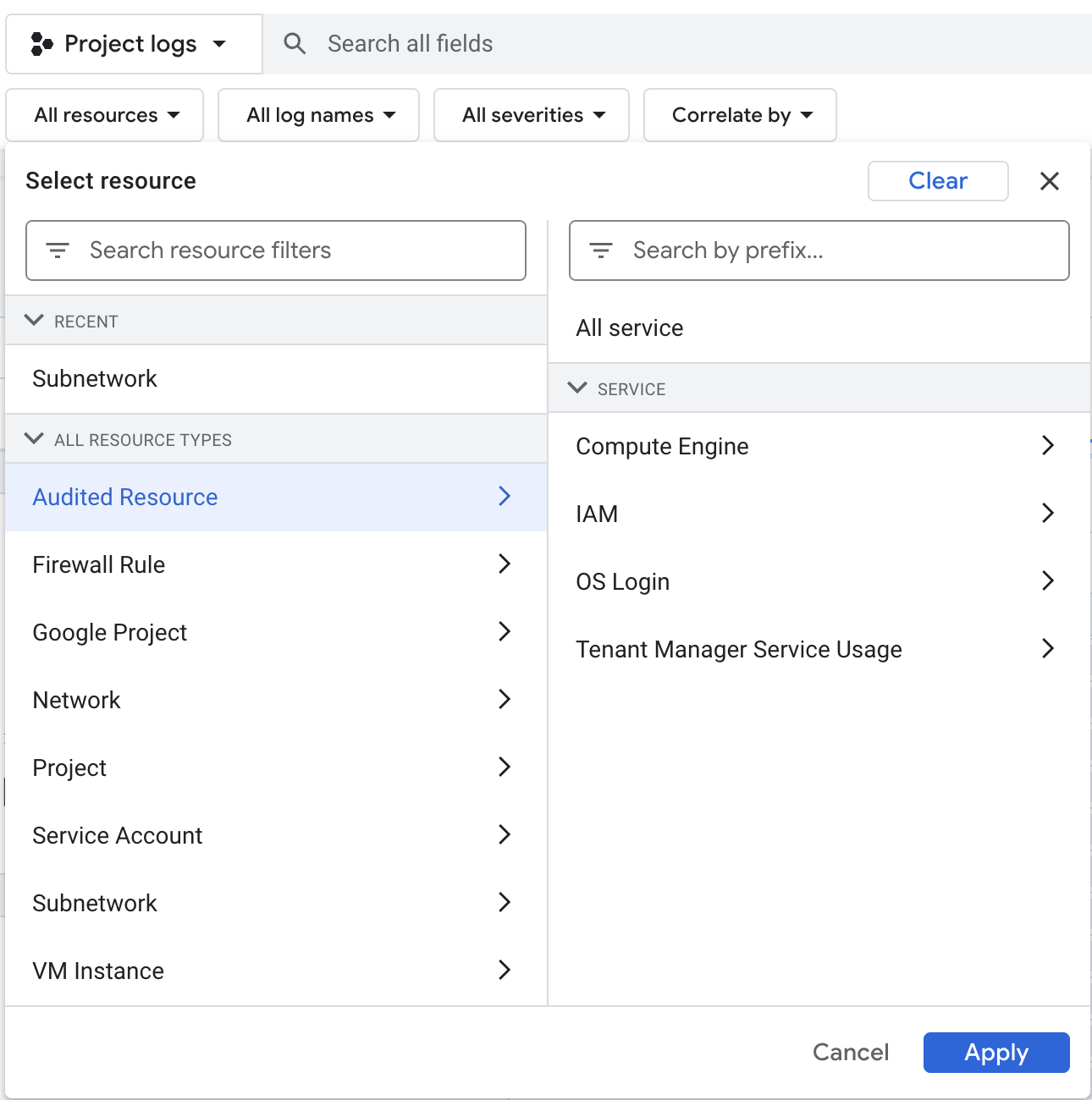

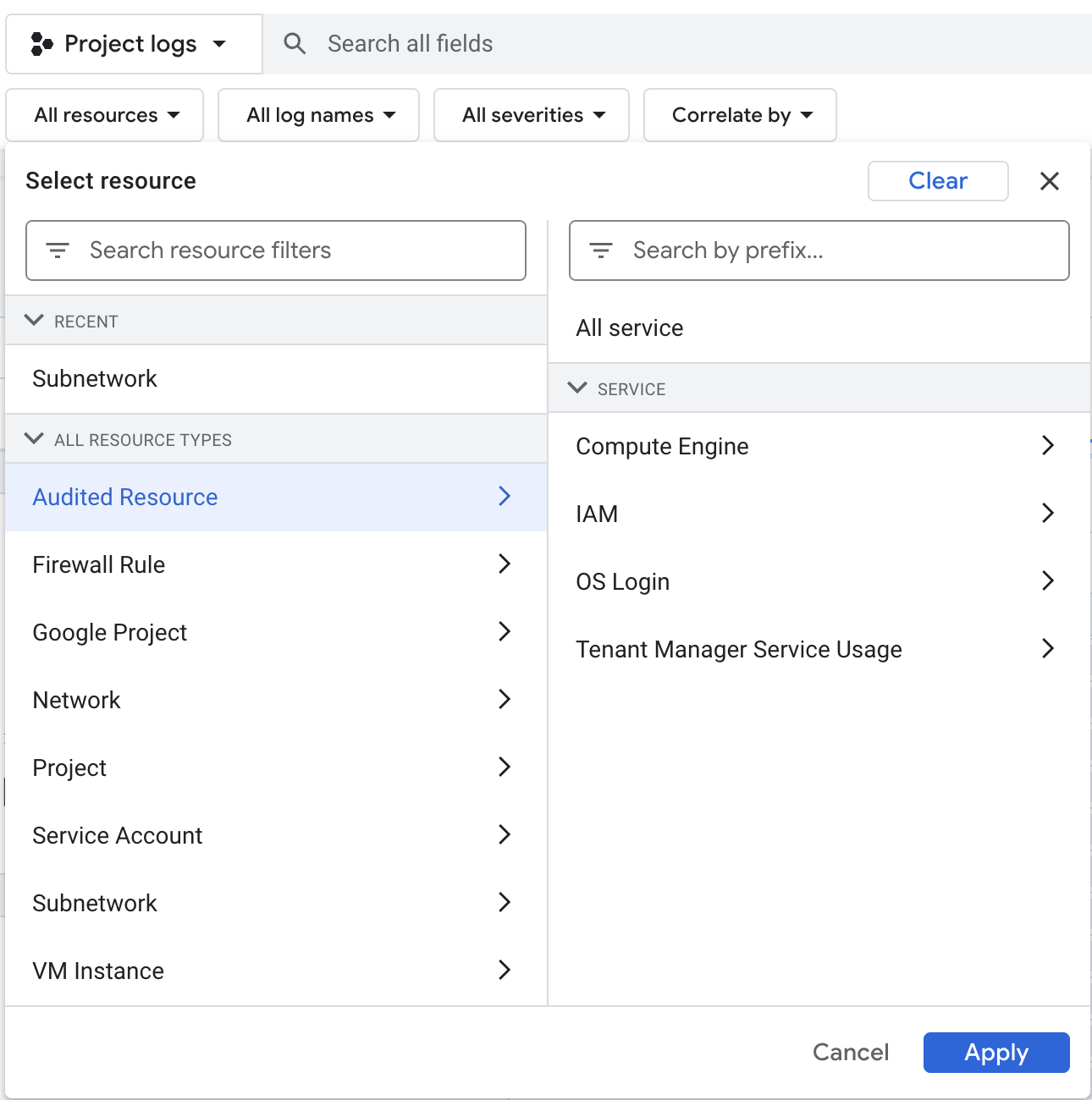

- Haz clic en Todos los recursos > Recurso auditado y, luego, en Aplicar.

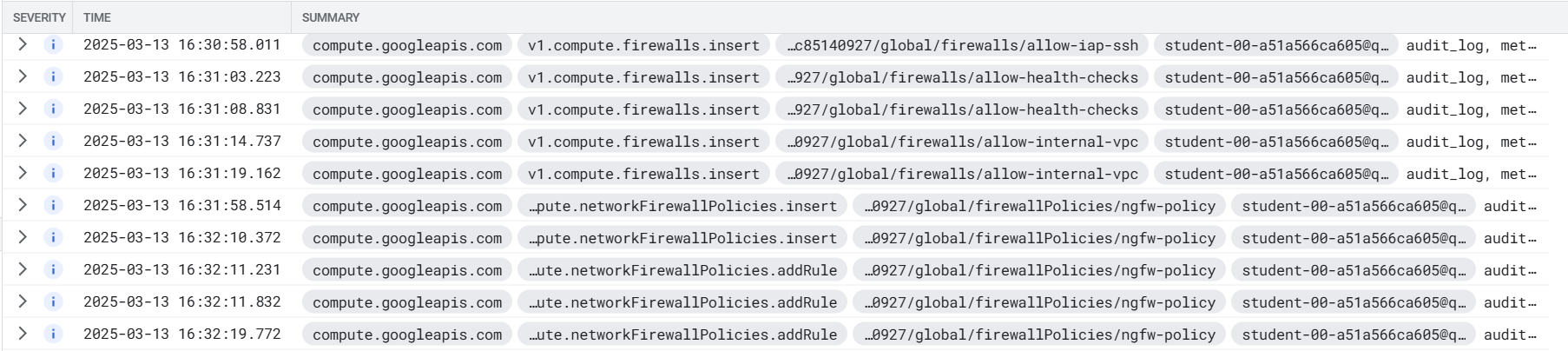

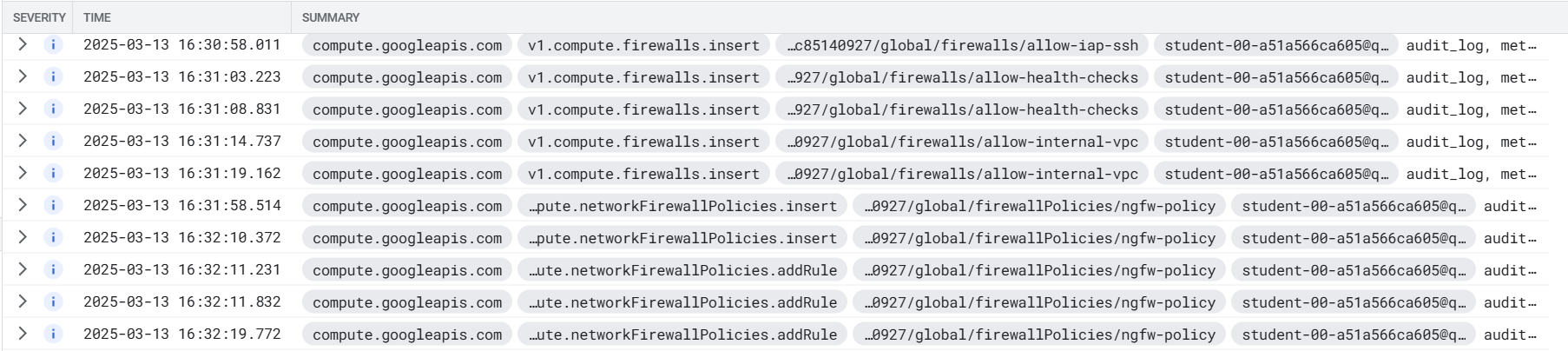

- Analiza los resultados y busca el nombre de los firewalls. Notarás que el nombre cambiará de firewall de VPC a política de firewall global. Sus resultados deberían ser similares al siguiente:

Verifica la conectividad

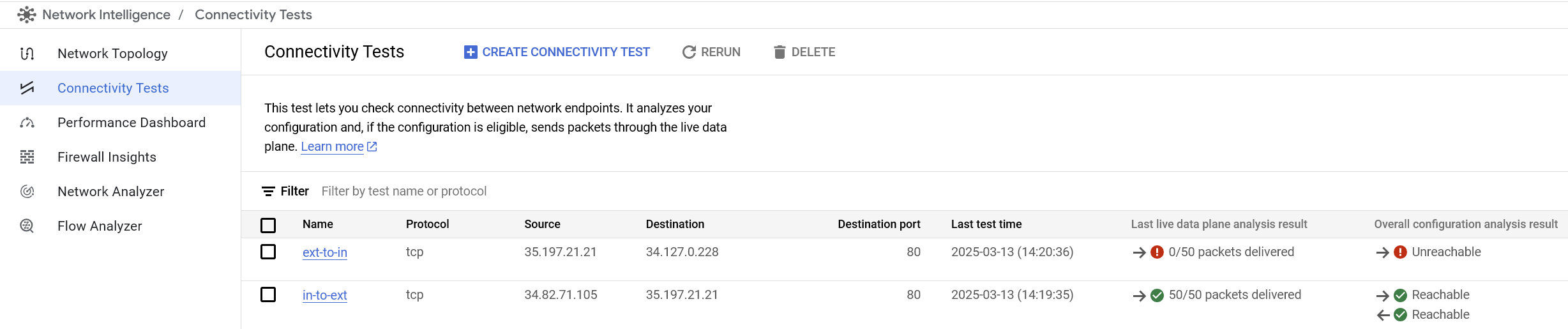

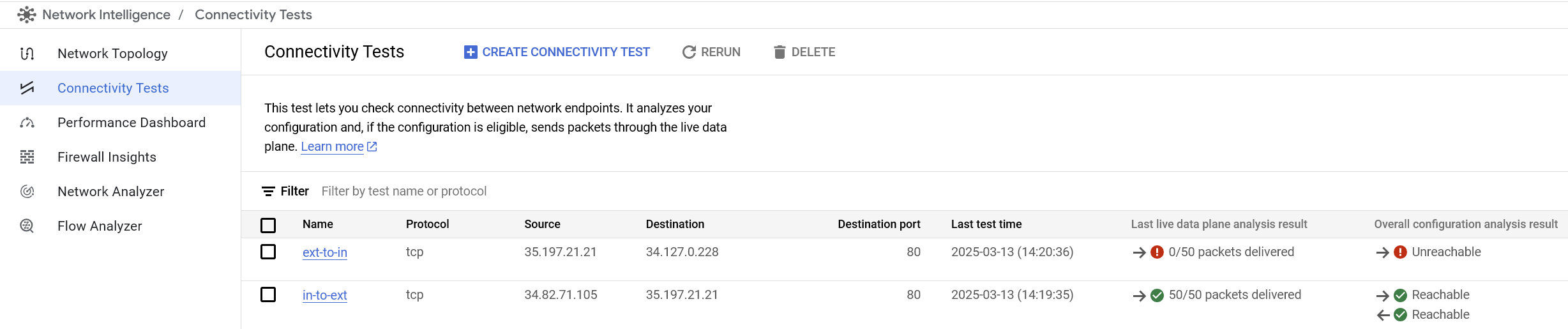

Para esta prueba, usarás Network Intelligence Center.

- En la barra de búsqueda de Google Cloud, busca “conectividad” y, luego, selecciona Prueba de conectividad en los resultados.

- Habilita la API de Network Management.

- Necesitas obtener la dirección IP externa de las VMs que están en tu red de VPC. En el menú de navegación, haz clic con el botón derecho en Compute Engine para abrir una ventana nueva y, luego, haz clic en Instancias de VM.

- Copia la IP externa de

external-server-1.

- En la pantalla Crear prueba de conectividad, haz clic en Crear prueba de conectividad.

- Asigna un nombre a la prueba y, luego, pega la dirección IP en el campo IP de origen.

- Vuelve a la pestaña Instancias de VM y copia la IP externa de

internal-server-1.

- En la pantalla Crear prueba de conectividad, pega la dirección IP en el campo Destino.

- Haz clic en Crear.

Verás que la prueba no tiene éxito: no hay una política de reglas de firewall que permita el tráfico tcp a internal-server-1.

Ahora repite la prueba, pero cambia la dirección. Agrega la IP de internal-server-1 como la IP de origen y la de external-server-1 como el destino.

Haz clic en Revisar mi progreso para verificar el objetivo.

Probar la política de firewall de red global

Tarea 8: Borra las reglas de firewall de VPC de tu red

Se recomienda que inhabilites las reglas de firewall de VPC antes de borrarlas por completo. Puedes volver a esas reglas si la política de firewall de red global que creó la herramienta de migración no proporciona los resultados esperados. En este lab, pasa directamente a quitar las reglas de firewall de VPC ahora que se migraron a la política de firewall global.

Asegúrate de usar los nombres de las reglas de firewall individuales.

- Para inhabilitar una regla de firewall de VPC, usa el comando

compute firewall-rules update.

Reemplaza RULE_NAME por el nombre de la regla de firewall de VPC que se inhabilitará.

gcloud compute firewall-rules update RULE_NAME --disabled

- Para borrar una regla de firewall de VPC, usa el comando

compute firewall-rules delete.

gcloud compute firewall-rules delete RULE_NAME

Opcional: Borra reglas de firewall en la consola

- Regresa a la consola y ve a Redes de VPC.

- Haz clic en

external-network y, luego, en la pestaña Firewalls.

- Expande el botón de alternar Reglas de red de VPC.

- Selecciona las 4 reglas de firewall y, luego, haz clic en Borrar.

Haz clic en Revisar mi progreso para verificar el objetivo.

Borrar las reglas de firewall de VPC de tu red

¡Felicitaciones!

Aprendiste a migrar una regla de firewall de VPC a una política de firewall global, lo aplicaste a 2 redes, verificaste que funciona y, luego, inhabilitaste las reglas de firewall heredadas para prepararte para borrarlas.

Próximos pasos

Capacitación y certificación de Google Cloud

Recibe la formación que necesitas para aprovechar al máximo las tecnologías de Google Cloud. Nuestras clases incluyen habilidades técnicas y recomendaciones para ayudarte a avanzar rápidamente y a seguir aprendiendo. Para que puedas realizar nuestros cursos cuando más te convenga, ofrecemos distintos tipos de capacitación de nivel básico a avanzado: a pedido, presenciales y virtuales. Las certificaciones te ayudan a validar y demostrar tus habilidades y tu conocimiento técnico respecto a las tecnologías de Google Cloud.

Última actualización del manual: 4 de abril de 2024

Prueba más reciente del lab: 4 de abril de 2025

Copyright 2026 Google LLC. All rights reserved. Google y el logotipo de Google son marcas de Google LLC. Los demás nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que estén asociados.

en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.