GSP1281

Descripción general

Sensitive Data Protection es un servicio completamente administrado diseñado para descubrir, clasificar y proteger la información sensible. Las opciones clave incluyen el descubrimiento de datos sensibles para crear perfiles de tus datos sensibles de forma continua, la desidentificación de datos sensibles, incluido la ocultación, y la API de Cloud Data Loss Prevention (DLP) para permitirte incorporar el descubrimiento, la inspección y la desidentificación en cargas de trabajo y aplicaciones personalizadas.

Supongamos que tienes datos sin procesar en Cloud Storage que contienen datos sensibles y quieres identificarlos, protegerlos y ocultarlos antes de que los usuarios finales los usen para análisis o para entrenar modelos de aprendizaje automático. Sensitive Data Protection puede ayudarte.

En este lab, primero habilitarás el descubrimiento para la supervisión continua de datos sensibles en Cloud Storage. Según los resultados del descubrimiento, crearás y modificarás plantillas personalizadas y reutilizables para la inspección y desidentificación (ocultación) de archivos de Cloud Storage. Por último, usarás esas plantillas para ejecutar trabajos de inspección y ocultación más profundos de tipos de datos sensibles específicos en tus archivos de Cloud Storage.

Qué aprenderás

En este lab, aprenderás a realizar las siguientes tareas:

- Habilitar el descubrimiento para la supervisión continua de datos sensibles en archivos de Cloud Storage

- Crear y modificar plantillas reutilizables para trabajos de inspección y desidentificación

- Revisar y también interpretar los resultados del descubrimiento

- Ejecutar trabajos de inspección y desidentificación con la opción habilitada para escribir los resultados del trabajo en BigQuery

Configuración y requisitos

Antes de hacer clic en el botón Comenzar lab

Lee estas instrucciones. Los labs cuentan con un temporizador que no se puede pausar. El temporizador, que comienza a funcionar cuando haces clic en Comenzar lab, indica por cuánto tiempo tendrás a tu disposición los recursos de Google Cloud.

Este lab práctico te permitirá realizar las actividades correspondientes en un entorno de nube real, no en uno de simulación o demostración. Para ello, se te proporcionan credenciales temporales nuevas que utilizarás para acceder a Google Cloud durante todo el lab.

Para completar este lab, necesitarás lo siguiente:

- Acceso a un navegador de Internet estándar. Se recomienda el navegador Chrome.

Nota: Usa una ventana del navegador privada o de incógnito (opción recomendada) para ejecutar el lab. Así evitarás conflictos entre tu cuenta personal y la cuenta de estudiante, lo que podría generar cargos adicionales en tu cuenta personal.

- Tiempo para completar el lab (recuerda que, una vez que comienzas un lab, no puedes pausarlo).

Nota: Usa solo la cuenta de estudiante para este lab. Si usas otra cuenta de Google Cloud, es posible que se apliquen cargos a esa cuenta.

Cómo iniciar tu lab y acceder a la consola de Google Cloud

-

Haz clic en el botón Comenzar lab. Si debes pagar por el lab, se abrirá un diálogo para que selecciones la forma de pago.

A la izquierda, se encuentra el panel Detalles del lab, que tiene estos elementos:

- El botón para abrir la consola de Google Cloud

- El tiempo restante

- Las credenciales temporales que debes usar para el lab

- Otra información para completar el lab, si es necesaria

-

Haz clic en Abrir la consola de Google Cloud (o haz clic con el botón derecho y selecciona Abrir el vínculo en una ventana de incógnito si ejecutas el navegador Chrome).

El lab inicia recursos y abre otra pestaña en la que se muestra la página de acceso.

Sugerencia: Ordena las pestañas en ventanas separadas, una junto a la otra.

Nota: Si ves el diálogo Elegir una cuenta, haz clic en Usar otra cuenta.

-

De ser necesario, copia el nombre de usuario a continuación y pégalo en el diálogo Acceder.

{{{user_0.username | "Username"}}}

También puedes encontrar el nombre de usuario en el panel Detalles del lab.

-

Haz clic en Siguiente.

-

Copia la contraseña que aparece a continuación y pégala en el diálogo Te damos la bienvenida.

{{{user_0.password | "Password"}}}

También puedes encontrar la contraseña en el panel Detalles del lab.

-

Haz clic en Siguiente.

Importante: Debes usar las credenciales que te proporciona el lab. No uses las credenciales de tu cuenta de Google Cloud.

Nota: Usar tu propia cuenta de Google Cloud para este lab podría generar cargos adicionales.

-

Haz clic para avanzar por las páginas siguientes:

- Acepta los Términos y Condiciones.

- No agregues opciones de recuperación o autenticación de dos factores (esta es una cuenta temporal).

- No te registres para obtener pruebas gratuitas.

Después de un momento, se abrirá la consola de Google Cloud en esta pestaña.

Nota: Para acceder a los productos y servicios de Google Cloud, haz clic en el menú de navegación o escribe el nombre del servicio o producto en el campo Buscar.

Tarea 1: Habilita el descubrimiento para la supervisión continua de Cloud Storage

El servicio de descubrimiento de Sensitive Data Protection te permite identificar dónde residen los datos sensibles y de alto riesgo en tu organización. Cuando creas una configuración de análisis de descubrimiento, Sensitive Data Protection analiza los recursos que seleccionas para su revisión y genera perfiles de datos, que son un conjunto de estadísticas sobre los Infotipos (tipos de datos sensibles) identificados y metadatos sobre el riesgo de los datos y el nivel de sensibilidad.

En esta tarea, diseñarás un análisis de descubrimiento para crear perfiles de datos automáticamente en todos los buckets de Cloud Storage del proyecto. Como la generación de los resultados completos del descubrimiento puede demorar un tiempo, se te proporcionan aspectos destacados y resúmenes de los resultados clave en la última sección de esta tarea.

Crea y programa una configuración de análisis

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > Seguridad.

) > Seguridad.

-

En Protección de datos, haz clic en Sensitive Data Protection.

-

Haz clic en la pestaña llamada Descubrimiento.

-

En Cloud Storage, haz clic en Habilitar.

-

En Selecciona un tipo de descubrimiento, deja habilitada la opción Cloud Storage y haz clic en Continuar.

-

En Selecciona el permiso, deja habilitada la opción Analizar el proyecto seleccionado y haz clic en Continuar.

-

En Administrar programaciones, deja el valor predeterminado y haz clic en Continuar.

En este lab, programarás el análisis de descubrimiento para que se ejecute inmediatamente después de la creación, pero hay muchas opciones para programar análisis que se ejecuten de forma periódica (por ejemplo, una vez por día o por semana) o después de ciertos eventos (como cuando se actualiza una plantilla de inspección).

-

En Selecciona una plantilla de inspección, deja habilitada la opción Crear una plantilla de inspección nueva. Deja todos los demás valores predeterminados y haz clic en Continuar.

De forma predeterminada, la nueva plantilla de inspección incluye aproximadamente 80 Infotipos predefinidos.

Para Umbral de confianza, el valor predeterminado de Probabilidad mínima es Posible, lo que significa que solo obtienes los hallazgos que se evalúan como Posible, Probable y Muy probable.

En una tarea posterior, modificarás esta plantilla de inspección para explorar otras opciones de Infotipos y umbral de confianza.

-

En Agregar acciones, habilita la opción Publicar en Security Command Center.

-

En Agregar acciones, también habilita la opción Guardar copias de los perfiles de datos en BigQuery y proporciona el conjunto de datos y la tabla (que se crearon previamente en este lab) para guardar los resultados en BigQuery.

| Propiedad |

Valor |

| ID del proyecto |

|

| ID de conjunto de datos |

cloudstorage_discovery |

| ID de la tabla |

data_profiles |

-

Haz clic en Continuar.

-

En Establece ubicaciones de procesamiento alternativas, deja los valores predeterminados y haz clic en Continuar.

-

En Establece la ubicación en la que se almacenará la configuración, deja habilitada la opción EE.UU. (múltiples regiones en Estados Unidos) y haz clic en Continuar.

-

Proporciona un nombre visible para esta configuración: Descubrimiento de Cloud Storage

-

Haz clic en Crear y, luego, confirma la creación con un clic en Crear configuración.

-

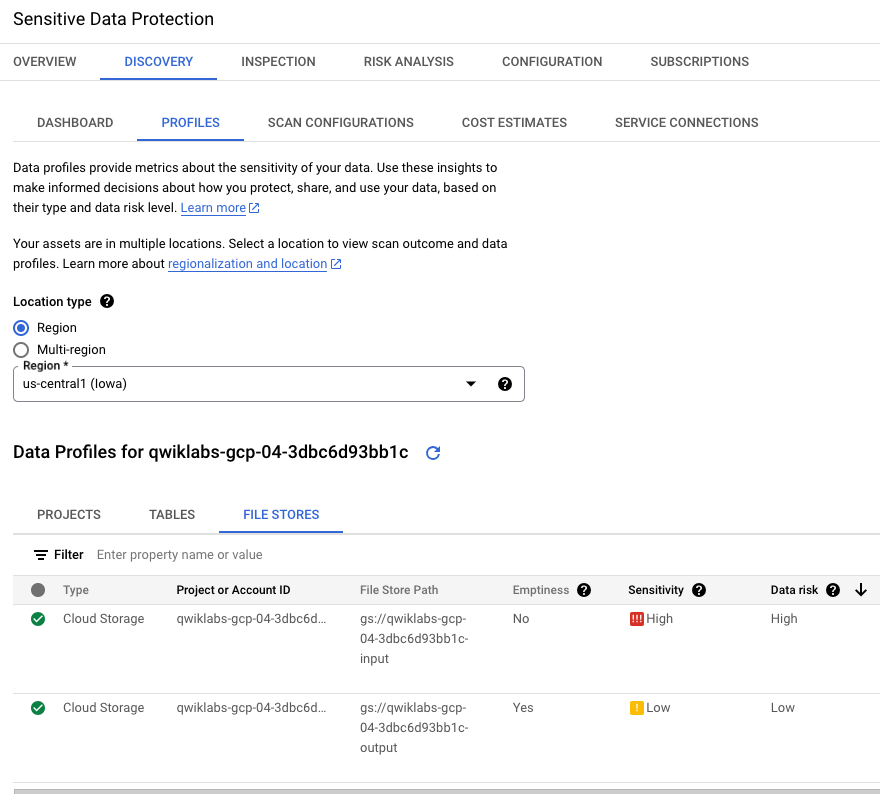

Haz clic en la pestaña Perfiles.

-

En Tipo de ubicación, selecciona Región > para ver los perfiles.

-

En la tabla llamada Perfiles de datos de , haz clic en la pestaña Filestores.

Nota: Después de hacer clic para ver la pestaña Filestores, revisa las capturas de pantalla en la siguiente sección para obtener una descripción general de lo que los resultados del descubrimiento pueden indicarte sobre tus datos y, luego, pasa a la tarea 2. No es necesario esperar a que el análisis de descubrimiento se complete para hacer clic en la verificación de progreso que aparece a continuación y pasar a la tarea 2.

Si decides dejar esta página abierta para ver el progreso a lo largo del tiempo, asegúrate de actualizarla periódicamente para ver la información nueva a medida que se completa.

Haz clic en Revisar mi progreso para verificar el objetivo.

Crear y programar una configuración de análisis

Qué pueden decirte los resultados del descubrimiento sobre tus datos

Nota: Después de que comience el análisis de configuración, puede pasar un tiempo antes de que estén disponibles los resultados completos.

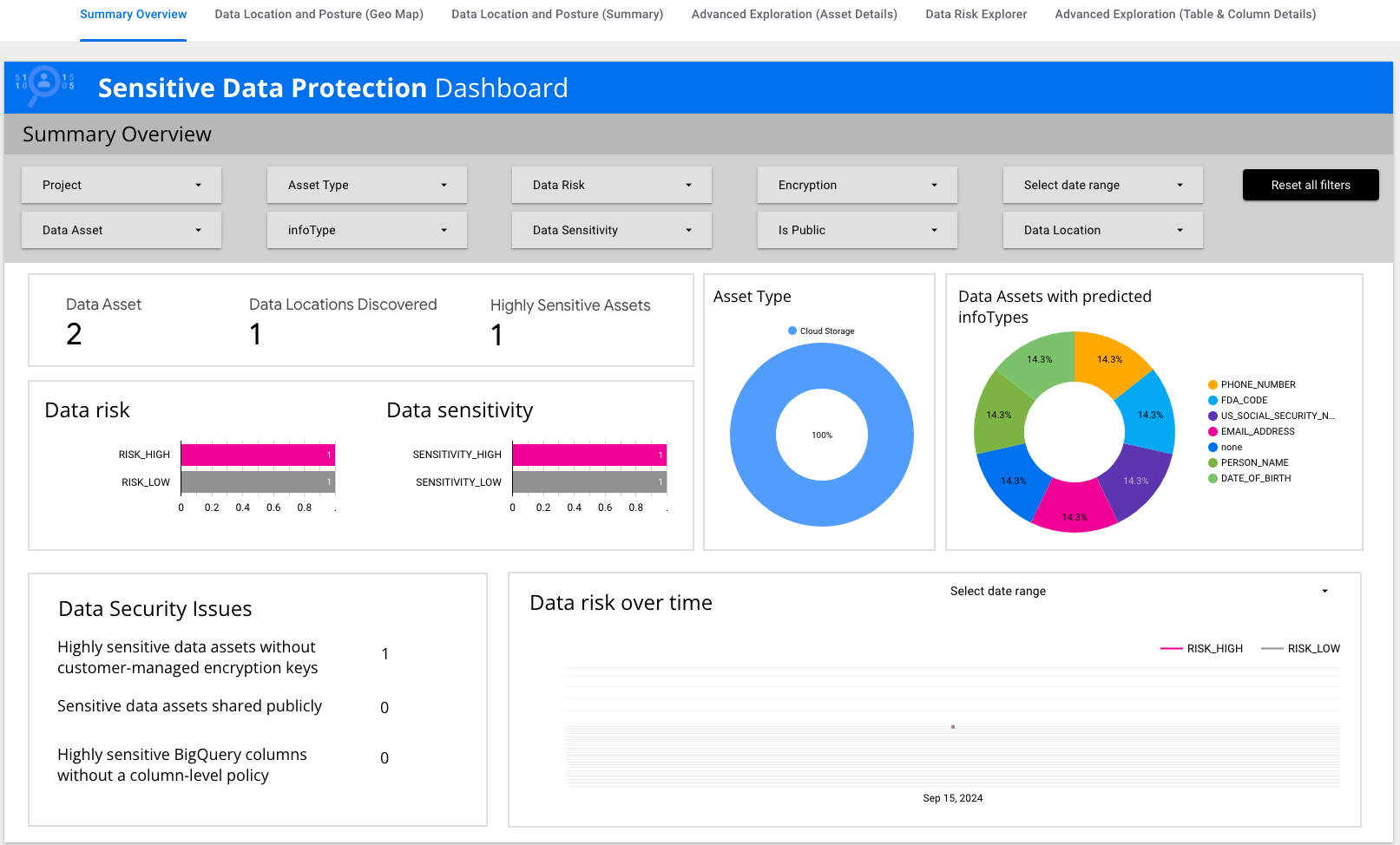

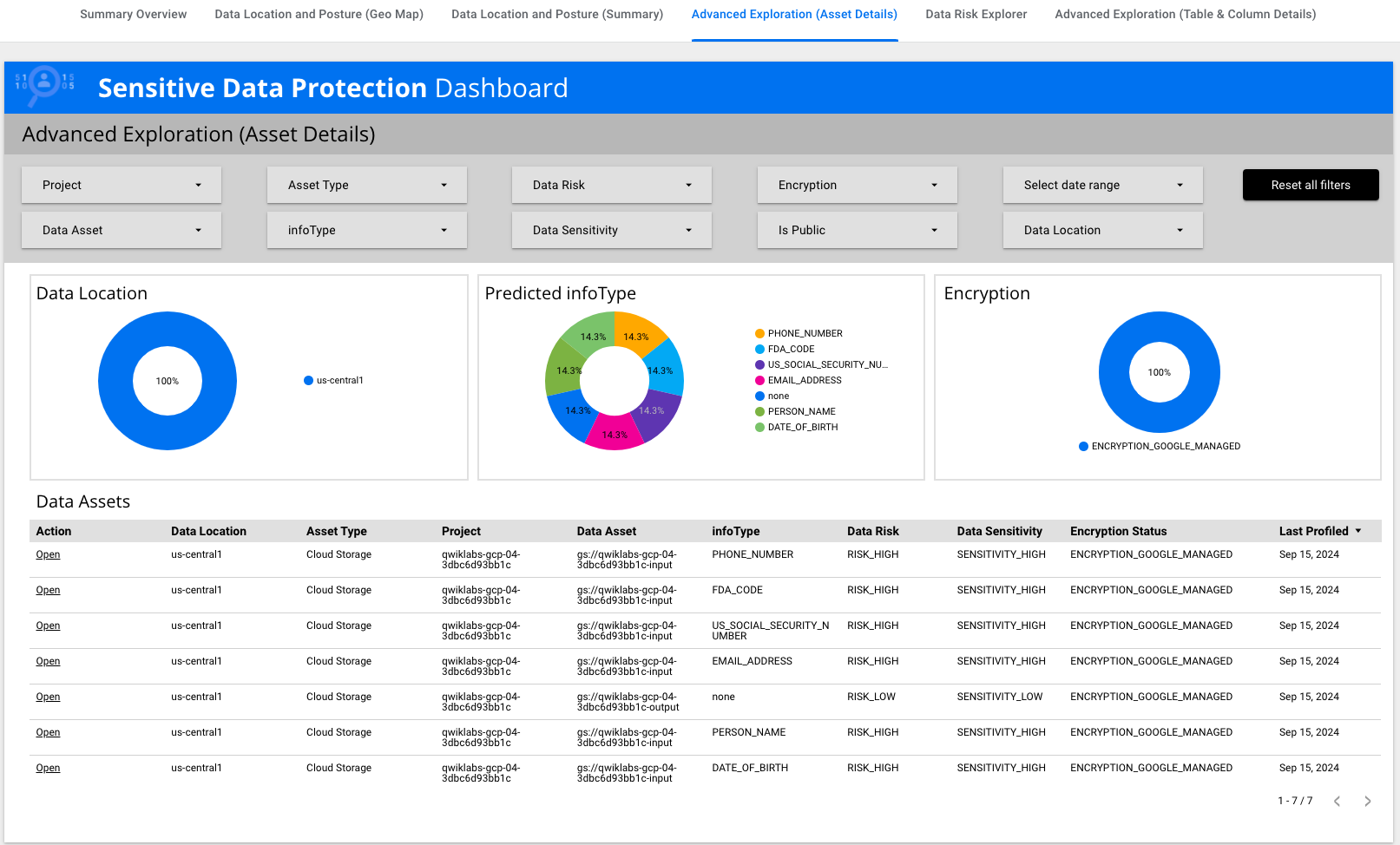

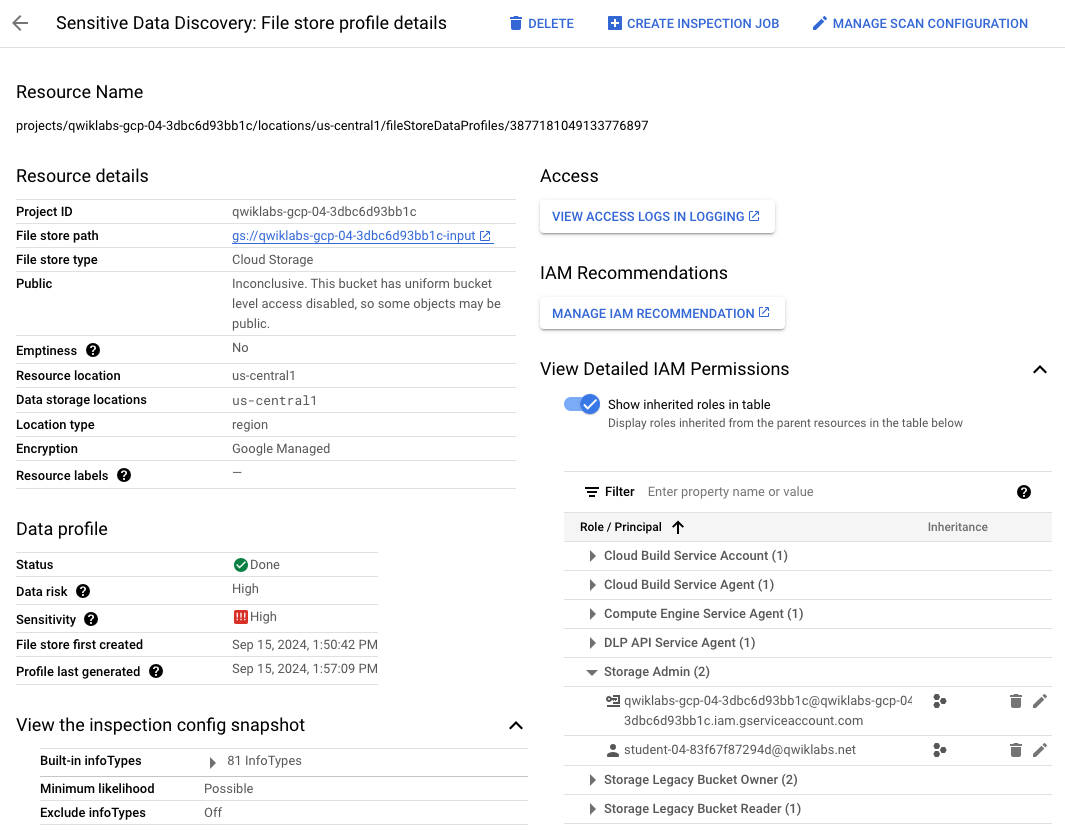

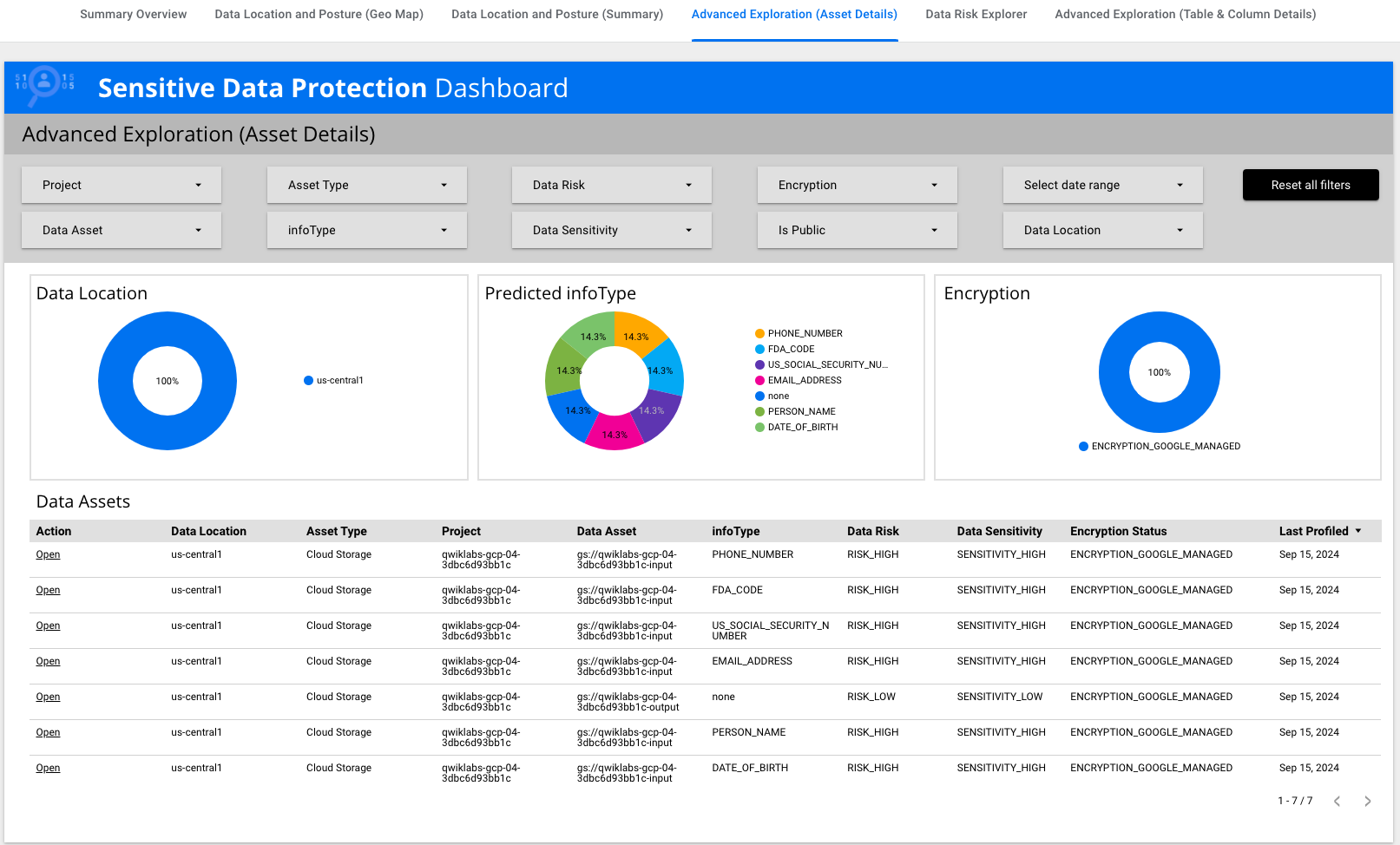

Las imágenes a continuación muestran los resultados clave de habilitar el descubrimiento para Cloud Storage en este entorno de lab.

Para los datos de Cloud Storage incluidos en este entorno de lab, los resultados marcaron la presencia potencial de varios Infotipos, incluidos los números de seguridad social de EE.UU., que son datos altamente sensibles.

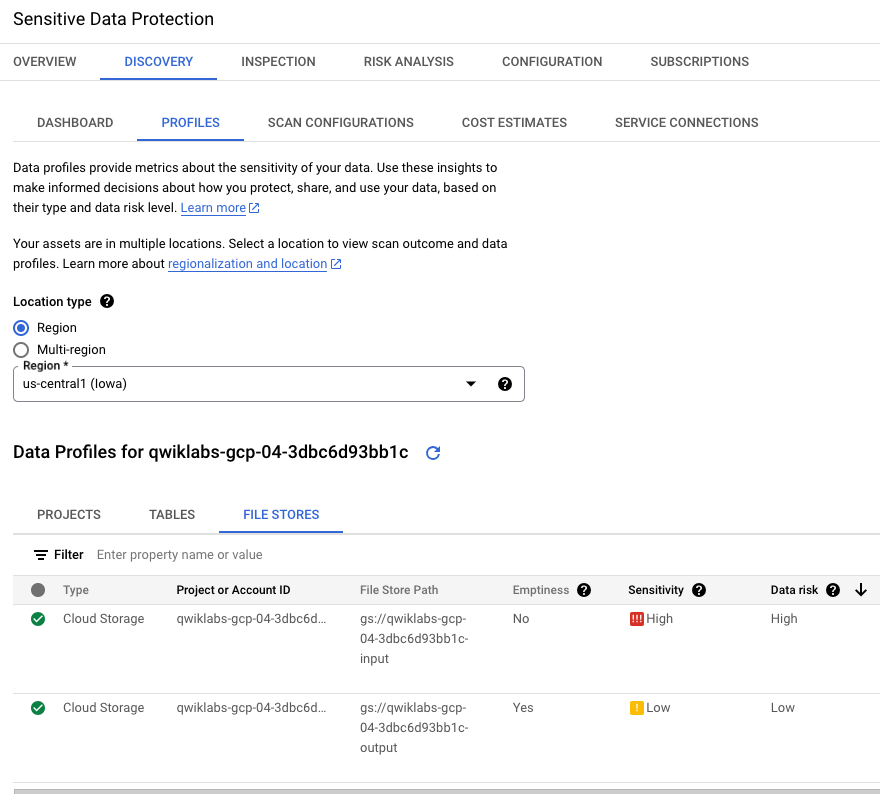

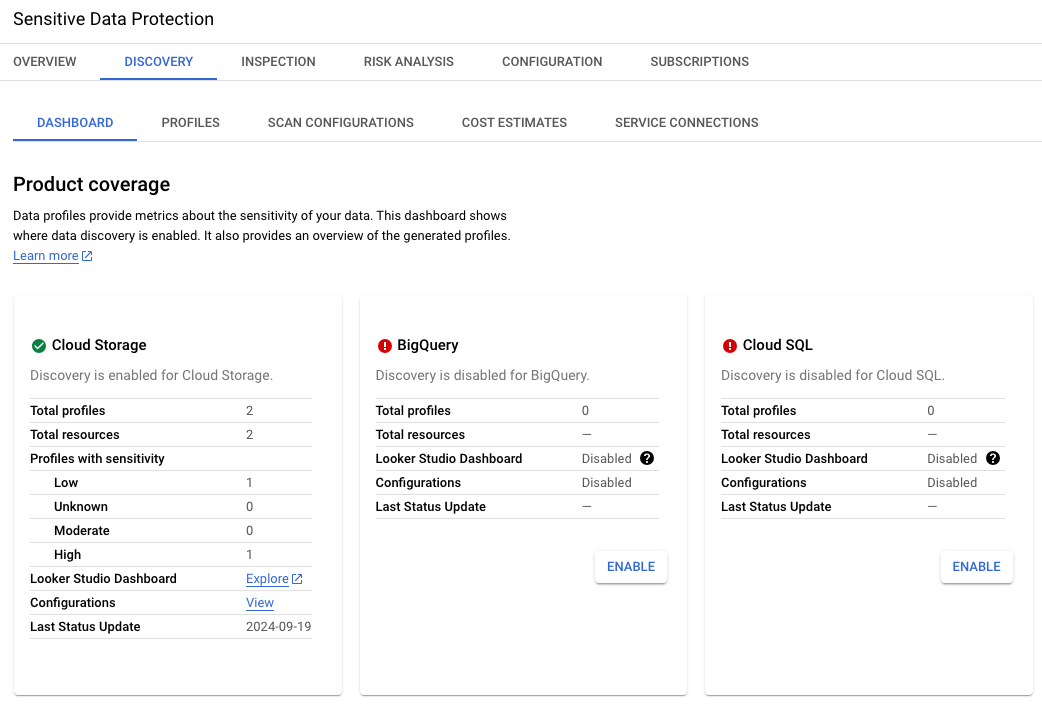

Imagen 1. Pestaña Perfiles de los resultados del descubrimiento

En la pestaña Perfiles, se identifican los niveles de sensibilidad y riesgo para cada nombre de bucket de Cloud Storage: uno con sensibilidad baja (bucket vacío para recibir resultados de trabajos) y otro con sensibilidad alta (bucket que contiene datos sin procesar, incluidos números de seguridad social de EE.UU.).

En este entorno de lab, asegúrate de que la opción Tipo de ubicación sea Región > para ver los perfiles.

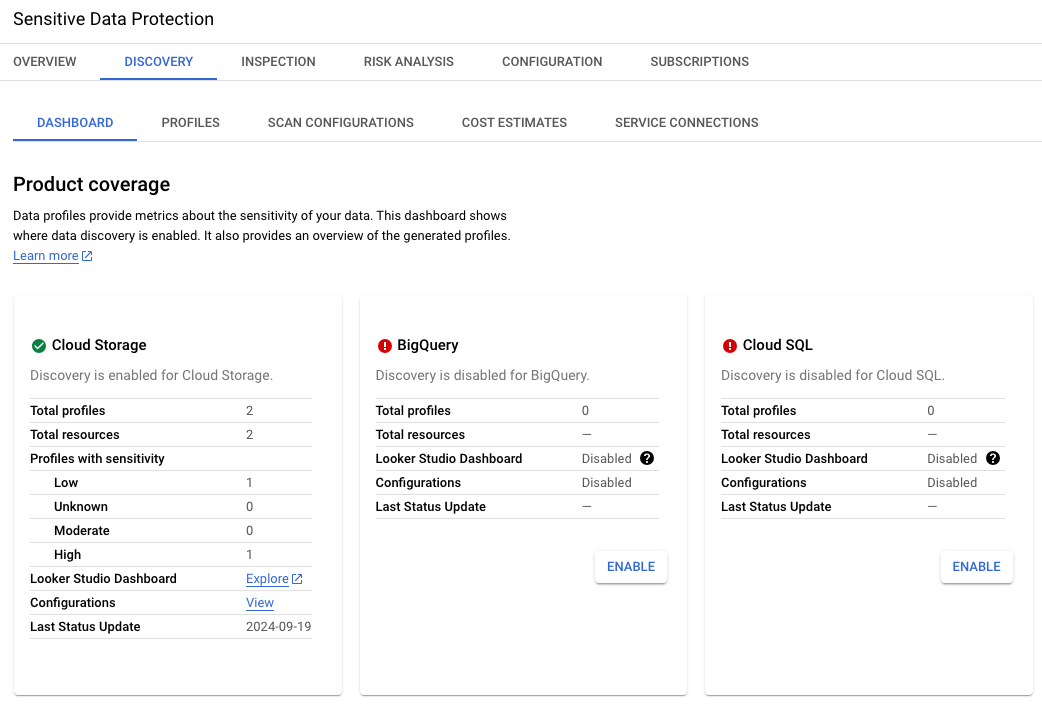

Imagen 2. Descubrimiento para Cloud Storage habilitado en la IU

Se identificaron dos perfiles para Cloud Storage: uno con baja sensibilidad (bucket vacío para recibir resultados de trabajos) y otro con alta sensibilidad (bucket que contiene datos sin procesar).

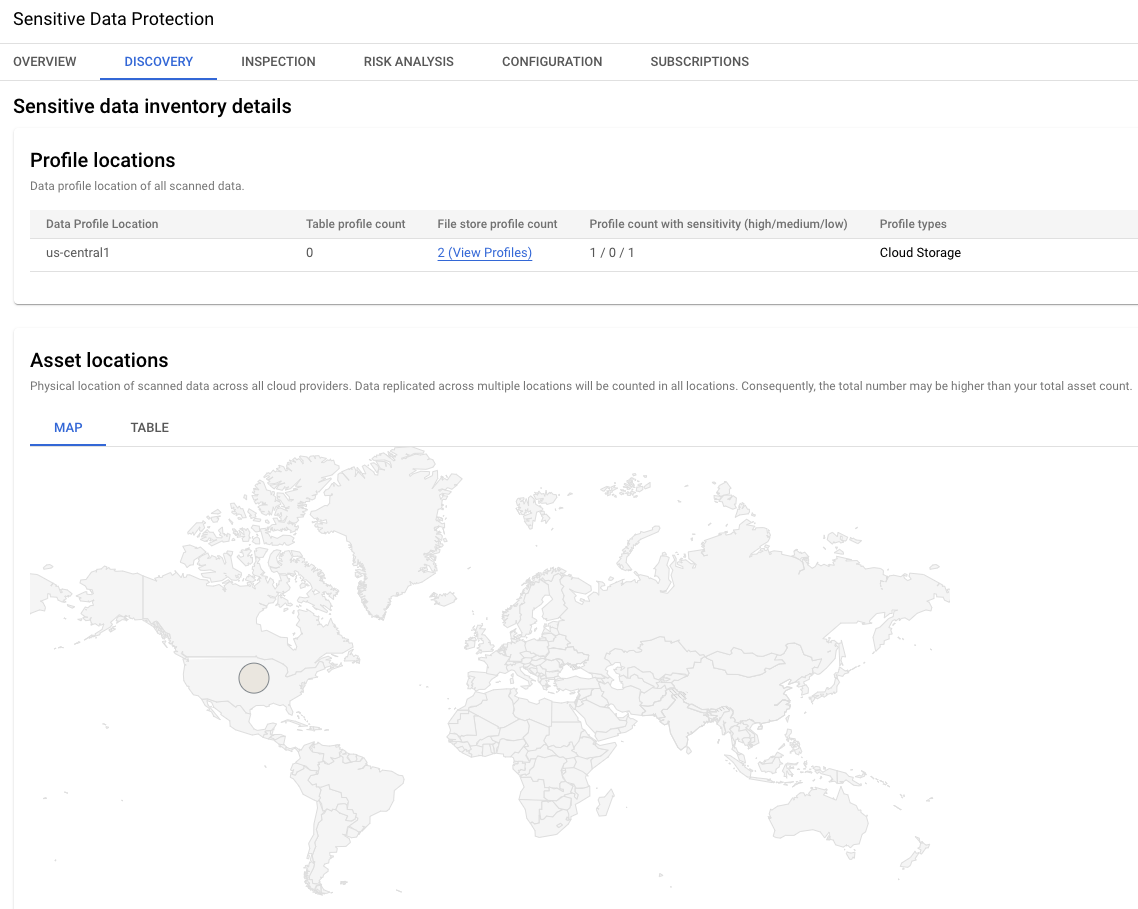

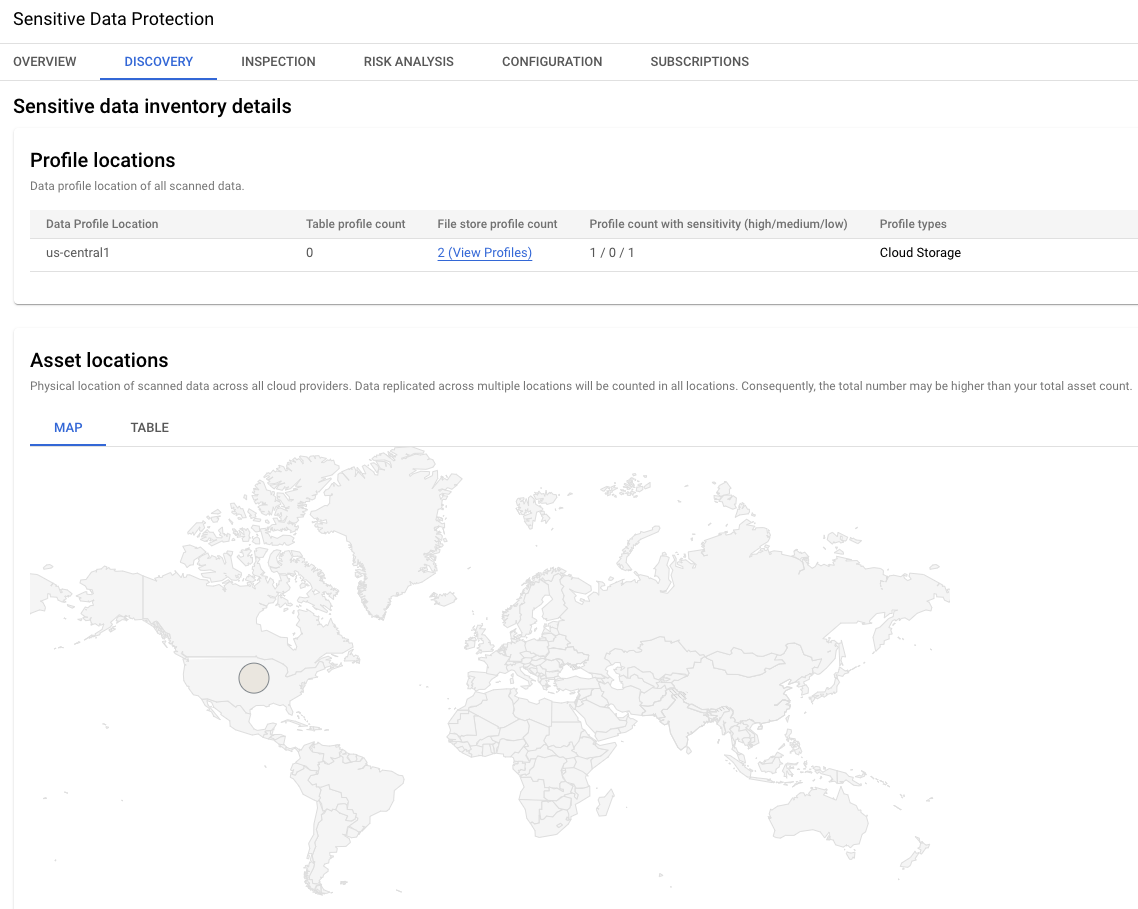

Imagen 3. Detalles del inventario de datos sensibles

En esta sección de los resultados, se proporciona la ubicación global de los dos perfiles de datos. En este ejemplo, ambos están en la región us-central1.

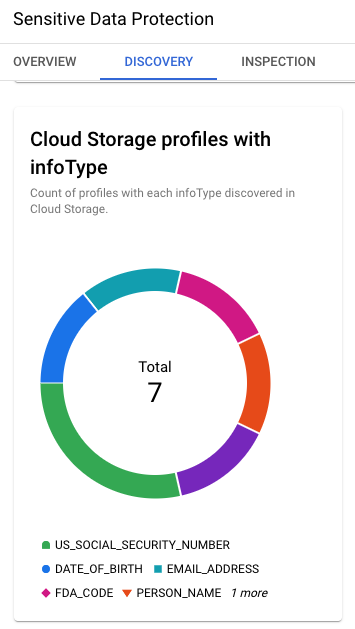

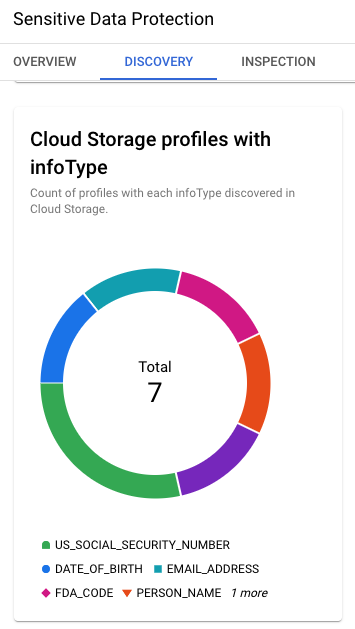

Imagen 4. Perfiles de Cloud Storage con Infotipos

Los resultados del descubrimiento también proporcionan los Infotipos clave identificados en Cloud Storage: número de seguridad social de EE.UU., fecha de nacimiento, dirección de correo electrónico, nombre, etcétera.

Tarea 2: Crea y modifica plantillas reutilizables para inspeccionar y ocultar Infotipos específicos

Ahora que sabes que se identificaron números de seguridad social de EE.UU. en tus archivos de Cloud Storage, puedes comenzar a elaborar un plan para inspeccionar y ocultar estos datos sensibles antes de que los archivos se usen para entrenar modelos de aprendizaje automático.

En esta tarea, configurarás dos plantillas:

- Modifica una plantilla de inspección existente para encontrar todas las coincidencias de números de seguridad social de EE.UU. en tus archivos de Cloud Storage.

- Crea una plantilla de desidentificación para ocultar números de seguridad social de EE.UU. de archivos de datos estructurados (como texto y CSV).

Más adelante en el lab, usarás estas plantillas para inspeccionar en profundidad y ocultar los números de seguridad social de EE.UU. ejecutando trabajos de inspección y desidentificación.

Modifica una plantilla de inspección existente

Recuerda que, cuando habilitaste el descubrimiento para Cloud Storage, se creó una nueva plantilla de inspección con varios valores predeterminados, incluidos los de Infotipos y umbral de confianza.

En esta sección, imagina que ya revisaste los resultados completos del descubrimiento y ahora quieres modificar esa plantilla de inspección para enfocarte en los números de seguridad social de EE.UU.

-

Regresa a la página de descripción general de Sensitive Data Protection; para ello, haz clic en Menú de navegación ( ) > Seguridad > Sensitive Data Protection (en Protección de datos).

) > Seguridad > Sensitive Data Protection (en Protección de datos).

-

Haz clic en la pestaña Configuración.

-

En la pestaña Plantillas, busca la línea de la plantilla generada por el descubrimiento (como el ID de plantilla 7216194786087173213).

Anota este ID de plantilla para usarlo más adelante en la Tarea 4.

-

En Acciones para este ID de plantilla, haz clic en los tres puntos verticales y selecciona Editar.

-

Actualiza el Nombre visible a Inspection Template for US SSN.

-

Actualiza Descripción a This template was created as part of a Sensitive Data Protection profiler configuration and was modified for deeper inspection for US Social Security numbers.

-

En Infotipos, haz clic en Administrar Infotipos.

-

Habilita la casilla de verificación para US_SOCIAL_SECURITY_NUMBER y anula la selección de todas las demás opciones.

Para anular la selección de todas las demás opciones con facilidad, haz clic en Seleccionar todas las filas (debajo del ícono de filtro) y vuelve a hacer clic para anular la selección de todos los valores.

-

Haz clic en Listo para volver a la plantilla de inspección.

-

En Umbral de confianza ("probabilidad mínima"), selecciona Improbable.

Además de los hallazgos que se evalúan como Posible, Probable y Muy probable, los resultados ahora incluirán Improbable para respaldar una revisión adicional de posibles coincidencias de números de seguridad social de EE.UU.

-

Deja todos los demás valores predeterminados y haz clic en Guardar.

-

Haz clic en Confirmar acción para guardar.

Crea una plantilla de desidentificación para datos estructurados

-

Regresa a la página de descripción general de Sensitive Data Protection.

-

Haz clic en la pestaña Configuración.

-

En la pestaña Plantillas, haz clic en Crear plantilla.

-

Proporciona los siguientes valores para crear la plantilla de desidentificación:

| Propiedad |

Valor |

| Tipo de plantilla |

Desidentificar (quitar datos sensibles) |

| Tipo de transformación de datos |

Registro |

| ID de plantilla |

us_ssn_deidentify |

| Nombre visible |

De-identification Template for US SSN |

| Tipo de ubicación |

Multi_region > global (Global) |

-

Deja todos los demás valores predeterminados y haz clic en Continuar.

-

En Configura la desidentificación > Regla de transformación, agrega los siguientes nombres de campos escribiendo el nombre y presionando la tecla Intro: email y ssn

-

En Tipo de transformación, selecciona Transformación de campo primitivo.

-

En Método de transformación > Transformación, selecciona Reemplazar.

Esta opción reemplaza el contenido de cada instancia en los campos que proporcionaste en el paso 6 (email y ssn).

-

En Método de transformación > Reemplazar el tipo, selecciona Cadena.

-

En Método de transformación > Valor de cadena, deja el valor predeterminado [redacted].

-

Haz clic en + Agregar regla de transformación para agregar una segunda regla.

-

Para la Regla de transformación de esta segunda regla, agrega el siguiente nombre de campo escribiéndolo y, luego, presionando la tecla Intro: message

En este entorno de lab, hay archivos CSV en Cloud Storage que contienen una columna (o campo) llamada message, que almacena los mensajes de chat de ejemplo entre clientes y agentes de servicio.

-

En Tipo de transformación, selecciona Coincidencia en el Infotipo haz clic en Agregar transformación.

-

En Método de transformación, selecciona Reemplazar por el nombre del Infotipo.

-

En Infotipos para transformar, selecciona Cualquier Infotipo detectado definido en una configuración o plantilla de inspección que no se haya especificado en otras reglas.

Esta opción aplica la inspección y la ocultación del Infotipo a cualquier archivo con un campo llamado message cuando esta plantilla se usa para ejecutar un trabajo.

-

Haz clic en Crear.

Haz clic en Revisar mi progreso para verificar el objetivo.

Modificar la plantilla de inspección existente y crear una plantilla de desidentificación para datos estructurados

Tarea 3: Revisa los resultados iniciales del descubrimiento

Nota: Como se mencionó anteriormente, después de que comience el análisis de configuración, puede pasar un tiempo antes de que estén disponibles los resultados completos.

Ahora que pasó un tiempo desde que creaste las plantillas, algunos resultados estarán disponibles en el panel de Looker que genera el análisis de descubrimiento.

En esta tarea, revisarás los resultados iniciales del descubrimiento que se proporcionan en un panel de Looker que se basa en la información del perfil de datos guardada en BigQuery en la Tarea 1.

Consulta el resumen de los resultados en el panel de Looker

-

Regresa a la página de descripción general de Sensitive Data Protection.

-

En la pestaña Descubrimiento > Opciones de configuración de análisis, busca la fila llamada Descubrimiento de Cloud Storage. En Looker Studio, haz clic en Looker para esa fila.

-

En Solicitando autorización, haz clic en Autorizar.

-

En la ventana de diálogo Elige una cuenta de qwiklabs.net, selecciona .

-

En Revisa el acceso a los datos, haz clic en Aceptar.

-

En Otorgar consentimiento, haz clic en Permitir.

-

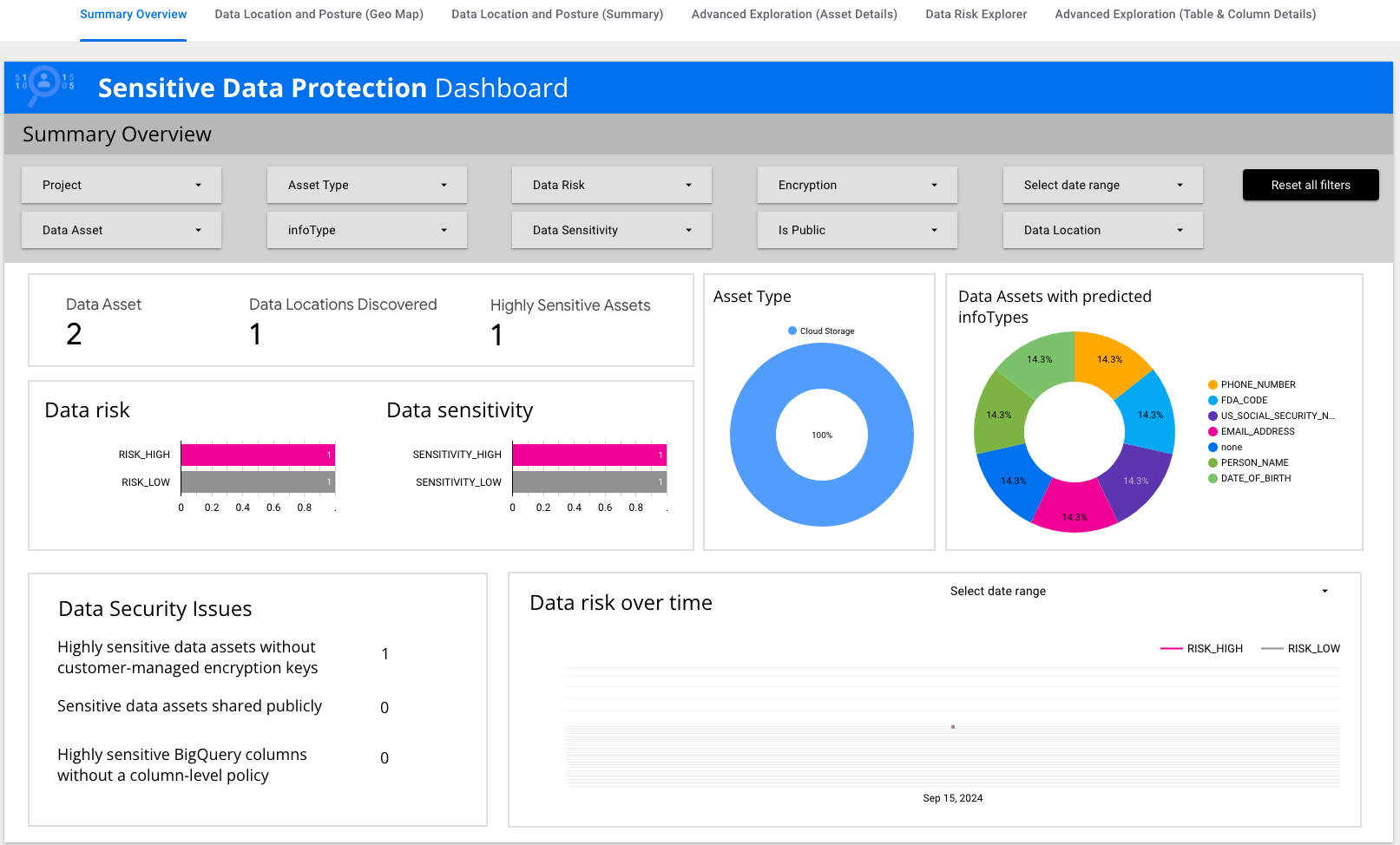

Revisa la página Descripción general del resumen.

Observa que hay mosaicos de datos que resumen información clave, como el riesgo de los datos, la sensibilidad de los datos y los tipos de recursos.

- Haz clic en Advanced Exploration (Asset Details) y revisa la tabla.

Observa que hay un Infotipo de US_SOCIAL_SECURITY_NUMBER.

-

Haz clic en Edit and share.

-

En Ingresa tu información básica, selecciona cualquier país y proporciona un nombre de empresa, como NA.

-

Marca la casilla para aceptar las Condiciones del Servicio y haz clic en Continuar.

-

Selecciona No para todas las preferencias de correo electrónico; luego, haz clic en Continuar.

-

En Revisar el acceso a los datos antes de guardar, haz clic en Confirmar y guardar.

-

En Looker Studio, haz clic en Ver para ver el informe.

-

Identifica la fila con un Infotipo de US_SOCIAL_SECURITY_NUMBER y haz clic en Abrir en la primera columna de esa fila.

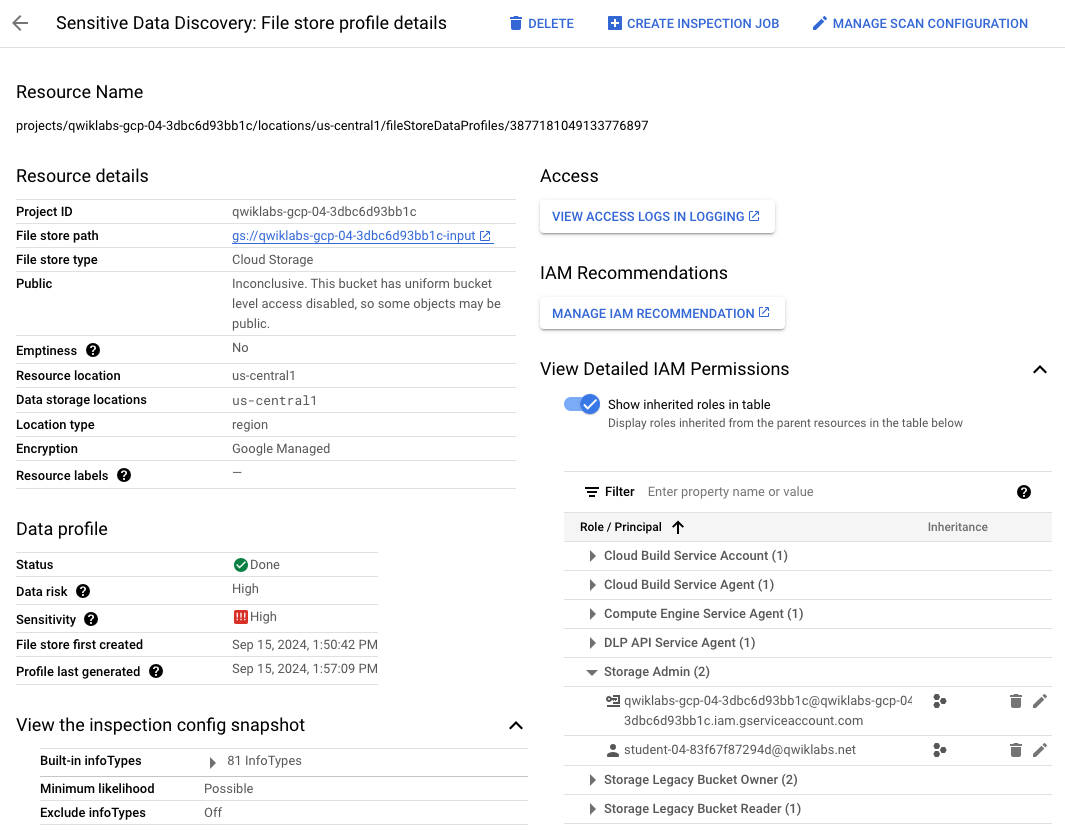

Consulta los resultados detallados en Sensitive Data Protection

-

En la página Descubrimiento de datos sensibles: detalles del perfil de almacén de archivos de Cloud Storage, asegúrate de que Seleccionar un proyecto (barra de menú superior) esté configurado con el ID del proyecto y, luego, revisa la página.

Ten en cuenta que se proporcionan muchos detalles sobre los recursos analizados, incluidos los permisos de IAM.

-

Expande la flecha junto a Ver permisos detallados de IAM.

-

Expande la flecha junto a Administrador de almacenamiento.

Puedes ver que otro usuario () aparece como administrador de Cloud Storage y, por lo tanto, tiene acceso completo a los datos.

Tarea 4: Crea y ejecuta un trabajo de inspección

Para Sensitive Data Protection, un flujo de trabajo típico después de un análisis de descubrimiento es ejecutar un trabajo de inspección más detallado para investigar más a fondo Infotipos específicos.

Recuerda que en la Tarea 2 creaste una plantilla de inspección para una inspección más profunda de los números de seguridad social de EE.UU. En esta tarea, usarás esa plantilla para crear y ejecutar el trabajo de inspección.

Crea y ejecuta un trabajo de inspección

-

Regresa a la página de descripción general de Sensitive Data Protection.

-

Haz clic en la pestaña Inspección y, luego, en Crear trabajo y activadores de trabajos.

-

En Elige los datos de entrada, proporciona los siguientes valores:

| Propiedad |

Valor |

| ID de tarea |

us_ssn_inspection |

| Tipo de ubicación |

Multirregión > EE.UU. (múltiples regiones en Estados Unidos) |

| Tipo de almacenamiento |

Google Cloud Storage |

| Tipo de ubicación |

Analizar un solo archivo o una ruta de acceso de carpeta |

| URL |

gs://-input/ (Asegúrate de agregar la / final a la URL) |

| Analizar de manera recurrente |

Habilita esta opción (asegúrate de agregar una / final a la URL anterior para que esta opción se pueda habilitar) |

| Muestreo |

Aumenta el valor a 100%

|

| Método de muestreo |

Sin muestreo |

| Archivos |

Selecciona TEXT y CSV (y anula la selección de todas las demás opciones) y haz clic en Aceptar

|

-

Haz clic en Continuar.

-

En Plantilla de inspección > Nombre de la plantilla, agrega la ruta de acceso a la plantilla de inspección como se indica a continuación, reemplazando TEMPLATE_ID por el ID de la plantilla de inspección que modificaste en la Tarea 2 (como 7216194786087173213):

projects//locations/global/inspectTemplates/TEMPLATE_ID

Para ver el ID de la plantilla de nuevo, navega a la pestaña Configuración de la página de descripción general de Sensitive Data Protection.

Nota: Asegúrate de que no haya espacios en la ruta de acceso de la plantilla de inspección cuando la agregues al Nombre de la plantilla.

-

Deja todos los demás valores predeterminados y haz clic en Continuar.

-

En Agregar acciones, habilita la opción Guardar en BigQuery y la casilla de verificación Incluir cita.

Esta opción permite que el trabajo copie tanto la ubicación como el contenido de los datos potencialmente sensibles a BigQuery.

-

Proporciona el conjunto de datos y la tabla (que ya se crearon en este lab) para guardar los resultados en BigQuery:

| Propiedad |

Valor |

| ID del proyecto |

|

| ID de conjunto de datos |

cloudstorage_inspection |

| ID de la tabla |

us_ssn |

-

En Agregar acciones, también habilita Publicar en Security Command Center.

-

Haz clic en Continuar.

-

Deja el valor predeterminado de Programa como Ninguna (ejecutar el trabajo de un solo uso inmediatamente después de su creación) para ejecutar el trabajo de inmediato y haz clic en Continuar.

Al igual que con los análisis de descubrimiento, puedes programar trabajos de inspección para que se ejecuten según un programa específico. En este caso, ejecutas el trabajo inmediatamente después de crearlo.

- Haz clic en Crear y, luego, confirma la creación con un clic en Confirmar creación.

Permanece en esta página y espera a que se complete el trabajo.

Cuando el trabajo tenga el estado Listo, pasa a la siguiente sección.

Consulta los resultados del trabajo de inspección en BigQuery

En la sección anterior, seleccionaste guardar los resultados de la inspección en la tabla de BigQuery llamada us_ssn. Con un solo clic, puedes acceder fácilmente a BigQuery para revisar los resultados.

-

Haz clic en Ver los resultados en BigQuery.

-

En BigQuery, haz clic en Vista previa para ver el contenido de la tabla.

Observa la columna llamada quote, que contiene una copia del valor exacto que el trabajo de inspección marcó para que se vuelva a revisar. También puedes desplazarte a la derecha de la tabla y revisar la columna llamada container name para ver la ubicación (específicamente el nombre de archivo) que contiene el valor entrecomillado.

Haz clic en Revisar mi progreso para verificar el objetivo.

Crear y ejecutar un trabajo de inspección

Tarea 5: Crea y ejecuta un trabajo de desidentificación

Además del descubrimiento, puedes aprovechar otro servicio de Sensitive Data Protection llamado desidentificación. Este servicio te permite mitigar las vulnerabilidades de los datos sensibles en Cloud Storage ejecutando un trabajo de desidentificación para crear copias nuevas de los archivos de Cloud Storage con los datos sensibles ocultos. Estas nuevas copias se pueden compartir con los flujos de trabajo downstream, en lugar de las versiones originales que contienen los datos sensibles.

En esta tarea, crearás y ejecutarás un trabajo de desidentificación con la plantilla correspondiente que creaste en la Tarea 2.

-

Regresa a la página de descripción general de Sensitive Data Protection.

-

Haz clic en la pestaña Inspección y, luego, en Crear trabajo y activadores de trabajos.

-

En Elige los datos de entrada, proporciona los siguientes valores:

| Propiedad |

Valor |

| ID de tarea |

us_ssn_deidentify |

| Tipo de ubicación |

Multirregión > EE.UU. (múltiples regiones en Estados Unidos) |

| Tipo de almacenamiento |

Google Cloud Storage |

| Tipo de ubicación |

Analiza un bucket con reglas de inclusión/exclusión opcionales |

| Nombre del bucket |

-input |

| Muestreo |

Aumenta el valor a 100%

|

| Método de muestreo |

Sin muestreo |

| Archivos |

Selecciona TEXT y CSV (y anula la selección de todas las demás opciones) y haz clic en Aceptar

|

Nota: Asegúrate de que no haya espacios en el nombre del bucket.

- En Excluir rutas, haz clic en Agregar exclude regex. En Excluir rutas, escribe

ignore

El valor de Excluir rutas 1 ahora es el siguiente:

gs://-input/ignore

Esta opción te permite indicarle al trabajo de desidentificación que ignore los archivos en ese subdirectorio llamado ignore.

- Deja todos los demás valores predeterminados y haz clic en Continuar.

Ten en cuenta que no debes agregar un valor para la plantilla de inspección. En un paso posterior, definirás el valor de la plantilla de desidentificación.

-

En Configurar detección, deja todos los valores predeterminados y haz clic en Continuar.

-

En Agregar acciones, desplázate hacia abajo en la página para encontrar y habilitar Hacer una copia desidentificada.

-

En Plantilla de desidentificación estructurada, ingresa la plantilla de desidentificación que creaste anteriormente para archivos estructurados (como archivos CSV y de texto):

projects//locations/global/deidentifyTemplates/us_ssn_deidentify

Nota: Asegúrate de que no haya espacios en la ruta de la plantilla de desidentificación.

- Habilita Exportar los detalles de la transformación a BigQuery y proporciona el conjunto de datos y la tabla (que ya se crearon en este lab) para guardar los resultados en BigQuery.

| Propiedad |

Valor |

| ID del proyecto |

|

| ID de conjunto de datos |

cloudstorage_transformations |

| ID de la tabla |

deidentify_ssn_csv |

- Para la Ubicación de salida de Cloud Storage, especifica lo siguiente:

gs://-output

Este valor le indica al trabajo que escriba los datos de salida ocultos en el segundo bucket que se creó previamente en este lab para los archivos de salida.

-

En Archivos, selecciona TEXT y CSV (y anula la selección de todas las demás opciones) y haz clic en Aceptar.

-

Haz clic en Continuar.

-

Deja el valor predeterminado de Programa como Ninguna para ejecutar el trabajo de inmediato y haz clic en Continuar.

Al igual que en los trabajos de inspección, las opciones de programación incluyen ejecutar el trabajo de desidentificación en un programa periódico (como semanal).

- Haz clic en Crear y, luego, confirma la creación con un clic en Confirmar creación.

Permanece en esta página y espera a que se complete el trabajo.

Cuando el trabajo tenga el estado Listo, deja abierta esta pestaña del navegador y pasa a la siguiente sección.

Consulta los detalles de la transformación desidentificada en BigQuery

En la sección anterior, seleccionaste guardar los detalles de desidentificación en la tabla de BigQuery llamada deidentify_ssn_csv. En esta sección, navegarás a BigQuery para ver los detalles de la transformación.

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > BigQuery.

) > BigQuery.

-

En el panel Explorador, expande > cloudstorage_transformations y haz clic en la tabla llamada deidentify_ssn_csv.

-

Haz clic en Vista previa para ver los resultados.

Observa las columnas llamadas container_name y transformation.type, que proporcionan los detalles de los archivos que se desidentificaron con reglas de transformación específicas.

Revisa el resultado desidentificado

-

Vuelve a la página de resultados del trabajo de inspección y haz clic en Configuración.

-

Desplázate hacia abajo hasta Acciones > Output bucket for de-identified Cloud Storage Data.

-

Haz clic en el vínculo del bucket (gs://-output) para que se te redirija a ese bucket de Cloud Storage y revisar los archivos desidentificados.

Haz clic en Revisar mi progreso para verificar el objetivo.

Crear y ejecutar un trabajo de desidentificación

¡Felicitaciones!

En este lab, habilitaste el descubrimiento para la supervisión continua de datos sensibles en archivos de Cloud Storage. También creaste y modificaste plantillas reutilizables para la inspección y la desidentificación, y ejecutaste trabajos de inspección y desidentificación con la opción habilitada para escribir los resultados del trabajo en BigQuery para una investigación adicional.

Próximos pasos y más información

Consulta los siguientes recursos para obtener más información sobre Sensitive Data Protection para Cloud Storage:

Capacitación y certificación de Google Cloud

Recibe la formación que necesitas para aprovechar al máximo las tecnologías de Google Cloud. Nuestras clases incluyen habilidades técnicas y recomendaciones para ayudarte a avanzar rápidamente y a seguir aprendiendo. Para que puedas realizar nuestros cursos cuando más te convenga, ofrecemos distintos tipos de capacitación de nivel básico a avanzado: a pedido, presenciales y virtuales. Las certificaciones te ayudan a validar y demostrar tus habilidades y tu conocimiento técnico respecto a las tecnologías de Google Cloud.

Última actualización del manual: 10 de marzo de 2026

Prueba más reciente del lab: 10 de marzo de 2026

Copyright 2026 Google LLC. All rights reserved. Google y el logotipo de Google son marcas de Google LLC. Los demás nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que estén asociados.

) > Seguridad.

) > Seguridad.