GSP1282

Descripción general

Sensitive Data Protection es un servicio completamente administrado que está diseñado para descubrir, clasificar y proteger la información sensible. Las opciones clave incluyen el descubrimiento de datos sensibles para crear perfiles de tus datos sensibles de forma continua, la desidentificación de datos sensibles, incluida la ocultación, y la API de Cloud Data Loss Prevention (DLP) para permitirte incorporar el descubrimiento, la inspección y la desidentificación en cargas de trabajo y aplicaciones personalizadas.

Puedes proteger los datos sensibles en BigQuery usando Sensitive Data Protection junto con Identity and Access Management (IAM) en Google Cloud para etiquetar automáticamente los datos sensibles durante los análisis de descubrimiento y otorgar a los usuarios de tu organización acceso condicional a los datos de BigQuery.

En este lab, primero crearás una configuración de análisis de descubrimiento para BigQuery en modo de pausa. Luego, crearás una etiqueta para marcar datos sensibles en BigQuery y actualizar la configuración de análisis de descubrimiento con el objetivo de usar la etiqueta creada en el análisis automatizado. Por último, usarás la etiqueta creada para otorgar a usuarios adicionales acceso condicional a los datos de BigQuery.

Qué aprenderás

En este lab, aprenderás a realizar las siguientes tareas:

- Crea una configuración de análisis de descubrimiento para BigQuery en modo de pausa.

- Crea etiquetas y otorga roles para el etiquetado automatizado durante el análisis de descubrimiento.

- Actualiza el análisis de descubrimiento pausado con el objetivo de usar las etiquetas creadas para el etiquetado automatizado y comenzar el análisis.

- Otorga acceso condicional a los datos de BigQuery usando etiquetas.

Configuración y requisitos

Antes de hacer clic en el botón Comenzar lab

Lee estas instrucciones. Los labs cuentan con un temporizador que no se puede pausar. El temporizador, que comienza a funcionar cuando haces clic en Comenzar lab, indica por cuánto tiempo tendrás a tu disposición los recursos de Google Cloud.

Este lab práctico te permitirá realizar las actividades correspondientes en un entorno de nube real, no en uno de simulación o demostración. Para ello, se te proporcionan credenciales temporales nuevas que utilizarás para acceder a Google Cloud durante todo el lab.

Para completar este lab, necesitarás lo siguiente:

- Acceso a un navegador de Internet estándar. Se recomienda el navegador Chrome.

Nota: Usa una ventana del navegador privada o de incógnito (opción recomendada) para ejecutar el lab. Así evitarás conflictos entre tu cuenta personal y la cuenta de estudiante, lo que podría generar cargos adicionales en tu cuenta personal.

- Tiempo para completar el lab (recuerda que, una vez que comienzas un lab, no puedes pausarlo).

Nota: Usa solo la cuenta de estudiante para este lab. Si usas otra cuenta de Google Cloud, es posible que se apliquen cargos a esa cuenta.

Cómo iniciar tu lab y acceder a la consola de Google Cloud

-

Haz clic en el botón Comenzar lab. Si debes pagar por el lab, se abrirá un diálogo para que selecciones la forma de pago.

A la izquierda, se encuentra el panel Detalles del lab, que tiene estos elementos:

- El botón para abrir la consola de Google Cloud

- El tiempo restante

- Las credenciales temporales que debes usar para el lab

- Otra información para completar el lab, si es necesaria

-

Haz clic en Abrir la consola de Google Cloud (o haz clic con el botón derecho y selecciona Abrir el vínculo en una ventana de incógnito si ejecutas el navegador Chrome).

El lab inicia recursos y abre otra pestaña en la que se muestra la página de acceso.

Sugerencia: Ordena las pestañas en ventanas separadas, una junto a la otra.

Nota: Si ves el diálogo Elegir una cuenta, haz clic en Usar otra cuenta.

-

De ser necesario, copia el nombre de usuario a continuación y pégalo en el diálogo Acceder.

{{{user_0.username | "Username"}}}

También puedes encontrar el nombre de usuario en el panel Detalles del lab.

-

Haz clic en Siguiente.

-

Copia la contraseña que aparece a continuación y pégala en el diálogo Te damos la bienvenida.

{{{user_0.password | "Password"}}}

También puedes encontrar la contraseña en el panel Detalles del lab.

-

Haz clic en Siguiente.

Importante: Debes usar las credenciales que te proporciona el lab. No uses las credenciales de tu cuenta de Google Cloud.

Nota: Usar tu propia cuenta de Google Cloud para este lab podría generar cargos adicionales.

-

Haz clic para avanzar por las páginas siguientes:

- Acepta los Términos y Condiciones.

- No agregues opciones de recuperación o autenticación de dos factores (esta es una cuenta temporal).

- No te registres para obtener pruebas gratuitas.

Después de un momento, se abrirá la consola de Google Cloud en esta pestaña.

Nota: Para acceder a los productos y servicios de Google Cloud, haz clic en el menú de navegación o escribe el nombre del servicio o producto en el campo Buscar.

Tarea 1: Crea una configuración de análisis de descubrimiento para BigQuery en modo de pausa

El servicio de descubrimiento de Sensitive Data Protection te permite identificar dónde residen los datos sensibles y de alto riesgo en toda tu organización. Cuando creas una configuración de análisis de descubrimiento, Sensitive Data Protection analiza los recursos que seleccionas para su revisión y genera perfiles de datos, que son un conjunto de estadísticas sobre los Infotipos (tipos de datos sensibles) identificados y metadatos sobre el riesgo de los datos y el nivel de sensibilidad.

En esta tarea, crearás un análisis de descubrimiento para generar datos de perfil automáticamente en BigQuery. Como la generación de los resultados completos del descubrimiento puede demorar un tiempo, se te proporcionan aspectos destacados y resúmenes de los resultados clave en la última tarea del lab.

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > Seguridad.

) > Seguridad.

-

En Protección de datos, haz clic en Sensitive Data Protection.

-

Haz clic en la pestaña llamada Descubrimiento.

-

En BigQuery, haz clic en Habilitar.

-

En Selecciona un tipo de descubrimiento, deja habilitada la opción de BigQuery y haz clic en Continuar.

-

En Selecciona el permiso, deja habilitada la opción Analizar el proyecto seleccionado y haz clic en Continuar.

-

En Administrar programas, deja el valor predeterminado y haz clic en Continuar.

En este lab, programarás el análisis de descubrimiento para que se ejecute inmediatamente después de la creación, pero hay muchas opciones para programar análisis para que se ejecuten de forma periódica (por ejemplo, una vez por día o por semana), o bien después de ciertos eventos (como cuando se actualiza una plantilla de inspección).

-

En Selecciona una plantilla de inspección, deja habilitada la opción Crear una plantilla de inspección nueva.

-

Deja todos los demás valores predeterminados y haz clic en Continuar.

De forma predeterminada, la nueva plantilla de inspección incluye todos los Infotipos existentes.

En Umbral de confianza, el valor predeterminado de Probabilidad mínima es Posible, lo que significa que solo obtienes los hallazgos que se evalúan como Posibles, Probables y Muy probables.

En una tarea posterior, modificarás esta plantilla de inspección para explorar otras opciones de Infotipos y umbral de confianza.

-

En Agregar acciones, habilita la opción Publicar en Security Command Center.

-

En Agregar acciones, también habilita la opción Guardar copias de los perfiles de datos en BigQuery y proporciona el conjunto de datos y la tabla (que se crearon previamente en este lab) para guardar los resultados en BigQuery.

| Propiedad |

Valor |

| ID del proyecto |

|

| ID de conjunto de datos |

bq_discovery |

| ID de la tabla |

data_profiles |

Observa el mensaje debajo de la acción Recursos de las etiquetas sobre el agente de servicio que necesita un rol específico para que se produzca el etiquetado automático.

En la siguiente tarea, crearás las etiquetas y otorgarás el rol necesario a la cuenta de servicio para el etiquetado automatizado durante el análisis de descubrimiento.

-

Deja todos los demás valores predeterminados y haz clic en Continuar.

-

En Establece la ubicación en la que se almacenará la configuración, deja habilitada la opción EE.UU. (múltiples regiones en Estados Unidos) y haz clic en Continuar.

-

Proporciona un nombre visible para esta configuración: Descubrimiento de BigQuery.

-

Habilita la opción Crear análisis en modo de pausa.

Esto crea la configuración de análisis de descubrimiento, pero aún no inicia el análisis, por lo que puedes crear las etiquetas y otorgar el rol de IAM adecuado al ID del agente de servicio para el análisis de descubrimiento.

- Haz clic en Crear y, luego, confirma la creación con un clic en Crear configuración.

Haz clic en Revisar mi progreso para verificar el objetivo.

Crea una configuración de análisis de descubrimiento para BigQuery

Tarea 2: Crea etiquetas y otorga un rol para el etiquetado automatizado durante el análisis de descubrimiento

En IAM, puedes crear una etiqueta de nivel de sensibilidad que puedes usar para etiquetar recursos automáticamente durante los análisis de descubrimiento y para otorgar o denegar acceso a recursos específicos que están marcados con la etiqueta de nivel de sensibilidad.

En esta tarea, crearás una etiqueta de nivel de sensibilidad en IAM con cuatro valores de etiqueta que representan diferentes niveles de sensibilidad: bajo, moderado, alto y desconocido.

Crea una etiqueta de nivel de sensibilidad en IAM

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > IAM y administración > Etiquetas.

) > IAM y administración > Etiquetas.

-

Haz clic en + Crear.

-

En Clave de etiqueta, escribe un nombre visible para tu etiqueta: nivel-sensibilidad.

-

En Descripción de la etiqueta, escribe una descripción para esta etiqueta: Nivel de sensibilidad etiquetado como bajo, moderado, alto y desconocido.

-

Haz clic en + Agregar valor.

-

En Valor de etiqueta, escribe un nombre visible para tu primer valor de etiqueta: bajo.

-

En Descripción del valor de la etiqueta, escribe una descripción para este valor de etiqueta: Valor de etiqueta para adjuntar a datos de sensibilidad baja.

-

Repite los pasos del 5 al 7 para crear tres valores de etiqueta más:

| Valor de etiqueta |

Descripción de la etiqueta |

moderado |

Valor de etiqueta para adjuntar a datos de sensibilidad moderada |

alto |

Valor de etiqueta para adjuntar a datos de sensibilidad alta |

desconocido |

Valor de etiqueta para adjuntar a recursos con un nivel de sensibilidad desconocido |

- Haz clic en Crear clave de etiqueta.

La creación de la clave de etiqueta puede demorar un minuto.

- Después de crear la clave de etiqueta, haz clic en el nombre de la clave para ver los detalles.

Ten en cuenta que la clave de etiqueta tiene una ruta de acceso de clave de etiqueta (/nivel-sensibilidad) y los siguientes valores de etiqueta: alto, bajo, moderado y desconocido.

La combinación de la ruta de acceso de la clave de etiqueta con el valor de etiqueta proporciona la ruta de acceso del valor de etiqueta, que usarás en la siguiente tarea. Por ejemplo:

Haz clic en Revisar mi progreso para verificar el objetivo.

Crea una etiqueta de nivel de sensibilidad en IAM

Otorga un rol a la cuenta de servicio para el análisis de descubrimiento con la IAM

Para etiquetar recursos automáticamente, el agente de servicio necesita el rol resourcemanager.tagUser. En esta sección, seguirás los pasos que se proporcionan en la documentación titulada Controla el acceso de IAM en función de la sensibilidad de los datos para otorgar este rol.

- Haz clic en Activar Cloud Shell

en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.

Si se te solicita, haz clic en Continuar.

- Ejecuta el siguiente comando con el objetivo de crear una variable para el número del proyecto actual:

export PROJECT_NUMBER=$(gcloud projects describe {{{project_0.project_id | Project ID}}} --format="get(projectNumber)")

Si se te solicita, haz clic en Autorizar.

- Ejecuta el siguiente comando con el objetivo de otorgar el rol de usuario de etiquetas a la cuenta de servicio para el análisis de descubrimiento:

gcloud projects add-iam-policy-binding {{{project_0.project_id | Project ID}}} --member=serviceAccount:service-$PROJECT_NUMBER@dlp-api.iam.gserviceaccount.com --role=roles/resourcemanager.tagUser

Haz clic en Revisar mi progreso para verificar el objetivo.

Otorga un rol a la cuenta de servicio para el análisis de descubrimiento con la IAM

Tarea 3: Actualiza el análisis de descubrimiento pausado con etiquetado automatizado y comienza el análisis

Ahora que le otorgaste a la cuenta de servicio el rol adecuado para el etiquetado automático, puedes habilitar las opciones de recursos de etiquetas en el análisis de descubrimiento.

Agrega valores de etiqueta y comienza el análisis de descubrimiento

-

Regresa a la página de descripción general de Sensitive Data Protection.

-

En la pestaña Descubrimiento > Opciones de configuración de análisis, busca la fila llamada Descubrimiento de BigQuery. Haz clic en Ver acciones (ícono con tres puntos verticales) para esa fila y selecciona Editar.

-

En Agregar acciones, habilita Recursos de las etiquetas y las siguientes opciones relacionadas:

| Propiedad |

Valor |

| Etiquetar recursos de sensibilidad alta |

Habilita y proporciona el valor de etiqueta: /nivel-sensibilidad/alto

|

| Etiquetar recursos de sensibilidad moderada |

Habilita y proporciona el valor de etiqueta: /nivel-sensibilidad/moderado

|

| Etiquetar recursos de sensibilidad baja |

Habilita y proporciona el valor de etiqueta: /nivel-sensibilidad/bajo

|

| Etiquetar recursos de sensibilidad desconocida |

Habilita y proporciona el valor de etiqueta: /nivel-sensibilidad/desconocido

|

-

Además, habilita las siguientes dos opciones:

- Cuando se aplica una etiqueta a un recurso, reducir el riesgo de los datos de su perfil a BAJO.

- Etiquetar un recurso cuando se genera un perfil por primera vez.

-

Haz clic en Guardar y, luego, en Confirmar edición.

-

Por último, haz clic en Reanudar análisis para iniciar el análisis de descubrimiento.

Haz clic en Revisar mi progreso para verificar el objetivo.

Actualiza el análisis de descubrimiento pausado con etiquetado automatizado y comienza el análisis

Qué revelan los resultados del descubrimiento sobre tus datos

Nota: Después de que comience el análisis de configuración, puede pasar un tiempo antes de que estén disponibles los resultados completos.

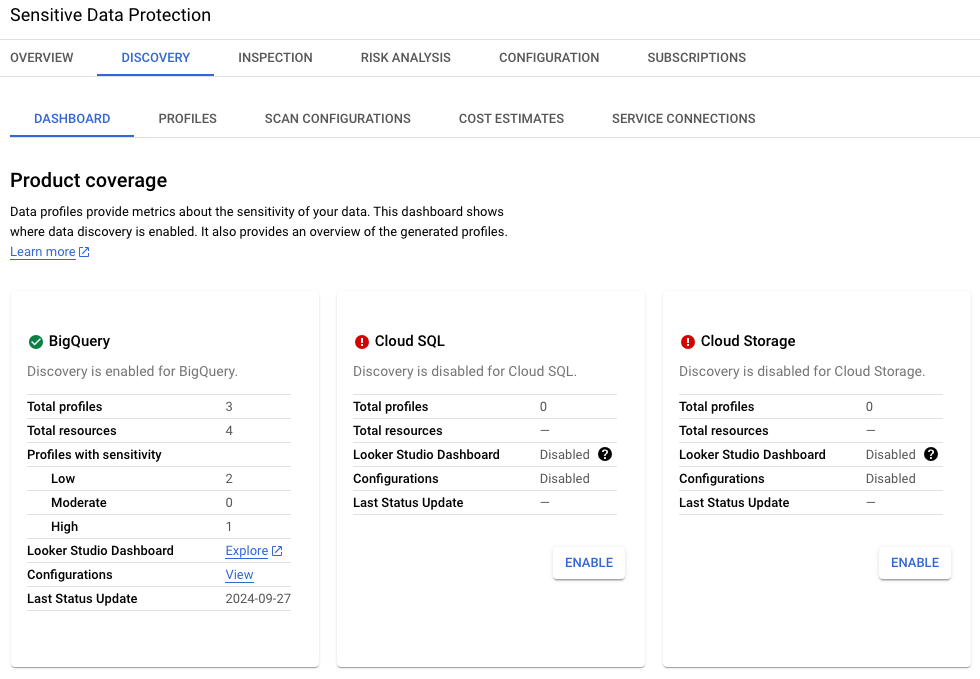

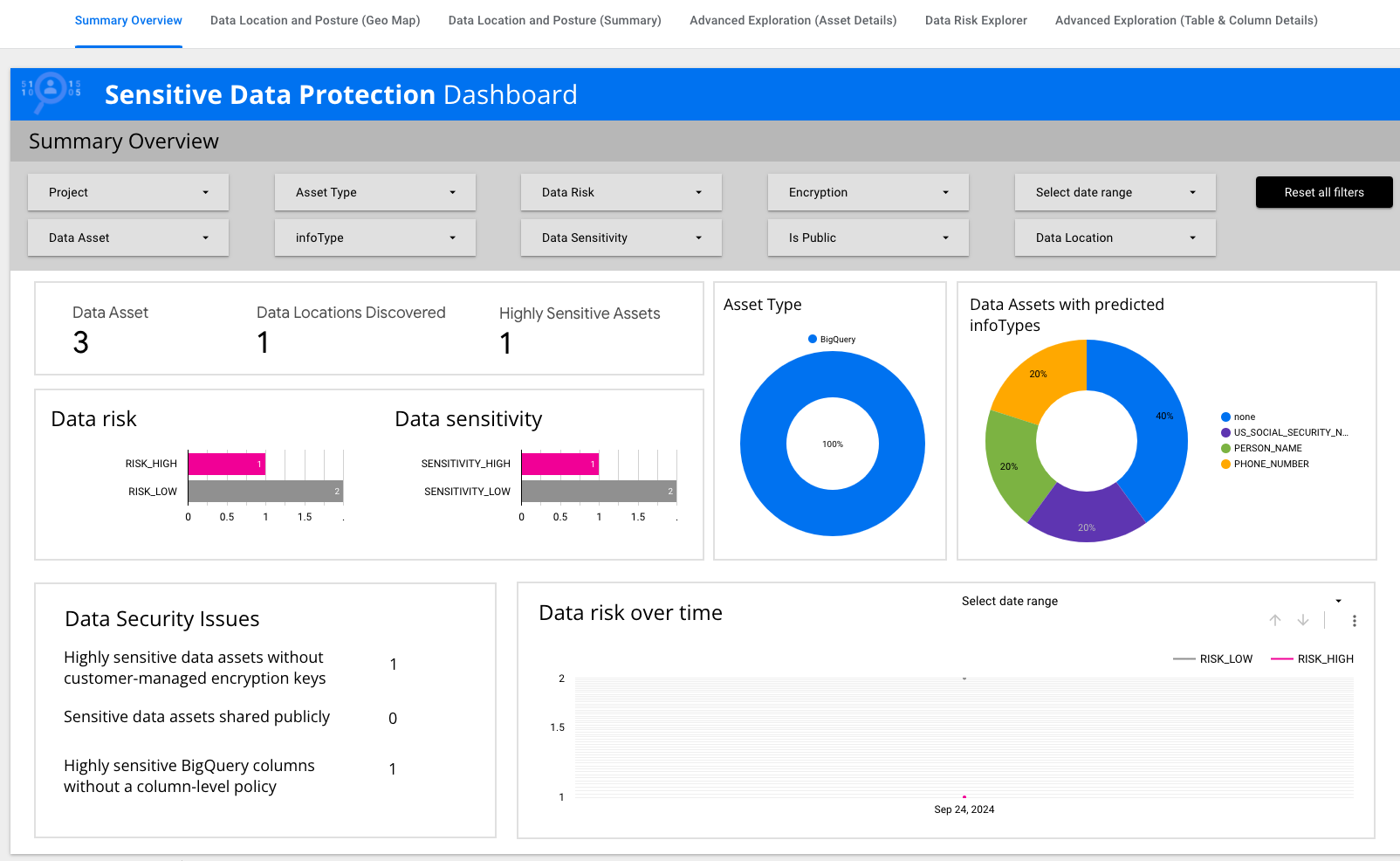

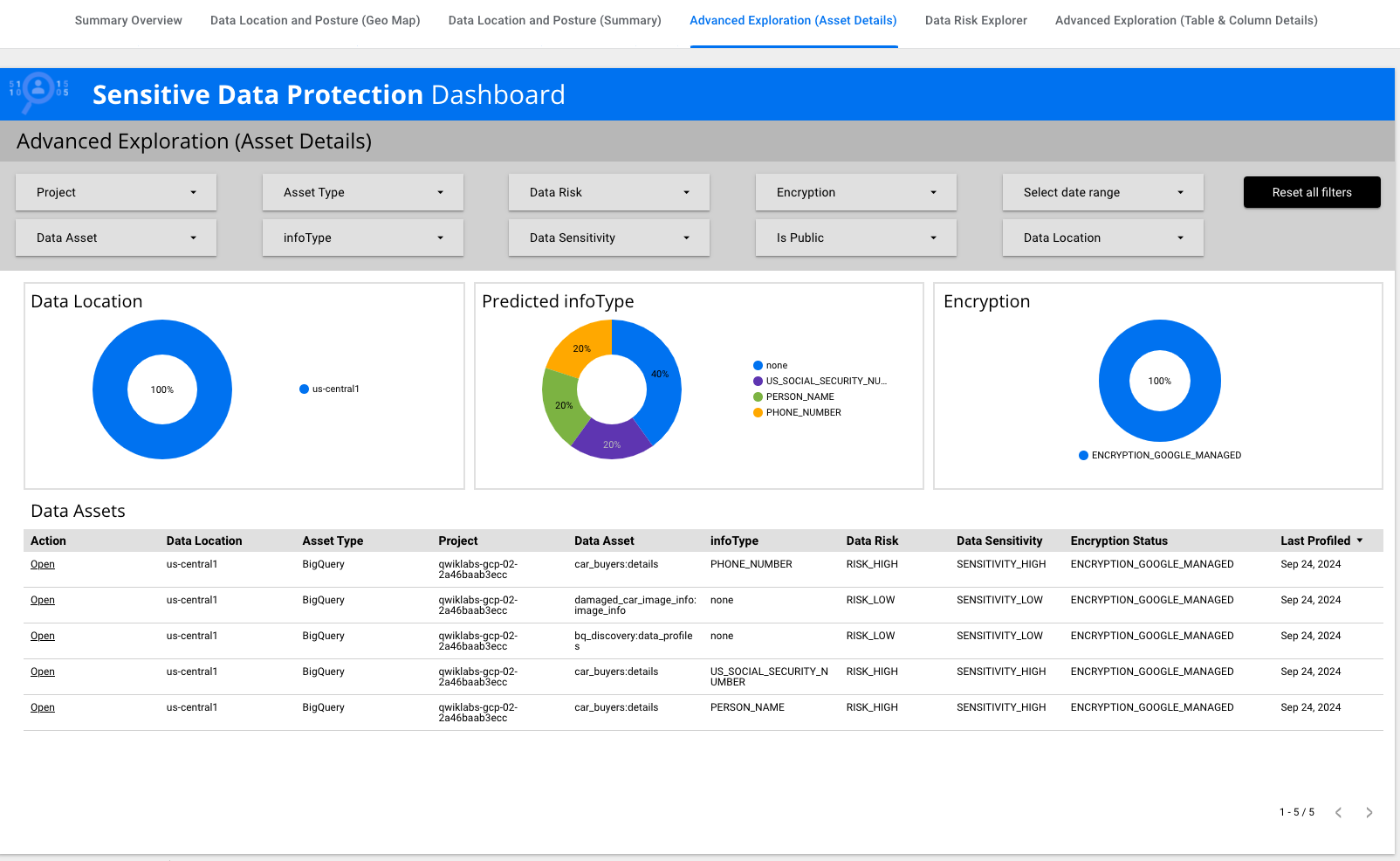

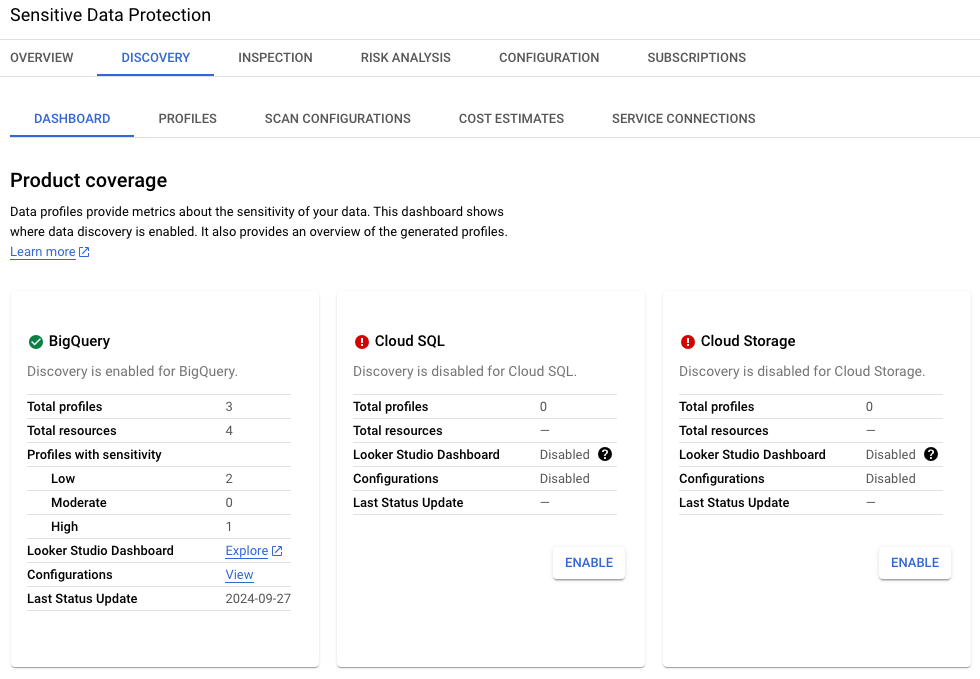

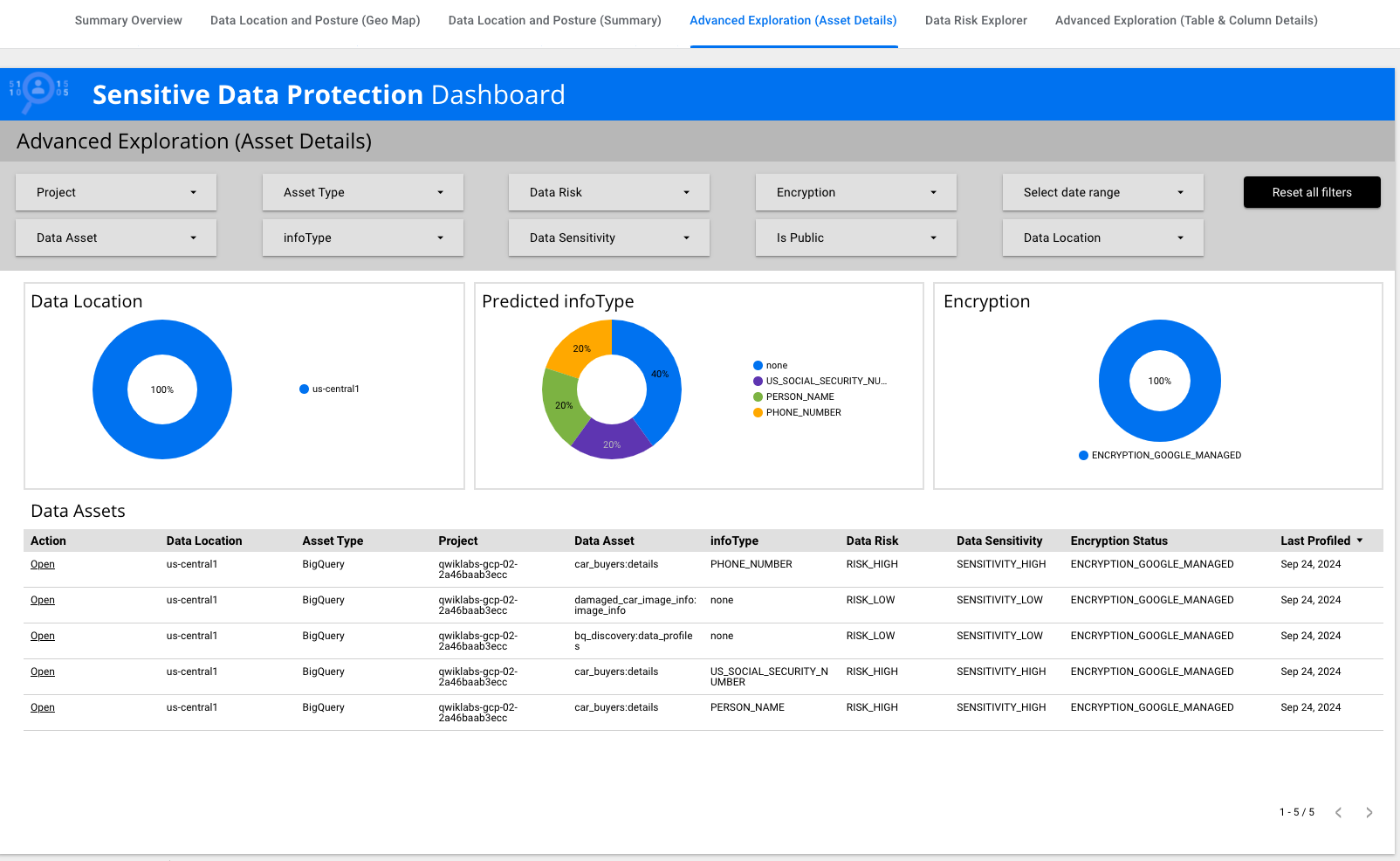

En las imágenes que aparecen a continuación, se muestran los resultados clave de habilitar el descubrimiento para BigQuery en este entorno de lab.

Para los datos de BigQuery incluidos en este entorno de lab, los resultados marcaron la presencia potencial de varios Infotipos, incluidos los números de seguridad social de EE.UU., que son datos altamente sensibles.

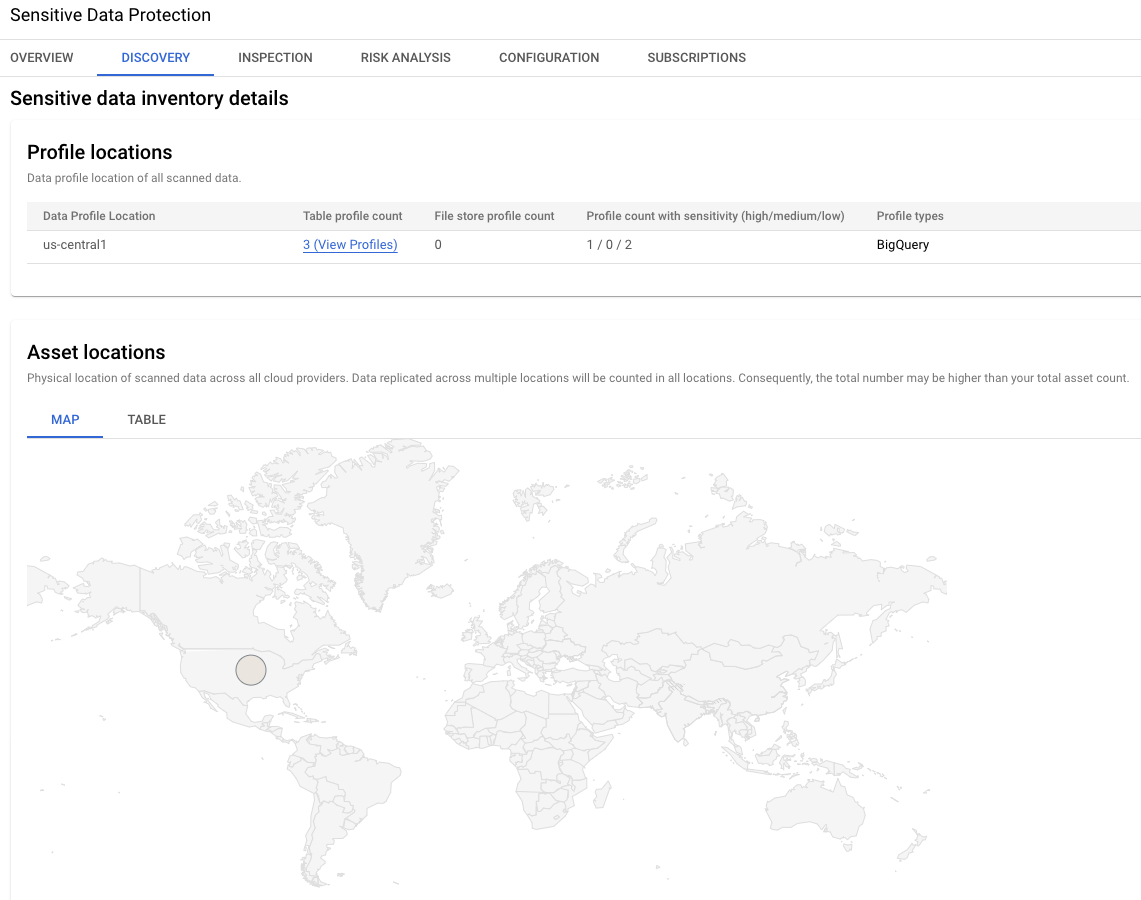

Imagen 1. Descubrimiento para BigQuery habilitado en la IU

Se identificaron tres perfiles para BigQuery: dos con sensibilidad baja (un conjunto de datos para los resultados del descubrimiento y un conjunto de datos para los metadatos de imágenes de autos dañados) y uno con sensibilidad alta (conjunto de datos que contiene detalles sobre los compradores de autos).

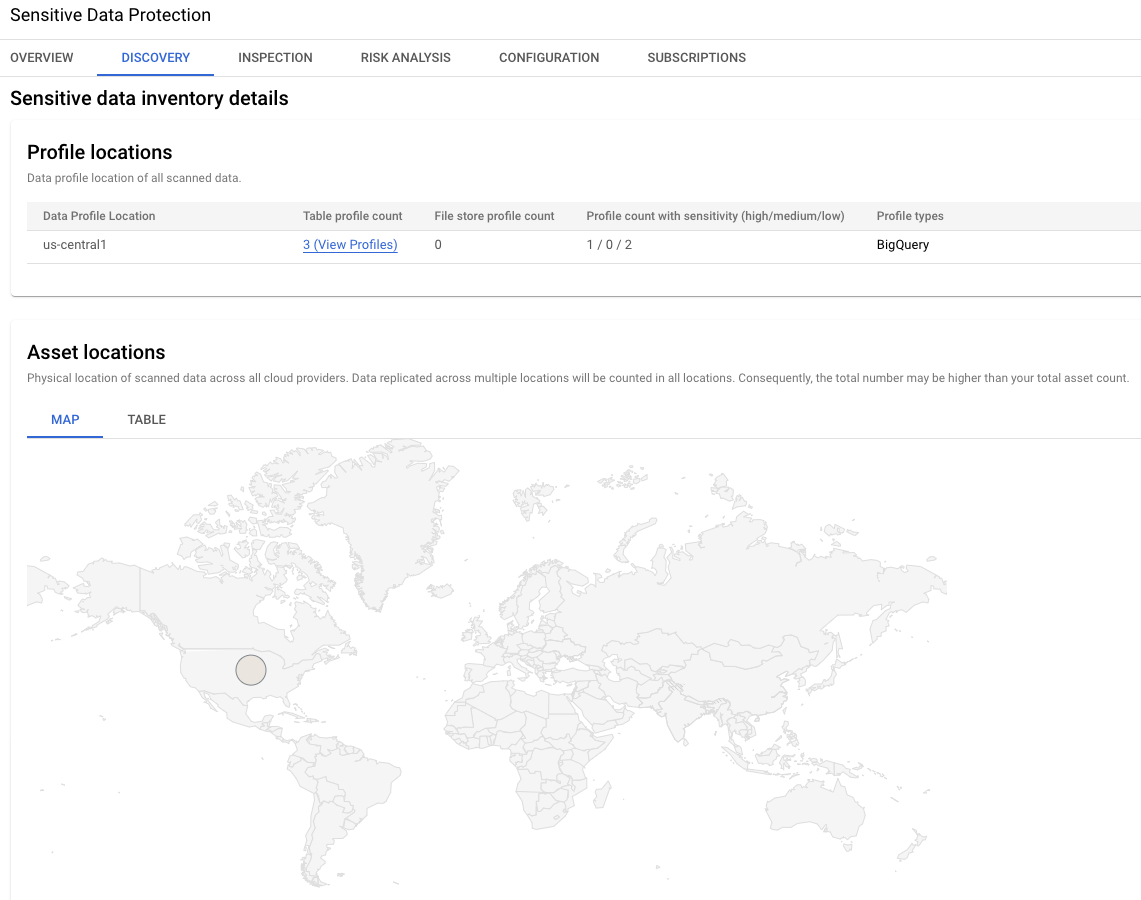

Imagen 2. Detalles del inventario de datos sensibles

En esta sección de los resultados, se proporciona la ubicación global de los tres perfiles de datos. En este ejemplo, ambas están en la región us-central1.

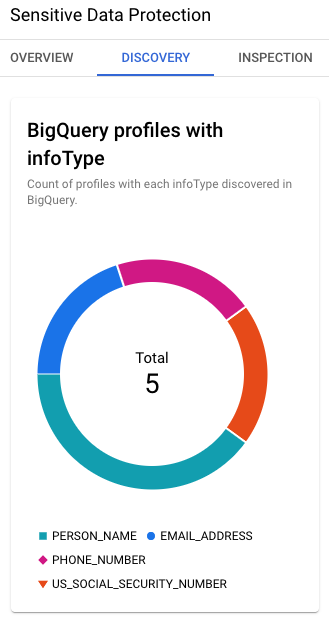

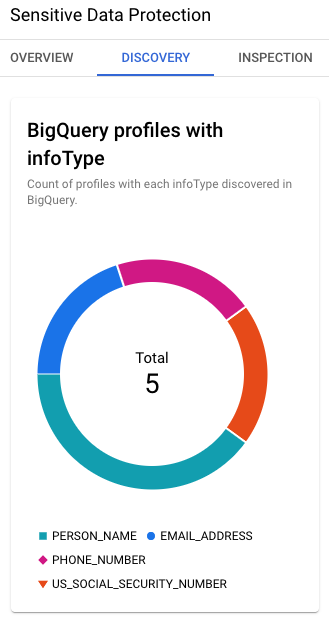

Imagen 3. Perfiles de BigQuery con Infotipos

En los resultados del descubrimiento también se proporcionan los Infotipos clave identificados en BigQuery: número de seguridad social de EE.UU., dirección de correo electrónico, nombre, etcétera.

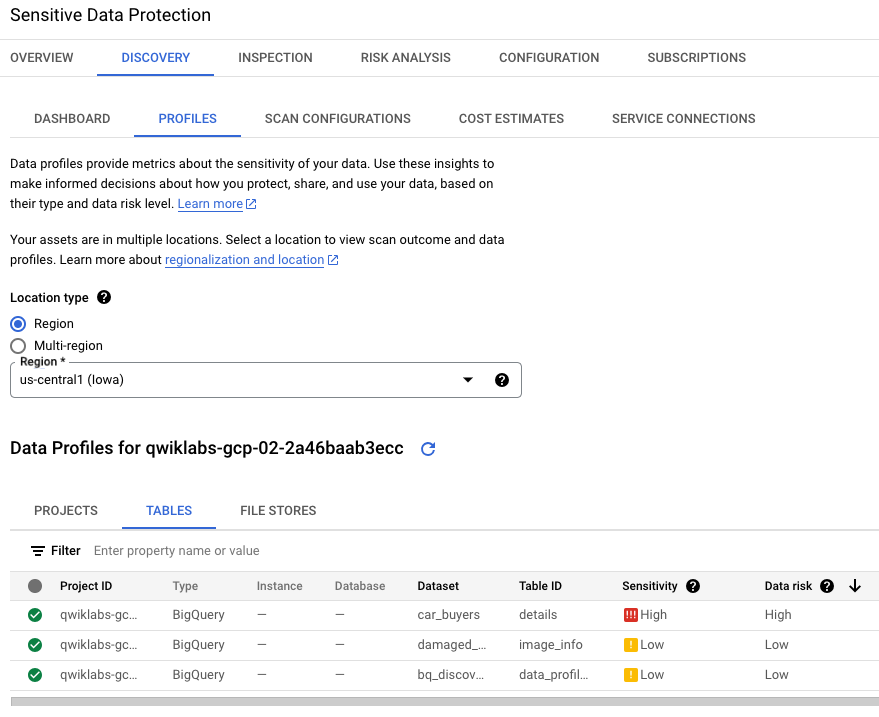

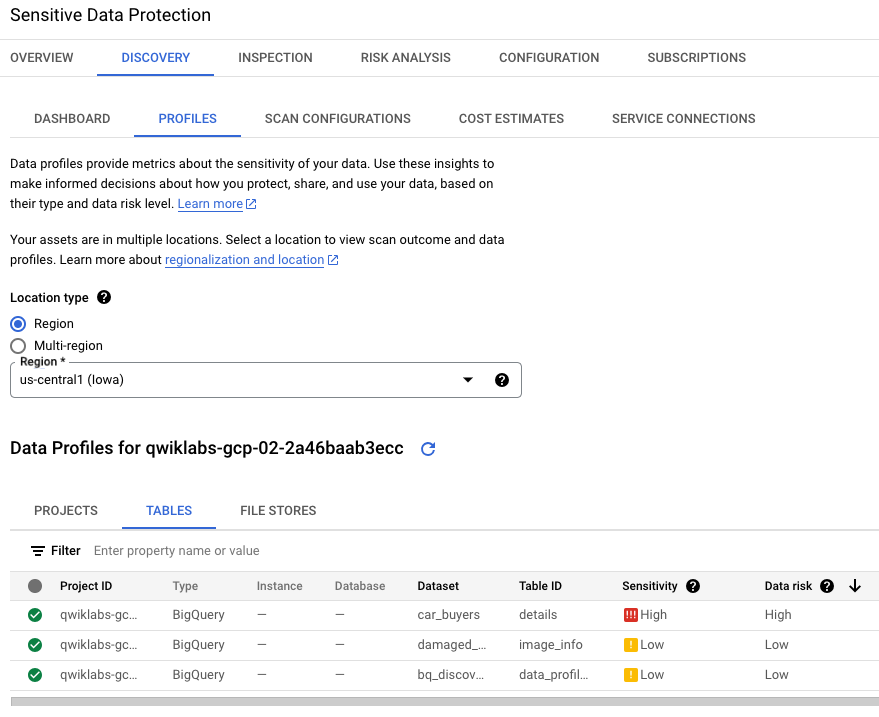

Imagen 4. Pestaña Perfiles de los resultados del descubrimiento

En la pestaña Perfiles se identifican los niveles de sensibilidad y riesgo para cada nombre de conjunto de datos de BigQuery específico: uno con sensibilidad baja (bucket vacío para recibir los datos de salida de los trabajos) y otro con sensibilidad alta (bucket que contiene datos sin procesar, incluido el número de seguridad social de EE.UU.).

En este entorno de lab, asegúrate de que la opción Tipo de ubicación sea Región > para ver los perfiles.

Tarea 4: Explora el acceso condicional para BigQuery con etiquetas

Con la IAM, puedes otorgar un rol a un usuario en función de una etiqueta de nivel de sensibilidad adjunta a un recurso específico con vinculaciones de roles condicionales. Por ejemplo, puedes otorgar a un usuario acceso solo a los datos de BigQuery que se etiquetaron como de sensibilidad baja. El usuario ya no podrá acceder a ningún BigQuery que no tenga esa etiqueta, incluido BigQuery sin etiquetas.

En esta tarea, comenzarás revisando el acceso existente a BigQuery que se le otorgó al Nombre de usuario 2 en este entorno de lab. Luego, actualizarás el acceso del Nombre de usuario 2 para que sea condicional en función de la etiqueta de datos de sensibilidad baja y asignarás manualmente esa etiqueta a uno de los conjuntos de datos de BigQuery. Por último, probarás el acceso actualizado a BigQuery del Nombre de usuario 2 para verificar el acceso condicional.

Prueba el acceso actual a BigQuery como Nombre de usuario 2

Para esta sección, comienza accediendo al proyecto de Google Cloud como Nombre de usuario 2 (). Expande la sugerencia a continuación si necesitas ayuda con el cambio a un usuario nuevo.

Solución completa (expande para ver todos los pasos)

Como Nombre de usuario 2, completa los siguientes pasos para verificar el acceso existente a BigQuery que se le otorgó al Nombre de usuario 2.

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > BigQuery.

) > BigQuery.

-

En el panel Explorador, expande la flecha junto al ID del proyecto () para ver la lista de conjuntos de datos de BigQuery.

Observa que hay cuatro conjuntos de datos de BigQuery:

-

bq_discovery: se usa para almacenar los perfiles generados por el análisis de descubrimiento

-

bq_inspection: se usa para almacenar los resultados generados por la inspección

-

car_buyers: contiene datos sensibles de compradores de autos, como los números de seguridad social de EE.UU.

-

damaged_car_image_info: contiene datos no sensibles sobre autos dañados

Actualiza los roles de IAM para el Nombre de usuario 2

Para esta sección, comienza por acceder de nuevo al proyecto de Google Cloud como Nombre de usuario 1 (). Expande la sugerencia a continuación para obtener ayuda con el cambio a un usuario nuevo.

Solución completa (expande para ver todos los pasos)

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > IAM y administración > IAM.

) > IAM y administración > IAM.

-

Busca la fila para el Nombre de usuario 2 () y haz clic en Editar principal (ícono de lápiz).

-

Ubica la fila del rol llamado Visualizador y haz clic en Borrar rol (ícono de papelera).

-

Haz clic en Agregar otro rol.

-

En Seleccionar un rol, elige Básico > Navegador.

-

Ubica la fila del rol llamado Visualizador de datos de BigQuery y haz clic en Agregar condición de IAM.

-

En Título, escribe Acceso solo a datos de sensibilidad baja.

-

En Creador de condiciones, selecciona Etiqueta para Tipo de condición 1 y tiene el valor para Operador.

-

En Ruta de valor, proporciona el valor de etiqueta para los recursos de sensibilidad baja que usaste en la tarea 3.

Expande la sugerencia para ver el valor de la etiqueta si necesitas un recordatorio.

- Haz clic en Guardar y, luego, vuelve a hacer clic en Guardar.

Agrega una etiqueta de sensibilidad baja al conjunto de datos de BigQuery

Para esta sección, permanece conectado como Nombre de usuario 1 ().

Recuerda que el análisis de descubrimiento completo demora un tiempo en completarse, por lo que aún no hay conjuntos de datos de BigQuery marcados con las etiquetas de nivel de sensibilidad.

Para probar el acceso condicional, asigna manualmente la etiqueta de sensibilidad baja al conjunto de datos de BigQuery llamado damaged_car_image_info, que no contiene datos sensibles.

-

En la consola de Google Cloud, haz clic en el menú de navegación ( ) > BigQuery.

) > BigQuery.

-

En el panel Explorador, expande la flecha junto al ID del proyecto () para ver la lista de conjuntos de datos de BigQuery.

-

Haz clic en damaged_car_image_info para abrir la pestaña de información del conjunto de datos y, luego, haz clic en Editar detalles (ícono de lápiz).

-

En Etiquetas, haz clic en Seleccionar el permiso > Seleccionar proyecto actual.

-

Selecciona los siguientes detalles.

| Propiedad |

Valor |

| Clave 1 |

nivel-sensibilidad |

| Valor 1 |

bajo |

- Haz clic en Guardar.

Prueba el acceso condicional a BigQuery como Nombre de usuario 2

Para esta sección, accede al proyecto de Google Cloud por última vez como Nombre de usuario 2 (). Expande la sugerencia a continuación si necesitas ayuda para cambiar a un usuario nuevo.

Solución completa (expande para ver todos los pasos)

Como Nombre de usuario 2, completa los siguientes pasos para verificar el acceso condicional a BigQuery que se le otorgó al Nombre de usuario 2.

-

Vuelve a BigQuery haciendo clic en el menú de navegación ( ) > BigQuery.

) > BigQuery.

-

En el panel del explorador de datos, expande la flecha junto al ID del proyecto () para ver la lista de conjuntos de datos de BigQuery.

Después de que el rol de IAM se actualiza con la condición adecuada, solo se muestra un conjunto de datos de BigQuery porque es el único con la etiqueta de sensibilidad baja:

Nota: Es posible que las actualizaciones del rol de IAM demoren entre 5 y 10 minutos en propagarse por completo. Puedes seguir actualizando la página de BigQuery hasta que veas que solo queda un conjunto de datos de BigQuery: damaged_car_image_info.

- Sal del proyecto como Nombre de usuario 2.

Haz clic en Revisar mi progreso para verificar el objetivo.

Explora el acceso condicional para BigQuery con etiquetas

Tarea 5: Revisa los resultados iniciales del descubrimiento

Nota: Como se mencionó anteriormente, después de que comience el análisis de configuración, puede pasar un tiempo antes de que estén disponibles los resultados completos.

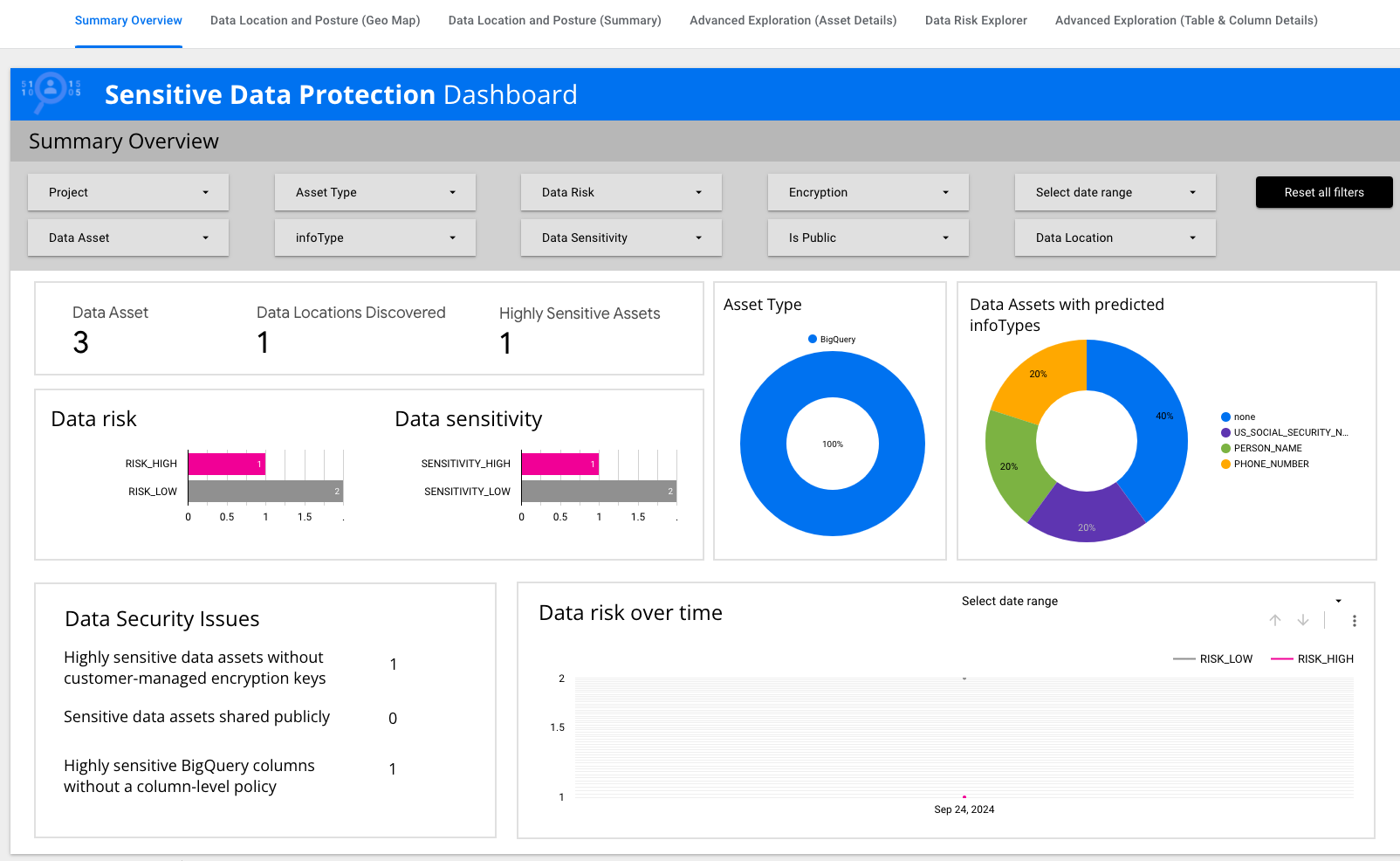

Ahora que pasó un tiempo desde que otorgaste y probaste el acceso condicional a otro usuario, algunos resultados estarán disponibles en el panel Looker que genera el análisis de descubrimiento.

Para esta sección, comienza por acceder de nuevo al proyecto de Google Cloud como Nombre de usuario 1 ().

Expande la sugerencia que aparece a continuación si necesitas ayuda con el cambio a un usuario nuevo.

Solución completa (expande para ver todos los pasos)

Consulta el resumen de los resultados en el panel Looker

-

Regresa a la página de descripción general de Sensitive Data Protection.

-

En la pestaña Descubrimiento > Opciones de configuración de análisis, busca la fila llamada Descubrimiento de BigQuery. En Looker Studio, haz clic en Looker para esa fila.

-

En Requesting Authorization, haz clic en Authorize.

-

En la ventana de diálogo Choose an account from qwiklabs.net, selecciona .

-

Revisa la Summary Overview.

Observa que hay campos de datos que resumen información clave, como el riesgo de los datos, la sensibilidad de los datos y los tipos de recursos.

-

Haz clic en Advanced Exploration (Asset Details).

-

Localiza la fila que tiene el Infotipo US_SOCIAL_SECURITY_NUMBER. En Action, haz clic en Open para esa fila.

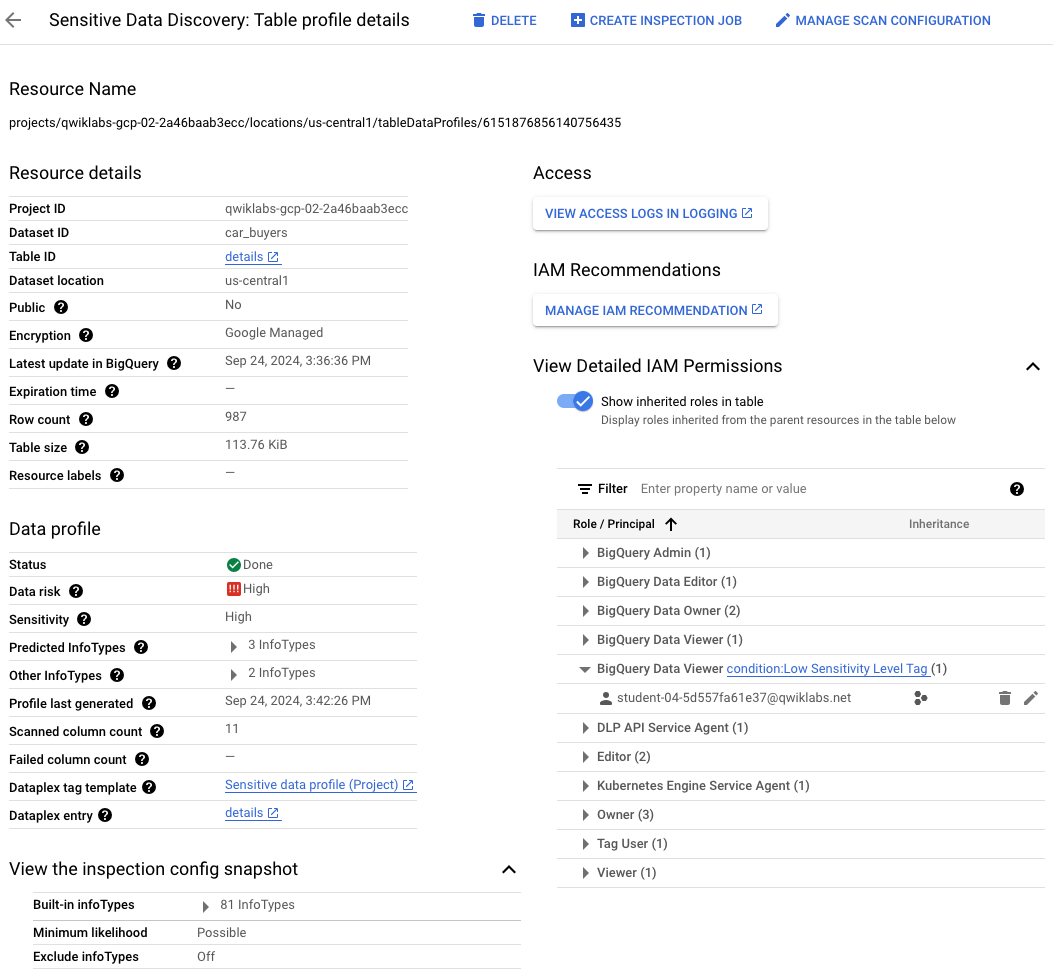

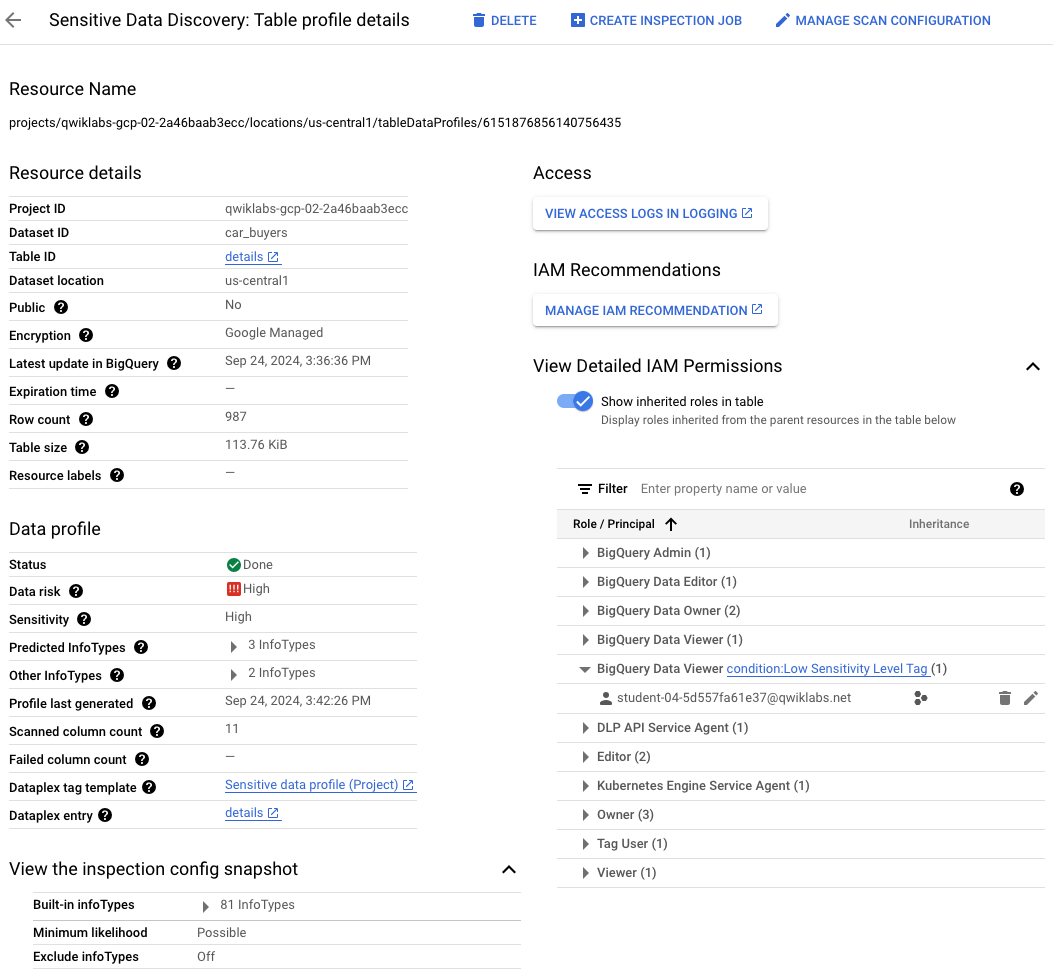

Consulta los resultados detallados en Sensitive Data Protection

-

Revisa la página que se abre y que se titula Descubrimiento de datos sensibles: detalles del perfil de almacén de archivos.

Ten en cuenta que se proporcionan muchos detalles sobre los recursos analizados, incluidos los permisos de IAM.

-

Expande la flecha junto a Ver permisos detallados de IAM.

-

Expande la flecha junto a BigQuery Viewer.

Observa que otro usuario () aparece como visualizador de BigQuery con la condición que estableciste en la tarea 3.

¡Felicitaciones!

En este lab, creaste una configuración de análisis de descubrimiento para BigQuery en modo de pausa. Luego, creaste una etiqueta para marcar datos sensibles en BigQuery y actualizaste la configuración del análisis de descubrimiento para usar la etiqueta creada en el análisis automatizado. Por último, usaste la etiqueta creada con el objetivo de otorgar acceso condicional a los datos de BigQuery para usuarios adicionales.

Próximos pasos y más información

Consulta los siguientes recursos si deseas obtener más información sobre Sensitive Data Protection para BigQuery:

Capacitación y certificación de Google Cloud

Recibe la formación que necesitas para aprovechar al máximo las tecnologías de Google Cloud. Nuestras clases incluyen habilidades técnicas y recomendaciones para ayudarte a avanzar rápidamente y a seguir aprendiendo. Para que puedas realizar nuestros cursos cuando más te convenga, ofrecemos distintos tipos de capacitación de nivel básico a avanzado: a pedido, presenciales y virtuales. Las certificaciones te ayudan a validar y demostrar tus habilidades y tu conocimiento técnico respecto a las tecnologías de Google Cloud.

Actualización más reciente del manual: 18 de noviembre de 2024

Prueba más reciente del lab: 18 de noviembre de 2024

Copyright 2025 Google LLC. All rights reserved. Google y el logotipo de Google son marcas de Google LLC. Los demás nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que estén asociados.

) > Seguridad.

) > Seguridad. en la parte superior de la consola de Google Cloud.

en la parte superior de la consola de Google Cloud.