GSP1036

Descripción general

En este lab, aprenderás a usar Chrome Enterprise Premium y

el reenvío de TCP de Identity-Aware Proxy (IAP) para habilitar el acceso de administrador a las instancias de VM

que no tienen direcciones IP externas o no permiten el acceso directo a través de

Internet.

Qué aprenderás

- Habilitar el reenvío de TCP de IAP en tu proyecto de Google Cloud

- Probar la conectividad con tus instancias de Linux y Windows

- Configurar las reglas de firewall necesarias para BCE

- Otorgar permisos para usar el reenvío de TCP de IAP

- Demostrar la tunelización con conexiones SSH y RDP

Configuración y requisitos

Antes de hacer clic en el botón Comenzar lab

Lee estas instrucciones. Los labs cuentan con un temporizador que no se puede pausar. El temporizador, que comienza a funcionar cuando haces clic en Comenzar lab, indica por cuánto tiempo tendrás a tu disposición los recursos de Google Cloud.

Este lab práctico te permitirá realizar las actividades correspondientes en un entorno de nube real, no en uno de simulación o demostración. Para ello, se te proporcionan credenciales temporales nuevas que utilizarás para acceder a Google Cloud durante todo el lab.

Para completar este lab, necesitarás lo siguiente:

- Acceso a un navegador de Internet estándar. Se recomienda el navegador Chrome.

Nota: Usa una ventana del navegador privada o de incógnito (opción recomendada) para ejecutar el lab. Así evitarás conflictos entre tu cuenta personal y la cuenta de estudiante, lo que podría generar cargos adicionales en tu cuenta personal.

- Tiempo para completar el lab (recuerda que, una vez que comienzas un lab, no puedes pausarlo).

Nota: Usa solo la cuenta de estudiante para este lab. Si usas otra cuenta de Google Cloud, es posible que se apliquen cargos a esa cuenta.

Cómo iniciar tu lab y acceder a la consola de Google Cloud

-

Haz clic en el botón Comenzar lab. Si debes pagar por el lab, se abrirá un diálogo para que selecciones la forma de pago.

A la izquierda, se encuentra el panel Detalles del lab, que tiene estos elementos:

- El botón para abrir la consola de Google Cloud

- El tiempo restante

- Las credenciales temporales que debes usar para el lab

- Otra información para completar el lab, si es necesaria

-

Haz clic en Abrir la consola de Google Cloud (o haz clic con el botón derecho y selecciona Abrir el vínculo en una ventana de incógnito si ejecutas el navegador Chrome).

El lab inicia recursos y abre otra pestaña en la que se muestra la página de acceso.

Sugerencia: Ordena las pestañas en ventanas separadas, una junto a la otra.

Nota: Si ves el diálogo Elegir una cuenta, haz clic en Usar otra cuenta.

-

De ser necesario, copia el nombre de usuario a continuación y pégalo en el diálogo Acceder.

{{{user_0.username | "Username"}}}

También puedes encontrar el nombre de usuario en el panel Detalles del lab.

-

Haz clic en Siguiente.

-

Copia la contraseña que aparece a continuación y pégala en el diálogo Te damos la bienvenida.

{{{user_0.password | "Password"}}}

También puedes encontrar la contraseña en el panel Detalles del lab.

-

Haz clic en Siguiente.

Importante: Debes usar las credenciales que te proporciona el lab. No uses las credenciales de tu cuenta de Google Cloud.

Nota: Usar tu propia cuenta de Google Cloud para este lab podría generar cargos adicionales.

-

Haz clic para avanzar por las páginas siguientes:

- Acepta los Términos y Condiciones.

- No agregues opciones de recuperación o autenticación de dos factores (esta es una cuenta temporal).

- No te registres para obtener pruebas gratuitas.

Después de un momento, se abrirá la consola de Google Cloud en esta pestaña.

Nota: Para acceder a los productos y servicios de Google Cloud, haz clic en el menú de navegación o escribe el nombre del servicio o producto en el campo Buscar.

Necesitarás un cliente de RDP previamente instalado para que puedas conectar y probar instancias de Windows.

Tarea 1: Habilita el reenvío de TCP de IAP en tu proyecto de Google Cloud

-

Abre el menú de navegación y selecciona APIs y servicios > Biblioteca.

-

Busca IAP y selecciona la Cloud Identity-Aware Proxy API.

-

Haz clic en Habilitar.

Tarea 2: Crea instancias de Linux y Windows

Crea tres instancias para este lab:

- Dos para demostración (Linux y Windows)

- Una para probar la conectividad (Windows)

Instancia de Linux

-

Abre el menú de navegación y selecciona Compute Engine > Instancias de VM.

-

Haz clic en Crear instancia.

-

Haz lo siguiente en Configuración de la máquina:

Selecciona los siguientes valores:

-

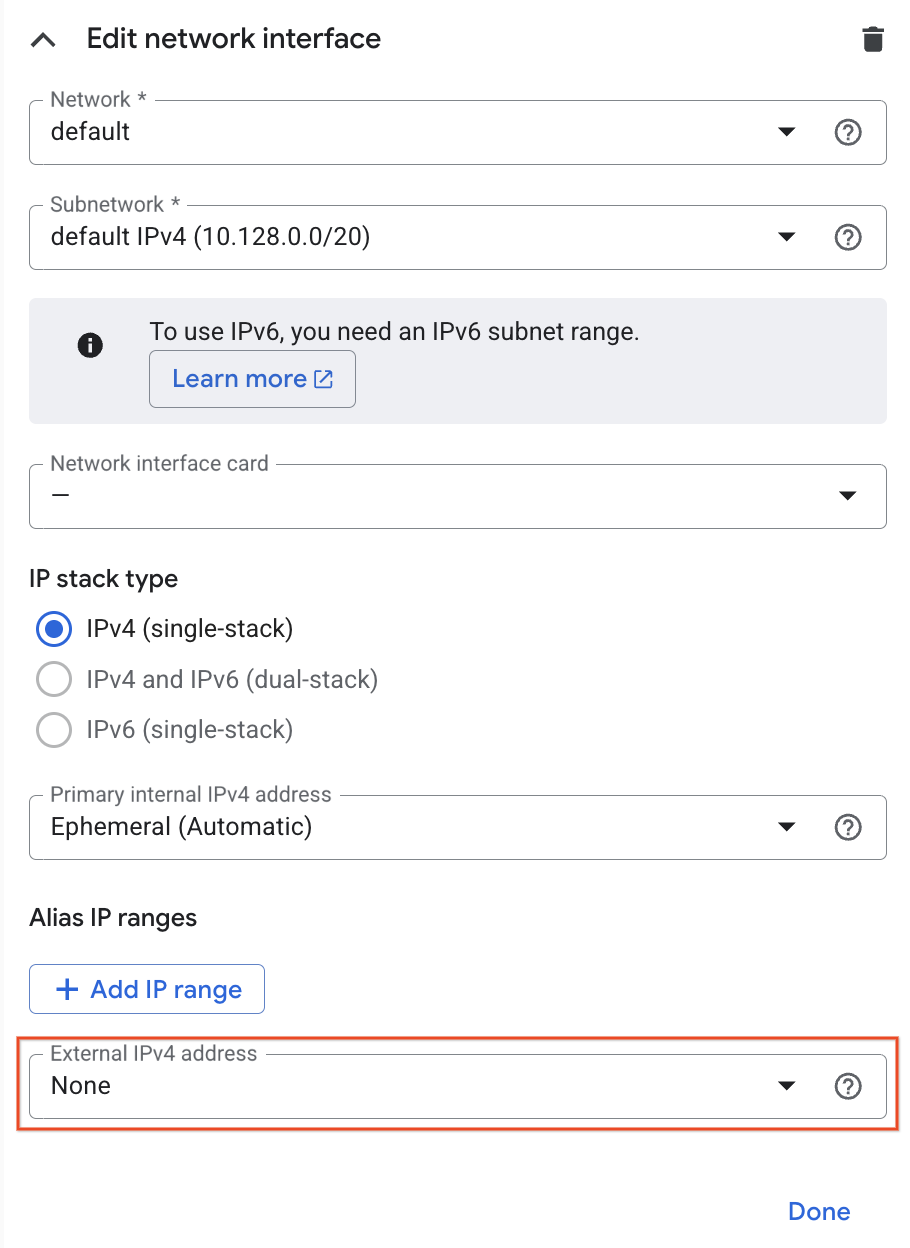

Haz clic en Herramientas de redes.

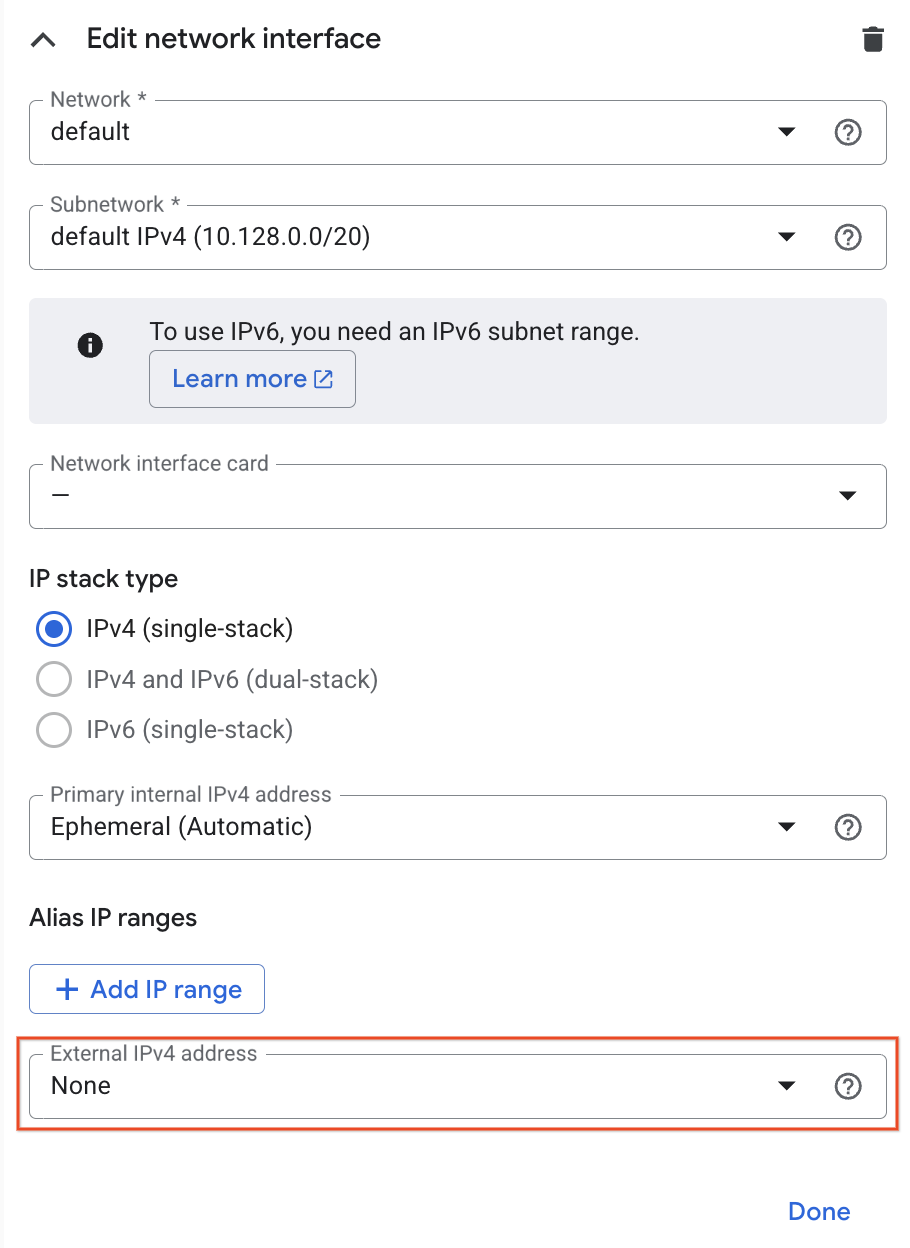

En Interfaces de red, haz clic en el menú desplegable de la red predeterminada para editarla. Luego, cambia la dirección IPv4 externa a Ninguna.

-

Haz clic en Listo.

-

Luego, haz clic en Crear. Esta VM se denominará linux-iap.

Instancias de Windows

-

Para crear la VM de demostración de Windows, haz clic en Crear instancia.

-

Haz lo siguiente en Configuración de la máquina:

Selecciona los siguientes valores:

- Nombre: windows-iap

- Zona:

-

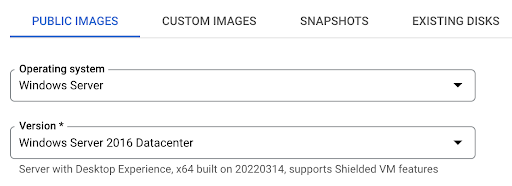

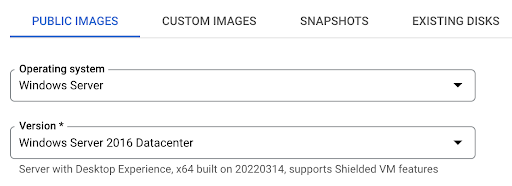

Haz clic en la sección SO y almacenamiento.

Haz clic en Cambiar para comenzar a configurar el disco de arranque y selecciona los siguientes valores:

- Imágenes públicas > Sistema operativo > Windows Server

- Versión > Windows Server 2016 Datacenter

Haz clic en Seleccionar.

-

Haz clic en Herramientas de redes.

En Interfaces de red, haz clic en el menú desplegable de la red predeterminada para editarla. Luego, cambia la dirección IPv4 externa a Ninguna. Haz clic en Listo.

-

Luego, haz clic en Crear. Esta VM se denominará windows-iap.

-

Para crear la VM de conectividad de Windows, haz clic en Crear instancia.

-

Haz lo siguiente en Configuración de la máquina:

Selecciona los siguientes valores:

- Nombre: windows-connectivity

- Zona:

-

Haz clic en la sección SO y almacenamiento y, luego, en Cambiar.

Para el SO, establece lo siguiente en la pestaña Imágenes personalizadas:

- Proyecto de origen para las imágenes:

Qwiklabs Resources

- Imagen:

iap-desktop-v001

Haz clic en Seleccionar.

-

Haz clic en Seguridad.

En la sección Permisos de acceso, selecciona Permitir el acceso total a todas las APIs de Cloud.

No inhabilites la IP externa para esta instancia.

-

Luego, haz clic en Crear. Esta VM se denominará windows-connectivity.

Comprobar que se hayan creado las 3 instancias

Tarea 3: Prueba la conectividad con tus instancias de Linux y Windows

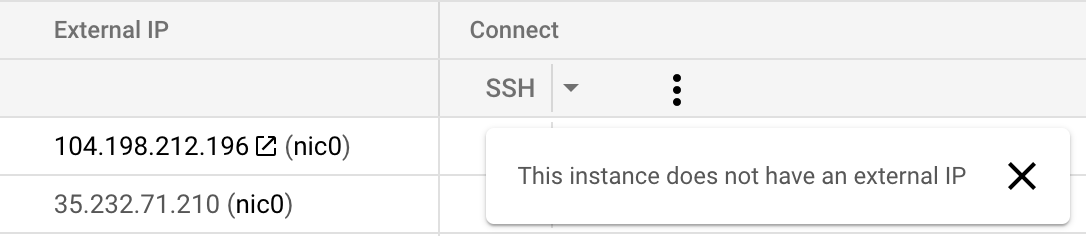

-

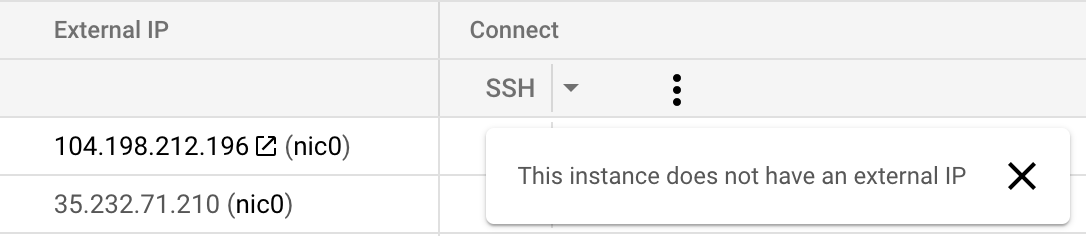

Después de crear las instancias, probarás el acceso a linux-iap y windows-iap para asegurarte de que no puedes acceder a las VMs sin la IP externa.

-

Para linux-iap, haz clic en el botón SSH para acceder a la máquina y asegúrate de recibir un mensaje similar al siguiente:

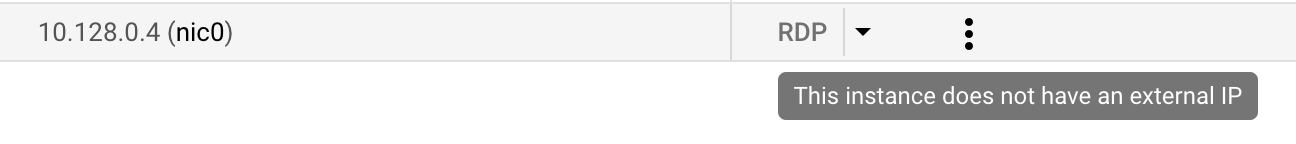

Nota: Es posible que el botón SSH siga apareciendo como disponible para hacer clic en la página de la lista de VMs, a pesar de que la IPv4 externa esté configurada como Ninguna. Para confirmar que la instancia no tiene una IP externa, haz clic en su nombre y, luego, coloca el cursor sobre el botón SSH en la página de detalles, que muestra el mensaje: Esta instancia no tiene una dirección IP externa.

-

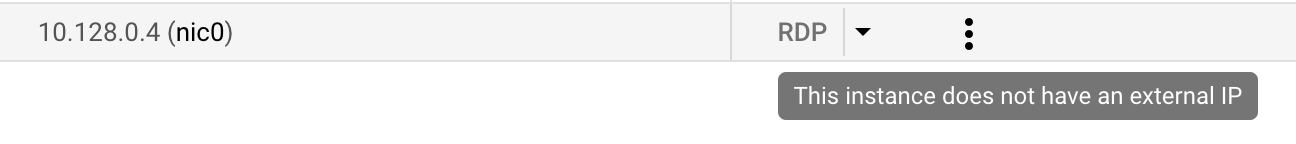

Para windows-iap, haz clic en el botón RDP y asegúrate de recibir un mensaje similar al siguiente:

Los siguientes pasos para configurar y usar IAP te permitirán conectarte a las instancias que no tienen IPs externas.

Tarea 4: Configura las reglas de firewall necesarias para BCE

-

Abre el menú de navegación, selecciona Red de VPC > Firewall y haz clic en Crear una regla de firewall.

-

Establece la siguiente configuración:

| Campo |

Parámetro de configuración |

| Nombre |

allow-ingress-from-iap |

| Dirección del tráfico |

Entrada |

| Objetivo |

Todas las instancias de la red |

| Filtro de origen |

Rangos IPv4 |

| Rangos IPv4 de origen |

35.235.240.0/20 |

| Protocolos y puertos |

Selecciona TCP y, luego, ingresa 22, 3389 para permitir SSH y RDP respectivamente |

- Haz clic en CREAR para crear la regla de firewall.

Comprobar que se hayan creado las reglas de firewall adecuadas

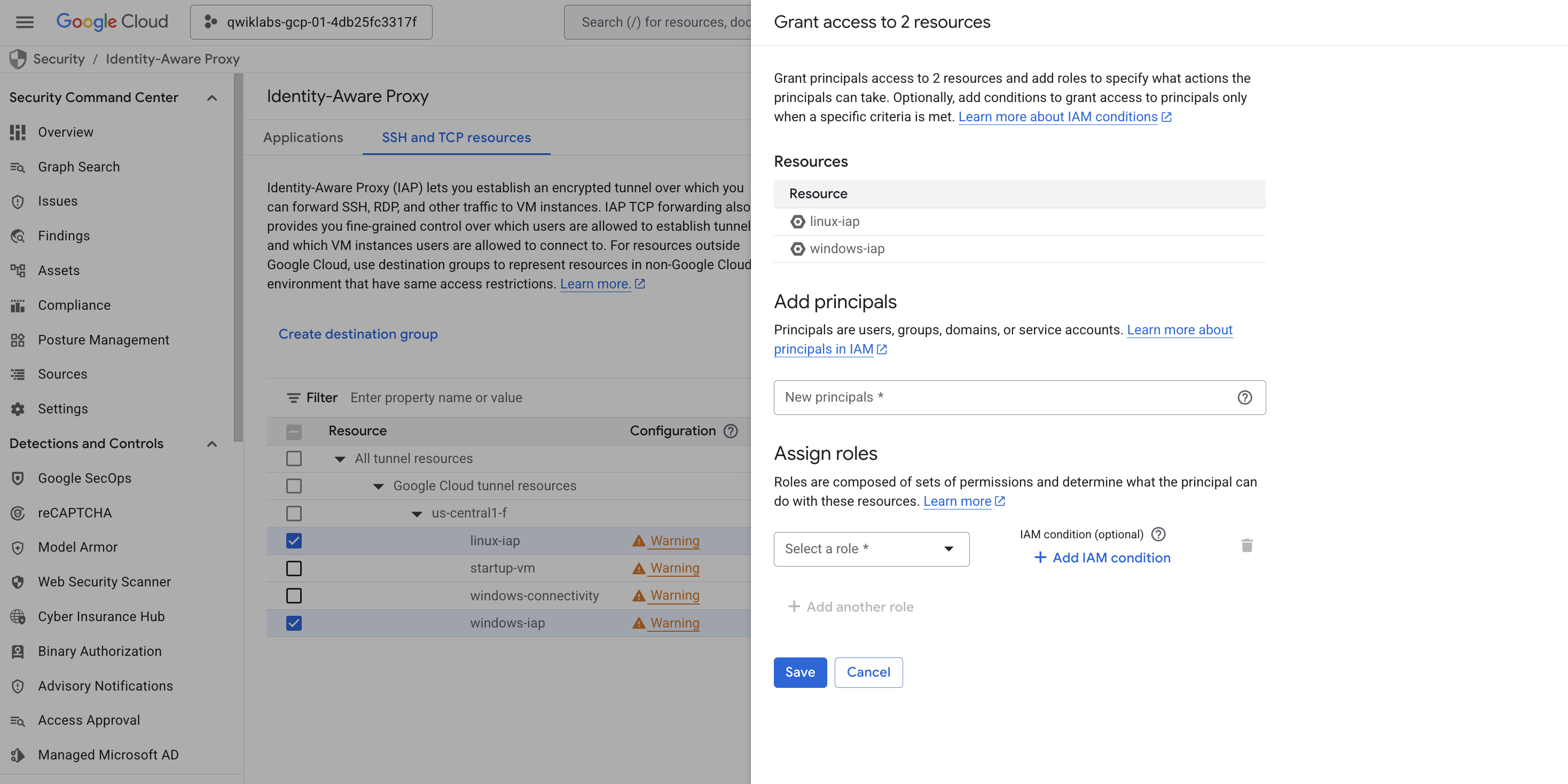

Tarea 5: Otorga permisos para usar el reenvío de TCP de IAP

Sigue estos pasos para configurar el rol de iap.tunnelResourceAccessor por la VM.

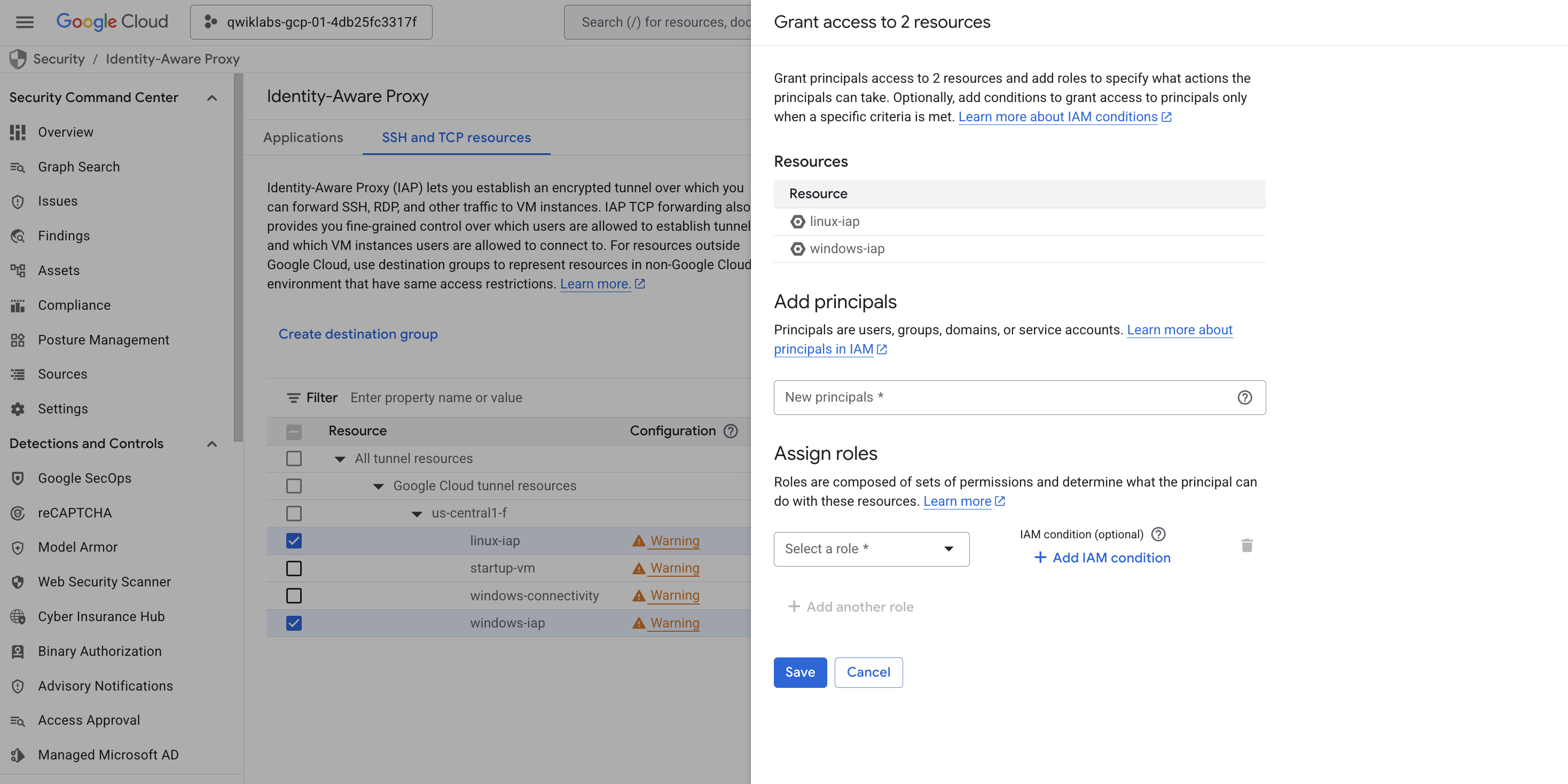

- Abre el menú de navegación y selecciona Seguridad > Identity-Aware Proxy, cambia a la pestaña Recursos de SSH y TCP (puedes ignorar el error de la pantalla de consentimiento de OAuth en la sección HTTPS).

- Selecciona las instancias de VM de linux-iap y windows-iap.

- Haz clic en Agregar permisos de la cuenta principal, luego, ingresa a la cuenta de servicio asociada con tu VM de conectividad de Windows. Debe tener el formato -compute@developer.gserviceaccount.com.

- Selecciona Cloud IAP > Usuario de túnel protegido con IAP para el rol.

- Haz clic en GUARDAR.

- Desde la parte superior derecha de la página, haz clic en el ícono de “S” para abrir tu perfil y copiar el correo electrónico de la cuenta de estudiante.

- Vuelve a hacer clic en Agregar permisos de la cuenta principal para agregar la cuenta de estudiante.

- Accede a la cuenta de estudiante. Puedes copiar este valor desde el panel de detalles del lab.

- Selecciona Cloud IAP > Usuario de túnel protegido con IAP para el rol.

- Haz clic en GUARDAR.

El rol de usuario de túnel protegido con IAP le otorgará a la instancia de windows-connectivity permiso para conectarse a los recursos con IAP. Agregar la cuenta de estudiante te ayudará a verificar que el paso se ejecutó correctamente.

Comprobar que los roles de IAM se hayan configurado para la cuenta de servicio

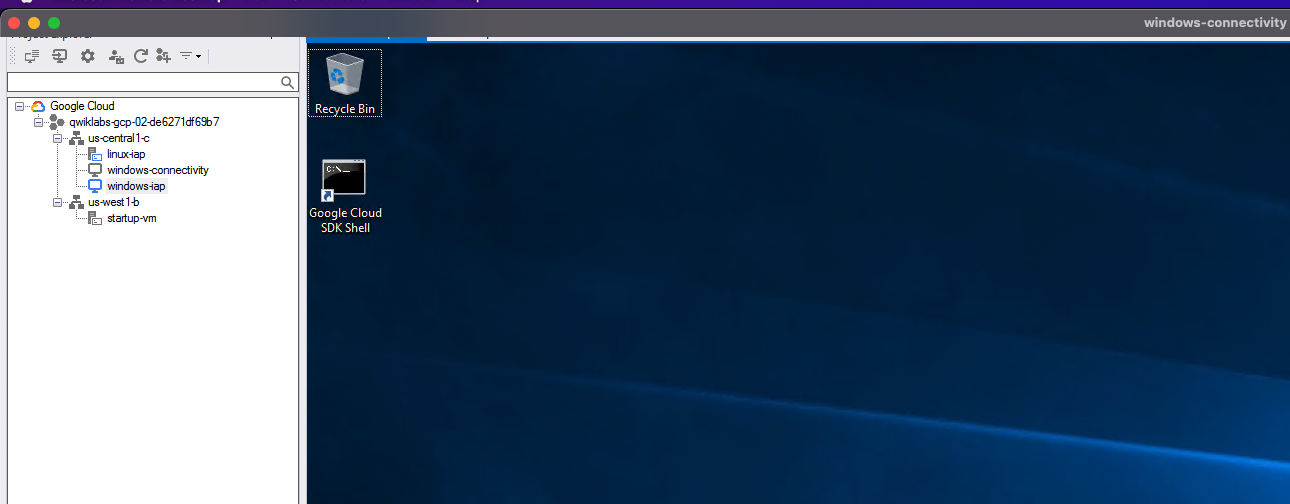

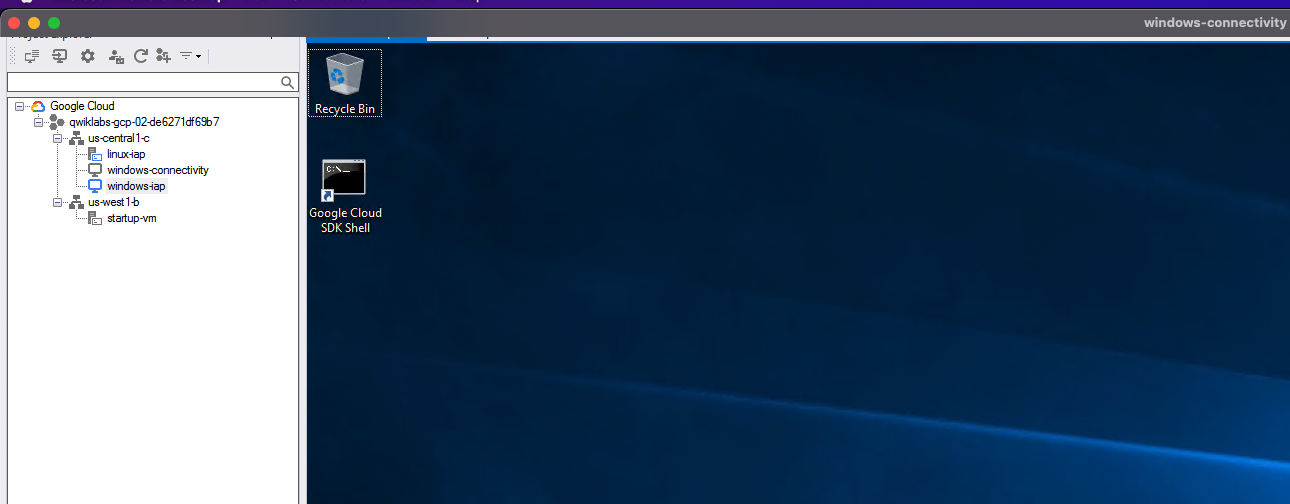

Tarea 6: Usa IAP Desktop para conectarte a las instancias de Windows y Linux

Es posible usar IAP Desktop para conectarse a instancias con una interfaz gráfica de usuario desde una instancia con el escritorio de Windows. Puedes obtener más información sobre IAP Desktop en el repositorio de GitHub que aloja la descarga de la herramienta.

Para usar IAP Desktop para conectarse a las instancias de este lab, sigue estos pasos:

-

Usa RDP para acceder a la instancia de windows-connectivity, para ello, descarga el archivo de RDP. Ve a la página Compute Engine > Instancias de VM. Selecciona la flecha hacia abajo junto a la instancia de windows-connectivity en la página de destino de Compute Engine y descarga el archivo.

-

Abre el archivo de RDP para conectarte a la instancia a través del protocolo de escritorio remoto. Usarás las siguientes credenciales para conectarte a la instancia cuando se soliciten:

- Nombre de usuario: student

- Contraseña: Learn123!

-

Una vez que te hayas conectado a la instancia de windows-connectivity, ubica y abre la aplicación de IAP Desktop en el escritorio de la instancia.

-

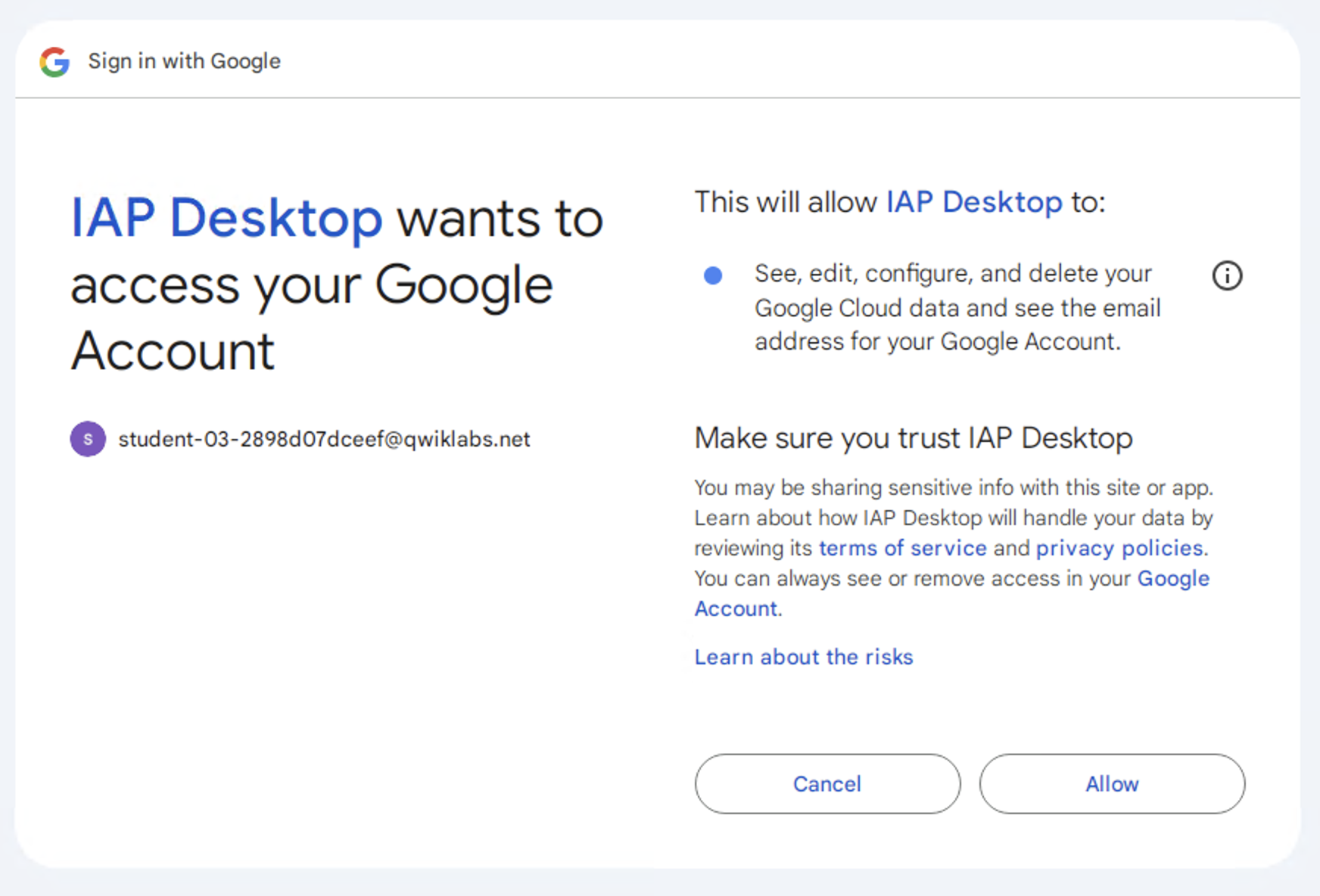

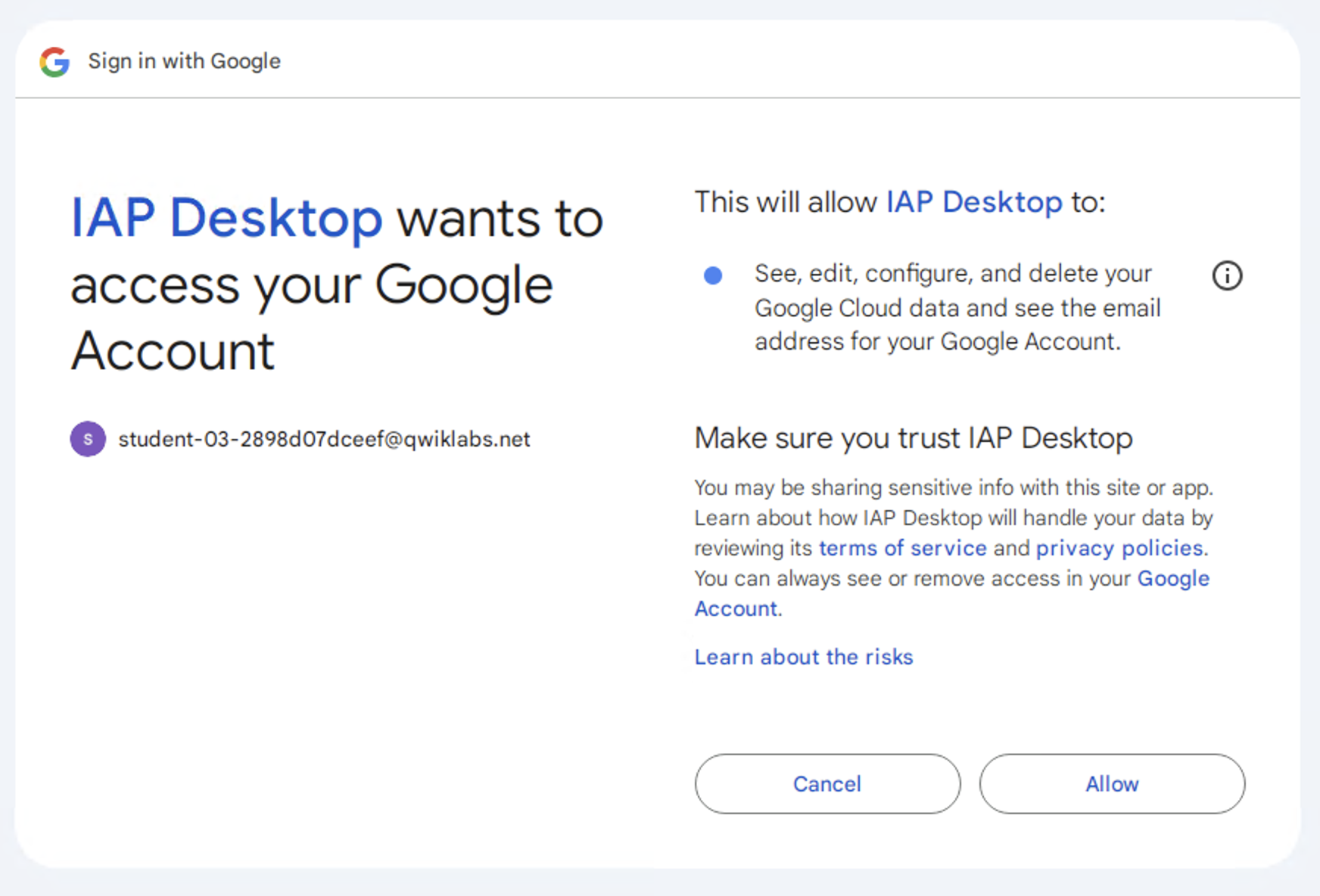

Cuando se abra la aplicación, haz clic en el botón Acceder con Google para ingresar a la cuenta. Usa el nombre de usuario y la contraseña proporcionados en la consola del lab para autenticarte con IAP Desktop. Cuando se te solicite que continúes, haz clic en Continuar y, luego, en Permitir.

- Deberás agregar el proyecto para conectarte a instancias de Compute Engine en IAP Desktop después de la autenticación. Selecciona el proyecto de lab asociado con tu instancia del lab:

-

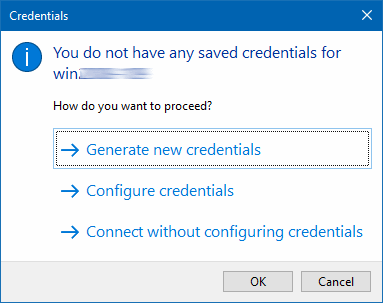

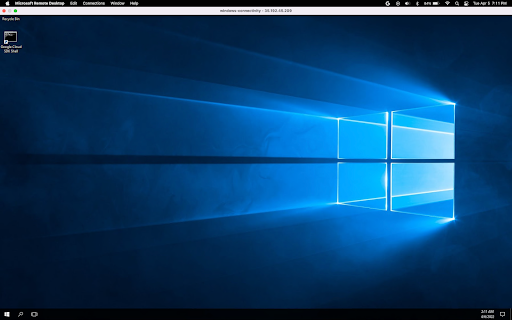

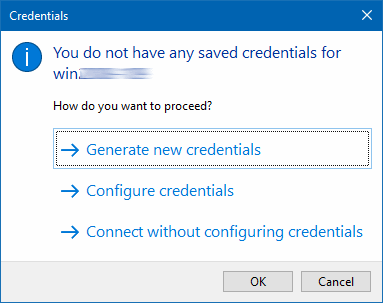

Haz doble clic en la instancia windows-iap en la aplicación IAP Desktop para acceder a la instancia.

-

Es posible que se te pida proporcionar credenciales para la instancia la primera vez que intentes conectarte a través de IAP Desktop. Selecciona “Generar nuevas credenciales” la primera vez que accedas a la instancia.

-

Haz clic en Aceptar en la ventana emergente Generate logon credentials.

-

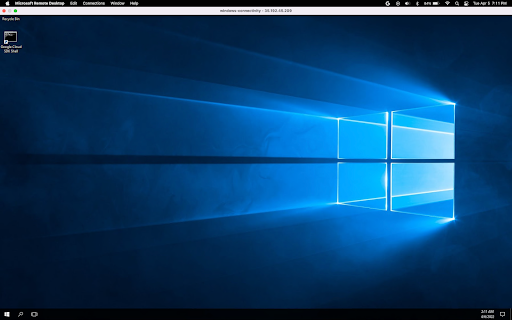

Después de crear las credenciales, se te dirigirá al escritorio de la instancia windows-iap y podrás ver la experiencia del usuario final.

- Cierra la conexión de RDP.

Tarea 7: Demuestra la tunelización con conexiones SSH y RDP

-

Probarás la conectividad de la instancia de RDP con un cliente de RDP. Esto se debe a que tienes que conectarte a la instancia a través de un túnel de IAP localmente.

-

Ve a la página Compute Engine > Instancias de VM.

-

Para la instancia windows-connectivity, haz clic en la flecha hacia abajo y selecciona Configurar contraseña de Windows. Copia la contraseña y guárdala.

-

Luego, haz clic en la flecha hacia abajo junto a Establecer conexión y haz clic en Descargar el archivo de RDP. Abre el archivo de RDP con tu cliente y, luego, ingresa tu contraseña.

-

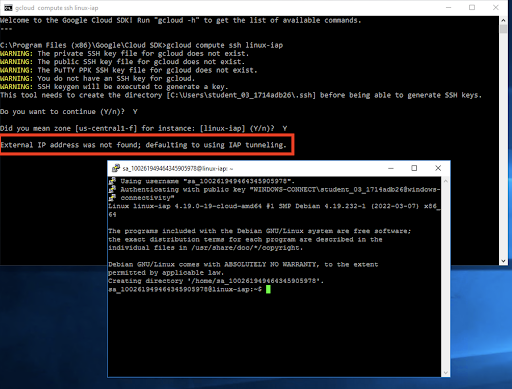

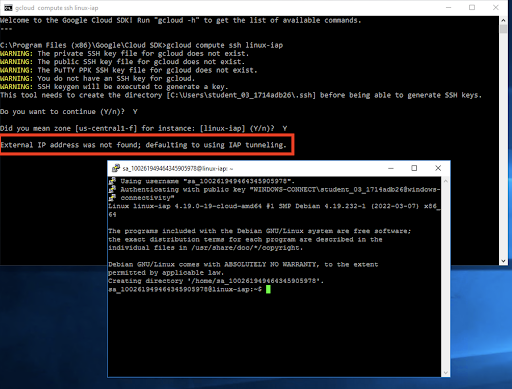

Después de conectarte a la instancia windows-connectivity, abre el SDK de Google Cloud Shell:

-

Ahora, desde la línea de comandos, ingresa el siguiente comando para comprobar si puedes conectarte a la instancia linux-iap:

gcloud compute ssh linux-iap

Haz clic en Y cuando se te solicite para continuar y seleccionar la zona.

Asegúrate de seleccionar la zona correcta para la instancia cuando se te solicite.

-

Luego, acepta la alerta de seguridad de PuTTY.

Deberías recibir un mensaje en el que se indique que no se encontró ninguna dirección IP externa y que se usará la tunelización de IAP.

-

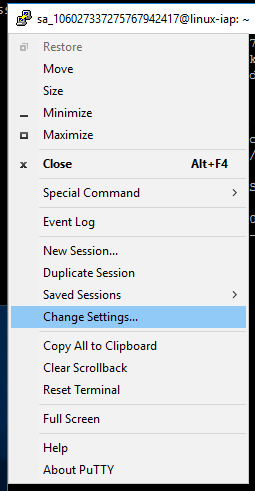

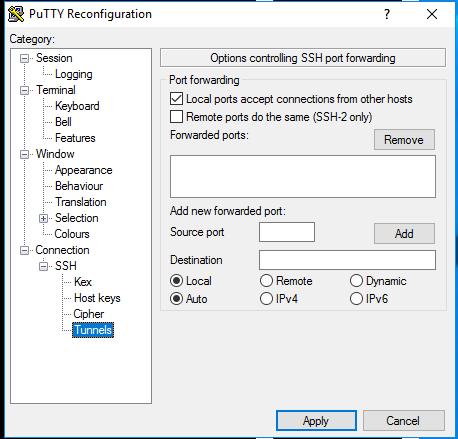

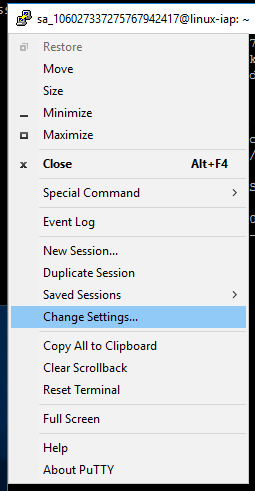

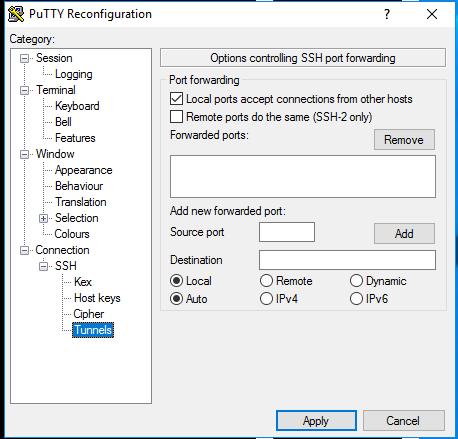

Actualiza la configuración de PuTTY para permitir conexiones de túnel localmente. Haz clic en la esquina superior izquierda de la ventana de PuTTY > Change Settings.

-

Permite que los puertos locales acepten conexiones de otros hosts, para ello, marca la casilla de verificación de "Local ports accept connections from other hosts".

-

Haz clic en Aplicar y cierra la sesión de Putty. Usa el siguiente comando para crear un túnel encriptado hacia el puerto de RDP de la instancia de VM:

gcloud compute start-iap-tunnel windows-iap 3389 --local-host-port=localhost:0 --zone={{{ project_0.default_zone | Zone }}}

Una vez que veas el mensaje “Listening on port [XXX]”, copia el número de puerto del túnel.

-

Vuelve a la consola de Google Cloud y ve a Compute Engine > Instancias de VM.

-

Configura y copia la contraseña de la instancia windows-iap.

Ahora, vuelve a la sesión de RDP.

-

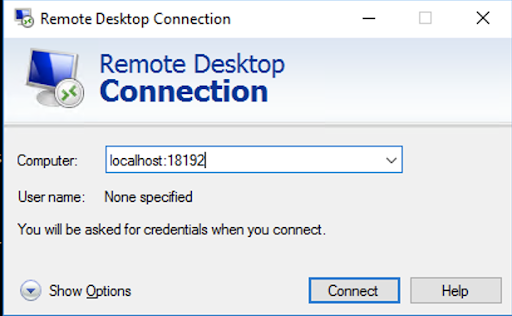

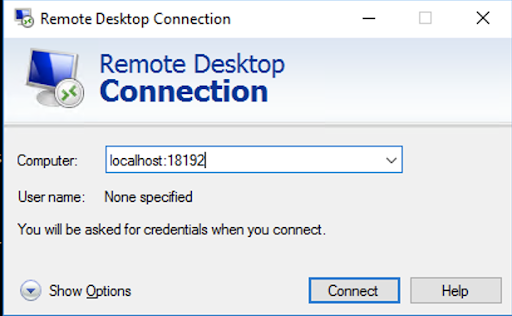

Deja gcloud en ejecución y abre la app de Conexión de escritorio remoto de Microsoft Windows.

-

Ingresa el extremo del túnel, es decir, el número de puerto del túnel del paso anterior, de la siguiente manera:

-

Haz clic en Conectar.

Luego, ingresa las credenciales que copiaste antes.

Ya te conectaste correctamente a tu instancia a través de RDP.

Cuando se te solicite, haz clic en Sí.

Pudiste acceder a la instancia incluso sin una dirección IP externa a través de IAP

Confirmar que se puede acceder a la VM a través de acceso protegido habilitado con IAP

¡Felicitaciones! Pudiste conectarte correctamente a ambas instancias con IAP.

¡Felicitaciones!

Aprendiste a usar BeyondCorp Enterprise (BCE) y

el reenvío de TCP de Identity-Aware Proxy (IAP) a través de la implementación de 2 VMs, windows-iap y linux-iap, sin direcciones IP y configuraste un túnel de IAP que te otorgó acceso a ambas instancias con una tercera VM, windows-connectivity.

Próximos pasos y más información

Capacitación y certificación de Google Cloud

Recibe la formación que necesitas para aprovechar al máximo las tecnologías de Google Cloud. Nuestras clases incluyen habilidades técnicas y recomendaciones para ayudarte a avanzar rápidamente y a seguir aprendiendo. Para que puedas realizar nuestros cursos cuando más te convenga, ofrecemos distintos tipos de capacitación de nivel básico a avanzado: a pedido, presenciales y virtuales. Las certificaciones te ayudan a validar y demostrar tus habilidades y tu conocimiento técnico respecto a las tecnologías de Google Cloud.

Última actualización del manual: 18 de marzo de 2026

Prueba más reciente del lab: 18 de marzo de 2026

Copyright 2026 Google LLC. All rights reserved. Google y el logotipo de Google son marcas de Google LLC. Los demás nombres de productos y empresas pueden ser marcas de las respectivas empresas a las que estén asociados.