GSP1124

Übersicht

Security Command Center (SCC) ist eine Plattform für die Sicherheitsüberwachung, mit der sich Folgendes tun lässt:

- Sicherheitsrelevante Fehlkonfigurationen von Google Cloud-Ressourcen erkennen

- Berichte über aktive Bedrohungen in Google Cloud-Umgebungen erstellen

- Sicherheitslücken in Google Cloud-Assets beheben

In diesem Lab machen Sie sich mit Security Command Center vertraut. Sie sehen sich die Oberfläche, die Konfigurationen und die Ergebnisse zu Sicherheitslücken an.

Ziele

Aufgaben in diesem Lab:

- Elemente der SCC-Oberfläche kennenlernen

- SCC-Einstellungen auf Projektebene konfigurieren

- Ergebnisse zu Sicherheitslücken analysieren und beheben

Vorbereitung

Bevor Sie loslegen, ist es hilfreich, aber nicht zwingend nötig, wenn Sie bereits Grundkenntnisse in den folgenden Bereichen haben:

Einrichtung und Anforderungen

Vor dem Klick auf „Start Lab“ (Lab starten)

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange Google Cloud-Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab können Sie die Lab-Aktivitäten in einer echten Cloud-Umgebung durchführen – nicht in einer Simulations- oder Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus (empfohlen), um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Verwenden Sie für dieses Lab nur das Teilnehmerkonto. Wenn Sie ein anderes Google Cloud-Konto verwenden, fallen dafür möglicherweise Kosten an.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Dialogfeld geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich „Details zum Lab“ mit diesen Informationen:

- Schaltfläche „Google Cloud Console öffnen“

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite „Anmelden“ geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie auf Google Cloud-Produkte und ‑Dienste zugreifen möchten, klicken Sie auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Cloud Shell aktivieren

Cloud Shell ist eine virtuelle Maschine, auf der Entwicklertools installiert sind. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft auf Google Cloud. Mit Cloud Shell erhalten Sie Befehlszeilenzugriff auf Ihre Google Cloud-Ressourcen.

-

Klicken Sie oben in der Google Cloud Console auf Cloud Shell aktivieren  .

.

-

Klicken Sie sich durch die folgenden Fenster:

- Fahren Sie mit dem Informationsfenster zu Cloud Shell fort.

- Autorisieren Sie Cloud Shell, Ihre Anmeldedaten für Google Cloud API-Aufrufe zu verwenden.

Wenn eine Verbindung besteht, sind Sie bereits authentifiziert und das Projekt ist auf Project_ID, eingestellt. Die Ausgabe enthält eine Zeile, in der die Project_ID für diese Sitzung angegeben ist:

Ihr Cloud-Projekt in dieser Sitzung ist festgelegt als {{{project_0.project_id | "PROJECT_ID"}}}

gcloud ist das Befehlszeilentool für Google Cloud. Das Tool ist in Cloud Shell vorinstalliert und unterstützt die Tab-Vervollständigung.

- (Optional) Sie können den aktiven Kontonamen mit diesem Befehl auflisten:

gcloud auth list

- Klicken Sie auf Autorisieren.

Ausgabe:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

Um das aktive Konto festzulegen, führen Sie diesen Befehl aus:

$ gcloud config set account `ACCOUNT`

- (Optional) Sie können die Projekt-ID mit diesem Befehl auflisten:

gcloud config list project

Ausgabe:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Hinweis: Die vollständige Dokumentation für gcloud finden Sie in Google Cloud in der Übersicht zur gcloud CLI.

Szenario

Die Cymbal Bank ist eine US-amerikanische Einzelhandelsbank mit über 2.000 Filialen in allen 50 Bundesstaaten. Das Unternehmen bietet umfassende Debit- und Kreditkartendienste, die auf einer leistungsfähigen Zahlungsplattform basieren. Es ist ein Finanzdienstleistungsunternehmen, das sich in einer digitalen Transformation befindet.

Die Cymbal Bank wurde 1920 unter dem Namen Troxler gegründet. Die Cymbal Group erwarb das Unternehmen 1975, nachdem es stark in die proprietären Geldautomaten der Cymbal Group investiert hatte. Als die Bank zu einem nationalen Marktführer wurde, legte sie strategischen Wert auf die Modernisierung des Kundenservice sowohl in ihren Filialen als auch digital über eine App, die sie 2014 veröffentlichte. Die Cymbal Bank beschäftigt 42.000 Mitarbeitende im ganzen Land und erwirtschaftete 2019 einen Umsatz von 24 Milliarden US-Dollar.

Die Cymbal Bank möchte eine zentrale Plattform für die Sicherheitsüberwachung einbinden, um Bedrohungen zu erkennen und Sicherheitslücken in den Google Cloud-Ressourcen der Unternehmensbankanwendungen zu beheben. Als Cloud Security Engineer sollen Sie sich mit den innovativen Funktionen von Security Command Center vertraut machen, um der/dem CTO die Vorteile der Dienste in einer Präsentation zu erläutern.

Aufgabe 1: Elemente der SCC-Oberfläche kennenlernen

In dieser Aufgabe sehen Sie sich die Benutzeroberfläche von Security Command Center (SCC) an, um die wichtigsten Funktionen des Dienstes kennenzulernen.

- Wählen Sie in der Cloud Console im Navigationsmenü (

) die Option Sicherheit > Übersicht aus.

) die Option Sicherheit > Übersicht aus.

Hinweis: Wenn Sie eine Meldung erhalten, dass Sie eine Organisation erstellen müssen, aktualisieren Sie einfach den Browser.

- Auf der Seite Risikoübersicht finden Sie in den Bereichen Neue Bedrohungen im Zeitverlauf auf dem Tab Bedrohungen und im Dashboard „Sicherheitslücken“ auf dem Tab Sicherheitslücken in der Navigationsleiste Informationen.

Bedrohungen und Sicherheitslücken sind zwei verschiedene Arten von Ergebnisklassen, die von SCC verwendet werden, um Sicherheitsprobleme in Ihrer Umgebung zu kategorisieren und zu melden. Weitere Informationen finden Sie in der Dokumentation zu Ergebnisklassen.

-

Bedrohungen informieren Google Cloud-Nutzerinnen und -Nutzer über aktuelle verdächtige Aktivitäten in ihren Google Cloud-Umgebungen, beispielsweise wenn ein Dienstkonto seine eigenen Berechtigungen untersucht.

-

Sicherheitslücken liefern Informationen zu Fehlkonfigurationen oder Sicherheitslücken in Ressourcen, beispielsweise einem offenen TCP-Port oder einer veralteten Bibliothek, die auf einer virtuellen Maschine ausgeführt wird.

Ein Ergebnis ist ein von SCC generierter Datensatz, der Details zu Sicherheitslücken oder Bedrohungsdaten im Security Command Center-Dashboard enthält.

Hinweis: In dieser Lab-Instanz ist die Anzahl der Bedrohungen null, da Sie sich in einem Sandbox-Projekt in Google Cloud befinden, das noch nie angegriffen wurde. Wie Sie sich vor Bedrohungen schützen können, erfahren Sie in einem anderen Lab: Bedrohungen mit Security Command Center erkennen und untersuchen.

- Wählen Sie den Tab Alle Risiken aus und klicken Sie dann auf der Karte Fehlkonfigurationen auf den Tab Nach Datum.

Auf dieser Karte werden die aktiven Bedrohungen aufgelistet, die in Ihrem Projekt während des Zeitraums aufgetreten sind, der im Drop-down-Menü „Zeitraum“ rechts neben diesem Informationsbereich ausgewählt ist.

Im Drop‑down-Menü „Zeitraum“ werden standardmäßig alle Bedrohungen angezeigt, die in den letzten 30 Tagen aufgetreten sind. Sie können sich aber auch alle Bedrohungen ansehen, die in den letzten 180 Tagen aufgetreten sind.

-

Wählen Sie in der Auswahl Zeitraum die Option Letzte 180 Tage aus.

-

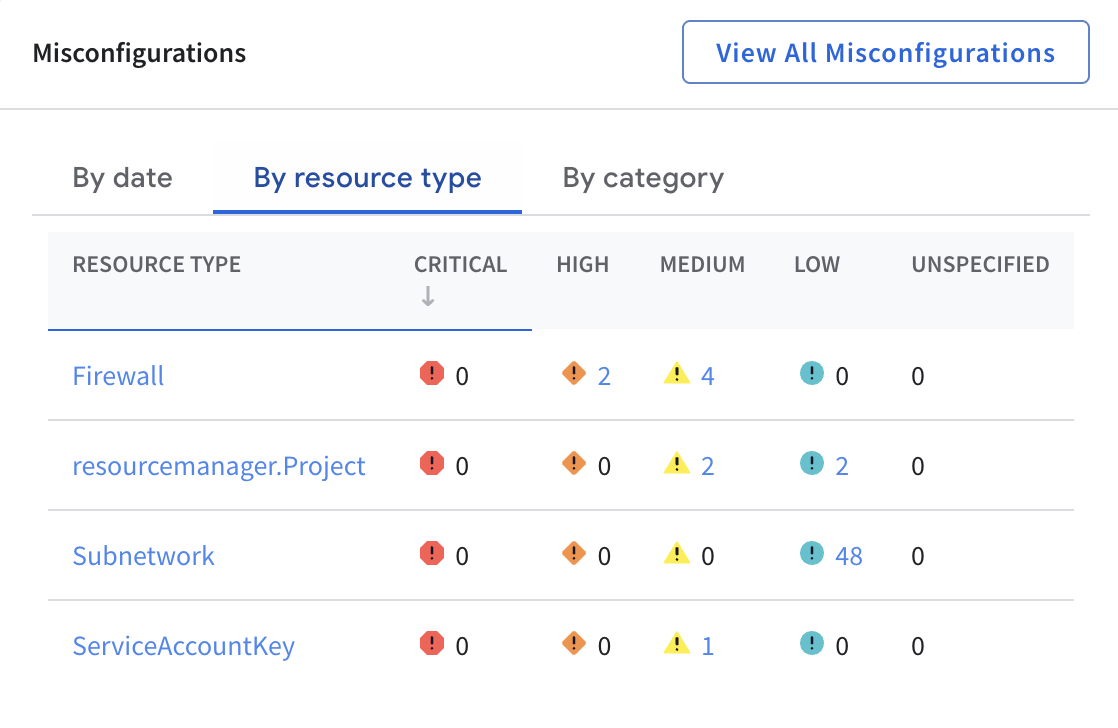

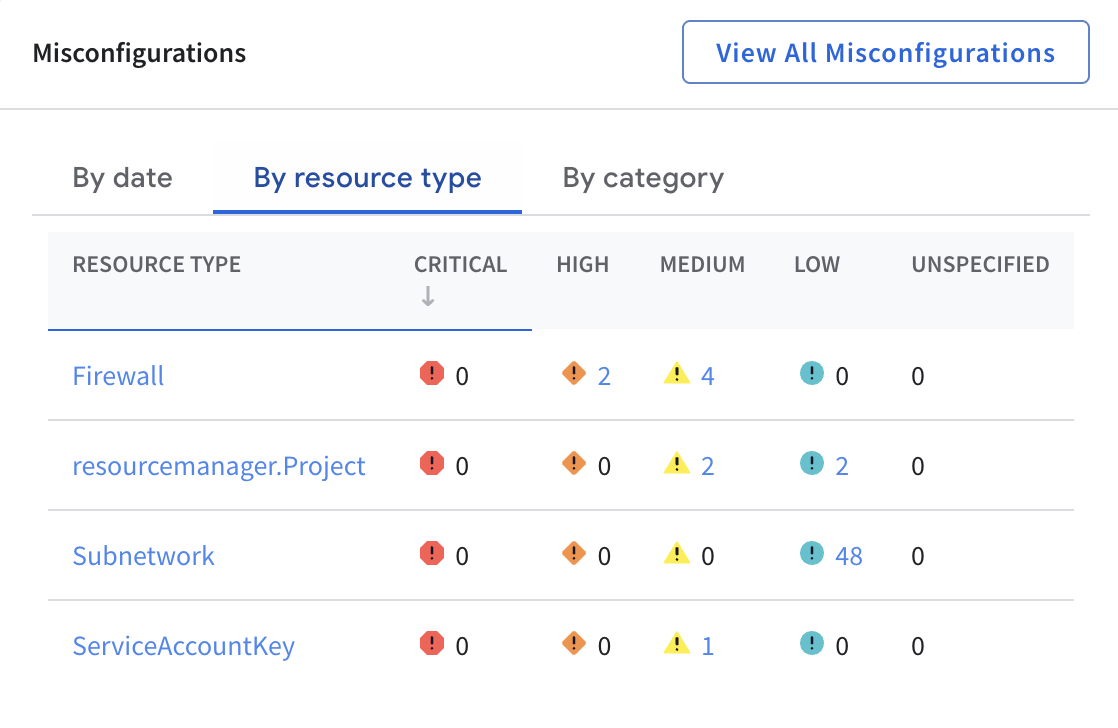

Sehen Sie sich den Tab Nach Ressourcentyp an.

Es sollten etwa 60 aktive Sicherheitslücken aufgeführt sein.

Die meisten dieser Ergebnisse werden generiert, weil Sie für dieses Lab ein standardmäßiges VPC‑Netzwerk verwenden, das von Natur aus unsicher ist. Es enthält beispielsweise Firewallregeln, die SSH- und RDP-Zugriff über jede IP‑Adresse zulassen.

- Klicken Sie auf den Tab Nach Kategorie.

Hier werden die Sicherheitslücken in Ihrer Umgebung nach verschiedenen Kategorien und Schweregrad sortiert angezeigt. Der Schweregrad ist ein Merkmal des Ergebnisses, mit der das potenzielle Risiko eingeschätzt werden kann, das ein Problem für die Google Cloud-Umgebung darstellt.

Der Schweregrad kann nicht geändert werden. Jede Art von Ergebnis hat einen Schweregrad, der von SCC vorgegeben wird. Hier finden Sie eine Liste der verschiedenen Schweregrade und einige Beispiele:

-

Kritisch: Eine Reverse-Shell-Sitzung, die aus einem GKE-Pod heraus gestartet wurde

-

Hoch: Ein SSH-Port, der für das gesamte Internet (0.0.0.0/0) geöffnet ist

-

Mittel: Einem Nutzer oder Dienstkonto wurde eine der einfachen IAM-Rollen (Owner/Editor/Viewer) gewährt.

-

Niedrig: Es werden keine VPC-Flusslogs erfasst.

-

Nicht angegeben: Kann in SCC angezeigt werden, ist aber nicht üblich.

Detaillierte Kriterien, wie SCC den Schweregrad eines Ergebnisses festlegt, finden Sie auf der Seite Schweregrade von Ergebnissen.

Hinweis: Die Ergebnisse zu offenen RDP- und SSH-Ports haben einen hohen Schweregrad.

- Klicken Sie dann auf den Tab Nach Projekt. Dieser Tab ist dafür gedacht, SCC auf Ebene eines Ordners oder eines Stammknotens einer Organisation zu verwenden.

Hinweis: In diesem Lab haben Sie nur Zugriff auf ein Projekt, daher enthält dieser Tab nur den Namen des aktuellen Projekts.

- Rufen Sie das Sicherheitsportal auf, indem Sie im Navigationsmenü (

) die Option Sicherheit auswählen. Unter der Überschrift „Security Command Center“ werden verschiedene Tabs angezeigt. Hier finden Sie eine Beschreibung der einzelnen Tabs.

) die Option Sicherheit auswählen. Unter der Überschrift „Security Command Center“ werden verschiedene Tabs angezeigt. Hier finden Sie eine Beschreibung der einzelnen Tabs.

| Bereich in SCC |

Beschreibung |

| Übersicht |

Hier werden die Sicherheitslücken in Ihrer Umgebung nach verschiedenen Kategorien und Schweregrad sortiert angezeigt. |

| Graphsuche |

Sie können mit Abfragen in natürlicher Sprache nach Assets und Ergebnissen suchen. |

| Probleme |

Probleme sind nennenswerte Sicherheitsrisiken, die von Security Command Center Premium und Security Command Center Enterprise in Ihren Cloud-Umgebungen erkannt wurden. |

| Ergebnisse |

Ein Ergebnis ist ein Eintrag, der von Security Command Center-Diensten beim Erkennen eines Sicherheitsproblems erstellt wird. |

| Assets |

Enthält Asset-Informationen aus Cloud Asset Inventory, das kontinuierlich Assets in Ihrer Cloud-Umgebung überwacht. |

| Compliance |

Hier werden Informationen zur Kompatibilität Ihres Projekts mit den wichtigsten Compliance-Standards wie CIS, PCI DSS, NIST 800-53 und weiteren angezeigt. |

| Quellen |

Hier werden die Softwaremodule beschrieben, die die Konfiguration von Google Cloud-Ressourcen analysieren und aktuelle Aktivitäten durch Lesen von Logdateien und Prüfen aktuell laufender Prozesse überwachen. |

| Statusverwaltung |

Ermöglicht die Verwendung des Dienstes für den Sicherheitsstatus in SCC. Weitere Informationen finden Sie im Leitfaden Sicherheitsstatus verwalten. |

|

|

Aufgabe 2: SCC-Einstellungen auf Projektebene konfigurieren

Im Rahmen dieser Aufgabe erfahren Sie, wie Sie die integrierten Dienste (Quellen) von Security Command Center auf Projektebene konfigurieren, indem Sie Moduleinstellungen verwalten und ein bestimmtes Erkennungsmodul von Security Health Analytics aktivieren.

-

Klicken Sie im linken Navigationsmenü unter Security Command Center auf die Einstellungen.

-

Achten Sie darauf, dass Sie sich auf dem Tab Dienste befinden.

Auf diesem Tab können Sie Parameter der integrierten Dienste von SCC einrichten, die auch als Quellen bezeichnet werden („das Gehirn von SCC“, das Sie in der vorherigen Aufgabe kennengelernt haben). In diesem Lab sind die Begriffe Dienste und Quellen austauschbar.

Dienste erkennen Bedrohungen und Sicherheitslücken und stellen SCC Informationen bereit. Die meisten davon sind nur in der Premium-Version von SCC verfügbar, die in diesem Lab verwendet wird.

Folgende integrierte Dienste können Sie konfigurieren:

-

Security Health Analytics (SHA): Findet und meldet Fehlkonfigurationen von Ressourcen (deaktivierte Logs, zusätzliche IAM-Berechtigungen, öffentlich zugängliche Dienste). Das ist die Einstellung, die derzeit in unserem Projekt aktiviert ist und die die 76 Sicherheitslücken erkannt hat.

-

Web Security Scanner (WSS): Scannt öffentlich verfügbare Webanwendungen, die über externe IP-Adressen zugänglich sind, und prüft sie auf die OWASP Top 10-Sicherheitslücken.

-

Event Threat Detection (ETD): Bietet eine logbasierte Bedrohungsanalyse, die Google Cloud- und Google Workspace-Logs kontinuierlich auf potenzielle Bedrohungen scannt.

-

Container Threat Detection (CTD): Erkennt die gängigsten Containerlaufzeit-Angriffe in einem Container-Optimized OS.

-

Virtual Machine Threat Detection: Analysiert den Arbeitsspeicher von VM-Instanzen auf der Ebene eines Hypervisors und kann verdächtige Aktivitäten im VM-Arbeitsspeicher erkennen. Beispiele sind unerwartete Kernelmodule oder das Ausführen von Kryptomining-Software.

-

Cloud Run Threat Detection: Verfügbar für Premium- oder Enterprise-Nutzerinnen und -Nutzer. Verwenden Sie eine Instrumentierung auf Kernelebene, um potenzielle Gefährdungen für Cloud Run-Ressourcen zu identifizieren, einschließlich verdächtiger Binärprogramme. Wenn diese Option aktiviert ist, wird bei der Neubereitstellung aller Arbeitslasten die Ausführungsumgebung der zweiten Generation verwendet. Testen Sie Ihre Arbeitslasten mit der zweiten Generation, bevor Sie sie aktivieren.

-

Sicherheitslückenbewertung: Verfügbar für Premium- oder Enterprise-Konten. Scannen Sie Ihre Google Cloud- und Amazon Web Services-Ressourcen auf gängige Sicherheitslücken (Common Vulnerabilities and Exposures, CVEs).

-

Notebook Security Scanner: Verfügbar für Premium- oder Enterprise-Konten. Scannen Sie Ihre Colab Enterprise-Notebooks auf Sicherheitslücken in den integrierten Open-Source-Python-Paketen.

-

Klicken Sie bei Security Health Analytics auf den Link Einstellungen verwalten.

-

Wählen Sie den Tab Module aus.

Module sind vordefinierte oder benutzerdefinierte Einheiten für die Erkennungslogik. Wie Sie sehen, bietet SCC viele verschiedene Arten von Modulen, mit denen Sie unterschiedliche Fehlkonfigurationen von Ressourcen erkennen können. Mit SCC können Sie verschiedene Arten von Modulen einfach aktivieren und deaktivieren, um Ihren Sicherheitsstatus und die Ressourcen, die Sie überwachen möchten, zu unterstützen.

-

Geben Sie im Filterfeld VPC_FLOW_LOGS_SETTINGS_NOT_RECOMMENDED ein und drücken Sie die Eingabetaste.

-

Wählen Sie im Abschnitt Status die Drop-down-Option Deaktiviert und dann Aktivieren aus.

Wenn diese Option aktiviert ist, prüft Security Health Analytics, ob das Attribut enableFlowLogs von VPC-Subnetzwerken fehlt oder auf „false“ gesetzt ist.

Hinweis: Es kann eine Weile dauern, bis SCC mit dem neu aktivierten Modul Ressourcen scannt.

Da Sie jetzt die verschiedenen Dienste von Security Command Center und deren Konfiguration kennen, können Sie sich nun ansehen, wie Sie mit SCC eine Sicherheitslücke identifizieren und beheben.

Aufgabe 3: Ergebnisse zu Sicherheitslücken analysieren und beheben

Im Rahmen dieser Aufgabe analysieren und verwalten Sie Ergebnisse zu Sicherheitslücken, indem Sie Filter anwenden, den Status von Ergebnissen ändern und Ausblendungsregeln erstellen. Anschließend beseitigen Sie Netzwerkrisiken mit hohem Schweregrad, indem Sie Firewallkonfigurationen aktualisieren.

Ergebnis als INAKTIV markieren, um den Status zu ändern

-

Wählen Sie im Navigationsmenü ( ) unter Security Command Center die Option Übersicht aus.

) unter Security Command Center die Option Übersicht aus.

-

Klicken Sie im Menü auf der linken Seite auf den Tab Ergebnisse.

-

Wählen Sie oben rechts im Drop-down-Menü Zeitraum die Option Gesamter Zeitraum aus.

- Suchen Sie links oben auf dem Bildschirm das Fenster Abfragevorschau. Es enthält einen Filter, mit dem Sie alle verfügbaren Ergebnisse sortieren können.

Standardmäßig werden im Tab Ergebnisse nicht stummgeschaltete Ergebnisse mit dem Status AKTIV angezeigt.

Die beiden Attribute state und mute jedes Ergebnisses bestimmen die Sichtbarkeit von Ergebnissen in vielen Filtern, die für SCC verwendet werden.

- Der Wert mute kann manuell von Analystenteams für Ergebnisse festgelegt oder automatisch gesetzt werden, wenn keine irrelevanten und störenden Ergebnisse in der SCC-Oberfläche angezeigt werden sollen.

- Das Attribut state gibt an, ob ein Ergebnis Aufmerksamkeit erfordert und noch nicht behoben wurde bzw. ob es behoben oder anderweitig behandelt wurde und nicht mehr aktiv ist.

Hinweis: Es gibt ein drittes Attribut namens „launch_state“, das für dieses Lab nicht relevant ist. Es gibt an, ob ein Ergebnis in der Vorschau, als Betaversion oder als GA-Version (General Availability, allgemeine Verfügbarkeit) vorliegt.

- Wählen Sie auf der Karte Schnellfilter das Kästchen für die Kategorie Standardnetzwerk aus.

-

Der Abfragestring in der Abfragevorschau hat sich geändert. (Jetzt ist AND category="DEFAULT_NETWORK" angehängt.)

-

Wählen Sie im Abschnitt Ergebnisse der Abfrage das Kästchen für Standardnetzwerk aus und klicken Sie auf Aktivitätsstatus ändern.

-

Setzen Sie den Status für dieses Ergebnis auf Inaktiv.

Das Ergebnis wurde deaktiviert und ausgeblendet, da standardmäßig nur aktive und nicht stummgeschaltete Ergebnisse angezeigt werden.

Ergebnisse durch Anwenden einer Abfrage filtern

- Sie können die Ansicht des Tabs Ergebnisse zurücksetzen. Wählen Sie dazu Übersicht und dann unter der Überschrift „SCC“ Ergebnisse aus.

-

Klicken Sie auf den Button Abfrage bearbeiten.

-

Ändern Sie den Abfragestring im Abfrageeditor in category="DEFAULT_NETWORK".

-

Wenn Sie mit der Bearbeitung fertig sind, klicken Sie auf den Button Übernehmen.

Es kann ein oder zwei Minuten dauern, bis die Änderung wirksam wird. Danach wird nur noch ein Ergebnis für Standardnetzwerk aufgeführt.

-

Wählen Sie im Abschnitt Ergebnisse der Abfrage das Kästchen für Standardnetzwerk aus und klicken Sie auf Aktivitätsstatus ändern.

-

Setzen Sie den Status dieses Ergebnisses auf Aktiv.

Ergebnisse können manuell aktiviert und deaktiviert werden, aber Nutzer können sie nicht löschen. Sie werden nur dann automatisch gelöscht, wenn ein Ergebnis 13 Monate lang nicht von Scannern aktualisiert wurde.

Wenn ein Sicherheitsscanner dasselbe Ergebnis prüft und die Fehlkonfiguration, die das Ergebnis ausgelöst hat, nicht erkennt, wird es als INACTIVE markiert. Wenn die Sicherheitslücke im System weiterhin vorhanden ist, bleibt das Ergebnis im Status ACTIVE.

-

Klicken Sie auf den Button Alle löschen neben „Schnellfilter“, um den Tab „Ergebnisse“ zurückzusetzen.

-

Klicken Sie im Fenster Abfragevorschau auf Abfrage bearbeiten.

-

Kopieren Sie die folgende Abfrage und fügen Sie sie ein:

state="ACTIVE" AND NOT mute="MUTED" AND resource.type="google.compute.Subnetwork"

- Wenn Sie mit der Bearbeitung fertig sind, klicken Sie auf den Button Übernehmen.

Jetzt werden alle Ergebnisse zu Subnetzwerken angezeigt. Für dieses Lab wird das VPC-Standardnetzwerk mit dem Parameter --subnet-mode=auto erstellt. Daher ist in keinem der Subnetze Privater Google-Zugriff aktiviert und es werden keine VPC-Flusslogs geschrieben.

Ergebnisse nach Kategorie filtern und ausblenden

Bei der Arbeit in einer Testumgebung möchten Sie manchmal bestimmte Ergebnisse ausblenden. In diesem Fall möchten Sie keine SCC-Ergebnisse zum privaten Google-Zugriff in diesem Netzwerk sehen und diese Ergebnisse daher ausblenden.

-

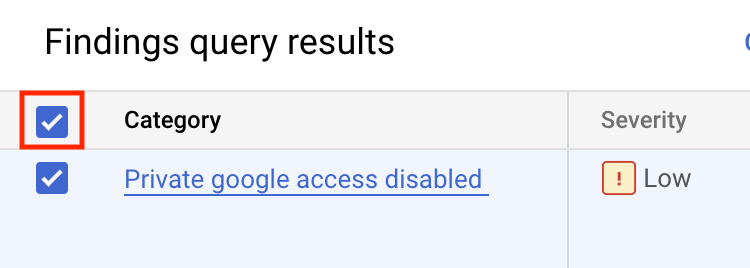

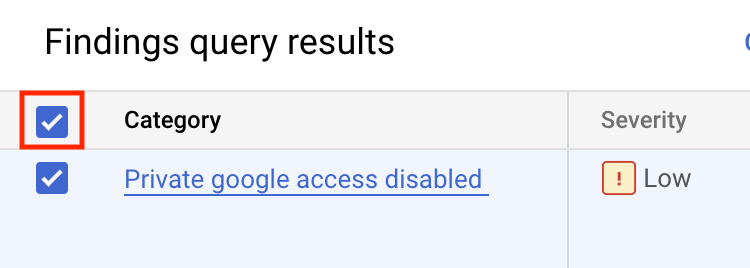

Wählen Sie im Fenster Schnellfilter die Kategorie Privater Google-Zugriff deaktiviert aus.

-

Wählen Sie im Bereich Ergebnisse der Ergebnisabfrage das oberste Kästchen Kategorie aus, damit alle Ergebnisse mit „Privater Google-Zugriff deaktiviert“ ausgewählt werden.

-

Wählen Sie den Button Ausblendungsoptionen aus.

-

Wählen Sie im Drop-down-Menü Ausblendungsüberschreibung anwenden aus. Bei diesem Vorgang werden vorhandene Ergebnisse ausgeblendet.

-

Wählen Sie im Menü auf der linken Seite Übersicht und dann Ergebnisse aus, um die Ergebnisansicht zurückzusetzen.

Die Ergebnisse Privater Google-Zugriff deaktiviert sind jetzt ausgeblendet und werden nicht mehr angezeigt. Die Ausblendung ist eine effiziente Methode, SCC-Ergebnisse zu filtern und präzise Kontrolle über die Ressourcen und Ergebnisse zu erhalten, die für Sie von Interesse sind.

Ausblendungsregel erstellen, um bestimmte Ergebnisse auszublenden

Eine weitere Fehlkonfiguration des Standardnetzwerks ist, dass VPC-Flusslogs auch in den Subnetzen dieses Netzwerks deaktiviert sind. Da Sie in einer Testumgebung arbeiten, müssen Sie VPC-Flusslogs nicht aktivieren.

In diesem Abschnitt blenden Sie alle vorhandenen und zukünftigen Ergebnisse aus, die sich auf diese Kategorie beziehen.

-

Wählen Sie im Fenster Ergebnisse der Ergebnisabfrage die Option Ausblendungsoptionen > Ausblendungsregeln verwalten aus.

-

Klicken Sie auf den Button Ausblendungsregel erstellen.

Hinweis: Das Ausblenden der Ergebnisse mit „Privater Google-Zugriff deaktiviert“ im vorherigen Schritt war eine einmalige Aktion. Neue Ergebnisse, die dieser Bedingung entsprechen, werden weiterhin in SCC angezeigt.

Im Gegensatz dazu werden übereinstimmende Ergebnisse mit dynamischen Ausblendungsregeln in Zukunft automatisch ausgeblendet.

-

Konfigurieren Sie im Fenster Dynamische Ausblendungsregel erstellen Folgendes:

- ID der Ausblendungsregel:

mute-flowlogs-findings

- Beschreibung:

Mute rule for VPC Flow Logs

- Ergebnisabfrage:

category="FLOW_LOGS_DISABLED"

-

Klicken Sie auf Speichern.

Sie erhalten eine Benachrichtigung, dass eine Ausblendungsregel erstellt wurde.

Klicken Sie auf Fortschritt prüfen, um zu bestätigen, dass Sie dieses Ziel erreicht haben.

Ausblendungsregel erstellen

- Aktualisieren Sie jetzt das SCC-Haupt-Dashboard, indem Sie im Menü auf der linken Seite Ergebnisse auswählen.

Hinweis: Da dynamische Ausblendungsregeln asynchron auf vorhandene Ergebnisse angewendet werden, sind die ersten Ergebnisse zu Flusslogs deaktiviert noch einige Stunden im Dashboard sichtbar. Die Regel gilt umgehend für alle neu generierten Ergebnisse.

Ein weiteres VPC-Netzwerk erstellen, um die Regel zum Ausblenden von Ergebnissen zu testen

In diesem Abschnitt erstellen Sie ein weiteres Netzwerk mit automatisch konfigurierten Subnetzen, um die kürzlich vorgenommenen Änderungen an Ihren Ergebnisregeln zu testen.

- Öffnen Sie eine neue Cloud Shell-Sitzung (

) und führen Sie den folgenden Befehl aus, um das Netzwerk zu erstellen:

) und führen Sie den folgenden Befehl aus, um das Netzwerk zu erstellen:

gcloud compute networks create scc-lab-net --subnet-mode=auto

Hinweis: Es kann einige Minuten dauern, bis das Subnetz erstellt ist.

Die Ausgabe sollte in etwa so aussehen:

Ausgabe:

Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-c6821aef4c0f/global/networks/SCC-lab-net].

NAME: SCC-lab-net

SUBNET_MODE: AUTO

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

Klicken Sie auf Fortschritt prüfen, um zu bestätigen, dass Sie dieses Ziel erreicht haben.

Netzwerk erstellen

-

Schließen Sie das Cloud Shell-Fenster, nachdem Sie die obige Meldung überprüft haben.

-

Aktualisieren Sie das Fenster mit den SCC-Ergebnissen, um neue Ergebnisse für Privater Google-Zugriff deaktiviert zu sehen.

Sie werden feststellen, dass die von Ihnen erstellte Ausblendungsregel die Ergebnisse zu VPC-Flusslogs entfernt hat.

Obwohl Sie Regeln zum Ausblenden von VPC-Flusslogs erstellt haben, können Sie diese in SCC weiterhin mit dem Abfrageeditor aufrufen.

-

Klicken Sie auf den Button Abfrage bearbeiten und fügen Sie den folgenden Text ein, um den vorhandenen Abfragefiltertext zu überschreiben:

category="FLOW_LOGS_DISABLED"

-

Klicken Sie auf Übernehmen.

Im Fenster Ergebnisse der Ergebnisabfrage werden in der Spalte Anzeigename der Ressource sowohl das Netzwerk „default“ als auch das Netzwerk „SCC-lab-net“ aufgeführt.

Hinweis: Wenn das Standardnetzwerk nicht aufgeführt wird, prüfen Sie, ob der Parameter Zeilen pro Seite auf 100 gesetzt ist. Prüfen Sie außerdem, ob der Parameter Time Range auf All time eingestellt ist.

-

Klicken Sie im Fenster Abfragevorschau auf Abfrage bearbeiten.

-

Kopieren Sie diese Abfrage und fügen Sie sie ein, um den vorhandenen Abfragetext zu überschreiben:

state="ACTIVE" AND NOT mute="MUTED"

-

Wenn Sie mit der Bearbeitung fertig sind, klicken Sie auf den Button Übernehmen.

Dann werden die Ergebnisse angezeigt, die Sie zuvor ausgeblendet haben.

Zwei Ergebnisse mit hohem Schweregrad untersuchen und beheben

In diesem Abschnitt finden Sie heraus, wie Sie zwei Ergebnisse mit hohem Schweregrad beheben können.

- Scrollen Sie im Abschnitt Schnellfilter nach unten zum Typ Schweregrad und wählen Sie Hoch aus der Liste der Optionen aus.

Es werden zwei Ergebnisse angezeigt: Offener RDP-Port und Offener SSH-Port. Sie wurden ausgelöst, weil das „Standard“-Netzwerk zwei Firewallregeln enthält, die SSH- und RDP-Internettraffic für alle Instanzen in diesem Netzwerk zulassen.

- Klicken Sie im Fenster Ergebnisse der Ergebnisabfrage auf das Ergebnis Offener RDP-Port.

Ein neues Fenster wird geöffnet, in dem eine detaillierte Beschreibung des Problems, eine Liste der betroffenen Ressourcen und „Nächste Schritte“ zur Behebung des Problems angezeigt werden.

-

Klicken Sie im Abschnitt Nächste Schritte auf den Link, um die Seite mit den Firewallregeln in einem neuen Tab zu öffnen.

-

Klicken Sie auf Bearbeiten.

-

Löschen Sie den Quell-IP-Bereich 0.0.0.0/0.

-

Fügen Sie den Quell-IP-Bereich 35.235.240.0/20 hinzu und drücken Sie die Eingabetaste.

Hinweis: Dieser IP-Adressbereich wird verwendet, um über Identity-Aware Proxy eine sichere Verbindung zu VM-Instanzen herzustellen. Weitere Informationen finden Sie auf der Seite IAP für die TCP-Weiterleitung verwenden.

Ändern Sie keine anderen Parameter.

-

Klicken Sie auf Speichern.

-

Schließen Sie nach dem Speichern den Browsertab, in dem Sie die Firewallregel bearbeitet haben.

-

Aktualisieren Sie den Browsertab mit den SCC-Ergebnissen.

Es sollte jetzt nur noch ein Ergebnis mit dem Schweregrad Hoch angezeigt werden: Offener SSH-Port.

Firewallregeln aktualisieren, um ein Ergebnis zu beheben

-

Klicken Sie auf das Ergebnis Offener SSH-Port.

-

Scrollen Sie zum Abschnitt Nächste Schritte und klicken Sie auf den Link, um die Seite mit den Firewallregeln in einem neuen Tab zu öffnen.

-

Klicken Sie auf Bearbeiten.

-

Löschen Sie den Quell-IP-Bereich 0.0.0.0/0.

-

Fügen Sie den Quell-IP-Bereich 35.235.240.0/20 hinzu und drücken Sie die Eingabetaste.

Ändern Sie keine anderen Parameter.

-

Klicken Sie auf Speichern.

-

Schließen Sie nach dem Speichern den Browsertab, in dem Sie die Firewallregel bearbeitet haben.

Klicken Sie auf Fortschritt prüfen, um zu bestätigen, dass Sie dieses Ziel erreicht haben.

Firewallregeln aktualisieren

-

Schließen Sie das Fenster mit der Beschreibung der offenen Ergebnisse und aktualisieren Sie das Browserfenster.

Es sollten keine Ergebnisse mit dem Schweregrad Hoch angezeigt werden.

Das wars! Sie haben das Lab erfolgreich abgeschlossen.

In diesem Lab haben die Elemente der Security Command Center-Oberfläche kennengelernt, SCC-Einstellungen auf Projektebene konfiguriert und SCC-Sicherheitslücken analysiert sowie behoben. Außerdem haben Sie mit SCC kritische Sicherheitslücken in Ihrer Google Cloud-Umgebung identifiziert und behoben.

Weitere Informationen

Google Cloud-Schulungen und -Zertifizierungen

In unseren Schulungen erfahren Sie alles zum optimalen Einsatz unserer Google Cloud-Technologien und können sich entsprechend zertifizieren lassen. Unsere Kurse vermitteln technische Fähigkeiten und Best Practices, damit Sie möglichst schnell mit Google Cloud loslegen und Ihr Wissen fortlaufend erweitern können. Wir bieten On-Demand-, Präsenz- und virtuelle Schulungen für Anfänger wie Fortgeschrittene an, die Sie individuell in Ihrem eigenen Zeitplan absolvieren können. Mit unseren Zertifizierungen weisen Sie nach, dass Sie Experte im Bereich Google Cloud-Technologien sind.

Anleitung zuletzt am 30. Januar 2026 aktualisiert

Lab zuletzt am 30. Januar 2026 getestet

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

.

.

) die Option Sicherheit > Übersicht aus.

) die Option Sicherheit > Übersicht aus.