准备工作

- 实验会创建一个 Google Cloud 项目和一些资源,供您使用限定的一段时间

- 实验有时间限制,并且没有暂停功能。如果您中途结束实验,则必须重新开始。

- 在屏幕左上角,点击开始实验即可开始

Create a continuous export pipeline to Pub/Sub

/ 20

Export findings to a BigQuery dataset

/ 50

Export findings to a Cloud Storage bucket and create a BigQuery table

/ 30

Create a continuous export pipeline to Pub/Sub

/ 20

Export findings to a BigQuery dataset

/ 50

Export findings to a Cloud Storage bucket and create a BigQuery table

/ 30

Security Command Center (SCC) 是一个安全监控平台,可帮助用户实现以下目的:

在本实验中,您将探索 Security Command Center 的资产分析和导出功能,从而了解这一服务。

在本实验中,您将学习如何执行以下任务:

建议您在开始本实验之前熟悉以下内容:

请阅读以下说明。实验是计时的,并且您无法暂停实验。计时器在您点击开始实验后即开始计时,显示 Google Cloud 资源可供您使用多长时间。

此实操实验可让您在真实的云环境中开展实验活动,免受模拟或演示环境的局限。为此,我们会向您提供新的临时凭据,您可以在该实验的规定时间内通过此凭据登录和访问 Google Cloud。

为完成此实验,您需要:

点击开始实验按钮。如果该实验需要付费,系统会打开一个对话框供您选择支付方式。左侧是“实验详细信息”窗格,其中包含以下各项:

点击打开 Google Cloud 控制台(如果您使用的是 Chrome 浏览器,请右键点击并选择在无痕式窗口中打开链接)。

该实验会启动资源并打开另一个标签页,显示“登录”页面。

提示:将这些标签页安排在不同的窗口中,并排显示。

如有必要,请复制下方的用户名,然后将其粘贴到登录对话框中。

您也可以在“实验详细信息”窗格中找到“用户名”。

点击下一步。

复制下面的密码,然后将其粘贴到欢迎对话框中。

您也可以在“实验详细信息”窗格中找到“密码”。

点击下一步。

继续在后续页面中点击以完成相应操作:

片刻之后,系统会在此标签页中打开 Google Cloud 控制台。

Cloud Shell 是一种装有开发者工具的虚拟机。它提供了一个永久性的 5GB 主目录,并且在 Google Cloud 上运行。Cloud Shell 提供可用于访问您的 Google Cloud 资源的命令行工具。

点击 Google Cloud 控制台顶部的激活 Cloud Shell

在弹出的窗口中执行以下操作:

如果您连接成功,即表示您已通过身份验证,且项目 ID 会被设为您的 Project_ID

gcloud 是 Google Cloud 的命令行工具。它已预先安装在 Cloud Shell 上,且支持 Tab 自动补全功能。

输出:

输出:

gcloud 的完整文档,请参阅 gcloud CLI 概览指南。

Cymbal Bank 是一家美国零售银行,拥有 2,000 多个分支机构,遍布美国的 50 个州。它基于一个稳健的支付平台,提供综合性借记和信用服务。Cymbal Bank 是一家正在经历数字化转型的传统金融服务机构。

Cymbal Bank 成立于 1920 年,原名为 Troxler。在 Troxler 大力投资了 Cymbal Group 专有的 ATM 后,Cymbal Group 于 1975 年收购了该公司。随着该银行逐渐发展成为美国的领先银行,他们将战略重心放在了实现客户体验现代化上,范围涵盖线下分支机构的面对面体验,以及该银行 2014 年发布的应用所提供的数字体验。Cymbal Bank 在全美拥有 42,000 名员工,2019 年报告营业收入 240 亿美元。

Cymbal Bank 有意集成一个集中式安全监控平台,帮助监控其企业银行应用中的 Google Cloud 资源面临的威胁并修复漏洞。作为一名云安全工程师,您需要了解 Security Command Center 的导出和分析功能,以便向首席技术官演示该服务的优势。

Security Command Center 可以使用多种方法将安全方面的发现结果导出到外部资源,包括:

在此任务中,您将了解如何进行配置,以便将发现结果持续导出到 Pub/Sub。

持续导出到 Pub/Sub 通常用于将发现结果转发到外部安全管理系统,例如 Splunk 或 QRadar。

在本实验中,您会将发现结果导出到一个 Pub/Sub 主题,然后通过 Pub/Sub 订阅来提取消息,从而模拟一种应用的行为。

您需要先创建一个 Pub/Sub 主题和订阅,然后才能开始配置 SCC 导出。

Pub/Sub,然后按

Enter 键。接下来,点击最上面的搜索结果

Pub/Sub。

export-findings-pubsub-topic。这会自动启动 Pub/Sub 主题及关联订阅的创建过程。

点击左侧菜单中的订阅。

点击 export-findings-pubsub-topic-sub。如果订阅未列出,请刷新浏览器页面。

这会提供一个信息中心,其中包含与此订阅中发布的消息相关的统计信息和指标。

在 Cloud 控制台的导航菜单 (

点击持续导出标签页。

点击创建 Pub/Sub 导出按钮。

对于持续导出名称,请输入

export-findings-pubsub。

对于持续导出说明,请输入

Continuous exports of Findings to Pub/Sub and BigQuery。

对于项目名称,请选择

在选择 Cloud Pub/Sub 主题字段中,选择

projects/

将发现结果查询设置如下:

此查询可确保所有状态为 ACTIVE(活跃)且

NOT MUTED(未忽略)的新发现结果都会转发到新创建的 Pub/Sub 主题。

您现在已创建从 Security Command Center 到 Pub/Sub 的持续导出。

在本部分中,您将创建新的发现结果,并查看如何将其导出到 Pub/Sub。

打开新的 Cloud Shell 会话 (

运行以下命令以创建新的虚拟机:

输出:

ERROR: (gcloud.compute.instances.create) You do not currently have an

active account selected(错误:[gcloud.compute.instances.create]

您当前未选择活跃账号),请重新运行该命令。此命令将创建一个新的虚拟机实例,并为该实例附加公共 IP 地址和默认服务账号。

执行此活动会立即生成三条新的漏洞发现结果:

在 Google Cloud 控制台标题栏的搜索字段中,输入

Pub/Sub,然后按

Enter 键。接下来,点击最上面的搜索结果

Pub/Sub。然后点击左侧菜单中的订阅。

选择 export-findings-pubsub-topic-sub 订阅。

点击消息标签页。

选中启用确认消息复选框。

点击拉取按钮。

您应该会通过此订阅收到一系列消息。这些消息与“公共 IP 地址”“使用了默认服务账号”以及“Compute Engine 安全启动已停用”漏洞有关。

通过从 Pub/Sub 订阅中拉取消息,您模拟了一种应用的行为,该应用可以将这些消息转发到其他安全监控系统,例如 Splunk。

点击检查我的进度以验证是否完成了以下目标:

SCC 发现结果也可以导出到 BigQuery 数据集。这可能有助于构建分析信息中心,您可以用它来查看自己组织中最常出现哪一类发现结果。

截至目前,只能使用命令(即不能在控制台中)配置持续导出。

)。

)。

确保您收到与以下内容相似的输出消息。

输出:

当新的发现结果导出到 BigQuery 后,SCC 就会创建一个新表。您现在可以触发生成新的 SCC 发现结果。

当 SCC 中创建新的发现结果后,它们就会导出到

BigQuery。为了存储这些发现结果,导出流水线会创建一个名为

findings 的新表。

随后,您应该会看到与以下内容相似的输出结果。

输出:

点击检查我的进度以验证是否完成了以下目标:

已有的成熟 Google Cloud 基础设施通常会启用 Security Command Center。一旦启用 SCC,它就会开始扫描现有漏洞,最终可能会报告在现有基础设施中发现的数千个结果。

SCC 界面可能无法很好地对这些发现结果进行排序和过滤,因此,将这些发现结果导出到 BigQuery 数据库进行分析就成为了一种常见做法。

目前尚不支持将发现结果直接导出到 BigQuery。您可以改为使用 Google Cloud Storage 存储桶,将其作为临时存储解决方案。

如需将现有发现结果导出到 BigQuery 界面,需要先将其导出到 Cloud Storage 存储桶。 在本部分中,您将创建存储桶。

在 Cloud 控制台的导航菜单 (

点击创建按钮。

Google Cloud 中的每个存储桶必须具有唯一的名称。请将该存储桶名称设置为

scc-export-bucket-

点击继续。

将位置类型设置为区域。

选择

请勿更改任何其他设置。向下滚动页面,然后点击创建。

当系统询问是否对此存储桶“强制执行禁止公共访问的措施”时,请点击确认按钮。

在本部分中,您将导出发现结果,以便在 BigQuery 数据库中使用。

在 Cloud 控制台的导航菜单 (

点击导出按钮。

从下拉列表中选择 Cloud Storage。

对于项目名称,请选择项目 ID

然后点击浏览按钮,选择导出路径。

点击

scc-export-bucket-

将文件名设置为

findings.jsonl,然后点击选择。

在“格式”下拉列表中,选择 JSONL。

将“时间范围”更改为所有时间。

请勿修改默认发现结果查询。

点击导出按钮。

在本部分中,您将使用导出的发现结果数据,在 BigQuery 中创建一个表。

在 Cloud 控制台的导航菜单 (

在左侧的探索菜单中,点击 + 添加数据按钮。

注意:如果您没有看到添加数据按钮,可能需要选择页面左上角的探索器按钮。

在新打开的添加数据窗口中,点击最热门的数据源中的 Google Cloud Storage。

点击外部表或 Lakehouse 表,基于 GCS 数据手动创建 Lakehouse 表/外部表,并设置以下参数:

| 设置 | 值 |

|---|---|

| 基于以下数据源创建表 | Google Cloud Storage |

| 从 GCS 存储桶中选择文件 |

scc-export-bucket-

|

| 文件格式 | JSONL |

| 数据集 | continuous_export_dataset |

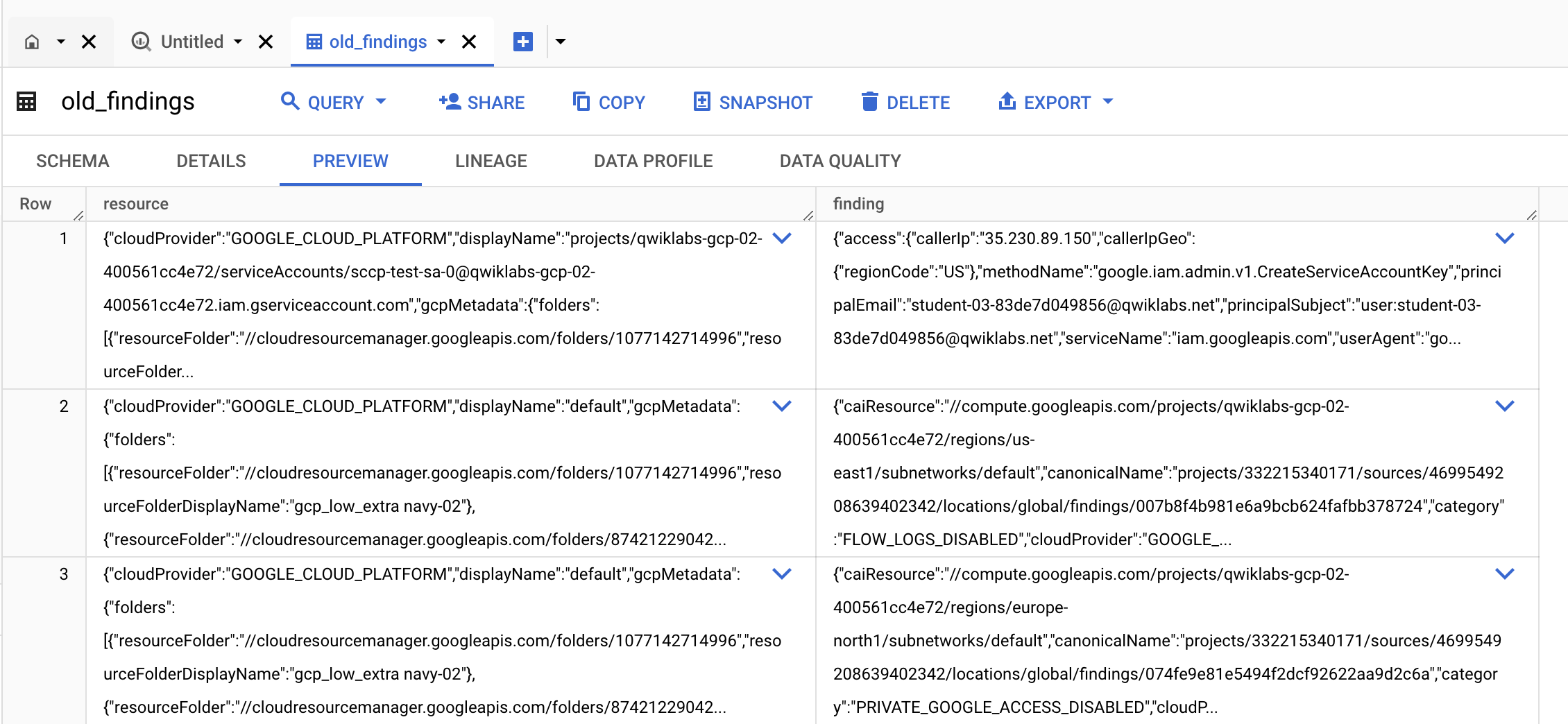

| 表 | old_findings |

| 表类型 | 原生表 |

| 架构 | 启用“以文本形式修改”切换开关 |

点击创建表按钮。

新表创建完成后,点击通知中标有转到表字样的链接。

点击预览标签页,确认您可以查看现有发现结果。

点击检查我的进度以验证是否完成了以下目标:

在本实验中,您了解了 Security Command Center,分析了资产,并将发现结果导出到了 BigQuery。

…可帮助您充分利用 Google Cloud 技术。我们的课程会讲解各项技能与最佳实践,可帮助您迅速上手使用并继续学习更深入的知识。我们提供从基础到高级的全方位培训,并有点播、直播和虚拟三种方式选择,让您可以按照自己的日程安排学习时间。各项认证可以帮助您核实并证明您在 Google Cloud 技术方面的技能与专业知识。

本手册的最后更新时间:2026 年 3 月 11 日

本实验的最后测试时间:2026 年 3 月 11 日

版权所有 2026 Google LLC 保留所有权利。Google 和 Google 徽标是 Google LLC 的商标。其他所有公司名和产品名可能是其各自相关公司的商标。

此内容目前不可用

一旦可用,我们会通过电子邮件告知您

太好了!

一旦可用,我们会通过电子邮件告知您

一次一个实验

确认结束所有现有实验并开始此实验

完成此快速步骤即可开始实验。