GSP1164

Ringkasan

Security Command Center

(SCC) adalah platform pemantauan keamanan yang membantu pengguna melakukan hal

berikut:

-

Menemukan kesalahan konfigurasi terkait keamanan pada resource Google Cloud.

- Melaporkan ancaman aktif di lingkungan Google Cloud.

- Memperbaiki kerentanan di seluruh aset Google Cloud.

Di lab ini, Anda akan mempelajari Security Command Center dengan menjelajahi

aset yang dianalisis dan fitur ekspor layanan ini.

Tujuan

Di lab ini, Anda akan mempelajari cara melakukan tugas berikut:

- Membuat pipeline ekspor berkelanjutan ke Pub/Sub.

- Mengekspor dan menganalisis temuan SCC dalam tabel BigQuery.

Prasyarat

Sebaiknya Anda memahami hal-hal berikut sebelum memulai lab ini:

- Konsep cloud computing.

- Konsol Google Cloud.

-

Klasifikasi tingkat keparahan temuan

(direkomendasikan, tetapi tidak wajib).

- Pub/Sub dan BigQuery (direkomendasikan, tetapi tidak wajib).

Penyiapan dan persyaratan

Sebelum mengklik tombol Start Lab

Baca petunjuk ini. Lab memiliki timer dan Anda tidak dapat menjedanya. Timer yang dimulai saat Anda mengklik Start Lab akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab interaktif ini dapat Anda gunakan untuk melakukan aktivitas lab di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran (direkomendasikan) atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Hanya gunakan akun siswa untuk lab ini. Jika Anda menggunakan akun Google Cloud yang berbeda, Anda mungkin akan dikenai tagihan ke akun tersebut.

Cara memulai lab dan login ke Google Cloud Console

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, dialog akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri ada panel Lab Details yang berisi hal-hal berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk mengakses produk dan layanan Google Cloud, klik Navigation menu atau ketik nama layanan atau produk di kolom Search.

Mengaktifkan Cloud Shell

Cloud Shell adalah mesin virtual yang dilengkapi dengan berbagai alat pengembangan. Mesin virtual ini menawarkan direktori beranda persisten berkapasitas 5 GB dan berjalan di Google Cloud. Cloud Shell menyediakan akses command-line untuk resource Google Cloud Anda.

-

Klik Activate Cloud Shell  di bagian atas Konsol Google Cloud.

di bagian atas Konsol Google Cloud.

-

Klik jendela berikut:

- Lanjutkan melalui jendela informasi Cloud Shell.

- Beri otorisasi ke Cloud Shell untuk menggunakan kredensial Anda guna melakukan panggilan Google Cloud API.

Setelah terhubung, Anda sudah diautentikasi, dan project ditetapkan ke Project_ID, . Output berisi baris yang mendeklarasikan Project_ID untuk sesi ini:

Project Cloud Platform Anda dalam sesi ini disetel ke {{{project_0.project_id | "PROJECT_ID"}}}

gcloud adalah alat command line untuk Google Cloud. Alat ini sudah terinstal di Cloud Shell dan mendukung pelengkapan command line.

- (Opsional) Anda dapat menampilkan daftar nama akun yang aktif dengan perintah ini:

gcloud auth list

- Klik Authorize.

Output:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

Untuk menetapkan akun aktif, jalankan:

$ gcloud config set account `ACCOUNT`

- (Opsional) Anda dapat menampilkan daftar ID project dengan perintah ini:

gcloud config list project

Output:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Catatan: Untuk mendapatkan dokumentasi gcloud yang lengkap di Google Cloud, baca panduan ringkasan gcloud CLI.

Skenario

Cymbal Bank adalah bank retail Amerika yang memiliki lebih dari 2.000 cabang

di 50 negara bagian. Bank ini menawarkan layanan debit dan kredit lengkap yang

dibangun pada platform pembayaran yang andal. Cymbal Bank adalah lembaga jasa

keuangan lama yang bertransformasi secara digital.

Cymbal Bank didirikan pada tahun 1920 dengan nama Troxler. Cymbal Group

mengakuisisi Troxler pada tahun 1975 setelah perusahaan tersebut berinvestasi

besar-besaran pada ATM milik Cymbal Group. Seiring perkembangannya menjadi

pemimpin di taraf nasional, mereka menjalankan strategi modernisasi pengalaman

nasabah, baik secara langsung di cabang-cabangnya maupun secara digital

melalui aplikasi yang diluncurkan pada tahun 2014. Cymbal Bank memiliki 42.000

orang karyawan di seluruh negeri dan mencatatkan pendapatan sebesar $24 miliar

pada tahun 2019.

Cymbal Bank tertarik untuk mengintegrasikan platform pemantauan keamanan

terpusat guna membantu memantau ancaman dan memperbaiki kerentanan di seluruh

resource Google Cloud dalam aplikasi perbankan mereka. Sebagai Cloud Security

Engineer, Anda ditugaskan untuk mempelajari berbagai fitur ekspor dan analisis

Security Command Center sehingga Anda dapat menyampaikan presentasi kepada CTO

mengenai manfaat layanan tersebut.

Tugas 1. Membuat pipeline ekspor berkelanjutan ke Pub/Sub

Security Command Center dapat mengekspor temuan keamanan ke resource eksternal

menggunakan beberapa metode, antara lain:

- Ekspor berkelanjutan ke set data BigQuery.

- Ekspor berkelanjutan ke Pub/Sub.

- Ekspor satu kali ke file CSV.

- Ekspor satu kali ke bucket Cloud Storage sebagai file JSON.

Dalam tugas ini, Anda akan mempelajari cara mengonfigurasi ekspor temuan

berkelanjutan ke Pub/Sub.

Catatan: Ekspor temuan berkelanjutan hanya dapat dilakukan

untuk temuan yang baru dibuat.

Ekspor berkelanjutan ke Pub/Sub biasanya digunakan untuk meneruskan temuan ke

sistem pengelolaan keamanan eksternal seperti Splunk atau QRadar.

Untuk keperluan lab ini, Anda akan mengekspor temuan ke topik Pub/Sub, lalu

menyimulasikan aplikasi dengan mengambil pesan dari langganan Pub/Sub.

Catatan: Anda dapat melihat halaman dokumentasi untuk

mempelajari lebih lanjut

Apa itu Pub/Sub?

Membuat topik dan langganan Pub/Sub

Sebelum dapat mulai mengonfigurasi ekspor SCC, Anda harus membuat topik dan

langganan Pub/Sub terlebih dahulu.

-

Di kolom judul Konsol Google Cloud, ketik

Pub/Sub pada kolom

penelusuran, lalu tekan Enter. Kemudian, klik hasil

penelusuran teratas, Pub/Sub.

-

Klik tombol Create Topic di halaman

Topics.

- Masukkan

export-findings-pubsub-topic untuk Topic ID.

-

Tetap gunakan nilai default untuk setelan lainnya, lalu klik

Create.

Tindakan ini akan otomatis memulai proses pembuatan topik Pub/Sub dan

langganan terkait.

-

Klik Subscriptions di menu sebelah kiri.

-

Klik export-findings-pubsub-topic-sub. Jika Anda tidak

melihat langganan tercantum, muat ulang halaman browser.

Tindakan ini akan menampilkan dasbor statistik dan metrik terkait pesan yang

dipublikasikan dalam langganan ini.

Membuat ekspor temuan berkelanjutan

-

Di Konsol Cloud, pada Navigation menu ( ), klik Security > Risk Overview > Vulnerabilities,

lalu klik Settings di sisi kiri halaman.

), klik Security > Risk Overview > Vulnerabilities,

lalu klik Settings di sisi kiri halaman.

-

Klik tab Continuous Exports.

-

Klik tombol Create Pub/Sub Export.

-

Untuk Continuous export name, masukkan

export-findings-pubsub.

-

Untuk Continuous export description, masukkan

Continuous exports of Findings to Pub/Sub and BigQuery.

-

Untuk Project name, pilih

,

yang merupakan project ID dari project yang sedang Anda kerjakan. (Jangan

pilih Qwiklabs Resources).

-

Di kolom Select a Cloud Pub/Sub topic, pilih

projects//topics/export-findings-pubsub-topic.

-

Tetapkan kueri temuan sebagai berikut:

state="ACTIVE" AND NOT mute="MUTED"

Kueri ini memastikan bahwa semua temuan ACTIVE dan

NOT MUTED yang baru akan diteruskan ke topik Pub/Sub yang baru

dibuat.

Catatan: Anda mungkin melihat pesan bahwa ada beberapa

temuan yang cocok. Ingatlah bahwa temuan yang lama tidak akan

diteruskan ke topik Pub/Sub.

- Klik Save.

Anda telah membuat ekspor berkelanjutan dari Security Command Center ke

Pub/Sub.

Membuat temuan baru untuk diekspor ke Pub/Sub

Di bagian ini, Anda akan membuat temuan baru dan mempelajari cara

mengekspornya ke Pub/Sub.

-

Buka sesi Cloud Shell baru ( ).

).

-

Jalankan perintah berikut untuk membuat virtual machine baru:

gcloud compute instances create instance-1

--zone={{{project_0.default_zone|lab zone}}} \ --machine-type e2-micro \

--scopes=https://www.googleapis.com/auth/cloud-platform

- Pastikan Anda menerima output yang mirip dengan yang berikut.

Output:

NAME: instance-1 ZONE: us-central-a MACHINE_TYPE: e2-micro PREEMPTIBLE:

INTERNAL_IP: 10.128.0.2 EXTERNAL_IP: 34.69.82.225 STATUS: RUNNING

Catatan: Jika Anda mendapatkan pesan error yang menyatakan

ERROR: (gcloud.compute.instances.create) You do not currently have an

active account selected, jalankan kembali perintah tersebut.

Perintah ini membuat instance VM baru dengan alamat IP publik dan akun layanan

default yang terlampir.

Melakukan aktivitas ini akan langsung menghasilkan tiga temuan kerentanan

baru:

- Alamat IP publik

- Akun layanan default yang digunakan

- Booting aman komputasi dinonaktifkan

-

Di kolom judul Konsol Google Cloud, ketik Pub/Sub pada kolom

penelusuran, lalu tekan Enter. Kemudian, klik hasil

penelusuran teratas, Pub/Sub. Selanjutnya, klik

Subscriptions di menu sebelah kiri.

-

Pilih langganan export-findings-pubsub-topic-sub.

-

Klik tab Messages.

-

Centang kotak Enable ack messages.

-

Klik tombol Pull.

Anda akan menerima daftar pesan dalam langganan ini. Temuan ini terkait dengan

alamat IP publik, akun layanan default yang digunakan, dan kerentanan booting

aman komputasi yang dinonaktifkan.

Catatan: Anda dapat mengklik tombol

Column display options di daftar Messages untuk mengubah

detail pesan yang ditampilkan, termasuk

body.finding.category guna mendapatkan detail

selengkapnya.

Dengan mengambil pesan dari langganan Pub/Sub, Anda telah menyimulasikan

perilaku aplikasi yang dapat meneruskan pesan ini ke sistem pemantauan

keamanan lain, seperti Splunk.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat pipeline ekspor berkelanjutan ke Pub/Sub

Tugas 2. Mengekspor dan menganalisis temuan SCC dengan BigQuery

Temuan SCC juga dapat diekspor ke set data BigQuery. Hal ini mungkin berguna

untuk membangun dasbor analisis yang dapat Anda gunakan untuk memeriksa jenis

temuan yang paling sering muncul di organisasi Anda.

Saat ini, konfigurasi ekspor berkelanjutan hanya dapat disetel menggunakan

perintah (yaitu, bukan di konsol).

-

Buka sesi Cloud Shell (

).

).

-

Dalam sesi Cloud Shell Anda, jalankan perintah berikut untuk membuat set

data BigQuery baru:

PROJECT_ID=$(gcloud config get project) bq

--location={{{project_0.default_region|lab region}}} --apilog=/dev/null mk

--dataset \ $PROJECT_ID:continuous_export_dataset

-

Anda belum menggunakan antarmuka command line SCC di project ini, jadi Anda

perlu mengaktifkan layanan SCC. Jalankan perintah berikut untuk mengaktifkan

layanan di project saat ini:

gcloud services enable securitycenter.googleapis.com

- Sekarang buat ekspor baru dengan memasukkan perintah ini:

gcloud scc bqexports create scc-bq-cont-export

--dataset=projects/{{{project_0.project_id}}}/datasets/continuous_export_dataset

--project={{{project_0.project_id|PROJECT_ID}}}

Pastikan Anda menerima pesan output yang mirip dengan yang berikut.

Output:

Created. dataset:

projects/qwiklabs-gcp-04-571fad72c1e8/datasets/continuous_export_dataset

mostRecentEditor: student-03-fbc57ac17933@qwiklabs.net name:

projects/102856953036/bigQueryExports/SCC-bq-cont-export principal:

service-org-616463121992@gcp-sa-scc-notification.iam.gserviceaccount.com

updateTime: '2023-05-31T15:44:22.097585Z'

Setelah temuan baru diekspor ke BigQuery, SCC akan membuat tabel baru. Anda

kini dapat memulai temuan SCC baru.

-

Jalankan perintah berikut untuk membuat tiga akun layanan baru tanpa izin

IAM apa pun dan membuat tiga kunci akun layanan yang dikelola pengguna untuk

akun layanan tersebut.

for i in {0..2}; do gcloud iam service-accounts create sccp-test-sa-$i; gcloud

iam service-accounts keys create /tmp/sa-key-$i.json \

--iam-account=sccp-test-sa-$i@{{{project_0.project_id|PROJECT_ID}}}.iam.gserviceaccount.com;

done

Temuan baru yang telah dibuat di SCC selanjutnya akan diekspor ke BigQuery.

Untuk menyimpannya, pipeline ekspor akan membuat tabel baru bernama

findings.

-

Jalankan perintah berikut untuk mengambil informasi dari BigQuery tentang

temuan yang baru dibuat:

bq query --apilog=/dev/null --use_legacy_sql=false \ "SELECT

finding_id,event_time,finding.category FROM

continuous_export_dataset.findings"

Setelah selesai, Anda akan menerima output seperti berikut.

Output:

+----------------------------------+---------------------+------------------------------------------+

| finding_id | event_time | category |

+----------------------------------+---------------------+------------------------------------------+

| c5235ebb04b140198874ce52080422b8 | 2024-11-27 08:08:08 | Persistence:

Service Account Key Created | | 94d933ee9803d0f1c807551fd22a0269 | 2024-11-27

08:08:04 | USER_MANAGED_SERVICE_ACCOUNT_KEY |

+----------------------------------+---------------------+------------------------------------------+

Note: Mungkin diperlukan waktu

10 menit atau lebih untuk membuat temuan ini. Jalankan

kembali perintah di atas jika Anda tidak menerima output yang

serupa.

Klik Periksa progres saya untuk memverifikasi tujuan.

Mengekspor temuan ke set data BigQuery

Mengekspor temuan ke bucket Cloud Storage dan membuat tabel BigQuery

Security Command Center biasanya diaktifkan dalam infrastruktur Google Cloud

yang sudah ada dan matang. Segera setelah diaktifkan, SCC akan mulai memindai

kerentanan yang ada. Pada akhirnya, SCC dapat melaporkan ribuan temuan terkait

infrastruktur yang sudah ada.

Antarmuka SCC mungkin tidak menyediakan cara terbaik untuk mengurutkan dan

memfilter temuan tersebut. Oleh karena itu, mengekspor temuan ini ke database

BigQuery merupakan praktik umum untuk menjalankan analisis terhadap temuan.

Ekspor temuan secara langsung ke BigQuery belum didukung. Sebagai gantinya,

Anda dapat menggunakan bucket Google Cloud Storage sebagai solusi penyimpanan

sementara.

Membuat bucket Cloud Storage

Untuk mengekspor temuan yang lama ke antarmuka BigQuery, Anda harus

mengekspornya terlebih dahulu ke bucket Cloud Storage. Di bagian ini, Anda

akan membuat bucket penyimpanan.

-

Di Konsol Cloud, pada Navigation menu ( ), klik Cloud Storage > Buckets.

), klik Cloud Storage > Buckets.

-

Klik tombol Create.

-

Setiap nama bucket di Google Cloud harus unik. Tetapkan nama bucket ke

scc-export-bucket-.

-

Klik Continue.

-

Tetapkan Location type ke Region.

-

Pilih

untuk lokasi.

-

Jangan ubah setelan lainnya. Scroll ke bagian bawah halaman, lalu klik

Create.

-

Klik tombol Confirm saat Anda diminta untuk menerapkan

opsi "Enforce public access prevention" pada bucket ini.

Mengekspor temuan yang lama sebagai data JSONL

Di bagian ini, Anda akan mengekspor temuan untuk digunakan dalam database

BigQuery.

-

Di Konsol Cloud, pada Navigation menu ( ), klik Security > Findings.

), klik Security > Findings.

-

Klik tombol Export.

-

Dari menu dropdown, pilih Cloud Storage.

-

Untuk Project name, klik Select untuk menetapkan Project

ID sebagai

(jangan pilih Qwiklabs Resources).

-

Kemudian, pilih Export path dengan mengklik tombol

Browse.

-

Klik panah di samping tombol

scc-export-bucket-.

-

Tetapkan nama file ke findings.jsonl dan klik

Select.

-

Di menu drop-down Format, pilih JSONL.

-

Ubah Time range menjadi All time.

Jangan mengubah kueri temuan default.

-

Klik tombol Export.

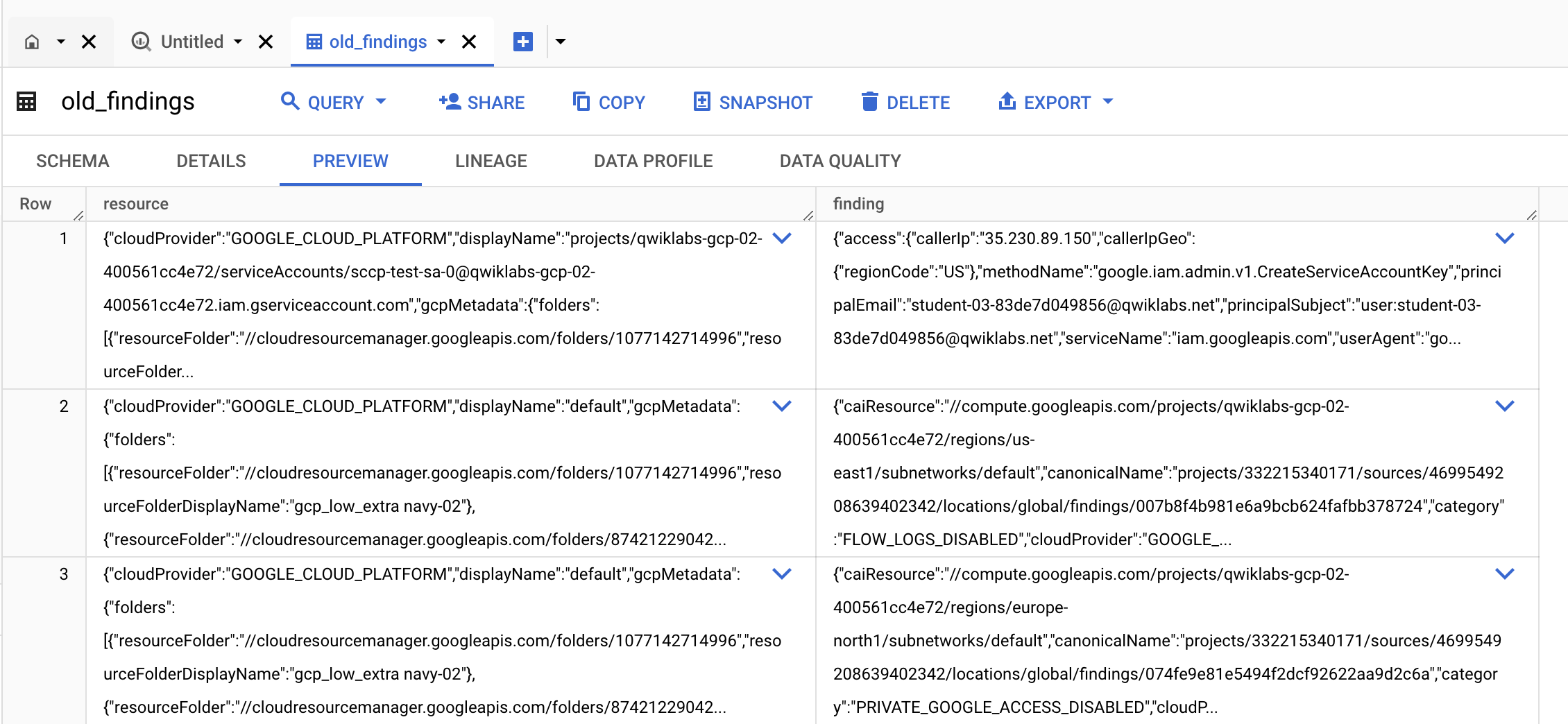

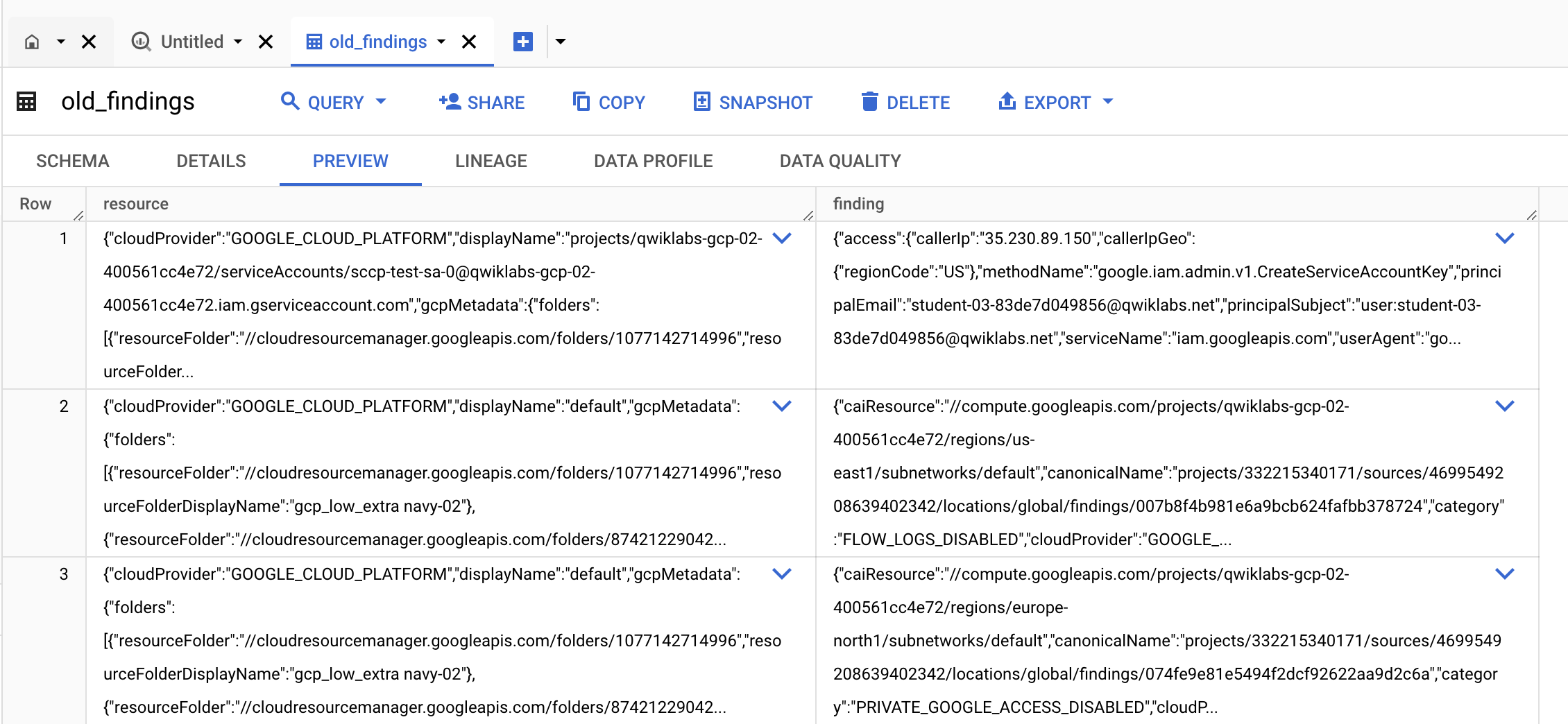

Membuat tabel di BigQuery

Di bagian ini, Anda akan menggunakan data temuan yang telah diekspor untuk

membuat tabel di BigQuery.

-

Di Konsol Cloud, pada Navigation menu ( ), klik BigQuery > Studio.

), klik BigQuery > Studio.

-

Dari menu Explore di sebelah kiri, klik tombol

+ Add data.

Catatan: Anda mungkin perlu memilih tombol

Explorer di sisi kiri atas halaman jika tidak melihat

tombol Add data.

-

Di jendela Add data yang baru, klik

Google Cloud Storage sebagai sumber data terpopuler.

-

Klik External or Lakehouse Table untuk membuat tabel

Lakehouse/Eksternal secara manual dengan data GCS dan tetapkan parameter

berikut:

| Setelan |

Nilai |

| Create table from |

Google Cloud Storage |

| Select the file from GCS bucket |

scc-export-bucket-/findings.jsonl

|

| File format |

JSONL |

| Dataset |

continuous_export_dataset |

| Table |

old_findings |

| Table type |

Native table |

| Schema |

Aktifkan tombol "Edit as text" |

- Sekarang tempel skema berikut:

[ { "mode": "NULLABLE", "name": "resource", "type": "JSON" }, { "mode":

"NULLABLE", "name": "finding", "type": "JSON" } ]

-

Klik tombol Create table.

-

Setelah tabel baru dibuat, klik link pada notifikasi yang bertuliskan

Go to table.

-

Klik tab Preview dan pastikan Anda dapat melihat temuan

yang lama.

Klik Periksa progres saya untuk memverifikasi tujuan.

Mengekspor temuan ke bucket Cloud Storage dan membuat tabel BigQuery

Selamat!

Di lab ini, Anda telah mempelajari Security Command Center dan menganalisis

aset serta mengekspor temuan ke BigQuery.

Langkah berikutnya/Pelajari lebih lanjut

Sertifikasi dan pelatihan Google Cloud

...membantu Anda mengoptimalkan teknologi Google Cloud. Kelas kami mencakup keterampilan teknis dan praktik terbaik untuk membantu Anda memahami dengan cepat dan melanjutkan proses pembelajaran. Kami menawarkan pelatihan tingkat dasar hingga lanjutan dengan opsi on demand, live, dan virtual untuk menyesuaikan dengan jadwal Anda yang sibuk. Sertifikasi membantu Anda memvalidasi dan membuktikan keterampilan serta keahlian Anda dalam teknologi Google Cloud.

Manual Terakhir Diperbarui pada 11 Maret 2026

Lab Terakhir Diuji pada 11 Maret 2026

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

di bagian atas Konsol Google Cloud.

di bagian atas Konsol Google Cloud.

), klik Security > Risk Overview > Vulnerabilities,

lalu klik Settings di sisi kiri halaman.

), klik Security > Risk Overview > Vulnerabilities,

lalu klik Settings di sisi kiri halaman.