GSP1164

Übersicht

Security Command Center

(SCC) ist eine Plattform für die Sicherheitsüberwachung, mit der sich

Folgendes tun lässt:

-

Sicherheitsrelevante Fehlkonfigurationen von Google Cloud-Ressourcen

erkennen

- Berichte über aktive Bedrohungen in Google Cloud-Umgebungen erstellen

- Sicherheitslücken in Google Cloud-Assets beheben

In diesem Lab lernen Sie Security Command Center kennen, indem Sie die

analysierten Assets und Exportfunktionen des Dienstes untersuchen.

Lernziele

Aufgaben in diesem Lab:

- Pipeline für den kontinuierlichen Export nach Pub/Sub erstellen

-

Ergebnisse von Security Command Center in eine BigQuery-Tabelle exportieren

und analysieren

Voraussetzungen

Bevor Sie mit diesem Lab beginnen, sollten Sie mit Folgendem vertraut sein:

Einrichtung und Anforderungen

Vor dem Klick auf „Start Lab“ (Lab starten)

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange Google Cloud-Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab können Sie die Lab-Aktivitäten in einer echten Cloud-Umgebung durchführen – nicht in einer Simulations- oder Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus (empfohlen), um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Verwenden Sie für dieses Lab nur das Teilnehmerkonto. Wenn Sie ein anderes Google Cloud-Konto verwenden, fallen dafür möglicherweise Kosten an.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Dialogfeld geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich „Details zum Lab“ mit diesen Informationen:

- Schaltfläche „Google Cloud Console öffnen“

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite „Anmelden“ geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie auf Google Cloud-Produkte und ‑Dienste zugreifen möchten, klicken Sie auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Cloud Shell aktivieren

Cloud Shell ist eine virtuelle Maschine, auf der Entwicklertools installiert sind. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft auf Google Cloud. Mit Cloud Shell erhalten Sie Befehlszeilenzugriff auf Ihre Google Cloud-Ressourcen.

-

Klicken Sie oben in der Google Cloud Console auf Cloud Shell aktivieren  .

.

-

Klicken Sie sich durch die folgenden Fenster:

- Fahren Sie mit dem Informationsfenster zu Cloud Shell fort.

- Autorisieren Sie Cloud Shell, Ihre Anmeldedaten für Google Cloud API-Aufrufe zu verwenden.

Wenn eine Verbindung besteht, sind Sie bereits authentifiziert und das Projekt ist auf Project_ID, eingestellt. Die Ausgabe enthält eine Zeile, in der die Project_ID für diese Sitzung angegeben ist:

Ihr Cloud-Projekt in dieser Sitzung ist festgelegt als {{{project_0.project_id | "PROJECT_ID"}}}

gcloud ist das Befehlszeilentool für Google Cloud. Das Tool ist in Cloud Shell vorinstalliert und unterstützt die Tab-Vervollständigung.

- (Optional) Sie können den aktiven Kontonamen mit diesem Befehl auflisten:

gcloud auth list

- Klicken Sie auf Autorisieren.

Ausgabe:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

Um das aktive Konto festzulegen, führen Sie diesen Befehl aus:

$ gcloud config set account `ACCOUNT`

- (Optional) Sie können die Projekt-ID mit diesem Befehl auflisten:

gcloud config list project

Ausgabe:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Hinweis: Die vollständige Dokumentation für gcloud finden Sie in Google Cloud in der Übersicht zur gcloud CLI.

Szenario

Die Cymbal Bank ist eine US-amerikanische Privatkundenbank mit über

2.000 Filialen in allen 50 Bundesstaaten. Sie bietet umfassende Debit- und

Kreditkartendienste, die auf einer leistungsfähigen Zahlungsplattform

basieren. Das traditionsreiche Finanzdienstleistungsunternehmen befindet sich

in einer digitalen Transformation.

Die Cymbal Bank wurde 1920 unter dem Namen Troxler gegründet. Die Cymbal Group

erwarb das Unternehmen 1975, nachdem es stark in die proprietären

Geldautomaten der Cymbal Group investiert hatte. Als die Bank zu einem

nationalen Marktführer wurde, legte sie strategischen Wert auf die

Modernisierung des Kundenservice sowohl in ihren Filialen als auch digital

über eine App, die sie 2014 veröffentlichte. Die Cymbal Bank beschäftigt

42.000 Mitarbeitende im ganzen Land und erwirtschaftete 2019 einen Umsatz von

24 Milliarden US-Dollar.

Die Cymbal Bank möchte eine zentrale Plattform für die Sicherheitsüberwachung

einbinden, um Bedrohungen zu erkennen und Sicherheitslücken in den Google

Cloud-Ressourcen der Bankanwendungen des Unternehmens zu beheben. Als Cloud

Security Engineer sollen Sie sich mit den Export- und Analysefunktionen von

Security Command Center vertraut machen, um der/dem CTO die Vorteile der

Dienste in einer Präsentation zu erläutern.

Aufgabe 1: Pipeline für den kontinuierlichen Export nach Pub/Sub erstellen

Security Command Center kann Sicherheitsergebnisse mit verschiedenen Methoden

wie den folgenden in externe Ressourcen exportieren:

- Kontinuierliche Exporte in ein BigQuery-Dataset

- Kontinuierliche Exporte nach Pub/Sub

- Einmalige Exporte in CSV-Dateien

- Einmalige Exporte in Cloud Storage-Buckets als JSON-Dateien

Im Rahmen dieser Aufgabe erfahren Sie, wie Sie kontinuierliche Exporte von

Ergebnissen nach Pub/Sub konfigurieren.

Hinweis: Kontinuierliche Exporte von Ergebnissen

funktionieren nur für neu erstellte Ergebnisse.

Kontinuierliche Exporte nach Pub/Sub werden in der Regel verwendet, um

Ergebnisse an externe Sicherheitsverwaltungssysteme wie Splunk oder QRadar

weiterzuleiten.

Im Rahmen dieses Labs exportieren Sie Ihre Ergebnisse in ein Pub/Sub-Thema und

simulieren dann eine Anwendung, indem Sie die Nachrichten aus einem

Pub/Sub-Abo abrufen.

Hinweis: Weitere Informationen zum Thema

Was ist Pub/Sub?

finden Sie auf der Dokumentationsseite.

Pub/Sub-Thema und ‑Abo erstellen

Bevor Sie einen SCC-Export konfigurieren können, müssen Sie ein Pub/Sub-Thema

und ein Abo erstellen.

-

Geben Sie in der Titelleiste der Google Cloud Console

Pub/Sub in das Suchfeld ein und drücken Sie die

Eingabetaste. Klicken Sie dann auf das oberste Suchergebnis

Pub/Sub.

-

Klicken Sie auf der Seite Themen auf den Button

Thema erstellen.

-

Geben Sie

export-findings-pubsub-topic als Themen-ID ein.

-

Übernehmen Sie für alle anderen Einstellungen den Standardwert und klicken

Sie auf Erstellen.

Dadurch wird automatisch der Erstellungsprozess für ein Pub/Sub-Thema und ein

zugehöriges Abo gestartet.

-

Klicken Sie im Menü auf der linken Seite auf Abos.

-

Klicken Sie auf export-findings-pubsub-topic-sub. Wenn

das Abo nicht aufgeführt ist, aktualisieren Sie die Browserseite.

Sie erhalten ein Dashboard mit Statistiken und Messwerten zu den in diesem Abo

veröffentlichten Nachrichten.

Kontinuierlichen Export von Ergebnissen erstellen

-

Klicken Sie in der Cloud Console im Navigationsmenü ( ) auf

Sicherheit > Risikoübersicht > Sicherheitslücken und dann

auf der linken Seite auf Einstellungen.

) auf

Sicherheit > Risikoübersicht > Sicherheitslücken und dann

auf der linken Seite auf Einstellungen.

-

Klicken Sie auf den Tab Kontinuierliche Exporte.

-

Klicken Sie auf den Button Pub/Sub-Export erstellen.

-

Geben Sie unter Name des kontinuierlichen Exports den

Namen export-findings-pubsub ein.

-

Geben Sie als Beschreibung des kontinuierlichen Exports

Continuous exports of Findings to Pub/Sub and BigQuery ein.

-

Wählen Sie für Projektname

aus. Das ist die Projekt-ID des Projekts, in dem Sie arbeiten. (Wählen Sie

nicht „Qwiklabs-Ressourcen“ aus.)

-

Wählen Sie im Feld Cloud Pub/Sub-Thema auswählen das

Thema

projects//topics/export-findings-pubsub-topic

aus.

-

Legen Sie für die Ergebnisabfrage Folgendes fest:

state="ACTIVE" AND NOT mute="MUTED"

Diese Abfrage sorgt dafür, dass alle neuen Ergebnisse mit dem Status

ACTIVE und ohne den Status MUTED an das neu

erstellte Pub/Sub-Thema weitergeleitet werden.

Hinweis: Möglicherweise wird die Meldung angezeigt, dass

mehrere Ergebnisse mit der Abfrage übereinstimmen. Denken Sie daran, dass

vorhandene Ergebnisse nicht an das Pub/Sub-Thema

weitergeleitet werden.

- Klicken Sie auf Speichern.

Sie haben jetzt einen kontinuierlichen Export von Security Command Center nach

Pub/Sub erstellt.

Neue Ergebnisse erstellen, die nach Pub/Sub exportiert werden sollen

In diesem Abschnitt erstellen Sie neue Ergebnisse und prüfen, wie sie nach

Pub/Sub exportiert werden.

-

Öffnen Sie eine neue Cloud Shell-Sitzung ( ).

).

-

Führen Sie den folgenden Befehl aus, um eine neue virtuelle Maschine zu

erstellen:

gcloud compute instances create instance-1

--zone={{{project_0.default_zone|lab zone}}} \ --machine-type e2-micro \

--scopes=https://www.googleapis.com/auth/cloud-platform

- Die Ausgabe sollte in etwa so aussehen:

Ausgabe:

NAME: instance-1 ZONE: us-central-a MACHINE_TYPE: e2-micro PREEMPTIBLE:

INTERNAL_IP: 10.128.0.2 EXTERNAL_IP: 34.69.82.225 STATUS: RUNNING

Hinweis: Wenn die Fehlermeldung

ERROR: (gcloud.compute.instances.create) You do not currently have an

active account selected

angezeigt wird, führen Sie den Befehl noch einmal aus.

Durch diesen Befehl wird eine neue VM-Instanz mit einer öffentlichen

IP-Adresse und einem angehängten Standarddienstkonto erstellt.

Dadurch werden sofort drei neue Ergebnisse zu Sicherheitslücken generiert:

- Öffentliche IP-Adresse

- Standarddienstkonto verwendet

- Compute Secure Boot deaktiviert

-

Geben Sie in der Titelleiste der Google Cloud Console

Pub/Sub in das Suchfeld ein und drücken Sie die

Eingabetaste. Klicken Sie dann auf das oberste

Suchergebnis Pub/Sub. Klicken Sie im Menü auf der linken

Seite auf Abos.

-

Wählen Sie das Abo export-findings-pubsub-topic-sub aus.

-

Klicken Sie auf den Tab Nachrichten.

-

Klicken Sie das Kästchen

Bestätigungsmeldungen aktivieren an.

-

Klicken Sie auf den Button Pull.

Sie sollten eine Liste mit Nachrichten in diesem Abo erhalten. Diese beziehen

sich auf die öffentliche IP-Adresse, das verwendete Standarddienstkonto und

Sicherheitslücken des Typs „Compute Secure Boot deaktiviert“.

Hinweis: Sie können in der Nachrichtenliste auf den Button

Spaltenanzeigeoptionen klicken, um zu ändern, welche

Nachrichtendetails angezeigt werden sollen, zum Beispiel

body.finding.category.

Durch das Abrufen der Nachrichten aus dem Pub/Sub-Abo haben Sie das Verhalten

einer Anwendung simuliert, die diese Nachrichten an ein anderes

Sicherheitsüberwachungssystem wie Splunk weiterleiten kann.

Klicken Sie auf Fortschritt prüfen.

Pipeline für den kontinuierlichen Export nach Pub/Sub erstellen

Aufgabe 2: Ergebnisse von Security Command Center exportieren und mit BigQuery

analysieren

Ergebnisse von Security Command Center können auch in ein BigQuery-Dataset

exportiert werden. Das kann hilfreich sein, wenn Sie analytische Dashboards

erstellen möchten, mit denen Sie prüfen können, welche Art von Ergebnissen in

Ihrer Organisation am häufigsten auftritt.

Derzeit können kontinuierliche Exporte nur über Befehle konfiguriert werden

(also nicht in der Console).

-

Öffnen Sie eine Cloud Shell-Sitzung (

).

).

-

Führen Sie in der Cloud Shell-Sitzung den folgenden Befehl aus, um ein neues

BigQuery-Dataset zu erstellen:

PROJECT_ID=$(gcloud config get project) bq

--location={{{project_0.default_region|lab region}}} --apilog=/dev/null mk

--dataset \ $PROJECT_ID:continuous_export_dataset

-

Sie haben in diesem Projekt noch keine SCC-Befehlszeile verwendet. Daher

müssen Sie den SCC-Dienst aktivieren. Führen Sie den folgenden Befehl aus,

um den Dienst im aktuellen Projekt zu aktivieren:

gcloud services enable securitycenter.googleapis.com

- Erstellen Sie nun einen neuen Export mit diesem Befehl:

gcloud scc bqexports create scc-bq-cont-export

--dataset=projects/{{{project_0.project_id}}}/datasets/continuous_export_dataset

--project={{{project_0.project_id|PROJECT_ID}}}

Die Ausgabemeldung sollte etwa wie unten dargestellt aussehen:

Ausgabe:

Created. dataset:

projects/qwiklabs-gcp-04-571fad72c1e8/datasets/continuous_export_dataset

mostRecentEditor: student-03-fbc57ac17933@qwiklabs.net name:

projects/102856953036/bigQueryExports/SCC-bq-cont-export principal:

service-org-616463121992@gcp-sa-scc-notification.iam.gserviceaccount.com

updateTime: '2023-05-31T15:44:22.097585Z'

Wenn neue Ergebnisse nach BigQuery exportiert werden, erstellt SCC eine neue

Tabelle. Sie können jetzt neue SCC-Ergebnisse initiieren.

-

Führen Sie die folgenden Befehle aus, um drei neue Dienstkonten ohne

IAM-Berechtigungen und drei nutzerverwaltete Dienstkontoschlüssel dafür zu

erstellen.

for i in {0..2}; do gcloud iam service-accounts create sccp-test-sa-$i; gcloud

iam service-accounts keys create /tmp/sa-key-$i.json \

--iam-account=sccp-test-sa-$i@{{{project_0.project_id|PROJECT_ID}}}.iam.gserviceaccount.com;

done

Wenn in SCC neue Ergebnisse erstellt werden, werden sie nach BigQuery

exportiert. Für die Speicherung erstellt die Exportpipeline eine neue Tabelle

mit dem Namen findings.

-

Führen Sie den folgenden Befehl aus, um Informationen zu neu erstellten

Ergebnissen aus BigQuery abzurufen:

bq query --apilog=/dev/null --use_legacy_sql=false \ "SELECT

finding_id,event_time,finding.category FROM

continuous_export_dataset.findings"

Die Ausgabe sollte anschließend etwa wie unten dargestellt aussehen.

Ausgabe:

+----------------------------------+---------------------+------------------------------------------+

| finding_id | event_time | category |

+----------------------------------+---------------------+------------------------------------------+

| c5235ebb04b140198874ce52080422b8 | 2024-11-27 08:08:08 | Persistence:

Service Account Key Created | | 94d933ee9803d0f1c807551fd22a0269 | 2024-11-27

08:08:04 | USER_MANAGED_SERVICE_ACCOUNT_KEY |

+----------------------------------+---------------------+------------------------------------------+

Hinweis: Es kann

mehr als zehn Minuten dauern, bis diese Ergebnisse generiert

werden. Führen Sie den Befehl noch einmal aus, wenn Sie keine ähnliche Ausgabe

erhalten.

Klicken Sie auf Fortschritt prüfen.

Ergebnisse in ein BigQuery-Dataset exportieren

Ergebnisse in einen Cloud Storage-Bucket exportieren und eine BigQuery-Tabelle

erstellen

Security Command Center wird in der Regel in bereits vorhandenen und

ausgereiften Google Cloud-Infrastrukturen aktiviert. Sobald SCC aktiviert ist,

beginnt es mit dem Scannen vorhandener Sicherheitslücken und meldet

möglicherweise Tausende von Ergebnissen in Bezug auf vorhandene Infrastruktur.

Die SCC-Oberfläche ist eventuell nicht die beste Möglichkeit, solche

Ergebnisse zu sortieren und zu filtern. Daher ist es üblich, diese Ergebnisse

in eine BigQuery-Datenbank zu exportieren, um Analysen durchzuführen.

Der direkte Export von Ergebnissen nach BigQuery wird noch nicht unterstützt.

Stattdessen können Sie einen Google Cloud Storage-Bucket als

Zwischenspeicherlösung verwenden.

Cloud Storage-Bucket erstellen

Wenn Sie vorhandene Ergebnisse in eine BigQuery-Oberfläche

exportieren möchten, müssen Sie sie zuerst in einen Cloud Storage-Bucket

exportieren. In diesem Abschnitt erstellen Sie den Speicher-Bucket.

-

Klicken Sie in der Cloud Console im Navigationsmenü ( ) auf Cloud Storage > Buckets.

) auf Cloud Storage > Buckets.

-

Klicken Sie auf Erstellen.

-

Jeder Bucket-Name in Google Cloud muss eindeutig sein. Legen Sie als

Bucket-Namen

scc-export-bucket-

fest.

-

Klicken Sie auf Weiter.

-

Legen Sie Standorttyp auf Region fest.

-

Wählen Sie

für den Standort aus.

-

Lassen Sie die anderen Einstellungen unverändert. Scrollen Sie auf der

Seite nach unten und klicken Sie auf Erstellen.

-

Klicken Sie auf den Button Bestätigen, wenn Sie für

diesen Bucket die Option „Verhinderung des öffentlichen Zugriffs

erzwingen“ sehen.

Vorhandene Ergebnisse als JSONL-Daten exportieren

In diesem Abschnitt exportieren Sie Ihre Ergebnisse zur Verwendung in einer

BigQuery-Datenbank.

-

Klicken Sie in der Cloud Console im Navigationsmenü ( ) auf Sicherheit > Ergebnisse.

) auf Sicherheit > Ergebnisse.

-

Klicken Sie auf den Button Exportieren.

-

Wählen Sie in der Drop-down-Liste Cloud Storage aus.

-

Wählen Sie für den Projektnamen die Projekt-ID

aus (wählen Sie nicht „Qwiklabs-Ressourcen“ aus).

-

Wählen Sie dann den Exportpfad aus, indem Sie auf den Button

Durchsuchen klicken.

-

Klicken Sie auf den Pfeil neben dem Button

scc-export-bucket-.

-

Geben Sie findings.jsonl als Dateinamen ein und klicken Sie

auf Auswählen.

-

Wählen Sie in der Drop-down-Liste „Format“ die Option

JSONL aus.

-

Ändern Sie den Zeitraum in Gesamte Zeit.

Ändern Sie nicht die Standardabfrage für Ergebnisse.

-

Klicken Sie auf den Button Exportieren.

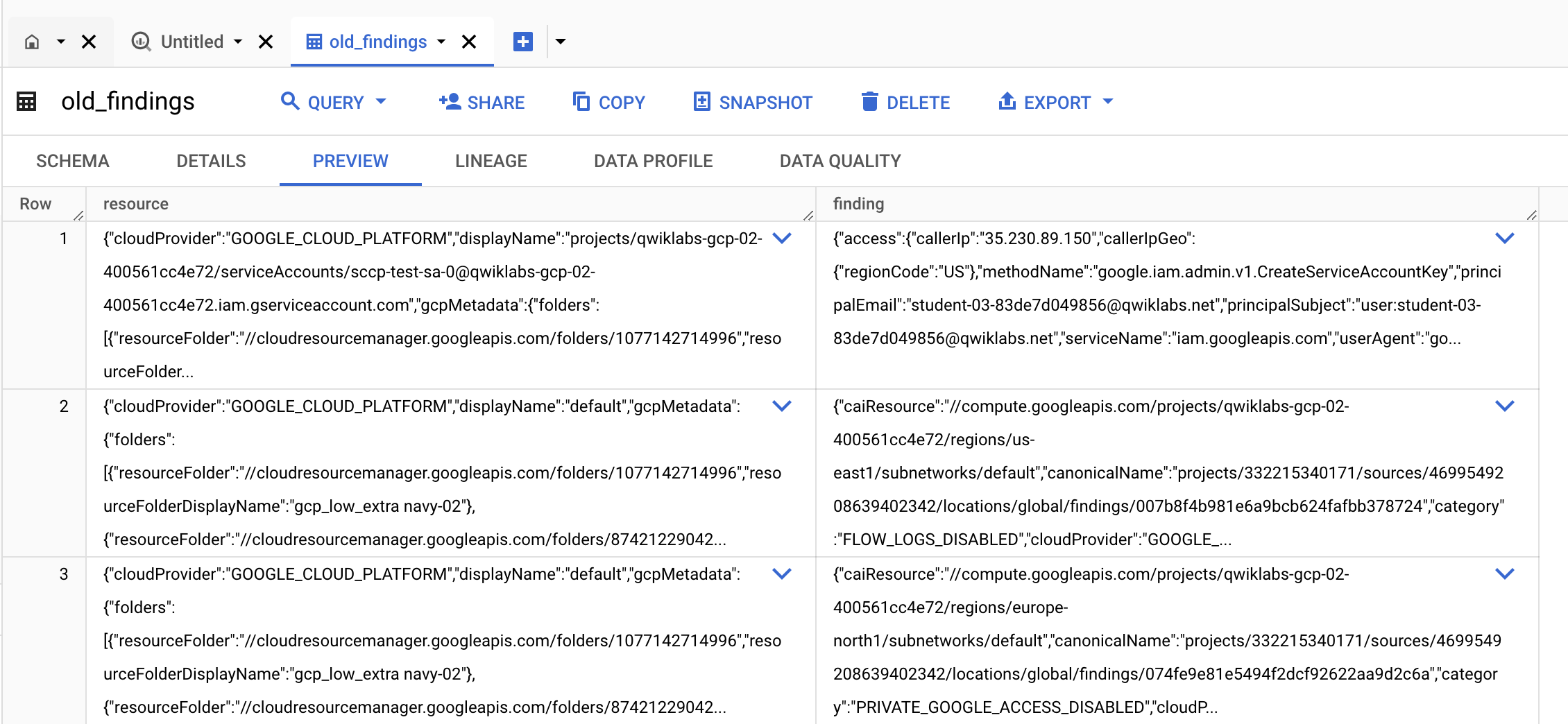

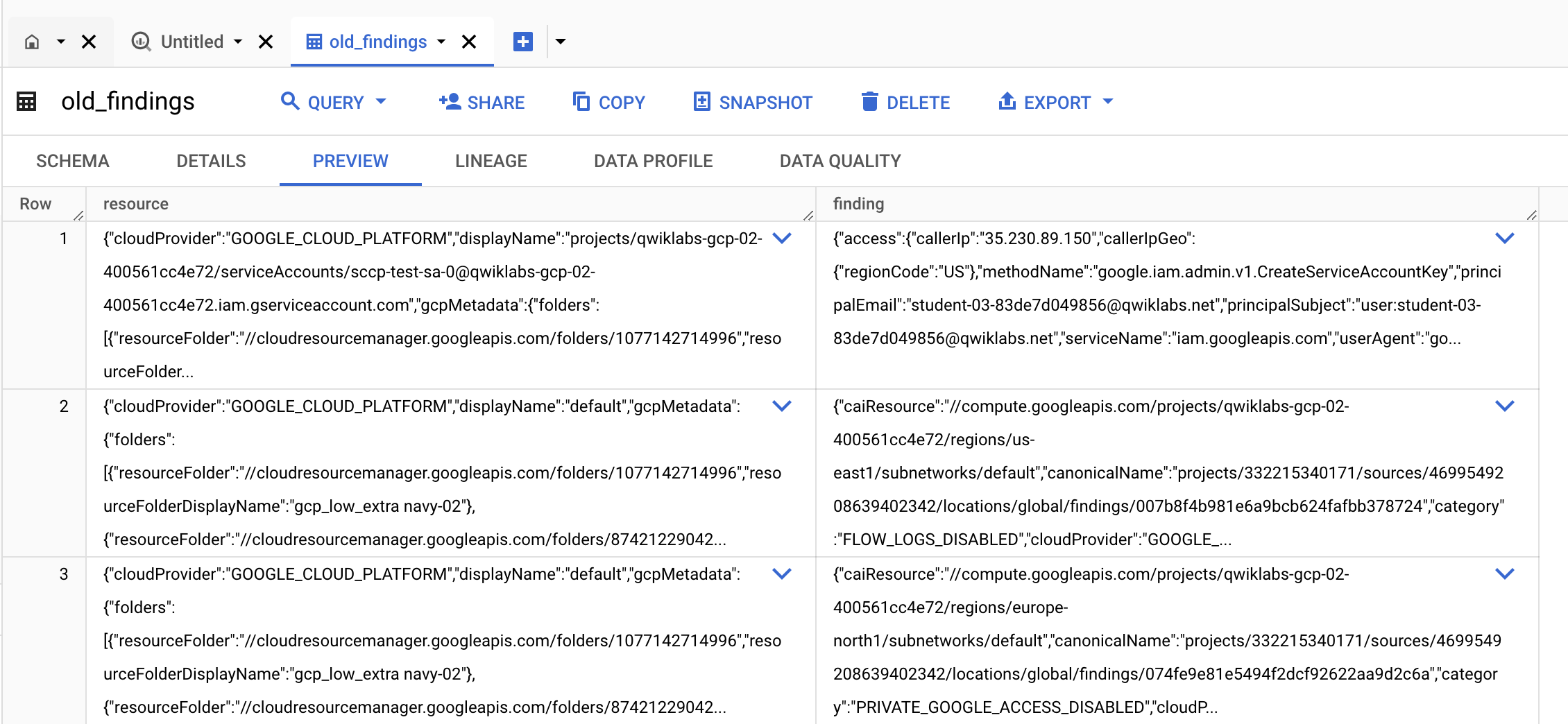

Tabelle in BigQuery erstellen

In diesem Abschnitt verwenden Sie die exportierten Ergebnisdaten, um eine

Tabelle in BigQuery zu erstellen.

-

Klicken Sie in der Google Cloud Console im

Navigationsmenü ( ) auf BigQuery > Studio.

) auf BigQuery > Studio.

-

Klicken Sie im Menü Entdecken auf der linken Seite auf

den Button + Daten hinzufügen.

Hinweis: Falls Sie den Button

Daten hinzufügen nicht sehen, müssen Sie möglicherweise

oben links auf der Seite auf Explorer klicken.

-

Klicken Sie im neuen Fenster Daten hinzufügen auf

Google Cloud Storage als beliebteste Datenquelle.

-

Klicken Sie auf Externe oder Lakehouse-Tabelle, um

Lakehouse- beziehungsweise externe Tabellen mit GCS-Daten manuell zu

erstellen, und legen Sie die folgenden Parameter fest:

| Einstellung |

Wert |

| Tabelle erstellen aus |

Google Cloud Storage |

| Datei aus GCS-Bucket auswählen |

scc-export-bucket-/findings.jsonl

|

| Dateiformat |

JSONL |

| Dataset |

continuous_export_dataset |

| Tabelle |

old_findings |

| Tabellentyp |

Native Tabelle |

| Schema |

Ein/Aus-Button „Als Text bearbeiten“ aktivieren |

- Fügen Sie jetzt das folgende Schema ein:

[ { "mode": "NULLABLE", "name": "resource", "type": "JSON" }, { "mode":

"NULLABLE", "name": "finding", "type": "JSON" } ]

-

Klicken Sie auf Tabelle erstellen.

-

Wenn die neue Tabelle erstellt wurde, klicken Sie auf den Link in der

Benachrichtigung mit dem Text Zur Tabelle.

-

Klicken Sie auf den Tab Vorschau und prüfen Sie, ob Sie

Ihre vorhandenen Ergebnisse sehen können.

Klicken Sie auf Fortschritt prüfen.

Ergebnisse in einen Cloud Storage-Bucket exportieren und eine

BigQuery-Tabelle erstellen

Das wars! Sie haben das Lab erfolgreich abgeschlossen.

In diesem Lab haben Sie Security Command Center und analysierte Assets

kennengelernt und Ergebnisse nach BigQuery exportiert.

Weitere Informationen

Google Cloud-Schulungen und -Zertifizierungen

In unseren Schulungen erfahren Sie alles zum optimalen Einsatz unserer Google Cloud-Technologien und können sich entsprechend zertifizieren lassen. Unsere Kurse vermitteln technische Fähigkeiten und Best Practices, damit Sie möglichst schnell mit Google Cloud loslegen und Ihr Wissen fortlaufend erweitern können. Wir bieten On-Demand-, Präsenz- und virtuelle Schulungen für Anfänger wie Fortgeschrittene an, die Sie individuell in Ihrem eigenen Zeitplan absolvieren können. Mit unseren Zertifizierungen weisen Sie nach, dass Sie Experte im Bereich Google Cloud-Technologien sind.

Anleitung zuletzt am 11. März 2026 aktualisiert

Lab zuletzt am 11. März 2026 getestet

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

.

.

) auf

Sicherheit > Risikoübersicht > Sicherheitslücken und dann

auf der linken Seite auf Einstellungen.

) auf

Sicherheit > Risikoübersicht > Sicherheitslücken und dann

auf der linken Seite auf Einstellungen.