GSP811

Ringkasan

Di lab ini, Anda akan mempelajari cara menggunakan plugin Sensitive Data Protection untuk Cloud Fusion guna mengedit data sensitif.

Pertimbangkan skenario berikut, yang dalam praktiknya mengharuskan penyamaran beberapa informasi sensitif pelanggan.

Skenario: Tim dukungan Anda mendokumentasikan detail setiap kasus dukungan yang mereka tangani dalam tiket dukungan. Semua informasi dalam tiket dukungan dimasukkan ke file CSV. Teknisi dukungan tidak boleh mendokumentasikan informasi pelanggan yang dianggap sensitif, tetapi terkadang mereka tidak sengaja menyertakan informasi tersebut. Anda melihat ada beberapa nomor telepon pelanggan dalam file CSV.

Anda ingin memeriksa file CSV tersebut dan menyembunyikan semua nomor telepon yang muncul. Anda membuat pipeline Cloud Data Fusion yang mengedit data sensitif pelanggan menggunakan plugin Sensitive Data Protection.

Anda akan membuat pipeline yang melakukan hal berikut:

- Menyamarkan nomor telepon dan email pelanggan menggunakan karakter # sebagai pengganti.

- Menyimpan data sensitif yang disamarkan dan data non-sensitif di Cloud Storage.

Tujuan

Di lab ini, Anda akan mempelajari cara melakukan hal-hal berikut:

- Menghubungkan Cloud Data Fusion ke sumber Cloud Storage.

- Men-deploy plugin Sensitive Data Protection.

- Membuat template Sensitive Data Protection kustom.

- Menggunakan plugin transformasi Redact untuk menyamarkan data pelanggan yang sensitif.

- Menulis data output ke Cloud Storage.

Penyiapan dan persyaratan

Untuk setiap lab, Anda akan memperoleh project Google Cloud baru serta serangkaian resource selama jangka waktu tertentu, tanpa biaya.

-

Login ke Google Skills menggunakan jendela samaran.

-

Perhatikan waktu akses lab (misalnya, 02:00:00), dan pastikan Anda dapat menyelesaikannya dalam waktu tersebut.

Tidak ada fitur jeda. Bila perlu, Anda dapat memulai ulang lab, tetapi Anda harus memulai dari awal.

-

Jika sudah siap, klik Start lab.

Catatan: Setelah Anda mengklik Start lab, perlu waktu sekitar 15 - 20 menit agar resource yang diperlukan disediakan dan instance Data Fusion dibuat.

Selama waktu ini, Anda dapat membaca langkah-langkah di bawah untuk mengetahui sasaran lab.

Jika Anda melihat kredensial lab (Nama pengguna dan Sandi) di panel kiri, artinya instance telah dibuat dan Anda dapat melanjutkan dengan login ke konsol.

-

Catat kredensial lab (Nama pengguna dan Sandi) Anda. Anda akan menggunakannya untuk login ke Konsol Google Cloud.

-

Klik Open Google console.

-

Klik Use another account, lalu salin/tempel kredensial lab ini ke perintah yang muncul.

Jika menggunakan kredensial lain, Anda akan menerima pesan error atau dikenai biaya.

-

Setujui ketentuan dan lewati halaman resource pemulihan.

Catatan: Jangan klik End lab kecuali Anda sudah menyelesaikan lab atau ingin mengulanginya. Tindakan ini akan membersihkan pekerjaan Anda dan menghapus project.

Login ke Konsol Google Cloud.

- Dengan menggunakan tab atau jendela browser yang Anda gunakan untuk sesi lab ini, salin Username dari panel Connection Details, lalu klik tombol Open Google Console.

Catatan: Jika Anda diminta untuk memilih akun, klik Use another account.

- Tempel Username, lalu Password saat diminta.

- Klik Next.

- Setujui persyaratan dan ketentuan.

Karena ini adalah akun sementara yang hanya akan berlaku selama penggunaan lab ini, Anda disarankan untuk:

- Tidak menambahkan opsi pemulihan

- Tidak mendaftar ke uji coba gratis

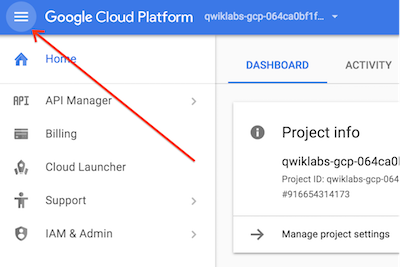

- Setelah konsol terbuka, lihat daftar layanan dengan mengklik Navigation menu (

) di kiri atas.

) di kiri atas.

Mengaktifkan Cloud Shell

Cloud Shell adalah mesin virtual dengan beberapa alat pengembangan. Mesin virtual ini menawarkan direktori beranda persisten berkapasitas 5 GB dan berjalan di Google Cloud. Cloud Shell memberikan akses command line ke resource Google Cloud Anda. gcloud adalah alat command line untuk Google Cloud. Fitur ini sudah terinstal di Cloud Shell dan mendukung penyelesaian tab.

-

Di Google Cloud Console, pada panel navigasi, klik Activate Cloud Shell ( ).

).

-

Klik Continue.

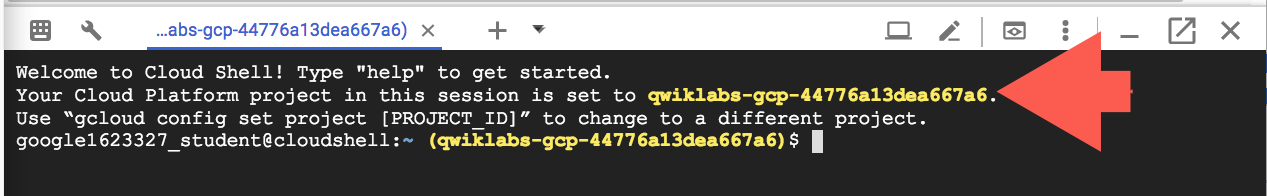

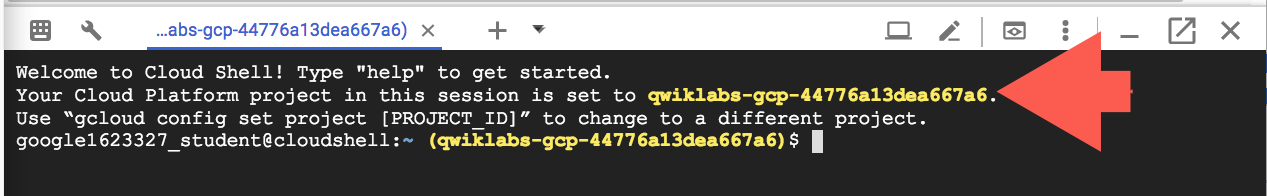

Perlu waktu beberapa saat untuk menyediakan dan menghubungkan ke lingkungan. Setelah terhubung, Anda juga diautentikasi, dan project ditetapkan ke PROJECT_ID Anda. Contoh:

Contoh perintah

gcloud auth list

(Output)

Akun berkredensial:

- <myaccount>@<mydomain>.com (active)

(Contoh output)

Akun berkredensial:

- google1623327_student@qwiklabs.net

gcloud config list project

(Output)

[core]

project = <project_ID>

(Contoh output)

[core]

project = qwiklabs-gcp-44776a13dea667a6

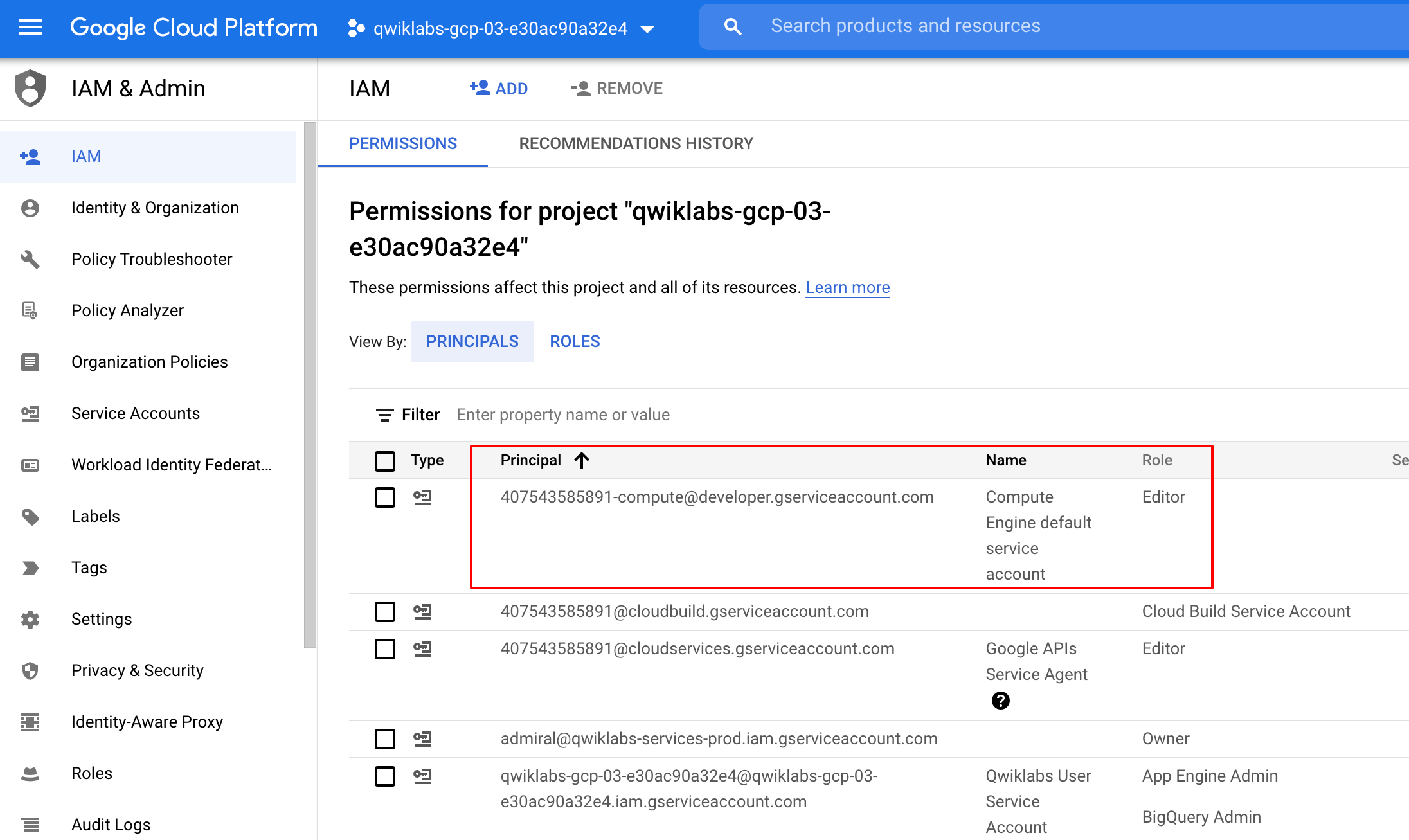

Memeriksa izin project

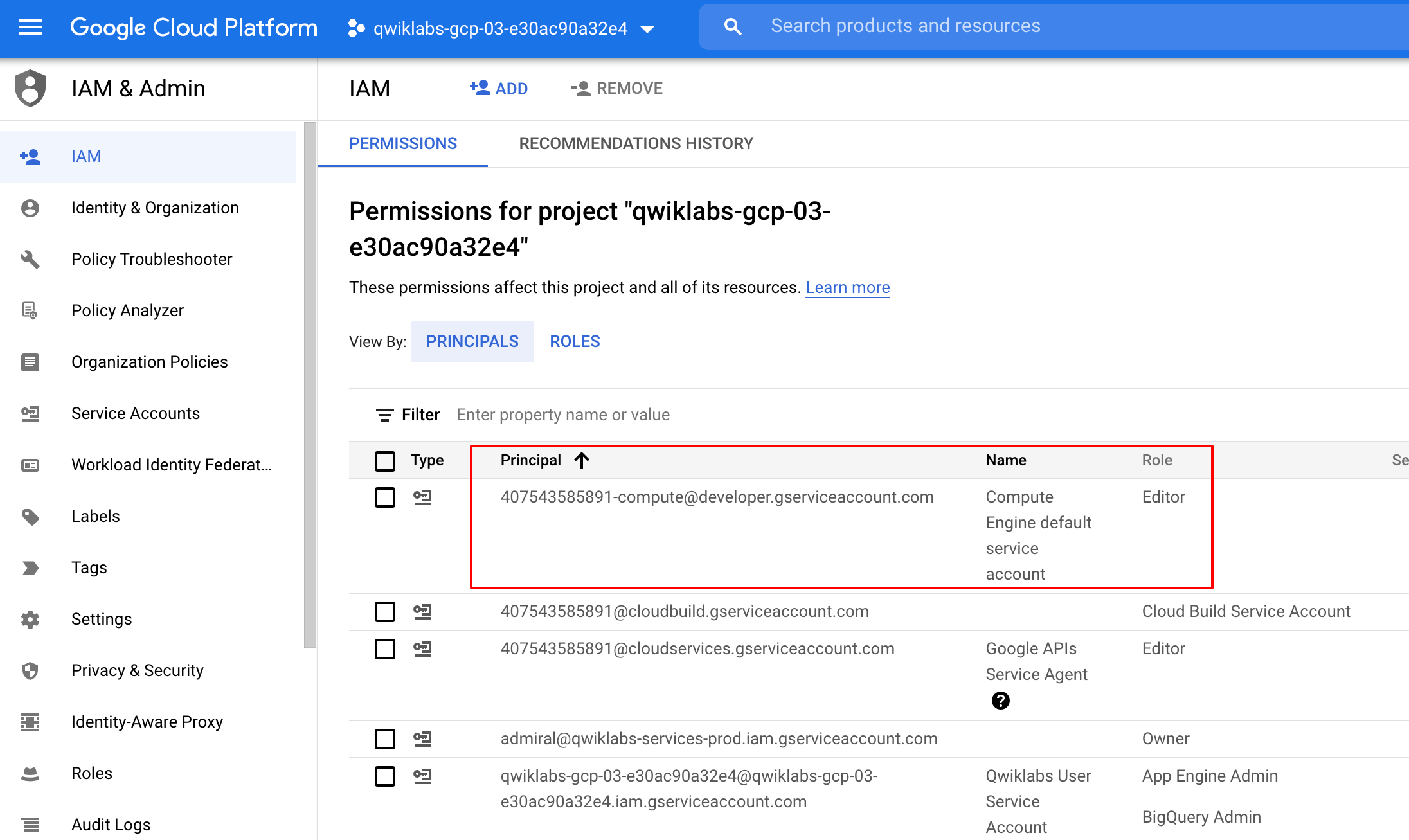

Sebelum mulai bekerja di Google Cloud, Anda harus memastikan project Anda memiliki izin yang tepat dalam Identity and Access Management (IAM).

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik IAM & Admin > IAM.

), klik IAM & Admin > IAM.

-

Pastikan Akun Layanan komputasi default {project-number}-compute@developer.gserviceaccount.com tersedia dan peran editor telah ditetapkan. Prefiks akun adalah nomor project yang dapat Anda temukan di Navigation menu > Cloud overview.

Jika akun tersebut tidak ada di IAM atau tidak memiliki peran editor, ikuti langkah-langkah di bawah untuk menetapkan peran yang diperlukan.

-

Di Konsol Google Cloud, pada Navigation menu, klik Cloud overview.

-

Dari kartu Project info, salin Project number.

-

Pada Navigation menu, klik IAM & Admin > IAM.

-

Di bagian atas halaman IAM, klik Add.

-

Untuk New principals, ketik:

{project-number}-compute@developer.gserviceaccount.com

Ganti {project-number} dengan nomor project Anda.

-

Untuk Select a role, pilih Basic (atau Project) > Editor.

-

Klik Save.

Tugas 1. Menyiapkan bucket Cloud Storage

Anda akan membuat bucket Cloud Storage di project Anda agar pipeline dapat menyimpan data output.

Bucket yang dibuat memiliki nama yang sama dengan Project ID Anda.

Klik Periksa progres saya untuk memverifikasi tujuan.

Menyiapkan bucket Cloud Storage

Tugas 2. Menambahkan izin yang diperlukan untuk instance Cloud Data Fusion Anda

- Di kolom judul Konsol Google Cloud, ketik Data Fusion pada kolom Search, lalu klik Data Fusion di hasil penelusuran. Anda akan melihat instance Cloud Data Fusion yang sudah disiapkan dan dapat langsung digunakan.

Catatan: Pembuatan instance memerlukan waktu sekitar 20 menit. Tunggu hingga proses penyiapan selesai.

Selanjutnya, Anda akan memberikan izin ke akun layanan yang terkait dengan instance tersebut, menggunakan langkah-langkah berikut.

-

Dari Konsol Google Cloud, buka IAM & Admin > IAM.

-

Pastikan Compute Engine Default Service Account {project-number}-compute@developer.gserviceaccount.com tersedia, lalu salin Service Account ke papan klip Anda.

-

Pada halaman IAM Permissions, klik +Grant Access.

-

Tempel akun layanan tadi ke kolom New principals.

-

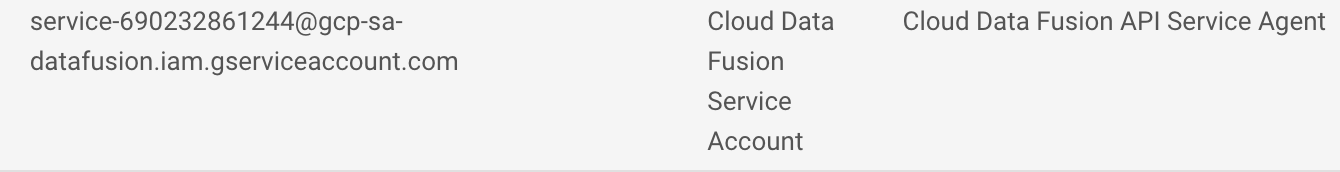

Klik Select a role field dan mulai ketik "Cloud Data Fusion API Service Agent", lalu pilih peran tersebut.

-

Klik Save.

Klik Periksa progres saya untuk memverifikasi tujuan.

Menambahkan peran Agen Layanan Cloud Data Fusion API ke akun layanan

Memberikan izin pengguna kepada akun layanan

-

Di konsol, pada Navigation menu, klik IAM & admin > IAM.

-

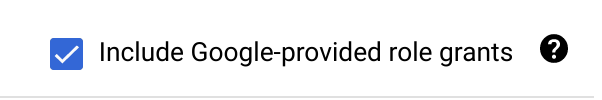

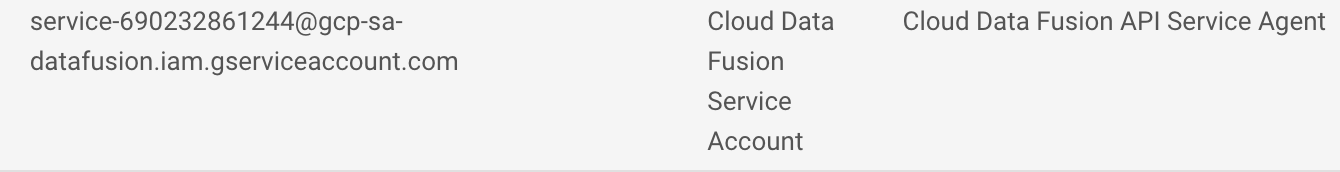

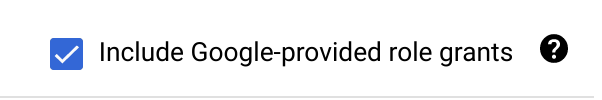

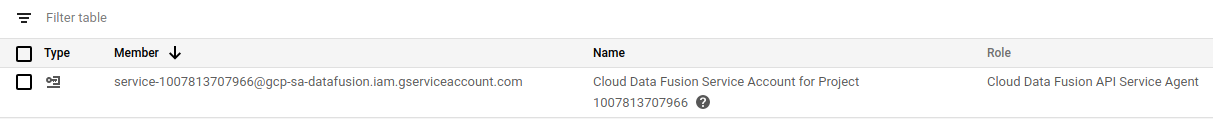

Pilih kotak centang Include Google-provided role grants.

-

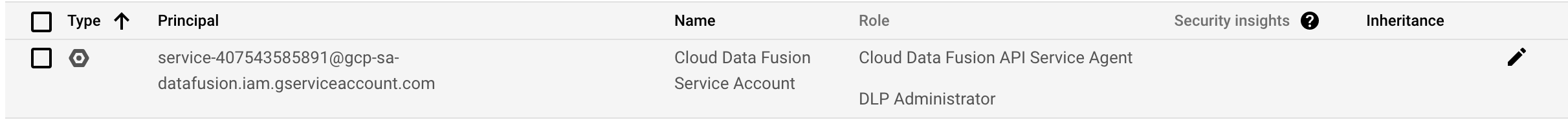

Scroll ke bawah dalam daftar untuk menemukan akun layanan Cloud Data Fusion yang dikelola Google yang terlihat seperti service-{project-number}@gcp-sa-datafusion.iam.gserviceaccount.com, lalu salin nama akun layanan tersebut ke papan klip Anda.

-

Selanjutnya, buka IAM & admin > Service Accounts.

-

Klik akun compute engine default yang terlihat seperti {project-number}-compute@developer.gserviceaccount.com, lalu pilih tab Principals with access di menu navigasi bagian atas.

-

Klik tombol Grant Access.

-

Di kolom New Principals, tempel akun layanan yang telah Anda salin sebelumnya.

-

Pada menu dropdown Role, pilih Service Account User.

-

Klik Save.

Tugas 3. Mendapatkan izin Sensitive Data Protection

-

Di Konsol Cloud, buka Navigation menu > IAM.

-

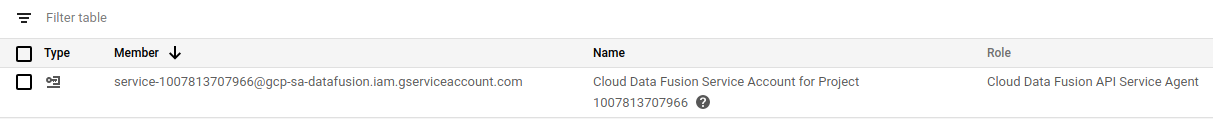

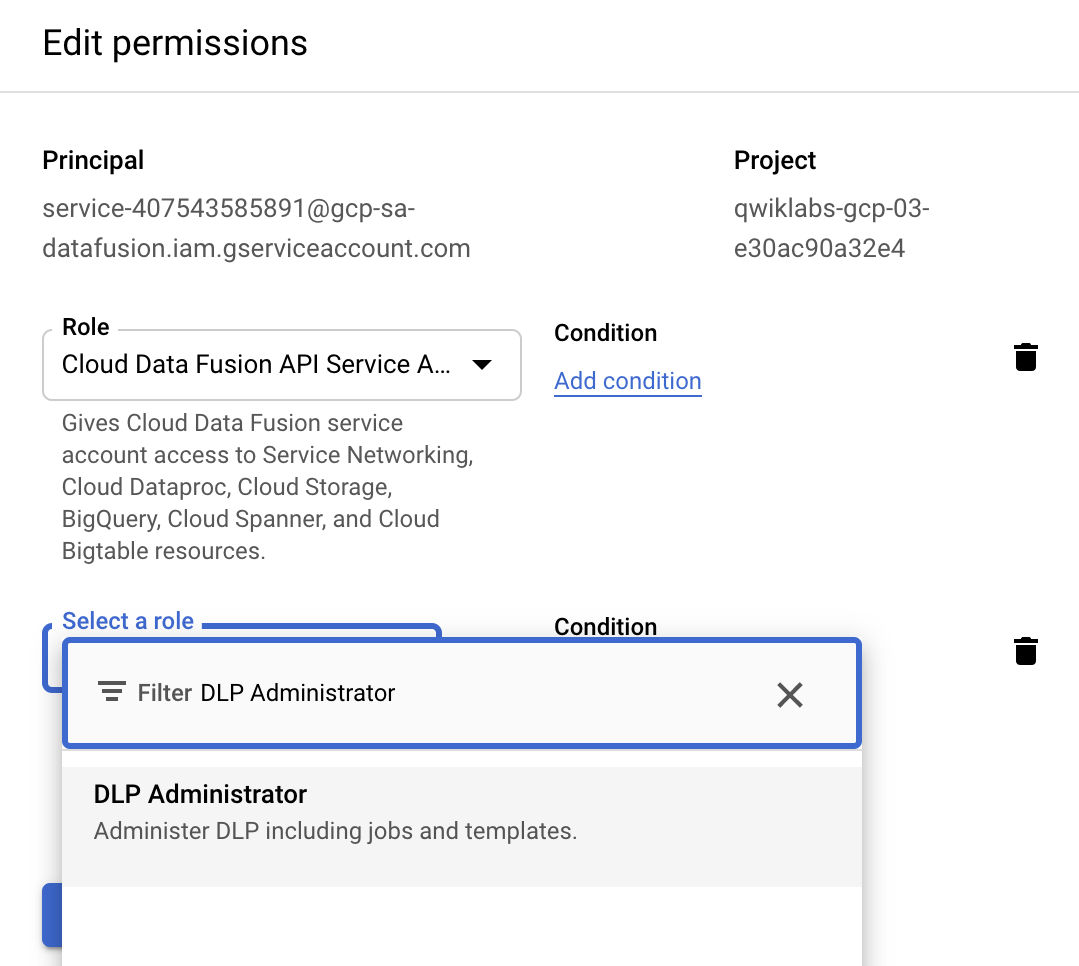

Di kanan atas tabel Permissions, cari kotak centang Include Google-provided role grants, lalu klik kotak centang tersebut.

- Di tabel izin (Permissions), pada kolom Principal, temukan akun layanan yang sesuai dengan format

service-project-number@gcp-sa-datafusion.iam.gserviceaccount.com.

-

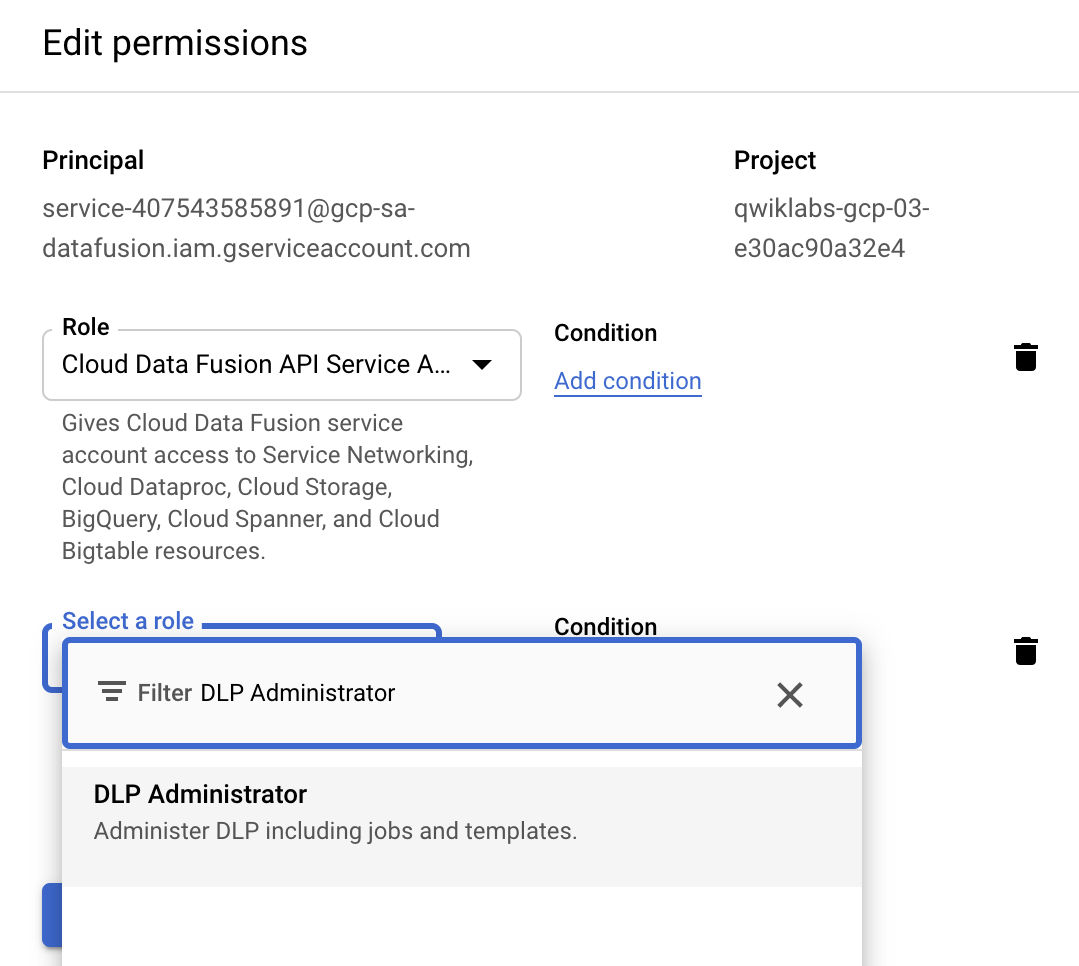

Klik tombol Edit di sebelah kanan akun layanan.

-

Klik Add another role.

-

Klik dropdown yang muncul.

-

Telusuri menggunakan kotak penelusuran, lalu pilih DLP Administrator.

-

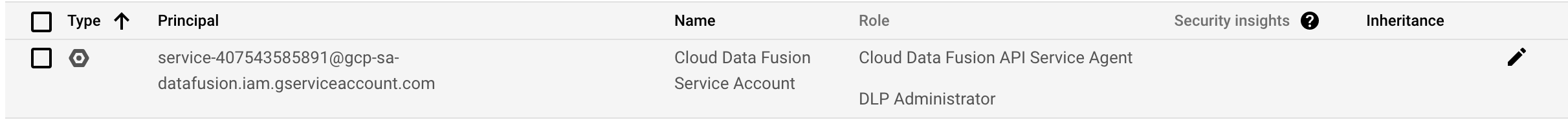

Klik Save.

-

Pastikan DLP Administrator muncul di kolom Role.

Klik Periksa progres saya untuk memverifikasi tujuan.

Mendapatkan izin Sensitive Data Protection

Tugas 4. Mengakses UI Cloud Data Fusion

-

Buka Data Fusion, klik Instances, lalu klik link View Instance di samping instance Data Fusion Anda. Pilih kredensial lab Anda untuk login, jika diperlukan. Jika diminta mengikuti tur layanan, klik No, Thanks. Anda kini dialihkan ke UI Cloud Data Fusion.

-

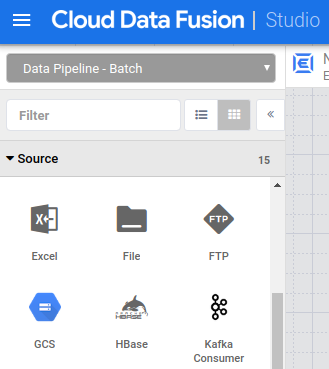

Di UI Cloud Data Fusion, klik Navigation menu di kiri atas, lalu buka halaman Studio. Selanjutnya, Anda akan membuat pipeline.

Tugas 5. Membuat pipeline

Anda akan membuat pipeline yang melakukan hal berikut:

* Membaca data input menggunakan plugin sumber Cloud Storage.

* Men-deploy plugin Sensitive Data Protection dari Hub dan menerapkan plugin transformasi Redact.

* Menulis data output menggunakan plugin sink Cloud Storage.

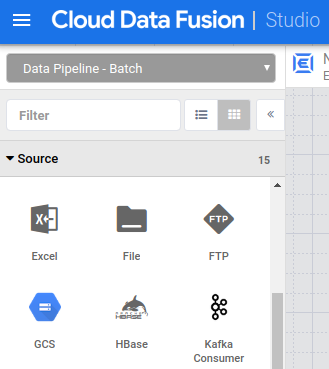

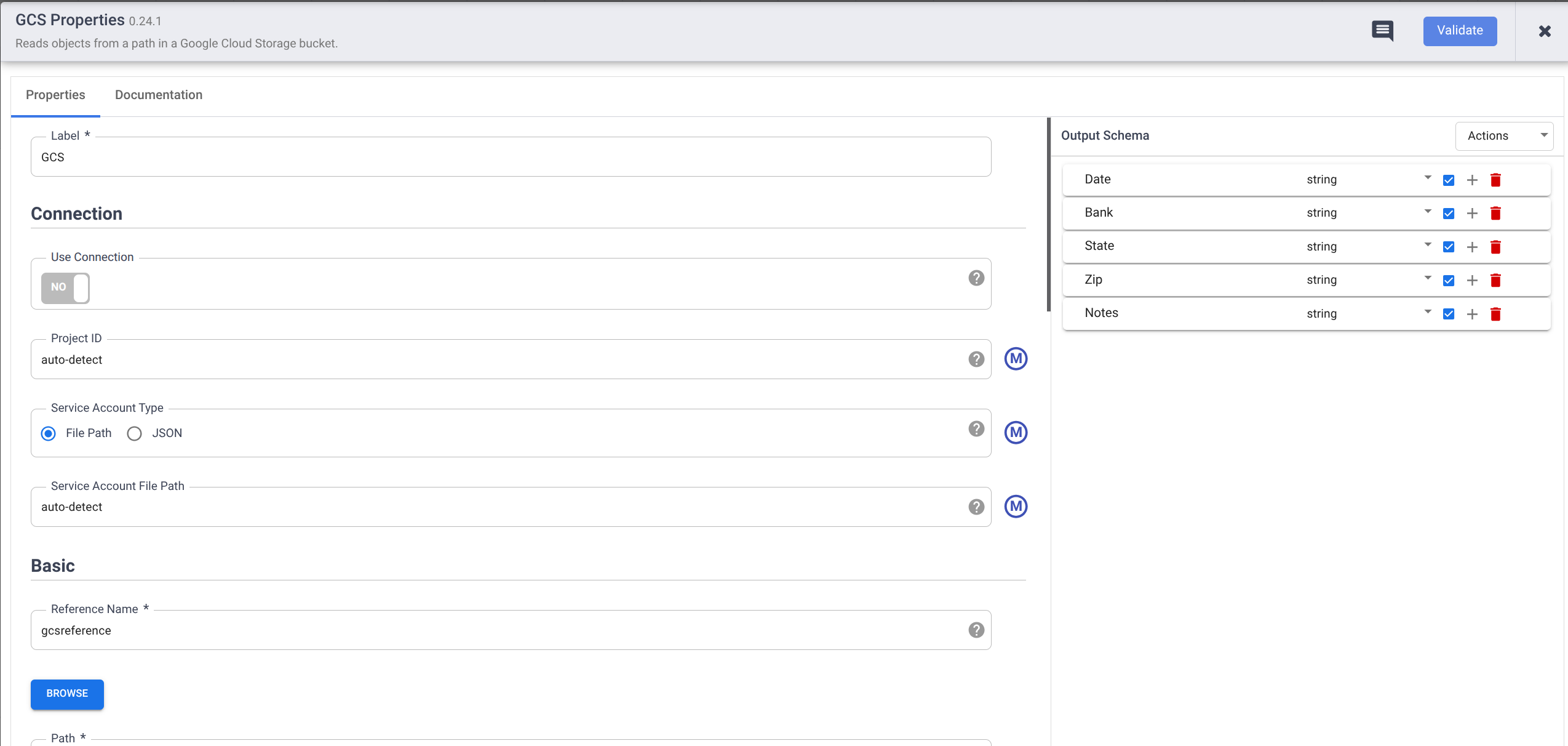

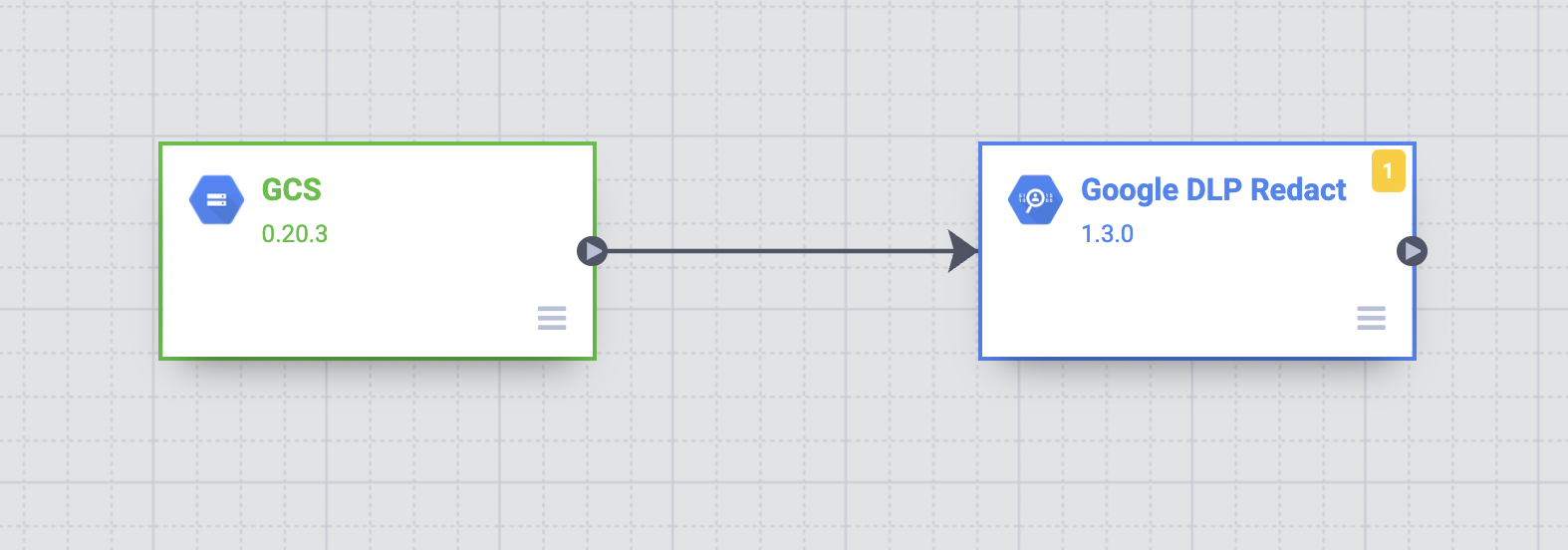

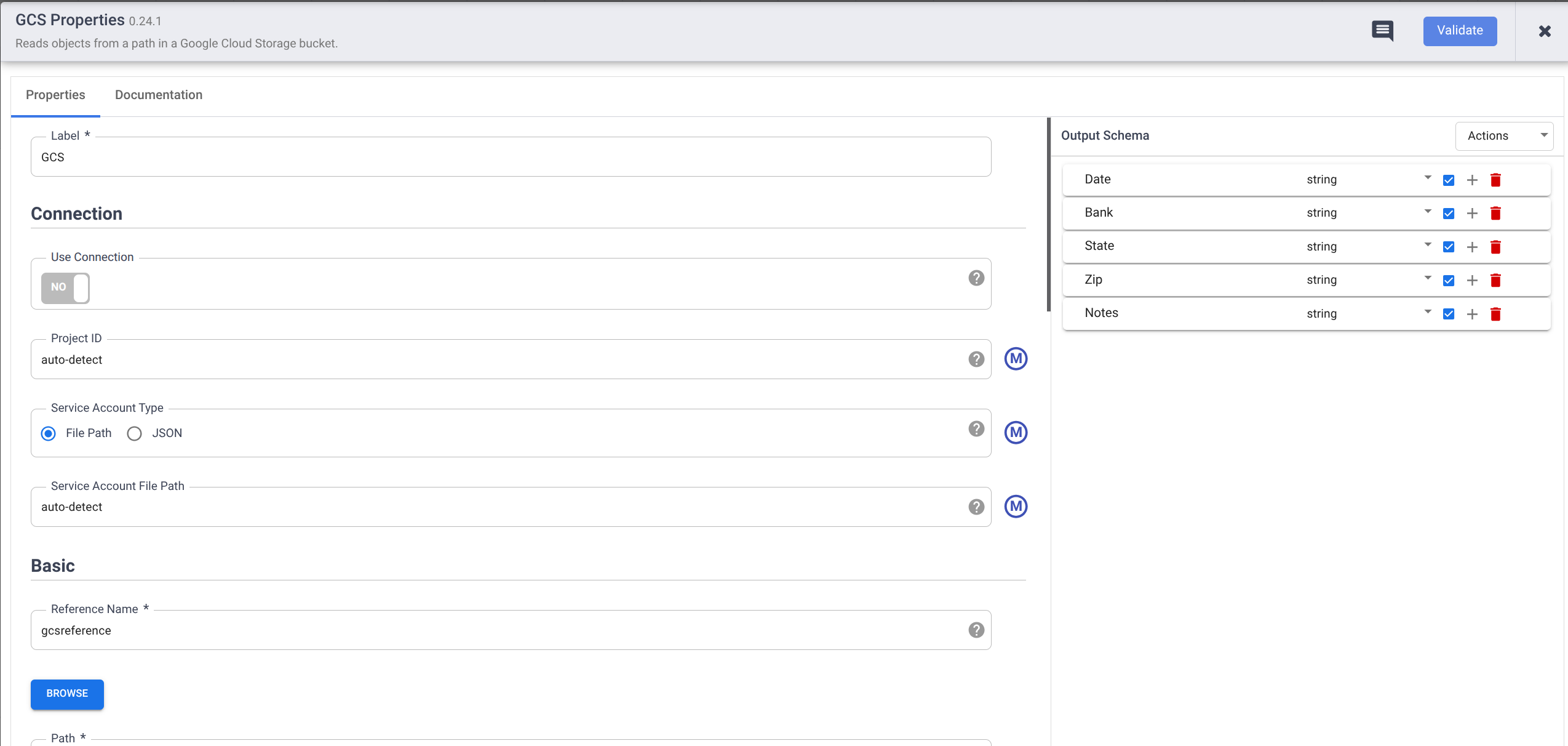

- Di menu Source pada panel kiri halaman Studio, klik plugin Google Cloud Storage (GCS).

-

Tahan kursor di node GCS yang muncul, lalu klik Properties.

-

Untuk Reference Name, masukkan nama referensi.

-

Lab ini menggunakan set data input SampleRecords.csv. Set data tersebut berada di bucket Cloud Storage yang tersedia secara publik. Di bagian Path, masukkan gs://cloud-training/OCBL167/SampleRecords.csv

-

Untuk Format, pilih csv.

-

Untuk Output Schema, di bagian Field name, masukkan nama berikut dengan mengklik tombol + untuk setiap jenis data. Hapus semua jenis data lain, jika ada.

- Date

- Bank

- State

- Zip

- Notes

-

Pastikan semua jenis data bertipe string. Untuk mengubah tipenya, klik Type, lalu pilih String dari dropdown.

-

Pilih kotak centang untuk setiap jenis data. Tindakan ini memastikan pipeline tidak gagal saat menemukan nilai null (kosong).

-

Klik Validate untuk memastikan tidak ada error.

-

Klik tombol X di pojok kanan atas kotak dialog.

Tugas 6. Menyamarkan data sensitif

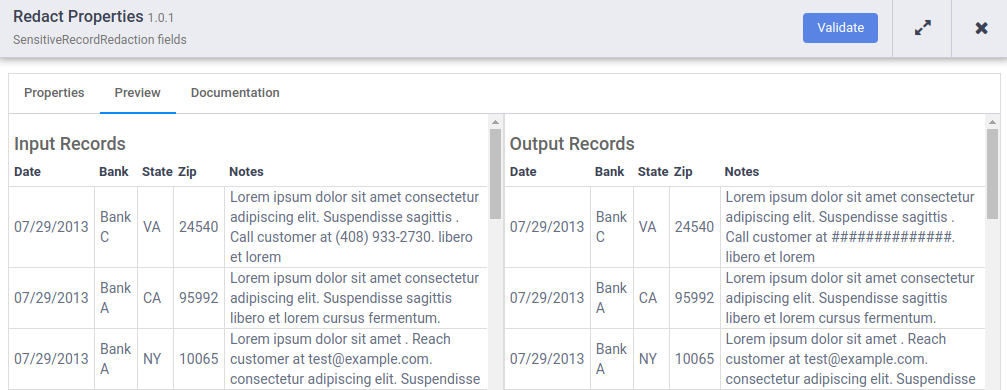

Plugin transformasi Redact mengidentifikasi kumpulan data sensitif dalam aliran data input dan menerapkan transformasi yang telah ditentukan ke kumpulan data tersebut. Kumpulan data dianggap sensitif jika cocok dengan filter Sensitive Data Protection bawaan yang Anda pilih atau template kustom yang Anda tentukan.

Untuk lab ini, Anda ingin menyamarkan nomor telepon pelanggan yang tidak sengaja dicatat oleh teknisi dukungan di tim Anda. Informasi sensitif tersebut mereka masukkan ke bagian Notes pada tiket dukungan, yang muncul sebagai kolom Notes di file CSV. Anda membuat template inspeksi Sensitive Data Protection kustom, lalu memberikan ID template di menu properti plugin transformasi Redact.

Tugas 7. Men-deploy plugin Sensitive Data Protection

-

Di UI Cloud Data Fusion, klik Hub di kanan atas.

-

Klik plugin Data Loss Prevention.

-

Klik Deploy.

-

Klik Selesai.

-

Klik tombol X di pojok kanan atas kotak dialog Data Loss Prevention | Deploy.

-

Klik tombol X untuk keluar dari Hub.

Tugas 8. Membuat template kustom

-

Di kolom judul Konsol Google Cloud, ketik Security pada kolom Search, lalu klik Security di hasil penelusuran. Pilih Sensitive Data Protection.

-

Klik tab Configuration, lalu klik Create Template.

-

Untuk Define template, di kolom Template ID, masukkan ID untuk template Anda. Anda nanti akan memerlukan ID template tersebut dalam tutorial ini.

-

Klik Continue.

-

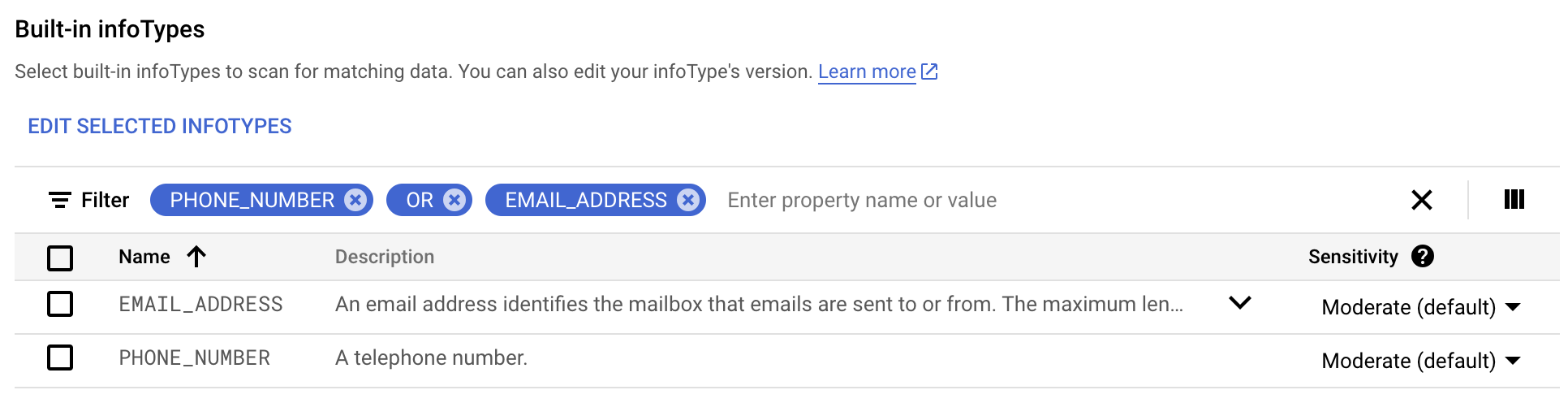

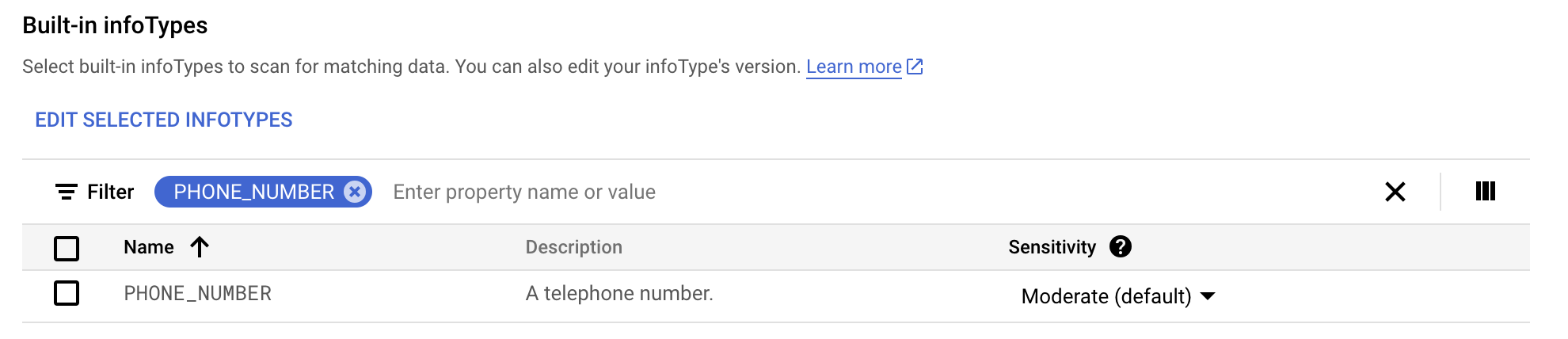

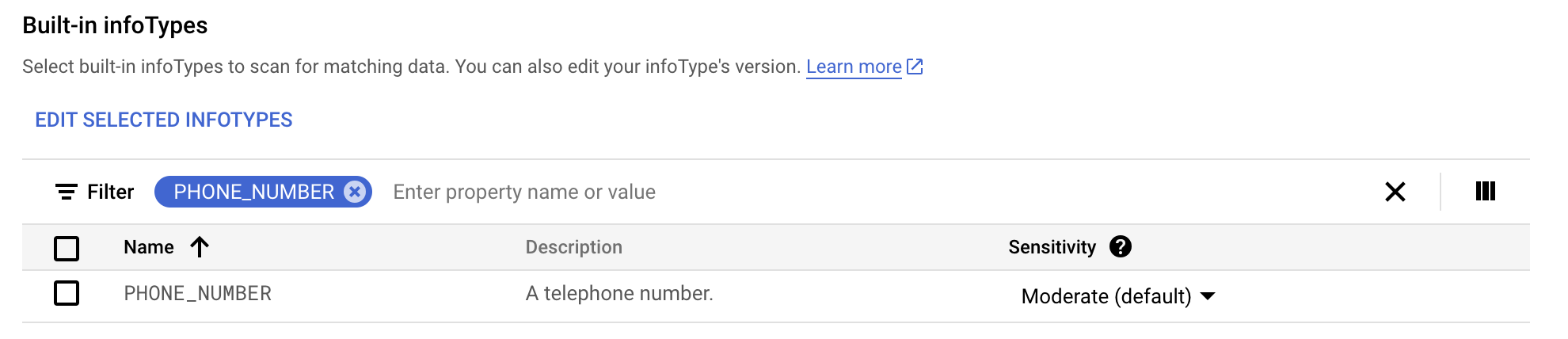

Untuk Configure detection, klik Manage infoTypes.

-

Di tab Built-in, gunakan filter untuk menelusuri phone number.

-

Pilih PHONE_NUMBER.

-

Klik Done.

-

Klik Create.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat template kustom

Tugas 9. Menerapkan transformasi Redact

-

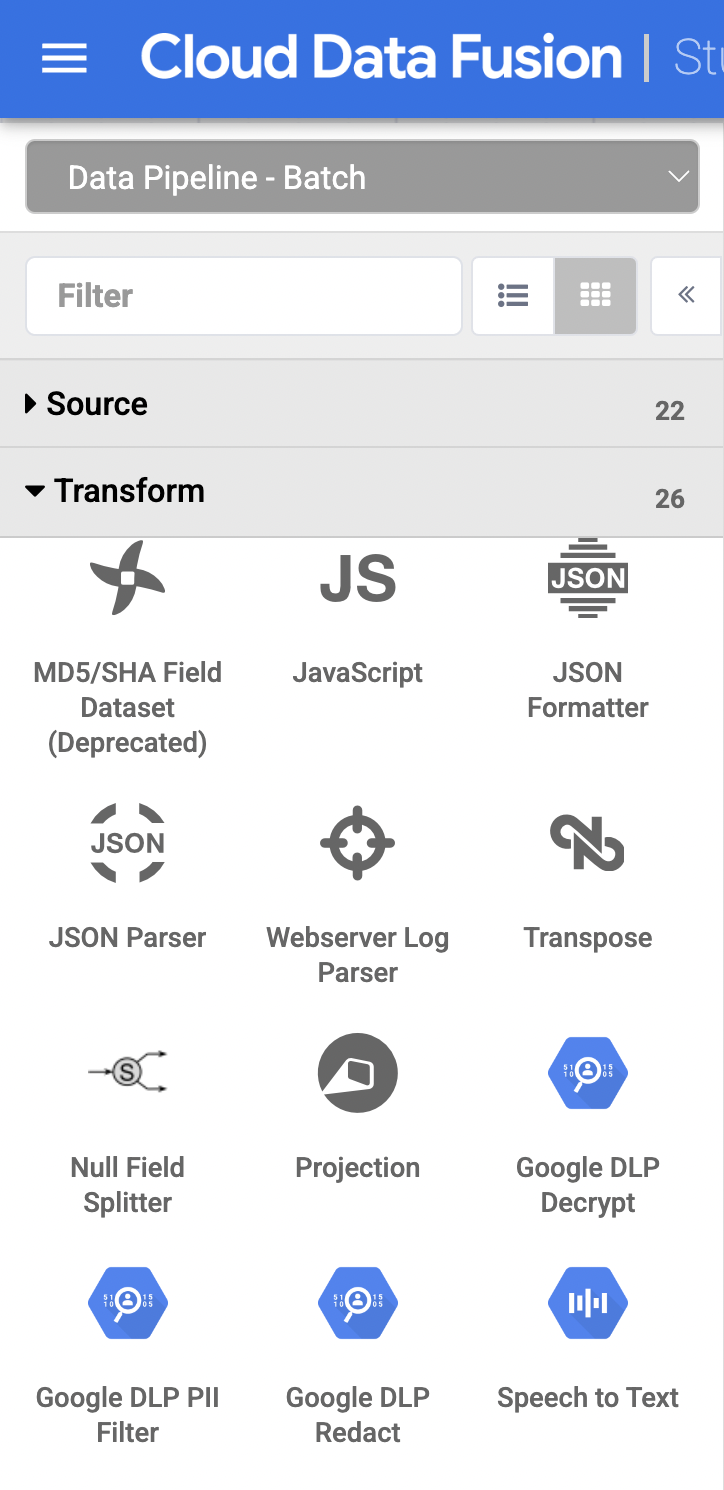

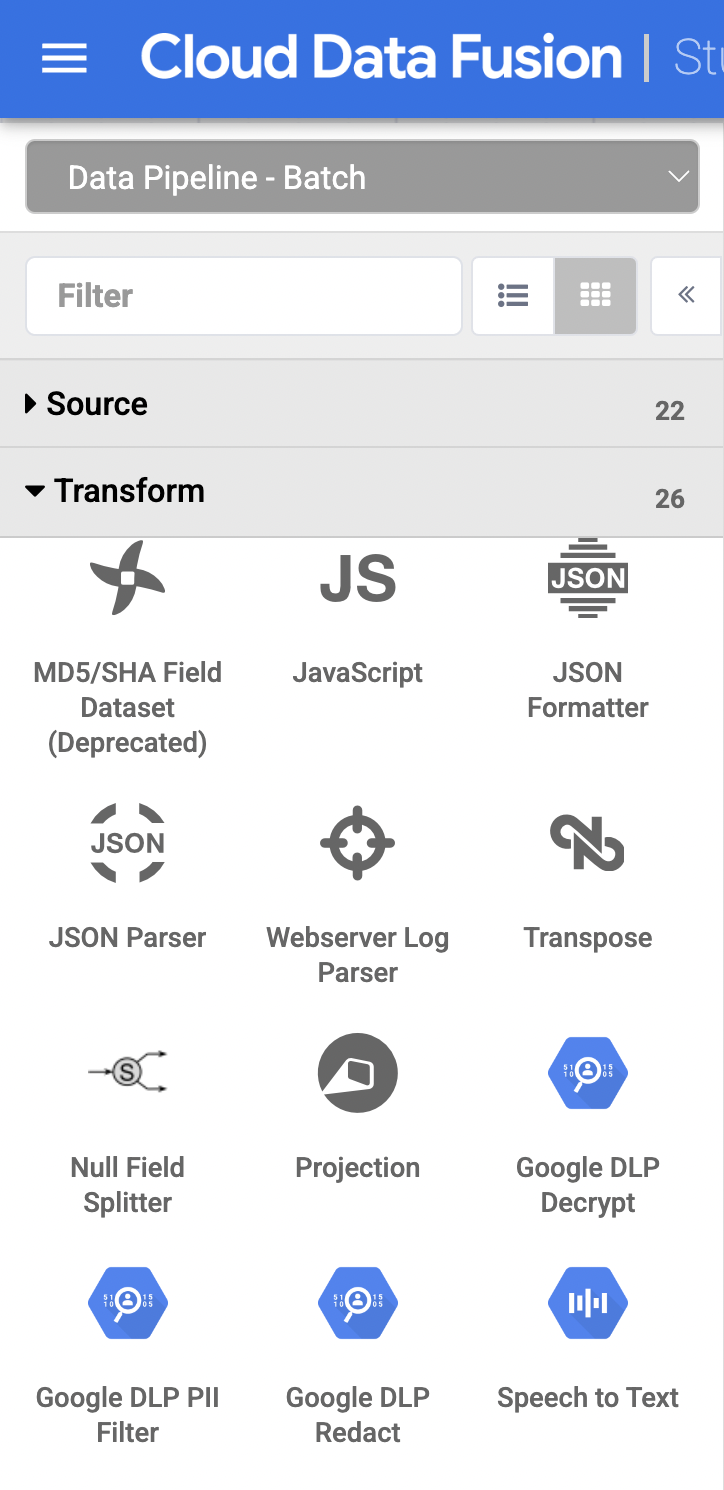

Kembali ke UI Cloud Data Fusion, di halaman Studio, klik untuk meluaskan menu Transform.

-

Klik plugin transformasi Google DLP Redact.

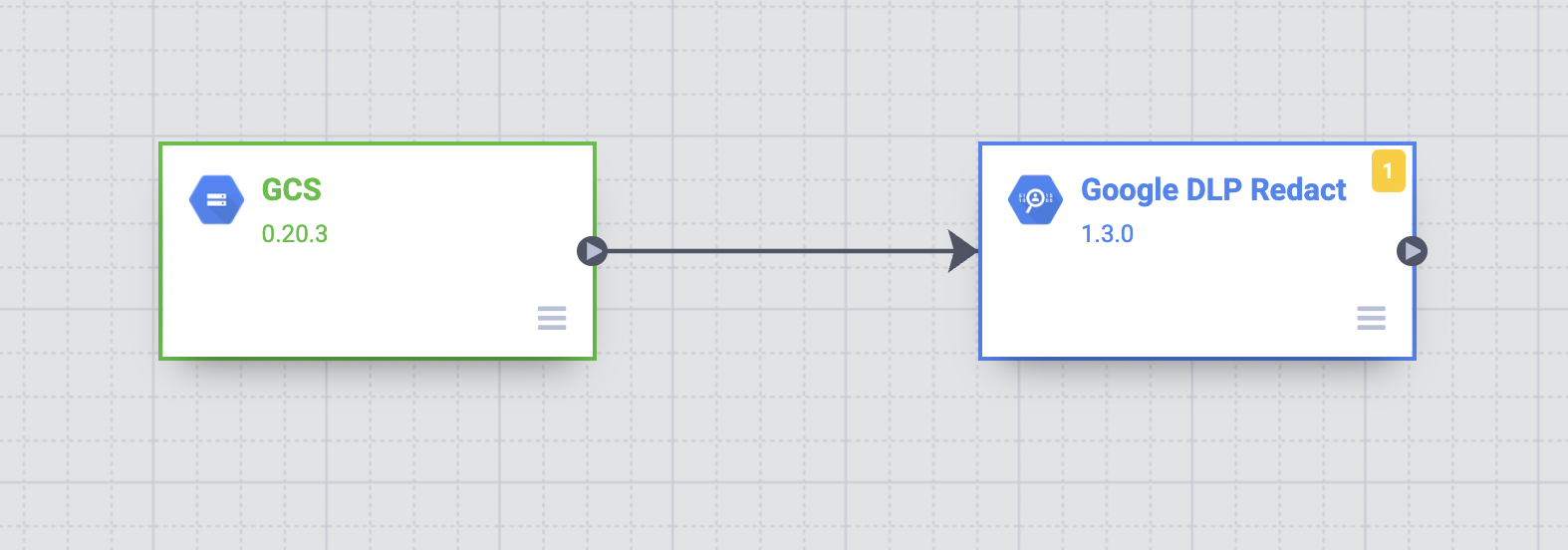

- Tarik panah penghubung dari node GCS ke node Google DLP Redact.

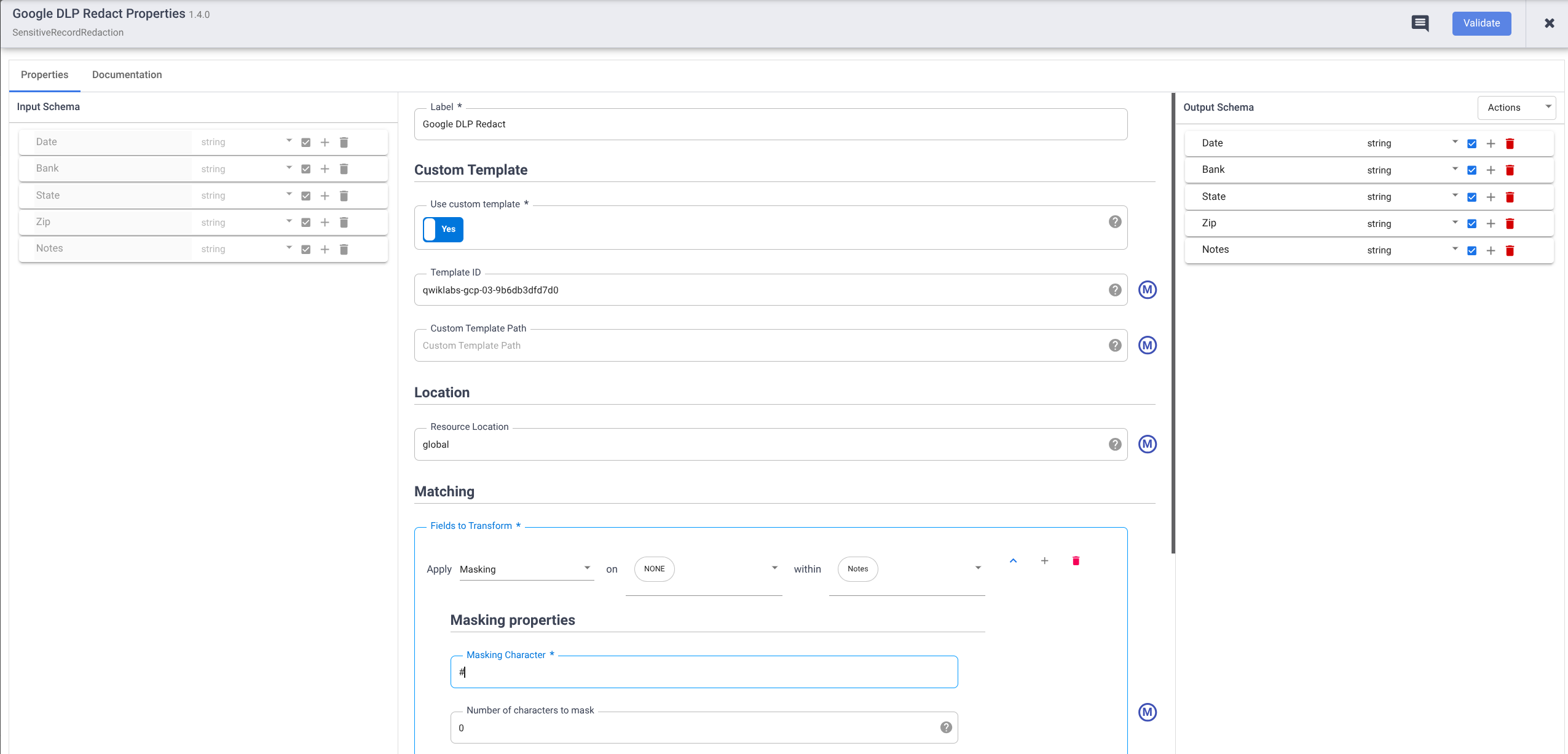

- Tahan kursor di node Google DLP Redact, lalu klik Properties.

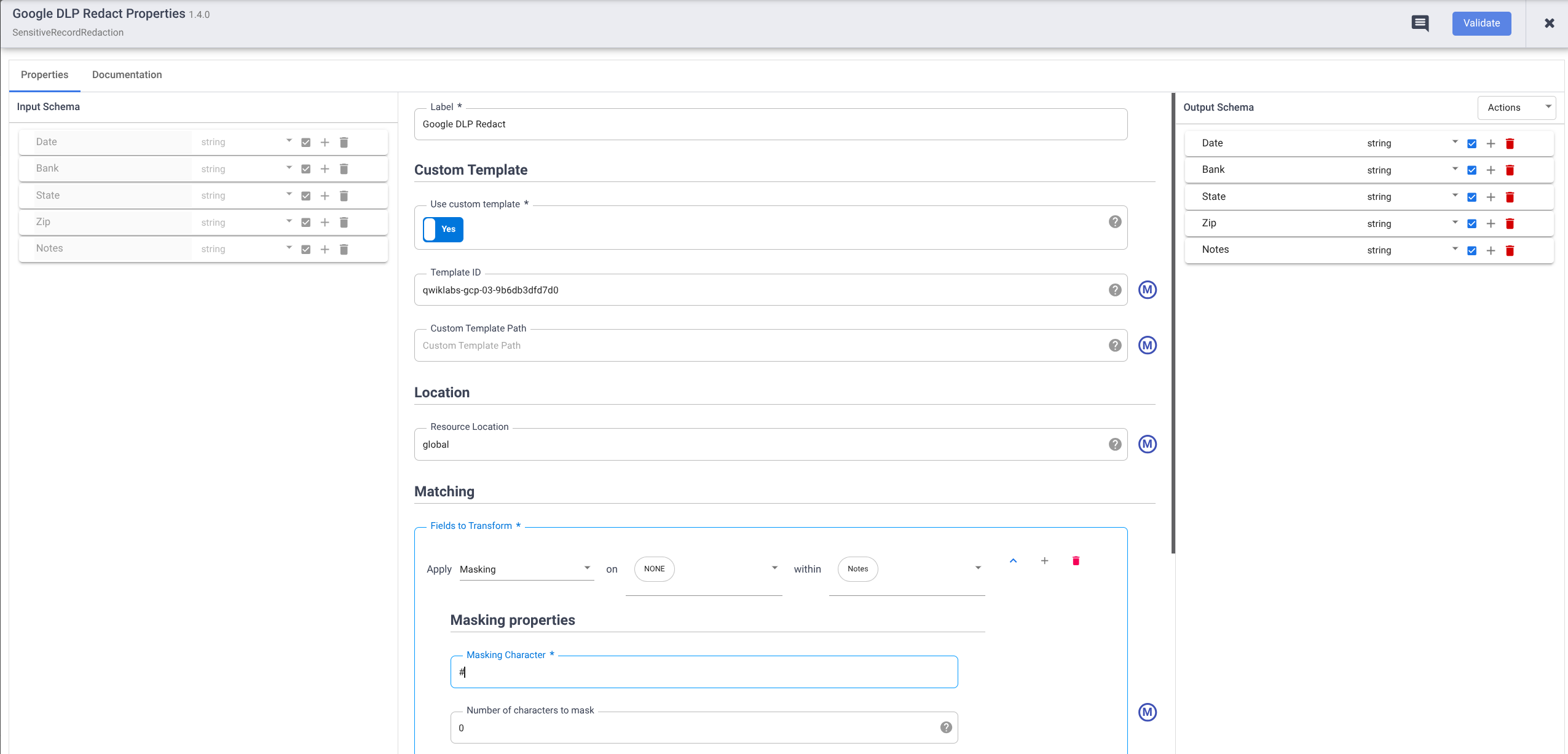

- Setel Use custom template ke Yes.

- Untuk Template ID, masukkan ID template dari template kustom yang Anda buat.

- Untuk Matching, terapkan Masking pada Custom template dalam Notes.

Catatan: Selain penyamaran, ada transformasi Sensitive Data Protection lainnya yang tersedia dengan plugin Sensitive Data Protection. Untuk mempelajari lebih lanjut, lihat tab Documentation di menu properti plugin Redact.

- Untuk Masking Character, masukkan

#.

-

Klik Validate untuk memastikan tidak ada error.

-

Klik tombol X di pojok kanan atas kotak dialog.

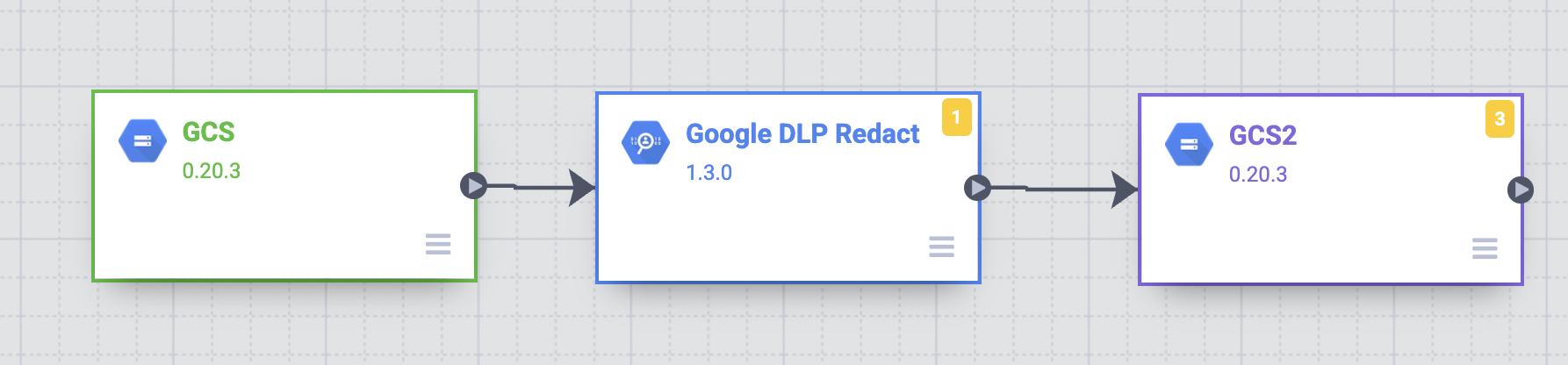

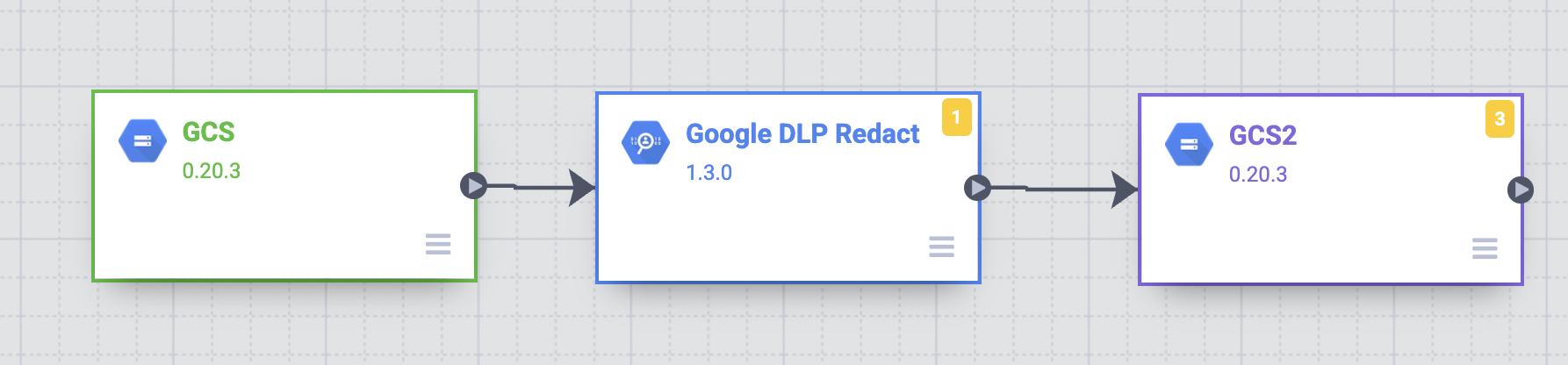

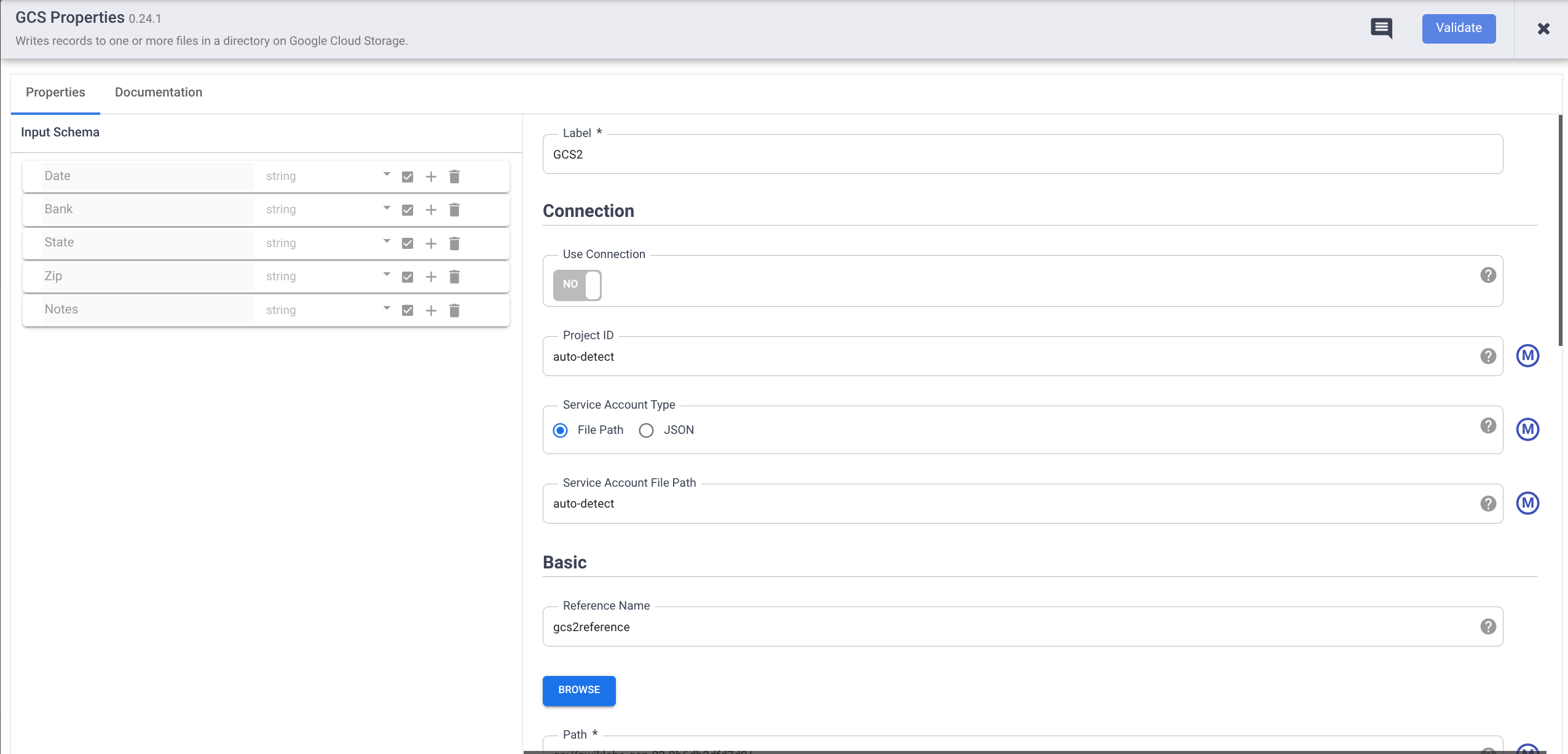

Tugas 10. Menyimpan data output

Simpan hasil pipeline Anda dalam file Cloud Storage.

-

Di UI Cloud Data Fusion, pada halaman Studio, klik untuk meluaskan menu Sink.

-

Klik GCS.

-

Tarik panah penghubung dari node Google DLP Redact ke node GCS2.

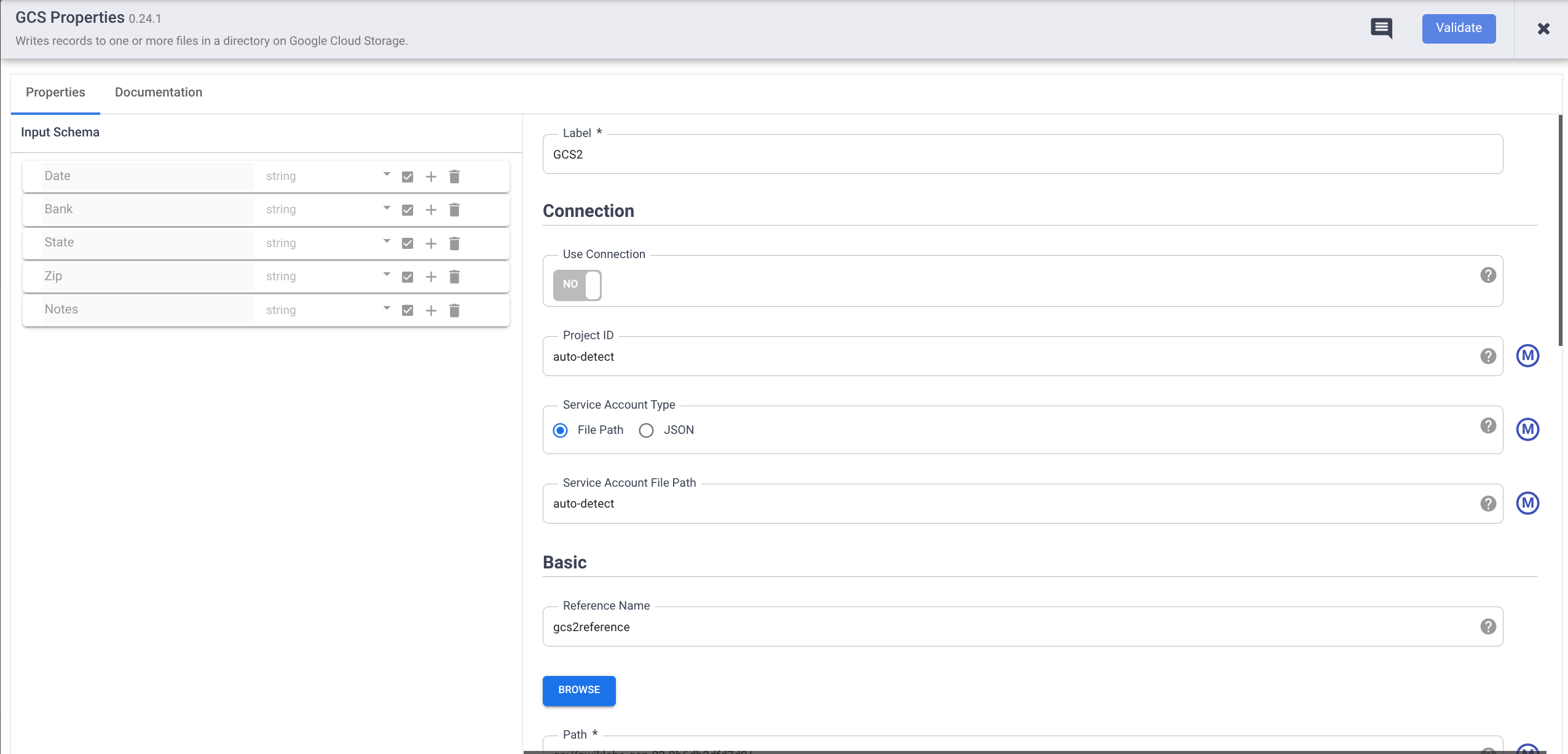

- Tahan kursor di node GCS2, lalu klik Properties.

- Untuk Reference Name, masukkan nama referensi.

- Untuk Path, masukkan jalur bucket Cloud Storage yang Anda buat di awal lab ini

- Untuk Format, pilih CSV.

-

Klik Validate untuk memastikan tidak ada error.

-

Klik tombol X di pojok kanan atas kotak dialog.

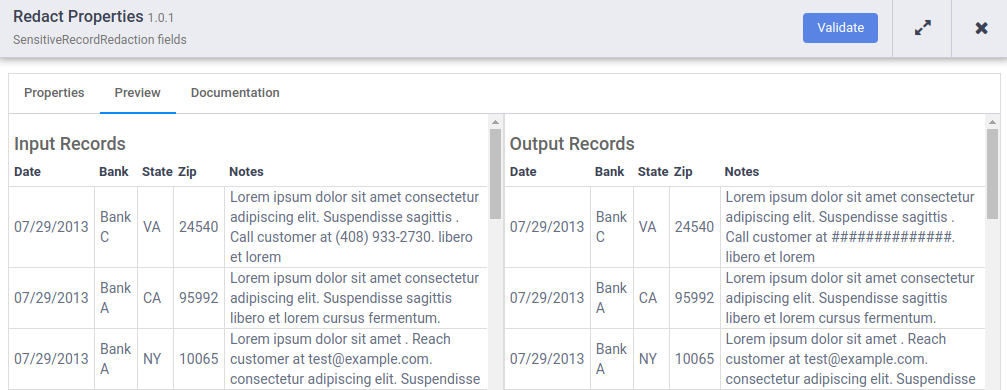

Tugas 11. Menjalankan pipeline dalam mode pratinjau

Selanjutnya, jalankan pipeline dalam mode pratinjau sebelum men-deploy pipeline tersebut.

- Klik Preview, lalu klik Run.

Tombol Run menampilkan status pipeline, yang dimulai dengan Starting, lalu berubah menjadi Stop, dan kemudian menjadi Run.

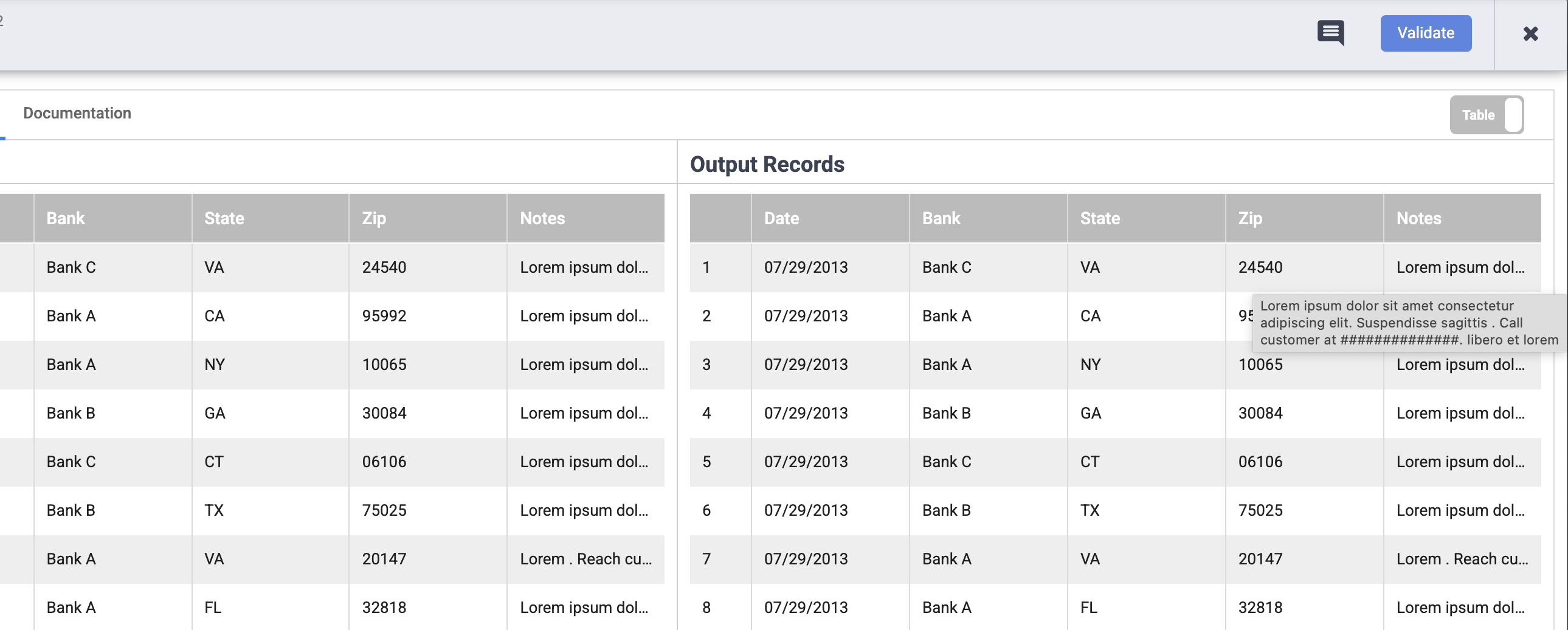

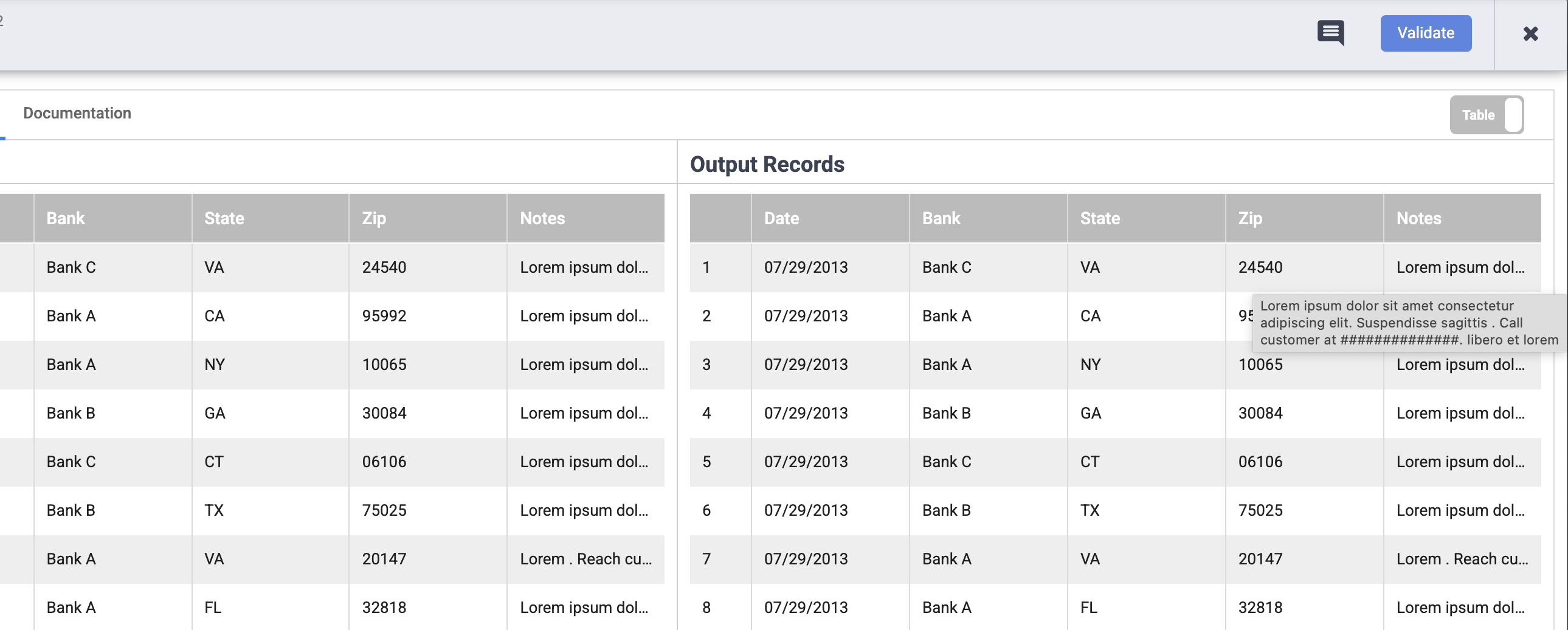

- Setelah operasi pratinjau selesai dijalankan, di node Google DLP Redact, klik Preview Data untuk melihat perbandingan antara data input dan data output secara berdampingan. Pastikan nomor telepon telah disamarkan dengan karakter #.

3. Klik tombol X untuk menutup Preview Data.

3. Klik tombol X untuk menutup Preview Data.

Catatan: Jika Anda tidak dapat melihat nomor telepon di kolom Notes, arahkan kursor ke entri untuk memverifikasi hasilnya.

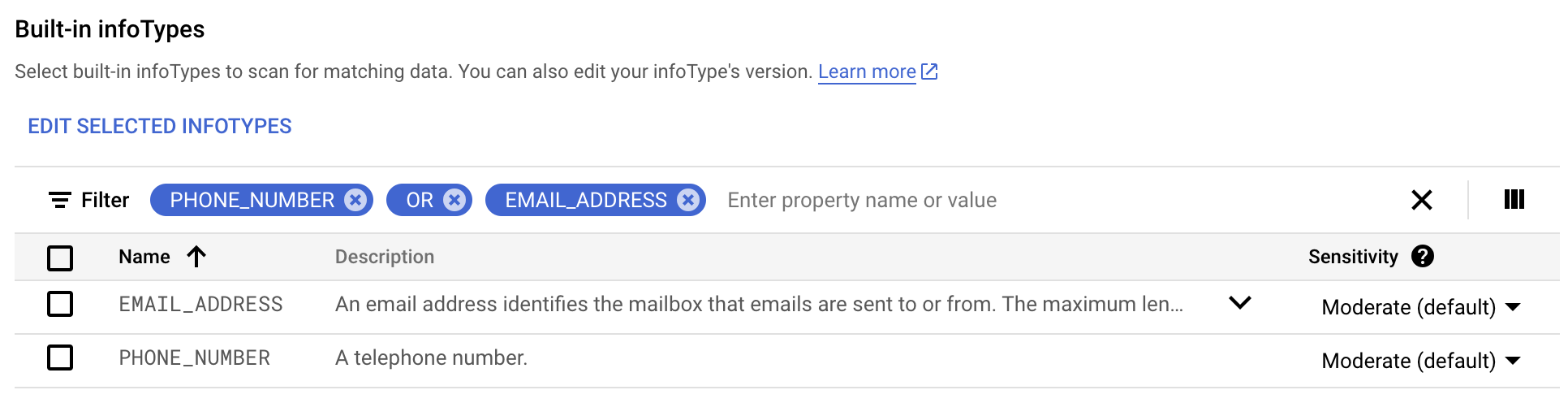

Tugas 12. Menyamarkan jenis data lain

Saat memeriksa hasil operasi pratinjau, Anda melihat masih ada informasi sensitif lain yang muncul di kolom Notes: Alamat email. Kembali dan edit template inspeksi Sensitive Data Protection agar juga menyamarkan alamat email.

-

Buka Security > Sensitive Data Protection .

-

Di tab Configuration, pilih template Anda.

-

Klik Edit.

-

Klik Manage infotypes.

-

Di tab Built-in, gunakan filter untuk menelusuri phone number OR email address.

-

Pilih semua, lalu klik Done.

-

Klik Save.

-

Di jendela pop-up, klik Confirm Save.

-

Sekali lagi, jalankan pipeline Anda dalam mode pratinjau. Cloud Data Fusion akan otomatis menggunakan template Sensitive Data Protection yang telah diperbarui.

-

Pastikan nomor telepon dan alamat email telah disamarkan dengan karakter #.

Catatan: Jika Anda tidak dapat melihat nomor telepon dan alamat email di kolom Notes, arahkan kursor ke entri untuk memverifikasi hasilnya.

Klik Periksa progres saya untuk memverifikasi tujuan.

Menyamarkan jenis data lain

Tugas 13. Men-deploy dan menjalankan pipeline

-

Pastikan mode Pratinjau tidak dicentang.

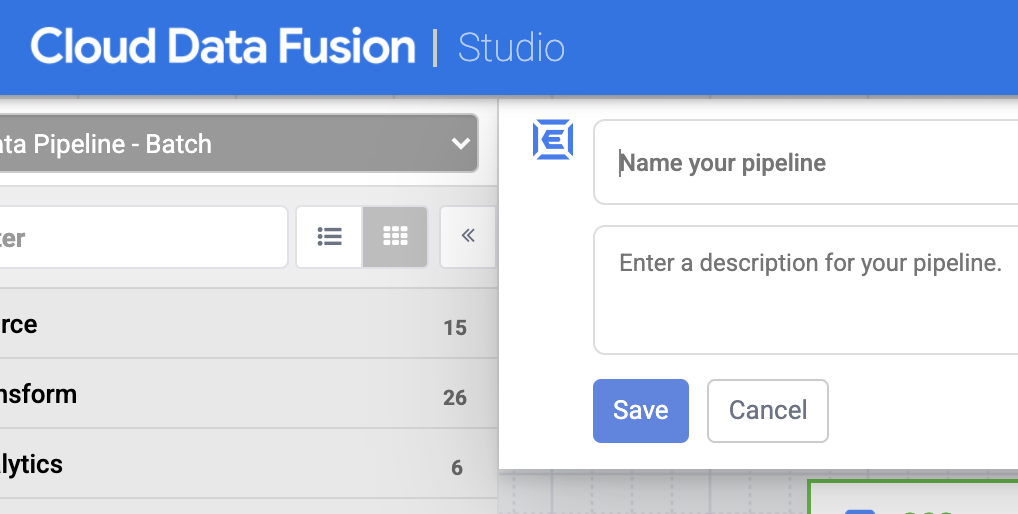

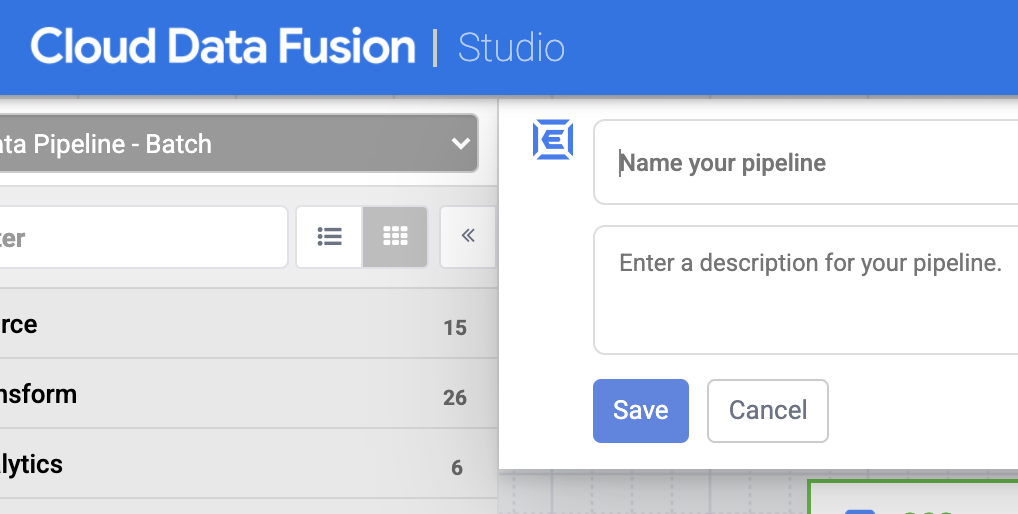

-

Klik Save. Dengan mengklik Save, Anda akan diminta menamai pipeline. Beri nama pipeline Anda, lalu klik Save.

-

Klik Deploy.

-

Setelah deployment selesai, klik Run. Menjalankan pipeline memerlukan waktu beberapa menit. Sambil menunggu, Anda dapat mengamati Status pipeline yang berubah dari Provisioning ke Starting, lalu ke Running, dan terakhir ke Succeeded.

Catatan: Jika pipeline gagal, Jalankan ulang pipeline tersebut

Klik Periksa progres saya untuk memverifikasi tujuan.

Men-deploy dan menjalankan pipeline

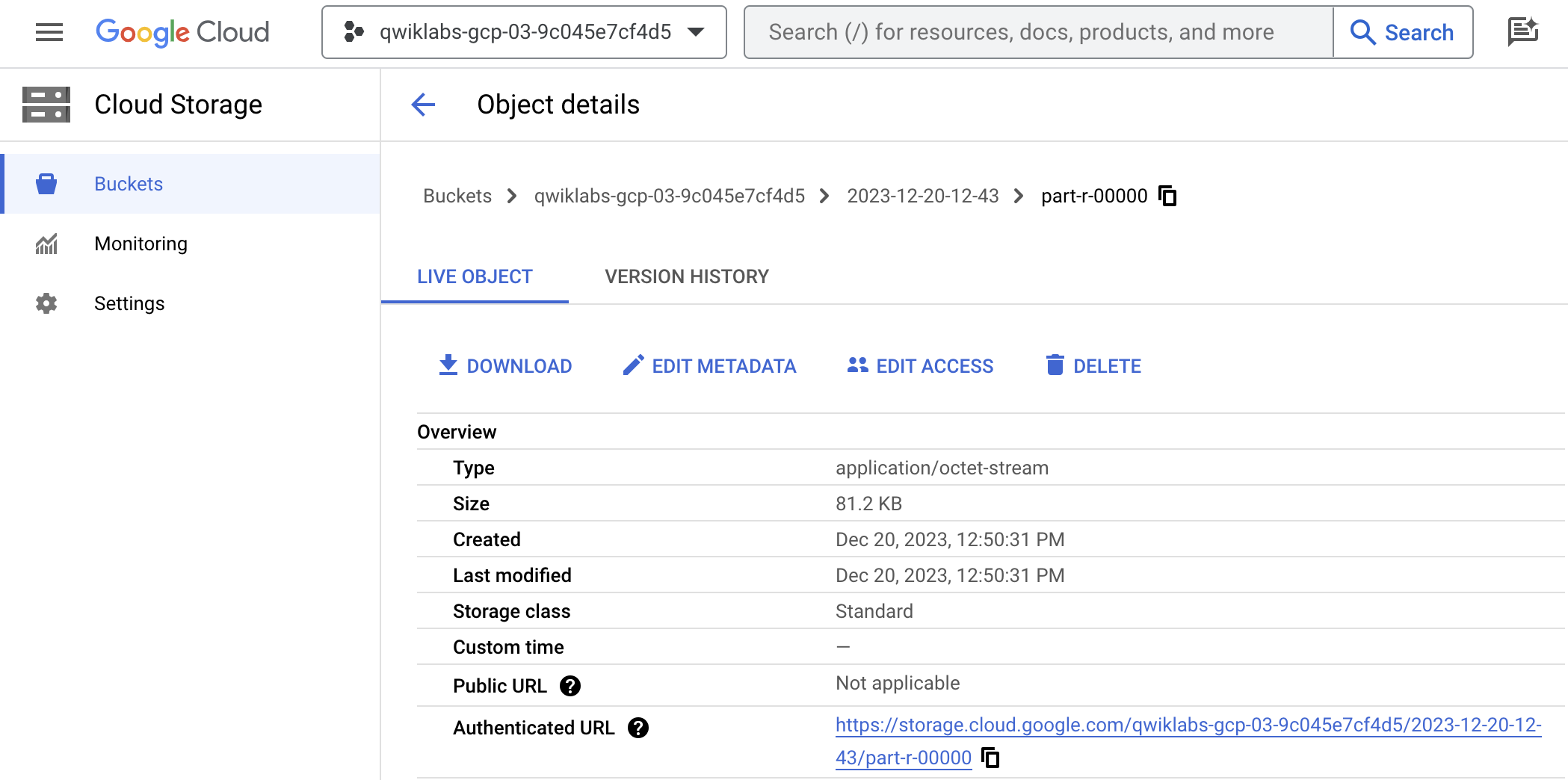

Tugas 14. Lihat hasil

-

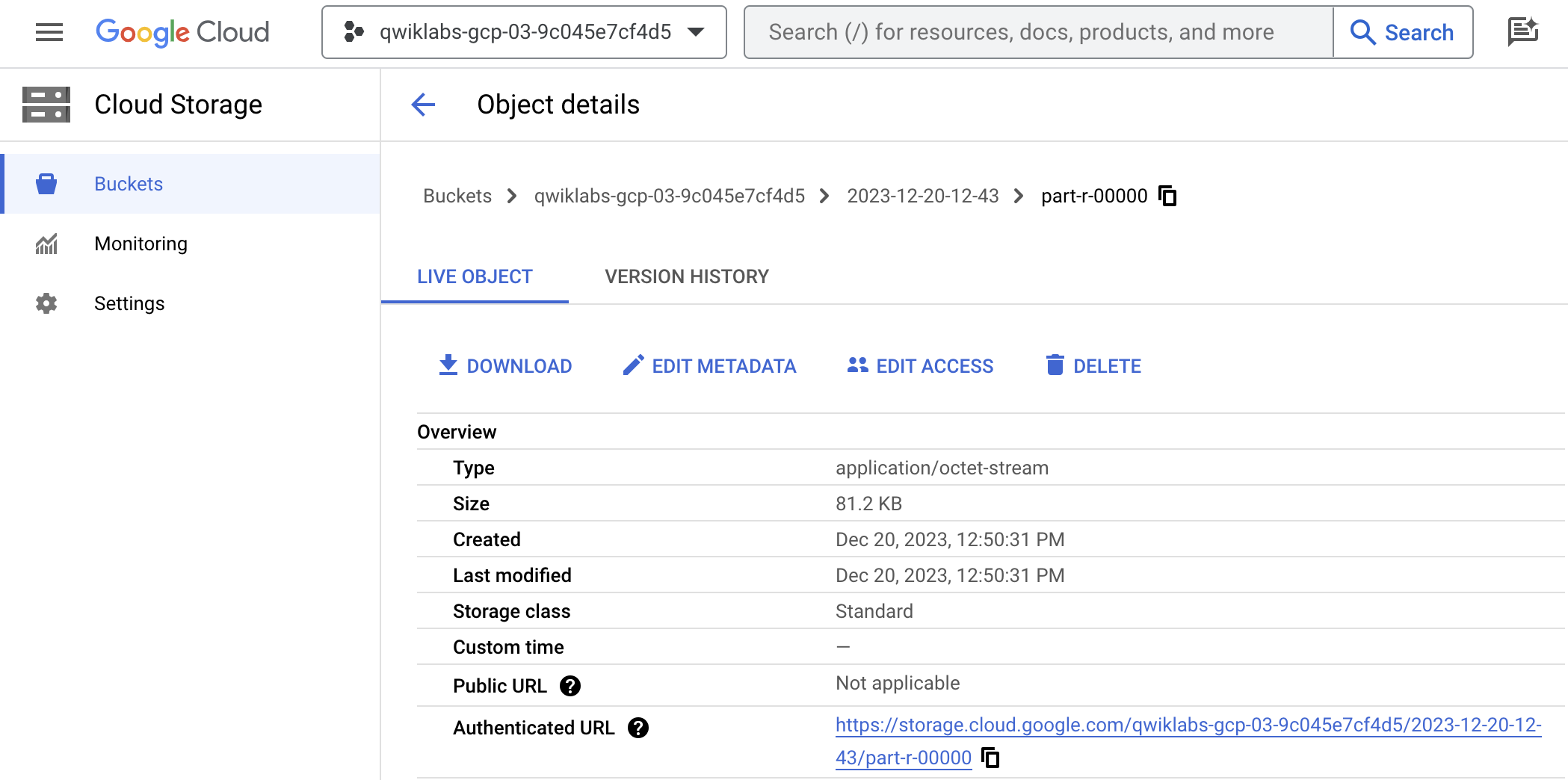

Di Cloud Console, buka Cloud Storage.

-

Di Storage browser, buka bucket Cloud Storage yang Anda tentukan di properti plugin sink Cloud Storage.

-

Di Authenticated URL, salin link dan tempel ke tab browser baru untuk mendownload file CSV yang berisi hasilnya. Pastikan nomor telepon dan alamat email telah disamarkan dengan karakter #.

Selamat!

Di lab ini, Anda telah mempelajari cara menggunakan Sensitive Data Protection untuk menyamarkan bagian tertentu dari aliran data dalam pipeline Data Fusion. Fungsi ini berguna saat Anda perlu menghapus/menyamarkan informasi PII yang tersemat dalam data sebelum membagikannya kepada audiens.

Pelajari lebih lanjut cara membuat template Sensitive Data Protection dengan merujuk ke dokumentasi.

Manual Terakhir Diperbarui pada 09 Desember 2025

Lab Terakhir Diuji pada 09 Desember 2025

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang dari tiap-tiap perusahaan yang bersangkutan.

) di kiri atas.

) di kiri atas.

).

).

3. Klik tombol X untuk menutup Preview Data.

3. Klik tombol X untuk menutup Preview Data.