GSP1073

Ringkasan

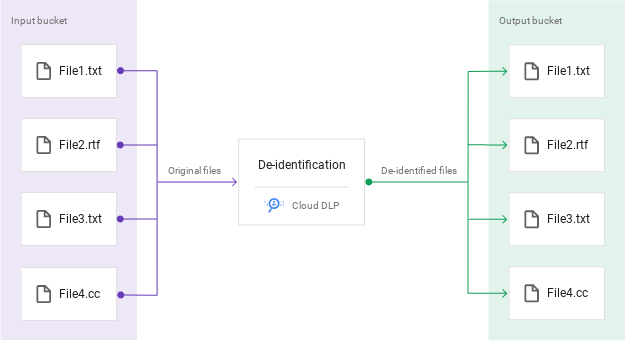

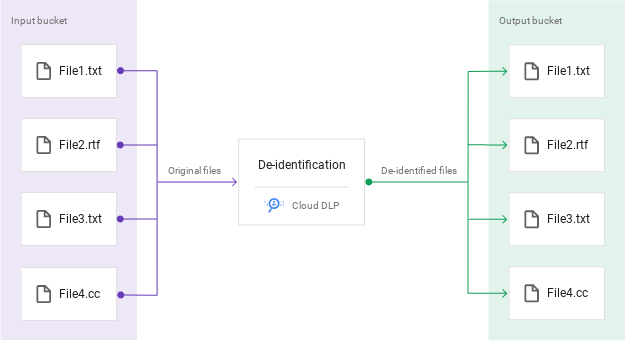

Sensitive Data Protection adalah layanan terkelola sepenuhnya yang dirancang untuk membantu menemukan, mengklasifikasi, dan melindungi informasi sensitif. Di lab ini, Anda akan membuat dan menjalankan tugas Sensitive Data Protection menggunakan Tindakan Temuan De-identifikasi (DeID) untuk membuat salinan data yang disunting dan dide-identifikasi di Cloud Storage. Anda juga akan mempelajari cara membuat template de-identifikasi untuk menentukan cara menyunting data.

Sebagai bagian dari proses penyiapan lab ini, bucket Cloud Storage "input" dengan folder dan file sampel, serta bucket Cloud Storage "output" untuk data yang disunting telah dibuat untuk Anda.

Tujuan

Di lab ini, Anda akan:

- Membuat template de-identifikasi Sensitive Data Protection untuk data terstruktur dan tidak terstruktur

- Mengonfigurasi Pemicu Tugas Inspeksi Sensitive Data Protection dengan tindakan Temuan De-identifikasi diaktifkan

- Membuat Tugas Inspeksi Sensitive Data Protection

- Melihat hasil tugas inspeksi dan melihat file baru yang dianonimkan di Cloud Storage

Penyiapan dan persyaratan

Sebelum mengklik tombol Start Lab

Baca petunjuk ini. Lab memiliki timer dan Anda tidak dapat menjedanya. Timer yang dimulai saat Anda mengklik Start Lab akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab interaktif ini dapat Anda gunakan untuk melakukan aktivitas lab di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran (direkomendasikan) atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Hanya gunakan akun siswa untuk lab ini. Jika Anda menggunakan akun Google Cloud yang berbeda, Anda mungkin akan dikenai tagihan ke akun tersebut.

Cara memulai lab dan login ke Google Cloud Console

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, dialog akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri ada panel Lab Details yang berisi hal-hal berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk mengakses produk dan layanan Google Cloud, klik Navigation menu atau ketik nama layanan atau produk di kolom Search.

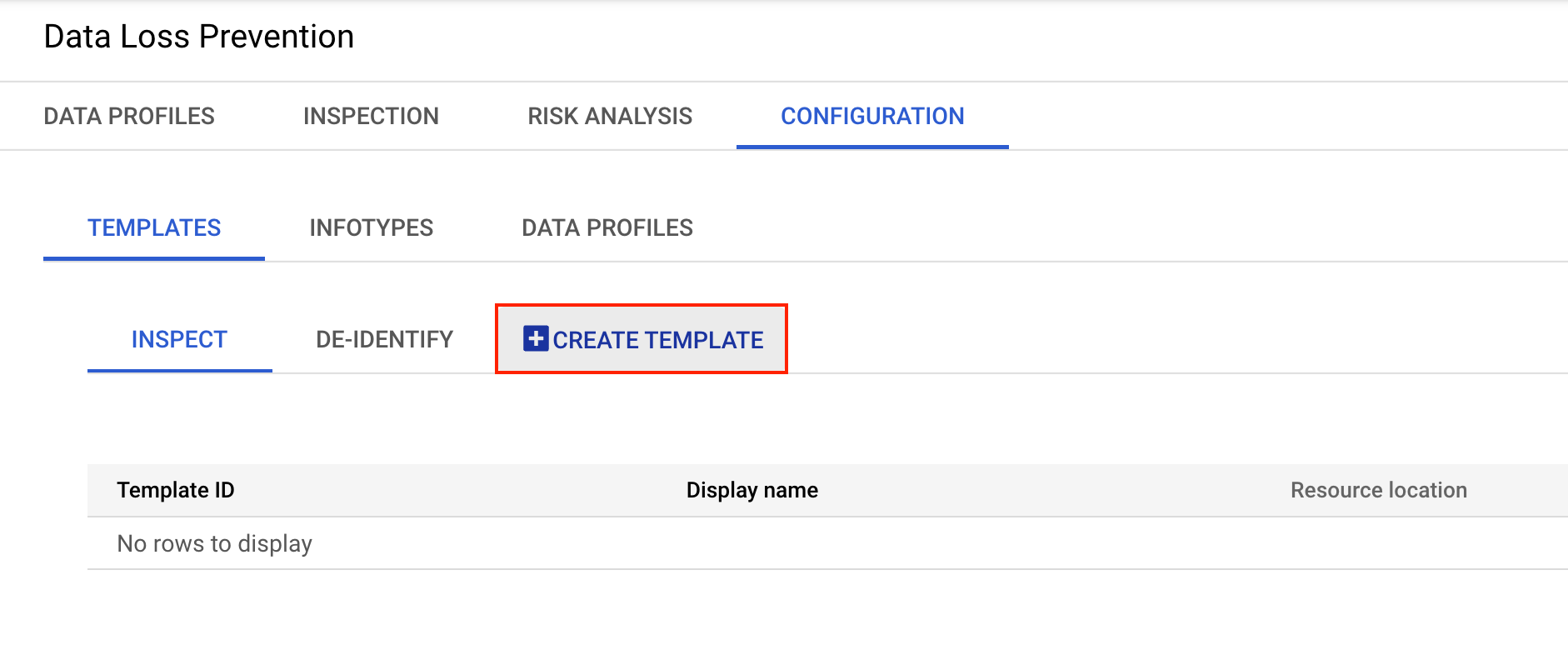

Tugas 1. Membuat template de-identifikasi

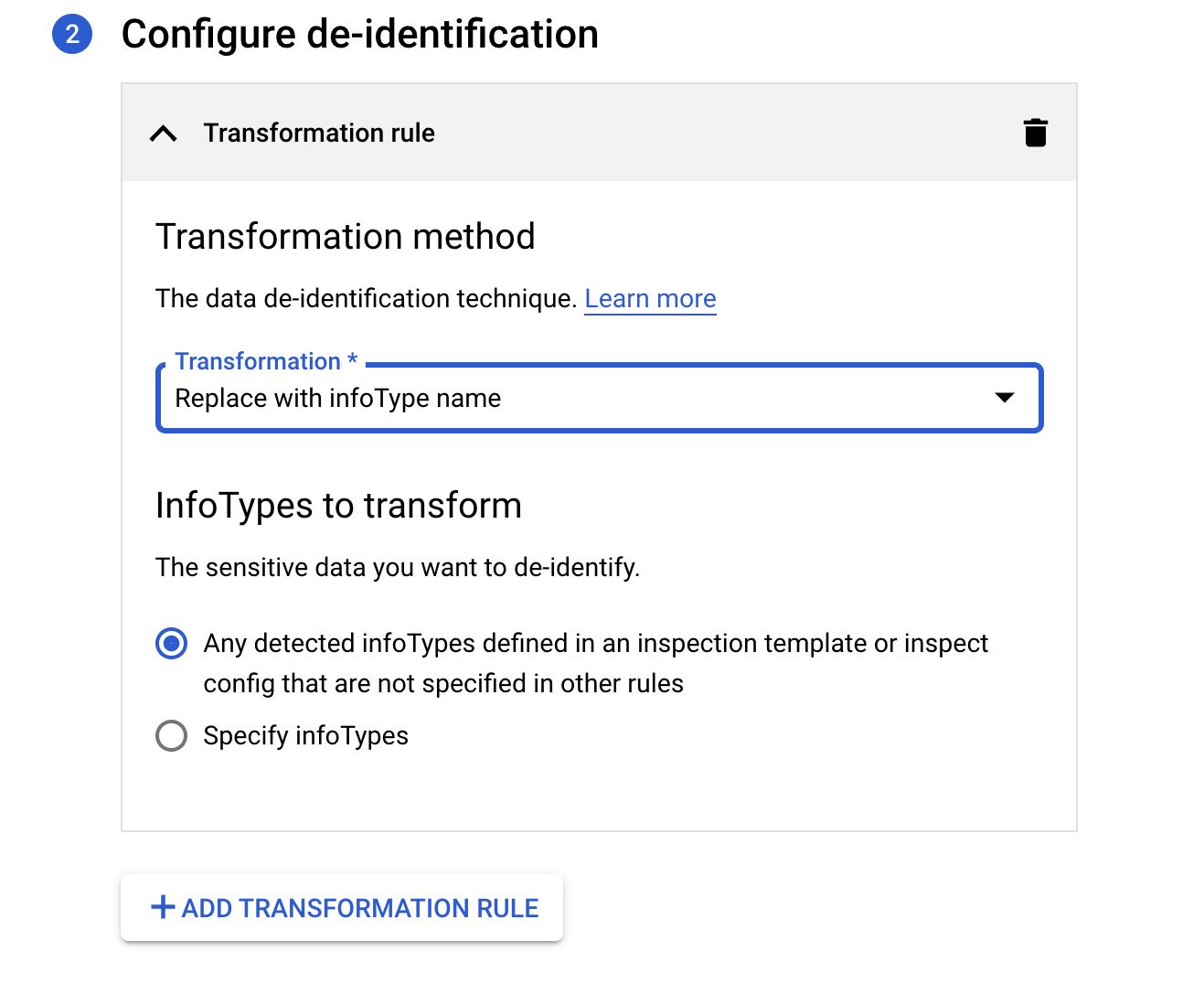

Membuat template untuk data tidak terstruktur

Di bagian ini, Anda akan mengonfigurasi dan membuat template de-identifikasi untuk data tidak terstruktur.

-

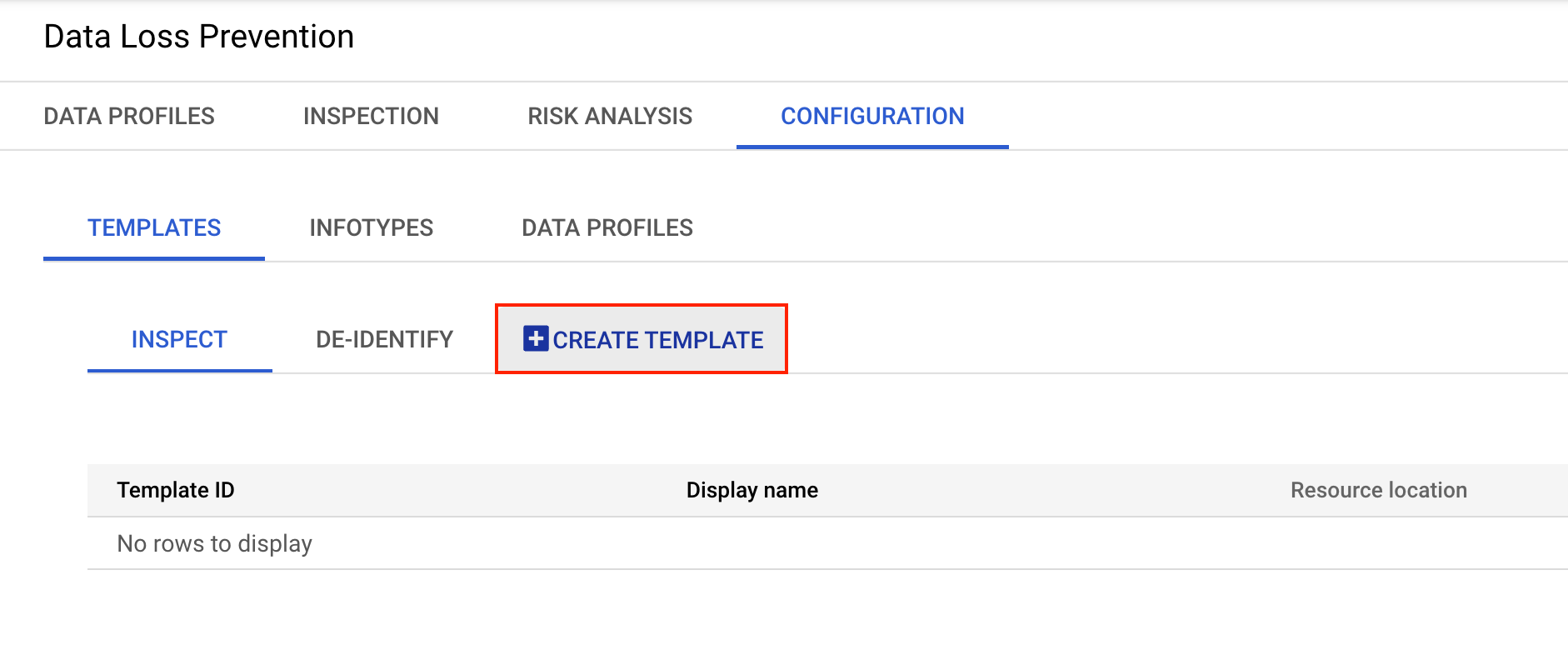

Di Konsol Google Cloud, pada Menu navigasi ( ), klik Keamanan > Pencegahan Kebocoran Data.

), klik Keamanan > Pencegahan Kebocoran Data.

-

Klik tab Konfigurasi.

-

Di bagian Konfigurasi > Template, klik Buat Template.

-

Di halaman Buat Template, tentukan opsi berikut:

- Untuk Jenis template, pilih De-identifikasi (hapus data sensitif).

- Untuk Jenis transformasi data, pilih InfoType

- Untuk ID Template, masukkan

deid_unstruct1

- Untuk Nama tampilan, masukkan

deid_unstruct1 template

- Untuk Deskripsi, biarkan kolom kosong.

- Untuk Lokasi resource, gunakan setelan default Global (region mana saja).

-

Klik Lanjutkan.

-

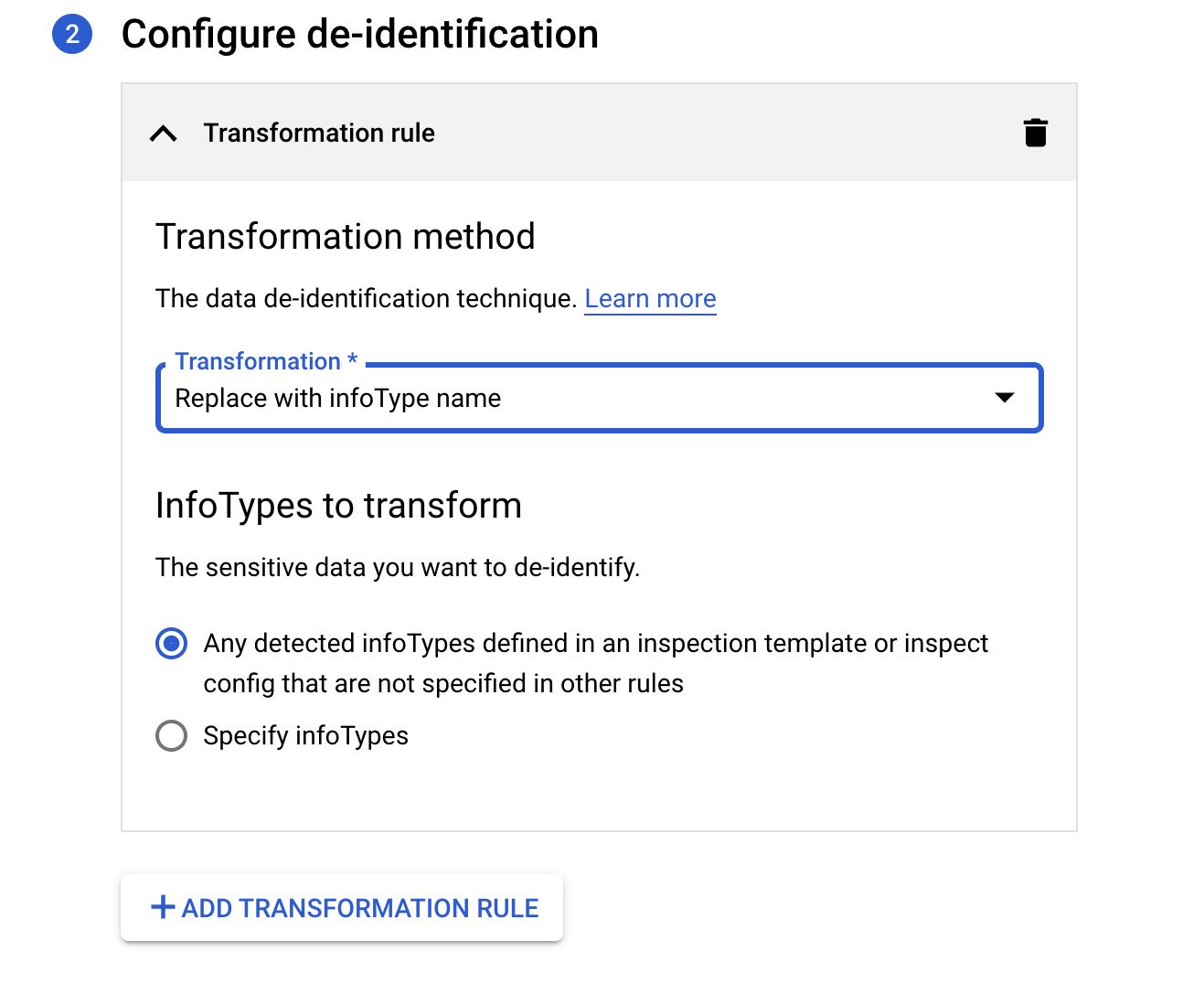

Untuk Aturan Transformasi, pilih Ganti dengan nama infoType.

-

Untuk InfoTypes to transform, pilih Setiap infoType terdeteksi yang didefinisikan dalam template inspeksi atau konfigurasi inspeksi yang tidak ditentukan dalam aturan lain.

- Klik Buat.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat Template untuk Data Tidak Terstruktur

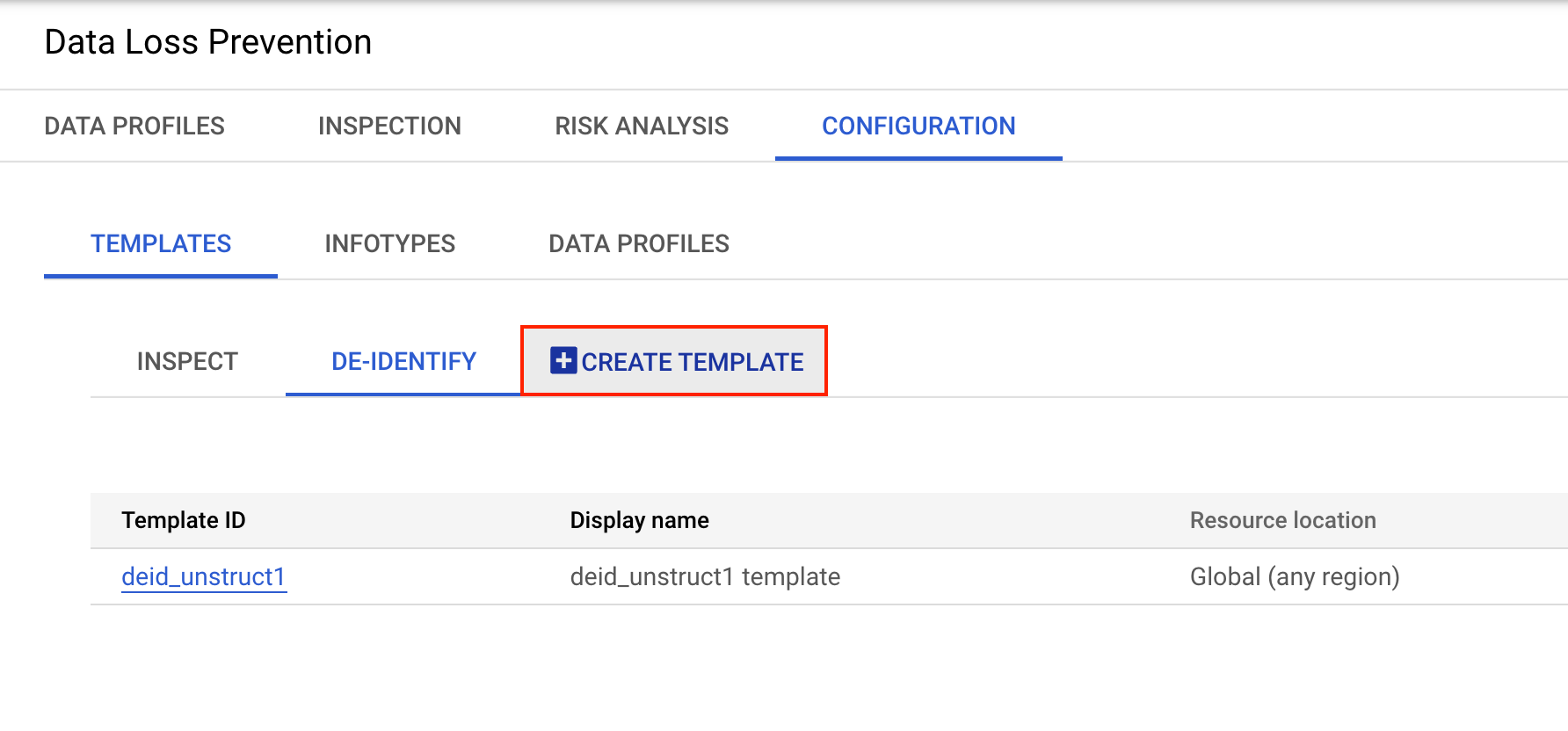

Membuat template untuk data terstruktur

Di bagian ini, Anda akan mengonfigurasi dan membuat template de-identifikasi untuk data terstruktur.

-

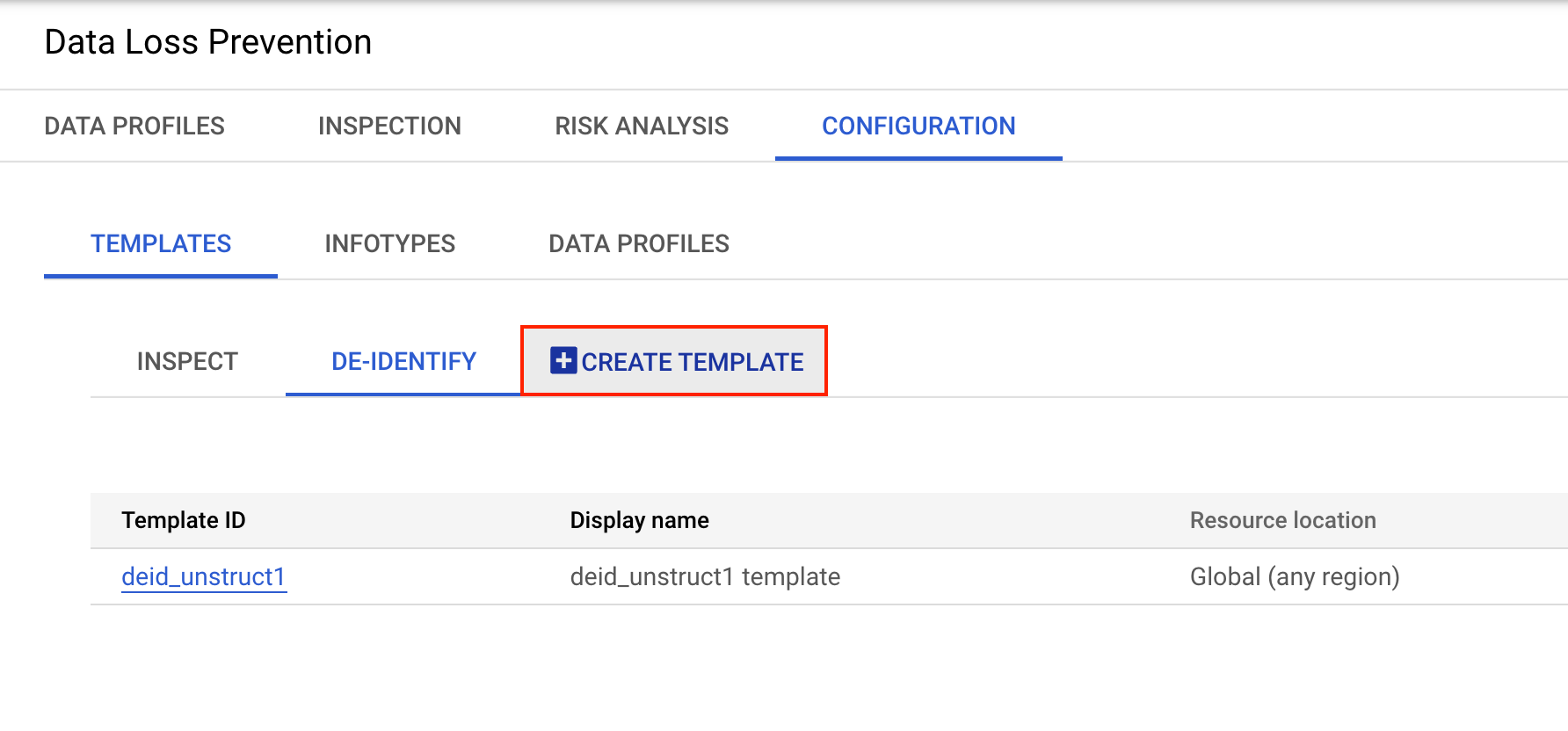

Di konsol Google Cloud, buka kembali halaman Data Loss Prevention.

-

Klik tab Konfigurasi.

-

Di bagian Konfigurasi > Template, klik Buat Template.

-

Di halaman Buat Template, tentukan opsi berikut:

- Untuk Jenis template, pilih De-identifikasi (hapus data sensitif).

- Untuk Data transformation type, pilih Record

- Untuk Template ID, masukkan

deid_struct1

- Untuk Display name, masukkan

deid_struct1 template

- Untuk Deskripsi, biarkan kolom kosong.

- Untuk Lokasi resource, gunakan setelan default Global (region mana saja).

-

Klik Lanjutkan.

-

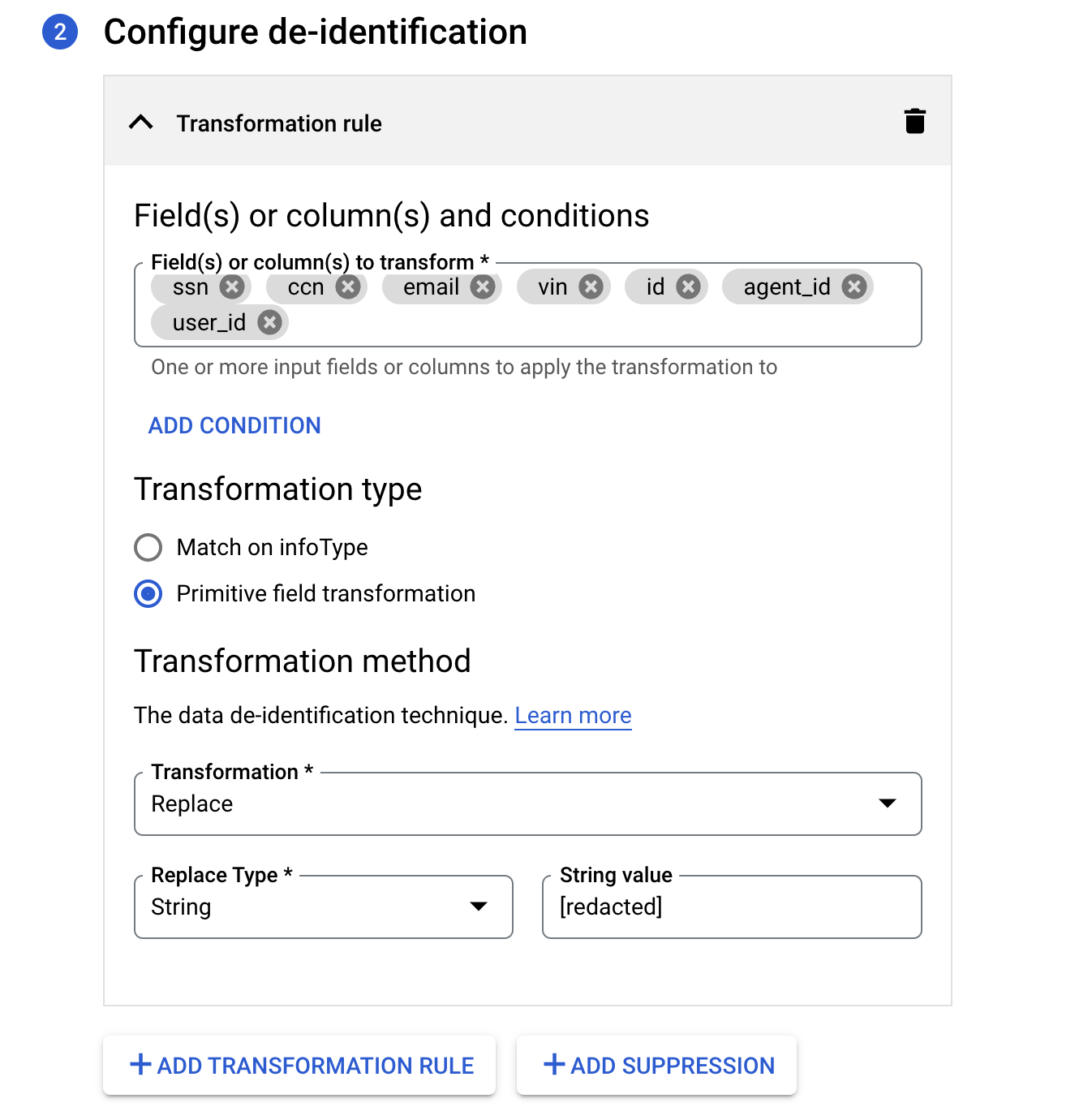

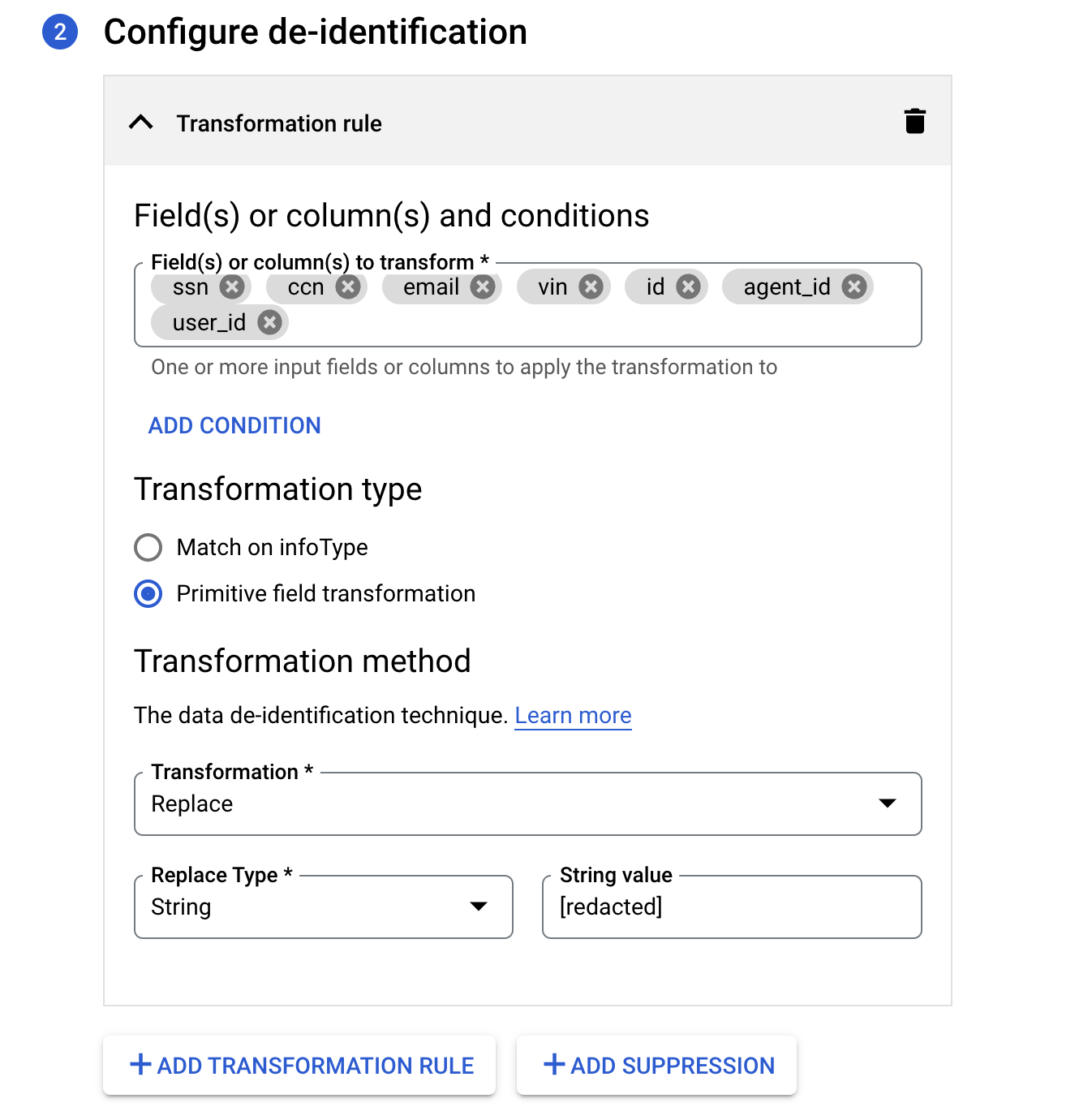

Untuk Transformation Rule, tambahkan nama kolom berikut: ssn ccn email vin id agent_id user_id.

-

Untuk Transformation type, pilih Primitive field transformation.

-

Untuk Transformation method, pilih Replace. Tindakan ini mengganti konten setiap sel untuk kolom yang cocok dengan salah satu kolom dalam daftar yang Anda berikan.

-

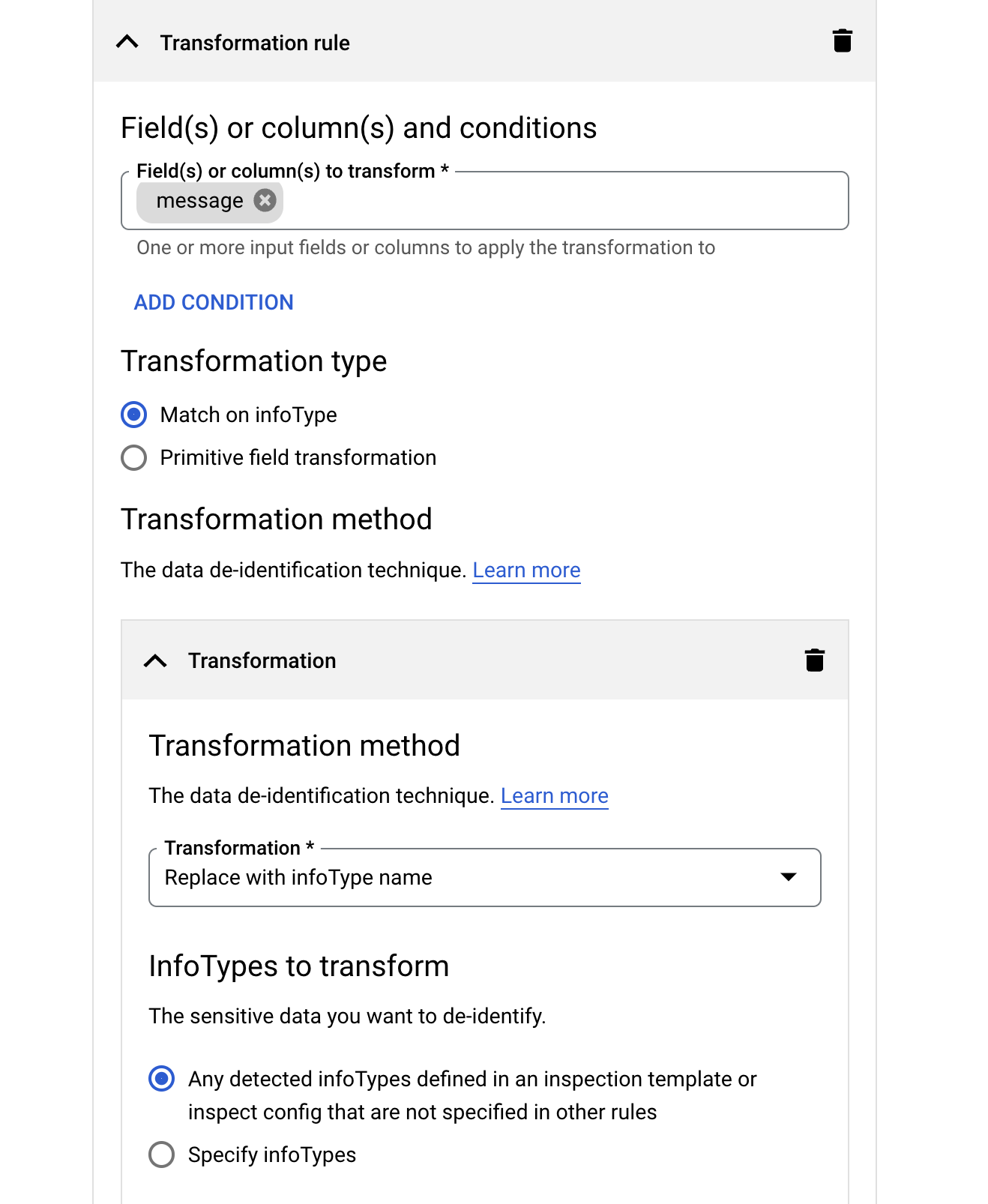

Klik + Add Transformation Rule.

-

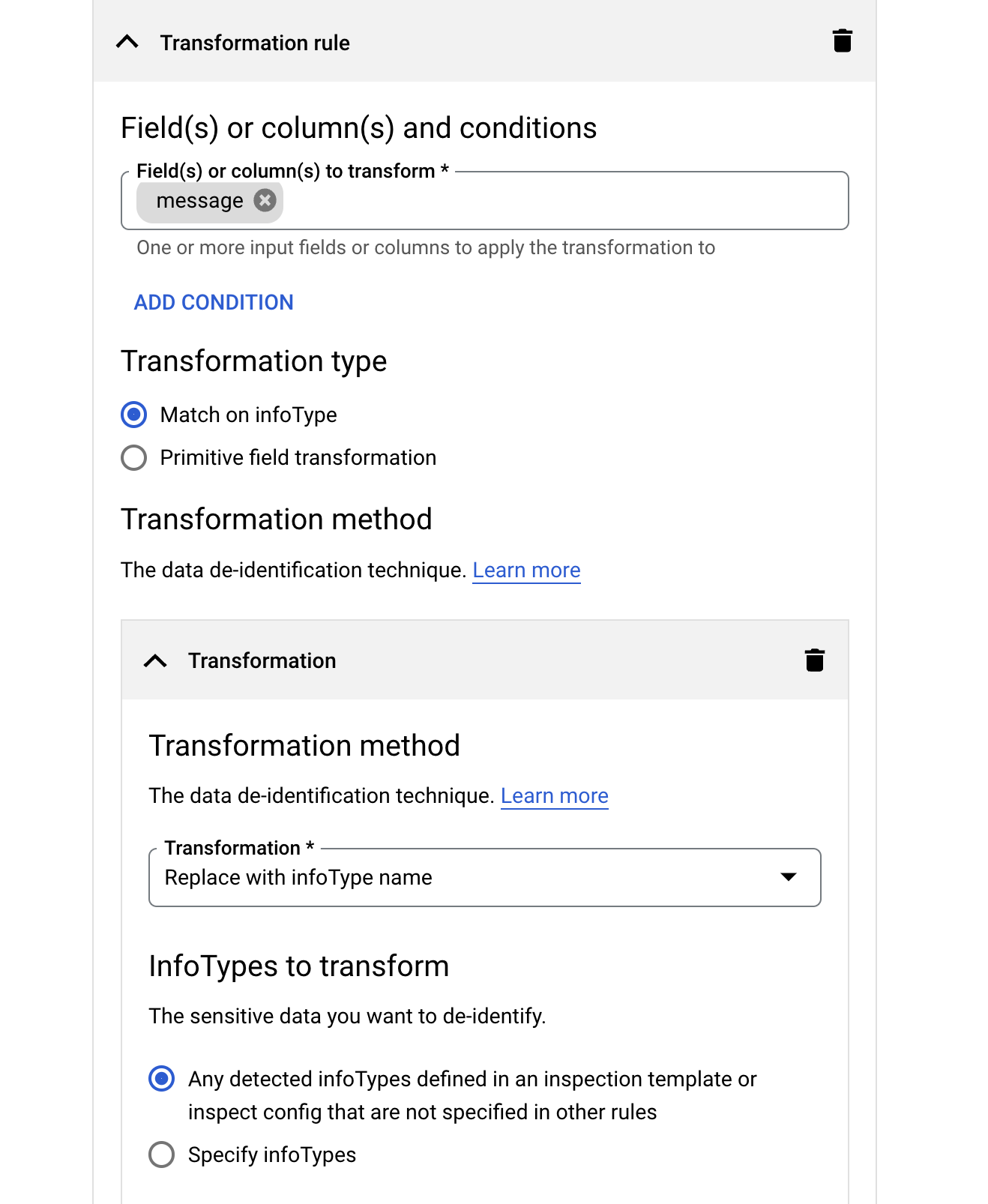

Untuk aturan baru ini, tambahkan kolom: message.

-

Untuk Transformation type, pilih Match on infoType dan klik Add Transformation.

-

Untuk Transformation Method, pilih Replace with infoType name.

-

Untuk InfoTypes to transform, pilih Setiap infoType terdeteksi yang didefinisikan dalam template inspeksi atau konfigurasi inspeksi yang tidak ditentukan dalam aturan lain. Hal ini menerapkan inspeksi dan redaksi infoType ke file apa pun dengan kolom bernama message.

- Klik Buat.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat template untuk data terstruktur

Tugas 2. Membuat pemicu tugas inspeksi DLP

-

Di konsol Google Cloud, buka kembali halaman Data Loss Prevention.

-

Klik tab Inspection.

-

Klik Create Job and Job Triggers.

-

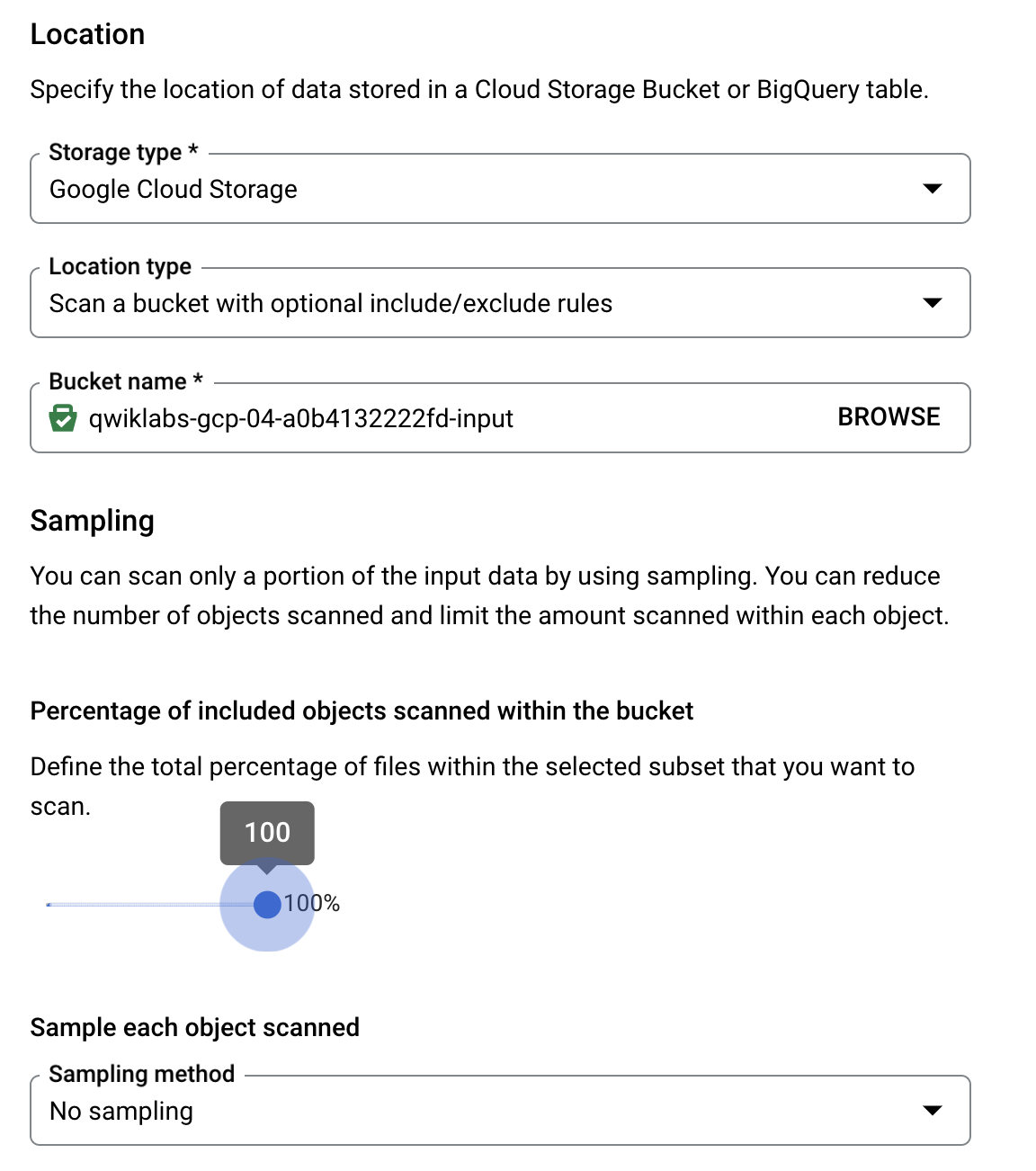

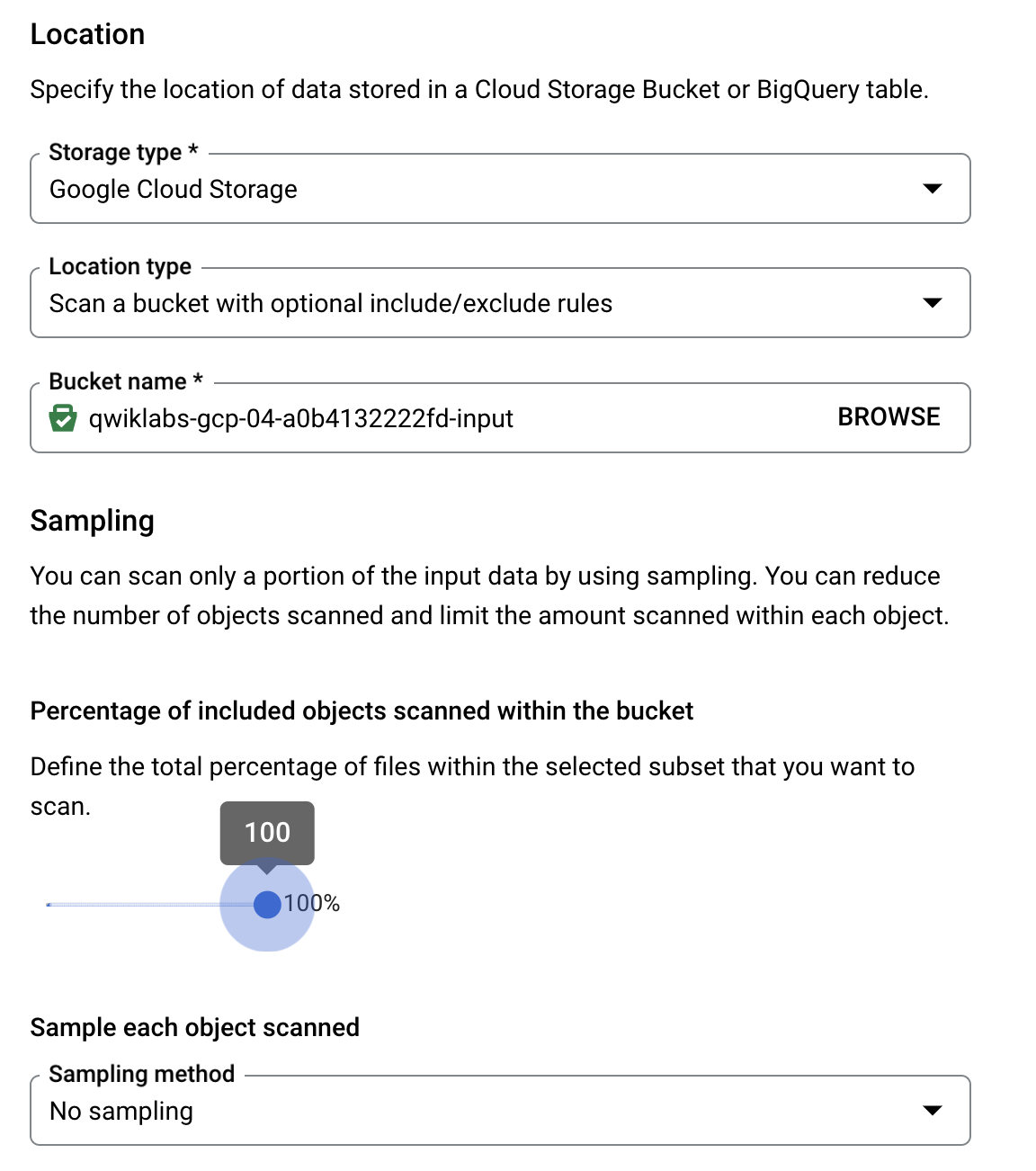

Untuk mengonfigurasi data input, lakukan hal berikut:

- Di bagian Name, tentukan opsi berikut:

- Untuk ID Pekerjaan, masukkan

DeID_Storage_Demo1.

- Biarkan Resource location ditetapkan ke Global (any region).

- Dalam daftar Storage type, pilih Google Cloud Storage, lalu tentukan opsi berikut:

- Untuk Location Type, pilih Scan a bucket with optional include/exclude rules.

- Untuk URL, masukkan:

- Setel “Percentage of included objects scanned within the bucket” ke 100% dan pilih No Sampling

Catatan: Untuk URL bucket penyimpanan, pastikan tidak ada spasi kosong.

-

Biarkan kolom lainnya sebagai default, lalu klik Continue.

-

Di bagian Configure detection, biarkan semua kolom dalam setelan default, lalu klik Continue.

-

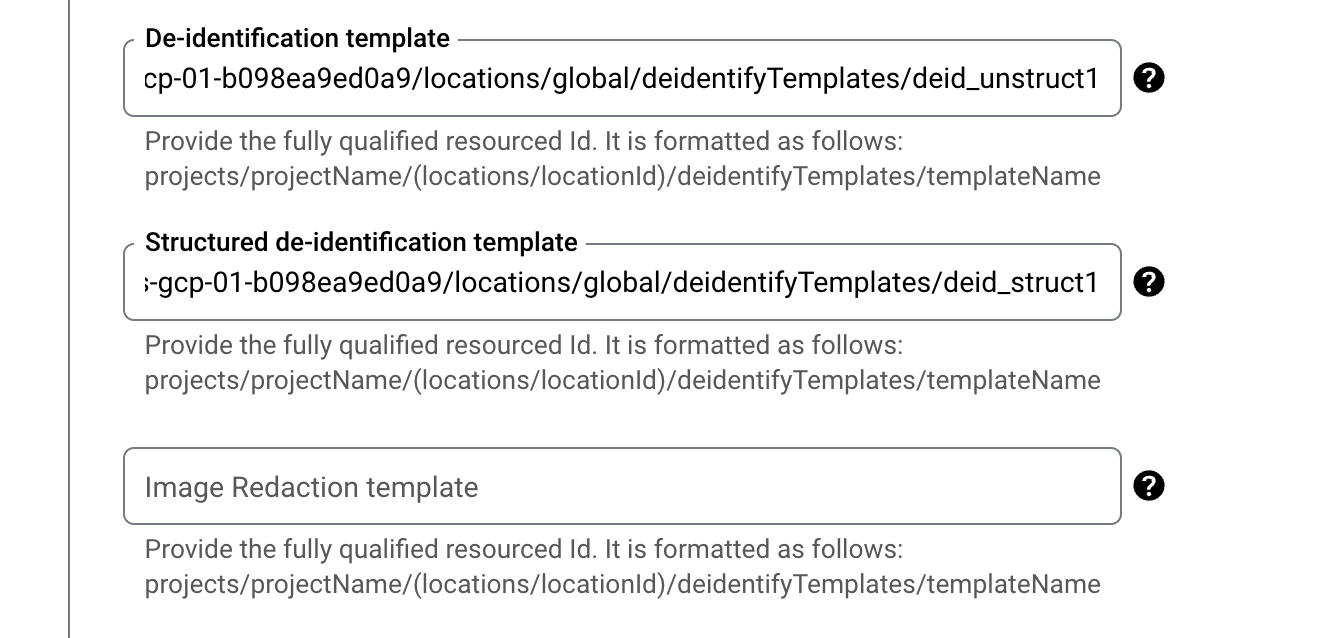

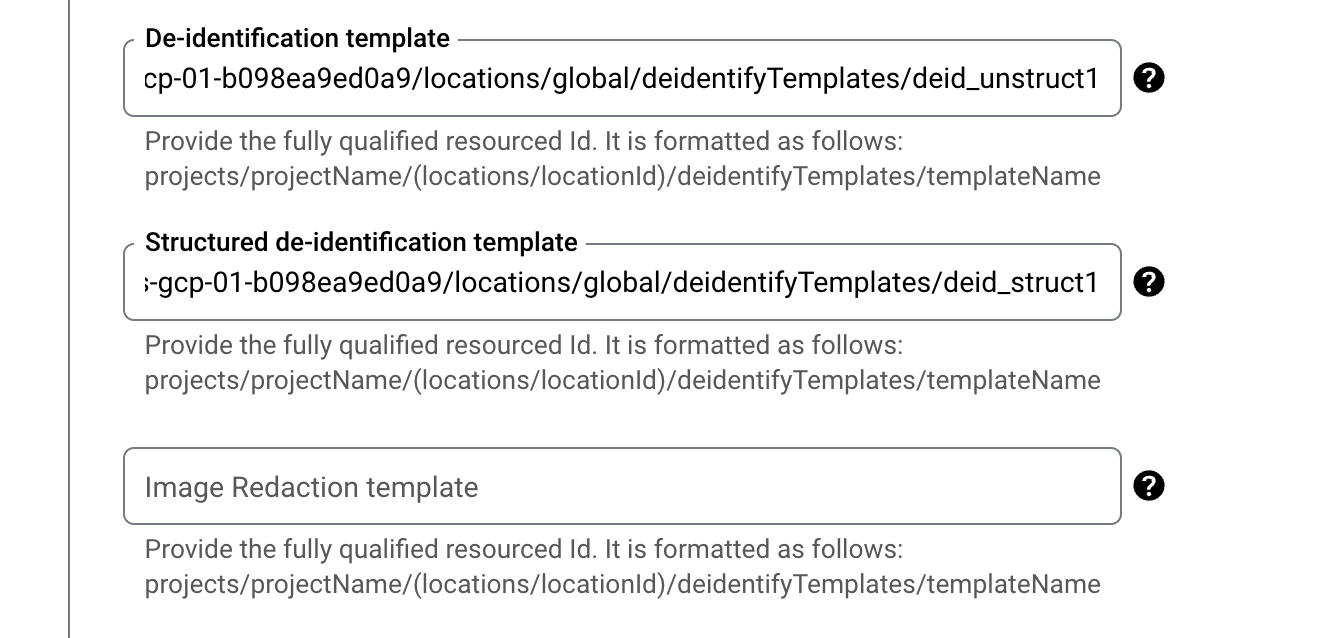

Di bagian Add Actions, aktifkan Make a de-identify copy.

-

Masukkan kedua template yang Anda buat di atas ke dalam kotak yang sesuai:

projects//locations/global/deidentifyTemplates/deid_unstruct1projects//locations/global/deidentifyTemplates/deid_struct1

Catatan: pastikan tidak ada spasi di jalur template de-identifikasi.

- Untuk Cloud Storage output location, tentukan:

Perintah ini menentukan untuk menulis output yang disunting ke bucket kedua yang dibuat untuk Anda.

-

Klik Lanjutkan.

-

Untuk Schedule, pilih Create a trigger to run the job on a periodic schedule dan pilih Weekly.

-

Klik Lanjutkan.

-

Scroll ke bawah, lalu klik Create > Confirm Create.

-

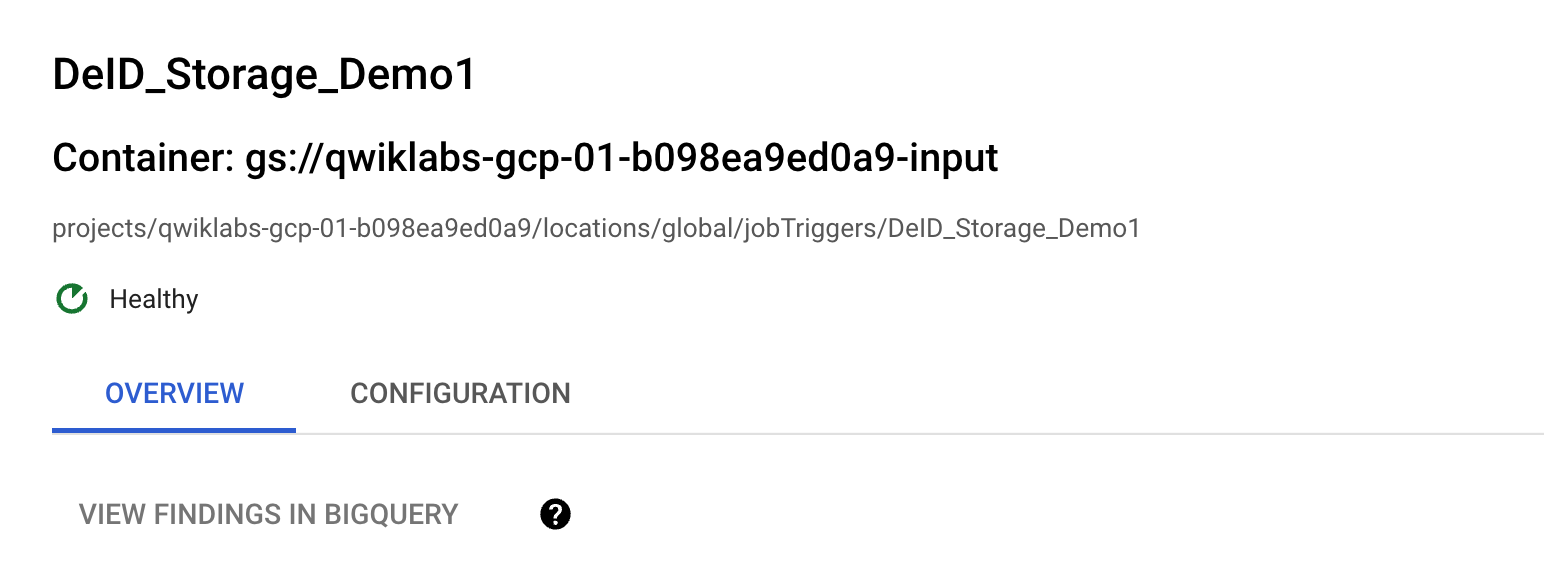

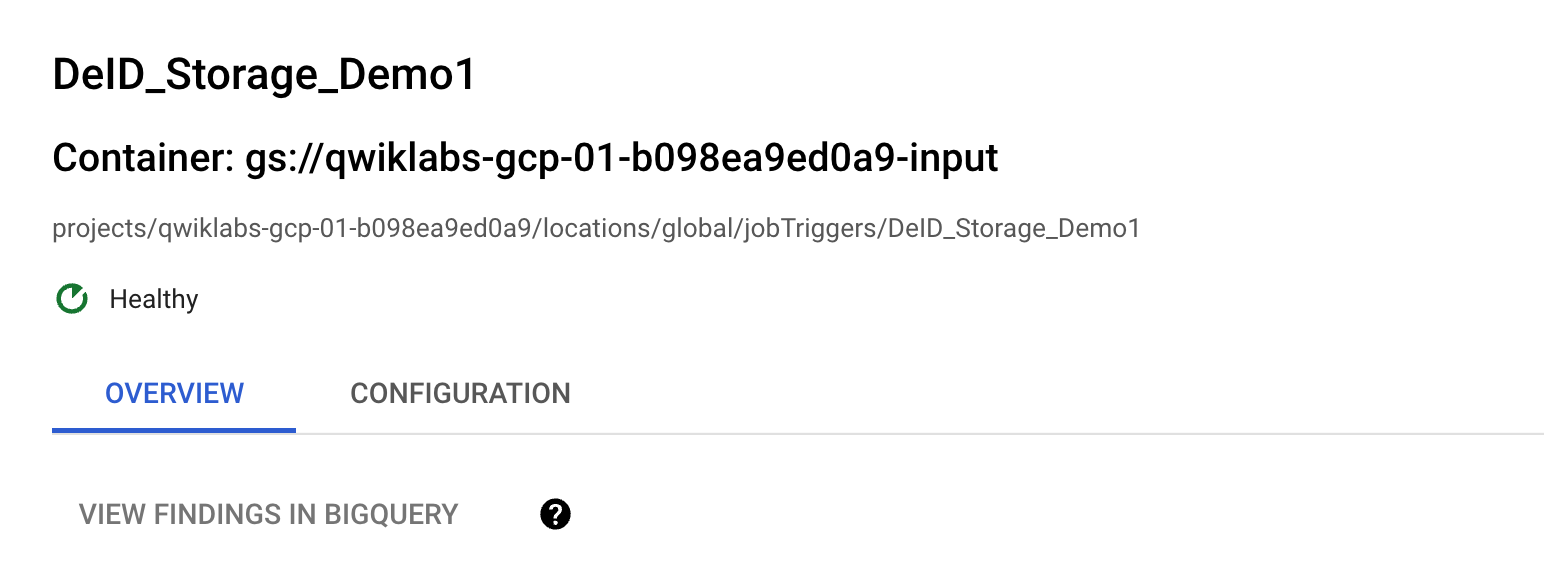

Sekarang Anda akan memiliki tugas di bagian Inspection > Job Triggers.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat Pemicu Tugas Inspeksi DLP

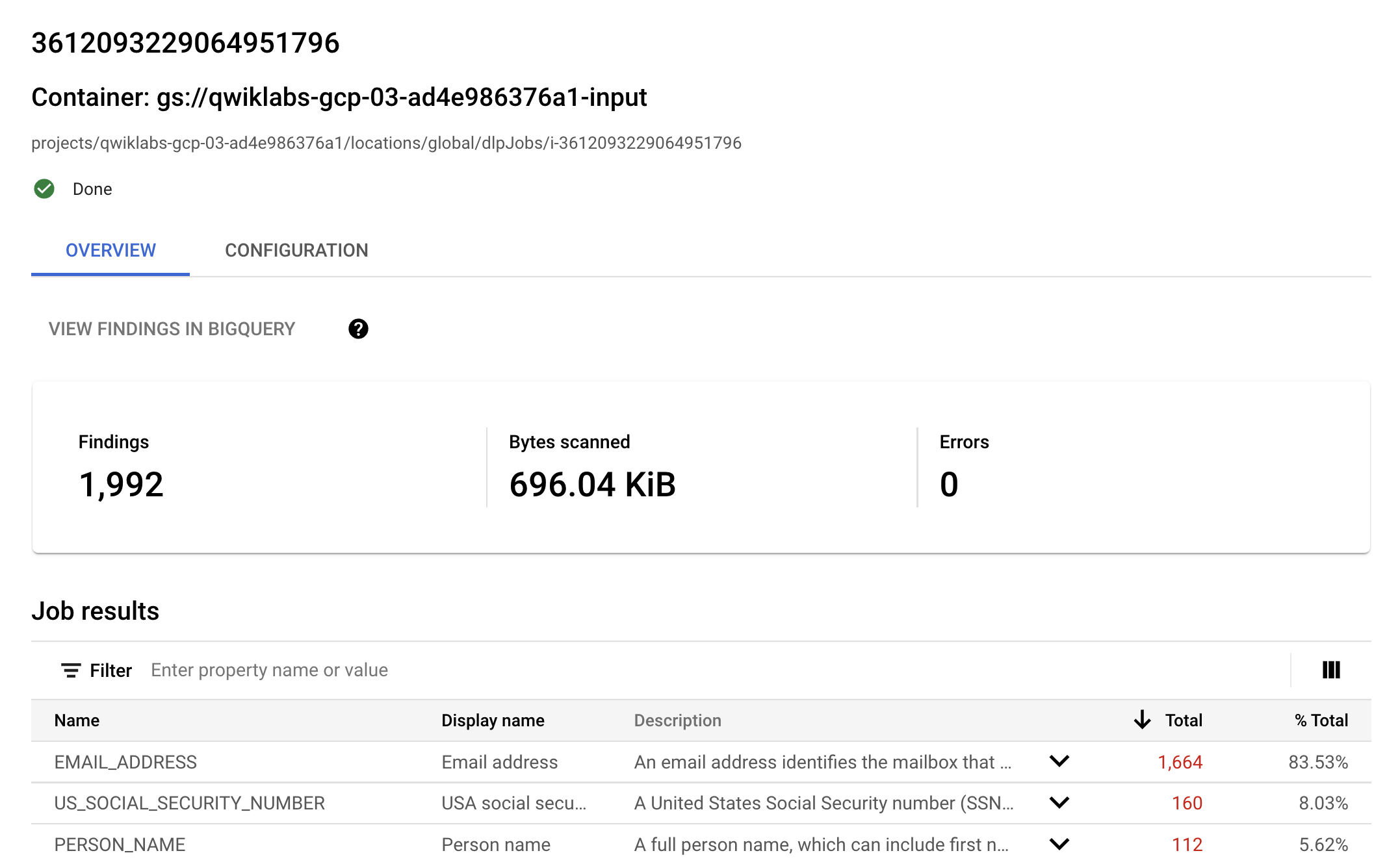

Tugas 3. Menjalankan Inspeksi DLP dan meninjau hasilnya

-

Di konsol Google Cloud, buka kembali halaman Data Loss Prevention.

-

Klik tab Inspection.

-

Di bagian Job Triggers, Anda akan melihat pemicu tugas yang telah Anda buat.

-

Pilih pemicu tugas ini.

-

Klik Run Now.

-

Tindakan ini akan membuat dan menjalankan instance tugas baru.

-

Pilih instance tugas dari bagian di bawah triggered jobs.

Catatan: Jika Anda tidak melihat tugas, Anda mungkin perlu merefresh layar atau menunggu sebentar lalu merefresh.

-

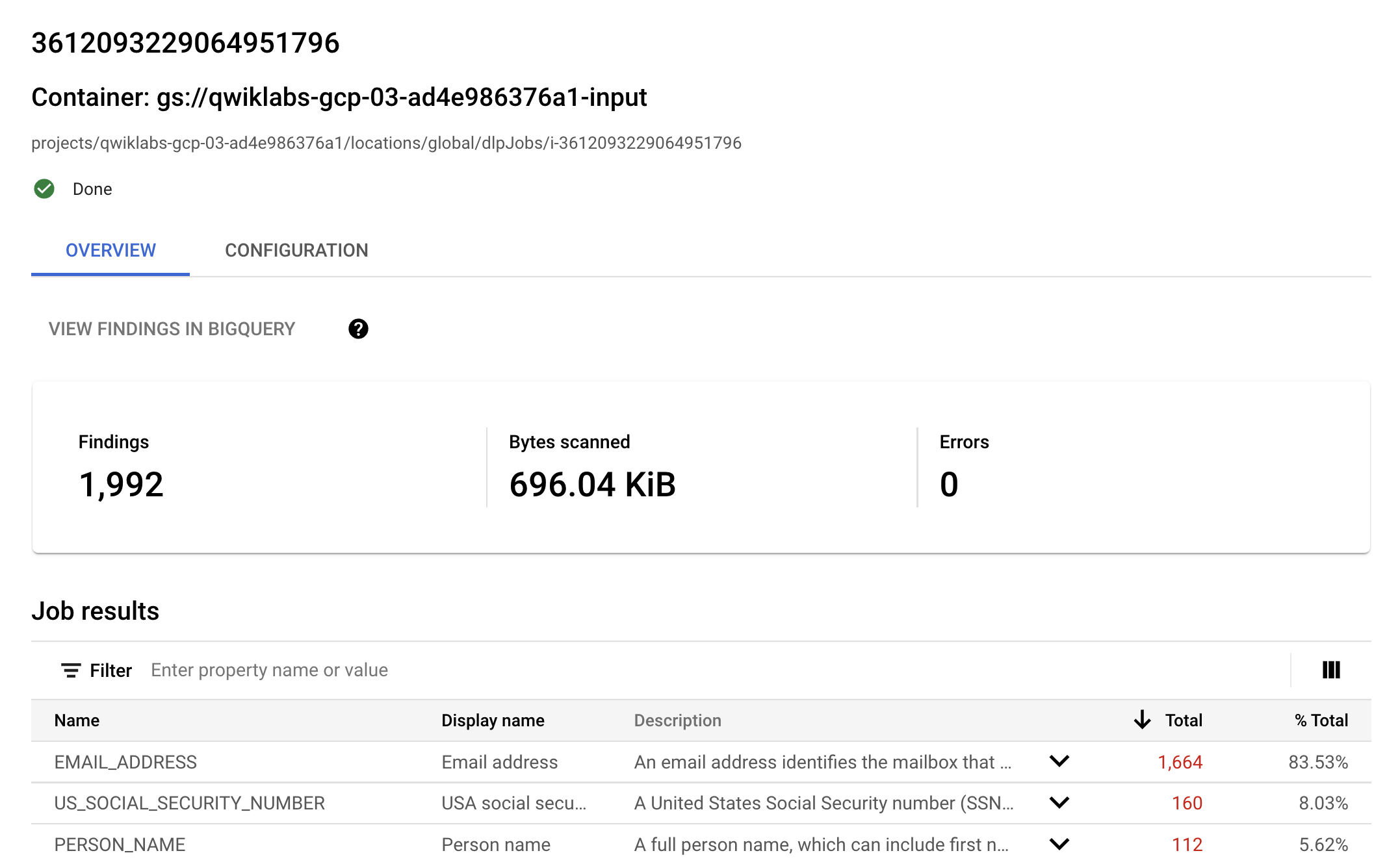

Pantau tugas dan tunggu hingga statusnya Done.

-

Setelah Selesai, tinjau hasil di halaman ini untuk melihat apa yang ditemukan di bucket.

Bagus! Anda akan melihat temuan Anda terisi dan ringkasan hasil tugas Anda di bagian bawah.

Melihat output yang di-de-identifikasi

-

Di halaman hasil tugas, klik Configuration.

-

Scroll ke bawah ke bagian Output bucket for de-identified Cloud Storage Data.

-

Klik link bucket untuk membuka Bucket Cloud Storage tersebut.

-

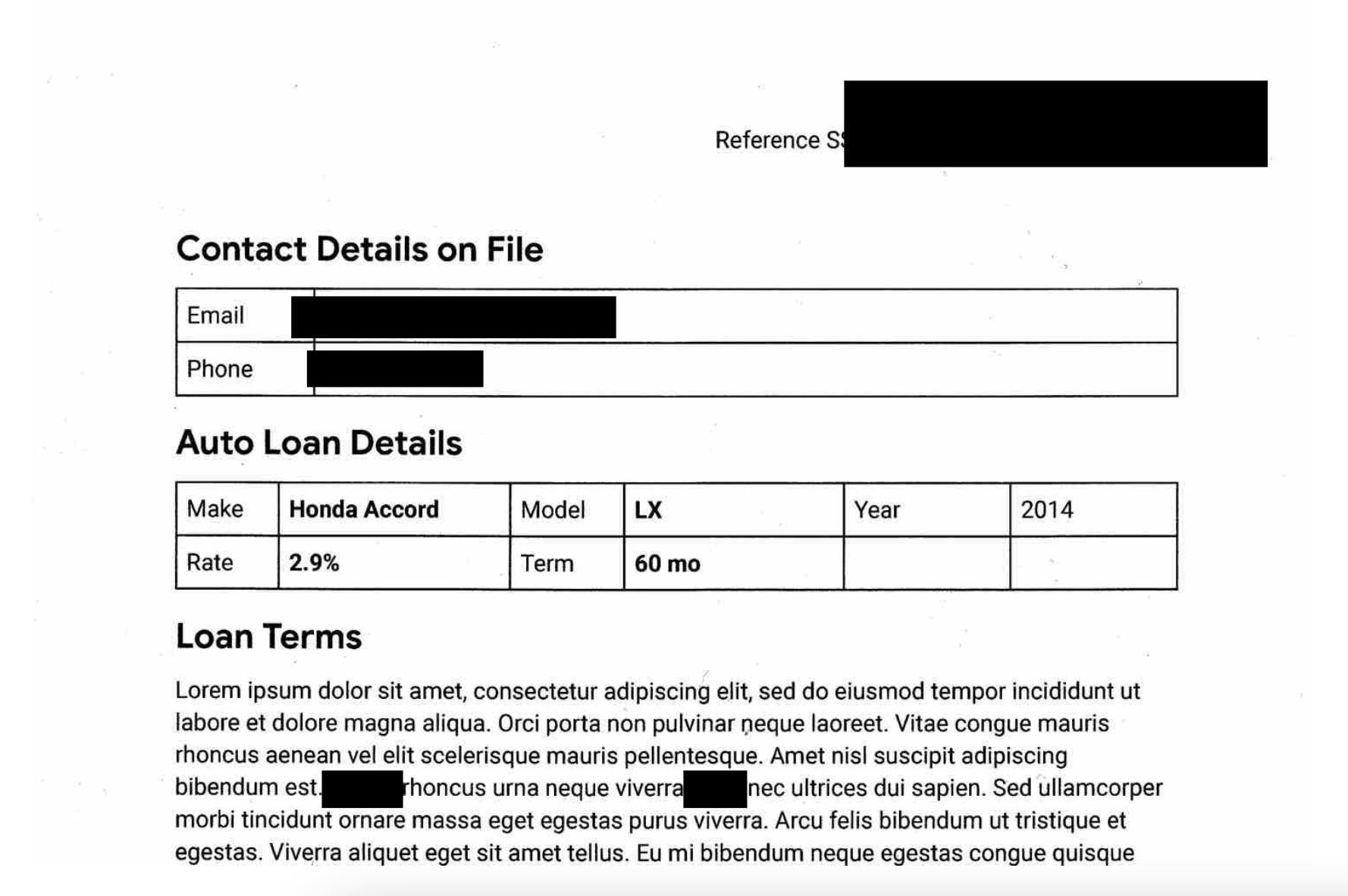

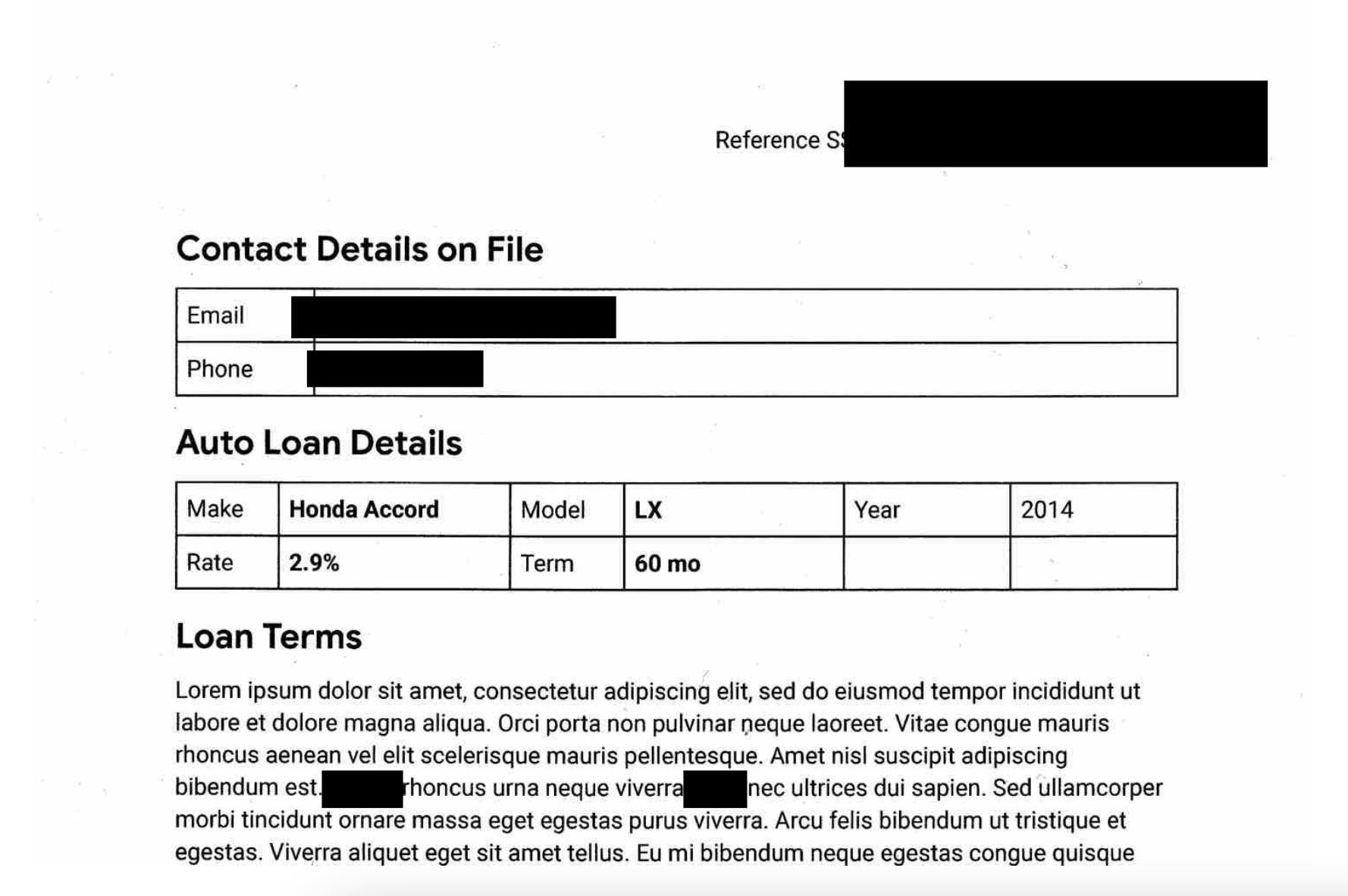

Jelajahi berbagai folder dan file untuk melihat apa saja yang telah disunting. Misalnya, klik salah satu gambar di folder gambar, maka akan muncul tampilan seperti:

Untuk eksplorasi lebih lanjut, Anda dapat mencoba hal berikut:

- Ubah setelan di template de-identifikasi untuk mencoba berbagai cara melakukan de-identifikasi dan mentransformasi data. Lihat referensi transformasi di sini. Anda juga dapat mencoba mengaktifkan metode tokenisasi atau pseudonimisasi yang berbeda menggunakan Cloud KMS.

- Coba edit Pemicu Tugas DLP dan sesuaikan jenis data yang diperiksa, lalu jalankan tugas lain dengan mengklik “Run Now” dari halaman pemicu. Misalnya, jika Anda menonaktifkan deteksi

PERSON_NAME, nama tidak akan lagi disunting.

Selamat!

Selamat, di lab ini Anda telah membuat template de-identifikasi Sensitive Data Protection untuk data terstruktur dan tidak terstruktur, mengonfigurasi Pemicu Tugas dengan tindakan Temuan De-identifikasi yang diaktifkan, membuat Tugas Inspeksi, dan melihat hasil tugas inspeksi.

Langkah berikutnya/Pelajari lebih lanjut

Pastikan Anda membaca dokumentasi berikut untuk melihat praktik lainnya dengan Sensitive Data Protection:

Sertifikasi dan pelatihan Google Cloud

...membantu Anda mengoptimalkan teknologi Google Cloud. Kelas kami mencakup keterampilan teknis dan praktik terbaik untuk membantu Anda memahami dengan cepat dan melanjutkan proses pembelajaran. Kami menawarkan pelatihan tingkat dasar hingga lanjutan dengan opsi on demand, live, dan virtual untuk menyesuaikan dengan jadwal Anda yang sibuk. Sertifikasi membantu Anda memvalidasi dan membuktikan keterampilan serta keahlian Anda dalam teknologi Google Cloud.

Manual Terakhir Diperbarui pada 25 Mei 2023

Lab Terakhir Diuji pada 25 Mei 2023

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

), klik Keamanan >

), klik Keamanan >