GSP864

Übersicht

Die Cloud Data Loss Prevention (DLP) API ist Teil von Sensitive Data Protection, einem vollständig verwalteten Dienst zum Ermitteln, Klassifizieren und Schützen sensibler Daten.

Mit der DLP API können Sie Daten auf verschiedene Arten klassifizieren, z. B. nach Datentyp, Sensibilitätsstufe und Kategorien.

Die DLP API schützt sensible Daten auf verschiedene Weise, unter anderem durch:

-

Entfernen: Sensible Daten werden aus einem Dokument oder einer Datei entfernt.

-

Maskieren: Sensible Daten werden durch einen Platzhalter wie

* maskiert.

-

Tokenisierung; Sensible Daten werden durch eine eindeutige Kennung ersetzt.

-

Verschlüsselung: Sensible Daten werden verschlüsselt.

In diesem Lab lernen Sie die grundlegenden Funktionen der DLP API kennen und probieren verschiedene Möglichkeiten aus, wie Sie die API zum Schutz von Daten verwenden können.

Lerninhalte

In diesem Lab verwenden Sie die DLP API für folgende Aufgaben:

- Strings und Dateien auf übereinstimmende infoTypes prüfen

- Techniken zur De-Identifikation kennenlernen und Daten de-identifizieren

- infoTypes in Strings und Bildern entfernen

Einrichtung und Anforderungen

Vor dem Klick auf „Start Lab“ (Lab starten)

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange Google Cloud-Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab können Sie die Lab-Aktivitäten in einer echten Cloud-Umgebung durchführen – nicht in einer Simulations- oder Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus (empfohlen), um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Verwenden Sie für dieses Lab nur das Teilnehmerkonto. Wenn Sie ein anderes Google Cloud-Konto verwenden, fallen dafür möglicherweise Kosten an.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Dialogfeld geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich „Details zum Lab“ mit diesen Informationen:

- Schaltfläche „Google Cloud Console öffnen“

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite „Anmelden“ geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich „Details zum Lab“.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie auf Google Cloud-Produkte und ‑Dienste zugreifen möchten, klicken Sie auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Cloud Shell aktivieren

Cloud Shell ist eine virtuelle Maschine, auf der Entwicklertools installiert sind. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft auf Google Cloud. Mit Cloud Shell erhalten Sie Befehlszeilenzugriff auf Ihre Google Cloud-Ressourcen.

-

Klicken Sie oben in der Google Cloud Console auf Cloud Shell aktivieren  .

.

-

Klicken Sie sich durch die folgenden Fenster:

- Fahren Sie mit dem Informationsfenster zu Cloud Shell fort.

- Autorisieren Sie Cloud Shell, Ihre Anmeldedaten für Google Cloud API-Aufrufe zu verwenden.

Wenn eine Verbindung besteht, sind Sie bereits authentifiziert und das Projekt ist auf Project_ID, eingestellt. Die Ausgabe enthält eine Zeile, in der die Project_ID für diese Sitzung angegeben ist:

Ihr Cloud-Projekt in dieser Sitzung ist festgelegt als {{{project_0.project_id | "PROJECT_ID"}}}

gcloud ist das Befehlszeilentool für Google Cloud. Das Tool ist in Cloud Shell vorinstalliert und unterstützt die Tab-Vervollständigung.

- (Optional) Sie können den aktiven Kontonamen mit diesem Befehl auflisten:

gcloud auth list

- Klicken Sie auf Autorisieren.

Ausgabe:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

Um das aktive Konto festzulegen, führen Sie diesen Befehl aus:

$ gcloud config set account `ACCOUNT`

- (Optional) Sie können die Projekt-ID mit diesem Befehl auflisten:

gcloud config list project

Ausgabe:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Hinweis: Die vollständige Dokumentation für gcloud finden Sie in Google Cloud in der Übersicht zur gcloud CLI.

Region einrichten

Region für Ihr Projekt festlegen

gcloud config set compute/region {{{project_0.default_region | Region}}}

Aufgabe 1: Repository klonen und APIs aktivieren

- Führen Sie in Cloud Shell den folgenden Befehl aus, um das Client-Repository für Node.js-Pakete für Cloud Data Loss Prevention herunterzuladen:

git clone https://github.com/googleapis/synthtool

- Nachdem Sie den Projektcode heruntergeladen haben, wechseln Sie in das Verzeichnis

samples und installieren Sie die erforderlichen Node.js-Pakete:

cd synthtool/tests/fixtures/nodejs-dlp/samples/ && npm install

Hinweis : Ignorieren Sie alle Warnmeldungen.

- Verwenden Sie das richtige Projekt, indem Sie es mit dem folgenden

gcloud-Befehl festlegen:

export PROJECT_ID={{{project_0.project_id | "filled in at lab start"}}}

gcloud config set project $PROJECT_ID

APIs aktivieren

Die folgenden APIs müssen für Ihr Projekt aktiviert sein:

-

DLP API: Bietet Methoden zum Erkennen, zur Risikoanalyse und zur De-Identifizierung von Fragmenten von datenschutzrechtlich sensiblen Daten in Text, Bildern und Google Cloud-Speicher-Repositories.

-

Cloud Key Management Service (KMS) API: Google Cloud KMS ermöglicht die Verwaltung von Verschlüsselungsschlüsseln und führt kryptografische Vorgänge mit diesen Schlüsseln aus.

- Aktivieren Sie die erforderlichen APIs mit dem folgenden

gcloud-Befehl:

gcloud services enable dlp.googleapis.com cloudkms.googleapis.com \

--project $PROJECT_ID

Klicken Sie auf Fortschritt prüfen.

APIs aktivieren

Aufgabe 2: Strings und Dateien prüfen

Das Verzeichnis „samples“ des im vorherigen Schritt heruntergeladenen Projekts enthält mehrere JavaScript-Dateien, die die verschiedenen Funktionen der DLP API nutzen. Die Datei inspectString.js prüft einen bereitgestellten String auf sensible infoTypes.

- Geben Sie die String-Option und einen Beispiel-String mit potenziell sensiblen Informationen an:

node inspectString.js $PROJECT_ID "My email address is jenny@somedomain.com and you can call me at 555-867-5309" > inspected-string.txt

Die Ausgabe enthält die Ergebnisse für den jeweils übereinstimmenden infoType, einschließlich:

-

InfoType: Der für diesen Teil des Strings erkannte infoType. Eine vollständige Liste der möglichen infoTypes finden Sie hier. Standardmäßig prüft inspectString.js nur auf die infoTypes CREDIT_CARD_NUMBER, PHONE_NUMBER, PERSON_NAME und EMAIL_ADDRESS.

-

Wahrscheinlichkeit: Die Ergebnisse werden nach der Wahrscheinlichkeit kategorisiert, dass sie eine Übereinstimmung darstellen. Die Wahrscheinlichkeit kann von VERY_UNLIKELY bis VERY_LIKELY reichen.

Prüfen Sie die Ausgabe mit dem folgenden Befehl:

cat inspected-string.txt

Die Ergebnisse für die obige Anfrage sind:

Findings:

Info type: PERSON_NAME

Likelihood: POSSIBLE

Info type: EMAIL_ADDRESS

Likelihood: LIKELY

Info type: PHONE_NUMBER

Likelihood: VERY_LIKELY

- Ebenso können Sie Dateien auf infotypes prüfen. Führen Sie den folgenden Befehl aus, um die Beispieldatei

accounts.txt zu prüfen:

cat resources/accounts.txt

Die Datei enthält den folgenden Text:

My credit card number is 1234 5678 9012 3456, and my CVV is 789.

- Verwenden Sie die Datei

inspectFile.js, um die bereitgestellte Datei auf sensible infoTypes zu prüfen:

node inspectFile.js $PROJECT_ID resources/accounts.txt > inspected-file.txt

Prüfen Sie die Ausgabe mit dem folgenden Befehl:

cat inspected-file.txt

Das Ergebnis:

Findings:

Info type: CREDIT_CARD_NUMBER

Likelihood: VERY_LIKELY

Unten sehen Sie die asynchrone Funktion, die die API verwendet, um die Stringeingabe zu prüfen:

async function inspectString(

ProjectId,

string,

minLikelihood,

maxFindings,

infoTypes,

customInfoTypes,

includeQuote

) {

...

}

Die für die obigen Parameter angegebenen Argumente werden verwendet, um ein Anfrageobjekt zu erstellen. Diese Anfrage wird dann an die Funktion inspectContent übergeben, um eine Antwort zu erhalten, die die folgende Ausgabe erzeugt:

// Construct item to inspect

const item = {value: string};

// Construct request

const request = {

parent: `projects/${projectId}/locations/global`,

inspectConfig: {

infoTypes: infoTypes,

customInfoTypes: customInfoTypes,

minLikelihood: minLikelihood,

includeQuote: includeQuote,

limits: {

maxFindingsPerRequest: maxFindings,

},

},

item: item,

};

// Run request

const [response] = await dlp.inspectContent(request);

Ausgabe in Cloud Storage hochladen

Führen Sie die folgenden Befehle aus, um die Antworten in Cloud Storage hochzuladen und die Validierung der Aktivitätsverfolgung zu ermöglichen:

gsutil cp inspected-string.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp inspected-file.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

Klicken Sie auf Fortschritt prüfen.

Strings und Dateien prüfen

Aufgabe 3: De-Identifikation

Neben der Prüfung und Erkennung sensibler Daten können Sie mit Sensitive Data Protection auch die De-Identifikation mithilfe der DLP API durchführen. Als De-Identifikation wird der Prozess bezeichnet, bei dem identifizierende Informationen aus Daten entfernt werden. Die API erkennt sensible Daten, die durch infoTypes definiert sind, und verwendet dann eine De-Identifikationstransformation, um die Daten zu maskieren, zu löschen oder anderweitig zu verschleiern.

- Führen Sie den folgenden Befehl aus, um

deidentifyWithMask.js zu verwenden und die De-Identifikation mit einer Maske auszuprobieren:

node deidentifyWithMask.js $PROJECT_ID "My order number is F12312399. Email me at anthony@somedomain.com" > de-identify-output.txt

Prüfen Sie die Ausgabe mit dem folgenden Befehl:

cat de-identify-output.txt

Bei einer Maske ersetzt die API die Zeichen des übereinstimmenden infoTypes durch ein anderes Zeichen, standardmäßig durch *. Beispielausgabe:

My order number is F12312399. Email me at *****************************

Die E‑Mail-Adresse im String ist verschleiert, während die beliebige Bestellnummer intakt ist. (Benutzerdefinierte infoTypes sind möglich, werden in diesem Lab aber nicht behandelt.)

Sehen Sie sich die Funktion an, die die DLP API verwendet, um Daten mit einer Maske zu de-identifizieren. Auch hier werden diese Argumente verwendet, um ein Anfrageobjekt zu erstellen. Dieses Mal wird sie der Funktion deidentifyContent bereitgestellt:

async function deidentifyWithMask() {

const request = {

parent: `projects/${projectId}/locations/global`,

deidentifyConfig: {

infoTypeTransformations: {

transformations: [

{

primitiveTransformation: {

characterMaskConfig: {

maskingCharacter: maskingCharacter,

numberToMask: numberToMask,

},

},

},

],

},

},

item: item,

};

// Run deidentification request

const [response] = await dlp.deidentifyContent(request);

Ausgabe in Cloud Storage hochladen

Führen Sie die folgenden Befehle aus, um die Antworten in Cloud Storage hochzuladen und die Validierung der Aktivitätsverfolgung zu ermöglichen:

gsutil cp de-identify-output.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

Klicken Sie auf Fortschritt prüfen.

De-Identifikation

Aufgabe 4: Strings und Bilder entfernen

Eine weitere Methode zum Verschleiern sensibler Informationen ist das Unkenntlichmachen. Beim Unkenntlichmachen wird eine Übereinstimmung durch den Infotyp ersetzt, mit dem sie übereinstimmt.

- Verwenden Sie

redactText.js, um Text in einer Eingabe unkenntlich zu machen:

node redactText.js $PROJECT_ID "Please refund the purchase to my credit card 4012888888881881" CREDIT_CARD_NUMBER > redacted-string.txt

Prüfen Sie die Ausgabe mit dem folgenden Befehl:

cat redacted-string.txt

In der Ausgabe wird die Beispiel-Kreditkartennummer durch den infoType CREDIT_CARD_NUMBER ersetzt:

Please refund the purchase on my credit card [CREDIT_CARD_NUMBER]

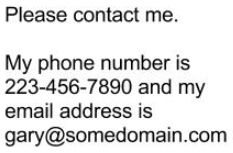

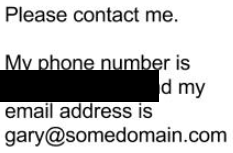

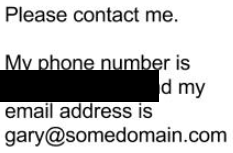

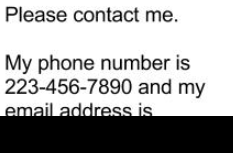

Das ist nützlich, wenn Sie sensible Informationen unsichtbar machen wollen, aber trotzdem den Typ der unkenntlich gemachten Informationen erkennen möchten. Ensprechend kann die DLP API auch Informationen in Bildern unkenntlich machen, die Text enthalten. Sehen Sie sich ein Beispielbild an (im Verzeichnis samples/resources):

- Führen Sie den folgenden Befehl aus, um im obigen Bild die Telefonnummer unkenntlich zu machen:

node redactImage.js $PROJECT_ID resources/test.png "" PHONE_NUMBER ./redacted-phone.png

Wie angegeben, wird ein neues Bild mit dem Namen redacted-phone.png generiert, in dem die angeforderten Informationen geschwärzt sind. Öffnen Sie die Datei samples/redacted-phone.png mit dem Cloud Shell-Code-Editor, um dies zu überprüfen:

Hinweis: Verwenden Sie im Cloud Shell Code Editor den linken Bereich (Explorer), um zu synthtool > tests > fixtures > nodejs-dlp > samples > redacted-phone.png zu navigieren.

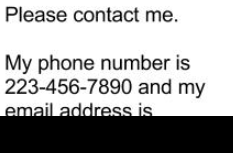

- Versuchen Sie es noch einmal, um die E‑Mail-Adresse im Bild unkenntlich zu machen:

node redactImage.js $PROJECT_ID resources/test.png "" EMAIL_ADDRESS ./redacted-email.png

Wie angegeben, wird ein neues Bild mit dem Namen redacted-email.png generiert, in dem die angeforderten Informationen geschwärzt sind. Öffnen Sie die Datei samples/redacted-email.png im Cloud Shell-Code-Editor, um dies zu überprüfen:

Hier die Funktion, die zum Unkenntlichmachen von Text in einem String verwendet wird:

async function redactText(

callingProjectId,

string,

minLikelihood,

infoTypes

) {

...}

Und hier die Anfrage, die an die Funktion deidentifyContent gesendet wird:

const request = {

parent: `projects/${projectId}/locations/global`,

item: {

value: string,

},

deidentifyConfig: {

infoTypeTransformations: {

transformations: [replaceWithInfoTypeTransformation],

},

},

inspectConfig: {

minLikelihood: minLikelihood,

infoTypes: infoTypes,

},

};

const [response] = await dlp.deidentifyContent(request);

Hier die Funktion zum Unkenntlichmachen von Informationen in einem Bild:

async function redactImage(

callingProjectId,

filepath,

minLikelihood,

infoTypes,

outputPath

) {

...}

Und hier die Anfrage, die an die Funktion redactImage gesendet wird:

// Construct image redaction request

const request = {

parent: `projects/${projectId}/locations/global`,

byteItem: {

type: fileTypeConstant,

data: fileBytes,

},

inspectConfig: {

minLikelihood: minLikelihood,

infoTypes: infoTypes,

},

imageRedactionConfigs: imageRedactionConfigs,

};

Ausgabe in Cloud Storage hochladen

Führen Sie die folgenden Befehle aus, um die Antworten in Cloud Storage hochzuladen und die Validierung der Aktivitätsverfolgung zu ermöglichen:

gsutil cp redacted-string.txt gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp redacted-phone.png gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

gsutil cp redacted-email.png gs://{{{project_0.startup_script.gcs_bucket_name|bucket_name_filled_after_lab_start}}}

Klicken Sie auf Fortschritt prüfen.

Strings und Bilder entfernen

Glückwunsch!

Die Cloud Data Loss Prevention (DLP) API ist ein leistungsstarkes Tool, das Zugriff auf eine leistungsfähige Plattform für die Prüfung, Klassifizierung und De-Identifikation sensibler Daten bietet. Sie haben die DLP API verwendet, um Strings und Dateien auf mehrere infoTypes zu prüfen und dann Daten in einem String und einem Bild unkenntlich zu machen.

Weitere Informationen

In der folgenden Dokumentation finden Sie weitere praktische Übungen zur DLP API:

Google Cloud-Schulungen und -Zertifizierungen

In unseren Schulungen erfahren Sie alles zum optimalen Einsatz unserer Google Cloud-Technologien und können sich entsprechend zertifizieren lassen. Unsere Kurse vermitteln technische Fähigkeiten und Best Practices, damit Sie möglichst schnell mit Google Cloud loslegen und Ihr Wissen fortlaufend erweitern können. Wir bieten On-Demand-, Präsenz- und virtuelle Schulungen für Anfänger wie Fortgeschrittene an, die Sie individuell in Ihrem eigenen Zeitplan absolvieren können. Mit unseren Zertifizierungen weisen Sie nach, dass Sie Experte im Bereich Google Cloud-Technologien sind.

Anleitung zuletzt am 22. April 2025 aktualisiert

Lab zuletzt am 22. April 2025 getestet

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

.

.