Übersicht

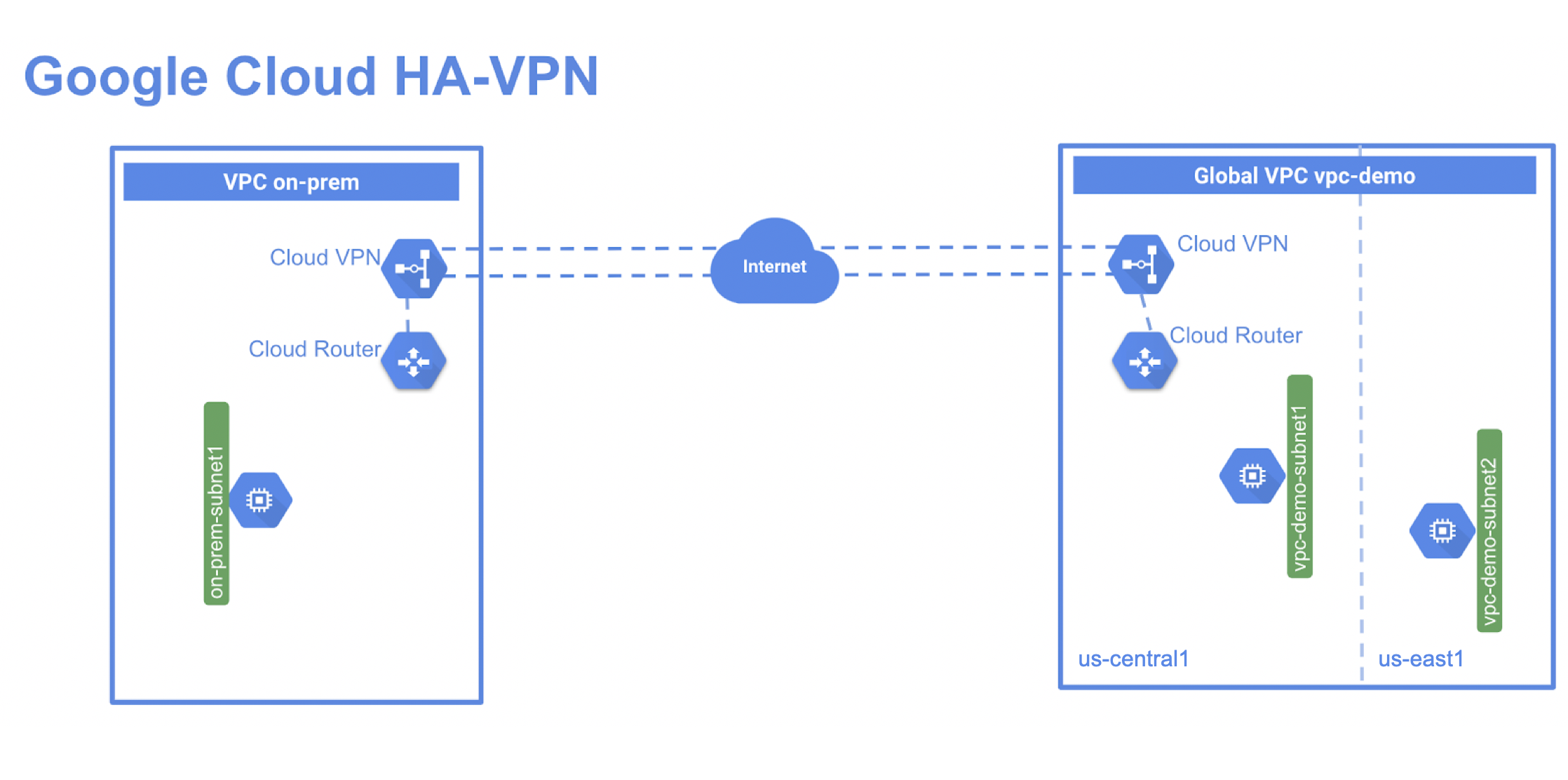

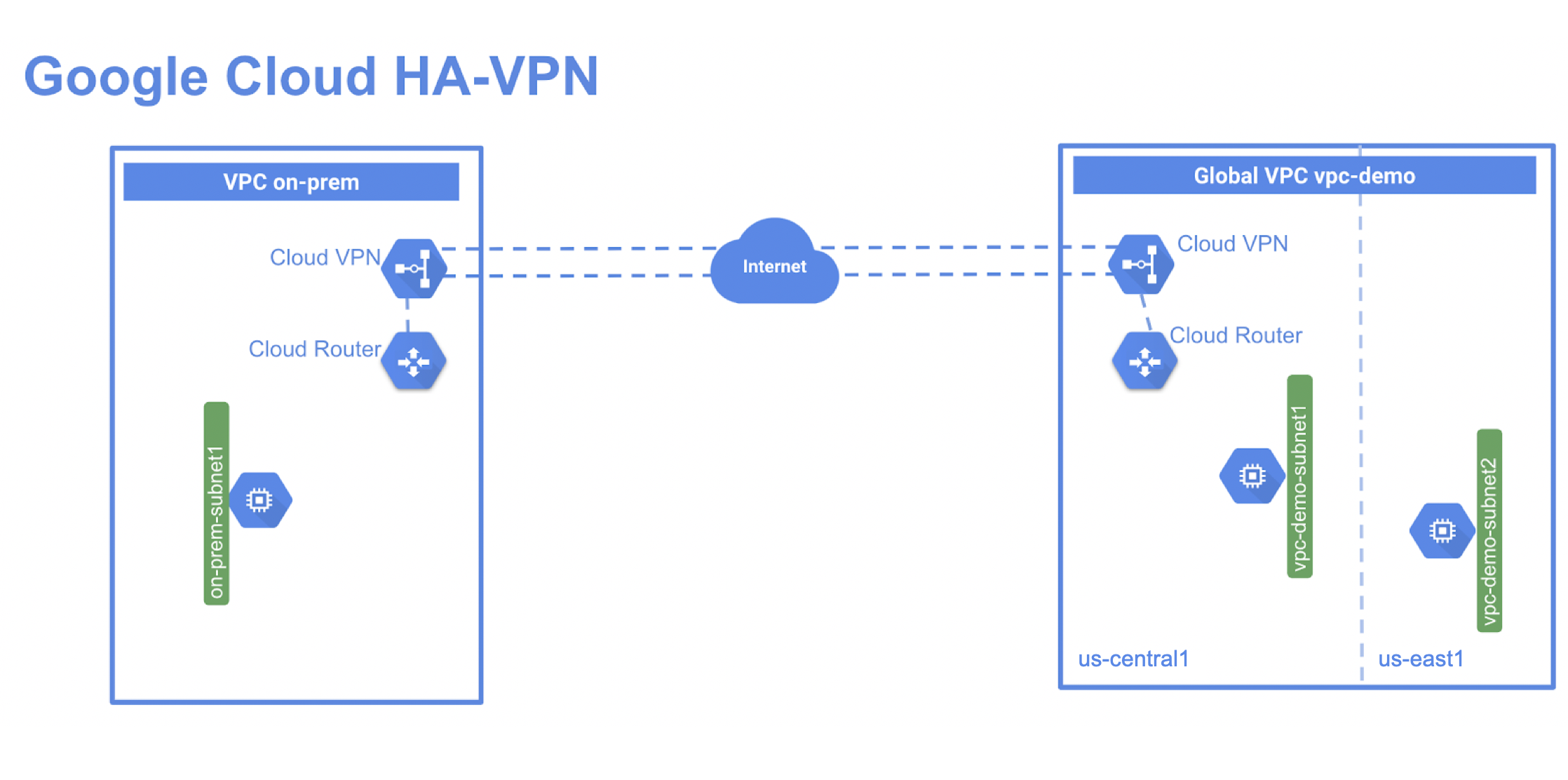

HA VPN ist eine Cloud VPN-Lösung mit Hochverfügbarkeit (High Availability, HA), mit der Sie Ihr lokales Netzwerk über eine IPsec-VPN-Verbindung in einer einzelnen Region sicher mit Ihrem VPC-Netzwerk (Virtual Private Cloud) verbinden können. HA VPN bietet ein SLA mit einer Dienstverfügbarkeit von 99,99 %.

HA VPN ist eine regionale, VPC-spezifische VPN-Lösung. HA VPN-Gateways haben zwei Schnittstellen, die jeweils eine eigene öffentliche IP-Adresse haben. Wenn Sie ein HA VPN-Gateway erstellen, werden automatisch zwei öffentliche IP-Adressen aus verschiedenen Adresspools ausgewählt. Wenn HA VPN mit zwei Tunneln konfiguriert ist, bietet Cloud VPN eine Dienstverfügbarkeit von 99,99 %.

In diesem Lab erstellen Sie eine globale VPC mit dem Namen vpc-demo mit zwei benutzerdefinierten Subnetzen in und . In dieser VPC fügen Sie in jeder Region eine Compute Engine-Instanz hinzu. Anschließend erstellen Sie eine zweite VPC mit dem Namen on-prem, um das lokale Rechenzentrum eines Kundenunternehmens zu simulieren. In dieser zweiten VPC fügen Sie ein Subnetz in der Region und eine Compute Engine-Instanz hinzu, die in dieser Region ausgeführt wird. Schließlich fügen Sie in jeder VPC ein HA VPN und einen Cloud Router hinzu und richten zwei Tunnel von jedem HA VPN-Gateway ein, bevor Sie die Konfiguration testen, um das SLA mit einer Verfügbarkeit von 99,99 % zu bestätigen.

Ziele

Aufgaben in diesem Lab:

- Zwei VPC-Netzwerke und Instanzen erstellen

- HA VPN-Gateways konfigurieren

- Dynamisches Routing mit VPN-Tunneln konfigurieren

- Modus für globales dynamisches Routing konfigurieren

- HA VPN-Gateway-Konfiguration prüfen und testen

Einrichtung und Anforderungen

Für jedes Lab werden Ihnen ein neues Google Cloud-Projekt und die entsprechenden Ressourcen für eine bestimmte Zeit kostenlos zur Verfügung gestellt.

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Schaltfläche Google Cloud Console öffnen

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite Anmelden geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie eine Liste der Google Cloud-Produkte und ‑Dienste aufrufen möchten, klicken Sie oben links auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Google Cloud Shell aktivieren

Google Cloud Shell ist eine virtuelle Maschine, auf der Entwicklertools installiert sind. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft in Google Cloud.

Mit Google Cloud Shell erhalten Sie Befehlszeilenzugriff auf Ihre Google Cloud-Ressourcen.

-

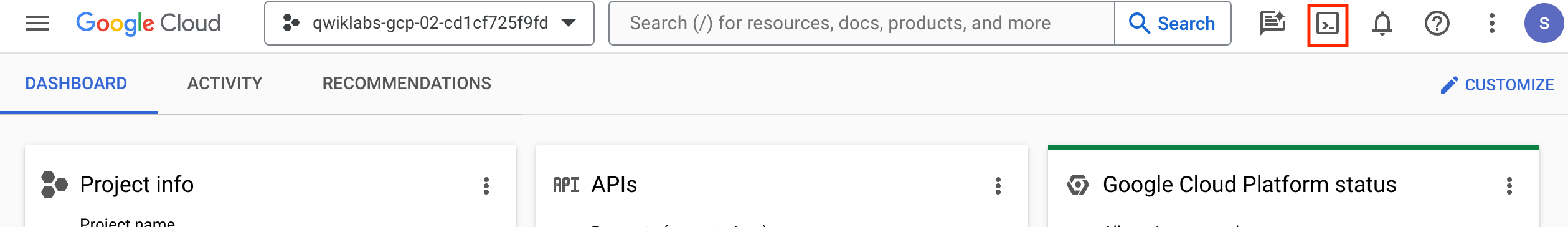

Klicken Sie in der Cloud Console in der rechten oberen Symbolleiste auf „Cloud Shell öffnen“.

-

Klicken Sie auf Weiter.

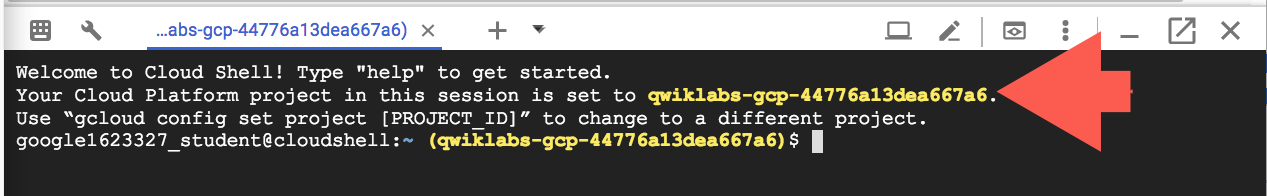

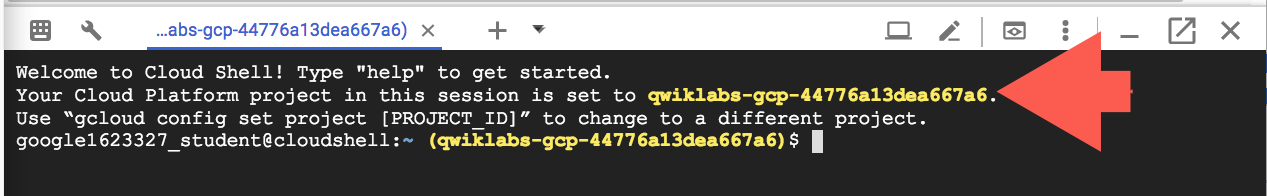

Die Bereitstellung und Verbindung mit der Umgebung dauert einen kleinen Moment. Wenn Sie verbunden sind, sind Sie auch bereits authentifiziert und das Projekt ist auf Ihre PROJECT_ID eingestellt. Beispiel:

gcloud ist das Befehlszeilentool für Google Cloud. Das Tool ist in Cloud Shell vorinstalliert und unterstützt die Tab-Vervollständigung.

- Sie können den aktiven Kontonamen mit diesem Befehl auflisten:

gcloud auth list

Ausgabe:

Konten mit Anmeldedaten:

- @.com (aktiv)

Beispielausgabe:

Konten mit Anmeldedaten:

- google1623327_student@qwiklabs.net

- Sie können die Projekt-ID mit diesem Befehl auflisten:

gcloud config list project

Ausgabe:

[core]

Projekt =

Beispielausgabe:

[core]

Projekt = qwiklabs-gcp-44776a13dea667a6

Hinweis:

Die vollständige Dokumentation zu gcloud finden Sie in der Übersicht zur gcloud CLI.

Aufgabe 1: Globale VPC-Umgebung einrichten

In dieser Aufgabe richten Sie eine globale VPC mit zwei benutzerdefinierten Subnetzen und zwei VM-Instanzen ein, die in der jeweiligen Zone ausgeführt werden.

- Erstellen Sie in Cloud Shell ein VPC-Netzwerk mit dem Namen vpc-demo:

gcloud compute networks create vpc-demo --subnet-mode custom

Die Ausgabe sollte ungefähr so aussehen:

Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/vpc-demo].

NAME: vpc-demo

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- Erstellen Sie in Cloud Shell das Subnetz vpc-demo-subnet1 in der Region :

gcloud compute networks subnets create vpc-demo-subnet1 \

--network vpc-demo --range 10.1.1.0/24 --region "{{{project_0.default_region| REGION}}}"

- Erstellen Sie das Subnetz vpc-demo-subnet2 in der Region :

gcloud compute networks subnets create vpc-demo-subnet2 \

--network vpc-demo --range 10.2.1.0/24 --region {{{project_0.default_region_2 | REGION 2}}}

- Erstellen Sie eine Firewallregel, die den gesamten benutzerdefinierten Traffic im Netzwerk zulässt:

gcloud compute firewall-rules create vpc-demo-allow-custom \

--network vpc-demo \

--allow tcp:0-65535,udp:0-65535,icmp \

--source-ranges 10.0.0.0/8

Die Ausgabe sollte ungefähr so aussehen:

Creating firewall...working..Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/firewalls/vpc-demo-allow-custom].

Creating firewall...done.

NAME: vpc-demo-allow-custom

NETWORK: vpc-demo

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:0-65535,udp:0-65535,icmp

DENY:

DISABLED: False

- Erstellen Sie eine Firewallregel, um SSH- und ICMP-Traffic von überall zuzulassen:

gcloud compute firewall-rules create vpc-demo-allow-ssh-icmp \

--network vpc-demo \

--allow tcp:22,icmp

- Erstellen Sie eine VM-Instanz vpc-demo-instance1 in der Zone :

gcloud compute instances create vpc-demo-instance1 --machine-type=e2-medium --zone {{{ project_0.default_zone | "ZONE" }}} --subnet vpc-demo-subnet1

Die Ausgabe sollte ungefähr so aussehen:

Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/zones/{{{ project_0.default_zone | "ZONE" }}}/instances/vpc-demo-instance1].

NAME: vpc-demo-instance1

ZONE: {{{ project_0.default_zone | "ZONE" }}}

MACHINE_TYPE: e2-standard-2

PREEMPTIBLE:

INTERNAL_IP: 10.1.1.2

EXTERNAL_IP: 34.71.135.218

STATUS: RUNNING

- Erstellen Sie eine VM-Instanz vpc-demo-instance2 in der Zone :

gcloud compute instances create vpc-demo-instance2 --machine-type=e2-medium --zone {{{project_0.default_zone_2 | ZONE2}}} --subnet vpc-demo-subnet2

Aufgabe 2: Simulierte lokale Umgebung einrichten

In dieser Aufgabe erstellen Sie eine VPC mit dem Namen on-prem, die eine lokale Umgebung simuliert, über die ein Kundenunternehmen eine Verbindung zur Google Cloud-Umgebung herstellt.

- Erstellen Sie in Cloud Shell ein VPC-Netzwerk mit dem Namen on-prem:

gcloud compute networks create on-prem --subnet-mode custom

Die Ausgabe sollte ungefähr so aussehen:

Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/on-prem].

NAME: on-prem

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- Erstellen Sie ein Subnetz mit dem Namen on-prem-subnet1:

gcloud compute networks subnets create on-prem-subnet1 \

--network on-prem --range 192.168.1.0/24 --region {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie eine Firewallregel, die den gesamten benutzerdefinierten Traffic im Netzwerk zulässt:

gcloud compute firewall-rules create on-prem-allow-custom \

--network on-prem \

--allow tcp:0-65535,udp:0-65535,icmp \

--source-ranges 192.168.0.0/16

- Erstellen Sie eine Firewallregel, um SSH-, RDP-, HTTP- und ICMP-Traffic zu den Instanzen zuzulassen:

gcloud compute firewall-rules create on-prem-allow-ssh-icmp \

--network on-prem \

--allow tcp:22,icmp

- Erstellen Sie eine Instanz mit dem Namen on-prem-instance1 in der Region .

Hinweis: Ersetzen Sie im folgenden Befehl durch eine Zone in , die sich von der Zone unterscheidet, die zum Erstellen von vpc-demo-instance1 im vpc-demo-subnet1 verwendet wurde.

gcloud compute instances create on-prem-instance1 --machine-type=e2-medium --zone zone_name --subnet on-prem-subnet1

Aufgabe 3: HA VPN-Gateway einrichten

In dieser Aufgabe erstellen Sie in jedem VPC-Netzwerk ein HA VPN-Gateway und dann HA VPN-Tunnel auf jedem Cloud VPN-Gateway.

- Erstellen Sie in Cloud Shell ein HA VPN im vpc-demo-Netzwerk:

gcloud compute vpn-gateways create vpc-demo-vpn-gw1 --network vpc-demo --region {{{ project_0.default_region | "REGION" }}}

Die Ausgabe sollte ungefähr so aussehen:

Creating VPN Gateway...done.

NAME: vpc-demo-vpn-gw1

INTERFACE0: 35.242.117.95

INTERFACE1: 35.220.73.93

NETWORK: vpc-demo

REGION: {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie ein HA VPN im on-prem-Netzwerk:

gcloud compute vpn-gateways create on-prem-vpn-gw1 --network on-prem --region {{{ project_0.default_region | "REGION" }}}

- Rufen Sie die Details des Gateways vpc-demo-vpn-gw1 auf, um die Einstellungen zu prüfen:

gcloud compute vpn-gateways describe vpc-demo-vpn-gw1 --region {{{ project_0.default_region | "REGION" }}}

Die Ausgabe sollte ungefähr so aussehen:

creationTimestamp: '2022-01-25T03:02:20.983-08:00'

id: '7306781839576950355'

kind: compute#vpnGateway

labelFingerprint: 42WmSpB8rSM=

name: vpc-demo-vpn-gw1

network: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/vpc-demo

region: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnGateways/vpc-demo-vpn-gw1

vpnInterfaces:

- id: 0

ipAddress: 35.242.117.95

- id: 1

ipAddress: 35.220.73.93

- Rufen Sie die Details des VPN-Gateways on-prem-vpn-gw1 auf, um die Einstellungen zu überprüfen:

gcloud compute vpn-gateways describe on-prem-vpn-gw1 --region {{{ project_0.default_region | "Region" }}}

Die Ausgabe sollte ungefähr so aussehen:

creationTimestamp: '2022-01-25T03:03:34.305-08:00'

id: '3697047034868688873'

kind: compute#vpnGateway

labelFingerprint: 42WmSpB8rSM=

name: on-prem-vpn-gw1

network: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/on-prem

region: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnGateways/on-prem-vpn-gw1

vpnInterfaces:

- id: 0

ipAddress: 35.242.106.234

- id: 1

ipAddress: 35.220.88.140

Cloud Router erstellen

- Erstellen Sie einen Cloud Router im Netzwerk vpc-demo:

gcloud compute routers create vpc-demo-router1 \

--region {{{ project_0.default_region | "REGION" }}} \

--network vpc-demo \

--asn 65001

Die Ausgabe sollte ungefähr so aussehen:

Creating router [vpc-demo-router1]...done.

NAME: vpc-demo-router1

REGION: {{{ project_0.default_region | "REGION" }}}

NETWORK: vpc-demo

- Erstellen Sie einen Cloud Router im on-prem-Netzwerk:

gcloud compute routers create on-prem-router1 \

--region {{{ project_0.default_region | "REGION" }}} \

--network on-prem \

--asn 65002

Aufgabe 4: Zwei VPN-Tunnel erstellen

In dieser Aufgabe erstellen Sie VPN-Tunnel zwischen den beiden Gateways. Für die Einrichtung von HA VPN fügen Sie von jedem Gateway zwei Tunnel zur Remote-Einrichtung hinzu. Sie erstellen einen Tunnel auf interface0 und stellen eine Verbindung zu interface0 auf dem Remote-Gateway her. Als Nächstes erstellen Sie einen weiteren Tunnel auf interface1 und stellen eine Verbindung zu interface1 auf dem Remote-Gateway her.

Wenn Sie HA VPN-Tunnel zwischen zwei Google Cloud-VPCs ausführen, müssen Sie darauf achten, dass der Tunnel auf interface0 mit interface0 auf dem Remote-VPN-Gateway verbunden ist. Ebenso muss der Tunnel auf interface1 mit interface1 auf dem Remote-VPN-Gateway verbunden sein.

Hinweis: Wenn Sie in Ihrer eigenen Umgebung HA VPN zu einem Remote-VPN-Gateway lokal für Kundenunternehmen ausführen, können Sie eine Verbindung auf eine der folgenden Arten herstellen:

-

Zwei lokale VPN-Gateway-Geräte: Jeder Tunnel von jeder Schnittstelle im Cloud VPN-Gateway muss mit seinem eigenen Peer-Gateway verbunden sein.

-

Ein einzelnes lokales VPN-Gateway mit zwei Schnittstellen: Jeder Tunnel von jeder Schnittstelle im Cloud VPN-Gateway muss mit einer eigenen Schnittstelle auf dem Peer-Gateway verbunden sein.

-

Ein einzelnes lokales VPN-Gateway mit einer einzelnen Schnittstelle: Beide Tunnel von jeder Schnittstelle im Cloud VPN-Gateway müssen mit derselben Schnittstelle auf dem Peer-Gateway verbunden sein.

In diesem Lab simulieren Sie eine lokale Einrichtung mit beiden VPN-Gateways in Google Cloud. Sie sorgen dafür, dass interface0 eines Gateways mit interface0 des anderen Gateways und interface1 mit interface1 des Remote-Gateways verbunden ist.

- Erstellen Sie den ersten VPN-Tunnel im Netzwerk vpc-demo:

gcloud compute vpn-tunnels create vpc-demo-tunnel0 \

--peer-gcp-gateway on-prem-vpn-gw1 \

--region {{{ project_0.default_region | "REGION" }}} \

--ike-version 2 \

--shared-secret [SHARED_SECRET] \

--router vpc-demo-router1 \

--vpn-gateway vpc-demo-vpn-gw1 \

--interface 0

Die Ausgabe sollte ungefähr so aussehen:

Creating VPN tunnel...done.

NAME: vpc-demo-tunnel0

REGION: {{{ project_0.default_region | "REGION" }}}

GATEWAY: vpc-demo-vpn-gw1

VPN_INTERFACE: 0

PEER_ADDRESS: 35.242.106.234

- Erstellen Sie den zweiten VPN-Tunnel im Netzwerk vpc-demo:

gcloud compute vpn-tunnels create vpc-demo-tunnel1 \

--peer-gcp-gateway on-prem-vpn-gw1 \

--region {{{ project_0.default_region | "REGION" }}} \

--ike-version 2 \

--shared-secret [SHARED_SECRET] \

--router vpc-demo-router1 \

--vpn-gateway vpc-demo-vpn-gw1 \

--interface 1

- Erstellen Sie den ersten VPN-Tunnel im Netzwerk on-prem:

gcloud compute vpn-tunnels create on-prem-tunnel0 \

--peer-gcp-gateway vpc-demo-vpn-gw1 \

--region {{{ project_0.default_region | "REGION" }}} \

--ike-version 2 \

--shared-secret [SHARED_SECRET] \

--router on-prem-router1 \

--vpn-gateway on-prem-vpn-gw1 \

--interface 0

- Erstellen Sie den zweiten VPN-Tunnel im Netzwerk on-prem:

gcloud compute vpn-tunnels create on-prem-tunnel1 \

--peer-gcp-gateway vpc-demo-vpn-gw1 \

--region {{{ project_0.default_region | "REGION" }}} \

--ike-version 2 \

--shared-secret [SHARED_SECRET] \

--router on-prem-router1 \

--vpn-gateway on-prem-vpn-gw1 \

--interface 1

Aufgabe 5: BGP-Peering (Border Gateway Protocol) für jeden Tunnel erstellen

In dieser Aufgabe konfigurieren Sie das BGP-Peering für jeden VPN-Tunnel zwischen vpc-demo und dem VPC-Netzwerk on-prem. Für HA VPN ist dynamisches Routing erforderlich, um eine Verfügbarkeit von 99,99 % zu ermöglichen.

- Erstellen Sie die Router-Schnittstelle für tunnel0 im Netzwerk vpc-demo:

gcloud compute routers add-interface vpc-demo-router1 \

--interface-name if-tunnel0-to-on-prem \

--ip-address 169.254.0.1 \

--mask-length 30 \

--vpn-tunnel vpc-demo-tunnel0 \

--region {{{ project_0.default_region | "REGION" }}}

Die Ausgabe sollte ungefähr so aussehen:

Updated [https://www.googleapis.com/compute/v1/projects/binal-sandbox/regions/{{{ project_0.default_region | "REGION" }}}/routers/vpc-demo-router1].

- Erstellen Sie den BGP-Peer für tunnel0 im Netzwerk vpc-demo:

gcloud compute routers add-bgp-peer vpc-demo-router1 \

--peer-name bgp-on-prem-tunnel0 \

--interface if-tunnel0-to-on-prem \

--peer-ip-address 169.254.0.2 \

--peer-asn 65002 \

--region {{{ project_0.default_region | "REGION" }}}

Die Ausgabe sollte ungefähr so aussehen:

Creating peer [bgp-on-prem-tunnel0] in router [vpc-demo-router1]...done.

- Erstellen Sie eine Routerschnittstelle für tunnel1 im Netzwerk vpc-demo:

gcloud compute routers add-interface vpc-demo-router1 \

--interface-name if-tunnel1-to-on-prem \

--ip-address 169.254.1.1 \

--mask-length 30 \

--vpn-tunnel vpc-demo-tunnel1 \

--region {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie den BGP-Peer für tunnel1 im Netzwerk vpc-demo:

gcloud compute routers add-bgp-peer vpc-demo-router1 \

--peer-name bgp-on-prem-tunnel1 \

--interface if-tunnel1-to-on-prem \

--peer-ip-address 169.254.1.2 \

--peer-asn 65002 \

--region {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie eine Routerschnittstelle für tunnel0 im Netzwerk on-prem:

gcloud compute routers add-interface on-prem-router1 \

--interface-name if-tunnel0-to-vpc-demo \

--ip-address 169.254.0.2 \

--mask-length 30 \

--vpn-tunnel on-prem-tunnel0 \

--region {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie den BGP-Peer für tunnel0 im Netzwerk on-prem:

gcloud compute routers add-bgp-peer on-prem-router1 \

--peer-name bgp-vpc-demo-tunnel0 \

--interface if-tunnel0-to-vpc-demo \

--peer-ip-address 169.254.0.1 \

--peer-asn 65001 \

--region {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie eine Router-Schnittstelle für tunnel1 im Netzwerk on-prem:

gcloud compute routers add-interface on-prem-router1 \

--interface-name if-tunnel1-to-vpc-demo \

--ip-address 169.254.1.2 \

--mask-length 30 \

--vpn-tunnel on-prem-tunnel1 \

--region {{{ project_0.default_region | "REGION" }}}

- Erstellen Sie den BGP-Peer für tunnel1 im Netzwerk on-prem:

gcloud compute routers add-bgp-peer on-prem-router1 \

--peer-name bgp-vpc-demo-tunnel1 \

--interface if-tunnel1-to-vpc-demo \

--peer-ip-address 169.254.1.1 \

--peer-asn 65001 \

--region {{{ project_0.default_region | "REGION" }}}

Aufgabe 6: Routerkonfigurationen prüfen

In dieser Aufgabe prüfen Sie die Routerkonfigurationen in beiden VPCs. Sie konfigurieren Firewallregeln, um Traffic zwischen den einzelnen VPCs zuzulassen, und prüfen den Status der Tunnel. Außerdem prüfen Sie die private Verbindung über VPN zwischen den einzelnen VPCs und aktivieren den globalen Routingmodus für die VPC.

- Rufen Sie die Details des Cloud Routers vpc-demo-router1 auf, um die Einstellungen zu prüfen:

gcloud compute routers describe vpc-demo-router1 \

--region {{{ project_0.default_region | "REGION" }}}

Die Ausgabe sollte ungefähr so aussehen:

bgp:

advertiseMode: DEFAULT

asn: 65001

keepaliveInterval: 20

bgpPeers:

- bfd:

minReceiveInterval: 1000

minTransmitInterval: 1000

multiplier: 5

sessionInitializationMode: DISABLED

enable: 'TRUE'

interfaceName: if-tunnel0-to-on-prem

ipAddress: 169.254.0.1

name: bgp-on-prem-tunnel0

peerAsn: 65002

peerIpAddress: 169.254.0.2

- bfd:

minReceiveInterval: 1000

minTransmitInterval: 1000

multiplier: 5

sessionInitializationMode: DISABLED

enable: 'TRUE'

interfaceName: if-tunnel1-to-on-prem

ipAddress: 169.254.1.1

name: bgp-on-prem-tunnel1

peerAsn: 65002

peerIpAddress: 169.254.1.2

creationTimestamp: '2022-01-25T03:06:23.370-08:00'

id: '2408056426544129856'

interfaces:

- ipRange: 169.254.0.1/30

linkedVpnTunnel: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnTunnels/vpc-demo-tunnel0

name: if-tunnel0-to-on-prem

- ipRange: 169.254.1.1/30

linkedVpnTunnel: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnTunnels/vpc-demo-tunnel1

name: if-tunnel1-to-on-prem

kind: compute#router

name: vpc-demo-router1

network: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/vpc-demo

region: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/routers/vpc-demo-router1

- Sehen Sie sich die Details des Cloud Routers on-prem-router1 an, um die Einstellungen zu prüfen:

gcloud compute routers describe on-prem-router1 \

--region {{{ project_0.default_region | "REGION" }}}

Die Ausgabe sollte ungefähr so aussehen:

bgp:

advertiseMode: DEFAULT

asn: 65002

keepaliveInterval: 20

bgpPeers:

- bfd:

minReceiveInterval: 1000

minTransmitInterval: 1000

multiplier: 5

sessionInitializationMode: DISABLED

enable: 'TRUE'

interfaceName: if-tunnel0-to-vpc-demo

ipAddress: 169.254.0.2

name: bgp-vpc-demo-tunnel0

peerAsn: 65001

peerIpAddress: 169.254.0.1

- bfd:

minReceiveInterval: 1000

minTransmitInterval: 1000

multiplier: 5

sessionInitializationMode: DISABLED

enable: 'TRUE'

interfaceName: if-tunnel1-to-vpc-demo

ipAddress: 169.254.1.2

name: bgp-vpc-demo-tunnel1

peerAsn: 65001

peerIpAddress: 169.254.1.1

creationTimestamp: '2022-01-25T03:07:40.360-08:00'

id: '3252882979067946771'

interfaces:

- ipRange: 169.254.0.2/30

linkedVpnTunnel: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnTunnels/on-prem-tunnel0

name: if-tunnel0-to-vpc-demo

- ipRange: 169.254.1.2/30

linkedVpnTunnel: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnTunnels/on-prem-tunnel1

name: if-tunnel1-to-vpc-demo

kind: compute#router

name: on-prem-router1

network: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/on-prem

region: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/routers/on-prem-router1

Firewallregeln konfigurieren, um Traffic von der Remote-VPC zuzulassen

Konfigurieren Sie Firewallregeln, um Traffic aus den privaten IP-Bereichen des Peer-VPN zuzulassen.

- Traffic von der Netzwerk-VPC on-prem zu vpc-demo zulassen:

gcloud compute firewall-rules create vpc-demo-allow-subnets-from-on-prem \

--network vpc-demo \

--allow tcp,udp,icmp \

--source-ranges 192.168.1.0/24

Die Ausgabe sollte ungefähr so aussehen:

Creating firewall...working..Created [https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/firewalls/vpc-demo-allow-subnets-from-on-prem].

Creating firewall...done.

NAME: vpc-demo-allow-subnets-from-on-prem

NETWORK: vpc-demo

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp,udp,icmp

DENY:

DISABLED: False

- Traffic von vpc-demo zur Netzwerk-VPC on-prem zulassen:

gcloud compute firewall-rules create on-prem-allow-subnets-from-vpc-demo \

--network on-prem \

--allow tcp,udp,icmp \

--source-ranges 10.1.1.0/24,10.2.1.0/24

Status der Tunnel prüfen

- Listen Sie die VPN-Tunnel auf, die Sie gerade erstellt haben:

gcloud compute vpn-tunnels list

Es sollten vier VPN-Tunnel vorhanden sein (zwei Tunnel für jedes VPN-Gateway). Die Ausgabe sollte ungefähr so aussehen:

NAME: on-prem-tunnel0

REGION: {{{ project_0.default_region | "REGION" }}}

GATEWAY: on-prem-vpn-gw1

PEER_ADDRESS: 35.242.117.95

NAME: on-prem-tunnel1

REGION: {{{ project_0.default_region | "REGION" }}}

GATEWAY: on-prem-vpn-gw1

PEER_ADDRESS: 35.220.73.93

NAME: vpc-demo-tunnel0

REGION: {{{ project_0.default_region | "REGION" }}}

GATEWAY: vpc-demo-vpn-gw1

PEER_ADDRESS: 35.242.106.234

NAME: vpc-demo-tunnel1

REGION: {{{ project_0.default_region | "REGION" }}}

GATEWAY: vpc-demo-vpn-gw1

PEER_ADDRESS: 35.220.88.140

- Prüfen Sie, ob der Tunnel vpc-demo-tunnel0 aktiv ist:

gcloud compute vpn-tunnels describe vpc-demo-tunnel0 \

--region {{{ project_0.default_region | "REGION" }}}

In der Tunnelausgabe sollte der detaillierte Status Tunnel is up and running. (Der Tunnel ist aktiv und wird ausgeführt.) angezeigt werden.

creationTimestamp: '2022-01-25T03:21:05.238-08:00'

description: ''

detailedStatus: Tunnel is up and running.

id: '3268990180169769934'

ikeVersion: 2

kind: compute#vpnTunnel

labelFingerprint: 42WmSpB8rSM=

localTrafficSelector:

- 0.0.0.0/0

name: vpc-demo-tunnel0

peerGcpGateway: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnGateways/on-prem-vpn-gw1

peerIp: 35.242.106.234

region: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}

remoteTrafficSelector:

- 0.0.0.0/0

router: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/routers/vpc-demo-router1

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnTunnels/vpc-demo-tunnel0

sharedSecret: '*************'

sharedSecretHash: AOs4oVY4bX91gba6DIeg1DbtzWTj

status: ESTABLISHED

vpnGateway: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnGateways/vpc-demo-vpn-gw1

vpnGatewayInterface: 0

- Prüfen Sie, ob der Tunnel vpc-demo-tunnel1 aktiv ist:

gcloud compute vpn-tunnels describe vpc-demo-tunnel1 \

--region {{{ project_0.default_region | "REGION" }}}

In der Tunnelausgabe sollte der detaillierte Status Tunnel is up and running. (Der Tunnel ist aktiv und wird ausgeführt.) angezeigt werden.

- Prüfen Sie, ob der Tunnel on-prem-tunnel0 aktiv ist:

gcloud compute vpn-tunnels describe on-prem-tunnel0 \

--region {{{ project_0.default_region | "REGION" }}}

In der Tunnelausgabe sollte der detaillierte Status Tunnel is up and running. (Der Tunnel ist aktiv und wird ausgeführt.) angezeigt werden.

- Prüfen Sie, ob der Tunnel on-prem-tunnel1 aktiv ist:

gcloud compute vpn-tunnels describe on-prem-tunnel1 \

--region {{{ project_0.default_region | "REGION" }}}

In der Tunnelausgabe sollte der detaillierte Status Tunnel is up and running. (Der Tunnel ist aktiv und wird ausgeführt.) angezeigt werden.

Private Verbindung über VPN prüfen

-

Rufen Sie Compute Engine auf und notieren Sie sich die Zone, in der on-prem-instance1 erstellt wurde.

-

Öffnen Sie einen neuen Cloud Shell-Tab und geben Sie Folgendes ein, um über SSH eine Verbindung zur Instanz on-prem-instance1 herzustellen:

Ersetzen Sie <zone_name> durch die Zone, in der on-prem-instance1 erstellt wurde.

gcloud compute ssh on-prem-instance1 --zone zone_name

-

Geben Sie „y“ ein, um zu bestätigen, dass Sie fortfahren möchten.

-

Drücken Sie zweimal die Eingabetaste, um kein Passwort festzulegen.

-

Um von der Instanz on-prem-instance1 im Netzwerk on-prem Instanzen im Netzwerk vpc-demo zu erreichen, pingen Sie 10.1.1.2:

ping -c 4 10.1.1.2

Pings sind erfolgreich. Die Ausgabe sollte ungefähr so aussehen:

PING 10.1.1.2 (10.1.1.2) 56(84) bytes of data.

64 bytes from 10.1.1.2: icmp_seq=1 ttl=62 time=9.65 ms

64 bytes from 10.1.1.2: icmp_seq=2 ttl=62 time=2.01 ms

64 bytes from 10.1.1.2: icmp_seq=3 ttl=62 time=1.71 ms

64 bytes from 10.1.1.2: icmp_seq=4 ttl=62 time=1.77 ms

--- 10.1.1.2 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 8ms

rtt min/avg/max/mdev = 1.707/3.783/9.653/3.391 ms

Globales Routing mit VPN

HA VPN ist eine regionale Ressource und ein Cloud Router, der standardmäßig nur die Routen in der Region sieht, in der er bereitgestellt wird. Wenn Sie Instanzen in einer anderen Region als dem Cloud Router erreichen möchten, müssen Sie den globalen Routingmodus für die VPC aktivieren. Dadurch kann der Cloud Router Routen aus anderen Regionen sehen und bewerben.

- Öffnen Sie einen neuen Cloud Shell-Tab und aktualisieren Sie den bgp-routing mode von vpc-demo zu GLOBAL:

gcloud compute networks update vpc-demo --bgp-routing-mode GLOBAL

- Prüfen Sie, ob die Änderung erfolgreich war:

gcloud compute networks describe vpc-demo

Die Ausgabe sollte ungefähr so aussehen:

autoCreateSubnetworks: false

creationTimestamp: '2022-01-25T02:52:58.553-08:00'

id: '4735939730452146277'

kind: compute#network

name: vpc-demo

routingConfig:

routingMode: GLOBAL

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/global/networks/vpc-demo

subnetworks:

- https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/subnetworks/vpc-demo-subnet1

- https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/us-west1/subnetworks/vpc-demo-subnet2

x_gcloud_bgp_routing_mode: GLOBAL

x_gcloud_subnet_mode: CUSTOM

- Pingen Sie auf dem Cloud Shell-Tab, der derzeit über ssh mit der Instanz im Netzwerk on-prem verbunden ist, die Instanz vpc-demo-instance2 in der Region :

ping -c 2 10.2.1.2

Pings sind erfolgreich. Die Ausgabe sollte ungefähr so aussehen:

PING 10.2.1.2 (10.2.1.2) 56(84) bytes of data.

64 bytes from 10.2.1.2: icmp_seq=1 ttl=62 time=34.9 ms

64 bytes from 10.2.1.2: icmp_seq=2 ttl=62 time=32.2 ms

--- 10.2.1.2 ping statistics ---

2 packets transmitted, 2 received, 0% packet loss, time 2ms

rtt min/avg/max/mdev = 32.189/33.528/34.867/1.339 ms

Aufgabe 7: Konfiguration von HA VPN-Tunneln prüfen und testen

In dieser Aufgabe testen und prüfen Sie, ob die Hochverfügbarkeitskonfiguration der einzelnen HA VPN-Tunnel erfolgreich war.

-

Öffnen Sie einen neuen Tab in Cloud Shell.

-

Fahren Sie tunnel0 im Netzwerk vpc-demo herunter:

gcloud compute vpn-tunnels delete vpc-demo-tunnel0 --region {{{ project_0.default_region | "REGION" }}}

Antworten Sie mit „y“, wenn Sie aufgefordert werden, das Löschen zu bestätigen. Der entsprechende tunnel0 im Netzwerk on-prem wird heruntergefahren.

- Prüfen Sie, ob der Tunnel inaktiv ist:

gcloud compute vpn-tunnels describe on-prem-tunnel0 --region {{{ project_0.default_region | "REGION" }}}

Der detaillierte Status sollte Handshake_with_peer_broken lauten.

creationTimestamp: '2022-01-25T03:22:33.581-08:00'

description: ''

detailedStatus: Handshake with peer broken for unknown reason. Trying again soon.

id: '4116279561430393750'

ikeVersion: 2

kind: compute#vpnTunnel

localTrafficSelector:

- 0.0.0.0/0

name: on-prem-tunnel0

peerGcpGateway: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnGateways/vpc-demo-vpn-gw1

peerIp: 35.242.117.95

region: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}

remoteTrafficSelector:

- 0.0.0.0/0

router: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/routers/on-prem-router1

selfLink: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnTunnels/on-prem-tunnel0

sharedSecret: '*************'

sharedSecretHash: AO3jeFtewmjvTMO7JEM5RuyCtqaa

status: FIRST_HANDSHAKE

vpnGateway: https://www.googleapis.com/compute/v1/projects/qwiklabs-gcp-03-cdb29e18d20d/regions/{{{ project_0.default_region | "REGION" }}}/vpnGateways/on-prem-vpn-gw1

vpnGatewayInterface: 0

- Wechseln Sie zum vorherigen Cloud Shell-Tab mit der offenen ssh-Sitzung und prüfen Sie die Pings zwischen den Instanzen im Netzwerk vpc-demo und im Netzwerk on-prem:

ping -c 3 10.1.1.2

Die Ausgabe sollte ungefähr so aussehen:

PING 10.1.1.2 (10.1.1.2) 56(84) bytes of data.

64 bytes from 10.1.1.2: icmp_seq=1 ttl=62 time=6.31 ms

64 bytes from 10.1.1.2: icmp_seq=2 ttl=62 time=1.13 ms

64 bytes from 10.1.1.2: icmp_seq=3 ttl=62 time=1.20 ms

--- 10.1.1.2 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 5ms

rtt min/avg/max/mdev = 1.132/2.882/6.312/2.425 ms

Pings sind weiterhin erfolgreich, da der Traffic jetzt über den zweiten Tunnel gesendet wird. Sie haben HA VPN-Tunnel erfolgreich konfiguriert.

Aufgabe 8: Optional: Lab-Umgebung bereinigen

In dieser Aufgabe bereinigen Sie die verwendeten Ressourcen. Diese Aufgabe ist optional. Wenn Sie das Lab beenden, werden alle Ihre Ressourcen und Ihr Projekt automatisch bereinigt und verworfen. Sie sollten jedoch wissen, wie Sie Ressourcen in Ihrer eigenen Umgebung bereinigen können, um Kosten zu sparen und die Ressourcennutzung zu reduzieren.

VPN-Tunnel löschen

- Geben Sie in Cloud Shell die folgenden Befehle ein, um die verbleibenden Tunnel zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute vpn-tunnels delete on-prem-tunnel0 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute vpn-tunnels delete vpc-demo-tunnel1 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute vpn-tunnels delete on-prem-tunnel1 --region {{{ project_0.default_region | "REGION" }}}

BGP-Peering entfernen

- Geben Sie an jedem BGP-Peer die folgenden Befehle ein, um das Peering zu entfernen:

gcloud compute routers remove-bgp-peer vpc-demo-router1 --peer-name bgp-on-prem-tunnel0 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute routers remove-bgp-peer vpc-demo-router1 --peer-name bgp-on-prem-tunnel1 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute routers remove-bgp-peer on-prem-router1 --peer-name bgp-vpc-demo-tunnel0 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute routers remove-bgp-peer on-prem-router1 --peer-name bgp-vpc-demo-tunnel1 --region {{{ project_0.default_region | "REGION" }}}

Cloud Router löschen

- Geben Sie die einzelnen Befehle ein, um die Router zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute routers delete on-prem-router1 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute routers delete vpc-demo-router1 --region {{{ project_0.default_region | "REGION" }}}

VPN-Gateways löschen

- Geben Sie jeden Befehl ein, um die VPN-Gateways zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute vpn-gateways delete vpc-demo-vpn-gw1 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute vpn-gateways delete on-prem-vpn-gw1 --region {{{ project_0.default_region | "REGION" }}}

Instanzen löschen

- Geben Sie die folgenden Befehle ein, um die einzelnen Instanzen zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute instances delete vpc-demo-instance1 --zone {{{ project_0.default_zone | "ZONE" }}}

gcloud compute instances delete vpc-demo-instance2 --zone {{{project_0.default_zone_2 | "ZONE"}}}

gcloud compute instances delete on-prem-instance1 --zone zone_name

HINWEIS: Ersetzen Sie durch die Zone, in der die on-prem-instance1 erstellt wurde.

Firewallregeln löschen

- Geben Sie Folgendes ein, um die Firewallregeln zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute firewall-rules delete vpc-demo-allow-custom

gcloud compute firewall-rules delete on-prem-allow-subnets-from-vpc-demo

gcloud compute firewall-rules delete on-prem-allow-ssh-icmp

gcloud compute firewall-rules delete on-prem-allow-custom

gcloud compute firewall-rules delete vpc-demo-allow-subnets-from-on-prem

gcloud compute firewall-rules delete vpc-demo-allow-ssh-icmp

Subnetze löschen

- Geben Sie Folgendes ein, um die Subnetze zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute networks subnets delete vpc-demo-subnet1 --region {{{ project_0.default_region | "REGION" }}}

gcloud compute networks subnets delete vpc-demo-subnet2 --region {{{project_0.default_region_2 | REGION 2}}}

gcloud compute networks subnets delete on-prem-subnet1 --region {{{ project_0.default_region | "REGION" }}}

VPC löschen

- Geben Sie diese Befehle ein, um die VPCs zu löschen. Geben Sie bei Aufforderung „y“ ein, um die jeweilige Aktion zu bestätigen:

gcloud compute networks delete vpc-demo

gcloud compute networks delete on-prem

Aufgabe 9: Zusammenfassung

In diesem Lab haben Sie HA VPN-Gateways konfiguriert. Sie haben auch dynamisches Routing mit VPN-Tunneln und den globalen dynamischen Routingmodus konfiguriert. Schließlich haben Sie geprüft, ob HA VPN konfiguriert ist und ordnungsgemäß funktioniert.

Lab beenden

Wenn Sie das Lab abgeschlossen haben, klicken Sie auf Lab beenden. Google Skills entfernt daraufhin die von Ihnen genutzten Ressourcen und bereinigt das Konto.

Anschließend erhalten Sie die Möglichkeit, das Lab zu bewerten. Wählen Sie die entsprechende Anzahl von Sternen aus, schreiben Sie einen Kommentar und klicken Sie anschließend auf Senden.

Die Anzahl der Sterne hat folgende Bedeutung:

- 1 Stern = Sehr unzufrieden

- 2 Sterne = Unzufrieden

- 3 Sterne = Neutral

- 4 Sterne = Zufrieden

- 5 Sterne = Sehr zufrieden

Wenn Sie kein Feedback geben möchten, können Sie das Dialogfeld einfach schließen.

Verwenden Sie für Feedback, Vorschläge oder Korrekturen den Tab Support.

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.