GSP215

Visão geral

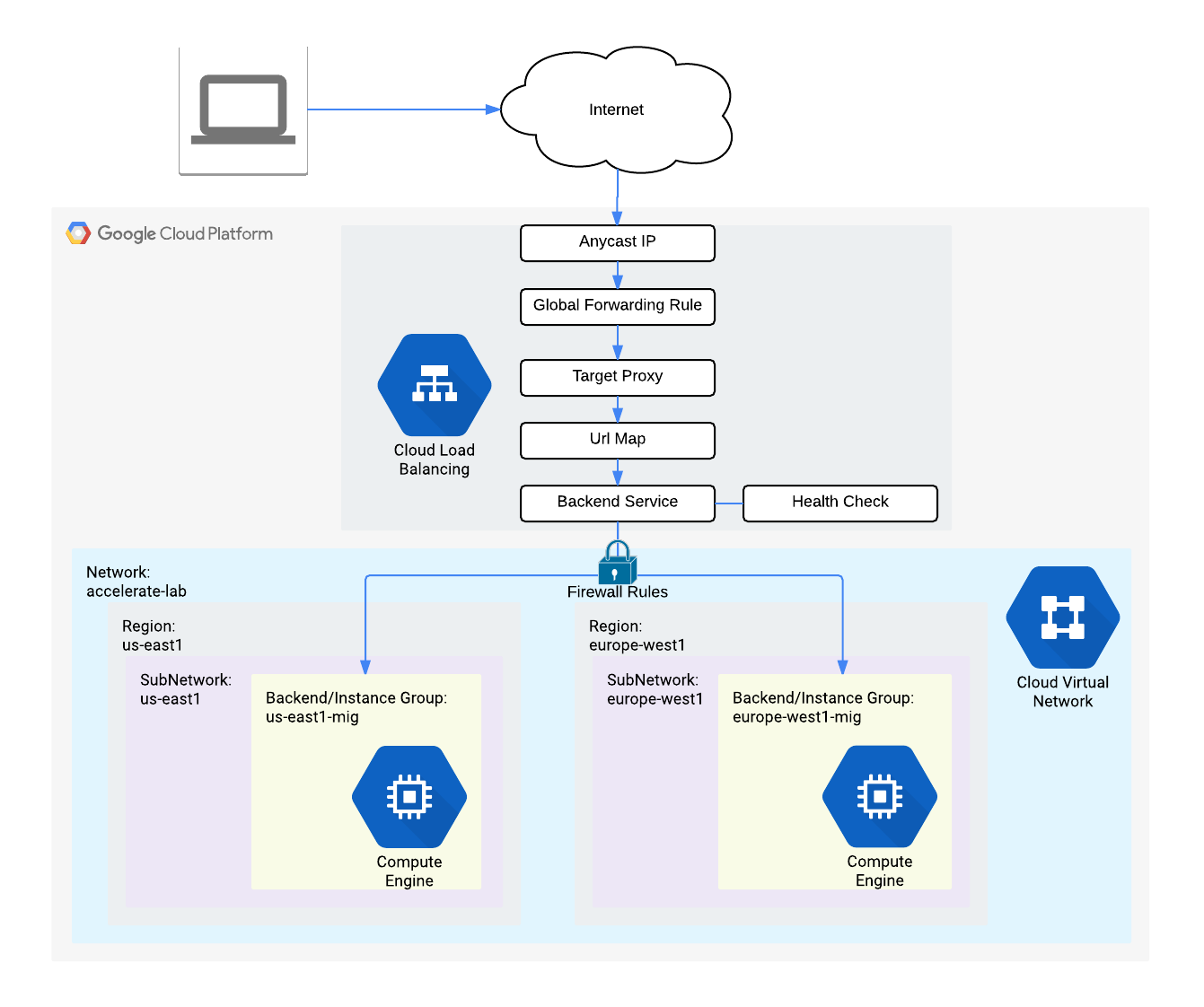

Em um ambiente corporativo distribuído, latência e segurança são prioridades concorrentes. O balanceador de carga de aplicativos externo global do Google Cloud resolve esse problema encerrando o tráfego do usuário na borda do Google (ponto de presença) e roteando-o pelo eixo de fibra particular do Google para o back-end mais próximo e íntegro.

Para proteger esses back-ends, o Google Cloud Armor fornece filtragem de camada 7 e aplicação de IP na borda. Ao implementar uma lista de bloqueio, é possível descartar tráfegos mal-intencionados (como um fluxo de camada 7) antes que ele chegue à sua nuvem privada virtual (VPC) ou consuma seus recursos de back-end.

Neste laboratório, você vai configurar um balanceador de carga de aplicativo com back-ends globais. Depois, vai fazer um teste de estresse com o balanceador de carga e usar o Cloud Armor para adicionar o IP do teste à lista de bloqueio.

Objetivos

Neste laboratório, você aprenderá a fazer o seguinte:

- Arquitetar failover entre regiões usando grupos gerenciados de instâncias (MIGs).

- Implementar políticas de segurança no nível da borda usando o Cloud Armor.

- Validar a distribuição de tráfego e os mecanismos de overflow em testes de estresse de alta simultaneidade.

Configuração e requisitos

Antes de clicar no botão Começar o Laboratório

Leia estas instruções. Os laboratórios são cronometrados e não podem ser pausados. O timer é ativado quando você clica em Iniciar laboratório e mostra por quanto tempo os recursos do Google Cloud vão ficar disponíveis.

Este laboratório prático permite que você realize as atividades em um ambiente real de nuvem, e não em uma simulação ou demonstração. Você vai receber novas credenciais temporárias para fazer login e acessar o Google Cloud durante o laboratório.

Confira os requisitos para concluir o laboratório:

- Acesso a um navegador de Internet padrão (recomendamos o Chrome).

Observação: para executar este laboratório, use o modo de navegação anônima (recomendado) ou uma janela anônima do navegador. Isso evita conflitos entre sua conta pessoal e de estudante, o que poderia causar cobranças extras na sua conta pessoal.

- Tempo para concluir o laboratório: não se esqueça que, depois de começar, não será possível pausar o laboratório.

Observação: use apenas a conta de estudante neste laboratório. Se usar outra conta do Google Cloud, você poderá receber cobranças nela.

Como iniciar seu laboratório e fazer login no console do Google Cloud

-

Clique no botão Começar o laboratório. Se for preciso pagar por ele, uma caixa de diálogo vai aparecer para você selecionar a forma de pagamento.

No painel Detalhes do Laboratório, à esquerda, você vai encontrar o seguinte:

- O botão Abrir Console do Google Cloud

- O tempo restante

- As credenciais temporárias que você vai usar neste laboratório

- Outras informações, se forem necessárias

-

Se você estiver usando o navegador Chrome, clique em Abrir console do Google Cloud ou clique com o botão direito do mouse e selecione Abrir link em uma janela anônima.

O laboratório ativa os recursos e depois abre a página Fazer Login em outra guia.

Dica: coloque as guias em janelas separadas lado a lado.

Observação: se aparecer a caixa de diálogo Escolher uma conta, clique em Usar outra conta.

-

Se necessário, copie o Nome de usuário abaixo e cole na caixa de diálogo Fazer login.

{{{user_0.username | "Username"}}}

Você também encontra o nome de usuário no painel Detalhes do Laboratório.

-

Clique em Próxima.

-

Copie a Senha abaixo e cole na caixa de diálogo de Olá.

{{{user_0.password | "Password"}}}

Você também encontra a senha no painel Detalhes do Laboratório.

-

Clique em Próxima.

Importante: você precisa usar as credenciais fornecidas no laboratório, e não as da sua conta do Google Cloud.

Observação: se você usar sua própria conta do Google Cloud neste laboratório, é possível que receba cobranças adicionais.

-

Acesse as próximas páginas:

- Aceite os Termos e Condições.

- Não adicione opções de recuperação nem autenticação de dois fatores (porque essa é uma conta temporária).

- Não se inscreva em testes gratuitos.

Depois de alguns instantes, o console do Google Cloud será aberto nesta guia.

Observação: para acessar os produtos e serviços do Google Cloud, clique no Menu de navegação ou digite o nome do serviço ou produto no campo Pesquisar.

Tarefa 1: configurar regras de firewall de verificação de integridade e HTTP

Criar a regra de firewall HTTP

O balanceador de carga precisa se comunicar com as instâncias de back-end. Como nossos servidores da web usam o Apache, é preciso abrir a porta 80.

-

No console do Cloud, acesse Menu de navegação ( ) > Rede VPC > Firewall.

) > Rede VPC > Firewall.

-

Clique em Criar regra de firewall.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

default-allow-http |

| Rede |

default |

| Destinos |

Tags de destino especificadas |

| Tags de destino |

http-server |

| Filtro de origem |

Intervalos IPv4 |

| Intervalos IPv4 de origem |

0.0.0.0/0 |

| Protocolos e portas |

Em "Portas e protocolos especificados", marque TCP e digite: 80 |

Você está especificando a tag http-server agora e, mais tarde, vai aplicar essa tag http-server às VMs para que a rede saiba exatamente quais máquinas podem receber esse tráfego da Web.

- Clique em Criar.

Criar as regras de firewall de verificação de integridade

As verificações de integridade determinam quais instâncias de um balanceador de carga podem receber novas conexões. No balanceamento de carga de aplicativo, as sondagens de verificação de integridade para as instâncias com carga balanceada são provenientes de endereços nos intervalos entre 130.211.0.0/22 e 35.191.0.0/16. Suas regras de firewall precisam permitir essas conexões.

-

Ainda na página Políticas de firewall, clique em Criar regra de firewall.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

default-allow-health-check |

| Rede |

default |

| Destinos |

Tags de destino especificadas |

| Tags de destino |

http-server |

| Filtro de origem |

Intervalos IPv4 |

| Intervalos IPv4 de origem |

130.211.0.0/22, 35.191.0.0/16

|

| Protocolos e portas |

tcp |

Observação:

insira os dois intervalos IPv4 de origem, um de cada vez, e adicione um espaço entre eles.

-

Clique em Criar.

Clique em Verificar meu progresso para conferir o objetivo.

Configurar regras de firewall de verificação de integridade e HTTP

Tarefa 2: configurar modelos e criar grupos de instâncias

Definir os modelos de instância

É preciso definir a forma de criação dos seus servidores da web. Como esses servidores estarão em regiões diferentes, é preciso garantir que as interfaces de rede deles estejam no escopo correto.

Esses modelos definem o tipo de máquina, a imagem do disco de inicialização, as sub-redes, os rótulos e outras propriedades da instância.

-

No console do Cloud, acesse Menu de navegação ( ) > Compute Engine > Modelos de instâncias e clique em Criar modelo de instância.

) > Compute Engine > Modelos de instâncias e clique em Criar modelo de instância.

-

Em Nome, digite -template.

-

Em Local, selecione Global.

-

Em Série, selecione E2.

-

Para Tipo de máquina, selecione e2-micro.

-

Clique em Opções avançadas.

-

Clique em Rede. Defina o valor a seguir e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Tags de rede |

http-server |

-

Clique em default em Interfaces de rede. Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Rede |

default |

| Sub-rede |

default

|

Clique em Concluído.

A tag de rede http-server garante que as regras de firewall HTTP e Verificação de integridade sejam aplicadas a essas instâncias.

-

Clique na guia Gerenciamento.

-

Em Metadados, selecione +ADICIONAR ITEM e especifique o seguinte:

| Chave |

Valor |

| startup-script-url |

gs://spls/gsp215/gcpnet/httplb/startup.sh |

startup-script-url especifica um script que é executado quando as instâncias são iniciadas. O script instala o Apache e altera a página inicial para incluir o IP do cliente e o nome, a região e a zona da instância de VM. Se quiser, confira este script.

- Clique em Criar.

- Aguarde a criação do modelo de instância.

Criar o espelho regional

Agora crie outro modelo de instância para subnet-b selecionando o primeiro modelo > Criar semelhante:

- Clique em -template e depois na opção + Criar semelhante na parte de cima.

- Em Nome, digite -template.

- Confirme se selecionou Global para o Local.

- Clique em Opções avançadas.

- Clique em Rede.

- Confirme se http-server foi adicionado como tag de rede.

- Em Interfaces de rede, defina a Sub-rede como default ().

- Clique em Concluído.

- Clique em Criar.

Criar os grupos gerenciados de instâncias

Crie um grupo gerenciado de instâncias em e outro em .

-

Ainda no Compute Engine, clique em Grupos de instâncias no menu à esquerda.

-

Clique em Criar grupo de instâncias.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

-mig (se necessário, remova os espaços extras do nome) |

| Local |

Várias zonas |

| Região |

|

| Modelo de instância |

-template |

| Escalonamento automático > Configurar escalonamento automático > Número mínimo de instâncias |

1 |

| Número máximo de instâncias |

2 |

| Indicadores de escalonamento automático > Clique no menu suspenso > Tipo de indicador |

Uso da CPU |

| Meta de uso da CPU |

80. Clique em Concluído. |

| Período de inicialização |

45 |

Os grupos gerenciados de instâncias têm recursos de escalonamento automático para você adicionar ou remover instâncias dos grupos, com base em aumentos ou reduções da carga. O escalonamento automático ajuda seus aplicativos a processar aumentos de tráfego e reduzir os custos quando poucos recursos são necessários. Para isso, basta definir a política de escalonamento automático, e ela será aplicada pelo escalonador automático com base na carga avaliada.

- Clique em Criar.

Agora, repita o mesmo procedimento para criar um segundo grupo de instâncias para -mig em :

-

Clique em Criar grupo de instâncias.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

-mig |

| Local |

Várias zonas |

| Região |

|

| Modelo de instância |

-template |

| Escalonamento automático > Configurar escalonamento automático > Número mínimo de instâncias |

1 |

| Número máximo de instâncias |

2 |

| Indicadores de escalonamento automático > Clique no menu suspenso > Tipo de indicador |

Uso da CPU |

| Meta de uso da CPU |

80. Clique em Concluído. |

| Período de inicialização |

45 |

-

Clique em Criar.

Clique em Verificar meu progresso para conferir o objetivo.

Configurar modelos e o grupo de instâncias

Verificar os back-ends

Verifique se as instâncias de VM estão sendo criadas nas duas regiões e acesse os sites HTTP.

-

Ainda no Compute Engine, clique em Instâncias de VM no menu à esquerda.

-

Confira as instâncias que começam com -mig e -mig.

Elas fazem parte dos grupos gerenciados de instâncias.

-

Clique no IP externo de uma instância em -mig.

Você vai encontrar estas informações: IP do cliente (seu endereço IP), Nome do host (começa com -mig) e Local do servidor (uma zona de ).

-

Clique no IP externo de uma instância em -mig.

Você vai encontrar estas informações: IP do cliente (seu endereço IP), Nome do host (começa com -mig) e Local do servidor (uma zona de ).

Observação:

Nome do host e Local do servidor indicam para onde o balanceador de carga de aplicativo envia tráfego.

Tarefa 3: configurar o balanceador de carga de aplicativo

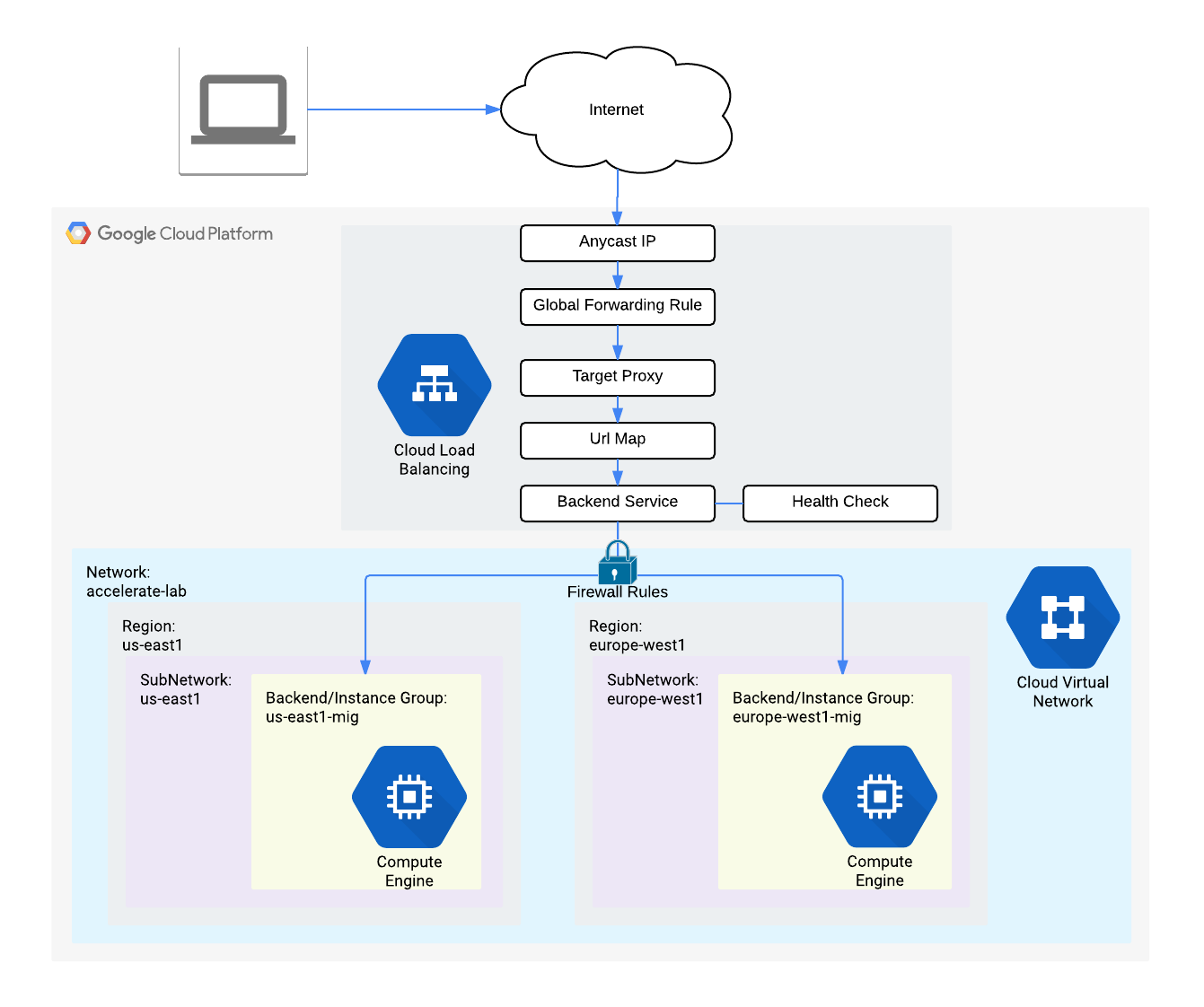

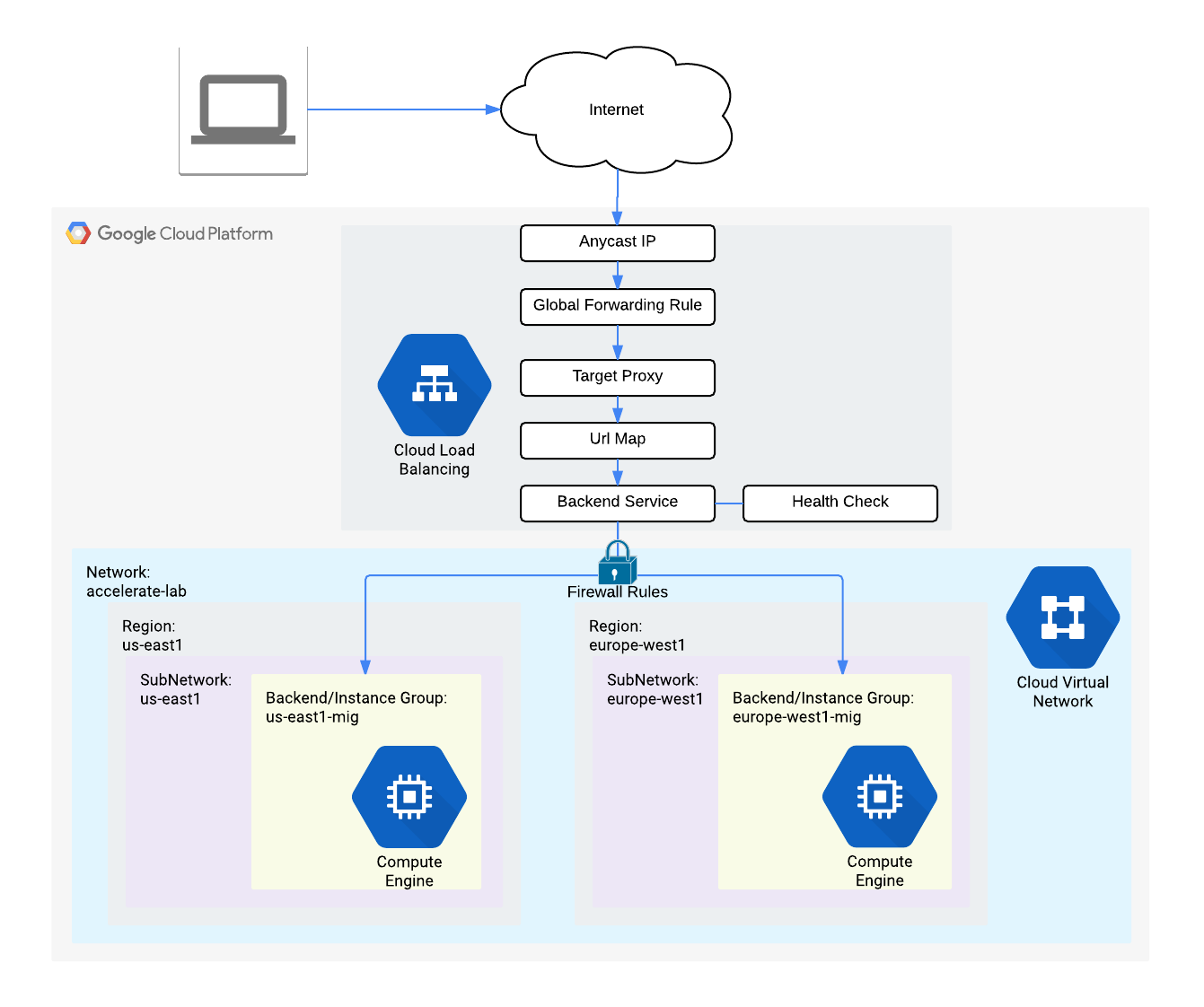

Configure o balanceador de carga de aplicativo para equilibrar o tráfego entre os dois back-ends (-mig em e -mig em ), conforme ilustrado no diagrama de rede:

Iniciar a configuração

-

No console do Cloud, clique em Menu de navegação ( ) > Ver todos os produtos > Rede > Serviços de rede > Balanceamento de carga.

) > Ver todos os produtos > Rede > Serviços de rede > Balanceamento de carga.

-

Selecione + Criar balanceador de carga.

-

Em Balanceador de carga de aplicativo (HTTP/HTTPS), clique em Avançar.

-

Em Voltado ao público ou interno, selecione Voltado ao público (externo) e clique em Avançar.

-

Em Implantação global ou de região única, selecione Melhor para cargas de trabalho globais e clique em Avançar.

-

Em Geração de balanceador de carga, selecione Balanceador de carga de aplicativo externo global e clique em Avançar.

-

Em Criar balanceador de carga, clique em Configurar.

-

Defina o Nome do balanceador de carga como http-lb.

Configurar o front-end

As regras de host e caminho determinam como o tráfego será direcionado. Por exemplo, você pode direcionar o tráfego de vídeo para um back-end e o tráfego estático para outro back-end. No entanto, você não definirá as regras de host e caminho neste laboratório.

-

Clique em Configuração de front-end.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Protocolo |

HTTP |

| Versão do IP |

IPv4 |

| Endereço IP |

Efêmero |

| Porta |

80 |

-

Clique em Concluído.

-

Clique em Adicionar IP e porta de front-end.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Protocolo |

HTTP |

| Versão do IP |

IPv6 |

| Endereço IP |

Alocação automática |

| Porta |

80 |

-

Clique em Concluído.

O balanceamento de carga de aplicativos aceita endereços IPv4 e IPv6 para o tráfego do cliente. As solicitações IPv6 do cliente são encerradas na camada de balanceamento de carga global e, depois, são encaminhadas por proxy via IPv4 para seus back-ends.

Configurar o back-end

Os serviços de back-end direcionam o tráfego de entrada para um ou mais back-ends anexados. Cada back-end é composto por um grupo de instâncias e metadados com capacidade adicional de serviço.

-

Clique em Configuração de back-end.

-

Em Serviços e buckets de back-end, clique em Criar um serviço de back-end.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (selecione a opção conforme especificado) |

| Nome |

http-backend |

| Grupo de instâncias |

-mig |

| Números de portas |

80 |

| Modo de balanceamento |

Taxa |

| RPS máximo |

50 |

| Capacidade |

100 |

Essa configuração significa que o balanceador de carga tenta manter cada instância em -mig com até 50 solicitações por segundo (RPS, na sigla em inglês).

-

Clique em Concluído.

-

Clique em Adicionar um back-end.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (selecione a opção conforme especificado) |

| Grupo de instâncias |

-mig |

| Números de portas |

80 |

| Modo de balanceamento |

Utilização |

| Utilização máxima de back-end |

80 |

| Capacidade |

100 |

Essa configuração significa que o balanceador de carga tenta manter cada instância em -mig com o uso da CPU em até 80%.

-

Clique em Concluído.

-

Em Verificação de integridade, selecione Criar verificação de integridade.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (selecione a opção conforme especificado) |

| Nome |

http-health-check |

| Protocolo |

TCP |

| Porta |

80 |

As verificações de integridade determinam quais instâncias receberão novas conexões. Essa verificação de integridade HTTP sonda instâncias a cada 5 segundos e espera no máximo mais 5 segundos por uma resposta. Se 2 tentativas tiverem sucesso, a instância é considerada íntegra. Com 2 tentativas malsucedidas, ela é considerada não íntegra.

- Clique em Criar.

- Marque a caixa Ativar a geração de registros.

- Defina a Taxa de amostragem como

1.

- Clique em Criar para criar o serviço de back-end.

- Clique em Ok.

Analisar e criar o balanceador de carga de aplicativo

- Clique em Analisar e finalizar.

- Confira os serviços de Back-end e Front-end.

- Clique em Criar.

- Aguarde o balanceador de carga ser criado.

- Clique no nome do balanceador de carga (http-lb).

- Na seção "Front-end", anote os endereços IPv4 e IPv6 do balanceador de carga para usá-los na próxima tarefa. Eles aparecerão como

[LB_IP_v4] e [LB_IP_v6], respectivamente.

Observação:

o endereço IPv6 está no formato hexadecimal.

Clique em Verificar meu progresso para conferir o objetivo.

Configurar o balanceador de carga de aplicativo

Tarefa 4: testar o balanceador de carga de aplicativo

Agora que você já criou o balanceador de carga de aplicativo para seus back-ends, verifique se o tráfego está sendo encaminhado ao serviço de back-end.

Acessar o balanceador de carga de aplicativo

Para testar o acesso do IPv4 ao balanceador de carga de aplicativo, abra uma nova guia no navegador e digite o endereço http://[LB_IP_v4]. Substitua [LB_IP_v4] pelo endereço IPv4 do balanceador de carga.

Observação:

pode levar até 5 minutos para você acessar o balanceador de carga de aplicativo. Enquanto isso, talvez apareça o erro 404 ou 502. Continue tentando até acessar a página de um dos back-ends.

Observação:

dependendo da sua proximidade de e , o tráfego será encaminhado para uma instância de -mig ou -mig.

Se você tiver um endereço IPv6 local, tente usar o endereço IPv6 do balanceador de carga de aplicativo. Para isso, acesse http://[LB_IP_v6]. Substitua [LB_IP_v6] pelo endereço IPv6 do balanceador de carga.

Fazer um teste de estresse no balanceador de carga de aplicativo

Crie uma nova VM para simular uma carga no balanceador de carga de aplicativo usando o utilitário siege. Depois, determine se o tráfego será balanceado nos dois back-ends quando a carga for alta.

-

No console, acesse Menu de navegação ( ) > Compute Engine > Instâncias de VM.

) > Compute Engine > Instâncias de VM.

-

Clique em Criar instância.

-

Na Configuração da máquina:

Selecione os seguintes valores:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

siege-vm |

| Região |

|

| Zona |

|

| Série |

E2 |

Como fica mais perto de do que de , o tráfego só deve ser encaminhado para -mig (a menos que a carga seja muito alta).

- Clique em Criar.

- Aguarde a instância siege-vm ser criada.

- Em siege-vm, clique em SSH para iniciar um terminal e se conectar.

- Execute este comando para instalar o siege:

sudo apt-get -y install siege

- Para armazenar o endereço IPv4 do balanceador de carga de aplicativo em uma variável de ambiente, execute este comando, substituindo

[LB_IP_v4] pelo endereço IPv4:

export LB_IP=[LB_IP_v4]

- Para simular uma carga, execute este comando:

siege -c 150 -t120s http://$LB_IP

-

No console do Cloud, clique em Menu de navegação ( ) > Ver todos os produtos > Rede > Serviços de rede > Balanceamento de carga.

) > Ver todos os produtos > Rede > Serviços de rede > Balanceamento de carga.

-

Clique em Back-ends.

-

Clique em http-backend.

-

Acesse http-lb.

-

Clique na guia Monitoramento.

-

Monitore o Local de front-end (total de tráfego de entrada) entre a América do Norte e os dois back-ends por 2 a 3 minutos.

A princípio, o tráfego só deve ser direcionado a -mig, mas, com o aumento do RPS, o tráfego também será direcionado para .

Isso demonstra que o tráfego é encaminhado para o back-end mais próximo por padrão, mas que ele também pode ser distribuído pelos back-ends se a carga aumentar muito.

- Volte para o terminal SSH da instância siege-vm.

- Pressione CTRL+C para interromper o siege se ele ainda estiver em execução.

O resultado será semelhante a este:

New configuration template added to /home/student-02-dd02c94b8808/.siege

Run siege -C to view the current settings in that file

{ "transactions": 24729,

"availability": 100.00,

"elapsed_time": 119.07,

"data_transferred": 3.77,

"response_time": 0.66,

"transaction_rate": 207.68,

"throughput": 0.03,

"concurrency": 137.64,

"successful_transactions": 24729,

"failed_transactions": 0,

"longest_transaction": 10.45,

"shortest_transaction": 0.03

}

Tarefa 5: adicionar siege-vm à lista de bloqueio

Use o Cloud Armor para adicionar a instância siege-vm à lista de bloqueio e impedir que ela acesse o balanceador de carga de aplicativo.

Criar a política de segurança

Crie uma política de segurança do Cloud Armor com uma regra de lista de bloqueio para siege-vm.

- No console, acesse Menu de navegação (

) > Compute Engine > Instâncias de VM.

) > Compute Engine > Instâncias de VM.

- Anote o IP externo de siege-vm. Ele aparecerá como

[SIEGE_IP].

Observação:

existem algumas formas de identificar o endereço IP externo de um cliente que está tentando acessar seu balanceador de carga de aplicativo. Por exemplo, você pode analisar o tráfego capturado pelos registros de fluxo de VPC no BigQuery para identificar um volume alto de solicitações recebidas.

-

No console do Cloud, clique em Menu de navegação ( ) > Ver todos os produtos > Rede > Segurança da rede > Políticas do Cloud Armor.

) > Ver todos os produtos > Rede > Segurança da rede > Políticas do Cloud Armor.

-

Clique em + Criar política.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

denylist-siege |

| Ação de regra padrão |

Permitir |

-

Clique em Próxima etapa.

-

Clique em Adicionar uma regra.

-

Defina os seguintes valores e mantenha os demais como padrão:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Condição > Correspondência |

Inserir SIEGE_IP |

| Ação |

Negar |

| Código de resposta |

403 (Forbidden) |

| Prioridade |

1000 |

-

Clique em Salvar alteração na regra.

-

Clique em Próxima etapa.

-

Clique em Adicionar destino.

-

Em Tipo, selecione Serviço de back-end (balanceador de carga de aplicativo externo).

-

Em Serviço de back-end, selecione http-backend e, se necessário, clique em Substituir.

-

Clique em Criar política.

Observação:

outra opção é definir a regra padrão como Negar e permitir apenas o tráfego de usuários/endereços IP autorizados.

- Aguarde a política ser criada para prosseguir.

Clique em Verificar meu progresso para conferir o objetivo.

Adicionar siege-vm à lista de bloqueio

Verificar a política de segurança

Confirme se siege-vm não pode acessar o balanceador de carga de aplicativo.

- Volte para o terminal SSH da instância siege-vm.

- Para acessar o balanceador de carga, execute o seguinte:

curl http://$LB_IP

O resultado será semelhante a este:

<!doctype html><meta charset="utf-8"><meta name=viewport content="width=device-width, initial-scale=1"><title>403</title>403 Forbidden

Observação:

pode levar alguns minutos para que a política de segurança seja aplicada. Se você tiver acesso aos back-ends, continue tentando até receber o erro 403 Forbidden.

- Em uma nova guia do navegador, acesse

http://[LB_IP_v4]. Substitua [LB_IP_v4] pelo endereço IPv4 do balanceador de carga.

Observação:

é possível acessar o balanceador de carga de aplicativo pelo navegador, porque há uma regra padrão para permitir o tráfego. No entanto, ele não pode ser acessado pela instância siege-vm por causa da regra de negação.

- Para simular uma carga, volte ao terminal SSH de siege-vm e execute este comando:

siege -c 150 -t120s http://$LB_IP

O comando não vai gerar nenhuma resposta.

Analise os registros da política de segurança para saber se esse tráfego também está bloqueado.

- No console, acesse Menu de navegação > Segurança da rede > Políticas do Cloud Armor.

- Clique em denylist-siege.

- Clique em Registros.

- Clique em Ver os registros da política.

- Na página de "Geração de registros", apague todo o texto na Visualização da consulta. No menu suspenso Todos os recursos, selecione Balanceador de carga de aplicativo > http-lb-forwarding-rule > http-lb e clique em Aplicar.

- Clique em Executar consulta.

- Amplie a entrada de registro nos Resultados da consulta.

- Abra httpRequest.

A origem da solicitação deve ser o endereço IP da instância siege-vm. Se não for, abra outra entrada de registro.

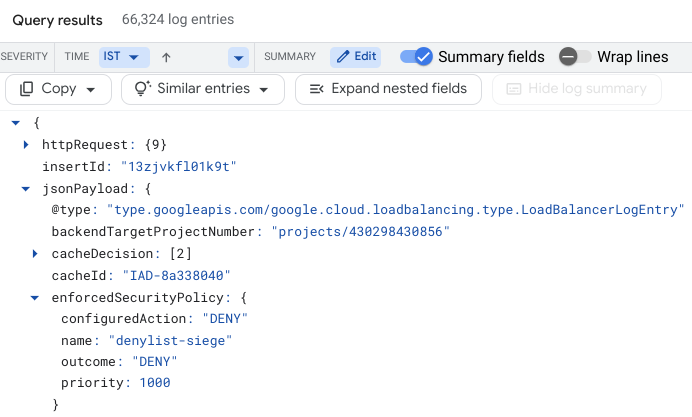

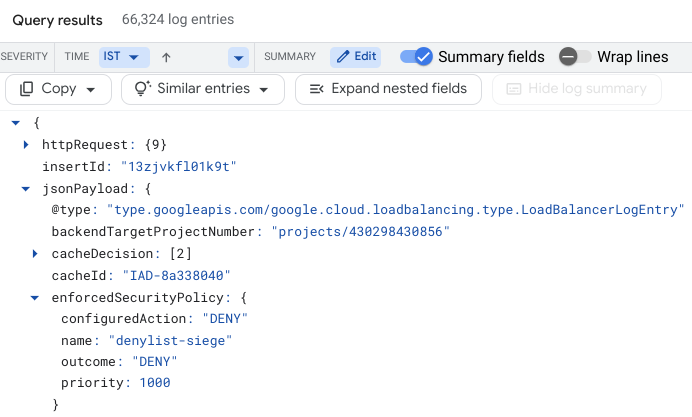

- Abra jsonPayload.

- Abra enforcedSecurityPolicy.

- Observe que a configuredAction é

DENY quando o nome é denylist-siege.

As políticas de segurança do Cloud Armor geram registros que você pode analisar para saber quando o tráfego é negado ou permitido e de onde ele vem.

Parabéns!

Você configurou um balanceador de carga de aplicativo com back-ends em e .

Você fez um teste de estresse no balanceador de carga com uma VM e usou o Cloud Armor para adicionar o endereço IP dela à lista de bloqueio.

Você analisou os registros da política de segurança para saber por que o tráfego foi bloqueado.

Próximas etapas / Saiba mais

Treinamento e certificação do Google Cloud

Esses treinamentos ajudam você a aproveitar as tecnologias do Google Cloud ao máximo. Nossas aulas incluem habilidades técnicas e práticas recomendadas para ajudar você a alcançar rapidamente o nível esperado e continuar sua jornada de aprendizado. Oferecemos treinamentos que vão do nível básico ao avançado, com opções de aulas virtuais, sob demanda e por meio de transmissões ao vivo para que você possa encaixá-las na correria do seu dia a dia. As certificações validam sua experiência e comprovam suas habilidades com as tecnologias do Google Cloud.

Manual atualizado em 12 de março de 2026

Laboratório testado em 25 de fevereiro de 2026

Copyright 2026 Google LLC. Todos os direitos reservados. Google e o logotipo do Google são marcas registradas da Google LLC. Todos os outros nomes de produtos e empresas podem ser marcas registradas das respectivas empresas a que estão associados.

) > Rede VPC > Firewall.

) > Rede VPC > Firewall.