GSP946

Visão geral

O modelo de segurança de zero trust foi criado com base no princípio de que nenhuma pessoa, dispositivo ou rede é inerentemente confiável. A concessão de acesso se baseia em vários fatores, como identidade, dispositivo, local e hora do dia. Um dos principais casos de uso em que são aplicadas políticas de zero trust é o acesso seguro a web apps, como aplicativos baseados em HTTP/HTTPS hospedados no Google Cloud ou em data centers locais. Cada web app pode ter o próprio controle de acesso, o que proporciona uma segurança precisa e reduz o risco. Você não precisa definir listas de controle de acesso (ACLs) para proteger o web app. Em vez disso, você define intervalos de IP para realizar uma integração rápida sem comprometer a segurança. Do ponto de vista da arquitetura, este é o principal componente para fornecer acesso com base no modelo de zero trust:

-

Identity-Aware Proxy (IAP): um mecanismo de aplicação de políticas que garante que todas as solicitações de acesso tenham sido autorizadas.

Neste laboratório, você vai implantar um aplicativo de amostra no App Engine e usar o Identity-Aware Proxy (IAP) para aplicar políticas. Você também vai receber informações de identidade do usuário no aplicativo protegido pelo IAP.

Objetivos de aprendizagem

- Implantar um aplicativo simples do App Engine usando Python.

- Ativar o Identity-Aware Proxy (IAP) para restringir o acesso ao aplicativo.

- Receber do IAP informações de identidade do usuário no aplicativo.

Pré-requisitos

Conhecimento básico de linguagem de programação (Python).

Configuração e requisitos

Antes de clicar no botão Começar o Laboratório

Leia estas instruções. Os laboratórios são cronometrados e não podem ser pausados. O timer é ativado quando você clica em Iniciar laboratório e mostra por quanto tempo os recursos do Google Cloud vão ficar disponíveis.

Este laboratório prático permite que você realize as atividades em um ambiente real de nuvem, e não em uma simulação ou demonstração. Você vai receber novas credenciais temporárias para fazer login e acessar o Google Cloud durante o laboratório.

Confira os requisitos para concluir o laboratório:

- Acesso a um navegador de Internet padrão (recomendamos o Chrome).

Observação: para executar este laboratório, use o modo de navegação anônima (recomendado) ou uma janela anônima do navegador. Isso evita conflitos entre sua conta pessoal e de estudante, o que poderia causar cobranças extras na sua conta pessoal.

- Tempo para concluir o laboratório: não se esqueça que, depois de começar, não será possível pausar o laboratório.

Observação: use apenas a conta de estudante neste laboratório. Se usar outra conta do Google Cloud, você poderá receber cobranças nela.

Como iniciar seu laboratório e fazer login no console do Google Cloud

-

Clique no botão Começar o laboratório. Se for preciso pagar por ele, uma caixa de diálogo vai aparecer para você selecionar a forma de pagamento.

No painel Detalhes do Laboratório, à esquerda, você vai encontrar o seguinte:

- O botão Abrir Console do Google Cloud

- O tempo restante

- As credenciais temporárias que você vai usar neste laboratório

- Outras informações, se forem necessárias

-

Se você estiver usando o navegador Chrome, clique em Abrir console do Google Cloud ou clique com o botão direito do mouse e selecione Abrir link em uma janela anônima.

O laboratório ativa os recursos e depois abre a página Fazer Login em outra guia.

Dica: coloque as guias em janelas separadas lado a lado.

Observação: se aparecer a caixa de diálogo Escolher uma conta, clique em Usar outra conta.

-

Se necessário, copie o Nome de usuário abaixo e cole na caixa de diálogo Fazer login.

{{{user_0.username | "Username"}}}

Você também encontra o nome de usuário no painel Detalhes do Laboratório.

-

Clique em Próxima.

-

Copie a Senha abaixo e cole na caixa de diálogo de Olá.

{{{user_0.password | "Password"}}}

Você também encontra a senha no painel Detalhes do Laboratório.

-

Clique em Próxima.

Importante: você precisa usar as credenciais fornecidas no laboratório, e não as da sua conta do Google Cloud.

Observação: se você usar sua própria conta do Google Cloud neste laboratório, é possível que receba cobranças adicionais.

-

Acesse as próximas páginas:

- Aceite os Termos e Condições.

- Não adicione opções de recuperação nem autenticação de dois fatores (porque essa é uma conta temporária).

- Não se inscreva em testes gratuitos.

Depois de alguns instantes, o console do Google Cloud será aberto nesta guia.

Observação: para acessar os produtos e serviços do Google Cloud, clique no Menu de navegação ou digite o nome do serviço ou produto no campo Pesquisar.

Ativar o Cloud Shell

O Cloud Shell é uma máquina virtual com várias ferramentas de desenvolvimento. Ele tem um diretório principal permanente de 5 GB e é executado no Google Cloud. O Cloud Shell oferece acesso de linha de comando aos recursos do Google Cloud.

-

Clique em Ativar o Cloud Shell  na parte de cima do console do Google Cloud.

na parte de cima do console do Google Cloud.

-

Clique nas seguintes janelas:

- Continue na janela de informações do Cloud Shell.

- Autorize o Cloud Shell a usar suas credenciais para fazer chamadas de APIs do Google Cloud.

Depois de se conectar, você verá que sua conta já está autenticada e que o projeto está configurado com seu Project_ID, . A saída contém uma linha que declara o projeto PROJECT_ID para esta sessão:

Your Cloud Platform project in this session is set to {{{project_0.project_id | "PROJECT_ID"}}}

A gcloud é a ferramenta de linha de comando do Google Cloud. Ela vem pré-instalada no Cloud Shell e aceita preenchimento com tabulação.

- (Opcional) É possível listar o nome da conta ativa usando este comando:

gcloud auth list

- Clique em Autorizar.

Saída:

ACTIVE: *

ACCOUNT: {{{user_0.username | "ACCOUNT"}}}

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- (Opcional) É possível listar o ID do projeto usando este comando:

gcloud config list project

Saída:

[core]

project = {{{project_0.project_id | "PROJECT_ID"}}}

Observação: consulte a documentação completa da gcloud no Google Cloud no guia de visão geral da gcloud CLI.

Cenário

Você vai criar um web app básico com o Google App Engine. Depois, vai descobrir várias maneiras de usar o Identity-Aware Proxy para restringir o acesso ao app e enviar a ele as informações de identidade do usuário. O app fará o seguinte:

- Exibir uma página inicial.

- Acessar as informações de identidade do usuário transmitidas pelo IAP.

Tarefa 1: implantar o aplicativo e protegê-lo com o IAP

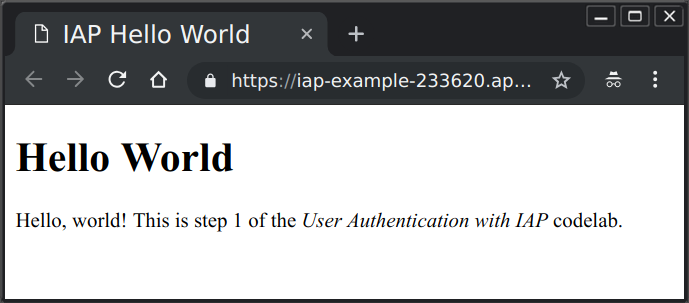

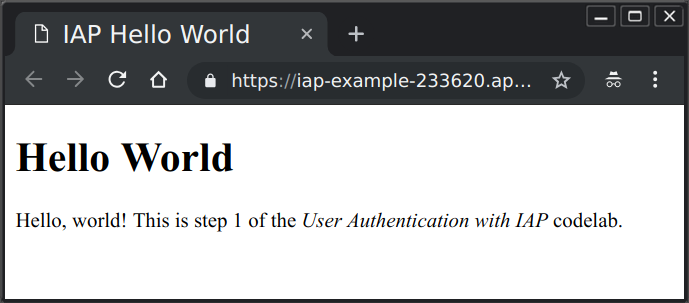

Você vai implantar um aplicativo padrão do App Engine escrito em Python 3.8 que mostra uma página inicial com a mensagem Hello, World. Depois da implantação e do teste, você vai usar o IAP para restringir o acesso a ele.

- No Cloud Shell, execute o comando abaixo para fazer o download do código necessário para este laboratório, que está no GitHub. Depois, mude para a pasta do código:

git clone https://github.com/googlecodelabs/user-authentication-with-iap.git

cd user-authentication-with-iap

Analisar o código do aplicativo

- Mude da pasta principal do projeto para a pasta 1-HelloWorld:

cd 1-HelloWorld

O código do aplicativo está no arquivo main.py. Ele usa o framework da web Flask para responder a solicitações da web com o conteúdo de um modelo. O arquivo desse modelo está em templates/index.html e contém apenas HTML simples para esta etapa. Um segundo arquivo de modelo em templates/privacy.html inclui um exemplo básico de política de privacidade.

Há dois outros arquivos: requirements.txt lista todas as bibliotecas Python não padrão usadas pelo aplicativo e app.yaml informa ao Google Cloud Platform que esse é um aplicativo do App Engine escrito em Python 3.8.

Você pode listar cada arquivo no Cloud Shell usando o comando cat:

cat main.py

Você também pode abrir o editor de código do Cloud Shell clicando em Editar ( ) no canto superior direito da janela do Cloud Shell e analisar o código nele depois do carregamento.

) no canto superior direito da janela do Cloud Shell e analisar o código nele depois do carregamento.

Não é preciso alterar nenhum arquivo nesta etapa.

Implantar o aplicativo no App Engine

Agora você vai implantar o app no ambiente padrão do App Engine para Python 3.8.

- Execute este comando:

gcloud app create --project=$(gcloud config get-value project) --region={{{ project_0.startup_script.app_region | REGION }}}

Digite Y (sim) para confirmar que você quer continuar.

Você também pode receber uma solicitação para autorizar a chamada feita a fim de criar o app do App Engine. Se isso acontecer, clique no botão Autorizar.

- No editor de código do Cloud Shell, consulte o arquivo

app.yaml na pasta 1-HelloWorld. Nele, você precisa atualizar a versão do Python para o ambiente de execução.

runtime: python310

- Execute o comando abaixo após a conclusão do comando de criação:

gcloud app deploy

Para continuar, digite Y e pressione Enter.

Observação: execute o comando novamente se um erro for exibido.

Em alguns minutos, a implantação é concluída e você recebe uma mensagem informando que pode conferir o aplicativo executando este comando:

gcloud app browse

Observação: como esta é a primeira execução do app, ele demora alguns segundos para aparecer porque uma instância de nuvem precisa ser iniciada. Em seguida, uma saída semelhante à imagem a seguir é exibida. O acesso ainda não está restrito.

Clique em Verificar meu progresso para conferir o objetivo.

Implantar o aplicativo no App Engine

Restringir o acesso com o IAP

-

Acesse Menu de navegação > Exibir todos os produtos > Segurança > Identity-Aware Proxy e clique no botão Ativar API e em Acessar o Identity-Aware Proxy.

-

Para configurar a tela de permissão OAuth do projeto, acesse Menu de navegação ( ) > APIs e serviços > Tela de permissão OAuth.

) > APIs e serviços > Tela de permissão OAuth.

-

Na página Visão geral do OAuth, clique em Começar e insira Exemplo do IAP em Nome do app.

-

Forneça um endereço de e-mail de suporte ao usuário: .

-

Em Tipo de público-alvo, selecione Interno e clique em Avançar.

-

Em Informações de contato, insira o mesmo endereço de e-mail da etapa 4 e clique em Avançar.

-

Em Concluir, marque a caixa de seleção Aceitar os termos e condições e clique em Criar.

-

Volte para a primeira guia do navegador e execute este comando no Cloud Shell:

export AUTH_DOMAIN=$(gcloud config get-value project).uc.r.appspot.com

Copie o URL, porque você vai usar a saída dos comandos como entrada para o formulário na guia Permissão OAuth.

- Para exibir o valor preenchido, execute este comando:

echo $AUTH_DOMAIN

-

Na página Visão geral do OAuth, clique em Criar cliente de autenticação e selecione Web app em Tipo de aplicativo.

-

Em URIs de redirecionamento autorizados, clique em + ADICIONAR URL e insira o URL recebido na resposta ao comando. Depois, clique em Criar.

-

Na última guia, acesse Menu de navegação > Exibir todos os produtos > Segurança > Identity-Aware Proxy.

Se for preciso, atualize a página.

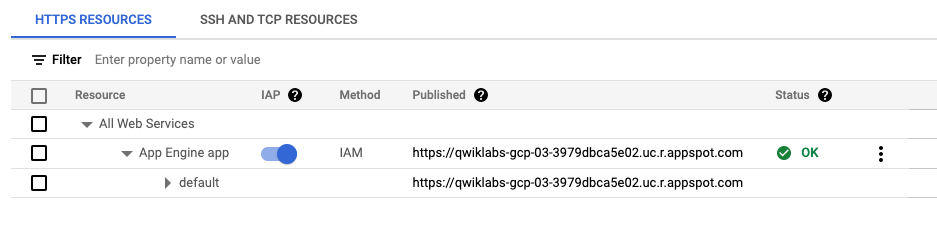

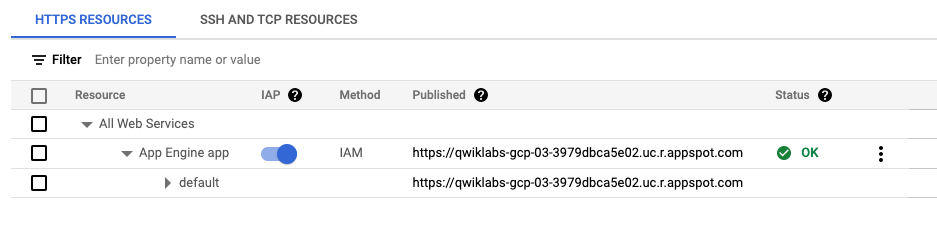

- Clique no botão ativar/desativar na coluna IAP localizada na linha do aplicativo do App Engine para ativar o IAP no aplicativo que foi implantado na seção anterior.

-

Para acessar o aplicativo, mantenha pressionada a tecla Ctrl/Command e selecione o URL do aplicativo do App Engine no console do IAP.

-

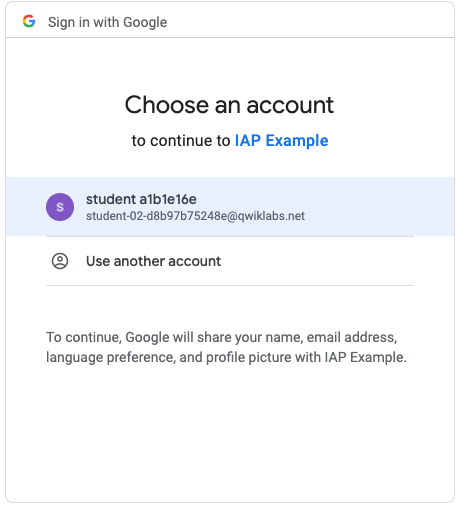

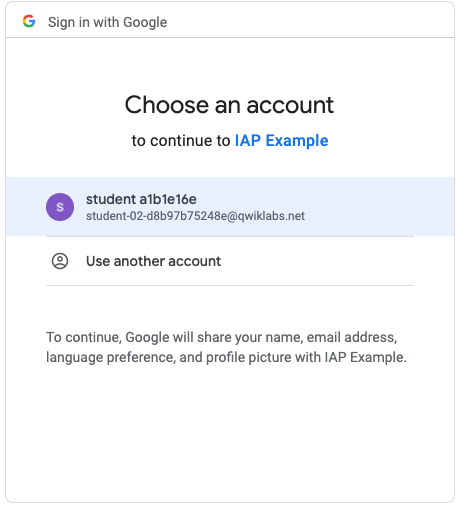

Faça login com o usuário estudante listado no formulário de login.

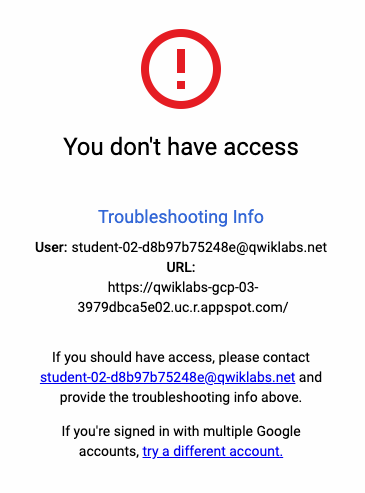

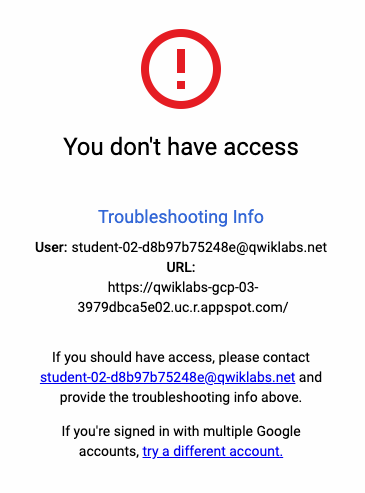

Uma tela informando que você não tem acesso ao aplicativo será exibida.

Você protegeu seu app com o IAP, mas ainda não informou ao serviço quais contas têm permissão.

Clique em Verificar meu progresso para conferir o objetivo.

Restringir o acesso com o IAP

Permitir que os membros acessem o aplicativo

-

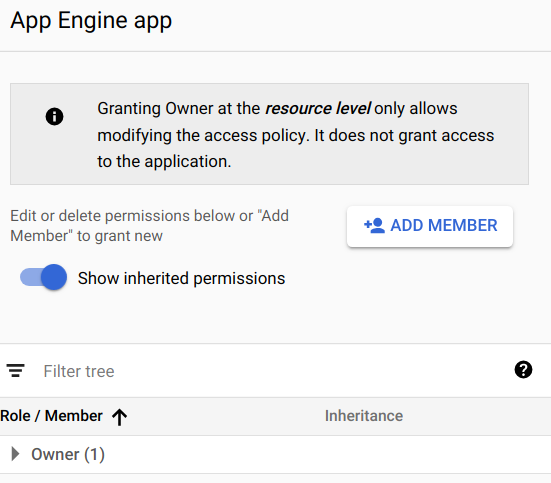

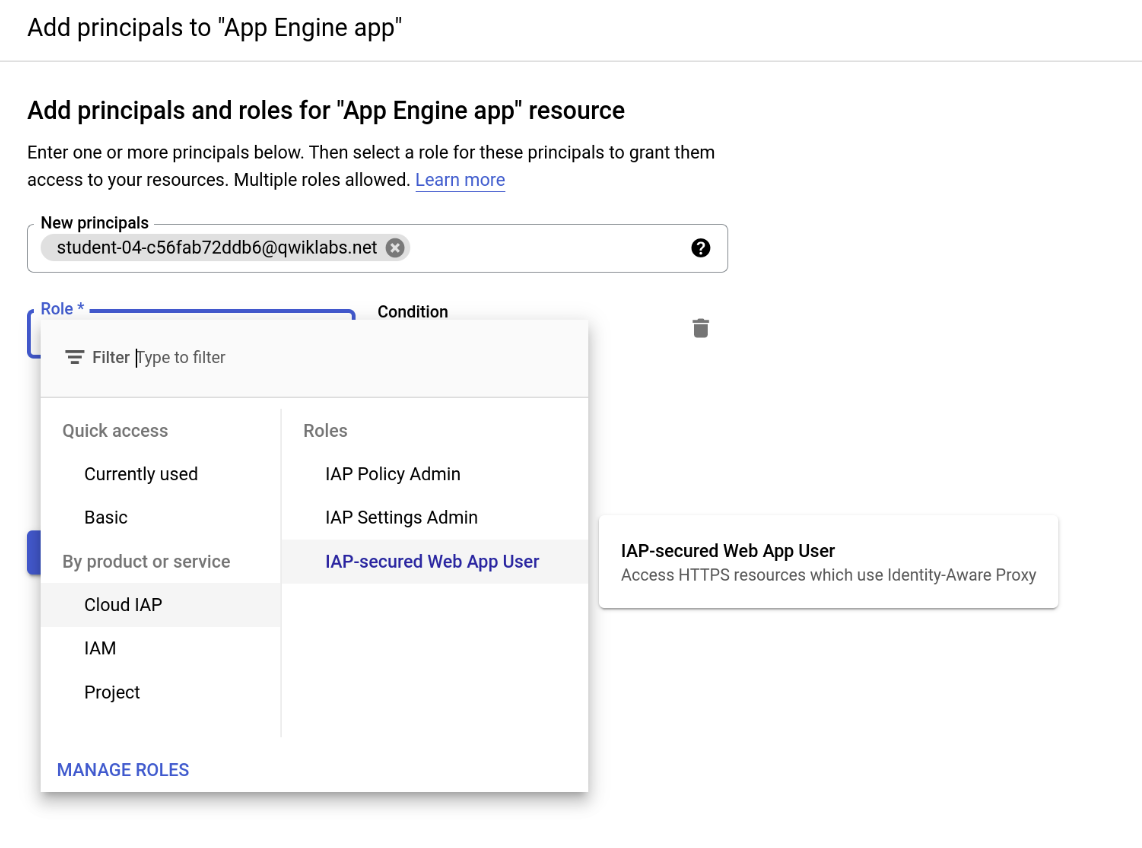

Volte à página do Identity-Aware Proxy no console. Para isso, acesse Menu de navegação > Exibir todos os produtos > Segurança > Identity-Aware Proxy.

-

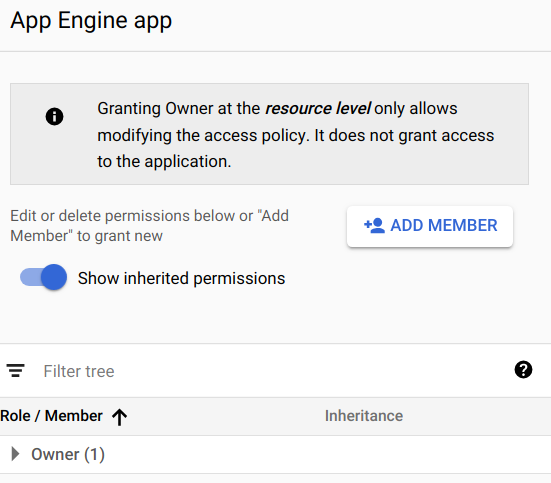

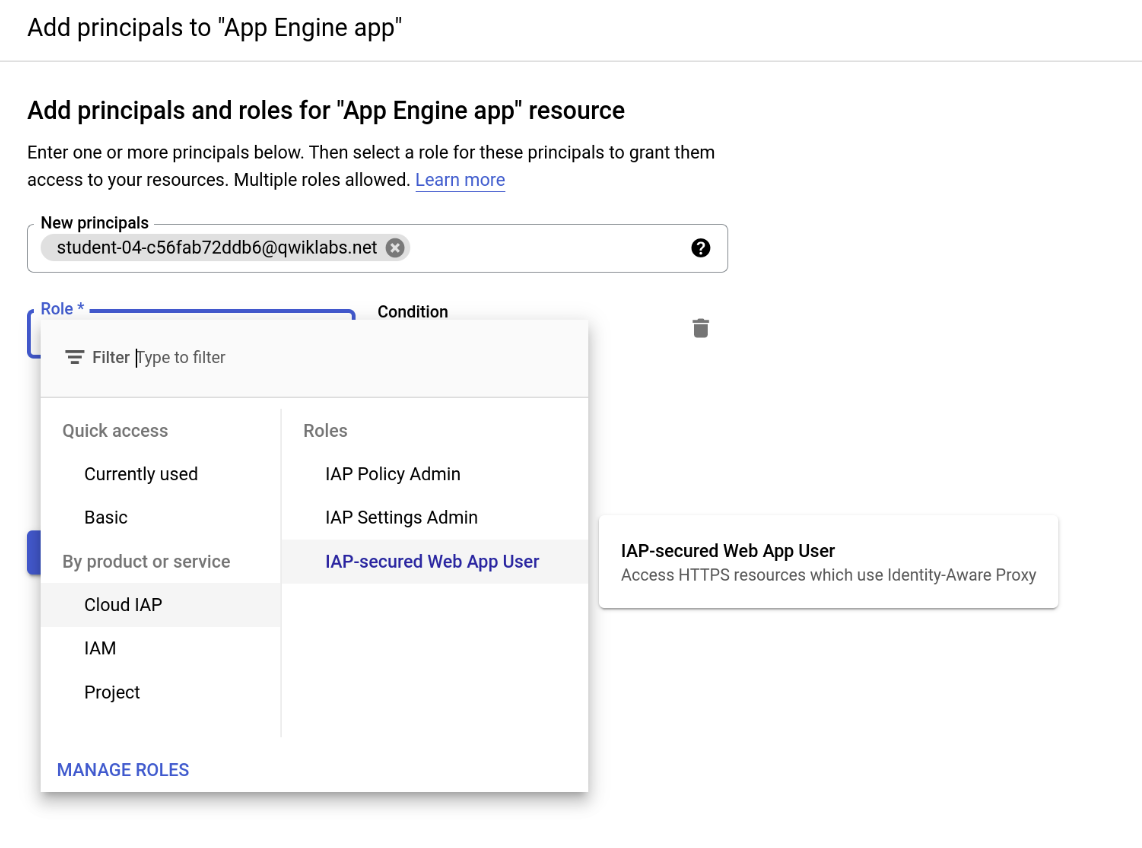

Marque a caixa de seleção ao lado do aplicativo do App Engine e confira a barra lateral à direita da página. Clique em Adicionar principal.

-

Copie o Username do console do laboratório no canto superior esquerdo do laboratório e digite-o na caixa de entrada Novos principais.

-

Defina o papel dele como Cloud IAP > Usuário do web app protegido pelo IAP.

- Clique em Salvar quando terminar. Esta mensagem vai aparecer na parte inferior da janela: política atualizada.

Clique em Verificar meu progresso para conferir o objetivo.

Permitir que um membro acesse o aplicativo

Verificar se o acesso foi restaurado

- Acesse novamente o aplicativo do App Engine e recarregue a página. Agora o web app vai ser exibido, porque você já fez login com um usuário autorizado.

No entanto, a página Você não tem acesso ainda pode ser exibida, porque o IAP pode não verificar novamente a autorização devido ao armazenamento de um cookie de login.

Nesse caso, siga estas etapas:

- Abra o navegador da web no endereço da página inicial com

/_gcp_iap/clear_login_cookie adicionado ao final do URL, como em https://iap-example-999999.appspot.com/_gcp_iap/clear_login_cookie.

Observação: use o URL do aplicativo do App Engine que você implantou anteriormente no laboratório. O URL acima é um exemplo.

Uma nova tela Fazer login com o Google será exibida, com sua conta já preenchida.

Observação: não clique na conta.

- Em vez disso, clique em Usar outra conta e insira novamente as credenciais.

Isso fará com que o IAP verifique novamente o acesso, e a tela inicial do aplicativo será exibida.

Tarefa 2: acessar as informações de identidade do usuário

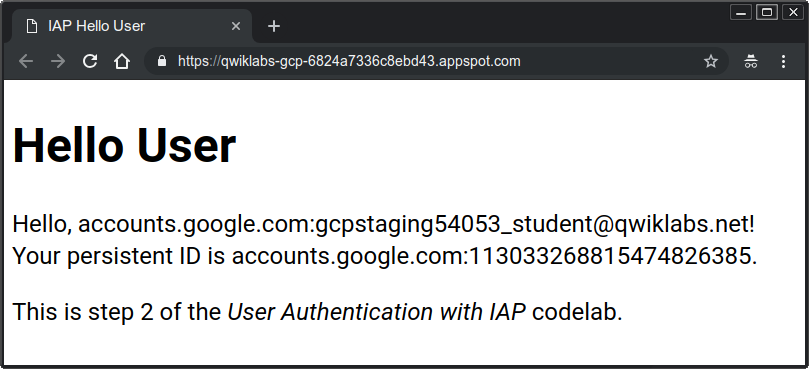

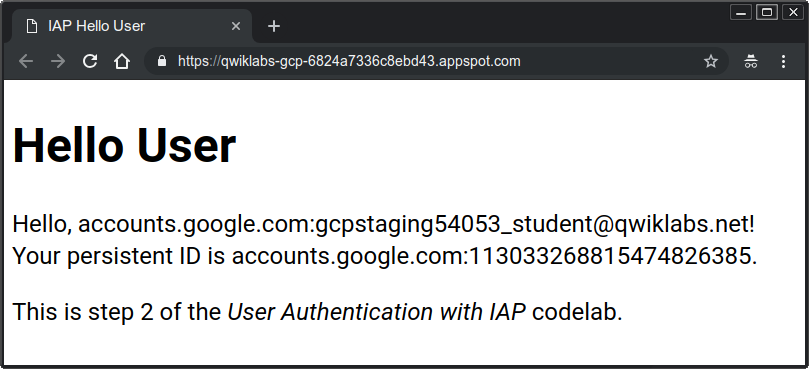

Quando um app é protegido pelo IAP, ele pode usar as informações de identidade transmitidas pelo IAP no cabeçalho das solicitações da web. Nesta etapa, o aplicativo vai receber o endereço de e-mail do usuário que fez login e um ID de usuário único e permanente atribuído a ele pelo serviço de identidade do Google. Esses dados serão exibidos para o usuário na página inicial.

- No Cloud Shell, execute este comando:

cd ~/user-authentication-with-iap/2-HelloUser

- No editor de código do Cloud Shell, consulte o arquivo

app.yaml na pasta 2-HelloUser e atualize a versão do Python para o ambiente de execução:

runtime: python310

- Execute o comando abaixo para fazer a implantação no App Engine:

gcloud app deploy

Observação: pode ser preciso autorizar a chamada para implantar o aplicativo.

-

Digite Y para confirmar que você quer continuar.

-

Quando a implantação estiver pronta, execute este comando:

gcloud app browse

Se uma nova guia não for aberta no navegador, copie o link exibido e acesse-o normalmente em outra guia. Será exibida uma página semelhante a esta:

Observação: talvez seja necessário aguardar alguns minutos para que a nova versão do aplicativo substitua a anterior. Se necessário, faça uma atualização para exibir uma página semelhante ao exemplo acima.

Clique em Verificar meu progresso para conferir o objetivo.

Acessar as informações de identidade do usuário

Analisar os arquivos do aplicativo

A pasta 2-HelloUser contém o mesmo conjunto de arquivos que a pasta 1-HelloWorld, mas dois deles foram alterados: main.py e templates/index.html. O programa passou por mudanças para buscar as informações do usuário transmitidas pelo IAP no cabeçalho das solicitações, e o modelo agora exibe esses dados.

- Execute

cat main.py para exibir o conteúdo do arquivo main.py.

Existem duas linhas em main.py que buscam os dados de identidade transmitidos pelo IAP:

user_email = request.headers.get('X-Goog-Authenticated-User-Email')

user_id = request.headers.get('X-Goog-Authenticated-User-ID')

Os cabeçalhos X-Goog-Authenticated-User- são transmitidos pelo IAP, e não há distinção nos nomes entre maiúsculas de minúsculas. Portanto, você pode digitá-los como preferir. Agora a instrução render_template inclui esses valores para que eles sejam exibidos:

page = render_template('index.html', email=user_email, id=user_id)

Coloque os nomes em chaves duplas para que o modelo index.html mostre esses valores:

Hello, {{ email }}! Your persistent ID is {{ id }}.

Os dados transmitidos têm o prefixo accounts.google.com:, que mostra a origem das informações. Para exibir os valores brutos, o aplicativo pode remover tudo até os dois pontos, inclusive esta pontuação.

Parabéns!

Você aprendeu a usar o Identity-Aware Proxy (IAP) para proteger aplicativos HTTP(s) implantados no Google Cloud.

Treinamento e certificação do Google Cloud

Esses treinamentos ajudam você a aproveitar as tecnologias do Google Cloud ao máximo. Nossas aulas incluem habilidades técnicas e práticas recomendadas para ajudar você a alcançar rapidamente o nível esperado e continuar sua jornada de aprendizado. Oferecemos treinamentos que vão do nível básico ao avançado, com opções de aulas virtuais, sob demanda e por meio de transmissões ao vivo para que você possa encaixá-las na correria do seu dia a dia. As certificações validam sua experiência e comprovam suas habilidades com as tecnologias do Google Cloud.

Manual atualizado em 12 de novembro de 2025

Laboratório testado em 12 de novembro de 2025

Copyright 2026 Google LLC. Todos os direitos reservados. Google e o logotipo do Google são marcas registradas da Google LLC. Todos os outros nomes de produtos e empresas podem ser marcas registradas das respectivas empresas a que estão associados.

na parte de cima do console do Google Cloud.

na parte de cima do console do Google Cloud. ) no canto superior direito da janela do Cloud Shell e analisar o código nele depois do carregamento.

) no canto superior direito da janela do Cloud Shell e analisar o código nele depois do carregamento.

) > APIs e serviços > Tela de permissão OAuth.

) > APIs e serviços > Tela de permissão OAuth.