Übersicht

Google Cloud bietet internes Network Load Balancing für TCP/UDP-Traffic. Damit können Sie Ihre Dienste unter einer privaten IP-Adresse für das Network Load Balancing ausführen und skalieren. Zugriff darauf haben nur Ihre internen VM-Instanzen.

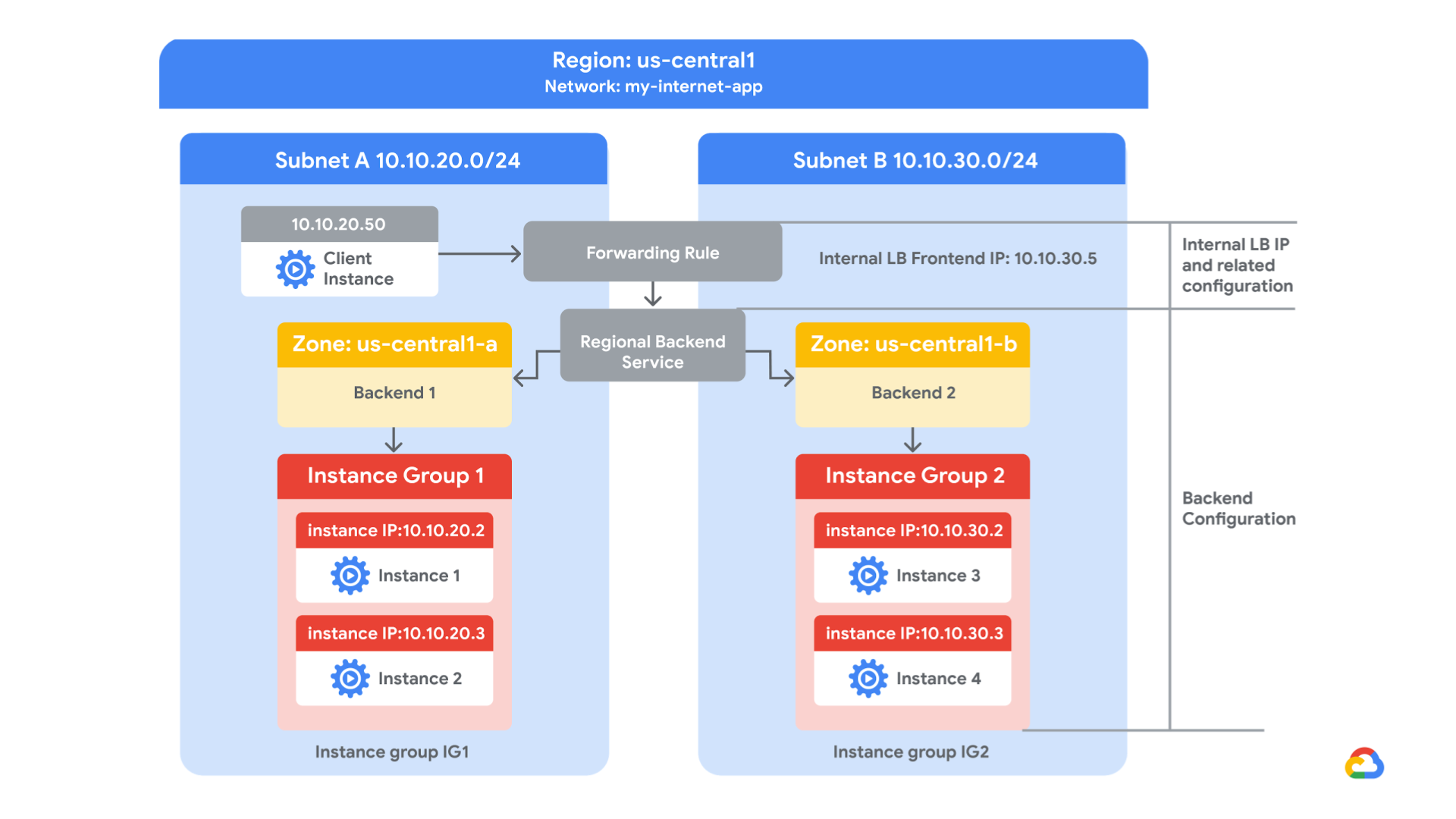

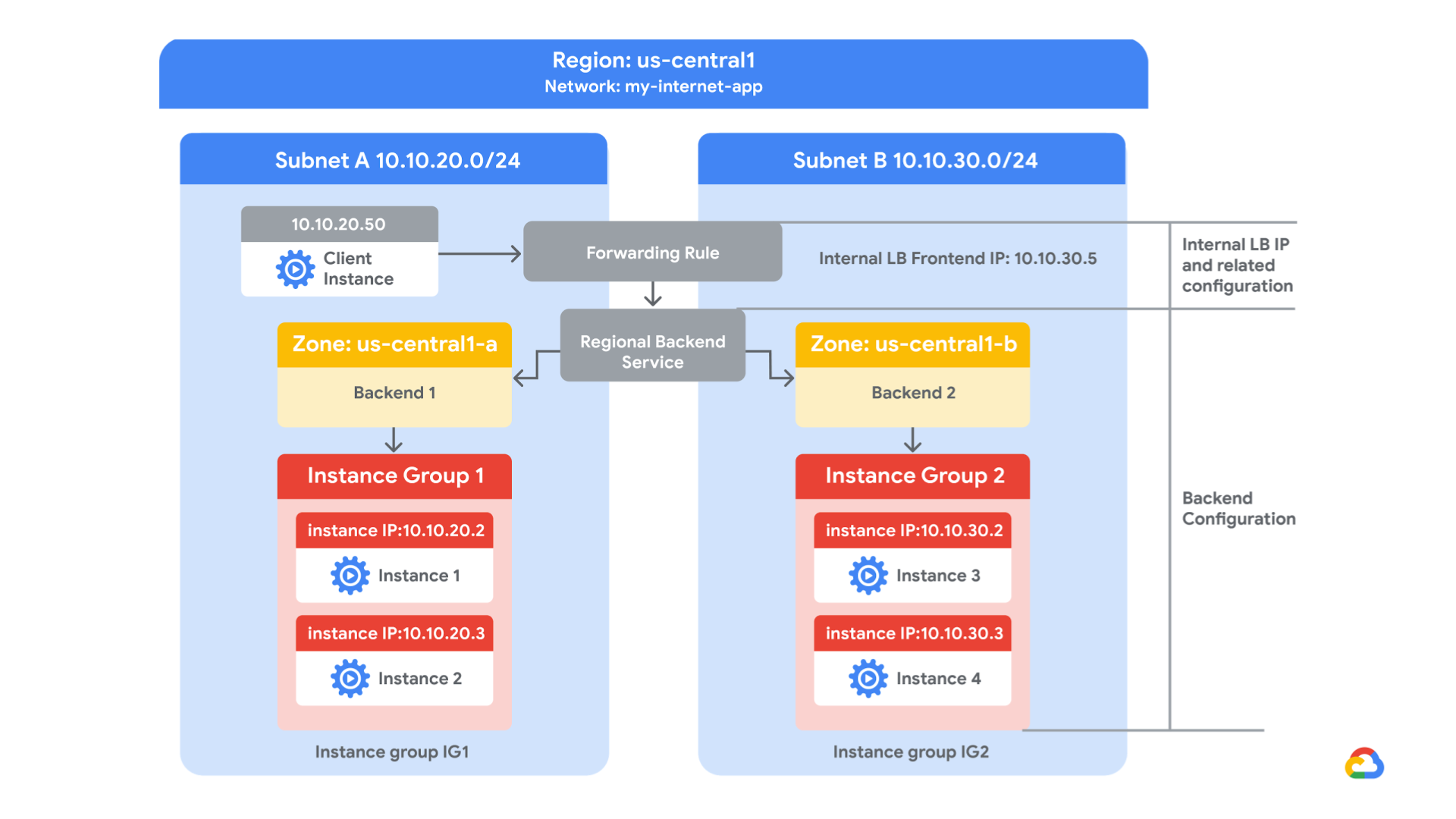

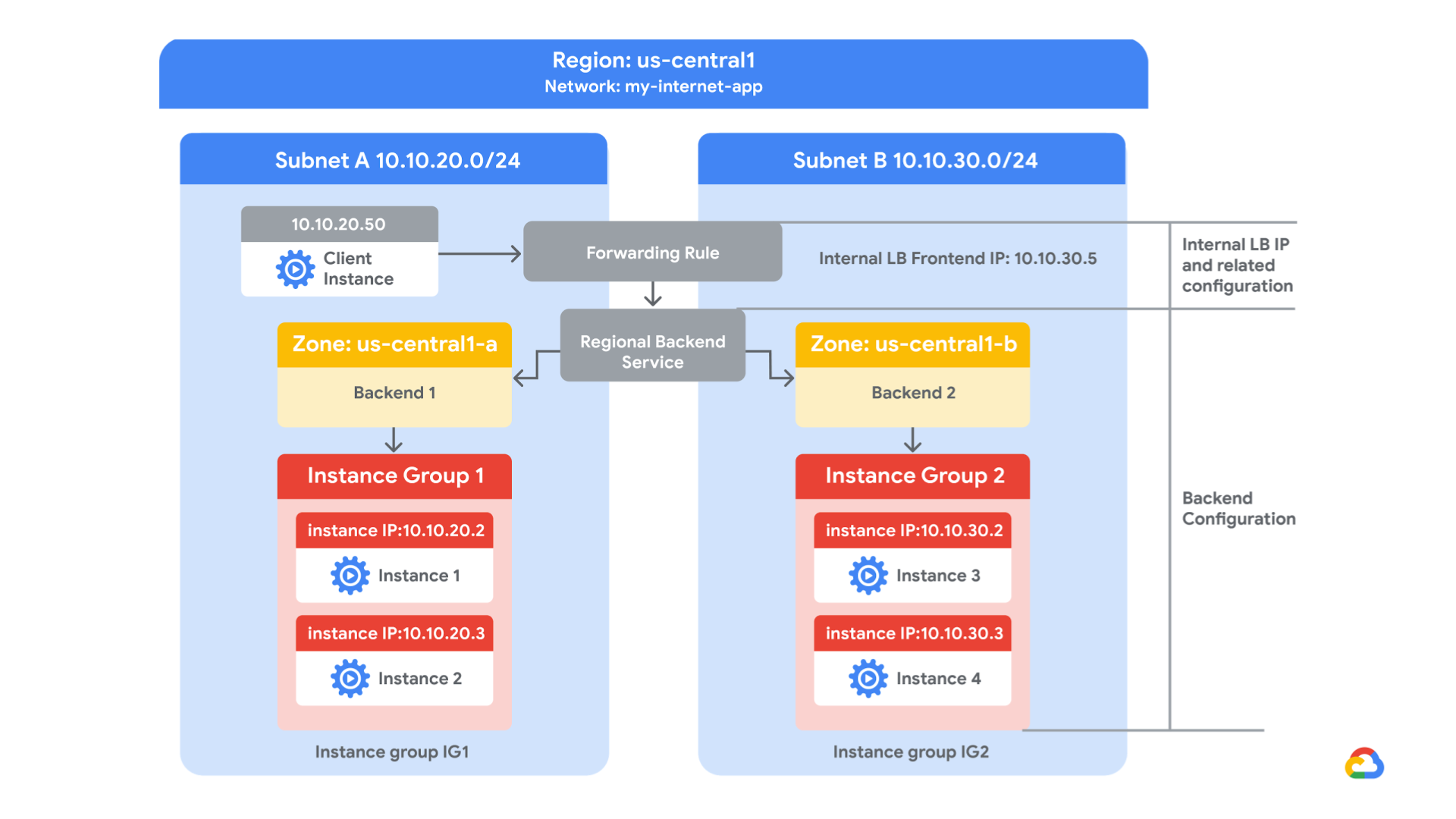

In diesem Lab erstellen Sie zwei verwaltete Instanzgruppen in derselben Region. Dann konfigurieren und testen Sie einen internen Network Load Balancer mit den Instanzgruppen als Backends, wie in diesem Netzwerkdiagramm dargestellt:

Ziele

Aufgaben in diesem Lab:

- Firewallregeln für internen Traffic und Systemdiagnosen erstellen

- NAT-Konfiguration mit Cloud Router erstellen

- Zwei Instanzvorlagen konfigurieren

- Zwei verwaltete Instanzgruppen erstellen

- Internen Network Load Balancer konfigurieren und testen

Einrichtung und Anforderungen

Für jedes Lab werden Ihnen ein neues Google Cloud-Projekt und die entsprechenden Ressourcen für eine bestimmte Zeit kostenlos zur Verfügung gestellt.

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Schaltfläche Google Cloud Console öffnen

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite Anmelden geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie eine Liste der Google Cloud-Produkte und ‑Dienste aufrufen möchten, klicken Sie oben links auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Aufgabe 1: Firewallregeln für internen Traffic und Systemdiagnosen konfigurieren

In dieser Aufgabe konfigurieren Sie Firewallregeln, um interne Trafficverbindungen und Systemdiagnosetests für Ihre Anwendung zuzulassen. Sie untersuchen das vorhandene Netzwerk und erstellen neue Firewallregeln, um Traffic aus bestimmten IP-Bereichen zuzulassen.

Konfigurieren Sie Firewallregeln, um internen Traffic von IP-Adressen aus dem Bereich 10.10.0.0/16 zuzulassen. Durch diese Regel wird eingehender Traffic von jedem Client im Subnetz zugelassen.

Mit Systemdiagnosen wird ermittelt, zu welchen Instanzen eines Load Balancers neue Verbindungen aufgebaut werden können. Beim Application Load Balancing (HTTP) werden die Systemdiagnosen für Ihre Instanzen mit Load Balancing über Adressen in den Bereichen 130.211.0.0/22 und 35.191.0.0/16 durchgeführt. Ihre Firewallregeln müssen diese Verbindungen zulassen.

Netzwerk „my-internal-app“ ansehen

Das Netzwerk my-internal-app mit den Subnetzen subnet-a und subnet-b sowie Firewallregeln für RDP-, SSH- und ICMP-Traffic wurden bereits für Sie konfiguriert.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

Sie sehen nun das Netzwerk my-internal-app und dessen Subnetze subnet-a und subnet-b.

Jedes Google Cloud-Projekt startet mit dem Netzwerk default. Außerdem wurde das Netzwerk my-internal-app für Ihr Netzwerkdiagramm eingerichtet.

Die verwalteten Instanzgruppen erstellen Sie in subnet-a und subnet-b. Beide Subnetze befinden sich in der Region , da interne Network Load Balancer regionale Dienste sind. Die verwalteten Instanzgruppen befinden sich in unterschiedlichen Zonen, damit Ihr Dienst nicht beeinträchtigt wird, wenn eine Zone ausfällt.

Firewallregel erstellen, die Traffic von allen Quellen des Bereichs 10.10.0.0/16 zulässt

Erstellen Sie eine Firewallregel, die Traffic vom Subnetz 10.10.0.0/16 zulässt.

-

Klicken Sie im Navigationsmenü ( ) auf VPC-Netzwerk > Firewall.

) auf VPC-Netzwerk > Firewall.

Sie sehen nun die Firewallregeln app-allow-icmp und app-allow-ssh-rdp.

Diese wurden bereits für Sie eingerichtet.

-

Klicken Sie auf Firewallregel erstellen.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

fw-allow-lb-access |

| Netzwerk |

my-internal-app |

| Ziele |

Angegebene Ziel-Tags |

| Ziel-Tags |

backend-service |

| Quellfilter |

IPv4-Bereiche |

| Quell-IPv4-Bereiche |

10.10.0.0/16 |

| Protokolle und Ports |

Alle zulassen |

Hinweis: Achten Sie darauf, dass /16 in den Quell-IPv4-Bereichen enthalten ist.

- Klicken Sie auf Erstellen.

Regel für Systemdiagnosen erstellen

Erstellen Sie eine Firewallregel, um Systemdiagnosen zuzulassen.

-

Klicken Sie im Navigationsmenü ( ) auf VPC-Netzwerk > Firewall.

) auf VPC-Netzwerk > Firewall.

-

Klicken Sie auf Firewallregel erstellen.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

fw-allow-health-checks |

| Netzwerk |

my-internal-app |

| Ziele |

Angegebene Ziel-Tags |

| Ziel-Tags |

backend-service |

| Quellfilter |

IPv4-Bereiche |

| Quell-IPv4-Bereiche |

130.211.0.0/22 und 35.191.0.0/16 |

| Protokolle und Ports |

Angegebene Protokolle und Ports |

Hinweis: Achten Sie darauf, dass /22 und /16 in den Quell-IPv4-Bereichen angegeben werden.

- Klicken Sie für tcp auf das Kästchen und geben Sie den Port 80 an.

- Klicken Sie auf Erstellen.

Klicken Sie auf Fortschritt prüfen.

Firewallregeln für internen Traffic und Systemdiagnosen konfigurieren

Aufgabe 2: NAT-Konfiguration mit Cloud Router erstellen

In dieser Aufgabe erstellen Sie eine Cloud Router-Instanz und konfigurieren Cloud NAT, damit Ihre Backend-Instanzen ausgehenden Traffic senden können.

Die VM-Back-End-Instanzen in Google Cloud, die Sie in Aufgabe 3 einrichten, werden nicht mit externen IP-Adressen konfiguriert.

Stattdessen richten Sie den Cloud NAT-Dienst ein, damit diese VM-Instanzen ausgehenden Traffic nur über Cloud NAT senden und eingehenden Traffic über den Load-Balancer empfangen.

Cloud Router-Instanz erstellen

-

Geben Sie in der Titelleiste der Google Cloud Console Netzwerkdienste in das Suchfeld ein und klicken Sie dann im Bereich Produkte und Seiten auf Netzwerkdienste.

-

Klicken Sie auf der Seite Netzwerkdienst neben „Netzwerkdienste“ auf Anpinnen.

-

Klicken Sie auf Cloud NAT.

-

Klicken Sie auf Jetzt starten, um ein NAT-Gateway zu konfigurieren.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben bzw. Option auswählen) |

| Name des Gateways |

nat-config |

| Netzwerk |

my-internal-app |

| Region |

|

-

Klicken Sie auf Cloud Router und wählen Sie Neuen Router erstellen aus.

-

Geben Sie unter Name die Bezeichnung nat-router ein.

-

Klicken Sie auf Erstellen.

-

Klicken Sie unter „Cloud NAT-Gateway erstellen” auf Erstellen.

Hinweis: Warten Sie, bis der NAT-Gatewaystatus sich in „Wird ausgeführt” ändert, bevor Sie zur nächsten Aufgabe übergehen.

Klicken Sie auf Fortschritt prüfen.

NAT-Konfiguration mit Cloud Router erstellen

Aufgabe 3: Instanzvorlagen konfigurieren und Instanzgruppen erstellen

In dieser Aufgabe überprüfen Sie die vorkonfigurierten Instanzvorlagen und verwalteten Instanzgruppen. Sie führen Startscripts auf den vorhandenen Instanzen aus und erstellen eine Utility-VM, um die Konnektivität zu den Backend-Instanzen zu testen.

Mit einer Instanzvorlage kann in einer verwalteten Instanzgruppe eine Gruppe identischer Instanzen eingerichtet werden. Erstellen Sie damit die Backends des internen Network Load Balancers.

Diese Aufgabe wurde zu Beginn dieses Labs für Sie erledigt. Sie müssen eine SSH-Verbindung zu jeder VM der Instanzgruppe herstellen und den folgenden Befehl ausführen, um die Umgebung einzurichten.

-

Klicken Sie im Navigationsmenü auf Compute Engine > VM-Instanzen.

Sie sehen die Instanzen, die mit instance-group-1 und instance-group-2 beginnen.

-

Klicken Sie neben instance-group-1 auf den Button „SSH“, um eine SSH-Verbindung zur VM herzustellen.

-

Wenn Sie dazu aufgefordert werden, lassen Sie SSH im Browser zu, um eine Verbindung zu VMs herzustellen, und klicken Sie auf Autorisieren.

-

Führen Sie den folgenden Befehl aus, um das Startscript der Instanz noch einmal auszuführen:

sudo google_metadata_script_runner startup

-

Wiederholen Sie die vorherigen Schritte für instance-group-2.

-

Warten Sie, bis beide Startscripts ausgeführt wurden, und schließen Sie dann das SSH-Terminal für jede VM. In der Ausgabe des Startscripts sollte Folgendes stehen:

Beendete ausgeführte Startscripts.

Backends prüfen

Achten Sie darauf, dass in beiden Subnetzen VM-Instanzen erstellt werden. Erstellen Sie außerdem eine Hilfs-VM, um auf die HTTP-Seiten der Backends zuzugreifen.

-

Klicken Sie im Navigationsmenü auf Compute Engine > VM-Instanzen.

Sie sehen die Instanzen, die mit instance-group-1 und instance-group-2 beginnen.

Diese Instanzen befinden sich in unterschiedlichen Zonen und ihre internen IP-Adressen sind Teil der CIDR-Blöcke von subnet-a und subnet-b.

-

Klicken Sie auf Instanz erstellen.

-

Geben Sie auf der Seite Maschinenkonfiguration Folgendes an und lassen Sie die übrigen Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

utility-vm |

| Region |

|

| Zone |

|

| Reihe |

E2 |

| Maschinentyp |

e2-medium (2 vCPUs, 4 GB Arbeitsspeicher) |

-

Klicken Sie auf Betriebssystem und Speicher.

-

Wenn das angezeigte Image nicht Debian GNU/Linux 12 (Bookworm) ist, klicken Sie auf Ändern, wählen Sie Debian GNU/Linux 12 (Bookworm) aus und klicken Sie dann auf Auswählen.

-

Klicken Sie auf Netzwerke.

-

Klicken Sie zum Bearbeiten der Netzwerkschnittstellen auf das Drop-down-Menü.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Netzwerk |

my-internal-app |

| Subnetzwerk |

subnet-a |

| Primäre interne IPv4-Adresse |

Sitzungsspezifisch (benutzerdefiniert) |

| Benutzerdefinierte, sitzungsspezifische IP-Adresse |

10.10.20.50 |

| Externe IPv4-Adresse |

Keine |

-

Klicken Sie auf Fertig.

-

Klicken Sie auf Erstellen.

-

Die internen IP-Adressen für die Backends lauten in diesem Beispiel 10.10.20.2 und 10.10.30.2.

Hinweis: Wenn die IP-Adressen davon abweichen, müssen Sie sie in den beiden curl-Befehlen weiter unten anpassen.

Klicken Sie auf Fortschritt prüfen.

Instanzvorlagen konfigurieren und Instanzgruppen erstellen

-

Klicken Sie bei utility-vm auf SSH, um ein Terminal zu starten und eine Verbindung herzustellen.

-

Wenn Sie aufgefordert werden, SSH im Browser zu erlauben, eine Verbindung zu VMs herzustellen, klicken Sie auf Autorisieren.

-

Führen Sie folgenden Befehl aus, um die Begrüßungsseite für instance-group-1-xxxx zu prüfen:

curl 10.10.20.2

Die Ausgabe sollte in etwa so aussehen.

Ausgabe:

<h1>Internal Load Balancing Lab</h1><h2>Client IP</h2>Your IP address : 10.10.20.50<h2>Hostname</h2>Server Hostname:

instance-group-1-1zn8<h2>Server Location</h2>Region and Zone:

- Um die Begrüßungsseite für instance-group-2-xxxx zu überprüfen, führen Sie folgenden Befehl aus:

curl 10.10.30.2

Die Ausgabe sollte in etwa so aussehen.

Ausgabe:

<h1>Internal Load Balancing Lab</h1><h2>Client IP</h2>Your IP address : 10.10.20.50<h2>Hostname</h2>Server Hostname:

instance-group-2-q5wp<h2>Server Location</h2>Region and Zone:

Hinweis: Dadurch kann überprüft werden, ob der interne Load Balancer Traffic an beide Backends sendet.

- Schließen Sie das SSH-Terminal für utility-vm:

exit

Aufgabe 4: Internen Network Load Balancer konfigurieren

In dieser Aufgabe konfigurieren Sie den internen Network Load Balancer, damit Traffic zwischen den beiden Backends (instance-group-1 in und instance-group-2 in ) ausgeglichen wird, wie im Netzwerkdiagramm dargestellt.

Konfiguration starten

- Klicken Sie in der Google Cloud Console im Navigationsmenü (

) auf Netzwerkdienste > Load Balancing.

) auf Netzwerkdienste > Load Balancing.

- Klicken Sie auf + Load Balancer erstellen.

- Wählen Sie unter Typ des Load Balancers die Option Network Load Balancer (TCP/UDP/SSL) aus und klicken Sie auf Weiter.

- Wählen Sie für Proxy oder Passthrough die Option Passthrough-Load Balancer aus und klicken Sie auf Weiter.

- Wählen Sie für Öffentlich oder intern die Option Intern aus und klicken Sie auf Weiter.

- Klicken Sie unter Load Balancer erstellen auf Konfigurieren.

- Geben Sie unter Name des Load Balancers

my-ilb ein.

- Geben Sie bei Region die Option ein.

- Wählen Sie im Drop-down-Menü unter Netzwerk die Option

my-internal-app aus.

Regionalen Backend-Dienst konfigurieren

Der Backend-Dienst überwacht Instanzgruppen und verhindert, dass der konfigurierte Nutzungsumfang überschritten wird.

-

Klicken Sie auf Backend-Konfiguration.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Option auswählen) |

| Instanzgruppe |

instance-group-1 () |

-

Klicken Sie auf Fertig.

-

Klicken Sie auf Backend hinzufügen.

-

Wählen Sie unter Instanzgruppe die Option instance-group-2 ( aus.

-

Klicken Sie auf Fertig.

-

Klicken Sie bei Systemdiagnose auf Systemdiagnose erstellen.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Option auswählen) |

| Name |

my-ilb-health-check |

| Protokoll |

TCP |

| Port |

80 |

| Prüfintervall |

10 Sek. |

| Zeitlimit |

5 Sek. |

| Schwellenwert für Fehlerfreiheit |

2 |

| Fehlerschwellenwert |

3 |

Hinweis: Mit Systemdiagnosen wird ermittelt, zu welchen Instanzen neue Verbindungen aufgebaut werden können. Diese HTTP-Systemdiagnose fragt Instanzen alle 10 Sekunden ab und wartet bis zu 5 Sekunden auf eine Antwort. Bei 2 erfolgreichen oder 3 fehlgeschlagenen Versuchen wird das System als fehlerfrei bzw. fehlerhaft bewertet.

- Klicken Sie auf Speichern.

- Prüfen Sie, ob in der Cloud Console neben Backend-Konfiguration ein blaues Häkchen zu sehen ist. Falls nicht, gehen Sie noch einmal alle oben genannten Schritte durch.

Frontend konfigurieren

Das Frontend leitet den Traffic an das Backend weiter.

-

Klicken Sie auf Frontend-Konfiguration.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben bzw. Option auswählen) |

| Subnetzwerk |

subnet-b |

| Zweck der internen IP-Adresse > IP-Adresse |

IP-Adresse erstellen |

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

my-ilb-ip |

| Statische IP-Adresse |

Selbst auswählen |

| Benutzerdefinierte IP-Adresse |

10.10.30.5 |

-

Klicken Sie auf Reservieren.

-

Geben Sie unter Ports für Portnummer 80 ein.

-

Klicken Sie auf Fertig.

Internen Network Load Balancer prüfen und erstellen

- Klicken Sie auf Prüfen und abschließen.

- Prüfen Sie das Backend und das Frontend.

- Klicken Sie auf Erstellen.

Warten Sie, bis der Load Balancer erstellt wurde, bevor Sie mit der nächsten Aufgabe fortfahren.

Klicken Sie auf Fortschritt prüfen.

Internen Network Load Balancer konfigurieren

Aufgabe 5: Internen Network Load Balancer testen

In dieser Aufgabe prüfen Sie, ob über die IP-Adresse von my-ilb Traffic an instance-group-1 in und instance-group-2 in weitergeleitet wird.

Auf den internen Network Load Balancer zugreifen

- Klicken Sie im Navigationsmenü auf Compute Engine > VM-Instanzen.

- Klicken Sie bei utility-vm auf SSH, um ein Terminal zu starten und eine Verbindung herzustellen.

- Wenn Sie aufgefordert werden, SSH im Browser zu erlauben, eine Verbindung zu VMs herzustellen, klicken Sie auf Autorisieren.

- Führen Sie folgenden Befehl aus, um zu prüfen, ob vom internen Network Load Balancer Traffic weitergeleitet wird:

curl 10.10.30.5

Die Ausgabe sollte in etwa so aussehen.

Ausgabe:

<h1>Internal Load Balancing Lab</h1><h2>Client IP</h2>Your IP address : 10.10.20.50<h2>Hostname</h2>Server Hostname:

instance-group-2-1zn8<h2>Server Location</h2>Region and Zone: {{{project_0.default_zone_2 | Zone 2}}}

Hinweis: Wie erwartet wird der Traffic vom internen Load Balancer (10.10.30.5) an das Backend weitergeleitet.

- Führen Sie denselben Befehl mehrmals aus.

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

curl 10.10.30.5

Sie sollten Antworten von instance-group-1 in und von instance-group-2 in sehen. Falls nicht, führen Sie den Befehl nochmals aus.

Glückwunsch!

In diesem Lab haben Sie zwei verwaltete Instanzgruppen in der Region und eine Firewallregel erstellt, mit denen HTTP-Traffic zu diesen Instanzen und TCP-Traffic von der Google Cloud-Systemdiagnose zugelassen wird. Dann haben Sie einen internen Network Load Balancer für diese Instanzgruppen konfiguriert und getestet.

Lab beenden

Wenn Sie das Lab abgeschlossen haben, klicken Sie auf Lab beenden. Google Skills entfernt daraufhin die von Ihnen genutzten Ressourcen und bereinigt das Konto.

Anschließend erhalten Sie die Möglichkeit, das Lab zu bewerten. Wählen Sie die entsprechende Anzahl von Sternen aus, schreiben Sie einen Kommentar und klicken Sie anschließend auf Senden.

Die Anzahl der Sterne hat folgende Bedeutung:

- 1 Stern = Sehr unzufrieden

- 2 Sterne = Unzufrieden

- 3 Sterne = Neutral

- 4 Sterne = Zufrieden

- 5 Sterne = Sehr zufrieden

Wenn Sie kein Feedback geben möchten, können Sie das Dialogfeld einfach schließen.

Verwenden Sie für Feedback, Vorschläge oder Korrekturen den Tab Support.

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.