Überblick

Mit Terraform können Sie Infrastrukturen sicher und vorhersagbar erstellen, ändern und verbessern. Das Open-Source-Tool kodifiziert APIs in deklarativen Konfigurationsdateien, die unter Teammitgliedern ausgetauscht und genau wie Code behandelt, bearbeitet, geprüft und versioniert werden können.

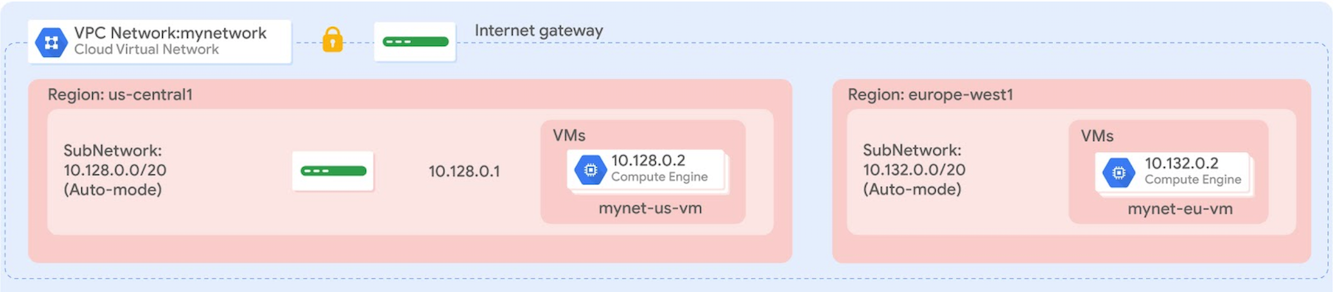

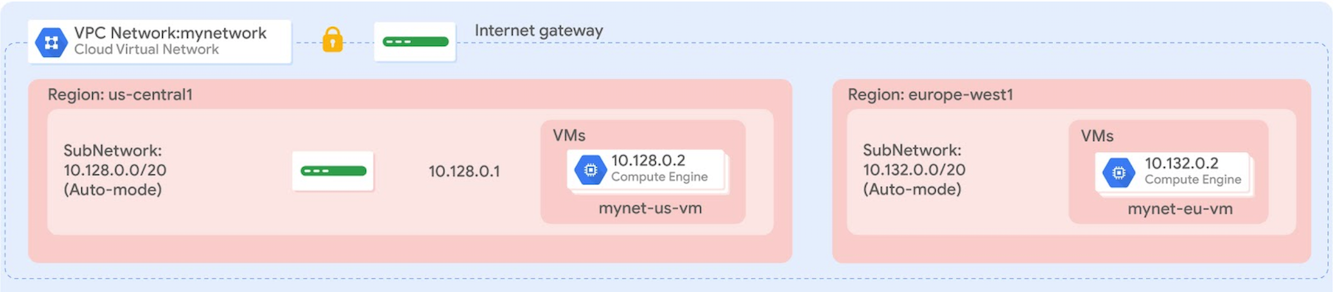

In diesem Lab erstellen Sie mit einem Modul eine Terraform-Konfiguration, um das Deployment der Google Cloud-Infrastruktur zu automatisieren. Insbesondere stellen Sie ein Netzwerk im automatischen Modus mit einer Firewallregel und zwei VM-Instanzen bereit, wie im folgenden Diagramm dargestellt:

Ziele

Aufgaben in diesem Lab:

- Netzwerk im automatischen Modus konfigurieren

- Konfiguration für eine Firewallregel erstellen

- Modul für VM-Instanzen erstellen

- Konfiguration erstellen und bereitstellen

- Deployment einer Konfiguration überprüfen

Einrichtung

Für jedes Lab werden Ihnen ein neues Google Cloud-Projekt und die entsprechenden Ressourcen für eine bestimmte Zeit kostenlos zur Verfügung gestellt.

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Schaltfläche Google Cloud Console öffnen

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite Anmelden geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie eine Liste der Google Cloud-Produkte und ‑Dienste aufrufen möchten, klicken Sie oben links auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Aufgabe 1: Terraform und Cloud Shell einrichten

In dieser Aufgabe konfigurieren Sie Ihre Cloud Shell-Umgebung für die Verwendung von Terraform.

Terraform installieren

Terraform ist jetzt in Cloud Shell integriert. Sehen Sie nach, welche Version installiert ist.

- Klicken Sie in der Google Cloud Console auf Cloud Shell aktivieren (

).

).

- Wenn Sie dazu aufgefordert werden, klicken Sie auf Weiter.

- Führen Sie den folgenden Befehl aus, um zu prüfen, ob Terraform installiert ist:

terraform --version

Die Ausgabe sollte in etwa so aussehen:

Terraform v1.5.7

Hinweis: Keine Sorge, falls Sie eine Warnung sehen, dass Ihre Terraform-Version nicht mehr aktuell ist. Die Lab-Anleitungen funktionieren ab Terraform v1.5.7. Auf der Terraform-Website können Sie die aktuelle Version von Terraform herunterladen. Terraform wird für alle unterstützten Plattformen und Architekturen als Binärpaket verteilt. Cloud Shell funktioniert mit Linux 64-Bit.

- Führen Sie folgenden Befehl aus, um ein Verzeichnis für Ihre Terraform-Konfiguration zu erstellen.

mkdir tfinfra

- Klicken Sie in Cloud Shell auf Editor öffnen (

).

).

Hinweis: Wenn die Meldung „Der Code-Editor kann nicht geladen werden, weil Drittanbieter-Cookies deaktiviert sind“ angezeigt wird, klicken Sie auf In neuem Fenster öffnen. Der Code-Editor wird in einem neuen Tab geöffnet. Kehren Sie zum ursprünglichen Tab zurück, klicken Sie auf Terminal öffnen und wechseln Sie dann wieder zum Tab mit dem Code-Editor. In diesem Lab müssen Sie regelmäßig zum Cloud Shell-Terminal zurückkehren.

- Maximieren Sie im linken Bereich des Code-Editors den Ordner tfinfra.

Terraform initialisieren

Die Architektur von Terraform basiert auf Plug-ins. So werden die zahlreichen angebotenen Infrastruktur- und Dienstanbieter unterstützt. Jeder "Anbieter" besteht aus einem eigenständigen Binärprogramm, das getrennt von Terraform bereitgestellt wird. Initialisieren Sie Terraform, indem Sie Google als Anbieter einstellen.

- Um eine neue Datei im Ordner tfinfra zu erstellen,

klicken Sie mit der rechten Maustaste auf den Ordner tfinfra und dann auf Neue Datei.

- Geben Sie ihr den Namen provider.tf und öffnen Sie sie dann.

- Kopieren Sie folgenden Code in die Datei

provider.tf:

provider "google" {}

-

Klicken Sie auf Datei > Speichern, um provider.tf zu speichern.

-

Initialisieren Sie Terraform mit folgendem Befehl:

cd tfinfra

terraform init

Jetzt können Sie mit Terraform in Cloud Shell arbeiten.

Aufgabe 2: „mynetwork“ und dazugehörige Ressourcen erstellen

In dieser Aufgabe erstellen Sie das Netzwerk im automatischen Modus mynetwork samt dazugehöriger Firewallregel und zwei VM-Instanzen (mynet_vm_1 und mynet_vm_2).

„mynetwork“ konfigurieren

Erstellen Sie eine neue Konfiguration und definieren Sie mynetwork.

- Um eine neue Datei in tfinfra zu erstellen,

klicken Sie mit der rechten Maustaste auf den Ordner tfinfra und dann auf Neue Datei.

- Nennen Sie die Datei mynetwork.tf und öffnen Sie sie dann.

- Kopieren Sie den folgenden Basiscode in

mynetwork.tf:

# Create the mynetwork network

resource [RESOURCE_TYPE] "mynetwork" {

name = [RESOURCE_NAME]

# RESOURCE properties go here

}

Diese Basisvorlage ist ein sehr guter Ausgangspunkt für alle Google Cloud-Ressourcen. Im Feld Name können Sie die Ressource benennen und im Feld Typ geben Sie die Google Cloud-Ressource an, die Sie erstellen möchten. Sie können auch Attribute festlegen, aber diese sind für einige Ressourcen optional.

- Ersetzen Sie in

mynetwork.tf die Angabe [RESOURCE_TYPE] durch "google_compute_network" (mit Anführungszeichen).

Hinweis: Die Ressource google_compute_network ist ein VPC-Netzwerk. Verfügbare Ressourcen finden Sie in der Dokumentation für Google Cloud-Dienstanbieter. Weitere Informationen zu genau dieser Ressource finden Sie in der Terraform-Dokumentation.

- Ersetzen Sie in

mynetwork.tf die Angabe [RESOURCE_NAME] durch "mynetwork" (mit Anführungszeichen).

- Fügen Sie

mynetwork.tf folgendes Attribut hinzu:

auto_create_subnetworks = "true"

Per Definition erstellt ein Netzwerk im automatischen Modus automatisch ein Subnetzwerk in jeder Region. Setzen Sie daher auto_create_subnetworks auf true.

- Die Datei mynetwork.tf sollte jetzt so aussehen:

# Create the mynetwork network

resource "google_compute_network" "mynetwork" {

name = "mynetwork"

# RESOURCE properties go here

auto_create_subnetworks = "true"

}

- Klicken Sie auf Datei > Speichern, um

mynetwork.tf zu speichern.

Firewallregel konfigurieren

Definieren Sie eine Firewallregel, um HTTP-, SSH-, RDP- und ICMP-Traffic auf "mynetwork" zuzulassen.

- Fügen Sie

mynetwork.tf folgenden Basiscode hinzu:

# Add a firewall rule to allow HTTP, SSH, RDP and ICMP traffic on mynetwork

resource [RESOURCE_TYPE] "mynetwork-allow-http-ssh-rdp-icmp" {

name = [RESOURCE_NAME]

# RESOURCE properties go here

}

- Ersetzen Sie in

mynetwork.tf die Angabe [RESOURCE_TYPE] durch "google_compute_firewall" (mit Anführungszeichen).

Hinweis: Die Ressource google_compute_firewall ist eine Firewallregel. Weitere Informationen zu genau dieser Ressource finden Sie in der Terraform-Dokumentation.

- Ersetzen Sie in

mynetwork.tf die Angabe [RESOURCE_NAME] durch "mynetwork-allow-http-ssh-rdp-icmp" (mit Anführungszeichen).

- Fügen Sie

mynetwork.tf folgendes Attribut hinzu:

network = google_compute_network.mynetwork.self_link

Hinweis: Da diese Firewallregel vom Netzwerk abhängt, weisen Sie Terraform mithilfe der Referenz google_compute_network.mynetwork.self_link an, diese Ressourcen in der Reihenfolge der Abhängigkeit aufzulösen. In diesem Fall wird erst das Netzwerk und dann die Firewallregel erstellt.

- Fügen Sie

mynetwork.tf folgende Attribute hinzu:

allow {

protocol = "tcp"

ports = ["22", "80", "3389"]

}

allow {

protocol = "icmp"

}

source_ranges = ["0.0.0.0/0"]

In der Liste der Zulassungsregeln steht, welche Protokolle und Ports zugelassen werden.

- Die Datei

mynetwork.tf sollte jetzt so aussehen:

# Create the mynetwork network

resource "google_compute_network" "mynetwork" {

name = "mynetwork"

# RESOURCE properties go here

auto_create_subnetworks = "true"

}

# Add a firewall rule to allow HTTP, SSH, RDP and ICMP traffic on mynetwork

resource "google_compute_firewall" "mynetwork-allow-http-ssh-rdp-icmp" {

name = "mynetwork-allow-http-ssh-rdp-icmp"

# RESOURCE properties go here

network = google_compute_network.mynetwork.self_link

allow {

protocol = "tcp"

ports = ["22", "80", "3389"]

}

allow {

protocol = "icmp"

}

source_ranges = ["0.0.0.0/0"]

}

- Klicken Sie auf Datei > Speichern, um mynetwork.tf zu speichern.

VM-Instanz konfigurieren

Definieren Sie die VM-Instanzen, indem Sie ein VM-Instanzmodul erstellen. Ein Modul ist eine wiederverwendbare Konfiguration in einem Ordner. Sie verwenden das Modul für beide VM-Instanzen in diesem Lab.

- Um einen neuen Ordner in tfinfra zu erstellen, wählen Sie den Ordner tfinfra aus und klicken Sie dann auf Datei > Neuer Ordner.

- Nennen Sie den neuen Ordner instance.

- Um eine neue Datei in instance zu erstellen,

klicken Sie mit der rechten Maustaste auf den Ordner instance und dann auf Neue Datei.

- Geben Sie ihr den Namen main.tf und öffnen Sie sie dann.

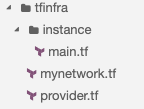

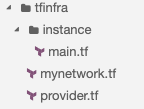

In Cloud Shell sollte die folgenden Ordnerstruktur bestehen:

- Kopieren Sie den folgenden Basiscode in main.tf:

resource [RESOURCE_TYPE] "vm_instance" {

name = [RESOURCE_NAME]

# RESOURCE properties go here

}

- Ersetzen Sie in

main.tf die Angabe [RESOURCE_TYPE] durch "google_compute_instance" (mit Anführungszeichen).

Hinweis: Die Ressource google_compute_instance ist eine Compute Engine-Instanz. Weitere Informationen zu genau dieser Ressource finden Sie in der Terraform-Dokumentation.

- Ersetzen Sie in

main.tf die Angabe [RESOURCE_NAME] durch "${var.instance_name}" (mit Anführungszeichen).

Da Sie dieses Modul für beide VM-Instanzen verwenden werden, definieren Sie den Instanznamen als Eingabevariable. So können Sie den Namen der Variable über „mynetwork.tf“ ändern. Weitere Informationen zu Eingabevariablen finden Sie in Terraform: Leitfaden zum Definieren von Eingabevariablen.

- Fügen Sie

main.tf folgende Attribute hinzu:

zone = "${var.instance_zone}"

machine_type = "${var.instance_type}"

Diese Attribute definieren Zone und Maschinentyp der Instanz als Eingabevariablen.

- Fügen Sie

main.tf folgende Attribute hinzu:

boot_disk {

initialize_params {

image = "debian-cloud/debian-11"

}

}

Dieses Attribut legt fest, dass das Bootlaufwerk das Betriebssystem-Image „Debian 11“ verwendet. Da beide VM-Instanzen dasselbe Image verwenden, können Sie dieses Attribut im Modul hartcodieren.

- Fügen Sie

main.tf folgende Attribute hinzu:

network_interface {

network = "${var.instance_network}"

access_config {

# Allocate a one-to-one NAT IP to the instance

}

}

Dieses Attribut definiert die Netzwerkschnittstelle, indem der Name des Netzwerks als Eingabevariable und die Zugriffskonfiguration bereitgestellt werden. Wenn keine Zugriffskonfiguration bereitgestellt wird, wird eine sitzungsspezifische externe IP-Adresse verwendet (in diesem Lab erforderlich). Wenn Sie Instanzen mit nur einer internen IP-Adresse erstellen möchten, entfernen Sie den Abschnitt „access_config“. Weitere Informationen finden Sie in der Terraform-Dokumentation.

- Prüfen Sie, ob

main.tf folgendermaßen aussieht, einschließlich der geschweiften Klammern {}.

resource "google_compute_instance" "vm_instance" {

name = "${var.instance_name}"

zone = "${var.instance_zone}"

machine_type = "${var.instance_type}"

boot_disk {

initialize_params {

image = "debian-cloud/debian-11"

}

}

network_interface {

network = "${var.instance_network}"

access_config {

# Allocate a one-to-one NAT IP to the instance

}

}

}

- Klicken Sie auf Datei > Speichern, um „main.tf“ zu speichern.

- Um eine neue Datei in instance zu erstellen,

klicken Sie mit der rechten Maustaste auf den Ordner instance und dann auf Neue Datei.

- Geben Sie ihr den Namen variables.tf und öffnen Sie sie dann.

- Definieren Sie die vier Eingabevariablen in

variables.tf.

variable "instance_name" {}

variable "instance_zone" {}

variable "instance_type" {

default = "e2-micro"

}

variable "instance_network" {}

Wenn Sie instance_type einen Standardwert zuweisen, machen Sie die Variable optional. Sowohl instance_name als auch instance_zone und instance_subnetwork sind Pflichtangaben, die Sie in mynetwork.tf definieren.

- Klicken Sie auf Datei > Speichern, um „variables.tf“ zu speichern.

- Fügen Sie

mynetwork.tf die folgenden VM-Instanzen hinzu:

# Create the mynet-vm-1 instance

module "mynet-vm-1" {

source = "./instance"

instance_name = "mynet-vm-1"

instance_zone = "{{{project_0.default_zone|Zone}}}"

instance_network = google_compute_network.mynetwork.self_link

}

# Create the mynet-vm-2" instance

module "mynet-vm-2" {

source = "./instance"

instance_name = "mynet-vm-2"

instance_zone = "{{{project_0.default_zone_2|Zone 2}}}"

instance_network = google_compute_network.mynetwork.self_link

}

Diese Ressourcen verwenden das Modul im Ordner instance und stellen Name, Zone und Netzwerk als Eingaben bereit. Da die Instanzen von einem VPC-Netzwerk abhängen, weisen Sie Terraform mithilfe der Referenz google_compute_network.mynetwork.self_link an, diese Ressourcen in der Reihenfolge der Abhängigkeit aufzulösen. In diesem Fall wird erst das Netzwerk und dann die Instanz erstellt.

Hinweis: Der Vorteil beim Schreiben eines Terraform-Moduls liegt darin, dass es in vielen Konfigurationen wiederverwendet werden kann. Sie müssen kein eigenes Modul schreiben, sondern können auch vorhandene Module aus der Terraform Module Registry nutzen.

-

Klicken Sie auf Datei > Speichern, um mynetwork.tf zu speichern.

-

Prüfen Sie, ob mynetwork.tf folgendermaßen aussieht, einschließlich der geschweiften Klammern {}.

# Create the mynetwork network

resource "google_compute_network" "mynetwork" {

name = "mynetwork"

# RESOURCE properties go here

auto_create_subnetworks = "true"

}

# Add a firewall rule to allow HTTP, SSH, RDP and ICMP traffic on mynetwork

resource "google_compute_firewall" "mynetwork-allow-http-ssh-rdp-icmp" {

name = "mynetwork-allow-http-ssh-rdp-icmp"

# RESOURCE properties go here

network = google_compute_network.mynetwork.self_link

allow {

protocol = "tcp"

ports = ["22", "80", "3389"]

}

allow {

protocol = "icmp"

}

source_ranges = ["0.0.0.0/0"]

}

# Create the mynet-vm-1 instance

module "mynet-vm-1" {

source = "./instance"

instance_name = "mynet-vm-1"

instance_zone = "{{{project_0.default_zone|Zone}}}"

instance_network = google_compute_network.mynetwork.self_link

}

# Create the mynet-vm-2" instance

module "mynet-vm-2" {

source = "./instance"

instance_name = "mynet-vm-2"

instance_zone = "{{{project_0.default_zone_2|Zone 2}}}"

instance_network = google_compute_network.mynetwork.self_link

}

„mynetwork“ und dazugehörige Ressourcen erstellen

Jetzt wird die "mynetwork"-Konfiguration angewendet.

- Führen Sie folgenden Befehl aus, um die Konfigurationsdateien von Terraform in ein kanonisches Format und den entsprechenden Stil umzuschreiben:

terraform fmt

Die Ausgabe sollte in etwa so aussehen:

mynetwork.tf

Hinweis: Wenn Sie eine Fehlermeldung erhalten, sollten Sie die bisherigen Schritte noch einmal durchgehen und überprüfen, ob Ihre Konfiguration wirklich genau den Anweisungen des Labs entspricht. Wenn Sie den Fehler in Ihrer Konfiguration nicht finden, können Sie sie mit diesen fertigen Konfigurationen vergleichen:

- Initialisieren Sie Terraform mit folgendem Befehl:

terraform init

Die Ausgabe sollte in etwa so aussehen:

Initializing modules...

- mynet-vm-2 in instance

- mynet-vm-2 in instance

...

Terraform has been successfully initialized!

Hinweis: Wenn Sie eine Fehlermeldung erhalten, sollten Sie die bisherigen Schritte noch einmal durchgehen und überprüfen, ob Sie mit der richtigen Ordner-/Dateistruktur arbeiten. Wenn Sie den Fehler in Ihrer Konfiguration nicht finden, sehen Sie sich die oben verlinkten fertigen Konfigurationen an. Beheben Sie den Fehler und führen Sie den vorherigen Befehl noch einmal aus.

- Erstellen Sie mit folgendem Befehl einen Ausführungsplan:

terraform plan

Die Ausgabe sollte in etwa so aussehen:

...

Plan: 4 to add, 0 to change, 0 to destroy.

...

Terraform gibt aus, dass die folgenden vier Ressourcen hinzugefügt werden müssen:

| Name |

Beschreibung |

| mynetwork |

VPC-Netzwerk |

| mynetwork-allow-http-ssh-rdp-icmp |

Firewallregel zum Zulassen von HTTP, SSH, RDP und ICMP |

| mynet-vm-2 |

VM-Instanz in

|

| mynet-vm-2 |

VM-Instanz in

|

- Übernehmen Sie die gewünschten Änderungen mit folgendem Befehl:

terraform apply

- Mit der folgenden Eingabe bestätigen Sie die geplanten Aktionen:

yes

Die Ausgabe sollte in etwa so aussehen:

...

Apply complete! Resources: 4 added, 0 changed, 0 destroyed.

Klicken Sie auf Fortschritt prüfen.

Erstellen Sie „mynetwork“ und die dazugehörigen Ressourcen.

Hinweis: Wenn Sie bei der Ausführung eine Fehlermeldung erhalten, sollten Sie die bisherigen Schritte noch einmal durchgehen und überprüfen, ob Sie mit der richtigen Ordner-/Dateistruktur arbeiten. Wenn Sie den Fehler in Ihrer Konfiguration nicht finden, sehen Sie sich die oben verlinkten fertigen Konfigurationen an. Beheben Sie den Fehler und führen Sie den vorherigen Befehl noch einmal aus.

Aufgabe 3: Deployment prüfen

Prüfen Sie in der Google Cloud Console, ob die Ressourcen erstellt wurden.

Netzwerk in der Cloud Console prüfen

- Klicken Sie in der Google Cloud Console im Navigationsmenü (

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

- Sehen Sie sich das VPC-Netzwerk mynetwork mit einem Subnetzwerk in jeder Region an.

- Klicken Sie im Navigationsmenü auf VPC-Netzwerk > Firewall.

- Sortieren Sie die Firewallregeln nach Netzwerk.

- Sehen Sie sich die Firewallregel mynetwork-allow-http-ssh-rdp-icmp für mynetwork an.

VM-Instanzen in der Cloud Console prüfen

- Klicken Sie im Navigationsmenü (

) auf Compute Engine > VM-Instanzen.

) auf Compute Engine > VM-Instanzen.

- Sehen Sie sich die Instanzen mynet-vm-1 und mynet-vm-2 an.

- Notieren Sie sich die interne IP-Adresse von mynet-vm-2.

- Klicken Sie bei mynet-vm-1 auf SSH, um ein Terminal zu starten und eine Verbindung herzustellen.

- Führen Sie den folgenden Befehl im SSH-Terminal aus, um die Konnektivität zur internen IP-Adresse von mynet-vm-2 zu testen (ersetzen Sie dabei die interne IP-Adresse von „mynet-vm-2“ durch den zuvor notierten Wert):

ping -c 3 <Enter mynet-vm-2's internal IP here>

Hinweis: Dies sollte funktionieren, da sich beide VM-Instanzen im selben Netzwerk befinden und die Firewallregel ICMP-Traffic zulässt.

Aufgabe 4: Überprüfen

In diesem Lab haben Sie mit einem Modul eine Terraform-Konfiguration erstellt, um das Deployment der Google Cloud-Infrastruktur zu automatisieren. Wenn sich Ihre Konfiguration verändert, kann Terraform weitergehende Ausführungspläne erstellen. Sie können also Ihre Gesamtkonfiguration schrittweise aufbauen.

Mit dem Instanzmodul sind Sie in der Lage, eine Ressourcenkonfiguration für mehrere Ressourcen zu verwenden und gleichzeitig Attribute als Eingabevariablen bereitzustellen. Sie können die Konfiguration und das Modul, die Sie erstellt haben, als Ausgangspunkt für kommende Deployments verwenden.

Lab beenden

Wenn Sie das Lab abgeschlossen haben, klicken Sie auf Lab beenden. Google Skills entfernt daraufhin die von Ihnen genutzten Ressourcen und bereinigt das Konto.

Anschließend erhalten Sie die Möglichkeit, das Lab zu bewerten. Wählen Sie die entsprechende Anzahl von Sternen aus, schreiben Sie einen Kommentar und klicken Sie anschließend auf Senden.

Die Anzahl der Sterne hat folgende Bedeutung:

- 1 Stern = Sehr unzufrieden

- 2 Sterne = Unzufrieden

- 3 Sterne = Neutral

- 4 Sterne = Zufrieden

- 5 Sterne = Sehr zufrieden

Wenn Sie kein Feedback geben möchten, können Sie das Dialogfeld einfach schließen.

Verwenden Sie für Feedback, Vorschläge oder Korrekturen den Tab Support.

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

).

). ).

).

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.