Übersicht

Google Cloud Virtual Private Cloud (VPC) bietet Netzwerkfunktionen für Compute Engine-VM-Instanzen, Kubernetes Engine-Container und die flexible App Engine-Umgebung. Anders ausgedrückt: Ohne VPC-Netzwerk können Sie keine VM-Instanzen, Container oder App Engine-Anwendungen erstellen. Deshalb gibt es für jedes Google Cloud-Projekt ein Standardnetzwerk vom Typ default, sodass Sie sofort loslegen können.

Ein VPC-Netzwerk gleicht einem physischen Netzwerk, ist aber nur virtuell in Google Cloud vorhanden. VPC-Netzwerke sind globale Ressourcen und bestehen aus regionalen virtuellen Subnetzwerken (Subnetzen) in Rechenzentren, die über ein globales Wide Area Network (WAN) verbunden sind. VPC-Netzwerke sind in Google Cloud logisch voneinander isoliert.

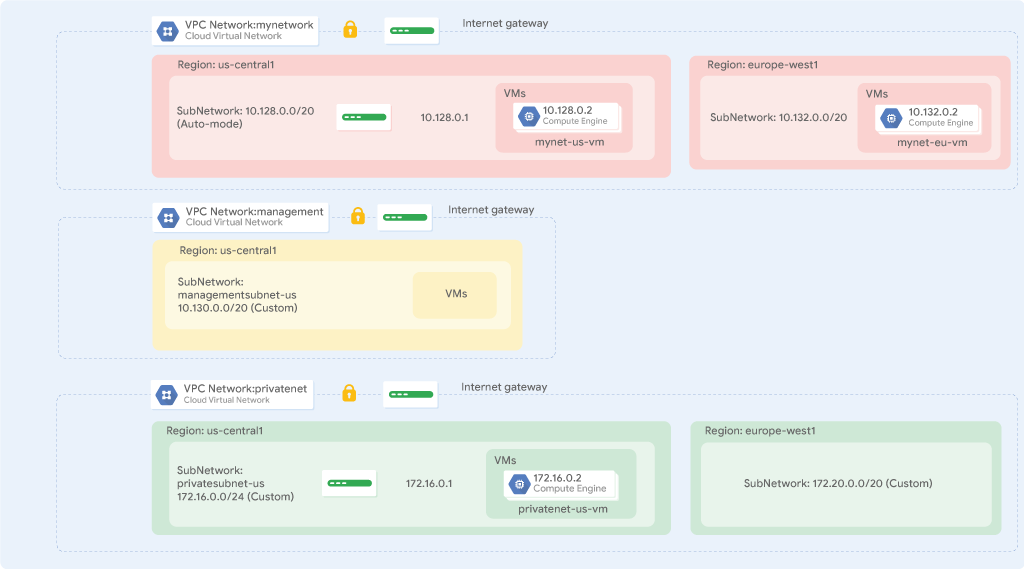

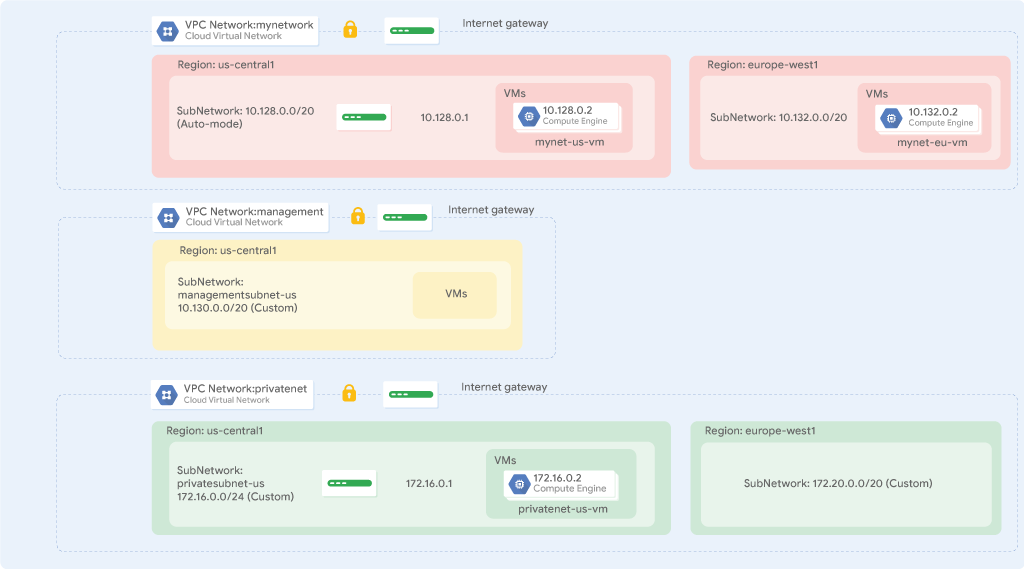

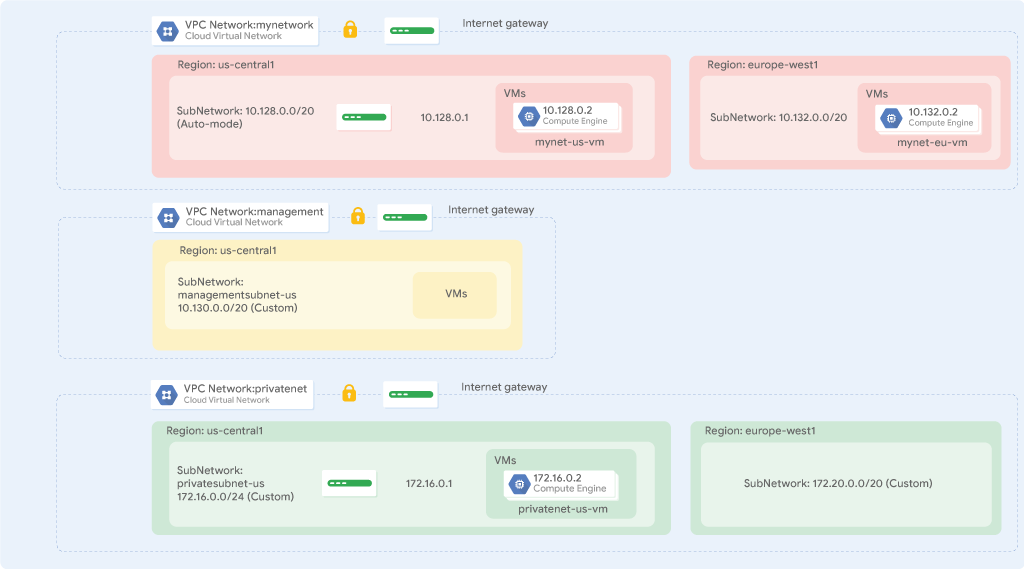

In diesem Lab erstellen Sie ein VPC-Netzwerk im automatischen Modus mit Firewallregeln und zwei VM-Instanzen. Anschließend wechseln Sie vom automatischen zum benutzerdefinierten Netzwerkmodus und erstellen weitere benutzerdefinierte Netzwerke, wie im nachstehenden Diagramm gezeigt. Außerdem testen Sie netzwerkübergreifende Verbindungen.

Ziele

Aufgaben in diesem Lab:

- VPC-Standardnetzwerk erkunden

- Netzwerk im automatischen Modus mit Firewallregeln erstellen

- Netzwerk im automatischen Modus in ein Netzwerk im benutzerdefinierten Modus umwandeln

- VPC-Netzwerke im benutzerdefinierten Modus mit Firewallregeln erstellen

- VM-Instanzen mit der Compute Engine erstellen

- Konnektivität für VM-Instanzen zwischen VPC-Netzwerken überprüfen

Einrichtung und Anforderungen

Für jedes Lab werden Ihnen ein neues Google Cloud-Projekt und die entsprechenden Ressourcen für eine bestimmte Zeit kostenlos zur Verfügung gestellt.

-

Klicken Sie auf Lab starten. Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Schaltfläche Google Cloud Console öffnen

- Restzeit

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden).

Im Lab werden Ressourcen aktiviert. Anschließend wird ein weiterer Tab mit der Seite Anmelden geöffnet.

Tipp: Ordnen Sie die Tabs nebeneinander in separaten Fenstern an.

Hinweis: Wird das Dialogfeld Konto auswählen angezeigt, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein.

{{{user_0.username | "Username"}}}

Sie finden den Nutzernamen auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

-

Kopieren Sie das folgende Passwort und fügen Sie es in das Dialogfeld Willkommen ein.

{{{user_0.password | "Password"}}}

Sie finden das Passwort auch im Bereich Details zum Lab.

-

Klicken Sie auf Weiter.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

-

Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder Zwei-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Google Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie eine Liste der Google Cloud-Produkte und ‑Dienste aufrufen möchten, klicken Sie oben links auf das Navigationsmenü oder geben Sie den Namen des Produkts oder Dienstes in das Feld Suchen ein.

Aufgabe 1: Standardnetzwerk erkunden

Jedes Google Cloud-Projekt hat ein Standardnetzwerk vom Typ default mit Subnetzen, Routen und Firewallregeln.

Subnetze ansehen

Das Standardnetzwerk default hat in jeder Google Cloud-Region ein Subnetz.

- Klicken Sie in der Google Cloud Console im Navigationsmenü (

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

- Sie sehen nun das Standardnetzwerk default und seine Subnetze.

Jedes Subnetz ist einer Google Cloud-Region und einem privaten CIDR-Block gemäß RFC 1918 für den internen IP-Adressbereich und einem Gateway zugeordnet.

Routen ansehen

Mithilfe von Routen wird für die VM-Instanzen und das VPC-Netzwerk festgelegt, wie Traffic von einer Instanz an ein Ziel innerhalb des Netzwerks oder außerhalb von Google Cloud gesendet werden soll. Jedes VPC-Netzwerk hat einige Standardrouten, um Traffic zwischen den Subnetzen weiterzuleiten und von berechtigten Instanzen an das Internet zu senden.

-

Klicken Sie im Bereich links auf Routen.

-

Klicken Sie in der Drop-down-Liste Netzwerk auf default.

-

Klicken Sie in der Drop-down-Liste Region auf .

-

Klicken Sie auf Ansehen.

Sie sehen eine Route für jedes Subnetz und eine für das Standard-Internetgateway (0.0.0.0./0).

Diese Routen werden für Sie verwaltet. Sie können jedoch benutzerdefinierte statische Routen erstellen, um einige Pakete an bestimmte Ziele zu leiten. Beispielsweise können Sie eine Route erstellen, die den gesamten ausgehenden Traffic an eine als NAT-Gateway konfigurierte Instanz sendet.

Firewallregeln ansehen

Jedes VPC-Netzwerk enthält eine verteilte virtuelle Firewall, die konfiguriert werden kann. Mit Firewallregeln steuern Sie, welche Pakete zu welchen Zielen weitergeleitet werden können. Jedes VPC-Netzwerk hat zwei implizite Firewallregeln, die alle eingehenden Verbindungen blockieren und alle ausgehenden Verbindungen zulassen.

-

Klicken Sie im linken Bereich auf Firewall.

Für das Standardnetzwerk default gibt es vier Firewallregeln für eingehenden Traffic:

- default-allow-icmp

- default-allow-rdp

- default-allow-ssh

- default-allow-internal

Diese Firewallregeln lassen eingehenden Traffic über ICMP, RDP und SSH aus allen Quellen (0.0.0.0/0) sowie den gesamten Traffic über TCP, UDP und ICMP innerhalb des Netzwerks (10.128.0.0/9) zu. In den Spalten Ziele, Filter, Protokolle/Ports und Aktion sind diese Regeln erläutert.

Firewallregeln löschen

- Klicken Sie im linken Bereich auf Firewallregeln.

- Wählen Sie unter VPC-Firewallregeln alle Firewallregeln für das Standardnetzwerk aus.

- Klicken Sie auf Löschen.

- Klicken Sie zur Bestätigung noch einmal auf Löschen.

Standardnetzwerk löschen

- Klicken Sie im Navigationsmenü (

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

- Wählen Sie das Netzwerk default aus.

- Klicken Sie auf VPC-Netzwerk löschen und geben Sie default ein.

- Klicken Sie auf Löschen, um das Löschen des Netzwerks default zu bestätigen.

Warten Sie, bis das Netzwerk gelöscht ist, bevor Sie fortfahren.

- Klicken Sie im Bereich links auf Routen.

Beachten Sie, dass keine Routen vorhanden sind.

- Klicken Sie im linken Bereich auf Firewall.

Beachten Sie, dass keine Firewallregeln vorhanden sind.

Hinweis: Ohne VPC-Netzwerk existieren auch keine Routen.

VM-Instanz ohne VPC-Netzwerk erstellen

Sie werden sehen, dass Sie ohne VPC-Netzwerk keine VM-Instanz erstellen können.

- Klicken Sie im Navigationsmenü auf Compute Engine > VM-Instanzen.

- Klicken Sie auf Instanz erstellen.

- Übernehmen Sie die Standardwerte und klicken Sie auf Erstellen.

Im Tab Netzwerk wird ein Fehler angezeigt.

-

Klicken Sie auf Zu den Problemen.

Unter Netzwerkschnittstellen sehen Sie die Fehlermeldung Keine weiteren Netzwerke verfügbar unter Netzwerkschnittstellen.

-

Klicken Sie auf Abbrechen.

Hinweis: Wie erwartet können Sie ohne VPC-Netzwerk keine VM-Instanz erstellen.

Aufgabe 2: Netzwerk im automatischen Modus erstellen

Nun erstellen Sie ein Netzwerk im automatischen Modus mit zwei VM-Instanzen. Netzwerke im automatischen Modus sind einfach einzurichten und zu verwenden, da automatisch Subnetze in jeder Region erstellt werden. Sie haben jedoch nicht die vollständige Kontrolle über die im VPC-Netzwerk erstellten Subnetze, einschließlich der verwendeten Regionen und IP-Adressbereiche.

Weitere Informationen zur Auswahl eines Netzwerks im automatischen Modus finden Sie in der Google VPC-Dokumentation. Gehen Sie zunächst jedoch davon aus, dass Sie das Netzwerk im automatischen Modus für das Prototyping verwenden.

Erforderliche APIs aktivieren

- Aktivieren Sie in diesem Cloud Shell-Terminal über

gcloud die für dieses Lab verwendeten Dienste:

gcloud services enable \

iap.googleapis.com \

networkmanagement.googleapis.com

VPC-Netzwerk im automatischen Modus mit Firewallregeln erstellen

- Klicken Sie im Navigationsmenü (

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

- Klicken Sie auf VPC-Netzwerk erstellen.

- Geben Sie unter Name die Bezeichnung mynetwork ein.

- Klicken Sie unter Modus für Subnetzerstellung auf Automatisch.

Von Netzwerken im automatischen Modus werden automatisch Subnetze in den einzelnen Regionen erstellt.

- Wählen Sie bei Firewallregeln alle verfügbaren Regeln aus.

Es sind dieselben wie beim Standardnetzwerk. Die Regeln deny-all-ingress und allow-all-egress sind ebenfalls aufgelistet, können aber nicht ausgewählt oder deaktiviert werden, da es implizite Regeln sind. Da diese beiden Regeln eine geringere Priorität haben (je höher der Zahlenwert, desto geringer die Priorität), werden zuerst die Regeln angewendet, die ICMP, benutzerdefinierten Traffic, RDP und SSH zulassen.

-

Klicken Sie auf Erstellen.

-

Wenn das neue Netzwerk bereit ist, klicken Sie auf mynetwork > Subnetze. Sehen Sie sich den IP-Adressbereich für die Subnetze in und an.

Hinweis: Wenn Sie das Standardnetzwerk einmal versehentlich löschen sollten, können Sie es problemlos neu erstellen. Dazu folgen Sie einfach den obigen Schritten und erstellen ein Netzwerk im automatischen Modus.

IAP-Firewallregel hinzufügen

-

Wenn das VPC-Netzwerk erstellt ist, rufen Sie VPC-Netzwerk > Firewall auf.

-

Klicken Sie auf Firewallregel erstellen.

-

Geben Sie die folgenden Informationen ein:

-

Name: allow-iap-ssh

-

Netzwerk: mynetwork

-

Priorität: 1000

-

Trafficrichtung: Eingehend

-

Aktion bei Übereinstimmung: Zulassen

-

Ziele: Angegebene Ziel-Tags

-

Ziel-Tags: iap-gce

-

Quellfilter: IPv4-Bereiche

-

Quell-IP-Bereiche: 35.235.240.0/20

-

Protokolle und Ports: Markieren Sie „Angegebene Protokolle und Ports“ und geben Sie Folgendes ein:

tcp:22

-

Klicken Sie auf Erstellen.

VM-Instanz in erstellen

Erstellen Sie eine VM-Instanz in der Region . Durch Auswählen einer Region und Zone wird das Subnetz festgelegt und die interne IP-Adresse aus dem IP-Adressbereich des Subnetzes zugewiesen.

-

Klicken Sie im Navigationsmenü ( ) auf Compute Engine > VM-Instanzen.

) auf Compute Engine > VM-Instanzen.

-

Klicken Sie auf Instanz erstellen.

-

Geben Sie Folgendes an:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

mynet-us-vm |

| Region |

|

| Zone |

|

-

Wählen Sie unter Reihe die Option E2 aus.

-

Wählen Sie als Maschinentyp die Option e2-medium (2 vCPUs, 4 GB Arbeitsspeicher) aus.

-

Klicken Sie auf Betriebssystem und Speicher.

-

Wenn das angezeigte Image nicht Debian GNU/Linux 12 (Bookworm) ist, klicken Sie auf Ändern, wählen Sie Debian GNU/Linux 12 (Bookworm) aus und klicken Sie dann auf Auswählen.

-

Klicken Sie auf Netzwerke.

-

Geben Sie in das Feld Netzwerk-Tags iap-gce ein.

-

Klicken Sie auf Erstellen.

VM-Instanz in erstellen

Erstellen Sie eine VM-Instanz in der Region .

-

Klicken Sie auf Instanz erstellen.

-

Geben Sie Folgendes an:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

mynet-notus-vm |

| Region |

|

| Zone |

|

-

Wählen Sie unter Reihe die Option E2 aus.

-

Wählen Sie als Maschinentyp die Option e2-medium (2 vCPUs, 4 GB Arbeitsspeicher) aus.

-

Klicken Sie auf Betriebssystem und Speicher.

-

Wenn das angezeigte Image nicht Debian GNU/Linux 12 (Bookworm) ist, klicken Sie auf Ändern, wählen Sie Debian GNU/Linux 12 (Bookworm) aus und klicken Sie dann auf Auswählen.

-

Klicken Sie auf Netzwerke.

-

Geben Sie in das Feld Netzwerk-Tags iap-gce ein.

-

Klicken Sie auf Erstellen.

Hinweis: Die externen IP-Adressen beider VM-Instanzen sind sitzungsspezifisch. Wird eine Instanz gestoppt, werden sitzungsspezifische externe IP-Adressen wieder für den Compute Engine-Pool freigegeben und stehen für andere Projekte zur Verfügung.

Wird eine gestoppte Instanz wieder gestartet, erhält sie eine neue sitzungsspezifische externe IP-Adresse. Alternativ können Sie eine statische externe IP-Adresse reservieren, die Ihrem Projekt so lange zugewiesen bleibt, bis Sie sie explizit freigeben.

Konnektivität zwischen VM-Instanzen prüfen

Die Firewallregeln, die Sie mit mynetwork erstellt haben, lassen eingehenden SSH- und ICMP-Traffic innerhalb von mynetwork (interne IP-Adresse) und außerhalb dieses Netzwerks (externe IP-Adresse) zu.

- Klicken Sie im Navigationsmenü auf Compute Engine > VM-Instanzen.

Notieren Sie sich die interne und externe IP-Adresse für mynet-notus-vm.

- Führen Sie den folgenden Befehl aus, um eine SSH-Verbindung zur VM-Instanz mynet-us-vm herzustellen:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

Wenn Sie gefragt werden, ob Sie fortfahren möchten, geben Sie Y ein.

Wenn Sie zur Eingabe einer Passphrase aufgefordert werden, drücken Sie die Eingabetaste, um die Passphrase leer zu lassen, und dann noch einmal die Eingabetaste.

Hinweis: Sie können SSH aufgrund der Firewallregel allow-ssh verwenden. Diese Regel lässt eingehenden Traffic aus allen Quellen (0.0.0.0/0) für tcp:22 zu. Die SSH-Verbindung funktioniert nahtlos, da die Compute Engine einen SSH-Schlüssel für Sie generiert und an einem der folgenden Orte speichert:

- Standardmäßig wird der generierte Schlüssel von der Compute Engine zu den Metadaten von Projekten oder Instanzen hinzugefügt.

- Wenn im Konto die Verwendung von OS Login konfiguriert wurde, wird der generierte Schlüssel von der Compute Engine im Nutzerkonto gespeichert.

Wichtig: Der SSH-Zugriff funktioniert nur, wenn Metadatenaktualisierungen zulässig sind und an die Instanz weitergegeben werden. Wenn Metadatenaktualisierungen blockiert werden (z. B. aufgrund von Richtlinien oder Fehlkonfigurationen), kann der SSH-Zugriff fehlschlagen, auch wenn die Firewallregel Port 22 zulässt.

Alternativ können Sie den Zugriff auf Linux-Instanzen steuern. Dazu erstellen Sie SSH-Schlüssel und bearbeiten öffentliche SSH-Schlüssel-Metadaten.

- Testen Sie die Konnektivität zur internen IP-Adresse von mynet-notus-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die interne IP-Adresse von mynet-notus-vm ersetzen:

ping -c 3 <Interne IP-Adresse von mynet-notus-vm hier eingeben>

Aufgrund der Firewallregel allow-custom können Sie die interne IP-Adresse von mynet-notus-vm anpingen.

- Testen Sie die Konnektivität zur externen IP-Adresse von mynet-notus-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die externe IP-Adresse von mynet-notus-vm ersetzen:

ping -c 3 <Externe IP-Adresse von mynet-notus-vm hier eingeben>

- Geben Sie den Befehl

exit ein, um die SSH-Sitzung zu beenden und zu Cloud Shell zurückzukehren.

Hinweis: Sie können wie erwartet eine SSH-Verbindung zu mynet-us-vm herstellen und die interne und externe IP-Adresse von mynet-notus-vm anpingen. Außerdem können Sie eine SSH-Verbindung zu mynet-notus-vm herstellen und die interne und externe IP-Adresse von mynet-us-vm anpingen.

Netzwerk in ein Netzwerk im benutzerdefinierten Modus umwandeln

Das Netzwerk im automatischen Modus hat soweit bestens funktioniert. Jetzt wandeln Sie es in ein Netzwerk im benutzerdefinierten Modus um, damit nicht automatisch neue Subnetze erstellt werden, wenn neue Regionen hinzukommen. Das automatische Erstellen kann zu Überschneidungen mit IP-Adressen führen, die von manuell erstellten Subnetzen oder statischen Routen verwendet werden, oder auch die gesamte Netzwerkplanung beeinträchtigen.

- Klicken Sie im Navigationsmenü (

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

- Klicken Sie auf mynetwork, um die Seite mit den Netzwerkdetails zu öffnen.

- Klicken Sie auf Bearbeiten.

- Wählen Sie unter Modus für Subnetzerstellung die Option Benutzerdefiniert aus.

- Klicken Sie auf Speichern.

- Kehren Sie zur Seite VPC-Netzwerke zurück.

Warten Sie, bis sich der Modus von mynetwork in Benutzerdefiniert geändert hat.

Sie können während des Wartens auf Aktualisieren klicken.

Klicken Sie auf Fortschritt prüfen.

VPC-Netzwerk und VM-Instanzen erstellen

Hinweis: Die Umwandlung eines Netzwerks vom automatischen in den benutzerdefinierten Modus ist einfach und bringt Ihnen ein Plus an Flexibilität. Es wird empfohlen, in der Produktionsumgebung Netzwerke im benutzerdefinierten Modus zu verwenden.

Aufgabe 3: Netzwerke im benutzerdefinierten Modus erstellen

Erstellen Sie zwei zusätzliche Netzwerke im benutzerdefinierten Modus (managementnet und privatenet) sowie VM-Instanzen und Firewallregeln, die eingehenden SSH-, ICMP- und RDP-Traffic zulassen, wie im folgenden Diagramm dargestellt (mit Ausnahme von „vm-appliance“):

Die IP-CIDR-Bereiche dieser Netzwerke weisen keine Überschneidungen auf. Dadurch können Sie Funktionen wie VPC-Peering zwischen den Netzwerken einrichten. Wenn Sie IP-CIDR-Bereiche angeben, die von Ihrem lokalen Netzwerk abweichen, können Sie sogar Hybridkonnektivität mithilfe von VPN oder Cloud Interconnect konfigurieren.

Netzwerk „managementnet“ erstellen

Erstellen Sie das Netzwerk managementnet mit der Cloud Console.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

-

Klicken Sie auf VPC-Netzwerk erstellen.

-

Geben Sie unter Name die Bezeichnung managementnet ein.

-

Klicken Sie unter Modus für Subnetzerstellung auf Benutzerdefiniert.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

managementsubnet-us |

| Region |

|

| IPv4-Bereich |

10.240.0.0/20 |

-

Klicken Sie auf Fertig.

-

Klicken Sie auf Entsprechende Befehlszeile.

Diese Befehle veranschaulichen, dass Netzwerke und Subnetze auch mit der gcloud-Befehlszeile erstellt werden können. Mithilfe dieser Befehle richten Sie im nächsten Abschnitt das Netzwerk privatenet mit ähnlichen Parametern ein.

-

Klicken Sie auf Schließen.

-

Klicken Sie auf Erstellen.

Netzwerk "privatenet" erstellen

Erstellen Sie das Netzwerk privatenet mithilfe der gcloud-Befehlszeile.

- Klicken Sie in der Google Cloud Console auf Cloud Shell aktivieren (

).

).

- Wenn Sie dazu aufgefordert werden, klicken Sie auf Weiter.

- Erstellen Sie mit folgendem Befehl das Netzwerk privatenet. Klicken Sie auf Autorisieren, wenn Sie dazu aufgefordert werden.

gcloud compute networks create privatenet --subnet-mode=custom

- Erstellen Sie mit folgendem Befehl das Subnetz privatesubnet-us:

gcloud compute networks subnets create privatesubnet-us --network=privatenet --region={{{project_0.default_region|Region 1}}} --range=172.16.0.0/24

- Erstellen Sie mit folgendem Befehl das Subnetz privatesubnet-notus:

gcloud compute networks subnets create privatesubnet-notus --network=privatenet --region={{{project_0.default_region_2|Region 2}}} --range=172.20.0.0/20

- Führen Sie den folgenden Befehl aus, um die verfügbaren VPC-Netzwerke aufzulisten:

gcloud compute networks list

Die Ausgabe sollte in etwa so aussehen:

NAME: managementnet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: mynetwork

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: privatenet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- Führen Sie den folgenden Befehl aus, um die verfügbaren VPC-Subnetze sortiert nach VPC-Netzwerk aufzulisten:

gcloud compute networks subnets list --sort-by=NETWORK

Hinweis: Die Netzwerke managementnet und privatenet haben nur die von Ihnen erstellten Subnetze, da es sich hierbei um Netzwerke im benutzerdefinierten Modus handelt. mynetwork ist zwar auch ein Netzwerk im benutzerdefinierten Modus, wurde aber anfänglich als Netzwerk im automatischen Modus erstellt und hat daher Subnetze in jeder Region.

- Klicken Sie in der Google Cloud Console im Navigationsmenü (

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke.

Prüfen Sie, ob in der Cloud Console dieselben Netzwerke und Subnetze aufgelistet sind.

Firewallregeln für „managementnet“ erstellen

Erstellen Sie Firewallregeln, die eingehenden SSH-, ICMP- und RDP-Traffic zu VM-Instanzen im Netzwerk managementnet zulassen.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf VPC-Netzwerk > Firewall.

) auf VPC-Netzwerk > Firewall.

-

Klicken Sie auf Firewallregel erstellen.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

managementnet-allow-icmp-ssh-rdp |

| Netzwerk |

managementnet |

| Ziele |

Alle Instanzen im Netzwerk |

| Quellfilter |

IPv4-Bereiche |

| Quell-IPv4-Bereiche |

0.0.0.0/0 |

| Protokolle und Ports |

Angegebene Protokolle und Ports |

Hinweis: Achten Sie darauf, dass /0 in Quell-IPv4-Bereiche enthalten ist und so alle Netzwerke angegeben sind.

-

Wählen Sie tcp aus und geben Sie die Ports 22 und 3389 an.

-

Wählen Sie Sonstige Protokolle aus und geben Sie icmp an.

-

Klicken Sie auf Entsprechende Befehlszeile.

Diese Befehle veranschaulichen, dass Firewallregeln auch mit der gcloud-Befehlszeile erstellt werden können. Mithilfe dieser Befehle richten Sie im nächsten Abschnitt die Firewallregeln des Netzwerks privatenet mit ähnlichen Parametern ein.

-

Klicken Sie auf Schließen.

-

Klicken Sie auf Erstellen.

Firewallregeln für "privatenet" erstellen

Erstellen Sie die Firewallregeln für das Netzwerk privatenet mithilfe der gcloud-Befehlszeile.

- Kehren Sie zu Cloud Shell zurück. Klicken Sie gegebenenfalls auf Cloud Shell aktivieren (

).

).

- Erstellen Sie mit folgendem Befehl die Firewallregel privatenet-allow-icmp-ssh-rdp:

gcloud compute firewall-rules create privatenet-allow-icmp-ssh-rdp --direction=INGRESS --priority=1000 --network=privatenet --action=ALLOW --rules=icmp,tcp:22,tcp:3389 --source-ranges=0.0.0.0/0

Die Ausgabe sollte in etwa so aussehen:

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

- Führen Sie den folgenden Befehl aus, um alle Firewallregeln sortiert nach VPC-Netzwerk aufzulisten:

gcloud compute firewall-rules list --sort-by=NETWORK

Die Ausgabe sollte in etwa so aussehen:

NAME: managementnet-allow-icmp-ssh-rdp

NETWORK: managementnet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:22,tcp:3389,icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-custom

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: all

DENY:

DISABLED: False

NAME: mynetwork-allow-icmp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-rdp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:3389

DENY:

DISABLED: False

NAME: mynetwork-allow-ssh

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:22

DENY:

DISABLED: False

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

Die Firewallregeln für das Netzwerk mynetwork wurden für Sie erstellt. Sie können in einer Firewallregel mehrere Protokolle und Ports festlegen (privatenet und managementnet) oder sie über mehrere Regeln verteilen (default und mynetwork).

- Klicken Sie in der Cloud Console im Navigationsmenü (

) auf VPC-Netzwerk > Firewall.

) auf VPC-Netzwerk > Firewall.

Prüfen Sie, ob in der Cloud Console dieselben Firewallregeln aufgelistet sind.

Klicken Sie auf Fortschritt prüfen.

VPC-Netzwerke im benutzerdefinierten Modus mit Firewallregeln erstellen

Erstellen Sie als Nächstes zwei VM-Instanzen:

-

managementnet-us-vm in managementsubnet-us

-

privatenet-us-vm in privatesubnet-us

Instanz „managementnet-us-vm“ erstellen

Erstellen Sie die Instanz managementnet-us‑vm mit der Cloud Console.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf Compute Engine > VM-Instanzen.

) auf Compute Engine > VM-Instanzen.

-

Klicken Sie auf Instanz erstellen.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Name |

managementnet-us-vm |

| Region |

|

| Zone |

|

| Reihe |

E2 |

| Maschinentyp |

e2-micro (2 vCPUs, 1 Kern, 1 GB Arbeitsspeicher) |

| Bootlaufwerk |

Debian GNU/Linux 12 (Bookworm) |

-

Klicken Sie auf Netzwerke.

-

Klicken Sie unter Netzwerkschnittstellen zum Bearbeiten auf den Drop-down-Pfeil.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Attribut |

Wert (Wert eingeben beziehungsweise Option auswählen) |

| Netzwerk |

managementnet |

| Subnetzwerk |

managementsubnet-us |

Hinweis: Es können nur die in der ausgewählten Region vorhandenen Subnetze ausgewählt werden.

-

Klicken Sie auf Fertig.

-

Klicken Sie auf Entsprechender Code.

Hiermit wird veranschaulicht, dass VM-Instanzen auch mit der gcloud-Befehlszeile erstellt werden können. Mithilfe dieser Befehle richten Sie im nächsten Abschnitt die Instanz privatenet-us-vm mit ähnlichen Parametern ein.

-

Klicken Sie auf Erstellen.

Instanz "privatenet-us-vm" erstellen

Erstellen Sie die Instanz privatenet-us-vm mithilfe der gcloud-Befehlszeile.

- Kehren Sie zu Cloud Shell zurück. Klicken Sie gegebenenfalls auf Cloud Shell aktivieren (

).

).

- Erstellen Sie mit folgendem Befehl die Instanz privatenet-us-vm:

gcloud compute instances create privatenet-us-vm --zone={{{project_0.default_zone|Zone 1}}} --machine-type=e2-micro --subnet=privatesubnet-us --image-family=debian-12 --image-project=debian-cloud --boot-disk-size=10GB --boot-disk-type=pd-standard --boot-disk-device-name=privatenet-us-vm

- Führen Sie den folgenden Befehl aus, um alle VM-Instanzen sortiert nach Zone aufzulisten:

gcloud compute instances list --sort-by=ZONE

- Klicken Sie in der Cloud Console im Navigationsmenü (

) auf Compute Engine > VM-Instanzen.

) auf Compute Engine > VM-Instanzen.

Prüfen Sie, ob die VM-Instanzen in der Cloud Console aufgelistet sind.

-

Wählen Sie für Spalten die Option Zone aus.

Es gibt drei Instanzen in und eine Instanz in . Diese Instanzen sind jedoch auf drei VPC‑Netzwerke verteilt (managementnet, mynetwork und privatenet), wobei es keine identischen Instanzen in derselben Zone und demselben Netzwerk gibt. In der nächsten Aufgabe untersuchen Sie die Auswirkung hiervon auf die interne Konnektivität.

Klicken Sie auf Fortschritt prüfen.

VM-Instanzen erstellen

Hinweis: Sie finden weitere Netzwerkinformationen zu den einzelnen VM-Instanzen, wenn Sie in der Spalte Interne IP-Adresse auf den Link nic0 klicken. Daraufhin wird die Seite mit Details zur Netzwerkschnittstelle geöffnet, auf der das Subnetz mit dem IP-CIDR-Bereich, die Firewallregeln und Routen, die für die Instanz gelten, sowie weitere Informationen zur Netzwerkanalyse enthalten sind.

Aufgabe 4: Konnektivität zwischen Netzwerken prüfen

Prüfen Sie die Konnektivität zwischen den VM-Instanzen. Bestimmen Sie insbesondere die Auswirkung von VM-Instanzen in derselben Zone im Vergleich zu Instanzen im selben VPC-Netzwerk.

Externe IP-Adressen kontaktieren

Kontaktieren Sie die externen IP-Adressen der VM-Instanzen, um zu prüfen, ob Sie die Instanzen über das öffentliche Internet erreichen können.

- Klicken Sie in der Google Cloud Console im Navigationsmenü auf Compute Engine > VM-Instanzen.

Notieren Sie die externen IP‑Adressen der VM‑Instanzen mynet-notus-vm, managementnet-us‑vm und privatenet-us‑vm.

- Führen Sie den folgenden Befehl aus, um eine SSH-Verbindung zur VM-Instanz mynet-us-vm herzustellen:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

- Testen Sie die Konnektivität zur externen IP-Adresse von mynet-notus-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die externe IP-Adresse von mynet-notus-vm ersetzen:

ping -c 3 <Externe IP-Adresse von mynet-notus-vm hier eingeben>

Das sollte funktionieren.

- Testen Sie die Konnektivität zur externen IP-Adresse von managementnet-us-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die externe IP-Adresse von managementnet-us-vm ersetzen:

ping -c 3 <Externe IP-Adresse von managementnet-us-vm hier eingeben>

Das sollte funktionieren.

- Testen Sie die Konnektivität zur externen IP-Adresse von privatenet-us-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die externe IP-Adresse von privatenet-us-vm ersetzen:

ping -c 3 <Externe IP-Adresse von privatenet-us-vm hier eingeben>

Das sollte funktionieren.

Hinweis: Sie können die externen IP-Adressen aller VM-Instanzen anpingen, auch wenn sie sich in einer anderen Zone oder einem anderen VPC-Netzwerk befinden. Dadurch wird bestätigt, dass der öffentliche Zugriff auf diese Instanzen nur durch die ICMP-Firewallregeln gesteuert wird, die Sie zuvor erstellt haben.

Interne IP-Adresse kontaktieren

Kontaktieren Sie die internen IP-Adressen der VM-Instanzen, um zu prüfen, ob Sie die Instanzen von einem VPC-Netzwerk aus erreichen können.

- Klicken Sie in der Cloud Console im Navigationsmenü auf Compute Engine > VM-Instanzen.

Notieren Sie die internen IP‑Adressen der VM‑Instanzen mynet-notus-vm, managementnet-us‑vm und privatenet-us‑vm.

- Kehren Sie zur SSH-Sitzung für mynet-us-vm zurück.

- Testen Sie die Konnektivität zur internen IP-Adresse von mynet-notus-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die interne IP-Adresse von mynet-notus-vm ersetzen:

ping -c 3 <Interne IP-Adresse von mynet-notus-vm hier eingeben>

Hinweis: Der Ping-Test für die interne IP-Adresse von mynet-notus-vm ist erfolgreich, weil die Instanz zum selben VPC-Netzwerk wie die Quelle des Pings gehört (mynet-us-vm), selbst wenn beide VM-Instanzen sich in unterschiedlichen Zonen, Regionen und Kontinenten befinden.

- Testen Sie die Konnektivität zur internen IP-Adresse von managementnet-us-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die interne IP-Adresse von managementnet-us-vm ersetzen:

ping -c 3 <Interne IP-Adresse von managementnet-us-vm hier eingeben>

Hinweis: Dieser Ping-Test ist nicht erfolgreich, was am Paketverlust von 100 % ersichtlich ist.

- Testen Sie die Konnektivität zur internen IP-Adresse von privatenet-us-vm. Führen Sie dazu den folgenden Befehl aus, wobei Sie die interne IP-Adresse von privatenet-us-vm ersetzen:

ping -c 3 <Interne IP-Adresse von privatenet-us-vm hier eingeben>

Hinweis: Dieser Ping-Test ist ebenfalls nicht erfolgreich, was am Paketverlust von 100 % ersichtlich ist. Sie können die internen IP‑Adressen von managementnet-us‑vm und privatenet-us‑vm nicht anpingen, da sie zu anderen VPC-Netzwerken als die Quelle des Pings gehören (mynet-us‑vm), selbst wenn sie sich alle in derselben Zone befinden.

Aufgabe 5: Überprüfen

In diesem Lab haben Sie das Standardnetzwerk kennengelernt und festgestellt, dass Sie keine VM-Instanzen ohne VPC-Netzwerk erstellen können. Daher haben Sie ein neues VPC-Netzwerk im automatischen Modus mit Subnetzen, Routen, Firewallregeln und zwei VM-Instanzen erstellt und die Konnektivität für die VM-Instanzen getestet. Da Netzwerke im automatischen Modus für die Produktionsumgebung nicht empfohlen werden, haben Sie das Netzwerk im automatischen Modus in eines im benutzerdefinierten Modus umgewandelt.

Als Nächstes haben Sie mit der Cloud Console und der gcloud-Befehlszeile zwei weitere VPC-Netzwerke im benutzerdefinierten Modus mit Firewallregeln und VM-Instanzen erstellt. Dann haben Sie die Konnektivität zwischen den VPC-Netzwerken geprüft. Dabei waren die Ping-Tests bei externen IP-Adressen erfolgreich, bei internen jedoch nicht.

VPC-Netzwerke sind standardmäßig isolierte private Netzwerkdomains. Daher ist eine Kommunikation zwischen Netzwerken über interne IP-Adressen nicht zulässig, es sei denn, Sie richten Funktionen wie VPC-Peering oder VPN ein.

Lab beenden

Wenn Sie das Lab abgeschlossen haben, klicken Sie auf Lab beenden. Google Skills entfernt daraufhin die von Ihnen genutzten Ressourcen und bereinigt das Konto.

Anschließend erhalten Sie die Möglichkeit, das Lab zu bewerten. Wählen Sie die entsprechende Anzahl von Sternen aus, schreiben Sie einen Kommentar und klicken Sie anschließend auf Senden.

Die Anzahl der Sterne hat folgende Bedeutung:

- 1 Stern = Sehr unzufrieden

- 2 Sterne = Unzufrieden

- 3 Sterne = Neutral

- 4 Sterne = Zufrieden

- 5 Sterne = Sehr zufrieden

Wenn Sie kein Feedback geben möchten, können Sie das Dialogfeld einfach schließen.

Verwenden Sie für Feedback, Vorschläge oder Korrekturen den Tab Support.

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

) auf VPC-Netzwerk > VPC-Netzwerke.

) auf VPC-Netzwerk > VPC-Netzwerke. ).

).