PENTING:

PENTING:

Ambil screenshot dari setiap tugas yang Anda kerjakan untuk ditambahkan ke portofolio Anda.

Ambil screenshot dari setiap tugas yang Anda kerjakan untuk ditambahkan ke portofolio Anda.

Pastikan Anda menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan Anda menyelesaikan lab praktik ini hanya di desktop/laptop.

Hanya 5 percobaan yang diizinkan untuk setiap lab.

Hanya 5 percobaan yang diizinkan untuk setiap lab.

Sebagai pengingat—wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat—wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Untuk informasi selengkapnya, baca artikel tentang Tips teknis lab.

Untuk informasi selengkapnya, baca artikel tentang Tips teknis lab.

Ringkasan aktivitas

Lab ini adalah bagian dari project akhir. Di lab ini, Anda akan menerapkan pengetahuan Anda tentang pengamanan cyber cloud untuk mengidentifikasi dan memperbaiki kerentanan.

Anda akan diberi skenario dan serangkaian tugas untuk diselesaikan di Google Cloud Security Command Center. Tugas-tugas ini akan mengharuskan Anda menggunakan keterampilan untuk menganalisis dan memperbaiki kerentanan aktif yang berkaitan dengan insiden keamanan, menjawab pertanyaan tentang kerentanan, serta menyelesaikan tantangan yang akan menilai keterampilan pengamanan cyber cloud Anda.

Lab ini juga menyertakan sejumlah tantangan. Tantangan adalah tugas yang harus Anda selesaikan sendiri, tanpa petunjuk.

Dengan berhasil menyelesaikan lab ini, Anda akan menunjukkan kemampuan Anda untuk mengidentifikasi, menentukan prioritas, dan memperbaiki kerentanan keamanan serta kesalahan konfigurasi dalam lingkungan cloud. Keterampilan ini penting untuk meningkatkan postur keamanan lingkungan Google Cloud serta mengurangi risiko pelanggaran data, akses tidak sah, dan insiden keamanan lainnya.

Skenario

Selama setahun terakhir, Anda bekerja sebagai analis keamanan cloud junior di Cymbal Retail. Cymbal Retail adalah salah satu pemain kuat di pasarnya yang saat ini beroperasi di 28 negara dengan 170 toko fisik dan sebuah platform online. Mereka melaporkan pendapatan sebesar $15 miliar pada tahun 2022 dan saat ini mempekerjakan 80.400 karyawan di seluruh dunia.

Cymbal Retail memiliki basis pelanggan yang luas dengan jumlah transaksi harian yang tinggi di platform online mereka. Perusahaan ini berkomitmen terhadap keselamatan dan keamanan pelanggan, karyawan, dan asetnya. Mereka juga ingin memastikan bahwa operasinya memenuhi ekspektasi kepatuhan terhadap peraturan internal dan eksternal di semua negara tempatnya beroperasi.

Baru-baru ini, perusahaan tersebut mengalami pelanggaran data besar-besaran. Sebagai anggota junior tim keamanan, Anda akan membantu mendukung tim keamanan selama siklus proses insiden keamanan ini. Anda akan mulai dengan mengidentifikasi kerentanan yang terkait dengan pelanggaran tersebut. Kemudian, Anda harus mengisolasi dan mengendalikan pelanggaran untuk mencegah akses tidak sah lebih lanjut, memulihkan sistem yang disusupi, memperbaiki masalah terkait kepatuhan yang belum terselesaikan, serta memverifikasi kepatuhan terhadap framework.

Berikut cara untuk melakukan tugas ini: Pertama, Anda akan memeriksa kerentanan dan temuan di Google Cloud Security Command Center. Selanjutnya, Anda akan mematikan VM lama dan membuat VM baru dari snapshot. Kemudian, Anda akan mencabut akses publik ke bucket penyimpanan dan melakukan peralihan ke kontrol akses level bucket yang seragam. Berikutnya, Anda akan membatasi akses port firewall dan memperbaiki aturan firewall. Terakhir, Anda akan menjalankan laporan untuk memverifikasi perbaikan kerentanan.

Penyiapan

Sebelum Anda mengklik Start Lab

Baca petunjuk ini. Lab memiliki timer yang tidak dapat dijeda. Timer, yang dimulai saat Anda mengklik Start Lab, akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab praktis ini dapat Anda gunakan untuk melakukan sendiri aktivitas di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Jika Anda sudah memiliki project atau akun pribadi Google Cloud, jangan menggunakannya untuk lab ini agar terhindar dari tagihan ekstra pada akun Anda.

Cara memulai lab dan login ke Konsol Google Cloud

-

Klik tombol Start Lab. Di sebelah kiri adalah panel Lab Details dengan informasi berikut ini:

- Waktu tersisa

- Tombol Open Google Cloud console

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

Catatan: Jika Anda perlu membayar lab, jendela pop-up akan terbuka untuk memilih metode pembayaran.

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window) jika Anda menjalankan browser Chrome. Halaman Sign in akan terbuka di tab browser baru.

Tips: Anda dapat mengatur tab di jendela terpisah secara berdampingan untuk memudahkan Anda berpindah-pindah tab.

Catatan: Jika dialog Choose an account ditampilkan, klik Use Another Account.

-

Jika perlu, salin Username Google Cloud di bawah dan tempel ke dialog Sign in. Klik Next.

{{{user_0.username | "Google Cloud username"}}}

Anda juga dapat menemukan nama pengguna Google Cloud di panel Lab Details.

- Salin Google Cloud password di bawah dan tempel ke dialog Welcome. Klik Next.

{{{user_0.password | "Google Cloud password"}}}

Anda juga dapat menemukan password Google Cloud di panel Lab Details.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

- Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan daftar uji coba gratis.

Setelah beberapa saat, konsol akan terbuka di tab ini.

Catatan: Anda dapat melihat menu berisi daftar Produk dan Layanan Google Cloud dengan mengklik Navigation menu di kiri atas.

Tugas 1. Menganalisis pelanggaran data dan mengumpulkan informasi

Di suatu pagi, tim keamanan perusahaan mendeteksi aktivitas aneh di sistem mereka. Investigasi lebih lanjut terhadap aktivitas ini dengan cepat mengungkapkan bahwa perusahaan mereka telah mengalami pelanggaran keamanan besar-besaran di aplikasi, jaringan, sistem, dan repositori data. Penyerang mendapatkan akses tidak sah ke informasi pelanggan yang sensitif, termasuk data kartu kredit dan detail pribadi. Insiden ini memerlukan perhatian segera dan investigasi menyeluruh. Langkah pertama untuk memahami cakupan dan dampak pelanggaran ini adalah mengumpulkan informasi dan menganalisis data yang tersedia.

Dalam tugas ini, Anda akan memeriksa kerentanan dan temuan di Google Cloud Security Command Center untuk menentukan cara penyerang mendapatkan akses ke data dan langkah-langkah perbaikan yang harus dilakukan.

Penting: Kerentanan yang tercantum di bagian ini adalah hasil dari pemeriksaan keamanan spesifik yang dijalankan sebelumnya. Jika ada pemeriksaan yang belum dijalankan, kerentanan yang terkait mungkin tidak muncul di Security Command Center saat Anda menyelesaikan langkah-langkah di bagian ini. Namun, jangan khawatir. Anda masih dapat menggunakan informasi yang disediakan dalam tugas ini untuk menganalisis temuan yang tersedia dan melanjutkan langkah-langkah perbaikan dalam tugas berikutnya.

Pertama, buka Security Command Center untuk melihat ringkasan kerentanan yang aktif.

- Di Konsol Google Cloud, pada Navigation menu (

), klik Security > Risk overview. Halaman Overview di Security Command Center akan terbuka.

), klik Security > Risk overview. Halaman Overview di Security Command Center akan terbuka.

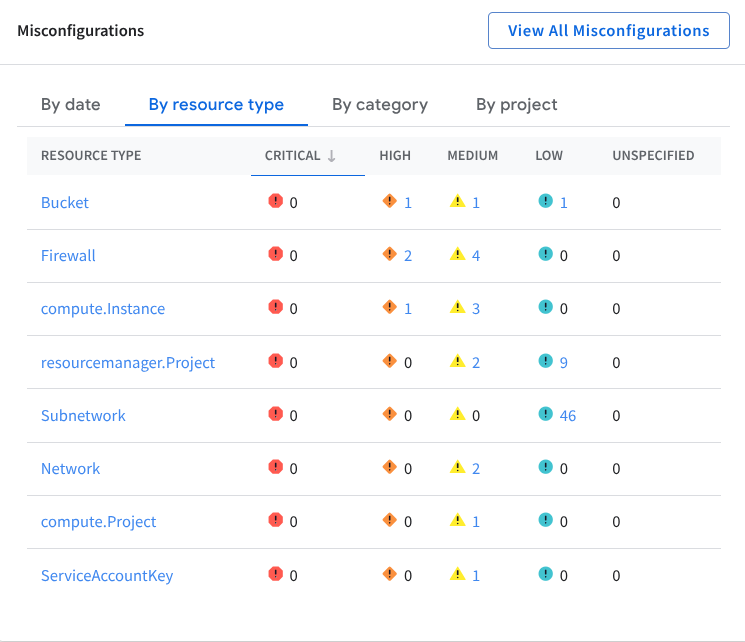

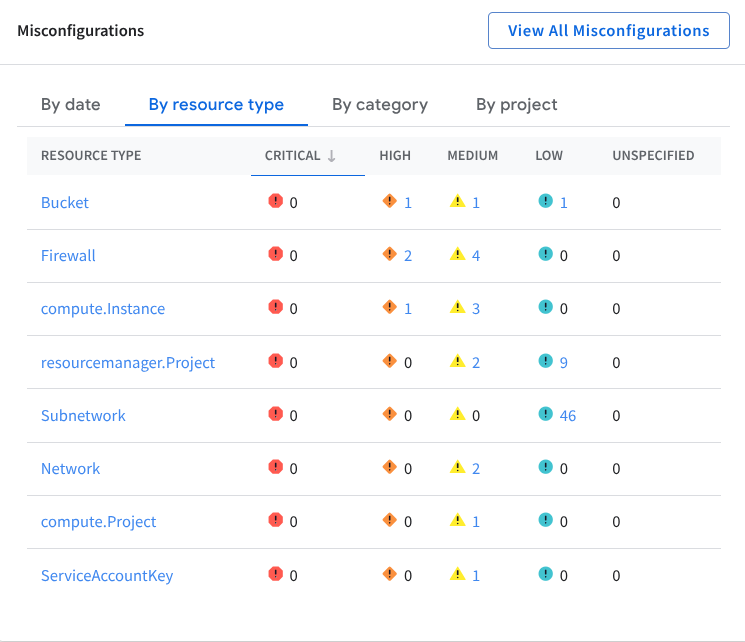

- Di panel Misconfigurations, pilih tab By Resource Type. Tab ini menampilkan temuan keamanan atau kerentanan yang diatur berdasarkan jenis resource cloud yang terpengaruh (misalnya, instance, bucket, database). Dengan meninjau temuan dan kerentanan aktif berdasarkan jenis resource, Anda dapat menentukan prioritas dan mengatasi masalah keamanan secara efektif.

Anda akan melihat bahwa ada temuan dengan tingkat keparahan tinggi dan sedang yang terkait dengan bucket Cloud Storage, virtual machine Instance Komputasi, dan firewall.

Selanjutnya, buka laporan PCI DSS.

- Di menu Security Command Center, klik Compliance. Halaman Compliance akan terbuka.

- Di bagian Google Cloud compliance standards, klik View details di petak PCI DSS 3.2.1. Laporan PCI DSS 3.2.1 akan terbuka.

- Klik kolom Findings untuk mengurutkan temuan dan menampilkan temuan aktif di bagian atas daftar.

Catatan: Pastikan untuk mengikuti langkah-langkah ini guna menilai laporan PCI. Jangan memuat ulang halaman karena filter yang diperlukan akan terhapus sehingga informasi yang benar tidak akan ditampilkan.

Standar Keamanan Data Industri Kartu Pembayaran (PCI DSS) adalah serangkaian persyaratan keamanan yang harus diikuti organisasi untuk melindungi data sensitif pemegang kartu. Sebagai perusahaan retail yang menerima dan memproses pembayaran kartu kredit, Cymbal Retail juga harus memastikan kepatuhan terhadap persyaratan PCI DSS, untuk melindungi data pemegang kartu.

Saat Anda memeriksa laporan PCI DSS 3.2.1, perhatikan bahwa laporan tersebut mencantumkan aturan yang tidak memenuhi syarat kepatuhan, yang terkait dengan pelanggaran data:

-

Firewall rule logging should be enabled so you can audit network access: Temuan dengan tingkat keparahan sedang ini menunjukkan bahwa logging aturan firewall dinonaktifkan. Artinya, tidak ada catatan tentang aturan firewall yang diterapkan dan traffic yang diizinkan atau ditolak. Temuan ini merupakan risiko keamanan karena menyulitkan pelacakan dan investigasi aktivitas mencurigakan.

-

Firewall rules should not allow connections from all IP addresses on TCP or UDP port 3389: Temuan dengan tingkat keparahan tinggi ini menunjukkan bahwa firewall dikonfigurasi agar mengizinkan traffic Remote Desktop Protocol (RDP) dari seluruh internet ke semua instance di jaringan. Temuan ini merupakan risiko keamanan karena memungkinkan siapa pun di internet terhubung ke port RDP di setiap instance dalam jaringan.

-

Firewall rules should not allow connections from all IP addresses on TCP or SCTP port 22: Temuan dengan tingkat keparahan tinggi ini menunjukkan bahwa firewall dikonfigurasi agar mengizinkan traffic Secure Shell (SSH) dari seluruh internet ke semua instance di jaringan. SSH adalah protokol yang memungkinkan akses jarak jauh yang aman ke komputer. Jika penyerang dapat mengakses mesin melalui SSH, mereka bisa saja mencuri data, menginstal malware, atau mengganggu operasi.

-

VMs should not be assigned public IP addresses: Temuan dengan tingkat keparahan tinggi ini menunjukkan bahwa alamat IP tertentu secara aktif terekspos ke internet publik dan bisa saja diakses oleh pihak yang tidak berwenang. Temuan ini dianggap sebagai potensi risiko keamanan karena dapat memungkinkan penyerang memindai kerentanan atau meluncurkan serangan terhadap resource yang terkait.

-

Cloud Storage buckets should not be anonymously or publicly accessible: Temuan dengan tingkat keparahan tinggi ini menunjukkan bahwa ada entri Access Control List (ACL) untuk bucket penyimpanan yang dapat diakses secara publik. Artinya, siapa pun di internet dapat membaca file yang disimpan di bucket tersebut. Temuan ini adalah kerentanan keamanan berisiko tinggi yang perbaikannya perlu diprioritaskan.

-

Instances should not be configured to use the default service account with full access to all Cloud APIs: Temuan dengan tingkat keparahan sedang ini menunjukkan bahwa identitas atau akun layanan tertentu telah diberi akses penuh ke semua Google Cloud API. Temuan ini dianggap sebagai risiko keamanan yang signifikan karena memberikan kemampuan kepada identitas atau akun layanan tertentu untuk melakukan tindakan apa pun dalam lingkungan Google Cloud, termasuk mengakses data sensitif, memodifikasi konfigurasi, dan menghapus resource.

Karena Anda sedang berfokus mengidentifikasi dan memperbaiki masalah terkait insiden keamanan, abaikan temuan berikut karena tidak terkait dengan tugas perbaikan yang sedang Anda lakukan:

-

VPC Flow logs should be Enabled for every subnet in VPC Network: Ada sejumlah temuan dengan tingkat keparahan rendah terkait Flow Logs yang dinonaktifkan. Temuan ini menunjukkan bahwa Flow Logs tidak diaktifkan untuk sejumlah subnetwork di project Google Cloud yang digunakan untuk lab ini. Temuan ini berpotensi menimbulkan risiko keamanan karena Flow Logs memberikan informasi berharga tentang pola traffic jaringan, yang dapat membantu dalam identifikasi aktivitas mencurigakan dan menginvestigasi insiden keamanan.

Catatan: Logging untuk resource cloud perlu diaktifkan untuk menjaga kemampuan observasi. Namun, Anda tidak akan memperbaiki temuan di atas dalam aktivitas lab ini karena subnetwork adalah bagian dari lingkungan lab ini. Akibatnya, temuan ini akan tetap terlihat di laporan setelah Anda menyelesaikan tugas perbaikan.

-

Basic roles (Owner, Writer, Reader) are too permissive and should not be used: Temuan dengan tingkat keparahan sedang ini menunjukkan bahwa peran dasar digunakan di lingkungan Google Cloud. Temuan ini berpotensi menimbulkan risiko keamanan karena peran dasar memberikan akses luas ke berbagai resource.

-

An egress deny rule should be set: Temuan dengan tingkat keparahan rendah ini menunjukkan bahwa tidak ada aturan penolakan egress yang ditentukan untuk firewall yang dipantau. Temuan ini menimbulkan potensi masalah keamanan karena menunjukkan bahwa traffic keluar tidak dibatasi, sehingga berpotensi mengekspos data sensitif atau memungkinkan komunikasi yang tidak diizinkan.

Tabel berikut memasangkan aturan yang tercantum dalam laporan dengan kategori temuan yang sesuai. Tabel ini akan membantu Anda nanti saat memeriksa temuan berdasarkan jenis resource:

| Kategori temuan |

Aturan |

| Firewall rule logging disabled |

Firewall rule logging should be enabled so you can audit network access |

| Open RDP port |

Firewall rules should not allow connections from all IP addresses on TCP or UDP port 3389 |

| Open SSH port |

Firewall rules should not allow connections from all IP addresses on TCP or SCTP port 22 |

| Public IP address |

VMs should not be assigned public IP addresses |

| Public bucket ACL |

Cloud Storage buckets should not be anonymously or publicly accessible |

| Full API access |

Instances should not be configured to use the default service account with full access to all Cloud APIs |

| Flow logs disabled |

VPC Flow logs should be Enabled for every subnet in VPC Network |

| Primitive roles used |

Basic roles (Owner, Writer, Reader) are too permissive and should not be used |

| Egress deny rule not set |

An egress deny rule should be set |

Secara keseluruhan, temuan-temuan ini menunjukkan kekurangan yang serius dalam hal kontrol keamanan dan ketidakpatuhan terhadap persyaratan PCI DSS yang esensial. Temuan-temuan tersebut juga menunjukkan kerentanan yang terkait dengan pelanggaran data.

Selanjutnya, buka Security Command Center, lalu filter temuan untuk melakukan pemeriksaan dan analisis lebih lanjut terkait kerentanan di lingkungan Google Cloud.

- Di Konsol Google Cloud, pada Navigation menu (

), klik Security > Findings. Halaman Findings akan terbuka.

), klik Security > Findings. Halaman Findings akan terbuka.

- Di panel Quick filters, di bagian Resource Type, centang kotak untuk jenis resource Google Cloud storage bucket.

Temuan aktif berikut yang berkaitan dengan bucket penyimpanan seharusnya dicantumkan:

-

Public bucket ACL: Temuan ini tercantum dalam laporan PCI DSS dan menunjukkan bahwa siapa pun yang memiliki akses ke internet dapat membaca data yang disimpan di bucket.

-

Bucket policy only disabled: Temuan ini menunjukkan bahwa tidak ada kebijakan bucket eksplisit yang diterapkan untuk mengontrol akses ke data di bucket.

-

Bucket logging disabled: Temuan ini menunjukkan bahwa tidak ada logging yang diaktifkan untuk bucket, sehingga akan sulit untuk melacak siapa yang mengakses data.

Temuan-temuan ini menunjukkan bahwa bucket dikonfigurasi dengan kombinasi setelan keamanan yang memungkinkan akses tidak sah ke data. Anda perlu memperbaiki semua temuan ini dengan menghapus daftar kontrol akses publik, menonaktifkan akses bucket publik, dan mengaktifkan kebijakan akses level bucket yang seragam.

Catatan: Logging untuk resource cloud perlu diaktifkan untuk menjaga kemampuan observasi. Namun, Anda tidak akan memperbaiki temuan Bucket logging disabled dalam aktivitas lab ini karena perbaikan ini akan mengharuskan Anda menangani lebih dari satu project. Oleh karena itu, temuan ini akan tetap terlihat setelah Anda menyelesaikan tugas perbaikan.

- Di panel Quick filters, di bagian Resource Type, hapus centang Google Cloud storage bucket, lalu centang kotak untuk jenis resource Google compute instance.

Temuan aktif berikut yang berkaitan dengan virtual machine bernama cc-app-01 seharusnya dicantumkan:

-

Malware bad domain: Temuan ini menunjukkan bahwa domain yang diketahui terkait dengan malware diakses dari google.compute.instance bernama cc-app-01. Meskipun dianggap memiliki tingkat keparahan rendah, temuan ini menunjukkan bahwa aktivitas berbahaya telah terjadi pada instance virtual machine di atas dan instance tersebut telah disusupi.

-

Compute secure boot disabled: Temuan dengan tingkat keparahan sedang ini menunjukkan bahwa booting aman dinonaktifkan untuk virtual machine. Temuan ini merupakan risiko keamanan karena memungkinkan virtual machine melakukan booting dengan kode yang tidak diizinkan sehingga dapat digunakan untuk menyusupi sistem.

-

Default service account used: Temuan dengan tingkat keparahan sedang ini menunjukkan bahwa virtual machine menggunakan akun layanan default. Temuan ini merupakan risiko keamanan karena akun layanan default memiliki tingkat akses yang tinggi dan dapat disusupi jika penyerang mendapatkan akses ke project.

-

Public IP address: Temuan dengan tingkat keparahan tinggi ini tercantum dalam laporan PCI DSS dan menunjukkan bahwa virtual machine memiliki alamat IP publik. Temuan ini merupakan risiko keamanan karena memungkinkan siapa pun di internet terhubung langsung ke virtual machine.

-

Full API access: Temuan dengan tingkat keparahan sedang ini tercantum dalam laporan PCI DSS dan menunjukkan bahwa virtual machine telah diberi akses penuh ke semua Google Cloud API.

Temuan-temuan ini menunjukkan bahwa virtual machine dikonfigurasi dengan cara yang membuatnya sangat rentan terhadap serangan. Untuk memperbaikinya, Anda akan mematikan VM asli (cc-app-01) dan membuat VM (cc-app-02) menggunakan snapshot disk yang bersih. VM yang baru akan memiliki setelan berikut:

- Tidak ada akun layanan komputasi

- Tag aturan firewall untuk aturan baru bagi akses SSH yang terkontrol

- Booting aman diaktifkan

- Alamat IP publik ditetapkan ke None

- Di kolom Time range, luaskan drop-down, lalu pilih Last 30 days. Langkah ini akan memastikan bahwa daftar tersebut sudah mencakup temuan selama 30 hari terakhir.

- Di panel Quick filters, di bagian Resource Type, hapus centang Google compute instance, lalu centang kotak untuk jenis resource Google compute firewall.

Temuan aktif berikut yang berkaitan dengan firewall seharusnya dicantumkan:

-

Open SSH port: Temuan dengan tingkat keparahan tinggi ini menunjukkan bahwa firewall dikonfigurasi agar mengizinkan traffic Secure Shell (SSH) dari seluruh internet ke semua instance di jaringan.

-

Open RDP port: Temuan dengan tingkat keparahan tinggi ini menunjukkan bahwa firewall dikonfigurasi agar mengizinkan traffic Remote Desktop Protocol (RDP) dari seluruh internet ke semua instance di jaringan.

-

Firewall rule logging disabled: Temuan dengan tingkat keparahan sedang ini menunjukkan bahwa logging aturan firewall dinonaktifkan. Artinya, tidak ada catatan tentang aturan firewall yang diterapkan dan traffic yang diizinkan atau ditolak.

Temuan-temuan ini tercantum dalam laporan PCI DSS dan menyoroti celah keamanan yang signifikan dalam konfigurasi jaringan. Tidak adanya pembatasan akses ke port RDP dan SSH, ditambah dengan logging aturan firewall yang dinonaktifkan, membuat jaringan sangat rentan terhadap upaya akses tidak sah dan potensi pelanggaran data. Anda perlu memperbaikinya dengan menghapus aturan firewall yang terlalu longgar dan menggantinya dengan aturan firewall yang hanya mengizinkan akses SSH dari alamat yang digunakan oleh layanan IAP SSH Google Cloud.

Setelah Anda menganalisis kerentanan keamanan, sekarang saatnya memperbaiki temuan laporan.

Tugas 2. Memperbaiki kerentanan Compute Engine

Dalam tugas ini, Anda akan mematikan VM cc-app-01 yang rentan dan membuat VM baru dari snapshot yang diambil sebelum infeksi malware. Snapshot VM efektif dalam memulihkan sistem ke status bersih dan memastikan bahwa VM baru tidak akan terinfeksi malware yang sama yang menyusupi VM asli.

- Di Konsol Google Cloud, klik Navigation menu (

).

).

- Pilih Compute Engine > VM instances. Halaman VM instances akan terbuka.

VM cc-app-01 yang sekarang seharusnya dicantumkan di bagian VM instances. VM ini adalah VM rentan yang telah disusupi dan harus dimatikan.

- Centang kotak untuk VM cc-app-01.

- Klik Stop.

- Sebuah pop-up akan muncul dan meminta Anda mengonfirmasi bahwa VM tersebut harus dihentikan. Klik Stop.

Klik Periksa progres saya untuk memverifikasi bahwa tugas ini telah diselesaikan dengan benar.

Mematikan VM yang rentan

Selanjutnya, buat VM baru dari snapshot. Snapshot ini telah dibuat sebagai bagian dari rencana pencadangan data jangka panjang Cymbal Retail.

- Di panel tindakan, klik + Create instance.

- Di bagian Machine configuration, untuk kolom Name, ketik cc-app-02.

- Untuk Machine type, luaskan drop-down, pilih Shared-core, lalu pilih e2-medium.

- Klik bagian OS and Storage, lalu klik Change untuk Operating system and storage.

- Pilih tab Snapshots.

- Luaskan menu drop-down Snapshot, lalu pilih cc-app01-snapshot.

- Klik Select.

- Di bagian Networking, untuk kolom Network tags, ketik cc. Anda akan menggunakan tag ini untuk menerapkan aturan firewall hanya ke VM ini.

- Untuk bagian Network interfaces, luaskan jaringan default.

- Luaskan menu drop-down External IPv4 address, lalu pilih None.

- Di bagian Security, untuk bagian Identity and API access, luaskan menu drop-down Service accounts, lalu pilih Qwiklabs User Service Account.

- Klik Buat.

VM yang baru, cc-app-02, seharusnya mulai dibuat dari cc-app01-snapshot. (Proses pembuatan VM yang baru mungkin memerlukan waktu beberapa menit.)

Sekarang, aktifkan Booting Aman untuk VM yang baru, cc-app-02, untuk mengatasi temuan Secure Boot disabled.

- Centang kotak untuk VM cc-app-02.

- Klik Stop.

- Sebuah pop-up akan muncul dan meminta Anda mengonfirmasi bahwa VM tersebut harus dihentikan. Klik Stop.

Tunggu hingga VM cc-app-02 dihentikan sebelum Anda melanjutkan.

- Di bagian VM instances, klik link cc-app-02. Halaman cc-app-02 akan terbuka.

- Di toolbar cc-app-02, klik Edit. Halaman Edit instance cc-app-02 akan terbuka.

- Scroll ke bawah ke bagian Security and access, lalu di bagian Shielded VM, centang kotak untuk opsi Turn on Secure Boot. Langkah ini akan mengatasi temuan Compute secure boot disabled.

- Klik Save.

- Di menu Compute Engine, pilih VM instances.

- Centang kotak untuk VM cc-app-02.

- Klik Start/Resume.

- Sebuah pop-up akan muncul dan meminta Anda mengonfirmasi bahwa VM tersebut harus dimulai. Klik Start.

Instance VM cc-app-02 akan dimulai ulang dan temuan Secure Boot disabled akan diperbaiki.

Klik Periksa progres saya untuk memverifikasi bahwa tugas ini telah diselesaikan dengan benar.

Membuat VM baru dari snapshot yang ada

Tantangan: Menghapus VM yang disusupi

Hapus VM cc-app-01 yang disusupi.

Klik Periksa progres saya untuk memverifikasi bahwa tugas ini telah diselesaikan dengan benar.

Menghapus VM yang disusupi

Dengan mengikuti langkah-langkah ini, Anda telah berhasil membuat VM baru dari snapshot, sehingga memastikan VM tersebut bebas dari malware dan kesalahan konfigurasi. Anda juga menghapus VM yang disusupi, sehingga menghilangkan sumber pelanggaran keamanan.

Tugas 3. Memperbaiki izin bucket Cloud Storage

Dalam tugas ini, Anda akan mencabut akses publik ke bucket penyimpanan dan beralih ke kontrol akses level bucket yang seragam, sehingga mengurangi risiko pelanggaran data secara signifikan. Dengan menghapus izin semua pengguna dari bucket penyimpanan, Anda dapat mencegah akses tidak sah ke data yang disimpan di dalamnya.

- Di Navigation menu (

), klik Cloud Storage > Buckets. Halaman Buckets akan terbuka.

), klik Cloud Storage > Buckets. Halaman Buckets akan terbuka.

- Klik link bucket penyimpanan _bucket. Halaman Bucket details akan terbuka.

Anda akan melihat ada file myfile.csv di bucket yang dapat diakses oleh publik. File berisi informasi sensitif inilah yang diambil oleh pihak berniat jahat. Lakukan langkah-langkah berikut untuk mengatasi temuan Public bucket ACL.

-

Klik tab Permissions.

-

Di kotak Public access, klik Prevent public access.

-

Klik Confirm.

Tantangan: Memodifikasi akses bucket penyimpanan

Ganti kontrol akses menjadi seragam dan hapus izin untuk akun utama allUsers dari bucket penyimpanan guna menerapkan satu set izin untuk bucket dan objeknya. Anda juga perlu memastikan bahwa pengguna yang mengandalkan peran project dasar untuk mengakses bucket tidak akan kehilangan akses mereka.

Klik Periksa progres saya untuk memverifikasi bahwa tugas ini telah diselesaikan dengan benar.

Memodifikasi akses bucket penyimpanan.

Dengan mengikuti langkah-langkah ini, Anda telah berhasil mencegah akses publik ke bucket, beralih ke kontrol akses level bucket yang seragam, dan menghapus izin semua pengguna, sehingga mengatasi temuan Public bucket ACL, Bucket policy only disabled, dan Bucket logging disabled.

Tugas 4. Membatasi akses port firewall

Dalam tugas ini, Anda akan membatasi akses ke port RDP dan SSH hanya untuk jaringan sumber yang diizinkan, untuk meminimalkan permukaan serangan dan mengurangi risiko akses jarak jauh yang tidak sah.

Berhati-hatilah sebelum mengubah aturan firewall yang terlalu permisif. Aturan itu mungkin mengizinkan traffic yang sah dan pembatasan yang keliru dapat mengganggu operasi yang penting. Di lab ini, pastikan instance virtual machine Compute Engine yang diberi tag target "cc" tetap dapat diakses melalui koneksi SSH dari rentang alamat IP Google Cloud Identity-Aware Proxy (35.235.240.0/20). Agar akses pengelolaan tetap dapat dilakukan, buat aturan firewall baru dengan akses terbatas untuk traffic SSH sebelum menghapus aturan lama yang mengizinkan koneksi SSH dari alamat mana pun.

Tantangan: Membatasi akses SSH

Buat aturan firewall baru limit-ports. Aturan ini harus membatasi akses SSH hanya untuk alamat IP yang diizinkan dari jaringan sumber 35.235.240.0/20 ke instance komputasi dengan tag target cc.

Klik Periksa progres saya untuk memverifikasi bahwa tugas ini telah diselesaikan dengan benar.

Membatasi akses SSH

Tugas 5. Memperbaiki konfigurasi firewall

Dalam tugas ini, Anda akan menghapus tiga aturan firewall VPC spesifik yang bertanggung jawab untuk mengizinkan akses tidak terbatas ke protokol jaringan tertentu, yaitu ICMP, RDP, dan SSH, dari sumber mana pun dalam jaringan VPC. Kemudian, Anda akan mengaktifkan logging pada aturan firewall lainnya.

Tantangan: Menyesuaikan aturan firewall

Hapus aturan firewall default-allow-icmp, default-allow-rdp, dan default-allow-ssh. Aturan-aturan ini terlalu longgar dan dengan menghapusnya, Anda akan menciptakan lingkungan jaringan yang lebih aman dan terkontrol.

Dengan menghapusnya, Anda telah membatasi akses ke protokol-protokol tersebut, sehingga membatasi potensi upaya akses tidak sah dan mengurangi permukaan serangan jaringan Anda.

Menyesuaikan aturan firewall

Tantangan: Mengaktifkan logging

Aktifkan logging untuk aturan firewall lainnya, yaitu limit-ports (aturan yang Anda buat di tugas sebelumnya) dan default-allow-internal.

Dengan mengaktifkan logging, Anda dapat melacak dan menganalisis traffic yang diizinkan oleh aturan ini, yang kemungkinan merupakan traffic internal antar-instance dalam VPC Anda.

Klik Periksa progres saya untuk memverifikasi bahwa tugas ini telah diselesaikan dengan benar.

Mengaktifkan logging

Dengan menyesuaikan aturan firewall dan mengaktifkan logging, Anda telah mengatasi temuan Open SSH port, Open RDP port, dan Firewall rule logging disabled. Aturan firewall yang baru meningkatkan perlindungan dan visibilitas jaringan.

Tugas 6. Memverifikasi kepatuhan

Setelah dengan cermat mengatasi kerentanan yang diidentifikasi dalam laporan PCI DSS 3.2.1, Anda harus memverifikasi efektivitas upaya perbaikan Anda. Dalam tugas ini, Anda akan menjalankan laporan lagi untuk memastikan bahwa kerentanan yang sebelumnya diidentifikasi telah berhasil dimitigasi dan tidak lagi menimbulkan risiko keamanan bagi lingkungan cloud Anda.

- Di menu Security Command Center, klik Compliance. Halaman Compliance akan terbuka.

- Di bagian Google Cloud compliance standards, klik View details di petak PCI DSS 3.2.1. Laporan PCI DSS 3.2.1 akan terbuka.

- Klik kolom Findings untuk mengurutkan temuan dan menampilkan temuan aktif di bagian atas daftar.

Semua kerentanan utama kini telah diselesaikan.

Catatan: Meskipun Anda telah mengatasi kerentanan dengan tingkat keparahan tinggi dan sedang, log aliran tetap dinonaktifkan untuk sejumlah subnetwork. Temuan ini akan tetap terlihat di laporan setelah Anda menyelesaikan tugas perbaikan karena terkait dengan lingkungan lab ini.

Penutup

Bagus!

Anda telah membantu tim keamanan di Cymbal Bank memitigasi dampak pelanggaran data, mengatasi kerentanan yang teridentifikasi, dan meningkatkan postur keamanan lingkungan Google Cloud Cymbal Bank secara signifikan.

Pertama, Anda telah memeriksa dan menganalisis kerentanan dan temuan di Security Command Center Google Cloud.

Selanjutnya, Anda telah mematikan VM lama dan membuat VM baru dari snapshot yang diambil sebelum infeksi malware.

Kemudian, Anda telah memperbaiki izin penyimpanan cloud dengan mencabut akses publik ke bucket penyimpanan dan beralih ke kontrol akses level bucket yang seragam. Anda juga telah menghapus izin semua pengguna dari bucket penyimpanan.

Selanjutnya, Anda telah memperbaiki aturan firewall dengan menghapus aturan firewall default-allow-icmp, default-allow-rdp, dan default-allow-ssh, serta mengaktifkan logging untuk aturan firewall lainnya.

Terakhir, Anda telah menjalankan laporan kepatuhan untuk mengonfirmasi bahwa masalah kerentanan telah diperbaiki.

Ingat, sebagai analis keamanan, Anda harus melakukan audit keamanan rutin dan menerapkan praktik pemantauan berkelanjutan untuk terus melindungi diri dari ancaman dan kerentanan yang terus berubah.

Akhiri lab Anda

Sebelum mengakhiri lab, pastikan Anda puas telah menyelesaikan semua tugas. Jika sudah siap, klik Akhiri Lab, lalu klik Kirim.

Dengan mengakhiri lab, Anda akan menghapus akses ke lingkungan lab, dan Anda tidak akan dapat mengakses kembali pekerjaan yang telah Anda selesaikan di dalamnya.

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang dari tiap-tiap perusahaan yang bersangkutan.

PENTING:

PENTING: Ambil screenshot dari setiap tugas yang Anda kerjakan untuk ditambahkan ke portofolio Anda.

Ambil screenshot dari setiap tugas yang Anda kerjakan untuk ditambahkan ke portofolio Anda. Pastikan Anda menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan Anda menyelesaikan lab praktik ini hanya di desktop/laptop. Hanya 5 percobaan yang diizinkan untuk setiap lab.

Hanya 5 percobaan yang diizinkan untuk setiap lab. Sebagai pengingat—wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat—wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran. Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi. Untuk informasi selengkapnya, baca artikel tentang Tips teknis lab.

Untuk informasi selengkapnya, baca artikel tentang Tips teknis lab.

), klik Security > Risk overview. Halaman Overview di Security Command Center akan terbuka.

), klik Security > Risk overview. Halaman Overview di Security Command Center akan terbuka.