PENTING:

PENTING:

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Hanya ada 5 percobaan yang diizinkan per lab.

Hanya ada 5 percobaan yang diizinkan per lab.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Ringkasan aktivitas

Layanan Google Cloud menulis log audit yang mencatat aktivitas administratif dan akses dalam resource Google Cloud. Entri log audit membantu Anda menjawab pertanyaan "siapa yang melakukan apa, di mana, dan kapan" dalam project Google Cloud. Log audit membantu entitas keamanan, audit, dan kepatuhan memantau data dan sistem Google Cloud untuk mengetahui kemungkinan kerentanan atau penyalahgunaan data eksternal.

Di lab ini, Anda akan mendalami log audit untuk mengidentifikasi pola aktivitas mencurigakan yang melibatkan resource cloud.

Skenario

Cymbal Bank telah resmi bermigrasi ke solusi hybrid cloud dan berhasil men-deploy alur kerjanya di lingkungan cloud baru. Tim Security Engineering menerima notifikasi tentang pemberitahuan sangat serius yang melibatkan akses tidak sah ke beberapa resource cloud. Hal ini mengkhawatirkan karena pihak berniat jahat dapat menggunakan resource cloud yang disusupi untuk melakukan eksfiltrasi data dan meluncurkan serangan ke sistem lain. Insiden keamanan ini adalah yang pertama kalinya Anda alami. Pemimpin tim, Citra, memandang hal ini sebagai peluang berharga bagi Anda untuk mempelajari proses dan prosedur terkait respons insiden. Anda diberi tugas untuk mendampingi dan mengamati Hana, perespons insiden di Incident Response Team yang merupakan salah satu unit di departemen Security Engineering. Hana telah memberi Anda akses ke log pemberitahuan yang akan Anda gunakan untuk menyelidiki aktivitas berbahaya. Anda ingin lebih memahami insiden keamanan tersebut, jadi Anda telah menyiapkan lingkungan pengujian untuk mereplikasi insiden dan menganalisis artefak. Anda akan menggunakan dua akun pengguna terpisah. Satu akun akan menghasilkan aktivitas berbahaya, dan akun lainnya untuk menyelidiki aktivitas tersebut.

Berikut cara melakukan tugas ini. Pertama, Anda mereplikasi insiden keamanan dengan menghasilkan aktivitas dari akun pengguna pertama. Selanjutnya, Anda mengekspor log untuk analisis lebih lanjut. Kemudian, Anda melanjutkan replikasi insiden dan menghasilkan aktivitas pengguna tambahan. Terakhir, Anda menggunakan BigQuery untuk menganalisis log.

Penyiapan

Sebelum Anda mengklik Start Lab

Baca petunjuk ini. Lab memiliki timer yang tidak dapat dijeda. Timer, yang dimulai saat Anda mengklik Start Lab, akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab praktis ini dapat Anda gunakan untuk melakukan sendiri aktivitas di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Jika Anda sudah memiliki project atau akun pribadi Google Cloud, jangan menggunakannya untuk lab ini agar terhindar dari tagihan ekstra pada akun Anda.

Cara memulai lab dan login ke Konsol Google Cloud

-

Klik tombol Start Lab. Di sebelah kiri adalah panel Lab Details dengan informasi berikut ini:

- Waktu tersisa

- Tombol Open Google Cloud console

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

Catatan: Jika Anda perlu membayar lab, jendela pop-up akan terbuka untuk memilih metode pembayaran.

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window) jika Anda menjalankan browser Chrome. Halaman Sign in akan terbuka di tab browser baru.

Tips: Anda dapat mengatur tab di jendela terpisah secara berdampingan untuk memudahkan Anda berpindah-pindah tab.

Catatan: Jika dialog Choose an account ditampilkan, klik Use Another Account.

-

Jika perlu, salin Username Google Cloud di bawah dan tempel ke dialog Sign in. Klik Next.

{{{user_0.username | "Google Cloud username"}}}

Anda juga dapat menemukan nama pengguna Google Cloud di panel Lab Details.

- Salin Google Cloud password di bawah dan tempel ke dialog Welcome. Klik Next.

{{{user_0.password | "Google Cloud password"}}}

Anda juga dapat menemukan password Google Cloud di panel Lab Details.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

- Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan daftar uji coba gratis.

Setelah beberapa saat, konsol akan terbuka di tab ini.

Catatan: Anda dapat melihat menu berisi daftar Produk dan Layanan Google Cloud dengan mengklik Navigation menu di kiri atas.

Mengaktifkan Cloud Shell

Cloud Shell adalah lingkungan operasi dan pengembangan online yang dapat diakses di mana saja melalui browser. Cloud Shell menyediakan akses command-line untuk resource Google Cloud.

- Klik Activate Cloud Shell (

) di kanan atas Konsol Google Cloud. Anda mungkin diminta mengklik Continue.

) di kanan atas Konsol Google Cloud. Anda mungkin diminta mengklik Continue.

Setelah Cloud Shell dimulai, Anda akan melihat pesan yang menampilkan Project ID Google Cloud Anda untuk sesi ini:

Your Cloud Platform project in this session is set to YOUR_PROJECT_ID

Alat command line untuk Google Cloud, gcloud, sudah terinstal di Cloud Shell dan mendukung pelengkapan command line. Untuk mengakses Google Cloud, Anda harus terlebih dahulu memberikan otorisasi ke gcloud.

- Tampilkan nama akun aktif dengan perintah ini:

gcloud auth list

-

Pop-up Authorize Cloud Shell akan muncul. Klik Authorize.

-

Output akan terlihat seperti ini:

Output:

ACTIVE: *

ACCOUNT: student-01-xxxxxxxxxxxx@qwiklabs.net

To set the active account, run:

$ gcloud config set account `ACCOUNT`

- Tampilkan project ID dengan perintah ini:

gcloud config list project

Contoh output:

[core]

project = qwiklabs-gcp-44776a13dea667a6

Catatan: Untuk mengetahui dokumentasi gcloud yang lengkap di Google Cloud, baca panduan ringkasan gcloud CLI.

Tugas 1. Menghasilkan aktivitas akun

Catatan: Anda harus berada di bagian username 1: Konsol Google Cloud.

Dalam tugas ini, Anda akan membuat dan menghapus resource cloud untuk menghasilkan aktivitas akun yang akan Anda akses sebagai Cloud Audit Logs.

- Salin perintah berikut ke terminal Cloud Shell:

gcloud storage buckets create gs://$DEVSHELL_PROJECT_ID

echo "this is a sample file" > sample.txt

gcloud storage cp sample.txt gs://$DEVSHELL_PROJECT_ID

gcloud compute networks create mynetwork --subnet-mode=auto

export ZONE=$(gcloud compute project-info describe \

--format="value(commonInstanceMetadata.items[google-compute-default-zone])")

gcloud compute instances create default-us-vm \

--machine-type=e2-micro \

--zone=$ZONE --network=mynetwork

gcloud storage rm --recursive gs://$DEVSHELL_PROJECT_ID

- Tekan ENTER.

Klik Periksa progres saya untuk memverifikasi kebenaran tugas yang Anda kerjakan.

Menghasilkan aktivitas akun

Tugas 2. Mengekspor log audit

Catatan: Anda harus berada di bagian username 1: Konsol Google Cloud.

Aktivitas yang Anda hasilkan pada tugas sebelumnya telah dicatat sebagai log audit. Dalam tugas ini, Anda akan mengekspor log ini ke set data BigQuery untuk analisis lebih lanjut.

- Di baris judul Konsol Google Cloud, ketik Logs Explorer di kolom Search, lalu klik Logs Explorer di hasil penelusuran. Halaman Logs Explorer akan terbuka.

- Klik Pin di samping Observability Logging.

- Saat mengekspor log, filter saat ini akan diterapkan pada log yang diekspor. Salin kueri berikut ke dalam Query builder.

logName = ("projects/{{{project_0.project_id | Project ID}}}/logs/cloudaudit.googleapis.com%2Factivity")

- Klik Run query. Hasil kueri akan ditampilkan di panel Query results. Kueri ini memfilter Cloud Audit Logs dalam project.

- Di kolom Query editor, klik Actions > Create sink. Dialog Create logs routing sink akan terbuka.

Catatan: Jika jendela browser Anda sempit, UI mungkin menampilkan More, bukan More actions.

- Di dialog Create logs routing sink, tentukan setelan berikut dan biarkan nilai default untuk bagian yang lain:

| Bagian |

Kolom: nilai |

| Sink details |

Sink name: AuditLogsExport

Klik Next. |

| Sink destination |

Select sink service: BigQuery dataset

Select BigQuery dataset: Create new BigQuery dataset.

Dialog Create dataset akan terbuka. |

| Create dataset |

Dataset ID: auditlogs_dataset

Klik Create Dataset.

Dialog Create dataset akan tertutup, dan Anda akan kembali ke dialog Sink destination. |

| Sink destination |

Klik Next.

Hapus centang pada kotak Use Partitioned Tables, jika sudah dicentang, lalu klik Next. |

| Choose logs to include in sink |

Perhatikan filter inklusi Build yang diisi otomatis:logName=("projects/[PROJECT ID]/logs/cloudaudit.googleapis.com%2Factivity")

Klik Next.

Klik Create Sink.

Kembali ke halaman Logs Explorer. |

- Di panel navigasi Logging, klik Log Router untuk melihat sink AuditLogsExport di daftar Log Router Sinks.

- Di samping sink AuditLogsExport, klik More actions (

) > View sink details untuk melihat informasi tentang sink AuditLogsExport yang Anda buat. Dialog Sink details akan terbuka.

) > View sink details untuk melihat informasi tentang sink AuditLogsExport yang Anda buat. Dialog Sink details akan terbuka.

- Klik Cancel untuk menutup dialog Sink details setelah Anda selesai melihat informasi sink.

Semua log yang dibuat berikutnya akan diekspor ke BigQuery, dan alat BigQuery dapat digunakan untuk menganalisis data log audit. Ekspor ini tidak mengekspor entri log yang sudah ada.

Klik Periksa progres saya untuk memverifikasi kebenaran tugas yang Anda kerjakan.

Mengekspor log audit

Tugas 3. Menghasilkan lebih banyak aktivitas akun

Catatan: Anda harus berada di bagian username 1: Konsol Google Cloud.

Dalam tugas ini, Anda akan membuat dan menghapus resource cloud untuk menghasilkan aktivitas akun tambahan yang kemudian akan Anda akses di BigQuery guna mengekstrak insight tambahan dari log.

- Salin perintah berikut ke terminal Cloud Shell:

gcloud storage buckets create gs://$DEVSHELL_PROJECT_ID

gcloud storage buckets create gs://$DEVSHELL_PROJECT_ID-test

echo "this is another sample file" > sample2.txt

gcloud storage cp sample.txt gs://$DEVSHELL_PROJECT_ID-test

export ZONE=$(gcloud compute project-info describe \

--format="value(commonInstanceMetadata.items[google-compute-default-zone])")

gcloud compute instances delete --zone=$ZONE \

--delete-disks=all default-us-vm

Perintah ini menghasilkan lebih banyak aktivitas untuk dilihat di log audit yang diekspor ke BigQuery.

- Tekan ENTER.

Saat diminta, masukkan Y, lalu tekan ENTER. Perhatikan, Anda telah membuat dua bucket dan menghapus instance Compute Engine.

- Saat perintah muncul setelah beberapa menit, lanjutkan dengan memasukkan perintah berikut ke terminal Cloud Shell:

gcloud storage rm --recursive gs://$DEVSHELL_PROJECT_ID

gcloud storage rm --recursive gs://$DEVSHELL_PROJECT_ID-test

- Tekan ENTER.

Perhatikan, Anda telah menghapus kedua bucket.

Klik Periksa progres saya untuk memverifikasi kebenaran tugas yang Anda kerjakan.

Menghasilkan lebih banyak aktivitas akun

Tugas 4. Login sebagai pengguna kedua

Anda perlu beralih akun Google Cloud dengan login ke konsol Google Cloud menggunakan akun pengguna kedua yang disediakan di panel Lab Details. Akun pengguna ini akan Anda gunakan untuk menganalisis log.

- Di Konsol Google Cloud, klik ikon pengguna di pojok kanan atas layar, lalu klik Add account.

- Kembali ke panel Lab Details, salin Google Cloud username 2: dan password. Kemudian, tempel nama pengguna dan sandi ke dialog Sign in di Konsol Google Cloud.

Tugas 5. Menganalisis log Aktivitas Admin

Catatan: Anda harus berada di bagian username 2: Konsol Google Cloud.

Dalam tugas ini, Anda akan meninjau log aktivitas Admin yang dihasilkan pada tugas sebelumnya. Tujuan Anda adalah mengidentifikasi dan menerapkan filter untuk mengisolasi log yang mungkin mengindikasikan aktivitas mencurigakan. Hal ini akan memungkinkan Anda mengekspor subset log ini dan menyederhanakan proses analisis untuk menemukan potensi masalah.

Log Aktivitas Admin mencatat entri log untuk panggilan API atau tindakan administratif lain yang mengubah konfigurasi atau metadata resource. Sebagai contoh, catatan ditambahkan ke log saat instance VM dan aplikasi App Engine dibuat ketika ada perubahan izin.

Catatan: Anda dapat melihat entri log audit di Logs Viewer, Cloud Logging, dan Cloud SDK. Anda juga dapat mengekspor entri log audit ke Pub/Sub, BigQuery, atau Cloud Storage.

- Di baris judul Konsol Google Cloud, ketik Logs Explorer di kolom Search, lalu klik Logs Explorer di hasil penelusuran. Halaman Logs Explorer akan terbuka.

- Klik Pin di samping Observability Logging.

- Pastikan tombol Show query diaktifkan. Pengaktifan tombol ini membuka kolom Query builder.

- Salin dan tempel perintah berikut ke kolom Query builder. Ganti PROJECT_ID dalam perintah dengan project ID Google Cloud Anda.

logName = ("projects/{{{project_0.project_id | "PROJECT_ID"}}}/logs/cloudaudit.googleapis.com%2Factivity")

- Klik Run query.

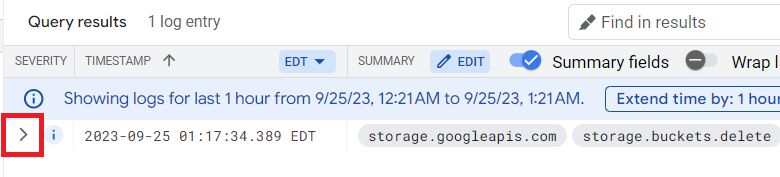

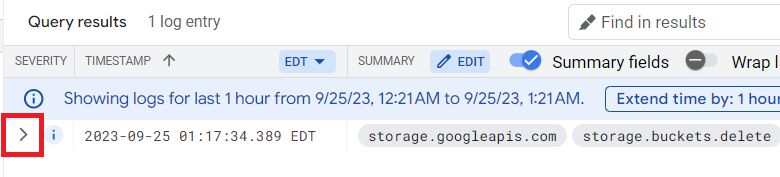

- Di Query results, temukan entri log yang menunjukkan bahwa bucket Cloud Storage telah dihapus, yang mencantumkan kolom ringkasan storage.buckets.delete. Kolom ringkasan disertakan dalam hasil log untuk menyoroti informasi penting tentang entri log.

Entri ini merujuk kepada storage.googleapis.com, yang menggunakan metode storage.buckets.delete untuk menghapus bucket. Nama bucket sama dengan nama project ID Anda: .

- Dalam entri ini, klik teks storage.googleapis.com, lalu pilih Show matching entries. Query results sekarang hanya akan menampilkan enam entri yang terkait dengan bucket cloud storage yang dibuat dan dihapus.

- Di kolom Query editor, perhatikan bahwa baris protoPayload.serviceName="storage.googleapis.com" telah ditambahkan ke Query builder. Baris ini membatasi hasil kueri hanya untuk entri yang cocok dengan storage.googleapis.com.

- Dalam hasil kueri tersebut, klik storage.buckets.delete di salah satu entri, lalu pilih Show matching entries.

Perhatikan bahwa baris lain telah ditambahkan ke teks Query builder:

logName = ("projects/{{{project_0.project_id | "PROJECT_ID"}}}/logs/cloudaudit.googleapis.com%2Factivity")

protoPayload.serviceName="storage.googleapis.com"

protoPayload.methodName="storage.buckets.delete"

Query results sekarang akan menampilkan semua entri yang terkait dengan bucket Cloud Storage yang dihapus. Anda dapat menggunakan teknik ini untuk menemukan peristiwa tertentu dengan mudah.

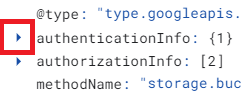

- Di Query results, luaskan peristiwa storage.buckets.delete dengan mengklik panah luaskan > di samping baris:

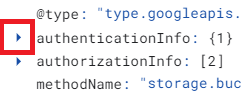

- Luaskan kolom authenticatitonInfo dengan mengklik panah luaskan > di samping baris:

Perhatikan kolom principalEmail yang menampilkan alamat email akun pengguna yang melakukan tindakan ini, yaitu akun pengguna 1 yang Anda gunakan untuk menghasilkan aktivitas pengguna.

Tugas 6. Menggunakan BigQuery untuk menganalisis log audit

Catatan: Anda harus berada di bagian username 2: Konsol Google Cloud.

Anda telah membuat dan mengekspor log ke set data BigQuery. Dalam tugas ini, Anda akan menganalisis log menggunakan Query editor.

Catatan: Saat Anda mengekspor log ke set data BigQuery, Cloud Logging akan membuat tabel bertanggal untuk menyimpan entri log yang diekspor. Entri log ditempatkan dalam tabel yang namanya mengikuti nama log dari entri tersebut.

Membuka Konsol BigQuery

-

Di Konsol Google Cloud, pada Navigation menu, klik BigQuery.

Dialog Welcome to BigQuery in the Cloud Console akan terbuka. Dialog ini menyediakan link ke panduan memulai dan mencantumkan daftar update UI.

-

Klik Done untuk menutup dialog.

- Di panel Classic Explorer, klik panah luaskan di samping project, . Set data auditlogs_dataset akan ditampilkan.

Catatan: Jika auditlogs_dataset tidak ditampilkan, muat ulang jendela browser.

Selanjutnya, pastikan set data BigQuery memiliki izin yang sesuai agar penulis ekspor dapat menyimpan entri log.

-

Klik set data auditlogs_dataset.

-

Di toolbar auditlogs_dataset, klik menu dropdown Share, lalu pilih Manage permissions.

-

Di halaman Share permission for "auditlogs_dataset", luaskan bagian BigQuery Data Editor.

-

Pastikan akun layanan yang digunakan untuk ekspor log memiliki izin dan terdaftar. Akun layanan tersebut berbentuk seperti: service-xxxxxxxx@gcp-sa-logging.iam.gserviceaccount.com

Izin ini ditetapkan secara otomatis saat ekspor log dikonfigurasi, sehingga cara ini berguna untuk memeriksa apakah ekspor log telah dikonfigurasi.

-

Klik Close untuk menutup jendela Share Dataset.

-

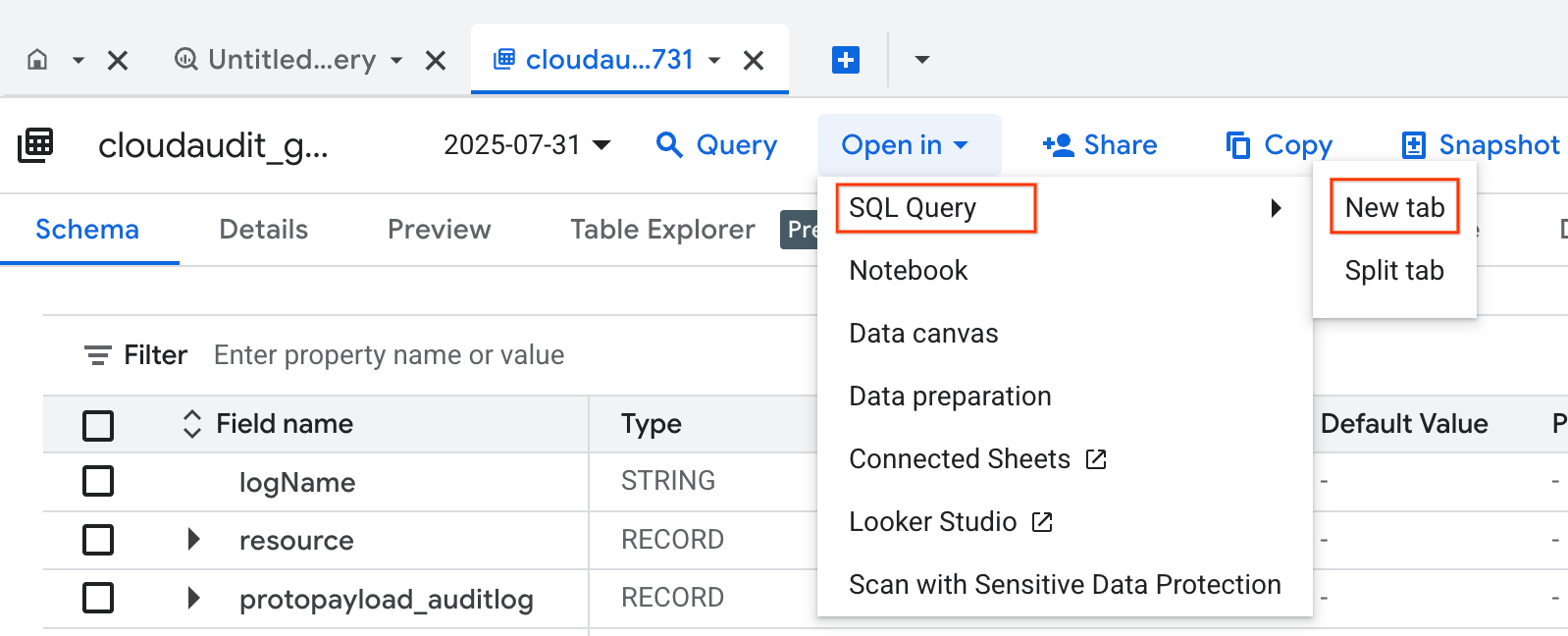

Di panel Classic Explorer, klik panah luaskan di samping set data auditlogs_dataset untuk melihat tabel cloudaudit_googleapis_com_acitivty. Tabel ini berisi log yang telah diekspor.

-

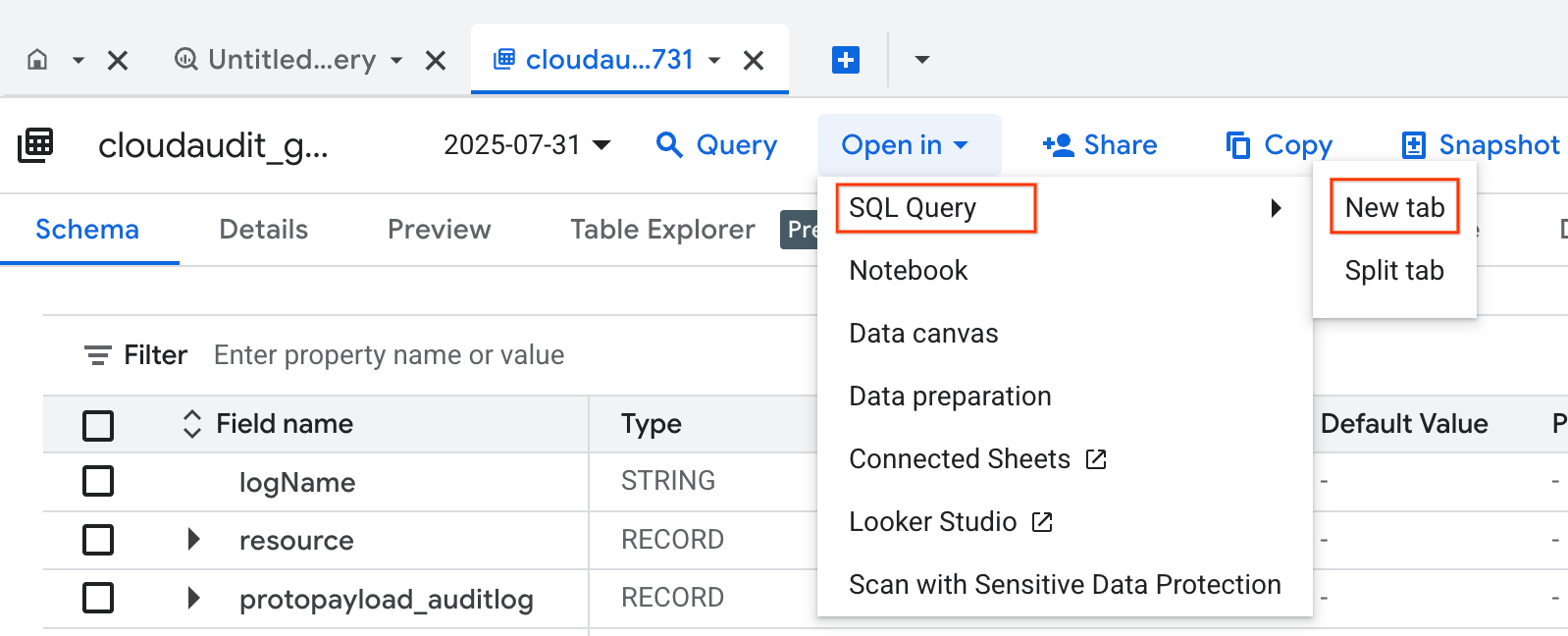

Pilih tabel cloudaudit_googleapis_com_acitivty. Skema tabel akan ditampilkan. Luangkan waktu sejenak untuk meninjau skema dan detail tabel.

-

Luaskan menu drop-down Open in, lalu pilih SQL Query > New tab.

- Di tab Untitled query pada Query builder, hapus semua teks yang ada, lalu salin dan tempel perintah berikut:

SELECT

timestamp,

resource.labels.instance_id,

protopayload_auditlog.authenticationInfo.principalEmail,

protopayload_auditlog.resourceName,

protopayload_auditlog.methodName

FROM

`auditlogs_dataset.cloudaudit_googleapis_com_activity_*`

WHERE

PARSE_DATE('%Y%m%d', _TABLE_SUFFIX) BETWEEN

DATE_SUB(CURRENT_DATE(), INTERVAL 7 DAY) AND

CURRENT_DATE()

AND resource.type = "gce_instance"

AND operation.first IS TRUE

AND protopayload_auditlog.methodName = "v1.compute.instances.delete"

ORDER BY

timestamp,

resource.labels.instance_id

LIMIT

1000;

Kueri ini menghasilkan nama pengguna yang menghapus virtual machine dalam 7 hari terakhir.

- Klik Run.

Setelah beberapa detik, BigQuery akan menghasilkan output setiap kali pengguna menghapus virtual machine Compute Engine dalam 7 hari terakhir. Anda akan melihat satu entri, yaitu aktivitas yang Anda hasilkan pada tugas sebelumnya sebagai user 1. Ingat, BigQuery hanya menampilkan aktivitas yang terjadi setelah Anda membuat ekspor.

- Ganti kueri sebelumnya di tab Untitled query dengan kueri berikut:

SELECT

timestamp,

resource.labels.bucket_name,

protopayload_auditlog.authenticationInfo.principalEmail,

protopayload_auditlog.resourceName,

protopayload_auditlog.methodName

FROM

`auditlogs_dataset.cloudaudit_googleapis_com_activity_*`

WHERE

PARSE_DATE('%Y%m%d', _TABLE_SUFFIX) BETWEEN

DATE_SUB(CURRENT_DATE(), INTERVAL 7 DAY) AND

CURRENT_DATE()

AND resource.type = "gcs_bucket"

AND protopayload_auditlog.methodName = "storage.buckets.delete"

ORDER BY

timestamp,

resource.labels.instance_id

LIMIT

1000;

Kueri ini menghasilkan nama pengguna yang menghapus bucket Cloud Storage dalam 7 hari terakhir. Anda akan melihat dua entri, yaitu aktivitas yang Anda hasilkan pada tugas sebelumnya sebagai user 1.

- Klik Run.

Kemampuan untuk menganalisis log audit di BigQuery sangatlah canggih. Aktivitas ini hanya memperlihatkan dua contoh cara menjalankan kueri pada log audit.

Klik Periksa progres saya untuk memverifikasi kebenaran tugas yang Anda kerjakan.

Menggunakan BigQuery untuk menganalisis log audit

Kesimpulan

Bagus! Anda berhasil menjalankan kueri di Logs Explorer. Kemudian, Anda mengekspor log dan membuat set data yang dianalisis di BigQuery.

Anda mencoba cara menggunakan log audit dan memfilter jenis aktivitas berbahaya, lalu menganalisis log tersebut lebih lanjut di BigQuery sebagai cara untuk menganalisis ancaman.

Akhiri lab

Sebelum mengakhiri lab, pastikan Anda puas telah menyelesaikan semua tugas. Jika sudah siap, klik Akhiri Lab, lalu klik Kirim.

Dengan mengakhiri lab, Anda akan menghapus akses ke lingkungan lab, dan Anda tidak akan dapat mengakses kembali pekerjaan yang telah Anda selesaikan di dalamnya.

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang dari tiap-tiap perusahaan yang bersangkutan.

PENTING:

PENTING: Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop. Hanya ada 5 percobaan yang diizinkan per lab.

Hanya ada 5 percobaan yang diizinkan per lab. Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran. Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi. Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

) di kanan atas Konsol Google Cloud. Anda mungkin diminta mengklik Continue.

) di kanan atas Konsol Google Cloud. Anda mungkin diminta mengklik Continue. ) > View sink details untuk melihat informasi tentang sink AuditLogsExport yang Anda buat. Dialog Sink details akan terbuka.

) > View sink details untuk melihat informasi tentang sink AuditLogsExport yang Anda buat. Dialog Sink details akan terbuka.