WICHTIG:

WICHTIG:

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Pro Lab sind nur 5 Versuche zulässig.

Pro Lab sind nur 5 Versuche zulässig.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Aktivitätsübersicht

Das Erkennen von Sicherheitslücken und die Umsetzung von Abhilfemaßnahmen sind entscheidend für die Sicherheit und Stabilität verschiedener Systeme und Anwendungen. Viele Anwendungen und Systeme verarbeiten vertrauliche Daten wie personenidentifizierbare Informationen, Finanzunterlagen oder geistiges Eigentum. Das Erkennen von Sicherheitslücken trägt dazu bei, diese sensiblen Daten vor unbefugtem Zugriff und potenziellen Datenpannen zu schützen. Sicherheitslücken früh im Entwicklungsprozess zu schließen, ist in der Regel kostengünstiger als sich später mit Sicherheitsverstößen auseinanderzusetzen. Die Kosten für das Schließen einer Sicherheitslücke sind oft viel höher als die Kosten für die Prävention.

Als Sicherheitsanalyst kann Ihnen das regelmäßige Scannen auf Sicherheitslücken helfen, Schwachstellen vor böswilligen Angriffen zu erkennen und zu beheben und so potenzielle Bedrohungen proaktiv abzuwehren. Sie erhalten Einblicke in die Angriffsfläche einer Anwendung, sodass Sie potenzielle Angriffsmöglichkeiten erkennen und kritische Bereiche für Verbesserungen priorisieren können.

In diesem Lab erfahren Sie, wie Sie eine anfällige Anwendung einrichten und ausführen und sie auf Sicherheitslücken scannen.

Szenario

Die Cymbal Bank hat eine neue Banking-Anwendung für ihre Unternehmenskunden entwickelt, die in der neuen Cloud-Infrastruktur gehostet und bereitgestellt werden soll. Der Chief Information Security Officer (CISO), Javier, möchte die Sicherheit dieser Anwendung vor ihrer Einführung und Bereitstellung für Kundenunternehmen priorisieren. Ihre Teamleiterin, Chloe, hat Sie damit beauftragt, alle Sicherheitslücken in dieser neuen Anwendung zu identifizieren und zu beheben. Sie verwenden den Web Security Scanner in Google Cloud, um die Anwendung auf Sicherheitslücken zu scannen, die sich auf eine der wichtigsten OWASP®-Sicherheitslücken für Webanwendungen beziehen, nämlich Cross-Site-Scripting (XSS).

So gehen Sie vor: Im ersten Schritt erstellen Sie eine statische IP-Adresse und starten eine virtuelle Maschine. Anschließend stellen Sie die anfällige Anwendung bereit. Als Nächstes richten Sie die Anwendung ein und führen sie aus. Anschließend greifen Sie auf die Anwendung zu und scannen sie. Zum Schluss beheben Sie die Sicherheitslücken und scannen die Anwendung noch einmal.

Einrichtung

Bevor Sie auf „Lab starten“ klicken

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange die Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab führen Sie die Aktivitäten eigenständig in einer echten Cloud-Umgebung durch, nicht in einer Simulation oder einer Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus, um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Wenn Sie über ein persönliches Google Cloud-Konto oder -Projekt verfügen, verwenden Sie es nicht für dieses Lab. So werden zusätzliche Kosten für Ihr Konto vermieden.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Restzeit

- Schaltfläche Google Cloud Console öffnen

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

Hinweis: Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden). Die Anmeldeseite wird in einem neuen Browsertab geöffnet.

Tipp: Sie können die Tabs in getrennten Fenstern nebeneinander anordnen, um bequem zwischen ihnen zu wechseln.

Hinweis: Wenn das Dialogfeld Konto auswählen angezeigt wird, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Google Cloud-Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein. Klicken Sie dann auf Weiter.

{{{user_0.username | "Google Cloud username"}}}

Sie finden den Google Cloud-Nutzernamen auch im Bereich Details zum Lab.

- Kopieren Sie das folgende Google Cloud-Passwort und fügen Sie es in das Dialogfeld Willkommen ein. Klicken Sie dann auf Weiter.

{{{user_0.password | "Google Cloud password"}}}

Sie finden das Google Cloud-Passwort auch im Bereich Details zum Lab.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

- Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder 2-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testzeiträume an.

Nach wenigen Augenblicken wird die Console in diesem Tab geöffnet.

Hinweis: Wenn Sie sich eine Liste der Google Cloud-Produkte und ‑Dienste ansehen möchten, klicken Sie oben links auf das Navigationsmenü.

Aufgabe 1: Virtuelle Maschine starten

In dieser Aufgabe erstellen Sie eine statische IP-Adresse und starten die virtuelle Maschine, um die anfällige Anwendung auszuführen.

- Klicken Sie in der Titelleiste der Google Cloud Console auf das Symbol Cloud Shell aktivieren (

). Wenn Sie dazu aufgefordert werden, klicken Sie auf Weiter.

). Wenn Sie dazu aufgefordert werden, klicken Sie auf Weiter.

- Kopieren Sie den folgenden Befehl in das Cloud Shell-Terminal:

gcloud compute addresses create xss-test-ip-address --region={{{project_0.default_region | "REGION"}}}

Mit diesem Befehl wird eine statische IP-Adresse mit dem Namen xss-test-ip-address in der Region erstellt. Diese statische IP-Adresse wird zum Scannen der anfälligen Webanwendung verwendet.

- Drücken Sie die Eingabetaste.

Wenn Sie dazu aufgefordert werden, klicken Sie auf Autorisieren.

- Kopieren Sie den folgenden Befehl in das Cloud Shell-Terminal:

gcloud compute addresses describe xss-test-ip-address \

--region={{{project_0.default_region | "REGION"}}} --format="value(address)"

Dieser Befehl gibt die von Ihnen generierte statische IP-Adresse zurück.

- Drücken Sie die Eingabetaste.

- Kopieren Sie die IP-Adresse aus der Ausgabe und speichern Sie sie in einem Texteditor. Sie benötigen diese Informationen in einer späteren Aufgabe.

- Kopieren Sie den folgenden Befehl in das Cloud Shell-Terminal:

gcloud compute instances create xss-test-vm-instance --address=xss-test-ip-address --no-service-account \

--no-scopes --machine-type=e2-micro --zone={{{project_0.default_zone | "ZONE"}}} \

--metadata=startup-script='apt-get update; apt-get install -y python3-flask'

Mit diesem Befehl wird eine VM-Instanz erstellt, auf der die anfällige Anwendung ausgeführt wird.

- Drücken Sie die Eingabetaste.

Hinweis: Das Startscript installiert python-flask, ein Webanwendungs-Framework, das zum Ausführen einer einfachen Python-Anwendung verwendet wird. Diese Anwendung demonstriert eine XSS-Sicherheitslücke (Cross-Site-Scripting), eine häufige Sicherheitslücke bei Webanwendungen.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Virtuelle Maschine starten

Aufgabe 2: Anwendung mit Sicherheitslücke einrichten und ausführen

In dieser Aufgabe laden Sie die Webanwendungsdateien für die Anwendung mit Sicherheitslücke herunter und extrahieren sie. Anschließend stellen Sie die Anwendung in „SSH im Browser“ bereit.

Zuerst erstellen Sie eine Firewallregel, die dem Web Security Scanner den Zugriff auf die Anwendung mit Sicherheitslücke ermöglicht.

- Kopieren Sie den folgenden Befehl in das Cloud Shell-Terminal:

gcloud compute firewall-rules create enable-wss-scan \

--direction=INGRESS --priority=1000 \

--network=default --action=ALLOW \

--rules=tcp:8080 --source-ranges=0.0.0.0/0

Mit diesem Befehl wird eine Firewallregel erstellt, die den Zugriff auf die Webanwendung von jeder Quell-IP-Adresse aus zulässt. Dadurch kann der Web Security Scanner auf die Anwendung mit Sicherheitslücke zugreifen und einen Scan durchführen.

- Drücken Sie die Eingabetaste.

Stellen Sie als Nächstes über eine SSH-Verbindung eine Verbindung zur VM-Instanz her.

- Klicken Sie in der Google Cloud Console auf das Navigationsmenü (

).

).

- Wählen Sie Compute Engine > VM-Instanzen aus.

- Klicken Sie auf der Seite VM-Instanzen in der Spalte Verbinden neben Ihrer Testinstanz auf die Schaltfläche SSH.

Dadurch wird in einem neuen Browserfenster eine SSH-Verbindung zu Ihrer VM-Instanz geöffnet.

- Möglicherweise wird ein Pop-up-Fenster angezeigt, in dem Sie aufgefordert werden, SSH im Browser zu erlauben, eine Verbindung zu VMs herzustellen. Klicken Sie auf Autorisieren.

Extrahieren Sie dann die Dateien der Webanwendung.

- Kopieren Sie den folgenden Befehl auf die Seite SSH im Browser (nicht in Cloud Shell):

gsutil cp gs://cloud-training/GCPSEC-ScannerAppEngine/flask_code.tar . && tar xvf flask_code.tar

Mit diesem Befehl werden die Dateien der Webanwendung mit Sicherheitslücke heruntergeladen und extrahiert.

-

Drücken Sie die Eingabetaste.

-

Kopieren Sie den folgenden Befehl auf die Seite SSH-in-Browser:

python3 app.py

Mit diesem Befehl wird die Anwendung gestartet.

- Drücken Sie die Eingabetaste.

Eine Meldung sollte anzeigen, dass die Anwendung ausgeführt wird.

Hinweis: Da es sich um eine Webanwendung handelt, die für die Verwendung in der Entwicklung installiert wurde, können mit der Konfigurationsdatei Sicherheitslücken verbunden sein. Es ist wichtig, jede Anwendung vor der Verwendung in einem öffentlichen Netzwerk zu testen.

Hinweis: Schließen Sie die Seite SSH-in-Browser nicht, wenn Sie die nächste Aufgabe ausführen, da die Anwendung weiter ausgeführt werden muss.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Anwendung mit Sicherheitslücke einrichten und ausführen

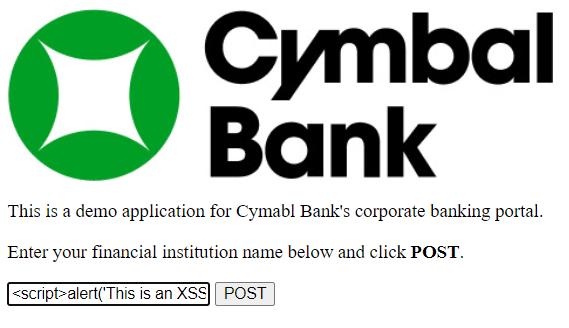

Aufgabe 3: Auf die Anwendung mit Sicherheitslücke zugreifen

In dieser Aufgabe testen Sie Ihre Anwendung auf eine Sicherheitslücke, die als Cross-Site-Scripting (XSS) bezeichnet wird. XSS-Sicherheitslücken können durch schädliche Skripte wie HTML-Code in Inhalten ausgenutzt werden, die dann an Webbrowser ausgeliefert werden.

- Öffnen Sie ein neues Browserfenster, während die Anwendung ausgeführt wird.

- Kopieren Sie die URL unten in den Browsertab und ersetzen Sie

<YOUR_EXTERNAL_IP> durch die statische IP-Adresse der VM, die Sie in Aufgabe 1 in einem Editor gespeichert haben:

http://<YOUR_EXTERNAL_IP>:8080

Ein Firmenkundenportal der Cymbal Bank mit einem Webformular sollte angezeigt werden.

- Kopieren Sie den folgenden HTML-Code einschließlich der Script-Tags in das Webformular:

<script>alert('This is an XSS Injection to demonstrate one of OWASP vulnerabilities')</script>

Dieser Code fügt eine OWASP®-Sicherheitslücke ein.

- Klicken Sie auf POSTEN.

Der eingeschleuste Code gab eine Nachricht an den Browser zurück. Diese Aktion ist an sich nicht schädlich. Angreifer können jedoch schädlichen Code in eine ausnutzbare Anwendung einschleusen, um entweder Daten zu stehlen oder Malware auf dem Gerät des Nutzers zu installieren.

Das Warnfenster wird mit der folgenden Meldung geöffnet: „This is an XSS Injection to demonstrate one of OWASP vulnerabilities“ (Dies ist eine XSS-Injection, um eine der OWASP-Sicherheitslücken zu demonstrieren).

Aufgabe 4: Anwendung scannen

In dieser Aufgabe scannen Sie die Anwendung mit dem Web Security Scanner auf Sicherheitslücken.

Aktivieren Sie im ersten Schritt die Web Security Scanner API.

- Klicken Sie in der Google Cloud Console auf das Navigationsmenü (

).

).

- Wählen Sie APIs und Dienste > Aktivierte APIs und Dienste aus. Die Seite APIs und Dienste wird angezeigt.

- Klicken Sie auf + APIs und Dienste aktivieren.

- Geben Sie im Suchfeld Web Security Scanner ein und drücken Sie die Eingabetaste.

- Wählen Sie Web Security Scanner API aus.

- Klicken Sie auf Aktivieren.

Scannen Sie die Anwendung dann auf Sicherheitslücken.

- Klicken Sie in der Google Cloud Console auf Navigationsmenü > Alle Produkte ansehen (

).

).

- Wählen Sie Sicherheit > Web Security Scanner aus.

Wenn die Web Security Scanner API aktiviert ist, werden auf der Seite „Cloud Web Security Scanner“ die Details zu Scankonfigurationen angezeigt.

-

Klicken Sie in der Symbolleiste von Cloud Web Security Scanner auf + Neuer Scan.

-

Geben Sie im Abschnitt Name den Namen Cross-Site-Scripting-Scan für den Scan ein.

Im Abschnitt Start-URLs sollte das Feld Start-URLs 1 mit Ihrer statischen IP-Adresse vorausgefüllt sein.

- Fügen Sie am Ende der IP-Adresse einen Doppelpunkt und die Portnummer 8080 hinzu. Die Start-URL 1 sollte so aussehen:

http://<YOUR_EXTERNAL_IP>:8080

- Löschen Sie Start-URL 2, falls vorhanden.

- Prüfen Sie im Abschnitt Ausgeschlossene URLs, ob Authentifizierung auf Keine und Zeitplan auf Nie festgelegt ist. Lassen Sie alle anderen Felder unverändert.

- Klicken Sie auf Speichern, um den Scan zu erstellen.

- Klicken Sie auf Scan ausführen, um den Scan zu starten.

- Kehren Sie zum Fenster SSH-in-Browser zurück.

Im Fenster SSH-in-Browser sollten Logs angezeigt werden, die generiert werden, während Web Security Scanner alle möglichen URLs auf potenzielle Sicherheitslücken testet.

- Kehren Sie nach Abschluss des Scans zur Google Cloud Console zurück.

Hinweis: Der Scan kann 5 bis 10 Minuten dauern.

Auf dem Tab Ergebnisse sollten die Cross-Site-Sicherheitslücken angezeigt werden. So sehen Sie, wie Web Security Scanner eine XSS-Sicherheitslücke erkennen kann.

Die Sicherheitslücken finden Sie auch auf dem Tab Sicherheitslücken unter Security Command Center.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Anwendung scannen

Aufgabe 5: Sicherheitslücken schließen

In dieser Aufgabe schließen Sie die XSS-Sicherheitslücke der Anwendung und führen die Anwendung mit der neuen Lösung noch einmal aus.

Die Empfehlung zum Schließen der aktuellen Sicherheitslücken lautet, nicht vertrauenswürdige, vom Nutzer bereitgestellte Daten zu validieren und zu maskieren. Außerdem wird auf die entsprechenden OWASP®-Regeln verwiesen.

Dazu bearbeiten Sie den Code der Anwendung mit Sicherheitslücken, um Codezeilen einzufügen, die die vom Nutzer bereitgestellten Daten validieren und maskieren.

- Kehren Sie zur Seite SSH im Browser zurück, die mit Ihrer VM-Instanz verbunden ist.

- Drücken Sie Strg + C, um die laufende Anwendung zu beenden. Alternativ können Sie oben rechts im SSH-im-Browser-Fenster auf das Symbol Tastenkombination senden klicken, um die Tastenkombination STRG + C einzugeben.

Bearbeiten Sie jetzt die Datei app.py mit dem Nano-Editor.

- Kopieren Sie den folgenden Befehl auf die Seite SSH im Browser:

nano app.py

Mit diesem Befehl wird der Code-Editor „nano“ geöffnet.

-

Drücken Sie die Eingabetaste.

-

Um die XSS-Sicherheitslücke zu schließen, validieren Sie die Ausgabestringvariable. Die Ausgabestring ist die verarbeitete Ausgabe der vom Nutzer eingegebenen Webformular-Eingabe.

Achten Sie darauf, dass die Anwendung keine Nutzereingaben als HTML-Code akzeptiert, sondern Sonderzeichen in Nutzereingaben maskiert. Suchen Sie dazu die beiden Zeilen, die den Ausgabestring festlegen:

# output_string = "".join([html_escape_table.get(c, c) for c in input_string])

output_string = input_string

- Entfernen Sie das Symbol # aus der ersten Zeile und fügen Sie es am Anfang der nächsten Zeile ein. Achten Sie darauf, dass der Code richtig eingerückt ist. Die letzten Zeilen müssen so aussehen:

@app.route('/output')

def output():

output_string = "".join([html_escape_table.get(c, c) for c in input_string])

# output_string = input_string

return flask.render_template("output.html", output=output_string)

- Drücken Sie STRG + X, um nano zu beenden, dann Y, um die Änderungen zu speichern, und dann die Eingabetaste, um die Änderungen zu speichern.

- Kopieren Sie den folgenden Befehl in das Terminal SSH-in-Browser:

python3 app.py

Mit diesem Befehl wird die Anwendung neu ausgeführt.

- Drücken Sie die Eingabetaste.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Sicherheitslücken schließen

Aufgabe 6: Webanwendung neu scannen

In dieser Aufgabe scannen Sie die Anwendung noch einmal, um sicherzugehen, dass sie keine Sicherheitslücken aufweist.

- Kehren Sie in der Google Cloud Console zur Seite Cloud Web Security Scanner zurück.

- Klicken Sie auf Ausführen, um den Scan neu zu starten.

Hinweis: Der Scan kann 5 bis 10 Minuten dauern.

Auf dem Tab Ergebnisse sollte jetzt angezeigt werden, dass keine Sicherheitslücken gefunden wurden.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben. Warten Sie, bis der Scan abgeschlossen ist, damit diese Aufgabe als erledigt markiert wird.

Webanwendung neu scannen

Fazit

Gut gemacht!

In diesem Lab haben Sie praktische Erfahrung im Scannen von Anwendungsschwachstellen gesammelt. Sie haben gelernt, wie wichtig es für Sicherheitsanalysten ist, Anwendungen auf Sicherheitslücken zu scannen. Dies ist unerlässlich, um potenzielle Schwachstellen zu erkennen und zu beheben, Risiken zu managen, Compliance-Anforderungen zu erfüllen und letztendlich einen robusten Sicherheitsstatus aufrechtzuerhalten, um die Assets und den Ruf eines Unternehmens zu schützen.

Durch das Schließen von Sicherheitslücken und das Beheben von Schwachstellen können Sie potenzielle Ausnutzung verhindern, die Auswirkungen von Sicherheitsvorfällen minimieren und die Einhaltung von Branchenvorschriften gewährleisten.

In diesem Lab haben Sie einen der grundlegenden Aspekte proaktiver Cybersicherheitsstrategien kennengelernt.

Lab beenden

Bevor Sie das Lab beenden, sehen Sie nach, ob Sie alle Aufgaben erledigt haben. Wenn Sie soweit sind, klicken Sie auf Lab beenden und dann auf Senden.

Wenn Sie das Lab beenden, haben Sie keinen Zugriff mehr auf die Lab-Umgebung und können auch nicht mehr auf die darin ausgeführten Aufgaben zugreifen.

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

WICHTIG:

WICHTIG: Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden. Pro Lab sind nur 5 Versuche zulässig.

Pro Lab sind nur 5 Versuche zulässig. Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess. Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen. Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

). Wenn Sie dazu aufgefordert werden, klicken Sie auf Weiter.

). Wenn Sie dazu aufgefordert werden, klicken Sie auf Weiter. ).

).