PENTING:

PENTING:

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Hanya ada 5 percobaan yang diizinkan per lab.

Hanya ada 5 percobaan yang diizinkan per lab.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Ringkasan aktivitas

Aset dalam lingkungan cloud perlu dilindungi dari akses tidak sah. Untuk mengatasi hal ini, profesional keamanan menggunakan perlindungan perimeter yang mengacu pada langkah-langkah keamanan yang diterapkan untuk melindungi edge jaringan atau sistem dari akses tidak sah dan ancaman cyber. Salah satu jenis perlindungan perimeter mencakup penggunaan firewall untuk mengelola dan mengamankan traffic jaringan yang masuk dan keluar dari lingkungan cloud. Firewall membantu melindungi jaringan internal tepercaya (seperti jaringan pribadi perusahaan) dari jaringan eksternal yang tidak tepercaya (seperti Internet). Firewall memeriksa traffic jaringan yang masuk dan keluar berdasarkan aturan yang telah ditentukan sebelumnya untuk mengizinkan atau memblokir paket data tertentu. Hal ini penting untuk membantu menjaga keamanan aplikasi, kontrol traffic, kepatuhan, dan penegakan kebijakan.

Di lab ini, Anda akan mengakses firewall dan membuat aturan untuk menguji keamanan server dan melakukan modifikasi jika diperlukan.

Skenario

Cymbal Bank memiliki server web demo yang disediakan di jaringan Virtual Private Cloud (VPC) yang ada. Pemimpin tim Anda, Chloe, khawatir dengan konfigurasi keamanan server web ini dan ingin Anda menganalisis traffic jaringan masuk ke server web serta memblokir koneksi ke port yang tidak diperlukan menggunakan aturan firewall. Anda ditugaskan untuk menganalisis aturan firewall untuk server web ini dan menguji koneksinya. Untuk menyelesaikan tugas ini, Anda perlu membuat beberapa aturan firewall, terhubung ke server web, dan menganalisis log yang terkait dengan koneksi jaringan.

Berikut cara melakukan tugas ini: Pertama-tama, Anda akan membuat aturan firewall untuk mengizinkan traffic jaringan ke server web demo. Kemudian, Anda akan membuat traffic jaringan HTTP ke server dan menganalisis log jaringannya. Selanjutnya, Anda akan membuat dan menguji aturan firewall baru untuk menolak traffic HTTP ke server. Terakhir, Anda akan menganalisis log firewall untuk memverifikasi bahwa aturan firewall baru berfungsi sebagaimana mestinya.

Catatan: Di lab ini, Anda akan disediakan dengan VPC jaringan mode kustom, vpc-net, dan subnet, vpc-subnet, yang dikonfigurasi dengan Log Aliran Traffic VPC di region . Anda juga disediakan instance VM, web-server, yang diinstal dengan server web Apache dalam vpc-subnet dengan tag jaringan terlampir http-server di zona .

Penyiapan

Sebelum Anda mengklik Start Lab

Baca petunjuk ini. Lab memiliki timer yang tidak dapat dijeda. Timer, yang dimulai saat Anda mengklik Start Lab, akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab praktis ini dapat Anda gunakan untuk melakukan sendiri aktivitas di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Jika Anda sudah memiliki project atau akun pribadi Google Cloud, jangan menggunakannya untuk lab ini agar terhindar dari tagihan ekstra pada akun Anda.

Cara memulai lab dan login ke Konsol Google Cloud

-

Klik tombol Start Lab. Di sebelah kiri adalah panel Lab Details dengan informasi berikut ini:

- Waktu tersisa

- Tombol Open Google Cloud console

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

Catatan: Jika Anda perlu membayar lab, jendela pop-up akan terbuka untuk memilih metode pembayaran.

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window) jika Anda menjalankan browser Chrome. Halaman Sign in akan terbuka di tab browser baru.

Tips: Anda dapat mengatur tab di jendela terpisah secara berdampingan untuk memudahkan Anda berpindah-pindah tab.

Catatan: Jika dialog Choose an account ditampilkan, klik Use Another Account.

-

Jika perlu, salin Username Google Cloud di bawah dan tempel ke dialog Sign in. Klik Next.

{{{user_0.username | "Google Cloud username"}}}

Anda juga dapat menemukan nama pengguna Google Cloud di panel Lab Details.

- Salin Google Cloud password di bawah dan tempel ke dialog Welcome. Klik Next.

{{{user_0.password | "Google Cloud password"}}}

Anda juga dapat menemukan password Google Cloud di panel Lab Details.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

- Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan daftar uji coba gratis.

Setelah beberapa saat, konsol akan terbuka di tab ini.

Catatan: Anda dapat melihat menu berisi daftar Produk dan Layanan Google Cloud dengan mengklik Navigation menu di kiri atas.

Tugas 1. Membuat aturan firewall

Dalam tugas ini, Anda akan membuat aturan firewall yang mengizinkan konektivitas HTTP dan SSH. Anda juga akan menentukan tag target untuk aturan firewall yang baru dibuat.

Di Google Cloud, aturan firewall harus menentukan target untuk menentukan di instance VM mana aturan akan diterapkan. Tag target dapat digunakan untuk menerapkan aturan firewall ke grup VM tertentu, sehingga membantu menyederhanakan pengelolaan aturan firewall. Anda akan menggunakan tag target untuk mengaktifkan aturan firewall ini hanya untuk server web.

- Di Konsol Google Cloud, klik Navigation menu (

).

).

- Pilih VPC Network > Firewall. Halaman Firewall policies akan ditampilkan.

Catatan: Jika muncul pesan menyatakan bahwa Anda tidak memiliki izin yang diperlukan untuk melihat kebijakan firewall yang diwarisi oleh project ini, Anda dapat mengabaikannya dan melanjutkan ke langkah berikutnya.

-

Di toolbar, klik + Create Firewall Rule. Dialog Create a firewall rule akan ditampilkan.

-

Tentukan nilai berikut dan tetap gunakan nilai default untuk setelan lainnya:

| Kolom |

Nilai |

| Name |

allow-http-ssh |

| Log |

On |

| Network |

vpc-net |

| Targets |

Specified target tags |

| Target tags |

http-server |

| Source filter |

IPv4 ranges |

| Source IPv4 ranges |

0.0.0.0/0 |

| Di bagian Protocols and ports

|

- Pilih Specified protocols and ports

- Centang kotak TCP

- Di kolom Ports, masukkan 80, 22

|

- Klik Create.

Catatan: Tunggu hingga pesan Successfully created firewall rule "allow-http-ssh" ditampilkan sebelum melanjutkan.

Klik Check my progress untuk memastikan Anda telah menyelesaikan tugas ini dengan benar.

Membuat aturan firewall

Tugas 2. Membuat traffic jaringan HTTP

Dalam tugas ini, Anda akan membuat traffic jaringan HTTP ke server web dengan mengunjungi alamat IP eksternalnya. Traffic jaringan yang Anda hasilkan kemudian akan direkam sebagai log yang dapat Anda analisis di Logs Explorer.

Pertama, Anda perlu membuat traffic jaringan.

-

Di Konsol Google Cloud, klik Navigation menu ( ).

).

-

Pilih Compute Engine > VM instances. Halaman VM instances akan terbuka.

-

Untuk web-server, klik link External IP untuk mengakses server.

(Atau, Anda dapat menambahkan nilai External IP ke http://EXTERNAL_IP/ di jendela atau tab browser baru.) Halaman web default akan ditampilkan.

Selanjutnya, Anda perlu menemukan alamat IP komputer yang Anda gunakan.

- Akses alamat IP Anda menggunakan link berikut whatismyip.com. Anda akan langsung mendapatkan IP Anda.

Catatan: Pastikan alamat IP hanya berisi angka (IPv4) dan tidak dinyatakan dalam heksadesimal (IPv6).

- Salin IP address dan simpan di notepad. Anda akan menggunakannya di tugas berikutnya.

Klik Check my progress untuk memastikan Anda telah menyelesaikan tugas ini dengan benar.

Membuat traffic jaringan HTTP

Tugas 3. Menganalisis Log Aliran Traffic server web

Dalam tugas ini, Anda akan mengakses dan menganalisis Log Aliran Traffic VPC untuk server web menggunakan Logs Explorer.

-

Di kolom judul Konsol Google Cloud, ketik Logs Explorer di kolom Search, lalu klik Logs Explorer di hasil penelusuran.

-

Klik Pin di samping Observability Logging.

-

Di sisi kiri halaman Logs Explorer, panel Fields akan ditampilkan. Bagian Severity dan Resource type akan tersedia. Untuk bagian Resource type, pilih Subnetwork.

Entri dari log subnetwork akan ditampilkan di panel Query results di sebelah kanan panel Fields.

- Di panel Fields, di bagian Log name, pilih compute.googleapis.com/vpc_flows untuk mengakses log Aliran Traffic VPC untuk jaringan. Jika opsi ini tidak ditampilkan, tunggu beberapa menit hingga jenis log ini muncul.

Setelah dipilih, entri dari Log Aliran Traffic VPC akan ditampilkan di panel Query results.

-

Di pembuat Query di bagian atas halaman, di akhir baris 2, tekan ENTER untuk membuat baris baru.

-

Di baris 3, masukkan yang berikut:

jsonPayload.connection.src_ip=YOUR_IP

Kueri Anda akan terlihat seperti berikut:

resource.type="gce_subnetwork"

log_name="projects/{{{project_0.project_id | PROJECT_ID}}}/logs/compute.googleapis.com%2Fvpc_flows"

jsonPayload.connection.src_ip=YOUR_IP

-

Ganti YOUR_IP dengan alamat IP yang Anda simpan dari Tugas 2. Kueri ini akan menelusuri log traffic jaringan yang berasal dari alamat IP Anda yang telah Anda buat di tugas sebelumnya.

-

Klik Run query. Hasil kueri akan ditampilkan di panel Query results.

Catatan: Jika opsi filter vpc_flows tidak ditampilkan atau jika tidak ada log, Anda mungkin harus menunggu beberapa menit dan memuat ulang. Jika setelah beberapa menit, opsi filter vpc_flows masih belum ditampilkan, buka halaman Compute Engine dan klik External IP web server beberapa kali untuk menghasilkan lebih banyak traffic dan periksa kembali opsi filter vpc_flows.

-

Di panel Query results, luaskan salah satu entri log.

-

Di entri tersebut, luaskan jsonPayload dengan mengklik panah perluas >. Kemudian, luaskan kolom connection.

Di sini Anda dapat memeriksa detail tentang koneksi jaringan ke server web:

-

dest_ip - Ini adalah alamat IP tujuan server web.

-

dest_port - Ini adalah nomor port tujuan server web, yaitu port HTTP 80.

-

protocol - Protokolnya adalah 6, yang merupakan protokol IANA untuk traffic TCP.

-

src_ip - Ini adalah alamat IP sumber komputer Anda.

-

src_port - Ini adalah nomor port sumber yang ditetapkan ke komputer Anda. Menurut standar Internet Assigned Numbers Authority (IANA), ini biasanya merupakan nomor port acak antara 49152—65535.

Setelah menganalisis detail entri log ini, Anda akan melihat bahwa traffic jaringan yang Anda buat (di port HTTP 80) diizinkan karena aturan firewall allow-http-ssh yang Anda buat sebelumnya. Aturan ini mengizinkan traffic masuk di port 80 dan 22.

Tugas 4. Membuat aturan firewall untuk menolak traffic HTTP

Dalam tugas ini, Anda akan membuat aturan firewall baru yang menolak traffic dari port 80.

-

Di Konsol Google Cloud, klik Navigation menu ( ).

).

-

Pilih VPC network > Firewall. Halaman Firewall policies akan ditampilkan.

-

Di toolbar, klik + Create Firewall Rule.

-

Dalam dialog Create a firewall rule, tentukan setelan berikut dan biarkan setelan yang tersisa sebagai default:

| Kolom |

Nilai |

| Name |

deny-http |

| Log |

On |

| Network |

vpc-net |

| Action on match |

Deny |

| Targets |

Specified target tags |

| Target tags |

http-server |

| Source filter |

IPv4 ranges |

| Source IPv4 ranges |

0.0.0.0/0 |

| Di bagian Protocols and ports

|

- Pilih Specified protocols and ports

- Centang kotak TCP

- Di kolom Ports, masukkan 80

|

- Klik Create.

Klik Check my progress untuk memastikan Anda telah menyelesaikan tugas ini dengan benar.

Membuat firewall untuk menolak traffic HTTP

Tugas 5. Menganalisis log firewall

Dalam tugas ini, Anda akan menguji aturan firewall deny-http yang telah Anda buat di tugas sebelumnya.

Pertama, coba hubungkan ke server web.

- Klik Navigation menu (

).

).

- Pilih Compute Engine > VM instances. Halaman VM instances akan terbuka.

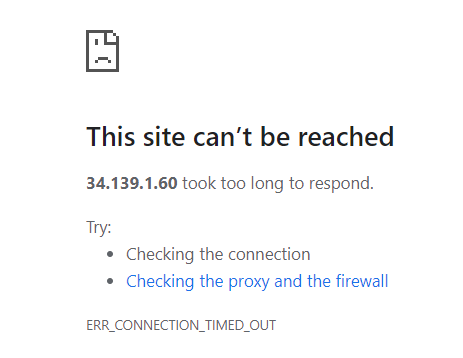

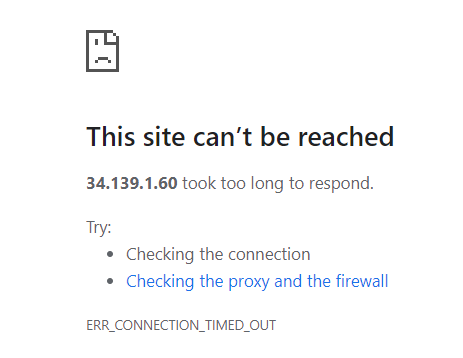

- Untuk web-server, klik link External IP untuk mengakses server.

Pesan error berikut akan ditampilkan di halaman:

Error ini terjadi karena aturan firewall deny-http yang Anda buat di tugas sebelumnya. Untuk memverifikasi, akses Logs Explorer untuk menganalisis log firewall untuk server web.

-

Di Konsol Google Cloud, klik Navigation menu ( ).

).

-

Pilih Logging > Logs Explorer. Halaman Logs Explorer akan terbuka.

-

Untuk bagian Resource type, pilih Subnetwork.

-

Di panel Log fields, di bagian Log name, pilih compute.googleapis.com/firewall untuk mengakses log firewall untuk jaringan.

-

Di pembuat Query di bagian atas halaman, di akhir baris 2, tekan ENTER untuk membuat baris baru.

-

Di baris 3, masukkan yang berikut:

jsonPayload.connection.src_ip=YOUR_IP DENIED

Ganti YOUR_IP dengan alamat IP yang Anda simpan dari Tugas 2. Kueri ini akan menelusuri log firewall yang menolak koneksi alamat IP Anda ke server web. Kueri Anda akan terlihat seperti berikut:

resource.type="gce_subnetwork"

log_name="projects/{{{project_0.project_id | PROJECT_ID}}}/logs/compute.googleapis.com%2Ffirewall"

jsonPayload.connection.src_ip=YOUR_IP DENIED

-

Klik Run query. Hasil kueri akan ditampilkan di panel Query results.

-

Di panel Query results, luaskan salah satu entri log.

-

Dalam entri log, luaskan kolom jsonPayload dengan mengklik panah luaskan >. Kemudian, luaskan kolom connection. Anda dapat memeriksa detail tentang koneksi jaringan ke server web untuk memverifikasi apakah aturan firewall berhasil dipicu:

-

dest_ip - Ini adalah alamat IP tujuan server web, yaitu 10.1.3.2.

-

dest_port - Ini adalah nomor port tujuan server web, yaitu port HTTP 80.

-

protocol - Protokolnya adalah 6 yang merupakan protokol IANA untuk traffic TCP.

-

src_ip - Ini adalah alamat IP sumber komputer Anda.

-

src_port - Ini adalah nomor port sumber yang ditetapkan ke komputer Anda.

-

disposition - Kolom ini menunjukkan apakah koneksi diizinkan atau ditolak. Di sini, hasilnya adalah denied yang menunjukkan bahwa koneksi ke server ditolak.

- Dalam entri log, luaskan kolom rule_details dengan mengklik panah luaskan >. Anda dapat memeriksa detail tentang aturan firewall. Selain itu, Anda dapat mengekstrak informasi lebih lanjut dari kolom berikut dalam entri log dengan memperluasnya:

-

action - Tindakan yang diambil oleh aturan, DENY dalam kasus ini.

-

direction - Arah traffic aturan dapat berupa ingress atau egress, di sini INGRESS yang berarti tindakan akan berlaku untuk traffic masuk.

-

ip_port_info - Protokol dan port yang dikontrol oleh aturan ini. Daftar ip_protocol dan port_range mencantumkan port TCP 80.

-

source_range - Sumber traffic yang diterapkan aturan firewall. Berikut ini sumbernya 0.0.0.0/0.

-

target_tag - Mencantumkan semua tag target tempat berlakunya aturan firewall. Di sini, tag tersebut adalah http-server, tag target yang Anda tambahkan ke aturan firewall di tugas sebelumnya.

Dengan memeriksa detail entri log firewall ini, Anda akan melihat bahwa aturan firewall deny-http yang Anda siapkan untuk menolak traffic HTTP berhasil dipicu. Aturan ini menolak traffic jaringan masuk di port 80.

Klik Check my progress untuk memastikan Anda telah menyelesaikan tugas ini dengan benar.

Menganalisis log firewall

Kesimpulan

Selamat!

Anda kini memiliki pengalaman praktis dalam membuat dan menguji aturan firewall untuk server web di lingkungan cloud. Dengan membuat aturan firewall dan menganalisis entri log, Anda akan memahami seluk-beluk perlindungan perimeter. Hal ini berguna untuk memantau dan menganalisis potensi insiden atau ancaman keamanan, yang merupakan bagian penting dari peran analis keamanan.

Anda sudah memahami cara memodifikasi aturan firewall untuk memastikan keamanan jaringan maksimal.

Akhiri lab

Sebelum mengakhiri lab, pastikan Anda puas telah menyelesaikan semua tugas. Jika sudah siap, klik Akhiri Lab, lalu klik Kirim.

Dengan mengakhiri lab, Anda akan menghapus akses ke lingkungan lab, dan Anda tidak akan dapat mengakses kembali pekerjaan yang telah Anda selesaikan di dalamnya.

Hak cipta 2020 Google LLC Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

PENTING:

PENTING: Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop. Hanya ada 5 percobaan yang diizinkan per lab.

Hanya ada 5 percobaan yang diizinkan per lab. Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran. Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi. Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

).

).