WICHTIG:

WICHTIG:

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Pro Lab sind nur 5 Versuche zulässig.

Pro Lab sind nur 5 Versuche zulässig.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Aktivitätsübersicht

Die Assets in einer Cloud-Umgebung müssen vor unbefugtem Zugriff geschützt werden. Zu diesem Zweck setzen Sicherheitsteams auf Perimeterschutz. Damit sind Sicherheitsmaßnahmen gemeint, die implementiert werden, um den Rand eines Netzwerks oder Systems vor unbefugtem Zugriff und Cyberbedrohungen zu schützen. Eine Art von Perimeterschutz ist der Einsatz von Firewalls, um ein- und auch ausgehenden Netzwerktraffic einer Cloud-Umgebung zu verwalten und zu sichern. Firewalls schützen vertrauenswürdige interne Netzwerke (z. B. das private Netzwerk eines Unternehmens) vor nicht vertrauenswürdigen externen Netzwerken (z. B. dem Internet). Firewalls untersuchen sowohl eingehenden als auch ausgehenden Netzwerktraffic anhand vordefinierter Regeln, um bestimmte Datenpakete zuzulassen oder zu blockieren. Dies ist entscheidend für die Aufrechterhaltung der Anwendungssicherheit, die Trafficsteuerung, die Compliance und die Durchsetzung von Richtlinien.

In diesem Lab greifen Sie auf eine Firewall zu und erstellen Regeln, um die Sicherheit eines Servers zu testen und bei Bedarf Änderungen vorzunehmen.

Szenario

Die Cymbal Bank hat einen Demo-Webserver, der in einem vorhandenen VPC-Netzwerk (Virtual Private Cloud) bereitgestellt wird. Ihre Teamleitung, Cloe, ist besorgt über die Sicherheitskonfigurationen dieses Webservers und möchte, dass Sie den eingehenden Netzwerktraffic zum Webserver analysieren und Verbindungen zu unnötigen Ports mithilfe von Firewallregeln blockieren. Ihre Aufgabe ist es, die Firewallregeln für diesen Webserver zu analysieren und die Verbindung zu testen. Dazu müssen Sie mehrere Firewallregeln erstellen, eine Verbindung zum Webserver herstellen und die mit den Netzwerkverbindungen verknüpften Logs analysieren.

So gehen Sie vor: Zuerst erstellen Sie eine Firewallregel, um Netzwerktraffic zum Demo-Webserver zuzulassen. Anschließend generieren Sie HTTP-Netzwerktraffic zum Server und analysieren die Netzwerklogs. Als Nächstes erstellen und testen Sie eine neue Firewallregel, um HTTP-Traffic zum Server zu blockieren. Zum Schluss analysieren Sie die Firewalllogs, um zu prüfen, ob die neue Firewallregel wie vorgesehen funktioniert.

Hinweis: In diesem Lab wird Ihnen ein VPC-Netzwerk im benutzerdefinierten Modus, vpc-net, und ein Subnetz, vpc-subnet, bereitgestellt, die mit VPC Flow Logs in der Region konfiguriert sind. Außerdem wird Ihnen eine VM-Instanz namens web-server bereitgestellt, auf der ein Apache-Webserver installiert ist. Sie befindet sich im Subnetz vpc-subnet, hat das Netzwerktag http-server und befindet sich in der Zone .

Einrichtung

Bevor Sie auf „Lab starten“ klicken

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange die Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab führen Sie die Aktivitäten eigenständig in einer echten Cloud-Umgebung durch, nicht in einer Simulation oder einer Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus, um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Wenn Sie über ein persönliches Google Cloud-Konto oder -Projekt verfügen, verwenden Sie es nicht für dieses Lab. So werden zusätzliche Kosten für Ihr Konto vermieden.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Restzeit

- Schaltfläche Google Cloud Console öffnen

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

Hinweis: Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden). Die Anmeldeseite wird in einem neuen Browsertab geöffnet.

Tipp: Sie können die Tabs in getrennten Fenstern nebeneinander anordnen, um bequem zwischen ihnen zu wechseln.

Hinweis: Wenn das Dialogfeld Konto auswählen angezeigt wird, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Google Cloud-Nutzernamen und fügen Sie ihn in das Dialogfeld Anmelden ein. Klicken Sie dann auf Weiter.

{{{user_0.username | "Google Cloud username"}}}

Sie finden den Google Cloud-Nutzernamen auch im Bereich Details zum Lab.

- Kopieren Sie das folgende Google Cloud-Passwort und fügen Sie es in das Dialogfeld Willkommen ein. Klicken Sie dann auf Weiter.

{{{user_0.password | "Google Cloud password"}}}

Sie finden das Google Cloud-Passwort auch im Bereich Details zum Lab.

Wichtig: Sie müssen die für das Lab bereitgestellten Anmeldedaten verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

- Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder 2-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testzeiträume an.

Nach wenigen Augenblicken wird die Console in diesem Tab geöffnet.

Hinweis: Wenn Sie sich eine Liste der Google Cloud-Produkte und ‑Dienste ansehen möchten, klicken Sie oben links auf das Navigationsmenü.

Aufgabe 1: Firewallregel erstellen

In dieser Aufgabe erstellen Sie eine Firewallregel, die HTTP- und SSH-Verbindungen zulässt. Außerdem geben Sie ein Ziel-Tag für die neu erstellte Firewallregel an.

In Google Cloud müssen Firewallregeln Ziele angeben, um zu definieren, auf welche VM-Instanzen sie angewendet werden. Mit Ziel-Tags können Sie eine Firewallregel auf eine bestimmte Gruppe von VMs anwenden und so die Verwaltung von Firewallregeln vereinfachen. Sie verwenden Ziel-Tags, um diese Firewallregel nur für den Webserver zu aktivieren.

- Klicken Sie in der Google Cloud Console auf das Navigationsmenü (

).

).

- Wählen Sie VPC-Netzwerk > Firewall aus. Die Seite Firewallrichtlinien wird angezeigt.

Hinweis: Wenn eine Meldung angezeigt wird, dass Sie nicht die erforderlichen Berechtigungen haben, um sich die von diesem Projekt übernommenen Firewallrichtlinien anzusehen, können Sie diese ignorieren und mit den nächsten Schritten fortfahren.

-

Klicken Sie in der Symbolleiste auf + Firewallregel erstellen. Das Dialogfeld Firewallregel erstellen wird angezeigt.

-

Geben Sie Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Feld |

Wert |

| Name |

allow-http-ssh |

| Logs |

An |

| Netzwerk |

vpc-net |

| Ziele |

Angegebene Ziel-Tags |

| Ziel-Tags |

http-server |

| Quellfilter |

IPv4-Bereiche |

| Quell-IPv4-Bereiche |

0.0.0.0/0 |

| Im Bereich Protokolle und Ports

|

- Wählen Sie Angegebene Protokolle und Ports aus.

- Klicken Sie das Kästchen TCP an.

- Geben Sie in das Feld Ports den Wert 80, 22 ein.

|

- Klicken Sie auf Erstellen.

Hinweis: Warten Sie, bis die Meldung Firewallregel „allow-http-ssh“ erfolgreich erstellt angezeigt wird, bevor Sie fortfahren.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Firewallregel erstellen

Aufgabe 2: HTTP-Netzwerktraffic generieren

In dieser Aufgabe generieren Sie HTTP-Netzwerktraffic zum Webserver, indem Sie seine externe IP-Adresse aufrufen. Der von Ihnen generierte Netzwerktraffic wird dann als Log aufgezeichnet, das Sie im Log-Explorer analysieren können.

Zuerst müssen Sie Netzwerktraffic generieren.

-

Klicken Sie in der Google Cloud Console auf das Navigationsmenü ( ).

).

-

Wählen Sie Compute Engine > VM-Instanzen aus. Die Seite VM-Instanzen wird geöffnet.

-

Klicken Sie für web-server auf den Link Externe IP-Adresse, um auf den Server zuzugreifen.

(Alternativ können Sie in einem neuen Browserfenster oder Tab den Wert der externen IP-Adresse zu http://EXTERNAL_IP/ hinzufügen.) Es sollte eine Standardwebseite angezeigt werden.

Als Nächstes müssen Sie die IP-Adresse des Computers ermitteln, den Sie verwenden.

- Rufen Sie Ihre IP-Adresse über den folgenden Link ab: whatismyip.com. Sie erhalten direkt Ihre IP-Adresse.

Hinweis: Die IP-Adresse darf nur Ziffern enthalten (IPv4) und nicht im Hexadezimalformat angegeben sein (IPv6).

- Kopieren Sie die IP-Adresse und speichern Sie sie in einem Texteditor. Sie benötigen sie in der nächsten Aufgabe.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

HTTP-Netzwerktraffic generieren

Aufgabe 3: Flow-Logs des Webservers analysieren

In dieser Aufgabe greifen Sie mit dem Log-Explorer auf die VPC-Flow-Logs für den Webserver zu und analysieren sie.

-

Geben Sie in der Titelleiste der Google Cloud Console Log-Explorer in das Suchfeld ein und klicken Sie dann in den Suchergebnissen auf Log-Explorer.

-

Klicken Sie neben Logging für Beobachtbarkeit auf Anpinnen.

-

Auf der linken Seite der Seite Log-Explorer wird der Bereich Felder angezeigt. Die Abschnitte Schweregrad und Ressourcentyp sind verfügbar. Wählen Sie im Abschnitt Ressourcentyp die Option Subnetzwerk aus.

Einträge aus den Subnetzwerk-Logs werden im Bereich Abfrageergebnisse rechts neben dem Bereich Felder angezeigt.

- Wählen Sie im Bereich Felder im Abschnitt Logname die Option compute.googleapis.com/vpc_flows aus, um auf die VPC-Flow-Logs für das Netzwerk zuzugreifen. Wenn diese Option nicht angezeigt wird, warten Sie einige Minuten, bis dieser Logtyp erscheint.

Nach der Auswahl werden Einträge aus den VPC-Flow-Logs im Bereich Abfrageergebnisse angezeigt.

-

Drücken Sie im Abfrage-Builder oben auf der Seite am Ende von Zeile 2 die EINGABETASTE, um eine neue Zeile zu erstellen.

-

Geben Sie in Zeile 3 Folgendes ein:

jsonPayload.connection.src_ip=YOUR_IP

Die Abfrage sollte in etwa so aussehen:

resource.type="gce_subnetwork"

log_name="projects/{{{project_0.project_id | PROJECT_ID}}}/logs/compute.googleapis.com%2Fvpc_flows"

jsonPayload.connection.src_ip=YOUR_IP

-

Ersetzen Sie YOUR_IP durch die IP-Adresse, die Sie in Aufgabe 2 gespeichert haben. Mit dieser Abfrage werden die Netzwerktraffic-Logs gesucht, die von Ihrer IP-Adresse stammen und die Sie in der vorherigen Aufgabe generiert haben.

-

Klicken Sie auf Abfrage ausführen. Die Abfrageergebnisse sollten im Bereich Abfrageergebnisse angezeigt werden.

Hinweis: Wenn die Filteroption vpc_flows nicht angezeigt wird oder keine Logs abgerufen werden, müssen Sie möglicherweise ein paar Minuten warten und dann aktualisieren. Wenn die Filteroption vpc_flows nach einigen Minuten immer noch nicht angezeigt wird, rufen Sie die Seite Compute Engine auf und klicken Sie mehrmals auf die externe IP-Adresse des Webservers, um mehr Traffic zu generieren. Prüfen Sie dann noch einmal die Filteroption vpc_flows.

-

Maximieren Sie im Bereich Abfrageergebnisse einen der Logeinträge.

-

Erweitern Sie im Eintrag jsonPayload, indem Sie auf den Pfeil > klicken. Erweitern Sie dann das Feld connection.

Hier können Sie die Details zur Netzwerkverbindung zum Webserver prüfen:

-

dest_ip: Dies ist die Ziel-IP-Adresse des Webservers.

-

dest_port: Dies ist die Zielportnummer des Webservers, also HTTP-Port 80.

-

protocol: Das Protokoll ist 6, das IANA-Protokoll für TCP-Traffic.

-

src_ip: Dies ist die Quell-IP-Adresse Ihres Computers.

-

src_port: Dies ist die Quellportnummer, die Ihrem Computer zugewiesen ist. Gemäß den Standards der Internet Assigned Numbers Authority (IANA) ist dies in der Regel eine zufällige Portnummer zwischen 49152 und 65535.

Nachdem Sie die Details dieses Logeintrags analysiert haben, sollten Sie feststellen, dass der von Ihnen generierte Netzwerktraffic (auf HTTP-Port 80) aufgrund der zuvor erstellten Firewallregel allow-http-ssh zugelassen wurde. Diese Regel hat eingehenden Traffic auf den Ports 80 und 22 zugelassen.

Aufgabe 4: Firewallregel zum Ablehnen von HTTP-Traffic erstellen

In dieser Aufgabe erstellen Sie eine neue Firewallregel, die Traffic von Port 80 ablehnt.

-

Klicken Sie in der Google Cloud Console auf das Navigationsmenü ( ).

).

-

Wählen Sie VPC-Netzwerk > Firewall aus. Die Seite „Firewallrichtlinien“ wird angezeigt.

-

Klicken Sie in der Symbolleiste auf + Firewallregel erstellen.

-

Geben Sie im Dialogfeld Firewallregel erstellen Folgendes an und lassen Sie ansonsten die Standardeinstellungen unverändert:

| Feld |

Wert |

| Name |

deny-http |

| Logs |

An |

| Netzwerk |

vpc-net |

| Aktion bei Übereinstimmung |

Ablehnen |

| Ziele |

Angegebene Ziel-Tags |

| Ziel-Tags |

http-server |

| Quellfilter |

IPv4-Bereiche |

| Quell-IPv4-Bereiche |

0.0.0.0/0 |

| Im Bereich Protokolle und Ports

|

- Wählen Sie Angegebene Protokolle und Ports aus.

- Klicken Sie das Kästchen TCP an.

- Geben Sie in das Feld Ports den Wert 80 ein.

|

- Klicken Sie auf Erstellen.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Firewall erstellen, um HTTP-Traffic zu blockieren

Aufgabe 5: Firewall-Logs analysieren

In dieser Aufgabe testen Sie die Firewallregel deny-http, die Sie in der vorherigen Aufgabe erstellt haben.

Versuchen Sie zuerst, eine Verbindung zum Webserver herzustellen.

- Klicken Sie auf das Navigationsmenü (

).

).

- Wählen Sie Compute Engine > VM-Instanzen aus. Die Seite VM-Instanzen wird geöffnet.

- Klicken Sie für web-server auf den Link Externe IP-Adresse, um auf den Server zuzugreifen.

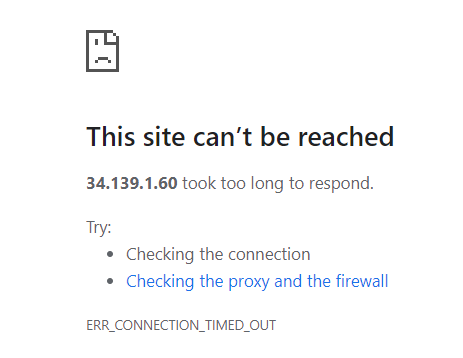

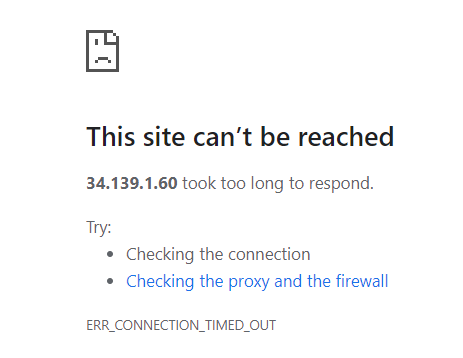

Die folgende Fehlermeldung sollte auf der Seite angezeigt werden:

Dieser Fehler ist auf die Firewallregel deny-http zurückzuführen, die Sie in der vorherigen Aufgabe erstellt haben. Rufen Sie den Log-Explorer auf, um die Firewall-Logs für den Webserver zu analysieren.

-

Klicken Sie in der Google Cloud Console auf das Navigationsmenü ( ).

).

-

Wählen Sie Logging > Log-Explorer aus. Die Seite Log-Explorer wird geöffnet.

-

Wählen Sie im Abschnitt Ressourcentyp die Option Subnetzwerk aus.

-

Wählen Sie im Bereich Logfelder im Abschnitt Logname die Option compute.googleapis.com/firewall aus, um auf die Firewall-Logs für das Netzwerk zuzugreifen.

-

Drücken Sie im Abfrage-Builder oben auf der Seite am Ende von Zeile 2 die EINGABETASTE, um eine neue Zeile zu erstellen.

-

Geben Sie in Zeile 3 Folgendes ein:

jsonPayload.connection.src_ip=YOUR_IP DENIED

Ersetzen Sie YOUR_IP durch die IP-Adresse, die Sie in Aufgabe 2 gespeichert haben. Mit dieser Abfrage werden Firewall-Logs gesucht, die die Verbindung Ihrer IP-Adresse zum Webserver verweigert haben. Die Abfrage sollte in etwa so aussehen:

resource.type="gce_subnetwork"

log_name="projects/{{{project_0.project_id | PROJECT_ID}}}/logs/compute.googleapis.com%2Ffirewall"

jsonPayload.connection.src_ip=YOUR_IP DENIED

-

Klicken Sie auf Abfrage ausführen. Die Abfrageergebnisse sollten im Bereich „Abfrageergebnisse“ angezeigt werden.

-

Maximieren Sie im Bereich Abfrageergebnisse einen der Logeinträge.

-

Erweitern Sie im Logeintrag das Feld jsonPayload, indem Sie auf den Pfeil > klicken. Erweitern Sie dann das Feld connection. Sie können die Details zur Netzwerkverbindung zum Webserver prüfen, um festzustellen, ob die Firewallregel erfolgreich ausgelöst wurde:

-

dest_ip: Dies ist die Ziel-IP-Adresse des Webservers, nämlich 10.1.3.2.

-

dest_port: Dies ist die Zielportnummer des Webservers, also HTTP-Port 80.

-

protocol: Das Protokoll ist 6, das IANA-Protokoll für TCP-Traffic.

-

src_ip: Dies ist die Quell-IP-Adresse Ihres Computers.

-

src_port: Dies ist die Quellportnummer, die Ihrem Computer zugewiesen ist.

-

disposition: Dieses Feld gibt an, ob die Verbindung zugelassen oder abgelehnt wurde. Hier ist es denied, was bedeutet, dass die Verbindung zum Server abgelehnt wurde.

- Erweitern Sie im Logeintrag das Feld rule_details, indem Sie auf den Pfeil > klicken. Sie können sich die Details zur Firewallregel ansehen. Außerdem können Sie weitere Informationen aus den folgenden Feldern im Logeintrag extrahieren, indem Sie sie maximieren:

-

action: Die von der Regel ergriffene Maßnahme, in diesem Fall DENY.

-

direction: Die Trafficrichtung der Regel kann entweder „ingress“ oder „egress“ sein. Hier ist sie INGRESS, was bedeutet, dass die Aktion für eingehenden Traffic gilt.

-

ip_port_info: Das Protokoll und die Ports, die von dieser Regel gesteuert werden. Die Listen ip_protocol und port_range enthalten TCP-Port 80.

-

source_range: Die Trafficquellen, auf die die Firewallregel angewendet wird. Hier ist es 0.0.0.0/0.

-

target_tag: Hier werden alle Ziel-Tags aufgeführt, auf die die Firewallregel angewendet wird. Hier ist es http-server, das Ziel-Tag, das Sie der Firewallregel in der vorherigen Aufgabe hinzugefügt haben.

Wenn Sie sich die Details dieses Firewall-Logeintrags ansehen, stellen Sie fest, dass die Firewallregel deny-http, die Sie zum Ablehnen von HTTP-Traffic eingerichtet haben, erfolgreich ausgelöst wurde. Diese Regel hat eingehenden Netzwerktraffic auf Port 80 abgelehnt.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Firewall-Logs analysieren

Fazit

Gut gemacht!

Sie haben jetzt praktische Erfahrung im Erstellen und Testen von Firewallregeln für einen Webserver in einer Cloud-Umgebung. Sie haben Firewallregeln erstellt und Logeinträge analysiert und kennen sich daher mit den Feinheiten des Perimeterschutzes aus. Das ist nützlich für das Monitoring und die Analyse potenzieller Sicherheitsvorfälle oder Bedrohungen, was ein wesentlicher Teil der Arbeit von Sicherheitsanalysten ist.

Sie sind auf dem besten Weg, zu verstehen, wie Sie Firewallregeln ändern, um die Netzwerksicherheit zu maximieren.

Lab beenden

Bevor Sie das Lab beenden, sehen Sie nach, ob Sie alle Aufgaben erledigt haben. Wenn Sie soweit sind, klicken Sie auf Lab beenden und dann auf Senden.

Wenn Sie das Lab beenden, haben Sie keinen Zugriff mehr auf die Lab-Umgebung und können auch nicht mehr auf die darin ausgeführten Aufgaben zugreifen.

© 2022 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens - und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

WICHTIG:

WICHTIG: Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden. Pro Lab sind nur 5 Versuche zulässig.

Pro Lab sind nur 5 Versuche zulässig. Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess. Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen. Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

).

).