PENTING:

PENTING:

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Hanya ada 5 percobaan yang diizinkan per lab.

Hanya ada 5 percobaan yang diizinkan per lab.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Ringkasan aktivitas

IAM, atau Identity and Access Management, adalah kumpulan proses dan teknologi yang membantu organisasi mengelola identitas digital di lingkungan mereka. Dengan IAM, kontrol akses dikelola dengan menentukan identitas pengguna dan peran mereka dalam kaitannya dengan resource yang tersedia. Izin akses resource tidak diberikan langsung kepada masing-masing pengguna. Sebagai gantinya, pengguna ditetapkan ke peran yang kemudian diberikan kepada akun utama yang terautentikasi. Meskipun istilah "anggota" digunakan pada masa lalu, IAM kini menyebut individu ini sebagai akun utama, meskipun beberapa API masih menggunakan terminologi sebelumnya. Ada tiga jenis peran IAM di Google Cloud:

-

Peran dasar: Peran yang secara historis tersedia di konsol Google Cloud. Peran ini terdiri dari Pemilik, Editor, dan Viewer.

-

Peran bawaan: Peran yang memberikan kontrol akses yang lebih terperinci daripada peran dasar. Misalnya, peran bawaan Pub/Sub Publisher (roles/pubsub.publisher) memberikan akses untuk hanya memublikasikan pesan ke topik Pub/Sub.

-

Peran khusus: Peran yang dibuat untuk menyesuaikan izin dengan kebutuhan organisasi apabila peran bawaan tidak dapat memenuhi kebutuhan Anda.

Di lab ini, Anda akan mempelajari cara membuat dan mengelola peran khusus Identity and Access Management (IAM).

Skenario

Sebagai bagian dari rencana migrasinya, Cymbal Bank secara bertahap men-deploy alur kerjanya ke cloud. Salah satu deployment ini mencakup database yang menyimpan data penagihan dan invoice pelanggan yang sensitif. Sebelum database ini dapat di-deploy, database ini harus melalui audit pihak ketiga yang komprehensif. Auditor memerlukan akses ke database ini untuk menyelesaikan audit ini. Mereka harus diberi izin yang sesuai dan diperlukan untuk menyelesaikan pekerjaan mereka. Pemimpin tim Anda, Chloe, menugaskan Anda untuk memanfaatkan IAM guna menerapkan kontrol akses ke database ini untuk grup audit.

IAM adalah komponen fundamental keamanan cloud dan akan memainkan peran penting dalam tugas Anda. Anggota tim audit akan memerlukan peran yang ditentukan dengan akses terbatas, khusus untuk melihat dan mencantumkan konten database. Tugas Anda, seperti yang diuraikan oleh pimpinan tim, mencakup konfigurasi akses pengguna yang tepat untuk memenuhi persyaratan ketat ini.

Berikut cara melakukan tugas ini: Pertama, Anda akan membuat peran dan menetapkan izin yang diperlukan. Selanjutnya, Anda akan menetapkan peran baru yang telah dibuat kepada pengguna. Terakhir, Anda akan memverifikasi bahwa peran yang Anda buat telah diberikan.

Penyiapan

Sebelum Anda mengklik Start Lab

Baca petunjuk ini. Lab memiliki timer yang tidak dapat dijeda. Timer, yang dimulai saat Anda mengklik Start Lab, akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab praktis ini dapat Anda gunakan untuk melakukan sendiri aktivitas di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Jika Anda sudah memiliki project atau akun pribadi Google Cloud, jangan menggunakannya untuk lab ini agar terhindar dari tagihan ekstra pada akun Anda.

Cara memulai lab dan login ke Konsol Google Cloud

-

Klik tombol Start Lab. Di sebelah kiri adalah panel Lab Details dengan informasi berikut ini:

- Waktu tersisa

- Tombol Open Google Cloud console

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

Catatan: Jika Anda perlu membayar lab, jendela pop-up akan terbuka untuk memilih metode pembayaran.

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window) jika Anda menjalankan browser Chrome. Halaman Sign in pada lab akan terbuka di tab browser baru.

Tips: Anda dapat mengatur tab di jendela terpisah secara berdampingan untuk memudahkan Anda berpindah-pindah tab.

Catatan: Jika dialog Choose an account ditampilkan, klik Use Another Account.

-

Jika perlu, salin Google Cloud username 1 di bawah dan tempel ke dialog Sign in. Klik Next.

{{{user_0.username | "Google Cloud username 1"}}}

Anda juga dapat menemukan Google Cloud username 1 di panel Lab Details.

- Salin Google Cloud password di bawah dan tempel ke dialog Welcome. Klik Next.

{{{user_0.password | "Google Cloud password"}}}

Anda juga dapat menemukan password Google Cloud di panel Lab Details.

Penting: Anda harus menggunakan kredensial dari panel sebelah kiri. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

- Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan daftar uji coba gratis.

Setelah beberapa saat, Konsol Cloud akan terbuka di tab ini.

Catatan: Anda dapat melihat menu berisi daftar Produk dan Layanan Google Cloud dengan mengklik Navigation menu di kiri atas.

Tugas 1. Membuat peran khusus

Penerapan prinsip hak istimewa terendah merupakan bagian penting dari IAM. Hal ini memastikan bahwa pengguna hanya diberi izin yang mereka perlukan untuk menjalankan tugas. Peran khusus memberikan cara untuk menyesuaikan izin dengan kebutuhan organisasi, sehingga memastikan bahwa pengguna tidak memiliki izin yang luas dan berlebihan.

Dalam tugas ini, Anda akan membuat peran khusus untuk tim audit di Cymbal. Kemudian, Anda akan memberikan akses terbatas peran kustom untuk melihat konten database.

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik IAM & admin > IAM. Halaman Roles akan terbuka.

), klik IAM & admin > IAM. Halaman Roles akan terbuka.

-

Di panel Explorer, yang terletak di dekat bagian atas halaman Roles, klik + Create Role.

-

Dalam dialog Create Role, tentukan setelan berikut dan biarkan setelan yang tersisa sebagai default:

| Property |

Value (type or select) |

| Title |

Audit Team Reviewer |

| Description |

Custom role, allowing the audit team to conduct its review activities. This role grants read-only access to Firebase database resources. |

| ID |

CustomRole |

| Role launch stage |

General Availability |

Setiap peran khusus dapat diberi role launch stage (tahap peluncuran peran) yang mencerminkan berbagai fase pengembangan, pengujian, dan deployment peran. Tahapan ini membantu pengguna memahami status peran saat ini dan kesesuaiannya untuk berbagai kasus penggunaan.

Ada beberapa tahap peluncuran di Google Cloud. Tiga tahap peluncuran peran utama yang perlu Anda ketahui adalah:

Alfa: Peran dalam tahap Alfa biasanya bersifat eksperimental dan mungkin mengalami perubahan signifikan. Hal ini tidak direkomendasikan untuk lingkungan produksi. Pengguna dapat memberikan masukan tentang peran alfa untuk memengaruhi pengembangannya.

Beta: Peran dalam tahap Beta lebih matang daripada peran alfa, tetapi mungkin masih menerima update dan peningkatan berdasarkan masukan pengguna. Rilis ini dianggap cocok untuk skenario non-produksi tertentu, tetapi mungkin tidak sepenuhnya stabil.

Ketersediaan Umum (GA): Peran yang telah mencapai Ketersediaan Umum telah melalui pengembangan, pengujian, dan penyempurnaan yang menyeluruh. Versi ini dianggap stabil, andal, dan cocok untuk penggunaan luas di lingkungan produksi. Peran GA telah ditinjau secara ekstensif dan dimaksudkan untuk memberikan perilaku yang konsisten dan dapat diandalkan.

-

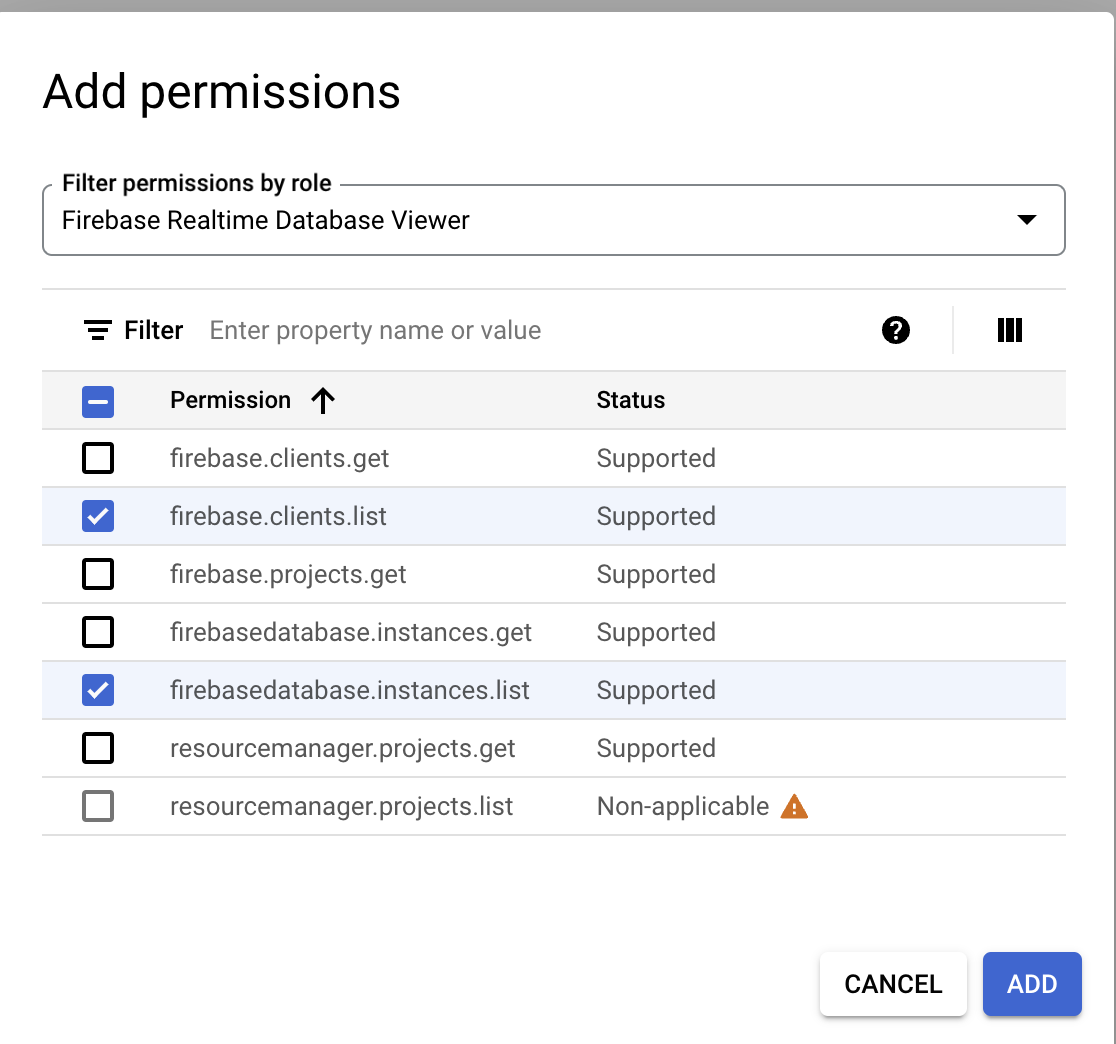

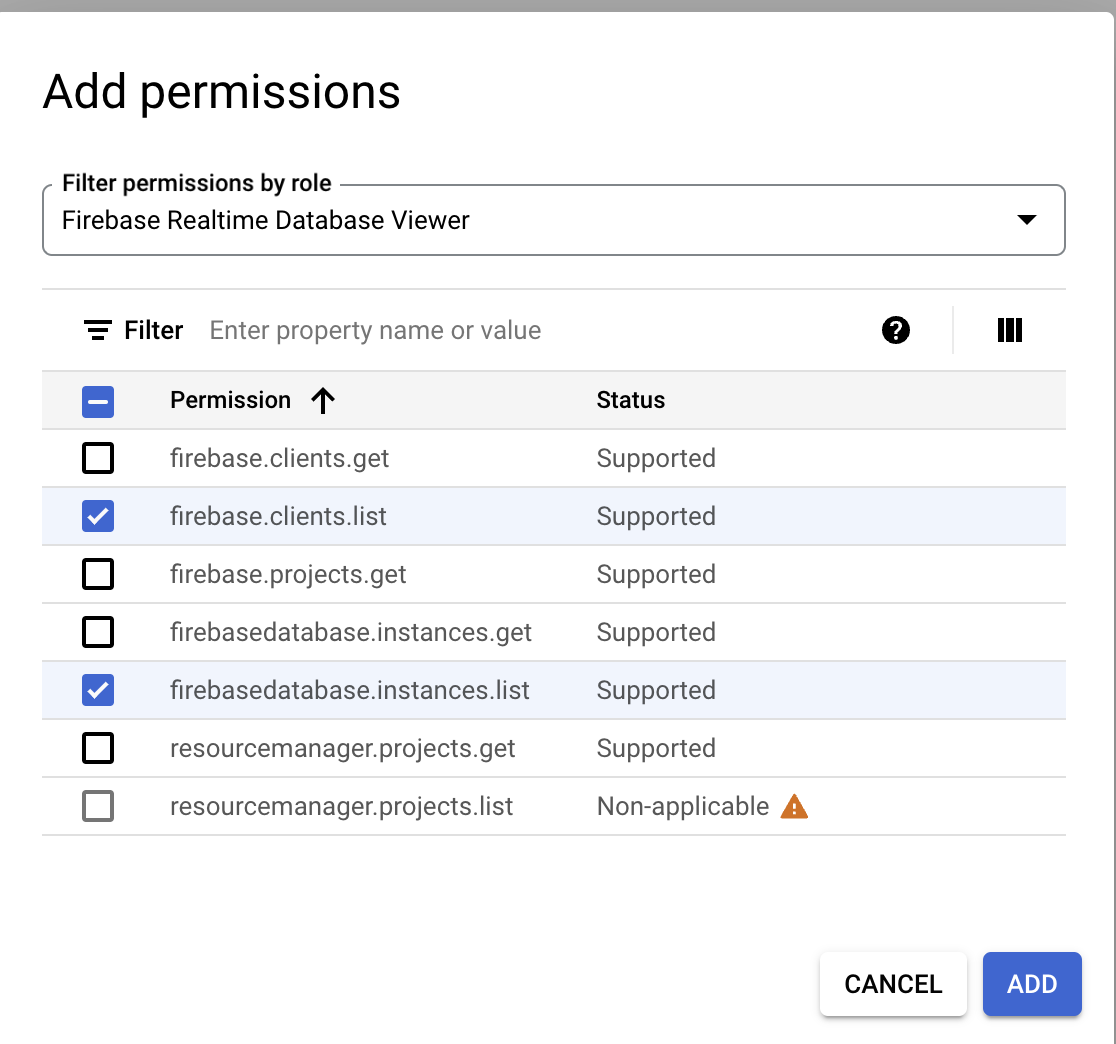

Klik + Add permissions. Kotak dialog Add permissions akan terbuka.

-

Di kolom Filter permissions by role, ketik Firebase Realtime.

-

Di kolom drop-down hasil, pilih kotak centang Firebase Realtime Database Viewer.

-

Klik OK.

-

Di bagian Filter, pilih kotak centang firebase.clients.list dan firebasedatabase.instances.list untuk menambahkan izin ini ke peran kustom.

-

Klik Add.

-

Dalam dialog Create Role, klik Create.

Peran baru kini akan dibuat dan ditambahkan ke peran yang ada di project.

Klik Periksa progres saya untuk memastikan Anda telah menyelesaikan tugas ini dengan benar.

Membuat peran khusus

Tugas 2. Memberikan peran kepada pengguna

Dalam tugas ini, Anda akan menetapkan peran khusus yang Anda buat di Tugas 1 kepada pengguna yang sudah ada.

Catatan: Untuk tujuan lab ini, Anda akan memberikan peran baru kepada nama pengguna Google Cloud 2 yang disediakan di panel Lab Details.

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik IAM & Admin > IAM. Halaman IAM akan terbuka.

), klik IAM & Admin > IAM. Halaman IAM akan terbuka.

-

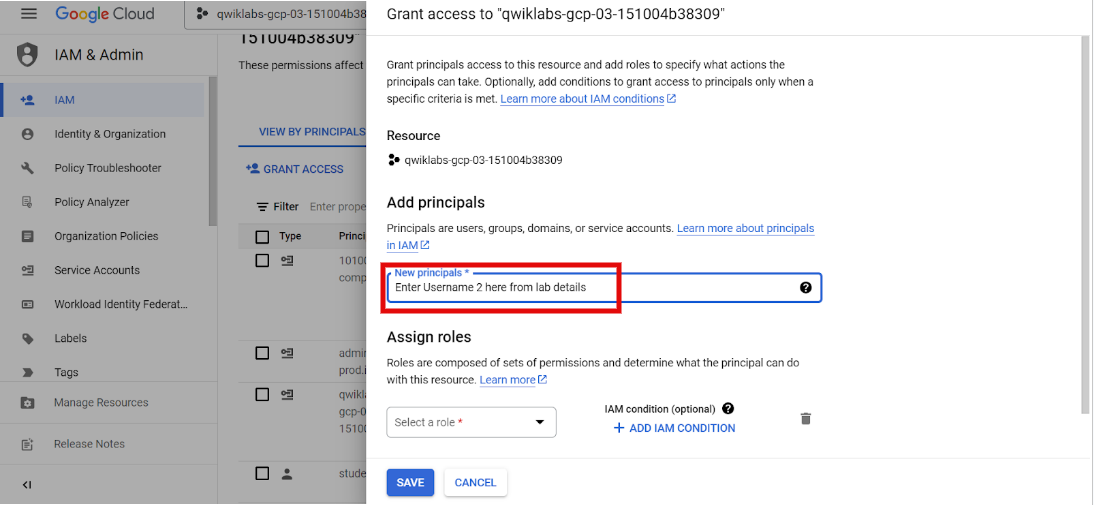

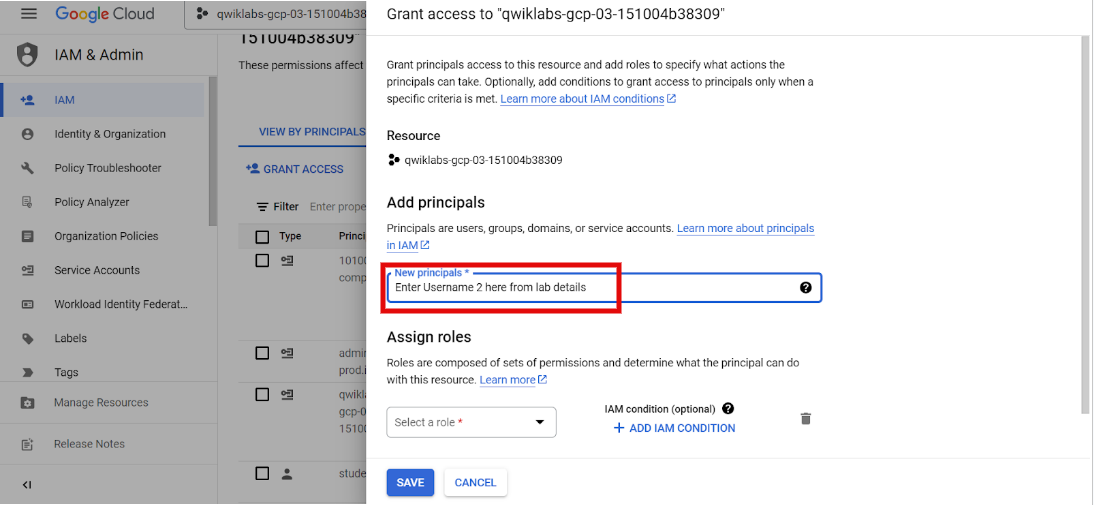

Di tab View By Principals, klik Grant access. Jendela dialog Grant access akan terbuka.

Kotak dialog Grant access adalah komponen penting dari sistem IAM di Google Cloud. IAM memberi Anda kemampuan untuk menentukan dan mengelola izin ini secara tepat untuk pengguna, grup, dan akun layanan.

- Salin Google Cloud username 2: dan tempel ke kolom New principals.

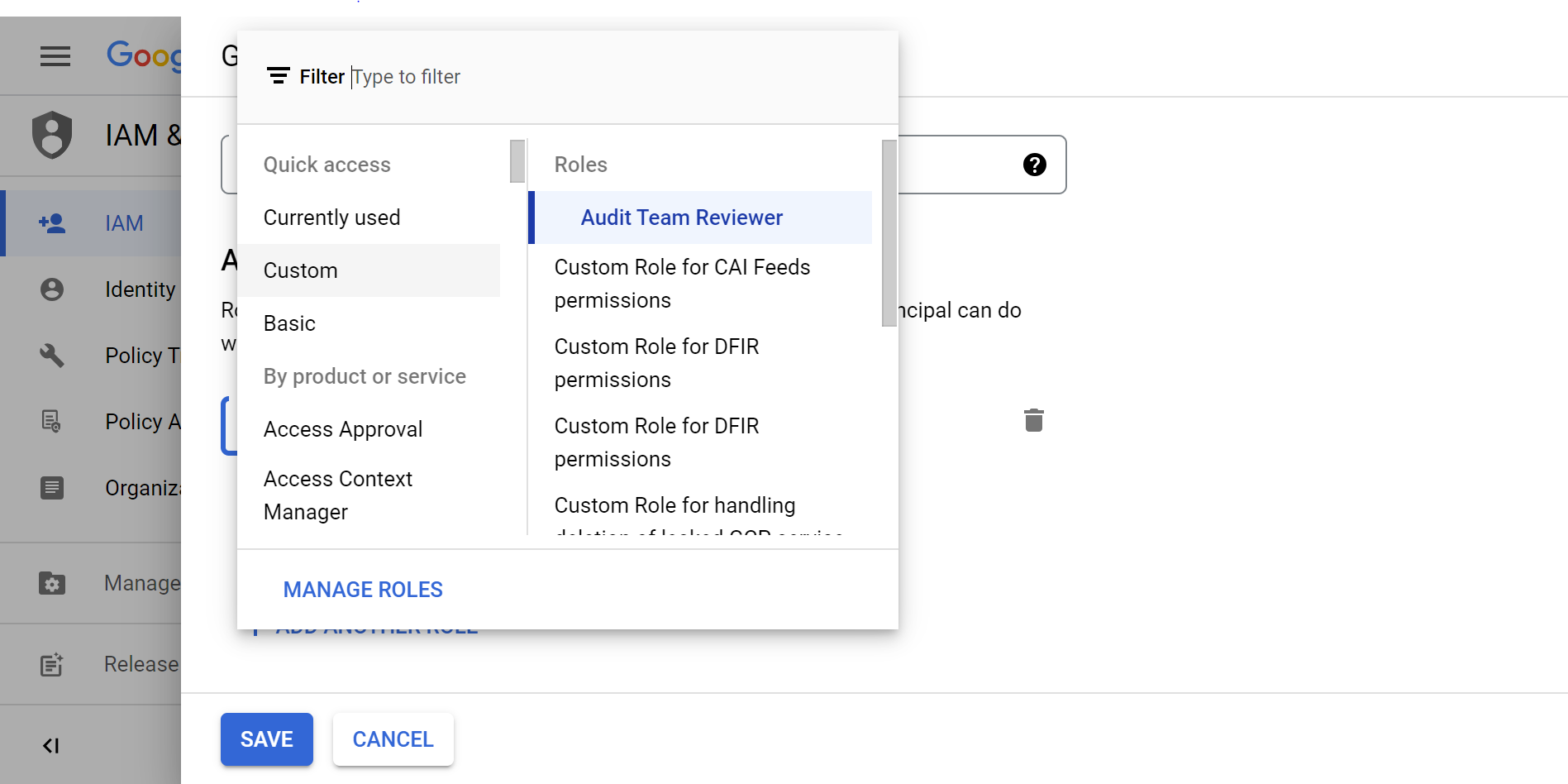

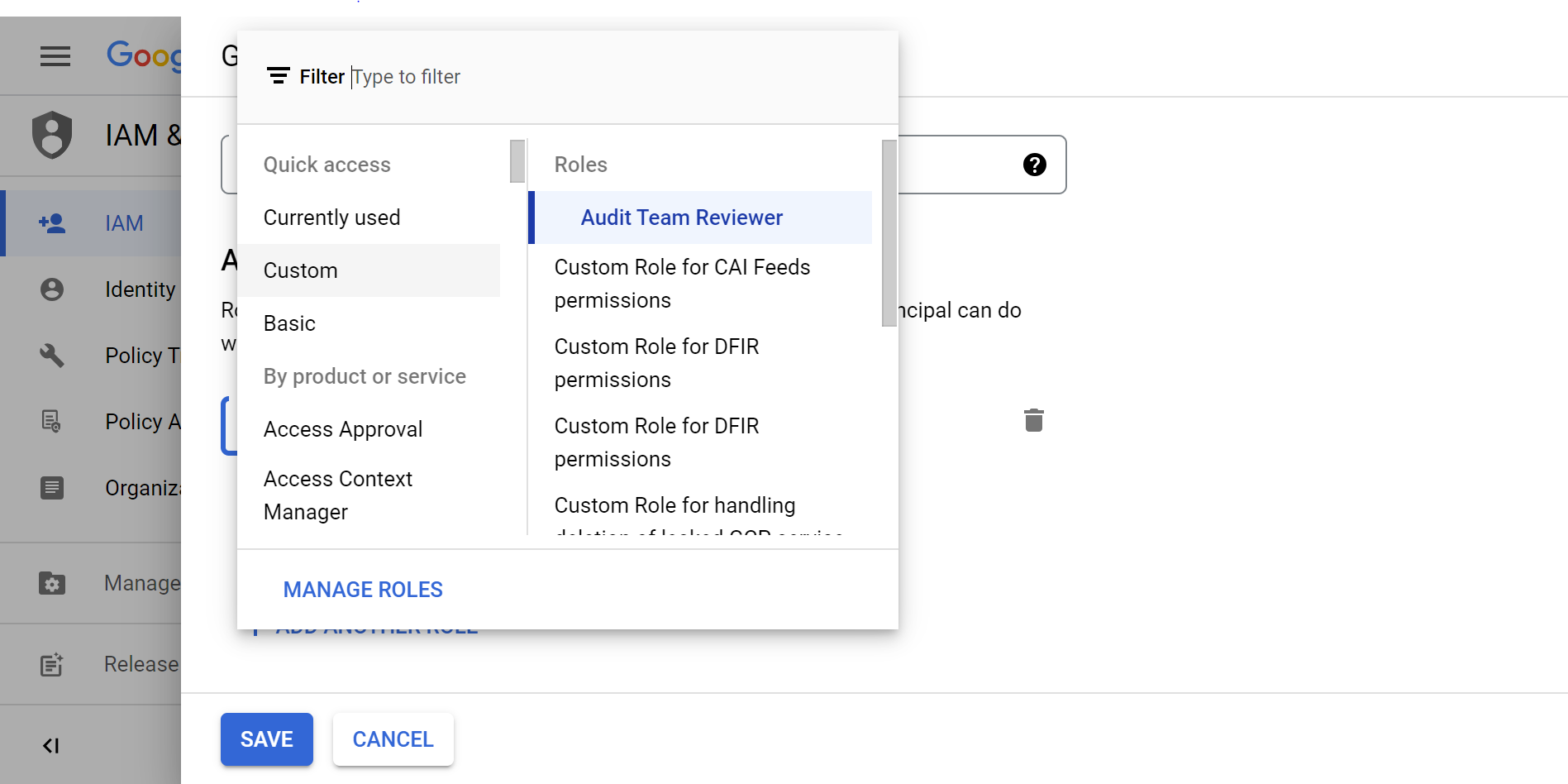

- Luaskan menu drop-down Select a role, pilih Custom, lalu pilih Audit Team Reviewer. Ini adalah peran yang Anda buat di tugas sebelumnya.

- Klik Save.

Peran khusus sekarang harus ditetapkan kepada pengguna.

Klik Periksa progres saya untuk memastikan Anda telah menyelesaikan tugas ini dengan benar.

Memberikan peran kepada pengguna

Tugas 3. Memverifikasi peran

Sejauh ini, Anda telah membuat peran khusus dengan izin yang sesuai dan memberikan peran tersebut kepada pengguna. Sekarang, Anda perlu memeriksa pekerjaan Anda untuk memverifikasi bahwa pengguna telah diberi peran yang Anda buat. Memastikan Anda telah mengonfigurasi setelan dengan benar adalah bagian penting dari alur kerja Anda sebagai analis keamanan cloud.

Dalam tugas ini, Anda akan menggunakan Penganalisis Kebijakan Google Cloud untuk membuat kueri guna memeriksa peran yang diberikan kepada pengguna.

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik IAM & Admin > Policy Analyzer. Halaman Policy Analyzer akan terbuka.

), klik IAM & Admin > Policy Analyzer. Halaman Policy Analyzer akan terbuka.

-

Di bagian Analyze policies, pada tile Custom Query, klik Create custom query. Pop-up mungkin muncul di menu Google Cloud kiri atas ( ) dengan teks “Click on the menu anytime to find solutions for your business”. Pilih Got it dan lanjutkan ke langkah berikutnya.

) dengan teks “Click on the menu anytime to find solutions for your business”. Pilih Got it dan lanjutkan ke langkah berikutnya.

-

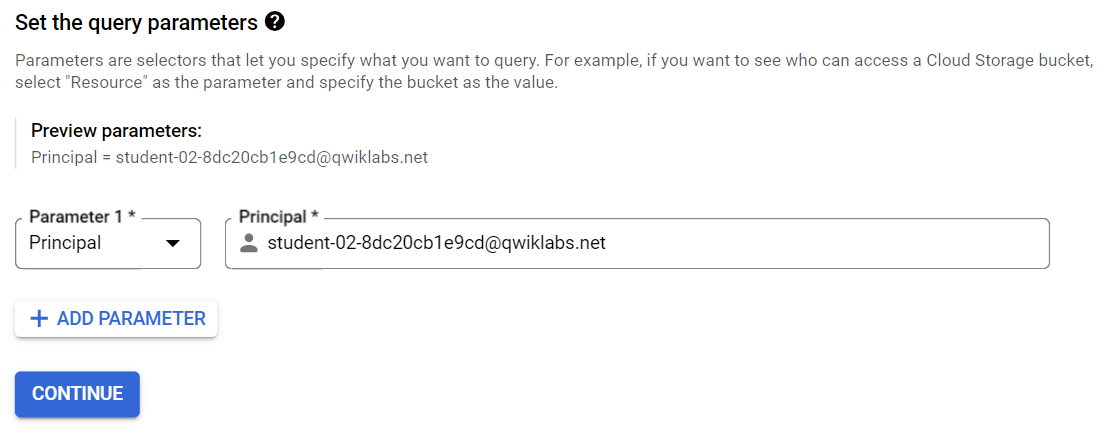

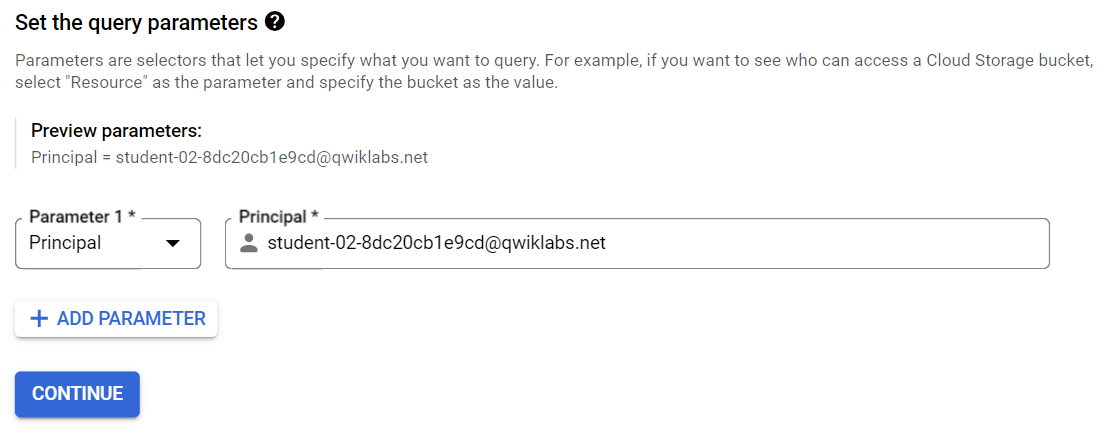

Di bagian Set the query parameters, luaskan menu drop-down Parameter 1, lalu pilih Principal.

-

Salin Google Cloud username 2: dan tempel ke kolom Principal.

-

Klik Continue.

-

Di bagian Advanced options for query results, pilih kotak centang List resources within resource(s) matching your query.

-

Klik Analyze, lalu pilih Run query di menu drop-down.

Hasilnya akan menampilkan peran yang diberikan kepada pengguna. Gunakan hasil tersebut untuk menjawab pertanyaan berikut.

Kesimpulan

Kerja bagus! Anda telah berhasil menggunakan IAM untuk membuat peran kustom, memberikan akses kepada pengguna untuk peran tersebut, dan memverifikasi izin dalam Google Cloud. Tim audit Cymbal Bank kini dapat mulai mengerjakan audit database mereka menggunakan peran kustom yang Anda buat.

IAM menentukan siapa yang memiliki akses ke resource mana berdasarkan perannya. Hal ini penting untuk mengelola identitas digital di lingkungan organisasi dan akan menjadi bagian integral dalam pekerjaan Anda sebagai analis keamanan cloud.

Dengan menggunakan layanan IAM, Anda dapat mengelola akses dan izin ke resource penyimpanan secara efektif.

Mengakhiri lab Anda

Sebelum mengakhiri lab, pastikan Anda puas telah menyelesaikan semua tugas. Jika sudah siap, klik Akhiri Lab, lalu klik Kirim.

Dengan mengakhiri lab, Anda akan menghapus akses ke lingkungan lab, dan Anda tidak akan dapat mengakses kembali pekerjaan yang telah Anda selesaikan di dalamnya.

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang dari tiap-tiap perusahaan yang bersangkutan.

PENTING:

PENTING: Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop.

Pastikan untuk menyelesaikan lab praktik ini hanya di desktop/laptop. Hanya ada 5 percobaan yang diizinkan per lab.

Hanya ada 5 percobaan yang diizinkan per lab. Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran.

Sebagai pengingat – wajar jika Anda tidak dapat menjawab semua pertanyaan dengan benar pada percobaan pertama, dan bahkan perlu mengulang suatu tugas. Hal ini merupakan bagian dari proses pembelajaran. Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi.

Setelah lab dimulai, timer tidak dapat dijeda. Setelah 1 jam 30 menit, lab akan berakhir dan Anda harus memulainya lagi. Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

Untuk informasi selengkapnya, tinjau bacaan Tips teknis lab.

), klik IAM & admin > IAM. Halaman Roles akan terbuka.

), klik IAM & admin > IAM. Halaman Roles akan terbuka.