WICHTIG:

WICHTIG:

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Pro Lab sind nur 5 Versuche zulässig.

Pro Lab sind nur 5 Versuche zulässig.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Aktivitätsübersicht

IAM oder Identity and Access Management ist eine Sammlung von Prozessen und Technologien, die Unternehmen bei der Verwaltung digitaler Identitäten in ihrer Umgebung unterstützen. Mit IAM wird die Zugriffssteuerung verwaltet, indem die Identität der Nutzer und ihre Rollen in Bezug auf die verfügbaren Ressourcen definiert werden. Berechtigungen für den Ressourcenzugriff werden nicht direkt an einzelne Nutzer vergeben. Stattdessen werden Nutzerinnen und Nutzer Rollen zugewiesen, die dann authentifizierten Hauptkonten zugewiesen werden. Früher wurden diese Personen als „Mitglieder“ bezeichnet, aber jetzt werden sie in IAM als „Identitäten“ bezeichnet. In einigen APIs wird jedoch noch die alte Terminologie verwendet. In Google Cloud gibt es drei Arten von IAM-Rollen:

-

Einfache Rollen: Dies sind Rollen, die zuvor schon in der Google Cloud Console verfügbar waren. Diese Rollen heißen „Owner“, „Editor“ und „Viewer“.

-

Vordefinierte Rollen: Dies sind Rollen, die eine feiner abgestufte Zugriffssteuerung ermöglichen als die einfachen Rollen. Beispielsweise ermöglicht die vordefinierte Rolle Pub/Sub-Publisher (roles/pubsub.publisher) ausschließlich Zugriff für die Veröffentlichung von Nachrichten in einem Cloud Pub/Sub-Thema.

-

Benutzerdefinierte Rollen: Dies sind Rollen, die Sie erstellen, um Berechtigungen an die Anforderungen Ihrer Organisation anzupassen, wenn diese durch vordefinierte Rollen nicht erfüllt werden.

In diesem Lab erfahren Sie, wie Sie benutzerdefinierte IAM-Rollen (Identity and Access Management) erstellen und verwalten.

Szenario

Im Rahmen seines Migrationsplans stellt Cymbal Bank seine Workflows schrittweise in der Cloud bereit. Eine dieser Bereitstellungen umfasst eine Datenbank, in der sensible Kundendaten zu Abrechnungen und Rechnungen gespeichert sind. Bevor diese Datenbank bereitgestellt werden kann, muss sie von einem Drittanbieter umfassend geprüft werden. Die Prüfer benötigen Zugriff auf die Datenbank, um die Prüfung durchführen zu können. Sie benötigen die entsprechenden Berechtigungen, um ihre Arbeit zu erledigen. Ihre Teamleitung, Chloe, hat Sie damit beauftragt, mit IAM die Zugriffssteuerung für diese Datenbank für die Auditgruppe zu implementieren.

IAM ist ein grundlegender Bestandteil der Cloud-Sicherheit und spielt eine entscheidende Rolle bei Ihrer Aufgabe. Die Mitglieder des Auditteams benötigen bestimmte Rollen mit eingeschränktem Zugriff, um ausschließlich die Datenbankinhalte anzusehen und aufzulisten. Ihre Aufgabe, wie von Ihrem Teamleiter beschrieben, besteht darin, den Nutzerzugriff präzise zu konfigurieren, um diese strengen Anforderungen zu erfüllen.

So gehen Sie vor: Im ersten Schritt erstellen Sie eine Rolle und weisen ihr die erforderlichen Berechtigungen zu. Als Nächstes weisen Sie einem Nutzer die neue Rolle zu. Zum Schluss prüfen Sie, ob die erstellte Rolle gewährt wurde.

Aufbau

Bevor Sie auf „Lab starten“ klicken

Lesen Sie diese Anleitung. Labs sind zeitlich begrenzt und können nicht pausiert werden. Der Timer beginnt zu laufen, wenn Sie auf Lab starten klicken, und zeigt Ihnen, wie lange die Ressourcen für das Lab verfügbar sind.

In diesem praxisorientierten Lab führen Sie die Aktivitäten eigenständig in einer echten Cloud-Umgebung durch, nicht in einer Simulation oder einer Demo-Umgebung. Dazu erhalten Sie neue, temporäre Anmeldedaten, mit denen Sie für die Dauer des Labs auf Google Cloud zugreifen können.

Für dieses Lab benötigen Sie Folgendes:

- Einen Standardbrowser (empfohlen wird Chrome)

Hinweis: Nutzen Sie den privaten oder Inkognitomodus, um dieses Lab durchzuführen. So wird verhindert, dass es zu Konflikten zwischen Ihrem persönlichen Konto und dem Teilnehmerkonto kommt und zusätzliche Gebühren für Ihr persönliches Konto erhoben werden.

- Zeit für die Durchführung des Labs – denken Sie daran, dass Sie ein begonnenes Lab nicht unterbrechen können.

Hinweis: Wenn Sie über ein persönliches Google Cloud-Konto oder -Projekt verfügen, verwenden Sie es nicht für dieses Lab. So werden zusätzliche Kosten für Ihr Konto vermieden.

Lab starten und bei der Google Cloud Console anmelden

-

Klicken Sie auf Lab starten. Auf der linken Seite befindet sich der Bereich Details zum Lab mit diesen Informationen:

- Restzeit

- Schaltfläche Google Cloud Console öffnen

- Temporäre Anmeldedaten für das Lab

- Ggf. weitere Informationen für dieses Lab

Hinweis: Wenn Sie für das Lab bezahlen müssen, wird ein Pop-up-Fenster geöffnet, in dem Sie Ihre Zahlungsmethode auswählen können.

-

Klicken Sie auf Google Cloud Console öffnen (oder klicken Sie mit der rechten Maustaste und wählen Sie Link in Inkognitofenster öffnen aus, wenn Sie Chrome verwenden). Die Anmeldeseite wird in einem neuen Browsertab geöffnet.

Tipp: Sie können die Tabs in getrennten Fenstern nebeneinander anordnen, um bequem zwischen ihnen zu wechseln.

Hinweis: Wenn das Dialogfeld Konto auswählen angezeigt wird, klicken Sie auf Anderes Konto verwenden.

-

Kopieren Sie bei Bedarf den folgenden Google Cloud-Nutzernamen 1 und fügen Sie ihn in das Dialogfeld Anmelden ein. Klicken Sie auf Weiter.

{{{user_0.username | "Google Cloud username 1"}}}

Sie finden den Google Cloud-Nutzername 1 auch im Bereich Details zum Lab.

- Kopieren Sie das folgende Google Cloud-Passwort und fügen Sie es in das Dialogfeld Willkommen ein. Klicken Sie auf Weiter.

{{{user_0.password | "Google Cloud password"}}}

Sie finden das Google Cloud-Passwort auch im Bereich Details zum Lab.

Wichtig: Sie müssen die Anmeldedaten aus dem linken Bereich verwenden. Nutzen Sie nicht die Anmeldedaten Ihres Google Cloud-Kontos.

Hinweis: Wenn Sie Ihr eigenes Google Cloud-Konto für dieses Lab nutzen, können zusätzliche Kosten anfallen.

- Klicken Sie sich durch die nachfolgenden Seiten:

- Akzeptieren Sie die Nutzungsbedingungen.

- Fügen Sie keine Wiederherstellungsoptionen oder 2-Faktor-Authentifizierung hinzu (da dies nur ein temporäres Konto ist).

- Melden Sie sich nicht für kostenlose Testversionen an.

Nach wenigen Augenblicken wird die Cloud Console in diesem Tab geöffnet.

Hinweis: Wenn Sie sich eine Liste der Google Cloud-Produkte und ‑Dienste ansehen möchten, klicken Sie oben links auf das Navigationsmenü.

Aufgabe 1: Benutzerdefinierte Rolle erstellen

Das Prinzip der geringsten Berechtigung ist ein integraler Bestandteil von IAM. So wird sichergestellt, dass Nutzer nur die Berechtigungen erhalten, die sie für ihre Aufgaben benötigen. Mit benutzerdefinierten Rollen lassen sich Berechtigungen an die Anforderungen einer Organisation anpassen, sodass Nutzer nicht über zu umfangreiche Berechtigungen verfügen.

In dieser Aufgabe erstellen Sie eine benutzerdefinierte Rolle für das Auditteam bei Cymbal. Anschließend gewähren Sie der benutzerdefinierten Rolle eingeschränkten Zugriff zum Anzeigen der Datenbankinhalte.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf IAM und Verwaltung > Rollen. Die Seite Rollen wird geöffnet.

) auf IAM und Verwaltung > Rollen. Die Seite Rollen wird geöffnet.

-

Klicken Sie in der Explorer-Leiste oben auf der Seite Rollen auf + Rolle erstellen.

-

Geben Sie im Dialogfeld Rolle erstellen die folgenden Einstellungen an und lassen Sie die übrigen Standardeinstellungen unverändert:

| Attribut |

Wert (eingeben oder auswählen) |

| Titel |

Audit Team Reviewer |

| Beschreibung |

Benutzerdefinierte Rolle, die es dem Audit-Team ermöglicht, seine Prüfungsaktivitäten durchzuführen. Diese Rolle gewährt Lesezugriff auf Firebase-Datenbankressourcen. |

| ID |

CustomRole |

| Phase der Rollenerstellung |

Allgemeine Verfügbarkeit |

Jeder benutzerdefinierten Rolle kann eine Startphase zugewiesen werden, die die verschiedenen Phasen der Entwicklung, des Testens und der Bereitstellung einer Rolle widerspiegelt. Diese Phasen helfen Nutzern, den aktuellen Zustand einer Rolle und ihre Eignung für verschiedene Anwendungsfälle zu verstehen.

In Google Cloud gibt es mehrere Einführungsphasen. Die drei wichtigsten Phasen der Einführung von Rollen sind:

Alpha: Rollen in der Alphaphase sind in der Regel experimentell und können sich erheblich ändern. Sie werden nicht für Produktionsumgebungen empfohlen. Nutzer können Feedback zu Alpha-Rollen geben und so deren Entwicklung beeinflussen.

Beta: Rollen in der Beta-Phase sind ausgereifter als Alpha-Rollen, können aber basierend auf Nutzerfeedback noch aktualisiert und verbessert werden. Sie eignen sich für bestimmte Nicht-Produktionsszenarien, sind aber möglicherweise nicht vollständig stabil.

Allgemeine Verfügbarkeit (GA): Rollen, die allgemein verfügbar sind, wurden gründlich entwickelt, getestet und optimiert. Sie gelten als stabil, zuverlässig und für den breiten Einsatz in Produktionsumgebungen geeignet. GA-Rollen wurden umfassend geprüft und sollen ein konsistentes und zuverlässiges Verhalten ermöglichen.

-

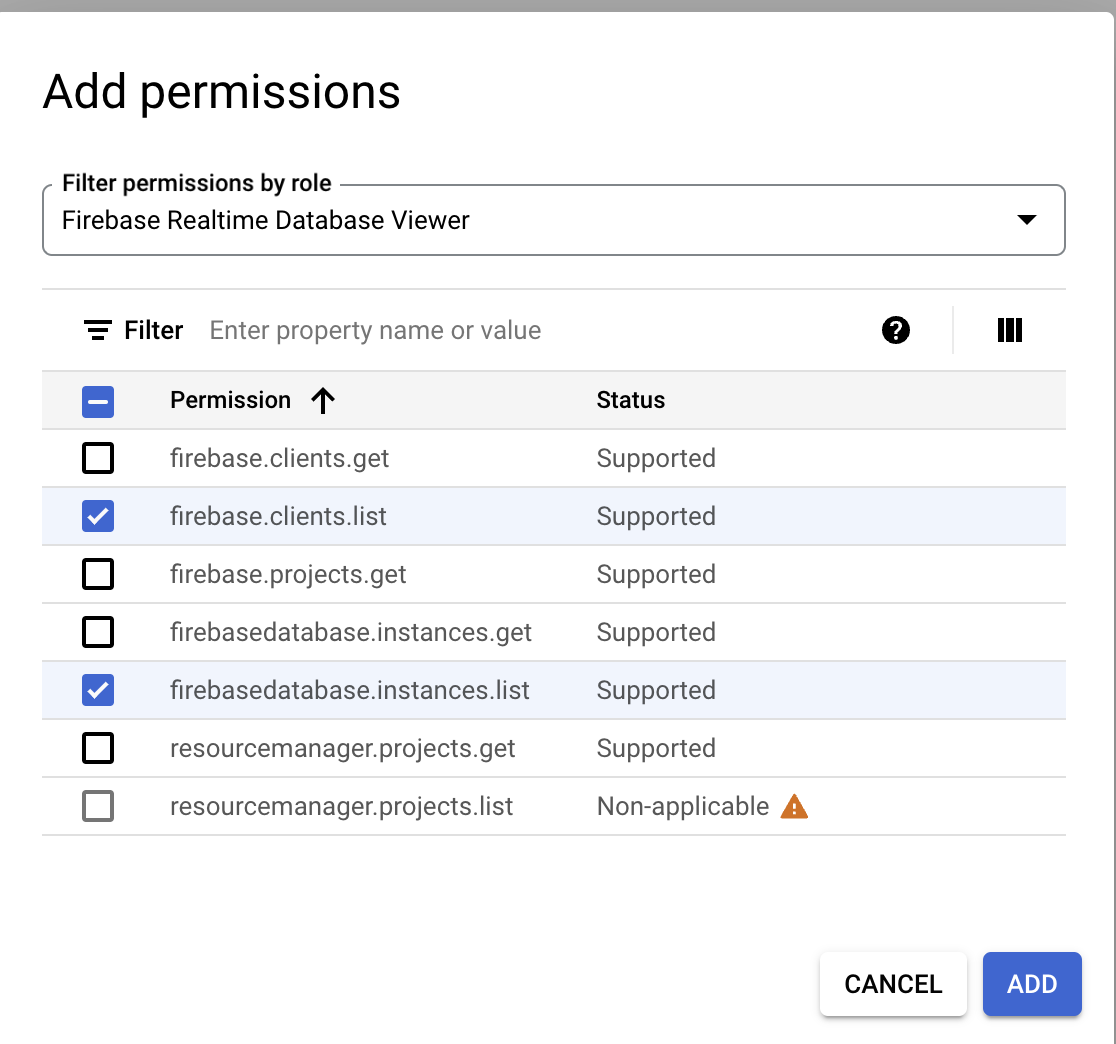

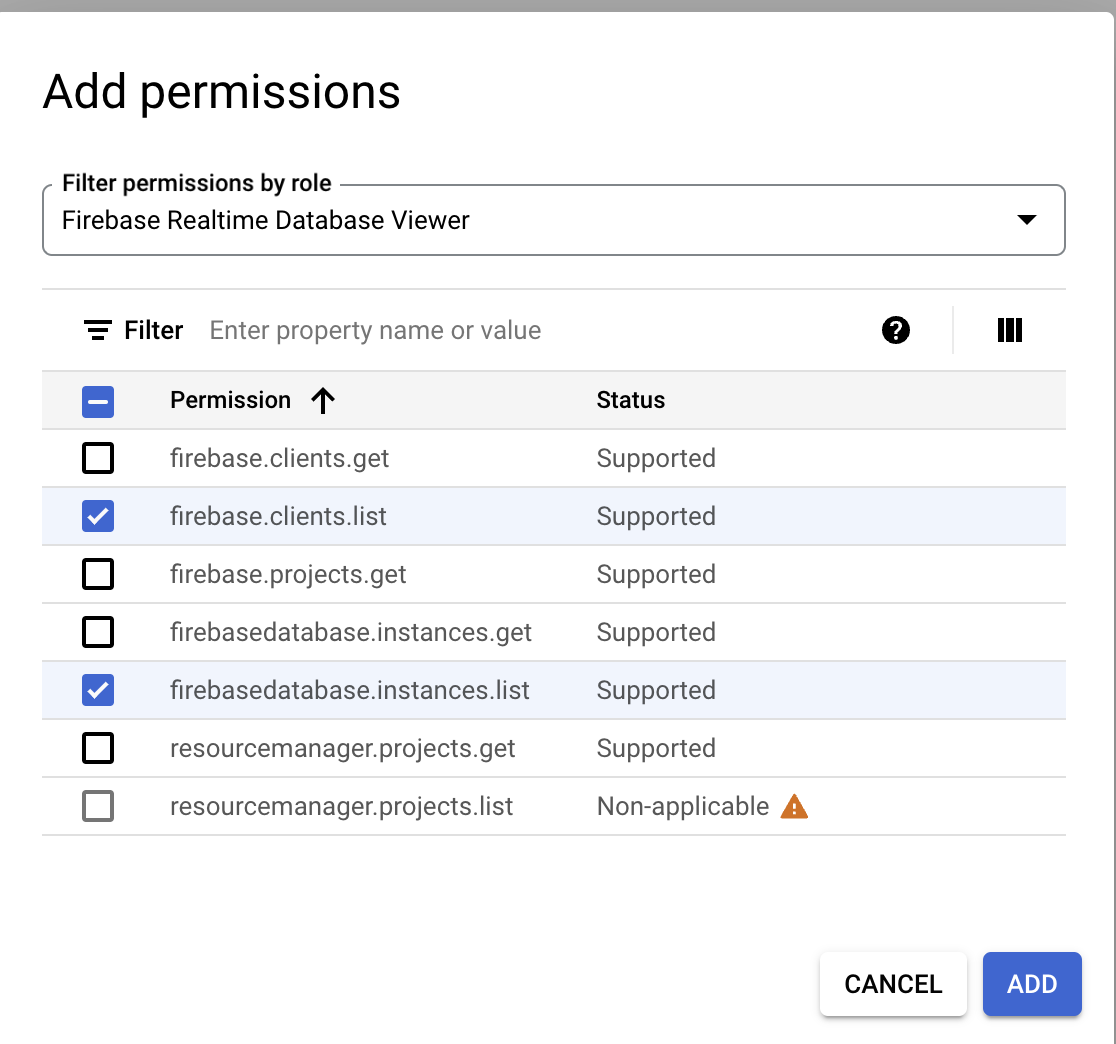

Klicken Sie auf + Berechtigungen hinzufügen. Das Dialogfeld Berechtigungen hinzufügen wird geöffnet.

-

Geben Sie im Feld Berechtigungen nach Rolle filtern den Text Firebase Realtime ein.

-

Wählen Sie im Drop-down-Feld „Ergebnisse“ das Kästchen Firebase Realtime Database-Viewer aus.

-

Klicken Sie auf OK.

-

Wählen Sie unter Filter die Kästchen firebase.clients.list und firebasedatabase.instances.list aus, um der benutzerdefinierten Rolle diese Berechtigungen hinzuzufügen.

-

Klicken Sie auf Hinzufügen.

-

Klicken Sie im Dialogfeld Rolle erstellen auf Erstellen.

Die neue Rolle sollte jetzt erstellt und den vorhandenen Rollen im Projekt hinzugefügt worden sein.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Benutzerdefinierte Rolle erstellen

Aufgabe 2: Nutzer eine Rolle zuweisen

In dieser Aufgabe weisen Sie einem vorhandenen Nutzer die benutzerdefinierte Rolle zu, die Sie in Aufgabe 1 erstellt haben.

Hinweis: Für dieses Lab gewähren Sie die neue Rolle dem Google Cloud-Nutzernamen 2, der im Bereich Details zum Lab angegeben ist.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf IAM und Verwaltung > IAM. Die Seite IAM wird geöffnet.

) auf IAM und Verwaltung > IAM. Die Seite IAM wird geöffnet.

-

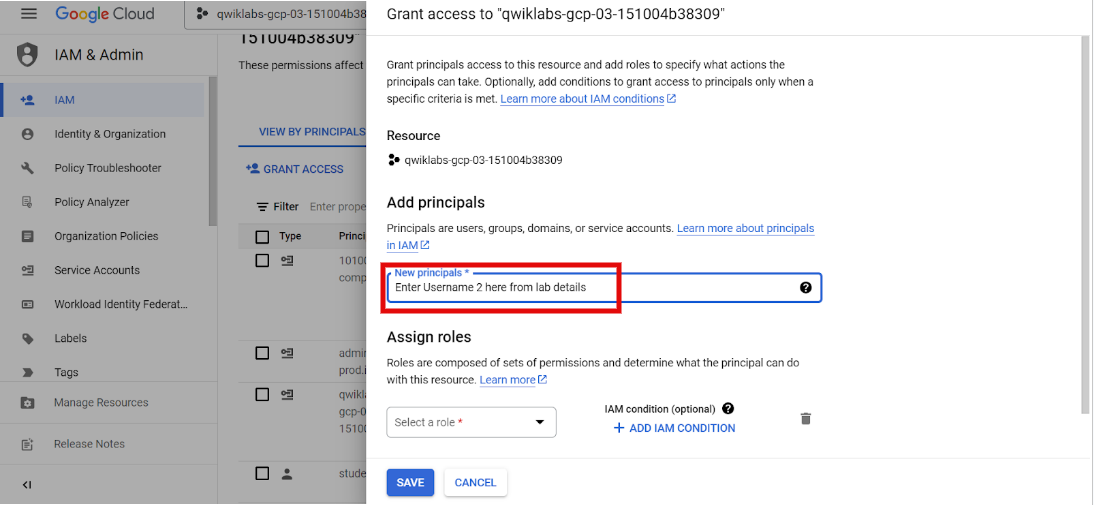

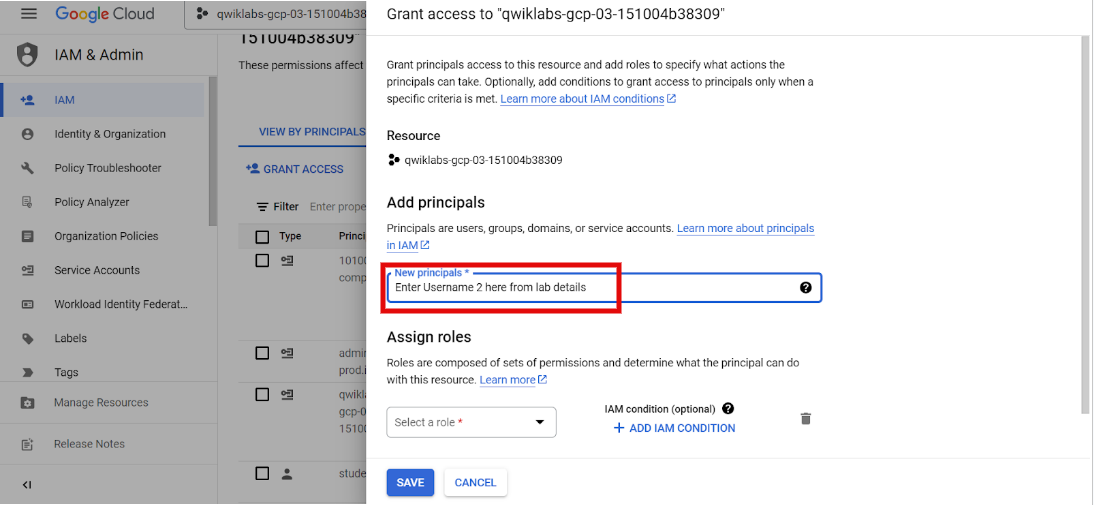

Klicken Sie auf dem Tab Nach Hauptkonten ansehen auf Zugriff gewähren. Das Dialogfeld Zugriff gewähren wird geöffnet.

Das Dialogfeld Zugriff gewähren ist ein wichtiger Bestandteil des IAM-Systems in Google Cloud. Damit können Sie diese Berechtigungen für Nutzer, Gruppen und Dienstkonten präzise definieren und verwalten.

- Kopieren Sie den Google Cloud-Nutzernamen 2: und fügen Sie ihn in das Feld Neue Hauptkonten ein.

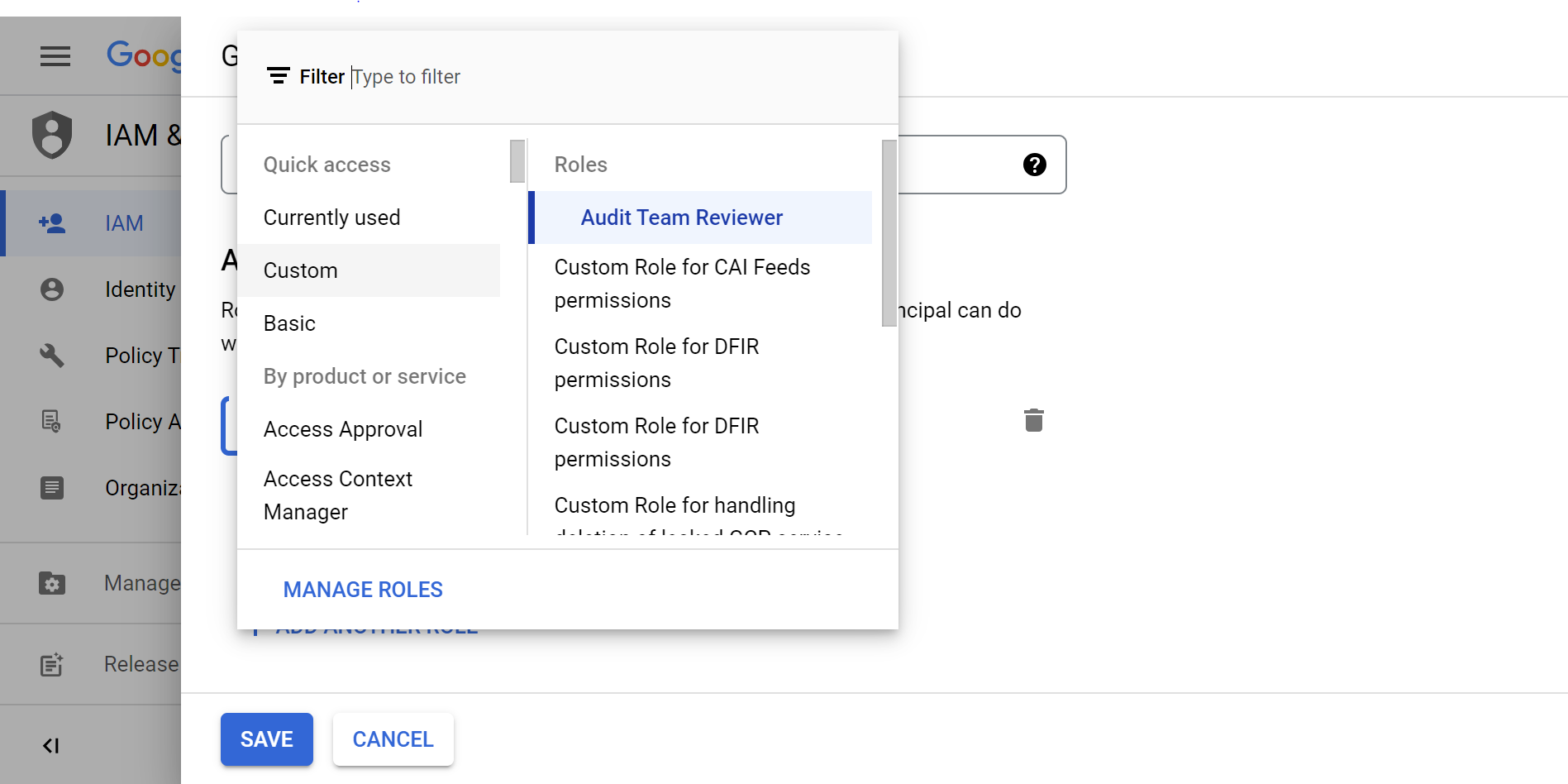

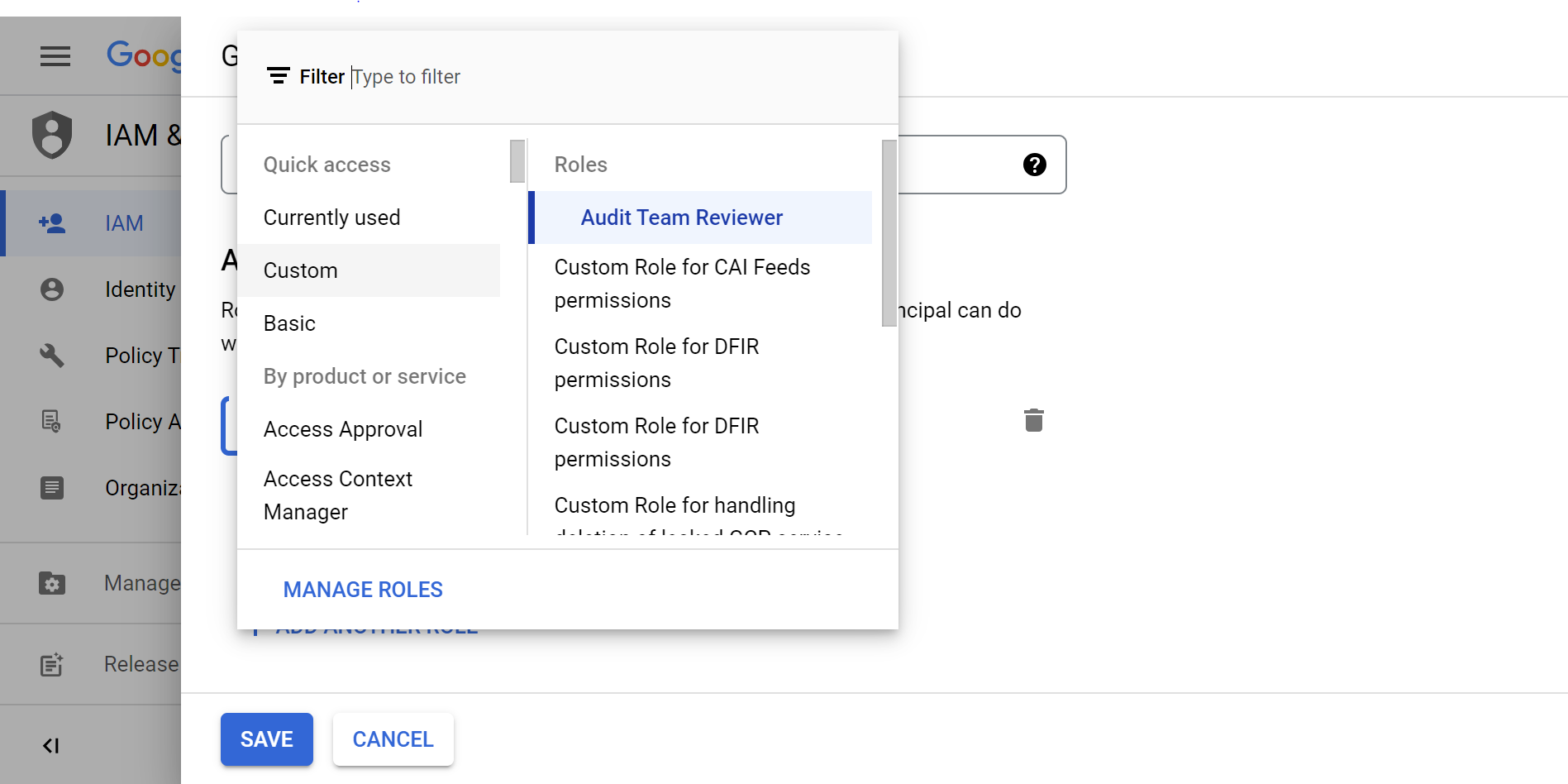

- Maximieren Sie das Drop-down-Menü Rolle auswählen, wählen Sie Benutzerdefiniert und dann Audit Team Reviewer aus. Dies ist die Rolle, die Sie in der vorherigen Aufgabe erstellt haben.

- Klicken Sie auf Speichern.

Die benutzerdefinierte Rolle sollte dem Nutzer jetzt zugewiesen sein.

Klicken Sie auf Fortschritt prüfen, um zu sehen, ob Sie die Aufgabe richtig ausgeführt haben.

Nutzer eine Rolle zuweisen

Aufgabe 3: Rolle prüfen

Sie haben eine benutzerdefinierte Rolle mit den entsprechenden Berechtigungen erstellt und diese dem Nutzer zugewiesen. Jetzt müssen Sie prüfen, ob dem Nutzer die von Ihnen erstellte Rolle zugewiesen wurde. Als Cloud-Sicherheitsanalyst ist es wichtig, dass Sie die Einstellungen richtig konfigurieren.

In dieser Aufgabe verwenden Sie den Policy Analyzer von Google Cloud, um eine Abfrage zu erstellen, mit der Sie die Rollen prüfen, die dem Nutzer gewährt wurden.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf IAM und Verwaltung > Policy Analyzer. Die Seite Policy Analyzer wird geöffnet.

) auf IAM und Verwaltung > Policy Analyzer. Die Seite Policy Analyzer wird geöffnet.

-

Klicken Sie im Abschnitt Richtlinien analysieren auf der Kachel Benutzerdefinierte Abfrage auf Benutzerdefinierte Abfrage erstellen. Oben links im Google Cloud-Menü ( ) wird möglicherweise ein Pop-up mit dem Text „Sie können jederzeit auf das Menü klicken, um Lösungen für Ihr Unternehmen zu erhalten“ angezeigt. Wählen Sie Verstanden aus und fahren Sie mit dem nächsten Schritt fort.

) wird möglicherweise ein Pop-up mit dem Text „Sie können jederzeit auf das Menü klicken, um Lösungen für Ihr Unternehmen zu erhalten“ angezeigt. Wählen Sie Verstanden aus und fahren Sie mit dem nächsten Schritt fort.

-

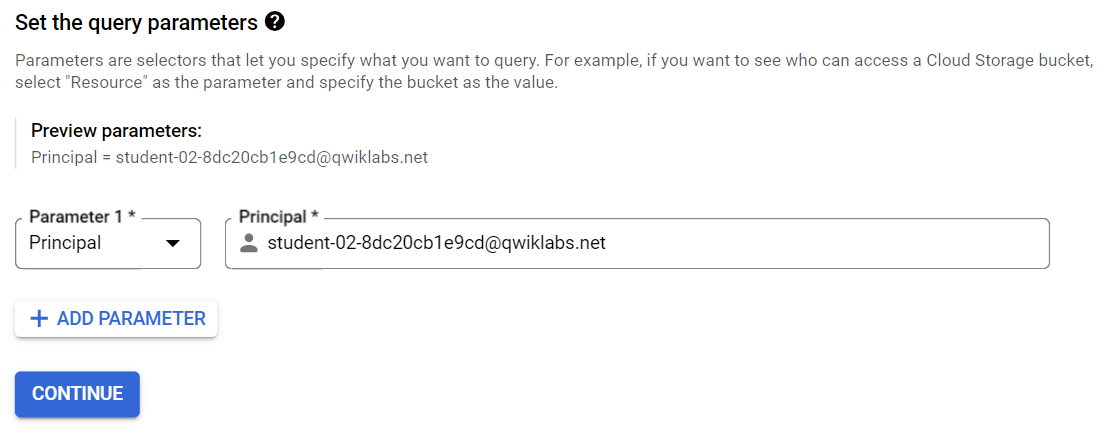

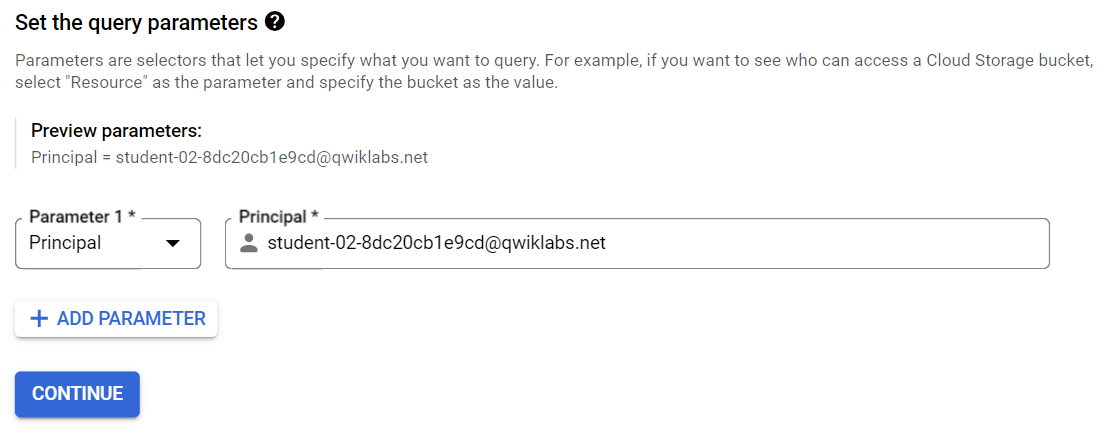

Maximieren Sie im Abschnitt Abfrageparameter festlegen das Drop-down-Menü Parameter 1 und wählen Sie Hauptkonto aus.

-

Kopieren Sie den Google Cloud-Nutzername 2: und fügen Sie ihn in das Feld Hauptkonto ein.

-

Klicken Sie auf Weiter.

-

Aktivieren Sie im Abschnitt Erweiterte Optionen für Abfrageergebnisse das Kästchen Ressourcen in Ressource(n) auflisten, die der Abfrage entsprechen.

-

Klicken Sie auf Analysieren und wählen Sie im Drop-down-Menü Abfrage ausführen aus.

Die Ergebnisse sollten die dem Nutzer zugewiesene Rolle zurückgeben. Verwenden Sie die Ergebnisse, um die folgenden Fragen zu beantworten.

Fazit

Gut gemacht! Sie haben IAM erfolgreich verwendet, um eine benutzerdefinierte Rolle zu erstellen, einem Nutzer Zugriff auf diese Rolle zu gewähren und die Berechtigungen in Google Cloud zu überprüfen. Das Prüfteam der Cymbal Bank kann jetzt mit der Datenbankprüfung beginnen und dabei die von Ihnen erstellte benutzerdefinierte Rolle verwenden.

IAM definiert, wer basierend auf seiner Rolle Zugriff auf welche Ressourcen hat. Sie ist entscheidend für die Verwaltung digitaler Identitäten in der Umgebung eines Unternehmens und wird ein wichtiger Bestandteil Ihrer Arbeit als Cloud-Sicherheitsanalyst sein.

Mit IAM-Diensten können Sie den Zugriff auf Speicherressourcen und die entsprechenden Berechtigungen effektiv verwalten.

Lab beenden

Bevor Sie das Lab beenden, sehen Sie nach, ob Sie alle Aufgaben erledigt haben. Wenn Sie soweit sind, klicken Sie auf Lab beenden und dann auf Senden.

Wenn Sie das Lab beenden, haben Sie keinen Zugriff mehr auf die Lab-Umgebung und können auch nicht mehr auf die darin ausgeführten Aufgaben zugreifen.

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

WICHTIG:

WICHTIG: Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden.

Dieses Lab sollte nur auf einem Computer oder Laptop durchgeführt werden. Pro Lab sind nur 5 Versuche zulässig.

Pro Lab sind nur 5 Versuche zulässig. Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess.

Zur Erinnerung: Es ist ganz normal, beim ersten Versuch nicht alle Fragen richtig zu beantworten oder eine Aufgabe wiederholen zu müssen – das gehört zum Lernprozess. Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen.

Sobald ein Lab gestartet wurde, kann der Timer nicht mehr pausiert werden. Nach 1 Stunde und 30 Minuten wird das Lab beendet und Sie müssen von vorne beginnen. Weitere Informationen finden Sie in den technischen Tipps zum Lab.

Weitere Informationen finden Sie in den technischen Tipps zum Lab.

) auf IAM und Verwaltung > Rollen. Die Seite Rollen wird geöffnet.

) auf IAM und Verwaltung > Rollen. Die Seite Rollen wird geöffnet.