GSP811

Übersicht

In diesem Lab erfahren Sie, wie Sie mit dem Sensitive Data Protection-Plug-in für Cloud Fusion sensible Daten unkenntlich machen.

Stellen Sie sich das folgende Szenario vor, in dem einige sensible Kundendaten unkenntlich gemacht werden müssen:

Szenario: Ihr Supportteam dokumentiert die Details jeder bearbeiteten Supportanfrage in einem Support-Ticket. Alle Informationen in den Support-Tickets werden in eine CSV-Datei geladen. Das Supportteam soll keine Kundendaten dokumentieren, die als sensibel eingestuft werden, manchmal kommt dies jedoch versehentlich vor. Sie bemerken, dass in der CSV-Datei einige Telefonnummern von Kunden vorhanden sind.

Sie möchten die CSV-Datei durchgehen und alle Telefonnummern ausblenden. Dazu erstellen Sie eine Cloud Data Fusion-Pipeline, die sensible Kundendaten mithilfe des Sensitive Data Protection-Plug-ins unkenntlich macht.

Sie erstellen eine Pipeline, die Folgendes ausführt:

- Telefonnummern und E‑Mail-Adressen von Kunden durch Maskieren mit dem Zeichen # unkenntlich machen

- Die maskierten sensiblen Daten und die nicht sensiblen Daten in Cloud Storage speichern

Ziele

In diesem Lab lernen Sie Folgendes:

- Cloud Data Fusion mit einer Cloud Storage-Quelle verbinden.

- Das Sensitive Data Protection-Plug-in bereitstellen

- Eine benutzerdefinierte Vorlage für Sensitive Data Protection erstellen

- Mit dem Redact-Transformations-Plug-in sensible Kundendaten maskieren

- Die Ausgabedaten in Cloud Storage schreiben

Einrichtung und Anforderungen

Für jedes Lab werden Ihnen ein neues Google Cloud-Projekt und die entsprechenden Ressourcen für eine bestimmte Zeit kostenlos zur Verfügung gestellt.

-

Melden Sie sich über ein Inkognitofenster bei Google Skills an.

-

Beachten Sie die Zugriffszeit (z. B. 02:00:00) und achten Sie darauf, dass Sie das Lab innerhalb dieser Zeit abschließen.

Es gibt keine Pausenfunktion. Sie können bei Bedarf neu starten, müssen dann aber von vorn beginnen.

-

Wenn Sie bereit sind, klicken Sie auf Lab starten.

Hinweis: Nachdem Sie auf Lab starten geklickt haben, dauert es etwa 15 bis 20 Minuten, bis die erforderlichen Ressourcen für das Lab bereitgestellt und eine Data Fusion-Instanz erstellt wurden.

In der Zwischenzeit können Sie sich anhand der unten aufgeführten Schritte mit den Zielen des Labs vertraut machen.

Wenn im linken Bereich Lab-Anmeldedaten (Nutzername und Passwort) angezeigt werden, ist die Instanz erstellt und Sie können sich in der Console anmelden.

-

Notieren Sie sich Ihre Anmeldedaten (Nutzername und Passwort). Mit diesen Daten melden Sie sich in der Google Cloud Console an.

-

Klicken Sie auf Google Console öffnen.

-

Klicken Sie auf Anderes Konto verwenden. Kopieren Sie den Nutzernamen und das Passwort für dieses Lab und fügen Sie beides in die entsprechenden Felder ein.

Wenn Sie andere Anmeldedaten verwenden, tritt ein Fehler auf oder es fallen Kosten an.

-

Akzeptieren Sie die Nutzungsbedingungen und überspringen Sie die Seite zur Wiederherstellung der Ressourcen.

Hinweis: Über den Button Lab beenden wird Ihre Arbeit gelöscht und das Projekt entfernt. Sie sollten daher nur darauf klicken, wenn Sie das Lab abgeschlossen haben oder es neu starten möchten.

Bei der Google Cloud Console anmelden

- Kopieren Sie im Browsertab oder Fenster für diese Lab-Sitzung im Bereich Verbindungsdetails den Nutzernamen und klicken Sie auf den Button Google Console öffnen.

Hinweis: Wenn die Eingabeaufforderung „Konto auswählen“ angezeigt wird, klicken Sie auf Anderes Konto verwenden.

- Fügen Sie den Nutzernamen und das Passwort ein, wenn Sie dazu aufgefordert werden.

- Klicken Sie auf Weiter.

- Akzeptieren Sie die Nutzungsbedingungen.

Da es sich um ein temporäres Konto handelt, das nur für die Dauer dieses Labs verfügbar ist, beachten Sie bitte Folgendes:

- Fügen Sie keine Wiederherstellungsoptionen hinzu.

- Melden Sie sich nicht für kostenlose Testversionen an.

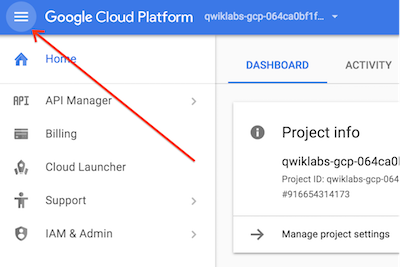

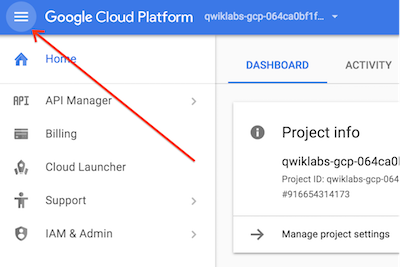

- Wenn die Console geöffnet wurde, klicken Sie oben links auf das Navigationsmenü (

), um die Liste der Dienste aufzurufen.

), um die Liste der Dienste aufzurufen.

Cloud Shell aktivieren

Cloud Shell ist eine virtuelle Maschine, auf der Entwicklertools installiert sind. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft auf Google Cloud. Cloud Shell bietet Ihnen Befehlszeilenzugriff auf Ihre Google Cloud-Ressourcen. gcloud ist das Befehlszeilentool für Google Cloud. Das Tool ist in Cloud Shell vorinstalliert und unterstützt die Tab-Vervollständigung.

-

Klicken Sie in der Google Cloud Console im Navigationsbereich auf Cloud Shell aktivieren ( ).

).

-

Klicken Sie auf Weiter.

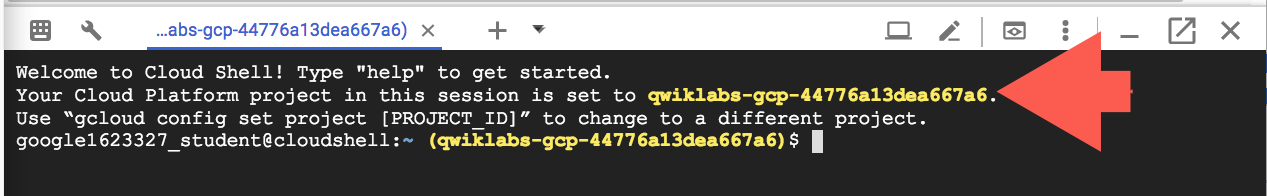

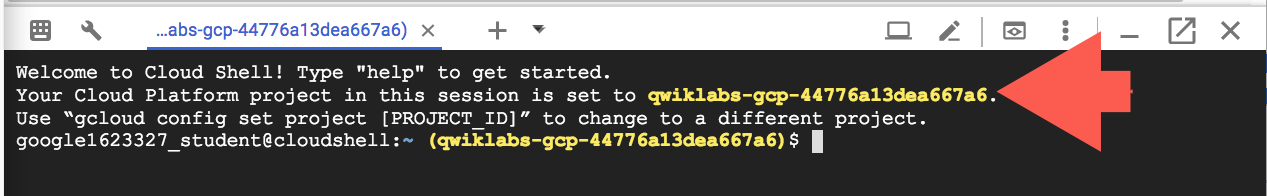

Die Bereitstellung und Verbindung mit der Umgebung dauert einen kleinen Moment. Wenn Sie verbunden sind, sind Sie auch authentifiziert und das Projekt ist auf Ihre PROJECT_ID eingestellt. Beispiel:

Beispielbefehle

gcloud auth list

(Ausgabe)

Credentialed accounts:

- <myaccount>@<mydomain>.com (active)

(Beispielausgabe)

Credentialed accounts:

- google1623327_student@qwiklabs.net

gcloud config list project

(Ausgabe)

[core]

project = <project_ID>

(Beispielausgabe)

[core]

project = qwiklabs-gcp-44776a13dea667a6

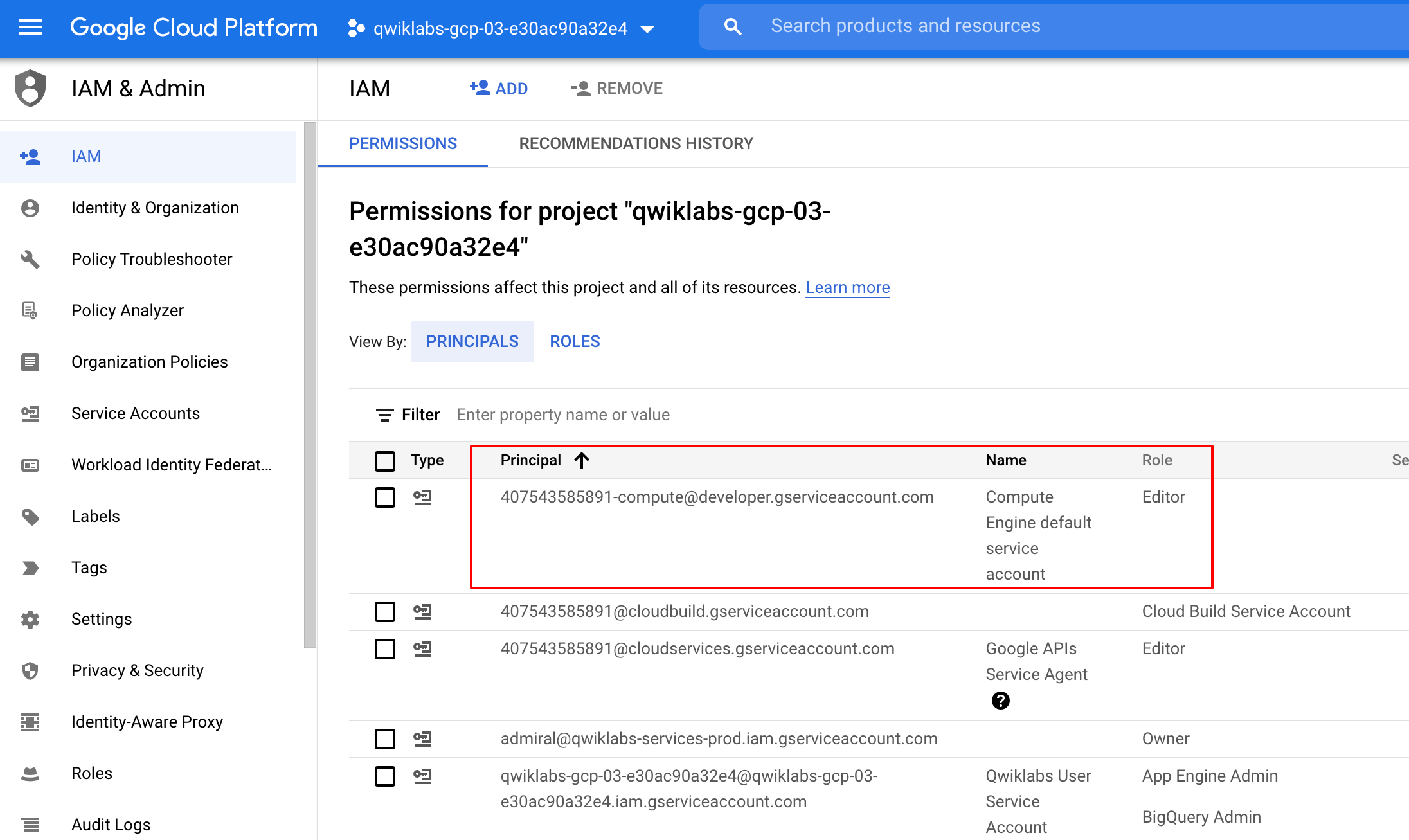

Projektberechtigungen prüfen

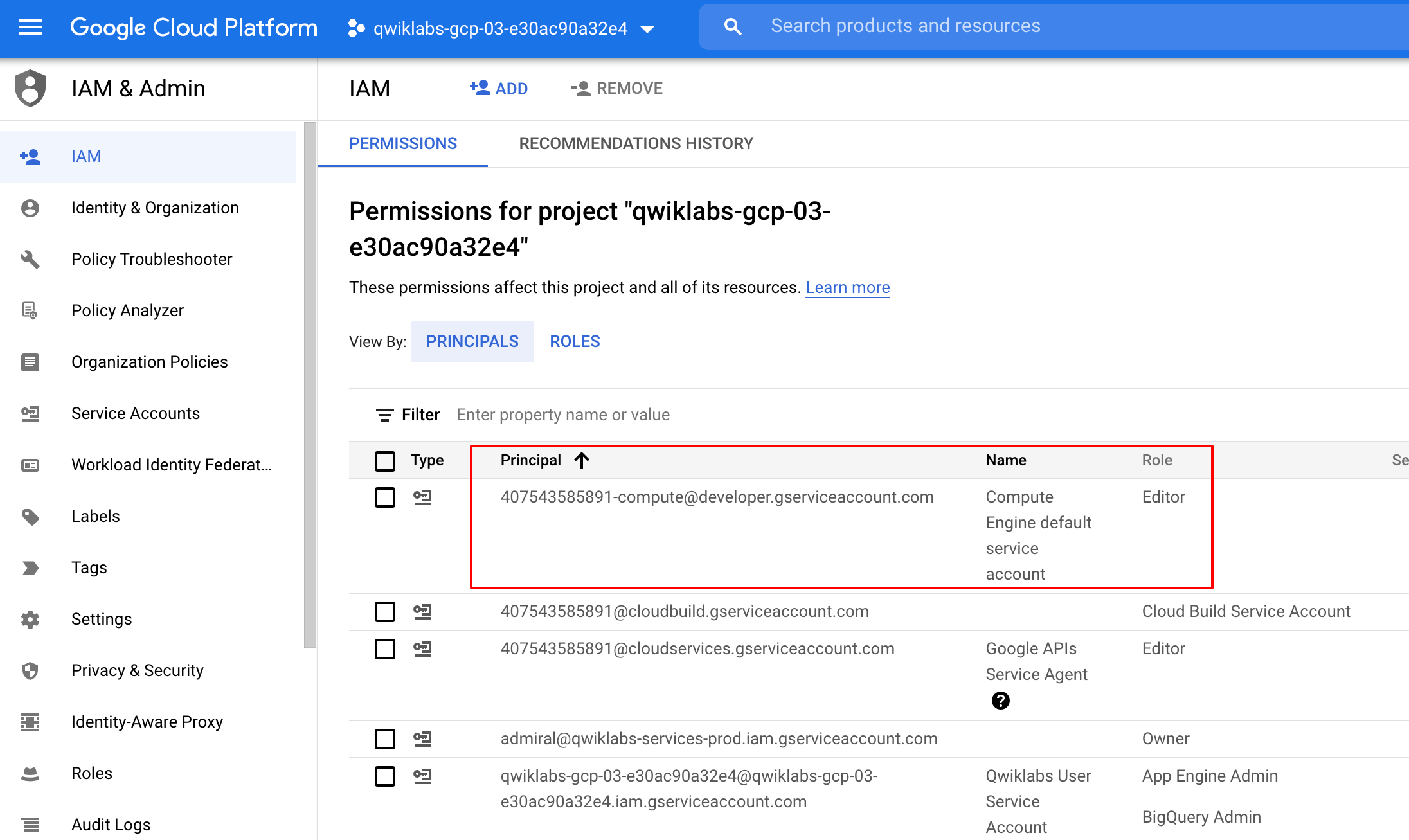

Bevor Sie mit der Arbeit in Google Cloud beginnen, müssen Sie sicherstellen, dass für Ihr Projekt im Rahmen von Identity and Access Management (IAM) die nötigen Berechtigungen vorliegen.

-

Klicken Sie in der Google Cloud Console im Navigationsmenü ( ) auf IAM und Verwaltung > IAM.

) auf IAM und Verwaltung > IAM.

-

Prüfen Sie, ob das standardmäßige Compute-Dienstkonto {project-number}-compute@developer.gserviceaccount.com vorhanden und ihm die Rolle Bearbeiter zugewiesen ist. Das Kontopräfix ist die Projektnummer. Sie finden sie im Navigationsmenü unter Cloud-Übersicht.

Wenn das Konto nicht in IAM vorhanden ist oder nicht über die Bearbeiter-Rolle verfügt, weisen Sie die erforderliche Rolle so zu:

-

Klicken Sie in der Google Cloud Console im Navigationsmenü auf Cloud-Übersicht.

-

Kopieren Sie auf der Karte Projektinformationen die Projektnummer.

-

Klicken Sie im Navigationsmenü auf IAM und Verwaltung > IAM.

-

Klicken Sie oben auf der Seite IAM auf Hinzufügen.

-

Geben Sie unter Neue Hauptkonten ein:

{project-number}-compute@developer.gserviceaccount.com

Ersetzen Sie {project-number} durch die entsprechende Projektnummer.

-

Wählen Sie unter Rolle auswählen die Option Basic (oder „Projekt“) > Editor aus.

-

Klicken Sie auf Speichern.

Aufgabe 1: Cloud Storage-Bucket einrichten

Sie erstellen einen Cloud Storage-Bucket in Ihrem Projekt, damit Ihre Pipeline Ausgabedaten speichern kann.

Der Name des erstellten Buckets ist identisch mit Ihrer Projekt-ID.

Klicken Sie auf Fortschritt prüfen.

Cloud Storage-Bucket einrichten

Aufgabe 2: Fügen Sie die erforderlichen Berechtigungen für Ihre Cloud Data Fusion-Instanz hinzu.

- Geben Sie in der Titelleiste der Google Cloud Console Data Fusion in das Suchfeld ein und klicken Sie dann in den Suchergebnissen auf Data Fusion. Sie sollten eine Cloud Data Fusion-Instanz sehen, die bereits eingerichtet und einsatzbereit ist.

Hinweis: Das Erstellen der Instanz kann bis zu 20 Minuten dauern. Bitte warten Sie, bis der Vorgang abgeschlossen ist.

Als Nächstes gewähren Sie dem Dienstkonto, das der Instanz zugeordnet ist, Berechtigungen. Gehen Sie dazu so vor:

-

Rufen Sie in der Google Cloud Console IAM und Verwaltung > IAM auf.

-

Prüfen Sie, ob das Compute Engine-Standarddienstkonto {project-number}-compute@developer.gserviceaccount.com vorhanden ist, und kopieren Sie das Dienstkonto in die Zwischenablage.

-

Klicken Sie auf der Seite „IAM-Berechtigungen“ auf Zugriff erlauben.

-

Fügen Sie im Feld „Neue Hauptkonten“ das Dienstkonto ein.

-

Klicken Sie in das Feld Rolle auswählen und geben Sie Cloud Data Fusion API-Dienst-Agent ein. Wählen Sie dann die Rolle aus.

-

Klicken Sie auf Speichern.

Klicken Sie auf Fortschritt prüfen.

Rolle „Cloud Data Fusion API-Dienst-Agent“ zum Dienstkonto hinzufügen

Dienstkontonutzerin/Dienstkontonutzer die Berechtigung erteilen

-

Klicken Sie in der Console im Navigationsmenü auf IAM & Verwaltung > IAM.

-

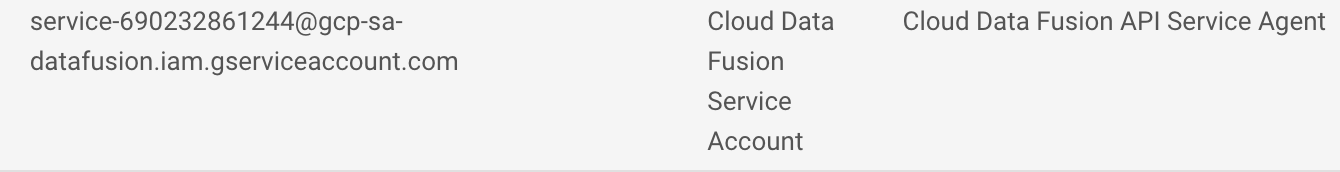

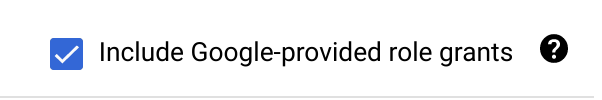

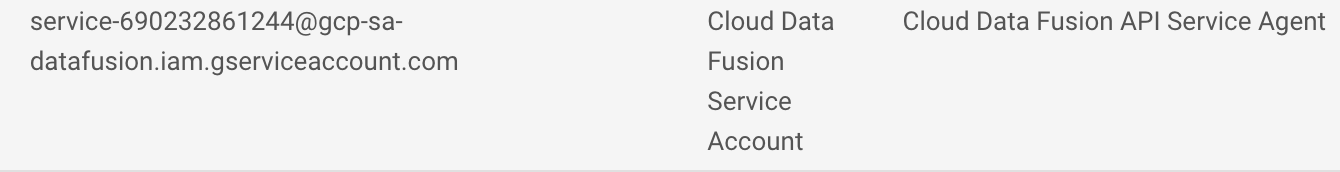

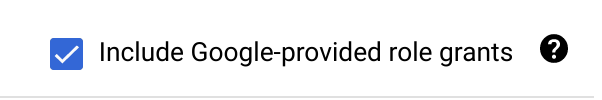

Klicken Sie auf das Kästchen Von Google bereitgestellte Rollenzuweisungen einschließen.

-

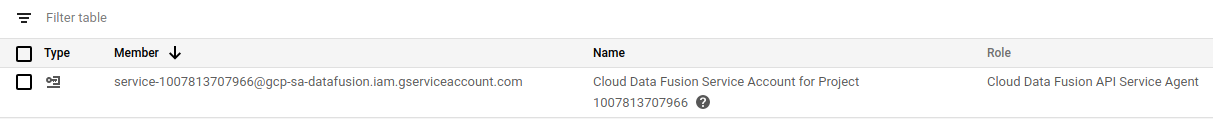

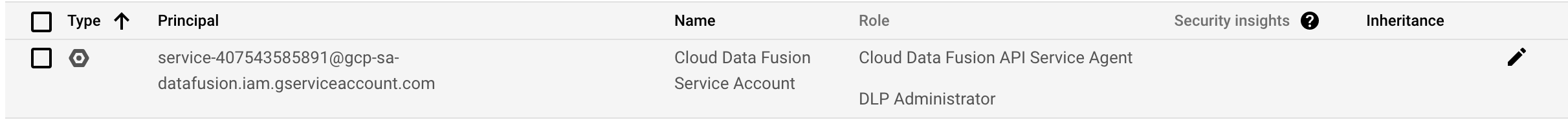

Suchen Sie in der Liste nach dem von Google verwalteten Cloud Data Fusion-Dienstkonto, das so aussieht: service-{project-number}@gcp-sa-datafusion.iam.gserviceaccount.com. Kopieren Sie dann den Namen des Dienstkontos in die Zwischenablage.

-

Rufen Sie als Nächstes IAM & Verwaltung > Dienstkonten auf.

-

Klicken Sie auf das Compute Engine-Standardkonto, das so aussieht: {project-number}-compute@developer.gserviceaccount.com, und wählen Sie in der oberen Navigationsleiste den Tab Hauptkonten mit Zugriff aus.

-

Klicken Sie auf den Button Zugriff gewähren.

-

Fügen Sie im Feld Neue Hauptkonten das zuvor kopierte Dienstkonto ein.

-

Wählen Sie im Drop‑down-Menü Rolle die Option Dienstkontonutzer aus.

-

Klicken Sie auf Speichern.

Aufgabe 3: Berechtigungen für Sensitive Data Protection erhalten

-

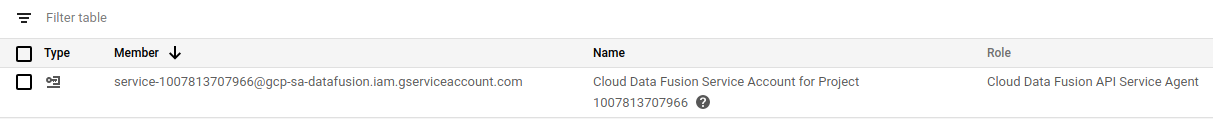

Rufen Sie in der Cloud Console das Navigationsmenü > IAM auf.

-

Suchen Sie oben rechts in der Tabelle der Berechtigungen nach dem Kästchen Von Google bereitgestellte Rollenzuweisungen einschließen und klicken Sie darauf.

- Suchen Sie in der Berechtigungstabelle in der Spalte Prinzipal das Dienstkonto, das dem Format

service-project-number@gcp-sa-datafusion.iam.gserviceaccount.com entspricht.

-

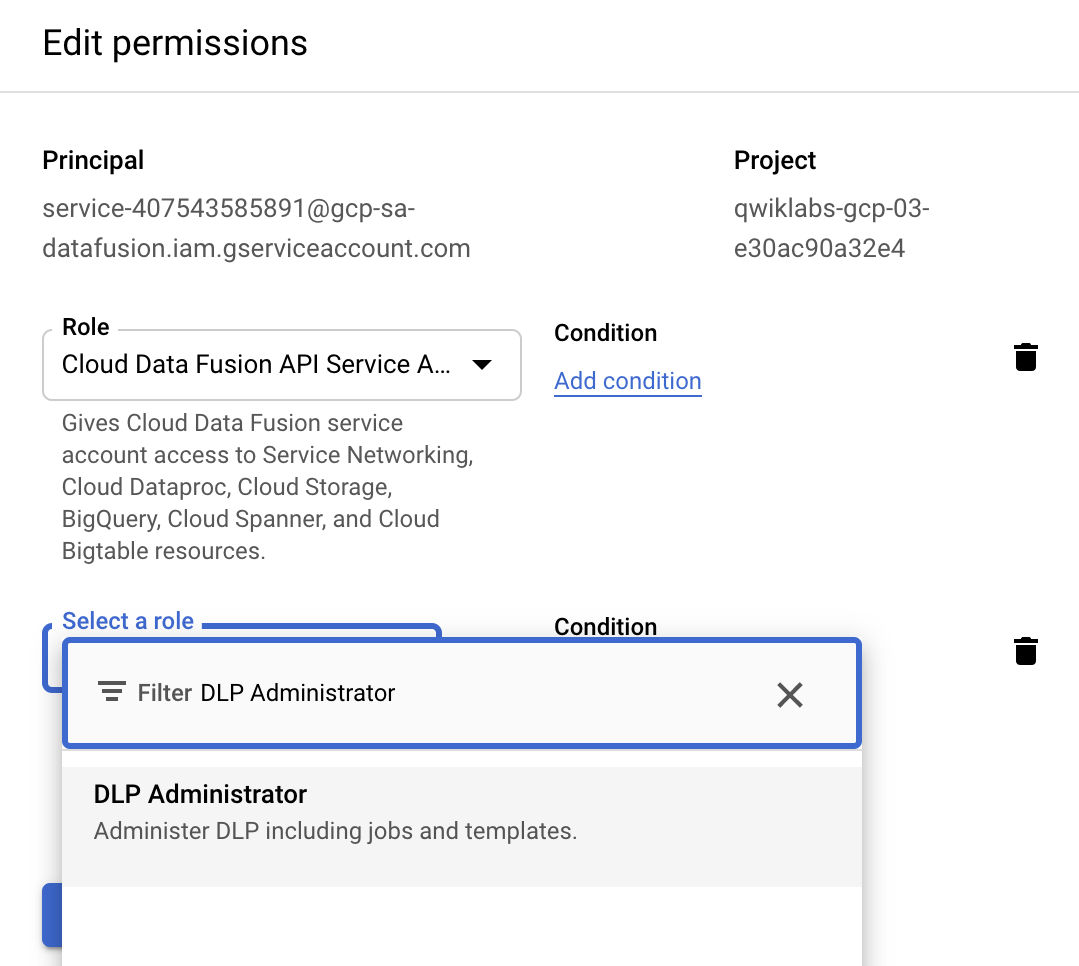

Klicken Sie rechts neben dem Dienstkonto auf den Button Bearbeiten.

-

Klicken Sie auf Weitere Rolle hinzufügen.

-

Klicken Sie auf das Drop-down-Menü, das daraufhin angezeigt wird.

-

Suchen Sie über die Suchleiste nach DLP-Administrator und wählen Sie die Rolle aus.

-

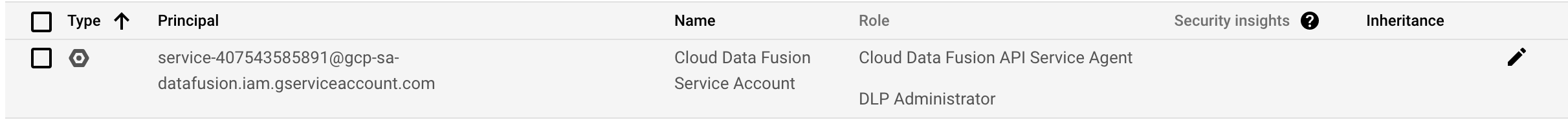

Klicken Sie auf Speichern.

-

Prüfen Sie, ob DLP-Administrator in der Spalte Rolle angezeigt wird.

Klicken Sie auf Fortschritt prüfen.

Berechtigungen für Sensitive Data Protection erhalten

Aufgabe 4: Benutzeroberfläche von Cloud Data Fusion verwenden

-

Rufen Sie Data Fusion auf, klicken Sie auf Instanzen und dann auf den Link Instanz ansehen neben Ihrer Data Fusion-Instanz. Wählen Sie, falls erforderlich, die Anmeldedaten des Labs aus, um sich anzumelden. Wenn Ihnen eine Tour zum Dienst angeboten wird, klicken Sie auf Nein danke. Sie sollten sich jetzt in der Cloud Data Fusion-Benutzeroberfläche befinden.

-

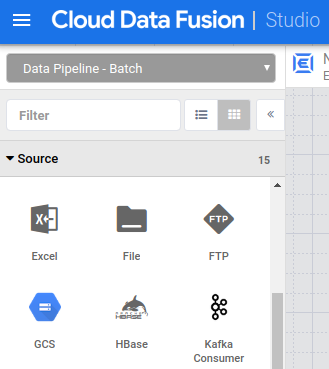

Klicken Sie in der Cloud Data Fusion-Benutzeroberfläche links oben auf das Navigationsmenü und rufen Sie die Seite Studio auf.

Als Nächstes erstellen Sie eine Pipeline.

Aufgabe 5: Pipeline erstellen

Die Pipeline, die Sie erstellen, führt folgende Schritte aus:

* Eingabedaten mit dem Cloud Storage-Quell-Plug lesen

* Das Sensitive Data Protection-Plug-in vom Hub bereitstellen und das Redact-Transformations-Plug-in anwenden

* Ausgabedaten mit einem Cloud Storage-Senken-Plug-in schreiben

- Klicken Sie im linken Bereich der Seite Studio unter dem Menü Source auf das Plug-in Google Cloud Storage (GCS).

-

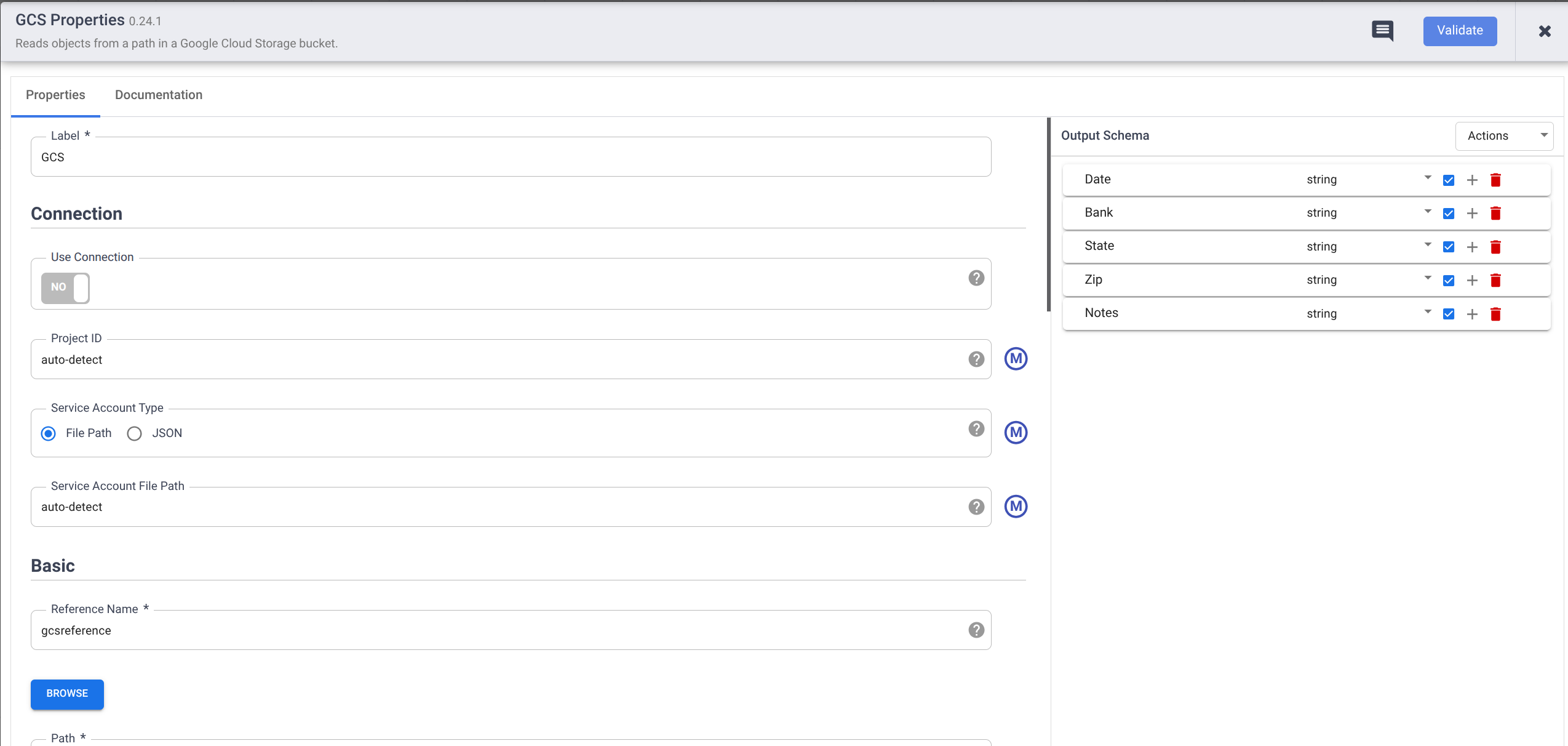

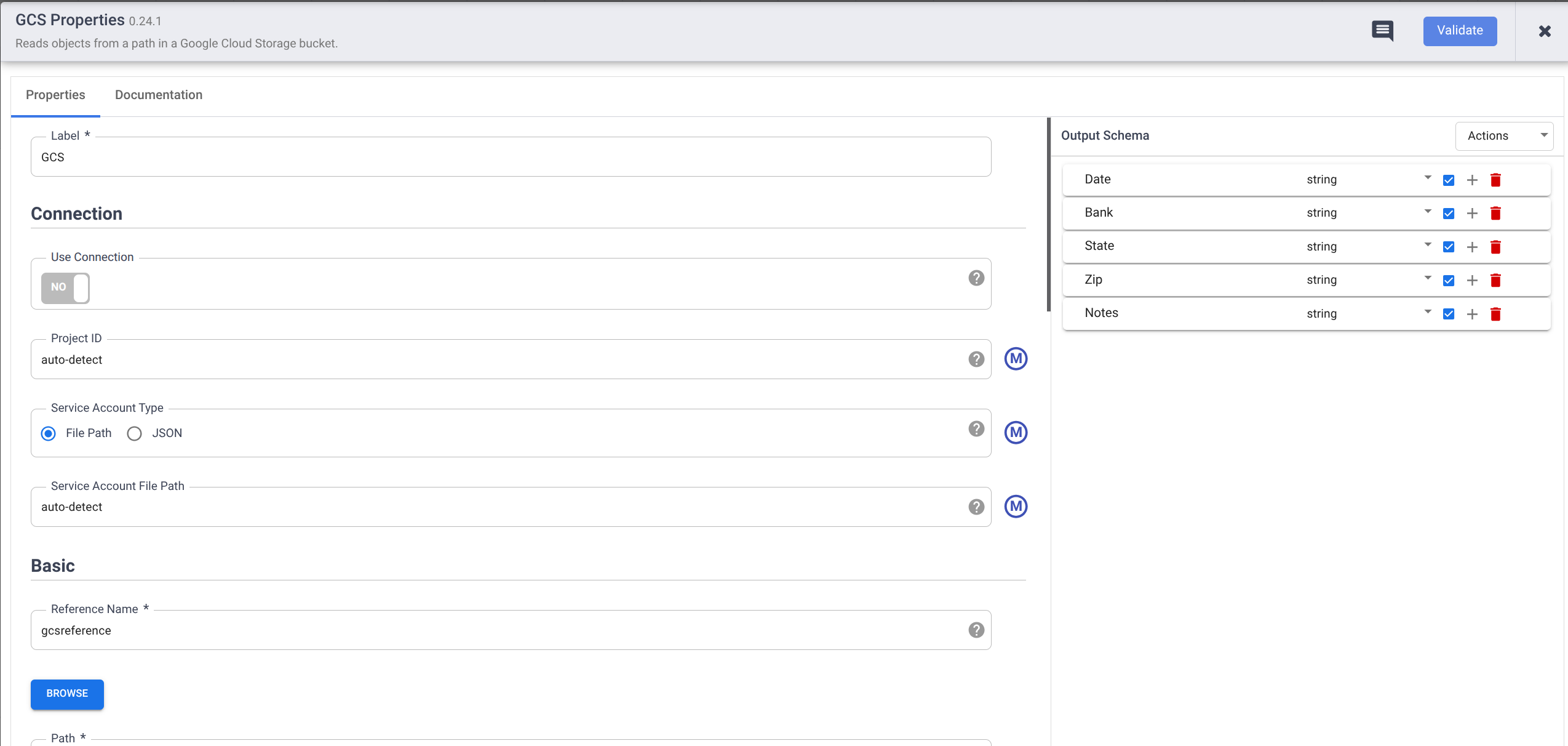

Bewegen Sie den Mauszeiger auf den angezeigten GCS-Knoten und klicken Sie auf Properties.

-

Geben Sie unter Reference name einen Referenznamen ein.

-

In diesem Lab wird das Eingabe-Dataset SampleRecords.csv verwendet, das in einem öffentlich verfügbaren Cloud Storage-Bucket bereitgestellt wird. Geben Sie unter Path Folgendes ein: gs://cloud-training/OCBL167/SampleRecords.csv

-

Wählen Sie unter Format die Option CSV aus.

-

Geben Sie für Output Schema unter Field name Folgendes ein. Klicken Sie dazu für jeden Datentyp auf den Button +. Entfernen Sie alle gegebenenfalls vorhandenen Datentypen.

- Date

- Bank

- State

- Zip

- Notes

-

Alle Datentypen müssen vom Typ String sein. Klicken Sie zum Ändern des Typs auf Type und wählen Sie im Drop-down-Menü String aus.

-

Klicken Sie für jeden Datentyp das Kästchen an. Dadurch wird sichergestellt, dass die Pipeline nicht fehlschlägt, wenn ein Nullwert (leer) erkannt wird.

-

Klicken Sie auf Validate, um sicherzustellen, dass keine Fehler vorliegen.

-

Klicken Sie rechts oben im Dialogfeld auf den Button X.

Aufgabe 6: Sensible Daten unkenntlich machen

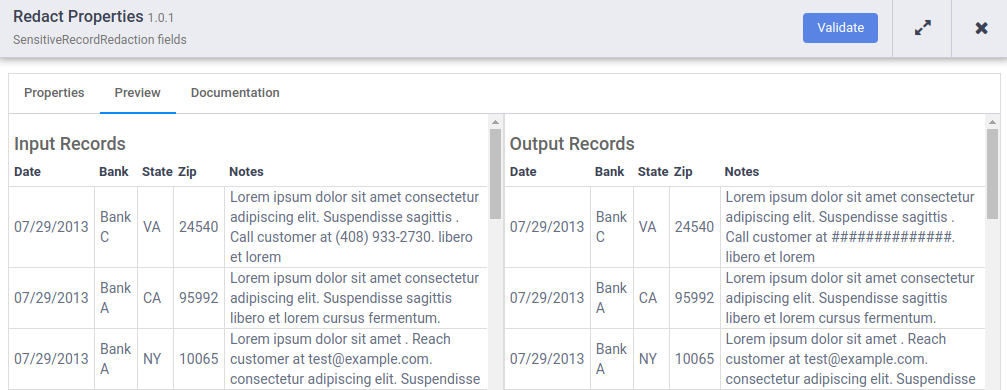

Das Redact-Transformations-Plug-in identifiziert sensible Datensätze in Ihrem Eingabedatenstream und wendet von Ihnen definierte Transformationen auf diese Datensätze an. Ein Datensatz gilt als sensibel, wenn er mit vordefinierten Filtern von Sensitive Data Protection oder einer von Ihnen definierten benutzerdefinierten Vorlage übereinstimmt.

In diesem Lab möchten Sie die Telefonnummern von Kunden unkenntlich machen, die vom Supportteam versehentlich gespeichert wurden. Die sensiblen Daten wurden im Abschnitt Notes der Support-Tickets eingegeben, der in der CSV-Datei in der Spalte Notes angezeigt wird. Sie erstellen eine benutzerdefinierte Inspektionsvorlage für Sensitive Data Protection und geben dann die Vorlagen-ID im Attributmenü des Redact-Transformation-Plug-ins an.

Aufgabe 7: Sensitive Data Protection-Plug-in bereitstellen

-

Klicken Sie in der Cloud Data Fusion-Benutzeroberfläche rechts oben auf Hub.

-

Klicken Sie auf das Plug-in Data Loss Prevention.

-

Klicken Sie auf Deploy.

-

Klicken Sie auf Finish.

-

Klicken Sie auf den Button X in der rechten oberen Ecke des Dialogfelds Data Loss Prevention | Deploy.

-

Klicken Sie auf den Button X, um den Hub zu verlassen.

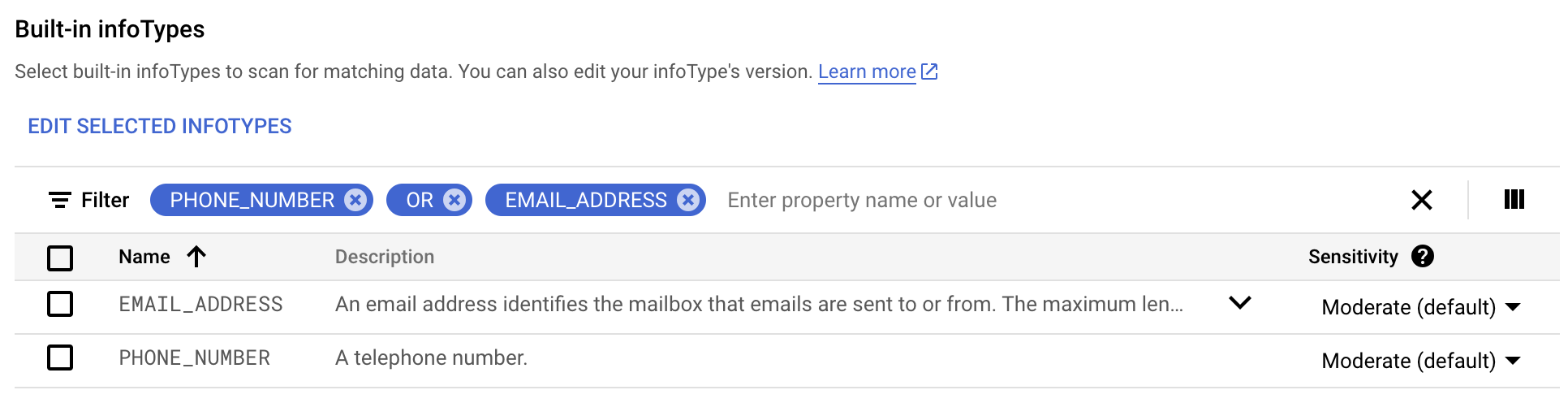

Aufgabe 8: Benutzerdefinierte Vorlage erstellen

-

Geben Sie in der Titelleiste der Google Cloud Console Sicherheit in das Suchfeld ein und klicken Sie dann in den Suchergebnissen auf Sicherheit. Wählen Sie Sensitive Data Protection aus.

-

Klicken Sie auf den Tab Konfiguration und dann auf Vorlage erstellen.

-

Geben Sie unter Vorlage definieren im Feld Vorlagen-ID eine ID für Ihre Vorlage ein. Sie benötigen die Vorlagen-ID später im Tutorial.

-

Klicken Sie auf Weiter.

-

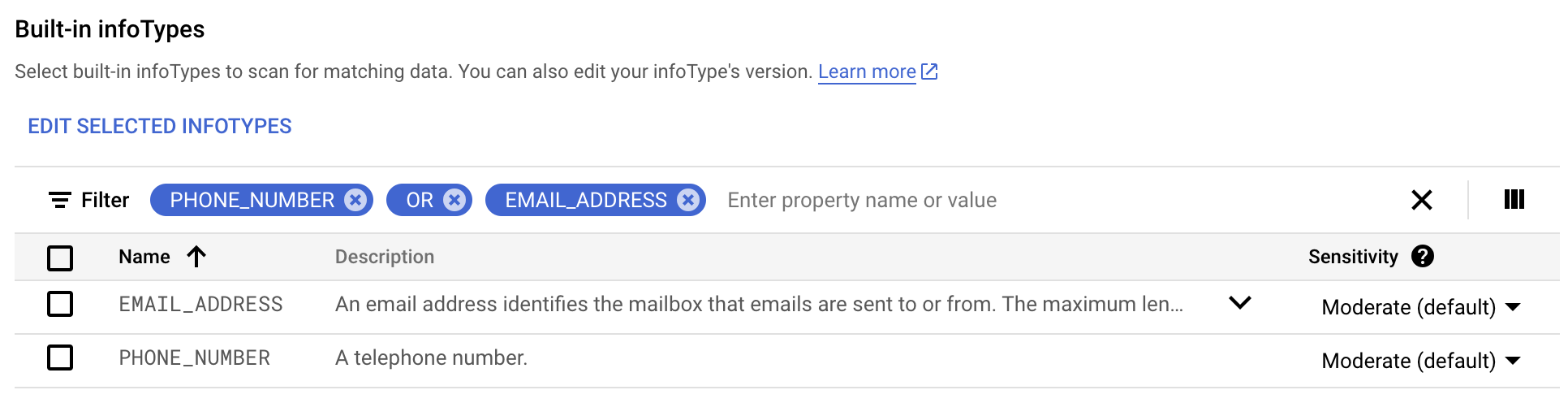

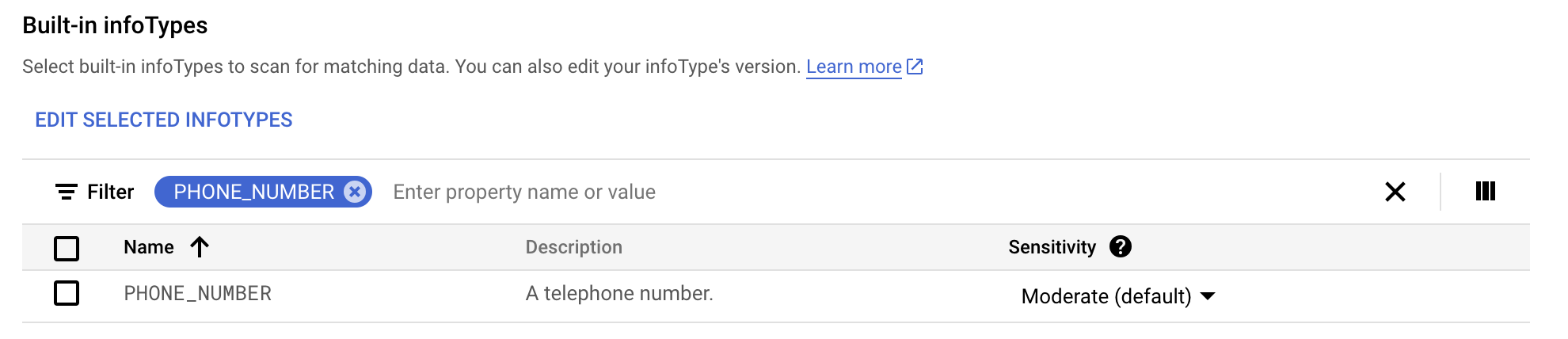

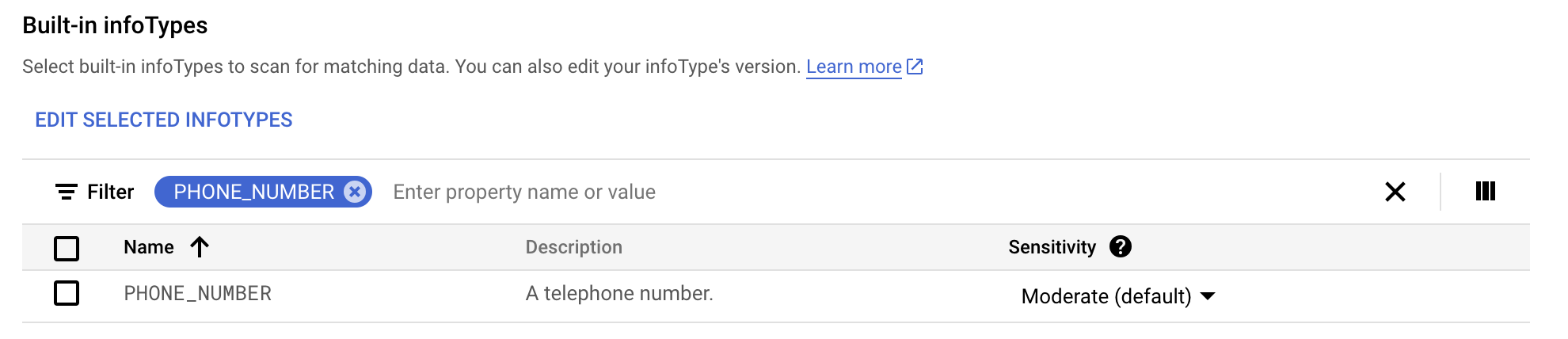

Klicken Sie unter Erkennung konfigurieren auf infoTypes verwalten.

-

Verwenden Sie auf dem Tab Integriert den Filter, um nach phone number zu suchen.

-

Wählen Sie PHONE_NUMBER aus.

-

Klicken Sie auf Fertig.

-

Klicken Sie auf Erstellen.

Klicken Sie auf Fortschritt prüfen.

Benutzerdefinierte Vorlage erstellen

Aufgabe 9: Redact-Transformation anwenden

-

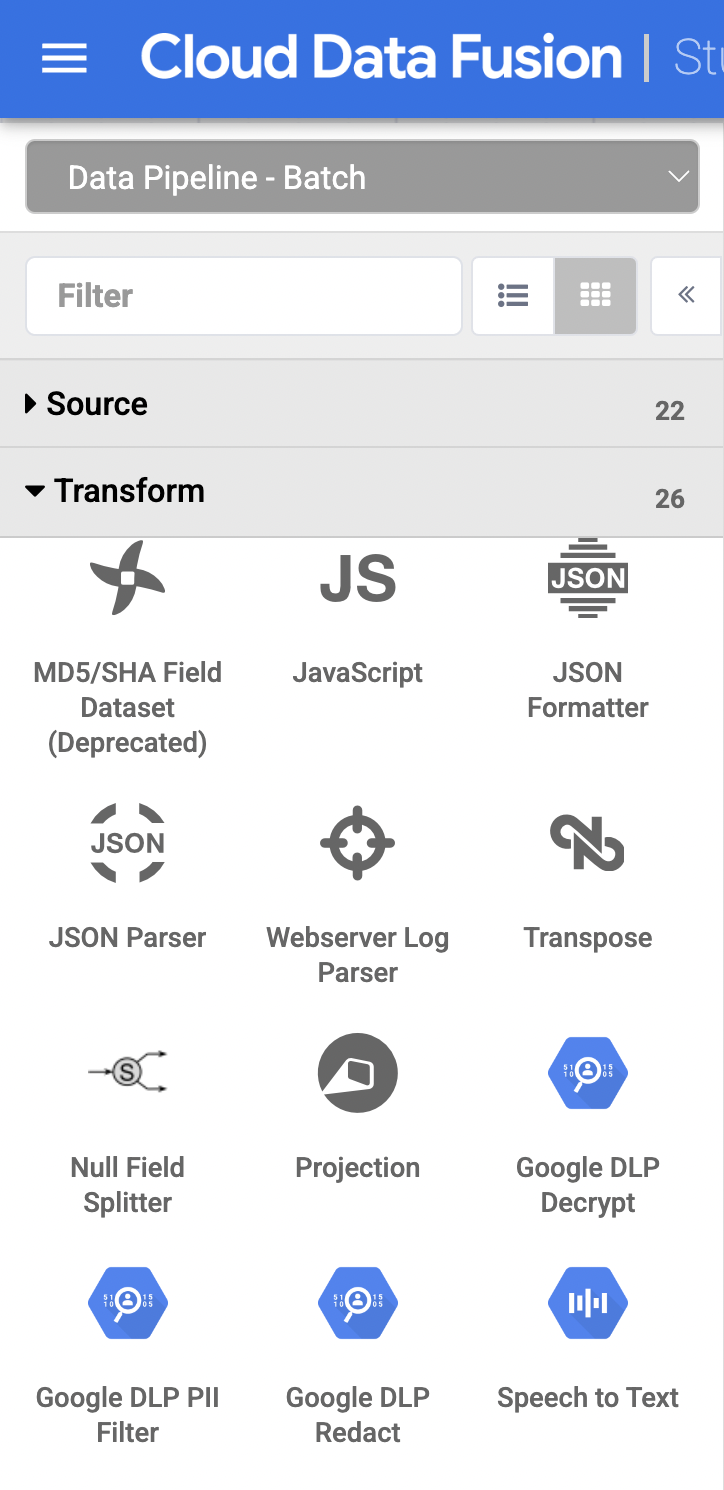

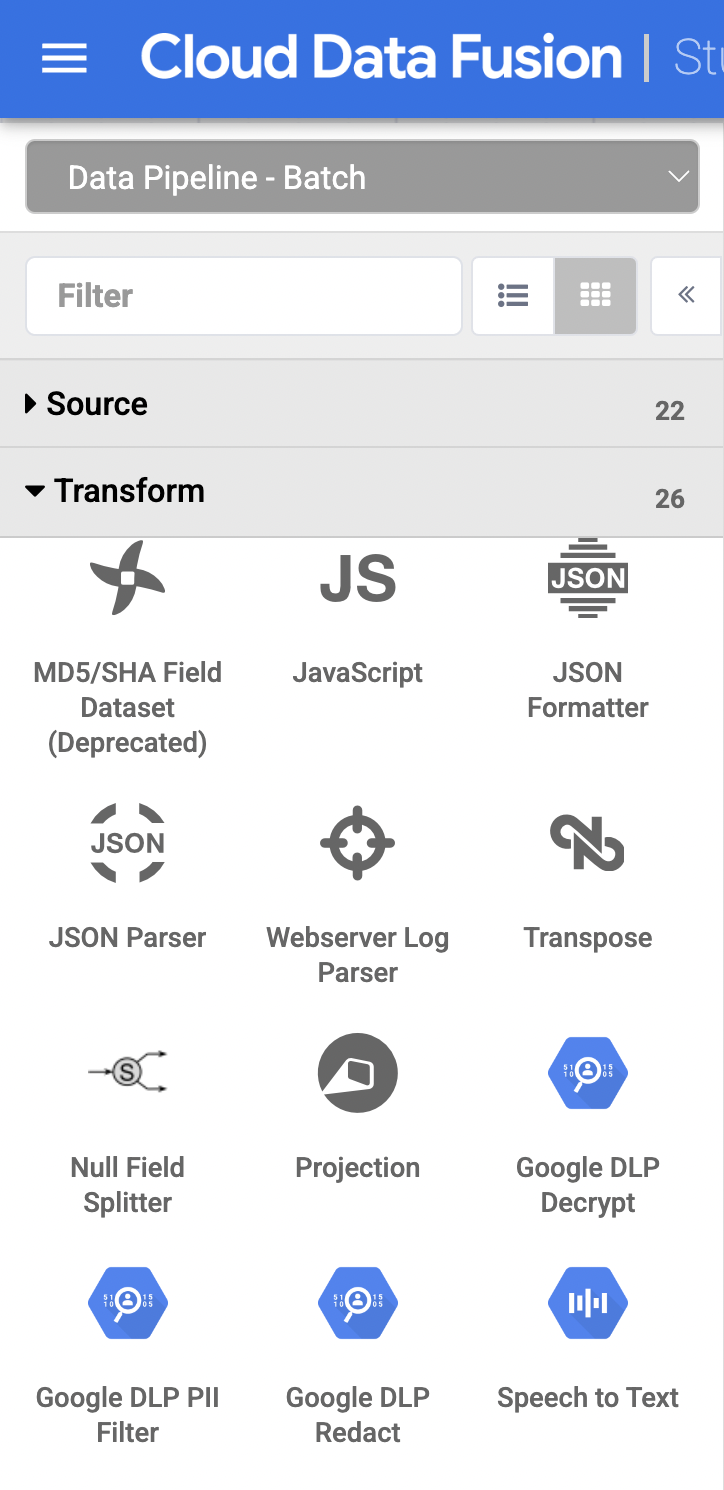

Klicken Sie in der Cloud Data Fusion-Benutzeroberfläche auf der Seite Studio auf das Menü Transform, um es zu erweitern.

-

Klicken Sie auf das Transformations-Plug-in Google DLP Redact.

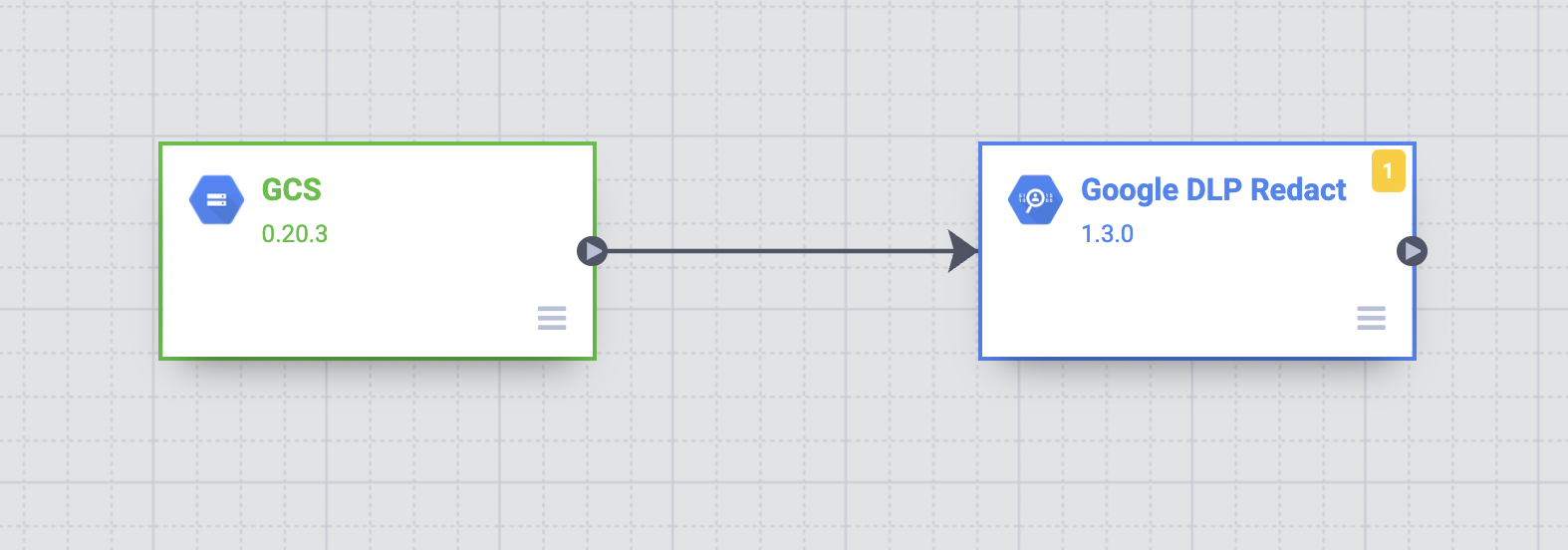

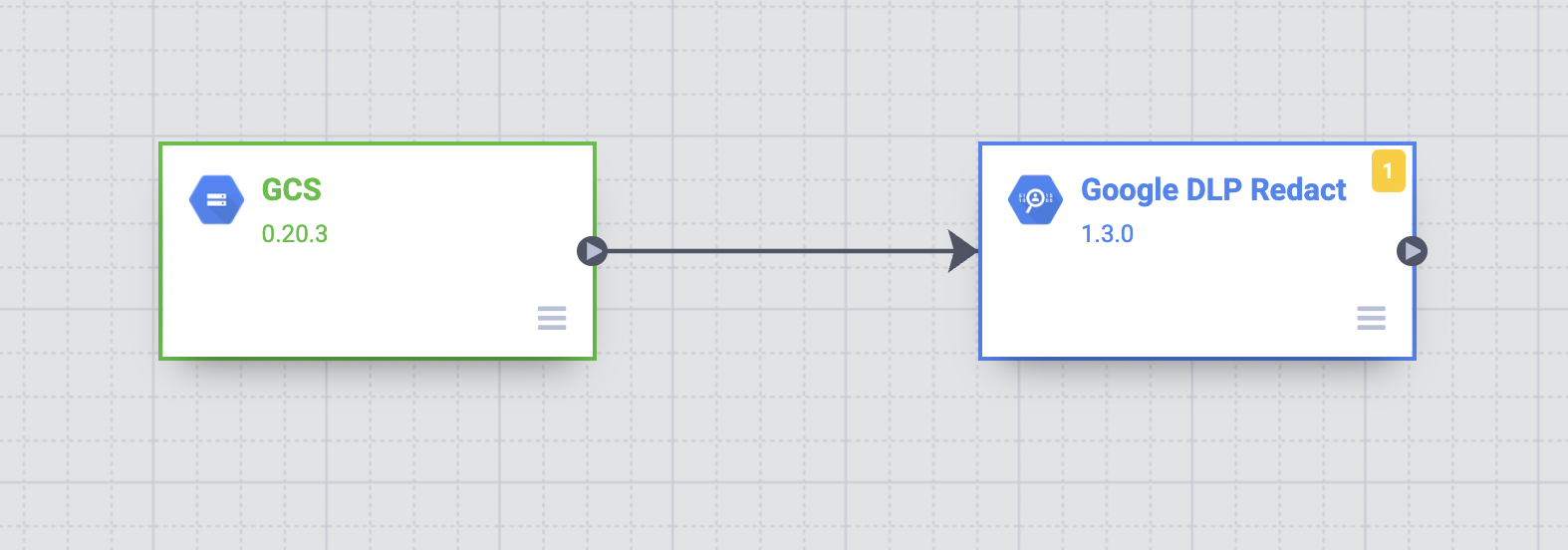

- Ziehen Sie einen Verbindungspfeil vom Knoten GCS zum Knoten Google DLP Redact.

- Halten Sie den Mauszeiger über den Knoten Google DLP Redact und klicken Sie auf Properties.

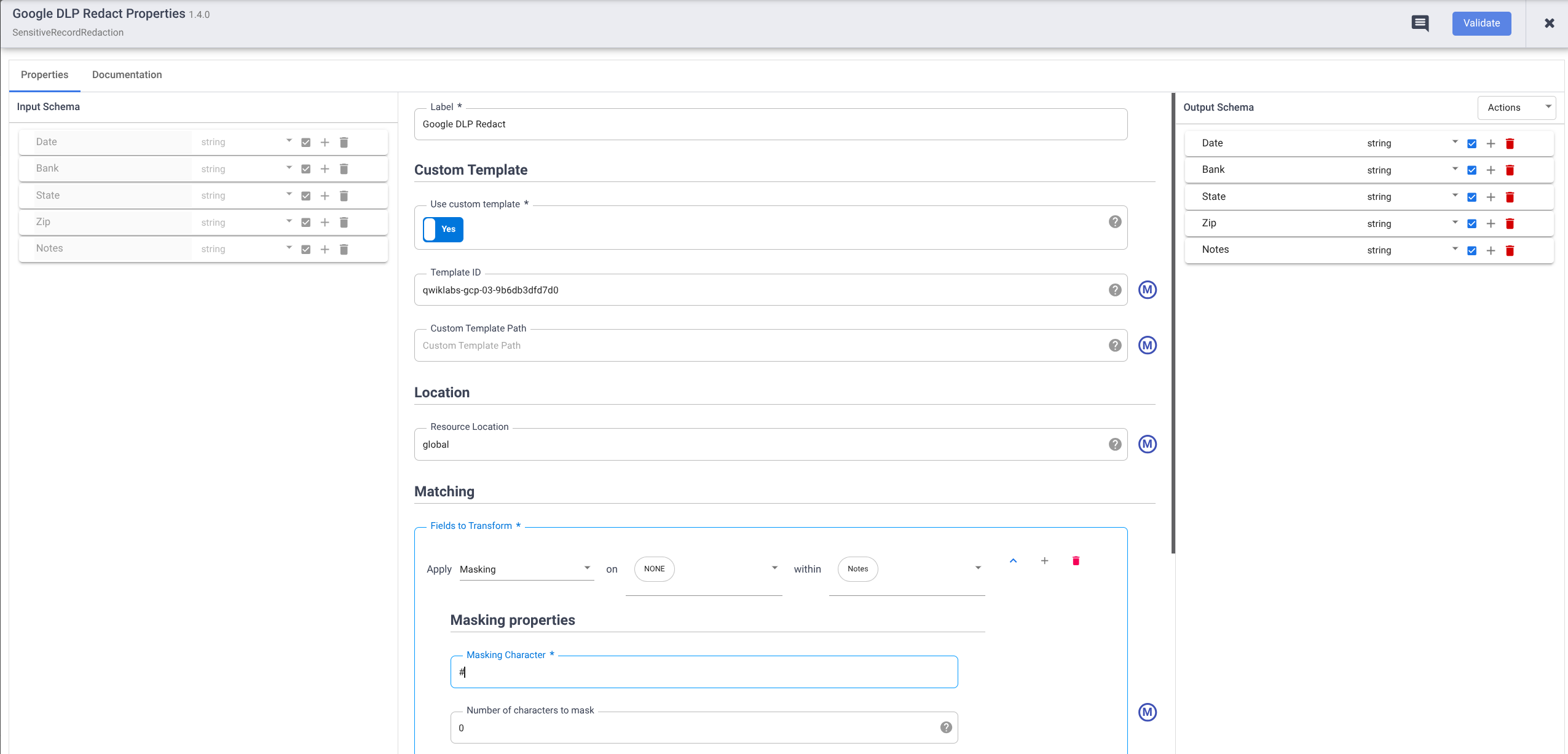

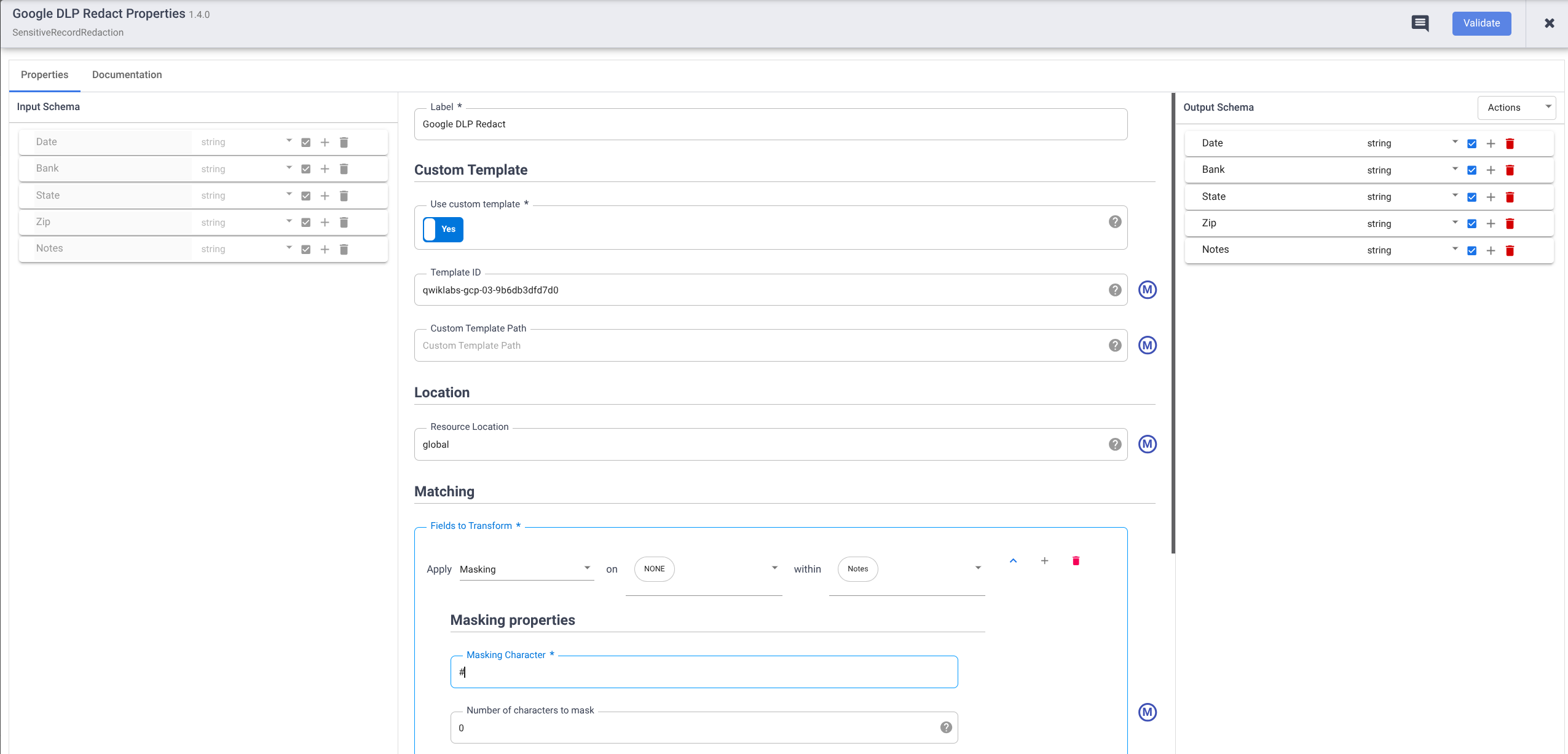

- Legen Sie Use custom template auf Yes fest.

- Geben Sie unter Template ID die Vorlagen-ID der von Ihnen erstellten benutzerdefinierten Vorlage ein.

- Wenden Sie unter Matching die Option Masking auf die Custom template in Notes an.

Hinweis: Zusätzlich zur Maskierung sind mit dem Sensitive Data Protection-Plug-in weitere Transformationen zum Schutz sensibler Daten verfügbar. Weitere Informationen finden Sie auf dem Dokumentations-Tab im Attributmenü des Redact-Plug-ins.

- Geben Sie unter Masking character den Wert

# ein.

-

Klicken Sie auf Validate, um sicherzustellen, dass keine Fehler vorliegen.

-

Klicken Sie rechts oben im Dialogfeld auf den Button X.

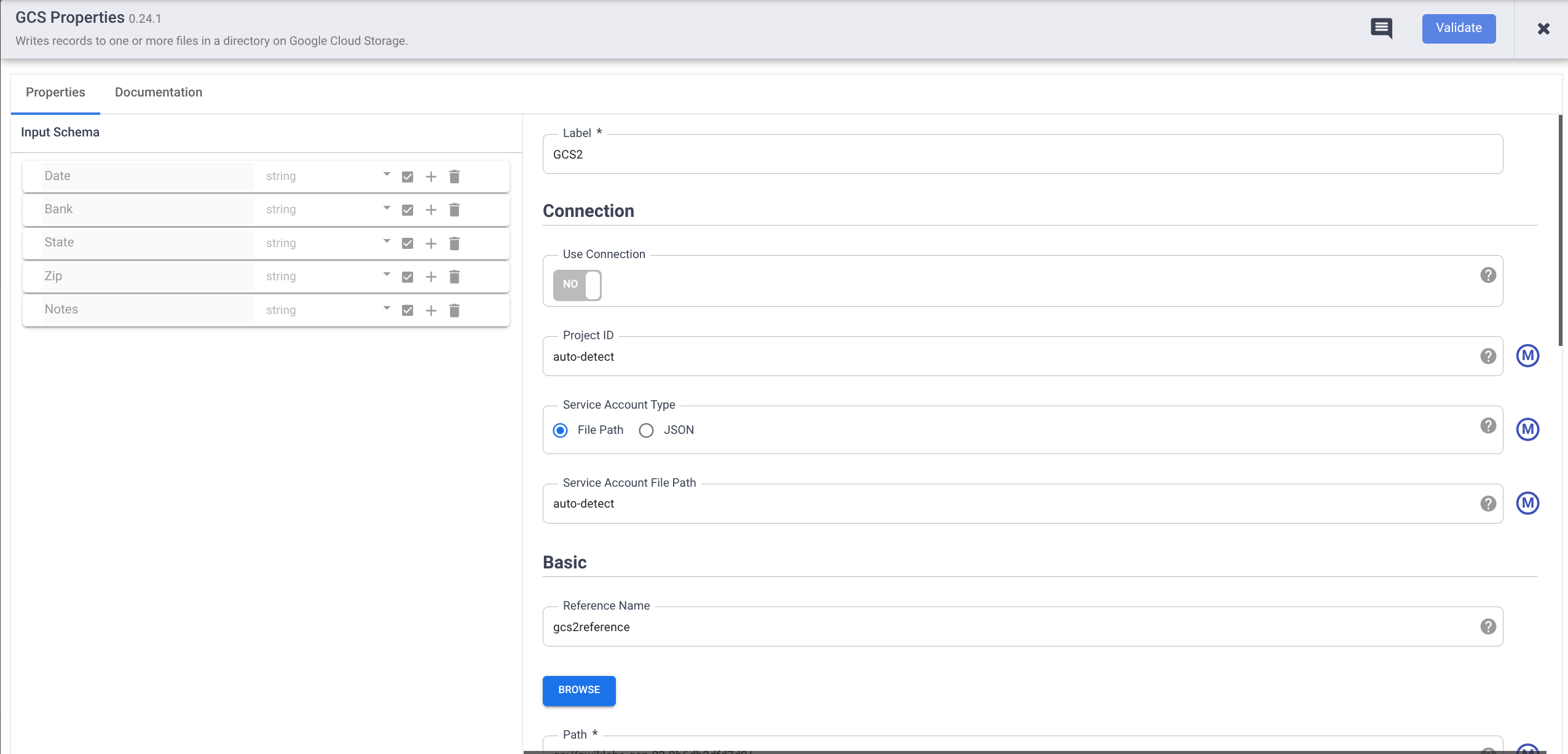

Aufgabe 10: Ausgabedaten speichern

Speichern Sie die Ergebnisse Ihrer Pipeline in einer Cloud Storage-Datei.

-

Klicken Sie in der Cloud Data Fusion-Benutzeroberfläche auf der Seite Studio auf das Menü Sink, um es zu maximieren.

-

Klicken Sie auf GCS.

-

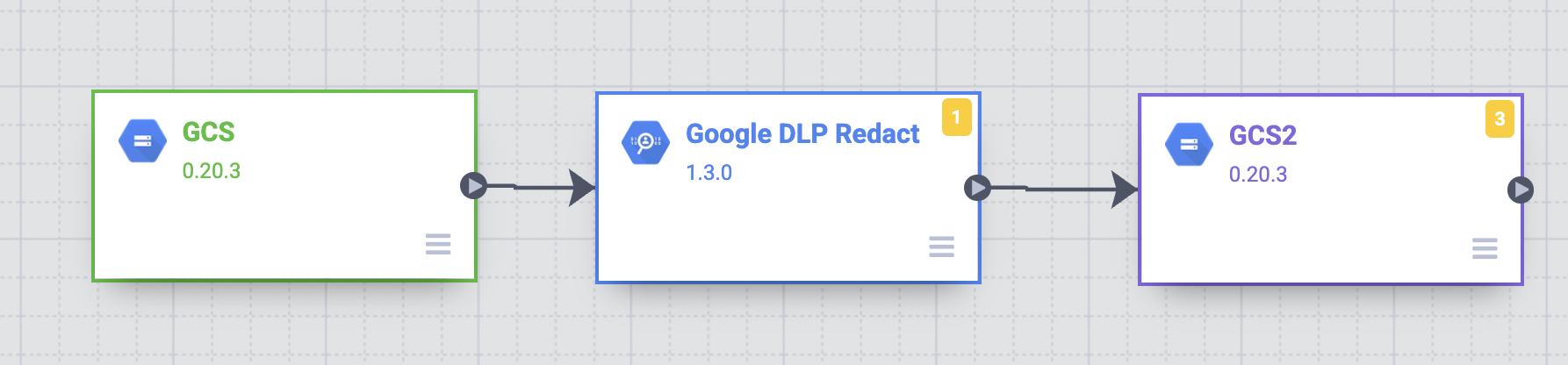

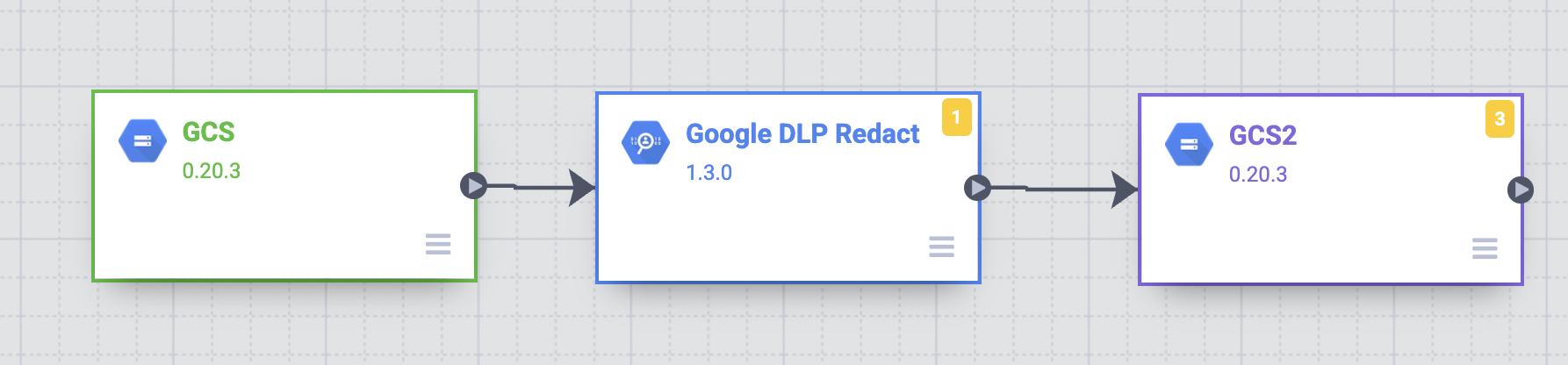

Ziehen Sie einen Verbindungspfeil vom Knoten Google DLP Redact zum Knoten GCS2.

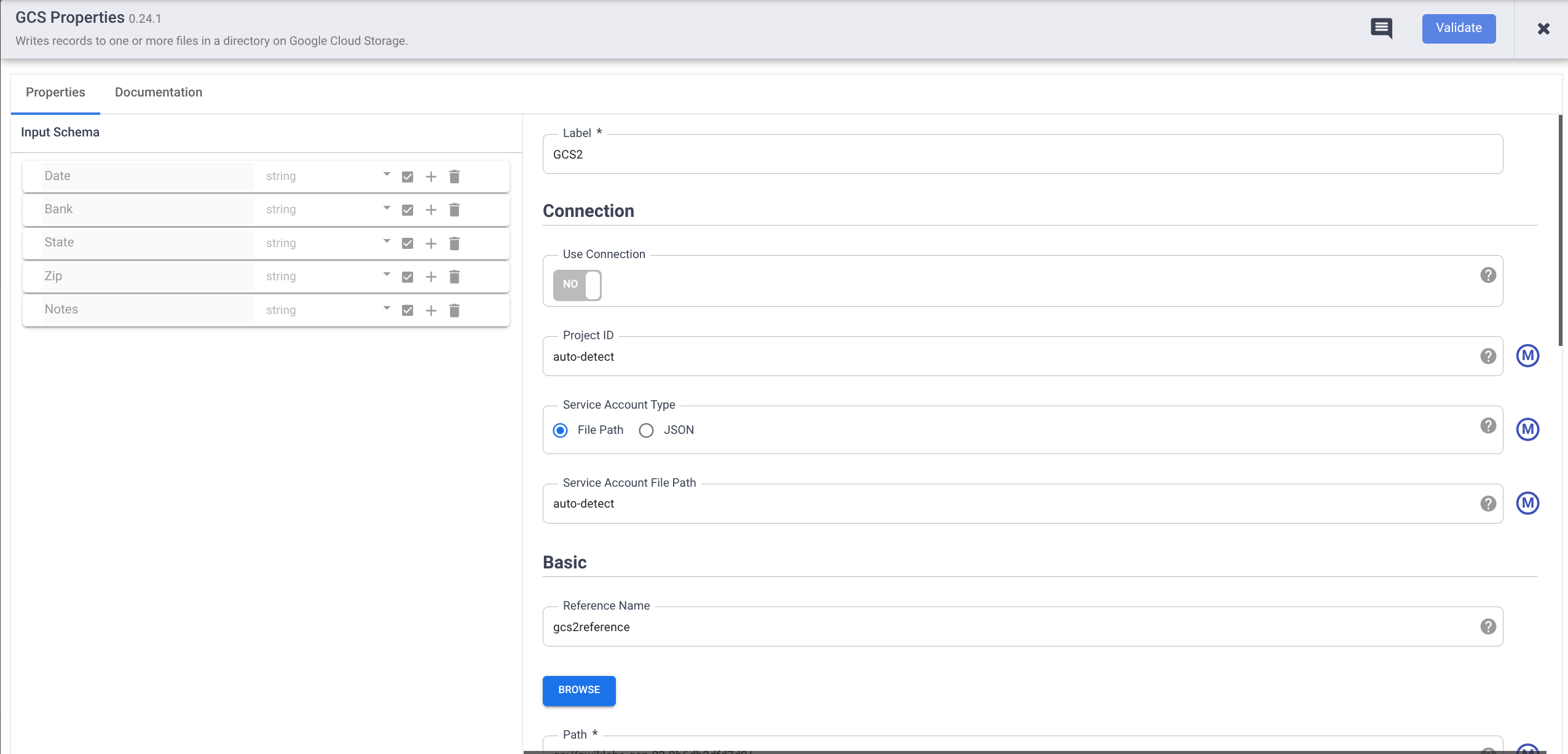

- Bewegen Sie den Mauszeiger auf den Knoten GCS2 und klicken Sie auf Properties.

- Geben Sie unter Reference name einen Referenznamen ein.

- Geben Sie unter Path den Pfad des Cloud Storage-Buckets ein, den Sie zu Beginn dieses Labs erstellt haben.

- Wählen Sie unter Format die Option CSV aus.

-

Klicken Sie auf Validate, um sicherzustellen, dass keine Fehler vorliegen.

-

Klicken Sie rechts oben im Dialogfeld auf den Button X.

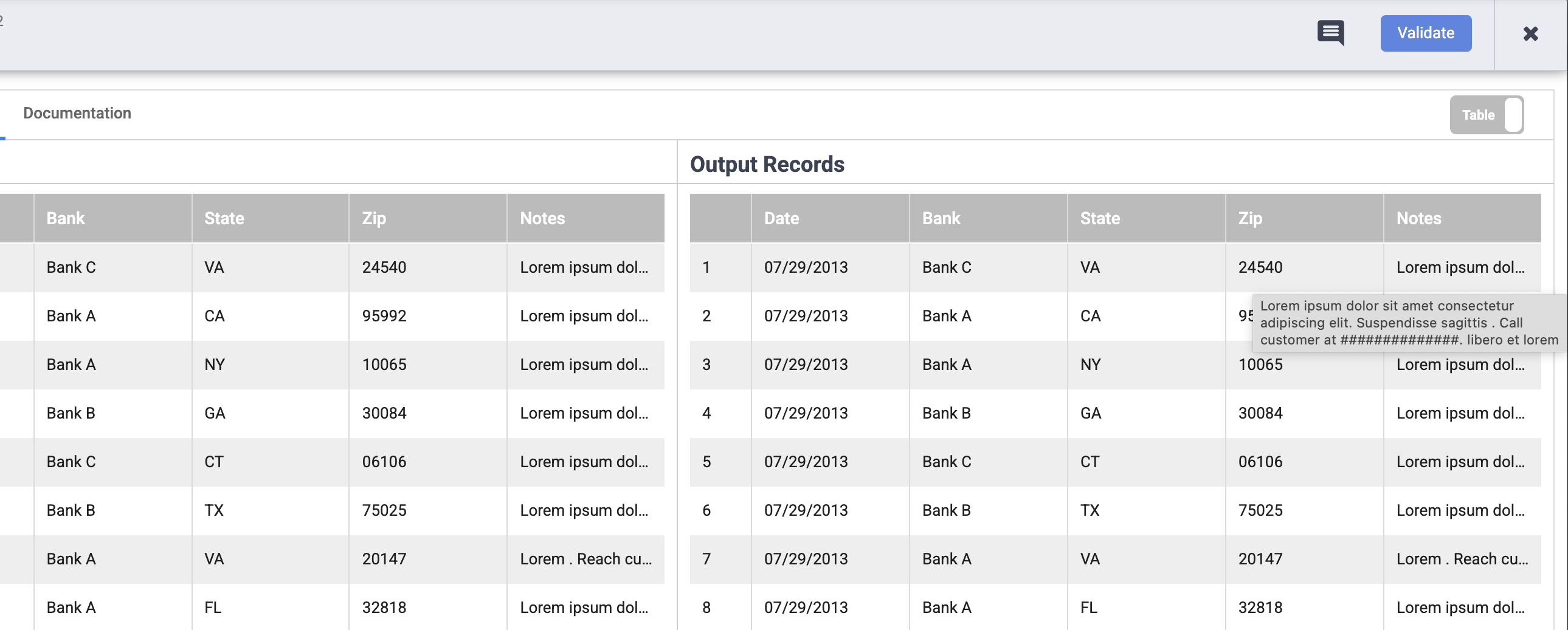

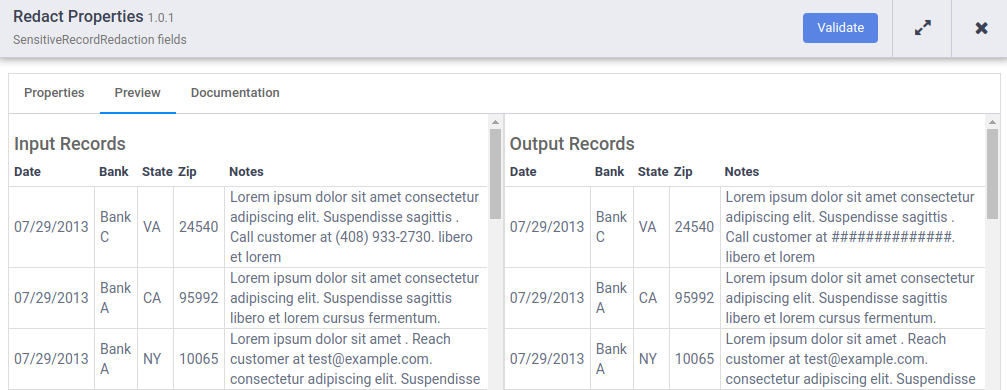

Aufgabe 11: Pipeline im Vorschaumodus ausführen

Führen Sie die Pipeline im Vorschaumodus aus, bevor Sie sie bereitstellen.

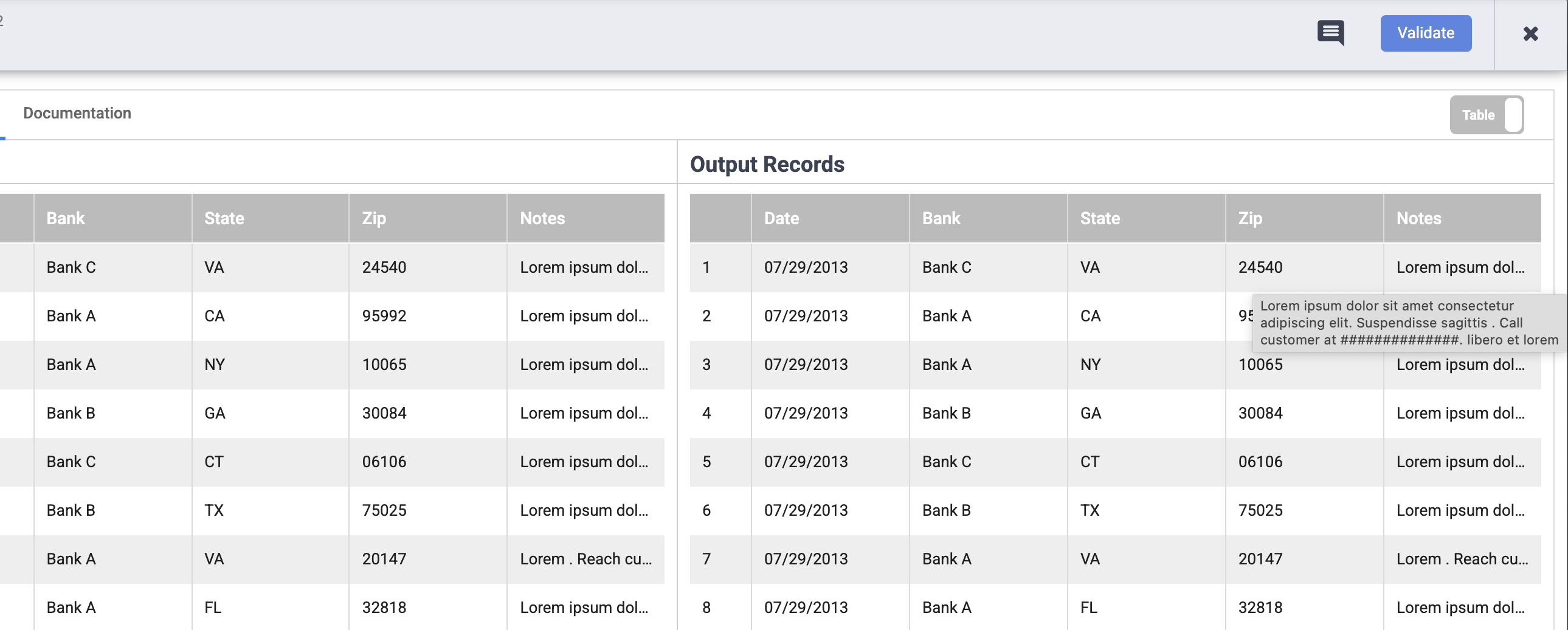

- Klicken Sie auf Preview und dann auf Run.

Auf dem Button Run wird der Pipelinestatus angezeigt, der mit Starting beginnt, dann zu Stop und dann zu Run wechselt.

- Klicken Sie nach Abschluss des Vorschaudurchlaufs auf dem Google DLP Redact-Knoten auf Preview Data, um einen direkten Vergleich der Eingabe- und Ausgabedaten zu sehen. Prüfen Sie, ob Telefonnummern mit dem Zeichen # maskiert wurden.

3. Klicken Sie auf den Button X, um Preview Data zu schließen.

3. Klicken Sie auf den Button X, um Preview Data zu schließen.

Hinweis: Wenn Sie die Telefonnummern in der Spalte Notes nicht sehen können, bewegen Sie den Mauszeiger auf die Einträge, um das Ergebnis zu überprüfen.

Aufgabe 12: Einen weiteren Datentyp unkenntlich machen

Beim Untersuchen der Ergebnisse des Vorschaudurchlaufs sehen Sie, dass die Spalte Notes weiterhin sensible Daten enthält, nämlich E‑Mail-Adressen. Gehen Sie zurück und bearbeiten Sie die Sensitive Data Protection-Inspektionsvorlage so, dass auch E‑Mail-Adressen unkenntlich gemacht werden.

-

Rufen Sie Sicherheit > Sensitive Data Protection auf.

-

Wählen Sie auf dem Tab Konfiguration Ihre Vorlage aus.

-

Klicken Sie auf Bearbeiten.

-

Klicken Sie auf infoTypes verwalten.

-

Verwenden Sie auf dem Tab Integriert den Filter, um nach phone number ODER email address zu suchen.

-

Wählen Sie alle aus und klicken Sie auf Fertig.

-

Klicken Sie auf Speichern.

-

Klicken Sie im Pop-up-Fenster auf Speichern bestätigen.

-

Führen Sie Ihre Pipeline noch einmal im Vorschaumodus aus. Cloud Data Fusion verwendet automatisch die aktualisierte Sensitive Data Protection-Vorlage.

-

Prüfen Sie, ob sowohl Telefonnummern als auch E-Mail-Adressen mit dem Zeichen # maskiert wurden.

Hinweis: Wenn Sie die Telefonnummern und E‑Mail-Adressen in der Spalte Notes nicht sehen, bewegen Sie den Mauszeiger auf die Einträge, um das Ergebnis zu überprüfen.

Klicken Sie auf Fortschritt prüfen.

Einen weiteren Datentyp unkenntlich machen

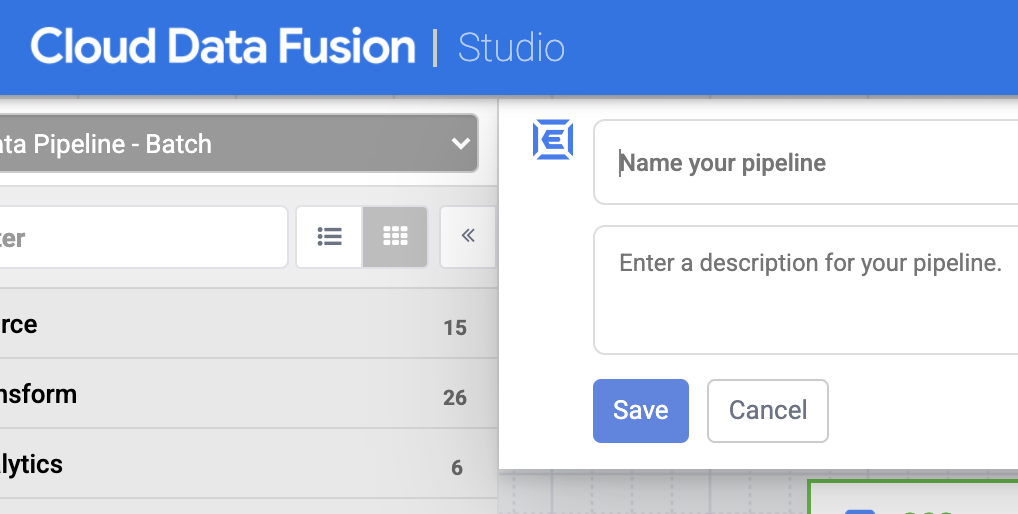

Aufgabe 13: Pipeline bereitstellen und ausführen

-

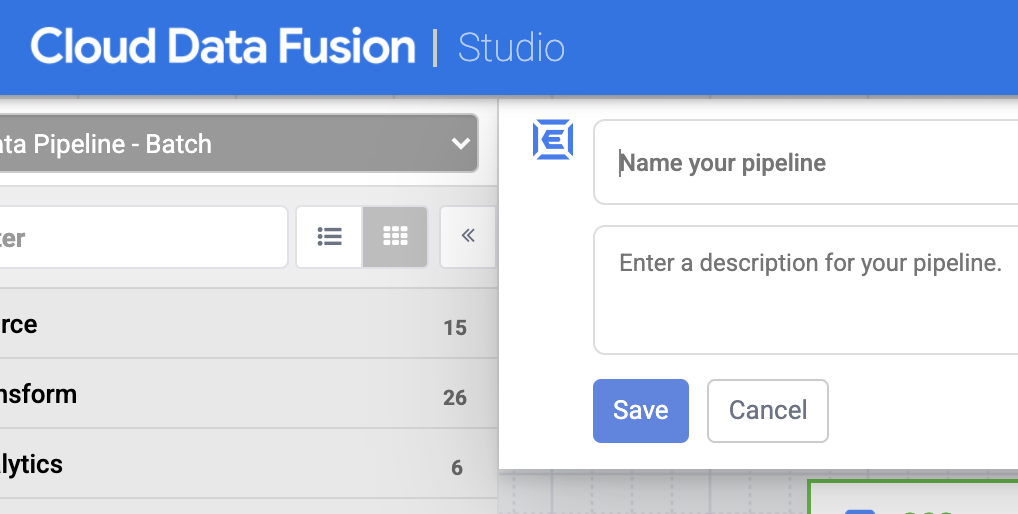

Vergewissern Sie sich, dass Preview mode deaktiviert ist.

-

Klicken Sie auf Save. Wenn Sie auf Save klicken, werden Sie aufgefordert, der Pipeline einen Namen zu geben. Geben Sie einen Namen für die Pipeline ein und klicken Sie auf Save.

-

Klicken Sie auf Deploy.

-

Klicken Sie nach Abschluss der Bereitstellung auf Run. Die Ausführung der Pipeline kann einige Minuten dauern. In der Zwischenzeit können Sie sehen, wie der Status der Pipeline von Provisioning über Starting und Running zu Succeeded wechselt.

Hinweis: Wenn die Pipeline fehlschlägt, klicken Sie auf Rerun.

Klicken Sie auf Fortschritt prüfen.

Pipeline bereitstellen und ausführen

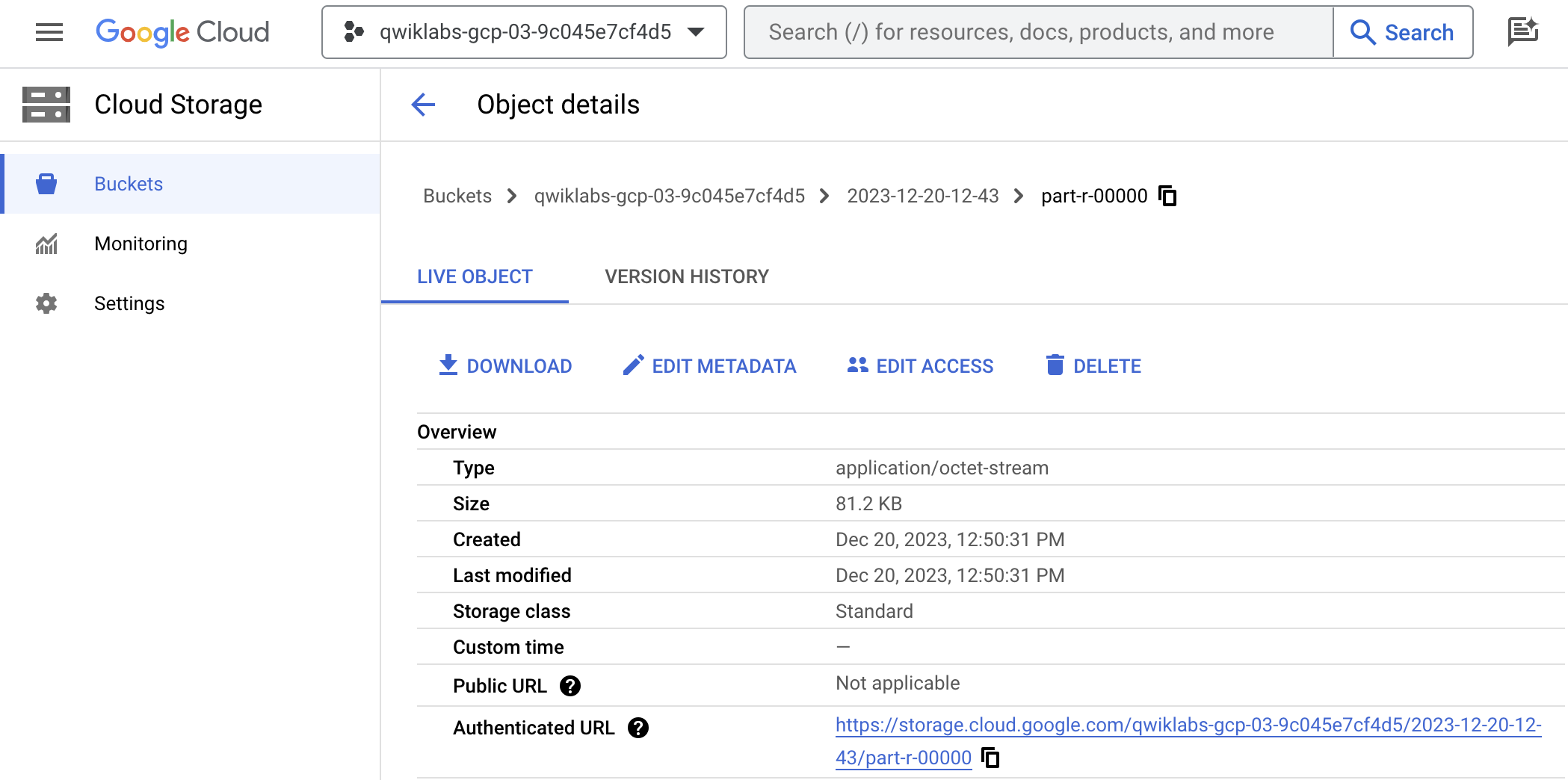

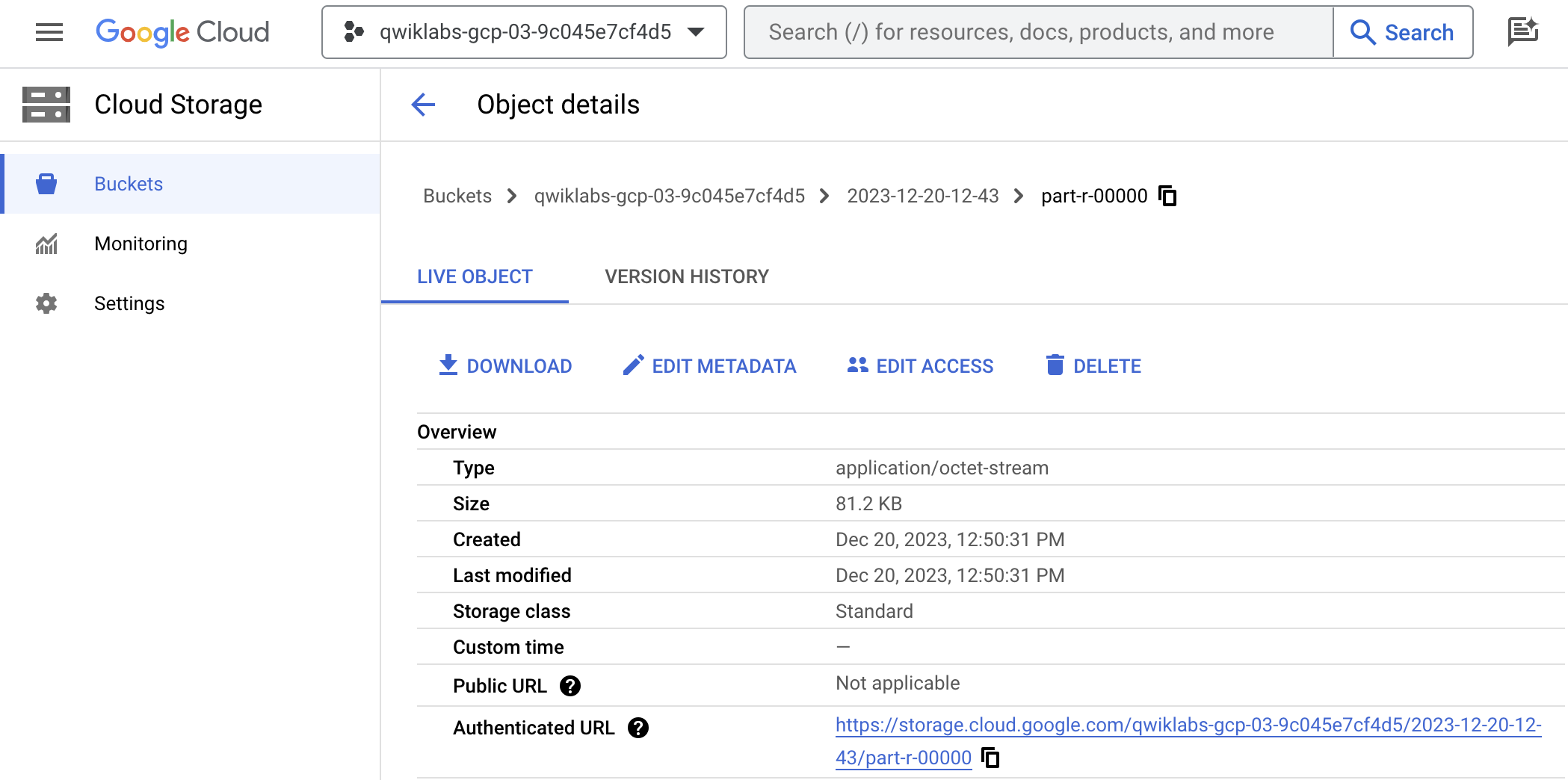

Aufgabe 14: Ergebnisse prüfen

-

Rufen Sie Cloud Storage in der Cloud Console auf.

-

Gehen Sie im Storage-Browser zum Cloud Storage-Bucket, den Sie in den Attributen des Cloud Storage-Senken-Plug-ins angegeben haben.

-

Kopieren Sie unter Authentifizierte URL den Link und fügen Sie ihn auf einem neuen Browsertab ein, um die CSV-Datei mit den Ergebnissen herunterzuladen. Prüfen Sie, ob die Telefonnummern und E-Mail-Adressen mit dem Zeichen # maskiert wurden.

Glückwunsch!

In diesem Lab haben Sie gelernt, wie Sie mit Sensitive Data Protection bestimmte Teile Ihrer Daten maskieren, die durch die Data Fusion-Pipeline laufen. Das ist hilfreich, wenn Sie in Ihren Daten eingebettete personenidentifizierbare Informationen unkenntlich machen bzw. maskieren müssen, bevor Sie sie mit Ihrer Zielgruppe teilen.

Weitere Informationen zum Erstellen von Sensitive Data Protection-Vorlagen finden Sie in der Dokumentation.

Anleitung zuletzt am 9. Dezember 2025 aktualisiert

Lab zuletzt am 9. Dezember 2025 getestet

© 2026 Google LLC. Alle Rechte vorbehalten. Google und das Google-Logo sind Marken von Google LLC. Alle anderen Unternehmens- und Produktnamen können Marken der jeweils mit ihnen verbundenen Unternehmen sein.

), um die Liste der Dienste aufzurufen.

), um die Liste der Dienste aufzurufen.

).

).

3. Klicken Sie auf den Button X, um Preview Data zu schließen.

3. Klicken Sie auf den Button X, um Preview Data zu schließen.