GSP1281

Ringkasan

Sensitive Data Protection adalah layanan terkelola sepenuhnya yang dirancang untuk membantu Anda menemukan, mengklasifikasi, dan melindungi informasi sensitif. Opsi utama mencakup Penemuan Data Sensitif untuk terus memprofilkan data sensitif Anda, de-identifikasi data sensitif termasuk pengeditan, dan Cloud Data Loss Prevention (DLP) API untuk memungkinkan Anda membangun penemuan, inspeksi, dan de-identifikasi ke dalam workload dan aplikasi kustom.

Bayangkan Anda memiliki data mentah di Cloud Storage yang berisi data sensitif, dan Anda ingin mengidentifikasi, melindungi, dan menyuntingnya sebelum file digunakan oleh pengguna akhir untuk analisis atau untuk melatih model machine learning. Sensitive Data Protection dapat membantu!

Di lab ini, Anda akan memulai dengan mengaktifkan penemuan untuk pemantauan berkelanjutan data sensitif di Cloud Storage. Berdasarkan hasil penemuan, Anda membuat dan memodifikasi template kustom yang dapat digunakan kembali untuk inspeksi dan de-identifikasi (redaksi) file Cloud Storage. Terakhir, Anda akan menggunakan template tersebut untuk menjalankan tugas guna melakukan inspeksi dan penyuntingan yang lebih mendalam terhadap jenis data sensitif tertentu dalam file Cloud Storage Anda.

Yang akan Anda pelajari

Di lab ini, Anda akan mempelajari cara:

- Mengaktifkan penemuan untuk pemantauan berkelanjutan data sensitif dalam file Cloud Storage

- Membuat dan memodifikasi template yang dapat digunakan kembali untuk tugas inspeksi dan de-identifikasi

- Meninjau dan menafsirkan hasil penemuan

- Menjalankan tugas inspeksi dan de-identifikasi dengan opsi yang diaktifkan untuk menulis hasil tugas ke BigQuery

Penyiapan dan persyaratan

Sebelum mengklik tombol Start Lab

Baca petunjuk ini. Lab memiliki timer dan Anda tidak dapat menjedanya. Timer yang dimulai saat Anda mengklik Start Lab akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab interaktif ini dapat Anda gunakan untuk melakukan aktivitas lab di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran (direkomendasikan) atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Hanya gunakan akun siswa untuk lab ini. Jika Anda menggunakan akun Google Cloud yang berbeda, Anda mungkin akan dikenai tagihan ke akun tersebut.

Cara memulai lab dan login ke Google Cloud Console

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, dialog akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri ada panel Lab Details yang berisi hal-hal berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk mengakses produk dan layanan Google Cloud, klik Navigation menu atau ketik nama layanan atau produk di kolom Search.

Tugas 1. Mengaktifkan penemuan untuk pemantauan berkelanjutan Cloud Storage

Layanan penemuan dalam Sensitive Data Protection memberdayakan Anda untuk mengidentifikasi lokasi data sensitif dan berisiko tinggi di seluruh organisasi Anda. Saat Anda membuat konfigurasi pemindaian penemuan, Sensitive Data Protection memindai resource yang Anda pilih untuk ditinjau dan menghasilkan profil data, yang merupakan serangkaian insight tentang infoType (jenis data sensitif) yang diidentifikasi dan metadata tentang risiko data dan tingkat sensitivitas.

Dalam tugas ini, Anda akan membuat pemindaian penemuan untuk membuat profil data secara otomatis di semua bucket Cloud Storage dalam project. Karena perlu waktu untuk menghasilkan hasil penemuan lengkap, Anda akan mendapatkan sorotan dan ringkasan hasil utama di bagian terakhir tugas ini.

Membuat dan menjadwalkan konfigurasi pemindaian

-

Di Konsol Google Cloud, klik Navigation menu ( ) > Security.

) > Security.

-

Di bagian Data Protection, klik Sensitive Data Protection.

-

Klik tab bernama Discovery.

-

Di bagian Cloud Storage, klik Enable.

-

Untuk Select a discovery type, biarkan opsi diaktifkan untuk Cloud Storage, lalu klik Continue.

-

Untuk Select scope, biarkan opsi Scan selected project tetap diaktifkan, lalu klik Continue.

-

Untuk Managed schedules, biarkan default, lalu klik Continue.

Di lab ini, Anda menjadwalkan pemindaian penemuan untuk dijalankan segera setelah dibuat, tetapi ada banyak opsi untuk menjadwalkan pemindaian agar dijalankan secara berkala (seperti harian atau mingguan) atau setelah peristiwa tertentu (seperti saat template inspeksi diperbarui).

-

Untuk Select inspection template, biarkan opsi diaktifkan untuk Create a new inspection template. Biarkan semua setelan default lainnya, lalu klik Continue.

Secara default, template inspeksi yang baru mencakup sekitar 80 infoType bawaan.

Untuk Confidence threshold, default untuk Minimum likelihood adalah Possible, yang berarti Anda hanya mendapatkan temuan yang dievaluasi sebagai Possible, Likely, dan Very_Likely.

Dalam tugas selanjutnya, Anda akan memodifikasi template inspeksi ini untuk mempelajari opsi lain untuk infoType dan batas keyakinan.

-

Untuk Add actions, aktifkan Publish to Security Command Center.

-

Untuk Add actions, aktifkan juga Save data profile copies to BigQuery dan berikan set data dan tabel (yang telah dibuat sebelumnya di lab ini) untuk menyimpan hasil ke BigQuery.

| Properti |

Nilai |

| Project ID |

|

| Dataset ID |

cloudstorage_discovery |

| ID tabel |

data_profiles |

-

Klik Continue.

-

Untuk Set fallback processing locations, biarkan setelan default-nya, lalu klik Continue.

-

Untuk Set location to store configuration, biarkan opsi diaktifkan untuk us (multiple regions in United States), lalu klik Continue.

-

Berikan nama tampilan untuk konfigurasi ini: Cloud Storage Discovery

-

Klik Create, lalu konfirmasi pembuatan dengan mengklik Create configuration.

-

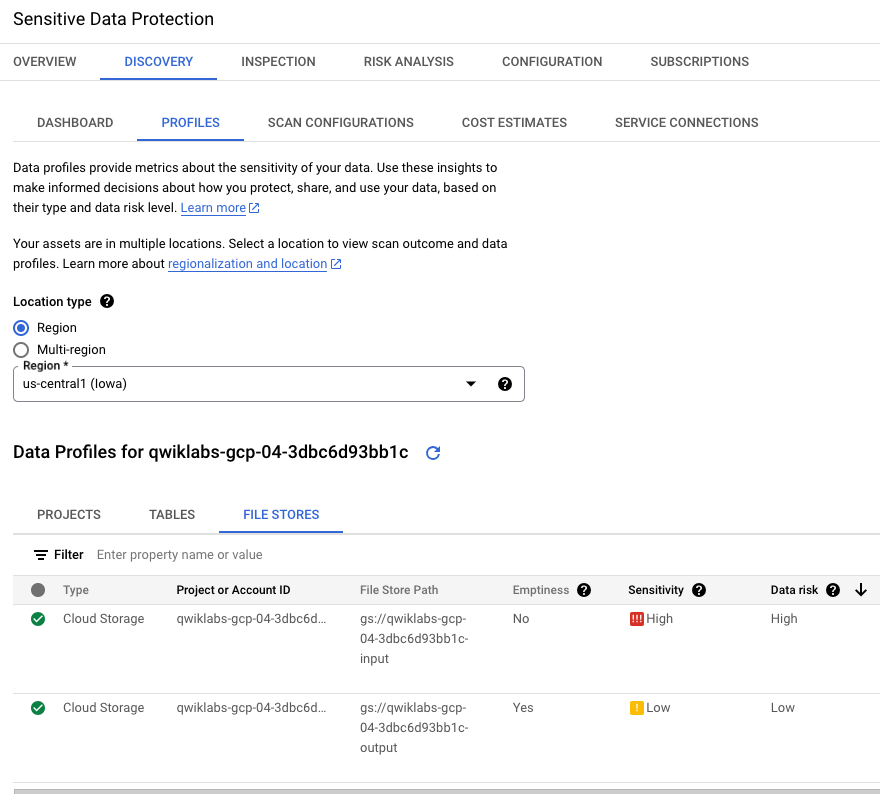

Klik tab Profiles.

-

Untuk Location type, pilih Region > untuk melihat profil.

-

Di tabel bernama Data Profiles for , klik tab File Stores.

Catatan: Setelah mengklik untuk melihat tab File Stores, tinjau screenshot di bagian berikutnya untuk mendapatkan ringkasan mengenai hasil penemuan terkait data Anda, lalu lanjutkan ke Tugas 2. Anda tidak perlu menunggu pemindaian penemuan selesai sepenuhnya untuk mengklik pemeriksaan progres di bawah dan melanjutkan tahap ke Tugas 2.

Jika Anda memutuskan untuk membiarkan halaman ini terbuka guna melihat progres dari waktu ke waktu, pastikan Anda memuat ulang halaman secara berkala untuk melihat informasi baru yang muncul.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat dan menjadwalkan konfigurasi pemindaian.

Yang dapat diketahui dari hasil penemuan tentang data Anda

Catatan: Setelah pemindaian konfigurasi dimulai, mungkin perlu waktu beberapa saat sebelum hasil lengkap tersedia.

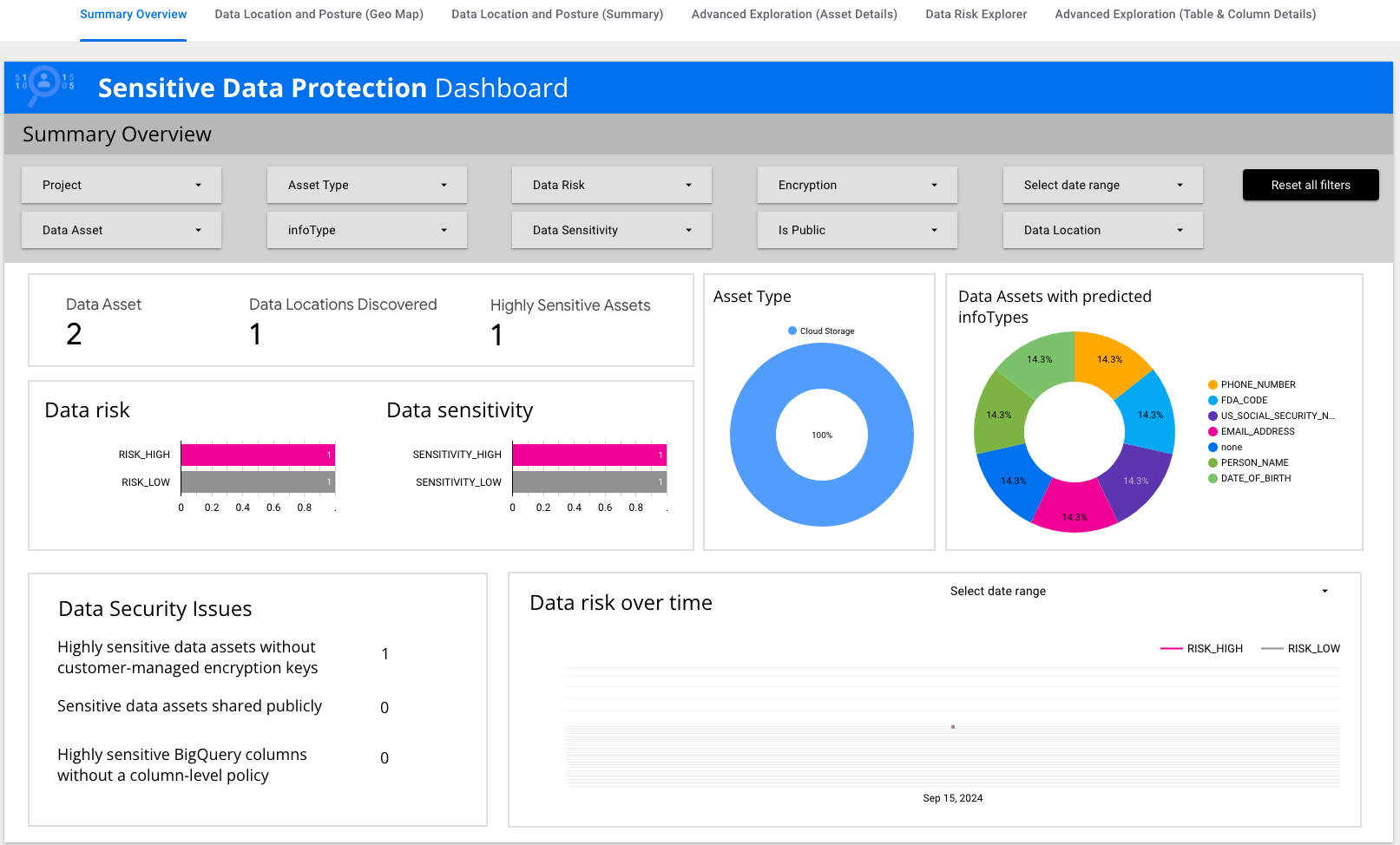

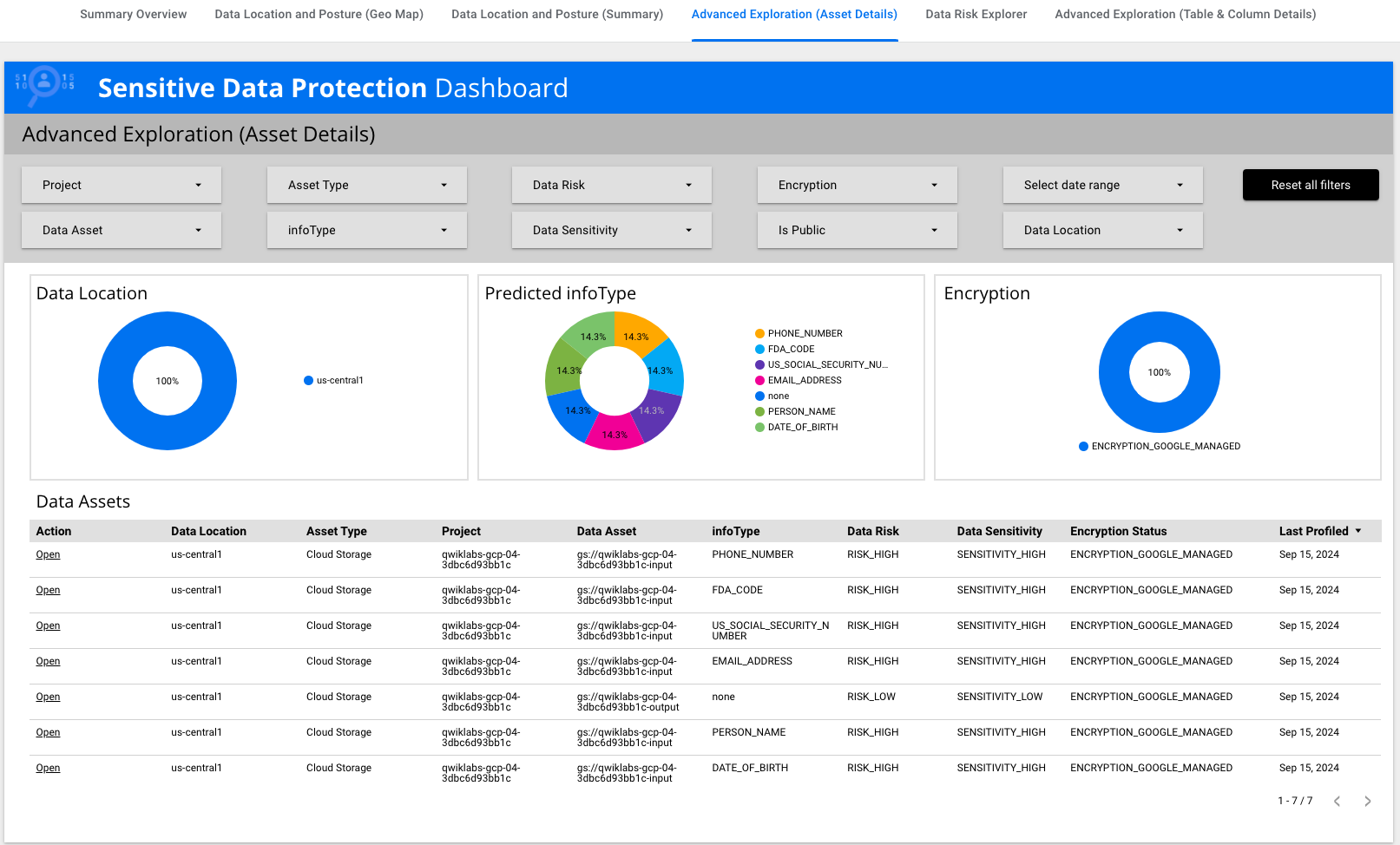

Gambar di bawah menampilkan hasil utama pengaktifan penemuan untuk Cloud Storage di lingkungan lab ini.

Untuk data Cloud Storage yang disertakan dalam lingkungan lab ini, hasilnya telah menandai potensi keberadaan beberapa infoType, termasuk nomor Jaminan Sosial AS, yang merupakan data yang sangat sensitif.

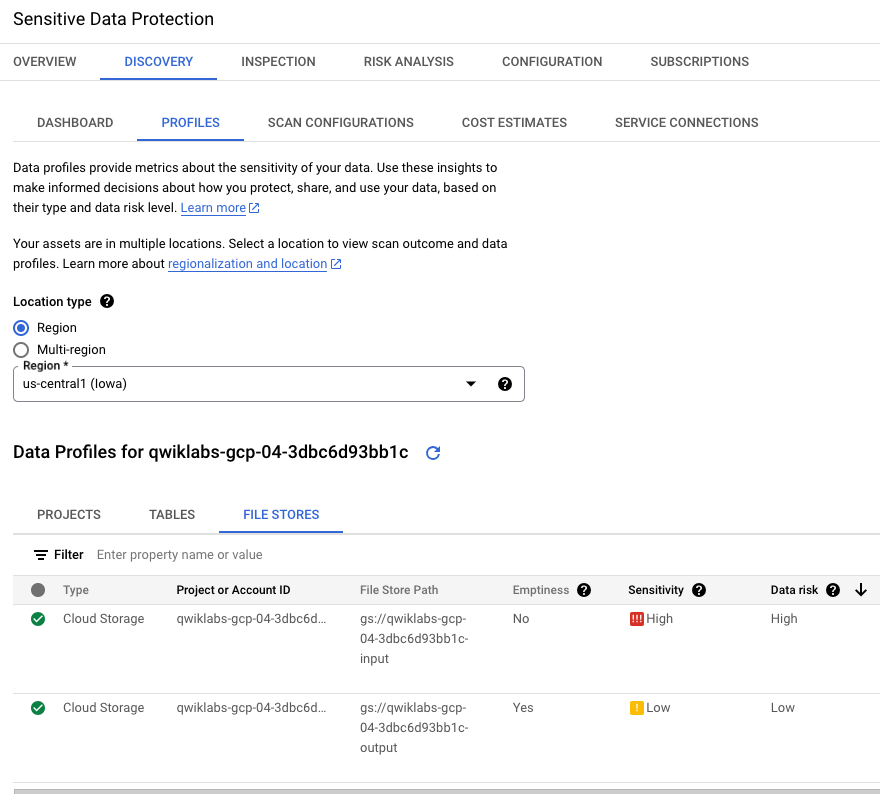

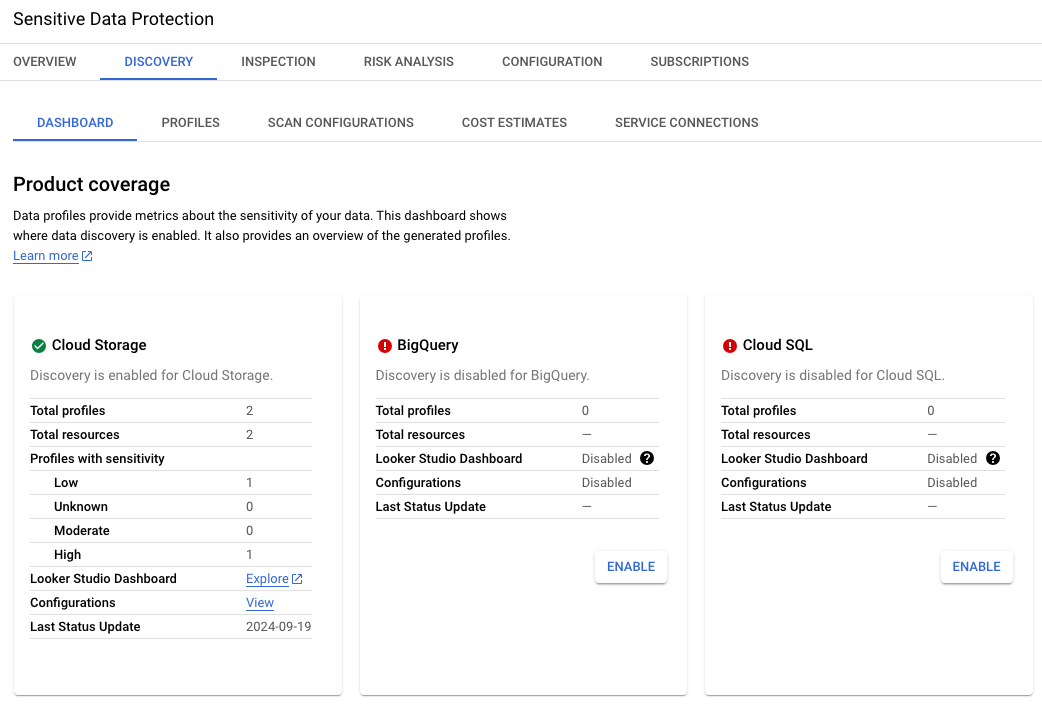

Image 1. Tab Profiles dari hasil penemuan

Tab Profiles mengidentifikasi tingkat sensitivitas dan risiko untuk setiap nama bucket Cloud Storage tertentu: satu dengan sensitivitas rendah (bucket kosong untuk menerima output dari tugas) dan satu dengan sensitivitas tinggi (bucket yang berisi data mentah termasuk nomor Jaminan Sosial AS).

Di lingkungan lab ini, pastikan untuk memilih Location type sebagai Region > untuk melihat profil.

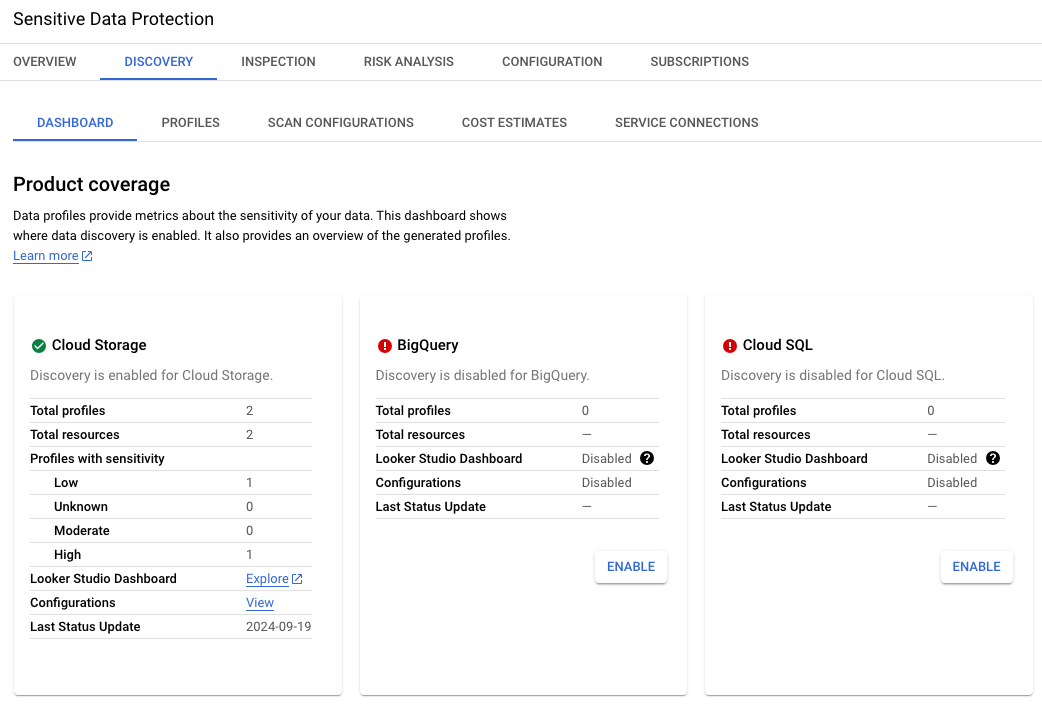

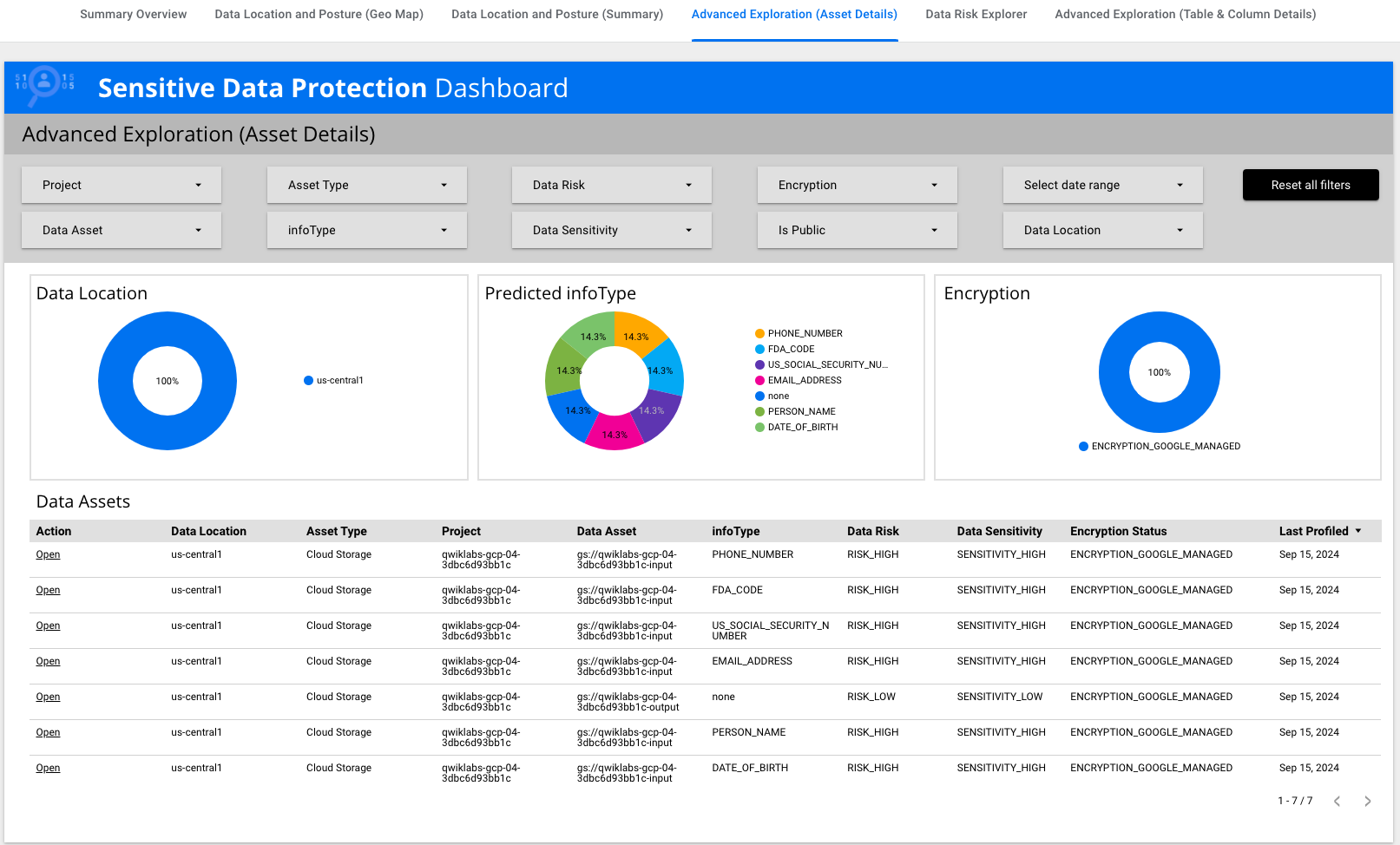

Image 2. Penemuan untuk Cloud Storage diaktifkan di UI

Dua profil telah diidentifikasi untuk Cloud Storage: satu dengan sensitivitas rendah (bucket kosong untuk menerima output dari tugas) dan satu dengan sensitivitas tinggi (bucket yang berisi data mentah).

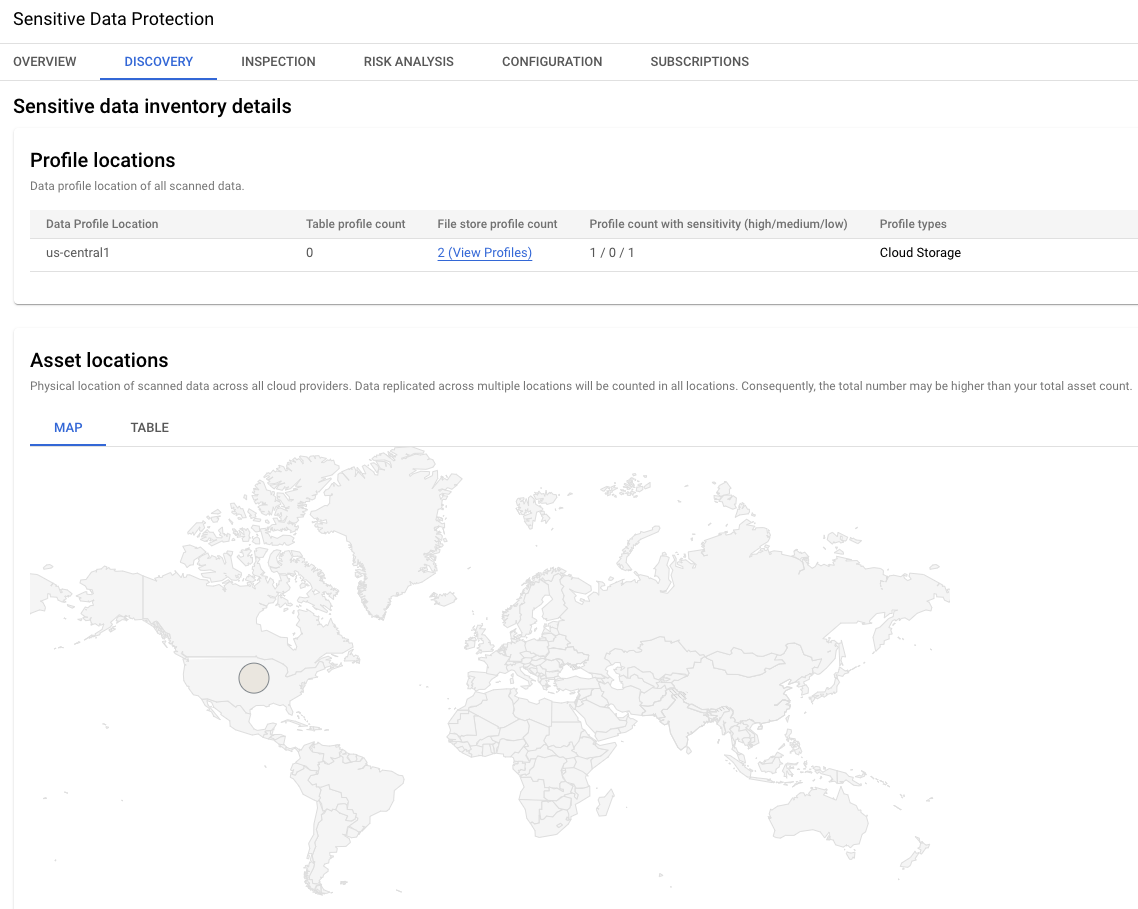

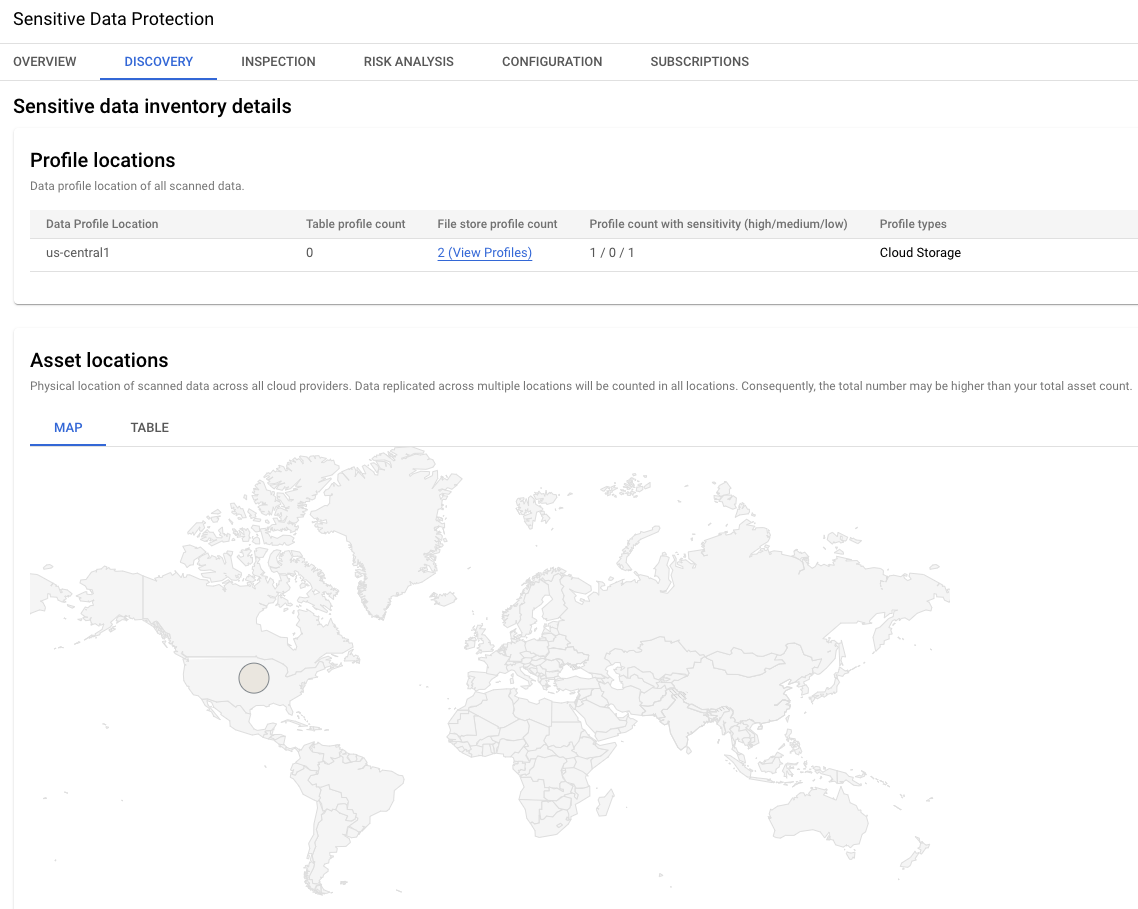

Image 3. Detail inventaris data sensitif

Bagian hasil ini memberikan lokasi global kedua profil data. Dalam contoh ini, keduanya berada di region us-central1.

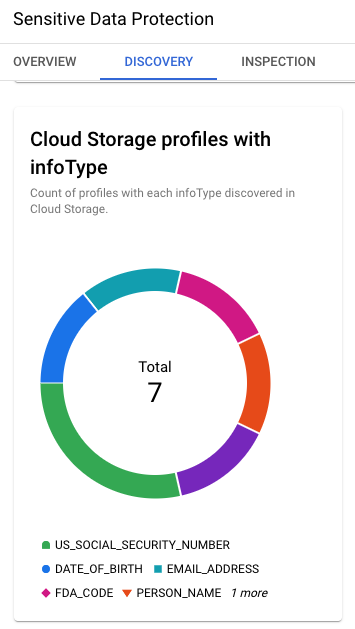

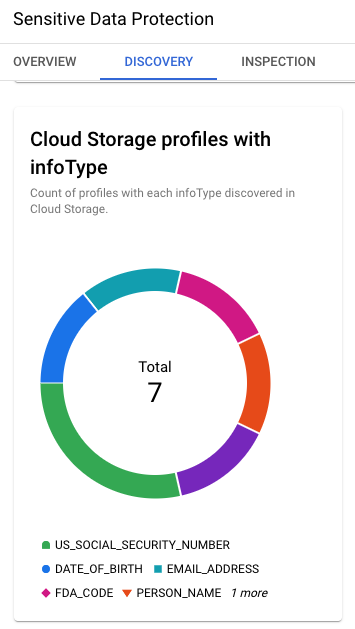

Image 4. Profil Cloud Storage dengan infoType

Hasil penemuan juga memberikan infoType utama yang diidentifikasi di Cloud Storage: nomor Jaminan Sosial AS, tanggal lahir, alamat email, nama, dll.

Tugas 2. Membuat dan memodifikasi template yang dapat digunakan kembali untuk memeriksa dan mengedit infoType tertentu

Setelah mengetahui bahwa nomor Jaminan Sosial AS telah diidentifikasi dalam file Cloud Storage Anda, Anda dapat mulai membuat rencana untuk memeriksa dan menyamarkan data sensitif ini sebelum file digunakan untuk melatih model machine learning.

Dalam tugas ini, Anda akan mengonfigurasi dua template:

- Memodifikasi template inspeksi yang ada untuk menemukan semua instance nomor Jaminan Sosial AS dalam file Cloud Storage Anda.

- Membuat template de-identifikasi untuk menyunting nomor Jaminan Sosial AS dari file data terstruktur (seperti teks dan CSV).

Nanti di lab, Anda akan menggunakan template ini untuk memeriksa dan mengedit nomor Jaminan Sosial AS lebih lanjut dengan menjalankan tugas inspeksi dan de-identifikasi.

Memodifikasi template inspeksi yang ada

Ingatlah bahwa saat Anda mengaktifkan penemuan untuk Cloud Storage, template inspeksi baru dibuat dengan beberapa nilai default, termasuk untuk infoType dan batas keyakinan.

Di bagian ini, bayangkan Anda telah meninjau hasil penemuan lengkap, dan sekarang, Anda ingin memodifikasi template inspeksi tersebut untuk berfokus pada nomor Jaminan Sosial AS.

-

Kembali ke halaman ringkasan Sensitive Data Protection dengan mengklik Navigation menu ( ) > Security > Sensitive Data Protection (di bagian Data Protection).

) > Security > Sensitive Data Protection (di bagian Data Protection).

-

Klik tab Configuration.

-

Di tab Templates, temukan baris untuk template yang dihasilkan oleh penemuan (seperti ID template 7216194786087173213).

Catat ID template ini untuk digunakan nanti di Tugas 4.

-

Di bagian Actions untuk ID template ini, klik tiga titik vertikal, lalu pilih Edit.

-

Perbarui Display name menjadi Inspection Template for US SSN.

-

Perbarui Description ke This template was created as part of a Sensitive Data Protection profiler configuration and was modified for deeper inspection for US Social Security numbers.

-

Untuk InfoType, klik Kelola InfoType.

-

Centang kotak US_SOCIAL_SECURITY_NUMBER, dan batalkan pilihan semua opsi lainnya.

Anda dapat dengan mudah membatalkan pilihan semua opsi lainnya dengan mengklik Select all rows (di bawah ikon Filter), lalu mengkliknya lagi untuk membatalkan pilihan semua nilai.

-

Klik Done untuk kembali ke template inspeksi.

-

Untuk Confidence threshold ("minimum likelihood"), pilih Unlikely.

Selain temuan yang dievaluasi sebagai Possible, Likely, dan Very_Likely, hasil kini akan mencakup Unlikely untuk mendukung peninjauan lebih lanjut terhadap potensi kemunculan nomor Jaminan Sosial AS.

-

Biarkan semua setelan default lainnya, lalu klik Save.

-

Klik Konfirmasi simpan.

Membuat template de-identifikasi untuk data terstruktur

-

Kembali ke halaman ringkasan Sensitive Data Protection.

-

Klik tab Configuration.

-

Di tab Templates, klik Create Template.

-

Berikan nilai berikut untuk membuat template de-identifikasi:

| Properti |

Nilai |

| Jenis template |

Lakukan de-identifikasi (menghapus data sensitif) |

| Jenis transformasi data |

Rekam |

| Template ID |

us_ssn_deidentify |

| Display name |

Template De-identifikasi untuk SSN AS |

| Location type |

Multi_region > global (Global) |

-

Biarkan semua nilai default lainnya, lalu klik Continue.

-

Untuk Configure de-identification > Transformation Rule, tambahkan nama kolom berikut dengan mengetikkan nama, lalu menekan tombol enter: ssn dan email

-

Untuk Transformation type, pilih Primitive field transformation.

-

Untuk Transformation method > Transformation, pilih Replace.

Opsi ini mengganti konten setiap instance untuk kolom yang Anda berikan di langkah 6 (ssn dan email).

-

Untuk Transformation method > Replace type, pilih String.

-

Untuk Transformation method > String value, biarkan nilai default [redacted].

-

Klik + Add Transformation Rule untuk menambahkan aturan kedua.

-

Untuk Transformation Rule untuk aturan kedua ini, tambahkan nama kolom berikut dengan mengetikkan nama, lalu menekan tombol enter: message

Di lingkungan lab ini, terdapat file CSV di Cloud Storage yang berisi kolom (atau field) bernama message, yang menyimpan contoh pesan chat antara pelanggan dan agen layanan.

-

Untuk Transformation type, pilih Match on infoType, lalu klik Add Transformation.

-

Untuk Transformation Method, pilih Replace with infoType name.

-

Untuk InfoTypes to transform, pilih Any detected infoTypes defined in an inspection template or inspect config that are not specified in other rules.

Opsi ini menerapkan inspeksi dan redaksi infoType ke file apa pun dengan kolom bernama message saat template ini digunakan untuk menjalankan tugas.

-

Klik Buat.

Klik Periksa progres saya untuk memverifikasi tujuan.

Memodifikasi template inspeksi yang ada dan membuat template de-identifikasi untuk data terstruktur.

Tugas 3. Meninjau hasil penemuan awal

Catatan: Seperti yang disebutkan sebelumnya, setelah pemindaian konfigurasi dimulai, mungkin perlu waktu beberapa saat sebelum hasil lengkap tersedia.

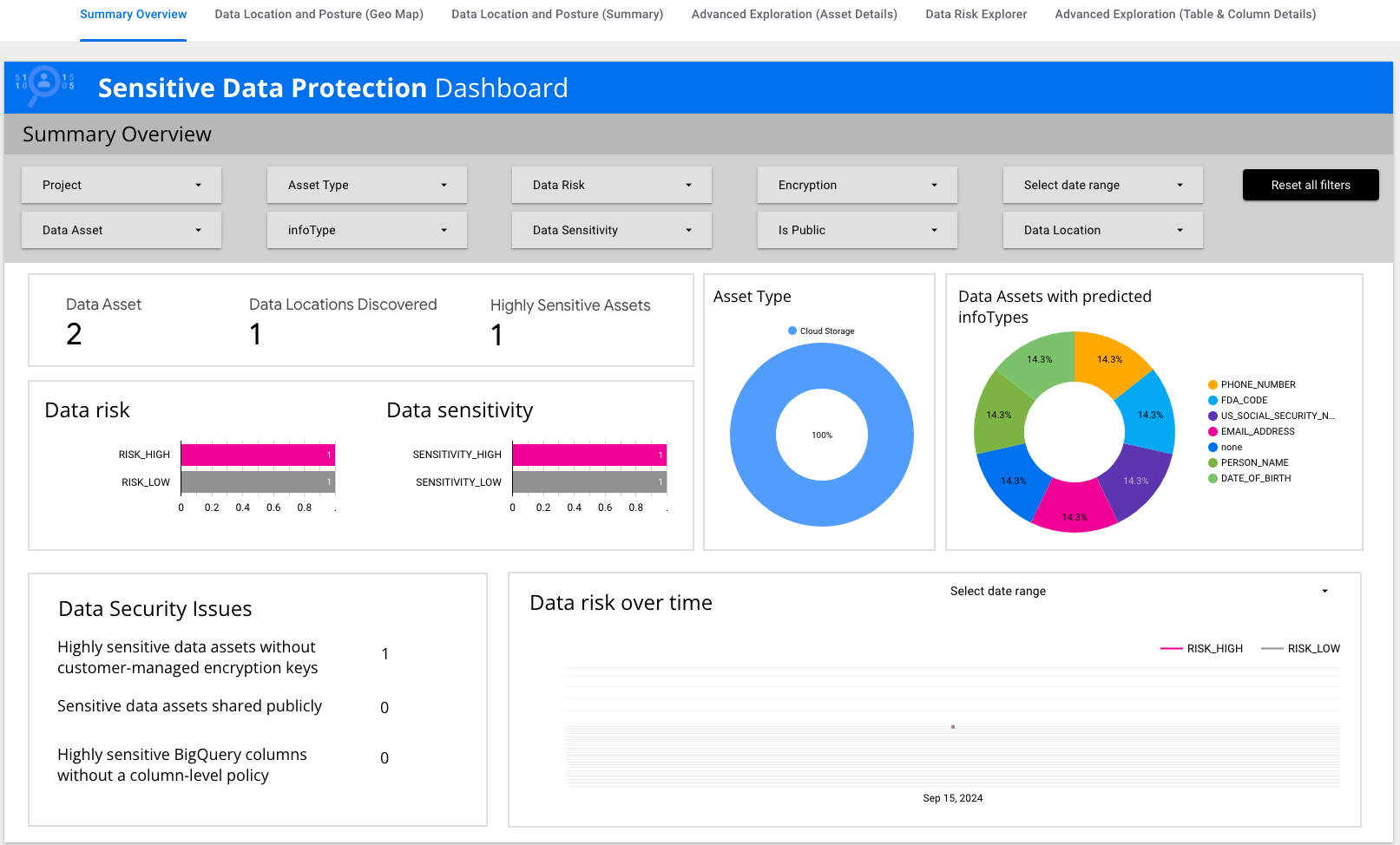

Setelah beberapa waktu berlalu saat Anda membuat template, beberapa hasil akan tersedia di dasbor Looker yang dihasilkan oleh pemindaian penemuan.

Dalam tugas ini, Anda akan meninjau hasil penemuan awal yang disediakan di dasbor Looker yang bersumber dari informasi profil data yang disimpan ke BigQuery di Tugas 1.

Melihat ringkasan hasil di dasbor Looker

-

Kembali ke halaman ringkasan Sensitive Data Protection.

-

Di tab Discovery > Scan Configurations, temukan baris bernama Cloud Storage Discovery. Di bagian Looker Studio, klik Looker untuk baris tersebut.

-

Untuk Requesting Authorization, klik Authorize.

-

Di jendela dialog Choose an account from qwiklabs.net, pilih .

-

Untuk Review data access, klik Acknowledge.

-

Untuk Grant Consent, klik Allow.

-

Tinjau halaman Summary Overview.

Perhatikan bahwa ada tile data yang meringkas informasi penting seperti risiko data, sensitivitas data, dan jenis aset.

- Klik Advanced Exploration (Asset Details) dan tinjau tabelnya.

Perhatikan bahwa ada infoType US_SOCIAL_SECURITY_NUMBER.

-

Klik Edit and share.

-

Untuk Enter your basic info, pilih Negara mana pun dan berikan Nama perusahaan, seperti NA.

-

Centang kotak untuk menyetujui Persyaratan layanan, lalu klik Continue.

-

Pilih No untuk semua preferensi email, lalu klik Continue.

-

Untuk Review data access before saving, klik Acknowledgement and save.

-

Di Looker Studio, klik Lihat untuk melihat laporan.

-

Identifikasi baris dengan infoType US_SOCIAL_SECURITY_NUMBER, lalu klik Buka di kolom pertama baris tersebut.

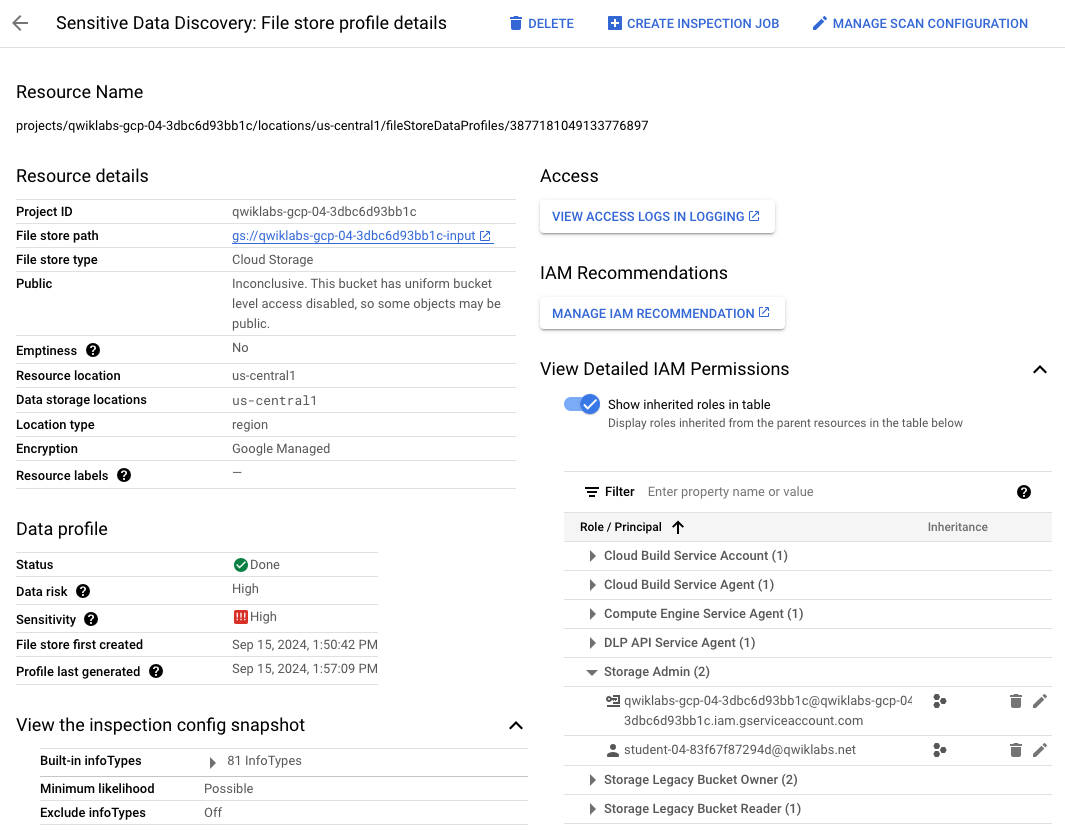

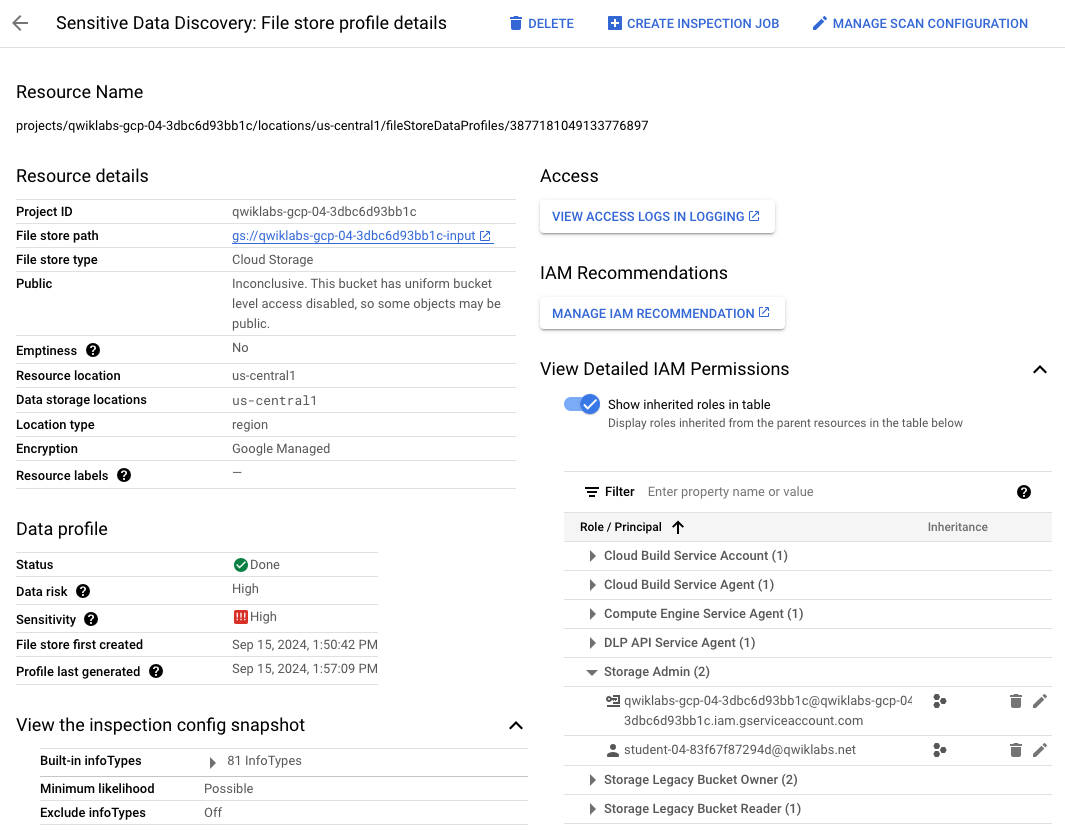

Melihat hasil terperinci di Sensitive Data Protection

-

Di halaman Sensitive Data Discovery: Cloud Storage File store profile details, pastikan Select a project (panel menu atas) disetel ke ID project , lalu tinjau halaman tersebut.

Perhatikan bahwa ada banyak detail yang disediakan pada resource yang dipindai, termasuk izin IAM.

-

Luaskan tanda panah di samping View Detailed IAM Permissions.

-

Perluas panah di samping Storage Admin.

Anda dapat melihat bahwa pengguna lain () tercantum sebagai Admin Cloud Storage dan karenanya memiliki akses penuh ke data.

Tugas 4. Membuat dan menjalankan tugas inspeksi

Untuk Sensitive Data Protection, alur kerja umum setelah pemindaian penemuan adalah menjalankan tugas inspeksi yang lebih mendetail untuk penyelidikan lebih mendalam terhadap infoType tertentu.

Ingatlah bahwa di Tugas 2, Anda membuat template inspeksi untuk inspeksi yang lebih mendalam untuk nomor Jaminan Sosial AS. Dalam tugas ini, Anda akan menggunakan template tersebut untuk membuat dan menjalankan tugas inspeksi.

Membuat dan menjalankan tugas inspeksi

-

Kembali ke halaman ringkasan Sensitive Data Protection.

-

Klik tab Inspection, lalu klik Create job and job triggers.

-

Untuk Choose input data, berikan nilai berikut:

| Properti |

Nilai |

| ID Pekerjaan |

us_ssn_inspection |

| Location type |

Multi_region > us (multiple regions in United States) |

| Jenis penyimpanan |

Google Cloud Storage |

| Location type |

Pindai jalur file atau folder tunggal |

| URL |

gs://-input/ (Pastikan untuk menambahkan / di akhir URL) |

| Pindai secara berulang |

Aktifkan opsi ini (Pastikan untuk menambahkan / di akhir URL di atas, agar opsi ini dapat diaktifkan) |

| Pengambilan sampel |

Tingkatkan nilai menjadi 100%

|

| Metode pengambilan sampel |

Tidak ada pengambilan sampel |

| File |

Pilih TEXT dan CSV (dan batalkan pilihan semua opsi lainnya), lalu klik OK

|

-

Klik Continue.

-

Untuk Inspection template > Template name, tambahkan jalur ke template pemeriksaan seperti yang disediakan di bawah, dengan mengganti TEMPLATE_ID dengan ID Template untuk template pemeriksaan yang Anda modifikasi di Tugas 2 (seperti 7216194786087173213):

projects//locations/global/inspectTemplates/TEMPLATE_ID

Untuk melihat ID template lagi, buka tab Configuration di halaman ringkasan Sensitive Data Protection.

Catatan: Pastikan tidak ada spasi di jalur template inspeksi saat Anda menambahkannya ke Template name.

-

Biarkan semua setelan default lainnya, lalu klik Continue.

-

Untuk Add actions, aktifkan opsi Save to BigQuery, dan aktifkan kotak centang Include quote.

Opsi ini memungkinkan tugas menyalin lokasi dan konten data yang berpotensi sensitif ke BigQuery.

-

Sediakan set data dan tabel (yang telah dibuat sebelumnya di lab ini) untuk menyimpan hasil ke BigQuery:

| Properti |

Nilai |

| Project ID |

|

| Dataset ID |

cloudstorage_inspection |

| ID tabel |

us_ssn |

-

Untuk Add actions, aktifkan juga Publish to Security Command Center.

-

Klik Continue.

-

Biarkan default untuk Schedule sebagai None (run the one-off job immediately upon creation) untuk menjalankan tugas secara langsung, lalu klik Continue.

Mirip dengan pemindaian penemuan, Anda dapat menjadwalkan tugas inspeksi untuk dijalankan pada jadwal tertentu. Dalam kasus ini, Anda menjalankan tugas segera setelah dibuat.

- Klik Create, lalu konfirmasi pembuatan dengan mengklik Confirm create.

Tetap di halaman ini, dan tunggu hingga tugas selesai.

Jika status tugas adalah Done, lanjutkan ke bagian berikutnya.

Melihat hasil tugas inspeksi di BigQuery

Di bagian sebelumnya, Anda memilih untuk menyimpan hasil inspeksi ke tabel BigQuery bernama us_ssn. Dengan satu klik di bawah, Anda dapat dengan mudah diarahkan ke BigQuery untuk meninjau hasilnya.

-

Klik View findings in BigQuery.

-

Di BigQuery, klik Preview untuk melihat konten tabel.

Perhatikan kolom bernama quote, yang berisi salinan nilai persis yang telah ditandai oleh tugas inspeksi untuk ditinjau lebih lanjut. Anda juga dapat men-scroll ke kanan tabel dan meninjau kolom bernama container name untuk melihat lokasi (khususnya nama file) yang berisi nilai yang dikutip.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat dan menjalankan tugas inspeksi.

Tugas 5. Membuat dan menjalankan tugas penghapusan identifikasi

Selain Penemuan, Anda dapat memanfaatkan layanan Sensitive Data Protection lain yang disebut de-identifikasi. Dengan layanan ini, Anda dapat memitigasi kerentanan data sensitif di Cloud Storage dengan menjalankan tugas de-identifikasi untuk membuat salinan baru file Cloud Storage dengan data sensitif yang disamarkan. Salinan baru ini dapat dibagikan ke alur kerja downstream, bukan versi aslinya yang berisi data sensitif.

Dalam tugas ini, Anda akan membuat dan menjalankan tugas de-identifikasi menggunakan template de-identifikasi yang Anda buat di Tugas 2.

-

Kembali ke halaman ringkasan Sensitive Data Protection.

-

Klik tab Inspection, lalu klik Create job and job triggers.

-

Untuk Choose input data, berikan nilai berikut:

| Properti |

Nilai |

| ID Pekerjaan |

us_ssn_deidentify |

| Location type |

Multi_region > us (multiple regions in United States) |

| Jenis penyimpanan |

Google Cloud Storage |

| Location type |

Pindai bucket dengan aturan sertakan/kecualikan yang bersifat opsional |

| Bucket name |

-input |

| Pengambilan sampel |

Tingkatkan nilai menjadi 100%

|

| Metode pengambilan sampel |

Tidak ada pengambilan sampel |

| File |

Pilih TEXT dan CSV (dan batalkan pilihan semua opsi lainnya), lalu klik OK

|

Catatan: Pastikan tidak ada spasi dalam nama bucket.

- Untuk Exclude paths, klik Add exclude regex. Untuk Exclude paths, ketik:

ignore

Nilai Exclude paths 1 sekarang adalah:

gs://-input/ignore

Opsi ini memungkinkan Anda memberi tahu tugas de-identifikasi untuk mengabaikan file di subdirektori bernama ignore.

- Biarkan semua nilai default lainnya, lalu klik Continue.

Perhatikan bahwa Anda tidak menambahkan nilai untuk template inspeksi. Pada langkah berikutnya, Anda akan menentukan nilai untuk template de-identifikasi.

-

Untuk Configure detection, biarkan semua nilai default, lalu klik Continue.

-

Untuk Add actions, scroll ke bawah halaman untuk menemukan dan mengaktifkan Make a de-identified copy.

-

Untuk Structured de-identification template, masukkan template de-identifikasi yang sebelumnya Anda buat untuk file terstruktur (seperti file CSV dan teks):

projects//locations/global/deidentifyTemplates/us_ssn_deidentify

Catatan: pastikan tidak ada spasi di jalur template de-identifikasi.

- Aktifkan Export transformation details to BigQuery dan berikan set data dan tabel (yang telah dibuat sebelumnya di lab ini) untuk menyimpan hasil ke BigQuery.

| Properti |

Nilai |

| Project ID |

|

| Dataset ID |

cloudstorage_transformations |

| ID tabel |

deidentify_ssn_csv |

- Untuk Cloud Storage output location, tentukan:

gs://-output

Nilai ini memberi tahu tugas untuk menulis output yang disunting ke bucket kedua yang telah dibuat sebelumnya di lab ini untuk file output.

-

Untuk Files, pilih TEXT dan CSV (dan batalkan pilihan semua opsi lainnya), lalu klik OK.

-

Klik Continue.

-

Biarkan setelan default untuk Schedule sebagai None untuk menjalankan tugas secara langsung, lalu klik Continue.

Mirip dengan tugas inspeksi, opsi penjadwalan mencakup menjalankan tugas de-identifikasi pada jadwal berkala (seperti mingguan).

- Klik Create, lalu konfirmasi pembuatan dengan mengklik Confirm create.

Tetap di halaman ini, dan tunggu hingga tugas selesai.

Jika status tugas Done, biarkan tab browser ini tetap terbuka, dan lanjutkan ke bagian berikutnya.

Melihat detail transformasi yang dianonimkan di BigQuery

Di bagian sebelumnya, Anda memilih untuk menyimpan detail de-identifikasi ke tabel BigQuery bernama deidentify_ssn_csv. Di bagian ini, Anda akan membuka BigQuery untuk melihat detail transformasi.

-

Di Konsol Google Cloud, klik Navigation menu ( ) > BigQuery.

) > BigQuery.

-

Di panel Explorer, luaskan > cloudstorage_transformations, lalu klik tabel bernama deidentify_ssn_csv.

-

Klik Preview untuk melihat hasilnya.

Perhatikan kolom bernama container_name dan transformation.type, yang memberikan detail tentang file yang diidentifikasi ulang menggunakan aturan transformasi tertentu.

Melihat output yang di-de-identifikasi

-

Kembali ke halaman hasil tugas inspeksi, lalu klik Configuration.

-

Scroll ke bawah ke Actions > Output bucket for de-identified Cloud Storage Data.

-

Klik link bucket (gs://-output) untuk diarahkan ke Bucket Cloud Storage tersebut dan meninjau file yang telah diidentifikasi ulang.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat dan menjalankan tugas de-identifikasi.

Selamat!

Di lab ini, Anda telah mengaktifkan penemuan untuk pemantauan berkelanjutan data sensitif dalam file Cloud Storage. Anda juga membuat dan memodifikasi template yang dapat digunakan kembali untuk inspeksi dan de-identifikasi serta menjalankan tugas inspeksi dan de-identifikasi dengan opsi yang diaktifkan untuk menulis hasil tugas ke BigQuery untuk investigasi tambahan.

Langkah berikutnya/Pelajari lebih lanjut

Lihat referensi berikut untuk mempelajari lebih lanjut Sensitive Data Protection untuk Cloud Storage:

Sertifikasi dan pelatihan Google Cloud

...membantu Anda mengoptimalkan teknologi Google Cloud. Kelas kami mencakup keterampilan teknis dan praktik terbaik untuk membantu Anda memahami dengan cepat dan melanjutkan proses pembelajaran. Kami menawarkan pelatihan tingkat dasar hingga lanjutan dengan opsi on demand, live, dan virtual untuk menyesuaikan dengan jadwal Anda yang sibuk. Sertifikasi membantu Anda memvalidasi dan membuktikan keterampilan serta keahlian Anda dalam teknologi Google Cloud.

Manual Terakhir Diperbarui pada 10 Maret 2026

Lab Terakhir Diuji pada 10 Maret 2026

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

) > Security.

) > Security.