GSP1282

Ringkasan

Sensitive Data Protection adalah layanan terkelola sepenuhnya yang dirancang untuk membantu menemukan, mengklasifikasi, dan melindungi informasi sensitif. Opsi utama mencakup Penemuan Data Sensitif untuk terus memprofilkan data sensitif Anda, de-identifikasi data sensitif termasuk penyamaran, dan Cloud Data Loss Prevention (DLP) API agar Anda dapat membangun penemuan, inspeksi, dan de-identifikasi ke dalam workload serta aplikasi kustom.

Anda dapat melindungi data sensitif di BigQuery dengan memanfaatkan Sensitive Data Protection bersama dengan Identity and Access Management (IAM) di Google Cloud untuk secara otomatis memberi tag pada data sensitif yang ditemukan selama pemindaian dan memberikan akses bersyarat ke data BigQuery bagi pengguna di organisasi Anda.

Di lab ini, Anda akan memulai dengan membuat konfigurasi pemindaian penemuan untuk BigQuery dalam mode dijeda. Kemudian, Anda membuat tag untuk menandai data sensitif di BigQuery dan memperbarui konfigurasi pemindaian penemuan untuk menggunakan tag yang dibuat untuk pemindaian otomatis. Terakhir, Anda akan menggunakan tag yang dibuat tadi untuk memberikan akses bersyarat ke data BigQuery bagi pengguna tambahan.

Yang akan Anda pelajari

Di lab ini, Anda akan mempelajari cara:

- Membuat konfigurasi pemindaian penemuan untuk BigQuery dalam mode dijeda.

- Membuat tag dan berikan peran untuk pemberian tag otomatis selama pemindaian penemuan.

- Mengupdate pemindaian penemuan yang dijeda untuk menggunakan tag yang dibuat untuk pemberian tag otomatis, lalu mulai pemindaian.

- Memberikan akses bersyarat ke data BigQuery menggunakan tag.

Penyiapan dan persyaratan

Sebelum mengklik tombol Start Lab

Baca petunjuk ini. Lab memiliki timer dan Anda tidak dapat menjedanya. Timer yang dimulai saat Anda mengklik Start Lab akan menampilkan durasi ketersediaan resource Google Cloud untuk Anda.

Lab interaktif ini dapat Anda gunakan untuk melakukan aktivitas lab di lingkungan cloud sungguhan, bukan di lingkungan demo atau simulasi. Untuk mengakses lab ini, Anda akan diberi kredensial baru yang bersifat sementara dan dapat digunakan untuk login serta mengakses Google Cloud selama durasi lab.

Untuk menyelesaikan lab ini, Anda memerlukan:

- Akses ke browser internet standar (disarankan browser Chrome).

Catatan: Gunakan jendela Samaran (direkomendasikan) atau browser pribadi untuk menjalankan lab ini. Hal ini akan mencegah konflik antara akun pribadi Anda dan akun siswa yang dapat menyebabkan tagihan ekstra pada akun pribadi Anda.

- Waktu untuk menyelesaikan lab. Ingat, setelah dimulai, lab tidak dapat dijeda.

Catatan: Hanya gunakan akun siswa untuk lab ini. Jika Anda menggunakan akun Google Cloud yang berbeda, Anda mungkin akan dikenai tagihan ke akun tersebut.

Cara memulai lab dan login ke Google Cloud Console

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, dialog akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri ada panel Lab Details yang berisi hal-hal berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk mengakses produk dan layanan Google Cloud, klik Navigation menu atau ketik nama layanan atau produk di kolom Search.

Tugas 1. Membuat konfigurasi pemindaian penemuan untuk BigQuery dalam mode dijeda

Layanan penemuan dalam Sensitive Data Protection memberdayakan Anda untuk mengidentifikasi lokasi data sensitif dan berisiko tinggi di seluruh organisasi. Saat Anda membuat konfigurasi pemindaian penemuan, Sensitive Data Protection memindai resource yang Anda pilih untuk ditinjau dan akan menghasilkan profil data, berupa serangkaian insight tentang infoType (jenis data sensitif) yang diidentifikasi serta metadata tentang risiko data dan tingkat sensitivitas.

Dalam tugas ini, Anda akan membuat pemindaian penemuan untuk membuat profil data secara otomatis di BigQuery. Karena perlu waktu untuk menghasilkan hasil penemuan yang lengkap, Anda akan mendapatkan sorotan dan ringkasan hasil temuan penting dalam tugas terakhir lab.

-

Di Konsol Google Cloud, klik Navigation menu ( ) > Security.

) > Security.

-

Di bagian Data Protection, klik Sensitive Data Protection.

-

Klik tab bernama Discovery.

-

Di bagian BigQuery, klik Enable.

-

Untuk Select a discovery type, biarkan opsi BigQuery tetap aktif, lalu klik Continue.

-

Untuk Select scope, biarkan opsi Scan selected project tetap aktif, lalu klik Continue.

-

Untuk Managed schedules, biarkan default, lalu klik Continue.

Di lab ini, Anda menjadwalkan pemindaian penemuan untuk dijalankan segera setelah dibuat. Namun, ada banyak opsi untuk menjadwalkan pemindaian agar dijalankan secara berkala (seperti harian atau mingguan) atau setelah peristiwa tertentu (seperti saat template inspeksi diupdate).

-

Untuk Select inspection template, biarkan opsi Create new inspection template tetap aktif.

-

Biarkan semua setelan default lainnya, lalu klik Continue.

Secara default, template inspeksi baru mencakup semua infoType yang ada.

Untuk Confidence threshold, default untuk Minimum likelihood adalah Possible, yang berarti Anda hanya mendapatkan temuan yang dievaluasi sebagai Possible, Likely, dan Very_Likely.

Dalam tugas selanjutnya, Anda akan memodifikasi template inspeksi ini untuk mempelajari opsi lain untuk infoType dan nilai minimum keyakinan.

-

Untuk Add actions, aktifkan Publish to Security Command Center.

-

Untuk Add actions, aktifkan juga Save data profile copies to BigQuery dan berikan set data serta tabel (yang telah dibuat sebelumnya di lab ini) untuk menyimpan hasil ke BigQuery.

| Properti |

Nilai |

| ID Project |

|

| Dataset ID |

bq_discovery |

| ID tabel |

data_profiles |

Perhatikan pesan di bawah tindakan untuk Tag resources tentang agen layanan yang memerlukan peran tertentu agar pemberian tag otomatis dapat terjadi.

Dalam tugas berikutnya, Anda akan membuat tag dan memberikan peran yang diperlukan ke akun layanan untuk pemberian tag otomatis selama pemindaian penemuan.

-

Biarkan semua setelan default lainnya, lalu klik Continue.

-

Untuk Set location to store configuration, biarkan opsi us (multiple regions in United States) tetap aktif, lalu klik Continue.

-

Berikan nama tampilan untuk konfigurasi ini: BigQuery Discovery

-

Aktifkan Create scan in paused mode.

Perintah ini akan membuat konfigurasi pemindaian penemuan, tetapi belum memulai pemindaian, sehingga Anda dapat membuat tag dan memberikan peran IAM yang sesuai ke ID agen layanan untuk pemindaian penemuan.

- Klik Create, lalu konfirmasi pembuatan dengan mengklik Create configuration.

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat konfigurasi pemindaian penemuan untuk BigQuery

Tugas 2. Membuat tag dan memberikan peran untuk pemberian tag otomatis selama pemindaian penemuan

Dalam IAM, Anda dapat membuat tag tingkat sensitivitas yang dapat digunakan untuk memberi tag pada resource secara otomatis selama pemindaian penemuan dan untuk memberikan atau menolak akses ke resource tertentu yang diberi tag dengan tag tingkat sensitivitas.

Dalam tugas ini, Anda akan membuat tag tingkat sensitivitas di IAM dengan empat nilai tag yang mewakili tingkat sensitivitas yang berbeda: low, moderate, high, dan unknown.

Membuat tag tingkat sensitivitas di IAM

-

Di Konsol Google Cloud, klik Navigation menu ( ) > IAM & Admin > Tags.

) > IAM & Admin > Tags.

-

Klik + Create.

-

Untuk Tag key, ketik nama tampilan untuk tag Anda: sensitivity-level

-

Untuk Tag description, ketik deskripsi untuk tag ini: Sensitivity level tagged as low, moderate, high, and unknown

-

Klik + Tambahkan nilai.

-

Untuk Tag value, ketik nama tampilan untuk nilai tag pertama Anda: low

-

Untuk Tag value description, ketik deskripsi untuk nilai tag ini: Tag value to attach to low-sensitivity data

-

Ulangi langkah 5-7 untuk membuat tiga nilai tag lainnya:

| Nilai tag |

Deskripsi tag |

moderate |

Tag value to attach to moderate-sensitivity data |

high |

Tag value to attach to high-sensitivity data |

unknown |

Tag value to attach to resources with an unknown sensitivity level |

- Klik Create tag key.

Pembuatan kunci tag mungkin memerlukan waktu beberapa saat.

- Setelah kunci tag dibuat, klik nama kunci tag untuk melihat detailnya.

Perhatikan bahwa kunci tag memiliki jalur kunci tag (/sensitivity-level) dan nilai tag berikut: high, low, moderate, unknown

Menggabungkan jalur kunci tag dengan nilai tag akan menghasilkan jalur nilai tag, yang akan Anda gunakan dalam tugas berikutnya. Contoh:

Klik Periksa progres saya untuk memverifikasi tujuan.

Membuat tag tingkat sensitivitas di IAM

Memberikan peran ke akun layanan untuk pemindaian penemuan menggunakan IAM

Untuk memberi tag pada resource secara otomatis, agen layanan memerlukan peran resourcemanager.tagUser. Di bagian ini, Anda akan mengikuti langkah-langkah yang disediakan dalam dokumen berjudul Mengontrol akses IAM berdasarkan sensitivitas data untuk memberikan peran ini.

- Klik Activate Cloud Shell

di bagian atas Konsol Google Cloud.

di bagian atas Konsol Google Cloud.

Jika diminta, klik Continue.

- Jalankan perintah berikut untuk membuat variabel Nomor Project untuk project Anda saat ini:

export PROJECT_NUMBER=$(gcloud projects describe {{{project_0.project_id | Project ID}}} --format="get(projectNumber)")

Jika diminta, klik Authorize.

- Jalankan perintah berikut untuk memberikan peran pengguna tag ke akun layanan untuk pemindaian penemuan:

gcloud projects add-iam-policy-binding {{{project_0.project_id | Project ID}}} --member=serviceAccount:service-$PROJECT_NUMBER@dlp-api.iam.gserviceaccount.com --role=roles/resourcemanager.tagUser

Klik Periksa progres saya untuk memverifikasi tujuan.

Memberikan peran ke akun layanan untuk pemindaian penemuan menggunakan IAM

Tugas 3. Mengupdate pemindaian penemuan yang dijeda dengan pemberian tag otomatis dan memulai pemindaian

Setelah memberikan peran yang sesuai untuk pemberian tag otomatis kepada akun layanan, Anda dapat mengaktifkan opsi tag resource dalam pemindaian penemuan.

Menambahkan nilai tag dan memulai pemindaian penemuan

-

Kembali ke halaman ringkasan Sensitive Data Protection.

-

Di tab Discovery > Scan Configurations, temukan baris bernama BigQuery Discovery. Klik View actions (ikon dengan tiga titik vertikal) untuk baris tersebut, lalu pilih Edit.

-

Di bagian Add actions, aktifkan Tag resources dan opsi terkait berikut:

| Properti |

Nilai |

| Tag high sensitivity resources |

Enable and provide the tag value: /sensitivity-level/high

|

| Tag moderate sensitivity resources |

Enable and provide the tag value: /sensitivity-level/moderate

|

| Tag low sensitivity resources |

Enable and provide the tag value: /sensitivity-level/low

|

| Tag unknown sensitivity resources |

Enable and provide the tag value: /sensitivity-level/unknown

|

-

Aktifkan juga dua opsi berikut:

- Saat tag diterapkan ke resource, turunkan risiko data profilnya menjadi LOW.

- Beri tag pada resource saat resource tersebut diprofilkan untuk pertama kalinya.

-

Klik Save, lalu klik Confirm edit.

-

Terakhir, klik Resume Scan untuk memulai pemindaian penemuan.

Klik Periksa progres saya untuk memverifikasi tujuan.

Memperbarui pemindaian penemuan yang dijeda dengan pemberian tag otomatis dan memulai pemindaian

Informasi yang diperoleh dari hasil penemuan tentang data Anda

Catatan: Setelah pemindaian konfigurasi dimulai, hasil lengkapnya mungkin baru akan tersedia setelah beberapa saat.

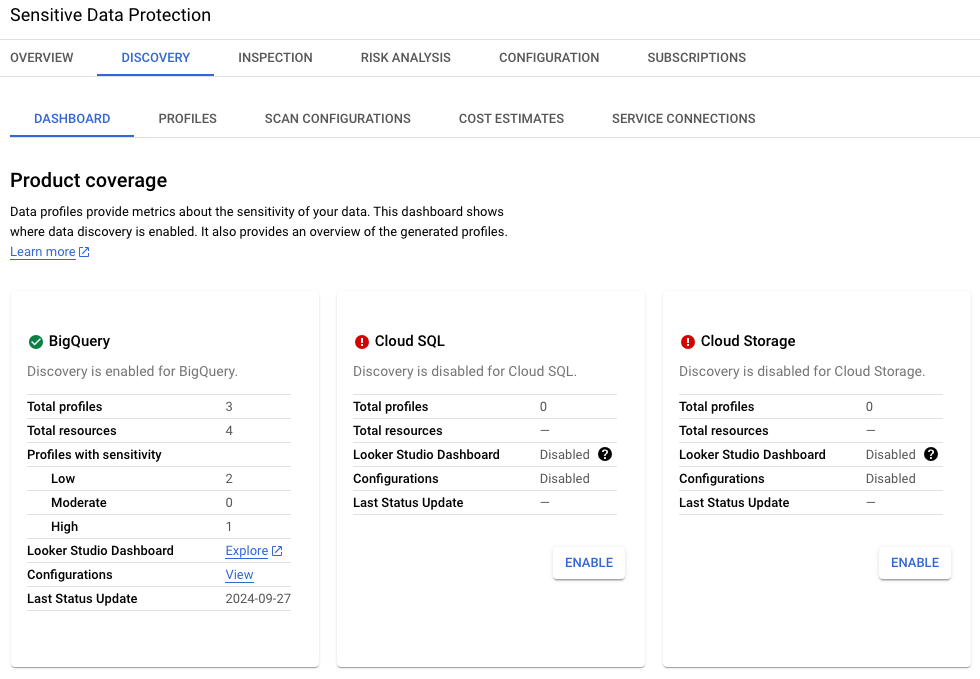

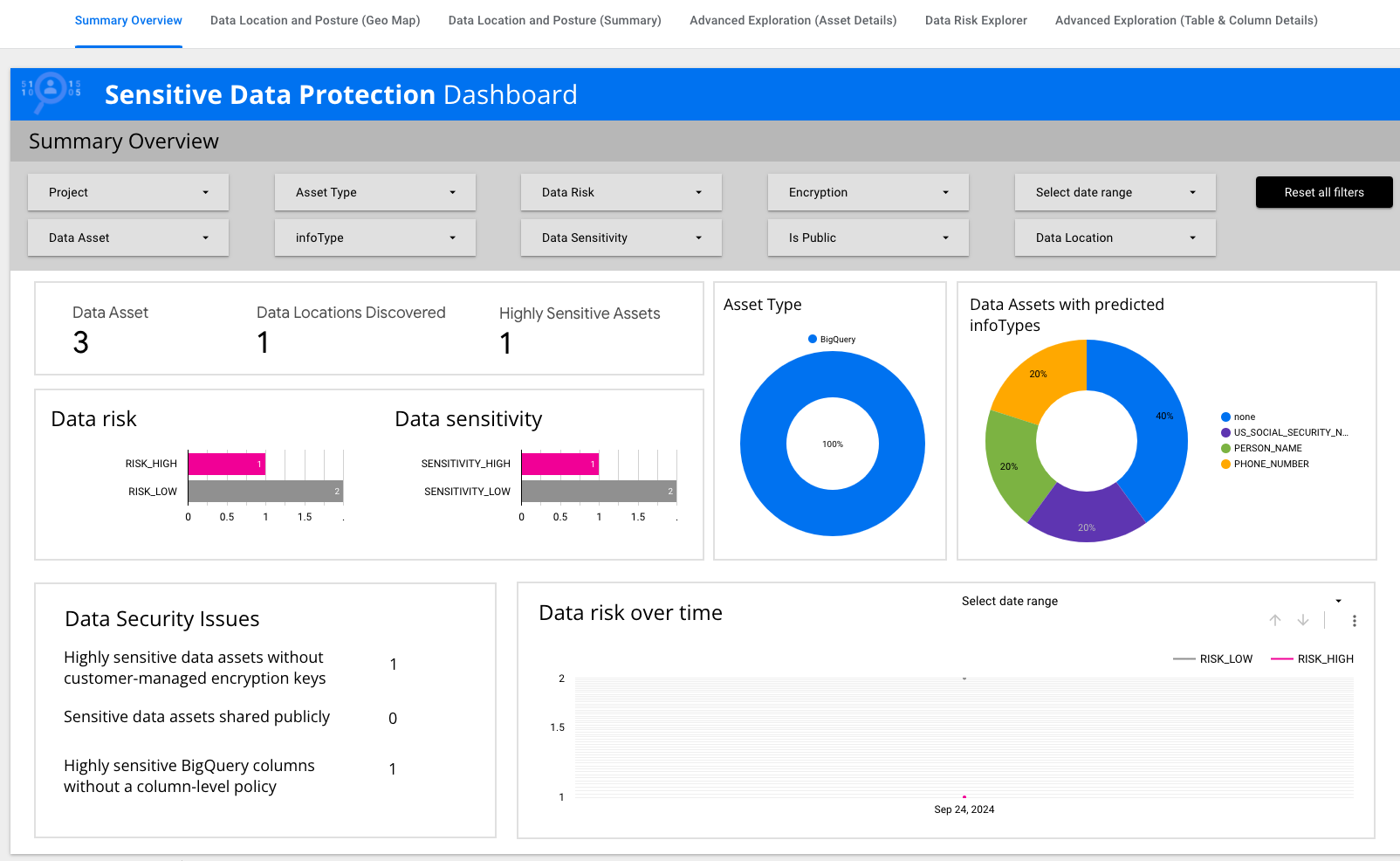

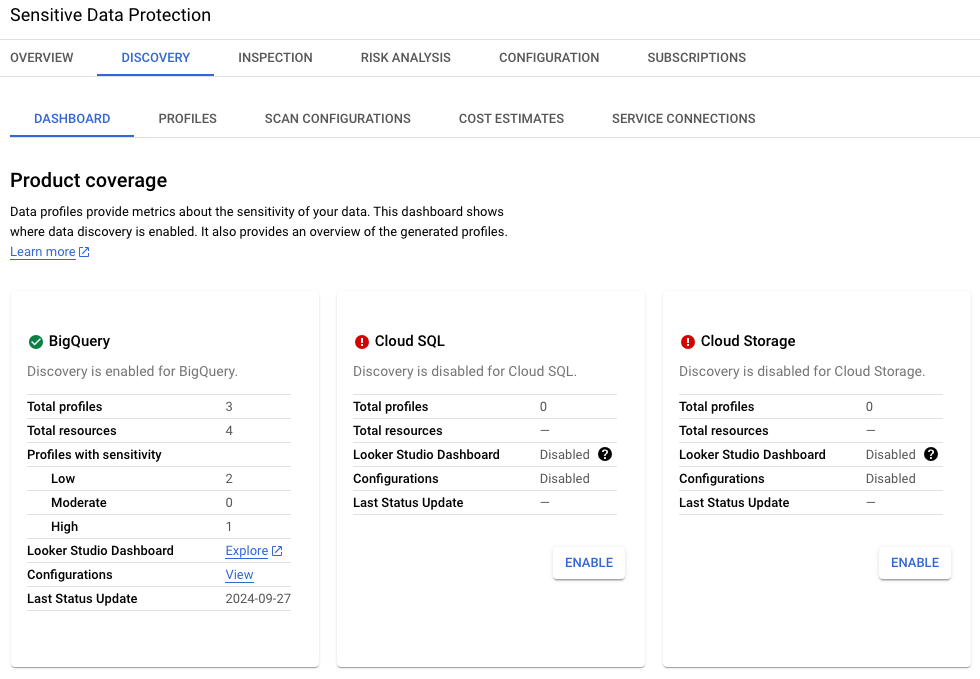

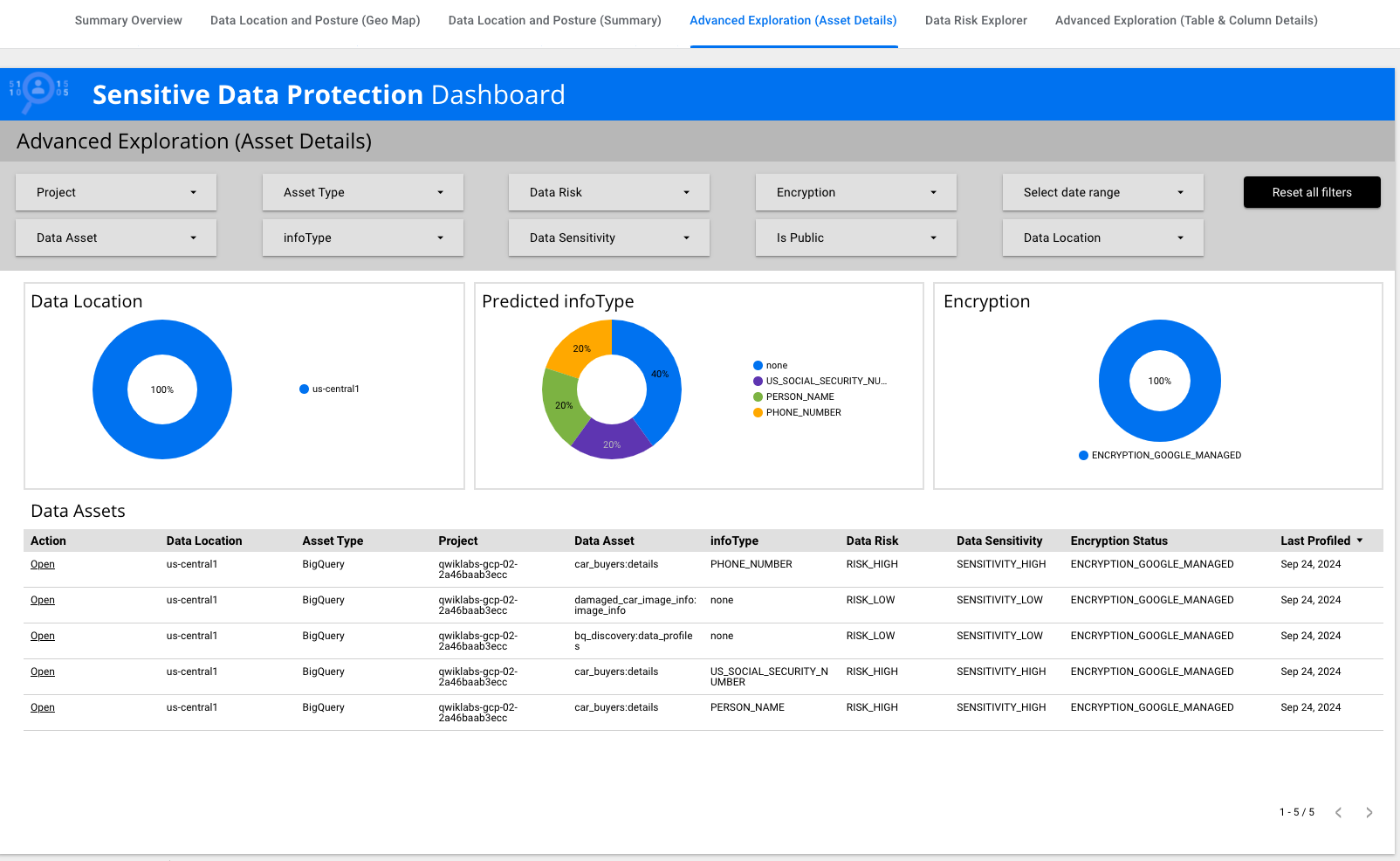

Gambar di bawah menampilkan hasil temuan penting yang diperoleh dengan mengaktifkan penemuan untuk BigQuery di lingkungan lab ini.

Untuk data BigQuery yang disertakan dalam lingkungan lab ini, hasilnya telah menandai potensi keberadaan beberapa infoType, termasuk nomor Jaminan Sosial AS, yang merupakan data yang sangat sensitif.

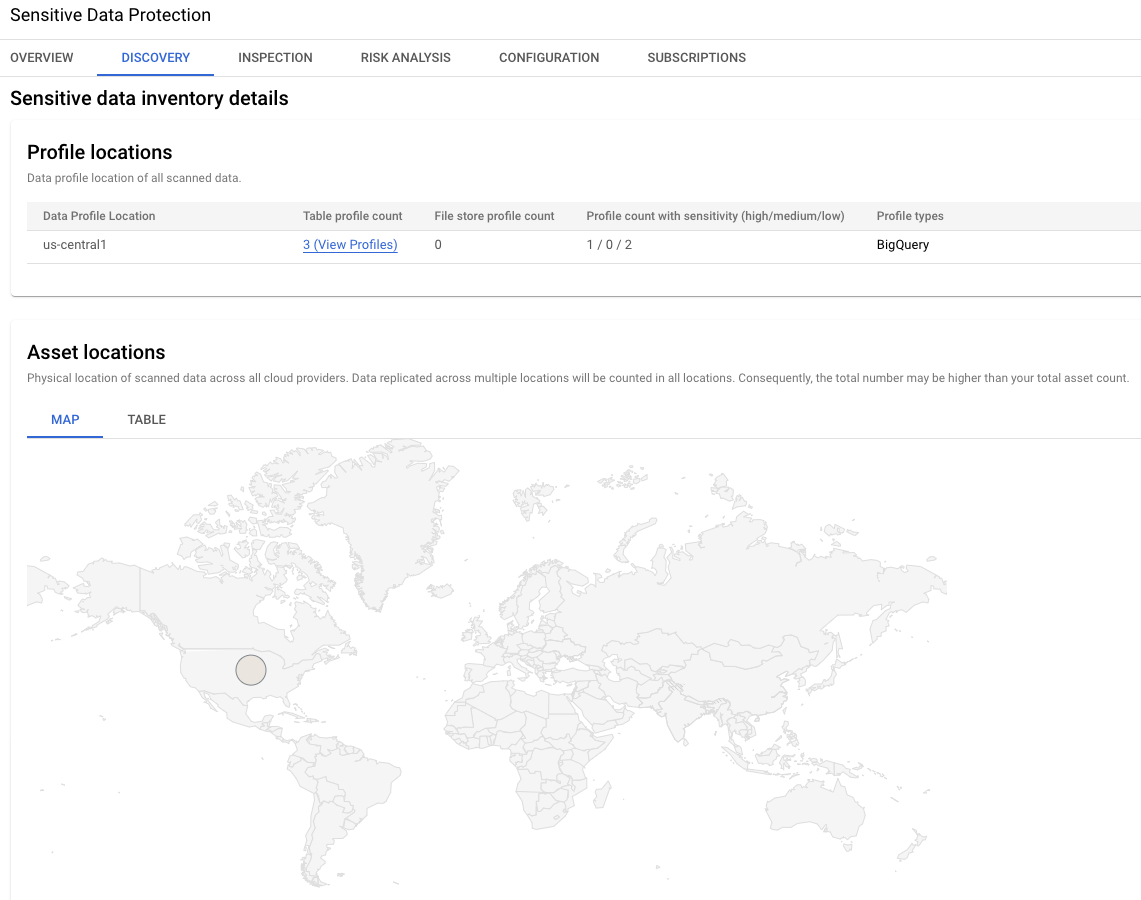

Gambar 1. Penemuan untuk BigQuery diaktifkan di UI

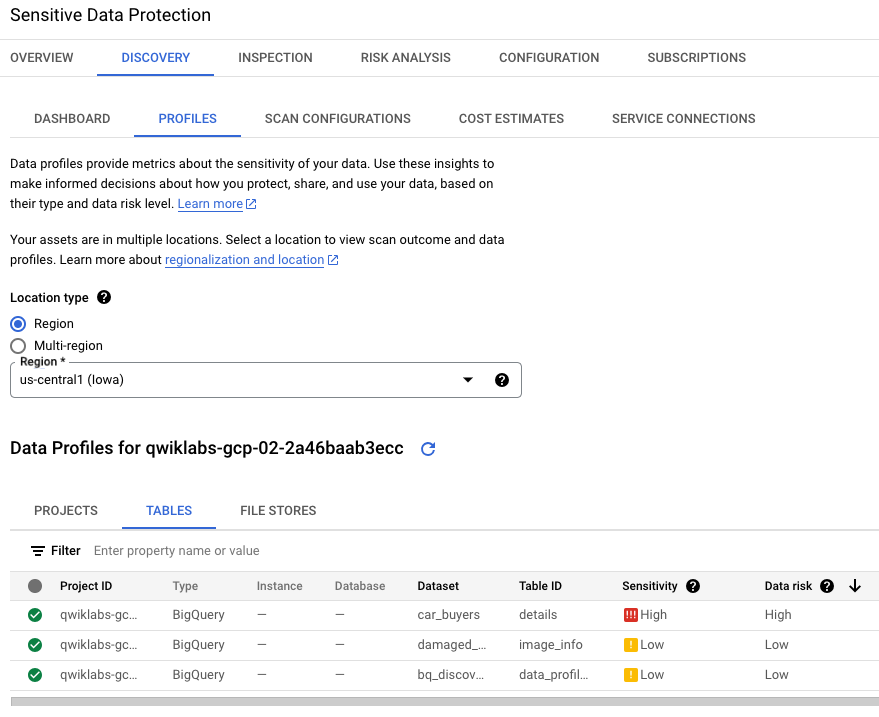

Tiga profil telah diidentifikasi untuk BigQuery: dua dengan sensitivitas rendah (satu set data untuk hasil penemuan dan satu set data untuk metadata gambar mobil rusak) serta satu dengan sensitivitas tinggi (set data yang berisi detail tentang pembeli mobil).

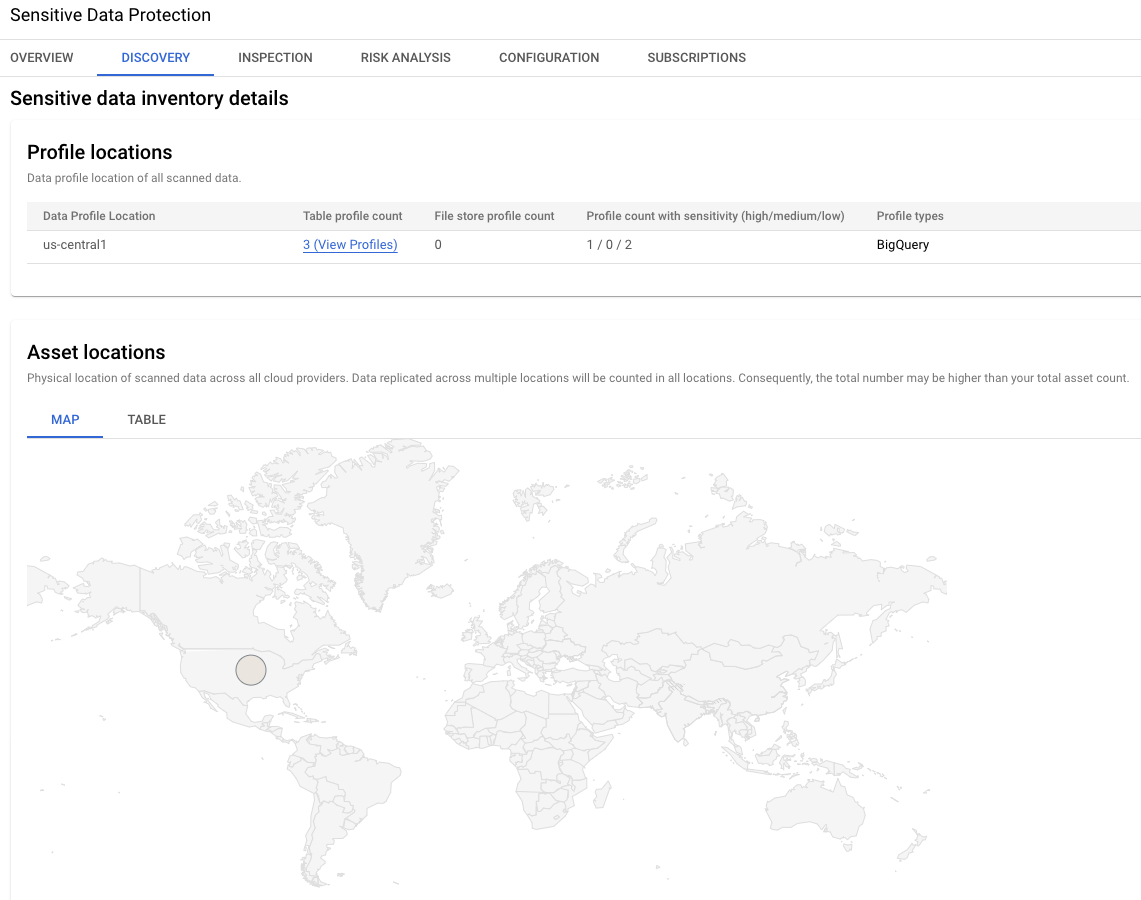

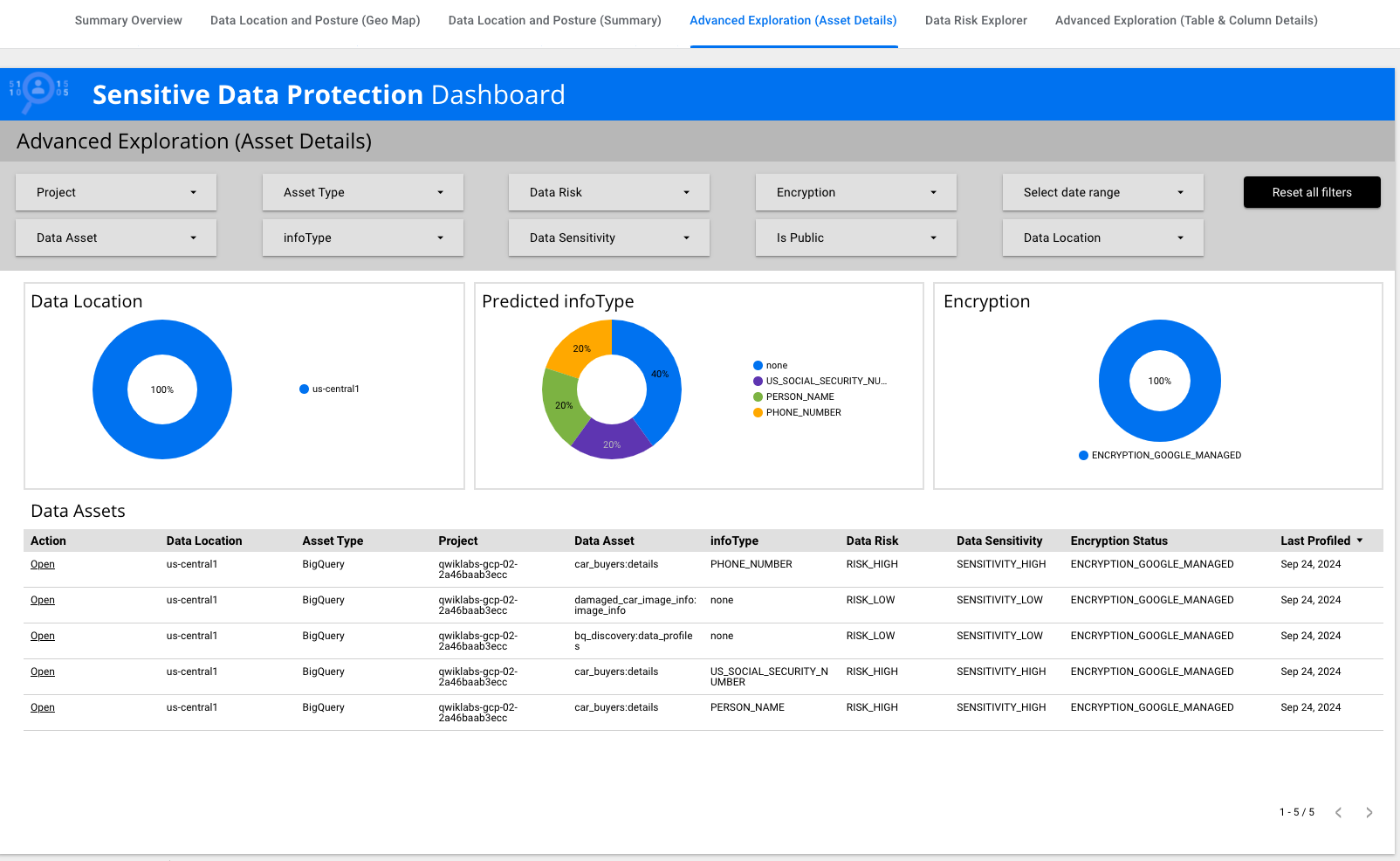

Gambar 2. Detail inventaris data sensitif

Bagian hasil ini menunjukkan lokasi global dari ketiga profil data. Dalam contoh ini, keduanya berada di region us-central1.

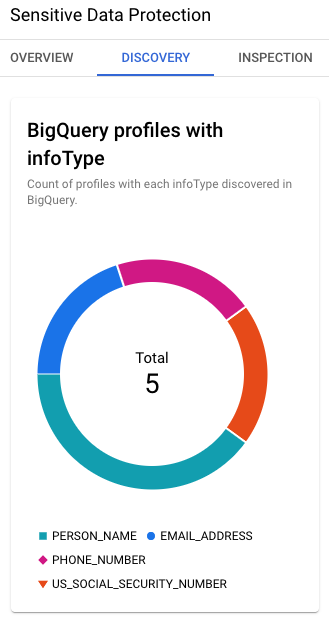

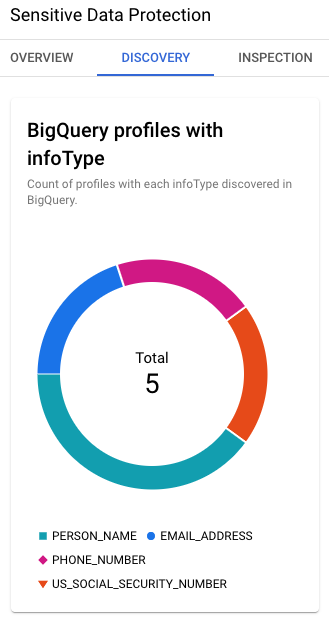

Gambar 3. Profil BigQuery dengan infoType

Hasil penemuan juga memberikan infoType penting yang diidentifikasi di BigQuery: nomor Jaminan Sosial AS, alamat email, nama, dll.

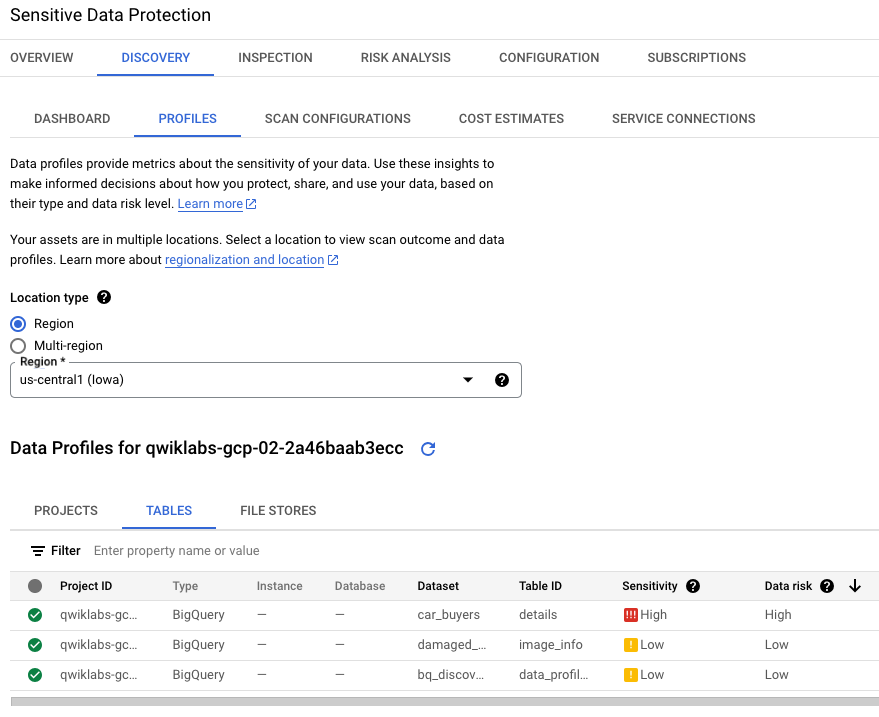

Gambar 4. Tab Profiles pada hasil penemuan

Tab Profiles mengidentifikasi tingkat sensitivitas dan risiko untuk setiap nama set data BigQuery tertentu: satu set data dengan sensitivitas rendah (bucket kosong untuk menerima output dari tugas) dan satu set data dengan sensitivitas tinggi (bucket yang berisi data mentah, termasuk nomor Jaminan Sosial AS).

Di lingkungan lab ini, pastikan untuk memilih Location type sebagai Region > untuk melihat profil.

Tugas 4. Mempelajari akses bersyarat untuk BigQuery menggunakan tag

Dengan IAM, Anda dapat memberikan peran kepada pengguna berdasarkan tag tingkat sensitivitas yang terpasang pada resource tertentu menggunakan binding peran bersyarat. Misalnya, Anda dapat memberikan akses pengguna hanya ke data BigQuery yang telah ditandai sebagai sensitivitas rendah. Pengguna tidak akan lagi dapat mengakses BigQuery apa pun yang tidak memiliki tag, termasuk BigQuery tanpa tag.

Anda akan memulai tugas ini dengan meninjau akses BigQuery yang ada yang telah diberikan kepada Username 2 di lingkungan lab ini. Kemudian, Anda akan memperbarui akses untuk Username 2 menjadi bersyarat berdasarkan tag data sensitivitas rendah, dan menetapkan tag sensitivitas rendah tersebut secara manual ke salah satu set data BigQuery. Terakhir, Anda akan menguji akses BigQuery yang telah diperbarui untuk Username 2 guna memverifikasi akses bersyarat.

Menguji akses BigQuery saat ini sebagai Username 2

Untuk bagian ini, mulailah dengan login ke project Google Cloud sebagai Username 2 (). Luaskan petunjuk di bawah untuk mendapatkan bantuan terkait peralihan ke pengguna baru.

Solusi lengkap (Luaskan untuk melihat semua langkah)

Sebagai Username 2, selesaikan langkah-langkah berikut untuk memeriksa akses BigQuery yang ada yang telah diberikan kepada Username 2.

-

Di Konsol Google Cloud, klik Navigation menu ( ) > BigQuery.

) > BigQuery.

-

Di panel Explorer, luaskan panah di samping project ID () untuk melihat daftar set data BigQuery.

Perhatikan, akan ada empat set data BigQuery dalam daftar tersebut:

-

bq_discovery: digunakan untuk menyimpan profil yang dihasilkan oleh pemindaian penemuan

-

bq_inspection: digunakan untuk menyimpan hasil yang dihasilkan oleh inspeksi

-

car_buyers: berisi data sensitif untuk pembeli mobil seperti nomor Jaminan Sosial AS

-

damaged_car_image_info: berisi data non-sensitif tentang mobil rusak

Memperbarui peran IAM untuk Username 2

Untuk bagian ini, mulailah dengan login ke project Google Cloud sebagai Username 1 (). Luaskan petunjuk di bawah untuk mendapatkan bantuan terkait peralihan ke pengguna baru.

Solusi lengkap (Luaskan untuk melihat semua langkah)

-

Di Konsol Google Cloud, klik Navigation menu ( ) > IAM & Admin > IAM.

) > IAM & Admin > IAM.

-

Cari baris Username 2 (), lalu klik Edit principal (ikon pensil).

-

Cari baris peran bernama Viewer, lalu klik Delete role (ikon tempat sampah).

-

Klik Add another role.

-

Untuk Select a role, pilih Basic > Browser.

-

Cari baris peran bernama BigQuery Data Viewer, lalu klik Add IAM condition.

-

Untuk Title, ketik: Low Sensitivity Data Access Only

-

Di bagian Condition builder, pilih Tag untuk Condition type 1, dan pilih has value untuk Operator.

-

Untuk Value path, berikan nilai tag untuk resource sensitivitas rendah yang Anda gunakan di Tugas 3.

Luaskan petunjuk untuk melihat nilai tag jika Anda perlu pengingat.

- Klik Save, lalu klik Save lagi.

Menambahkan tag sensitivitas rendah ke set data BigQuery

Untuk bagian ini, tetap login sebagai Username 1 ().

Ingatlah bahwa pemindaian penemuan penuh memerlukan waktu untuk diselesaikan, jadi belum ada set data BigQuery yang diberi tag tingkat sensitivitas.

Untuk menguji akses bersyarat, Anda akan menetapkan tag sensitivitas rendah secara manual ke set data BigQuery bernama damaged_car_image_info, yang tidak berisi data sensitif.

-

Di Konsol Google Cloud, klik Navigation menu ( ) > BigQuery.

) > BigQuery.

-

Di panel Explorer, luaskan panah di samping project ID () untuk melihat daftar set data BigQuery.

-

Klik damaged_car_image_info untuk membuka tab info set data, lalu klik Edit details (ikon pensil).

-

Di bagian Tags, klik Select scope > Select current project.

-

Pilih detail berikut.

| Properti |

Nilai |

| Key 1 |

sensitivity-level |

| Value 1 |

low |

- Klik Save.

Menguji akses BigQuery bersyarat sebagai Username 2

Untuk bagian ini, login ke project Google Cloud sekali lagi sebagai Username 2 (). Luaskan petunjuk di bawah untuk mendapatkan bantuan terkait peralihan ke pengguna baru.

Solusi lengkap (Luaskan untuk melihat semua langkah)

Sebagai Username 2, selesaikan langkah-langkah berikut untuk memeriksa akses BigQuery bersyarat yang telah diberikan kepada Username 2.

-

Kembali ke BigQuery dengan mengklik Navigation menu ( ) > BigQuery.

) > BigQuery.

-

Di panel data explorer, luaskan panah di samping project ID () untuk melihat daftar set data BigQuery.

Setelah peran IAM diupdate dengan kondisi yang sesuai, hanya ada satu set data BigQuery yang terdaftar karena hanya set data tersebut yang memiliki tag sensitivitas rendah:

Catatan: Penerapan update peran IAM sepenuhnya mungkin memerlukan waktu 5 hingga 10 menit. Anda dapat terus merefresh halaman BigQuery hingga Anda melihat bahwa hanya ada satu set data BigQuery yang tersisa: damaged_car_image_info.

- Logout dari project sebagai Username 2.

Klik Periksa progres saya untuk memverifikasi tujuan.

Mempelajari akses bersyarat untuk BigQuery menggunakan tag

Tugas 5. Meninjau hasil penemuan awal

Catatan: Seperti yang disebutkan sebelumnya, hasil lengkap mungkin baru akan tersedia setelah pemindaian konfigurasi dimulai.

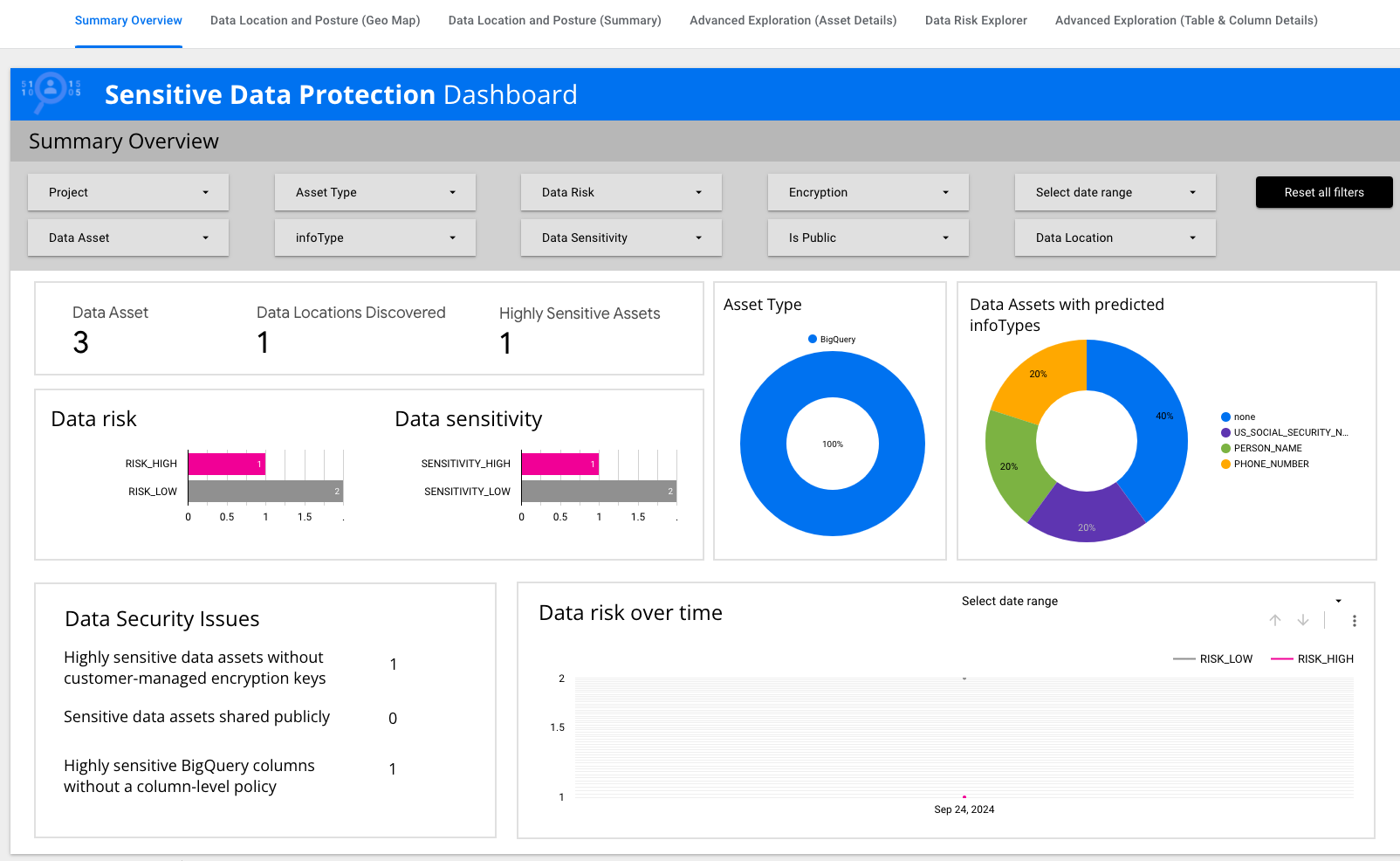

Beberapa saat setelah Anda memberikan dan menguji akses bersyarat kepada pengguna lain, beberapa hasil yang dihasilkan oleh pemindaian penemuan akan ditampilkan di dasbor Looker.

Untuk bagian ini, mulailah dengan login ke project Google Cloud sebagai Username 1 ().

Luaskan petunjuk di bawah untuk mendapatkan bantuan terkait peralihan ke pengguna baru.

Solusi lengkap (Luaskan untuk melihat semua langkah)

Melihat ringkasan hasil di dasbor Looker

-

Kembali ke halaman ringkasan Sensitive Data Protection.

-

Di tab Discovery > Scan Configurations, temukan baris bernama BigQuery Discovery. Di bagian Looker Studio, klik Looker untuk baris tersebut.

-

Untuk Requesting Authorization, klik Authorize.

-

Di jendela dialog Choose an account from qwiklabs.net, pilih .

-

Tinjau Summary Overview.

Perhatikan, akan ada tile data yang meringkas informasi penting seperti risiko data, sensitivitas data, dan jenis aset.

-

Klik Advanced Exploration (Asset Details).

-

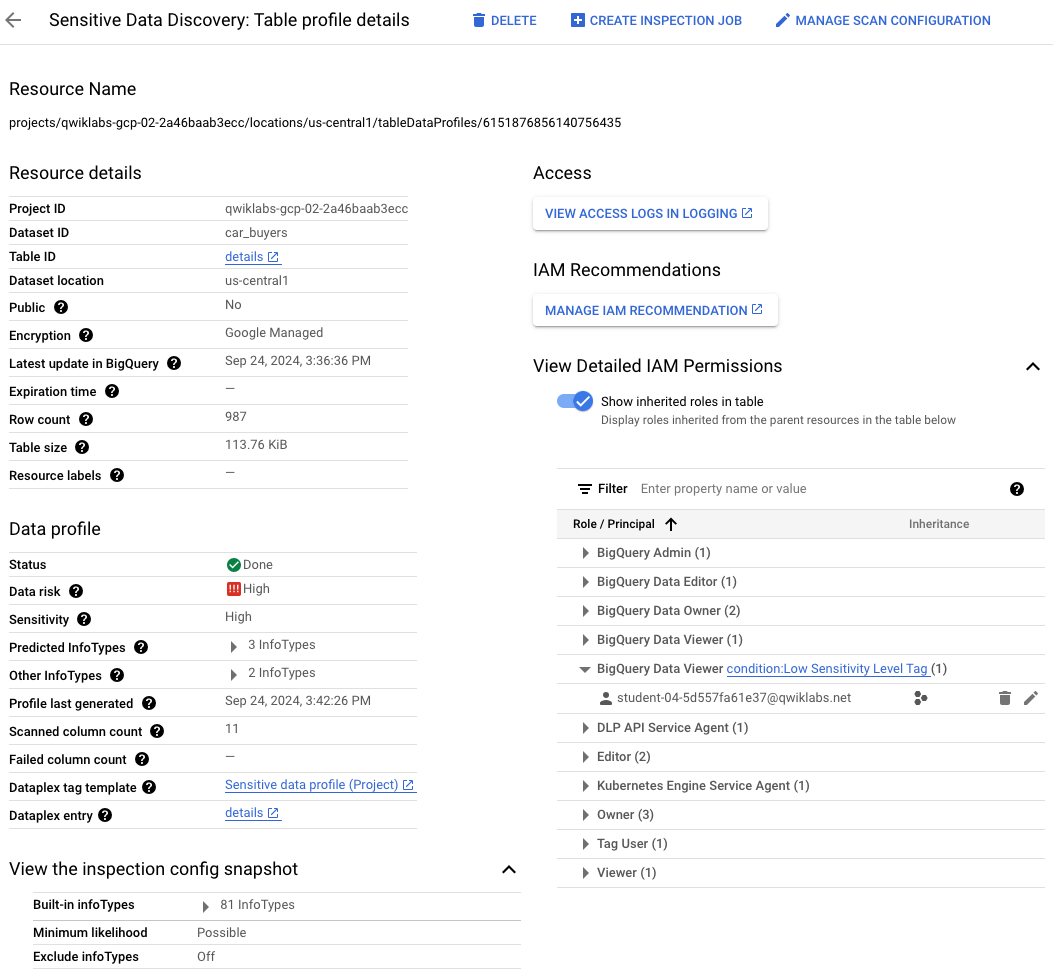

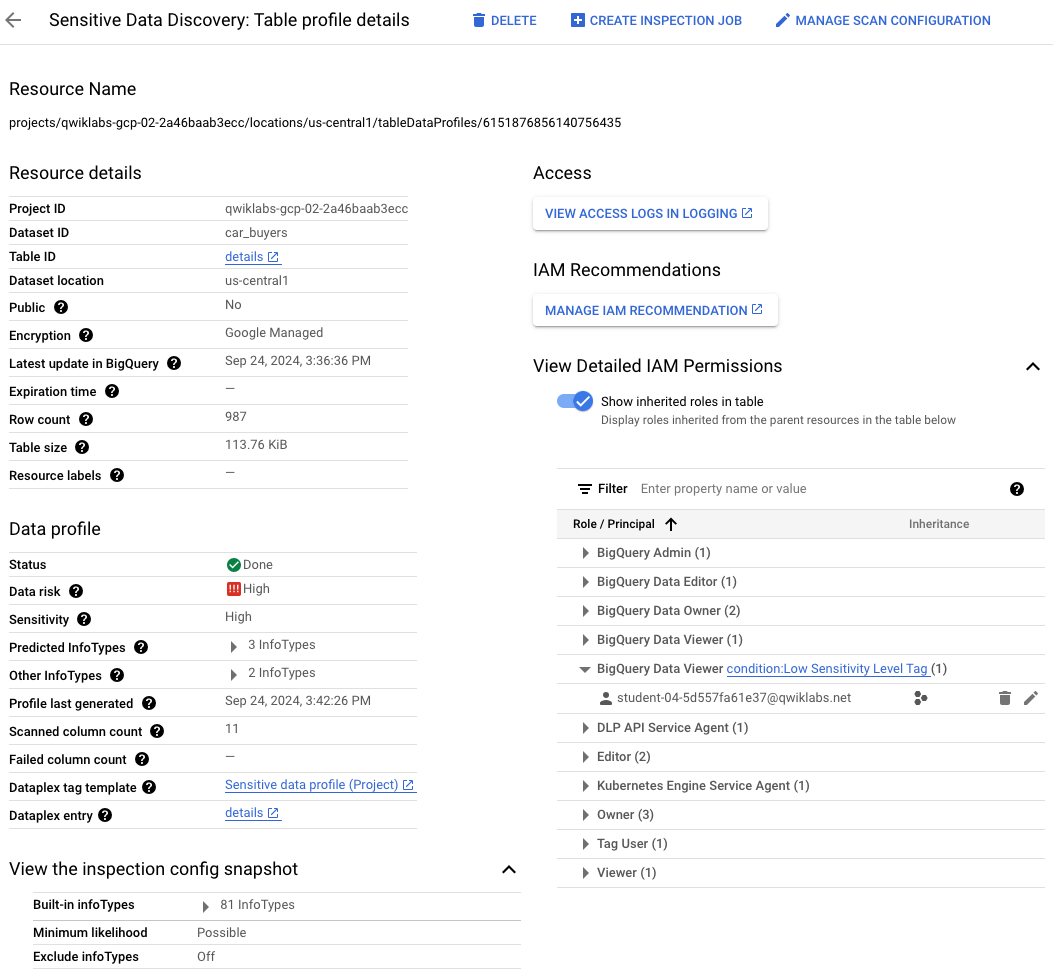

Temukan baris yang memiliki infoType US_SOCIAL_SECURITY_NUMBER. Di bagian Action, klik Open untuk baris tersebut.

Melihat hasil terperinci di Sensitive Data Protection

-

Tinjau halaman yang terbuka dan berjudul Sensitive Data Discovery: File store profile details.

Perhatikan bahwa ada banyak detail yang diberikan tentang resource yang dipindai, termasuk izin IAM.

-

Luaskan tanda panah di samping View Detailed IAM Permissions.

-

Luaskan panah di samping BigQuery Viewer.

Perhatikan pengguna lain () yang terdaftar sebagai BigQuery Viewer dengan kondisi yang Anda tetapkan di Tugas 3.

Selamat!

Di lab ini, Anda telah membuat konfigurasi pemindaian penemuan untuk BigQuery dalam mode dijeda. Kemudian, Anda telah membuat tag untuk menandai data sensitif di BigQuery dan mengupdate konfigurasi pemindaian penemuan untuk menggunakan tag yang dibuat untuk pemindaian otomatis. Terakhir, Anda telah menggunakan tag yang dibuat tadi untuk memberikan akses bersyarat ke data BigQuery bagi pengguna tambahan.

Langkah berikutnya/Pelajari lebih lanjut

Lihat referensi berikut untuk mempelajari lebih lanjut Sensitive Data Protection untuk BigQuery:

Sertifikasi dan pelatihan Google Cloud

...membantu Anda mengoptimalkan teknologi Google Cloud. Kelas kami mencakup keterampilan teknis dan praktik terbaik untuk membantu Anda memahami dengan cepat dan melanjutkan proses pembelajaran. Kami menawarkan pelatihan tingkat dasar hingga lanjutan dengan opsi on demand, live, dan virtual untuk menyesuaikan dengan jadwal Anda yang sibuk. Sertifikasi membantu Anda memvalidasi dan membuktikan keterampilan serta keahlian Anda dalam teknologi Google Cloud.

Manual Terakhir Diperbarui pada 18 November 2024

Lab Terakhir Diuji pada 18 November 2024

Hak cipta 2025 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

) > Security.

) > Security. di bagian atas Konsol Google Cloud.

di bagian atas Konsol Google Cloud.