GSP1036

Visão geral

Neste laboratório, você vai aprender a usar o Chrome Enterprise Premium e o encaminhamento TCP

do Identity-Aware Proxy (IAP) para permitir o acesso administrativo a instâncias de VM

que não têm endereços IP externos ou não permitem acesso direto pela

Internet.

O que você vai aprender

- Ativar o encaminhamento TCP do IAP no seu projeto do Google Cloud

- Testar a conectividade com suas instâncias Linux e Windows

- Configurar as regras de firewall necessárias para BCE

- Conceder permissões para usar o encaminhamento de TCP do IAP

- Demonstrar tunelamento usando conexões SSH e RDP

Configuração e requisitos

Antes de clicar no botão Começar o Laboratório

Leia estas instruções. Os laboratórios são cronometrados e não podem ser pausados. O timer é ativado quando você clica em Iniciar laboratório e mostra por quanto tempo os recursos do Google Cloud vão ficar disponíveis.

Este laboratório prático permite que você realize as atividades em um ambiente real de nuvem, e não em uma simulação ou demonstração. Você vai receber novas credenciais temporárias para fazer login e acessar o Google Cloud durante o laboratório.

Confira os requisitos para concluir o laboratório:

- Acesso a um navegador de Internet padrão (recomendamos o Chrome).

Observação: para executar este laboratório, use o modo de navegação anônima (recomendado) ou uma janela anônima do navegador. Isso evita conflitos entre sua conta pessoal e de estudante, o que poderia causar cobranças extras na sua conta pessoal.

- Tempo para concluir o laboratório: não se esqueça que, depois de começar, não será possível pausar o laboratório.

Observação: use apenas a conta de estudante neste laboratório. Se usar outra conta do Google Cloud, você poderá receber cobranças nela.

Como iniciar seu laboratório e fazer login no console do Google Cloud

-

Clique no botão Começar o laboratório. Se for preciso pagar por ele, uma caixa de diálogo vai aparecer para você selecionar a forma de pagamento.

No painel Detalhes do Laboratório, à esquerda, você vai encontrar o seguinte:

- O botão Abrir Console do Google Cloud

- O tempo restante

- As credenciais temporárias que você vai usar neste laboratório

- Outras informações, se forem necessárias

-

Se você estiver usando o navegador Chrome, clique em Abrir console do Google Cloud ou clique com o botão direito do mouse e selecione Abrir link em uma janela anônima.

O laboratório ativa os recursos e depois abre a página Fazer Login em outra guia.

Dica: coloque as guias em janelas separadas lado a lado.

Observação: se aparecer a caixa de diálogo Escolher uma conta, clique em Usar outra conta.

-

Se necessário, copie o Nome de usuário abaixo e cole na caixa de diálogo Fazer login.

{{{user_0.username | "Username"}}}

Você também encontra o nome de usuário no painel Detalhes do Laboratório.

-

Clique em Próxima.

-

Copie a Senha abaixo e cole na caixa de diálogo de Olá.

{{{user_0.password | "Password"}}}

Você também encontra a senha no painel Detalhes do Laboratório.

-

Clique em Próxima.

Importante: você precisa usar as credenciais fornecidas no laboratório, e não as da sua conta do Google Cloud.

Observação: se você usar sua própria conta do Google Cloud neste laboratório, é possível que receba cobranças adicionais.

-

Acesse as próximas páginas:

- Aceite os Termos e Condições.

- Não adicione opções de recuperação nem autenticação de dois fatores (porque essa é uma conta temporária).

- Não se inscreva em testes gratuitos.

Depois de alguns instantes, o console do Google Cloud será aberto nesta guia.

Observação: para acessar os produtos e serviços do Google Cloud, clique no Menu de navegação ou digite o nome do serviço ou produto no campo Pesquisar.

Você vai precisar de um cliente RDP pré-instalado para poder conectar e testar instâncias do Windows.

Tarefa 1: ativar o encaminhamento TCP do IAP no seu projeto do Google Cloud

-

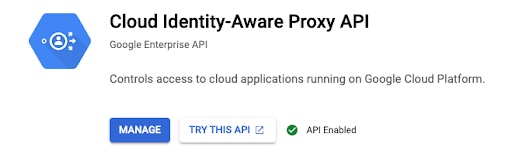

Abra o menu de navegação e selecione APIs e serviços > Biblioteca.

-

Pesquise IAP e selecione API Cloud Identity-Aware Proxy.

-

Selecione Ativar.

Tarefa 2: criar instâncias do Linux e do Windows

Crie três instâncias para este laboratório:

- Duas para fins de demonstração (Linux e Windows)

- Uma para testar a conectividade (Windows)

Instância do Linux

-

Abra o Menu de navegação e selecione Compute Engine > Instâncias de VM.

-

Clique em Criar instância.

-

Na Configuração da máquina:

Selecione os seguintes valores:

-

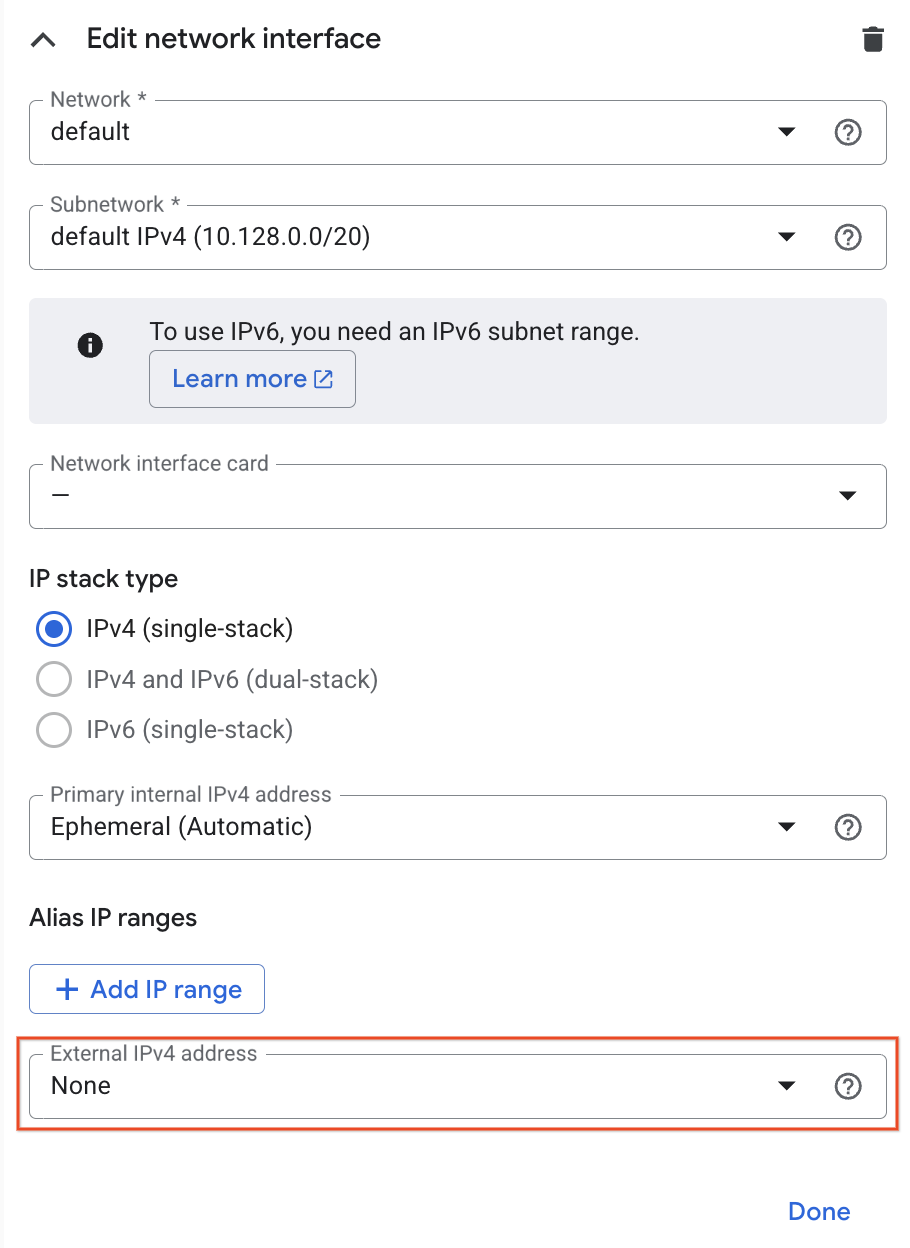

Clique em Rede.

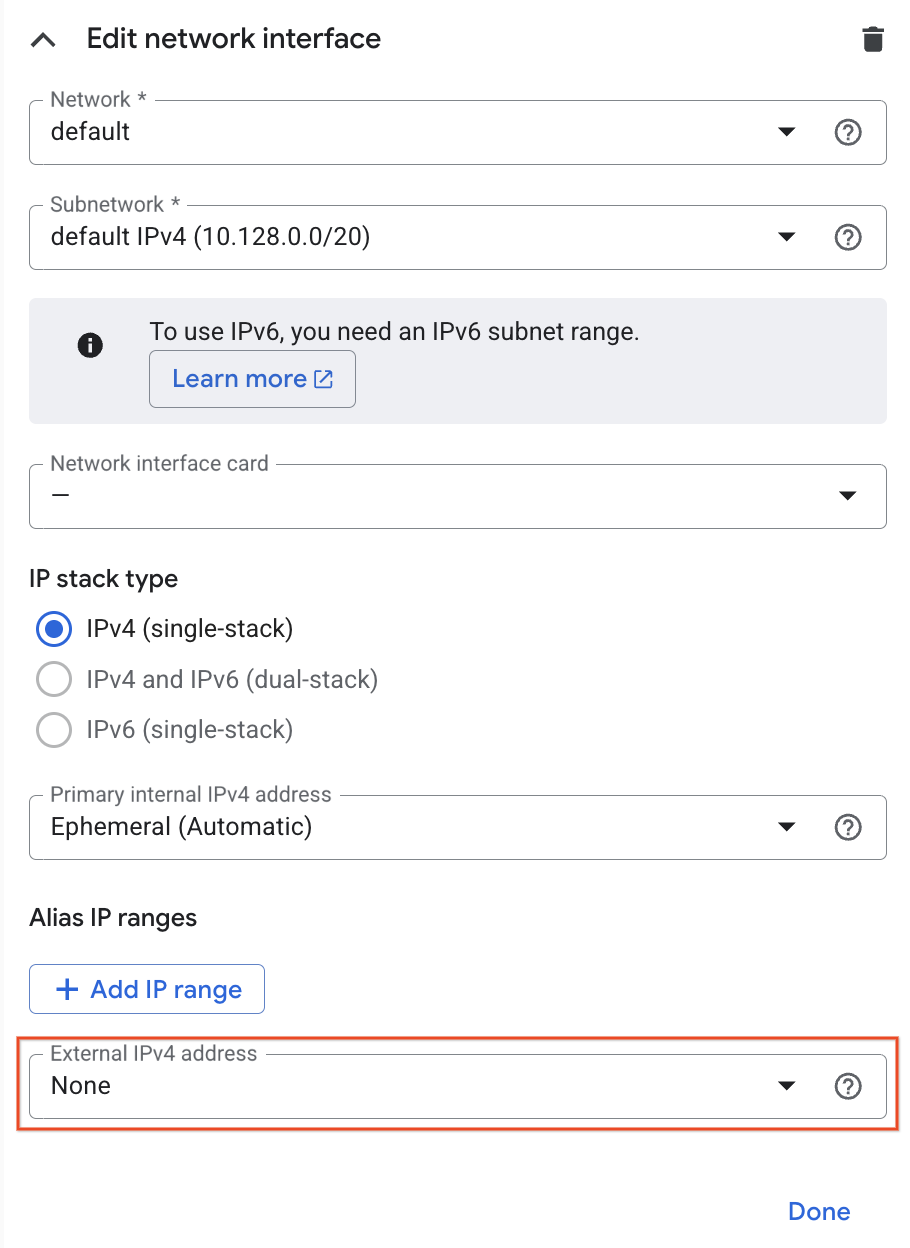

Em Interfaces de rede, clique no menu suspenso de rede padrão para editar. Em seguida, altere o endereço IPV4 externo para Nenhum.

-

Clique em Concluído.

-

Em seguida, clique em Criar. Esta VM será chamada de linux-iap

Instâncias do Windows

-

Para criar a VM de demonstração do Windows, clique em Criar instância.

-

Na Configuração da máquina:

Selecione os seguintes valores:

-

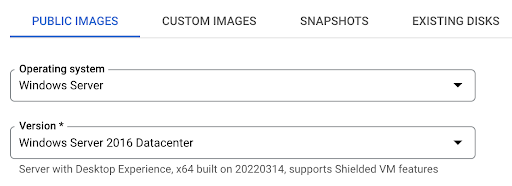

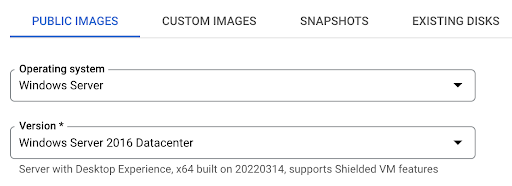

Clique na seção SO e armazenamento.

Selecione Alterar para começar a configurar o disco de inicialização e selecione os seguintes valores:

- Imagens públicas > Sistema operacional > Windows Server

- Versão > Centro de dados do Windows Server 2016

Clique em Selecionar.

-

Clique em Rede.

Em Interfaces de rede, clique no menu suspenso de rede padrão para editar. Em seguida, altere o endereço IPV4 externo para Nenhum. Clique em Concluído.

-

Em seguida, clique em Criar. Esta VM será chamada de windows-iap

-

Para criar a VM de conectividade do Windows, clique em Criar instância.

-

Na Configuração da máquina:

Selecione os seguintes valores:

- Nome: windows-connectivity

- Zona:

-

Clique na seção SO e armazenamento e em Mudar.

Para o SO, defina o seguinte na guia Imagens personalizadas:

- Projeto fonte das imagens:

Recursos do Qwiklabs

- Imagem:

iap-desktop-v001

Clique em Selecionar.

-

Clique em Segurança.

Na seção Escopos de acesso, selecione Permitir acesso completo a todas as APIs do Cloud.

Não desative o IP externo para esta instância

-

Em seguida, clique em Criar. Esta VM será chamada de windows-connectivity

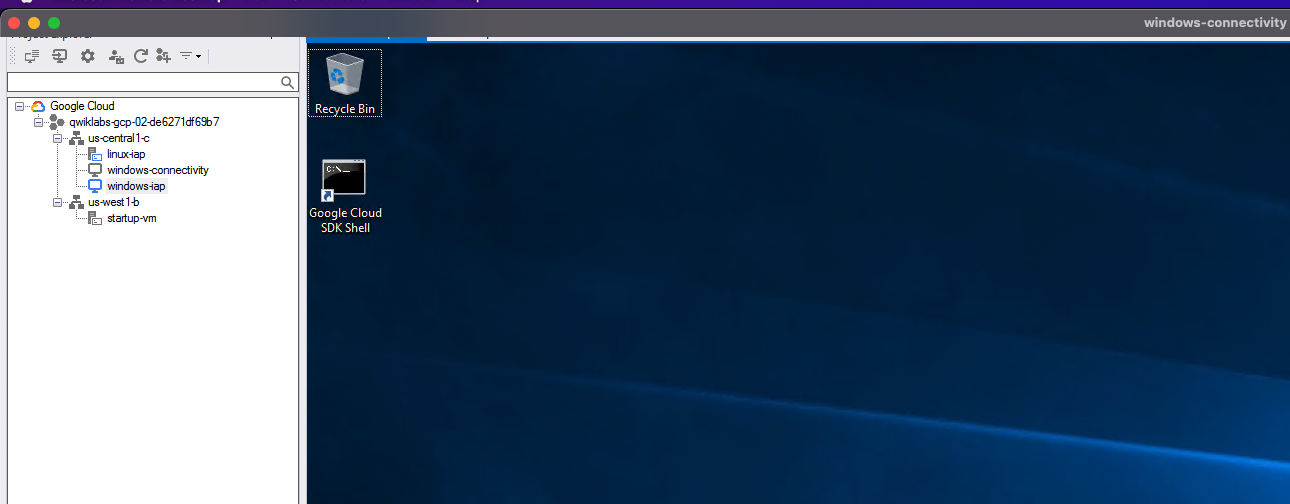

Verifique se todas as 3 instâncias foram criadas

Tarefa 3: testar a conectividade com suas instâncias Linux e Windows

-

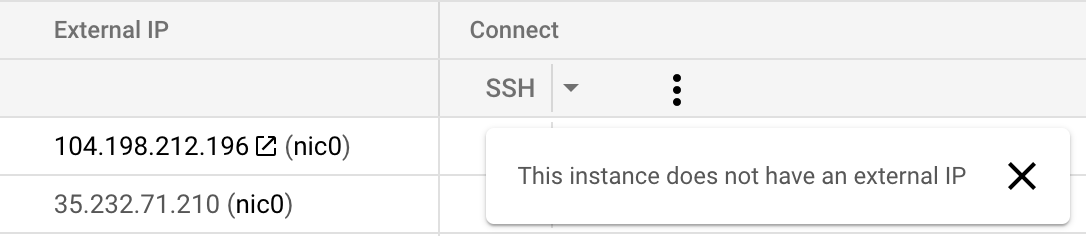

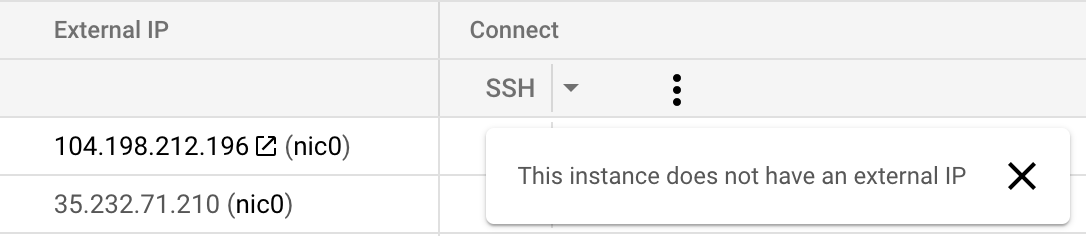

Depois que as instâncias forem criadas, você testará o acesso a linux-iap e windows-iap para garantir que não será capaz de acessar as VMs sem o IP externo.

-

Para linux-iap, clique no botão SSH para entrar na máquina e certifique-se de receber uma mensagem semelhante à seguinte.

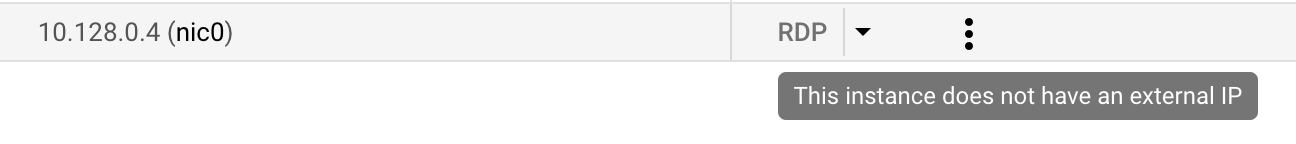

Observação: o botão SSH ainda pode aparecer como clicável na página da lista de VMs, mesmo que o IPv4 externo esteja definido como "Nenhum". Para confirmar que a instância não tem um IP externo, clique no nome dela e passe o cursor sobre o botão "SSH" na página de detalhes, que vai mostrar a mensagem: Esta instância não tem um endereço IP externo.

-

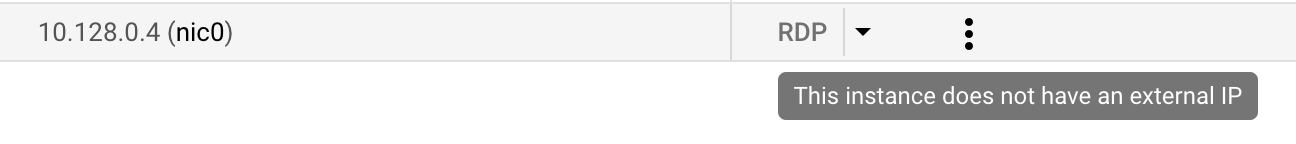

Para windows-iap: clique no botão RDP e confira se recebeu uma mensagem como esta:

As etapas a seguir para configurar e usar o IAP permitirão que você se conecte às instâncias que não possuem IPs externos.

Tarefa 4: configurar as regras de firewall necessárias para BCE

-

Abra o menu de navegação e selecione rede VPC > Firewall e clique em Criar regra de firewall

-

Defina as configurações a seguir:

| Campo |

Configuração |

| Nome |

allow-ingress-from-iap |

| Direção do tráfego |

Entrada |

| Destino |

Todas as instâncias na rede |

| Filtro de origem |

Intervalos IPv4 |

| Intervalos IPv4 de origem |

35.235.240.0/20 |

| Protocolos e portas |

Selecione TCP e digite 22, 3389 para permitir SSH e RDP respectivamente |

- Clique em CRIAR para criar a regra de firewall.

Verifique se as regras de firewall adequadas foram criadas.

Tarefa 5: conceder permissões para usar o encaminhamento de TCP do IAP

Use as etapas a seguir para configurar o papel iap.tunnelResourceAccessor por VM.

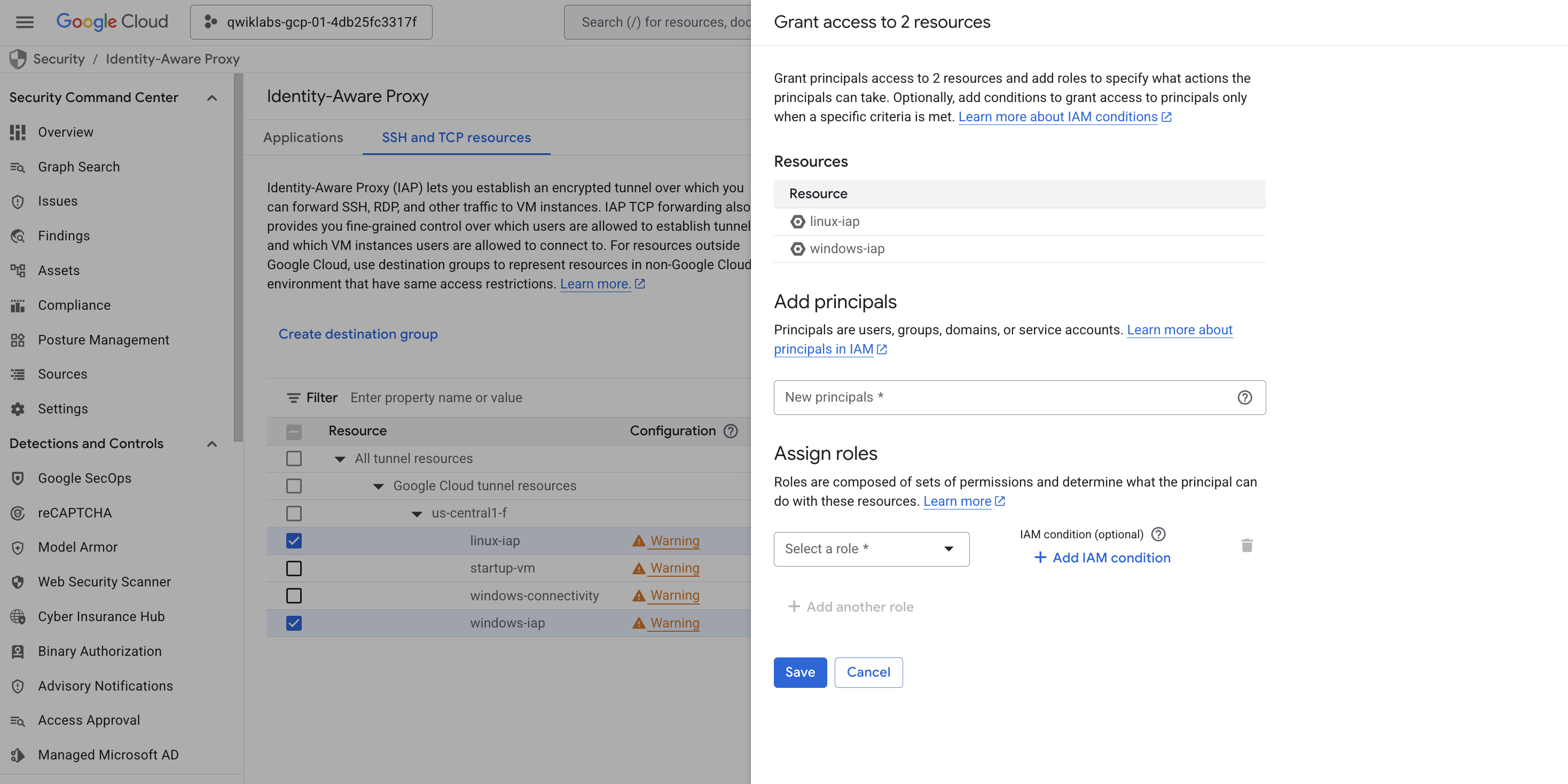

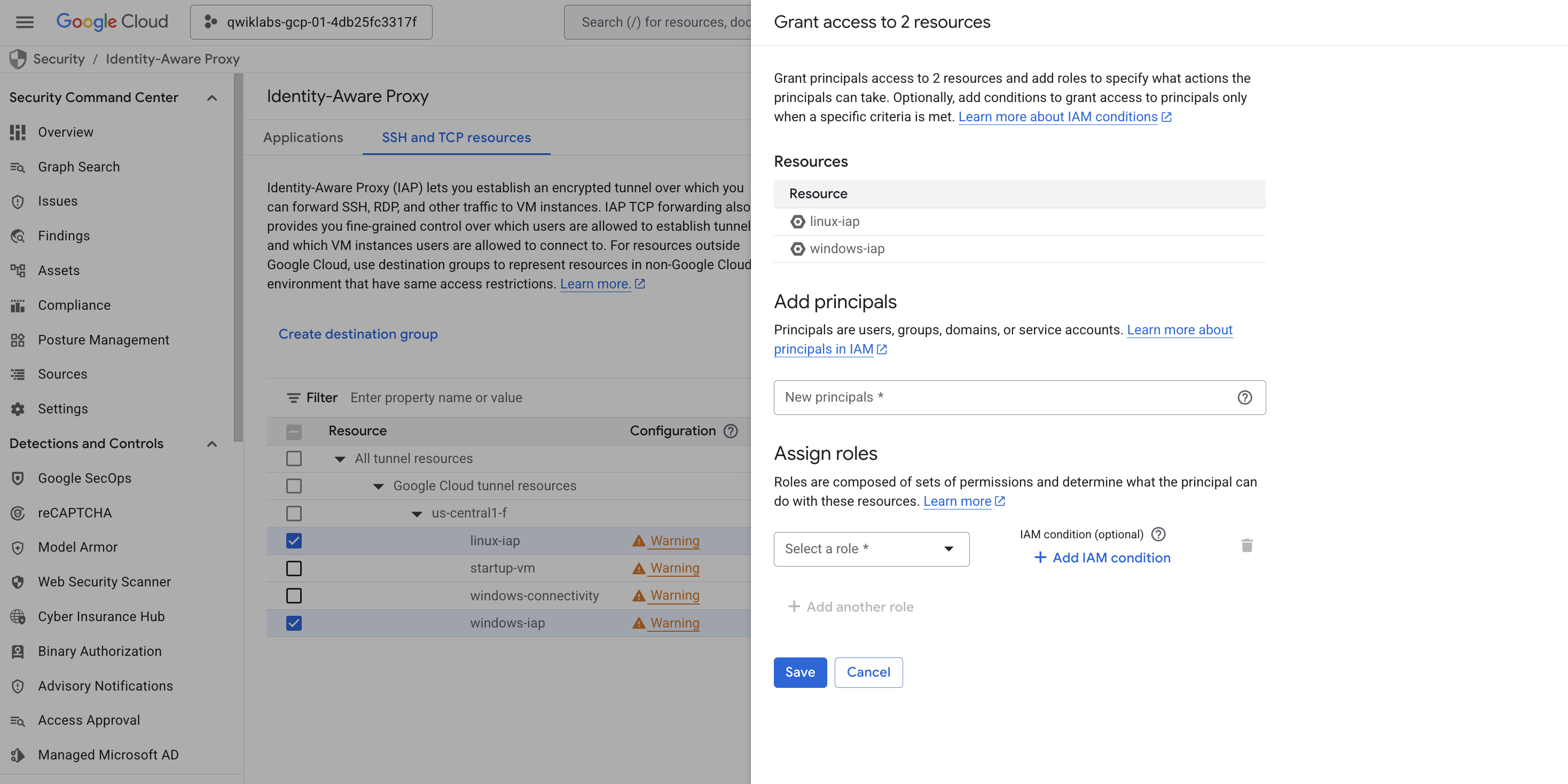

- Abra o menu de navegação e selecione Segurança > Identity-Aware Proxy, mude para a guia Recursos SSH e TCP (ignore com segurança o erro de tela de consentimento do Oauth na seção HTTPS).

- Selecione as instâncias de linux-iap e windows-iap.

- Clique em Adicionar principal, e insira a conta de serviço associada à sua VM de conectividade do Windows. Deve estar no formato -compute@developer.gserviceaccount.com.

- Selecione Cloud IAP > Usuário de túnel protegido por IAP para o papel.

- Clique em SALVAR.

- Na parte de cima à direita da página clique no ícone “S” para abrir seu perfil e copiar o e-mail da conta do estudante.

- Clique em Adicionar principal novamente para adicionar sua conta de estudante.

- Entre na conta do estudante. Você pode copiar esse valor do painel de detalhes do laboratório.

- Selecione Cloud IAP > Usuário de túnel protegido por IAP para o papel.

- Clique em SALVAR.

A função de usuário do túnel protegido pelo IAP concederá à instância de conectividade do Windows a conexão com recursos usando o IAP. Adicionar a conta de estudante ajudará a verificar se a etapa foi executada corretamente.

Verifique se os papéis do IAM foram definidos para a conta de serviço.

Tarefa 6: usar o IAP Desktop para se conectar às instâncias do Windows e do Linux

É possível usar o IAP Desktop para conectar-se a instâncias usando uma interface gráfica do usuário de uma instância com Windows Desktop. Você pode ler mais sobre o IAP Desktop no repositório GitHub que hospeda o download da ferramenta.

Para usar o IAP Desktop para se conectar às instâncias deste laboratório:

-

RDP para a instância windows-connectivity baixando o arquivo RDP. Acesse a página Compute Engine > Instâncias de VM. Selecione a seta para baixo ao lado da instância windows-connectivity na página inicial do Compute Engine e faça download do arquivo.

-

Abra o arquivo RDP para se conectar à instância usando o protocolo de área de trabalho remota. Você usará as credenciais abaixo para se conectar à instância assim que solicitado:

- Nome do usuário: aluno

- Senha: Learn123!

-

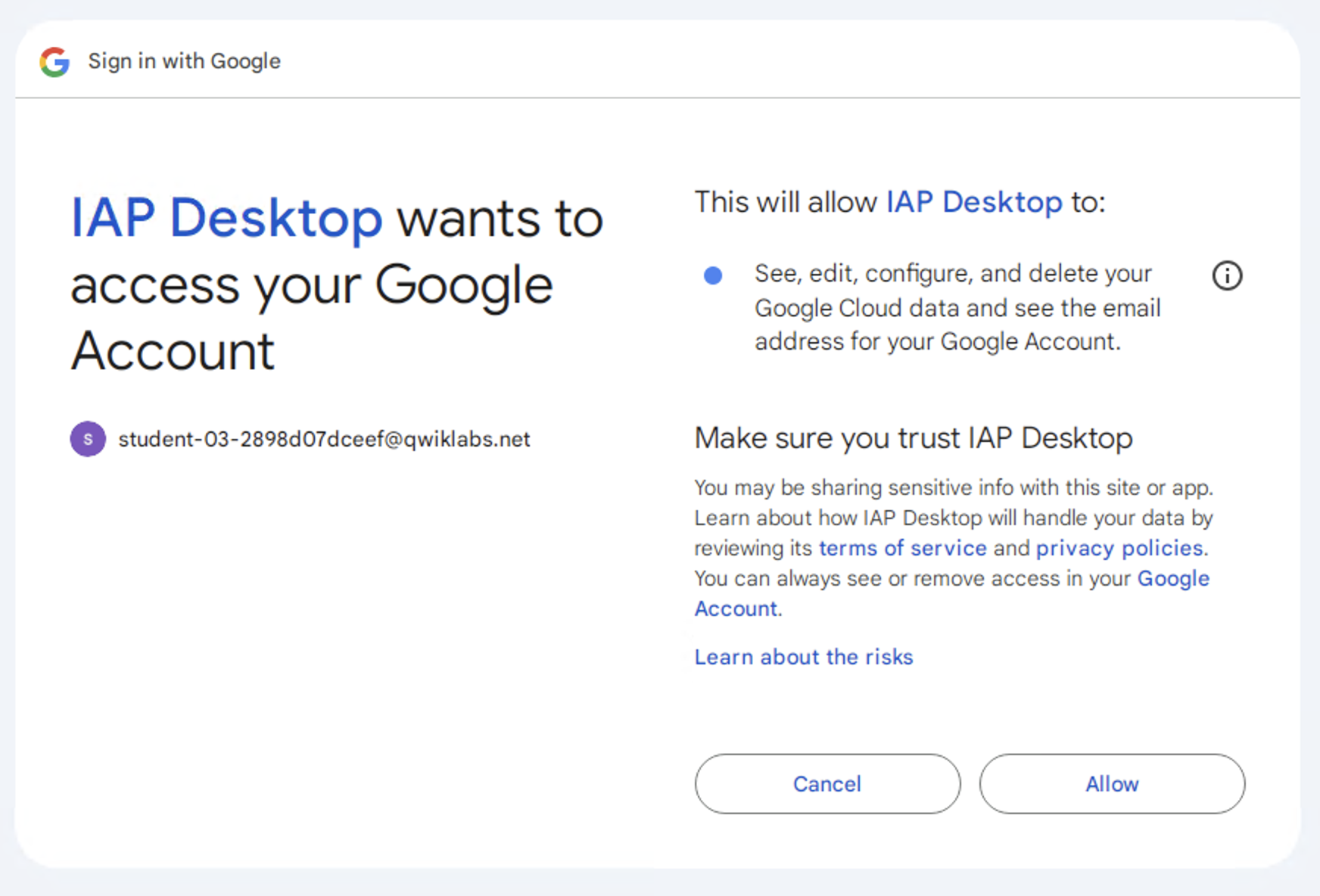

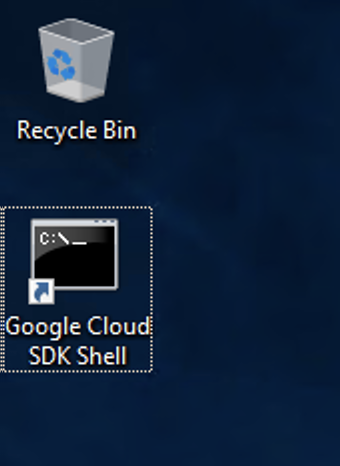

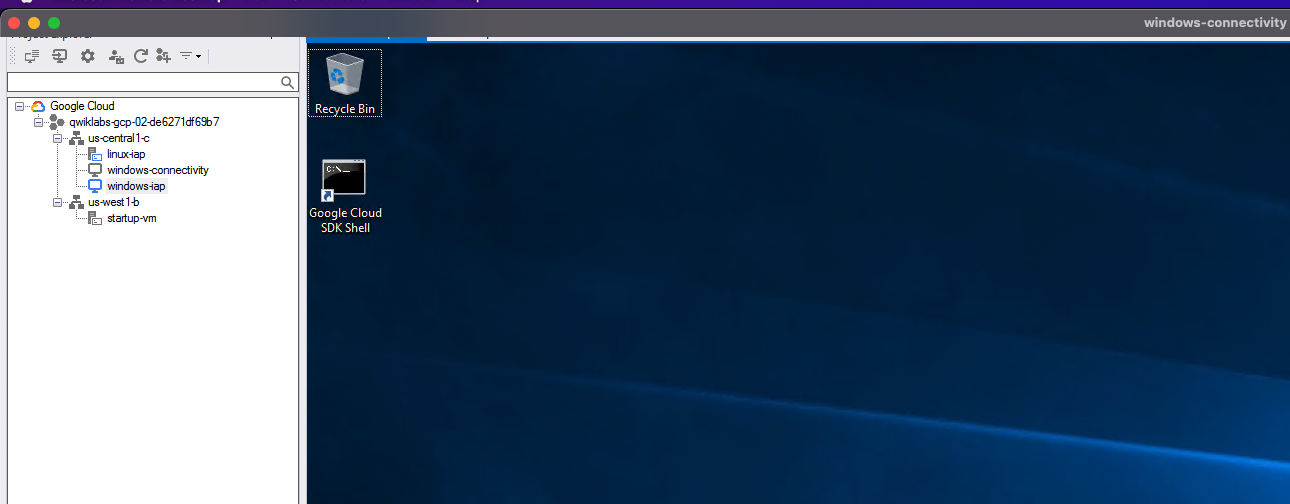

Depois de se conectar à instância windows-connectivity, localize e abra o aplicativo IAP Desktop na área de trabalho da instância.

-

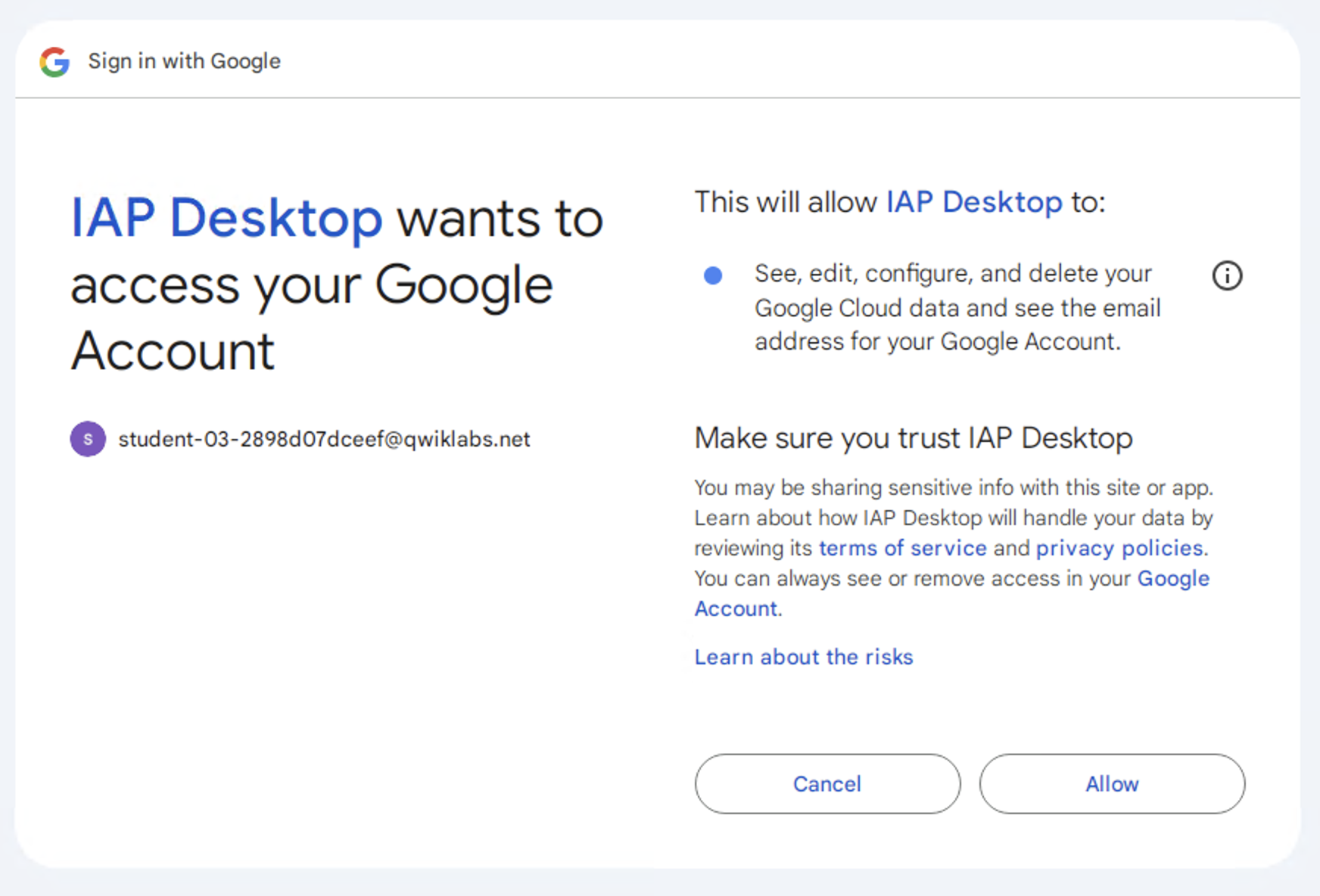

Assim que o aplicativo abrir, clique no botão fazer login com o Google para fazer login. Use o nome de usuário e a senha fornecidos no console do laboratório para autenticar no IAP Desktop. Quando aparecer uma janela confirmando a ação, clique em Continuar e em Permitir.

- Você precisará adicionar o projeto para se conectar às instâncias do Compute Engine no IAP Desktop após a autenticação. Selecione o projeto de laboratório associado à sua instância de laboratório:

-

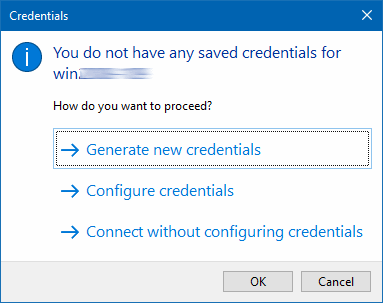

Clique duas vezes na instância windows-iap no aplicativo IAP Desktop para fazer login nela.

-

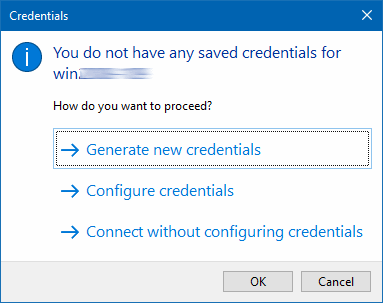

Talvez você precise fornecer suas credenciais para a instância na primeira vez que se conectar a ela usando o IAP Desktop. Selecione "Gerar novas credenciais" na primeira vez que fizer login na instância.

-

Clique em OK no pop-up Gerar credenciais de logon.

-

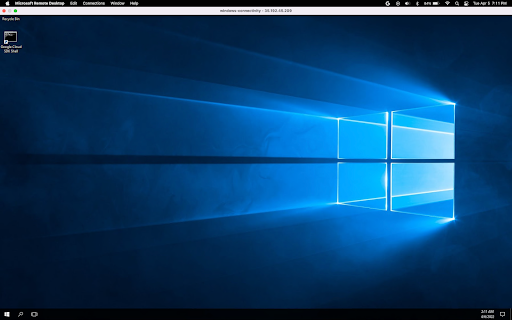

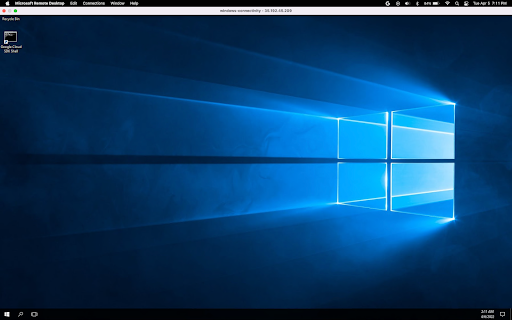

Após a criação das credenciais, você verá a área de trabalho da instância windows-iap e também a experiência do usuário final.

- Feche a conexão RDP.

Tarefa 7: demonstrar tunelamento usando conexões SSH e RDP

-

Você vai testar a conectividade com a instância RDP usando um cliente RDP. Isso ocorre porque você precisa se conectar à instância localmente usando um túnel IAP.

-

Acesse a página Compute Engine > Instâncias de VM.

-

Para a instância windows-connectivity, clique na seta para baixo e selecione Definir senha do Windows. Copie a senha e salve-a.

-

Em seguida, clique na seta para baixo ao lado de conectar para fazer o download e clique em fazer o download do arquivo RDP. Abra o arquivo RDP com seu cliente e digite sua senha.

-

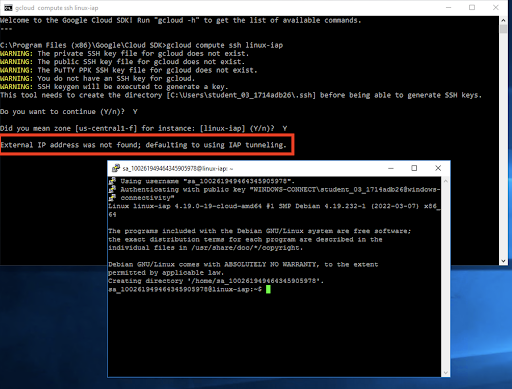

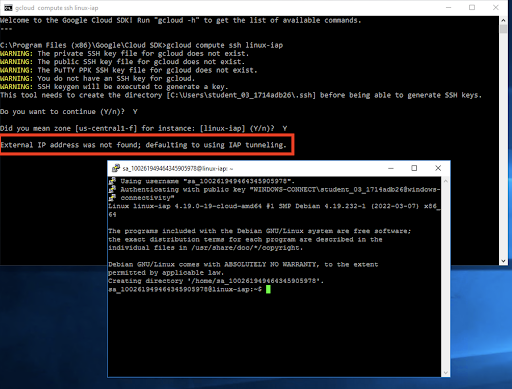

Depois de se conectar à instância do windows-connectivity, Abra o shell do SDK Google Cloud:

-

Agora, na linha de comando, digite o seguinte comando para ver se você consegue se conectar à instância linux-iap instance:

gcloud compute ssh linux-iap

Se precisar, clique em Y para continuar e selecionar a zona.

Quando solicitado, confira se você selecionou a zona correta para a instância.

-

Em seguida, aceite o alerta de segurança do Putty.

Você vai receber uma mensagem informando que nenhum endereço IP externo foi encontrado e que será usado o tunelamento IAP.

-

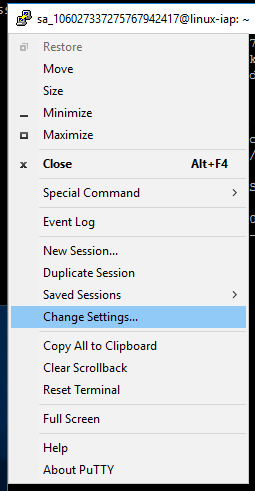

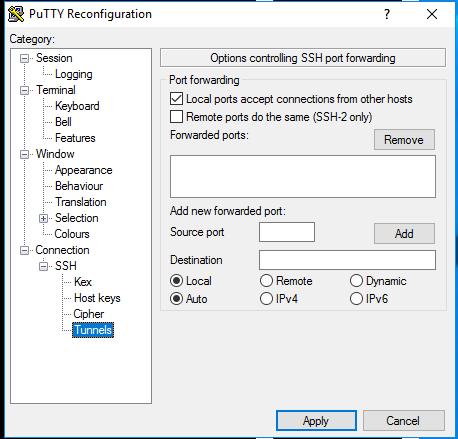

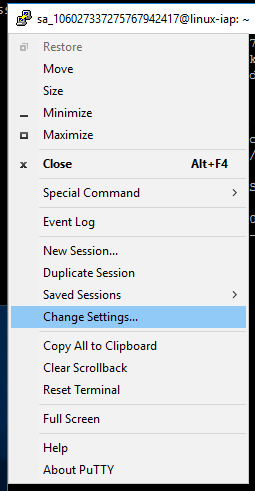

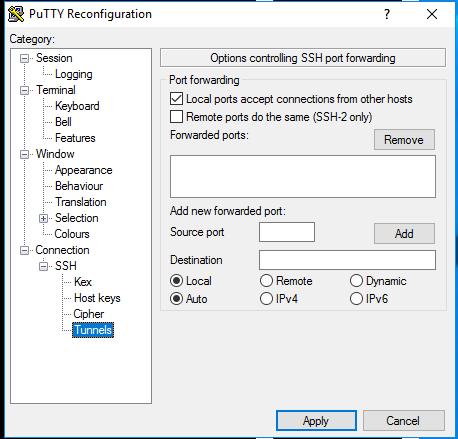

Atualize as configurações do Putty para permitir conexões de túnel localmente. Clique no canto superior esquerdo da janela do Putty > Alterar configurações.

-

Permita que as portas locais aceitem conexões de outros hosts marcando a caixa de seleção "As portas locais aceitam conexões de outros hosts".

-

Clique em Aplicar e feche a sessão do Putty. Use o seguinte comando para criar um túnel criptografado para a porta RDP da instância de VM:

gcloud compute start-iap-tunnel windows-iap 3389 --local-host-port=localhost:0 --zone={{{ project_0.default_zone | Zone }}}

Depois de ver a mensagem sobre “Escutando na porta [XXX]”. Copie o número da porta do túnel.

-

Retorne ao console do Google Cloud e acesse a página Compute Engine > Instâncias de VM.

-

Defina e copie a senha da instância windows-iap.

Retorne à sessão RDP agora.

-

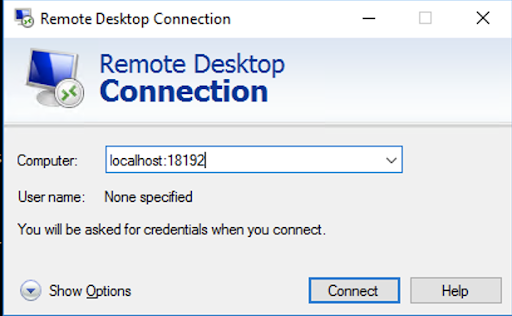

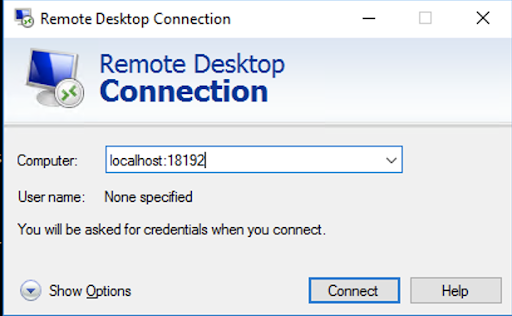

Deixe o em execução e abra o aplicativo Conexão de Área de Trabalho Remota do Microsoft Windows.

-

Insira o ponto final do túnel, em que o ponto final é o número da porta do túnel da etapa anterior, assim:

-

Clique em Conectar.

Em seguida, insira as credenciais anteriores que você copiou anteriormente.

Você será submetido a RDP com sucesso em sua instância agora!

Se solicitado, clique em Sim.

Você conseguiu acessar a instância mesmo sem um endereço IP externo usando o IAP

Confirme se a VM está acessível usando a SA habilitada para IAP

Parabéns! Você conseguiu se conectar às duas instâncias usando o IAP.

Parabéns!

Você aprendeu como usar o BeyondCorp Enterprise (BCE) e o

encaminhamento TCP do Identity-Aware Proxy (IAP) implantando 2 VMs, windows-iap e linux-iap, sem endereços IP e configurando um túnel IAP que deu acesso a ambas as instâncias usando uma terceira VM, windows-connectivity.

Próximas etapas / Saiba mais

Treinamento e certificação do Google Cloud

Esses treinamentos ajudam você a aproveitar as tecnologias do Google Cloud ao máximo. Nossas aulas incluem habilidades técnicas e práticas recomendadas para ajudar você a alcançar rapidamente o nível esperado e continuar sua jornada de aprendizado. Oferecemos treinamentos que vão do nível básico ao avançado, com opções de aulas virtuais, sob demanda e por meio de transmissões ao vivo para que você possa encaixá-las na correria do seu dia a dia. As certificações validam sua experiência e comprovam suas habilidades com as tecnologias do Google Cloud.

Manual atualizado em 18 de março de 2026

Laboratório testado em 18 de março de 2026

Copyright 2026 Google LLC. Todos os direitos reservados. Google e o logotipo do Google são marcas registradas da Google LLC. Todos os outros nomes de produtos e empresas podem ser marcas registradas das respectivas empresas a que estão associados.