GSP1036

Opis

W tym module nauczysz się, jak korzystać z Chrome Enterprise Premium oraz przekierowywania TCP w Identity-Aware Proxy (IAP) w celu włączania dostępu administracyjnego do instancji maszyn wirtualnych, które nie mają zewnętrznych adresów IP lub nie zezwalają na dostęp bezpośredni przez internet.

Czego się nauczysz

- Włączanie przekierowywania TCP w IAP w projekcie Google Cloud

- Testowanie połączenia z instancjami z systemami Linux i Windows

- Konfigurowanie wymaganych reguł zapory sieciowej dla BCE

- Przyznawanie uprawnień do używania przekierowywania TCP w IAP

- Przeprowadzanie tunelowania z wykorzystaniem połączeń przez SSH i RDP

Konfiguracja i wymagania

Zanim klikniesz przycisk Rozpocznij moduł

Zapoznaj się z tymi instrukcjami. Moduły mają limit czasowy i nie można ich zatrzymać. Gdy klikniesz Rozpocznij moduł, na liczniku wyświetli się informacja o tym, na jak długo udostępniamy Ci zasoby Google Cloud.

W tym praktycznym module możesz spróbować swoich sił w wykonywaniu opisywanych działań w prawdziwym środowisku chmury, a nie w jego symulacji lub wersji demonstracyjnej. Otrzymasz nowe, tymczasowe dane logowania, dzięki którym zalogujesz się i uzyskasz dostęp do Google Cloud na czas trwania modułu.

Do ukończenia modułu potrzebne będą:

- Dostęp do standardowej przeglądarki internetowej (zalecamy korzystanie z przeglądarki Chrome).

Uwaga: uruchom ten moduł w oknie incognito (zalecane) lub przeglądania prywatnego. Dzięki temu unikniesz konfliktu między swoim kontem osobistym a kontem do nauki, co mogłoby spowodować naliczanie dodatkowych opłat na koncie osobistym.

- Odpowiednia ilość czasu na ukończenie modułu – pamiętaj, że gdy rozpoczniesz, nie możesz go wstrzymać.

Uwaga: w tym module używaj tylko konta do nauki. Jeśli użyjesz innego konta Google Cloud, mogą na nim zostać naliczone opłaty.

Rozpoczynanie modułu i logowanie się w konsoli Google Cloud

-

Kliknij przycisk Rozpocznij moduł. Jeśli moduł jest odpłatny, otworzy się okno, w którym możesz wybrać formę płatności.

Po lewej stronie znajduje się panel Szczegóły modułu z następującymi elementami:

- przyciskiem Otwórz konsolę Google Cloud;

- czasem, który Ci pozostał;

- tymczasowymi danymi logowania, których musisz użyć w tym module;

- innymi informacjami potrzebnymi do ukończenia modułu.

-

Kliknij Otwórz konsolę Google Cloud (lub kliknij prawym przyciskiem myszy i wybierz Otwórz link w oknie incognito, jeśli korzystasz z przeglądarki Chrome).

Moduł uruchomi zasoby, po czym otworzy nową kartę ze stroną logowania.

Wskazówka: otwórz karty obok siebie w osobnych oknach.

Uwaga: jeśli pojawi się okno Wybierz konto, kliknij Użyj innego konta.

-

W razie potrzeby skopiuj nazwę użytkownika znajdującą się poniżej i wklej ją w oknie logowania.

{{{user_0.username | "Username"}}}

Nazwę użytkownika znajdziesz też w panelu Szczegóły modułu.

-

Kliknij Dalej.

-

Skopiuj podane niżej hasło i wklej je w oknie powitania.

{{{user_0.password | "Password"}}}

Hasło znajdziesz też w panelu Szczegóły modułu.

-

Kliknij Dalej.

Ważne: musisz użyć danych logowania podanych w module. Nie używaj danych logowania na swoje konto Google Cloud.

Uwaga: korzystanie z własnego konta Google Cloud w tym module może wiązać się z dodatkowymi opłatami.

-

Na kolejnych stronach wykonaj następujące czynności:

- Zaakceptuj Warunki korzystania z usługi.

- Nie dodawaj opcji odzyskiwania ani uwierzytelniania dwuskładnikowego (ponieważ konto ma charakter tymczasowy).

- Nie rejestruj się w bezpłatnych wersjach próbnych.

Poczekaj, aż na karcie otworzy się konsola Google Cloud.

Uwaga: aby uzyskać dostęp do produktów i usług Google Cloud, kliknij Menu nawigacyjne lub wpisz nazwę usługi albo produktu w polu Szukaj.

Aby móc łączyć się z instancjami z systemem Windows i je testować, musisz mieć zainstalowanego klienta RDP.

Zadanie 1. Włączanie przekierowywania TCP w IAP w projekcie Google Cloud

-

Otwórz Menu nawigacyjne i wybierz Interfejsy API i usługi > Biblioteka.

-

Wyszukaj IAP i kliknij Cloud Identity-Aware Proxy API.

-

Kliknij Włącz.

Zadanie 2. Tworzenie instancji z systemem Windows i Linux

W tym laboratorium utworzysz 3 instancje:

– 2 do celów demonstracyjnych (Linux i Windows),

– 1 do testowania połączeń (Windows).

Instancja z systemem Linux

-

W Menu nawigacyjnym wybierz Compute Engine > Instancje maszyn wirtualnych.

-

Kliknij Utwórz instancję.

-

Otwórz sekcję Konfiguracja maszyny:

Wybierz te wartości:

-

Kliknij Sieci.

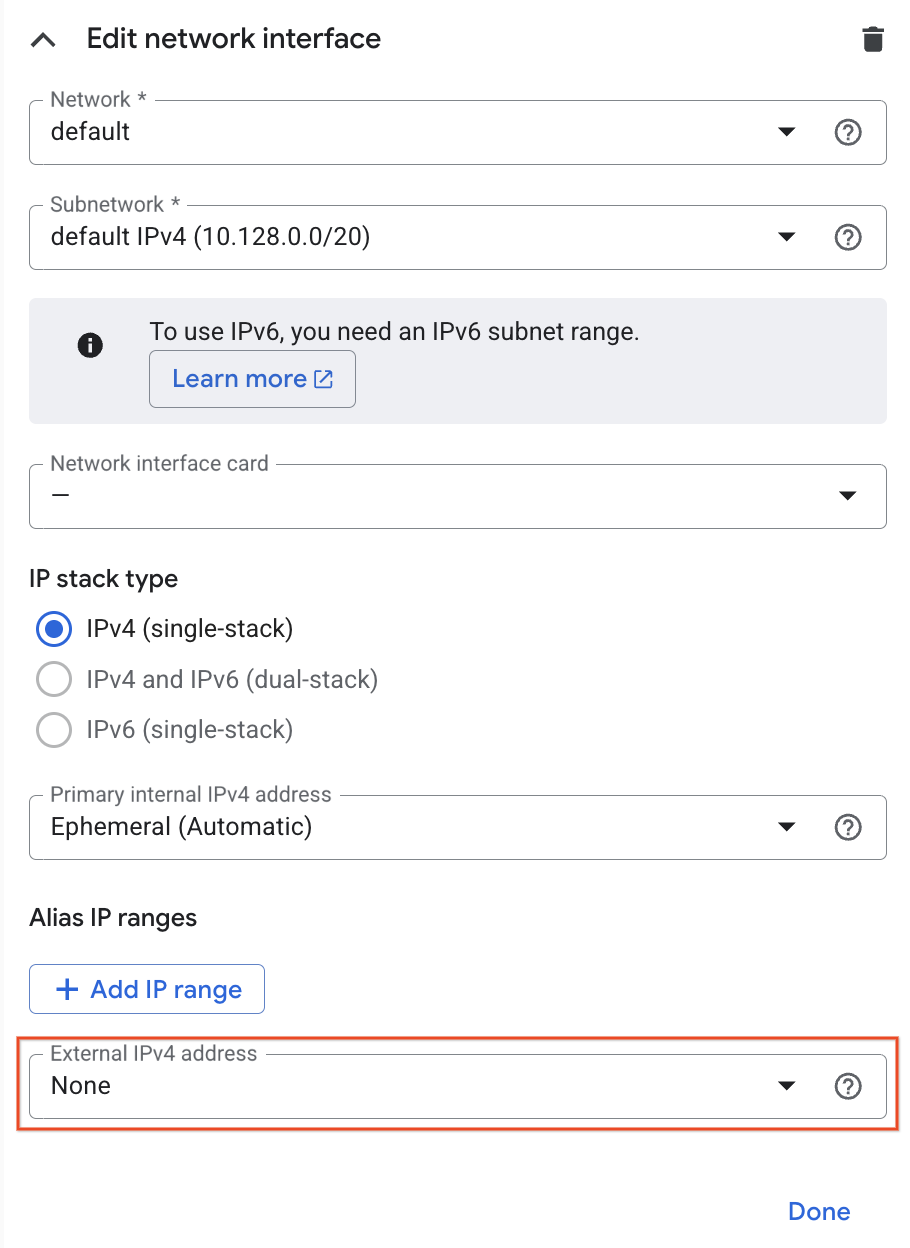

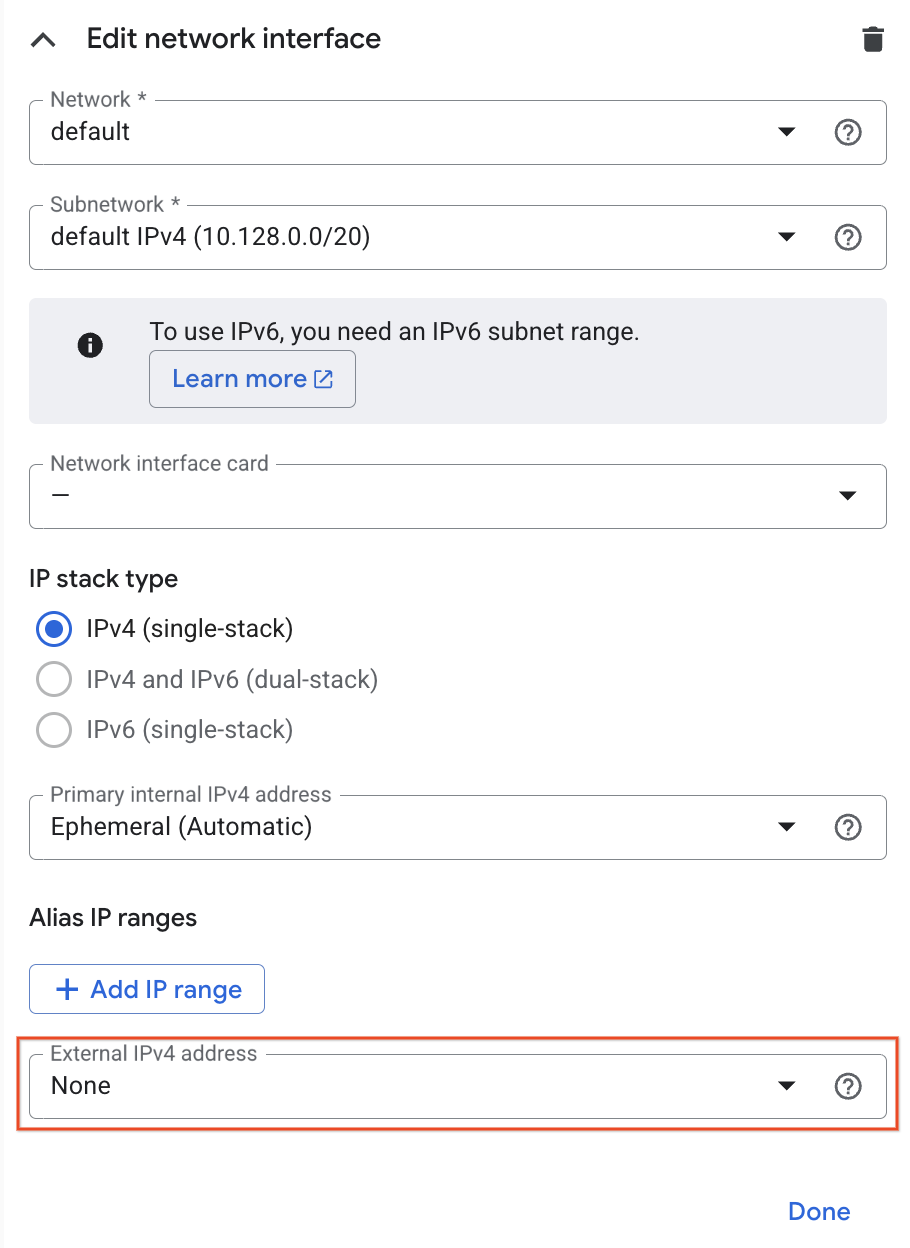

W sekcji Interfejsy sieci kliknij w menu sieci opcję domyślna, aby edytować sieć. Potem zmień zewnętrzny adres IPv4 na Brak.

-

Kliknij Gotowe.

-

Następnie kliknij Utwórz. Ta maszyna wirtualna będzie oznaczona jako linux-iap.

Instancje z systemem Windows

-

Aby utworzyć demonstracyjną maszynę wirtualną z systemem Windows, kliknij Utwórz instancję.

-

Otwórz sekcję Konfiguracja maszyny:

Wybierz te wartości:

- Nazwa: windows-iap

- Strefa:

-

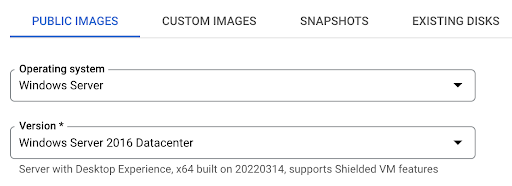

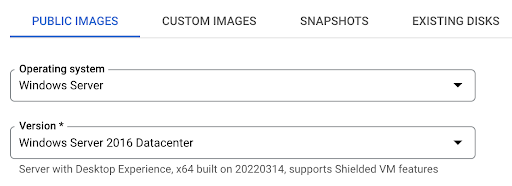

Kliknij sekcję System operacyjny i miejsce na dane.

Aby rozpocząć konfigurowanie dysku rozruchowego, kliknij Zmień i wybierz następujące wartości:

- Obrazy publiczne > System operacyjny > Windows Server

- Wersja > Windows Server 2016 Datacenter

Kliknij Wybierz.

-

Kliknij Sieci.

W sekcji Interfejsy sieci kliknij w menu sieci opcję domyślna, aby edytować sieć. Potem zmień zewnętrzny adres IPv4 na Brak. Kliknij Gotowe.

-

Następnie kliknij Utwórz. Ta maszyna wirtualna będzie oznaczona jako windows-iap.

-

Aby utworzyć maszynę wirtualną z systemem Windows do połączeń, kliknij Utwórz instancję.

-

Otwórz sekcję Konfiguracja maszyny:

Wybierz te wartości:

- Nazwa: windows-connectivity

- Strefa:

-

Kliknij sekcję System operacyjny i miejsce na dane, a następnie kliknij Zmień.

Aby wybrać system operacyjny, ustaw na karcie Obrazy niestandardowe te wartości:

- Projekt źródłowy dla obrazów:

Qwiklabs Resources

- Obraz:

iap-desktop-v001

Kliknij Wybierz.

-

Kliknij Zabezpieczenia.

W sekcji Zakresy dostępu wybierz Zezwól na pełny dostęp do wszystkich interfejsów Cloud APIs.

Nie wyłączaj zewnętrznego adresu IP dla tej instancji.

-

Następnie kliknij Utwórz. Ta maszyna wirtualna będzie oznaczona jako windows-connectivity.

Sprawdzenie, czy wszystkie 3 instancje zostały utworzone

Zadanie 3. Testowanie połączenia z instancjami z systemami Linux i Windows

-

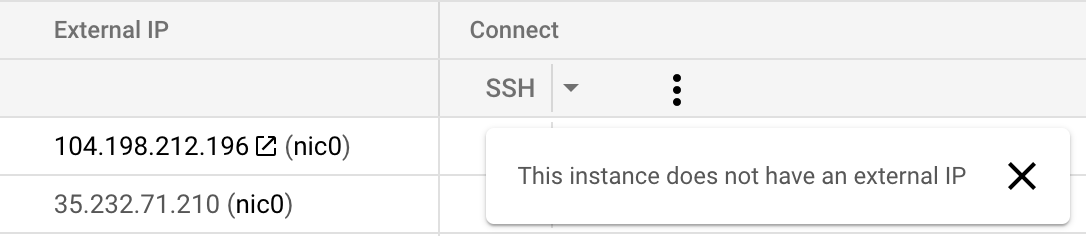

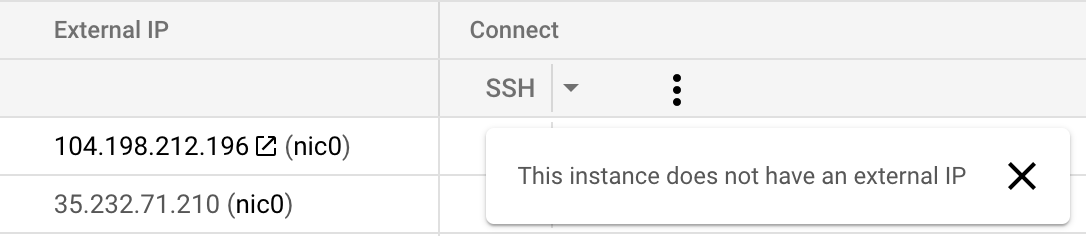

Po utworzeniu instancji przetestuj dostęp do linux-iap i windows-iap, aby sprawdzić, że nie możesz się dostać do maszyn wirtualnych bez zewnętrznego adresu IP.

-

W przypadku linux-iap kliknij przycisk SSH, aby otworzyć maszynę, i zobacz, czy wyświetli się wiadomość podobna do tej poniżej:

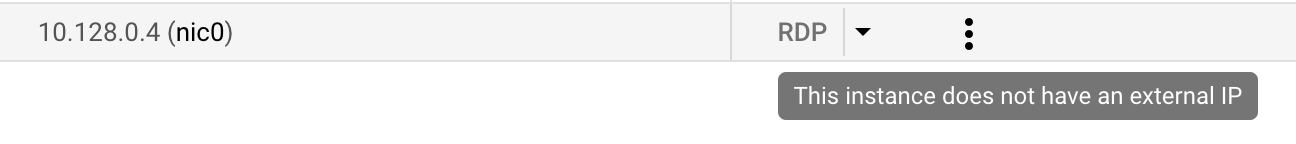

Uwaga: przycisk SSH może nadal wyglądać na klikalny na stronie listy maszyn wirtualnych, mimo że zewnętrzny adres IPv4 jest ustawiony na Brak. Aby sprawdzić, czy instancja nie ma zewnętrznego adresu IP, kliknij jej nazwę, a następnie najedź kursorem na przycisk SSH na stronie szczegółów. Wyświetli się komunikat: Ta instancja nie ma zewnętrznego adresu IP.

-

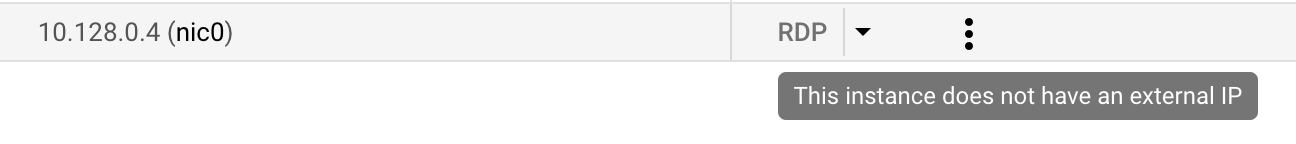

W przypadku windows-iap kliknij przycisk RDP i zobacz, czy wyświetli się wiadomość podobna do tej poniżej:

Podane niżej instrukcje konfiguracji i korzystania z IAP pozwolą Ci połączyć się z instancjami, które nie mają zewnętrznych adresów IP.

Zadanie 4. Konfigurowanie wymaganych reguł zapory sieciowej dla BCE

-

Otwórz Menu nawigacyjne i wybierz Sieć VPC > Zapora sieciowa, a potem kliknij Utwórz regułę zapory sieciowej.

-

Skonfiguruj te ustawienia:

| Pole |

Ustawienie |

| Nazwa |

allow-ingress-from-iap |

| Kierunek ruchu |

Ruch przychodzący |

| Cel |

Wszystkie instancje w sieci |

| Filtr źródeł |

Zakresy adresów IPv4 |

| Zakresy źródłowych adresów IPv4 |

35.235.240.0/20 |

| Protokoły i porty |

Wybierz TCP i wpisz 22, 3389, aby zezwolić odpowiednio na SSH i RDP |

- Kliknij UTWÓRZ, aby utworzyć regułę zapory sieciowej.

Sprawdzenie, czy utworzone zostały odpowiednie reguły zapory sieciowej

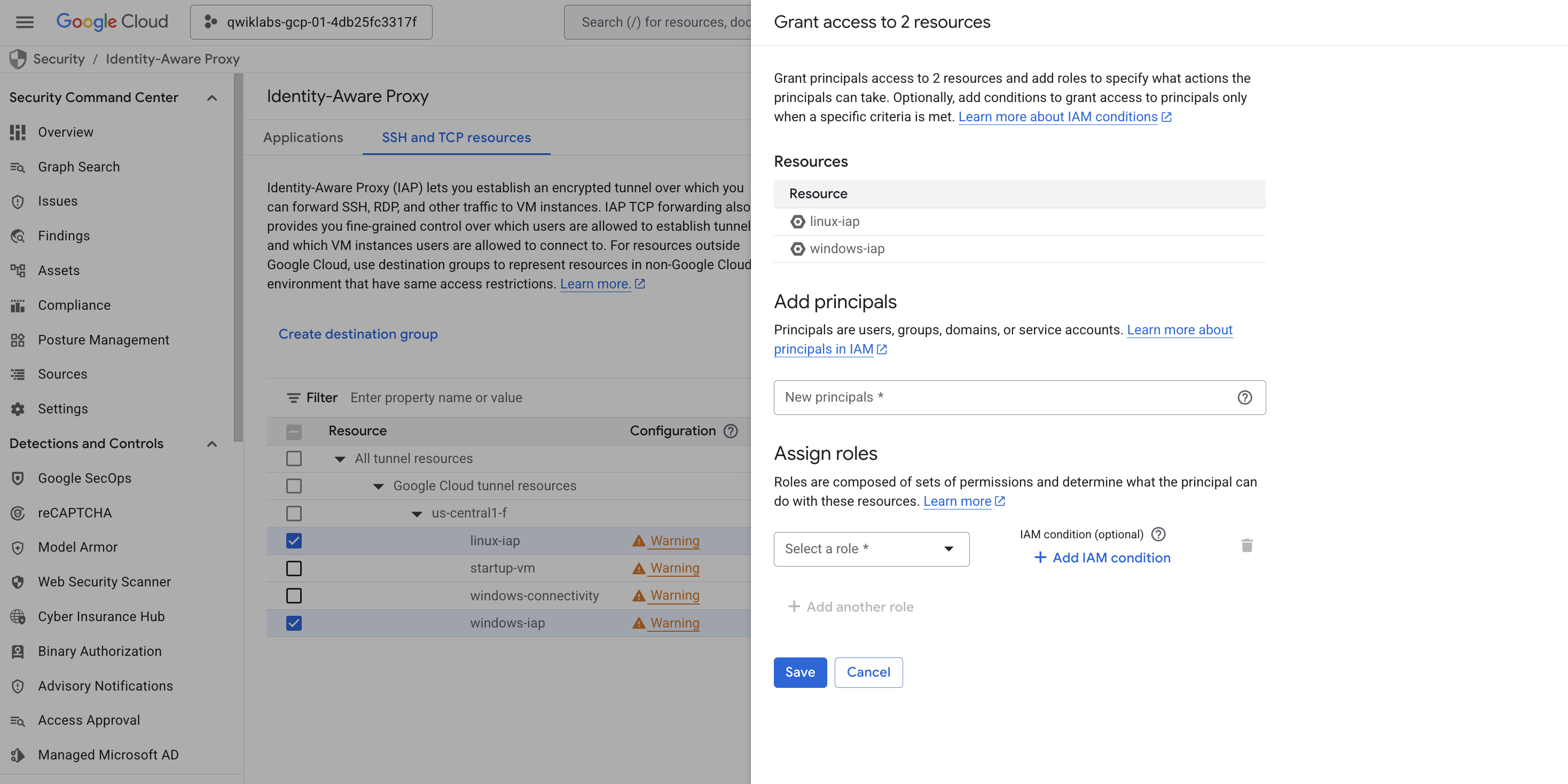

Zadanie 5. Przyznawanie uprawnień do używania przekierowywania TCP w IAP

Skonfiguruj rolę iap.tunnelResourceAccessor dla każdej z maszyn wirtualnych, wykonując opisane niżej czynności.

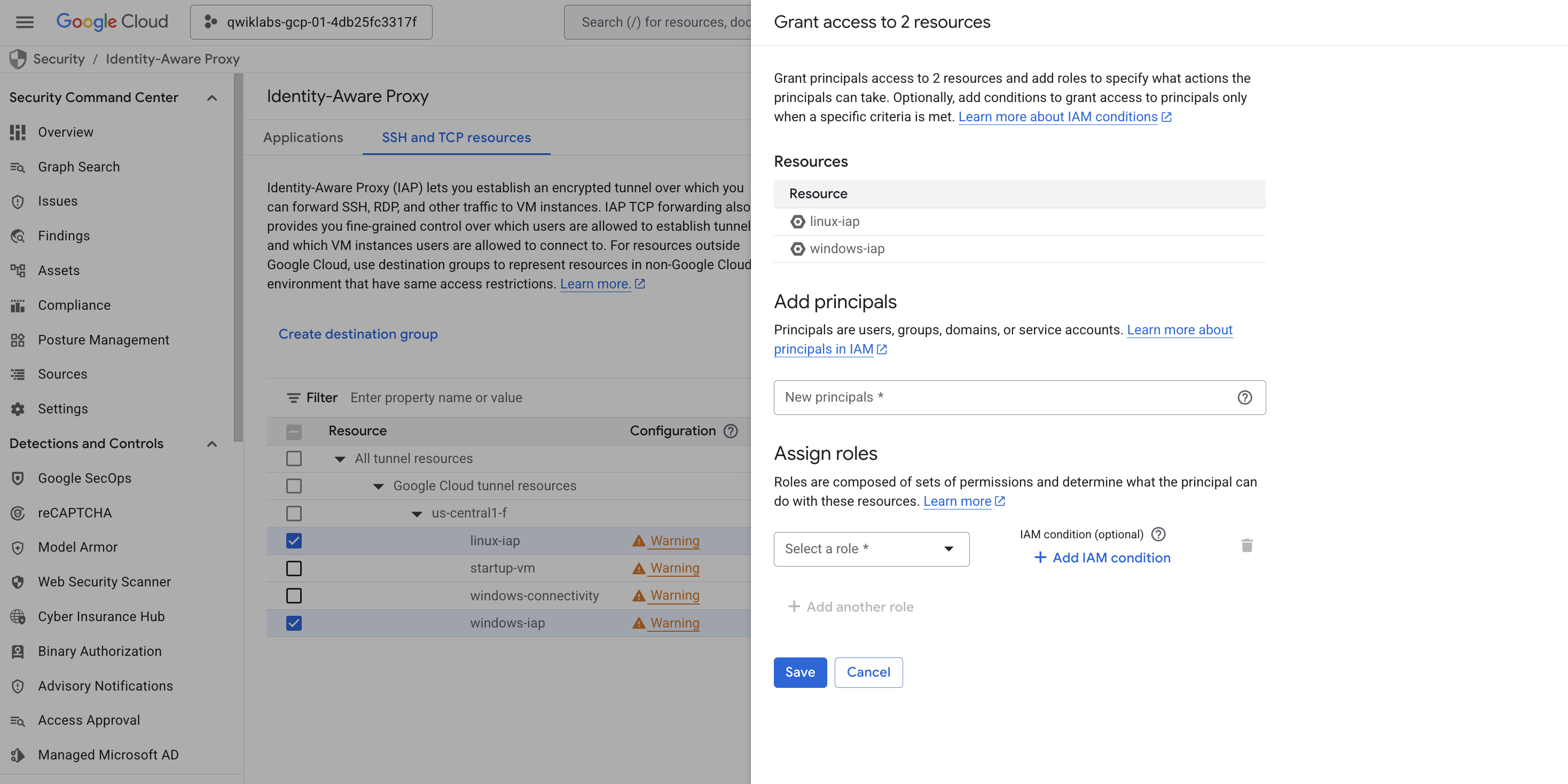

- Otwórz Menu nawigacyjne i wybierz Zabezpieczenia > Identity-Aware Proxy, przełącz się na kartę Zasoby SSH i TCP (możesz zignorować wyświetlony błąd ekranu zgody OAuth w sekcji HTTPS).

- Wybierz instancje maszyn wirtualnych linux-iap i windows-iap.

- Kliknij Dodaj podmiot zabezpieczeń, a potem wpisz konto usługi powiązane z maszyną wirtualną Windows do połączeń. Powinno to wyglądać tak: -compute@developer.gserviceaccount.com.

- Jako rolę wybierz Cloud IAP > Użytkownik tunelu zabezpieczonego przez IAP.

- Kliknij ZAPISZ.

- W prawym górnym rogu strony kliknij ikonę „S”, aby otworzyć swój profil, i skopiuj adres e-mail konta do nauki.

- Jeszcze raz kliknij Dodaj podmiot zabezpieczeń, aby dodać konto do nauki.

- Wpisz adres konta do nauki. Tę wartość możesz skopiować z okienka szczegółów laboratorium.

- Jako rolę wybierz Cloud IAP > Użytkownik tunelu zabezpieczonego przez IAP.

- Kliknij ZAPISZ.

Rola użytkownika tunelu zabezpieczonego przez IAP zezwoli instancji windows-connectivity na łączenie się z zasobami za pomocą IAP. Dodanie konta do nauki pomoże sprawdzić, czy ten krok został wykonany poprawnie.

Sprawdzenie, czy zostały ustawione role IAM dla konta usługi

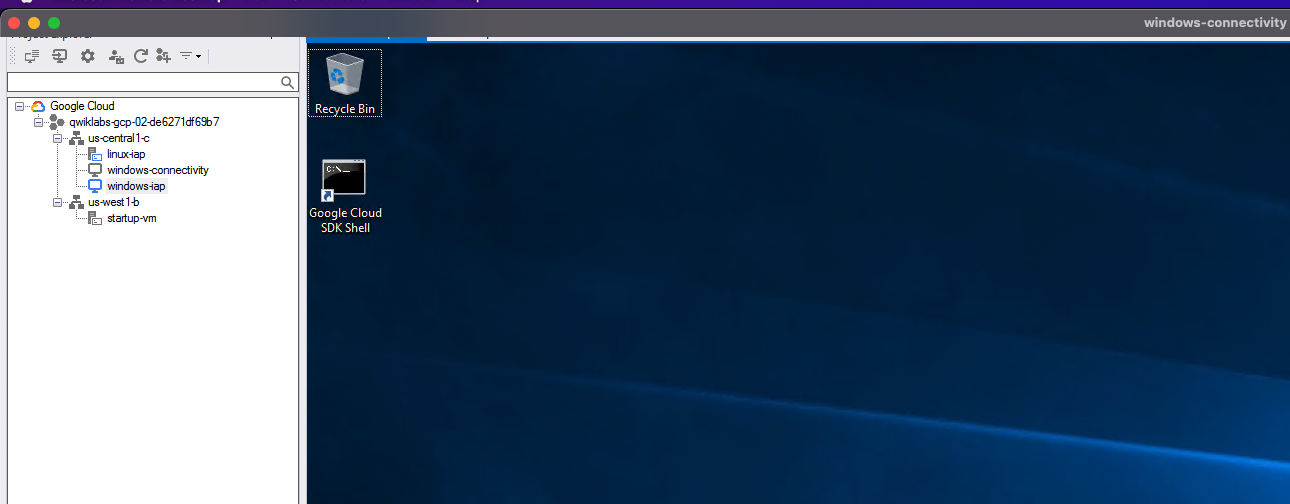

Zadanie 6. Użycie klienta IAP Desktop do połączenia się z instancjami z systemami Windows i Linux

Z instancjami można połączyć się za pomocą klienta IAP Desktop, używając graficznego interfejsu użytkownika z instancji z pulpitem Windows. Więcej informacji na temat IAP Desktop znajdziesz w repozytorium GitHub, z którego możesz pobrać to narzędzie.

Aby połączyć się z instancjami z tego modułu za pomocą IAP Desktop:

-

Pobierz plik RDP, aby połączyć się przez RDP z instancją windows-connectivity. Otwórz stronę Compute Engine > Instancje maszyn wirtualnych. Kliknij strzałkę w dół obok instancji windows-connectivity na stronie docelowej Compute Engine i pobierz plik.

-

Otwórz plik RDP, aby połączyć się z instancją za pomocą Remote Desktop Protocol. Gdy pojawi się taka prośba, wpisz dane logowania podane poniżej, aby połączyć się z instancją:

- Nazwa użytkownika: student

- Hasło: Learn123!

-

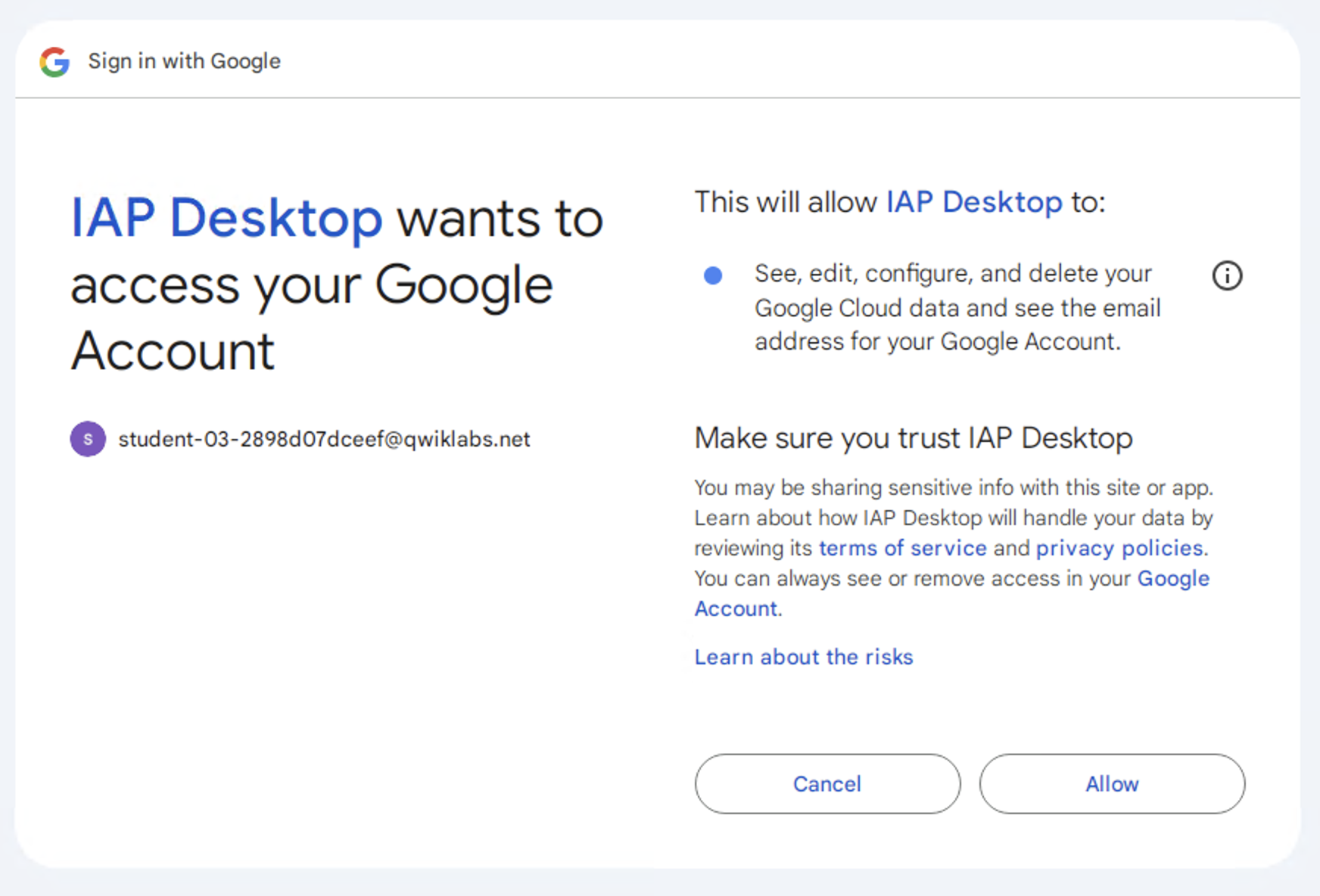

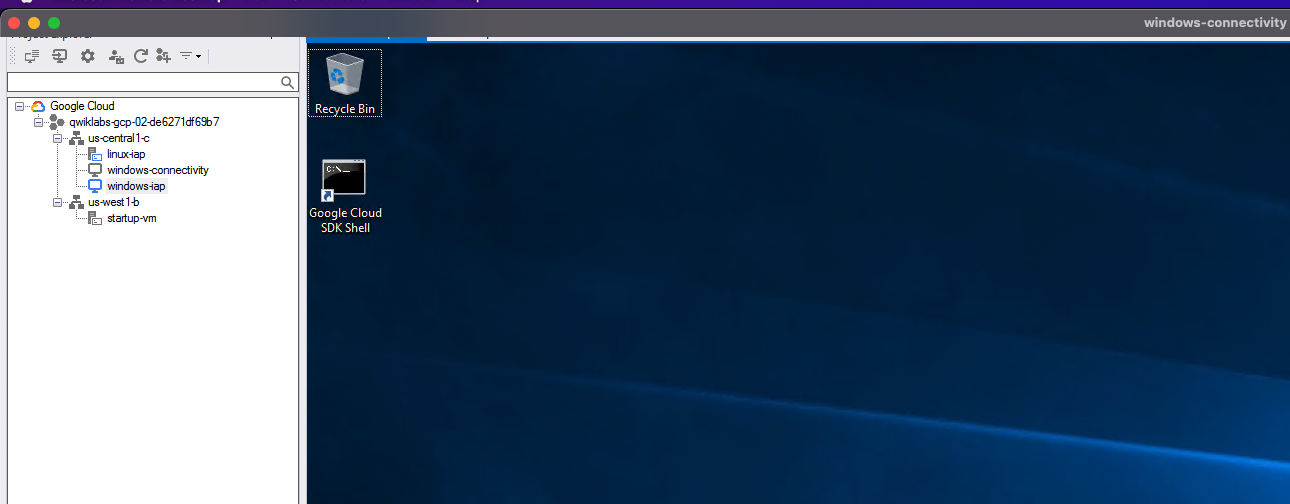

Gdy połączysz się z instancją windows-connectivity znajdź i otwórz aplikację IAP Desktop na pulpicie instancji.

-

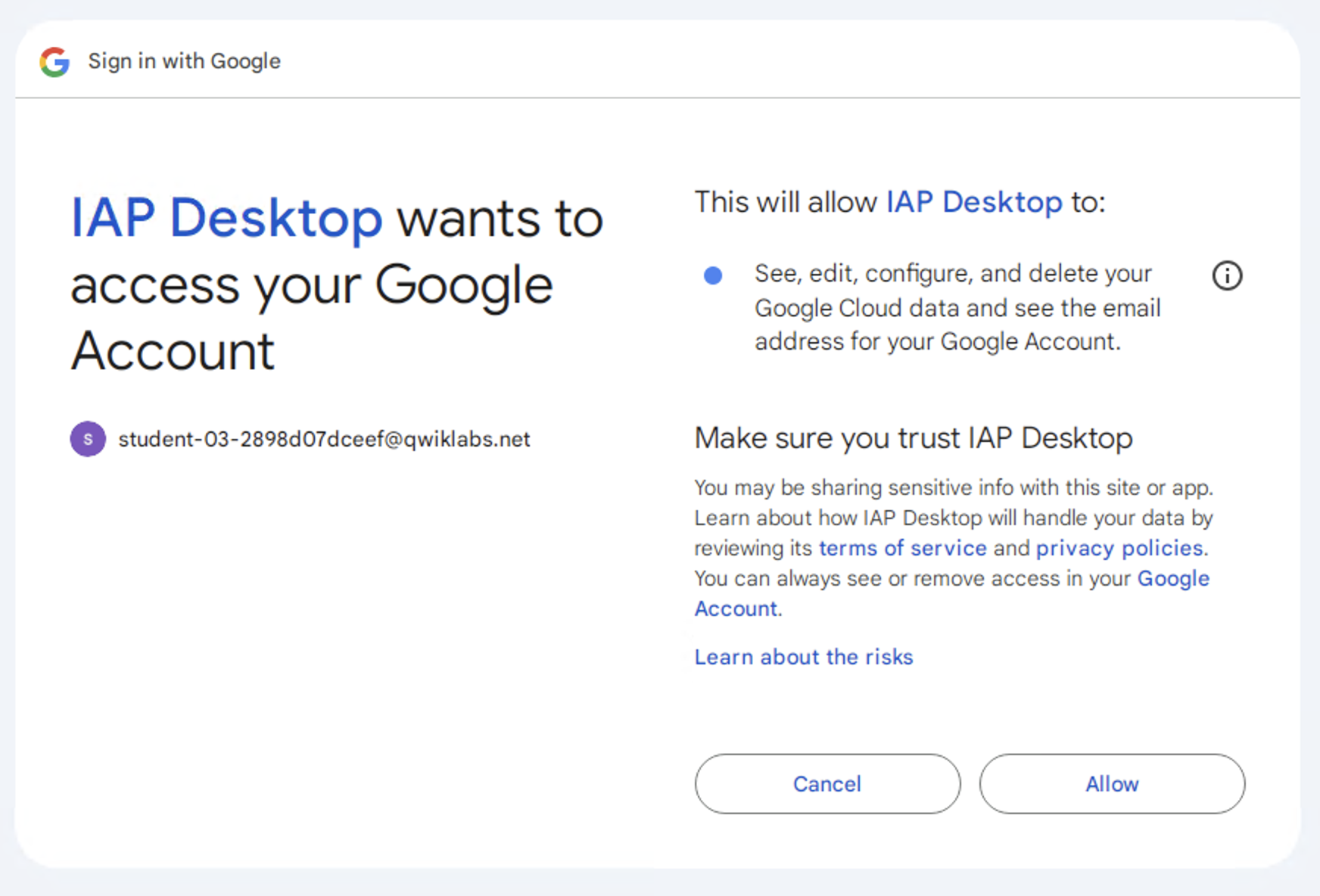

Gdy aplikacja się otworzy, kliknij przycisk Zaloguj się przez Google. Wpisz nazwę użytkownika i hasło podane w konsoli modułu, aby uwierzytelnić się w IAP Desktop. Gdy pojawi się prośba o dalsze działanie, kliknij Dalej, a potem Zezwól.

- Aby po uwierzytelnieniu połączyć się z instancjami Compute Engine w IAP Desktop, musisz dodać projekt. Wybierz projekt laboratorium powiązany z instancją laboratorium:

-

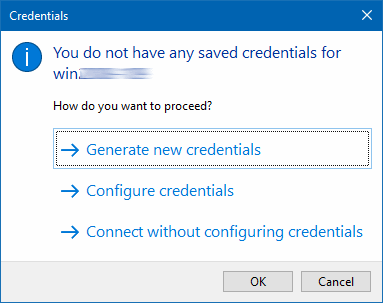

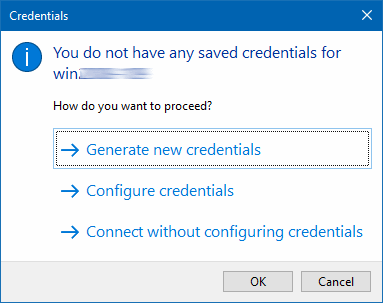

Kliknij dwukrotnie instancję windows-iap w aplikacji IAP Desktop, aby zalogować się w instancji.

-

Przy pierwszej próbie połączenia się z instancją za pomocą aplikacji IAP Desktop może zostać wyświetlony monit o podanie danych logowania do instancji. Przy pierwszym logowaniu wybierz „Wygeneruj nowe dane logowania”.

-

W wyskakującym okienku Generate logon credentials (Wygeneruj dane logowania) kliknij OK.

-

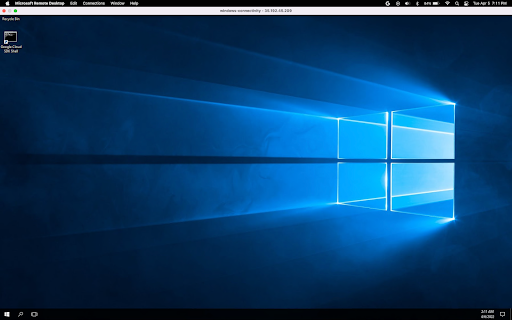

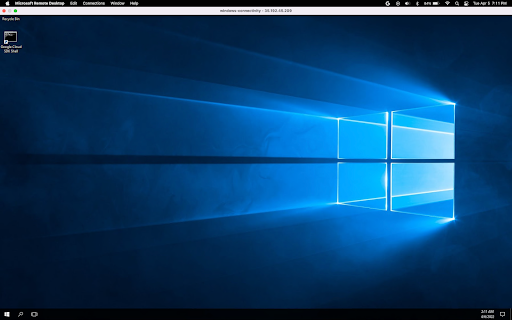

Gdy utworzysz dane logowania, otworzy się pulpit instancji windows-iap i zobaczysz widok użytkownika.

- Zamknij połączenie RDP.

Zadanie 7. Przeprowadzanie tunelowania z wykorzystaniem połączeń przez SSH i RDP

-

Przetestujesz połączenie z instancją RDP za pomocą klienta RDP. Jest to potrzebne, ponieważ musisz połączyć się z instancją lokalnie za pomocą tunelu IAP.

-

Otwórz stronę Compute Engine > Instancje maszyn wirtualnych.

-

W przypadku instancji windows-connectivity kliknij strzałkę w dół i wybierz Ustaw hasło Windows. Skopiuj hasło i zapisz je.

-

Potem kliknij strzałkę w dół obok przycisku połączenia i pobierz plik RDP. Otwórz plik RDP za pomocą swojego klienta i wpisz hasło.

-

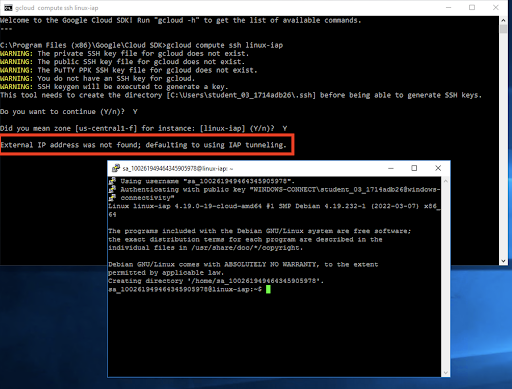

Gdy połączysz się z instancją windows-connectivity, otwórz pakiet SDK Google Cloud Shell:

-

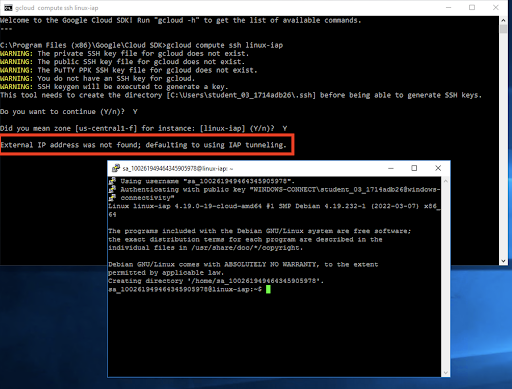

W wierszu poleceń wpisz to polecenie, aby sprawdzić, czy możesz połączyć się z instancją linux-iap:

gcloud compute ssh linux-iap

Gdy pojawi się taka prośba, kliknij Y, aby przejść dalej i wybrać strefę.

Pamiętaj, aby wybrać właściwą strefę dla instancji.

-

Potem zaakceptuj alert bezpieczeństwa Putty.

Powinien pojawić się komunikat, że nie znaleziono zewnętrznego adresu IP i że będzie używane tunelowanie IAP.

-

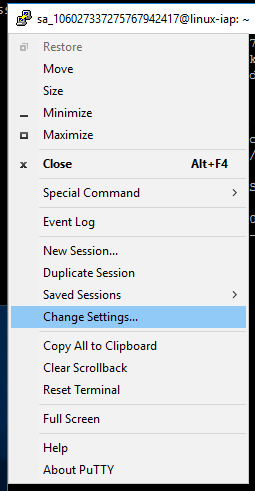

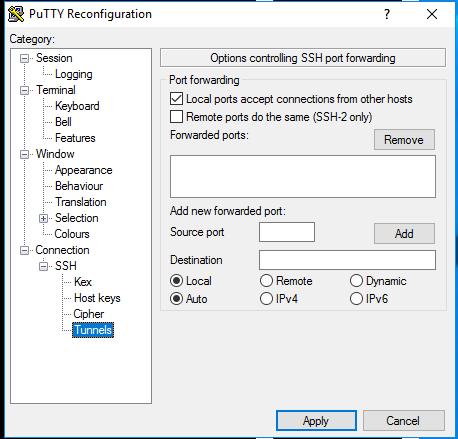

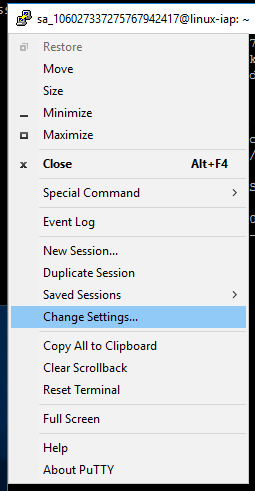

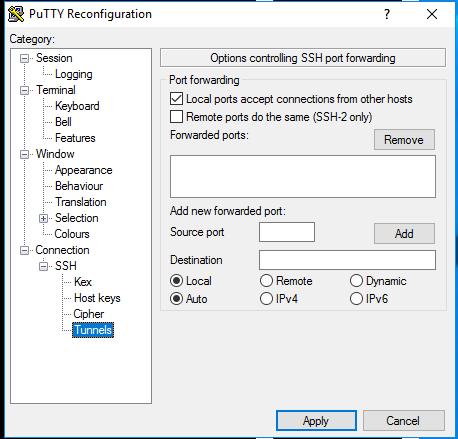

Zaktualizuj ustawienia Putty, aby zezwolić na lokalne połączenia przez tunel. W lewym górnym rogu okienka Putty kliknij Change Settings (Zmień ustawienia).

-

Zezwól portom lokalnym na akceptowanie połączeń z innych hostów, zaznaczając pole wyboru „Local ports accept connections from other hosts” (Porty lokalne akceptują połączenia z innych hostów).

-

Kliknij Zastosuj i zamknij sesję Putty. Utwórz zaszyfrowany tunel do portu RDP w instancji maszyny wirtualnej za pomocą tego polecenia:

gcloud compute start-iap-tunnel windows-iap 3389 --local-host-port=localhost:0 --zone={{{ project_0.default_zone | Zone }}}

Gdy zobaczysz wiadomość o nasłuchiwaniu na porcie [XXX], skopiuj numer portu tunelu.

-

Wróć do konsoli Google Cloud i otwórz stronę Compute Engine > Instancje maszyn wirtualnych.

-

Ustaw i skopiuj hasło do instancji windows-iap.

Wróć do sesji RDP.

-

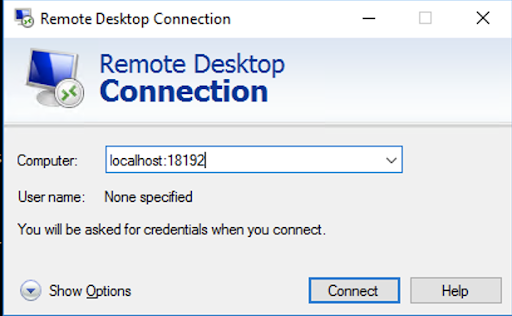

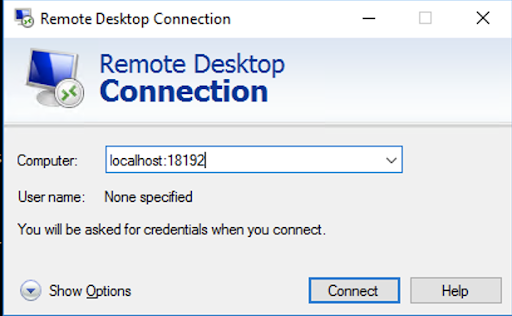

Zostaw działające narzędzie gcloud i otwórz aplikację Microsoft Windows Remote Desktop Connection.

-

Wpisz punkt końcowy tunelu (to numer portu tunelu z poprzedniego kroku) w następujący sposób:

-

Kliknij Połącz.

Wpisz skopiowane wcześniej dane logowania.

W ten sposób połączysz się z instancją przez RDP.

Jeśli pojawi się taka prośba, kliknij Tak.

Udało Ci się uzyskać dostęp do instancji nawet bez zewnętrznego adresu IP, za pomocą IAP

Potwierdzenie, że maszyna wirtualna jest dostępna z konta usługi z włączonym IAP

Gratulacje! Udało Ci się połączyć z obiema instancjami za pomocą IAP.

Gratulacje!

Teraz wiesz już, jak używać BeyondCorp Enterprise (BCE) i przekierowywania TCP w Identity-Aware Proxy (IAP) przez wdrożenie 2 maszyn wirtualnych (windows-iap i linux-iap) bez adresów IP i skonfigurowanie tunelu IAP, który zapewnił dostęp do obu instancji dzięki 3 maszynie wirtualnej: windows-connectivity.

Kolejne kroki / Więcej informacji

Szkolenia i certyfikaty Google Cloud

…pomogą Ci wykorzystać wszystkie możliwości technologii Google Cloud. Nasze zajęcia obejmują umiejętności techniczne oraz sprawdzone metody, które ułatwią Ci szybką naukę i umożliwią jej kontynuację. Oferujemy szkolenia na poziomach od podstawowego po zaawansowany prowadzone w trybach wirtualnym, na żądanie i na żywo, dzięki czemu możesz dopasować program szkoleń do swojego napiętego harmonogramu. Certyfikaty umożliwią udokumentowanie i potwierdzenie Twoich umiejętności oraz doświadczenia w zakresie technologii Google Cloud.

Ostatnia aktualizacja instrukcji: 18 marca 2026 r.

Ostatni test laboratorium: 18 marca 2026 r.

Copyright 2026 Google LLC. Wszelkie prawa zastrzeżone. Google i logo Google są znakami towarowymi Google LLC. Wszelkie inne nazwy firm i produktów mogą być znakami towarowymi odpowiednich podmiotów, z którymi są powiązane.